Supervisión del uso de claves

Descubra cómo supervisar el uso de claves en Oracle Cloud Infrastructure mediante datos de log.

La supervisión del uso de claves para operaciones de cifrado y descifrado puede ser valiosa para varios casos de uso, incluidos los siguientes:

- Gestión del ciclo de vida: comprender cuándo se utilizó por última vez una clave es fundamental para tomar decisiones de retención informadas. Las claves que se utilizan con poca frecuencia, como las que soportan cargas de trabajo de base de datos, pueden seguir siendo de importancia operativa a pesar de la actividad limitada. La ampliación de la retención de logs a través de OCI Connector Hub permite una visibilidad más profunda de los patrones de uso históricos, lo que permite a los equipos tomar decisiones conscientes del riesgo sobre si retener, rotar o retirar claves.

- Seguridad: el uso de la clave de supervisión puede alertarle de una actividad inusual.

- Supervisión o investigación del comportamiento de la aplicación: la correlación del comportamiento de la aplicación con el uso de claves puede proporcionar información útil para resolver problemas con las aplicaciones o mejorar su rendimiento.

En este tema se detalla cómo puede utilizar los logs de Oracle Cloud Infrastructure (OCI) para supervisar el uso de claves.

Datos de registro disponibles

El servicio de registro de OCI proporciona varios tipos de logs, incluidos los siguientes:

Logs de auditoría

Logs de auditoría: utilice logs de auditoría para supervisar las operaciones de gestión, como:

- Crear, actualizar y suprimir operaciones para gestionar claves y almacenes

- Rotación de operaciones para claves

Los logs de auditoría no registran operaciones criptográficas como Decrypt o GenerateDataEncryptionKey (actividad de plano de datos), que, en su lugar, se registran opcionalmente en los logs de servicio.

Logs de servicio

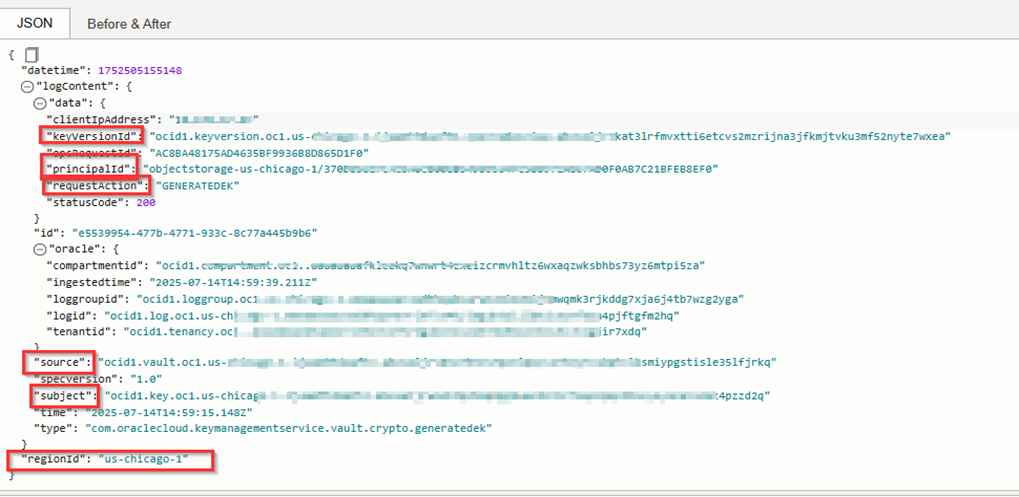

El cliente debe activar los logs de servicio que se van a utilizar. Cuando se activa para Key Management, los logs de servicio capturan metadatos, incluidos:

- Llamada al principal (usuario, función o instancia que instiga la operación de clave)

- OCID de Clave

- Versión de clave

- Tipo de operación (por ejemplo,

Decrypt) - Registro de hora

- Detalles de almacén y compartimento

Los logs de servicio no registran información confidencial que pueda comprometer la seguridad de los datos para su organización o sus clientes. Consulte Detalles de Key Management para obtener más información sobre los datos que recopilan los logs de servicio para Key Management.

Activación de logs de servicio para un almacén

Para activar los logs de servicio, necesita los permisos de IAM necesarios. Consulte Detalles de Logging en la documentación de IAM Service para obtener información.

Tenga en cuenta que los logs de servicio están activados en el nivel de almacén. Repita los pasos de este tema para cada almacén regional para el que desee activar el registro.

Consulte Activación del registro para un recurso en la documentación del servicio Logging para obtener más información.

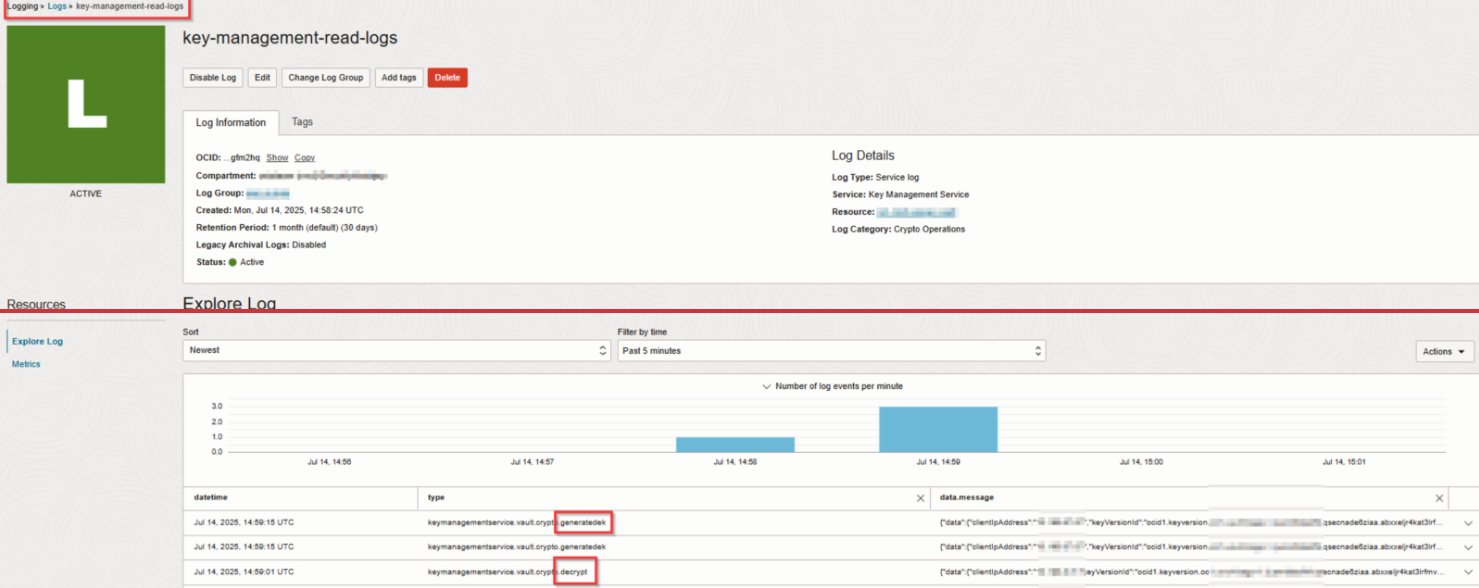

Ver y consultar logs de KMS

Envío de logs a Object Storage o plataformas externas como SIEM

Por defecto, los logs de servicio se almacenan durante 30 días. Para la retención a largo plazo o el análisis externo, utilice Connector Hub para reenviar logs a destinos de destino, como:

- Almacenamiento de objetos

- Log Analytics

- Objetivos externos como SIEM

Consulte los siguientes temas para obtener más información: