Federación (opcional)

Descubra cómo configurar la federación de identidades para Oracle AI Database@Google Cloud.

La configuración de la federación de identidad para Oracle AI Database@Google Cloud es opcional. La federación permite a los usuarios conectarse al arrendamiento de OCI asociado al servicio mediante las credenciales de Google Cloud IAM y Admin. Aunque la mayoría de las operaciones diarias de la base de datos se realizan en el entorno de Google Cloud y no requieren el uso de la consola de Oracle Cloud, algunas tareas de gestión de bases de datos requieren la conexión a OCI.

Utilice las siguientes instrucciones para que Google Cloud IAM y Admin sean el proveedor de identificación para el arrendamiento de OCI.

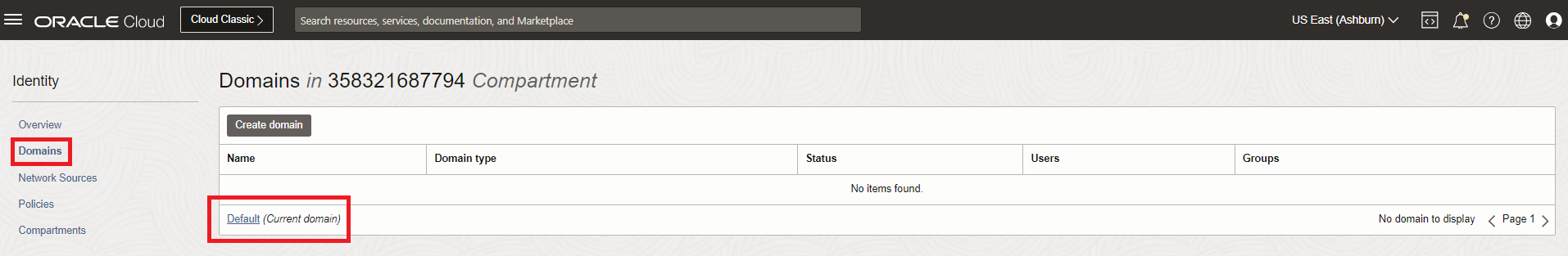

En la consola de Oracle Cloud, vaya a Identidad y seguridad y, a continuación, seleccione Dominios.

-

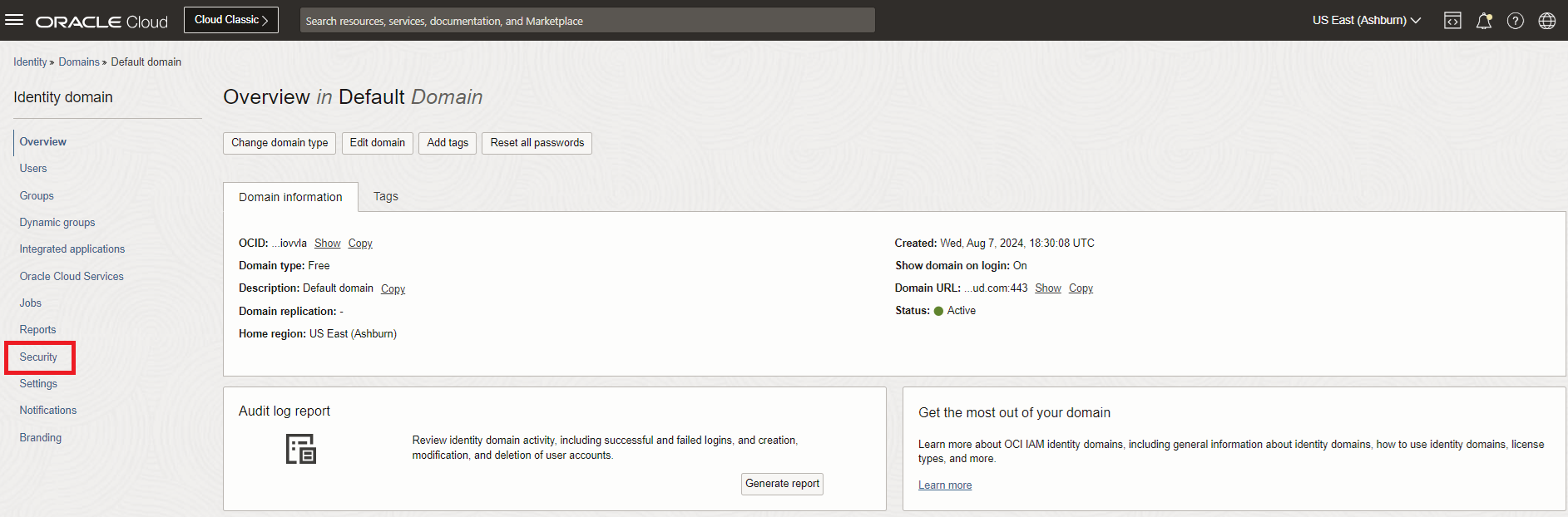

En la vista de lista Dominios, seleccione el nombre del dominio "Por defecto" para abrir la página de detalles del dominio. Opcionalmente, puede seleccionar otro dominio para configurar el inicio de sesión único (SSO) para ese dominio.

-

Seleccione Seguridad en el menú de navegación izquierdo de la página Visión general del dominio de identidad.

-

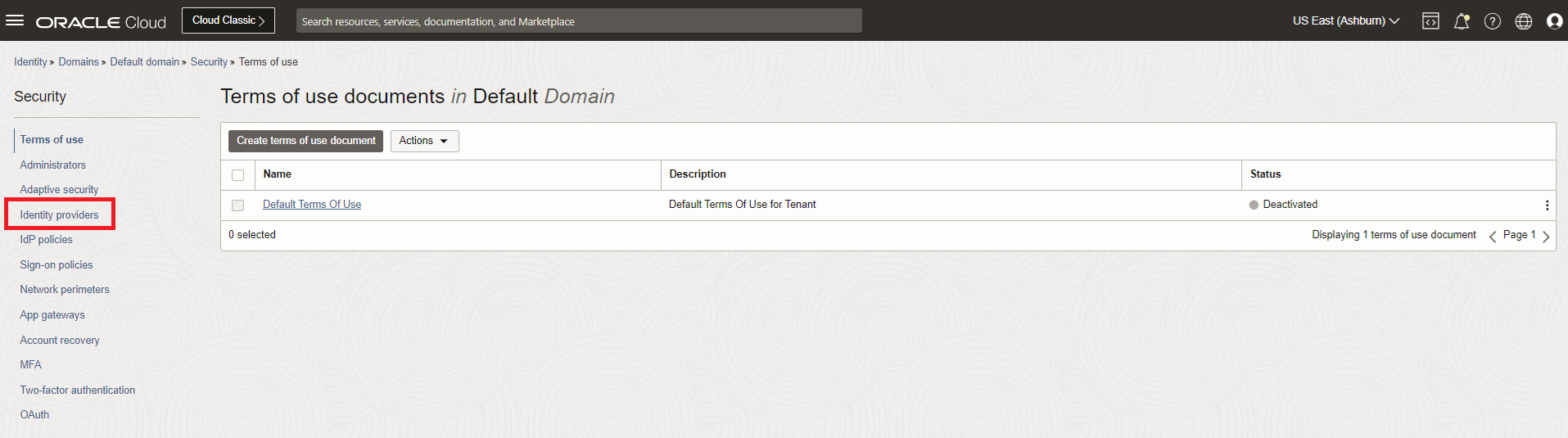

En la página Seguridad del dominio, seleccione Proveedores de identidad en el menú de navegación de la izquierda.

-

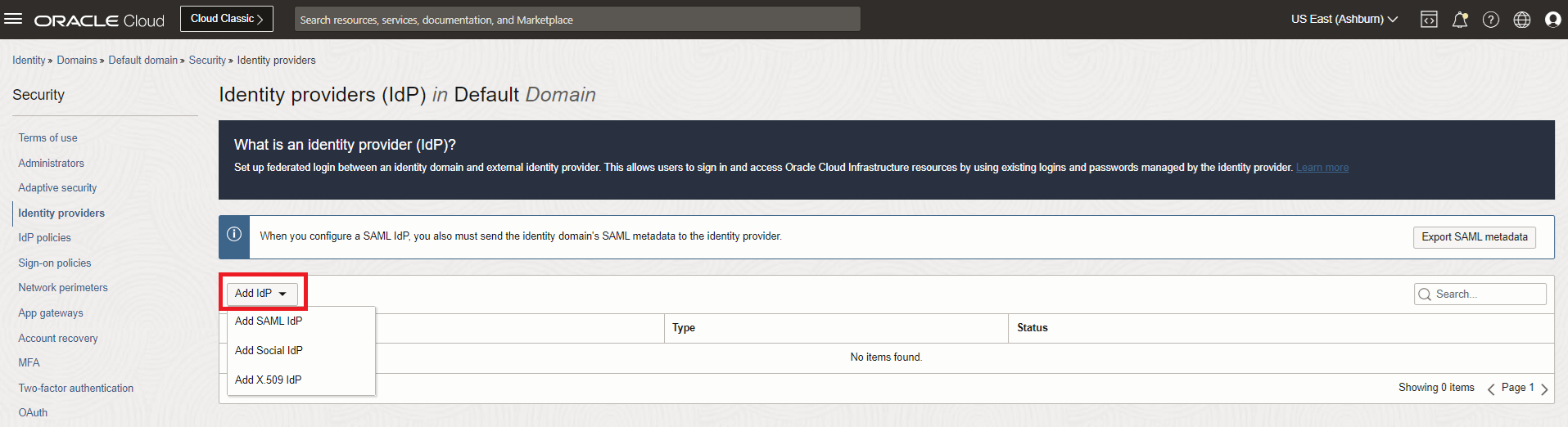

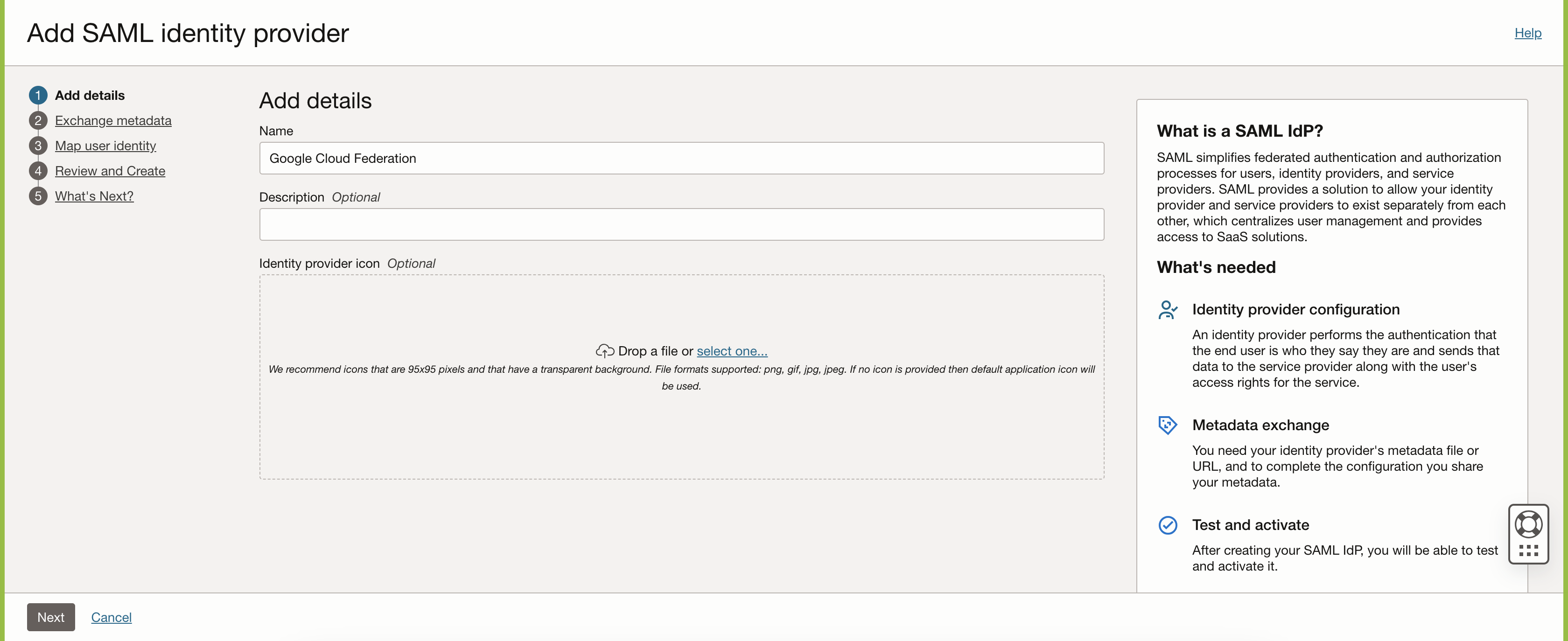

En la página Proveedores de identidad, seleccione Agregar IdP y, a continuación, seleccione Agregar IdP de SAML.

-

Introduzca el nombre que desea mostrar en la página de conexión de OCI al utilizar la conexión única (SSO) para acceder a la consola de Oracle Cloud. Si lo desea, puede agregar una descripción. Seleccione Siguiente para continuar.

Deje esta ventana o separador abierto mientras realiza los siguientes pasos que requieren la consola de administración de Google Cloud.

-

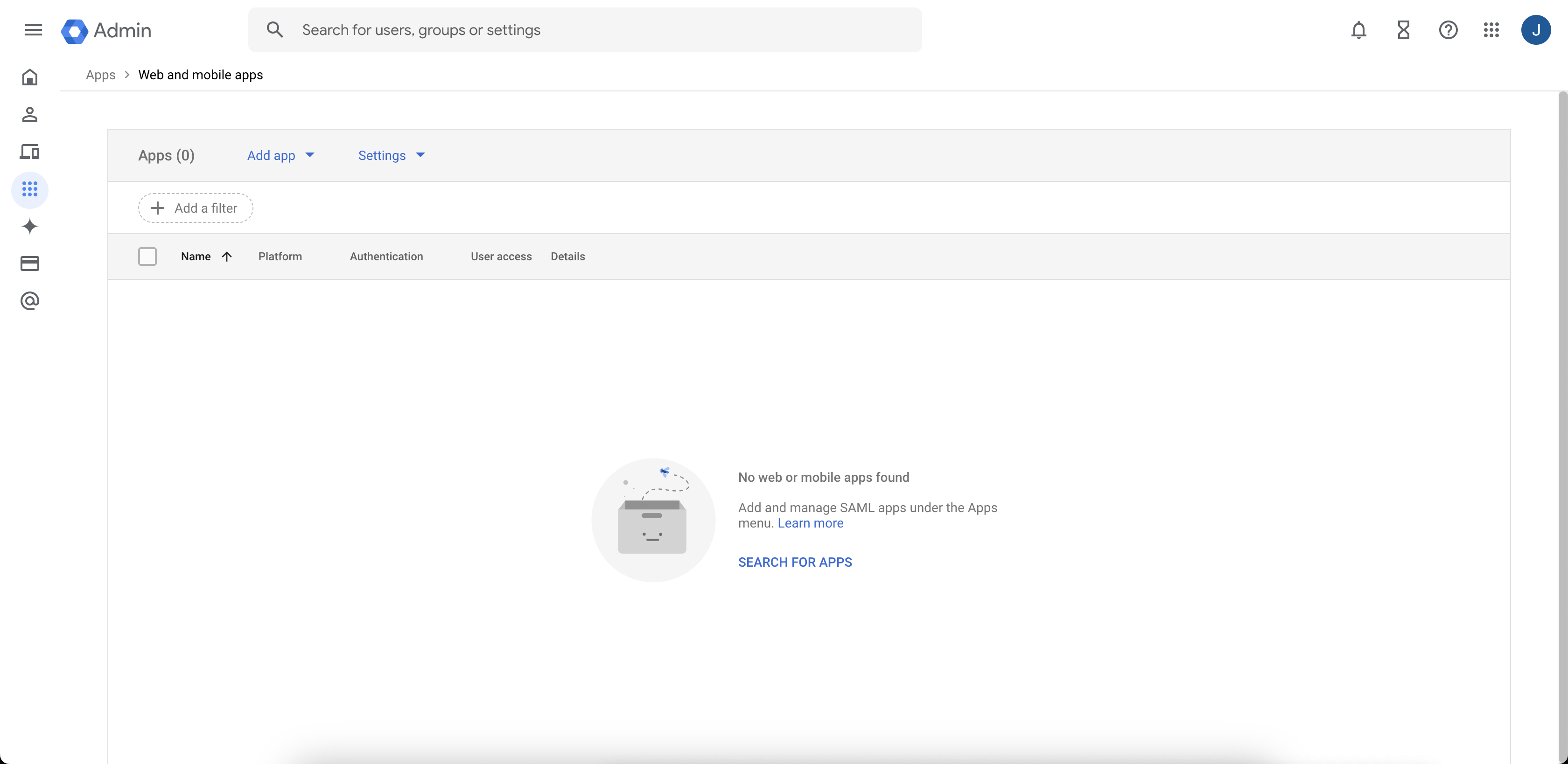

En el explorador web, abra otro separador o ventana y vaya a la consola de administración de Google Cloud en https://admin.google.com/ac/apps/unified.

-

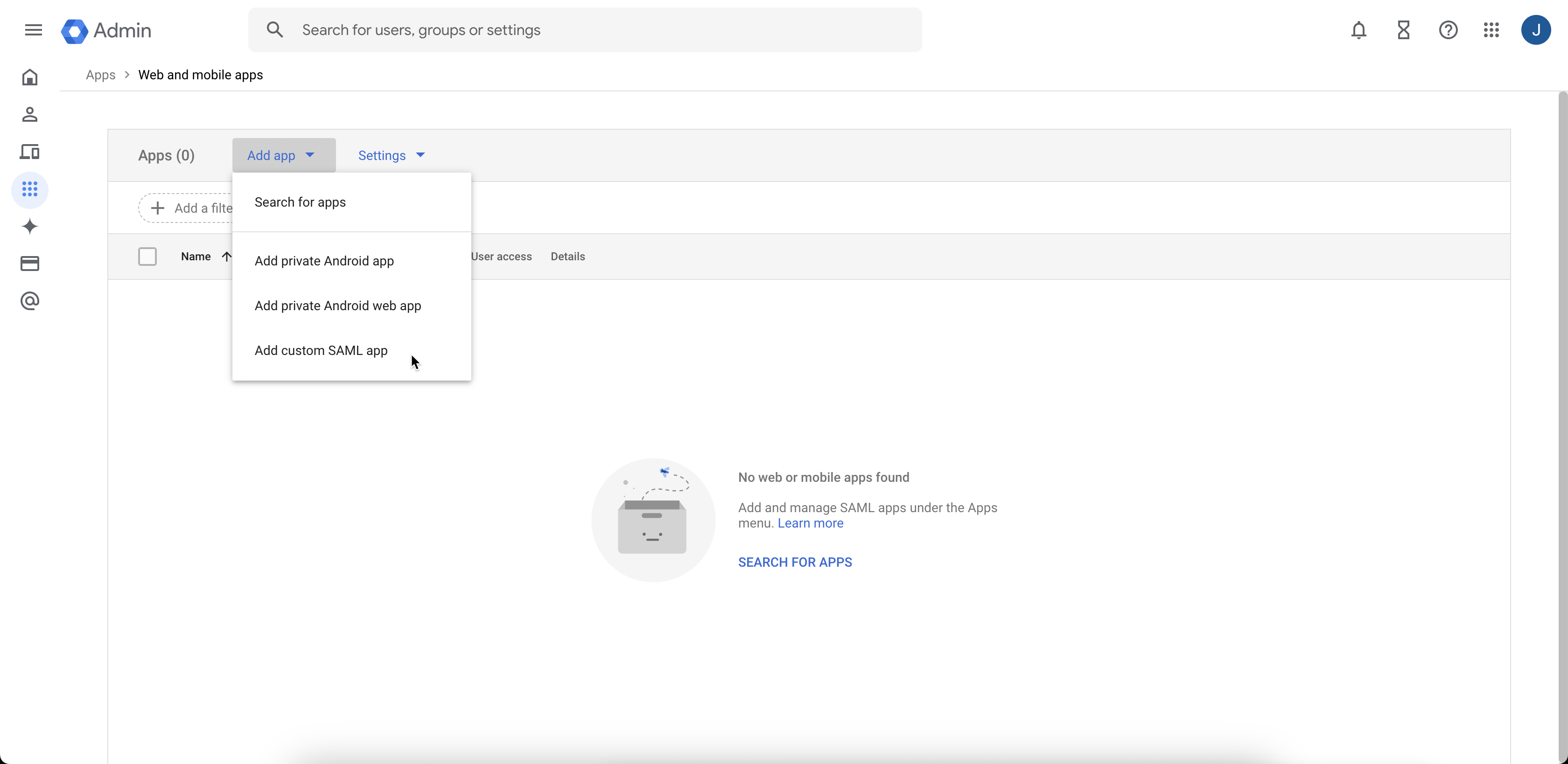

Seleccione Agregar aplicación SAML personalizada en el menú Agregar aplicación.

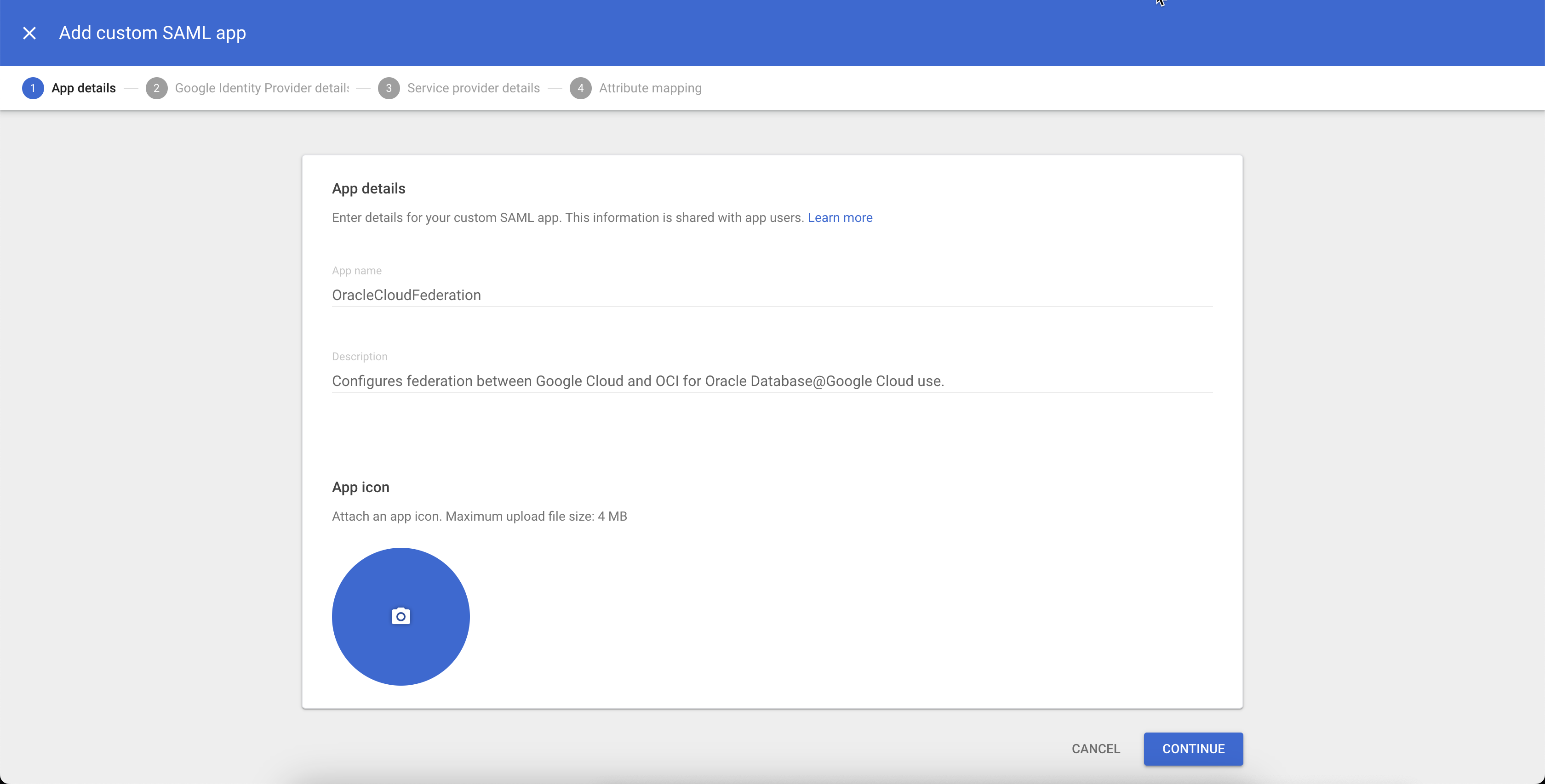

- Introduzca los siguientes detalles y seleccione Continue (Continuar):

- Nombre de aplicación: OracleCloudFederation

- Descripción: configura la federación de identidad entre Google Cloud y Oracle Cloud para el uso de Oracle AI Database@Google Cloud.

-

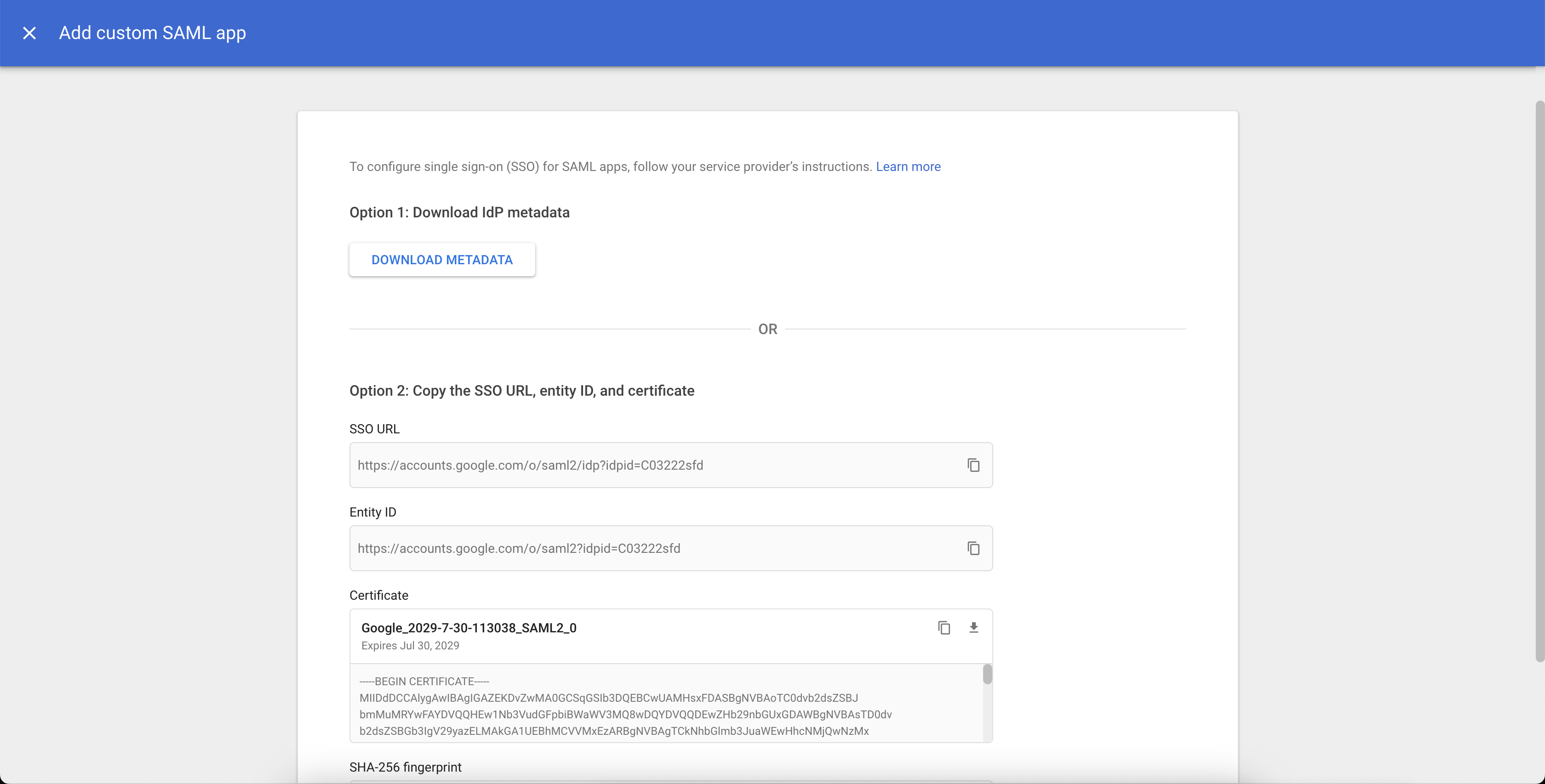

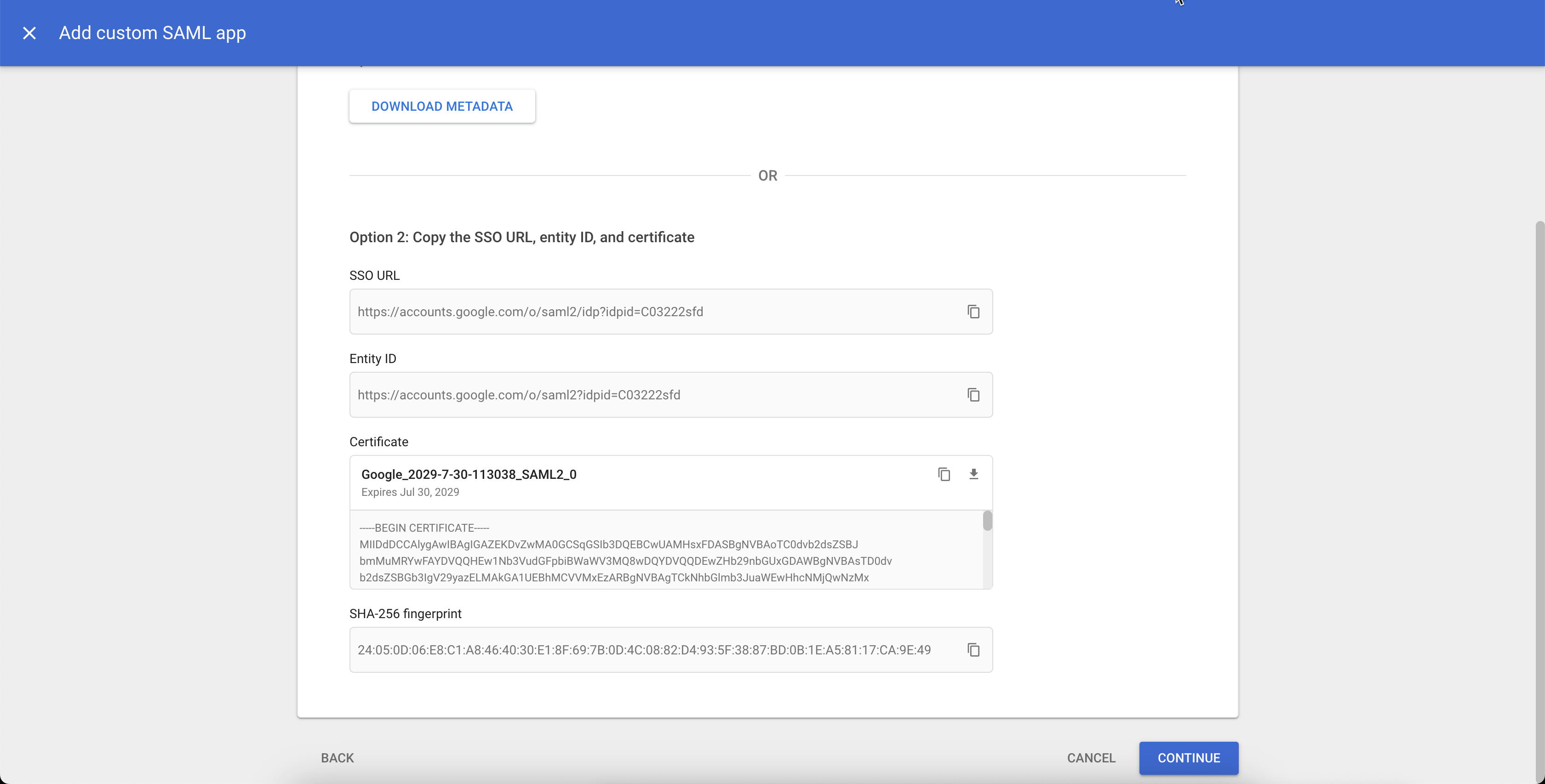

En Option1: Descargar metadatos IdP, seleccione Descargar METADATA.

Seleccione CONTINUE. Deje esta ventana o separador abierto mientras realiza los siguientes pasos en la consola de Oracle Cloud.

-

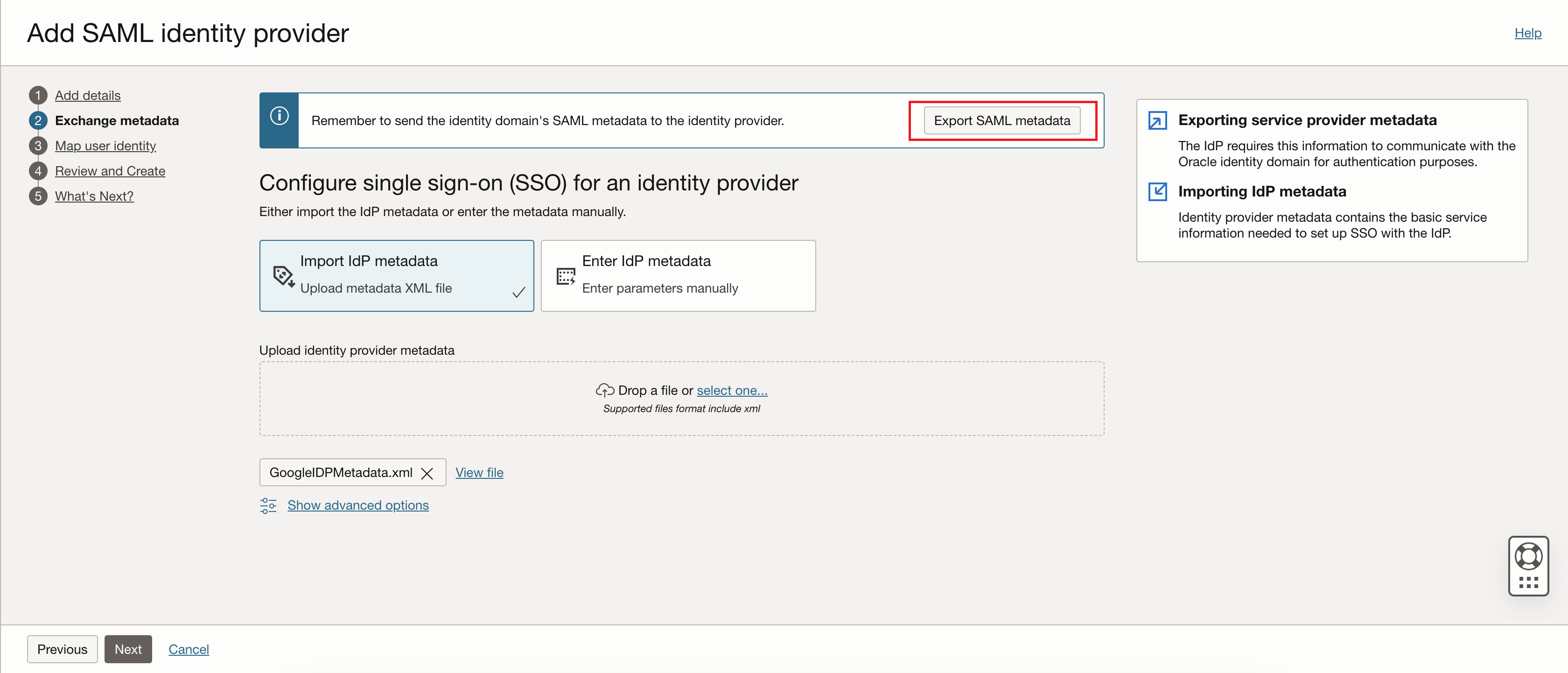

Vuelva a la ventana o al separador que muestra la consola de Oracle Cloud. Seleccione Importar archivo XML de carga de metadatos IdP. En la sección Cargar metadatos de proveedor de identidad, seleccione seleccionar uno... y, a continuación, navegue hasta el archivo XML descargado en el paso anterior desde la consola de administración de Google Cloud y cargue el archivo.

-

Seleccione Exportar metadatos de SAML.

-

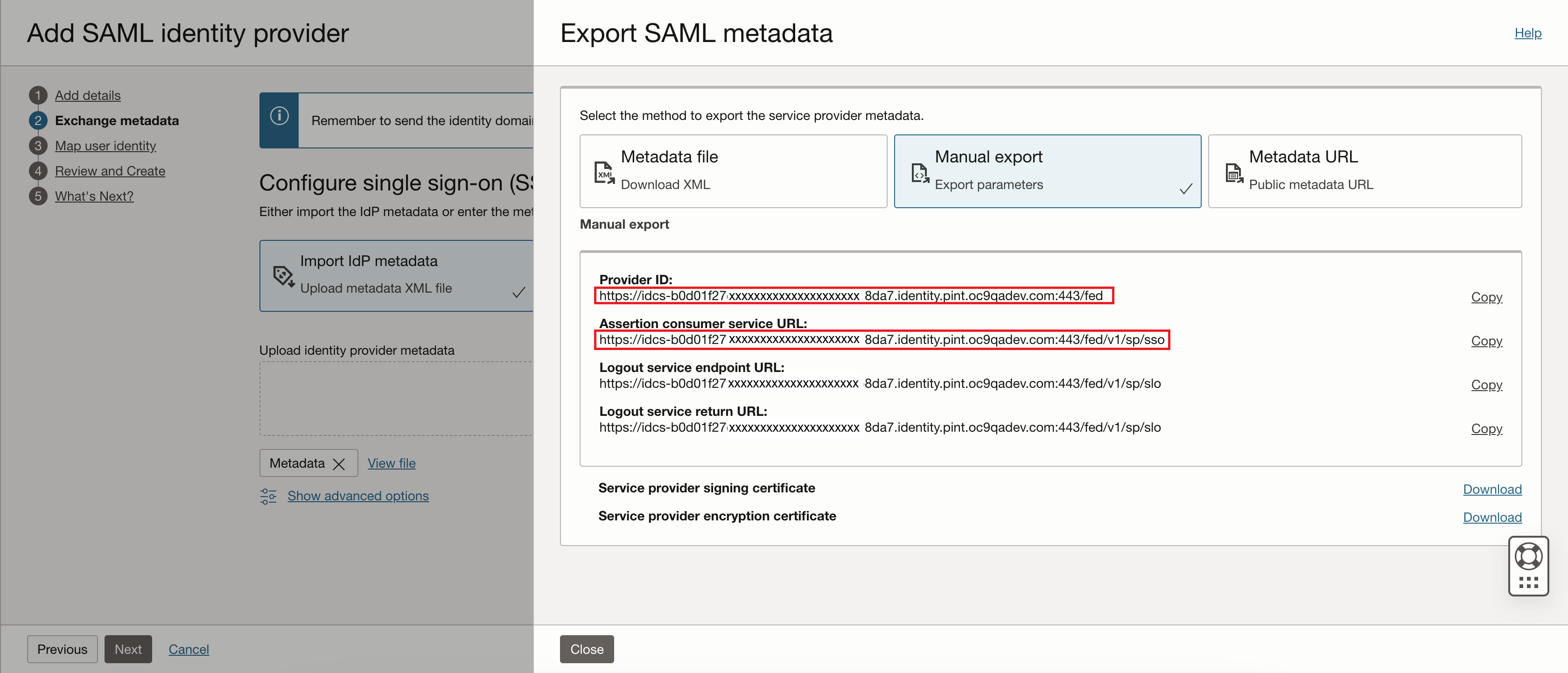

En el cuadro de diálogo Exportar metadatos de SAML, seleccione Exportación manual. Copie los valores Provider ID (ID de proveedor) y Assertion consumer service URL (URL de servicio de consumidor de afirmaciones) en un archivo del bloc de notas del equipo local. Deje esta ventana o separador abierto mientras realiza los siguientes pasos que requieren la consola de administración de Google Cloud.

-

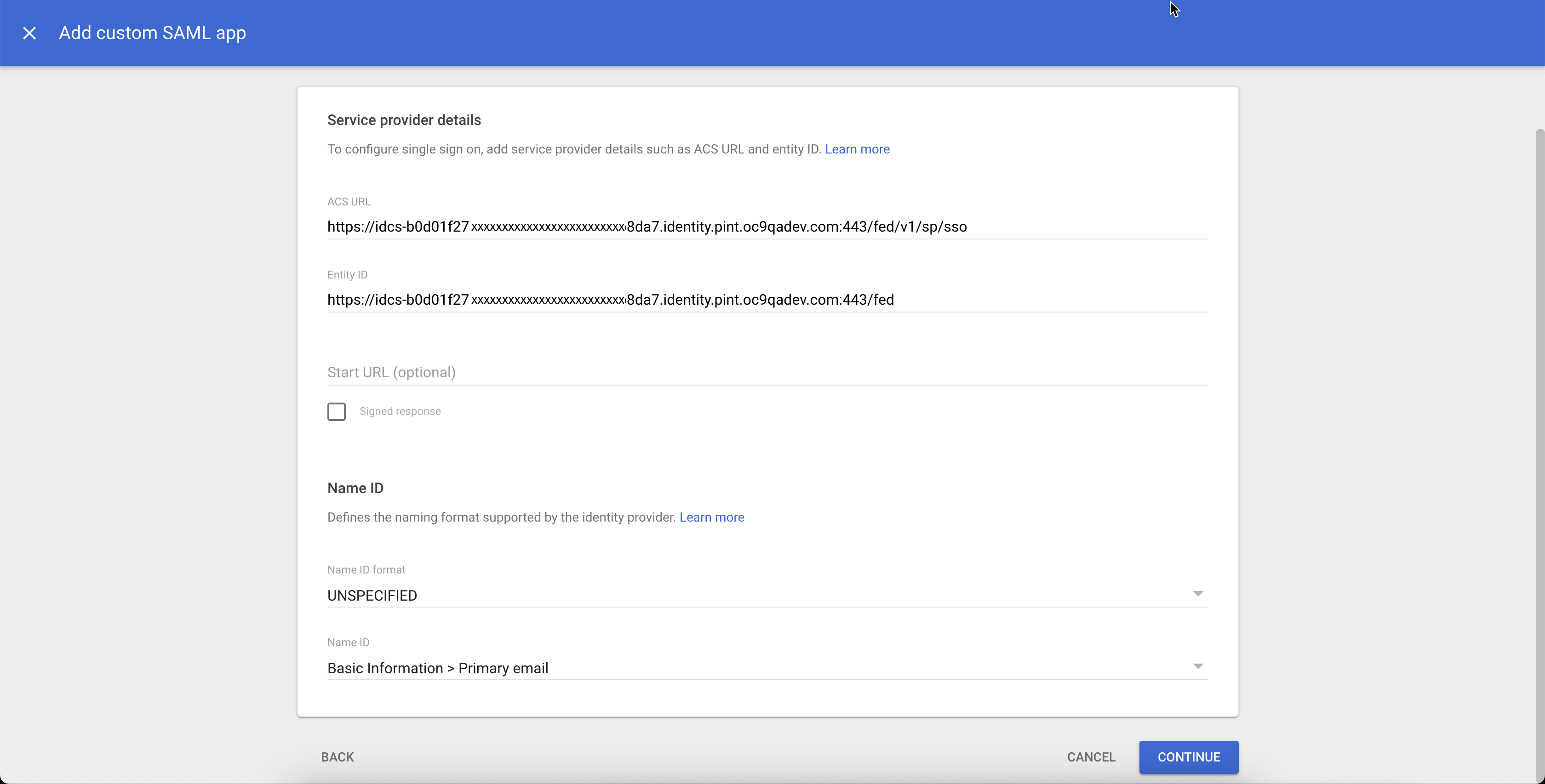

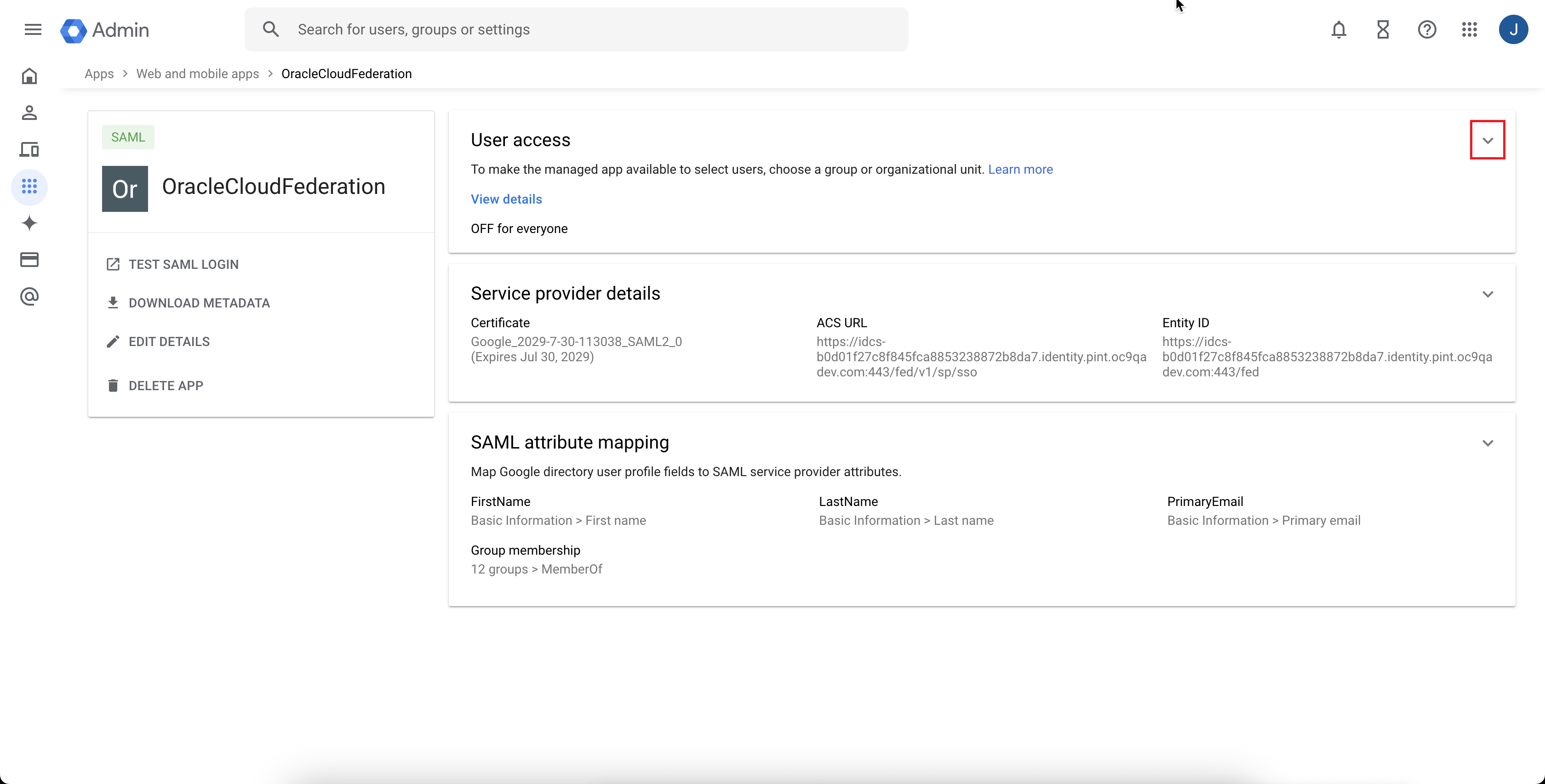

Vuelva a la pestaña o ventana que muestra la consola de administración de Google Cloud. En la página Detalles del proveedor de servicios, introduzca lo siguiente:

- URL de ACS: introduzca el valor "URL de servicio de consumidor de afirmación" copiado de la consola de Oracle Cloud en el paso anterior.

- ID de entidad: introduzca el valor "ID de proveedor" copiado de la consola de Oracle Cloud en el paso anterior.

Seleccione CONTINUE.

-

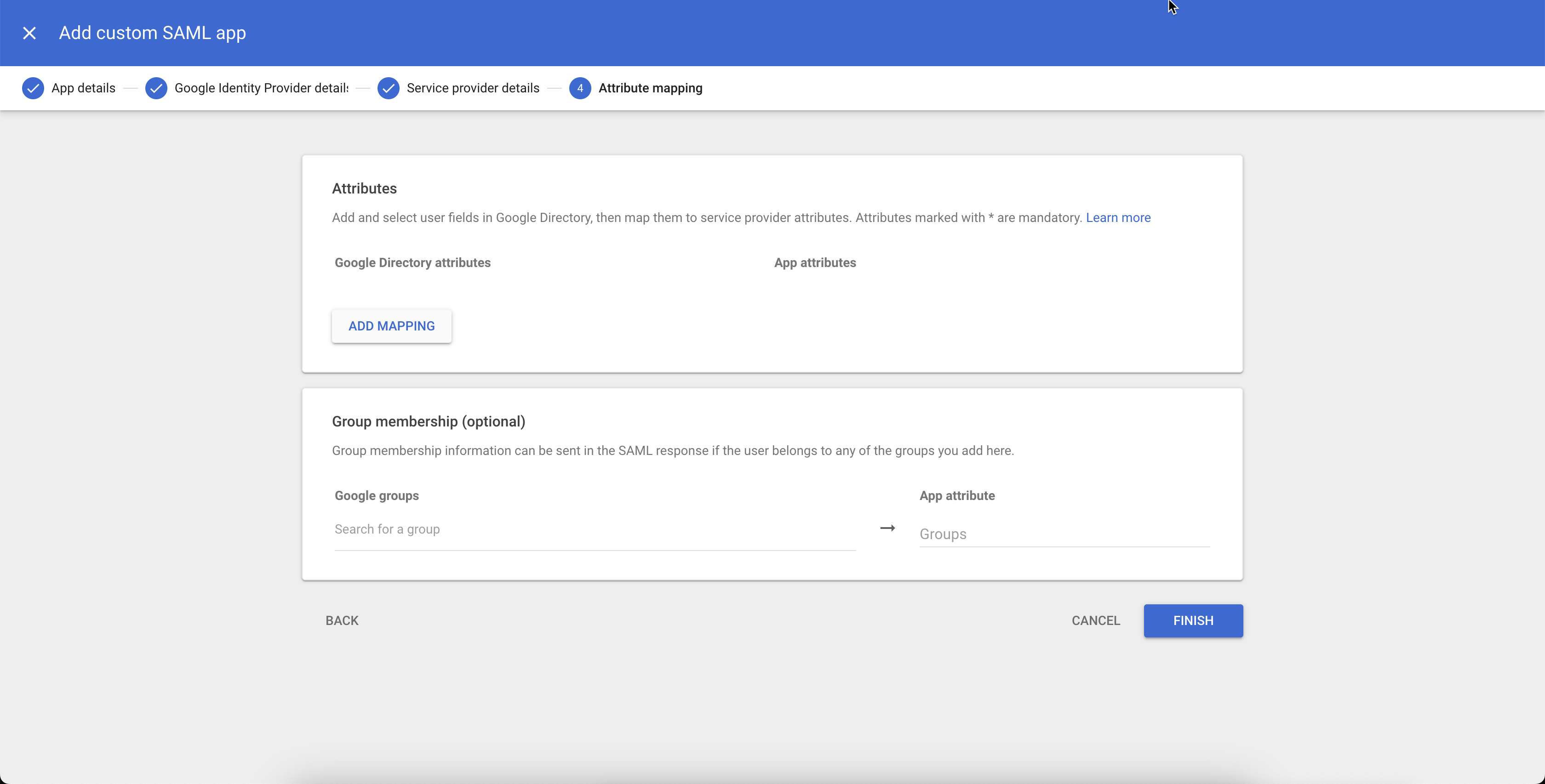

En la página Asignación de atributos, seleccione Añadir asignación.

-

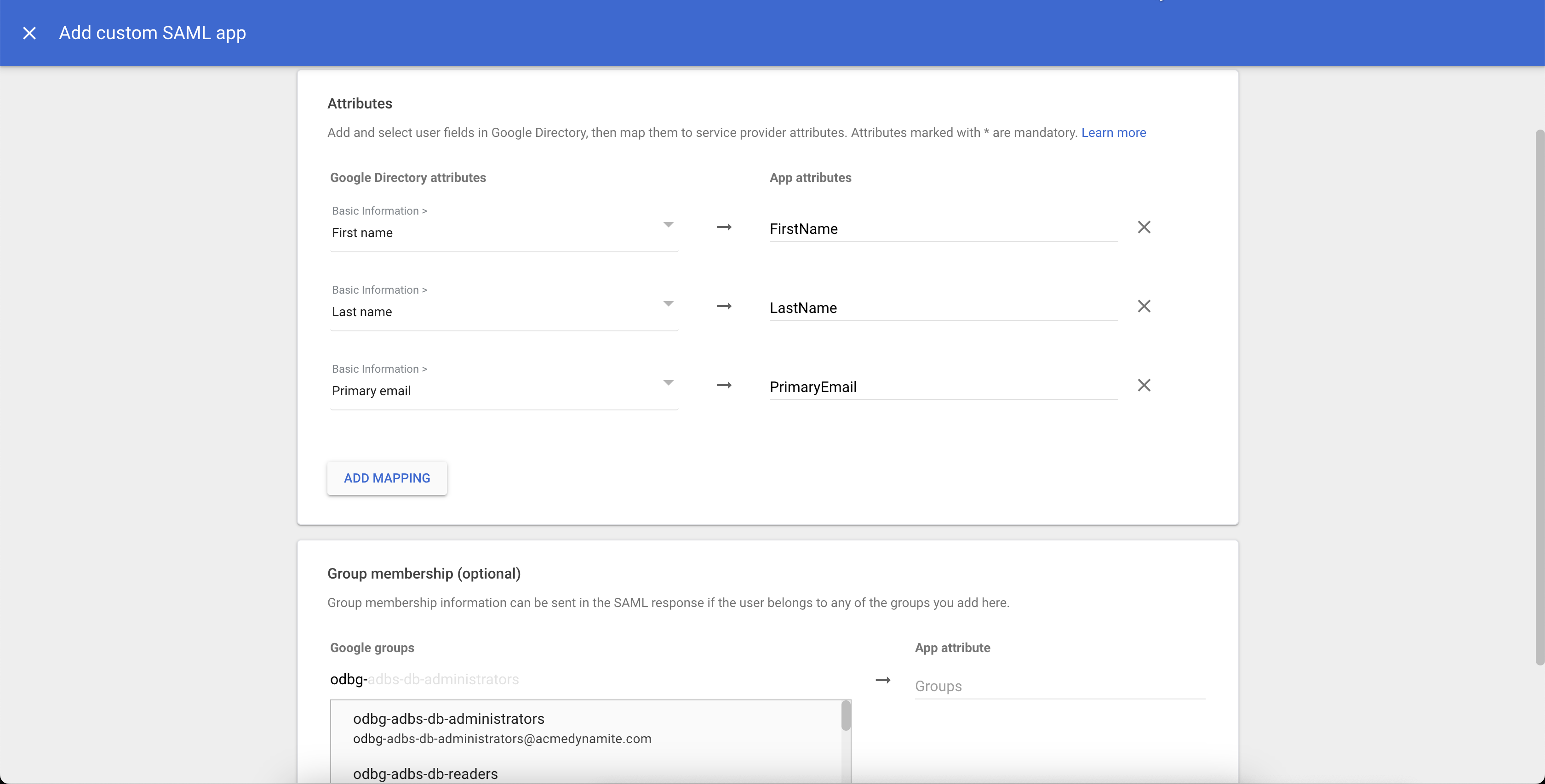

Agregue las siguientes asignaciones de atributos:

- Nombre → FirstName

- Apellido → LastName

- Correo electrónico principal → PrimaryEmail

Por ejemplo, para el atributo Información básica "Nombre", introduzca el atributo de aplicación

FirstName. -

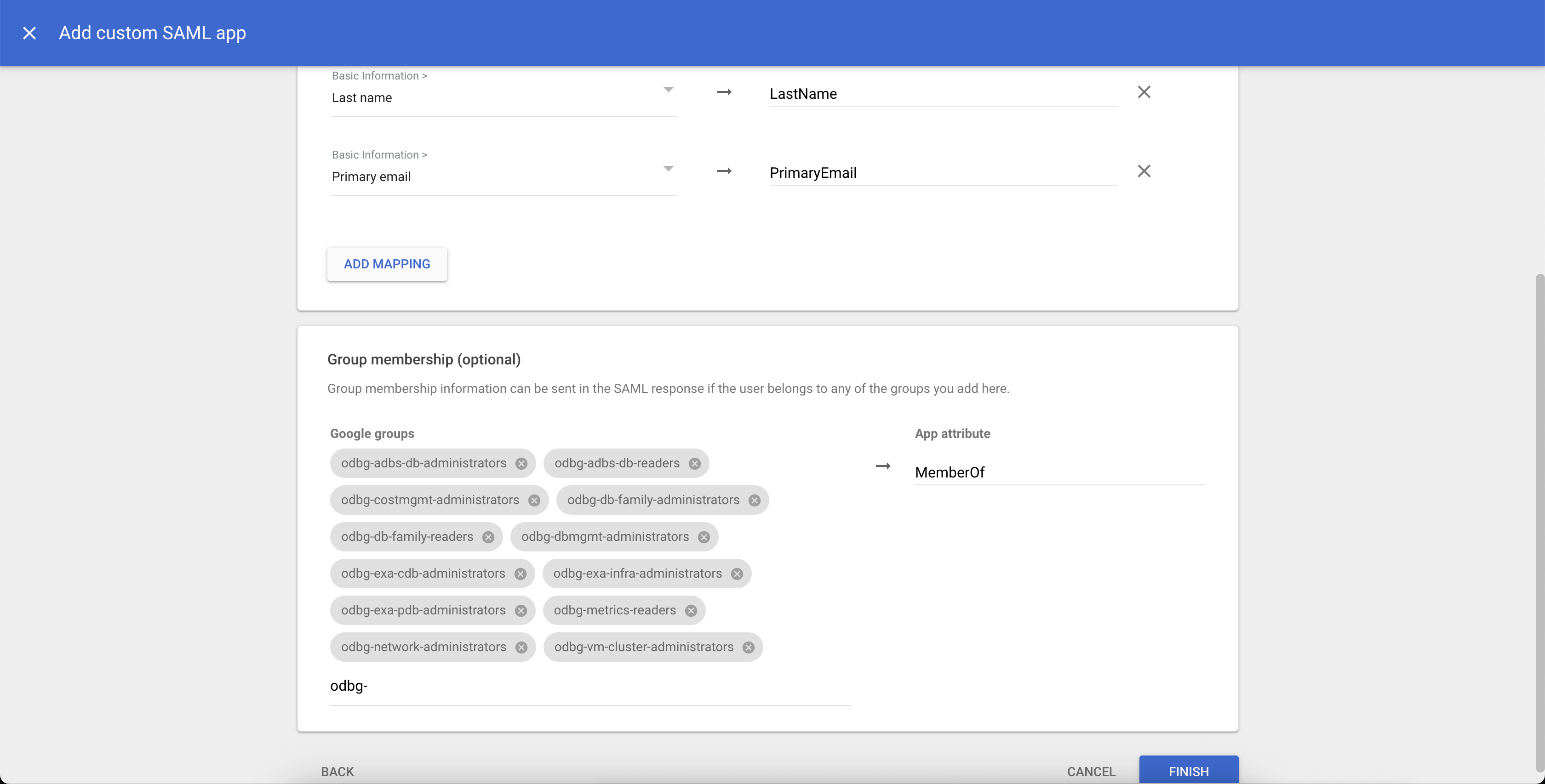

En la página Asignación de atributos, en la sección Afiliación de grupo, agregue los siguientes grupos creados para el control de acceso basado en roles (RBAC). El atributo de aplicación para los grupos es

MemberOf. Seleccione FINISH (Finalizar) para continuar.odbg-adbs-db-administratorsodbg-costmgmt-administratorsodbg-db-family-administratorsodbg-db-family-readersodbg-dbmgmt-administratorsodbg-exa-cdb-administratorsodbg-exa-infra-administratorsodbg-exa-pdb-administratorsodbg-exadb-vm-cluster-administratorsodbg-exascale-db-storage-vault-administratorsodbg-metrics-readersodbg-network-administratorsodbg-network-readersodbg-vm-cluster-administrator

La consola de administración de Google Cloud redirige automáticamente a la página de detalles de la aplicación SAML que ha creado.

-

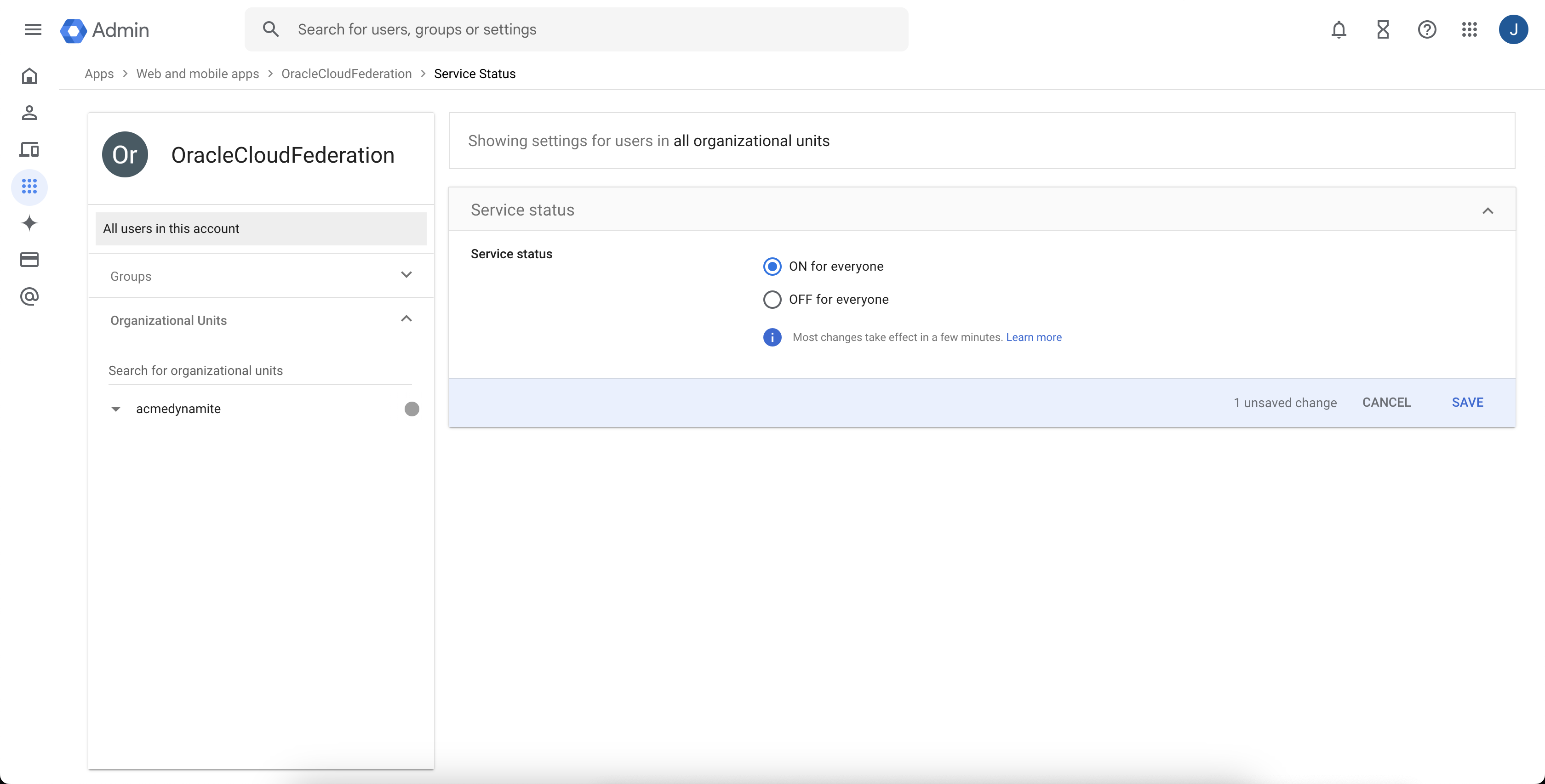

Amplíe la sección Acceso de usuario.

-

En la sección Estado del servicio, seleccione Activado para todos y, a continuación, seleccione Guardar.

-

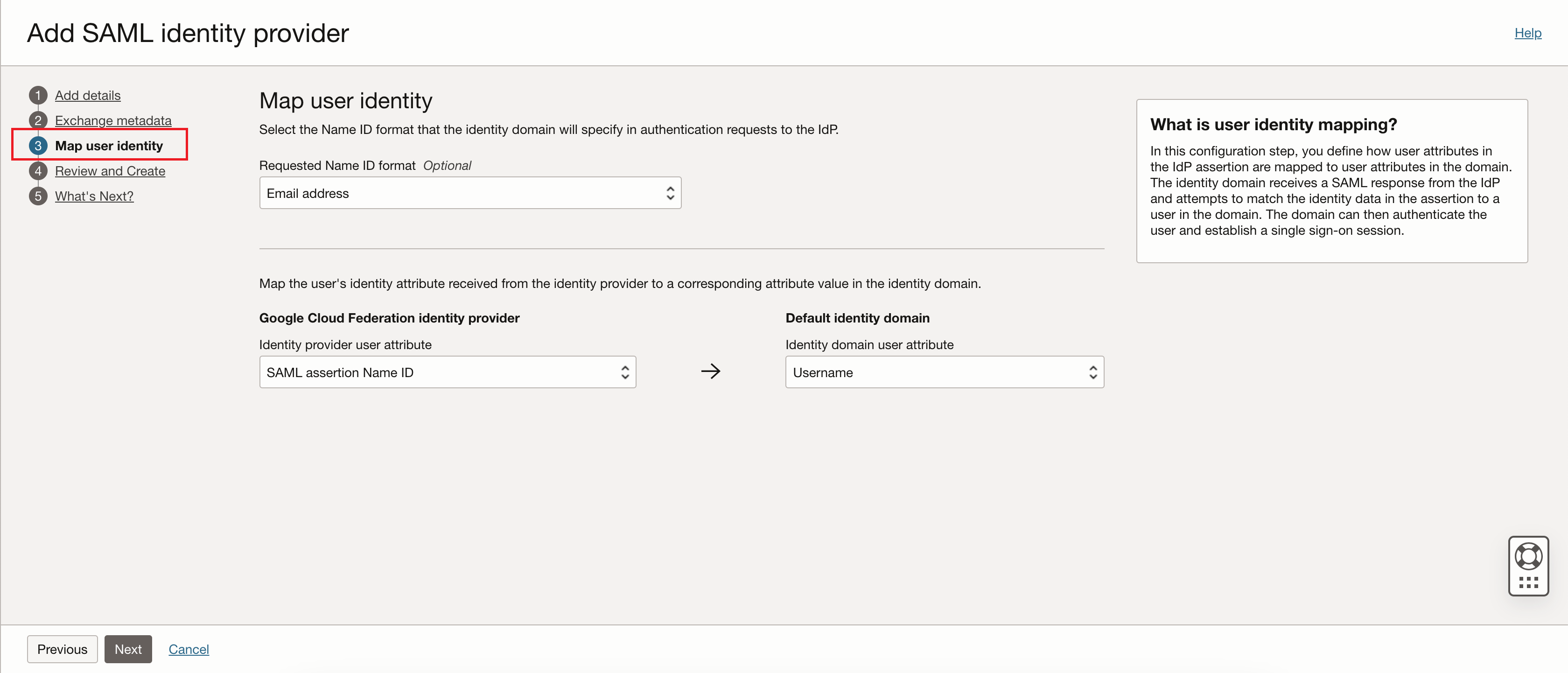

Vuelva a la ventana o al separador que muestra la consola de Oracle Cloud. En la página Agregar proveedor de identidad de SAML, seleccione Asignar identidad de usuario. Introduzca los siguientes valores:

- Formato de ID de nombre solicitado: seleccione "Dirección de correo electrónico".

- Atributo de usuario de proveedor de identidad: seleccione "ID de nombre de afirmación de SAML"

- Atributo de usuario de dominio de identidad: seleccione "Nombre de usuario"

-

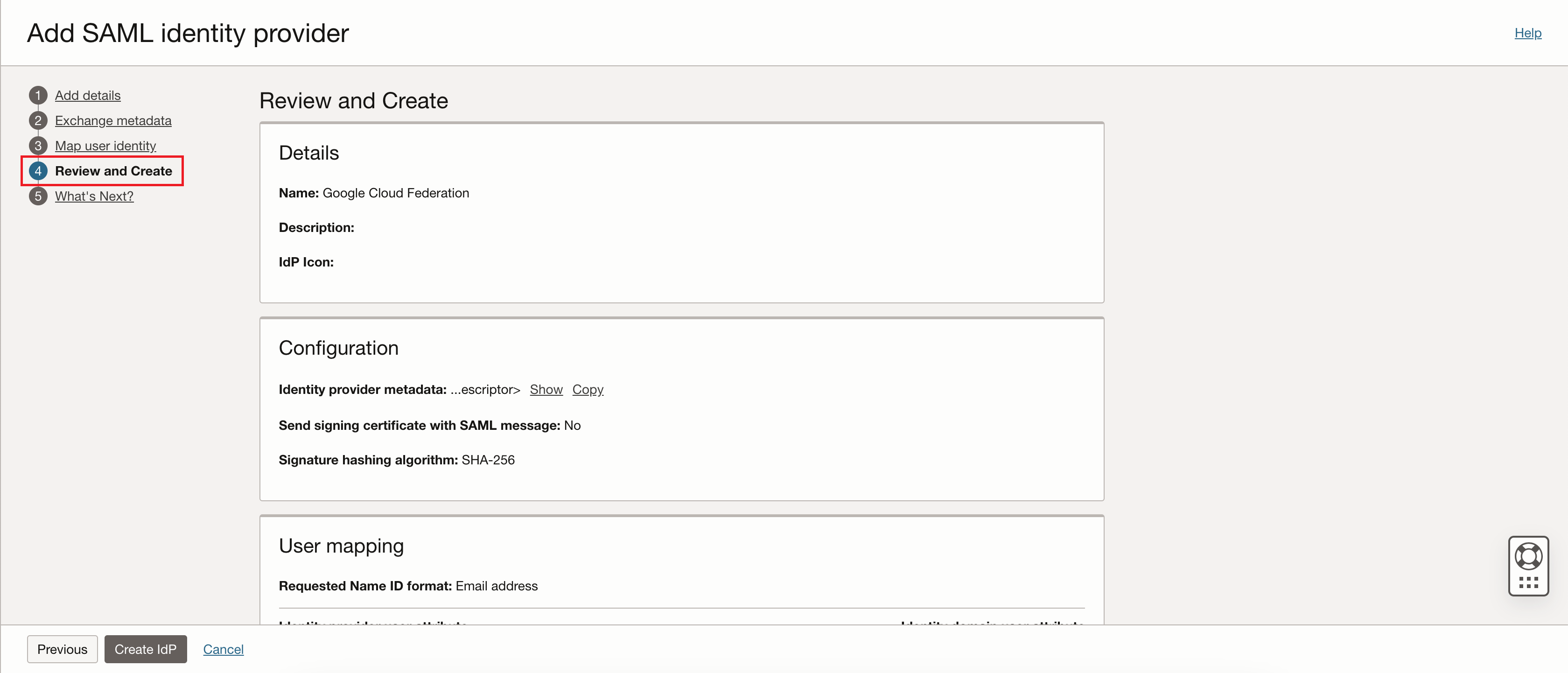

En la página Agregar proveedor de identidad de SAML, seleccione Revisar y crear.

Revise los detalles del proveedor de identidad SAML y, a continuación, seleccione Crear IdP.

-

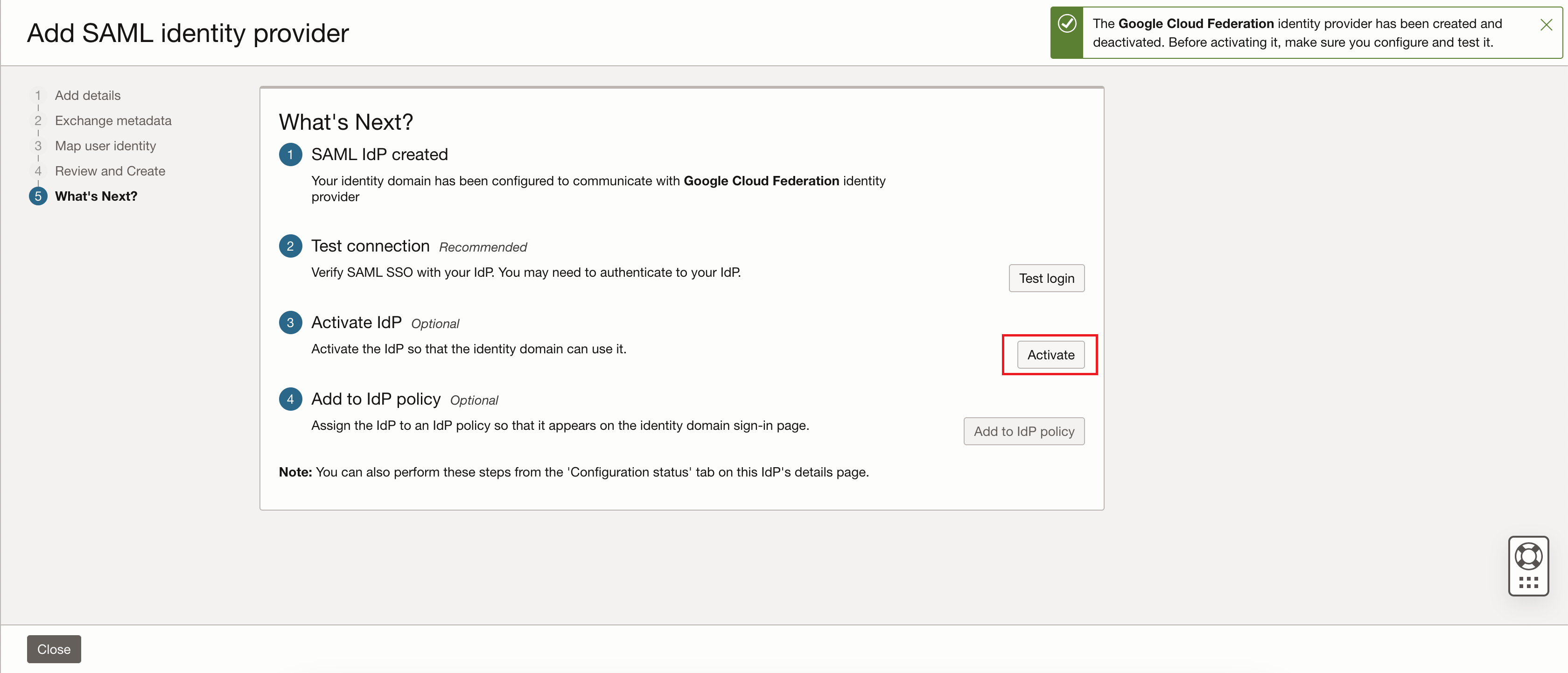

Seleccione Activar para activar el proveedor de identidad (IdP).

Después de ver el mensaje de confirmación de que el proveedor de identidad se ha activado, el proveedor de identidad se activa.

-

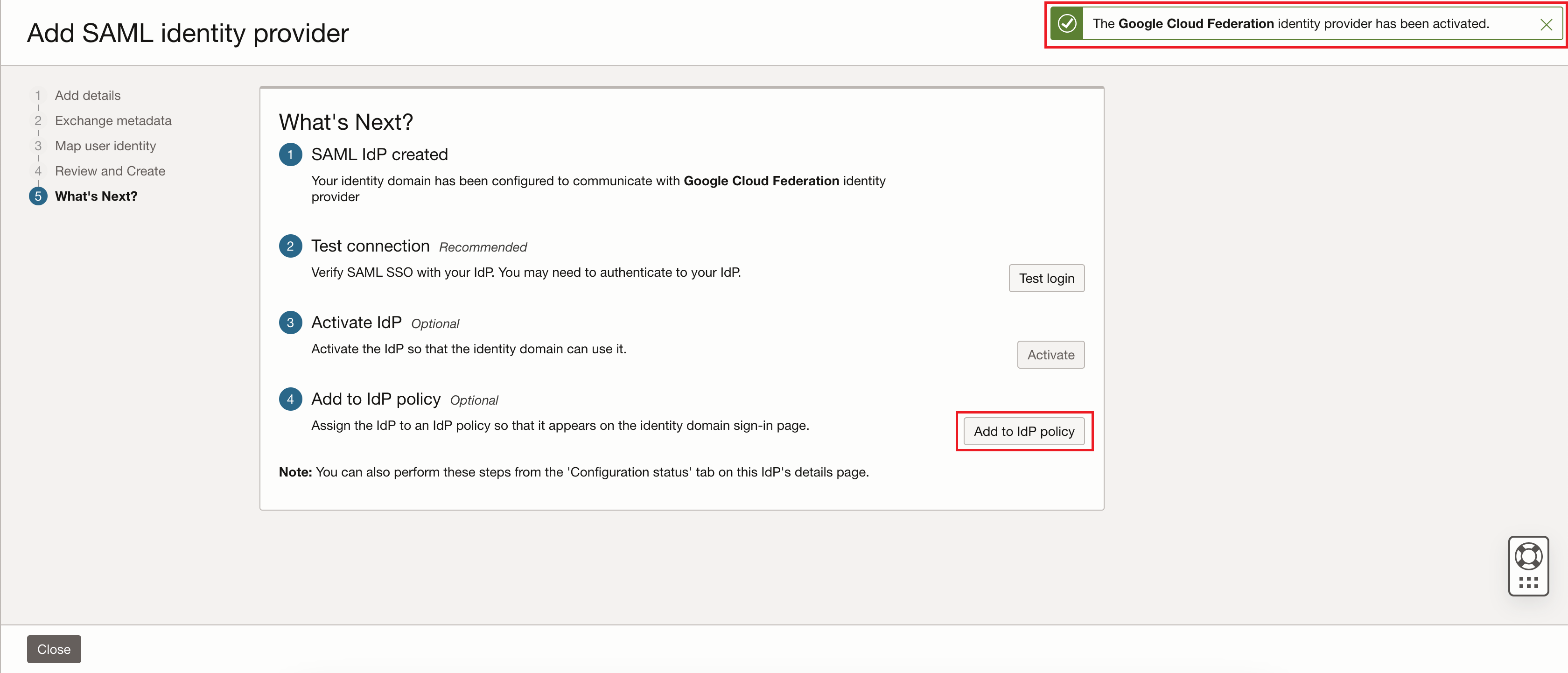

Seleccione Agregar a política IdP.

-

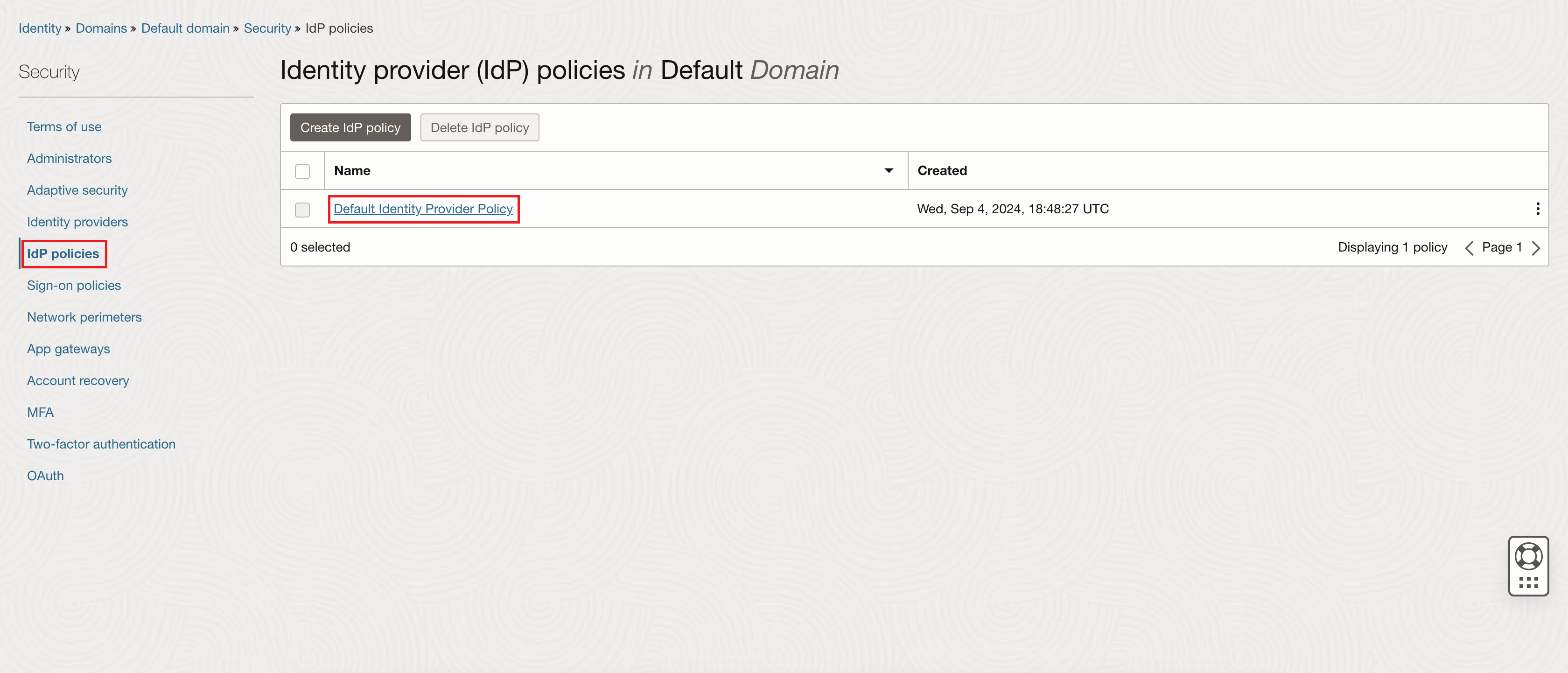

En la página Políticas de proveedor de identidad (IdP), seleccione Política de proveedor de identidad por defecto en la columna Nombre de la lista de políticas.

-

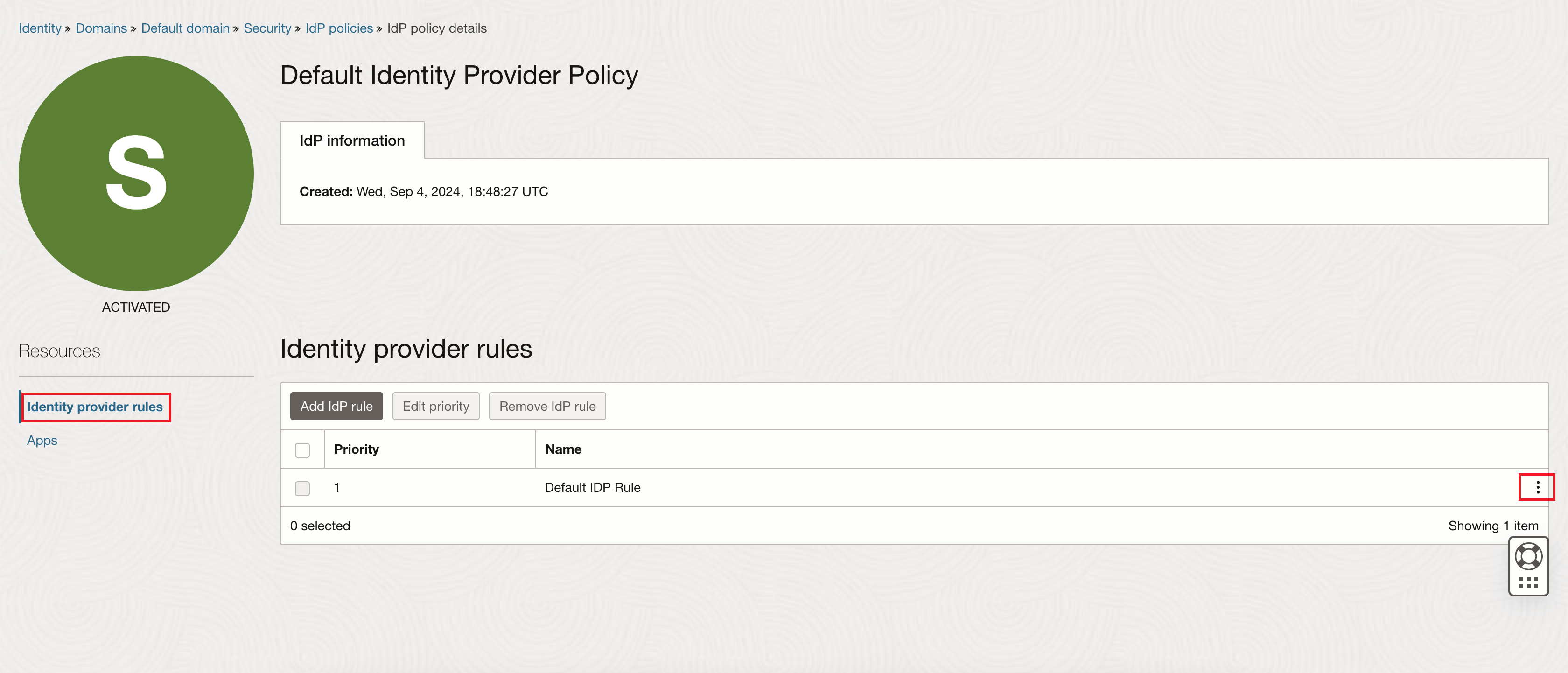

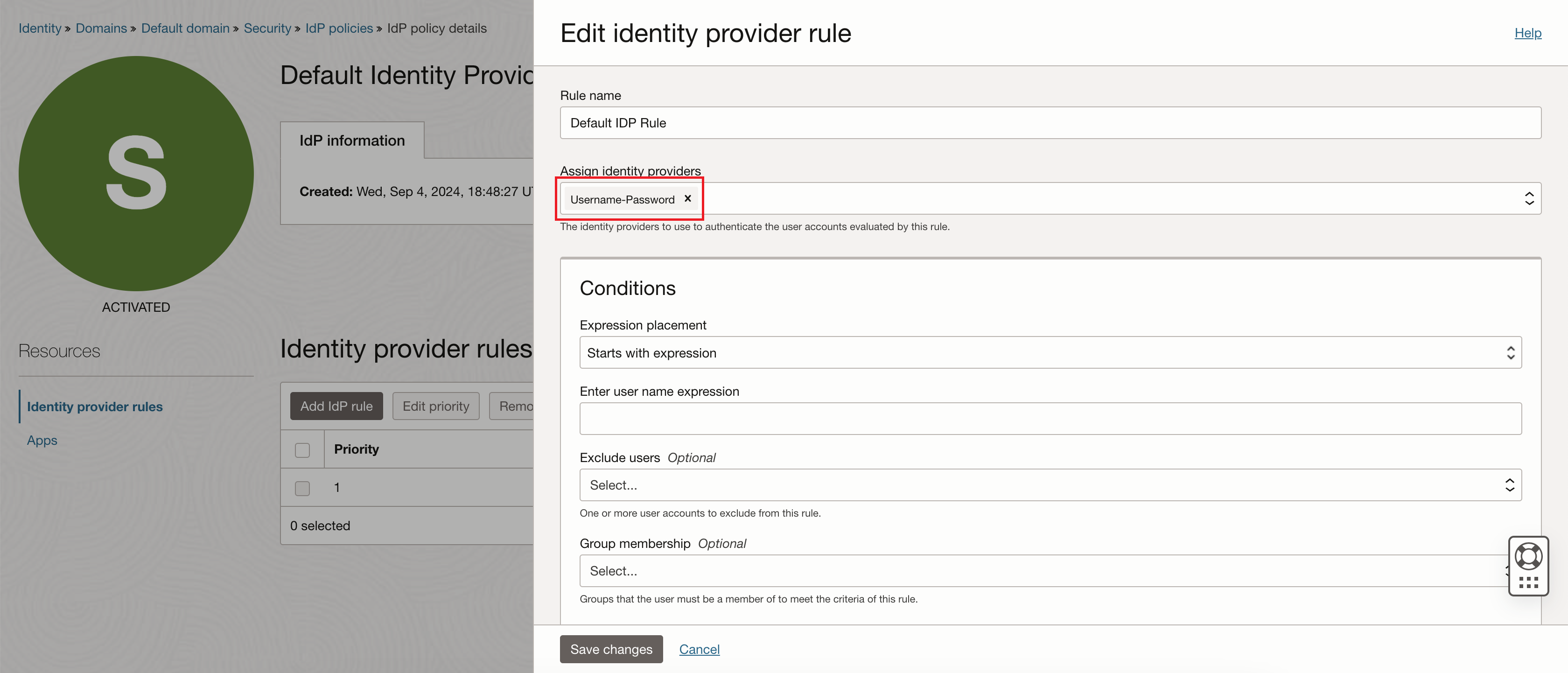

En la página de detalles de la política Política de proveedor de identidad por defecto, en la sección Reglas de prover de identidad, seleccione Editar regla IdP.

-

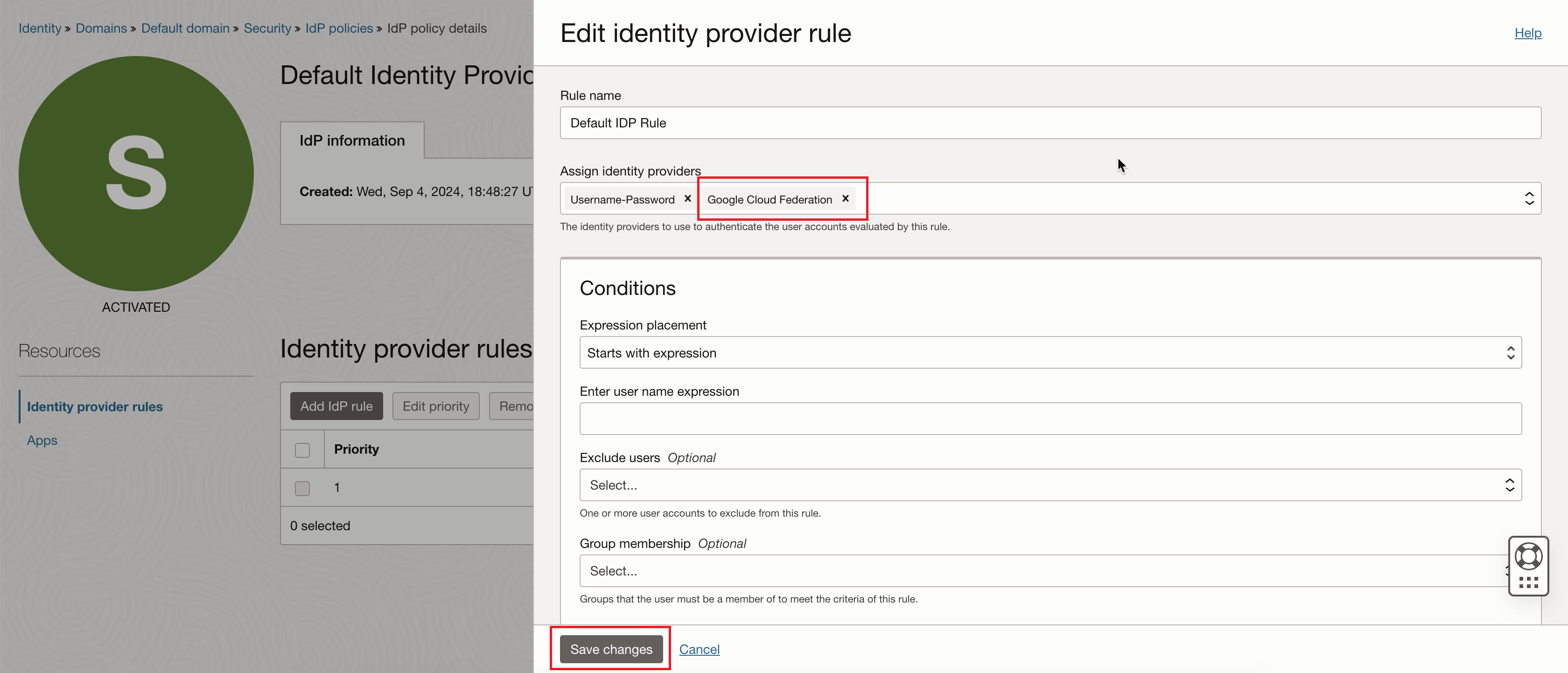

En la página Editar regla de proveedor de identidad, busque el campo Asignar proveedores de identidad. El campo muestra "Nombre de usuario-Contraseña". Agregue "Google Cloud Federation" y, a continuación, seleccione Guardar cambios.

Después de agregar "Google Cloud Federation":

-

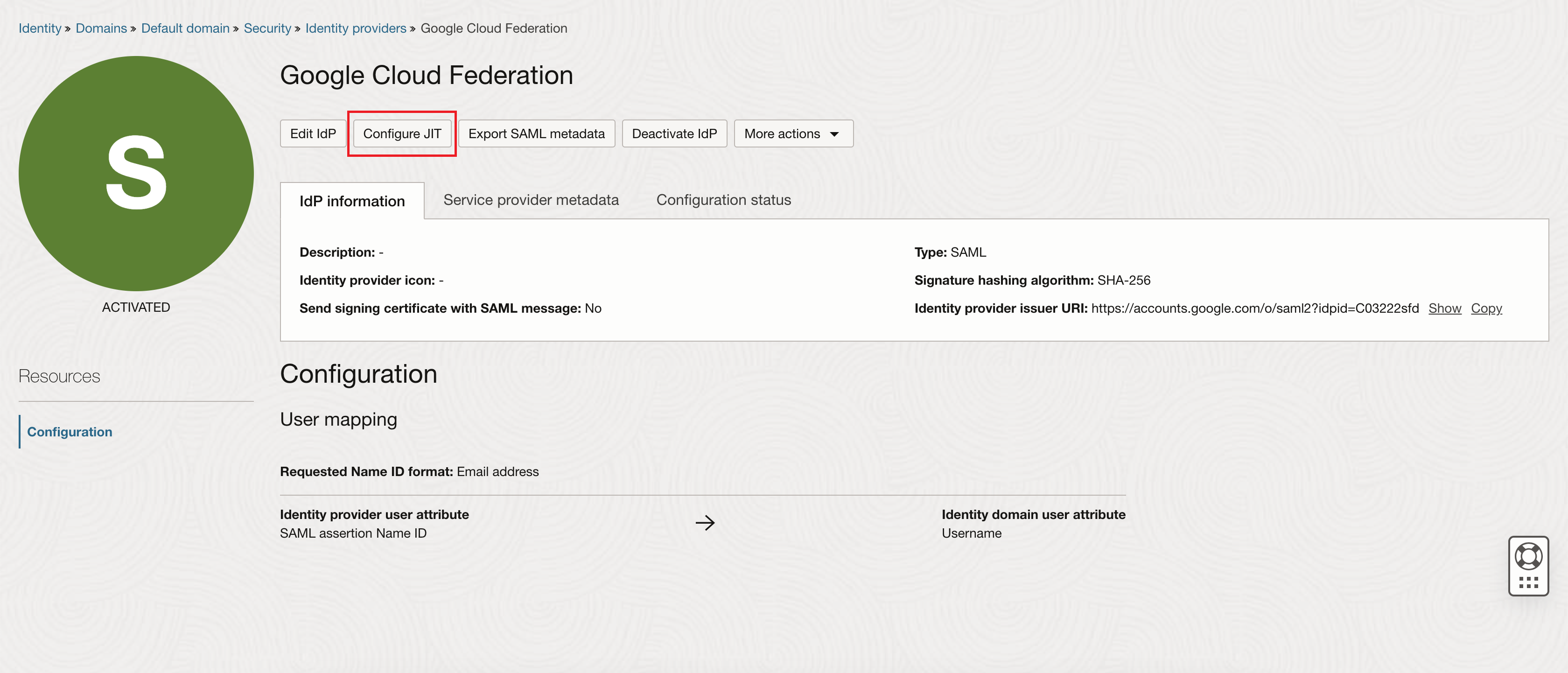

En la página de detalles del proveedor de identidad de Google Cloud Federation, seleccione Configurar JIT.

-

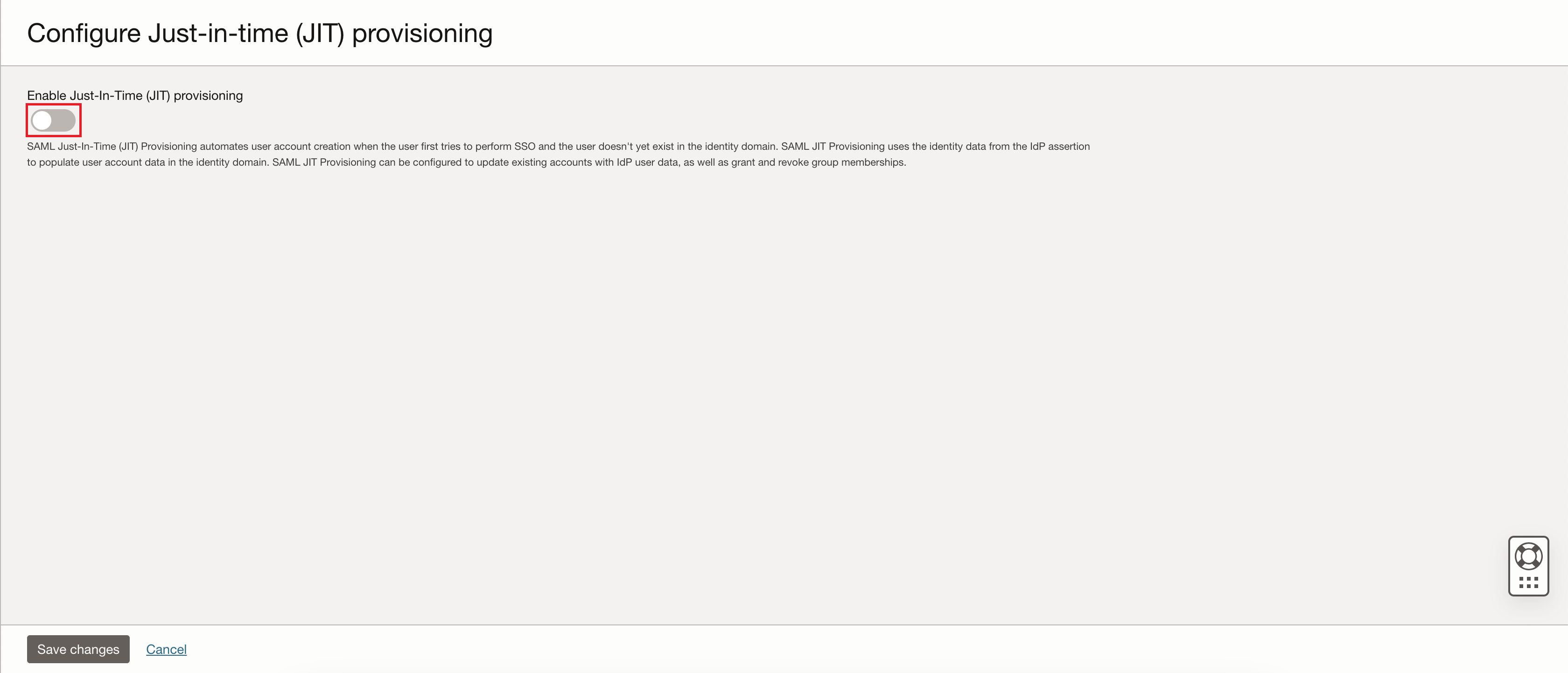

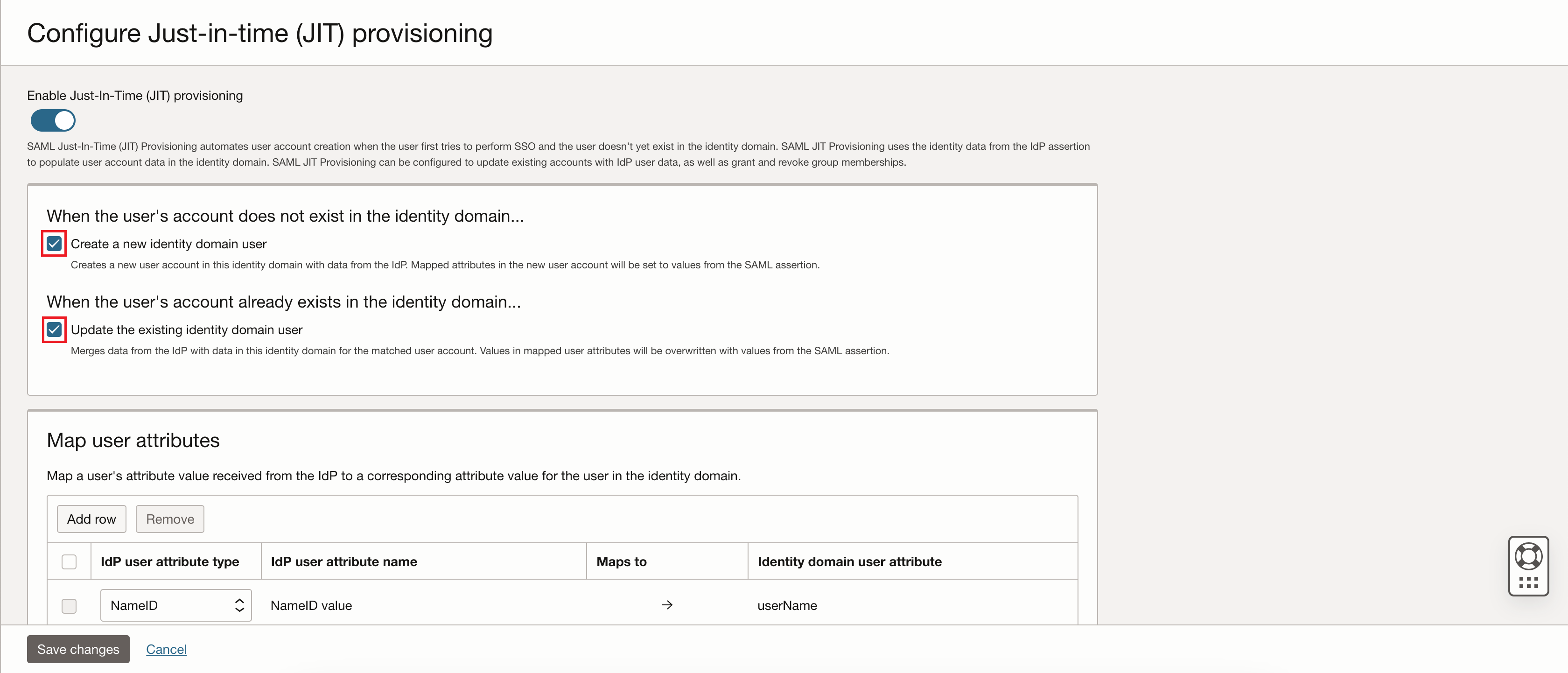

En la página Configurar aprovisionamiento justo a tiempo (JIT), active el aprovisionamiento justo a tiempo (JIT) mediante el conmutador. Permanezca en esta página para los próximos pasos.

-

En la página Configurar aprovisionamiento justo a tiempo (JIT), seleccione Crear un nuevo usuario de dominio de identidad y Actualizar el usuario de dominio de identidad existente.

-

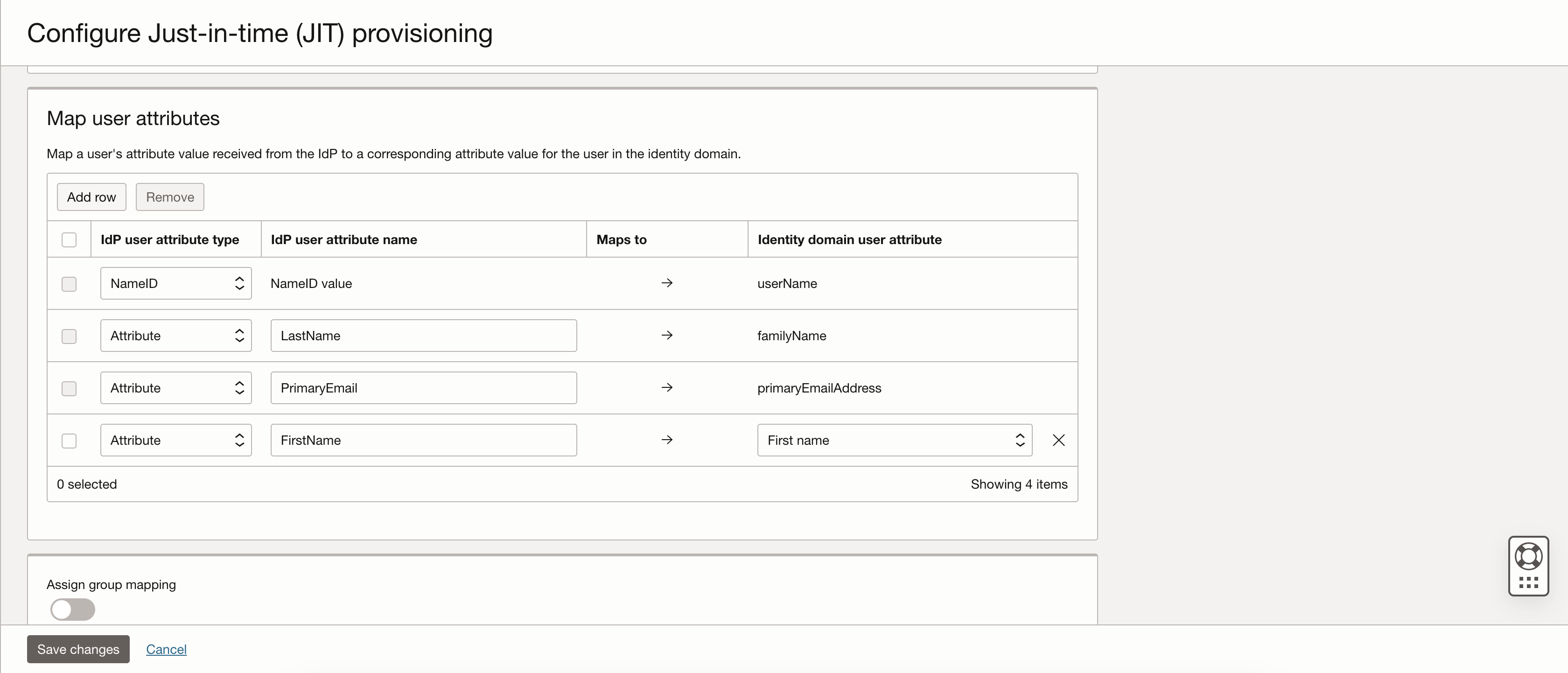

En la página Configurar aprovisionamiento justo a tiempo (JIT), asigne los atributos de usuario de la siguiente manera:

Tipo de atributo de usuario de IDP Nombre de atributo de usuario de IDP Corresponde a Atributos de usuario de dominio de identidad NameID Valor NameID → userName Atributo LastName → familyName Atributo PrimaryEmail → primaryEmailAddress Atributo FirstName → firstName -

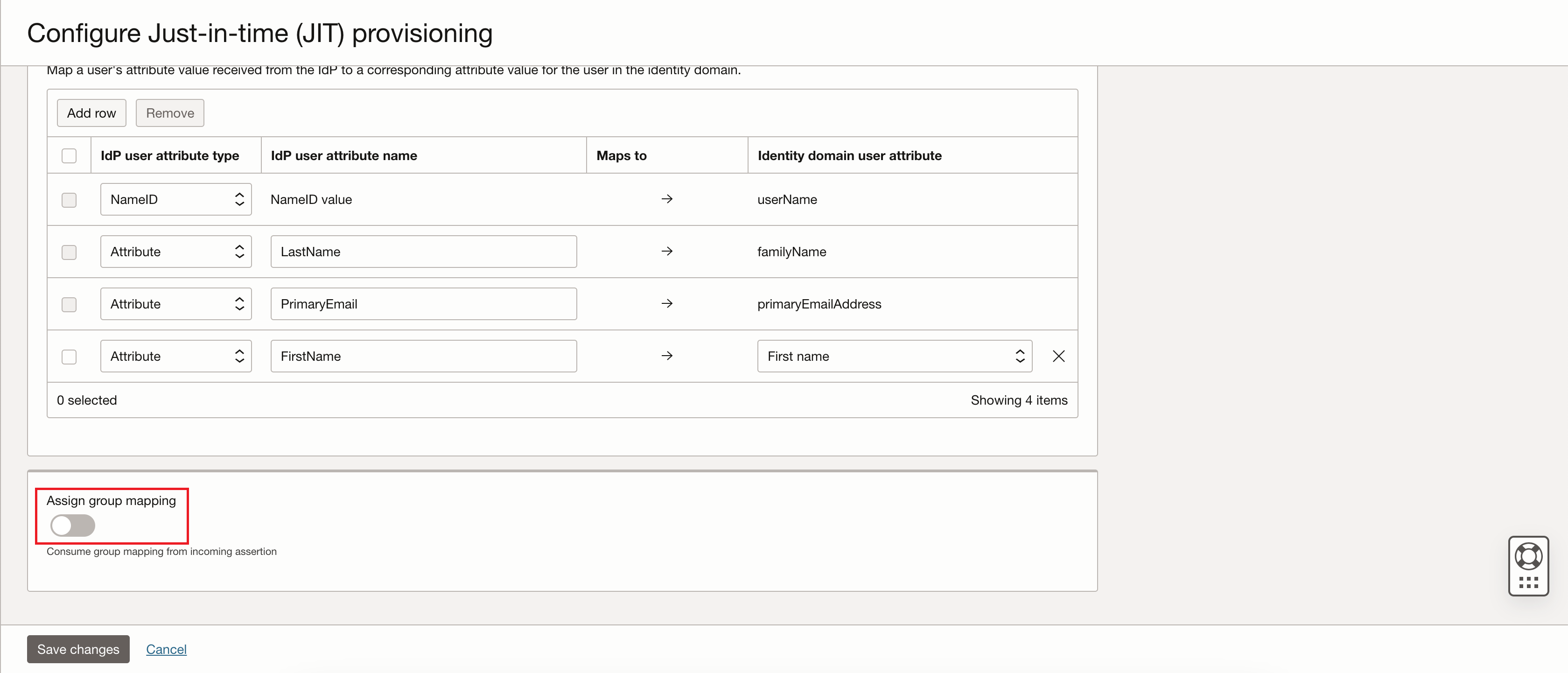

En la página Configurar aprovisionamiento justo a tiempo (JIT), cambie el conmutador Asignar asignación de grupo para activar la asignación de grupo que ha configurado. La sección Asignar asignación de grupo se amplía para mostrar las opciones de configuración de asignación de grupo (consulte el paso siguiente).

-

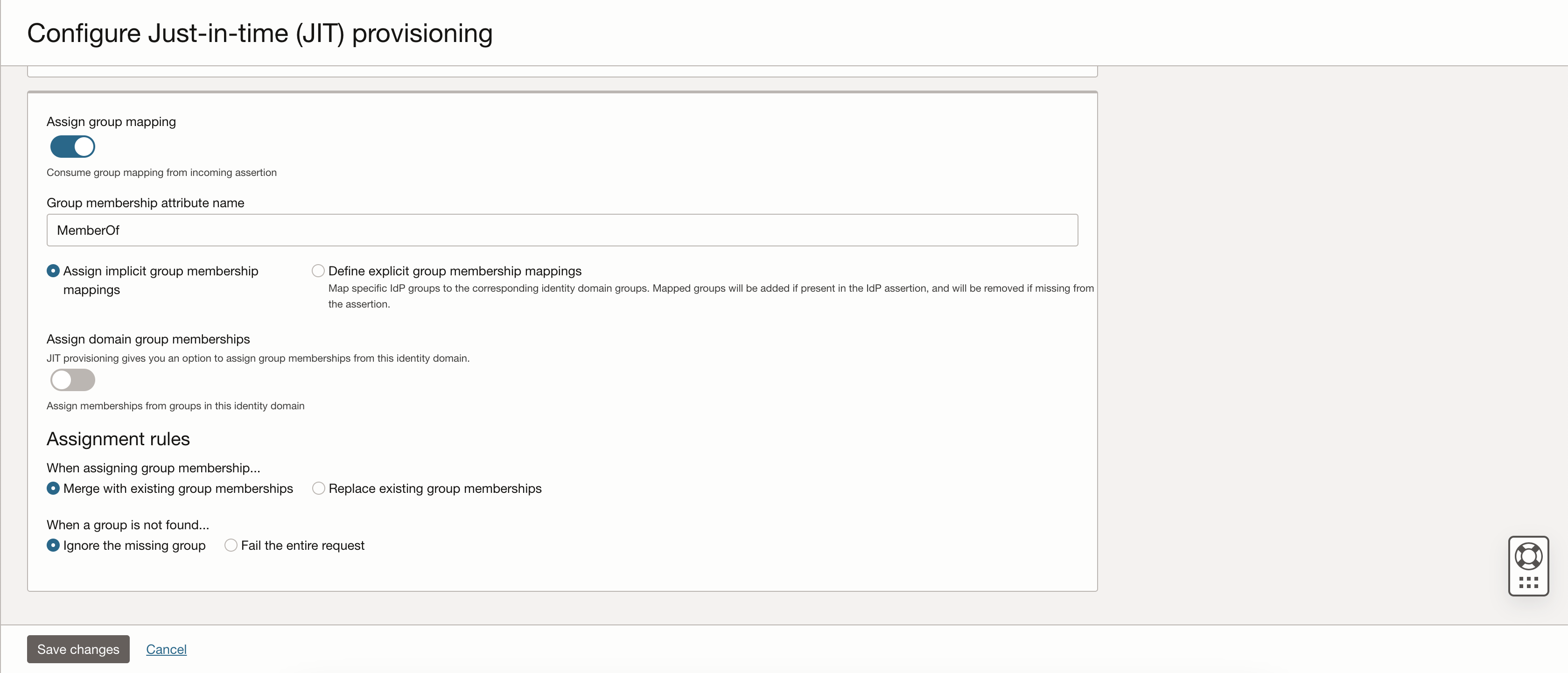

En la página Configurar aprovisionamiento justo a tiempo (JIT), seleccione o introduzca los siguientes valores:

- Nombre de atributo de miembros del grupo:

MemberOf - Asignar miembro de grupo implícito: seleccione el botón de radio para activar esta opción

- Al asignar miembros de grupo...: Fusionar con miembros de grupo existentes

- Cuando no se encuentre un grupo... Ignore el grupo que falta

Seleccione Guardar cambios después de seleccionar e introducir los valores.

Ahora ha completado los pasos necesarios para configurar la federación de identidad entre OCI y Google Cloud.

- Nombre de atributo de miembros del grupo:

-

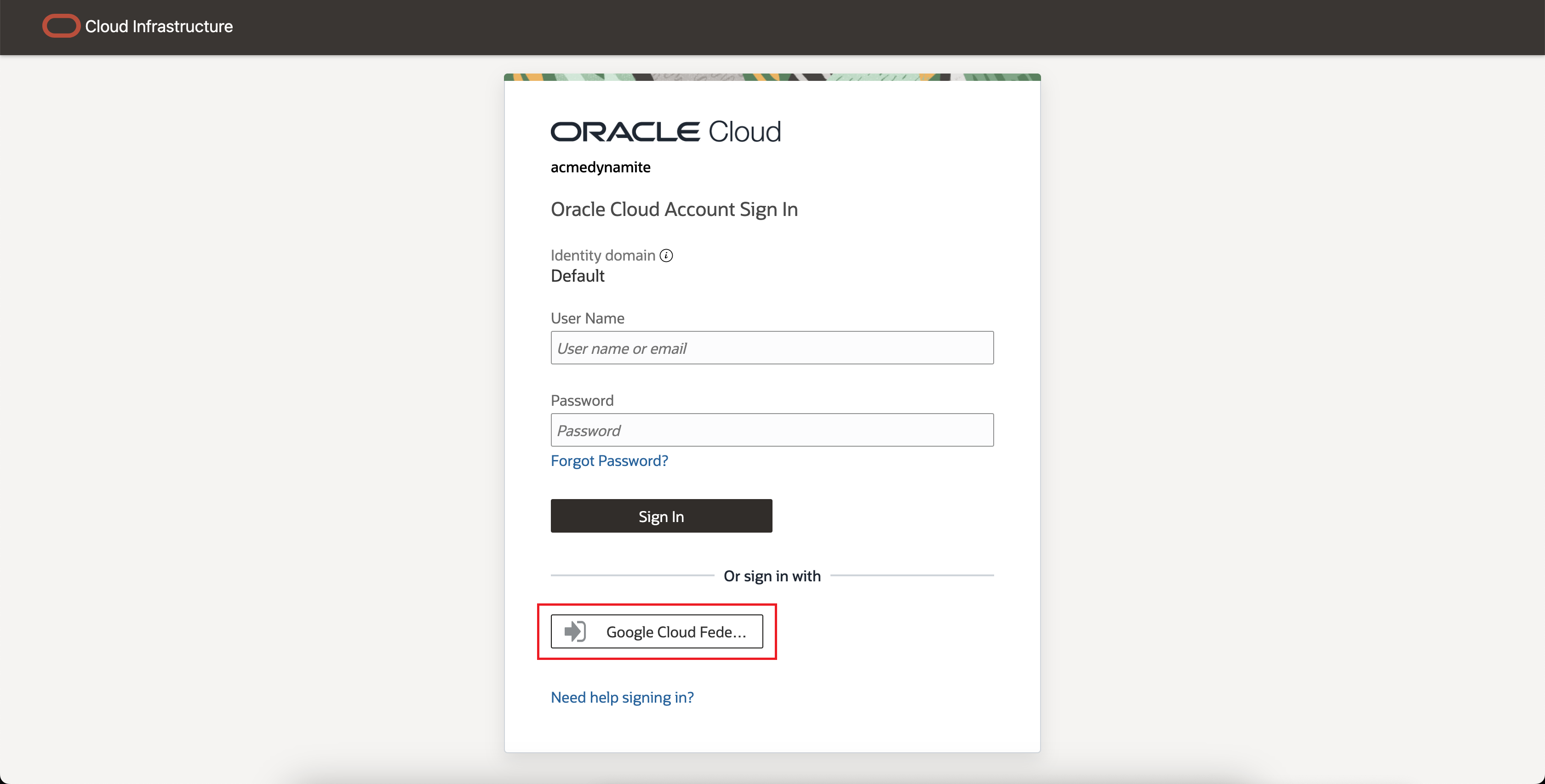

Para probar el inicio de sesión único:

- Desconexión en la consola de Oracle Cloud

- En la sección O conectarse con de la pantalla de conexión, seleccione Federación de Google Cloud.

Qué es lo siguiente

Si desea permitir que usuarios adicionales abran solicitudes de servicio de My Oracle Support (MOS), consulte las instrucciones de Support Registration. La federación no otorga automáticamente a los usuarios acceso a My Oracle Support.