Control de acceso basado en funciones

Utilice el control de acceso basado en roles (RBAC) para controlar el acceso de los usuarios a los recursos de Oracle AI Database@Google Cloud.

Utilice Google Cloud RBAC tanto para Oracle Autonomous Database como para Oracle Exadata Database Service para controlar el acceso de los usuarios.

Tenga en cuenta lo siguiente:

- Los clientes de Pay as you go (oferta pública) solo necesitan completar las instrucciones para Autonomous Database.

- Los clientes de ofertas privadas que desean aprovisionar Oracle Autonomous Database y Exadata Database Service deben completar ambos juegos de instrucciones en este tema. De lo contrario, complete el conjunto de instrucciones que coincida con el servicio de base de datos que planea utilizar.

Configuración del control de acceso basado en roles para Oracle Autonomous Database

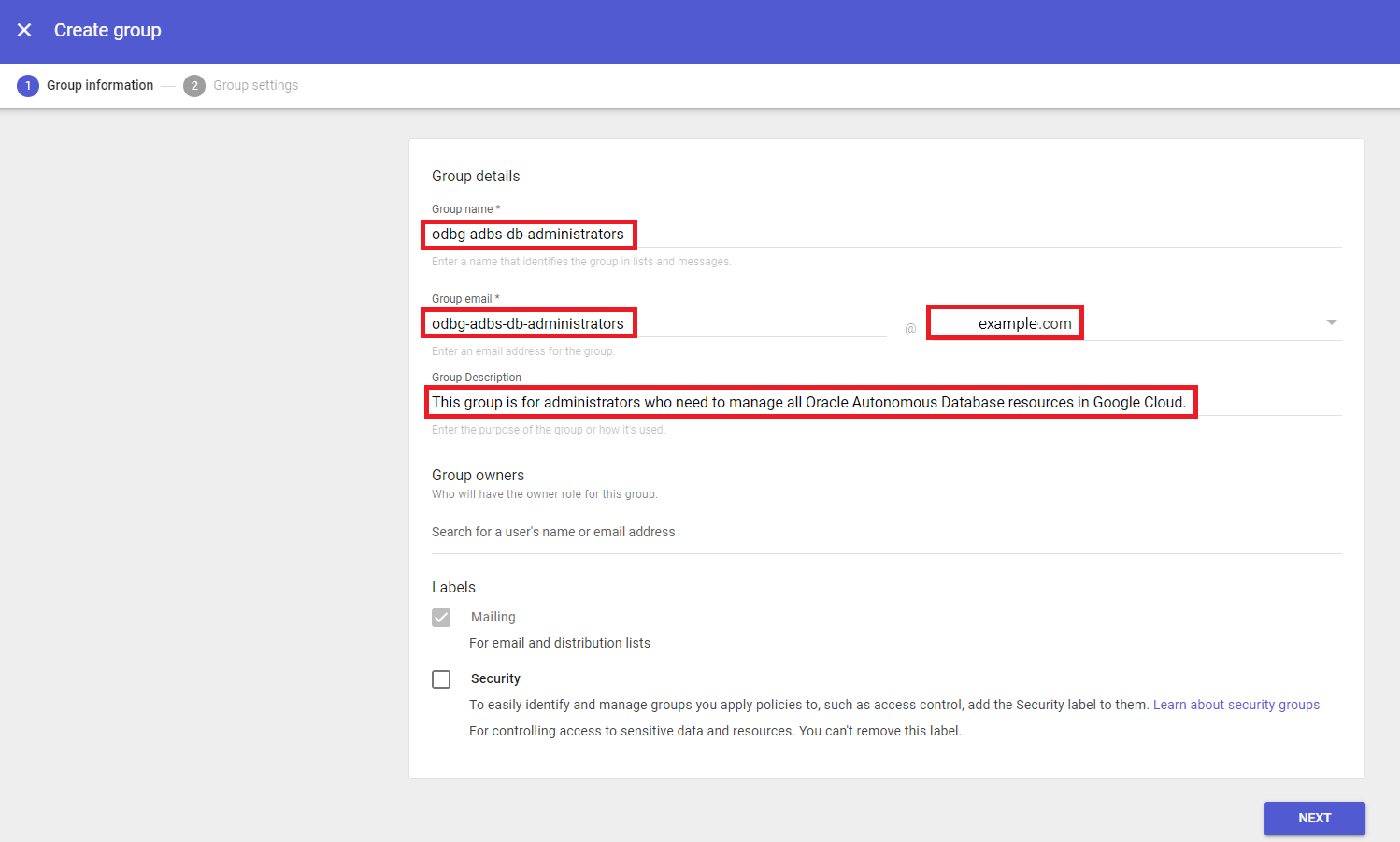

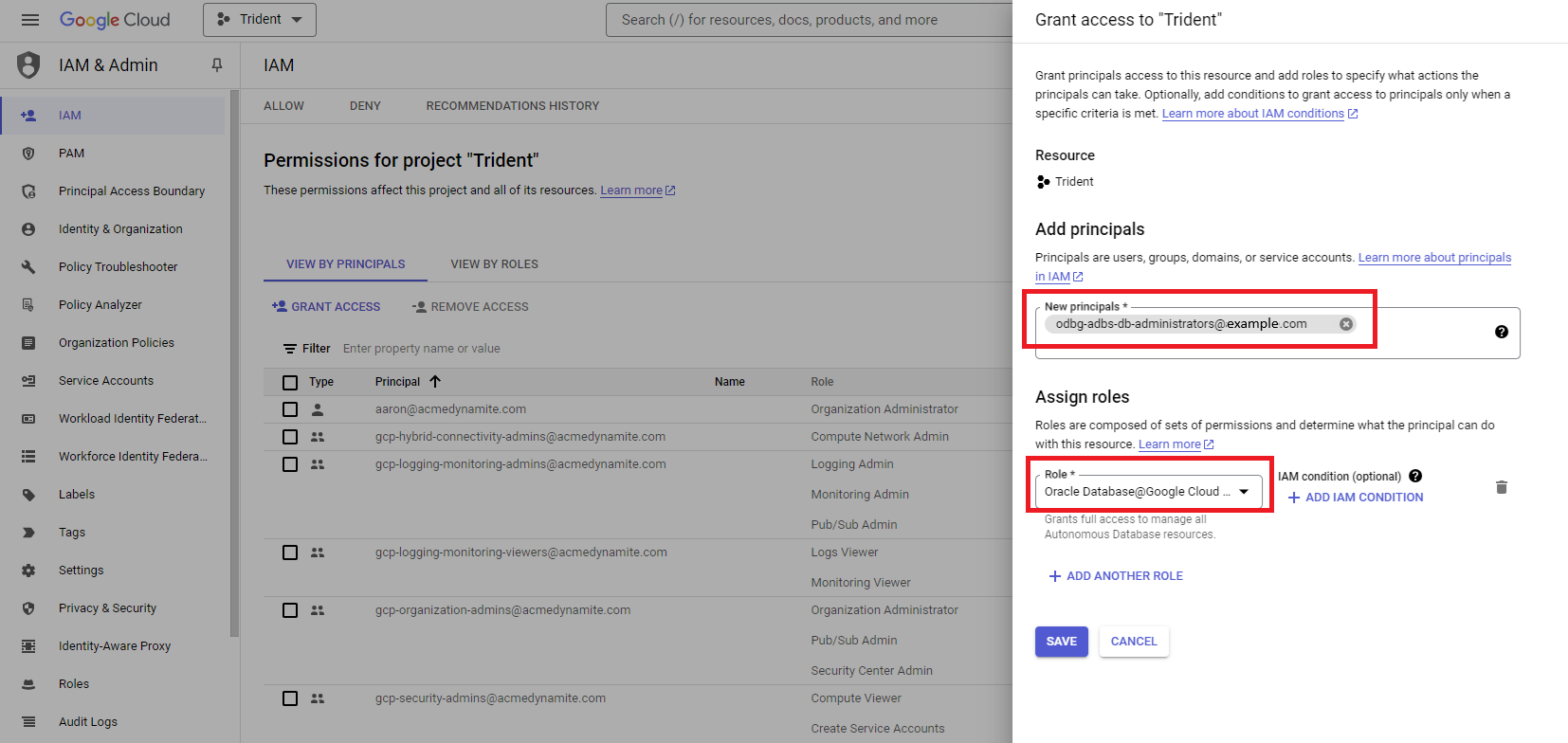

Grupos, direcciones de correo electrónico sugeridas y asignaciones de roles

En la siguiente tabla se proporcionan detalles de los grupos y roles de Google Cloud para Autonomous Database. Los valores de Correo electrónico de Google Cloud Group que se proporcionan en la tabla son valores sugeridos, pero puede utilizar otros nombres de correo electrónico de grupo según sea necesario. Tenga en cuenta que debe sustituir la cadena <email_domain> por el dominio de correo electrónico de su organización. Por ejemplo: odbg-adbs-db-administrators@example.com

| Nombre de grupo de Google Cloud | Correo electrónico de Google Cloud Group | Asignación de roles de Google Cloud | Finalidad |

|---|---|---|---|

| odbg-adbs-db-administradores | odbg-adbs-db-administrators@<email_domain> | Administración de bases de datos de IA autónoma en la nube de Oracle AI Database@Google | Este grupo está dirigido a administradores que necesitan gestionar todos los recursos de Oracle Autonomous Database en Google Cloud. |

| odbg-adbs-db-readers | odbg-adbs-db-readers@<email_domain> | Visor de bases de datos de IA autónoma en la nube de Oracle AI Database@Google | Este grupo es para espectadores que necesitan ver todos los recursos de Oracle Autonomous Database en Google Cloud. |

| odbg-db-family-administradores | odbg-db-family-administrators@<email_domain> | Administrador de Oracle AI Database@Google Cloud |

Este grupo es para administradores que necesitan gestionar todos los recursos de Oracle AI Database en OCI. Este grupo se replica en OCI durante el proceso opcional de federación de identidad. |

| odbg-db-family-readers | odbg-db-family-readers@<email_domain> | Visor de Oracle AI Database@Google Cloud |

Este grupo está dirigido a lectores que necesitan ver todos los recursos de Oracle AI Database en OCI. Este grupo se replica en OCI durante el proceso opcional de federación de identidad. |

| odbg-red-administradores | odbg-network-administrators@<email_domain> | no aplicable |

Este grupo es para administradores que necesitan gestionar todos los recursos de red en OCI. Este grupo se replica en OCI durante el proceso opcional de federación de identidad. |

| odbg-costmgmt-administradores | odbg-costmgmt-administrators@<email_domain> | no aplicable |

Este grupo es para administradores que necesitan gestionar recursos de costos y facturación en OCI. Este grupo se replica en OCI durante el proceso opcional de federación de identidad. |

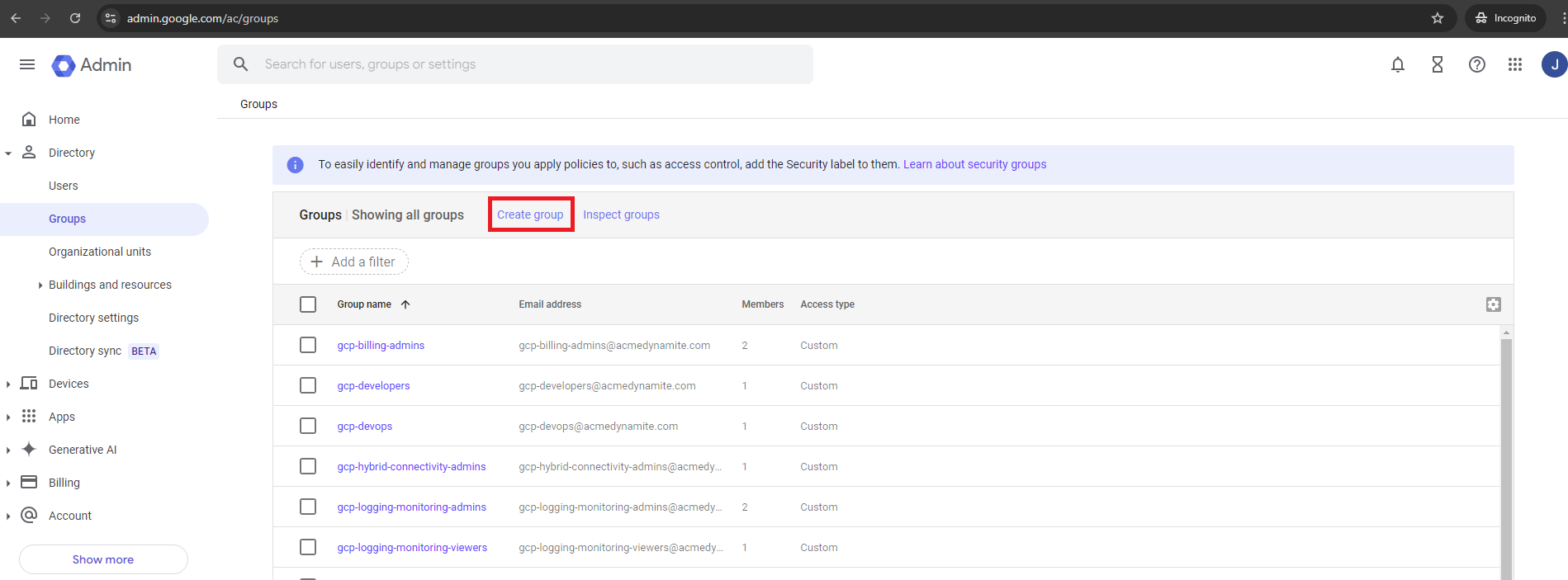

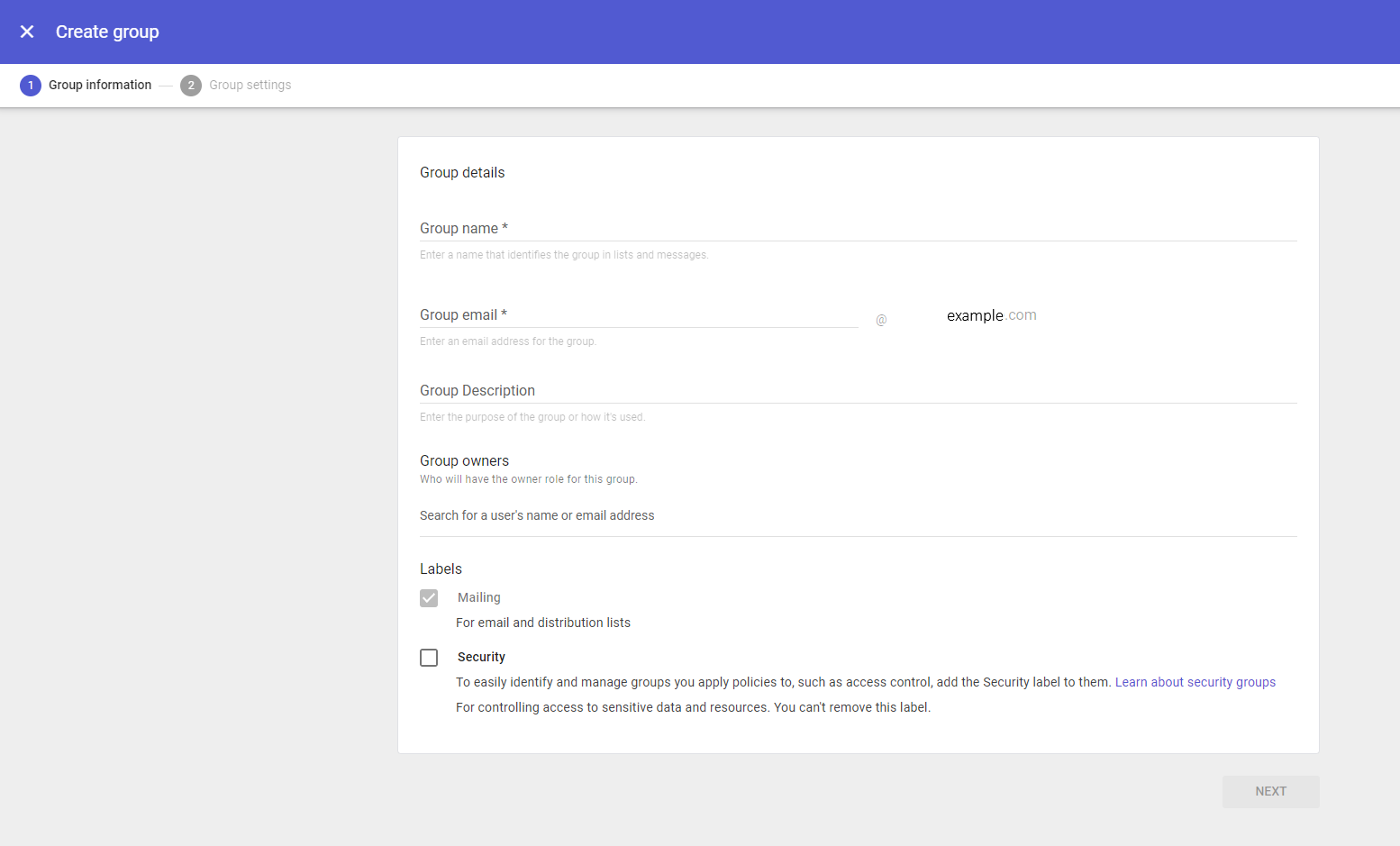

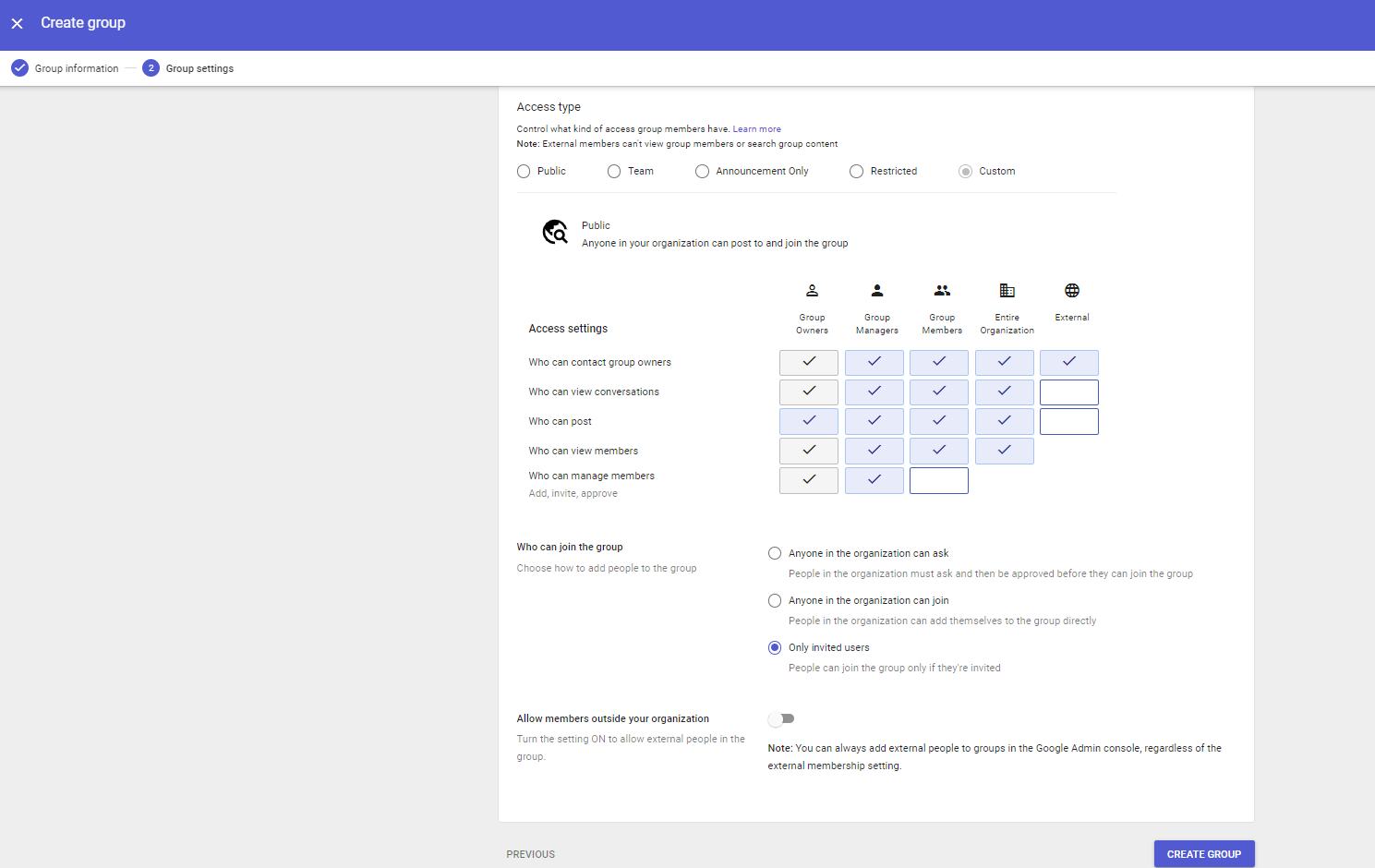

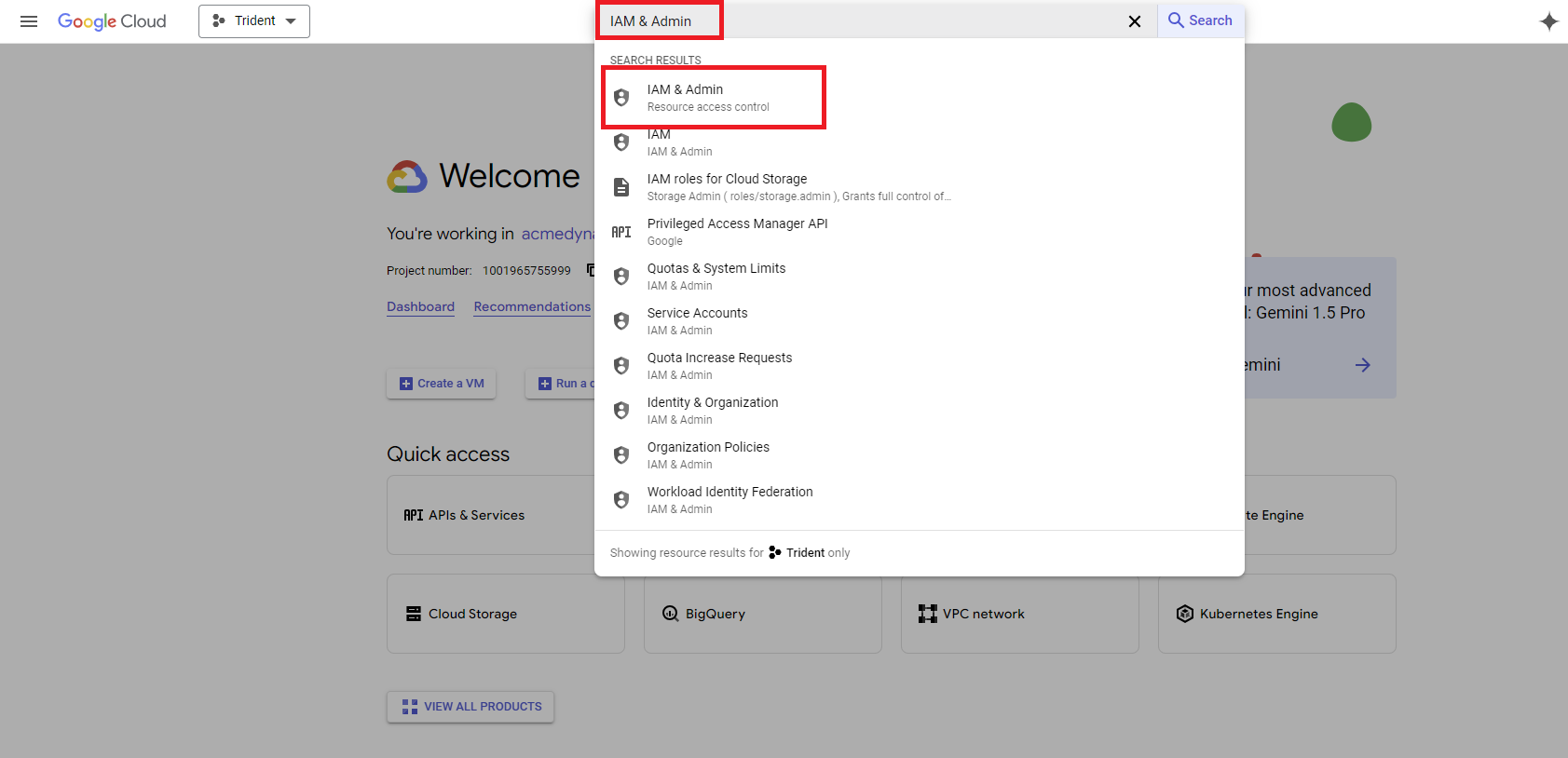

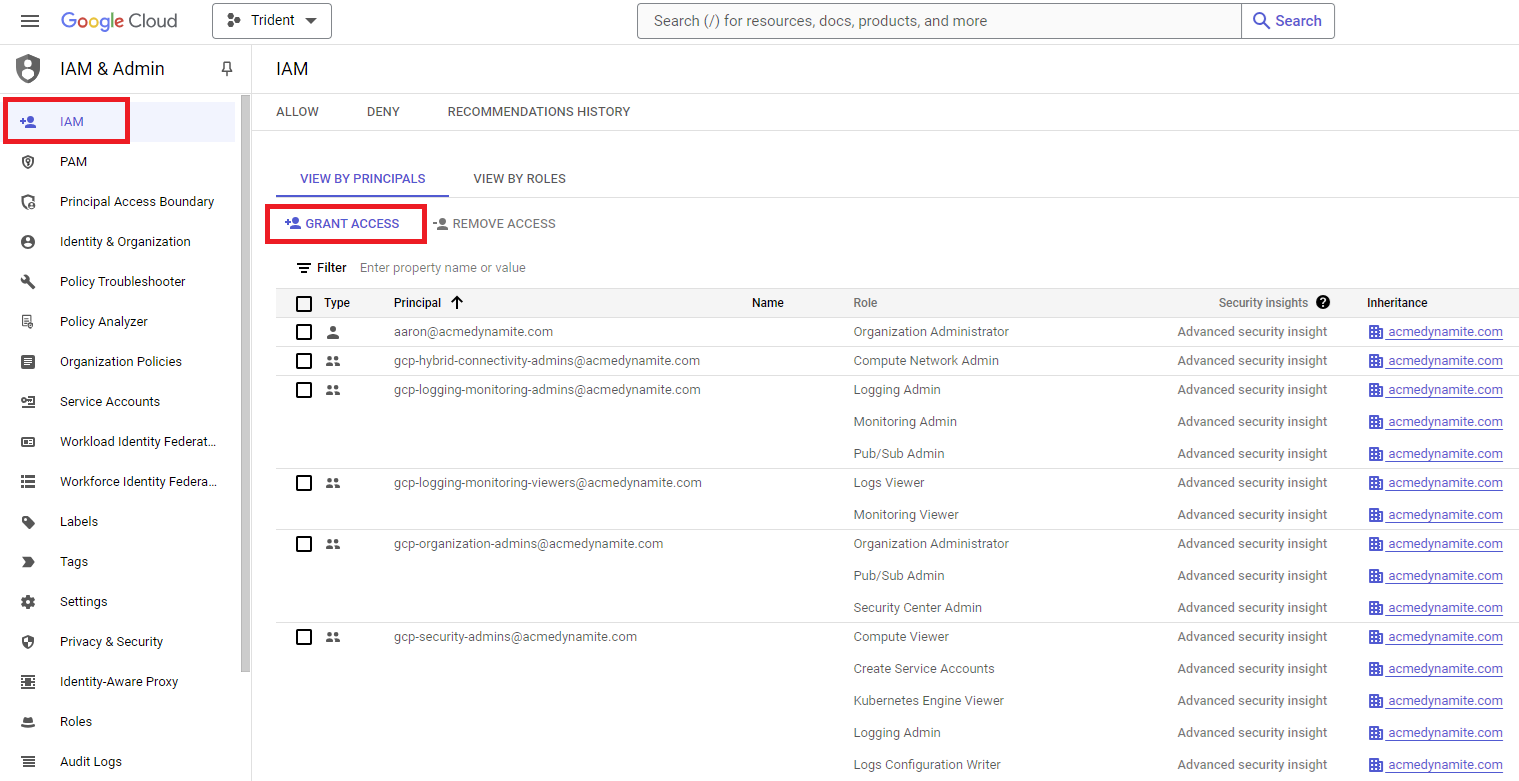

Pasos

Configuración de control de acceso basado en roles para Oracle Exadata Database Service

Grupos, direcciones de correo electrónico sugeridas y asignaciones de roles

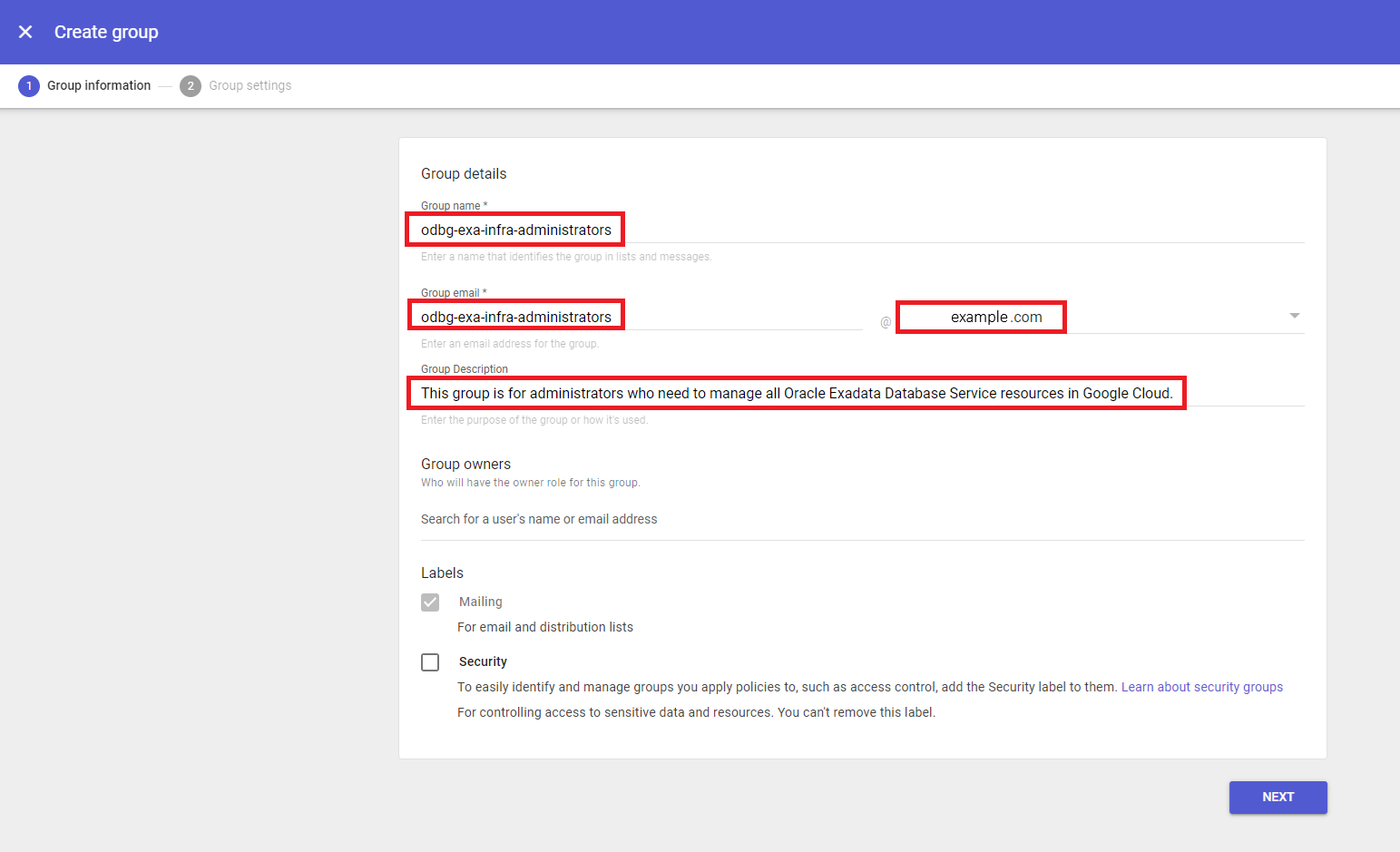

Utilice la información de la siguiente tabla para crear nuevos grupos y roles de Google Cloud para Exadata Database Service. Los valores de Correo electrónico de Google Cloud Group que se proporcionan en la tabla son valores sugeridos, pero puede utilizar otros nombres de correo electrónico de grupo según sea necesario. Tenga en cuenta que debe sustituir la cadena <email_domain> por el dominio de correo electrónico de su organización. Por ejemplo: odbg-adbs-db-administrators@example.com

| Nombre de grupo de Google Cloud | Correo electrónico de Google Cloud Group | Asignación de roles de Google Cloud | Finalidad |

|---|---|---|---|

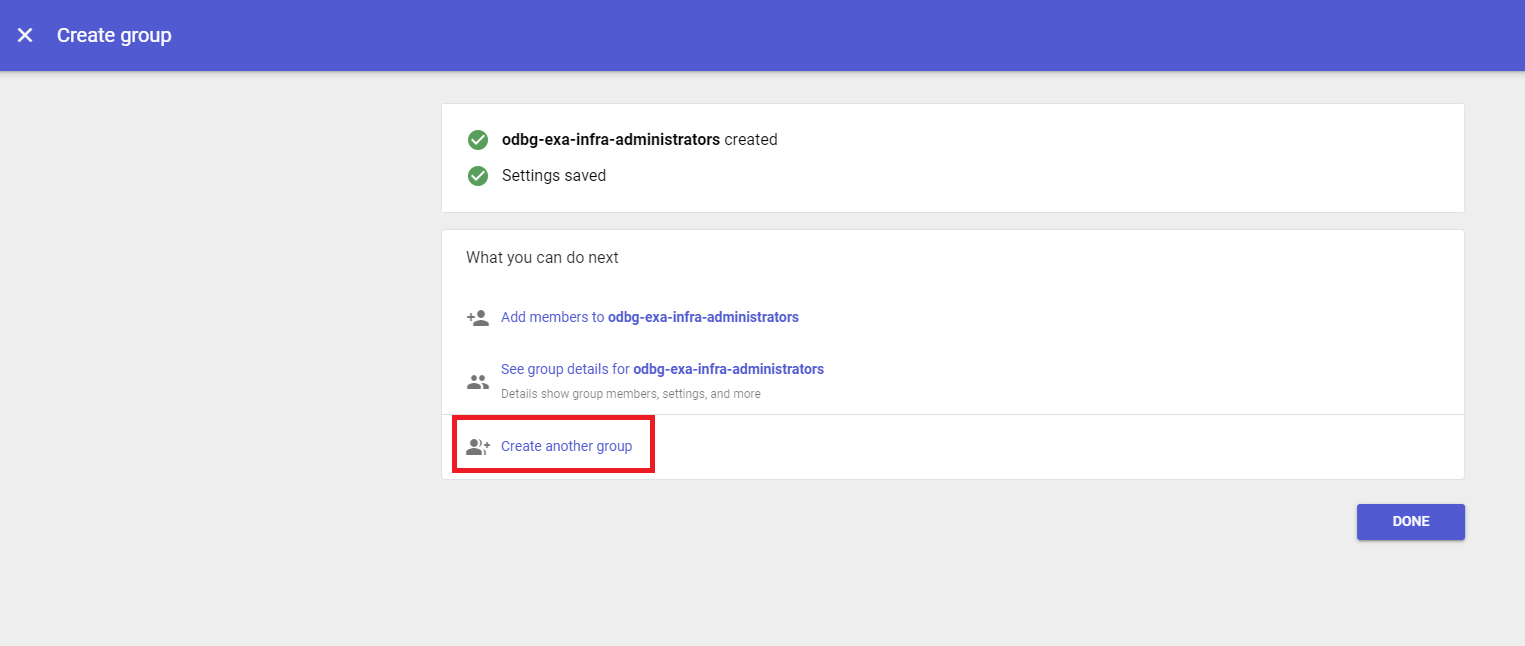

| odbg-exa-infra-administradores | odbg-exa-infra-administrators@<email_domain> | Administrador de infraestructura de Exadata en la nube de Oracle AI Database@Google | Este grupo está dirigido a administradores que necesitan gestionar todos los recursos de Oracle Exadata Database Service en Google Cloud. |

| odbg-exa-infra-readers | odbg-exa-infra-readers@<email_domain> | Visor de infraestructura de Exadata en la nube de Oracle AI Database@Google | Este grupo es para espectadores que necesitan ver todos los recursos de Oracle Exadata Database Service en Google Cloud |

| odbg-vm-cluster-administrators | odbg-vm-cluster-administrators@<email_domain> | Administración de cluster de VM en la nube de Oracle AI Database@Google | Este grupo es para administradores que necesitan gestionar recursos de clusters de VM en Google Cloud. |

| odbg-vm-cluster-readers | odbg-vm-cluster-readers@<email_domain> | Visor de cluster de VM en la nube de Oracle AI Database@Google | Este grupo es para espectadores que necesitan ver recursos de clusters de VM en Google Cloud |

| odbg-db-family-administradores | odbg-db-family-administrators@<email_domain> | Administrador de Oracle AI Database@Google Cloud |

Este grupo es para administradores que necesitan gestionar todos los recursos de Oracle AI Database en OCI. Este grupo se replica en OCI durante el proceso opcional de federación de identidad. |

| odbg-db-family-readers | odbg-db-family-readers@<email_domain> | Visor de Oracle AI Database@Google Cloud |

Este grupo es para lectores que necesitan ver todos los recursos de base de datos Oracle en OCI. Este grupo se replica en OCI durante el proceso opcional de federación de identidad. |

| odbg-exa-cdb-administradores | odbg-exa-cdb-administrators@<email_domain> | Ninguno: |

Este grupo es para administradores que necesitan gestionar todos los recursos de CDB en OCI. Este grupo se replica en OCI durante el proceso opcional de federación de identidad. |

| odbg-exa-pdb-administradores | odbg-exa-pdb-administrators@<email_domain> | Ninguno: |

Este grupo es para administradores que necesitan gestionar todos los recursos de PDB en OCI. Este grupo se replica en OCI durante el proceso opcional de federación de identidad. |

| odbg-red-administradores | odbg-network-administrators@<email_domain> | Ninguno: |

Este grupo es para administradores que necesitan gestionar todos los recursos de red en OCI. Este grupo se replica en OCI durante el proceso opcional de federación de identidad. |

| odbg-costmgmt-administradores | odbg-costmgmt-administrators@<email_domain> | Ninguno: |

Este grupo es para administradores que necesitan gestionar recursos de costos y facturación en OCI. Este grupo se replica en OCI durante el proceso opcional de federación de identidad. |

Pasos

Configuración de control de acceso basado en roles para Oracle Exadata Database Service on Exascale Infrastructure

Grupos, direcciones de correo electrónico sugeridas y asignaciones de roles

Utilice la información de la siguiente tabla para crear nuevos grupos y roles de Google Cloud para Oracle Exadata Database Service on Exascale Infrastructure. Los valores de Correo electrónico de Google Cloud Group que se proporcionan en la tabla son valores sugeridos, pero puede utilizar otros nombres de correo electrónico de grupo según sea necesario. Tenga en cuenta que debe sustituir la cadena <email_domain> por el dominio de correo electrónico de su organización. Por ejemplo: odbg-adbs-db-administrators@example.com

| Nombre de grupo de Google Cloud | Correo electrónico de Google Cloud Group | Asignación de roles de Google Cloud | Finalidad |

|---|---|---|---|

| odbg-exascale-db-storage-vault-administradores | odbg-exascale-db-storage-vault-administrators@<email_domain> | Oracle Database@Google Cloud Exadata Database Service en el administrador del almacén de almacenamiento de infraestructura de Exascale | Este grupo es para administradores que necesitan gestionar todos los recursos de Oracle Exascale Storage Vault en Google Cloud. |

| odbg-exascale-db-storage-vault-readers | odbg-exascale-db-storage-vault-readers@<email_domain> | Oracle Database@Google Cloud Exadata Database Service en el visor de archivo nativo de almacenamiento de infraestructura de Exascale | Este grupo es para espectadores que necesitan ver todos los recursos de Oracle Exascale Storage Vault en Google Cloud |

| odbg-exadb-vm-cluster-administrators | odbg-exadb-vm-cluster-administrators@<email_domain> | Administración de Oracle Database@Google Cloud Exadata Database Service on Exascale Infrastracture VM Cluster | Este grupo está dirigido a administradores que necesitan gestionar recursos de clusters de VM de Oracle ExaDB en Google Cloud. |

| odbg-exadb-vm-cluster-readers | odbg-exadb-vm-cluster-readers@<email_domain> | Oracle Database@Google Cloud Exadata Database Service en el visor de cluster de VM de infraestructura de Exascale | Este grupo es para los espectadores que necesitan ver los recursos de clusters de VM de Oracle ExaDB en Google Cloud |

| odbg-db-family-administradores | odbg-db-family-administrators@<email_domain> | Administrador de Oracle AI Database@Google Cloud |

Este grupo es para administradores que necesitan gestionar todos los recursos de Oracle AI Database en OCI. Este grupo se replica en OCI durante el proceso opcional de federación de identidad. |

| odbg-db-family-readers | odbg-db-family-readers@<email_domain> | Visor de Oracle AI Database@Google Cloud |

Este grupo está dirigido a lectores que necesitan ver todos los recursos de Oracle AI Database en OCI. Este grupo se replica en OCI durante el proceso opcional de federación de identidad. |

| odbg-exa-cdb-administradores | odbg-exa-cdb-administrators@<email_domain> | Ninguno: |

Este grupo es para administradores que necesitan gestionar todos los recursos de CDB en OCI. Este grupo se replica en OCI durante el proceso opcional de federación de identidad. |

| odbg-exa-pdb-administradores | odbg-exa-pdb-administrators@<email_domain> | Ninguno: |

Este grupo es para administradores que necesitan gestionar todos los recursos de PDB en OCI. Este grupo se replica en OCI durante el proceso opcional de federación de identidad. |

| odbg-red-administradores | odbg-network-administrators@<email_domain> | Ninguno: |

Este grupo es para administradores que necesitan gestionar todos los recursos de red en OCI. Este grupo se replica en OCI durante el proceso opcional de federación de identidad. |

| odbg-costmgmt-administradores | odbg-costmgmt-administrators@<email_domain> | Ninguno: |

Este grupo es para administradores que necesitan gestionar recursos de costos y facturación en OCI. Este grupo se replica en OCI durante el proceso opcional de federación de identidad. |

Pasos

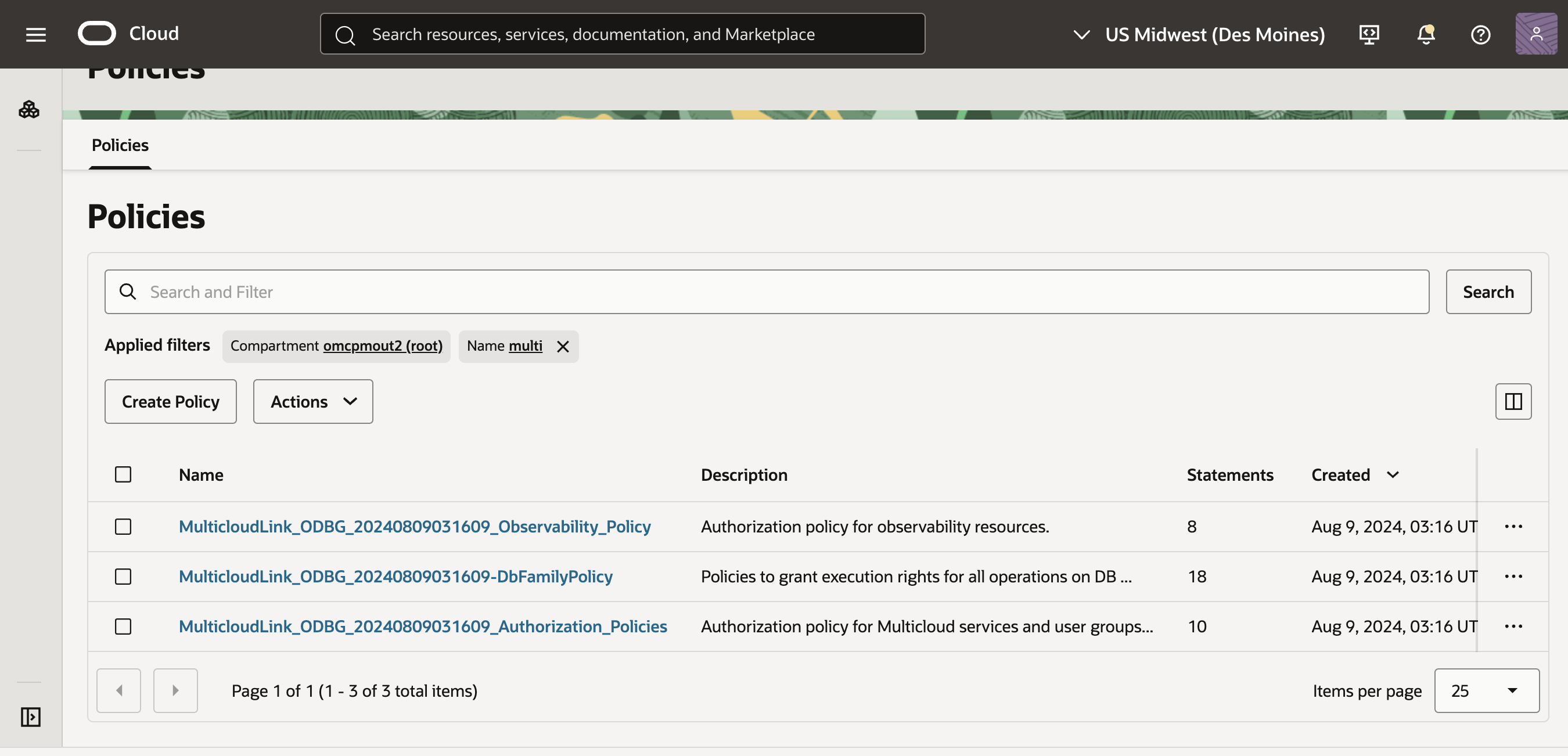

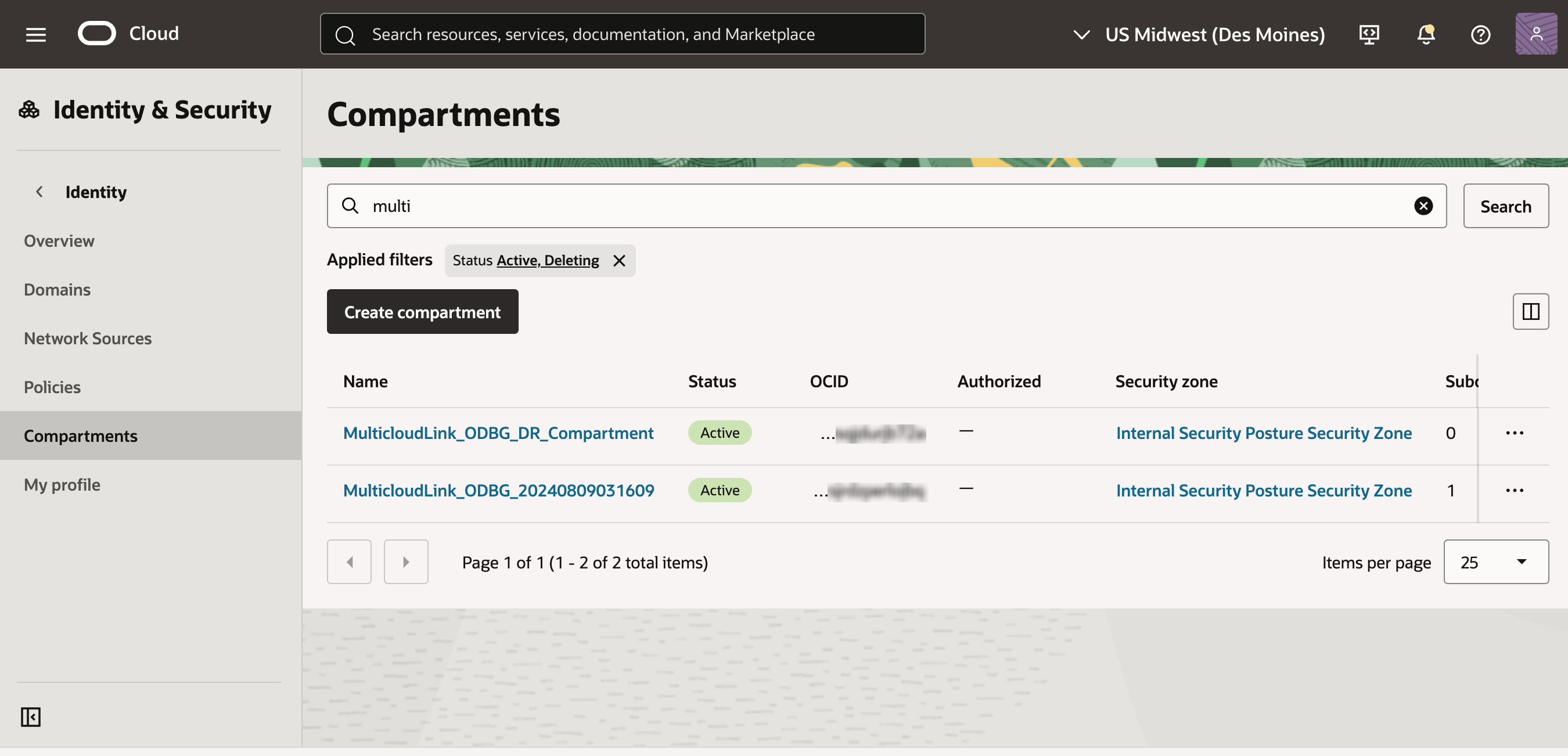

Políticas multinube de OCI

Al incorporar su entorno de Google Cloud a Oracle AI Database@Google Cloud, durante el proceso de enlace de cuentas de OCI, OCI crea un compartimento multinube y las políticas de OCI Identity and Access Management (IAM) que necesita el servicio. Estos recursos son esenciales para mantener Oracle AI Database@Google Cloud. Los administradores de OCI no deben modificar, mover ni suprimir estos recursos creados automáticamente.

Puede identificar las políticas de IAM y el compartimento por el prefijo MulticloudLink.

Políticas de denegación de Identity and Access Management (IAM)

Las políticas de denegación de OCI IAM permiten a los administradores bloquear explícitamente acciones no deseadas, mejorando la seguridad y optimizando el control de acceso.

Si bien las políticas de denegación de OCI IAM son una potente herramienta para restringir los permisos, deben utilizarse con extrema precaución en Oracle AI Database@Google Cloud.

No aplique ninguna política de denegación que tenga como destino o afecte a las políticas de IAM o los compartimentos con el prefijo MulticloudLink.

La aplicación de políticas Deny a los recursos de Oracle AI Database@Google Cloud rompe la integración del servicio ODBG con OCI, lo que provoca fallos operativos graves o un mal funcionamiento completo del servicio.

Recuperación de una política de denegación de todo el arrendamiento que bloquea las funciones multinube

Una política de denegación de todo el arrendamiento, como Deny any-user to inspect all-resources in tenancy, puede bloquear todo el acceso de usuario o la integración multinube.

Para recuperar:

En estos pasos se utiliza la consola de Oracle Cloud. También puede utilizar la CLI de OCI. Ejemplo de comando de la CLI:

oci iam policy update --policy-id <policy-id> --statements '["Deny group Interns to inspect all-resources in tenancy"]'