Visión general de Security Zones

Security Zones le permite estar seguro de que sus recursos en Oracle Cloud Infrastructure, incluidos los recursos de Compute, Networking, Object Storage, Block Volume y Database, cumplen las políticas de seguridad.

Una zona de seguridad está asociada a uno o más compartimentos y una receta de zona de seguridad. Al crear y actualizar recursos en una zona del sistema de seguridad, Oracle Cloud Infrastructure valida estas operaciones en la lista de políticas que están definidas en la receta del sistema de seguridad. Si se infringe alguna política de zona de seguridad, se deniega la operación. Por defecto, un compartimento y cualquier subcompartimento están en la misma zona de seguridad, pero también puede crear una zona de seguridad diferente para un subcompartimento.

Por ejemplo, una política de zona de seguridad prohíbe la creación de cubos públicos en Object Storage. Si intenta crear un bucket público en una zona de seguridad que tenga esta política o si intenta modificar un bucket de almacenamiento existente y hacerlo público, aparecerá un mensaje de error. De forma similar, no puede mover un recurso existente a uno de los compartimentos de una zona del sistema de seguridad a menos que el recurso existente cumpla todas las políticas de la zona.

Su arrendamiento tiene una receta predefinida denominada Maximum Security Recipe, que incluye una serie de políticas de zona de seguridad seleccionadas. Oracle gestiona esta receta y no puede modificarla. Sin embargo, puede crear sus propias recetas que cumplan sus requisitos de seguridad específicos.

Debe activar Oracle Cloud Guard antes de crear Security Zones. Cloud Guard le ayuda a detectar infracciones de políticas en los recursos existentes que se hayan creado antes de la zona de seguridad.

Conceptos de Security Zones

Conozca los conceptos y componentes clave relacionados con Security Zones.

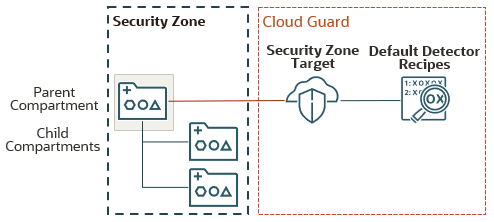

En el siguiente diagrama se proporciona una visión general de Security Zones.

- Zona de seguridad

- Asociación entre un compartimento (y cero o más subcompartimentos) y una receta de zona de seguridad. Las operaciones con recursos en una zona de seguridad se validan con respecto a todas las políticas de la receta.

- Receta de zona de seguridad

- Recopilación de políticas del área de seguridad que Oracle Cloud Infrastructure aplica en zonas de seguridad que utilizan la receta.

- Política de zona de seguridad

- Requisito de seguridad para los recursos de una zona de seguridad. Si una zona de seguridad activa una política, se deniega cualquier acción que intente infringir esa política.

- Destino de zona de seguridad (Cloud Guard)

- Compartimento cuyos recursos comprueba periódicamente Cloud Guard en búsqueda de infracciones en las políticas de zona de seguridad.

Una política de zona de seguridad difiere de una política de IAM en los siguientes aspectos:

- Los administradores crean políticas de IAM para otorgar a los usuarios la capacidad de gestionar determinados recursos en un compartimento.

- Una política de zona de seguridad garantiza que estas operaciones de gestión cumplan con la arquitectura de máxima seguridad y las mejores prácticas de Oracle.

- Se valida una política de zona de seguridad independientemente del usuario que esté realizando la operación.

- Una política de zona de seguridad deniega determinadas acciones; no otorga capacidades.

Principios de seguridad

En general, las políticas de la zona de seguridad son coherentes con los siguientes principios básicos de seguridad.

- Los recursos de una zona de seguridad no se pueden mover a un compartimento fuera de la zona de seguridad porque podría ser menos seguro.

- Todos los componentes necesarios para un recurso en una zona de seguridad también deben estar ubicados en la misma zona de seguridad. Los recursos que no estén en una zona de seguridad podrían ser vulnerables y los recursos de una zona de seguridad diferente podrían tener una estrategia de seguridad menos estricta.

Por ejemplo, una instancia (Compute) en una zona de seguridad no puede utilizar un volumen de inicio que no esté en la misma zona de seguridad.

- Los recursos de una zona no deben ser accesibles desde la red Internet pública.

- Los recursos de una zona de seguridad se deben cifrar con claves gestionadas por el cliente.

- Se debe realizar una copia de seguridad regular y automática de los recursos de una zona de seguridad.

- Los datos de una zona de seguridad se consideran con privilegios y no se pueden copiar fuera de la zona de seguridad porque podrían ser menos seguros.

- Los recursos de una zona de seguridad solo pueden utilizar configuraciones y plantillas aprobadas por Oracle.

Security Zones y Cloud Guard

Conozca las relaciones entre compartimentos, zonas de seguridad, recetas y destinos.

Después de crear una zona de seguridad para un compartimento, evita automáticamente las operaciones, como la creación o modificación de recursos, que infringen las políticas de la zona de seguridad. Sin embargo, los recursos existentes que se hayan creado antes de la zona de seguridad también podrían infringir las políticas. Security Zones se integra con Cloud Guard para identificar infracciones de políticas en los recursos existentes.

Cloud Guard es un servicio de Oracle Cloud Infrastructure que proporciona un panel central de control para supervisar todos los recursos de la nube y detección de deficiencias de seguridad en los logs, las métricas y la configuración. Cuando detecta un problema, puede sugerir, ayudar o realizar acciones correctivas, según la configuración de Cloud Guard.

Estos son algunos conceptos clave de Cloud Guard:

- Receta de detector

- Define los tipos de recursos en la nube y las incidencias de seguridad que desea que supervise Cloud Guard.

- Destino

- Compartimento que desea que supervise Cloud Guard y que está asociado a una receta de Cloud Guard.

- Destino de zona de seguridad

- Un tipo de destino de Cloud Guard que también está asociado a una zona de seguridad. El destino supervisa los recursos del compartimento para detectar infracciones de política de zona de seguridad.

- Suprime cualquier destino de Cloud Guard existente para el compartimento y para cualquier compartimento secundario

- Crea un destino para el compartimento de zona de seguridad

- Agrega las Recetas de Detector Gestionadas por Oracle por Defecto al Destino de Zona de Seguridad

El siguiente diagrama ilustra la configuración de Cloud Guard para una nueva zona del sistema:

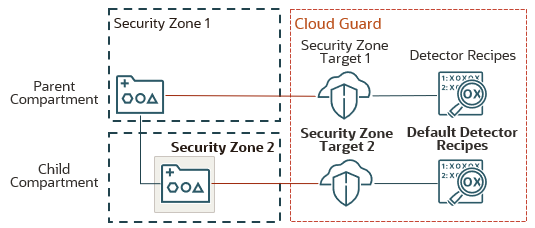

Si crea una zona de seguridad para un subcompartimento cuyo compartimento principal ya esté en una zona de seguridad, Cloud Guard realiza las siguientes tareas:

- Crea un destino para el subcompartimento de zona de seguridad independiente

- Agrega las Recetas de Detector Gestionadas por Oracle por Defecto al Nuevo Destino de Zona de Seguridad

No se realizan cambios en el destino existente de Cloud Guard para el compartimento principal.

El siguiente diagrama ilustra la configuración de Cloud Guard para una nueva zona del subcompartimento:

Un único compartimento no puede estar en varias zonas de seguridad y tampoco puede estar en varios objetivos de Cloud Guard.

Para obtener más información sobre Cloud Guard, consulte Conceptos deCloud Guard.

Formas de acceder a Security Zones

Puede acceder a Security Zones mediante la consola (interfaz basada en explorador), las API REST, la interfaz de línea de comandos (CLI) o los SDK.

En esta guía se incluyen instrucciones para la consola, la API y la CLI. Para obtener una lista de los SDK disponibles, consulte Software development kits e interfaz de línea de comandos.

Las APIs de Security Zones están disponibles en los Puntos Finales de Cloud Guard.

Para acceder a la consola, debe utilizar un explorador soportado. Para ir a la página de conexión de la consola, abra el menú que se encuentra en la parte superior de esta página y haga clic en la consola de Infrastructure. Se le pedirá que introduzca el inquilino en la nube, el nombre de usuario y la contraseña.

Autenticación y autorización

Cada servicio de Oracle Cloud Infrastructure se integra con IAM con fines de autenticación y autorización para todas las interfaces (la consola, el SDK o la CLI, y la API de REST).

Un administrador de la organización debe definir grupos, compartimentos y políticas que controlen qué usuarios pueden acceder a qué servicios, qué recursos y el tipo de acceso. Por ejemplo, las políticas controlan quién puede crear usuarios, crear y gestionar una VCN (red virtual en la nube) , iniciar instancias y crear cubos.

- Si es un administrador nuevo, consulte Introducción a las políticas.

- Para obtener detalles específicos sobre el diseño de políticas para este servicio, consulte Políticas de Cloud Guard. Los tipos de recursos individuales para Security Zones se incluyen en el tipo de agregado

cloud-guard-family. - Para obtener detalles específicos acerca de la escritura de políticas de otros servicios, consulte Referencia de políticas.

Seguridad

Además de crear políticas de la instancia de IAM, siga estas otras mejores prácticas para las zonas de seguridad.

Consulte Protección de Security Zones.

Límites

Cuando se registra en Oracle Cloud Infrastructure, se configura un conjunto de límites de servicio para su arrendamiento. Estos límites restringen el número total de recursos de Security Zones que puede crear.

Consulte la sección sobre límites por servicio para ver instrucciones sobre cómo solicitar un aumento del límite.

Identificadores de recursos

Los recursos del área de seguridad, como los de la mayoría de los tipos de recursos en Oracle Cloud Infrastructure, tienen un identificador asignado único por Oracle denominado ID de Oracle Cloud (OCID).

Para obtener información sobre el formato del OCID y otras formas de identificar los recursos, consulte Identificadores de recursos.

Supervisión

Security Zones se integra con otros servicios del control en Oracle Cloud Infrastructure.

- El servicio Audit registra automáticamente todas las llamadas a todos los Puntos Finales de la API pública de Cloud Guard como entradas de log. Estos puntos finales incluyen todas las operaciones de Security Zones. Consulte Visión general de auditoría.

- El servicio Events permite que los equipos de desarrollo respondan automáticamente cuando un recurso de Security Zones cambie su estado. Consulte Security Zones Events.

Introducción

Para empezar, cree una zona de seguridad para un compartimento existente mediante una receta gestionada por Oracle o personalizada y, a continuación, compruebe si hay infracciones de política.

Consulte Introducción a Security Zones.