Requisitos para un canal de acceso privado

Antes de configurar un canal de acceso privado, debe conocer los nombres de dominio de las zonas de DNS privadas o los nombres de host de SCAN a los que desea que Oracle Analytics Cloud acceda, comprobar que ha desplegado Oracle Analytics Cloud con Enterprise Edition y verificar que tiene los permisos adecuados.

Si Oracle Analytics Cloud se despliega con un punto final público, también debe conocer la VCN y la subred en Oracle Cloud Infrastructure que desea que Oracle Analytics Cloud utilice para acceder a los orígenes privados. Si ha desplegado la instancia de Oracle Analytics Cloud con un punto final privado, el canal de acceso privado utiliza automáticamente la misma VCN y subred que haya configurado para la instancia para que no tenga que realizar el paso 3.

- Verifique que el despliegue de Oracle Analytics Cloud incluya Enterprise Edition.

La información de edición se muestra en la página Detalles de instancia. Consulte Verificación del servicio.

Los canales de acceso privado no están disponibles en las instancias de Oracle Analytics Cloud desplegadas con Professional Edition.

- Registre el nombre de dominio de cada origen privado (zona de DNS) al que desea acceder a Oracle Analytics Cloud a través del canal privado.

Por ejemplo, nombres de dominio como

example.com,companyabc.com, etc.-

Origen de datos privado en una red corporativa conectada a una VCN de Oracle Cloud Infrastructure

Registre una zona de DNS con el formato:

<domain name>Por ejemplo:

- Si el nombre de host FQDN del origen de datos es

data-source-ds01.companyabc.com, agregue la zona de DNS comocompanyabc.com. - Si el nombre de host FQDN del origen de datos es

db01.dbdomain.companyabc.com, agregue la zona de DNS comodbdomain.companyabc.compara proporcionar acceso únicamente a Oracle Analytics Cloud a hosts endbdomain.companyabc.com.

- Si el nombre de host FQDN del origen de datos es

-

Origen de datos privado en una VCN de Oracle Cloud Infrastructure

Registre una zona de DNS con el formato:

<VCN DNS label>.oraclevcn.comPor ejemplo:

companyabc.oraclevcn.comConsejo: si desea conectarse a un origen privado en la misma VCN que el canal de acceso privado, marque la casilla de control Nombre de dominio de red virtual en la nube como zona de DNS en la página Configurar canal de acceso privado para rellenar automáticamente el valor de nombre de dominio.

-

Oracle Autonomous AI Lakehouse u Oracle Autonomous AI Transaction Processing privados en una VCN de Oracle Cloud Infrastructure

El nombre de host FQDN privado tiene el formato

<adb-name>.adb.<region>.<realm-public domain>.Registre una zona de DNS con el mismo formato:<adb-name>.adb.<region>.<realm-public-domain>Por ejemplo:

myadw.adb.ap-sydney-1.oraclecloud.commyadw.adb.uk-gov-cardiff-1.oraclegovcloud.uk

-

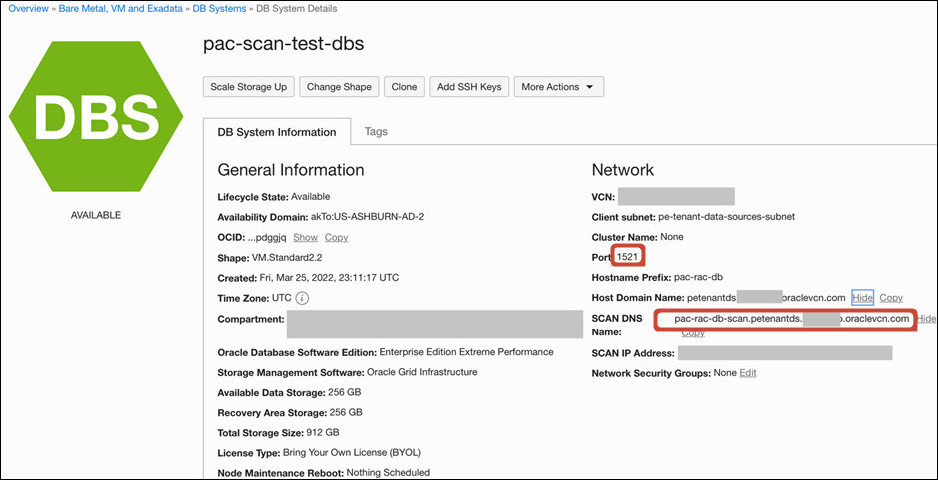

- Registre el nombre de host de SCAN y el puerto de SCAN para cada instancia privada de Oracle Database configurada con un nombre de acceso de cliente único (SCAN) al que desea que acceda Oracle Analytics Cloud a través del canal privado. Por ejemplo, los nombres de host de SCAN, como

db01-scan.corp.example.comoprd-db01-scan.mycompany.com, pueden utilizar el puerto 1521.Si desea conectarse a un sistema de base de datos privado en Oracle Cloud Infrastructure, puede encontrar los detalles de SCAN en la página Información de sistema de base de datos (Nombre de DNS de SCAN y Puerto).

- Determine la VCN y la subred de Oracle Cloud Infrastructure que desea que Oracle Analytics Cloud utilice para el canal privado.

Requisitos de VCN

-

Región: la VCN debe estar en la misma región que Oracle Analytics Cloud.

Requisitos de subred

-

Tamaño: cada canal de acceso privado requiere al menos cuatro direcciones IP. Se necesitan dos direcciones IP para la salida de tráfico de red, una dirección IP para el canal de acceso privado y otra reservada para uso futuro. Esto significa que el tamaño mínimo de subred para un solo canal de acceso privado es"

/29". Por ejemplo, CIDR de subred10.0.0.0/29.Si tiene más de una instancia de Oracle Analytics Cloud, puede que necesite configurar varios canales de acceso privados. Si desea utilizar una sola subred para varios canales, debe asegurarse de que la subred tenga el tamaño adecuado. Alternativamente, utilice una subred dedicada para cada canal de acceso privado.

-

Regla de salida: la subred debe incluir una regla de salida que permita la comunicación con el origen de datos privado (dirección IP y puerto).

-

Regla de entrada: la subred debe incluir una regla de entrada que permita la comunicación desde el origen de datos privado.

Si no está seguro, pregunte al administrador de la red.

Las tareas de configuración de la VCN y la subred normalmente las realiza el administrador de red responsable de la red de Oracle Cloud Infrastructure. Hay más información disponible en Tarea 1 configuración de la VCN y la subred en Escenario B: subred privada con una VPN o Escenario C: subredes públicas y privadas con una VPN.

-

- Asegúrese de que usted (o quien vaya a configurar el canal de acceso privado para Oracle Analytics Cloud) pertenece a un grupo que posea las políticas necesarias para acceder a la VCN.

Hay varias opciones disponibles. Elija el nivel más adecuado para usted:

Política de acceso amplio a recursos

-

ALLOW GROUP <ANALYTICS ADMIN GROUP> TO READ compartments IN TENANCY -

ALLOW GROUP <ANALYTICS ADMIN GROUP> TO MANAGE virtual-network-family IN TENANCY

Política de acceso limitado a recursos

-

ALLOW GROUP <ANALYTICS ADMIN GROUP> TO READ compartments IN TENANCY -

ALLOW GROUP <ANALYTICS ADMIN GROUP> TO READ virtual-network-family IN compartment <compartment name of VCN> -

ALLOW GROUP <ANALYTICS ADMIN GROUP> TO USE subnets IN compartment <compartment name of subnet> -

ALLOW GROUP <ANALYTICS ADMIN GROUP> TO MANAGE vnics IN compartment <compartment name of Analytics instance> -

ALLOW GROUP <ANALYTICS ADMIN GROUP> TO USE private-ips IN compartment <compartment name of Analytics instance>

Política de acceso moderado a recursos: opción 1

-

ALLOW GROUP <ANALYTICS ADMIN GROUP> TO READ compartments IN TENANCY -

ALLOW GROUP <ANALYTICS ADMIN GROUP> TO READ virtual-network-family IN TENANCY -

ALLOW GROUP <ANALYTICS ADMIN GROUP> TO USE subnets IN TENANCY -

ALLOW GROUP <ANALYTICS ADMIN GROUP> TO MANAGE vnics IN TENANCY -

ALLOW GROUP <ANALYTICS ADMIN GROUP> TO MANAGE private-ips IN compartment <compartment name of Analytics instance>

Política de acceso moderado a recursos: opción 2

-

ALLOW GROUP <ANALYTICS ADMIN GROUP> TO READ compartments IN TENANCY -

ALLOW GROUP <ANALYTICS ADMIN GROUP> TO USE virtual-network-family IN compartment <compartment name of VCN> -

ALLOW GROUP <ANALYTICS ADMIN GROUP> TO MANAGE virtual-network-family IN compartment <compartment name of Analytics instance>

-

- Si planea activar el acceso a un origen de datos con los detalles de puerto y host de SCAN, asegúrese de que usted (o quien planea configurar el canal de acceso privado para Oracle Analytics Cloud) pertenece a un grupo al que se le otorgue la política necesaria para acceder a las solicitudes de trabajo.

Elija el nivel más adecuado para usted:

Política de acceso amplio a recursos

-

ALLOW GROUP <ANALYTICS ADMIN GROUP> TO READ work-requests IN TENANCY

Política de acceso limitado a recursos

-

ALLOW GROUP <ANALYTICS ADMIN GROUP> TO READ work-requests IN compartment <compartment name of Analytics instance>

-

- Opcional: si tiene previsto restringir el tráfico a través del canal de acceso privado mediante reglas de grupo de seguridad de red, puede hacerlo al crear el canal o puede guardar la tarea para más adelante.

Si desea configurar grupos de seguridad de red al crear el canal de acceso privado, asegúrese de que existen los grupos de seguridad de red y de que tiene las políticas necesarias para utilizar los grupos de seguridad de red.

-

ALLOW GROUP <ANALYTICS ADMIN GROUP> TO USE network-security-groups IN TENANCY

-