Requisitos para un punto final privado

Para aprovisionar una instancia de Oracle Fusion Data Intelligence con un punto final privado, debe tener los siguientes recursos ya creados:

- Una red virtual en la nube (VCN) dentro de la región en la que planea desplegar Oracle Fusion Data Intelligence y una subred privada en su VCN con disponibilidad de /28 (14 direcciones IP) dirección IP o más. Esto se puede cambiar después del aprovisionamiento.Para evitar fallos de creación de instancias, asegúrese de que las siguientes opciones están activadas:

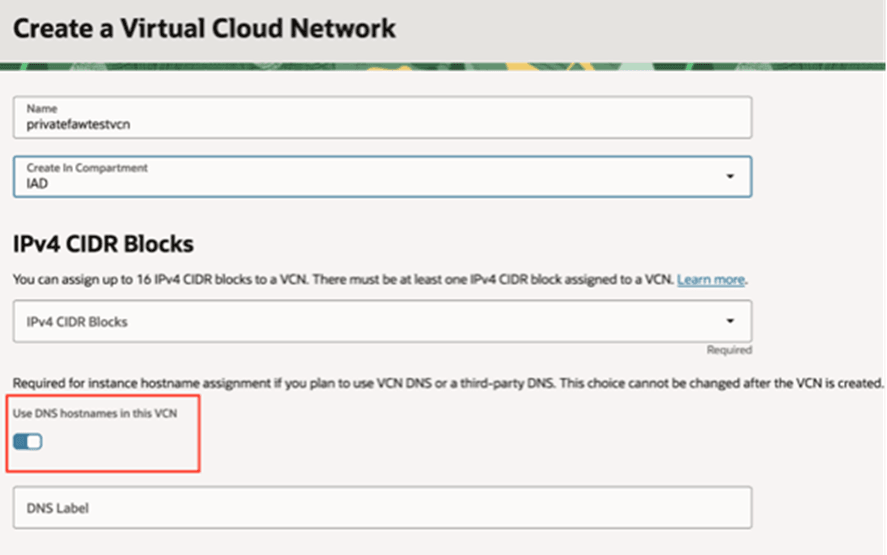

- La opción Usar nombres de host de DNS en esta VCN al crear la VCN.

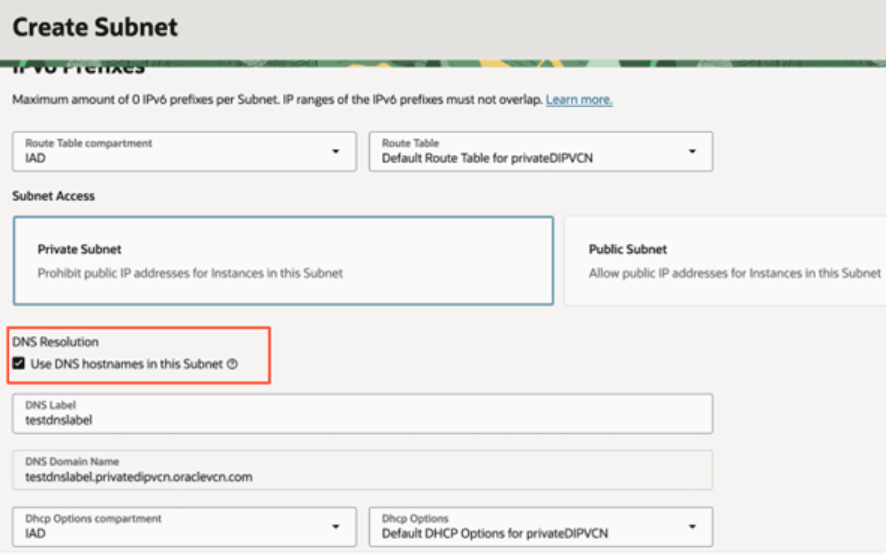

- La opción Usar nombres de host DNS en esta subred al crear la subred.

Oracle Fusion Data Intelligence necesita estas opciones para el aprovisionamiento correcto de la instancia y sus componentes. Consulte Trabajar con VCN y subredes.

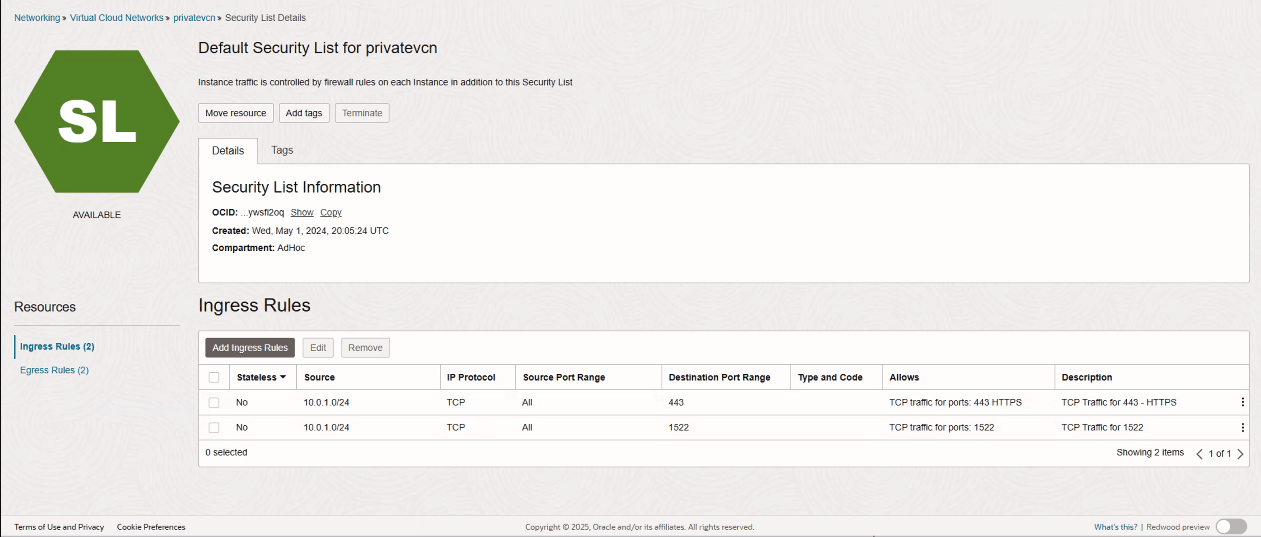

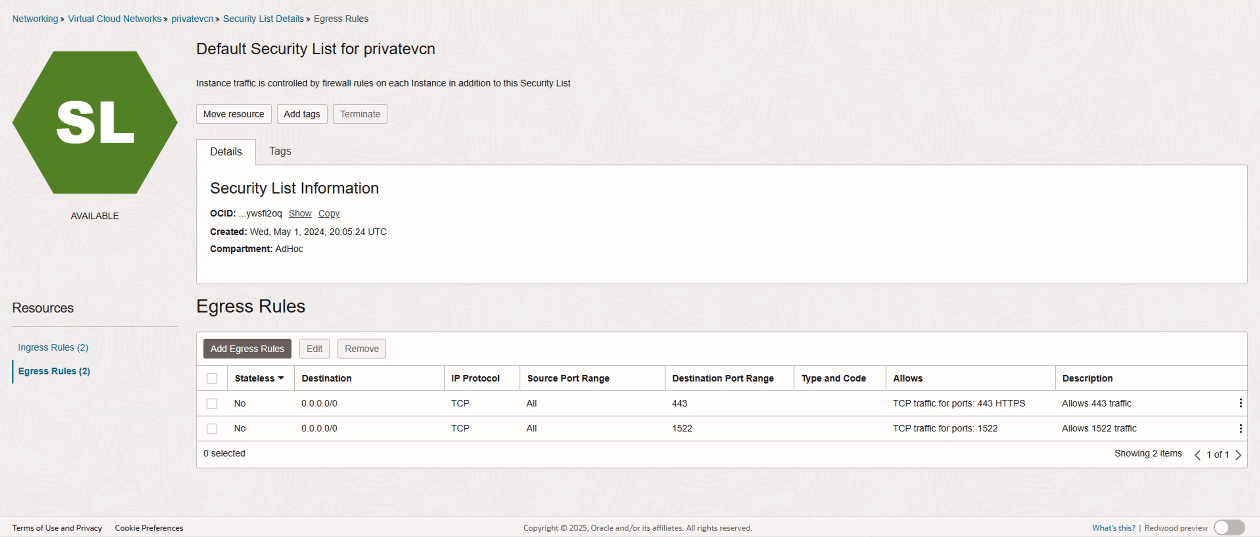

- Definición de reglas de seguridad. Debe configurar reglas con estado para la entrada y la salida. Consulte Stateful Compared to Stateless Rules.Al configurar reglas de seguridad, asegúrese de lo siguiente:

- CIDR de origen: debe ser

0.0.0.0/0,<VCN CIDR>o<SUBNET CIDR>. - Protocolo IP:

TCPoAll Protocols. - Rango de puertos de origen:

ALL - Rango de puertos de destino:

ALLo, específicamente,1522y443.

Nota

Especifique el tráfico entrante y saliente en el puerto 1522 de Oracle Autonomous AI Lakehouse y el puerto 443 de Oracle Analytics Cloud al introducir la información de la regla de seguridad para el grupo de seguridad de red o la VCN. Asegúrese de que el bloque CIDR de VCN/SUBNET permita la entrada y salida en las reglas a los puertos 443 y 1522. El funcionamiento de una instancia de Oracle Fusion Data Intelligence con un punto final privado requiere ambos puertos.

Descripción de la ilustración fawag-ingreso-reglas-pvt-fdi.png

Descripción de la ilustración fawag-egress-rules-pvt-fdi.png - CIDR de origen: debe ser

- Si tiene previsto restringir el tráfico (entrada y salida) mediante reglas de grupo de seguridad de red, debe hacerlo al crear la instancia de Oracle Fusion Data Intelligence. Puede especificar hasta 5 grupos de seguridad de red para cumplir los requisitos de su negocio. Asegúrese de que los grupos de seguridad de red existen en la misma VCN que Oracle Fusion Data Intelligence.

Consulte "Para crear un NSG" en Grupos de seguridad de red.

- Asegúrese de que usted (o quien desee crear la instancia de Oracle Fusion Data Intelligence) tiene las políticas necesarias para acceder a la VCN.

Elija el nivel más adecuado para usted entre las siguientes opciones:

Política de acceso limitado a recursos

Allow any-user to manage network-security-groups in tenancy where request.principal.type = 'fawservice'-

Allow any-user to use vnics in tenancy where request.principal.type = 'fawservice' -

Allow any-user to read vcns in tenancy where request.principal.type = 'fawservice' -

Allow any-user to use private-ips in tenancy where request.principal.type = 'fawservice' -

Allow any-user to use subnets in tenancy where request.principal.type = 'fawservice'

Si desea ver y gestionar la familia de redes virtuales desde la consola de Oracle Cloud Infrastructure, puede que desee crear estas políticas:

Allow group FAWAdmin.grp to manage network-security-groups <in compartment your-compartment or in tenancy>-

Allow group FAWAdmin.grp to read virtual-network-family <in compartment your-compartment or in tenancy> -

Allow group FAWAdmin.grp to manage vnics <in compartment your-compartment or in tenancy> -

Allow group FAWAdmin.grp to use subnets <in compartment your-compartment or in tenancy> -

Allow group FAWAdmin.grp to use private-ips <in compartment your-compartment or in tenancy>

Política de acceso amplio a recursos

Allow any-user to manage virtual-network-family in tenancy where request.principal.type = 'fawservice'Si desea ver y gestionar la familia de redes virtuales desde la consola de Oracle Cloud Infrastructure, puede que desee crear esta política:Allow group FAWAdmin.grp to manage virtual-network-family <in compartment compartment-name or in tenancy>Además, debe crear las siguientes políticas de servicio general:

-

Allow group FAWAdmin.grp to manage analytics-warehouse <in compartment your-compartment or in tenancy> -

Allow group FAWAdmin.grp to read analytics-warehouse-work-requests <in compartment your-compartment or in tenancy> -

Allow group FAWAdmin.grp to manage autonomous-database-family <in compartment your-compartment or in tenancy> -

Allow group FAWAdmin.grp to manage analytics-instances <in compartment your-compartment or in tenancy> -

Allow group FAWAdmin.grp to read analytics-instance-work-requests <in compartment your-compartment or in tenancy>