Antes de empezar

En este tutorial de 30 minutos se describe el proceso para planificar una red virtual en la nube para utilizarla con PeopleSoft Cloud Manager. Puede crear la red virtual en la nube como parte de la instalación de Cloud Manager o en la consola de Oracle Cloud Infrastructure.

Antecedentes

Para crear una instancia de Cloud Manager en Oracle Cloud Infrastructure, necesita una red virtual en la nube (VCN), subredes que sean públicas o privadas, tablas de rutas y listas de seguridad para definir reglas y restricciones de acceso. En este tutorial se incluye información sobre la creación de funciones de VCN para su uso con Cloud Manager. Para obtener más información sobre las redes virtuales en la nube, consulte la documentación de Oracle Cloud Infrastructure.

Tenga en cuenta que si utiliza Resource Manager para instalar la pila de Cloud Manager, puede crear una VCN y los recursos de red necesarios como parte del proceso de Resource Manager. En ese caso, puede omitir este tutorial. Este procedimiento está destinado a usuarios avanzados que desean configurar los recursos de red manualmente.

Consulte Visión general de redes en la documentación de Oracle Cloud Infrastructure.

Note:

En aquellos lugares donde este tutorial menciona puertos, se refiere a un puerto TCP, a menos que se mencione explícitamente como un puerto UDP.Este es el tercer tutorial de la serie Install PeopleSoft Cloud Manager. Lea los tutoriales en el orden indicado. Los tutoriales opcionales ofrecen métodos alternativos para la configuración.

- Preparación para la instalación de PeopleSoft Cloud Manager

- Verificación de la información de cuenta de Oracle Cloud para PeopleSoft Cloud Manager

- Planificación de la red virtual en la nube para PeopleSoft Cloud Manager (opcional)

- Creación de una red virtual en la nube para PeopleSoft Cloud Manager en la consola de Oracle Cloud Infrastructure (opcional)

- Uso de recursos de red personalizados o privados con PeopleSoft Cloud Manager (opcional)

- Creación de una imagen de Linux personalizada para PeopleSoft Cloud Manager (opcional)

- Crear una imagen de Windows personalizada para PeopleSoft Cloud Manager en Oracle Cloud Infrastructure (opcional)

- Crear recursos de almacén para la gestión de contraseñas para PeopleSoft Cloud Manager

- Generar claves de firma de API para PeopleSoft Cloud Manager

- Instalación de la pila de PeopleSoft Cloud Manager con Resource Manager

- Conéctese a la instancia de Cloud Manager

- Especificar configuración de Cloud Manager

- Utilizar el servicio de almacenamiento de archivos para el repositorio de Cloud Manager PeopleSoft

- Gestionar listas de usuarios, roles y permisos de Cloud Manager

- Configurar un proxy web para PeopleSoft Cloud Manager (opcional)

- Creación de un equilibrador de carga en Oracle Cloud Infrastructure para entornos de PeopleSoft Cloud Manager (opcional)

- Crear etiquetas definidas en Oracle Cloud Infrastructure para PeopleSoft Cloud Manager (opcional)

- Crear recursos de Data Science para la escala automática en PeopleSoft Cloud Manager (opcional)

Revisar elementos de red virtual en la nube

Los componentes de red utilizados para los entornos de Cloud Manager incluyen lo siguiente:

VCN: puede crear una VCN como parte de la configuración de la pila de gestor de recursos de Cloud Manager o en la consola de Oracle Cloud Infrastructure.

- Al instalar la pila de Cloud Manager en Resource Manager, puede elegir si desea crear una nueva VCN o utilizar una VCN existente.

Si crea una nueva VCN, la instalación crea una VCN con gateways, subredes y reglas de seguridad, en el mismo compartimento que la instancia de Cloud Manager.

- En la consola de Oracle Cloud Infrastructure, puede crear una VCN con recursos relacionados, lo que crea una VCN con componentes por defecto, incluidas subredes públicas o privadas, listas de seguridad, gateways de Internet o NAT y tablas de rutas.

Consulte el tutorial Creación de una VCN en la consola de Oracle Cloud Infrastructure.

- También tiene la opción de crear solo una VCN en la consola de Oracle Cloud Infrastructure y especificar los otros recursos más adelante.

- Puede utilizar redes virtuales en la nube independientes para algunos entornos aprovisionados y migrados.

Consulte el tutorial Usar recursos de red personalizados o privados con PeopleSoft Cloud Manager (opcional).

- Los requisitos de la VCN para el sistema de archivos del servicio File Storage que se utiliza para el repositorio de Cloud Manager dependen del método que utilice para la configuración.

Note:

Dado que la dirección IP o el DNS del destino de montaje acceden a un sistema de archivos del servicio File Storage, en este tutorial a veces se hace referencia al destino de montaje en lugar del sistema de archivos.Consulte el tutorial Uso del servicio de almacenamiento de archivos para el repositorio de Cloud Manager PeopleSoft para obtener más información.

Subredes: puede crear subredes públicas, privadas y regionales en las redes virtuales en la nube del gestor. Consulte la sección Definición de subredes.

- Subredes públicas

Las instancias que se crean en una subred pública tienen direcciones IP públicas y se puede acceder a ellas desde Internet.

- Subredes privadas

Al crear una instancia en una subred privada, no tendrá una dirección IP pública. Para proporcionar a las instancias de subredes privadas acceso saliente a Internet, sin exponerlas a conexiones de Internet entrantes, puede configurar un gateway de traducción de direcciones de red (NAT) o utilizar un proxy web. Oracle recomienda el uso del gateway de NAT, que suele ser más sencillo que configurar un proxy web. Sin embargo, también puede elegir un proxy web para cumplir con los requisitos de negocio o seguridad.

Al instalar la pila de Cloud Manager en Resource Manager, puede crear subredes públicas o privadas. Si selecciona subredes privadas, puede crear una instancia de bastión o "jump host" como parte de la instalación. No se puede acceder a la IP de una subred privada directamente desde Internet. Para acceder a una instancia de CM en una subred privada, puede configurar un bastión para activar la conexión de proxy de Socket Secure (SOCKS) y túnel SSH al servidor web (PIA) de Cloud Manager. La instancia bastión se crea mediante una imagen de plataforma de Oracle Linux y se creará dentro de la nueva VCN.

Consulte la documentación de Oracle Cloud Infrastructure para obtener información sobre la configuración de un gateway de NAT. Consulte el tutorial Configurar un proxy web para Cloud Manager para aprender a definir las variables de entorno necesarias en la instancia de Cloud Manager para utilizarlas con un proxy web.

- Subredes Regionales

Una subred regional no es específica para un dominio de disponibilidad determinado. Puede contener recursos en cualquiera de los dominios de disponibilidad de la región. Oracle los recomienda porque son más flexibles. Puede crear una subred regional en la consola de Oracle Cloud Infrastructure, y Cloud Manager podrá desplegar instancias de entorno PeopleSoft en estas subredes regionales.

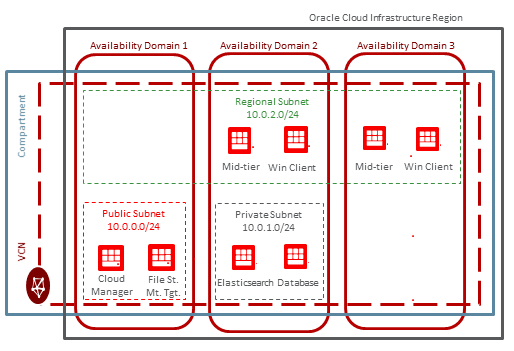

En esta ilustración se muestra una VCN simple con subredes públicas, privadas y regionales.

Puertos y listas de seguridad

- En la sección Subredes de plan de este tutorial se describe cómo diseñar subredes de VCN para permitir la comunicación necesaria entre componentes como Cloud Manager, el destino de montaje del servicio File Storage para el sistema de archivos, el nivel completo, el nivel medio, etc.

- La sección Revisar listas de seguridad para puertos necesarios proporciona un ejemplo de configuración de listas de seguridad para una instancia de Cloud Manager con componentes que están separados en distintas subredes.

- En la sección Review Cloud Manager Ports (Revisar puertos de Cloud Manager) se muestran los puertos que utiliza la configuración de Cloud Manager.

- También puede configurar grupos de seguridad de red para utilizarlos con entornos PeopleSoft aprovisionados y migrados. Consulte el tutorial Usar recursos de red personalizados o privados con PeopleSoft Cloud Manager (opcional).

Revisión de un despliegue de ejemplo de Cloud Manager

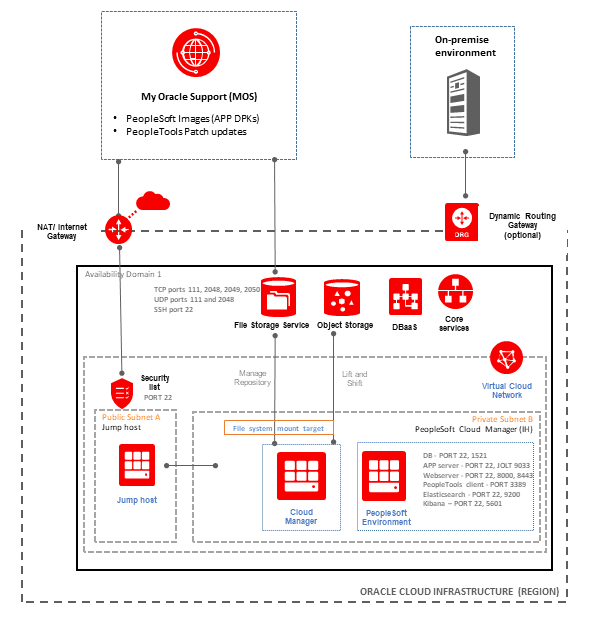

En esta ilustración, se muestran los componentes de red para un despliegue de ejemplo de Cloud Manager.

- Todas las instancias y la VCN están instaladas en el dominio de disponibilidad 1.

- La instancia de Cloud Manager se instala en la subred privada B, lo que significa que no tiene acceso a Internet.

- Los entornos PeopleSoft aprovisionados se configuran en la misma subred privada B.

- Los entornos PeopleSoft aprovisionados pueden incluir una variedad de nodos, incluidos el cliente de base de datos (DB), PeopleTools, el servidor de aplicaciones (servidor APP), el servidor web y la pila de búsqueda.

El nodo de pila de búsqueda puede incluir Search (OpenSearch o Elasticsearch) y Dashboards (OpenSearch Dashboards o Kibana). - Un bastión o host de salto se instala en la subred pública A y llega a Internet a través de un gateway de NAT.

- La instancia de Cloud Manager o los entornos PeopleSoft aprovisionados deben acceder a Internet a través del bastión.

- La instancia de Cloud Manager se conecta a un sistema de archivos configurado en el servicio de almacenamiento de archivos mediante un destino de montaje, que se encuentra en la misma subred privada B que la instancia de Cloud Manager.

- Los parches de imágenes de aplicación PeopleSoft (DPK de APP) y PeopleTools se descargan en el sistema de archivos del servicio de almacenamiento de archivos y están disponibles en el repositorio de Cloud Manager.

Los elementos descargados también incluyen software que puede seleccionar al aprovisionar un entorno, como DPK de COBOL, así como bugs y PRP.

- Puede cargar sus entornos locales en el almacenamiento de objetos con el proceso de migración a la nube de la aplicación mediante replicación sin rediseño del gestor.

En la ilustración, el entorno local está conectado a la VCN a través de un gateway de direccionamiento dinámico.

- Las bases de datos para entornos aprovisionados se pueden alojar en Database Service (DBaaS).

- Las subredes tienen listas de seguridad que permiten el acceso a los puertos necesarios para los distintos componentes.

En la sección Review Cloud Manager Ports de este tutorial se muestran los puertos necesarios.

Subredes de plan

Utilice subredes y listas de seguridad para organizar los componentes del entorno en función de sus necesidades de seguridad y comunicación.

Las subredes que defina en la VCN deben tener en cuenta los requisitos para la comunicación entre el entorno PeopleSoft y los componentes de Cloud Manager. Es importante tener en cuenta que todas las subredes deben permitir el tráfico desde la instancia de Cloud Manager. Para ello, debe agregar reglas a cada lista de seguridad que permitan puertos de destino de montaje de los servicios SSH, WinRM y File Storage desde la subred de origen (que es la subred en la que reside Cloud Manager).

Para despliegues correctos de entornos PeopleSoft, debe definir listas de seguridad para subredes en función del tipo de instancias PeopleSoft que se desplegarán en esa subred.

Por ejemplo, si crea subredes independientes para el nivel medio, el nivel de base de datos y el cliente de Windows PeopleSoft, debe crear listas de seguridad para la subred que aloja la instancia de nivel medio de modo que permita todos los puertos necesarios que un usuario planea utilizar al desplegar entornos PeopleSoft.

Si tiene previsto utilizar más de una subred para los despliegues de PeopleSoft, esas subredes deben permitir las comunicaciones de una a otra y también de la subred en la que está configurado Cloud Manager. Cree listas de seguridad para subredes que permitan a Cloud Manager y al destino de montaje del servicio File Storage comunicarse con instancias que se desplegarán en otras subredes. Además, las subredes deben poder comunicarse entre sí. Por ejemplo, si se utiliza una subred de capa media y una subred de base de datos, las listas de seguridad de cada subred se deben configurar para que la subred de base de datos permita el tráfico desde la subred de capa media, además de permitir el tráfico desde la subred de Cloud Manager.

Al crear una VCN para Cloud Manager, puede elegir entre varias opciones para crear una VCN con recursos relacionados o crear solo una VCN. El tutorial Crear una red virtual en la nube para PeopleSoft Cloud Manager en la consola de Oracle Cloud Infrastructure crea una VCN mediante la opción de crear recursos relacionados. Esto crea una VCN con componentes por defecto, incluida una subred pública con acceso abierto, una subred privada, un gateway de Internet, una tabla de rutas y una lista de seguridad.En este caso, debe actualizar la lista de seguridad por defecto con una regla para permitir que todos los puertos de destino de montaje del servicio SSH, WinRM y File Storage de Cloud Manager tengan el CIDR de VCN como origen o el CIDR de subred de Cloud Manager como origen.

Si, en su lugar, decide crear solo una VCN, debe definir las subredes por separado. En este caso, habría una lista de seguridad por subred y debe actualizar cada lista de seguridad para permitir el tráfico desde la subred en la que reside el gestor de nube.

La imagen de PeopleSoft Cloud Manager contiene una instalación de servidor web con los puertos por defecto 8000 (HTTP) y 8443 (HTTPS). Es posible que sus protocolos de seguridad requieran que utilice otros valores de puerto. Si utiliza otros puertos, configúrelos aquí y proporcione los mismos valores al instalar la pila de Cloud Manager.

Nota. Oracle recomienda utilizar el protocolo HTTPS en todos los despliegues. Siga las instrucciones que se encuentran en la documentación del producto PeopleTools System and Server Administration para implementar las claves de cifrado y los certificados necesarios para el cifrado de capa de conexión segura (SSL). Consulte PeopleSoft PeopleTools en Oracle Help Center, Online Help y PeopleBooks.

En la siguiente tabla se muestran las reglas de seguridad necesarias según los tipos de nodo PeopleSoft:

| Destinos | Origen: destino de montaje de Cloud Manager y File Storage Service | Fuente: Nivel medio | Origen: Base de datos | Fuente: PeopleSoft Cliente de Windows | Fuente: Nivel completo (PUM) | Fuente: OpenSearch o Elasticsearch |

|---|---|---|---|---|---|---|

| Destino de montaje del servicio Cloud Manager y File Storage |

|

Destino de montaje del servicio de almacenamiento de archivos (puertos TCP 111, 2048, 2049, 2050; puertos UDP 111 y 2048) | Destino de montaje del servicio de almacenamiento de archivos (puertos TCP 111, 2048, 2049, 2050; puertos UDP 111 y 2048) |

Puertos de base de datos (1521, 1522) |

Destino de montaje del servicio de almacenamiento de archivos (puertos TCP 111, 2048, 2049, 2050; puertos UDP 111 y 2048) | Destino de montaje del servicio de almacenamiento de archivos (puertos TCP 111, 2048, 2049, 2050; puertos UDP 111 y 2048) |

| Nivel medio | SSH (puerto 22) |

|

NA |

|

NA |

NA |

| Base de Datos | SSH (puerto 22) | Puertos de la Base de Datos (1521) | NA |

Puertos de Base de Datos (1521, 1522) |

NA |

NA |

| PeopleSoft Cliente de Windows |

|

NA |

NA |

NA |

NA |

NA |

| Nivel completo (PUM) |

SSH (puerto 22) |

NA |

NA |

Puertos de base de datos (1521, 1522) |

NA |

|

| OpenSearch o Elasticsearch | SSH (puerto 22) | OpenSearch o HTTP de Elasticsearch (puerto 9200) |

NA |

NA |

OpenSearch o Elasticsearch (puerto 9200) | NA |

Revisar listas de seguridad para puertos necesarios

A continuación, se muestran ejemplos de listas de seguridad para tres subredes que se crean para una VCN para Cloud Manager. Esto supone la siguiente configuración:

- La instancia de Cloud Manager y el destino de montaje del servicio File Storage se alojan en la subred pública evQs: US-ASHBURN-AD-1 (10.0.0.0/24).

- Las instancias de componentes de nivel medio (servidor de aplicaciones, programador de procesos y servidor web), cliente de Windows, nivel completo y pila de búsqueda se alojan en la subred pública evQs: US-ASHBURN-AD-2 (10.0.1.0/24).

- Las instancias de base de datos se alojan en la subred pública evQs: US-ASHBURN-AD-3 (10.0.2.0/24).

En la siguiente tabla se muestran las reglas necesarias para la lista de seguridad de la primera subred pública, que aloja las instancias de Cloud Manager y los destinos de montaje del sistema de archivos.

| CIDR de origen | Protocolo IP | Rango de puertos de origen | Puertos de destino |

|---|---|---|---|

| 10.0.0.0/24 | TCP |

Todo |

2048-2050 (destino de montaje del servicio File Storage) |

| 10.0.0.0/24 | TCP | Todas | 111 (destino de montaje del servicio de almacenamiento de archivos) |

| 10.0.0.0/24 | UDP | Todas | 2048 (destino de montaje del servicio File Storage) |

| 10.0.0.0/24 | UDP | Todas | 111 (destino de montaje del servicio de almacenamiento de archivos) |

| 10.0.1.0/24 | TCP | Todas | 2048-2050 (destino de montaje del servicio File Storage) |

| 10.0.1.0/24 | TCP | Todas | 111 (destino de montaje del servicio de almacenamiento de archivos) |

| 10.0.1.0/24 | UDP | Todas | 2048 (destino de montaje del servicio File Storage) |

| 10.0.1.0/24 | UDP | Todas | 111 (destino de montaje del servicio de almacenamiento de archivos) |

| 10.0.2.0/24 | TCP | Todas | 2048-2050 (destino de montaje del servicio File Storage) |

| 10.0.2.0/24 | TCP | Todas | 111 (destino de montaje del servicio de almacenamiento de archivos) |

| 10.0.2.0/24 | UDP | Todas | 2048 (destino de montaje del servicio File Storage) |

| 10.0.2.0/24 | UDP | Todas | 111 (destino de montaje del servicio de almacenamiento de archivos) |

| 0.0.0.0/0 | TCP | Todas | 22 (SSH) |

En la siguiente tabla, se muestran las reglas necesarias para la lista de seguridad de la segunda subred, que aloja la pila de nivel medio, el cliente de Windows PeopleSoft, el nivel completo y la pila de búsqueda (OpenSearch o Elasticsearch).

| CIDR de origen | Protocolo IP | Rango de puertos de origen | Rangos de puerto de destino |

|---|---|---|---|

| 10.0.0.0/24 | TCP |

Todo |

22 (SSH) |

| 10.0.0.0/24 | TCP | Todas | 5985 y 5986 (Winrm) 139 y 445 (CIFS) |

| 10.0.0.0/24 | UDP | Todas | 137 y 138 (CIFS) |

| 10.0.1.0/24 | TCP | Todas |

|

| 0.0.0.0/0 | TCP | Todas | 3389 (RDP) |

En la siguiente tabla se muestran las reglas necesarias para la lista de seguridad de la tercera subred que aloja la base de datos.

| CIDR de origen | Protocolo IP | Rango de puertos de origen | Rangos de puerto de destino |

|---|---|---|---|

| 10.0.0.0/24 | TCP |

Todo |

22 (SSH) |

| 10.0.0.0/24 | TCP | Todas | 1521 (Puerto de la Base de Datos) |

Revisión de listas de seguridad para un equilibrador de carga público

Puede crear un equilibrador de carga público o privado en Oracle Cloud Infrastructure y utilizarlo para la distribución de tráfico de entornos de PeopleSoft Cloud Manager. Consulte el tutorial Creación de un equilibrador de carga en Oracle Cloud Infrastructure para entornos de Cloud Manager PeopleSoft (opcional).

Esta sección incluye listas de seguridad de ejemplo para dos subredes con un equilibrador de carga público. Esto supone la siguiente configuración:

| Tipo de subred | Público o privado | Nombre de subred | CIDR |

|---|---|---|---|

| Equilibrador de carga externo | Públicos |

A |

10.0.10.0/24 |

| Instancias de nivel medio | Privada | C | 10.0.30.0/24 |

El equilibrador de carga público se aloja en la subred pública A (10.0.10.0/24). Está abierto a Internet. El listener utiliza el puerto SSL 443.

En la siguiente tabla, se muestran las reglas necesarias para la lista de seguridad de la subred pública A.

| CIDR de origen | Protocolo IP | Rango de puertos de origen | CIDR de destino | Rangos de puerto de destino |

|---|---|---|---|---|

| Todos los (acceso desde Internet) |

TCP |

Todo |

10.0.10.0/24 (CIDR de equilibrador de carga público, subred A) |

443 (HTTPS) |

Los componentes de nivel medio (PIA, servidor de aplicaciones, gestor de procesos, pila de búsqueda) se alojan en la subred C (10.0.30.0/24). El dominio del servidor de aplicaciones está configurado con IB. El Gestor de Procesos se configura con nodos de informe.

En la siguiente tabla, se muestran las reglas necesarias para la lista de seguridad de la subred C, que aloja la instancia de nivel medio. Esta subred debe permitir la entrada desde el equilibrador de carga en la subred A. Los puertos de destino que se muestran son los valores por defecto.

| CIDR de origen | Protocolo IP | Rango de puertos de origen | CIDR de destino | Rangos de puerto de destino |

|---|---|---|---|---|

| 10.0.10.0/24 (CIDR de equilibrador de carga público, subred A) |

TCP |

Todo |

10.0.30.0/24 (CIDR de nivel medio, subred C) |

8000 (PIA HTTP) 5601 (OpenSearch Paneles de control o Kibana) |

Revisión de listas de seguridad para un equilibrador de carga privado

Esta sección incluye listas de seguridad de ejemplo para dos subredes con un equilibrador de carga privado. Esto supone la siguiente configuración:

| Tipo de subred | Público o privado | Nombre de subred | CIDR |

|---|---|---|---|

| Equilibrador de carga interno | Privada |

B |

10.0.20.0/24 |

| Instancias de nivel medio | Privada | C | 10.0.30.0/24 |

El equilibrador de carga privado se aloja en la subred B privada (10.0.20.0/24). El listener utiliza el puerto 443. Debe aceptar el tráfico de los componentes de nivel medio en la subred C (10.0.30.0/24).

En la siguiente tabla, se muestran las reglas necesarias para la lista de seguridad de la subred B privada.

| CIDR de origen | Protocolo IP | Rango de puertos de origen | CIDR de destino | Rangos de puerto de destino |

|---|---|---|---|---|

| 10.0.30.0/24 (CIDR de nivel medio, subred C) |

TCP |

Todo |

10.0.20.0/24 (CIDR de equilibrador de carga privado, subred B) |

443 (HTTPS) |

| CIDR para usuarios finales internos (todos los usuarios internos/de intranet) |

TCP | Todas | 10.0.20.0/24 (CIDR de equilibrador de carga privado, subred B) |

443 (HTTPS) |

Los componentes de nivel medio (PIA, servidor de aplicaciones, programador de procesos, ELK/Kibana) se alojan en la subred C (10.0.30.0/24). El dominio del servidor de aplicaciones está configurado con IB. El Gestor de Procesos se configura con nodos de informe.

En la siguiente tabla, se muestran las reglas necesarias para la lista de seguridad de la subred C, que aloja la instancia de nivel medio. Esta subred debe permitir la entrada desde el equilibrador de carga en la subred B. Los puertos de destino que se muestran son los valores por defecto.

| CIDR de origen | Protocolo IP | Rango de puertos de origen | CIDR de destino | Rangos de puerto de destino |

|---|---|---|---|---|

| 10.0.20.0/24 (CIDR de equilibrador de carga privado, subred B) |

TCP |

Todo |

10.0.30.0/24 (CIDR de nivel medio, subred C) |

8000 (PIA HTTP) 5601 (OpenSearch Paneles de control o Kibana) |

Revisar puertos de Cloud Manager

En la siguiente tabla, se muestran los puertos que utiliza la configuración de Cloud Manager.

| Nombre de Puerto | Valor | Comentario |

|---|---|---|

| RDP | 3.389 | Necesario para el acceso de escritorio remoto a la máquina virtual de Windows. |

| Destino de montaje del servicio de almacenamiento de archivos | Puertos TCP 111, 2048, 2049 y 2050 Puertos 111 y 2048 de UDP |

Necesario* |

| Winrm | 5985 y 5986 | Winrm es un protocolo de administración de Windows utilizado por Cloud Manager para conectarse de forma remota a las máquinas virtuales de Windows. Consulte el tutorial Crear una imagen personalizada de Windows para PeopleSoft Cloud Manager en Oracle Cloud Infrastructure. |

| proceso CIFS | Puertos TCP 139 y 445 Puertos UDP 137 y 138 |

El sistema de archivos de Internet común (CIFS) es un protocolo que se utiliza para transferir archivos de las máquinas virtuales de Windows a la máquina virtual de Cloud Manager. |

| NFS | Puertos TCP 111, 892, 2049 y 32803 | Necesario en la subred de la instancia de PUM para la actualización automática de Cloud Manager. |

| HTTP | 8000 (Valor por Defecto) | Por motivos de seguridad, Oracle recomienda no utilizar el número de puerto HTTP por defecto. Cámbielo en la configuración de la pila de Cloud Manager. |

| HTTPS | 8443 (Valor por Defecto) | Por motivos de seguridad, Oracle recomienda no utilizar el número de puerto HTTPS por defecto. Cambio en la configuración de pila de Cloud Manager. |

| WSL | 7000 (Valor por Defecto) | Cambie la configuración de la pila de Cloud Manager si lo desea. |

| JOLT | 9.033-9.062 | Rango de puertos para uso de JOLT. Cambie la configuración de la pila de Cloud Manager si lo desea. |

| Puerto de la base de datos | 1521 y 1522 (por defecto) | Se necesita el puerto 1521 en la subred de Cloud Manager para soportar Autonomous Database - Dedicated (a la que se hace referencia en la documentación de Cloud Manager como ADB-D). |

| Puertos JMX | 10100 y 10101 | Puertos JMX para un dominio de Application Server. Se utiliza para el centro de salud PeopleSoft y la escala automática. Abra la entrada para los puertos TCP 10100 y 10101 en las subredes de los dominios de Application Server que utilizan la escala automática. Si despliega más de un dominio de Application Server en el mismo nodo (VM), abra puertos adicionales; por ejemplo:

|

| Puertos JMX | 10200 y 10201 | Puertos JMX para un dominio del Gestor de Procesos. Se utiliza para el centro de salud PeopleSoft. |

| Puerto HTTP OpenSearch o Elasticsearch | 9200 (Valor por Defecto) | ninguno |

| OpenSearch Paneles de control o puerto HTTP de Kibana | 5601 (Valor por Defecto) | ninguno |

| Puerto de transporte de cluster OpenSearch | 9300 (Valor por Defecto) | El puerto de transporte de cluster es necesario cuando se utilizan clusters de búsqueda en entornos aprovisionados. |

* El servicio de almacenamiento de archivos requiere la entrada con estado a los puertos 111, 2048, 2049 y 2050 TCP, además de la entrada con estado a los puertos 111 y 2048 UDP. El sistema de archivos del servicio File Storage también requiere la salida con estado de los puertos TCP 111, 2048, 2049 y 2050, y la salida con estado del puerto UDP 111.

Consulte Configuración de reglas de lista de seguridad de VCN para File Storage en la documentación de Oracle Cloud Infrastructure.

Pasos Siguientes

Creación de una red virtual en la nube para PeopleSoft Cloud Manager en la consola de Oracle Cloud Infrastructure (opcional)

Más información

- PeopleSoft Página de inicio de Cloud Manager, My Oracle Support, ID de documento 2231255.2

- Herramienta de visión general de funciones acumuladas (Haga clic en Generar un informe de CFO y seleccione PeopleSoft Cloud Manager en la parte superior).

- Documentación de Oracle Cloud en Oracle Help Center

Planificación de la red virtual en la nube para PeopleSoft Cloud Manager (opcional)

G41717-01

Agosto de 2025

Copyright © 2025, Oracle y/o sus filiales.

Revise los requisitos y planifique crear una red virtual en la nube para utilizarla con PeopleSoft Cloud Manager.

Este software y la documentación relacionada están sujetos a un contrato de licencia que incluye restricciones de uso y revelación, y se encuentran protegidos por la legislación sobre la propiedad intelectual. A menos que figure explícitamente en el contrato de licencia o esté permitido por la ley, no se podrá utilizar, copiar, reproducir, traducir, emitir, modificar, conceder licencias, transmitir, distribuir, exhibir, representar, publicar ni mostrar ninguna parte, de ninguna forma, por ningún medio. Queda prohibida la ingeniería inversa, desensamblaje o descompilación de este software, excepto en la medida en que sean necesarios para conseguir interoperabilidad según lo especificado por la legislación aplicable.

Si este software o la documentación relacionada se entrega al Gobierno de EE. UU. o a cualquier entidad que adquiera licencias en nombre del Gobierno de EE. UU. se aplicará la siguiente disposición:

U.S. GOVERNMENT END USERS: Oracle programs (including any operating system, integrated software, any programs embedded, installed or activated on delivered hardware, and modifications of such programs) and Oracle computer documentation or other Oracle data delivered to or accessed by U.S. Government end users are "commercial computer software" or "commercial computer software documentation" pursuant to the applicable Federal Acquisition Regulation and agency-specific supplemental regulations. Por lo tanto, el uso, la reproducción, la duplicación, el lanzamiento, la visualización, la divulgación, la modificación, la preparación de trabajos derivados o la adaptación de i) programas de Oracle (incluidos cualquier sistema operativo, software integrado, cualquier programa incrustado, instalado o activado en hardware entregado, y las modificaciones de dichos programas), ii) documentación de equipos de Oracle u iii) otros datos de Oracle, están sujetas a los derechos y las limitaciones especificados en la licencia incluida en el contrato pertinente. The terms governing the U.S. Government’s use of Oracle cloud services are defined by the applicable contract for such services. No other rights are granted to the U.S. Government.

Este software o hardware se ha desarrollado para uso general en diversas aplicaciones de gestión de la información. No se ha diseñado ni está destinado para utilizarse en aplicaciones de riesgo inherente, incluidas las aplicaciones que pueden causar daños personales. Si utiliza este software o hardware en aplicaciones de riesgo, usted será responsable de tomar todas las medidas apropiadas de prevención de fallos, copia de seguridad, redundancia o de cualquier otro tipo para garantizar la seguridad en su uso. Oracle Corporation y sus subsidiarias declinan toda responsabilidad derivada de los daños causados por el uso de este software o hardware en aplicaciones de riesgo.

Oracle y Java son marcas comerciales registradas de Oracle y/o sus filiales. Todos los demás nombres de compañías y productos mencionados se utilizan a los exclusivos fines de su identificación y pueden ser marcas comerciales de sus respectivos propietarios.

Intel e Intel Inside son marcas comerciales o marcas comerciales registradas de Intel Corporation. Todas las marcas comerciales de SPARC se utilizan con licencia y son marcas comerciales o marcas comerciales registradas de SPARC International, Inc. AMD, Epyc y el logotipo de AMD son marcas comerciales o marcas comerciales registradas de Advanced Micro Devices. UNIX es una marca comercial registrada de The Open Group.

Este software o hardware y la documentación pueden proporcionar acceso a, o información sobre contenidos, productos o servicios de terceros. Oracle Corporation o sus filiales no son responsables y por ende desconocen cualquier tipo de garantía sobre el contenido, los productos o los servicios de terceros a menos que se indique otra cosa en un acuerdo en vigor formalizado entre Ud. y Oracle. Oracle Corporation y sus filiales no serán responsables frente a cualesquiera pérdidas, costos o daños en los que se incurra como consecuencia de su acceso o su uso de contenidos, productos o servicios de terceros a menos que se indique otra cosa en un acuerdo en vigor formalizado entre Ud. y Oracle.