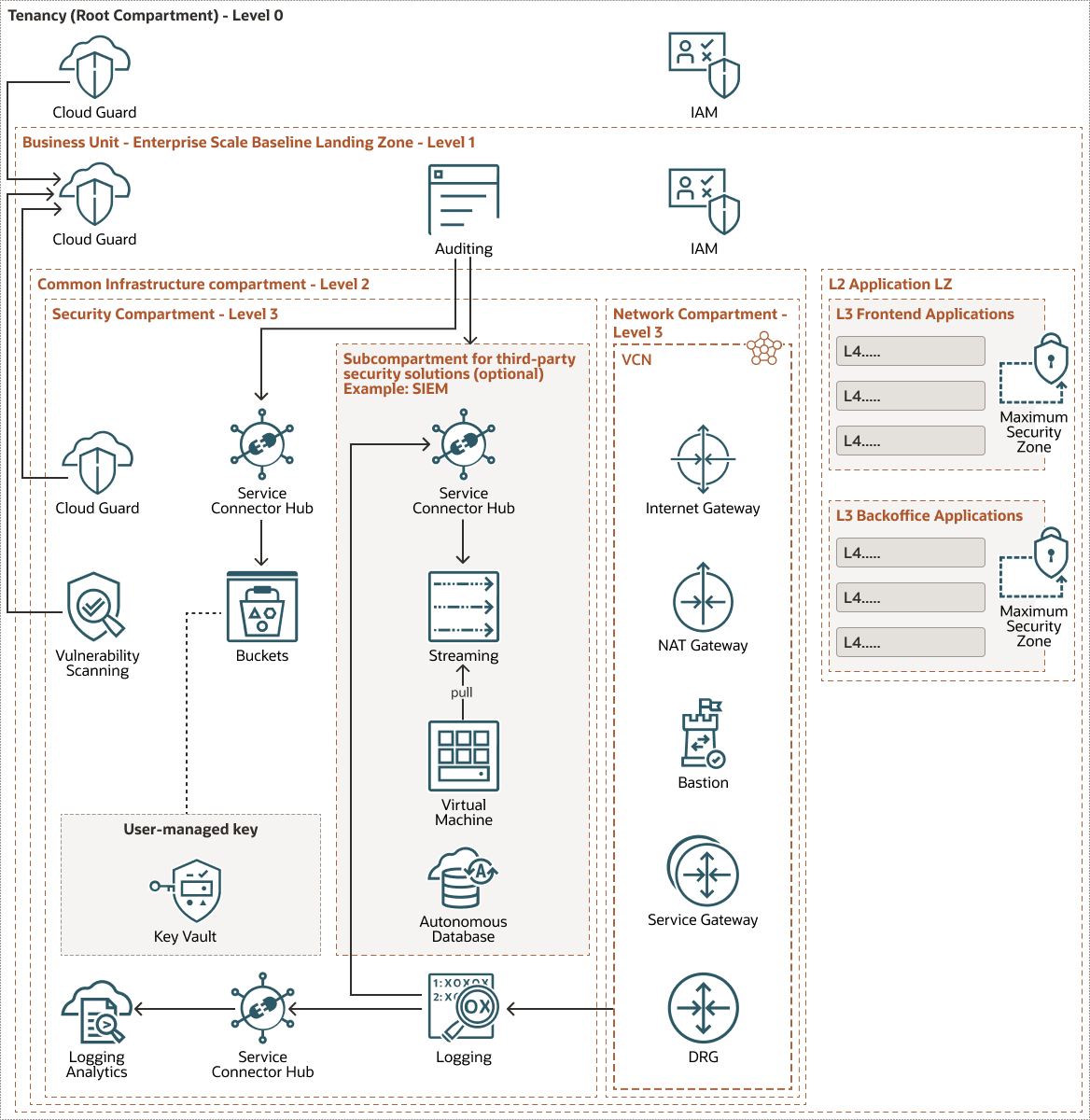

Descripción de la arquitectura de zona de llegada de línea base de empresa

Descripción de los Componentes de la Arquitectura

- arrendamiento

Un arrendamiento es su cuenta. Contiene todos los recursos que elija crear en una región determinada de todo el mundo. Puede suscribirse a varias regiones y, si es necesario, puede desplegar zonas de llegada en cada nueva región.

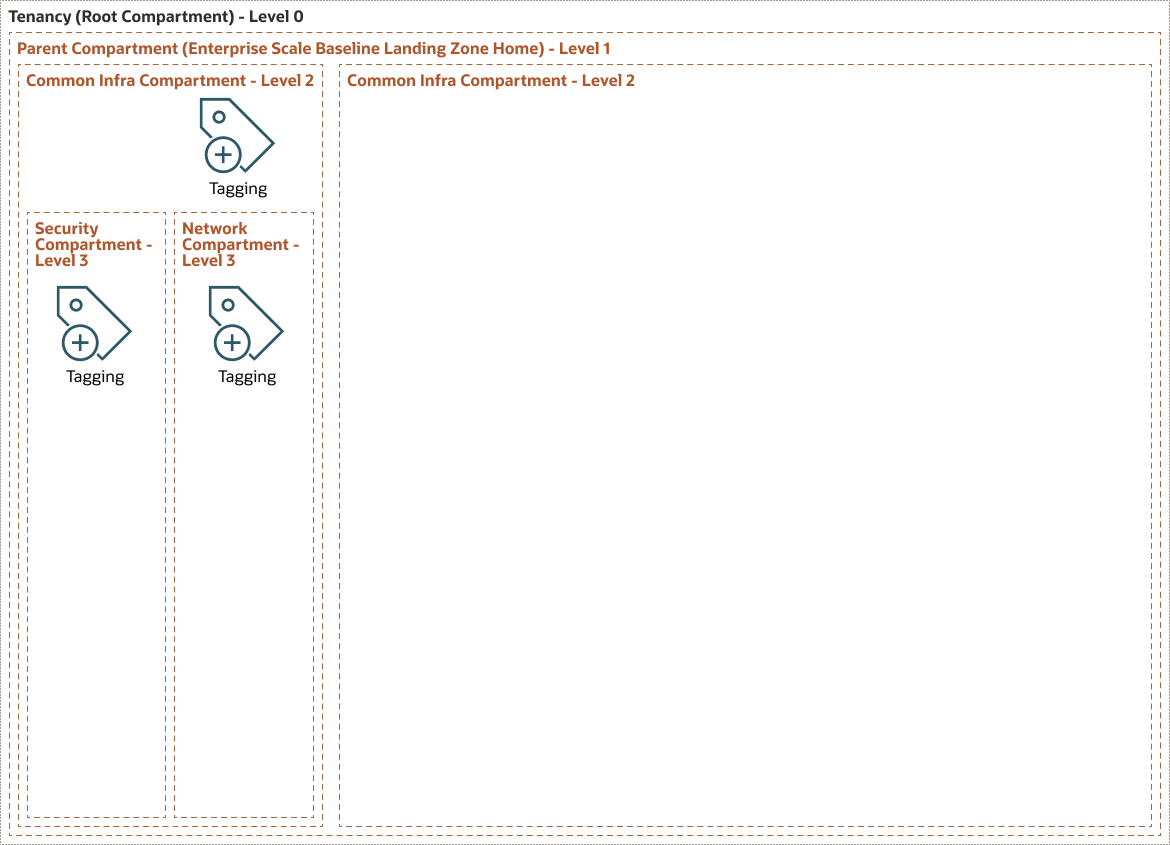

- Compartimentos

Los compartimentos son agrupaciones lógicas de recursos dentro de su arrendamiento en las que puede estructurar su entorno y crear una capa de separación lógica, gestionar el acceso a los recursos y, también, desde una perspectiva de presupuestación, crear informes en contra.

- compartimento principal

El compartimento principal reside en el compartimento raíz y contiene todos los recursos de zonas de llegada relacionados. Esto le permite gestionar fácilmente recursos adicionales específicos de la zona de llegada e informar sobre estos recursos para una gestión operativa más sencilla.

- Compartimento de infraestructura común

El compartimento Common Infra contiene recursos relacionados con la red y la seguridad. Cuando esté listo para migrar a OCI, un compartimento de infraestructura común adicional contiene recursos relacionados con la carga de trabajo que despliega a través de la pila de expansión de carga de trabajo.

- compartimento de red

Los recursos para redes y conexiones se crean en este compartimento. Estos recursos incluyen la red virtual en la nube (VCN), las subredes, los gateways y otros componentes relacionados.

- compartimento de seguridad

Todos los recursos relacionados con la seguridad y la supervisión se crean en este compartimento. Los recursos relacionados con la gobernanza, como el registro, las notificaciones y los eventos, también se crean en este compartimento.

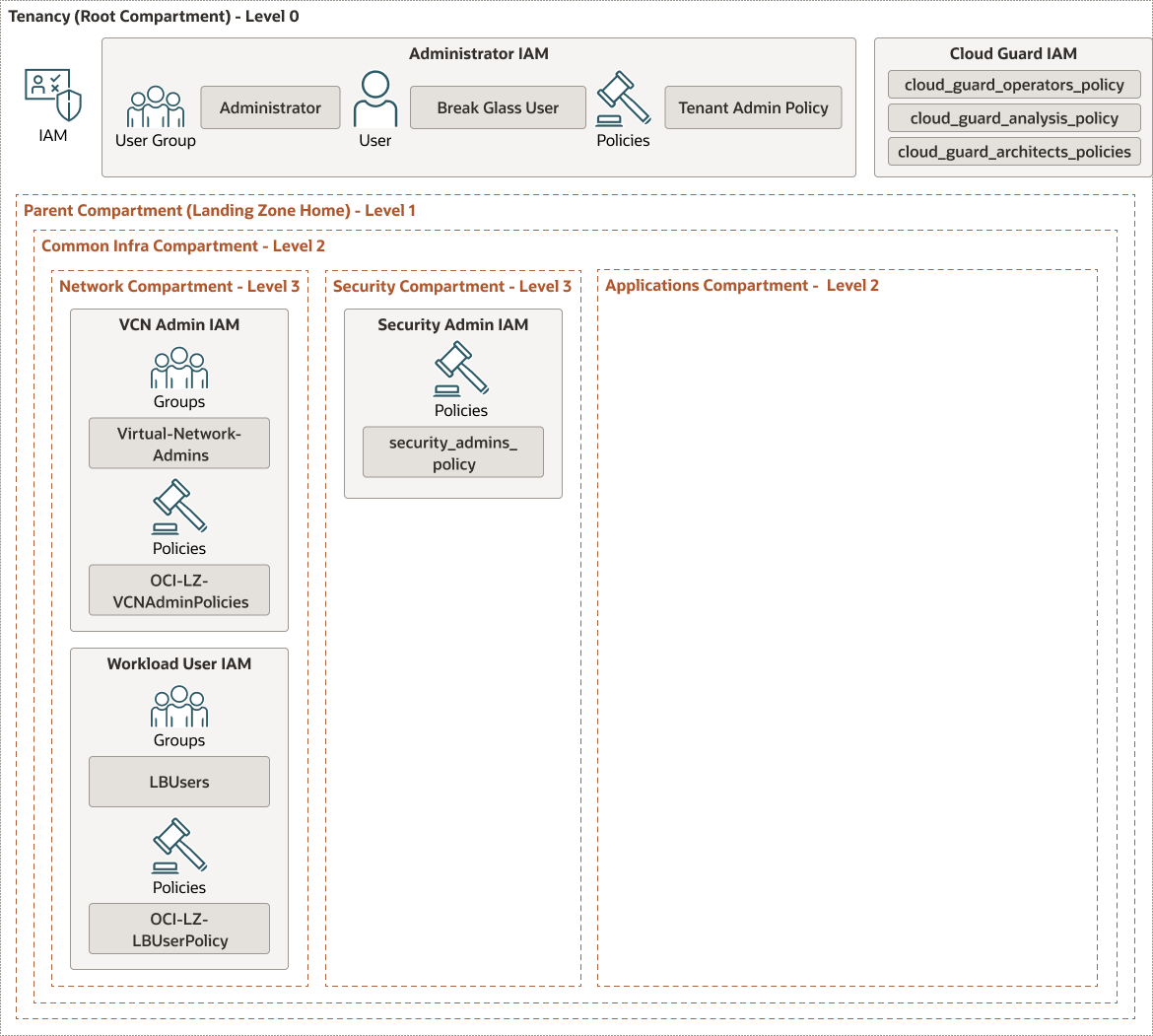

Descripción de las políticas de gestión de identidad y acceso

En este diagrama se muestra la distribución de políticas de IAM en la arquitectura base de la zona de llegada de empresa:

Descripción de la ilustración elz-identity.png

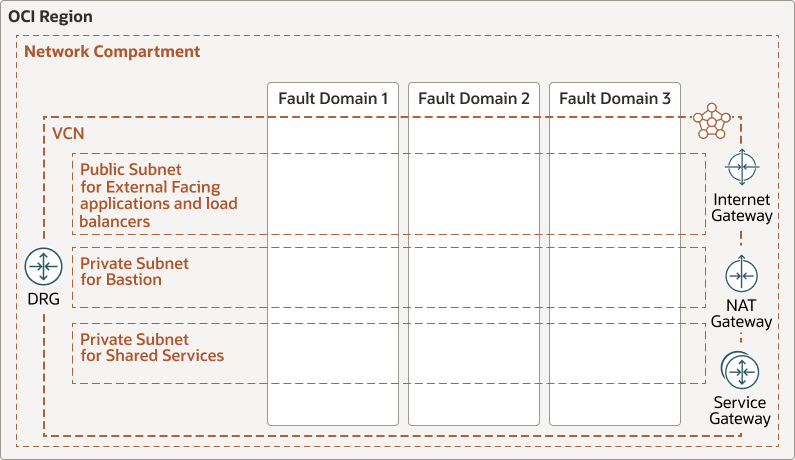

Descripción de las redes virtuales en la nube

En este diagrama se ilustra una VCN dentro de una topología de compartimento y cómo esas VCN se dividen en subredes:

Descripción de la ilustración elz-vcn.png

- Tabla de Direccionamiento

Las tablas de rutas se utilizan para asignar el tráfico de una VCN de subredes a través de gateways a destinos externos. La zona de llegada de línea base de escala empresarial crea una tabla de rutas asociada al gateway de Internet. Debe crear reglas en la tabla de rutas para permitir el tráfico necesario para ir al gateway de Internet. Las reglas dependerán de las cargas de trabajo.

- Gateway de traducción de direcciones de red (NAT)

Un gateway de NAT ofrece acceso a Internet a los recursos en la nube sin direcciones IP públicas, sin exponer dichos recursos a las conexiones de Internet entrantes. La zona de llegada base de escala empresarial crea un gateway de NAT para el despliegue de la zona de llegada. También crea una tabla de rutas y reglas de rutas para direccionar el tráfico desde cada uno de los compartimentos de carga de trabajo. Las reglas de ruta reales dependen de las cargas de trabajo. Cree las reglas cuando mueva las cargas de trabajo a OCI.

Descripción de subredes

- subred pública

Una subred pública aloja todos los servidores y recursos orientados a Internet, incluidos los equilibradores de carga. Debe proteger esta subred con las recetas correctas de Cloud Guard y otras funciones de seguridad, como se describe en Security.

- Subred: servicios compartidos

Una subred privada aloja todos los servicios comunes o compartidos que utiliza su organización. En función de las aplicaciones, debe crear listas de seguridad para permitir que el tráfico de red entre los servidores de su arrendamiento en la nube (tráfico este/oeste) entre y salga de esta subred. Cree listas de seguridad durante el despliegue de las cargas de trabajo.

- Servicio de base de subred

Una subred privada que aloje el servicio Bastion. Bastion proporciona acceso restringido y limitado en el tiempo a recursos de destino que no tengan puntos finales públicos. La configuración de bastiones es importante para garantizar que los administradores de la nube de la organización puedan acceder a los recursos que residen en subredes privadas.

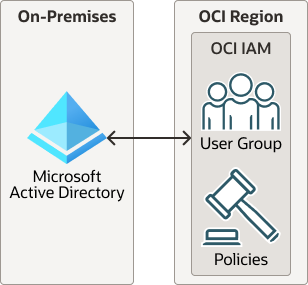

Federación de su zona de llegada con Microsoft Active Directory

Utilice los mismos nombres de grupo en OCI que utiliza para Active Directory. Para ello, transfiera los nombres de grupo de Active Directory como variables al módulo de Terraform de zona de llegada base a escala empresarial. La zona de llegada creará los grupos y los asignará a los grupos de Active Directory.

El siguiente diagrama muestra la federación de Microsoft Active Directory soportada por la zona de llegada de línea base de escala empresarial.

Descripción de la seguridad

En este diagrama se muestra la topología de la implantación de seguridad para la zona de llegada de línea base de empresa.

Descripción de la ilustración elz-security.png

- Bastion

Bastion proporciona acceso seguro basado en sesiones a los recursos sin puntos finales públicos. Los bastiones permiten a los usuarios autorizados conectarse desde direcciones IP específicas a recursos de destino mediante sesiones de shell seguro (SSH).

- Cloud Guard

Cloud Guard es un servicio en la nube que ayuda a los clientes a supervisar, identificar, lograr y mantener una estrategia de seguridad sólida en Oracle Cloud.

Al aprovisionar recursos de Cloud Guard mediante la pila de zona de llegada base de escala empresarial, el destino es todos los recursos del compartimento principal. La zona de llegada de línea base de escala empresarial incluye dos recetas gestionadas por Oracle: receta de detector de configuración de OCI y receta de detector de actividad de OCI. Estas recetas de detector realizan comprobaciones e identifican posibles problemas de seguridad en los recursos.

- Servicio Análisis de vulnerabilidades (VSS)

Vulnerability Scanning ayuda a mejorar la estrategia de seguridad comprobando de forma rutinaria los recursos en la nube para detectar posibles vulnerabilidades.

- Listas de seguridad

Las listas de seguridad son firewalls virtuales que permiten controlar el tráfico de entrada y salida. La zona de llegada de línea base de escala empresarial crea una lista de seguridad asociada al gateway de Internet. Las reglas de entrada y salida reales dependerán de las cargas de trabajo y del tráfico que desee permitir. Configure las reglas de entrada y salida al mover las cargas de trabajo a OCI.