Consideraciones para pasar a la nube

Requisitos clave de carga de trabajo

Cuando esté evaluando para migrar su instancia local de JD Edwards EnterpriseOne a la nube, puede discutir con su equipo de cuentas de Oracle.

- Diseño de alta disponibilidad y recuperación ante desastres

- Despliegue de una arquitectura segura.

- Hacer coincidir su modelo de red de alto rendimiento y muy aislado.

- Migración de sus entornos de aplicación y base de datos a la nube.

- Mantenimiento de visibilidad de costos y uso.

- Supervisión del estado y rendimiento de la infraestructura.

Red y conectividad

Los objetivos principales de la arquitectura de redes y conectividad son proporcionar conectividad segura y de alta velocidad entre sus recursos en la nube y los usuarios y/o sistemas que necesitan acceder a esos recursos.

- Acceso desde campos corporativos a la aplicación mediante enlaces de red privada

- Enlaces cifrados sobre Internet pública

- Puntos finales de Internet públicos

- Conectividad de red privada a otros sistemas o servicios alojados en Oracle Cloud Infrastructure

- Aislamiento a nivel de red entre niveles de aplicación

- Controlar y gestionar el acceso a todos los niveles de aplicación y base de datos

- Equilibrio de carga en varios nodos de aplicación para el rendimiento y la disponibilidad

- Aislamiento de otros clientes y otras cargas de trabajo

- Baja latencia de red en centro de datos remoto

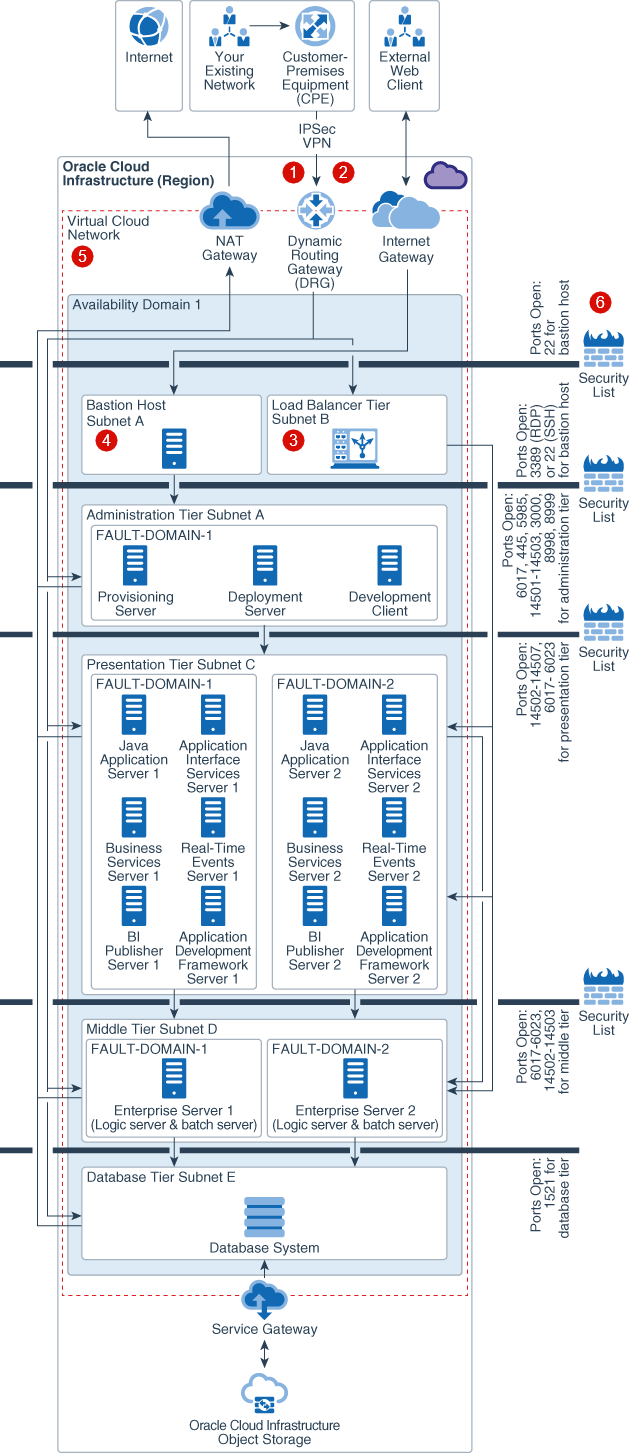

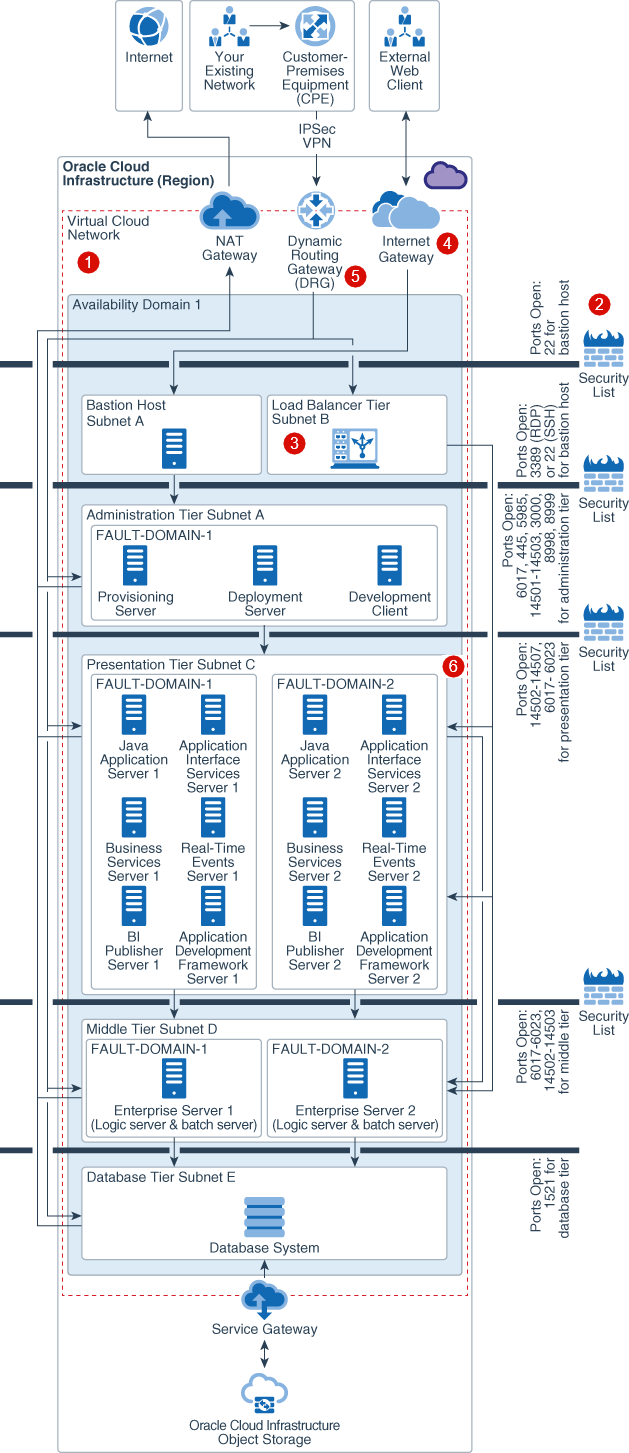

Descripción de la ilustración single_availability_domain_jd_edwards_deployment_withcallouts-networking.png

- Acceso de red dedicado mediante FastConnect

: varios socios en regiones en todo el mundo ofrecen conexiones de red dedicadas entre sus centros de datos locales y de Oracle. Esto le permite acceder a la implementación de JD Edwards como si se estuviera ejecutando en su propio centro de datos.

: varios socios en regiones en todo el mundo ofrecen conexiones de red dedicadas entre sus centros de datos locales y de Oracle. Esto le permite acceder a la implementación de JD Edwards como si se estuviera ejecutando en su propio centro de datos.

- Acceso de red seguro mediante VPN de IPSec

: para un costo más bajo, pero aún así un acceso seguro a Internet, puede utilizar un túnel de red privada virtual (VPN) de seguridad de protocolo de Internet (IPsec) cifrado para conectarse desde su centro de datos HQ o local a sus recursos de JD Edwards en Oracle Cloud Infrastructure . Desde su entorno local, puede acceder a sus instancias en la nube en una subred privada conectándose mediante un gateway de enrutamiento dinámico (DRG). DRG es el gateway que conecta la red local a la red en la nube.

: para un costo más bajo, pero aún así un acceso seguro a Internet, puede utilizar un túnel de red privada virtual (VPN) de seguridad de protocolo de Internet (IPsec) cifrado para conectarse desde su centro de datos HQ o local a sus recursos de JD Edwards en Oracle Cloud Infrastructure . Desde su entorno local, puede acceder a sus instancias en la nube en una subred privada conectándose mediante un gateway de enrutamiento dinámico (DRG). DRG es el gateway que conecta la red local a la red en la nube.

- Oracle Cloud Infrastructure Load Balancing integrado y ya configurado

: los equilibradores de carga redundantes y configurados previamente están disponibles en subredes privadas y públicas para equilibrar el tráfico dentro de la implementación y desde conexiones externas, respectivamente.

: los equilibradores de carga redundantes y configurados previamente están disponibles en subredes privadas y públicas para equilibrar el tráfico dentro de la implementación y desde conexiones externas, respectivamente.

- Acceso Seguro a Cualquier Nivel mediante el Host Bastion

: El host de base es un componente opcional que se puede utilizar como servidor de salto para acceder a las instancias de Oracle Cloud Infrastructure en la subred privada. También puede acceder a las instancias de la subred privada mediante el canal SSH dinámico.

: El host de base es un componente opcional que se puede utilizar como servidor de salto para acceder a las instancias de Oracle Cloud Infrastructure en la subred privada. También puede acceder a las instancias de la subred privada mediante el canal SSH dinámico.

- El aislamiento de red en la nube mediante la red virtual en la nube

: una red virtual en la nube (VCN) es básicamente su propia red privada dentro de Oracle Cloud Infrastructure . Proporciona aislamiento para su carga de trabajo de JD Edwards de cualquier otra carga de trabajo de Oracle Cloud Infrastructure , incluidas las otras cargas de trabajo de una VCN diferente. Puede subdividir su VCN con subredes para garantizar el aislamiento de recursos y aplicar reglas de seguridad para forzar el acceso seguro. También puede agregar tablas y reglas de ruta para enviar tráfico fuera de la VCN, similar a las reglas tradicionales de rutas de red.

: una red virtual en la nube (VCN) es básicamente su propia red privada dentro de Oracle Cloud Infrastructure . Proporciona aislamiento para su carga de trabajo de JD Edwards de cualquier otra carga de trabajo de Oracle Cloud Infrastructure , incluidas las otras cargas de trabajo de una VCN diferente. Puede subdividir su VCN con subredes para garantizar el aislamiento de recursos y aplicar reglas de seguridad para forzar el acceso seguro. También puede agregar tablas y reglas de ruta para enviar tráfico fuera de la VCN, similar a las reglas tradicionales de rutas de red.

Puede crear instancias en una subred privada o pública en función de si desea permitir el acceso a las instancias desde Internet. A las instancias que cree en una subred pública se les asigna una dirección IP pública y puede acceder a estas instancias desde Internet pública. Por el contrario, no puede asignar una dirección IP pública a instancias creadas en una subred privada y, por lo tanto, no puede acceder a estas instancias a través de Internet. Sin embargo, puede agregar un gateway NAT a la VCN para proporcionar a las instancias de una subred privada la capacidad de iniciar conexiones a Internet y recibir respuestas con el fin de aplicar actualizaciones de sistema operativo y aplicación. Las puertas de enlace NAT no recibirán conexiones entrantes iniciadas por Internet.

Se recomienda crear subredes independientes para cada nivel, como host de base, base de datos, aplicación y equilibrio de carga, para garantizar que se pueden implantar los requisitos de seguridad adecuados en las diferentes capas. - Varios firewalls internos

: una lista de seguridad proporciona un firewall virtual para cada nivel, con entrada y reglas de salida que especifican los tipos de tráfico permitido en el interior y el saliente.

: una lista de seguridad proporciona un firewall virtual para cada nivel, con entrada y reglas de salida que especifican los tipos de tráfico permitido en el interior y el saliente.

Resiliencia y Alta Disponibilidad

La resiliencia y la arquitectura de alta disponibilidad de Oracle Cloud Infrastructure generan resiliencia, redundancia y alta disponibilidad (HA) en la infraestructura de nube que soporta JD Edwards EnterpriseOne y sus juegos de datos backend.

- Varios nodos activo-activos en cada nivel de aplicación

- Reconstrucción de sistemas: utilizando varios dominios de fallo

- Estrategia de copia de seguridad para niveles sin base de datos

- Estrategia de redundancia para el nivel de base de datos

- Estrategia de copia de seguridad para el nivel de base de datos

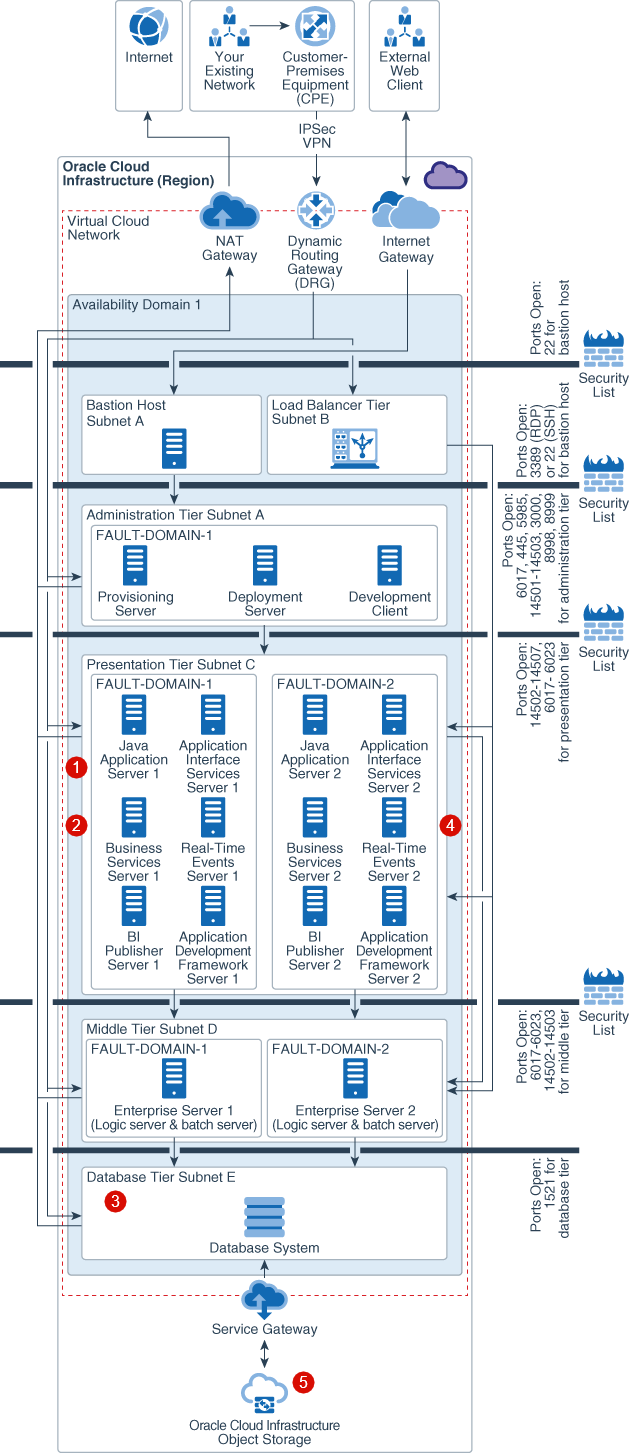

En la siguiente figura, se muestra la arquitectura de resiliencia y referencia de alta disponibilidad para desplegar JD Edwards EnterpriseOne en un único dominio de disponibilidad:

Descripción de la ilustración single_availability_domain_jd_edwards_deployment_withcallouts-ha.png

- Redundancia de servidor Activo-Activo

: para garantizar alta disponibilidad dentro de un dominio de disponibilidad (AD), despliegue instancias redundantes de cada componente que utiliza los dominios de fallos. Todas las instancias están activas y reciben tráfico del equilibrador de carga y la capa media.

: para garantizar alta disponibilidad dentro de un dominio de disponibilidad (AD), despliegue instancias redundantes de cada componente que utiliza los dominios de fallos. Todas las instancias están activas y reciben tráfico del equilibrador de carga y la capa media.

- Resiliencia de sistema

: los dominios de fallos son una agrupación de hardware e infraestructura distinta de otros dominios de fallos en el mismo AD. Cada AD tiene tres dominios de fallos. Si aprovecha correctamente los dominios de fallos, puede aumentar la disponibilidad de las aplicaciones que se ejecutan en Oracle Cloud Infrastructure .

: los dominios de fallos son una agrupación de hardware e infraestructura distinta de otros dominios de fallos en el mismo AD. Cada AD tiene tres dominios de fallos. Si aprovecha correctamente los dominios de fallos, puede aumentar la disponibilidad de las aplicaciones que se ejecutan en Oracle Cloud Infrastructure .

- Redundancia de la base de datos

: para los requisitos de rendimiento y alta disponibilidad, Oracle recomienda que utilice sistemas de base de datos de dos nodos, Oracle Real Application Clusters (Oracle RAC) o un sistema Oracle Database Exadata Cloud Service en Oracle Cloud Infrastructure .

: para los requisitos de rendimiento y alta disponibilidad, Oracle recomienda que utilice sistemas de base de datos de dos nodos, Oracle Real Application Clusters (Oracle RAC) o un sistema Oracle Database Exadata Cloud Service en Oracle Cloud Infrastructure .

- Estrategia de Copia de Seguridad Nivel de Aplicación

: la copia de seguridad de los niveles de aplicación se puede configurar mediante la función de copia de seguridad basada en políticas de volúmenes en bloque de Oracle Cloud Infrastructure . Los volúmenes en bloque de Oracle Cloud Infrastructure le proporcionan la capacidad de realizar copias de seguridad de volúmenes automáticamente según un programa y retenerlas según la política de copia de seguridad seleccionada.

: la copia de seguridad de los niveles de aplicación se puede configurar mediante la función de copia de seguridad basada en políticas de volúmenes en bloque de Oracle Cloud Infrastructure . Los volúmenes en bloque de Oracle Cloud Infrastructure le proporcionan la capacidad de realizar copias de seguridad de volúmenes automáticamente según un programa y retenerlas según la política de copia de seguridad seleccionada.

- Estrategia de Copia de Seguridad: Nivel de Base de Datos

: uso de Oracle Cloud Infrastructure Object Storage para realizar una copia de seguridad mediante Oracle Recovery Manager (RMAN). Para realizar una copia de seguridad o aplicar un parche a la base de datos en Oracle Cloud Infrastructure Object Storage, la VCN del sistema de base de datos se debe configurar con un gateway de servicios o un gateway de Internet. Se recomienda utilizar un gateway de servicios en lugar de un gateway de Internet para la copia de seguridad y la aplicación de parches.

: uso de Oracle Cloud Infrastructure Object Storage para realizar una copia de seguridad mediante Oracle Recovery Manager (RMAN). Para realizar una copia de seguridad o aplicar un parche a la base de datos en Oracle Cloud Infrastructure Object Storage, la VCN del sistema de base de datos se debe configurar con un gateway de servicios o un gateway de Internet. Se recomienda utilizar un gateway de servicios en lugar de un gateway de Internet para la copia de seguridad y la aplicación de parches.

Recuperación ante desastres

Oracle Cloud proporciona implementaciones de JD Edwards EnterpriseOne que garantizan la creación de la recuperación ante desastres (DR) en el despliegue de eventos imprevistos que requieren realizar un failover y mantener JD Edwards activo y en ejecución.

- Recuperación ante desastres en una sola región:

- Componentes activos en componentes activos en dominios de disponibilidad

- Componentes activo-pasivo en varios dominios lógicos

- Subredes regionales en dominios de disponibilidad

- Equilibrio de carga en CSS

- Sincronización de almacenamiento en dominios de disponibilidad

- DR de Base de Datos en ADs

- Recuperación ante desastres en varias regiones:

- Replicación de aplicación entre regiones

- Replicación de almacenamiento entre regiones

- La copia entre regiones le permite copiar de forma asíncrona el almacenamiento de objetos

- Copia de seguridad entre regiones para volúmenes en bloque Oracle Cloud Infrastructure

- Protección de base de datos entre regiones

Descripción de la arquitectura de referencia para desplegar JD Edwards en una única región

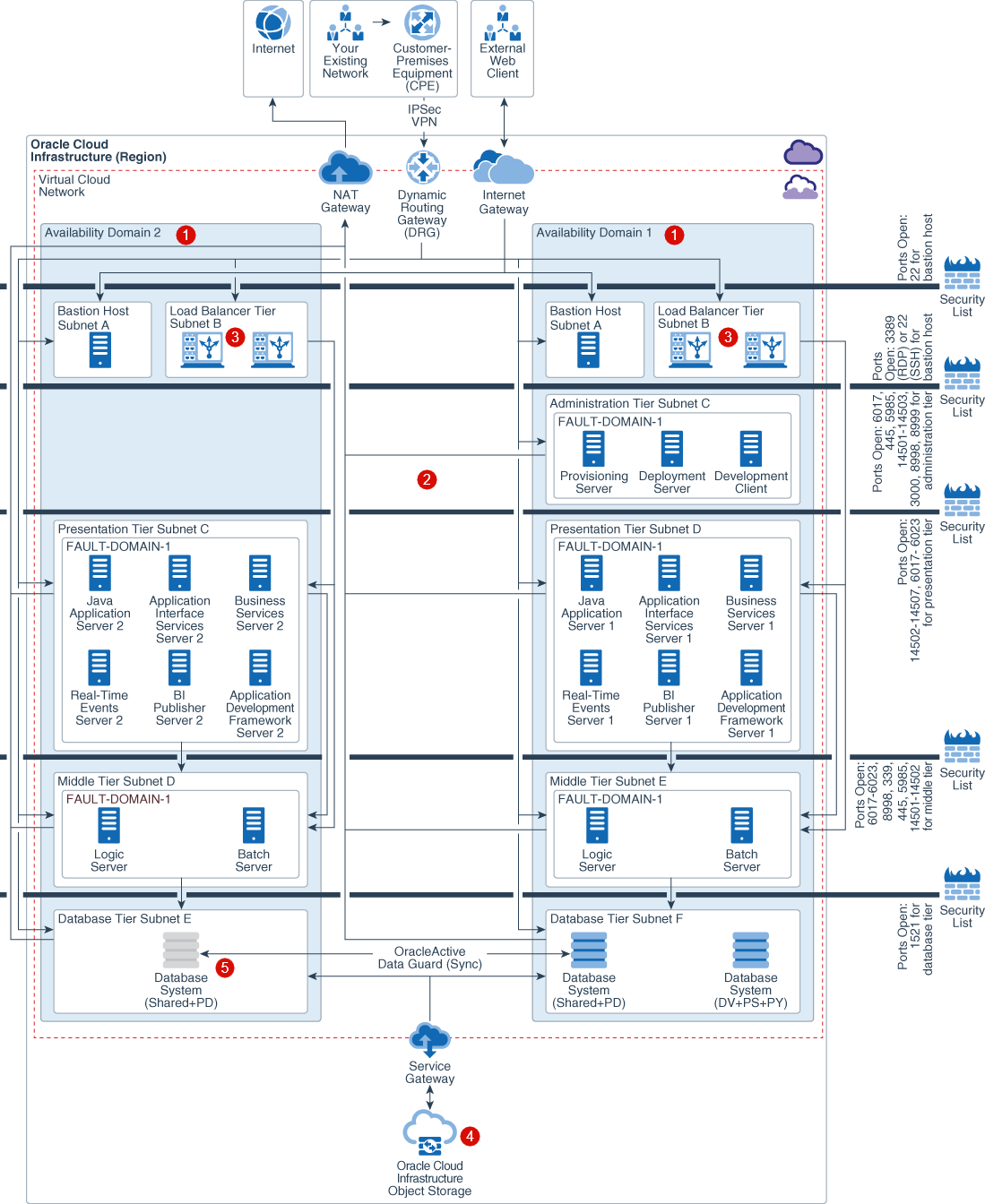

La siguiente figura muestra la arquitectura de referencia para desplegar JD Edwards en una única región.

Descripción de la ilustración multi_availability_domain_jd_edwards_domain_withcallouts.png

- Componentes activos y activos en dominios de disponibilidad

: la agrupación en clusters de servicios admitidos en dominios de disponibilidad proporciona protección de un fallo de AD. Para una arquitectura activos-pasivos, sincronice los servidores de aplicaciones entre los dominios de disponibilidad mediante rsync.

: la agrupación en clusters de servicios admitidos en dominios de disponibilidad proporciona protección de un fallo de AD. Para una arquitectura activos-pasivos, sincronice los servidores de aplicaciones entre los dominios de disponibilidad mediante rsync.

- Subredes regionales en ADs

: Las subredes regionales abarcan toda la región, proporcionando resiliencia frente a un fallo de red de AD y un despliegue y gestión simplificados de servicios de JDE.

: Las subredes regionales abarcan toda la región, proporcionando resiliencia frente a un fallo de red de AD y un despliegue y gestión simplificados de servicios de JDE.

- Carga general en ADs

: Oracle Cloud Infrastructure Public Load Balancing distribuye el tráfico entre servidores JD Edwards en todos los dominios de disponibilidad configurados. Proteger contra un fallo de AD.

: Oracle Cloud Infrastructure Public Load Balancing distribuye el tráfico entre servidores JD Edwards en todos los dominios de disponibilidad configurados. Proteger contra un fallo de AD.

- La sincronización de almacenamiento en dominios de disponibilidad

: las copias de seguridad de volúmenes en bloque (inicio y bloque) se replican en todos los dominios de disponibilidad de una región y se pueden restaurar en cualquier AD dentro de la misma región. El almacenamiento de objetos es un servicio regional. Los datos se almacenan de forma redundante en varios servidores de almacenamiento y en varios dominios de disponibilidad de forma automática.

: las copias de seguridad de volúmenes en bloque (inicio y bloque) se replican en todos los dominios de disponibilidad de una región y se pueden restaurar en cualquier AD dentro de la misma región. El almacenamiento de objetos es un servicio regional. Los datos se almacenan de forma redundante en varios servidores de almacenamiento y en varios dominios de disponibilidad de forma automática.

- DR de base de datos en ADs

: Data Guard o Active Data Guard se puede seleccionar en función de la edición de base de datos y caso de uso. Active Data Guard necesita Enterprise Edition: Extreme Performance.

: Data Guard o Active Data Guard se puede seleccionar en función de la edición de base de datos y caso de uso. Active Data Guard necesita Enterprise Edition: Extreme Performance.

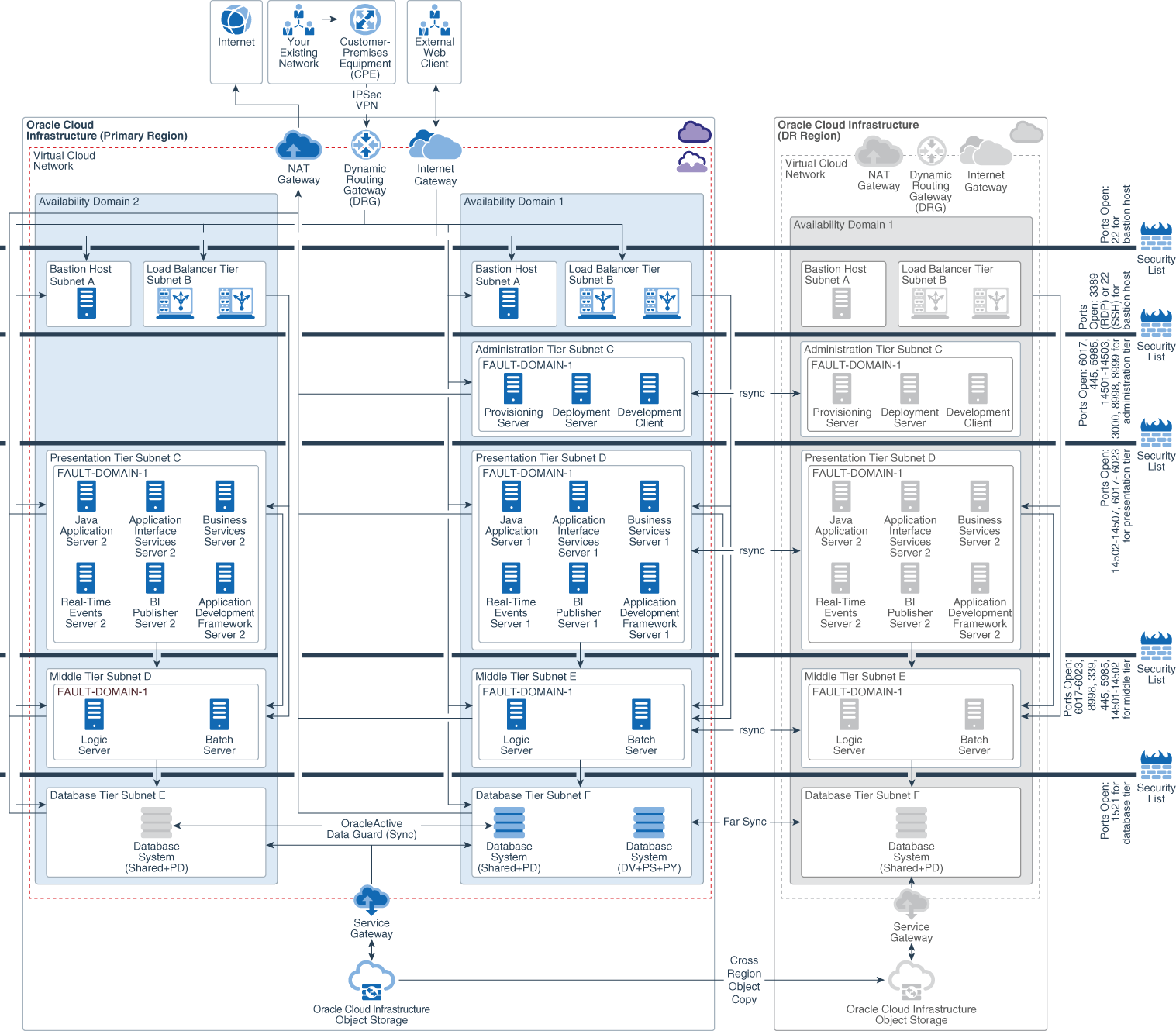

Descripción de la arquitectura de referencia para desplegar JD Edwards en una región múltiple

Descripción de la ilustración multi_region_jd_edwards_domain.png

- Componentes activos y activos en dominios de disponibilidad: la agrupación en clusters de los servicios admitidos en dominios de disponibilidad proporciona protección contra un fallo de AD.

- Componentes activos-pasivos en todas las regiones : si utiliza Activo-Pasivo para sincronizar servidores de aplicaciones en dominios de disponibilidad, utilice rsync.

- Subredes regionales en ADs : Las subredes regionales abarcan toda la región, proporcionando resiliencia contra el fallo de la red de AD y el despliegue y la gestión simplificados de los servicios de JDE.

- Intercambio de VCN en varias regiones : las VCN se pueden conectar entre regiones en un arrendamiento o incluso entre arrendamientos. La conectividad se consigue utilizando la red principal interna de Oracle entre regiones.

- Sincronización de almacenamiento en dominios de disponibilidad: las copias de seguridad de volúmenes en bloque entre regiones se pueden realizar mediante la consola, la CLI, los SDK o las API de REST. La copia de copias de seguridad de volúmenes en bloque en otra región a intervalos regulares facilita la creación de aplicaciones y datos en la región de destino si se produce un desastre en todo el entorno en la región de origen. También puede migrar y ampliar fácilmente aplicaciones a otra región. Con la copia de la región cruzada del almacenamiento de objetos, los datos copia de forma asíncrona objetos entre bloques en la misma región o en bloques en otras regiones.

- DR de base de datos en dominios de disponibilidad: el uso de Data Guard o Active Data Guard depende de la edición de base de datos y caso de uso. Active Data Guard necesita Enterprise Edition: Extreme Performance.

Migración

Cuando llegue a migrar una aplicación compleja, altamente personalizada e integrada, como JD Edwards, es importante hacerlo con tan solo volver a la protección posible para que el tiempo de inactividad limitado y la transición sea perfecta para los usuarios finales.

- Migración con conocimiento de aplicación

- Configuración de aplicación de migración

- Migración de datos

- Conversión de bases de datos que no sean Oracle

- Conversión de Servidores No Linux

- Actualización de versiones anteriores de EnterpriseOne

Las herramientas de migración con conocimiento de aplicaciones ayudan a las organizaciones a mover aplicaciones complejas a Oracle Cloud Infrastructure . Con la ayuda de las herramientas, los usuarios pueden reconfigurar las aplicaciones una vez finalizada la migración.

Oracle Cloud Infrastructure ofrece una herramienta de migración que reconoce la aplicación para JD Edwards. Durante una migración con conocimiento de aplicación, las máquinas virtuales y las máquinas físicas nunca se capturarán ni migrarán. Sólo se capturan y preparan los datos y los archivos de configuración específicos para la migración. La herramienta de migración que se está utilizando desplegará una nueva instancia de la aplicación en el entorno de Oracle o utilizará una instancia existente de la aplicación en el entorno de destino.

Soporte en línea

- VPN sobre Internet: Los conjuntos de datos Relativamente pequeños, hasta aproximadamente 2 terabytes (TB), se pueden transportar por Internet público sin problemas. Utilice una red privada virtual (VPN) entre el entorno de origen y Oracle Cloud Infrastructure para garantizar una conectividad segura. La VPN de Internet Protocol Security (IPsec) es la mejor opción en este caso.

El primer paso para configurar una VPN de IPsec entre el entorno de origen y Oracle establece un gateway de enrutamiento dinámico (DRG). DRG debe estar configurado para conectarse a la nube de Oracle con cualquier enrutador local. Utilice varios túneles IPsec para garantizar la redundancia.

- FastConnect : Oracle FastConnect es otra opción para conectar de forma segura redes y centros de datos locales a Oracle Cloud Infrastructure . Es la opción adecuada para organizaciones que necesitan transportar conjuntos de datos de gran tamaño. Las velocidades de los puertos están disponibles en incrementos de 1 Gbps y 10-Gbps cuando se trabaja con un proveedor de conectividad de terceros y incrementos de 10 Gbps cuando se colocan en Oracle.

FastConnect permite a las organizaciones ampliar, reducir y terminar rápidamente las conexiones según sea necesario. Por ejemplo, una organización puede optar por configurar una conexión de 1-Gbps para transportar una única aplicación con un juego de datos pequeño durante la fase de prueba y, a continuación, ampliar rápidamente hasta una conexión de 10-Gbps al desplegar varias aplicaciones con conjuntos de datos de gran tamaño. Por último, la organización puede terminar rápidamente la conexión una vez finalizada la transferencia.

Varios partners de Oracle ofrecen soluciones para configurar conexiones de alta velocidad desde centros de datos locales u otras nubes públicas a Oracle Cloud Infrastructure .

- Gateway de almacenamiento : una vez establecida una conexión segura, las organizaciones pueden utilizar el gateway de almacenamiento de Oracle Cloud Infrastructure para crear copias de los archivos locales de forma segura y colocarlas en Oracle Object Storage sin necesidad de modificar las aplicaciones.

Soporte fuera de línea

- Data Transfer Appliance : cada dispositivo de transferencia de datos permite a las organizaciones migrar hasta 150 TB de datos. Se puede solicitar aplicaciones mediante la consola de gestión de Oracle Cloud Infrastructure después de crear un trabajo de transferencia. El dispositivo debe estar configurado y conectado a la red local. Los equipos de migración también necesitan montar volúmenes NFS fuera del dispositivo y copiar los datos en el dispositivo. Después de copiar los datos, envíe el dispositivo a Oracle y supervise el estado de la transferencia de datos.

- El disco de transferencia de datos de Oraclees otra solución de transferencia de datos fuera de línea. Las organizaciones envían datos como archivos en discos cifrados a un sitio de transferencia de Oracle. A continuación, los operadores de sitio cargan los archivos en el bloque de almacenamiento de objetos designado de la organización. Los usuarios pueden mover los datos cargados a otros servicios de Oracle Cloud Infrastructure según sea necesario.

Una vez que todas las máquinas virtuales, los datos y los archivos se hayan transportado de forma segura a Oracle Cloud Infrastructure , es hora de provisionar y desplegar el entorno de destino.

Seguridad e Identidad

La arquitectura de seguridad de Oracle Cloud Infrastructure ayuda a cumplir los siguientes objetivos:

- Asegúrese de que JD Edwards y los activos de datos asociados estén aislados

- Proteger aplicaciones orientadas a Internet

- Cifrado de datos

- Separar responsabilidades operativas y restringir el acceso a los servicios en la nube

- Usar activos de seguridad existentes y de terceros

- Acciones de auditoría y supervisión

- Demostración de la preparación de conformidad

Descripción de la ilustración single_availability_domain_jd_edwards_deployment_withcallouts-security.png

- Nube privada virtual

: proporciona aislamiento para JD Edwards de cualquier otra carga de trabajo en Oracle Cloud. Subdivide utilizando subredes y aplique reglas de seguridad para aislar y controlar el acceso a los recursos.

: proporciona aislamiento para JD Edwards de cualquier otra carga de trabajo en Oracle Cloud. Subdivide utilizando subredes y aplique reglas de seguridad para aislar y controlar el acceso a los recursos.

-

Firewalls de Internet

: Una lista de seguridad proporciona un firewall virtual para cada nivel, con entrada y reglas de salida que especifican los tipos de tráfico permitido en la entrada y salida.

: Una lista de seguridad proporciona un firewall virtual para cada nivel, con entrada y reglas de salida que especifican los tipos de tráfico permitido en la entrada y salida.

- Equilibrio de Carga Seguro

: TLS 1.2 se admite por defecto para equilibrar de forma segura el tráfico dentro de la implementación y desde conexiones externas.

: TLS 1.2 se admite por defecto para equilibrar de forma segura el tráfico dentro de la implementación y desde conexiones externas.

- Conectividad segura a Internet

: el tráfico vinculado a Internet desde o hacia una VCN debe pasar por un gateway de Internet. Las tablas de enrutamiento virtual se pueden implementar con direcciones IP privadas para usar con dispositivos firewall de parte NAT y 3rd.

: el tráfico vinculado a Internet desde o hacia una VCN debe pasar por un gateway de Internet. Las tablas de enrutamiento virtual se pueden implementar con direcciones IP privadas para usar con dispositivos firewall de parte NAT y 3rd.

- Conectividad segura a su centro de datos

: el tráfico se puede enrutar a través de DRG para tráfico privado. Se utiliza con una conexión VPN o FastConnect de IPSec para establecer conectividad privada con sus instalaciones locales u otra red en la nube.

: el tráfico se puede enrutar a través de DRG para tráfico privado. Se utiliza con una conexión VPN o FastConnect de IPSec para establecer conectividad privada con sus instalaciones locales u otra red en la nube.

- Proteja las aplicaciones web

: Oracle proporciona un servicio de Secure Application Firewall (WAF) que inspecciona cualquier solicitud del servidor de aplicaciones web para que lo finalice el usuario.

: Oracle proporciona un servicio de Secure Application Firewall (WAF) que inspecciona cualquier solicitud del servidor de aplicaciones web para que lo finalice el usuario.

Gestión de costos y control

Cuando se pasa de un modelo de gasto de capital (CapEx), donde muchos costos son fijos en la implementación de un proyecto, a un modelo de gasto operativo (OpEx), donde los costos se amplían y aumentan hacia abajo con el uso, a menudo requieren herramientas de gestión de costos para comprender y controlar estos costos dentro de la organización.

Estas herramientas pueden activar:

- Configurar y gestionar presupuestos en la nube

- Evitar exceso pendiente

- Garantizar un seguimiento preciso de los costos de los departamentos y proyectos

- Analice los departamentos, servicios y proyectos que contribuyen al uso en la nube a lo largo del tiempo

- Obtener detalles de uso granulares para conciliación de facturas

- Identificar áreas para optimizar costos

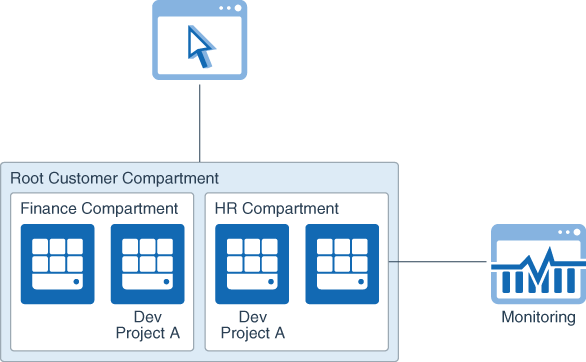

- Compartimentos : los compartimentos se pueden utilizar para garantizar el aislamiento de los recursos de la nube entre unidades de negocio. Además, también se utilizan para agrupar de manera lógica los recursos con los fines de medición de uso y facturación. Por lo general, se recomienda crear un compartimento para cada pieza principal de la organización, es decir, una unidad de negocio o un departamento. Los compartimentos también pueden estar anidados para soportar subpasos.

- Etiquetado : aprovecha las etiquetas para realizar un seguimiento del coste y el uso de los recursos asociados a un proyecto concreto que abarca varios departamentos. Además, puede optimizar la administración de los recursos mediante el etiquetado y la creación de scripts de acciones masivas exactamente en los recursos de Oracle Cloud Infrastructure que desee. Las etiquetas aprovechan las políticas y los controles para garantizar la integridad de etiquetas y evitar que los usuarios creen etiquetas excesivas, etiquetas duplicadas y manipulen etiquetas existentes.

- Presupuestos : una vez que se asignan los recursos a los compartimentos que coinciden con sus casos de uso, departamentos o regiones de operación específicos, puede configurar presupuestos, ver el seguimiento del gasto en los presupuestos y configurar alertas de modo que el uso inesperado se marque antes de que se exceda realmente el presupuesto.

- Análisis de costos: el panel de control de análisis de costos de facturación puede ayudar a visualizar los bloques grandes que contribuyen al uso y al costo en la nube. Puede analizar costos por servicio en la nube, compartimentos y etiquetas. Por ejemplo, un analista o administrador puede utilizar esta herramienta para identificar la diferencia entre el aumento del uso de producción o desarrollo/prueba, así como la diferencia entre el aumento del uso del almacenamiento frente a las redes.

- Informes de uso detallados: archivos CSV que contienen datos detallados de nivel de recurso y horas, incluidos todos los metadatos asociados, es decir, etiquetas y compartimentos. Exporte informes de uso detallados como archivos CSV e impórtelos a las herramientas de inteligencia empresarial existentes para los casos de uso de conciliación de facturas, con el fin de obtener mayor granularidad en la factura e identificar áreas para la optimización de costos. Por ejemplo, puede aprovechar los datos de uso detallados y combinar con los datos de uso de CPU del servicio de supervisión de Oracle Cloud Infrastructure para identificar instancias con un uso bajo de CPU para cerrarlos.

Descripción de la ilustración cost_management_compartments.png

Supervisión

Infrastructure Monitoring

- Supervisión de varios niveles de entornos híbridos/de varias nubes: para la mayoría de los casos de migración de varios niveles, se recomienda aprovechar Oracle Management Cloud. Oracle Management Cloud proporciona supervisión integrada en entornos híbridos y de varios nube. Realiza el control mediante agentes en varios niveles de infraestructura a rendimiento de aplicaciones, seguridad e incluso actividad de usuario final. Y se integra con Oracle Enterprise Manager para el análisis de capacidad y rendimiento de Oracle Database.

- Oracle Cloud Infrastructure Monitoring : Se proporcionan paneles de control y métricas rentables y listas para usar para que TI supervise los recursos de la nube como instancias informáticas, volúmenes de bloques, NIC virtuales, equilibradores de carga y los bloques de almacenamiento de objetos de forma nativa en la consola de Oracle Cloud Infrastructure . Por ejemplo, puede aprovechar la supervisión para realizar un seguimiento de la utilización de la CPU, la utilización de la memoria y la integración con la calibración automática del cálculo. También puede realizar la integración con herramientas de visualización de código abierto, ejecutar sus propias consultas de métricas y que las aplicaciones hayan emitido sus propias métricas personalizadas, lo que le permite visualizar, controlar y alarma de todos los datos de series de tiempo críticos de un lugar en la consola.