Étapes préliminaires

Ce tutoriel de 30 minutes décrit les options disponibles pour les ressources de réseau, notamment plusieurs réseaux en nuage virtuels, plusieurs compartiments, des zones de service de nom de domaine privé (DNS) et des groupes de sécurité de réseau. Les utilisateurs avancés peuvent considérer ces options à utiliser avec PeopleSoft Cloud Manager.

Contexte

Lorsque vous utilisez Resource Manager pour installer la pile Cloud Manager, vous pouvez créer un réseau VCN et les ressources de réseau nécessaires dans le cadre du processus Resource Manager. Avec un seul VCN, l'instance Cloud Manager et les environnements PeopleSoft provisionnés utiliseront les mêmes ressources de réseau. Les fonctionnalités décrites dans ce tutoriel vous offrent une flexibilité accrue dans la configuration des réseaux.

L'utilisation des ressources Oracle Cloud Infrastructure décrites ici nécessite une configuration de réseau avancée. Ce matériel est destiné aux utilisateurs avancés qui souhaitent concevoir et configurer manuellement les ressources réseau.

Il s'agit du cinquième tutoriel de la série Installer PeopleSoft Cloud Manager. Lisez les tutoriels dans l'ordre indiqué. Les didacticiels facultatifs offrent d'autres méthodes de configuration.

- Préparer l'installation de PeopleSoft Cloud Manager

- Vérifier les informations sur le compte Oracle Cloud pour PeopleSoft Cloud Manager

- Planifier le réseau en nuage virtuel pour PeopleSoft Cloud Manager (facultatif)

- Créer un réseau en nuage virtuel pour PeopleSoft Cloud Manager dans la console Oracle Cloud Infrastructure (facultatif)

- Utiliser des ressources de réseau personnalisées ou privées avec PeopleSoft Cloud Manager (facultatif)

- Créer une image Linux personnalisée pour PeopleSoft Cloud Manager (facultatif)

- Créer une image Windows personnalisée pour PeopleSoft Cloud Manager dans Oracle Cloud Infrastructure (facultatif)

- Créer des ressources de chambre forte pour la gestion des mots de passe pour PeopleSoft Cloud Manager

- Générer des clés de signature d'API pour PeopleSoft Cloud Manager

- Installer la pile PeopleSoft Cloud Manager avec le gestionnaire de ressources

- Se connecter à l'instance Cloud Manager

- Spécifier les paramètres de Cloud Manager

- Utiliser le service de stockage de fichiers pour le référentiel PeopleSoft Cloud Manager

- Gérer les utilisateurs, les rôles et les listes d'accès de Cloud Manager

- Configurer un mandataire Web pour PeopleSoft Cloud Manager (facultatif)

- Créer un équilibreur de charge dans Oracle Cloud Infrastructure pour PeopleSoft environnements Cloud Manager (facultatif)

- Créer des marqueurs définis dans Oracle Cloud Infrastructure pour PeopleSoft Cloud Manager (facultatif)

- Créer des ressources du service de science des données pour l'ajustement automatique dans PeopleSoft Cloud Manager (facultatif)

Utiliser plusieurs réseaux en nuage virtuels et compartiments pour les environnements provisionnés et migrés

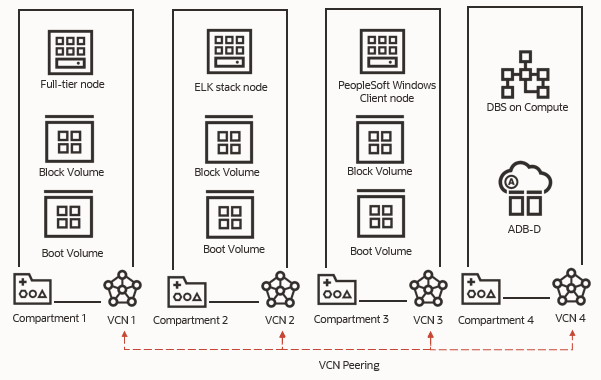

Lors de la création et de la migration d'environnements PeopleSoft, vous pouvez spécifier différents réseaux en nuage virtuels et différents compartiments pour les différents noeuds. Par exemple :

- Configurez l'instance Cloud Manager sur un VCN et les environnements PeopleSoft provisionnés sur des réseaux en nuage virtuels distincts.

- Utilisez différents compartiments et réseaux en nuage virtuels pour les environnements de développement et de test.

- Configurez le niveau intermédiaire, le niveau de base de données et le client Windows PeopleSoft sur des réseaux en nuage virtuels distincts.

Cette illustration présente quatre compartiments avec quatre réseaux en nuage virtuels.

- Le compartiment 1 et le VCN 1 contiennent un noeud de niveau complet.

- Le compartiment 2 et le VCN 2 contiennent un noeud Elasticsearch, Logstash et Kibana (pile ELK).

- Le compartiment 3 et le VCN 3 contiennent un noeud client Windows PeopleSoft.

- Le compartiment 4 et le VCN 4 contiennent une base de données sur le service de base de données de calcul (DBS) et une base de données Autonomous Database sur une infrastructure dédiée (ADB-D).

- L'appairage de VCN a été configuré pour permettre la communication entre les quatre réseaux en nuage virtuels.

Pour utiliser plusieurs réseaux en nuage virtuels et compartiments avec Cloud Manager et des environnements PeopleSoft provisionnés :

- Créez les réseaux en nuage virtuels.

Lorsque vous utilisez la pile du gestionnaire de ressources pour installer Cloud Manager, vous pouvez créer un VCN pour l'instance Cloud Manager. Vous devez créer d'autres réseaux en nuage virtuels séparément dans Oracle Cloud Infrastructure.

Consultez le tutoriel Installez la pile PeopleSoft Cloud Manager avec le gestionnaire de ressources pour obtenir des informations sur le VCN créé par le processus de gestionnaire de ressources.

Consultez le tutoriel Créer un réseau en nuage virtuel pour PeopleSoft Cloud Manager dans la console Oracle Cloud Infrastructure (facultatif) pour un exemple de création d'un réseau VCN avec passerelle Internet, passerelle NAT, passerelle de service, sous-réseaux et règles de sécurité de base.

Pour plus d'informations, voir Démarrage rapide du réseau virtuel dans la documentation Oracle Cloud Infrastructure.

- Configurer l'appairage local de VCN.

Vous devez configurer l'appairage local de VCN pour permettre aux ressources du VCN de communiquer. L'appairage local de VCN connecte deux réseaux en nuage virtuels de la même région afin que leurs ressources puissent communiquer à l'aide d'adresses IP privées sans acheminer le trafic par Internet ou par votre réseau sur place.

Voir Appairage local de VCN à l'aide de passerelles d'appairage local dans la documentation sur Oracle Cloud Infrastructure.

Note :

Au lieu d'effectuer l'appairage local de VCN, vous pouvez configurer une passerelle de routage dynamique (DRG) pour connecter les différents réseaux en nuage virtuels.Voir Passerelles de routage dynamique (DRG) dans la documentation sur Oracle Cloud Infrastructure.

- Configurez la résolution du service de nom de domaine (DNS) entre les réseaux en nuage virtuels, si nécessaire.

Voir la section suivante Ajouter des vues DNS privées à un résolveur DNS privé.

- En raison des configurations d'appairage et de DNS du VCN aux articles 2 et 3, les machines virtuelles du premier sous-réseau du VCN et les machines virtuelles du second sous-réseau du VCN doivent pouvoir se connecter à l'aide des adresses IP privées de l'autre et des noms de domaine complets affectés par OCI.

- Dans Cloud Manager, utilisez plusieurs réseaux en nuage virtuels et compartiments pour :

- création de modèles d'environnement;

Vous pouvez sélectionner des réseaux en nuage virtuels et des compartiments distincts pour les noeuds. Voir Gestion des modèles dans la documentation sur PeopleSoft Cloud Manager, dans la page PeopleSoft Cloud Manager d'Oracle Help Center.

- Utiliser Shared FSS (Linux Mid-Tier).

Si vous utilisez un service FSS partagé pour vos noeuds de niveau intermédiaire, vous pouvez configurer le service FSS dans un VCN distinct. Cela s'applique à la fois au provisionnement des nouveaux environnements et à celui des environnements que vous déplacez. Vous ne pouvez pas sélectionner des compartiments différents. Voir les rubriques Gestion des environnements et Utilisation du processus de quart de travail pour provisionner l'environnement migré dans Oracle Cloud, dans la documentation sur PeopleSoft Cloud Manager dans la page PeopleSoft Cloud Manager d'Oracle Help Center.

Note :

Cela s'applique uniquement à Shared FSS pour le niveau intermédiaire (middle tier). Vous ne pouvez pas utiliser plusieurs réseaux en nuage virtuels pour l'instance Cloud Manager et le système de fichiers FSS utilisé pour le référentiel Cloud Manager. Voir le tutoriel Utiliser le service de stockage de fichiers pour PeopleSoft Cloud Manager pour plus d'informations sur les exigences réseau. - Provisionner un environnement migré (augmenté).

Vous pouvez sélectionner des réseaux en nuage virtuels et des compartiments distincts pour les noeuds. Voir Utilisation du processus de quart de travail pour provisionner l'environnement migré dans Oracle Cloud, dans la documentation sur PeopleSoft Cloud Manager dans la page PeopleSoft Cloud Manager d'Oracle Help Center.

- Configurez la source PeopleSoft Update Manager (PUM) pour les mises à jour automatiques de Cloud Manager.

Vous pouvez sélectionner des réseaux en nuage virtuels distincts pour les noeuds de niveau complet et de client PeopleSoft. Vous ne pouvez pas sélectionner d'autres compartiments pour les noeuds dans la source PUM. Voir Application automatique des mises à jour à l'aide de la gestion des mises à jour, dans la documentation sur PeopleSoft Cloud Manager dans la page PeopleSoft Cloud Manager d'Oracle Help Center.

- création de modèles d'environnement;

Ajouter des vues DNS privées à un résolveur DNS privé

Configurez la résolution DNS dans les réseaux en nuage virtuels de manière à :

- Toute machine virtuelle du premier sous-réseau du VCN pourra résoudre le nom de domaine complet (FQDN) de toute machine virtuelle du deuxième sous-réseau du VCN.

- L'inverse est vrai : Toute machine virtuelle du deuxième sous-réseau du VCN pourra résoudre le nom de domaine complet de toute machine virtuelle du premier sous-réseau du VCN.

Une façon de configurer la résolution DNS consiste à ajouter des vues privées au résolveur DNS privé associé au VCN. Lorsque vous créez un VCN et que vous sélectionnez l'option Utiliser les noms d'hôte DNS dans ce VCN, ce choix crée un résolveur DNS privé dédié et une vue privée par défaut avec des zones gérées par le système. Un résolveur DNS privé répond aux interrogations DNS d'un réseau VCN selon la configuration que vous créez.

Voir DNS dans votre réseau en nuage virtuel, Résolveurs DNS privés, dans la documentation sur Oracle Cloud Infrastructure.

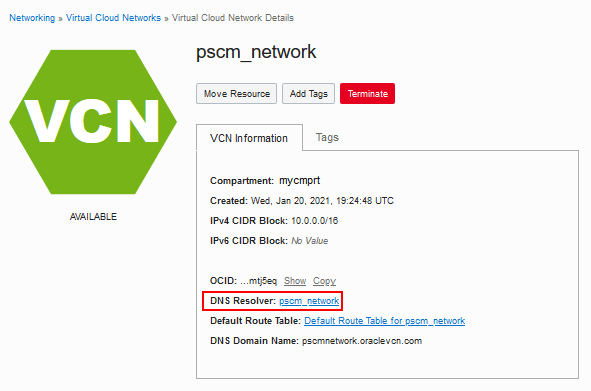

- Dans Oracle Cloud Infrastructure, localisez le premier VCN et sélectionnez Voir les détails dans le menu d'actions.

- Sélectionnez le lien Résoudre DNSr dans la page des détails du VCN.

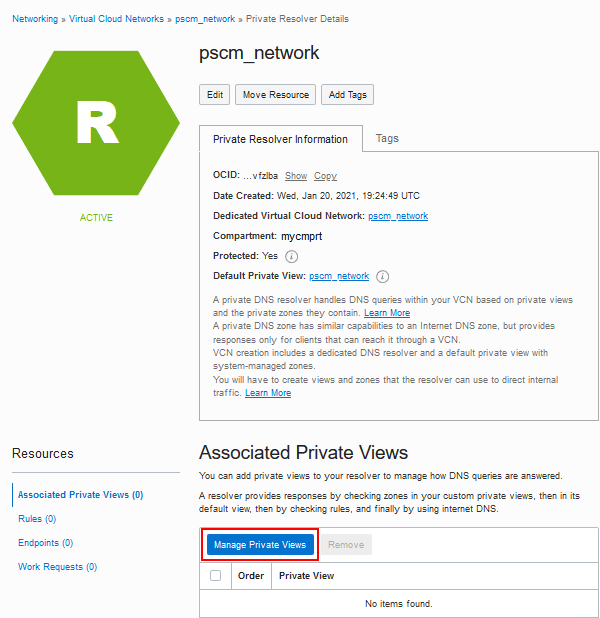

Description de cette illustration (private_dns_resolver.png) - Dans la page Détails du résolveur privé, cliquez sur Gérer les vues privées.

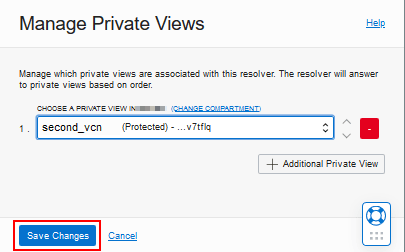

Description de cette illustration (priv_dns_manage_priv_views.png) - Sélectionnez une vue privée pour le deuxième VCN.

- Cliquez sur enregistrer les modifications.

Description de cette illustration (prv_dns_select_priv_view.png) - De même, consultez les détails du deuxième VCN et accédez à la page Détails du résolveur privé.

- Sélectionnez une vue privée pour le premier VCN et enregistrez.

- Vérifiez en essayant de résoudre un nom de domaine complet dans le deuxième VCN à partir d'un hôte du premier VCN, et résolvez également un nom de domaine complet dans le premier VCN à partir d'un hôte du deuxième VCN.

Configurer une zone DNS privée

Créez une zone DNS privée dans Oracle Cloud Infrastructure pour contenir les enregistrements qui associent vos noms de domaine privé à leurs adresses IP. Cela s'applique aux scénarios suivants :

- Instances de machine virtuelle dans différents sous-réseaux du même VCN

- Réseaux en nuage virtuels connectés au moyen de l'appairage

- VCN connecté au réseau sur place d'un client au moyen d'une passerelle de routage dynamique

Pour créer une zone DNS privée et l'associer à un réseau VCN, voir DNS privé dans la documentation sur Oracle Cloud Infrastructure. Le tutoriel Configurer des zones, des vues et des résolveurs DNS privés fournit un exemple de configuration de deux zones et enregistrements privés.

Configurer des points d'extrémité et des règles privés

Utilisez des points d'extrémité et des règles d'écoute et de transmission pour diriger les interrogations DNS d'un réseau VCN vers un autre. Un point d'extrémité d'écoute surveille les requêtes DNS provenant d'autres réseaux. Un point d'extrémité de transmission dirige les interrogations DNS d'un VCN vers d'autres réseaux. En connectant le point d'extrémité de transmission du premier VCN au point d'extrémité du module d'écoute d'un autre VCN ou au point d'extrémité du module d'écoute d'un DNS sur place, les interrogations DNS peuvent être transmises du premier VCN à l'autre VCN. Les machines virtuelles du premier VCN pourront ainsi résoudre les noms DNS des autres réseaux en nuage virtuels ou du réseau sur place.

Voir DNS dans votre réseau en nuage virtuel, Résolveurs DNS privés dans la documentation sur Oracle Cloud Infrastructure.

Utiliser des groupes de sécurité de réseau

Lorsque vous créez une instance, vous l'affectez à un sous-réseau d'un VCN. Chaque sous-réseau comporte une carte VNIC principale et une liste de règles de sécurité.Avec les groupes de sécurité de réseau, vous pouvez organiser les règles de sécurité en groupes plus petits. De cette façon, vous avez plus de contrôle sur les règles associées aux composants d'une instance, telles que les noeuds d'un environnement PeopleSoft.

Un groupe de sécurité de réseau est composé d'un jeu de cartes vNIC et de règles de sécurité qui s'appliquent à ces cartes. Un groupe de sécurité de réseau fournit un pare-feu virtuel pour un jeu de ressources en nuage qui ont tous la même situation en matière de sécurité. Par exemple, : un groupe d'instances de calcul qui exécutent toutes les mêmes tâches et qui doivent donc utiliser le même jeu de ports.

Voir Groupes de sécurité de réseau dans la documentation sur Oracle Cloud Infrastructure.

Après avoir créé un ou plusieurs groupes de sécurité de réseau dans Oracle Cloud Infrastructure, vous pouvez les associer à des composants dans les environnements provisionnés et migrés dans Cloud Manager. Voici un sommaire des étapes :

- Sélectionnez le VCN à utiliser pour vos groupes de sécurité de réseau.

Si vous voulez utiliser plus de réseaux en nuage virtuels en plus de ceux créés par l'installation de Cloud Manager, créez-les dans Oracle Cloud Infrastructure. Pour créer un VCN avec une passerelle Internet, une passerelle NAT, une passerelle de service, des sous-réseaux et des règles de sécurité de base, voir Démarrage rapide du réseau virtuel dans la documentation sur Oracle Cloud Infrastructure.

- Ajoutez un ou plusieurs groupes de sécurité de réseau au VCN et ajoutez les règles de sécurité requises.

Voir Groupes de sécurité de réseau dans la documentation sur Oracle Cloud Infrastructure.

- Dans Cloud Manager, utilisez des groupes de sécurité de réseau dans les cas suivants :

- création de modèles d'environnement;

Vous pouvez associer jusqu'à cinq groupes de sécurité de réseau à chaque niveau. Voir Gestion des modèles dans la documentation sur PeopleSoft Cloud Manager, dans la page PeopleSoft Cloud Manager d'Oracle Help Center.

- Ajoutez un noeud à un environnement.

Vous pouvez associer jusqu'à cinq groupes de sécurité de réseau à chaque noeud. Voir Gestion des environnements dans la documentation sur PeopleSoft Cloud Manager dans la page PeopleSoft Cloud Manager d'Oracle Help Center.

- Provisionner un environnement migré (augmenté).

Vous pouvez associer jusqu'à cinq groupes de sécurité de réseau à chaque niveau. Voir Utilisation du processus de quart de travail pour provisionner l'environnement migré dans Oracle Cloud dans la documentation sur PeopleSoft Cloud Manager dans la page PeopleSoft Cloud Manager d'Oracle Help Center.

- création de modèles d'environnement;

Créer un groupe de sécurité de réseau

Dans cet exemple, nous ajoutons le groupe de sécurité de réseau NSG1 au VCN, pscm_network. NSG1 est configuré pour autoriser le trafic entrant uniquement à partir du CIDR 10.0.1.0/24, qui est le sous-réseau d'une instance à niveau complet dans cet exemple, sur les ports TCP 5601 et 9200 pour Elasticsearch et Kibana, et SSH sur le port 22.

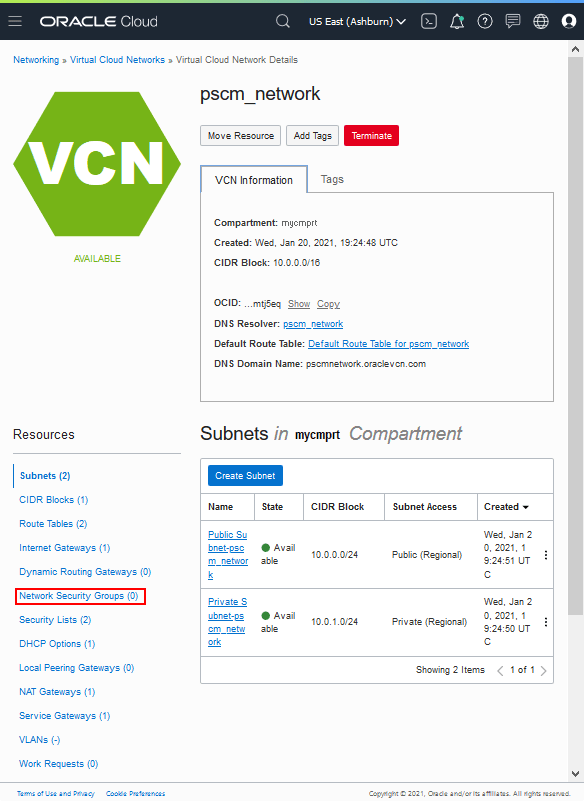

- Dans la page de détails du VCN, sélectionnez Groupes de sécurité de réseau dans la liste Ressources à gauche.

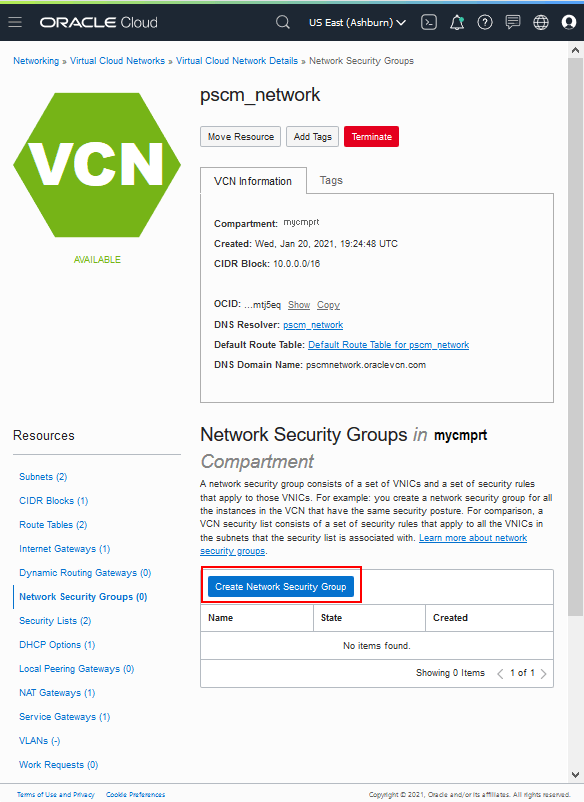

Description de cette illustration (vcn_details_select_nsg.png) - Cliquez sur Créer un groupe de sécurité de réseau.

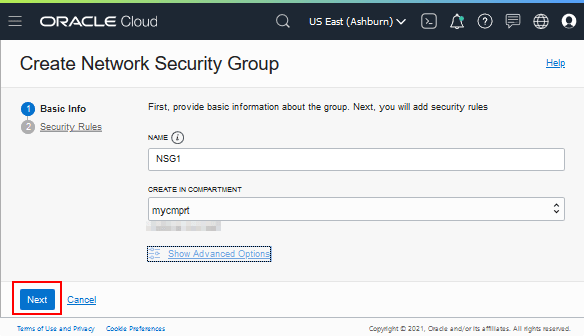

Description de cette illustration (vcn_details_click_create_nsg.png) - Entrez un nom pour le groupe de sécurité de réseau et sélectionnez le compartiment dans lequel vous voulez le créer.

Cliquez sur Suivant.

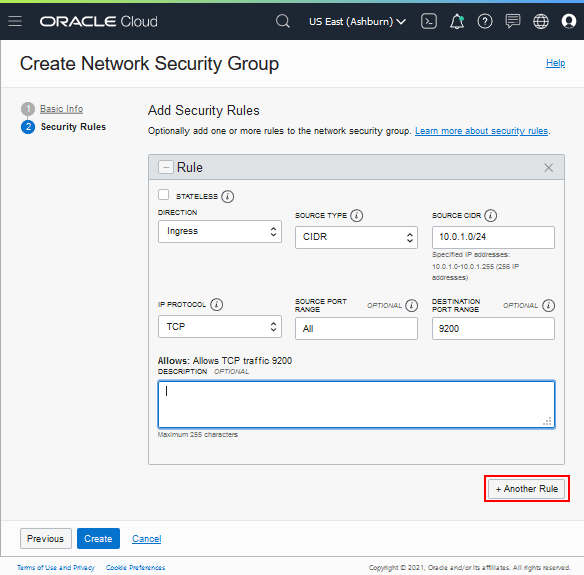

Description de cette illustration (create_nsg_page.png) - Spécifiez des valeurs pour autoriser le trafic entrant sur le port 9200 pour Elasticsearch.

Description de cette illustration (create_nsg_add_sec_rule.png) - Direction : Trafic entrant

- Type de source : CIDR

- CIDR source : 10.0.1.0/24

- Protocole IP : TCP

- Intervalle de ports sources : Tous

- Intervalle de ports de destination : 9200

- Cliquez sur + Une autre règle.

- Spécifiez les valeurs suivantes pour autoriser le trafic entrant sur le port 5601 pour Kibana.

- Direction : Trafic entrant

- Type de source : CIDR

- CIDR source : 10.0.1.0/24

- Protocole IP : TCP

- Intervalle de ports sources : Tous

- Intervalle de ports de destination : 5601

- Cliquez sur + Une autre règle.

- Spécifiez les valeurs suivantes pour autoriser l'accès SSH sur le port 22.

- Direction : Trafic entrant

- Type de source : CIDR

- CIDR source : 10.0.1.0/24

- Protocole IP : SSH

- Intervalle de ports sources : Tous

- Intervalle de ports de destination : 22

- Cliquez sur Créer pour terminer.

- Utilisez le groupe de sécurité de réseau dans Cloud Manager comme décrit dans la section Utiliser les groupes de sécurité de réseau.

Étapes suivantes

Créer une image Linux personnalisée pour PeopleSoft Cloud Manager (facultatif)

En savoir plus

- PeopleSoft Cloud Manager - Page d'accueil, My Oracle Support, ID document 2231255.2

- Outil d'aperçu des fonctions cumulatives (Cliquez sur Générer un rapport du directeur financier et sélectionnez PeopleSoft Cloud Manager en haut.)

- Documentation d'Oracle Cloud dans Oracle Help Center

Utiliser des ressources de réseau personnalisées ou privées avec PeopleSoft Cloud Manager (facultatif)

G41587-01

Août 2025

Copyright © 2025, Oracle et/ou ses sociétés affiliées.

Utilisez plusieurs réseaux en nuage virtuels, plusieurs compartiments, des zones DNS personnalisées ou des groupes de sécurité de réseau avec les environnements PeopleSoft Cloud Manager et PeopleSoft.

Ce logiciel et la documentation connexe sont fournis en vertu d'un contrat de licence assorti de restrictions relatives à leur utilisation et divulgation. Ils sont protégés en vertu des lois sur la propriété intellectuelle. Sauf dispositions contraires prévues de manière expresse dans votre contrat de licence ou permises par la loi, vous ne pouvez utiliser, copier, reproduire, traduire, diffuser, modifier, mettre sous licence, transmettre, distribuer, présenter, effectuer, publier ni afficher à toutes fins une partie de ces derniers sous quelque forme que ce soit, par quelque moyen que ce soit. Sont interdits l'ingénierie inverse, le désassemblage ou la décompilation de ce logiciel, sauf à des fins d'interopérabilité selon les dispositions prévues par la loi.

Si ce logiciel ou la documentation connexe sont livrés au gouvernement des États-Unis d'Amérique ou à quiconque octroyant des licences qui y sont relatives au nom du gouvernement des États-Unis d'Amérique, la remarque suivante s'applique :

U.S. GOVERNMENT END USERS: Oracle programs (including any operating system, integrated software, any programs embedded, installed or activated on delivered hardware, and modifications of such programs) and Oracle computer documentation or other Oracle data delivered to or accessed by U.S. Government end users are "commercial computer software" or "commercial computer software documentation" pursuant to the applicable Federal Acquisition Regulation and agency-specific supplemental regulations. As such, the use, reproduction, duplication, release, display, disclosure, modification, preparation of derivative works, and/or adaptation of i) Oracle programs (including any operating system, integrated software, any programs embedded, installed or activated on delivered hardware, and modifications of such programs), ii) Oracle computer documentation and/or iii) other Oracle data, is subject to the rights and limitations specified in the license contained in the applicable contract. The terms governing the U.S. Government's use of Oracle cloud services are defined by the applicable contract for such services. No other rights are granted to the U.S. Government.

Ce logiciel ou matériel informatique est destiné à un usage général, dans diverses applications de gestion de l'information. Il n'a pas été conçu pour être utilisé dans le cadre d'applications dangereuses, y compris des applications susceptibles de causer des blessures corporelles. Si vous utilisez ce logiciel ou matériel informatique dans des applications dangereuses, il vous revient d'adopter les mesures relatives à la protection contre les interruptions, aux copies de sauvegarde et à la redondance ainsi que toute autre mesure visant à garantir une utilisation en toute sécurité de ce logiciel. Oracle Corporation et ses sociétés affiliées déclinent toute responsabilité relativement aux dommages pouvant résulter de l'utilisation du logiciel ou matériel informatique dans des applications dangereuses.

Oracle et Java sont des marques de commerce enregistrées d’Oracle et/ou de ses sociétés affiliées. Les autres noms ou raisons sociales peuvent être des marques de commerce de leurs propriétaires respectifs.

Intel et Intel Inside sont des marques de commerce ou des marques de commerce enregistrées de Intel Corporation. Toutes les marques de commerce SPARC sont utilisées sous licence et sont des marques de commerce ou des marques de commerce enregistrées de SPARC International, Inc. AMD, Epyc et le logo AMD sont des marques de commerce ou des marques de commerce enregistrées de Advanced Micro Devices. UNIX est une marque de commerce enregistrée de The Open Group.

Ce logiciel ou matériel informatique et sa documentation peuvent fournir de l'information sur du contenu, des produits et des services tiers, ou y donner accès. Oracle Corporation et ses sociétés affiliées déclinent toute responsabilité quant aux garanties de quelque nature que ce soit relatives au contenu, aux produits et aux services offerts par des tiers, sauf lorsque stipulé dans les ententes applicables entre vous et Oracle. Oracle Corporation et ses sociétés affiliées ne pourront être tenus responsable des pertes, frais et dommages de quelque nature que ce soit découlant de l'accès à du contenu, des produits ou des services tiers, ou de leur utilisation, sauf lorsque stipulé dans les ententes applicables entre vous et Oracle.