Configurer une base de données autonome basée sur l'IA pour la validation de principe

Ce cas d'utilisation montre comment configurer rapidement vos ressources de base de données autonome avec intelligence artificielle sur une infrastructure Exadata dédiée pour développer des applications de validation de principe.

Oracle Autonomous AI Database sur une infrastructure Exadata dédiée est un environnement de base de données hautement automatisé et entièrement géré s'exécutant dans Oracle Cloud Infrastructure (OCI) avec des ressources matérielles et logicielles engagées. Ces ressources isolées permettent aux organisations de répondre à des exigences rigoureuses en matière de sécurité, de disponibilité et de performance tout en réduisant les coûts et la complexité.

Si vous cherchez à créer rapidement un environnement de démonstration de faisabilité de base de données autonome avec intelligence artificielle, poursuivez votre lecture.

Conseil : Pour une configuration complète et recommandée qui implique la configuration d'environnements de développement et de production distincts pour les bases de données autonomes, voir Configurer une base de données autonome avec architecture de référence.

Connaissances préalables

Pour bien comprendre et apprécier ce cas d'utilisation, vous devez avoir une compréhension de base de la base de données autonome d'IA sur une infrastructure Exadata dédiée, notamment ses options de déploiement, les composants d'infrastructure clés, les rôles d'utilisateur et les fonctions principales. Pour plus d'informations, consultez À propos de la base de données d'IA autonome sur une infrastructure Exadata dédiée.

Cas d'utilisation

La société Acme envisage une base de données autonome avec intelligence artificielle sur une infrastructure Exadata dédiée pour ses applications de projet internes. Avant la finalisation, Acme I.T. décide de développer une application de validation de principe appelée PocApp à l'aide d'une base de données autonome d'IA sur une infrastructure Exadata dédiée pour l'aider à évaluer les capacités du service.

Le service informatique Acme assumera le rôle d'administrateur de parc, responsable de la création et de la gestion des ressources d'infrastructure Exadata (EI) et de grappe de machines virtuelles Exadata autonome (AVMC) pour la société. Il prend également le rôle d'administrateur de base de données d'application pour créer une base de données conteneur autonome (ACD) et une base de données d'IA autonome pour ses utilisateurs de base de données.

Note : Cet exemple illustre la création et la gestion par l'administrateur de parc de ressources de base de données conteneur autonome et de base de données d'intelligence artificielle autonome. Toutefois, votre organisation peut préférer que le DBA de l'application exécute cette tâche.

Ressources nécessaires

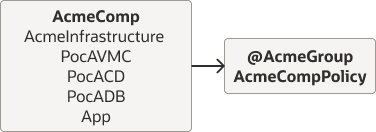

Composants OCI IAM

Description de l'illustration adbd-poc-iamcomps.png

-

Un compartiment nommé AcmeComp pour placer les ressources.

-

Un groupe nommé AcmeGroup auquel les utilisateurs peuvent être affectés.

Note : Tout utilisateur ajouté à ce groupe peut être un administrateur de parc, un administrateur de base de données d'application ou un développeur.

-

Une politique nommée AcmeCompPolicy pour spécifier l'accès utilisateur aux ressources au niveau du compartiment et de la location.

Ressources de réseau

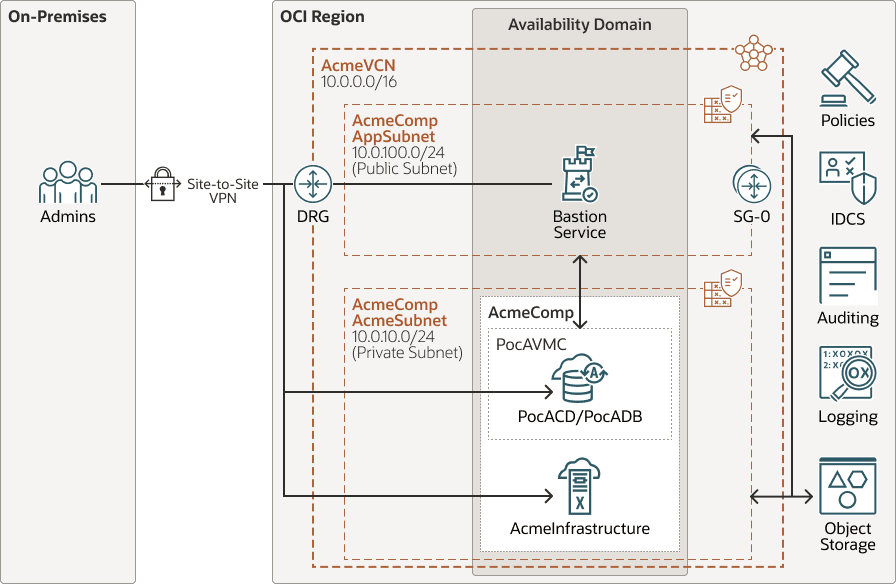

Description de l'illustration configure-adbd-poc-network.png

![]() représente une liste de sécurité.

représente une liste de sécurité.

-

Déploiements d'Oracle Public Cloud :

-

Un VCN pour fournir la connectivité réseau à toutes les ressources d'infrastructure dédiées. Ce VCN se connectera au RPV de la société Acme à l'aide d'un RPV IPSec et disposera d'une ressource de passerelle Internet qui bloque tout le trafic Internet entrant. Il sera nommé AcmeVCN.

-

Deux sous-réseaux pour assurer l'isolement de l'accès au réseau, l'un pour les ressources de base de données Autonomous AI Database et l'autre pour les ressources client et de niveau intermédiaire de l'application. Ces sous-réseaux seront nommés AcmeSubnet et AppSubnet respectivement.

Note : Pour simplifier, nous utilisons un seul VCN et nous tirons parti des sous-réseaux pour assurer l'isolement du réseau. Toutefois, vous pouvez également créer plusieurs réseaux en nuage virtuels pour fournir l'isolement d'accès réseau requis. Dans cet exemple, nous créons à la fois AcmeSubnet et AppSubnet sous AcmeComp pour plus de simplicité. Selon vos besoins, vous pouvez éventuellement placer ces sous-réseaux dans des compartiments distincts.

-

-

Déploiements Exadata Cloud@Customer :

-

Configurez les règles de réseau comme indiqué dans Exigences relatives au réseau pour le service Oracle Exadata Database Service on Cloud@Customer dans Préparation pour le service Exadata Database sur Cloud@Customer.

-

En outre, ouvrez le port 1522 pour autoriser le trafic TCP entre la base de données principale et la base de secours dans une configuration Autonomous Data Guard.

-

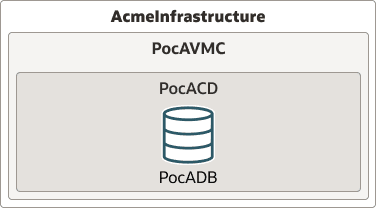

Ressources de base de données autonome sur l'IA

Description de l'illustration adbd-config-poc.png

Ressources de base de données d'intelligence artificielle autonome selon la configuration décrite ci-dessus.

-

Une infrastructure Exadata nommée AcmeInfrastructure.

-

Une grappe de machines virtuelles Exadata autonome (AVMC) au sein d'AcmeInfrastructure. Cette machine virtuelle autonome est nommée PocAVMC.

-

PocAVMC héberge la base de données conteneur autonome (ACD) et la base de données d'IA autonome, qui sont nommées PocACD et PocADB respectivement, pour développer l'application PocApp.

Étapes générales

Avant qu'Acme I.T. ne commence à configurer des ressources de base de données autonome avec intelligence artificielle sur une infrastructure Exadata dédiée, il demande une augmentation de limite de service à l'aide de la console OCI pour ajouter des ressources d'infrastructure Exadata - serveurs de base de données et serveurs de stockage à la location. Pour plus de détails, voir Demander une augmentation de limite de service.

Voici les étapes de haut niveau pour mettre en oeuvre ce cas d'utilisation :

-

Acme I.T. ou administrateur de la sécurité pour la location en nuage de la société Acme crée le compartiment AcmeComp, le groupe AcmeGroup et la politique de compartiment AcmePolicy pour l'isolement des ressources.

-

Pour l'isolement de l'accès :

-

Pour les déploiements Oracle Public Cloud, Acme I.T. ou l'administrateur de réseau pour Acme crée les ressources de réseau suivantes dans le compartiment AcmeComp :

-

VCN : AcmeVCN

-

Sous-réseaux privés : AcmeSubnet

-

Sous-réseau public : AppSubnet

-

-

Pour les déploiements Exadata Cloud@Customer, Acme I.T. ou l'administrateur de réseau d'Acme s'assure de :

-

Configurez les règles de réseau comme indiqué dans Exigences relatives au réseau pour le service Oracle Exadata Database Service on Cloud@Customer dans Préparation pour le service Exadata Database sur Cloud@Customer.

-

Ouvrez le port 1522 pour autoriser le trafic TCP entre la base de données principale et la base de secours dans une configuration Autonomous Data Guard.

-

-

-

Après avoir créé des ressources de réseau, l'administrateur de la sécurité ajoute l'utilisateur en nuage d'un membre Acme I.T. désigné à AcmeGroup, autorisant ainsi cet utilisateur en tant qu'administrateur de parc.

-

Le nouvel administrateur de parc autorisé crée les ressources d'infrastructure dédiée suivantes dans le compartiment AcmeComp, dans l'ordre indiqué ci-dessous :

-

Ressource d'infrastructure Exadata nommée AcmeInfrastructure.

-

Grappe de machines virtuelles Exadata autonome nommée PocAVMC, en spécifiant l'infrastructure Exadata nouvellement créée.

Note : Pour les déploiements Oracle Public Cloud, utilisez AcmeVCN et AcmeSubnet comme VCN et sous-réseau.

-

Base de données conteneur autonome (ACD) nommée PocACD dans le compartiment AcmeComp, en spécifiant PocAVMC comme ressource sous-jacente.

-

Base de données d'IA autonome nommée PocADB dans le compartiment AcmeComp, en spécifiant PocACD comme ressource sous-jacente.

-

Étape 1. Créer des composants OCI IAM

Dans cette étape, l'administrateur de la sécurité de la location en nuage de la société Acme crée les composants OCI IAM suivants pour l'isolement des ressources :

-

Compartiment AcmeComp.

Pour effectuer cette étape, l'administrateur de la sécurité suit les instructions sous Gestion des compartiments dans la documentation sur Oracle Cloud Infrastructure pour créer un compartiment à l'aide de la console Oracle Cloud. Lorsque vous suivez ces instructions, l'administrateur de la sécurité spécifie le compartiment racine de la location en tant que compartiment parent du compartiment AcmeComp.

-

Groupe AcmeGroup.

Pour effectuer cette étape, l'administrateur de la sécurité suit les instructions sous Gestion des groupes dans la documentation sur Oracle Cloud Infrastructure pour créer un groupe à l'aide de la console Oracle Cloud.

-

Politique AcmeCompPolicy

Pour effectuer cette étape, l'administrateur de la sécurité suit les instructions sous Gestion des politiques dans la documentation sur Oracle Cloud Infrastructure pour créer une politique à l'aide de la console Oracle Cloud.

Note : En plus de créer les énoncés de politique requis, dans cet exemple, l'administrateur de la sécurité crée également des énoncés de politique "USE tag-namespaces" pour permettre aux membres du groupe d'affecter des marqueurs existants aux ressources qu'ils créent. Pour permettre aux membres du groupe de créer des marqueurs et d'utiliser des marqueurs existants, l'administrateur de la sécurité doit plutôt créer des énoncés de politique "MANAGE tag-namespaces".

Lorsque vous suivez ces instructions pour créer AcmeCompPolicy, l'administrateur de la sécurité :

-

Règle le compartiment dans le menu latéral à AcmeComp avant de cliquer sur Créer une politique.

-

Ajoute l'un des énoncés de politique suivants en fonction de leur plate-forme de déploiement :

-

Déploiements d'Oracle Public Cloud :

-

Autoriser le groupe AcmeGroup à GÉRER les infrastructures cloud-exadata-dans le compartiment AcmeComp

-

Autoriser le groupe AcmeGroup à gérer les grappes de machines virtuelles autonomes en nuage dans le compartiment AcmeComp

-

Autoriser le groupe AcmeGroup à utiliser virtual-network-family dans le compartiment AcmeComp

-

Autoriser le groupe AcmeGroup à gérer les bases de données autonomes-conteneur dans le compartiment AcmeComp

-

Autoriser le groupe AcmeGroup à gérer les bases de données autonomes dans le compartiment AcmeComp

-

Autoriser le groupe AcmeGroup à gérer les sauvegardes autonomes dans le compartiment AcmeComp

-

Autoriser le groupe AcmeGroup à gérer l'instance-famille dans le compartiment AcmeComp

-

Autoriser le groupe AcmeGroup à gérer les mesures dans le compartiment AcmeComp

-

Autoriser le groupe AcmeGroup à INSPECT des demandes de travail dans le compartiment AcmeComp

-

Autoriser le groupe AcmeGroup à utiliser les espaces de noms de marqueur dans le compartiment AcmeComp

-

-

Déploiements Exadata Cloud@Customer :

-

Autoriser le groupe AcmeGroup à GÉRER les exadata-infrastructures dans le compartiment AcmeComp

-

Autoriser le groupe AcmeGroup à gérer les grappes de machines virtuelles autonomes dans le compartiment AcmeComp

-

Autoriser le groupe AcmeGroup à gérer les bases de données autonomes-conteneur dans le compartiment AcmeComp

-

Autoriser le groupe AcmeGroup à gérer les bases de données autonomes dans le compartiment AcmeComp

-

Autoriser le groupe AcmeGroup à gérer les sauvegardes autonomes dans le compartiment AcmeComp

-

Autoriser le groupe AcmeGroup à gérer l'instance-famille dans le compartiment AcmeComp

-

Autoriser le groupe AcmeGroup à gérer les mesures dans le compartiment AcmeComp

-

Autoriser le groupe AcmeGroup à INSPECT des demandes de travail dans le compartiment AcmeComp

-

Autoriser le groupe AcmeGroup à utiliser les espaces de noms de marqueur dans le compartiment AcmeComp

-

-

-

Étape 2. Créer le réseau en nuage virtuel et les sous-réseaux

S'APPLIQUE À :  Oracle Public Cloud seulement

Oracle Public Cloud seulement

Dans cette étape, Acme I.T. ou l'administrateur de réseau d'Acme crée le VCN AcmeVCN et les sous-réseaux AcmeSubnet et AppSubnet dans le compartiment AcmeComp.

Pour effectuer cette étape, Acme I.T. s'associe d'abord au réseau du service Acme I.T. pour réserver un intervalle d'adresses IP CIDR qui n'entrera pas en conflit avec le réseau sur place de la société. (Sinon, le VCN serait en conflit avec le réseau sur place et un RPV IPSec ne pourrait pas être configuré.) L'intervalle réservé est CIDR 10.0.0.0/16.

Ensuite, Acme I.T. adapte les instructions du scénario B : Sous-réseau privé avec un RPV dans la documentation sur Oracle Cloud Infrastructure pour créer le VCN, les sous-réseaux et d'autres ressources de réseau à l'aide de la console Oracle Cloud.

Dans cet exemple, les blocs CIDR suivants seront utilisés pour les deux (2) sous-réseaux dans AcmeVCN :

-

10.0.10.0/24 pour AcmeSubnet (sous-réseau privé)

-

10.0.100.0/24 pour AppSubnet (sous-réseau public)

Lors de l'adaptation de ces instructions, Acme I.T. crée manuellement des listes de sécurité (au lieu d'utiliser les listes de sécurité par défaut) pour isoler et séparer les règles de sécurité et simplifier ainsi la gestion du réseau. Ces listes de sécurité sont les suivantes :

-

AcmeSeclist : Liste de sécurité de base pour AcmeSubnet. Il est utilisé lors de la création du sous-réseau AcmeSubnet.

-

Liste de sécurité d'application : Liste de sécurité de base pour AppSubnet. Utilisé lors de la création du sous-réseau AppSubnet.

Pour plus de détails sur les exigences de trafic entrant et sortant d'AVMC, voir Exigences pour provisionner une grappe de machines virtuelles Exadata autonome.

Règles de sécurité dans AcmeSeclist

Voici les règles de trafic entrant créées dans AcmeSeclist :

| Sans état | Source | Protocole IP | Intervalle de ports sources | Intervalle de ports de destination | Type et code | Autorise |

|---|---|---|---|---|---|---|

| Non | 10.0.10.0/24 | ICMP | Tous | Tous | Tous | Trafic ICMP pour : Tout |

| Non | 10.0.10.0/24 | TCP | Tous | Tous | Trafic TCP pour les ports : Tout | |

| Non | 10.0.100.0/24 | TCP | Tous | 1521 | Trafic TCP pour le port : 1521 Oracle Net | |

| Non | 10.0.100.0/24 | TCP | Tous | 2484 | Trafic TCPS pour le port : 2484 Oracle Net | |

| Non | 10.0.100.0/24 | TCP | Tous | 6200 | ONS/FAN pour les ports : 6200 | |

| Non | 10.0.100.0/24 | TCP | Tous | 443 | Trafic HTTPS pour le port : 443 |

Voici les règles de trafic sortant créées dans AcmeSeclist :

| Sans état | Destination | Protocole IP | Intervalle de ports sources | Intervalle de ports de destination | Type et code | Autorise |

|---|---|---|---|---|---|---|

| Non | 10.0.10.0/24 | ICMP | Tous | Tous | Tous | Tout le trafic ICMP dans DevVMSubnet |

| Non | 10.0.10.0/24 | TCP | Tous | Tous | Tout le trafic TCP dans DevVMSubnet |

Règles de sécurité dans AppSeclist

Voici la règle de trafic entrant créée dans AppSeclist :

| Sans état | Source | Protocole IP | Intervalle de ports sources | Intervalle de ports de destination | Type et code | Autorise |

|---|---|---|---|---|---|---|

| Non | 0.0.0.0/0 | TCP | Tous | 22 | Tous | Trafic SSH pour les ports : 22 |

Note : Il est recommandé de remplacer 0.0.0.0/0 dans les règles de sécurité par votre liste approuvée d'intervalles CIDR/adresses IP.

Voici les règles de trafic sortant créées dans AppSeclist :

| Sans état | Destination | Protocole IP | Intervalle de ports sources | Intervalle de ports de destination | Type et code | Autorise |

|---|---|---|---|---|---|---|

| Non | 10.0.10.0/24 | TCP | Tous | 1521 | ||

| Non | 10.0.10.0/24 | TCP | Tous | 2484 | ||

| Non | 10.0.10.0/24 | TCP | Tous | 443 | ||

| Non | 10.0.10.0/24 | TCP | Tous | 6200 |

Étape 3. Affecter un administrateur de flotte

À cette étape, l'administrateur de la sécurité ajoute l'utilisateur en nuage d'un membre Acme I.T. désigné à AcmeGroup.

Pour effectuer cette étape, l'administrateur de la sécurité suit les instructions sous Gestion des utilisateurs dans la documentation sur Oracle Cloud Infrastructure pour ajouter un utilisateur à un groupe à l'aide de la console Oracle Cloud.

Étape 4. Créer des ressources de base de données d'IA autonome

À cette étape, l'administrateur du parc crée les ressources d'infrastructure dédiées suivantes dans le compartiment AcmeComp selon la séquence suivante :

-

Infrastructure Exadata

À cette étape, l'administrateur du parc suit les instructions sous Créer une ressource d'infrastructure Exadata pour créer une ressource d'infrastructure Exadata nommée AcmeInfrastructure.

-

Grappe de machines virtuelles Exadata autonome

À cette étape, l'administrateur du parc suit les instructions sous Créer une grappe de machines virtuelles Exadata autonome pour créer PocAVMC avec les spécifications suivantes, en laissant tous les autres attributs à leurs paramètres par défaut.

Paramètre Valeur Nom AVMC PocAVMC Infrastructure Exadata sous-jacente AcmeInfrastructure Réseau en nuage virtuel (VCN)

S'APPLIQUE À : Oracle Public Cloud seulement

Oracle Public Cloud seulementAcmeVCN Sous-réseau

S'APPLIQUE À : Oracle Public Cloud seulement

Oracle Public Cloud seulementAcmeSubnet -

Base de données conteneur autonome

À cette étape, l'administrateur du parc suit les instructions sous Créer une base de données conteneur autonome pour créer PocACD avec les spécifications suivantes, en laissant tous les autres attributs à leurs paramètres par défaut.

Paramètre Valeur Nom de la base de données conteneur autonome PocACD CMV sous-jacente PocAVMC Version du logiciel de base de données conteneur Dernière version du logiciel (N) -

Base de données Autonomous AI Database

À cette étape, l'administrateur du parc suit les instructions sous Créer une base de données d'intelligence artificielle autonome pour créer une base de données PocADB. Ces bases de données sont créées avec les spécifications suivantes, en laissant tous les autres attributs à leurs paramètres par défaut.

Paramètre Valeur Nom de la base de données PocADB Base de données conteneur autonome sous-jacente PocACD Instance de base de données Peut choisir de créer une base de données d'IA autonome ou une base de données d'IA autonome pour les développeurs

La base de données autonome sur une infrastructure Exadata dédiée est maintenant configurée pour développer des applications de validation de principe rapides.