Intégration d'applications personnalisées à GIA

Voyez comment utiliser l'interface SCIM pour intégrer des applications personnalisées à un domaine d'identité.

Intégration avec des applications personnalisées

Supposons que vous vouliez intégrer vos applications à un domaine d'identité. Vos applications sont développées en interne ou ne sont pas listées dans le catalogue d'applications, et vous ne pouvez pas utiliser un pont AD ou un pont de provisionnement pour lier vos applications et un domaine d'identité, mais elles prennent en charge la norme SCIM.

En intégrant vos applications personnalisées qui prennent en charge la norme SCIM à un domaine d'identité, vous pouvez fournir des capacités de provisionnement pour vos applications et synchroniser vos utilisateurs entre les applications et IAM.

SCIM

Dans le passé, il était fréquent que les applications aient leurs propres API de gestion des utilisateurs. Comme les API de chacune des applications se comportent d'une manière spécifique, le développeur devait étudier ces API afin de créer des intégrations pour chacune des applications.

Pour intégrer vos applications personnalisées à des domaines d'identité, Oracle recommande d'utiliser SCIM (System for Cross-domain Identity Management). SCIM fournit aux développeurs une couche d'abstraction. Si les API des applications sont exposées au moyen de SCIM, les développeurs n'ont pas besoin d'étudier les API associées à chaque application, car le format JSON des API est commun à toutes les applications.

En plus d'être une spécification ouverte qui normalise la gestion des utilisateurs et des groupes entre les applications, SCIM permet l'automatisation du provisionnement des utilisateurs et des groupes. Vous pouvez provisionner et synchroniser des données pour vos utilisateurs et groupes dans plusieurs applications.

SCIM vous permet de définir des points d'extrémité HTTP pour créer, lire, mettre à jour et supprimer des ressources pour des entités telles que des utilisateurs et des groupes. Vous pouvez également utiliser SCIM pour étendre les schémas des utilisateurs et des groupes de votre société. La spécification SCIM définit un jeu minimal d'attributs pour le schéma de l'utilisateur, mais ce schéma peut être étendu.

Par exemple, supposons que vous deviez provisionner l'attribut personnalisé Employee ID du schéma de l'utilisateur du domaine d'identité pour votre application personnalisée. Vous pouvez étendre le schéma de l'utilisateur par défaut, ajouter cet attribut et le mapper entre le domaine d'identification et votre application. Le schéma de l'utilisateur du domaine d'identité peut maintenant adhérer aux attributs associés au magasin d'identités de votre application personnalisée.

La spécification SCIM définit également la sécurité de toutes les demandes que vous effectuez à l'aide de points d'extrémité HTTP. La sécurité est définie à l'aide d'un protocole HTPS sécurisé pour établir la communication entre les points d'extrémité et les applications que vous intégrez et qui nécessitent un jeton d'autorisation permettant d'accéder à la demande et d'effectuer les opérations associées à celle-ci.

Utilisez le tableau suivant pour en savoir plus sur la spécification SCIM :

| Élément | URL |

|---|---|

| Schéma de base | https://tools.ietf.org/html/rfc7643 |

| Protocole | https://tools.ietf.org/html/rfc7644 |

| Définitions, aperçu, concepts et exigences | https://tools.ietf.org/html/rfc7642 |

Par le passé, en raison de la manière dont les intégrations étaient créées, les développeurs devaient étudier les API exposées pour chaque application. Le mode de représentation d'une identité dans ces applications était incohérent.

Grâce à SCIM, il existe désormais une norme commune qui régit le mode de représentation d'une identité dans chaque application. Toutes les applications étant conformes au format SCIM, ces identités sont représentées de manière harmonisée. Cela facilite l'intégration d'un service en nuage de gestion des identités, tel que GIA, à ces applications.

L'utilisation d'une norme commune pour représenter les identités dans les applications améliore l'efficacité et la productivité des développeurs, qui n'ont plus besoin de passer du temps à étudier les API associées à chaque application. Du point de vue de l'entreprise, cela permettra de réduire considérablement le temps nécessaire au développement d'une intégration d'un système d'identité à l'application. Vous pouvez maintenant automatiser les intégrations grâce à la norme qui régit la représentation d'une identité et l'intégration à cette identité.

En exposant le magasin d'identités de votre application personnalisée à l'aide d'une interface basée sur SCIM, vous n'avez plus besoin de développer un connecteur personnalisé entre votre application et le service GIA. Cela peut s'avérer long et coûteux et entraîner des opérations de maintenance lourdes lors d’une mise à niveau future.

SCIM automatise le processus de gestion du cycle de vie des identités d'utilisateur et augmente la sécurité des données associées aux utilisateurs et aux groupes de votre société.

À mesure que votre société se développe, le nombre de vos utilisateurs et de vos groupes augmente. Au quotidien, votre société peut avoir à faire face à des situations telles que le roulement du personnel ou le changement des appartenances des utilisateurs aux groupes de votre société. Les comptes d'utilisateur, les groupes et les appartenances aux groupes de votre société augmentent de manière significative.

Comme SCIM est une norme, les données des utilisateurs et des groupes de votre société sont stockées de manière cohérente et peuvent être communiquées comme telles dans différentes applications (y compris vos applications personnalisées). Vous pouvez automatiser le processus de provisionnement et d'annulation de provisionnement, et utiliser le service GIA comme point unique de gestion des autorisations et des appartenances aux groupes. En transférant automatiquement les données des utilisateurs et des groupes de votre société, vous réduisez le risque d'erreurs accidentelles.

En mettant en œuvre SCIM, vous améliorez la sécurité de votre entreprise. Grâce à l'authentification unique, les employés de votre société n'ont plus besoin de se connecter à chacun de leurs comptes séparément. Vous pouvez garantir la conformité à la politique de sécurité pour vos utilisateurs et leur accès aux applications de votre société.

Modèles d'application SCIM génériques

Le catalogue d'applications contient des milliers d'applications qui s'intègrent au service GIA. Vous pouvez avoir des applications qui s’exécutent sur place ou dans le nuage, ou vous pouvez créer des applications dans différents systèmes d’infrastructure comme Amazon Web Services ou Oracle Cloud Infrastructure.

Le service GIA doit fournir des intégrations aux applications répertoriées dans le catalogue d'applications, mais également des outils qui vous permettent de créer des intégrations pour vos applications personnalisées sans avoir à développer de code.

Le modèle d'application SCIM générique vous permet de configurer des applications personnalisées de telle manière que les API SCIM soient exposées, et vous n'avez pas besoin de développer une seule ligne de code. Il vous suffit d'aller dans le catalogue d'applications et de rechercher un modèle d'application géré par SCIM. Pour utiliser ce modèle, il vous suffit de fournir votre URL de point d'extrémité et les détails requis par le service GIA pour vous connecter à votre application. Mappez ensuite les attributs entre votre application et un domaine d'identité.

Le modèle d'application SCIM générique vous permet de provisionner ou synchroniser des utilisateurs entre vos applications personnalisées et vos domaines d'identité.

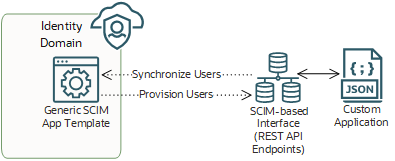

Dans ce diagramme, le modèle d'application SCIM générique a été configuré pour permettre au service GIA de communiquer avec une application personnalisée dotée d'une interface basée sur SCIM. Cette interface utilise des points d'extrémité d'API REST pour provisionner et synchroniser les utilisateurs entre les domaines d'identité et l'application personnalisée.

Votre application personnalisée est-elle dotée d'une interface basée sur SCIM?

Découvrez la procédure à suivre, selon que votre application personnalisée est dotée ou non d'une interface basée sur SCIM.

Si votre application personnalisée est dotée de cette interface, vous pouvez configurer le modèle d'application SCIM générique pour provisionner des utilisateurs pour cette application. Voir Configurer le modèle d'application SCIM générique.

Si votre application personnalisée ne dispose pas de cette interface, vous pouvez développer une passerelle SCIM personnalisée pour agir en tant qu'interface entre IAM et votre application personnalisée. Voir Développer une passerelle SCIM personnalisée