Intégration avec KMS externe

Étapes requises pour intégrer un système de gestion des clés de tierce partie pour l'intégration au service de gestion des clés externes (EKMS) OCI.

Le processus d'intégration EKMS comprend des détails sur la configuration des composants de réseau, la configuration d'un nouveau compte d'utilisateur, l'octroi d'autorisations d'utilisateur, la configuration d'un point d'extrémité privé et la configuration des politiques de réseau et des politiques IAM pour l'accès à la chambre forte et aux clés.

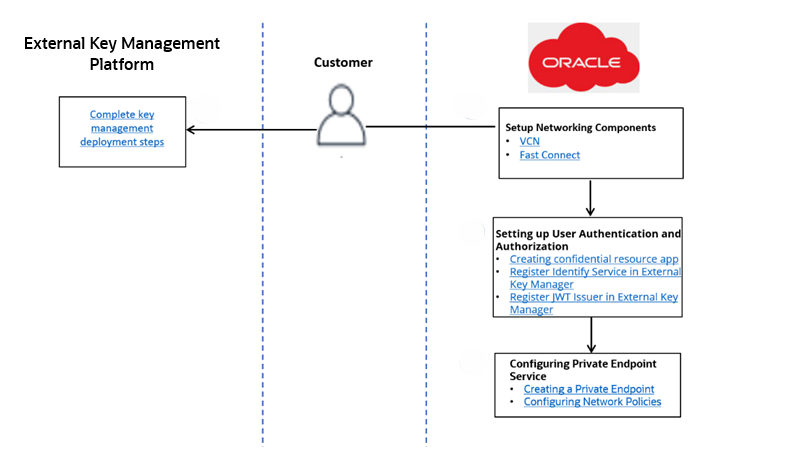

Le diagramme suivant présente les étapes d'intégration de la fonction EKMS :

- Configurez le service de gestion des clés de tierce partie pour OCI EKMS. Utilisez les spécifications d'API de fournisseur OCI EKMS pour activer les opérations cryptographiques.

- Présenter un point d'extrémité de service sécurisé et fiable pour les API de fournisseur du service EKMS pour OCI, authentifié à l'aide de jetons JWT émis par OCI Identity Cloud Service (IDCS).

- Établir la connectivité réseau entre OCI et le service de gestion de clés tiers. Voir Déploiement du gestionnaire de clés externes.

- Configurez une connexion réseau sécurisée et fiable entre le service de gestion des clés d'OCI et le service de gestion des clés de tierce partie. Voir Configuration des composants de réseau et Configuration de FastConnect pour la colocalisation.

- Configurer une application OCI IDCS pour authentifier le service EKMS OCI à l'aide du service KMS de tierce partie. Voir Configuration de la connectivité TLS et Configuration de l'authentification et de l'autorisation.

- Créez une chambre forte externe et des clés liées au système de gestion des clés de tierce partie.

- Provisionnez une chambre forte externe et des clés associées dans OCI qui sont intégrées au système de gestion des clés de tierce partie.

- Activer les clés gérées par le client pour les ressources OCI.

- Configurez les ressources OCI telles que les seaux de stockage d'objets ou la base de données du service d'intelligence artificielle autonome pour utiliser les clés gérées par le client provenant de la chambre forte externe.

Vous pouvez utiliser les tâches suivantes pour gérer les tâches d'intégration :