Contrôle d'accès par rôle

Utilisez le contrôle d'accès basé sur le rôle pour contrôler l'accès des utilisateurs aux ressources Oracle Database@Azure.

Cette tâche contient des instructions pour configurer Azure RBAC pour Oracle Autonomous Database et Oracle Exadata Database Service. Notez ce qui suit :

- Les clients de l'offre privée qui souhaitent provisionner à la fois Autonomous Database et le service Exadata Database doivent suivre les deux jeux d'instructions de cette rubrique. Sinon, remplissez le jeu d'instructions correspondant au service de base de données que vous prévoyez d'utiliser.

- Les clients du service Offre publique (facturation à l'usage) n'ont qu'à remplir les instructions pour Autonomous Database.

Groupes et rôles du service Oracle Autonomous Database

| Nom du groupe Azure | Affectation de rôle Azure | Fonction |

|---|---|---|

| odbaa-adbs-db-administrateurs |

Oracle.Database Administrateur d'Autonomous Database |

Ce groupe est destiné aux administrateurs qui doivent gérer toutes les ressources Oracle Autonomous Database dans Azure. |

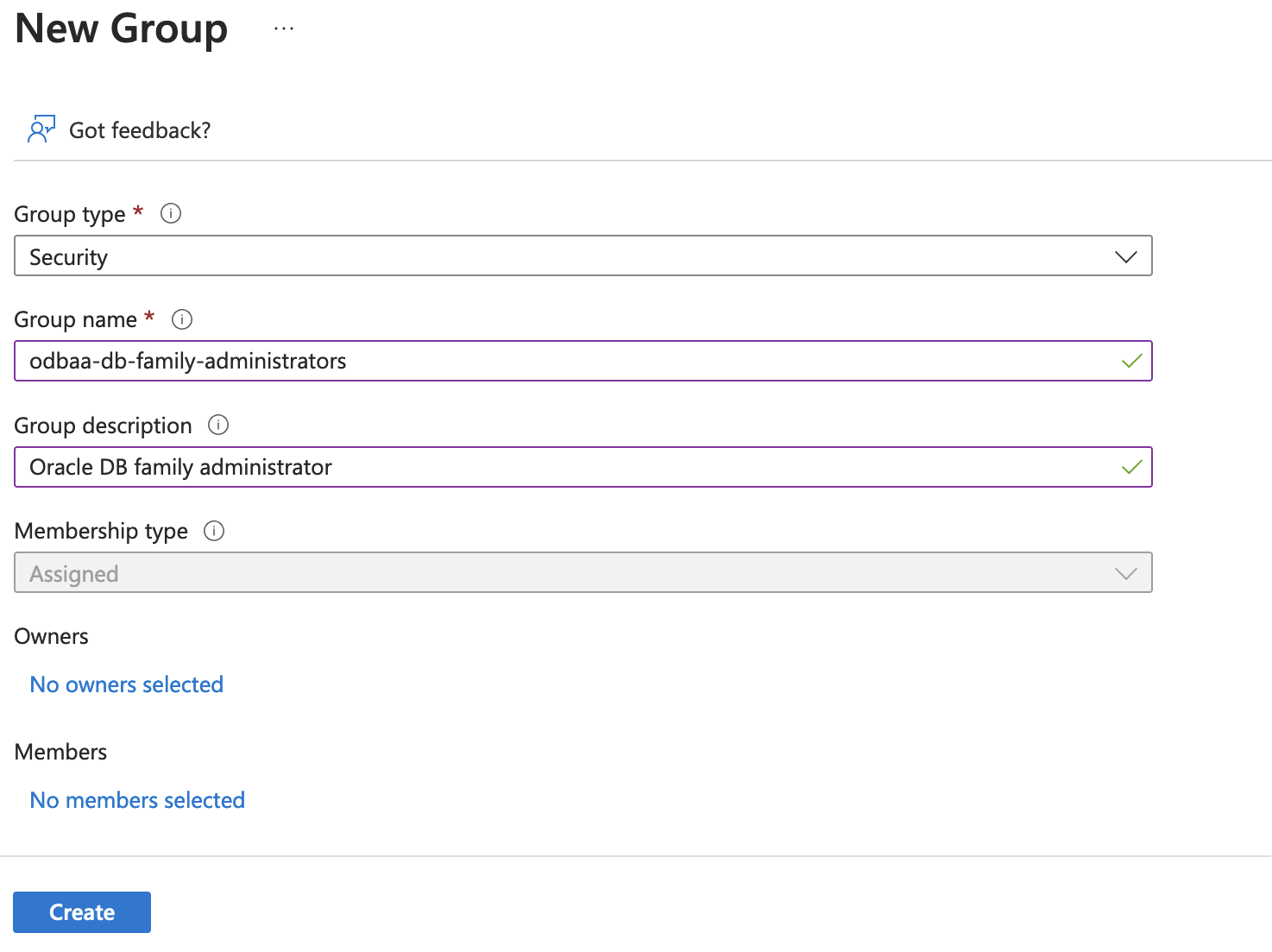

| odbaa-db-family-administrateurs | Aucune |

Ce groupe est répliqué dans OCI lors du processus facultatif de fédération des identités. Ce groupe est destiné aux administrateurs qui doivent gérer toutes les ressources du service Oracle Database dans OCI. |

| odbaa-db-family-readers | Oracle.Database Lecteur |

Ce groupe est répliqué dans OCI lors du processus facultatif de fédération des identités. Ce groupe est destiné aux lecteurs qui ont besoin de voir toutes les ressources Oracle Database dans OCI. |

| odbaa-network-administrateurs | Aucune |

Ce groupe est répliqué dans OCI lors du processus facultatif de fédération des identités. Ce groupe est destiné aux administrateurs qui doivent gérer toutes les ressources de réseau dans OCI. |

| odbaa-costmgmt-administrateurs | Aucune |

Ce groupe est répliqué dans OCI lors du processus facultatif de fédération des identités. Ce groupe est destiné aux administrateurs qui doivent gérer les ressources de coût et de facturation dans OCI. |

Oracle Exadata Database Service on Dedicated Infrastructure Groups and Roles

| Nom du groupe Azure | Affectation de rôle Azure | Fonction |

|---|---|---|

| odbaa-exa-infra-administrateurs | Administrateur de l'infrastructure Exadata Oracle.Database | Ce groupe est destiné aux administrateurs qui doivent gérer toutes les ressources du service Exadata Database dans Azure. Les utilisateurs dotés de ce rôle disposent de toutes les autorisations accordées par "odbaa-vm-cluster-administrators". |

| odbaa-vm-cluster-administrateurs | Oracle.Database VmCluster Administrateur | Ce groupe est destiné aux administrateurs qui doivent gérer les ressources de grappe de machines virtuelles dans Azure. |

| odbaa-db-family-administrateurs | Aucune |

Ce groupe est répliqué dans OCI lors du processus facultatif de fédération des identités. Ce groupe est destiné aux administrateurs qui doivent gérer toutes les ressources du service Oracle Database dans OCI. |

| odbaa-db-family-readers | Oracle.Database Lecteur |

Ce groupe est répliqué dans OCI lors du processus facultatif de fédération des identités. Ce groupe est destiné aux lecteurs qui ont besoin de voir toutes les ressources Oracle Database dans OCI. |

| odbaa-exa-cdb-administrateurs | Aucune |

Ce groupe est répliqué dans OCI lors du processus facultatif de fédération des identités. Ce groupe est destiné aux administrateurs qui doivent gérer toutes les ressources de base de données conteneur dans OCI. |

| odbaa-exa-pdb-administrateurs | Aucune |

Ce groupe est répliqué dans OCI lors du processus facultatif de fédération des identités. Ce groupe est destiné aux administrateurs qui doivent gérer toutes les ressources de base de données enfichable dans OCI. |

| odbaa-network-administrateurs | Aucune |

Ce groupe est répliqué dans OCI lors du processus facultatif de fédération des identités. Ce groupe est destiné aux administrateurs qui doivent gérer toutes les ressources de réseau dans OCI. |

| odbaa-costmgmt-administrateurs | Aucune |

Ce groupe est répliqué dans OCI lors du processus facultatif de fédération des identités. Ce groupe est destiné aux administrateurs qui doivent gérer les ressources de coût et de facturation dans OCI. |

Configurer le contrôle d'accès basé sur les rôles dans le portail Azure

- Connectez-vous au portail Azure.

- Recherchez "EntraID" dans l'outil de recherche Azure, puis sélectionnez Microsoft Entra ID dans les résultats de recherche pour naviguer jusqu'à la page EntraID Aperçu.

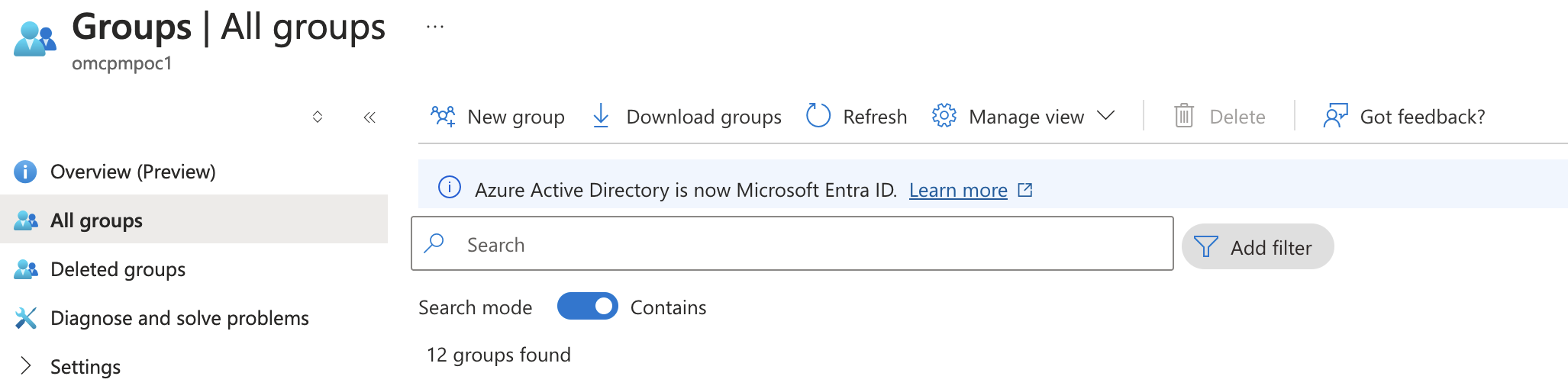

- Sélectionnez Groupes pour naviguer jusqu'à la page des groupes. Sélectionnez ensuite Tous les groupes.

- Répétez l'étape précédente pour créer de nouveaux groupes pour tous les groupes Azure répertoriés dans le tableau de cette rubrique.

-

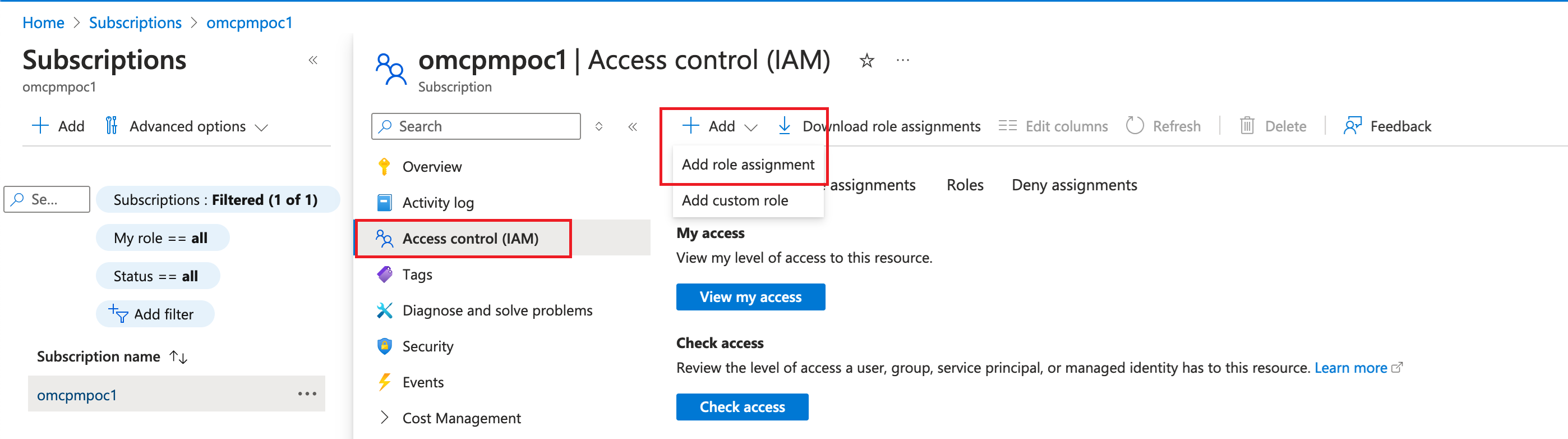

Naviguez jusqu'à la page Abonnements dans le portail Azure, puis recherchez votre abonnement Azure dans la page. Sélectionnez le nom de l'abonnement pour voir les détails de celui-ci. Pour plus d'informations, voir Voir tous les abonnements dans la documentation sur Azure.

-

Dans la section Contrôle de l'accès (IAM) de la page des détails de l'abonnement Azure, sélectionnez +Add et sélectionnez l'option Ajouter une affectation de rôle.

-

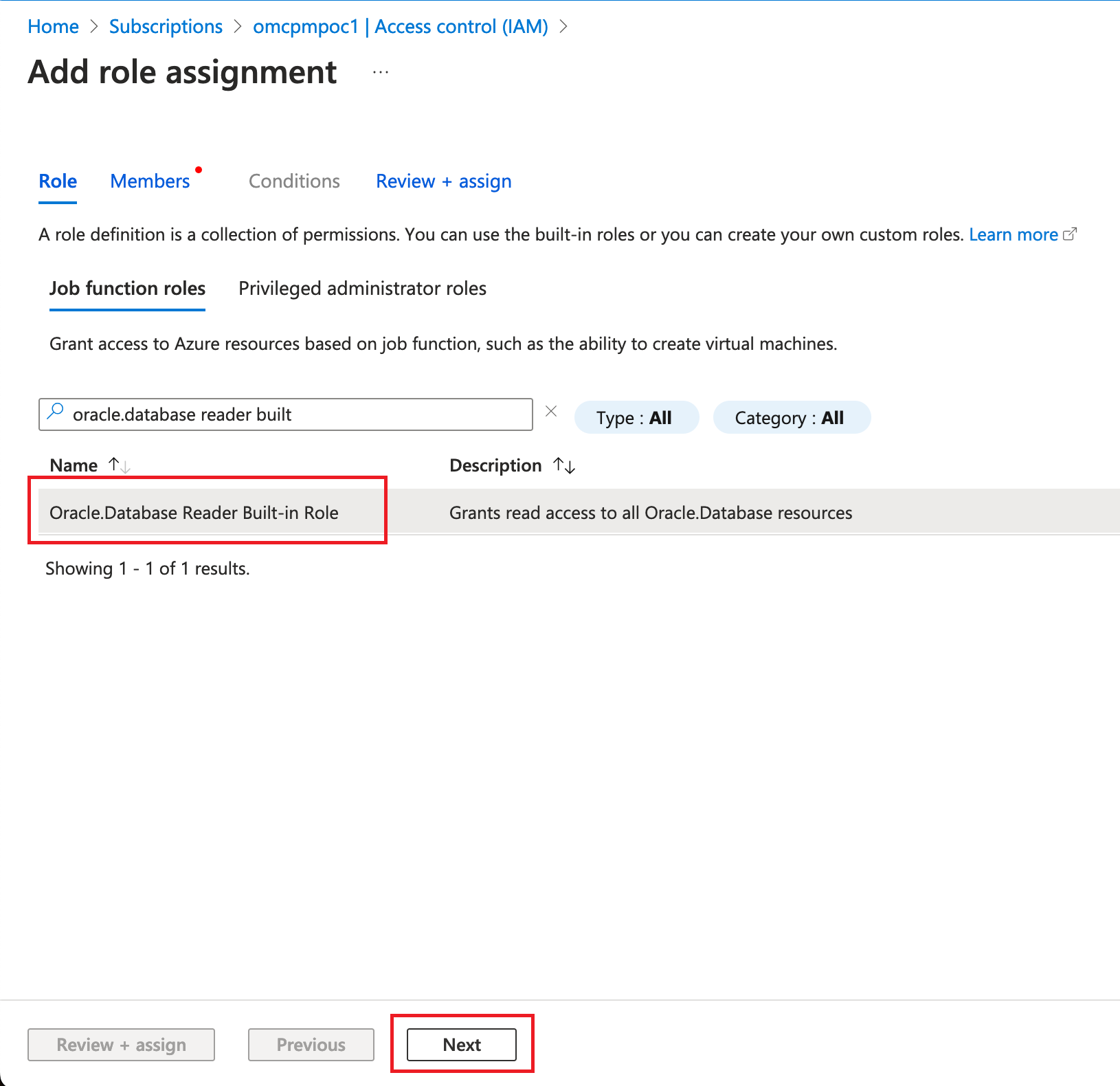

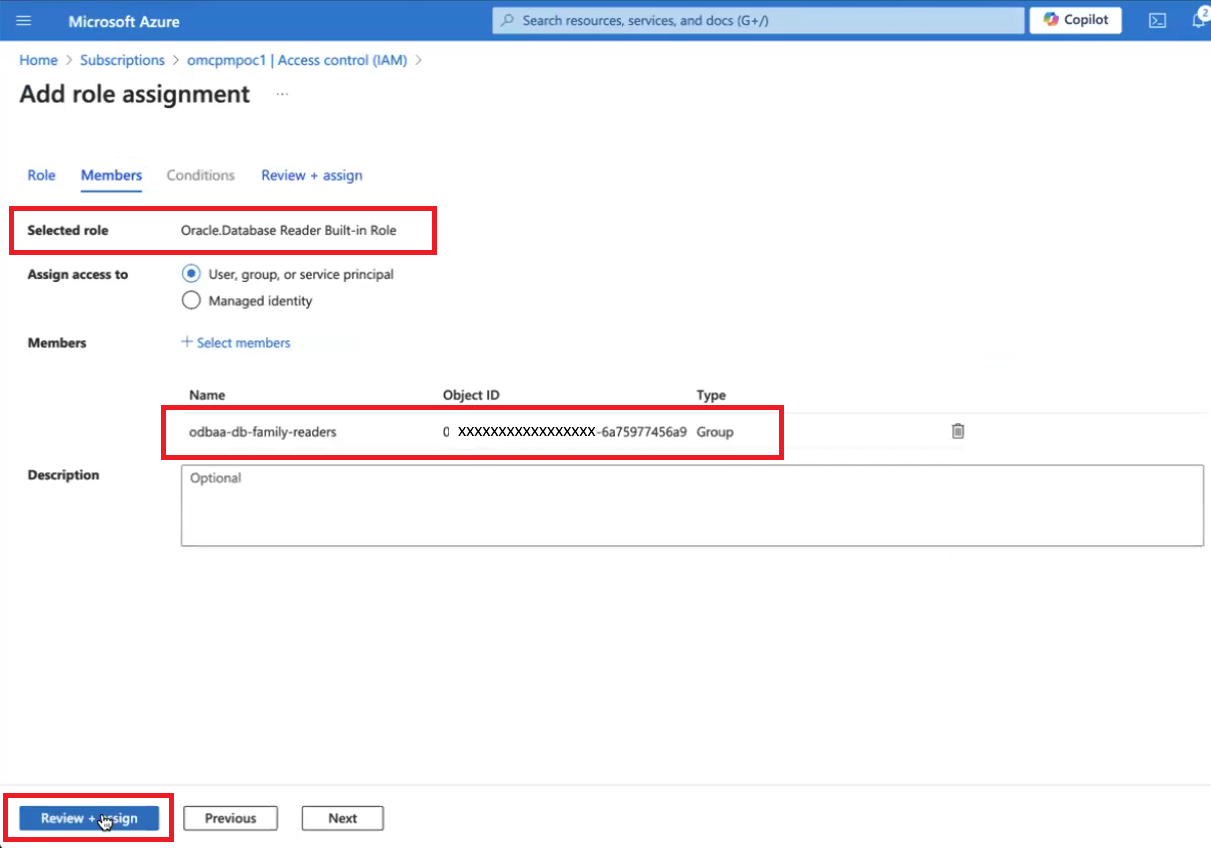

Recherchez l'un des rôles répertoriés dans la table des groupes et rôles Exadata dans cette rubrique. Par exemple,

Oracle.Database Reader. Sélectionnez le rôle, puis sélectionnez Suivant. -

Dans l'onglet Membres du flux de travail Ajouter une affectation de rôle, sélectionnez +Select Members (Membres).

-

Recherchez "odbaa" dans le champ de recherche. Les groupes commençant par "odbaa" s'affichent. Sélectionnez un nom de groupe pour le sélectionner. Par exemple : "odbaa-db-family-readers".

-

Dans l'onglet Membres, sélectionnez Vérifier + affecter.

- Répétez les étapes 7 à 11 pour chaque groupe de bases de données Azure Autonomous Database / Exadata dont les affectations de rôle sont spécifiées dans le tableau.

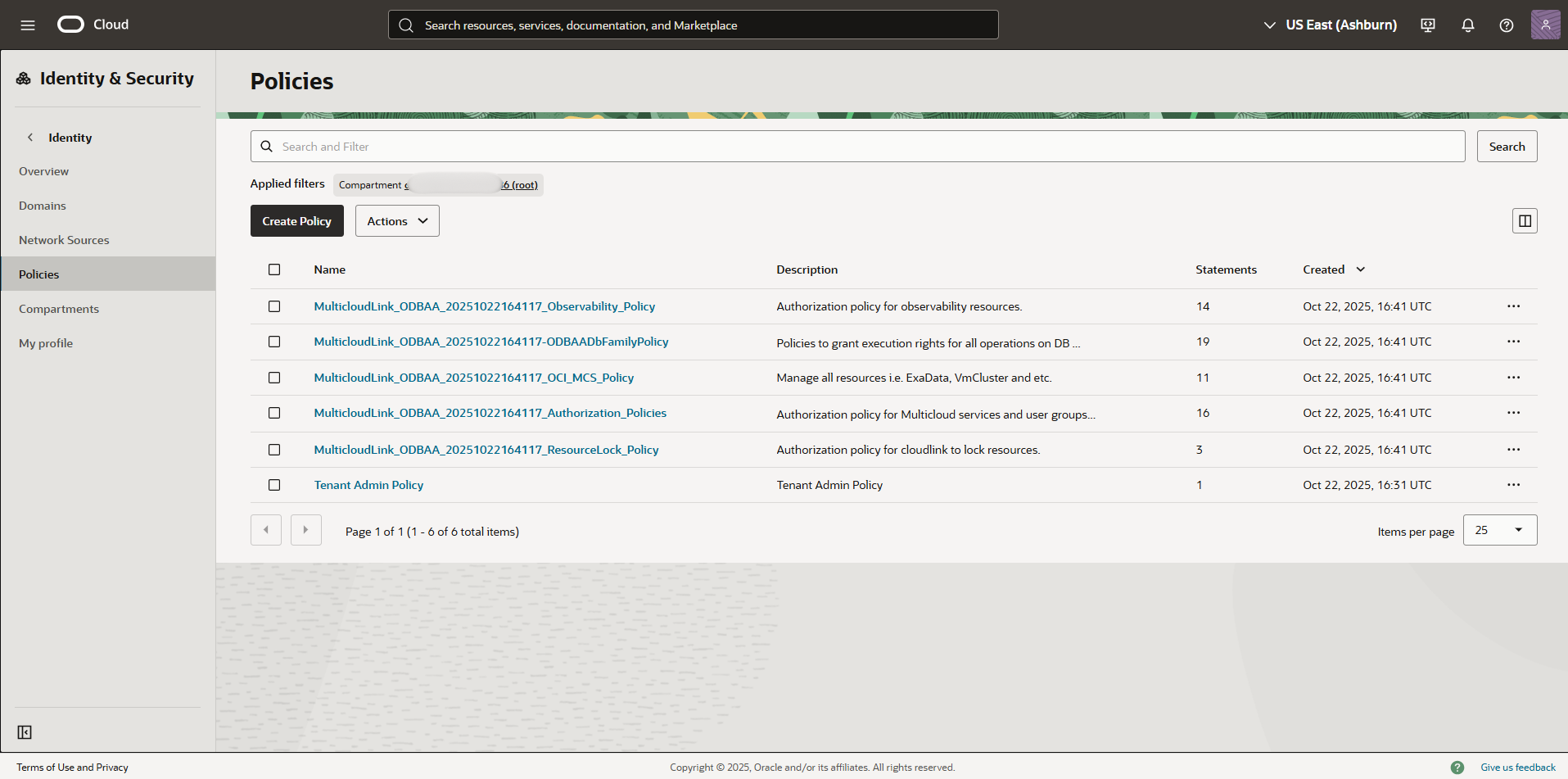

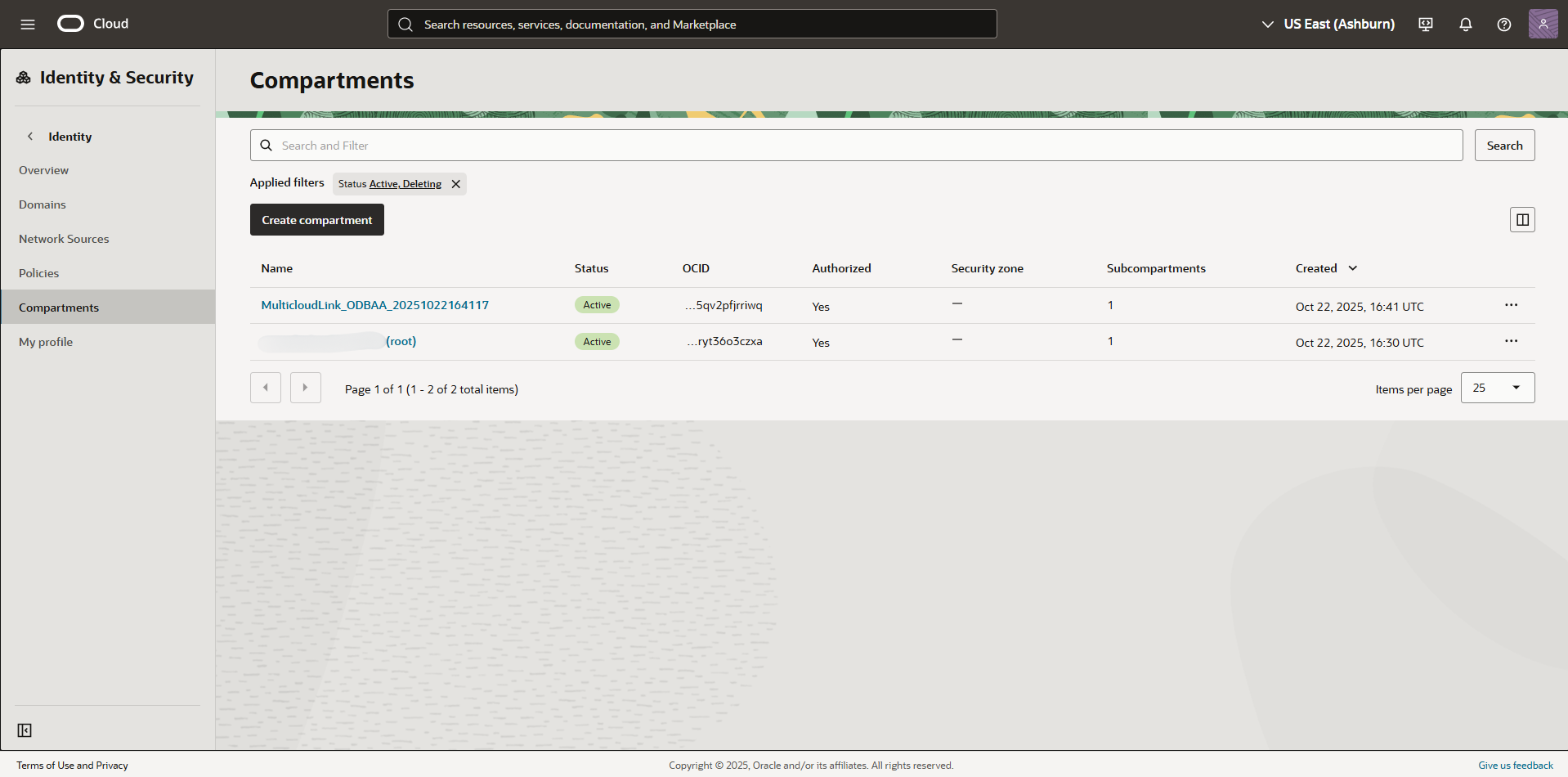

Politiques multinuages OCI

Lorsque vous intégrez votre environnement Azure à Oracle Database@Azure, lors du processus de liaison de compte OCI, OCI crée un compartiment multinuage et les politiques de gestion des identités et des accès (IAM) OCI requises par le service. Ces ressources sont essentielles à la maintenance d'Oracle Database@Azure. Les administrateurs OCI ne doivent pas modifier, déplacer ni supprimer ces ressources créées automatiquement.

Le service de gestion des identités et des accès (IAM) refuse les politiques

Les politiques de refus du service IAM pour OCI permettent aux administrateurs de bloquer explicitement les actions indésirables, améliorant ainsi la sécurité et simplifiant le contrôle d'accès.

Bien que les politiques de refus d'IAM pour OCI soient un outil puissant pour restreindre les autorisations, elles doivent être utilisées avec une extrême prudence dans Oracle Database@Azure.

Ne pas appliquer les politiques Refuser qui ciblent ou affectent les politiques IAM ou les compartiments avec le préfixe MulticloudLink.

L'application de politiques de refus aux ressources Oracle Database@Azure interrompt l'intégration du service ODBG à OCI, provoquant des pannes opérationnelles graves ou un dysfonctionnement complet du service.

Récupérer à partir d'une politique de refus à l'échelle de la location qui verrouille les fonctions multinuages

Une politique de refus à l'échelle de la location telle que Deny any-user to inspect all-resources in tenancy peut bloquer tous les accès d'utilisateur ou bloquer l'intégration multinuage.

Pour récupérer :

Ces étapes utilisent la console Oracle Cloud. Vous pouvez également utiliser l'interface de ligne de commande OCI. Exemple de commande d'interface de ligne de commande :

oci iam policy update --policy-id <policy-id> --statements '["Deny group Interns to inspect all-resources in tenancy"]'Étape suivante

Oracle Database@Azure est prêt à être utilisé. Vous pouvez maintenant effectuer les opérations suivantes :

- Configurer la fédération des identités pour Oracle Database@Azure (facultatif). La fédération permet aux utilisateurs de se connecter à la location OCI associée au service à l'aide des données d'identification Azure Entra ID. Voir Fédération (facultatif) pour plus de détails.

- Si vous n'utilisez pas la fédération d'identités, vous pouvez ajouter des utilisateurs supplémentaires dans la console OCI. Pour plus d'informations, voir Aperçu d'IAM et Gestion des utilisateurs. Facultativement, vous pouvez inscrire des utilisateurs sur My Oracle Support pour leur permettre d'ouvrir des demandes de service.