Aperçu des zones de sécurité

Les zones de sécurité vous permettent de vous assurer que vos ressources dans Oracle Cloud Infrastructure, notamment les ressources de calcul, de réseau, de stockage d'objets, de volume par blocs et de base de données, sont conformes à vos politiques de sécurité.

Une zone de sécurité est associée à un ou plusieurs compartiments et à une recette de zone de sécurité. Lors de la création et de la mise à jour de ressources dans une zone de sécurité, Oracle Cloud Infrastructure valide ces opérations en fonction de la liste des politiques définies dans la recette de zone de sécurité. En cas de violation d'une politique de zone de sécurité, l'opération est refusée. Par défaut, un compartiment et tous les sous-compartiments se trouvent dans la même zone de sécurité, mais vous pouvez également créer une zone de sécurité différente pour un sous-compartiment.

Par exemple, une politique de zone de sécurité interdit la création de seaux publics dans le service de stockage d'objets. Si vous tentez de créer un seau public dans une zone de sécurité où cette politique est en vigueur ou si vous tentez de modifier un seau de stockage existant et de le rendre public, un message d'erreur s'affiche. De même, vous ne pouvez pas déplacer une ressource existante vers un compartiment dans une zone de sécurité, sauf si la ressource existante répond à toutes les politiques de la zone de sécurité.

Votre location comporte une recette prédéfinie nommée Recette de sécurité maximale, qui comprend un certain nombre de politiques de zone de sécurité organisées. Oracle gère cette recette et vous ne pouvez pas la modifier. Vous pouvez toutefois créer vos propres recettes qui répondent à vos exigences de sécurité particulières.

Vous devez activer Oracle Cloud Guard avant de créer des zones de sécurité. Le service de protection d'infrastructure en nuage vous aide à détecter les violations de politique dans les ressources existantes qui ont été créées avant la zone de sécurité.

Concepts relatifs aux zones de sécurité

Présentation des concepts clés et des composants liés aux zones de sécurité.

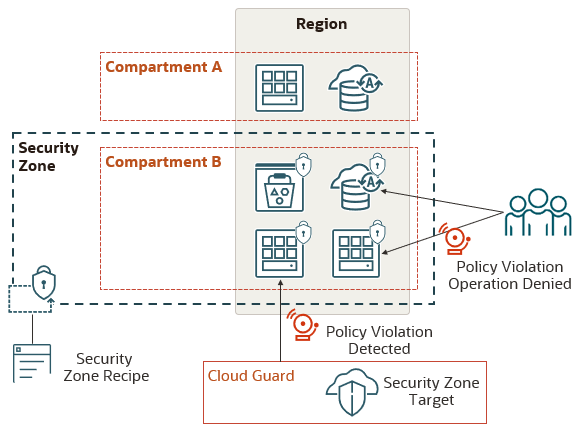

Le diagramme suivant présente un aperçu général des zones de sécurité.

- Zone de sécurité

- Association entre un compartiment (et aucun ou plusieurs sous-compartiments) et une recette de zone de sécurité. Les opérations de ressource dans une zone de sécurité sont validées par rapport à toutes les politiques de la recette.

- Recette de zone de sécurité

- Collection de politiques de zone de sécurité appliquées par Oracle Cloud Infrastructure sur les zones de sécurité qui utilisent la recette.

- Politique de zone de sécurité

- Exigence de sécurité pour les ressources d'une zone de sécurité. Si une zone de sécurité active une politique, toute action qui tente de violer cette dernière est refusée.

- Cible de la zone de sécurité (service de protection d'infrastructure en nuage)

- Compartiment dans lequel le service de protection d'infrastructure en nuage vérifie périodiquement les ressources pour détecter les violations de politique de zone de sécurité.

Une politique de zone de sécurité diffère d'une politique GIA comme suit :

- Les administrateurs créent des politiques GIA pour permettre aux utilisateurs de gérer certaines ressources dans un compartiment.

- Une politique de zone de sécurité garantit que ces opérations de gestion sont conformes à l’architecture de sécurité maximale et aux meilleures pratiques Oracle.

- Une politique de zone de sécurité est validée, quel que soit l'utilisateur qui effectue l'opération.

- Une politique de zone de sécurité empêche certaines actions; elle n'accorde pas de capacités.

Principes de sécurité

En général, les politiques de zone de sécurité sont conformes aux principes de sécurité de base suivants :

- Les ressources dans une zone de sécurité ne peuvent pas être déplacées vers un compartiment à l'extérieur de la zone de sécurité, car cela peut être moins sécurisé.

- Tous les composants requis pour une ressource dans une zone de sécurité doivent également être situés dans la même zone de sécurité. Les ressources qui ne sont pas dans une zone de sécurité peuvent être vulnérables et les ressources dans une autre zone de sécurité peuvent avoir une sécurité plus faible.

Par exemple, une instance de calcul dans une zone de sécurité ne peut pas utiliser un volume de démarrage qui n'est pas dans la même zone de sécurité.

- Les ressources d'une zone de sécurité ne doivent pas être accessibles par l'Internet public.

- Les ressources d'une zone de sécurité doivent être chiffrées à l'aide de clés gérées par le client.

- Les ressources d'une zone de sécurité doivent être sauvegardées régulièrement de manière automatique.

- Les données dans une zone de sécurité sont considérées comme faisant l'objet de privilèges et ne peuvent pas être copiées en dehors de la zone de sécurité, car cela peut être moins sécurisé.

- Les ressources d'une zone de sécurité doivent uniquement utiliser des configurations et des modèles approuvés par Oracle.

Zones de sécurité pour le service de protection d'infrastructure en nuage

Présentation des relations entre les compartiments, les zones de sécurité, les recettes et les cibles.

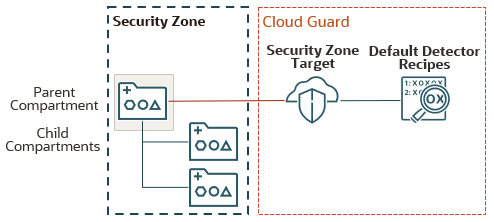

Après que vous avez créé une zone de sécurité pour un compartiment, celle-ci empêche automatiquement les opérations, telles que la création ou la modification de ressources, qui violent les politiques de la zone de sécurité. Toutefois, les ressources existantes qui ont été créées avant la zone de sécurité peuvent enfreindre les politiques. Les zones de sécurité s'intégrent au service de protection d'infrastructure en nuage pour identifier les violations de politique dans les ressources existantes.

Le service de protection d'infrastructure en nuage est un service Oracle Cloud Infrastructure qui fournit un tableau de bord central pour surveiller toutes vos ressources en nuage afin de détecter les failles de sécurité dans la configuration, les mesures et les journaux. Lorsqu'il détecte un problème, il peut suggérer, aider ou prendre des mesures correctives en fonction de la configuration du service de protection d'infrastructure en nuage.

Voici quelques concepts clés du service Cloud Guard :

- Recette de détecteur

- Définit les types de ressource en nuage et les problèmes de sécurité que le service Cloud doit surveiller.

- Cible

- Compartiment que le service de protection d'infrastructure en nuage doit surveiller, qui est associé à une recette du service.

- Cible de zone de sécurité

- Type de cible du service de protection d'infrastructure en nuage qui est également associé à une zone de sécurité. La cible surveille les ressources du compartiment pour détecter les violations de politique de zone de sécurité.

- Supprime toute cible existante du service de protection d'infrastructure en nuage pour le compartiment et les compartiments enfants

- Crée une cible de zone de sécurité pour le compartiment

- Ajoute les recettes de détecteur gérées par Oracle par défaut à la cible de zone de sécurité

Le diagramme suivant illustre la configuration du service de protection d'infrastructure en nuage pour une nouvelle zone de sécurité :

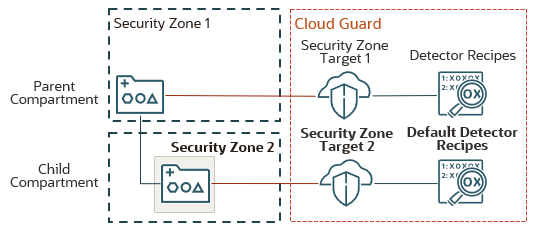

Lorsque vous créez une zone de sécurité pour un sous-compartiment dont le compartiment parent est déjà dans une zone de sécurité, le service de protection d'infrastructure en nuage effectue les tâches suivantes :

- Crée une cible de zone de sécurité distincte pour le sous-compartiment.

- Ajoute les recettes de détecteur gérées par Oracle par défaut à la nouvelle cible de zone de sécurité

Aucune modification n'est apportée à la cible existante du service de protection d'infrastructure en nuage pour le compartiment parent.

Le diagramme suivant illustre la configuration du service de protection d'infrastructure en nuage pour une nouvelle zone de sécurité dans un sous-compartiment :

Un compartiment ne peut pas se trouver dans plusieurs zones de sécurité ni faire partie de plusieurs cibles du service de protection d'infrastructure en nuage.

Pour en savoir plus sur le service de protection d'infrastructure en nuage, voir Concepts du service de protection d'infrastructure en nuage.

Méthodes d'accès aux zones de sécurité

Vous pouvez accéder aux zones de sécurité à l'aide de la console (interface basée sur un navigateur), des API REST, de l'interface de ligne de commande ou de trousses SDK.

Les instructions relatives à la console, aux API et à l'interface CLI sont incluses dans les rubriques de ce guide. Pour consulter la liste des trousses SDK disponibles, voir Trousses SDK et interface de ligne de commande.

Les API de zones de sécurité sont disponibles à partir des points d'extrémité du service de protection d'infrastructure en nuage.

Pour accéder à la console, vous devez utiliser un navigateur pris en charge. Pour aller à la page de connexion de la console, ouvrez le menu de navigation en haut de cette page et cliquez sur Console Infrastructure. Vous serez invité à entrer votre location Oracle Cloud, votre nom d'utilisateur et votre mot de passe.

Authentification et autorisation

Chaque service d'Oracle Cloud Infrastructure est intégré avec le service GIA aux fins d'authentification et d'autorisation, pour toutes les interfaces (console, trousse SDK ou interface de ligne de commande et API REST).

Un administrateur de votre organisation doit configurer les groupes, les compartiments et les politiques qui déterminent les utilisateurs pouvant accéder aux services et aux ressources, ainsi que le type d'accès. Par exemple, les politiques contrôlent qui peut créer des utilisateurs, créer et gérer un réseau en nuage virtuel (VCN), lancer des instances et créer des seaux.

- Si vous êtes un nouvel administrateur, voir Introduction aux politiques.

- Pour des détails précis sur l'écriture de politiques pour ce service, voir Politiques du service de sécurité en nuage. Les types de ressource individuels pour les zones de sécurité sont inclus dans le type d'agrégation

cloud-guard-family. - Pour des détails précis sur l'écriture de politiques pour d'autres services, voir Informations de référence sur les politiques.

Sécurité

En plus de créer des politiques IAM, suivez ces autres meilleures pratiques de sécurité pour les zones de sécurité.

Limites

Lorsque vous vous abonnez à Oracle Cloud Infrastructure, un jeu de limites de service est configuré pour votre location. Ces limites restreignent le nombre total de ressources de zones de sécurité que vous pouvez créer.

Voir Limites par service pour les instructions de demande d'augmentation de limite.

Identificateurs de ressource

Les ressources de zone de sécurité, comme la plupart des types de ressource dans Oracle Cloud Infrastructure, ont un identificateur unique affecté par Oracle, appelé identificateur Oracle Cloud (OCID).

Pour plus d'informations sur le format des OCID et sur les autres moyens d'identifier vos ressources, voir Identificateurs de ressource.

Surveillance

Les zones de sécurité s'intègrent aux autres services de surveillance d'Oracle Cloud Infrastructure.

- Le service de vérification enregistre automatiquement les appels à tous les points d'extrémité publics Cloud Guard en tant qu'entrées de journal. Ces points d'extrémité incluent toutes les opérations de zone de sécurité. Voir Aperçu du service de vérification.

- Le service d'événements permet à vos équipes de développement de répondre automatiquement lorsque l'état d'une ressource de zone de sécurité change. Voir Événements de zones de sécurité.

Démarrage

Pour commencer, créez une zone de sécurité pour un compartiment existant à l'aide d'une recette gérée par Oracle ou d'une recette personnalisée, puis vérifiez les violations de politique.