Configurer les options de réseau avancé du point d'extrémité privé

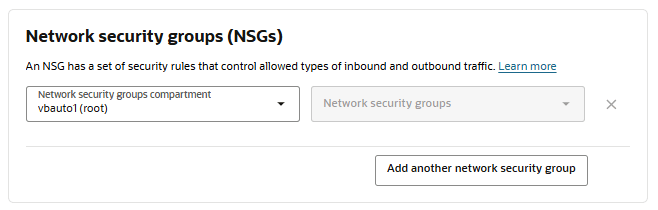

Les options avancées d'accès au point d'extrémité privé vous permettent d'entrer une adresse IP privée spécifiée par l'utilisateur et d'ajouter un ou plusieurs groupes de sécurité de réseau.

Ces étapes supposent que vous provisionnez ou modifiez une instance Visual Builder et que vous êtes dans le volet Sélectionner l'accès au réseau.