Note :

- Ce tutoriel est disponible dans un environnement de laboratoire gratuit fourni par Oracle.

- Il utilise des exemples de valeurs pour les données d'identification, la location et les compartiments d'Oracle Cloud Infrastructure. À la fin de votre laboratoire, remplacez ces valeurs par celles qui sont propres à votre environnement en nuage.

Intégrer la gestion des utilisateurs LDAP à Oracle Linux Automation Manager

Présentation

Oracle Linux Automation Manager permet aux administrateurs d'intégrer LDAP pour la gestion des utilisateurs à la source RBAC (Role-Based Access Control) interne existante. Une fois configurés, les utilisateurs qui se connectent avec un compte LDAP génèrent automatiquement un compte Oracle Linux Automation Manager et sont affectés à une organisation utilisateur ou administrateur standard.

Objectifs

Dans ce tutoriel, vous apprendrez à :

- Créer et configurer des comptes et des groupes dans LDAP

- Compte de liaison

- Compte d'utilisateur

- Groupe de superutilisateurs

- Groupe system_auditor

- Configurer Oracle Linux Automation Manager pour utiliser LDAP

- Vérifier l'accès LDAP

- Activer LDAPS

Préalables

- Système avec Oracle Linux Automation Manager installé.

- Serveur LDAP disponible, tel que le serveur de gestion des identités FreeIPA à code source libre.

Déployer Oracle Linux Automation Manager

Note : Si vous exécutez votre propre location, lisez les préalables du projet linux-virt-labs GitHub README.md et remplissez les conditions requises avant de déployer l'environnement de laboratoire.

-

Ouvrez un terminal sur le Luna Desktop.

-

Clonez le projet

linux-virt-labsGitHub.git clone https://github.com/oracle-devrel/linux-virt-labs.git -

Accédez au répertoire de travail.

cd linux-virt-labs/olam -

Installez les collections requises.

ansible-galaxy collection install -r requirements.yml -

Mettez à jour la configuration de l'instance Oracle Linux.

cat << EOF | tee instances.yml > /dev/null compute_instances: 1: instance_name: "olam-node" type: "control" 2: instance_name: "ipa-server" type: "server" use_freeipa: true olam_type: single EOF -

Sert à créer un fichier d'inventaire.

cat << EOF | tee hosts > /dev/null localhost ansible_connection=local ansible_connection=local ansible_python_interpreter=/usr/bin/python3.6 EOF -

Déployez l'environnement de l'exercice.

ansible-playbook create_instance.yml -i hosts -e "@instances.yml"L'environnement de laboratoire gratuit nécessite la variable supplémentaire

ansible_python_interpreterpour localhost, car il installe l'ensemble RPM pour la trousse SDK Oracle Cloud Infrastructure pour Python. L'emplacement d'installation de cet ensemble est sous les modules Python par défaut du système en fonction de votre version d'Oracle Linux. L'utilisation d'une variable d'inventaire évite d'avoir une incidence sur les lectures exécutées sur des hôtes autres que localhost.La forme de déploiement par défaut utilise l'unité centrale AMD. Vous pouvez modifier la forme des instances en transmettant une nouvelle définition de variable de forme sur la ligne de commande.

Par exemple :

-e instance_shape="VM.Standard3.Flex"De même, la version par défaut de l'image Oracle Linux utilise la variable

os_versiondéfinie dans le fichier `default_vars.yml. Vous pouvez modifier cette valeur en transmettant la version principale d'Oracle Linux sur la ligne de commande.Par exemple :

-e os_version="9"Important : Attendez que le livre de jeu s'exécute avec succès et atteignez la tâche Mettre en pause. À ce stade du livre de jeu, l'installation d'Oracle Linux est terminée et les instances sont prêtes. Notez la lecture précédente, qui imprime les adresses IP publiques et privées des noeuds qu'il déploie.

Vérifier l'existence du serveur IPA

-

Ouvrez un terminal et connectez-vous via SSH à l'instance ipa-server.

ssh oracle@<ip_address_of_node> -

Vérifiez que le service IPA est en cours d'exécution.

sudo systemctl status ipa.serviceipa.service tire parti de la commande

ipactl, qui démarre ou arrête simultanément tous les composants individuels. -

Définissez les paramètres de localisation de terminal.

Ce paramètre est une exigence de la commande

ipactl.export LC_ALL="C.UTF-8" -

Vérifiez le statut à l'aide de l'interface de contrôle du serveur IPA.

sudo ipactl statusTous les composants répertoriés doivent être en cours d'exécution pour que le serveur IPA fonctionne correctement.

Créer un compte de liaison

Le compte de liaison est un compte système qui permet un accès en lecture seule à l'ensemble de la structure LDAP. L'utilisation d'un compte de liaison plutôt que d'un compte d'utilisateur normal empêche l'accès à d'autres systèmes, et il ne possède aucun fichier. En outre, le compte de liaison n'a pas de droits spéciaux et ne peut pas écrire de données dans le serveur LDAP IPA.

-

Créez un fichier de mise à jour.

Selon la page de manuel ipa-LDAP-updater, le fichier de mise à jour décrit une entrée LDAP à ajouter ou à modifier, ainsi qu'un jeu d'opérations à effectuer sur cette entrée.

tee olam-binddn.update << EOF dn: uid=olam-bind,cn=sysaccounts,cn=etc,dc=lv,dc=vcn,dc=oraclevcn,dc=com default:objectclass:account default:objectclass:simplesecurityobject default:uid:olam-bind only:userPassword:olamPassword123 only:passwordExpirationTime:20380101000000Z only:nsIdleTimeout:0 EOFSélectionnez un mot de passe fort et sécurisé pour le compte d'utilisateur de liaison et une uid raisonnable. Les valeurs userPassword et uid ci-dessus sont fournies à des fins de démonstration uniquement dans l'environnement de laboratoire gratuit.

-

Importez le fichier de mise à jour sur le serveur IPA.

sudo ipa-ldap-updater olam-binddn.update -

Vérifiez que le nouveau compte de liaison existe.

ldapsearch -D 'cn=Directory Manager' -x uid=olam-bind -W -

Entrez le mot de passe du compte Directory Manager à l'invite.

Le mot de passe est

DMPassword1dans l'environnement de laboratoire gratuit.Exemple de sortie :

[oracle@ipa-server ~]$ ldapsearch -D 'cn=Directory Manager' -x uid=olam-bind -W Enter LDAP Password: # extended LDIF # # LDAPv3 # base <dc=lv,dc=vcn,dc=oraclevcn,dc=com> (default) with scope subtree # filter: uid=olam-bind # requesting: ALL # # olam-bind, sysaccounts, etc, lv.vcn.oraclevcn.com dn: uid=olam-bind,cn=sysaccounts,cn=etc,dc=lv,dc=vcn,dc=oraclevcn,dc=co m objectClass: account objectClass: simplesecurityobject objectClass: top uid: olam-bind userPassword:: e1BCS0RGMl9TSEEyNTZ9QUFBSUFPTjJrZ295RVBRcmFtWkFydE5kRllNOVlkcmp UK2pVMkgwTm5qUUpxbHpJTUNxSUJOUXp4Z1F5emVqdk02Nk5jL2ZXMVNvelUyaGUwZDFJenFMN2Fk aExTaWFnc1kzVVFTbnBxL3RUdUo3VnBvU05GaXFpQWJTWktrcGZwR0REM0lNdCtKRWt1T2NBRk94d mFwS2tTUC9KS1FYUVprcGRjbzF0TlZDNHkzNEE4cFQ2UGtWM0pFcm4zdUNkdkVGZ2ZIM1Y4QWxiaG pQcm9HWU50aTdrMXRrM0ZkdFI0VlNGWW96SUcra2tUTkt1OE9tYVl3YXp6ZlV5VHBxeFFEMnBxRy9 XYmxBdW02OURNcDA2RzVBZUJzRGlYOWpDWkZrenNwbllKQXdiQ015MTFXVXI0TFB5VzByejNac2V0 SmE0dU9yS2NmOWhCZWpBV3NiRlNhQVR0MTU4V2FtN3Q2S21wNXU5em1yTm9oMVRCeEdqaG5Mb3dJN kdjcDF4a2p2VkNsYmhVSkQxZTRqS0lzTFJHc3JOclRKN3R0MitpbXZtSlRtR1FkRllsb1dr # search result search: 2 result: 0 Success # numResponses: 2 # numEntries: 1

Créer un utilisateur

Oracle Linux Automation Manager crée un utilisateur administrateur par défaut lors de l'installation. Vous allez créer un utilisateur LDAP auquel les mêmes privilèges seront affectés.

-

Authentifiez-vous manuellement sur le serveur IPA en obtenant un ticket Kerberos.

kinit admin -

Entrez le mot de passe du compte d'administrateur prédéfini du serveur IPA.

Le mot de passe est

ADMPassword1dans l'environnement de laboratoire gratuit. -

Créez un utilisateur sur le serveur IPA.

ipa user-add olam_admin --first=OLAM --last=Administrator --passwordTransmettez le nom de connexion, le prénom et le nom de famille de l'utilisateur à la commande

ipa user-add. Lors de l'enregistrement de ces détails dans le répertoire, IPA convertit automatiquement l'ensemble de la connexion de l'utilisateur en minuscules, ce qui rend les noms d'utilisateur en majuscules et minuscules impossibles. -

Entrez et vérifiez le mot de passe de votre choix à l'invite du compte olam_admin.

-

Vérifiez que l'utilisateur existe en listant tous les comptes de serveur IPA.

ipa user-findLes résultats affichent le compte admin du serveur IPA par défaut et le nouveau compte olam_admin.

Créer un groupe

Oracle Linux Automation Manager comporte trois types d'utilisateur, dont deux se traduisent par des groupes LDAP que vous devez créer. Ces groupes sont destinés aux types Administrateur de système et Vérificateur de système.

-

Créez le groupe d'administrateurs.

ipa group-add olam_administrators -

Créez le groupe de vérificateurs.

ipa group-add olam_auditors -

Ajoutez le nouvel utilisateur au groupe d'administrateurs.

ipa group-add-member olam_administrators --users=olam_adminCela complète les étapes minimales requises sur le serveur IPA.

-

Fermez la session ouverte sur le serveur IPA.

exit

Installer les outils client LDAP

Oracle Linux Automation Manager n'installe pas la suite d'applications et d'outils de développement OpenLDAP par défaut. Les administrateurs peuvent utiliser ces outils pour accéder aux répertoires LDAP et les modifier à partir du terminal afin de tester leur configuration.

-

Connectez-vous via SSH à l'instance olam-node à l'aide du terminal existant.

ssh oracle@<ip_address_of_node> -

Installez l'ensemble d'outils OpenLDAP.

sudo dnf -y install openldap-clients -

Connectez-vous et recherchez le serveur LDAP.

ldapsearch -D uid=olam_admin,cn=users,cn=accounts,dc=lv,dc=vcn,dc=oraclevcn,dc=com -W -H ldap://ipa-server.lv.vcn.oraclevcn.com:389-D: Nom distinctif (DN) à lier au répertoire LDAP-W: Invites pour une authentification simple-H: Indique l'URI du serveur LDAP, qui se compose uniquement du protocole, de l'hôte et du port

-

Entrez le mot de passe de l'utilisateur

olam_adminà l'invite.La sortie retourne les résultats de la recherche si la connexion réussit.

-

Fermez la session de terminal.

exit

Se connecter à l'interface utilisateur Web d'Oracle Linux Automation Manager

-

Configurez un tunnel SSH vers l'instance de noeud olam à l'aide du terminal existant.

ssh -o ExitOnForwardFailure=yes -f -L 8444:localhost:443 oracle@<ip_address_of_node> sleep 300-o ExitOnForwardFailure=yes: Attend la réussite de tous les transferts de port distant-f: Exécute le tunnel SSH en arrière-plan-L: Crée le tunnel sur le port 8444 sur le système local et 443 sur le système distantsleep 300: garde le tunnel distant ouvert pendant 5 minutes, en attente d'une connexion établie avant la fermeture automatique

-

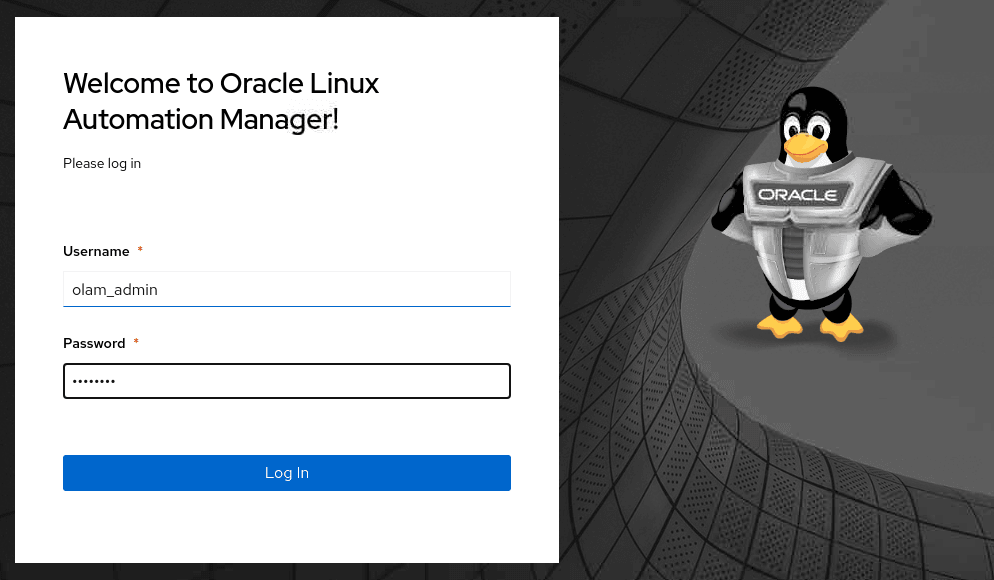

Ouvrez un navigateur Web et entrez l'URL.

https://localhost:8444Note : Approuvez l'avertissement de sécurité en fonction du navigateur utilisé. Cliquez sur le bouton Avancé du navigateur Chrome, puis sur le lien Passer à localhost (non sécurisé).

-

Connectez-vous à l'interface utilisateur Web d'Oracle Linux Automation Manager.

Utilisez le nom d'utilisateur

adminet le mot de passeadmindans l'environnement de laboratoire gratuit.

-

Une fois connecté, l'interface utilisateur Web s'affiche.

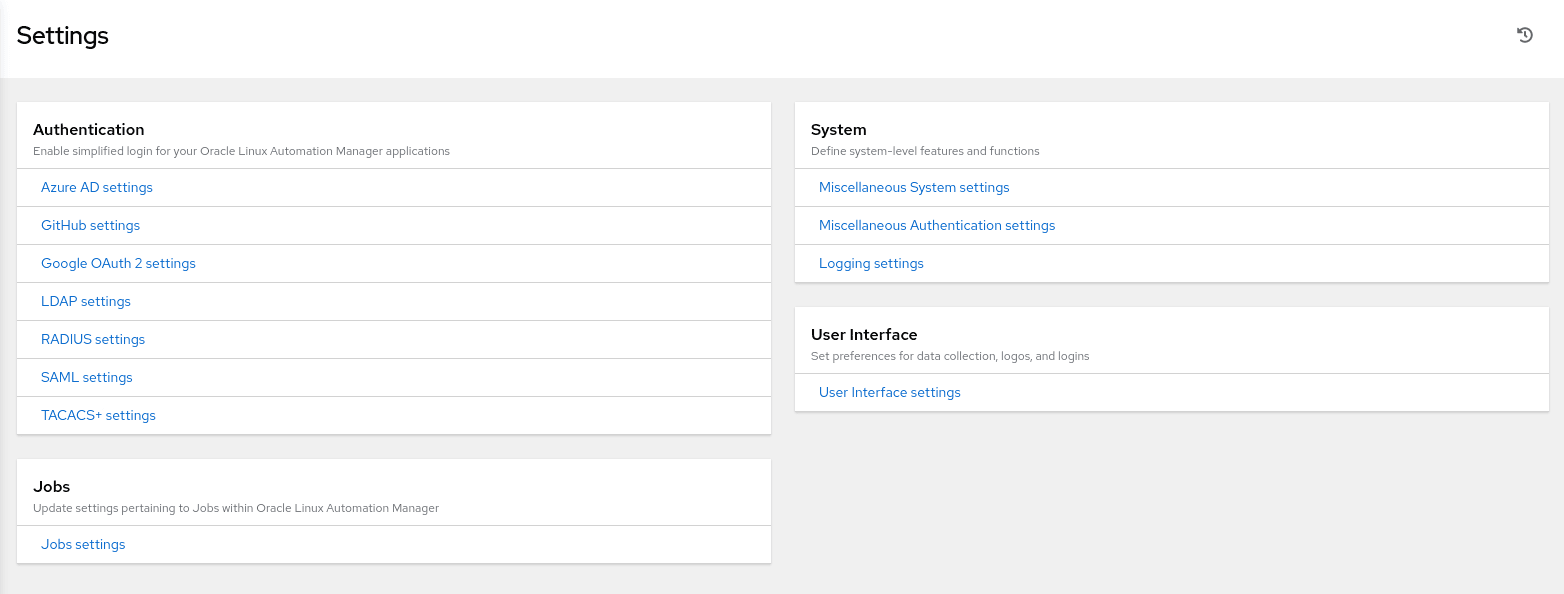

Ouvrir les paramètres LDAP

Un utilisateur doté du privilège Administrateur de système utilise la page Paramètres de l'interface utilisateur Web d'Oracle Linux Automation Manager pour ajouter d'autres paramètres d'authentification, tels que LDAP.

-

Cliquez sur Paramètres au bas du menu de navigation pour afficher la page Paramètres.

Cette page donne accès à d'autres paramètres d'authentification que vous utiliserez pour configurer l'accès au serveur LDAP.

-

Cliquez sur le lien Paramètres LDAP dans la section Authentification.

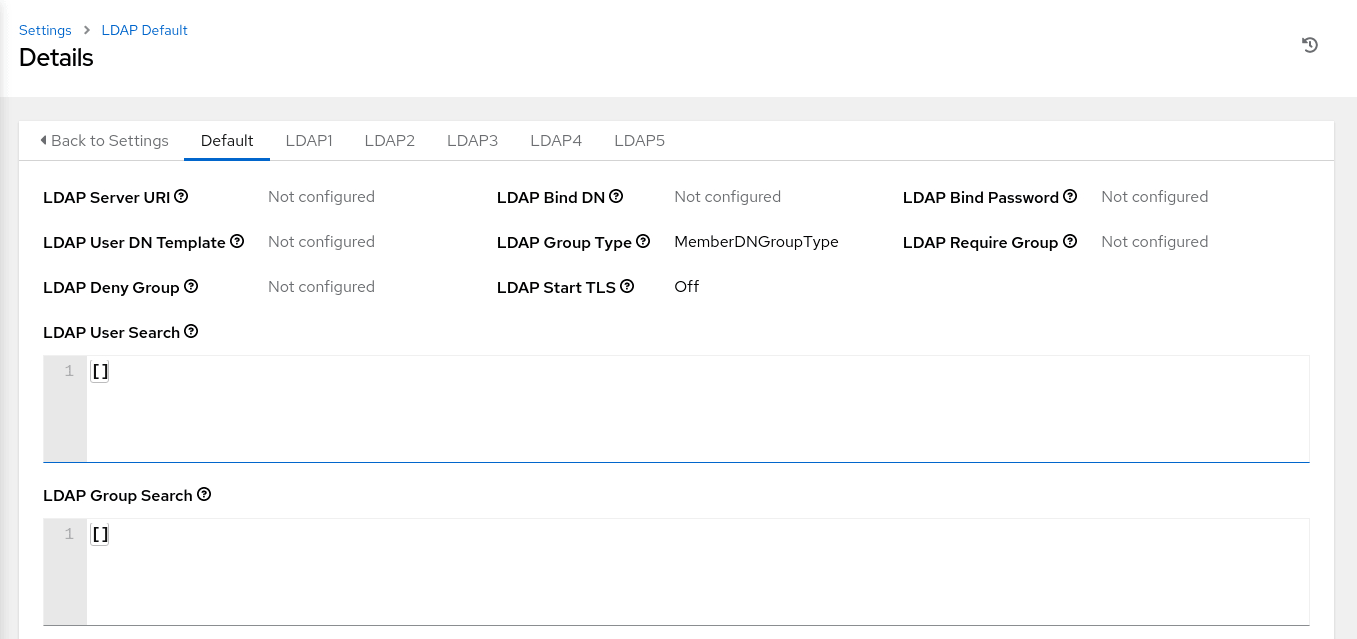

Cliquez sur ce lien pour afficher la page de configuration du serveur LDAP Par défaut. Au-delà du serveur LDAP par défaut, Oracle Linux Automation Manager vous permet de configurer cinq sources LDAP supplémentaires.

Modifier le paramètre LDAP par défaut

-

Faites défiler vers le bas de la page Détails par défaut et cliquez sur le bouton Modifier.

La page est actualisée et permet désormais de modifier les différents champs. L'utilisation de

Ctrl+Vest recommandée lors du collage de vos entrées dans les différents champs de l'environnement de laboratoire gratuit. -

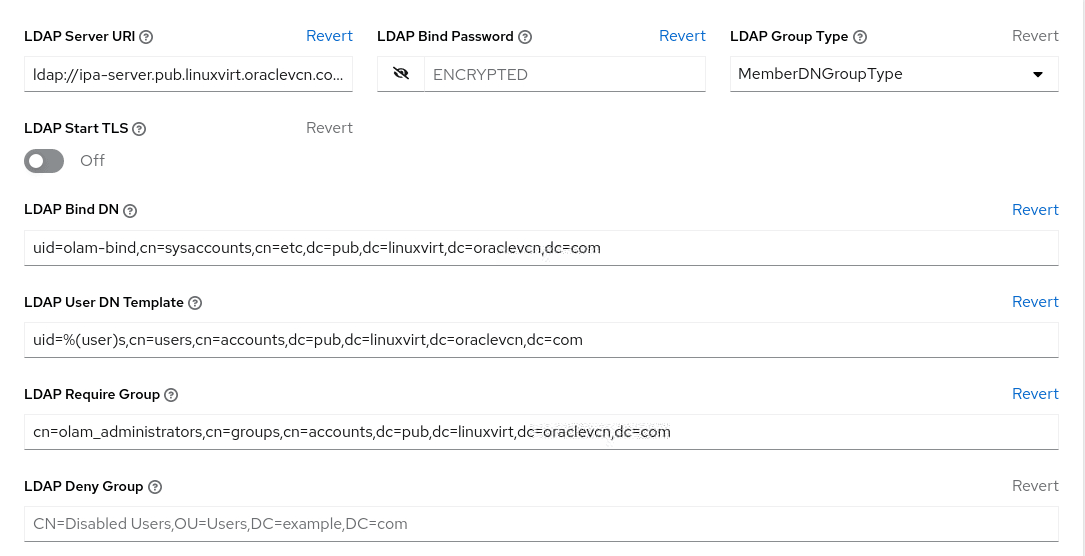

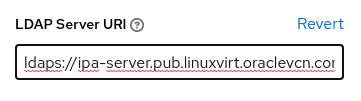

Entrez l'adresse du serveur LDAP dans le champ URI du serveur LDAP.

ldap://ipa-server.lv.vcn.oraclevcn.com:389 -

Entrez le mot de passe de l'utilisateur de liaison dans le champ Mot de passe de liaison LDAP.

Le mot de passe est

olamPassword123dans l'environnement de laboratoire gratuit.olamPassword123Oracle Linux Automation Manager chiffre le champ de mot de passe après l'enregistrement des modifications de configuration. Vous pouvez toujours modifier le champ Mot de passe de liaison LDAP, mais l'interface utilisateur Web n'affiche plus le mot de passe initial entré.

-

Cliquez sur le type de groupe et sélectionnez-le dans la liste déroulante Type de groupe LDAP.

Dans l'environnement de laboratoire gratuit, le type de groupe LDAP est par défaut MemberDNGroupType, que vous utiliserez avec notre serveur LDAP.

Les types de groupe LDAP pris en charge par Oracle Linux Automation Manager utilisent la bibliothèque django-auth-LDAP.

Chaque type de groupe LDAP peut prendre différents paramètres. Consultez les classes

initdans la documentation en amont django_auth_ldap pour déterminer les paramètres attendus. -

Entrez le nom distinctif (DN) dans le champ Nom distinctif de liaison LDAP pour l'utilisateur LDAP utilisé par Oracle Linux Automation Manager pour la connexion ou la liaison au serveur LDAP.

Utilisez le compte d'utilisateur olam-bind créé précédemment.

uid=olam-bind,cn=sysaccounts,cn=etc,dc=lv,dc=vcn,dc=oraclevcn,dc=com -

Entrez la clé qui stocke le nom de l'utilisateur dans le champ Modèle de nom distinctif d'utilisateur LDAP.

uid=%(user)s,cn=users,cn=accounts,dc=lv,dc=vcn,dc=oraclevcn,dc=com -

Entrez le nom distinctif du groupe dans le champ Groupe requis LDAP pour permettre aux utilisateurs de ce groupe d'accéder à Oracle Linux Automation Manager.

cn=olam_administrators,cn=groups,cn=accounts,dc=lv,dc=vcn,dc=oraclevcn,dc=comLa page Modifier les détails doit ressembler à la capture d'écran de l'environnement de laboratoire gratuit à ce stade.

-

Entrez l'emplacement à rechercher pour les utilisateurs lors de l'authentification dans le champ Recherche d'utilisateurs LDAP.

[ "cn=users,cn=accounts,dc=lv,dc=1inuxvirt,dc=oraclevcn,dc=com", "SCOPE_SUBTREE", "(uid=%(user)s)" ]

-

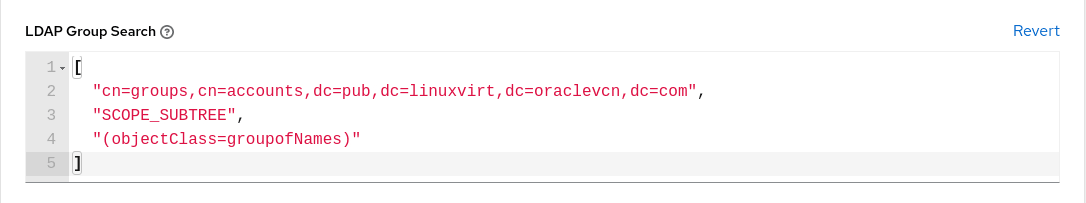

Dans le champ Recherche de groupe LDAP, entrez les groupes à rechercher et la façon de les rechercher.

[ "cn=groups,cn=accounts,dc=lv,dc=vcn,dc=oraclevcn,dc=com", "SCOPE_SUBTREE", "(objectClass=groupofNames)" ]

-

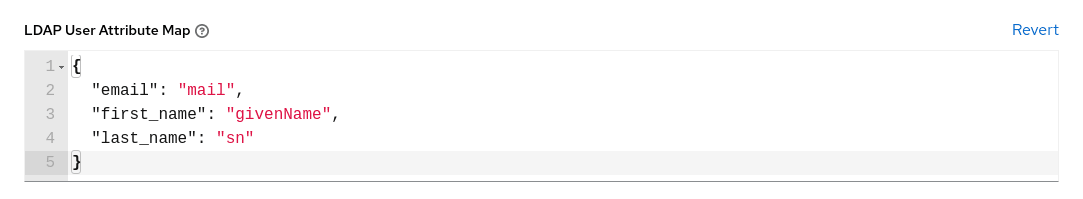

Entrez les attributs d'utilisateur dans la zone de texte Mappage des attributs d'utilisateur LDAP.

{ "email": "mail", "first_name": "givenName", "last_name": "sn" }Lors de l'extraction d'utilisateurs, Oracle Linux Automation Manager obtient l'utilisateur par la clé last_name à partir de la clé sn.

-

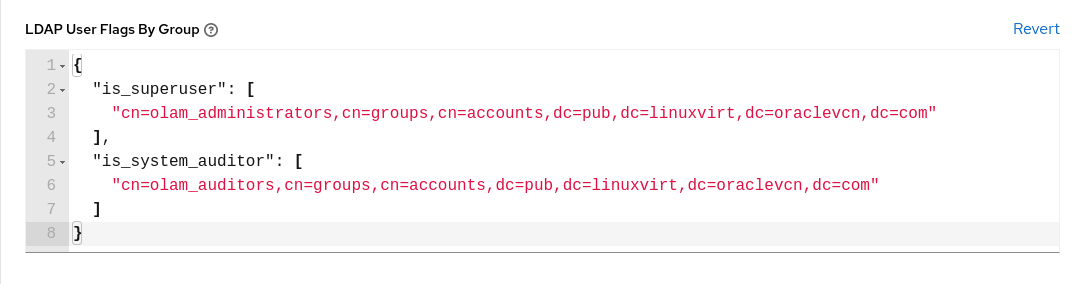

Entrez les indicateurs de profil d'utilisateur dans le champ Indicateurs d'utilisateur LDAP par groupe.

Ces profils affectent les utilisateurs LDAP en tant que superutilisateurs et auditeurs.

{ "is_superuser": "cn=olam_administrators,cn=groups,cn=accounts,dc=lv,dc=vcn,dc=oraclevcn,dc=com", "is_system_auditor": "cn=olam_auditors,cn=groups,cn=accounts,dc=lv,dc=vcn,dc=oraclevcn,dc=com" }Oracle Linux Automation Manager modifie le format de ce champ après avoir enregistré la configuration pour qu'elle corresponde à l'exemple illustré.

-

Lorsque vous avez terminé, cliquez sur le bouton Enregistrer.

Vérifier les paramètres d'authentification

Après avoir enregistré les paramètres LDAP, vous devriez pouvoir vous connecter à Oracle Linux Automation Manager en tant qu'utilisateur LDAP.

-

Déconnectez-vous d'Oracle Linux Automation Manager.

Cliquez sur l'utilisateur administrateur dans le coin supérieur droit de l'interface utilisateur Web et sélectionnez Déconnexion dans la liste de valeurs.

-

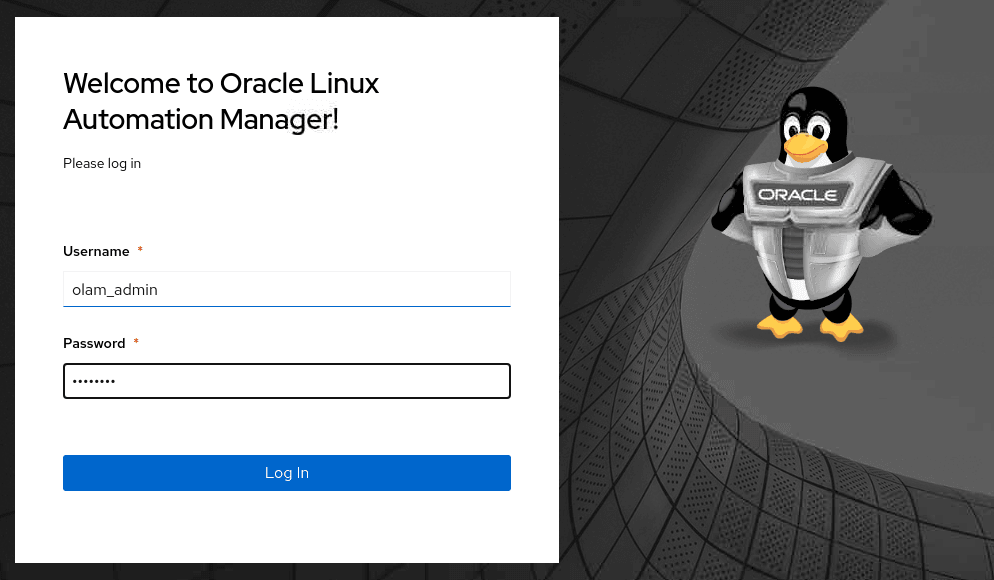

Connectez-vous à Oracle Linux Automation Manager avec le nom d'utilisateur

olam_admin.Utilisez le mot de passe que vous avez affecté à l'utilisateur lors de la création du compte.

-

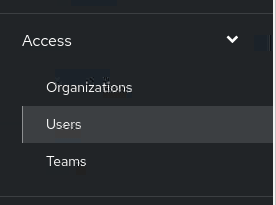

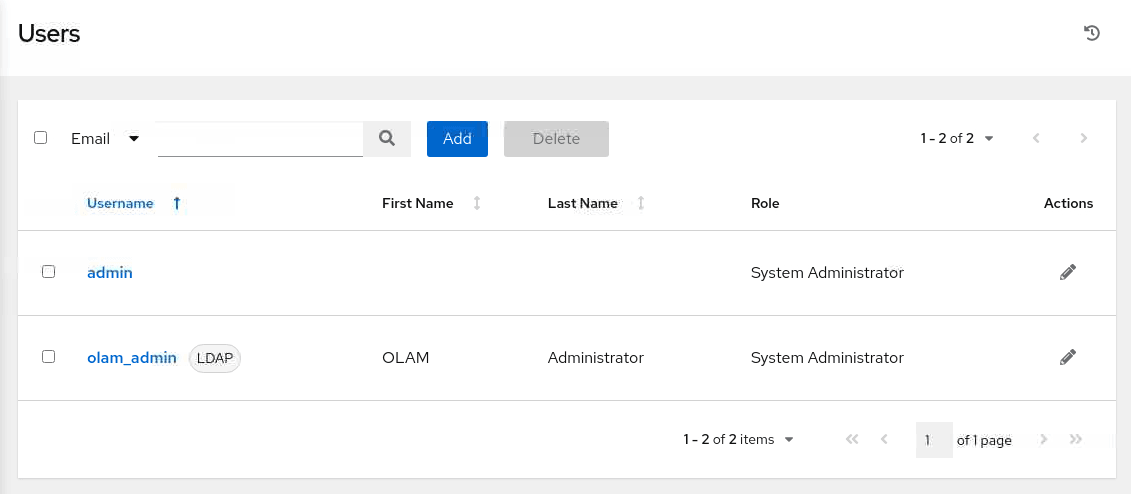

Cliquez sur l'élément de menu Utilisateurs dans le menu de navigation.

-

Assurez-vous que

olam_adminexiste dans la liste des utilisateurs.

Important : Oracle Linux Automation Manager ne synchronise pas automatiquement les utilisateurs; il les crée et les ajoute lors de la connexion initiale de l'utilisateur.

(Facultatif) Activer SSL/TLS

Le serveur IPA installe une autorité de certification auto-signée de auto-signature à l'aide de certutil pour générer des certificats. Ces certificats permettent de tester la communication SSL et TLS entre le client et le serveur. Les environnements de production doivent utiliser des certificats signés par une autorité de certification approuvée.

Le certificat AC auto-signé du serveur IPA se trouve dans le répertoire /etc/ipa/ca.crt du serveur IPA.

-

Passez à la session de terminal ouverte connectée à l'instance olam-node.

-

Copiez l'autorité de certification auto-signée du serveur IPA vers Oracle Linux Automation Manager.

scp oracle@ipa-server:/etc/ipa/ca.crt ~/Entrez

oraclecomme mot de passe etENTERsi le terminal présente une invite de mot de passe dans l'environnement de laboratoire gratuit. -

Copiez le certificat AC auto-signé dans le répertoire Shared System Certificate du serveur Oracle Linux Automation Manager.

sudo mv ~/ca.crt /etc/pki/ca-trust/source/anchors/ipa.crt -

Modifiez le responsable du fichier de certificat.

sudo chown root.root /etc/pki/ca-trust/source/anchors/ipa.crt -

Mettez à jour la configuration du magasin de certificats SSL à l'échelle du système.

sudo update-ca-trust -

Testez la connexion au serveur LDAP avec SSL.

ldapsearch -D uid=olam_admin,cn=users,cn=accounts,dc=lv,dc=vcn,dc=oraclevcn,dc=com -W -H ldaps://ipa-server.lv.vcn.oraclevcn.com -

Revenez au navigateur et, si nécessaire, connectez-vous à Oracle Linux Automation Manager en tant qu'utilisateur

admin. -

Naviguez jusqu'aux paramètres et aux paramètres LDAP.

-

Faites défiler l'affichage vers le bas et cliquez sur le bouton Modifier.

-

Mettez à jour l'URI du serveur LDAP ou le TLS de début LDAP.

Si vous choisissez de mettre à jour l'URI du serveur LDAP, modifiez le protocole de

ldap://àldaps://et le port de389à636.

Si vous mettez à jour LDAP Start TLS, activez/désactivez le commutateur à On.

Important : LDAPS avec Oracle Linux Automation Manager ne fonctionne que lorsque l'une de ces options est activée, pas les deux. Par conséquent, si vous mettez à jour l'URI, n'activez pas la bascule, et vice versa.

-

Faites défiler l'affichage vers le bas de la page et cliquez sur le bouton Enregistrer.

-

Déconnectez-vous de l'interface utilisateur Web.

-

Connectez-vous à Oracle Linux Automation Manager avec le nom d'utilisateur

olam_adminet le mot de passe que vous avez affecté lors de la création du compte.

Une fois connecté, vous avez confirmé le fonctionnement de la communication SSL/TLS entre Oracle Linux Automation Manager et le serveur LDAP. Si le temps le permet, modifiez à nouveau les paramètres LDAP et essayez l'autre option.

Étapes suivantes

Votre application Oracle Linux Automation Manager peut désormais authentifier ses utilisateurs auprès d'un serveur LDAP externe, ce qui permet une administration centrale des données d'identification de l'interface utilisateur Web et un contrôle d'accès. Consultez certaines de nos autres formations sur Oracle Linux Automation Manager en visitant la station de formation Oracle Linux.

Liens connexes

- Guide d'installation d'Oracle Linux Automation Manager

- Installer le serveur FreeIPA sur Oracle Linux

- Documentation sur Oracle Linux Automation Manager

- Formation sur Oracle Linux Automation Manager

- Parcours d'apprentissage pour Oracle Linux

Autres ressources d'apprentissage

Explorez d'autres laboratoires sur le site docs.oracle.com/learn ou accédez à plus de contenu d'apprentissage gratuit sur le canal Oracle Learning YouTube. De plus, visitez education.oracle.com/learning-explorer pour devenir un explorateur Oracle Learning.

Pour obtenir la documentation sur le produit, visitez Oracle Help Center.

Integrate LDAP User Management with Oracle Linux Automation Manager

G32891-02

Copyright ©2022, Oracle and/or its affiliates.