SSO entre OCI et ADFS

Dans ce tutoriel, configurez SSO entre OCI IAM et ADFS, en utilisant ADFS comme fournisseur d'identités (IdP).

Ce tutoriel de 30 minutes explique comment intégrer OCI IAM, agissant en tant que fournisseur de services, à ADFS, agissant en tant que IdP. En configurant la fédération entre ADFS et OCI IAM, vous permettez à l'utilisateur d'accéder aux services et applications dans OCI à l'aide d'informations d'identification utilisateur authentifiées par ADFS.

Ce tutoriel explique comment configurer ADFS en tant que IdP pour OCI IAM.

OCI IAM permet l'intégration avec SAML 2.0 IdPs. Cette intégration:

- Fonctionne avec des solutions d'accès avec connexion unique (SSO) fédérées qui sont compatibles avec SAML 2.0 en tant que IdP, telles qu'ADFS.

- Permet aux utilisateurs de se connecter à OCI en utilisant leurs informations d'identification ADFS.

- Permet aux utilisateurs de se connecter aux applications finales.

- Tout d'abord, téléchargez les métadonnées à partir du domaine d'identité OCI IAM.

- Dans les étapes suivantes, vous allez créer et configurer une partie de confiance dans ADFS.

- Dans ADFS, configurez SSO avec OCI IAM à l'aide des métadonnées.

- Dans ADFS, modifiez les attributs et les revendications de sorte que l'adresse électronique soit employée comme identificateur pour les utilisateurs.

- Dans ADFS, ajoutez un utilisateur à l'application.

- Pour les étapes suivantes, vous allez revenir au domaine d'identité afin de terminer la configuration. Dans OCI IAM, mettez à jour la stratégie IdP par défaut pour ajouter ADFS.

- Vérifiez que l'authentification fédérée fonctionne entre OCI IAM et ADFS.

Ce tutoriel est propre à IAM avec des domaines d'identité.

Pour effectuer ce tutoriel, vous devez disposer des éléments suivants :

- Compte Oracle Cloud Infrastructure (OCI) payant ou compte d'évaluation OCI. Reportez-vous à Niveau gratuit d'Oracle Cloud Infrastructure.

- Rôle d'administrateur de domaine d'identité pour le domaine d'identité OCI IAM. Reportez-vous à Présentation des rôles d'administrateur.

- Installation d'ADFS sur site. Remarque

Ce tutoriel décrit l'utilisation du logiciel ADFS fourni avec Microsoft Windows Server 2016 R2. - En outre, vous devez vérifier que le même utilisateur existe dans OCI et ADFS, et qu'ADFS fonctionne.

Assurez-vous qu'un utilisateur avec la même adresse e-mail existe dans les deux systèmes.

Pour que la connexion unique SAML fonctionne entre ADFS et OCI IAM, un utilisateur doit avoir la même adresse électronique dans le domaine Microsoft Active Directory et dans le domaine d'identité OCI IAM. Dans cette tâche, vous confirmez qu'un tel utilisateur existe sur les deux systèmes.

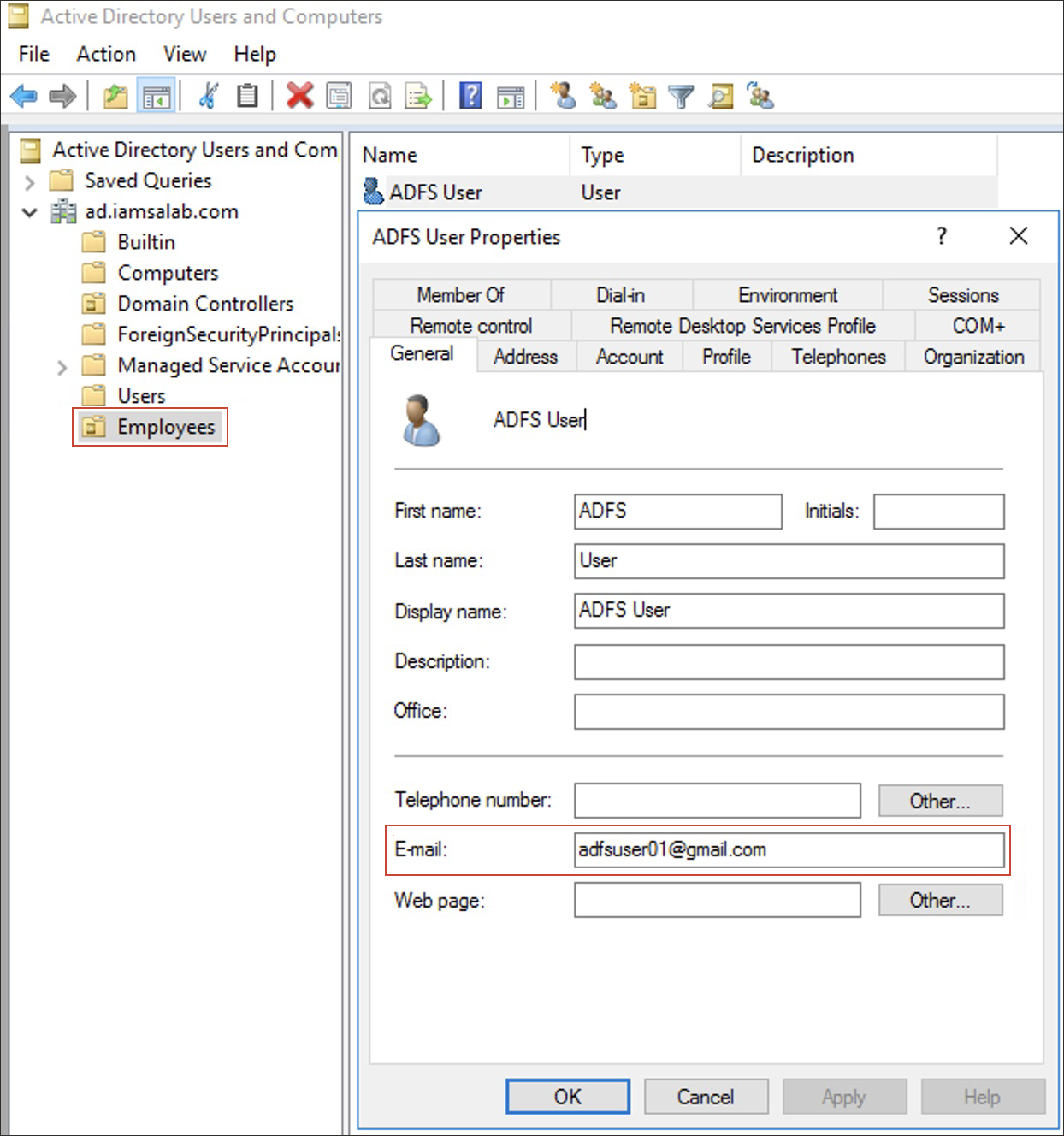

- Ouvrez l'utilitaire Utilisateurs et ordinateurs Microsoft Active Directory. Dans Windows 2016 Server, sélectionnez Server Manager, Tools, puis Active Directory Users and Computers.

-

Dans le dossier Employés, cliquez deux fois sur l'utilisateur à utiliser. Notez l'adresse e-mail de l'utilisateur.

ADFS USER(adfsuser01@gmail.com)Remarque

Si plusieurs utilisateurs du domaine OCI IAM ont la même adresse électronique, la connexion unique SAML échoue car il est impossible de déterminer quel utilisateur doit être connecté.

- L'adresse électronique de l'utilisateur permet de lier l'utilisateur connecté à ADFS avec la même entrée d'utilisateur dans OCI IAM.

- Si vous ne disposez pas d'un utilisateur ADFS pour tester la connexion, vous pouvez en créer un.

- Dans un navigateur, entrez l'URL de la console pour accéder à la console OCI IAM :

- Entrez votre nom de compte cloud, également appelé nom de location, et sélectionnez Suivant.

- Connectez-vous avec votre nom d'utilisateur et votre mot de passe.

- Sélectionnez le domaine que vous allez utiliser.

- Sélectionnez Utilisateurs.

- Dans le champ de recherche, entrez l'adresse e-mail que vous avez enregistrée dans Microsoft Active Directory.

- Dans les résultats de la recherche, vérifiez qu'un utilisateur existe avec la même adresse e-mail que l'utilisateur dans Microsoft Active Directory.Remarque

Si l'utilisateur n'existe pas dans OCI IAM, sélectionnez Ajouter et créez-le avec la même adresse électronique que dans Microsoft Active Directory.

Vérifiez qu'ADFS est en cours d'exécution et que vous pouvez demander à l'utilisateur de se connecter.

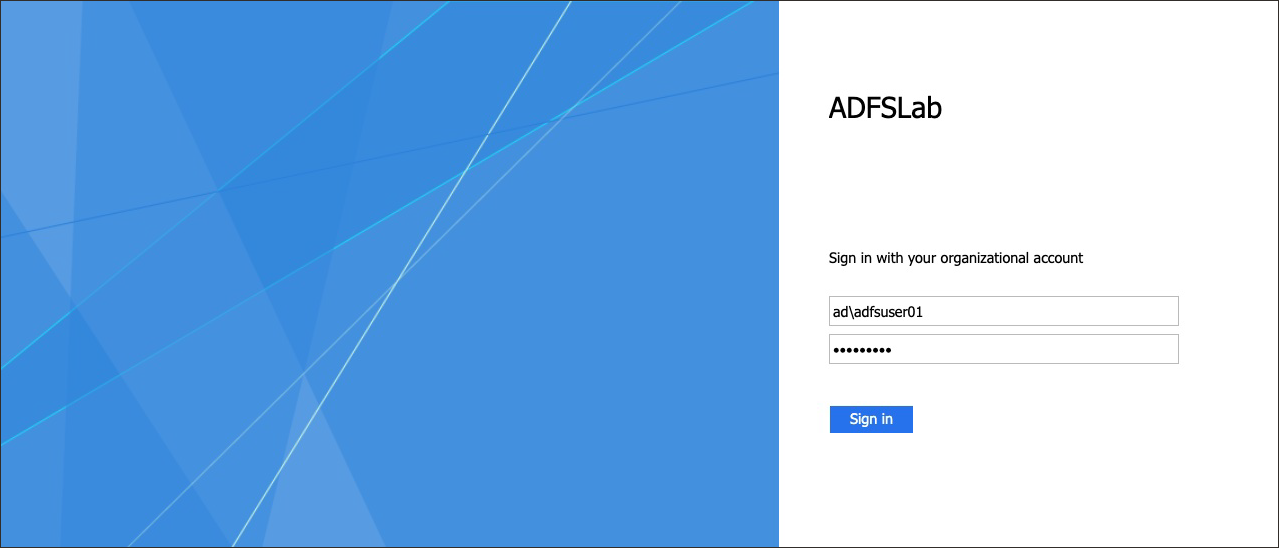

- Dans le navigateur, connectez-vous à ADFS à l'aide de l'URL :

oùhttps://adfs.example.com/adfs/ls/IdpInitiatedSignOnPageadfs.example.comest le nom d'hôte ADFS. - Si nécessaire, sélectionnez Connexion à ce site. Sélectionnez Sign In (Connexion).

- Entrez les informations d'identification Microsoft Active Directory pour un utilisateur qui existe à la fois sur ADFS et OCI IAM (dans cet exemple,

adfsuser01) et sélectionnez Connexion. - Le message

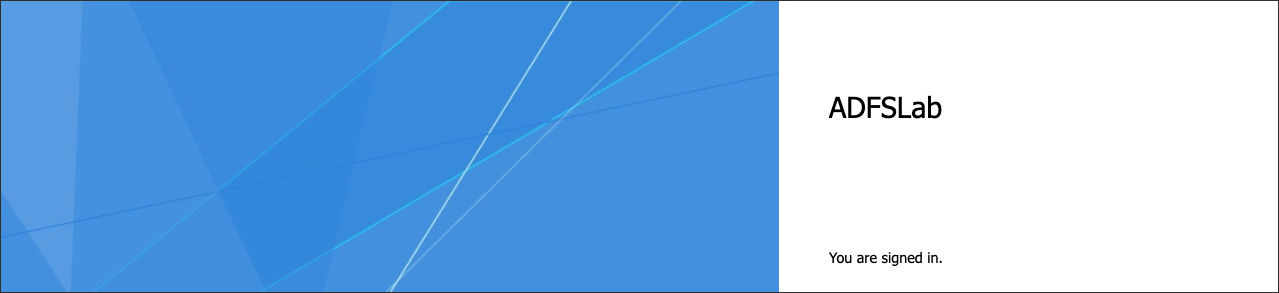

You are signed ins'affiche.

- Dans le navigateur, connectez-vous à ADFS à l'aide de l'URL :

oùhttps://adfs.example.com/FederationMetadata/2007-06/FederationMetadata.xmladfs.example.comest le nom d'hôte ADFS. - Enregistrez le fichier

FederationMetadata.xml. Vous allez utiliser ce fichier pour inscrire ADFS auprès d'OCI IAM. - Dans la console OCI, accédez au domaine dans lequel vous souhaitez travailler. Il est possible que vous deviez changer de compartiment pour trouver le domaine souhaité. Sélectionnez Sécurité, puis Fournisseurs d'identités.

- Sélectionnez Ajouter IdP, puis Ajouter un IdP SAML.

- Entrez le nom du fournisseur d'identités SAML IdP, par exemple

ADFS_IdP. Sélectionnez Suivant. - Sélectionnez Entrer les métadonnées IdP.

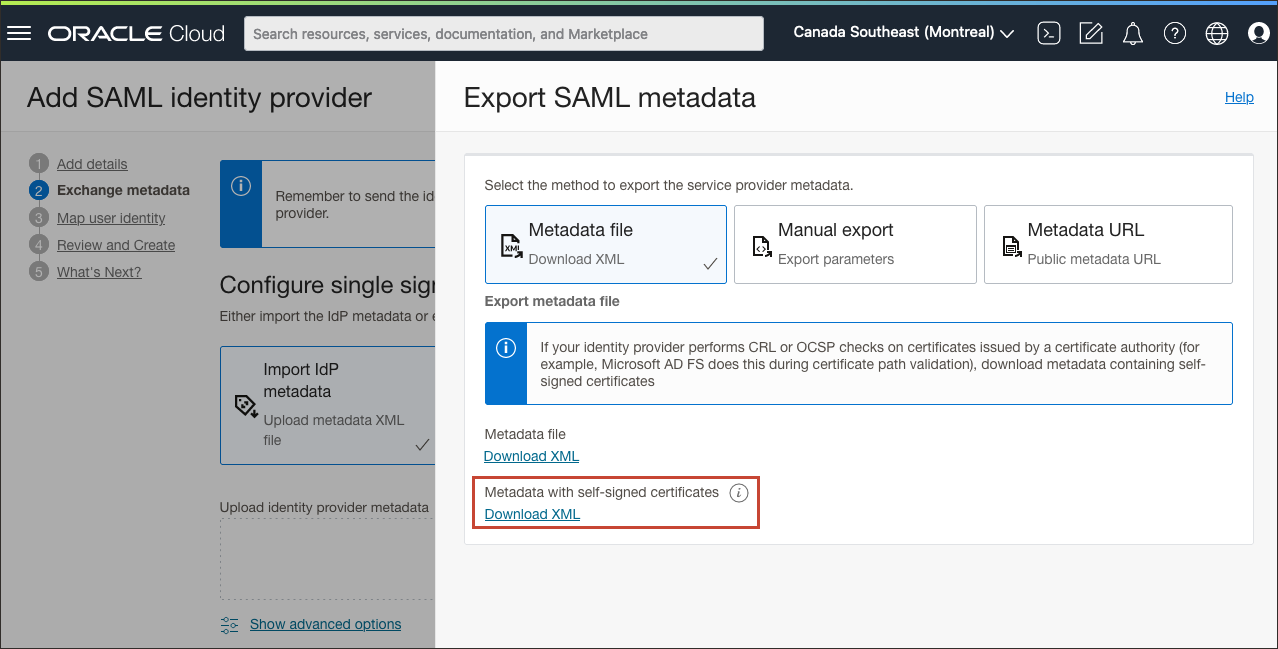

- Téléchargez les métadonnées du fournisseur de services OCI IAM en sélectionnant Exporter les métadonnées SAML.

- Sur la page Exporter les métadonnées SAML, sous Métadonnées avec des certificats auto-signés, sélectionnez Télécharger le XML.Remarque

Utilisez des métadonnées avec des certificats auto-signés lorsque le fournisseur d'identités effectue des vérifications de liste de certificats révoqués ou OCSP sur des certificats émis par une autorité de certification. Dans ce tutoriel, ADFS effectue cette opération lors de la validation du chemin du certificat. - Enregistrez le fichier à un emplacement approprié.

- Transférez le fichier

Metadata.xmlvers le serveur Windows où ADFS est géré. Vous allez utiliser ce fichier pour inscrire le domaine OCI IAM auprès d'ADFS.

- Sur la page Exporter les métadonnées SAML, sous Métadonnées avec des certificats auto-signés, sélectionnez Télécharger le XML.

- Fermez la page Exporter les métadonnées SAML.

- Sélectionnez Importer les métadonnées IdP, puis Télécharger vers le serveur. Sélectionnez le fichier

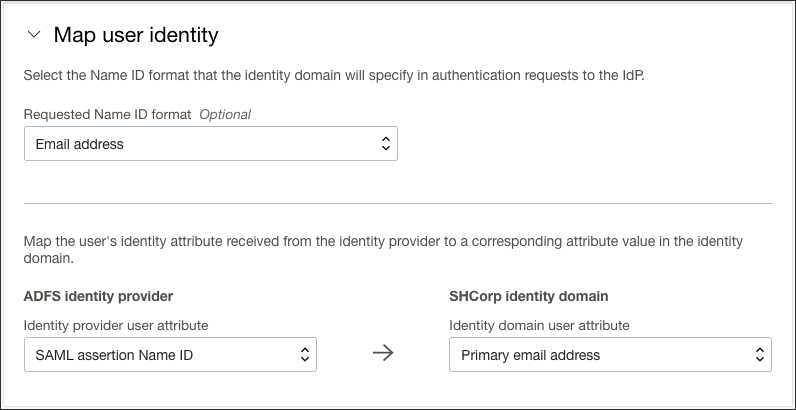

FederationMetadata.xmlque vous avez enregistré précédemment dans ADFS, sélectionnez Ouvrir, puis Suivant. - Dans l'identité de l'utilisateur Map, définissez les éléments suivants :

- Sous Format NameID demandé, sélectionnez

Email address. - Sous Attribut utilisateur du fournisseur d'identités, sélectionnez

SAML assertion Name ID. - Sous Attribut utilisateur de domaine d'identité, sélectionnez

Primary email address.

- Sous Format NameID demandé, sélectionnez

- Sélectionnez Suivant.

- Sous Vérifier et créer, vérifiez les configurations et sélectionnez Créer IdP.

- Sélectionnez Activer.

- Sélectionnez Ajouter à la règle de stratégie IdP. L'ajout de l'élément ADFS IdP à une stratégie IdP permet de l'afficher sur l'écran de connexion à OCI IAM.

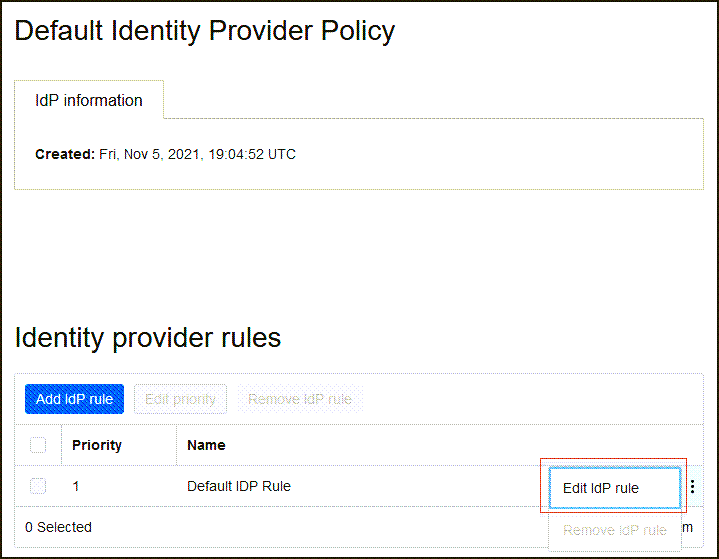

-

Sélectionnez Stratégie de fournisseur d'identités par défaut pour l'ouvrir, puis sélectionnez le menu de la règle et sélectionnez Modifier la règle IdP.

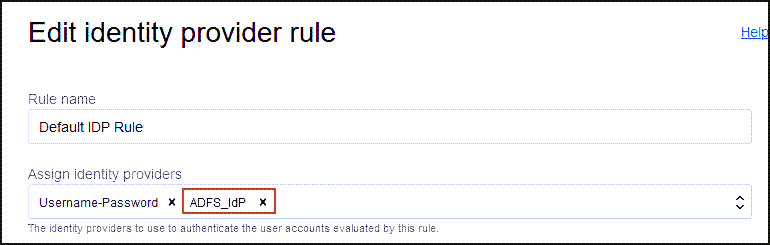

-

Sélectionnez Affecter des fournisseurs d'identités, puis ADFS_IdP pour l'ajouter à la liste.

- Sélectionnez Enregistrer les modifications.

A présent, ADFS est inscrit en tant que fournisseur d'identités dans OCI IAM.

Ensuite, vous enregistrez OCI IAM en tant que partie de confiance dans ADFS.

Tout d'abord, enregistrez OCI IAM en tant que partie de confiance auprès d'ADFS. Configurez ensuite les règles de réclamation pour OCI IAM en tant que partie de confiance.

Enregistrer la partie réceptrice

- Ouvrez l'utilitaire de gestion ADFS. Par exemple, dans l'utilitaire Gestionnaire de serveurs Windows 2016, sélectionnez Outils, puis Microsoft Active Directory Federation Services Management.

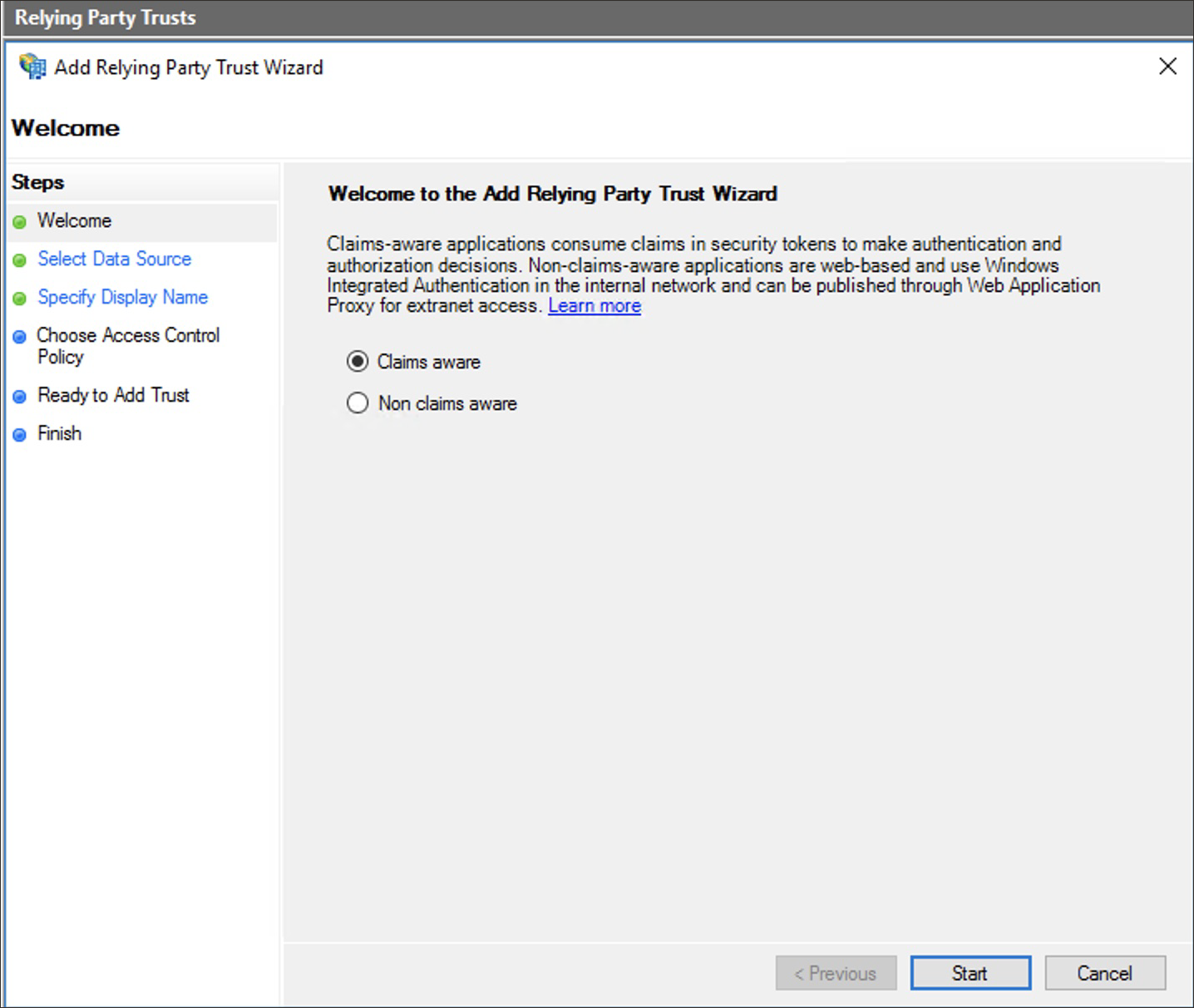

- Sélectionnez Action, puis Ajouter une approbation de partie réceptrice.

-

Dans la fenêtre Assistant d'ajout d'approbation de partie réceptrice, sélectionnez Démarrer.

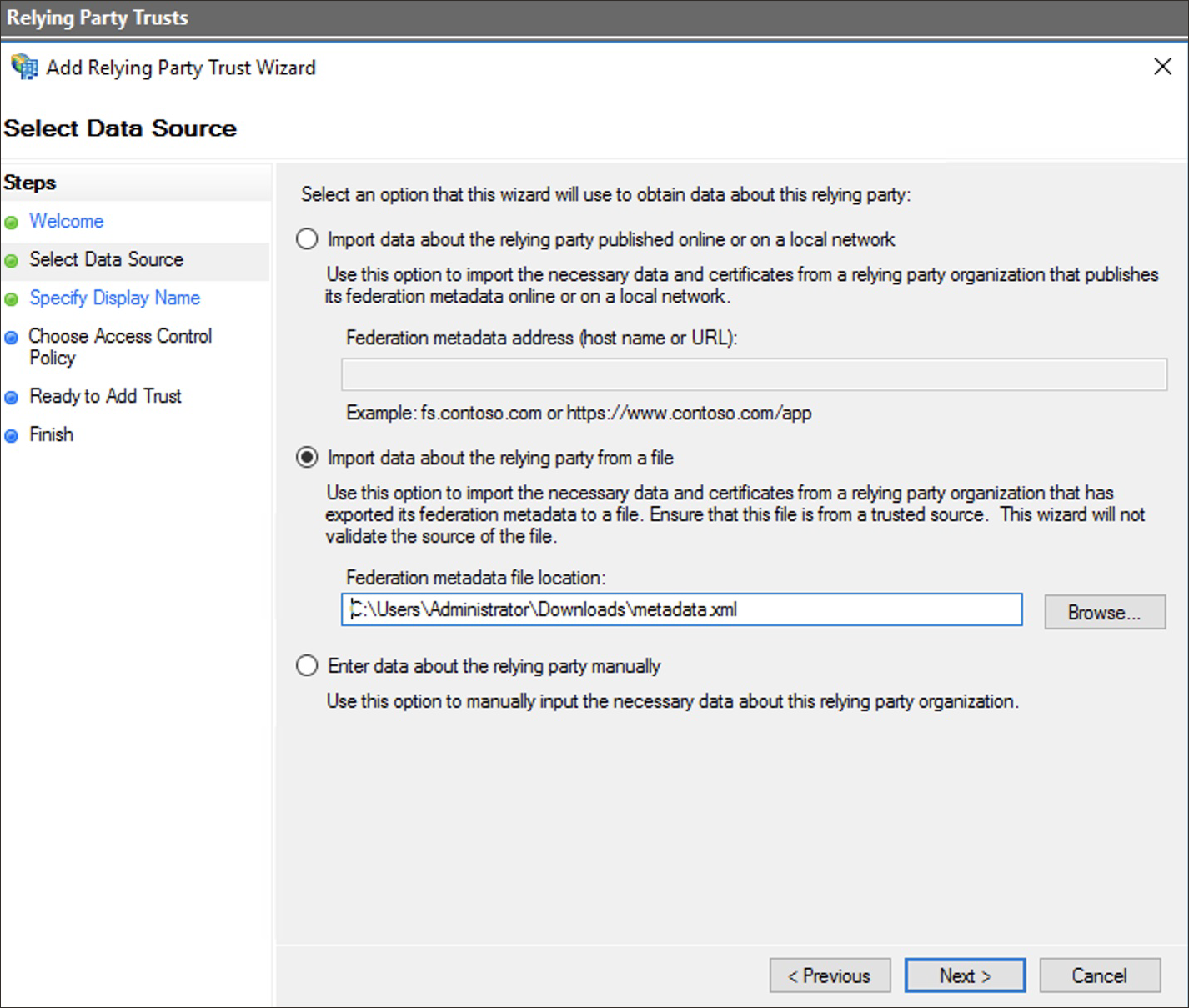

-

Sélectionnez Importer les données relatives à la partie réceptrice dans un fichier, puis sélectionnez Parcourir.

- Sélectionnez

Metadata.xmlque vous avez téléchargé précédemment à partir d'OCI IAM, puis sélectionnez Suivant. -

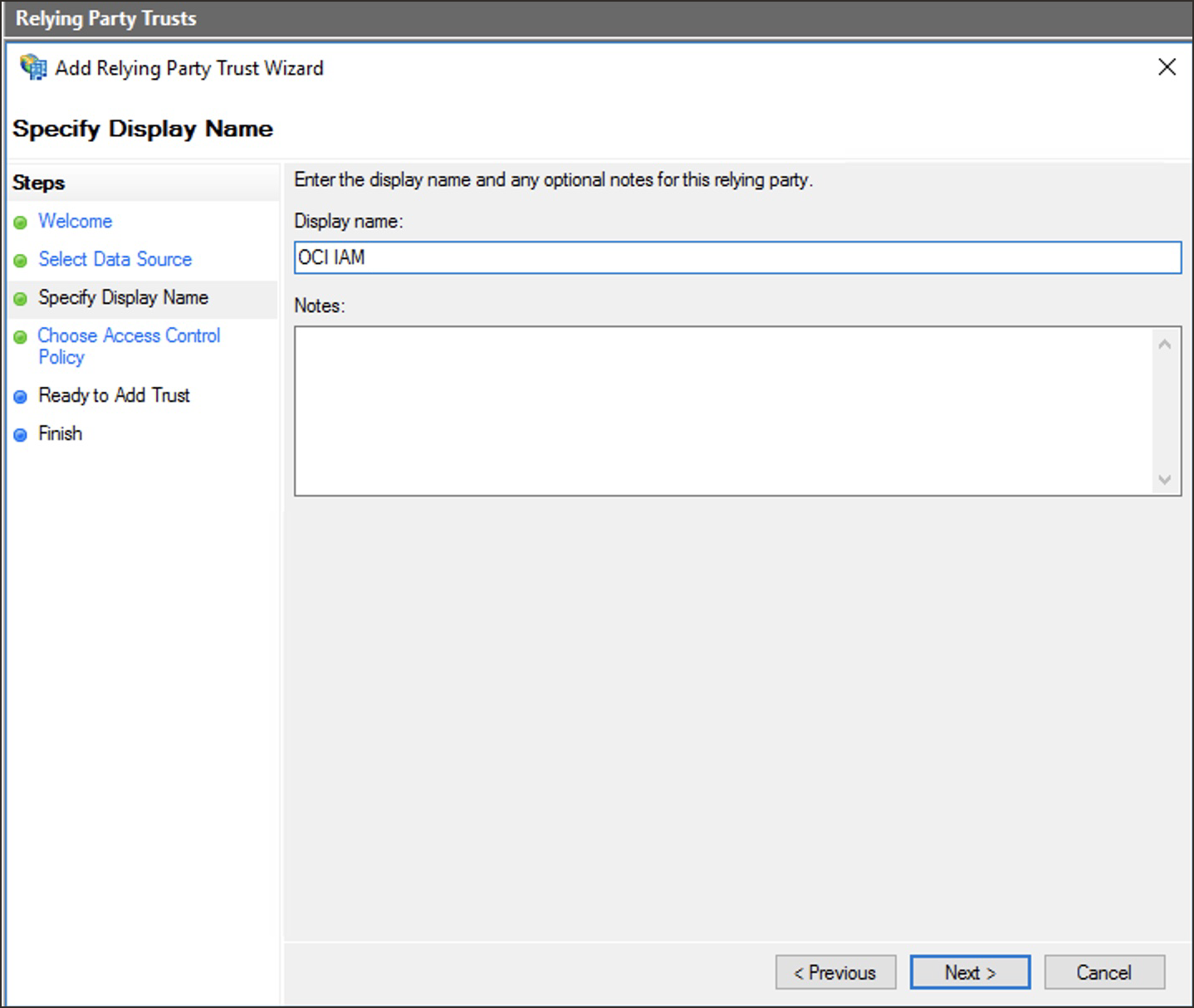

Entrez un nom d'affichage, par exemple

OCI IAM, et éventuellement une description sous Remarques. Sélectionnez Suivant. -

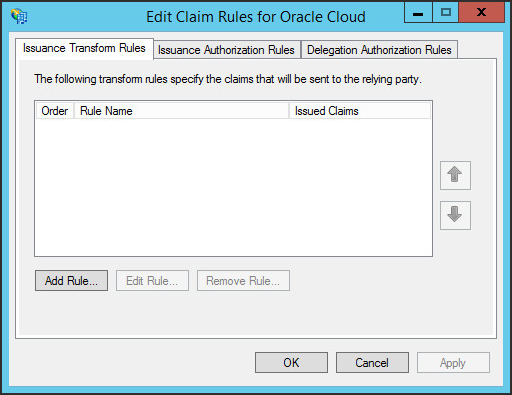

Passez aux options par défaut jusqu'à ce que vous atteigniez l'étape Terminer, puis sélectionnez Fermer. La fenêtre Modifier les règles de déclaration s'ouvre.

Configurer les règles de déclaration

Les règles de réclamation définissent les informations relatives à un utilisateur connecté envoyé à partir d'ADFS vers OCI IAM après l'authentification. Vous définissez ici deux règles de réclamation pour qu'OCI IAM agisse en tant que partie de confiance :

- Adresse électronique : cette règle indique que l'adresse électronique de l'utilisateur est envoyée à OCI IAM dans l'assertion SAML.

-

ID de nom : cette règle indique que le résultat de la règle de courriel est envoyé à OCI IAM dans l'élément Objet

NameIDde l'assertion SAML.

- Dans la fenêtre Modifier les règles de déclaration, sélectionnez Ajouter une règle.

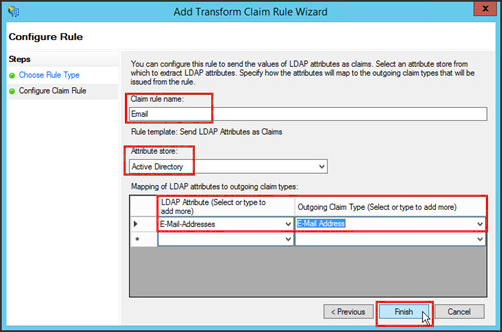

- Sélectionnez Envoyer les attributs LDAP en tant que réclamations comme modèle de règle de réclamation, puis sélectionnez Suivant.

- Dans la page Choisir un type de règle, fournissez les informations suivantes pour la règle d'e-mail :

-

Nom de la règle de déclaration :

Email -

Banque d'attributs :

Active Directory -

Mise en correspondance d'attributs LDAP avec des types de demande sortante :

-

Attribut LDAP :

E-Mail-Addresses -

Type de demande sortante :

E-Mail Address

-

Attribut LDAP :

-

Nom de la règle de déclaration :

- Cliquez sur Fin.

- Dans la fenêtre Modifier les règles de déclaration, sélectionnez Ajouter une règle pour ajouter la deuxième règle de déclaration.

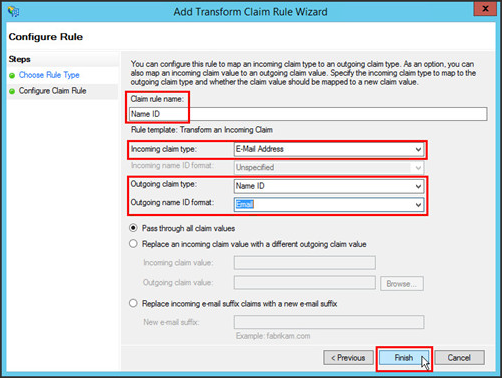

- Sélectionnez Transformer une réclamation entrante en modèle de règle de réclamation, puis Suivant.

- Dans la page Choisir un type de règle, fournissez les informations suivantes pour la règle ID nom :

-

Nom de la règle de déclaration :

Name ID -

Type de réclamation entrante :

E-Mail Address -

Type de demande sortante :

Name ID -

Format d'ID de nom sortant :

Email

-

Nom de la règle de déclaration :

- Cliquez sur Fin.

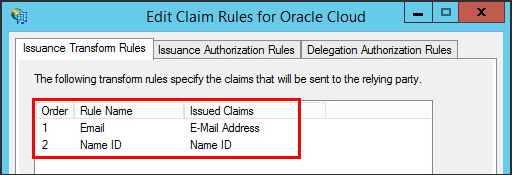

- Dans la fenêtre Modifier les règles de réclamation pour Oracle Cloud, vérifiez que les règles Email et Name ID ont été créées.

A présent, ADFS et OCI IAM disposent de suffisamment d'informations pour établir l'authentification unique et vous pouvez tester l'intégration.

Dans cette tâche, vous testez l'authentification entre OCI IAM et ADFS. Si l'authentification réussit, vous activez le fournisseur d'identités pour les utilisateurs finaux.

- Redémarrez le navigateur et entrez l'URL de la console pour accéder à la console OCI IAM :

- Entrez le nom du compte cloud, également appelé nom de location, et sélectionnez Suivant.

- Connectez-vous avec votre nom d'utilisateur et votre mot de passe.

- Sélectionnez le domaine pour lequel vous avez configuré ADFS IdP.

- Sélectionnez Sécurité, puis Fournisseurs d'identités.

- Sélectionnez l'entrée ADFS IdP.

- Sur la page de détails de IdP, sélectionnez Actions supplémentaires, puis Tester la connexion.

- Faites défiler l'écran jusqu'en bas et sélectionnez Tester la connexion.

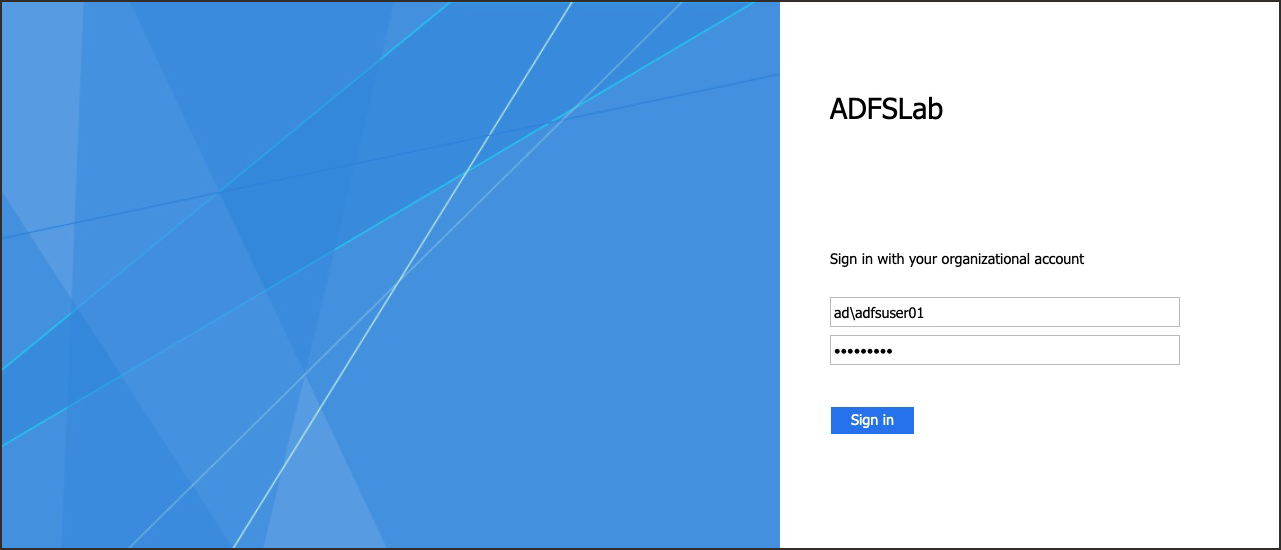

- Dans la page de connexion ADFS, connectez-vous avec un utilisateur qui existe sur ADFS et OCI IAM.

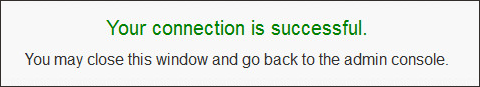

- Le message de confirmation Votre connexion a réussi apparaît.

Félicitations ! Vous avez configuré SSO entre ADFS et OCI IAM.

Pour obtenir plus d'informations sur le développement avec les produits Oracle, consultez les sites suivants :