Rails d'accès - Application de contraintes de contrôle d'accès préventif

Les rails de protection d'accès dans Oracle Access Governance sont des contraintes de sécurité qui définissent et appliquent des conditions pour réglementer et restreindre l'accès aux ressources sensibles. Access Guardrails garantissent que seules les identités autorisées répondant à des critères prédéfinis peuvent y accéder. Si ces conditions ne sont pas remplies, une violation est déclenchée, ce qui vous permet de bloquer l'accès immédiatement ou de prévoir un délai de grâce pour la conformité.

Généralités

L'implémentation d'Access Guardrails nécessite que les identités répondent à une condition prédéfinie, telle que la possession d'un droit d'accès prérequis ou d'un attribut d'identité, avant d'accorder un droit d'accès élevé. Un tel modèle en couches garantit que les autorisations sont accordées dans une séquence contrôlée, ce qui rend la gestion des accès sécurisée et conforme.

Les rampes d'accès ne sont PAS applicables lorsque le provisionnement est effectué à l'aide des stratégies Oracle Access Governance. Utilisez la fonctionnalité de demande d'accès en libre-service d'Oracle Access Governance pour déclencher des traces Access Guardrails.

Access Guardrails aident les administrateurs de sécurité à bloquer les accès non autorisés en veillant à ce que les demandes d'accès répondent à des critères prédéfinis avant la soumission. Ils donnent également aux approbateurs un contexte important, ce qui leur permet de prendre des décisions plus éclairées pendant le processus d'approbation.

Access Guardrails peut également être utilisé avec les collections d'identités. Cela permet aux administrateurs de contrôle d'accès d'établir des mesures de contrôle d'accès préventives, en veillant à ce que seules les identités autorisées et conformes, celles répondant à des critères prédéfinis, soient membres d'une collection d'identités. Si ces conditions ne sont pas remplies, une violation est générée et vous pouvez choisir de bloquer l'accès immédiatement ou d'autoriser un délai de grâce pour la conformité.

Fonctionnalités clés d'Access Guardrails

- Modèle de droit d'accès hiérarchisé : les rails de protection d'accès permettent de structurer l'accès dans les niveaux, en commençant par les rôles de base, tels que DB Reader, et en passant aux rôles avec privilèges supérieurs uniquement lorsque les conditions prédéfinies sont remplies. Grâce à cette approche, vous pouvez vous assurer que seuls les droits minimums nécessaires sont accordés à chaque niveau.

- Empêcher la violation de la séparation des tâches : les contraintes de sécurité dans les rails Access Guard agissent comme une prévérification pour bloquer l'accès susceptible d'entrer en conflit avec les rôles ou responsabilités existants. Par exemple, dans Entra ID, un utilisateur disposant à la fois du rôle Administrateur utilisateur et du rôle Administrateur de rôle privilégié peut créer indépendamment de nouveaux utilisateurs et élever ses propres autorisations, ce qui représente un risque.

- Application de l'accès conditionnel : les garde-corps d'accès exigent des utilisateurs qu'ils satisfassent à des conditions spécifiques, telles que le rôle, l'appartenance à un groupe, l'emplacement, etc., et surveillent en permanence la modification de ces attributs pour autoriser ou bloquer l'accès.

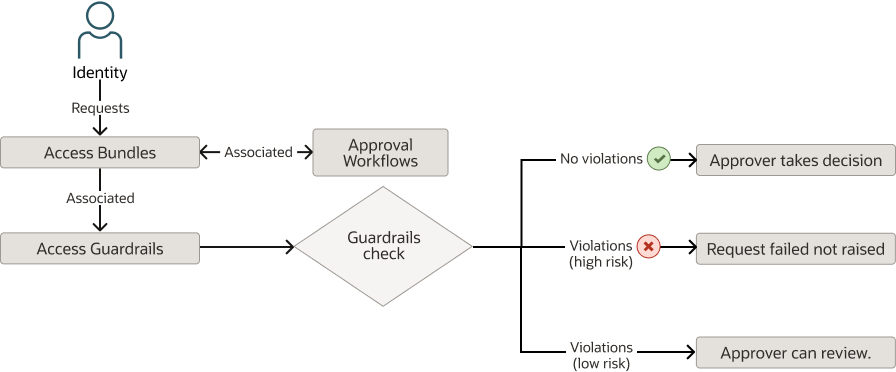

Structure de flux Access Guardrails

Voici comment les objets Access Guardrails fonctionnent dans Oracle Access Governance.

- L'administrateur de contrôle d'accès associe la garde-corps d'accès et le workflow d'approbation à un groupe d'accès.

- Identity génère une demande pour un groupe d'accès à l'aide de la fonctionnalité Demander l'accès.

- La demande est validée par rapport au garde-fou d'accès. Voici ce qui peut se passer en fonction des configurations de garde-corps :

- Aucune violation : L'approbateur prend une décision en fonction du workflow d'approbation.

- Violations à risque élevé : la demande échoue et n'est pas déclenchée, ce qui génère la violation avec le statut Bloqué.

- Violation de risque faible : la demande est soumise à l'approbateur avec des violations dont le statut est Snoozed. L'approbateur décide d'approuver ou de rejeter la demande. Si elle est approuvée, la demande est accordée pour le nombre de jours défini.

Exemple d'implémentation d'Access Guardrails

- Restreignez l'octroi de l'accès aux identités appartenant à des groupes en conflit tels que le groupe DirectoryUserAdmins.

- Accorder l'accès uniquement au service d'identité appartenant au service CorpIT.

Pour définir des garde-fous d'accès pour un scénario spécifique, procédez comme suit :

| Ajout de détails |

Nom : oud-access-admin-check

Sélectionnez Nouvelles demandes d'accès uniquement. |

| Définir des règles pour Access Guardrails | Ajoutez deux conditions, comme suit :

|

| Action sur l'échec | Sélectionnez Risque élevé - Bloquer immédiatement l'accès |

Une fois qu'une garde-corps d'accès est attachée au lot d'accès, la demande est validée pour ces conditions. Si un utilisateur appartient déjà au groupe DirectoryUserAdmins ou ne fait pas partie de CorpIT, la demande ne sera pas soumise à l'approbateur et les violations seront générées avec le statut Bloqué.