Composants d'orchestration des identités

Les composants d'orchestration des identités constituent les éléments de base qui unissent divers systèmes et gèrent efficacement le cycle de vie des identités de votre entreprise. Il s'agit notamment de l'agent Oracle Access Governance pour les intégrations indirectes, des règles de transformation des données entrantes et sortantes pour assurer la cohérence des données, des règles de corrélation pour créer des profils composites et des ressources système orchestrées pour gérer efficacement les ressources et les sources de contrôle utilisées pour charger les données.

Agent Access Governance

L'agent Oracle Access Governance est une image docker téléchargeable, qui permet à Oracle Access Governance de se synchroniser en continu ou régulièrement avec des sources faisant autorité ou des systèmes gérés où aucune connexion directe n'est disponible.

L'agent exécute des travaux ETL (extraction-transform-load) distribués programmés pour effectuer une synchronisation complète ou incrémentielle des données d'identité distantes, telles que les utilisateurs, les rôles, les instances d'application, les habilitations et les affectations d'habilitation vers Oracle Access Governance. Une fois inscrit et installé, l'agent peut être surveillé via la console Oracle Access Governance. L'agent est exécuté dans un environnement docker situé dans votre environnement local (client). Cet environnement doit répondre aux prérequis suivants :

- Installation de Docker ou de Podman

- Autorisation de connexion à la base de données d'identité cible du client

- Autorisation de connexion à l'instance Oracle Access Governance du client hébergée dans Oracle Cloud. Si nécessaire, cette connexion peut être établie via un proxy Web.

L'agent extrait les données, récupérées par le service d'inclusion Oracle Access Governance, et chargées dans Oracle Access Governance à des fins de consommation.

Les demandes d'exécution (provisionnement de comptes ou correction d'accès en boucle fermée) sont transmises aux systèmes gérés. Par exemple, une fois les campagnes de révision d'accès complétées, tous les droits d'accès révoqués dans Oracle Access Governance seront corrigés en déclenchent une opération d'annulation dans le système orchestré. Cette demande de révocation sera transmise au système géré via l'agent.

Les agents ne sont applicables que dans les cas où une connexion directe ne peut pas être établie avec Oracle Access Governance. En règle générale, vous aurez besoin d'un agent lors de l'intégration aux systèmes sur site. L'agent Oracle Access Governance agit en tant qu'arbitre prenant en charge la synchronisation des sources faisant autorité ou des systèmes gérés et d'Oracle Access Governance.

Transformations des données

Les différents systèmes représentent les données différemment. Oracle Access Governance vous permet de manipuler et de transformer les données d'identité et de compte entrantes à partir de systèmes gérés ou de sources faisant autorité, ou les données sortantes provisionnées vers des systèmes gérés. Vous pouvez modifier des valeurs de données pour répondre à vos besoins, par exemple en incluant des valeurs dérivées ou en garantissant un formatage cohérent. Cela garantit la cohérence des données et l'unification du système.

- Améliorez les attributs d'identité entrants inclus à partir d'une source faisant autorité dans Oracle Access Governance à l'aide de règles de transformation entrantes. Par exemple, vous pouvez définir le nom utilisateur en majuscules ou concaténer le nom de famille avec le nom pour créer un nom d'affichage.

- Améliorez les attributs de compte entrants inclus à partir des systèmes gérés dans Oracle Access Governance à l'aide de règles de transformation entrantes. Par exemple, vous pouvez concaténer le nom utilisateur avec le domaine par défaut pour définir l'adresse électronique principale dans Oracle Access Governance.

- Personnalisez les attributs d'identité composites créés dans Oracle Access Governance afin de pouvoir mettre en correspondance les attributs entrants. Par exemple, les applications Database User Management stockent le nom utilisateur dans un format spécifique et, comme il contient uniquement des données de compte, vous devez personnaliser les attributs d'identité composite dans Oracle Access Governance afin que le nom utilisateur DBUM entrant corresponde aux attributs d'identité disponibles dans Oracle Access Governance.

- Définissez des attributs de compte en améliorant les attributs d'identité pour le provisionnement de compte par Oracle Access Governance dans les systèmes gérés. Par exemple, en définissant jobDescription sur une valeur fixe, au cas où vous auriez une valeur NULL.

Types de transformation et workflow associés

Voyons les types de transformation disponibles dans Oracle Access Governance et son workflow :

- Vous intégrez d'abord une source faisant autorité avec Oracle Access Governance en ajoutant un système orchestré. Ici, vous pouvez exécuter des transformations entrantes sur les données des attributs d'identité source au cours du processus d'assimilation des données. Par exemple, vous pouvez intégrer Oracle HCM en tant que source faisant autorité et appliquer des transformations entrantes pour créer un nom d'affichage à partir du nom complet. Ces transformations sont uniques et spécifiques à chaque système orchestré.

- Une fois que vous avez intégré des systèmes source faisant autorité, un profil d'identité composite contenant des attributs Core et Custom est créé en interne dans Oracle Access Governance. Ce profil d'identité composite peut contenir des attributs d'identité provenant de différentes sources faisant autorité que vous avez intégrées. Par exemple, l'identité dans Oracle Access Governance peut contenir des attributs jobCode assimilés à partir d'Oracle HCM et de service assimilés à partir d'un fichier plat. Dans le scénario où le même attribut est disponible dans plusieurs sources faisant autorité, vous avez la possibilité de sélectionner et de modifier le système orchestré à partir duquel vous souhaitez apporter cette valeur d'attribut. Pour plus d'informations, voir Gérer les attributs d'identité. Ce profil d'identité composite sert de source d'informations fiables pour Oracle Access Governance afin d'effectuer diverses opérations de gouvernance et de provisionnement.

- Ensuite, vous intégrez les systèmes gérés pour charger les attributs de compte. Ces attributs de compte sont mis en correspondance avec les attributs d'identité composites disponibles dans Oracle Access Governance.

- Pour le provisionnement sortant, vous manipulez les attributs d'identité composite disponibles dans Oracle Access Governance afin d'assurer un provisionnement précis des comptes dans les systèmes gérés.

Transformation des données entrantes

Les transformations de données entrantes vous permettent de contrôler la façon dont les valeurs d'attribut sont transformées lorsqu'elles sont reçues d'un système orchestré vers Oracle Access Governance. Lorsque vous chargez des données à partir d'un système orchestré, les attributs d'identité et de compte sont importés dans Oracle Access Governance. Au cours du processus de chargement ou d'assimilation des données, il est possible d'appliquer des transformations de données aux attributs.

Voici un exemple de cas d'emploi :

- Renseignez l'attribut d'identité primaryEmail dans Oracle Access Governance en concaténant FirstName, ., LastName, @mydomain.com. C'est ainsi que vous y parvenez dans Oracle Access Governance.

user.getFullName().getGivenName().concat('.',user.getFullName().getFamilyName())+'mydomain.com' - Définissez la valeur d'un attribut sur une autre valeur si la valeur provenant du système orchestré est NULL. Par exemple, si l'organisation a la valeur NULL, définissez la valeur dans Oracle Access Governance sur une valeur fixe.

user.getOrganization() != null && user.getOrganization().getDisplayName() != null ? user.getOrganization().getDisplayName() : 'Oracle Access Governance'

Transformation des données sortantes

L'orchestration des identités permet de provisionner des comptes à l'aide de la fonctionnalité d'accès Demander l'accès (libre-service), Demander l'accès (pour d'autres) ou basé sur une stratégie. Dans le cadre de ce processus, il est possible d'appliquer des transformations de données aux données provisionnées dans le compte de système géré. Lorsque des opérations de provisionnement telles que Réinitialiser le mot de passe ou Créer un compte sont déclenchées dans Oracle Access Governance, des règles de transformation de données peuvent être appelées qui dérivent des valeurs des données d'identité et transforment les données à l'aide de chaînes et d'autres manipulations, de sorte que le provisionnement des comptes soit effectué contre des identités correctes dans le système géré.

- Renseignez l'attribut workEmail dans le système géré provisionné avec la valeur d'attribut d'identité primaryEmail.

- Créez une valeur pour l'attribut displayName dans le système géré provisionné en concaténant l'identité title, userName et employeeNumber.

- Définissez la valeur d'un attribut sur une autre valeur si la valeur d'entrée d'identité est NULL. Par exemple, si l'organisation a la valeur NULL, définissez la valeur sur une valeur fixe dans le compte système géré provisionné.

Attributs d'identité : Personnaliser le profil d'identité composite Oracle Access Governance en appliquant des règles de transformation

Lorsque vous chargez des attributs d'identité à partir de différentes sources faisant autorité, un profil d'identité composite est créé dans Oracle Access Governance, contenant des attributs d'identité provenant de différentes sources. Lorsque vous chargez des attributs de compte à partir de systèmes gérés, les valeurs disponibles dans ce profil d'identité composite sont mises en correspondance avec des attributs de compte (correspondance de compte d'identité). Dans des circonstances particulières, vous devrez peut-être appliquer des règles de transformation supplémentaires à ce profil d'identité composite afin qu'il puisse correspondre aux données entrantes provenant de différents systèmes. En général, vous avez besoin de ce type de transformation pour personnaliser un attribut d'identité dans Oracle Access Governance afin qu'il corresponde aux attributs de compte entrants des systèmes gérés.

Les transformations entrantes sont propres au système orchestré et la personnalisation d'attribut d'identité est appliquée au profil d'identité composite intégré à Oracle Access Governance. Par exemple, si vous avez appliqué une transformation entrante sur JobCode assimilé à partir d'Oracle HCM mais que vous avez sélectionné Fichier à plat comme source pour cet attribut sur la page Gérer les identités, cette transformation n'aura aucune incidence sur la valeur disponible dans Oracle Access Governance.

Scénario

Par exemple, la base de données Database User Management (DBUM) peut stocker un attribut, tel qu'un nom utilisateur dans un format très spécifique, différent du nom utilisateur disponible dans le profil d'identité composite dans Oracle Access Governance. Pour mettre en correspondance un compte DBUM avec l'identité qui existe dans Oracle Access Governance, vous devez personnaliser l'attribut d'identité en appliquant des règles de transformation. Etant donné que DBUM est un compte de système géré, vous ne pouvez pas manipuler les données d'identité en appliquant des règles de transformation entrantes. C'est là que vous devez personnaliser les attributs d'identité composites. Par exemple, lorsque vous connectez MySQL DBUM, Oracle Access Governance ajoute un attribut d'identité interne userNameMysql, avec les règles de transformation applicables. Vous pouvez ensuite mettre en correspondance le nom utilisateur entrant provenant de My SQL DBUM avec l'attribut d'identité userNameMysql. La même règle est appliquée du côté de la transformation sortante afin que le provisionnement des comptes soit effectué avec précision.

| Source faisant autorité | Attribut d'identité composite | Système géré |

|---|---|---|

|

|

|

|

La valeur de l'attribut d'identité username est différente de celle de l'attribut de compte userLogin et nous ne pouvons pas les mettre en correspondance. La transformation des attributs d'identité composite transforme John.Doe@o.com en John_Doe@o.com et le stocke dans le fichier userNameMysql créé dans Oracle Access Governance. Une fois cette opération effectuée, la valeur entrante, John_Doe@o.com, correspond.

Il est recommandé d'utiliser des transformations entrantes pour transformer un attribut d'identité et limiter l'utilisation des règles de transformation sur le profil d'identité composite. Il peut interférer avec le provisionnement des comptes.

Attributs de compte

Les attributs de compte dans Oracle Access Governance permettent aux administrateurs de configurer des attributs de compte supplémentaires au-delà des attributs par défaut pris en charge pour un système orchestré. Vous pouvez obtenir des valeurs pour les attributs de compte à partir d'un système géré, d'un fichier de référence de valeurs de clé globale ou les définir lors de la création d'un groupe d'accès.

Lorsque vous configurez un système orchestré, il inclut un ensemble d'attributs par défaut qui fournissent les détails d'un compte tel que défini pour le système cible particulier que vous utilisez comme source. Dans certains cas, vous pouvez avoir besoin d'inclure des attributs supplémentaires dans votre intégration qui sont présents dans le système cible, mais ne sont pas exposés par défaut. C'est là qu'interviennent les attributs de compte.

- L'utilisateur peut afficher les attributs de compte pour un système orchestré spécifié. L'utilisateur peut afficher les attributs par défaut créés dans le cadre de l'initialisation du système orchestré, ainsi que les attributs de compte créés par l'utilisateur.

- L'utilisateur peut créer des attributs de compte dans la définition du système orchestré.

- L'utilisateur peut modifier les attributs de compte dans la définition du système orchestré.

- L'utilisateur peut supprimer des attributs de compte dans la définition du système orchestré.

- Les attributs de compte prennent en charge les types de données simples et complexes.

- Les attributs de compte peuvent être utilisés dans les transformations entrantes et sortantes.

- Les attributs de compte sont pris en charge pour les systèmes orchestrés configurés en mode système géré.

- Les attributs de compte ne sont pas pris en charge pour :

- Systèmes orchestrés Oracle Cloud Infrastructure (OCI).

- Système orchestré Oracle Identity Governance.

- Systèmes orchestrés configurés en mode source faisant autorité.

- Les attributs de compte créés par l'utilisateur ne sont pas disponibles pour :

- Systèmes orchestrés de table d'application de base de données.

- Systèmes orchestrés REST génériques.

Examinons quelques simples cas d'utilisation :

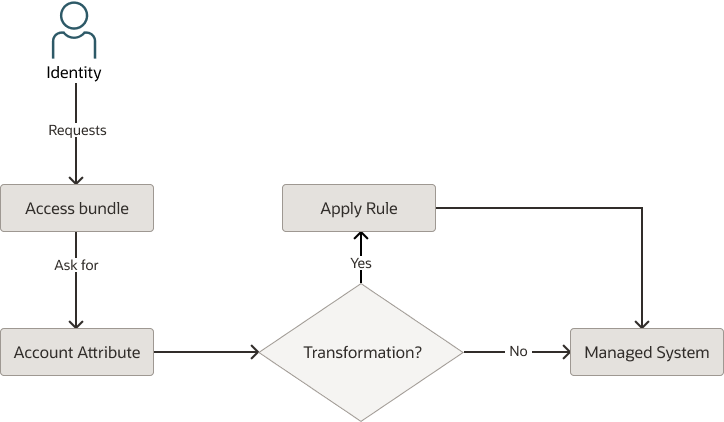

Cas d'utilisation : Ajouter un attribut de compte à l'aide de la définition de groupe d'accès

Dans cette procédure, l'administrateur a créé un attribut de compte qui est mis en correspondance avec l'attribut Description dans le système géré et dont la source de valeur est définie pour accéder au lot. Ils ont également défini un groupe d'accès qui inclut l'attribut de compte. Lorsqu'un utilisateur demande le groupe d'accès, il est invité à saisir une valeur pour Description. Une fois la demande de bundle d'accès approuvée, le compte est provisionné pour le système géré. La valeur de l'attribut Description saisie par l'utilisateur peut ou non faire l'objet d'une transformation sortante. Enfin, la valeur Description est provisionnée dans le cadre du compte créé pour l'utilisateur.

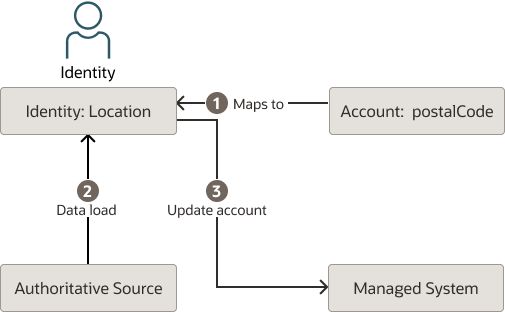

Cas d'utilisation : Refléter la mise à jour de l'attribut d'identité dans l'attribut de compte

Dans ce cas d'emploi, un administrateur a créé un attribut de compte postalCode qui, en plus d'être mis en correspondance avec le système géré, est également associé à un attribut d'identité, Lieu. Supposons que nous disposions d'une identité dans Oracle Access Governance pour un utilisateur, Alice. L'identité d'Alice est dérivée d'une source faisant autorité telle qu'Oracle HCM. Alice se déplace en interne, ce qui entraîne une modification de la valeur Lieu dans Oracle HCM. Lors du prochain chargement de données, cette mise à jour sera reflétée dans Oracle Access Governance, où l'attribut identity:Location d'Alice sera mis à jour. Avec les attributs de compte, cette modification déclenchera également une activité Mettre à jour le compte qui mettra à jour la valeur de account:postalCode avec le contenu de identity:Location. De cette façon, vous pouvez synchroniser vos attributs de compte avec des valeurs dérivées d'une source faisant autorité.

Profils de compte - Modèles réutilisables pour la génération de lots d'accès

Les profils de compte dans Oracle Access Governance servent de modèles réutilisables qui standardisent et simplifient la création de nouveaux comptes utilisateur dans les systèmes gérés en prédéfinissant et en stockant les valeurs par défaut pour leurs attributs de compte. Cela rationalise le provisionnement des utilisateurs, garantit la cohérence des données et réduit les efforts manuels.

Présentation des profils de compte dans Oracle Access Governance

Lorsque vous provisionnez de nouveaux comptes utilisateur vers un système géré à partir d'Oracle Access Governance, vous devez transmettre des informations obligatoires ou des attributs communs. Les profils de compte agissent comme un modèle de base vous permettant de définir les valeurs par défaut une fois pour les attributs communs nécessaires au système géré.

Cela garantit la cohérence du provisionnement et évite d'avoir à saisir manuellement les détails de compte fréquemment dans chaque groupe d'accès, ce qui simplifie la gestion des autorisations.

Lors de la définition des profils de compte, vous pouvez choisir de fournir des valeurs par défaut ou de demander au demandeur de fournir des valeurs lors de la demande en libre-service.

Lorsque vous liez un profil de compte à un groupe d'accès, Oracle Access Governance alimente en toute transparence les informations par défaut nécessaires lors du provisionnement des utilisateurs, ce qui garantit que le nouveau compte est créé avec des données précises et cohérentes.

Un profil de compte peut être lié à plusieurs lots d'accès, car il n'est pas spécifique à un seul.

Vous ne pouvez affecter qu'un seul profil de compte à un groupe d'accès.

Principales fonctionnalités des profils de compte

Explorons les fonctionnalités des profils de compte en examinant les principales fonctionnalités.

- Intégrité référentielle : empêche la suppression d'un profil de compte s'il est lié à un groupe d'accès, ce qui garantit la cohérence des données et l'intégrité référentielle.

- Mises à jour centralisées : la mise à jour d'une valeur d'attribut de profil de compte propage cette modification dans tous les lots d'accès associés. Cela déclenche des demandes de provisionnement pour les utilisateurs concernés avec la valeur d'attribut de compte mise à jour. Cela élimine les efforts manuels de mise à jour des lots d'accès individuels.

- Modèles réutilisables : servent d'instantanés groupés d'attributs qui peuvent être facilement réaffectés à différents lots d'accès, éliminant ainsi la configuration redondante.

Règles de rapprochement

Oracle Access Governance utilise des règles de corrélation ou de mise en correspondance pour mettre en correspondance les données d'identité ingérées à partir de différentes sources faisant autorité, et ainsi créer un profil d'identité composite. De même, lors de l'assimilation des données à partir de systèmes gérés, plusieurs comptes peuvent exister pour une identité. Dans ce cas, les données de compte doivent être incluses et mises en correspondance avec les identités respectives. Les règles de mise en correspondance des comptes peuvent être utilisées pour associer les comptes utilisateur ingérés à partir d'applications en aval à des identités dans Oracle Access Governance. Si vous disposez d'un système qui agit à la fois en tant que source faisant autorité et système géré dans Oracle Access Governance , vous pouvez implémenter la mise en correspondance des identités et des comptes pour le même système.

Vous pouvez facilement créer ces règles de corrélation dans Oracle Access Governance à l'aide d'attributs d'identité et de compte. Si un compte ne peut pas être mis en correspondance automatiquement avec une identité, Oracle Access Governance crée une micro-certification pour ce compte sans correspondance, afin qu'il puisse être mis en correspondance manuellement avec l'identité ou corrigé à partir du système géré.

Types de règle de correspondance

Lorsque des données sont reçues d'un système orchestré, Oracle Access Governance vérifie si les données correspondent à des données déjà intégrées en tant qu'identité ou compte. Oracle Access Governance prend en charge les types de correspondance suivants :

- Correspondance d'identité : cette correspondance vérifie si une identité entrante correspond à une identité existante ou si elle est nouvelle dans Oracle Access Governance. S'il s'agit d'une correspondance, les données entrantes sont corrélées à l'identité existante. En l'absence de correspondance, les données sont utilisées pour créer une identité dans Oracle Access Governance.

- Correspondance de compte : cette correspondance vérifie si un compte entrant correspond à une identité existante. S'il existe une correspondance, les informations de compte sont corrélées avec l'identité correspondante. Si aucune correspondance n'est trouvée, le compte est marqué comme non rapproché.

Informations clés pour les résultats de correspondance

Utilisez les informations clés pour afficher la liste des comptes ou identités entrants, y compris les identités ou comptes mis en correspondance, sans correspondance ou avec plusieurs correspondances.

- Aucune correspondance : l'identité ou le compte entrant n'est pas lié à une identité existante. Associez-la manuellement à l'identité appropriée ou effectuez l'action corrective appropriée pour le système.

- Règle de mise en correspondance : les identités ou les comptes sont mis en correspondance automatiquement en fonction des règles de mise en correspondance configurées.

- Multi-correspondances : plusieurs correspondances ont été trouvées avec une identité, vérifiez les comptes ou les identités et faites correspondre manuellement l'identité correcte.

- Utilisateur supprimé : affiche les comptes orphelins précédemment liés à une identité, mais l'identité associée a été supprimée de la source faisant autorité. Le compte reste dans le système géré sans identité associée.

- Provisionné par AG : le compte est mis en correspondance car il a été créé ou provisionné via Oracle Access Governance. Si le compte ne doit pas être lié, dissociez-le.

Certaines valeurs d'attribut de compte peuvent être masquées (affichées sous forme d'astérisques, "********") en fonction des stratégies de votre organisation. Voir : Configurer les attributs de compte.

En fonction du rôle d'application, vous pouvez effectuer les actions à partir de différents modules d'Oracle Access Governance. Pour plus d'informations, reportez-vous à Correspondance des attributs d'identité et de compte à l'aide de règles de corrélation et à Exécution d'opérations de cycle de vie de compte dans le navigateur de données.

Ressources système orchestrées

Vous pouvez choisir les ressources à inclure à partir des systèmes, ce qui vous permet de contrôler entièrement la source utilisée pour charger les données dans Oracle Access Governance. Vous pouvez gérer les ressources alimentées à partir de systèmes orchestrés. Cette fonctionnalité est très spécifique à Oracle Identity Governance.

Il peut s'agir d'un cas d'utilisation typique où vous disposez de données d'identité gérées par Oracle Identity Governance (OIG), et où vous souhaitez une gouvernance hybride jusqu'au moment de la migration complète vers l'environnement cloud. Par défaut, toutes les ressources incluses à partir de la source faisant autorité et du système géré seront disponibles pour Oracle Access Governance. Lorsque vous ajoutez des connexions directes entre Oracle Access Governance et les systèmes, vous pouvez les enlever de votre système de gouvernance principal pour éviter la duplication des données.

Comprendre les systèmes virtuels pour un système orchestré

Les systèmes virtuels permettent une intégration orchestrée unique pour représenter et gérer plusieurs applications ou domaines connexes en tant que sous-systèmes logiques. Cela est utile lorsqu'une entreprise peut avoir plusieurs domaines ou sous-systèmes qui doivent être gérés, chacun avec des données différentes mais partageant le même schéma structurel.

Au lieu de créer et de gérer un système orchestré distinct pour chaque domaine, les systèmes virtuels vous permettent de :

- Regroupez plusieurs applications sous un seul système orchestré.

- Stockez et traitez les fichiers de données par application en fonction du mapping.

- Gérez ces applications individuellement pour le provisionnement des fonctionnalités de contrôle d'accès.

S'applique à : fichier plat

Exemple

Supposons que votre entreprise intègre trois domaines AD : Alpha, Beta et Gamma. Sans systèmes virtuels, chacun nécessiterait un système orchestré distinct

- Configurez un système orchestré unique (par exemple,

Flatfile-MultiApp-01) et activez les systèmes virtuels. - Chargez un fichier CSV comme avec l'ID et le nom :

ID Nom virtual_ad_123 Alpha virtual_ad_456 Bêta virtual_ad_789 Gamma - Une fois les intégrations réussies, reportez-vous à la structure des buckets :

inbox/ IDENTITY/ virtual_ad_123 virtual_ad_456 virtual_ad_789 PERMISSION/ virtual_ad_123 virtual_ad_456 virtual_ad_789 TARGETACCOUNT/ virtual_ad_123 virtual_ad_456 virtual_ad_789

Remarque

Les sous-dossiers, tels que virtual_ad_123, virtual_ad_456, etc., sont créés uniquement lorsque les systèmes virtuels sont activés. - Effectuez les étapes de post-configuration pour ajouter les fichiers de données dans les dossiers respectifs. Toute extension de schéma pour un système orchestré serait appliquée à tous les systèmes virtuels. Pour plus d'informations, reportez-vous à Intégration avec un fichier plat - Post-configuration.