Présentation du service Network Firewall

Utilisez le service Network Firewall pour créer un pare-feu avec détection et prévention des intrusions pour vos réseaux cloud virtuels.

Propulsé par Palo Alto Networks®, le service Network Firewall vous donne une visibilité sur le trafic réseau entrant dans les environnements cloud (nord-sud) et entre les sous-réseaux (est-ouest). Vous pouvez utiliser le service Network Firewall avec d'autres services de sécurité pour créer une solution de sécurité réseau en couches.

Un pare-feu est une instance hautement disponible et évolutive que vous créez dans un sous-réseau. Le pare-feu applique la logique applicative définie dans une stratégie au trafic réseau. Utilisez le routage dans le VCN pour diriger le trafic vers et depuis le pare-feu.

Le service Network Firewall fournit un débit de 4 Gbits/s.

Fonctionnalités de sécurité

- Filtrage de réseau avec conservation de statut : créez des règles de filtrage de réseau avec conservation de statut qui autorisent ou refusent le trafic réseau en fonction de l'adresse IP source (IPv4 et IPv6), de l'adresse IP de destination (IPv4 et IPv6), du port et du protocole.

- Filtrage de nom de domaine complet et d'URL personnalisées : limitez le trafic entrant et sortant à la liste indiquée de noms de domaine complets, y compris les caractères génériques et les URL personnalisées.

- Détection et prévention des intrusions : surveillez les réseaux pour détecter toute activité malveillante. Consignez les informations, établissez des rapports sur l'activité ou bloquez cette dernière.

- inspection SSL : décryptez et inspectez le trafic crypté TLS avec la prise en charge ESNI pour les vulnérabilités de sécurité. ESNI (Encrypted Server Name Indication) est une extension TLSv1.3 qui crypte l'indication de nom de serveur (SNI, Server Name Indication) dans la procédure d'établissement de liaison TLS.

- Intra VCN Subnet Traffic Inspection : acheminez le trafic entre deux sous-réseaux VCN via un pare-feu.

- Inspection du trafic entre VCN : acheminez le trafic entre deux réseaux cloud virtuels via un pare-feu.

- Inspection du trafic VXLAN : acheminez le trafic vers un point d'accès de test virtuel (VTAP) via un pare-feu. Pour plus d'informations sur les points d'accès de test virtuel, reportez-vous à la section Virtual Test Access Points.

- Règles NAT : utilisez des règles NAT pour créer un ensemble de règles entrantes et sortantes hiérarchisées. Ces règles spécifient les adresses source et de destination, ce qui vous permet d'effectuer la conversion d'adresse réseau (SNAT) source sur le trafic réseau. Avec les règles NAT, vous pouvez modifier les adresses IP source, optimiser l'utilisation des adresses IP et améliorer la sécurité en masquant les détails du réseau interne. Reportez-vous à A propos des règles NAT.

Cas d'utilisation courants d'un pare-feu réseau

Chaque scénario utilise un routage intra VCN pour acheminer le trafic vers le pare-feu. Pour plus d'informations, reportez-vous à Routage intra VCN.

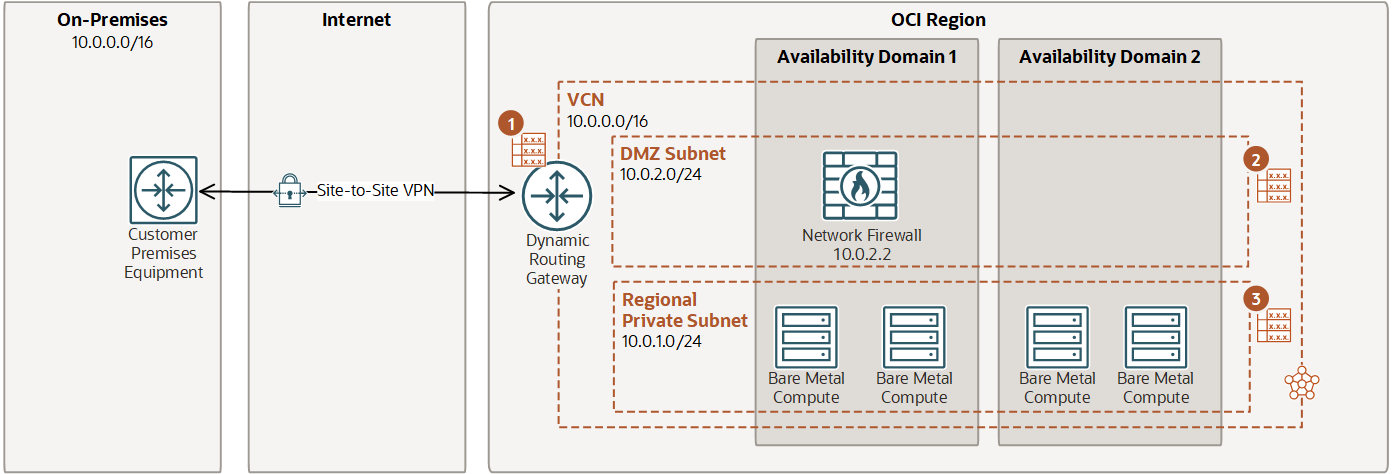

Sécurisation du trafic entre un réseau sur site et un réseau cloud virtuel

- Appel 1 : table de routage de la passerelle d'acheminement dynamique

- Le CIDR de destination : 0.0.0.0/0

- Cible de routage : pare-feu réseau (10.0.2.2)

- Appel 2 : table de routage de sous-réseau de zone démilitarisée

- Le CIDR de destination : 0.0.0.0/0

- Cible de routage : DRG de pare-feu réseau

- Appel 2 : sous-réseau privé de région

- Le CIDR de destination : 0.0.0.0/0

- Cible de routage : pare-feu réseau (10.0.2.2)

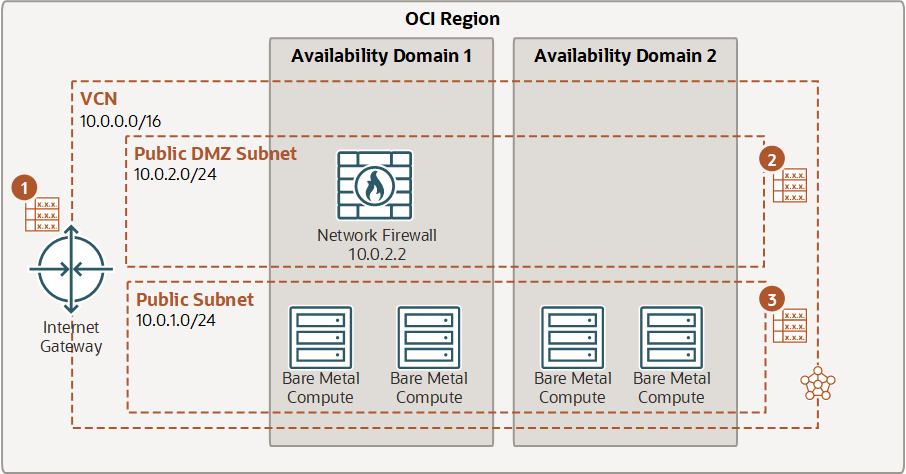

Sécurisation du trafic entre Internet et un réseau cloud virtuel

Dans cet exemple, le routage part d'Internet en direction du pare-feu. Le trafic est routé de la passerelle Internet (IGW), passe par le pare-feu, puis passe du sous-réseau du pare-feu à un sous-réseau public.

- Appel 1 : table de routage de la passerelle Internet

- CIDR de destination : VCN (10.0.0.0/16)

- Cible de routage : pare-feu réseau (10.0.2.2)

- Appel 2 : table d'acheminement du sous-réseau DMZ public

- Le CIDR de destination : 0.0.0.0/0

- Cible de routage : IGW

- Appel 3 : table d'acheminement du sous-réseau publique

- Le CIDR de destination : 0.0.0.0/0

- Cible de routage : pare-feu réseau (10.0.2.2)

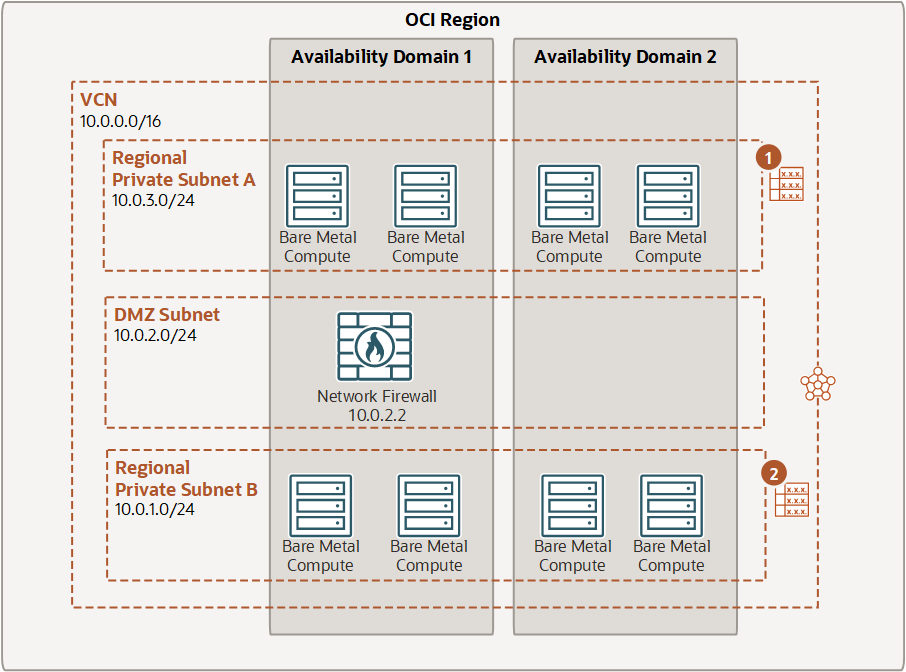

Sécurisation du trafic entre les sous-réseaux d'un réseau cloud virtuel

Dans cet exemple, le routage part d'un sous-réseau en direction du pare-feu. Le trafic est acheminé du sous-réseau A, passe par le pare-feu, puis passe du sous-réseau du pare-feu au sous-réseau B.

- Appel 1 : table d'acheminement du sous-réseau privé régional A

- CIDR de destination : sous-réseau B (10.0.1.0/24)

- Cible de routage : pare-feu réseau (10.0.2.2)

- Appel 2 : table de routage de sous-réseau privé régional B

- CIDR de destination : sous-réseau A (10.0.3.0/24)

- Cible de routage : pare-feu réseau (10.0.2.2)

Régions et domaines de disponibilité

Vous pouvez utiliser le service Network Firewall dans toutes les régions. Pour obtenir la liste des régions prises en charge et des informations générales, reportez-vous à Régions et domaines de disponibilité.

Lorsque vous créez un pare-feu, vous pouvez le créer dans une région ou dans un domaine de disponibilité spécifique d'une région. La valeur par défaut lors de la création d'un pare-feu est régionale.

- Les instances de pare-feu régionales sont distribuées dans tous les domaines de disponibilité de la région, ce qui réduit le risque de défaillance du domaine de disponibilité.

- Les pare-feu régionaux sont à haute disponibilité et présentent une tolérance aux pannes élevée.

- L'utilisation de pare-feu régionaux peut ajouter des latences mineures entre domaines de disponibilité. Par exemple, si le client ou le serveur se trouve dans un domaine de disponibilité différent de celui de l'instance de pare-feu, il peut y avoir une latence en millisecondes. Si le client ou le serveur se trouve dans le même domaine de disponibilité que l'instance de pare-feu, la latence est en microsecondes.

- Les instances de pare-feu propres au domaine de disponibilité sont réparties dans de nombreux domaines de pannes au sein d'un même domaine de disponibilité.

- Les pare-feu propres au domaine de disponibilité peuvent entraîner la redirection du trafic s'il provient d'un sous-réseau régional.

Concepts relatifs à Network Firewall

- Pare-feu

- Un pare-feu est une ressource qui existe dans un sous-réseau choisi et contrôlent le trafic réseau entrant et sortant en fonction d'un ensemble de règles de Sécurité. Le trafic vers et depuis un pare-feu est acheminé à partir de ressources telles que des passerelles Internet et des passerelles de routage dynamique. Pour créer un pare-feu, vous devez disposer d'au moins une stratégie que vous pouvez attacher au pare-feu. Pour plus d'informations sur la création et la gestion de cette ressource, reportez-vous à Création et gestion de pare-feu.

- Stratégie de firewall

- Une stratégie de pare-feu est une ressource qui contient les règles qui contrôlent la façon dont un pare-feu inspecte, autorise ou refuse le trafic réseau. Vous pouvez associer une stratégie de pare-feu à des pare-feu. Pour créer ou gérer cette ressource, reportez-vous à Création et gestion de stratégies de pare-feu.

- Composant de stratégie de pare-feu

- Les composants de stratégie de pare-feu tels que les listes, les clés secrètes et les profils de décryptage vous aident à créer des règles pour une stratégie de pare-feu. Pour créer ou gérer des composants de stratégie de pare-feu, reportez-vous à Création et gestion de stratégies de pare-feu.

- domaine de disponibilité

- Centre de données d'une région géographique hébergeant les ressources cloud. Pour plus d'informations, reportez-vous à Régions et domaines de disponibilité. Un pare-feu existe dans un seul domaine de disponibilité d'une région.

Création d'une automatisation avec des événements

Etapes suivantes

Pour configurer le service Network Firewall, reportez-vous à Configuration du service Network Firewall.