A propos des adresses publiques et des règles de contrôle d'accès

Lorsque vous configurez une instance Oracle Analytics Cloud, vous pouvez déployer Oracle Analytics Cloud avec une adresse accessible par le réseau Internet public.

Pour des raisons de sécurité, vous pouvez restreindre le trafic entrant (entrée) grâce à des règles de contrôle d'accès. De même, si vous utilisez un canal d'accès privé pour vous connecter à des sources de données privées, vous pouvez restreindre le trafic sortant (sortant) via une ou plusieurs règles de groupe de sécurité réseau.

Règles de contrôle d'accès entrant

- Ensemble spécifique d'adresses IP

- Plages de blocs CIDR (Classless Inter-Domain Routing)

- Des réseaux cloud virtuels Oracle Cloud Infrastructure (réseau cloud virtuel)

- Services Oracle dans la même région via une passerelle de service

- Toute combinaison de ce qui précède, c'est-à-dire, adresses IP, plages CIDR, réseaux cloud virtuels, services Oracle.

Exemple :

- Scénario 1 : autorisez l'accès à Oracle Analytics Cloud sur le réseau Internet public. Restreignez l'accès à un ensemble fixe d'adresses IP.

-

Scénario 2 : autorisez l'accès à Oracle Analytics Cloud sur le réseau Internet public. Restreignez l'accès aux hôtes compris dans une plage de blocs CIDR fixe.

-

Scénario 3 : autorisez l'accès à Oracle Analytics Cloud à partir d'un VCN Oracle Cloud Infrastructure déployé dans la même région qu'Oracle Analytics Cloud, sans passer par le réseau Internet public. Dans le même temps, autorisez d'autres utilisateurs ou services cloud tiers à accéder à Oracle Analytics Cloud sur le réseau Internet public.

- Scénario 4 : autorisez l'accès à Oracle Analytics Cloud à partir de votre réseau sur site sans passer par le réseau Internet public. Dans le même temps, autorisez d'autres utilisateurs ou services cloud tiers à accéder à Oracle Analytics Cloud sur le réseau Internet public.

-

Scénario 6 : autorisez l'accès à Oracle Analytics Cloud à partir de votre réseau sur site sans passer par le réseau Internet public. En même temps, autorisez les services Oracle de la même région à accéder à Oracle Analytics Cloud.

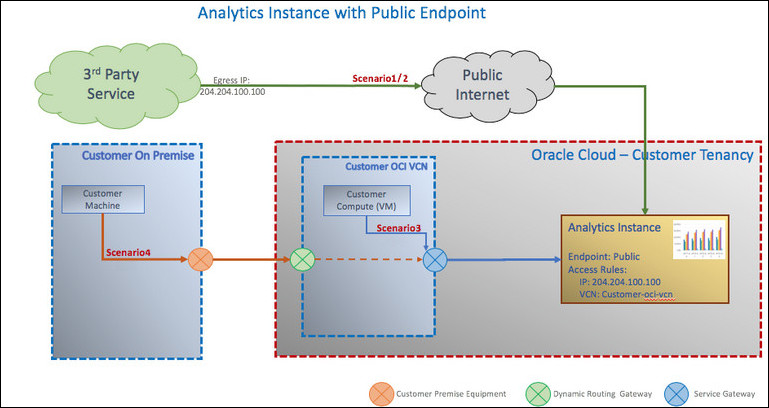

Description de l'image oac_public_ep.jpg

Le diagramme d'exemple présente une instance Oracle Analytics Cloud déployée avec une adresse publique et deux règles de contrôle d'accès. La première règle autorise l'accès à partir de l'adresse IP 204.204.100.100 et la seconde autorise l'accès à partir du réseau cloud virtuel Oracle Cloud Infrastructure customer-oci-vcn. Le réseau cloud virtuel est appairé à un réseau sur site et l'accès à Oracle Analytics Cloud est acheminé via la passerelle de service du réseau cloud virtuel.

Bien qu'Oracle Analytics Cloud soit accessible à partir du réseau Internet public, vous pouvez implémenter vos propres règles de contrôle d'accès pour fournir la sécurité supplémentaire dont vous avez besoin. Dans cet exemple, seul le service tiers avec l'adresse IP de passerelle sortante 204.204.100.100 accède à Oracle Analytics Cloud via le réseau Internet public. Le trafic à partir du réseau sur site n'utilise jamais le réseau Internet public mais la passerelle de service configurée à l'intérieur du réseau cloud virtuel.

Règles de groupe de sécurité réseau sortant

si votre instance Oracle Analytics Cloud utilise un canal d'accès privé pour se connecter à des sources de données privées, vous pouvez restreindre le trafic sortant (sortant) via des règles de groupe de sécurité réseau. Vous pouvez spécifier jusqu'à cinq règles de groupe de sécurité réseau pour le canal privé et les modifier quand vous le souhaitez.