Avant de commencer

Ce tutoriel de 30 minutes décrit le processus de planification d'un réseau cloud virtuel à utiliser avec PeopleSoft Cloud Manager. Vous pouvez créer le réseau cloud virtuel dans le cadre de l'installation de Cloud Manager ou dans la console Oracle Cloud Infrastructure.

Contexte

Pour créer une instance Cloud Manager sur Oracle Cloud Infrastructure, vous avez besoin d'un réseau cloud virtuel (VCN), de sous-réseaux publics ou privés, d'une table de routage et de listes de sécurité pour définir des règles et des restrictions d'accès. Ce tutoriel contient des informations sur la création de fonctionnalités VCN à utiliser avec Cloud Manager. Pour plus d'informations sur les réseaux cloud virtuels, reportez-vous à la documentation Oracle Cloud Infrastructure.

Notez que si vous utilisez Resource Manager pour installer la pile Cloud Manager, vous pouvez créer un VCN et les ressources réseau nécessaires dans le cadre du processus Resource Manager. Dans ce cas, vous pouvez ignorer ce tutoriel. Cette procédure est destinée aux utilisateurs avancés qui souhaitent configurer les ressources réseau manuellement.

Reportez-vous à Présentation de Networking dans la documentation Oracle Cloud Infrastructure.

Remarques :

Dans les endroits où ce tutoriel mentionne des ports, il se réfère à un port TCP, sauf si explicitement mentionné comme un port UDP.Il s'agit du troisième tutoriel de la série Install PeopleSoft Cloud Manager. Lisez les tutoriels dans l'ordre indiqué. Les tutoriels facultatifs proposent d'autres méthodes de configuration.

- Préparation de l'installation du gestionnaire cloud PeopleSoft

- Vérification des informations de compte Oracle Cloud pour PeopleSoft Cloud Manager

- Planification du réseau cloud virtuel pour PeopleSoft Cloud Manager (facultatif)

- Création d'un réseau cloud virtuel pour PeopleSoft Cloud Manager dans la console Oracle Cloud Infrastructure (facultatif)

- Utilisation de ressources de réseau personnalisées ou privées avec PeopleSoft Cloud Manager (facultatif)

- Création d'une image Linux personnalisée pour PeopleSoft Cloud Manager (facultatif)

- Création d'une image Windows personnalisée pour PeopleSoft Cloud Manager dans Oracle Cloud Infrastructure (facultatif)

- Création de ressources Vault pour la gestion des mots de passe pour PeopleSoft Cloud Manager

- Générer des clés de signature d'API pour PeopleSoft Cloud Manager

- Installation de la pile PeopleSoft Cloud Manager avec Resource Manager

- Connexion à l'instance Cloud Manager

- Spécifier les paramètres du gestionnaire de cloud

- Utiliser le service File Storage pour le référentiel PeopleSoft Cloud Manager

- Gérer les utilisateurs, les rôles et les listes d'autorisations de Cloud Manager

- Configuration d'un proxy Web pour PeopleSoft Cloud Manager (facultatif)

- Création d'un équilibreur de charge dans Oracle Cloud Infrastructure pour les environnements PeopleSoft Cloud Manager (facultatif)

- Création de balises définies dans Oracle Cloud Infrastructure pour PeopleSoft Cloud Manager (facultatif)

- Création de ressources Data Science pour le redimensionnement automatique dans PeopleSoft Cloud Manager (facultatif)

Vérifier les éléments de réseau cloud virtuel

Les composants réseau utilisés pour les environnements Cloud Manager sont les suivants :

VCN - Vous pouvez créer un VCN dans le cadre de la configuration de la pile Cloud Manager Resource Manager ou dans la console Oracle Cloud Infrastructure.

- Lorsque vous installez la pile Cloud Manager dans Resource Manager, vous choisissez de créer un VCN ou d'utiliser un VCN existant.

Si vous créez un VCN, l'installation crée un VCN avec des passerelles, des sous-réseaux et des règles de sécurité, dans le même compartiment que l'instance Cloud Manager.

- Dans la console Oracle Cloud Infrastructure, vous pouvez créer un VCN avec des ressources associées, qui crée un VCN avec des composants par défaut, notamment des sous-réseaux publics ou privés, des listes de sécurité, des passerelles Internet ou NAT et des tables de routage.

Reportez-vous au tutoriel Créer un VCN dans la console Oracle Cloud Infrastructure.

- Vous avez également la possibilité de créer uniquement un VCN dans la console Oracle Cloud Infrastructure et d'indiquer les autres ressources ultérieurement.

- Vous pouvez utiliser des réseaux cloud virtuels distincts pour certains environnements provisionnés et migrés.

Reportez-vous au tutoriel Utiliser des ressources de réseau personnalisées ou privées avec PeopleSoft Cloud Manager (facultatif).

- La configuration requise pour le VCN pour le système de fichiers du service File Storage utilisé pour le référentiel Cloud Manager dépend de la méthode que vous utilisez pour la configuration.

Remarques :

Etant donné qu'un système de fichiers de service File Storage est accessible par l'adresse IP ou le DNS de la cible de montage, ce tutoriel fait parfois référence à la cible de montage plutôt qu'au système de fichiers.Pour plus d'informations, reportez-vous au tutoriel sur l'utilisation du service File Storage pour le référentiel PeopleSoft Cloud Manager.

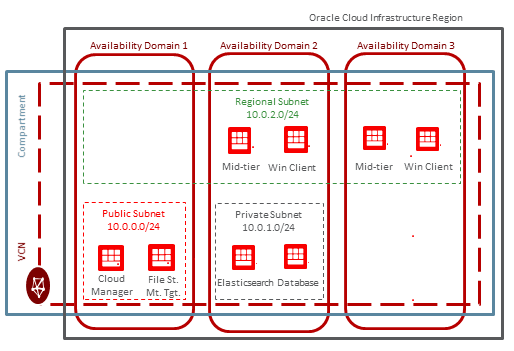

Sous-réseaux : vous pouvez créer des sous-réseaux publics, privés et régionaux dans des réseaux cloud virtuels Cloud Manager. Voir la section Définition de sous-réseaux.

- Sous-réseaux publics

Les instances que vous créez dans un sous-réseau public possèdent des adresses IP publiques et sont accessibles à partir d'Internet.

- Sous-réseaux privés

Lorsque vous créez une instance dans un sous-réseau privé, elle n'a pas d'adresse IP publique. Pour donner aux instances d'un sous-réseau privé un accès sortant à Internet, sans les exposer aux connexions Internet entrantes, vous pouvez configurer une passerelle NAT (Network Address Translation) ou utiliser un proxy Web. Oracle recommande d'utiliser la passerelle NAT, ce qui est généralement plus facile que la configuration d'un proxy Web. Cependant, vous pouvez également choisir un proxy Web pour répondre aux exigences commerciales ou de sécurité.

Lorsque vous installez la pile Cloud Manager dans Resource Manager, vous pouvez choisir de créer des sous-réseaux publics ou privés. Si vous choisissez des sous-réseaux privés, vous pouvez choisir de créer une instance de bastion, ou "saut d'hôte", dans le cadre de l'installation. L'adresse IP d'un sous-réseau privé n'est pas accessible directement à partir d'Internet. Pour accéder à une instance CM dans un sous-réseau privé, vous pouvez configurer un bastion afin d'activer la mise en tunnel SSH et la connexion proxy SOCKS (Socket Secure) au serveur Web Cloud Manager (PIA). L'instance de bastion est créée à l'aide d'une image de plate-forme Oracle Linux et sera créée dans le nouveau VCN.

Reportez-vous à la documentation Oracle Cloud Infrastructure pour plus d'informations sur la configuration d'une passerelle NAT. Reportez-vous au tutoriel Configurer un proxy Web pour Cloud Manager pour savoir comment définir les variables d'environnement nécessaires sur l'instance Cloud Manager à utiliser avec un proxy Web.

- Sous-réseaux régionaux

Un sous-réseau régional n'est pas propre à un domaine de disponible particulier. Elle peut contenir des ressources dans n'importe quel domaine de disponibilité de la région. Oracle les recommande car ils sont plus flexibles. Vous pouvez créer un sous-réseau régional dans la console Oracle Cloud Infrastructure, et Cloud Manager pourra déployer des instances d'environnement PeopleSoft sur ces sous-réseaux régionaux.

Cette illustration présente un VCN simple avec des sous-réseaux publics, privés et régionaux.

Listes de sécurité et ports

- La section Planifier les sous-réseaux de ce tutoriel explique comment concevoir des sous-réseaux VCN pour prendre en charge la communication nécessaire entre les composants, y compris Cloud Manager, la cible de montage du service File Storage pour le système de fichiers, le niveau complet, le niveau intermédiaire, etc.

- La section Vérifier les listes de sécurité pour les ports nécessaires fournit un exemple de configuration de listes de sécurité pour une instance Cloud Manager avec des composants séparés dans différents sous-réseaux.

- La section Vérifier les ports Cloud Manager répertorie les ports utilisés par la configuration Cloud Manager.

- Vous pouvez également configurer des groupes de sécurité réseau à utiliser avec des environnements PeopleSoft provisionnés et migrés. Reportez-vous au tutoriel Utiliser des ressources de réseau personnalisées ou privées avec PeopleSoft Cloud Manager (facultatif).

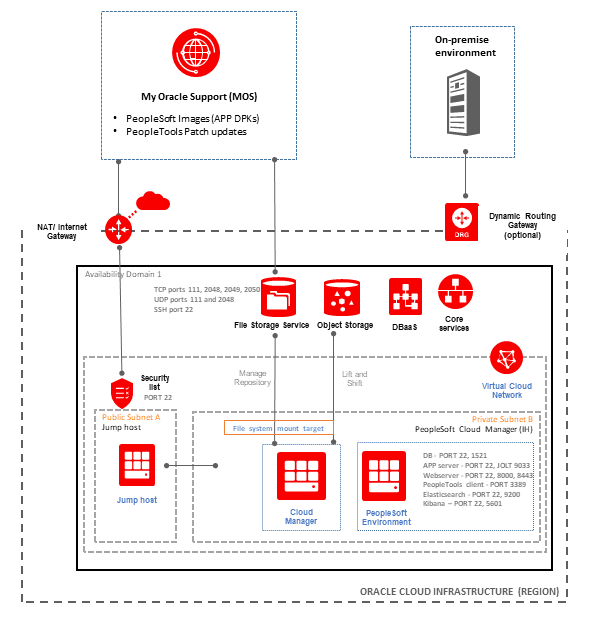

Présentation d'un exemple de déploiement Cloud Manager

Cette illustration présente les composants réseau d'un exemple de déploiement Cloud Manager.

- Toutes les instances et le VCN sont installés dans le domaine de disponibilité 1.

- L'instance Cloud Manager est installée dans le sous-réseau privé B, ce qui signifie qu'elle n'a pas accès à Internet.

- Les environnements PeopleSoft provisionnés sont configurés dans le même sous-réseau privé B.

- Les environnements PeopleSoft provisionnés peuvent inclure divers noeuds, notamment Database (base de données), PeopleTools client, Application Server (serveur APP), Web server et Search Stack.

Le noeud de pile de recherche peut inclure la recherche (OpenSearch ou Elasticsearch) et les tableaux de bord (OpenSearch Dashboards ou Kibana). - Un bastion ou hôte de saut est installé dans le sous-réseau public A et atteint Internet via une passerelle NAT.

- L'instance Cloud Manager ou les environnements PeopleSoft provisionnés doivent accéder à Internet via le bastion.

- L'instance Cloud Manager se connecte à un système de fichiers configuré sur File Storage Service via une cible de montage, qui se trouve dans le même sous-réseau privé B que l'instance Cloud Manager.

- Les images d'application PeopleSoft (PKD APP) et les patches PeopleTools sont téléchargés vers le système de fichiers du service File Storage et mis à disposition dans le référentiel Cloud Manager.

Les éléments téléchargés incluent également des logiciels que vous pouvez sélectionner lors du provisionnement d'un environnement, tels que des clés d'accès COBOL, ainsi que des bogues et des PRP.

- Vous pouvez télécharger vos environnements on-premise vers Object Storage à l'aide du processus Cloud Manager Lift and Shift.

Dans l'illustration, l'environnement sur site est connecté au VCN via une passerelle de routage dynamique.

- Les bases de données pour les environnements provisionnés peuvent être hébergées dans Database Service (DBaaS).

- Les sous-réseaux disposent de listes de sécurité qui permettent d'accéder aux ports requis pour les différents composants.

La section Review Cloud Manager Ports de ce tutoriel répertorie les ports nécessaires.

Sous-réseaux de plan

Utilisez des sous-réseaux et des listes de sécurité pour organiser les composants d'environnement en fonction de vos besoins en matière de sécurité et de communication.

Les sous-réseaux que vous définissez dans votre VCN doivent prendre en compte les exigences de communication entre l'environnement PeopleSoft et les composants Cloud Manager. Il est important de noter que tous les sous-réseaux doivent autoriser le trafic à partir de l'instance Cloud Manager. Pour ce faire, vous devez ajouter des règles à chaque liste de sécurité autorisant les ports de cible de montage de service SSH, WinRM et File Storage à partir du sous-réseau source (qui est le sous-réseau sur lequel réside Cloud Manager).

Pour que les déploiements d'environnements PeopleSoft réussissent, vous devez définir des listes de sécurité pour les sous-réseaux en fonction du type d'instance PeopleSoft qui sera déployé dans ce sous-réseau.

Par exemple, si vous créez des sous-réseaux distincts pour le niveau intermédiaire, le niveau de base de données et le client Windows PeopleSoft, vous devez créer des listes de sécurité pour le sous-réseau qui héberge l'instance de niveau intermédiaire afin qu'elle autorise tous les ports requis qu'un utilisateur prévoit d'utiliser lors du déploiement d'environnements PeopleSoft.

Si vous prévoyez d'utiliser plusieurs sous-réseaux pour vos déploiements PeopleSoft, ces sous-réseaux doivent autoriser les communications de l'un à l'autre, ainsi que du sous-réseau où Cloud Manager est configuré. Créez des listes de sécurité pour les sous-réseaux qui permettent à Cloud Manager et à la cible de montage du service File Storage de communiquer avec les instances qui seront déployées sur d'autres sous-réseaux. En outre, les sous-réseaux doivent pouvoir communiquer entre eux. Par exemple, si vous utilisez un sous-réseau de niveau intermédiaire et un sous-réseau de base de données, les listes de sécurité de chaque sous-réseau doivent être configurées de sorte que le sous-réseau de base de données autorise le trafic à partir du sous-réseau de niveau intermédiaire, en plus d'autoriser le trafic à partir du sous-réseau Cloud Manager.

Lorsque vous créez un VCN pour Cloud Manager, vous choisissez parmi les options de création d'un VCN avec des ressources associées ou de création d'un VCN uniquement. Le tutoriel Créer un réseau cloud virtuel pour PeopleSoft Cloud Manager dans la console Oracle Cloud Infrastructure crée un VCN à l'aide de l'option permettant de créer des ressources associées. Cela crée un VCN avec des composants par défaut, y compris un sous-réseau public avec accès ouvert, un sous-réseau privé, une passerelle Internet, une table de routage et une liste de sécurité.Dans ce cas, vous devez mettre à jour la liste de sécurité par défaut avec une règle pour autoriser tous les ports de cible de montage de service Cloud Manager SSH, WinRM et File Storage avec le CIDR VCN comme source ou le CIDR de sous-réseau de Cloud Manager comme source.

Si vous choisissez plutôt de créer uniquement un VCN, vous devez définir les sous-réseaux séparément. Dans ce cas, il y aurait une liste de sécurité par sous-réseau et vous devez mettre à jour chaque liste de sécurité pour autoriser le trafic à partir du sous-réseau où réside Cloud Manager.

L'image PeopleSoft Cloud Manager contient une installation de serveur Web avec les ports par défaut 8000 (HTTP) et 8443 (HTTPS). Vos protocoles de sécurité peuvent nécessiter l'utilisation d'autres valeurs de port. Si vous utilisez d'autres ports, configurez-les ici et fournissez les mêmes valeurs lors de l'installation de la pile Cloud Manager.

Remarque . Oracle vous recommande vivement d'utiliser le protocole HTTPS dans tous les déploiements. Suivez les instructions fournies dans la documentation du produit PeopleTools System and Server Administration pour implémenter les clés de chiffrement et les certificats requis pour le chiffrement SSL (Secure Sockets Layer). Voir PeopleSoft PeopleTools dans Oracle Help Center, Aide en ligne et PeopleBooks.

Le tableau suivant présente les règles de sécurité requises en fonction des types de noeud PeopleSoft :

| Destinations | Source : Cloud Manager et cible de montage du service File Storage | Source : niveau intermédiaire | Source : Base de données | Source : PeopleSoft Client Windows | Source : niveau complet (PUM) | Source : OpenSearch ou Elasticsearch |

|---|---|---|---|---|---|---|

| Cloud Manager et cible de montage du service File Storage |

|

Cible de montage du service File Storage (ports TCP 111, 2048, 2049, 2050 ; ports UDP 111 et 2048) | Cible de montage du service File Storage (ports TCP 111, 2048, 2049, 2050 ; ports UDP 111 et 2048) |

Ports de base de données (1521, 1522) |

Cible de montage du service File Storage (ports TCP 111, 2048, 2049, 2050 ; ports UDP 111 et 2048) | Cible de montage du service File Storage (ports TCP 111, 2048, 2049, 2050 ; ports UDP 111 et 2048) |

| Niveau intermédiaire | SSH (port 22) |

|

S/O |

|

S/O |

S/O |

| Base de données | SSH (port 22) | Port de base de données (1521) | S/O |

Ports de base de données (1521, 1522) , |

S/O |

S/O |

| Client Windows PeopleSoft |

|

S/O |

S/O |

S/O |

S/O |

S/O |

| Niveau complet (PUM) |

SSH (port 22) |

S/O |

S/O |

Ports de base de données (1521, 1522) |

S/O |

|

| OpenSearch ou Elasticsearch | SSH (port 22) | OpenSearch ou HTTP Elasticsearch (port 9200) |

S/O |

S/O |

OpenSearch ou Elasticsearch (port 9200) | S/O |

Examen des listes de sécurité pour les ports nécessaires

Voici des exemples de listes de sécurité pour trois sous-réseaux créés pour un VCN pour Cloud Manager. Cela suppose la configuration suivante :

- L'instance Cloud Manager et la cible de montage du service File Storage sont hébergées sur le sous-réseau public evQs : US-ASHBURN-AD-1 (10.0.0.0/24).

- Les composants de niveau intermédiaire (serveur d'applications, serveur Process Scheduler et serveur Web), les instances Windows Client, Full-tier et Search Stack sont hébergées sur le sous-réseau public evQs : US-ASHBURN-AD-2 (10.0.1.0/24).

- Les instances de base de données sont hébergées sur le sous-réseau public evQs : US-ASHBURN-AD-3 (10.0.2.0/24).

Le tableau suivant répertorie les règles requises pour la liste de sécurité du premier sous-réseau public, qui héberge les instances Cloud Manager et les cibles de montage de système de fichiers.

| CIDR source | Protocole IP | Plage de ports source | Port de destination |

|---|---|---|---|

| 10.0.0.0/24 | TCP |

Tout |

2048-2050 (cible de montage du service File Storage) |

| 10.0.0.0/24 | TCP | Toutes | 111 (cible de montage du service File Storage) |

| 10.0.0.0/24 | UDP | Toutes | 2048 (cible de montage du service File Storage) |

| 10.0.0.0/24 | UDP | Toutes | 111 (cible de montage du service File Storage) |

| 10.0.1.0/24 | TCP | Toutes | 2048-2050 (cible de montage du service File Storage) |

| 10.0.1.0/24 | TCP | Toutes | 111 (cible de montage du service File Storage) |

| 10.0.1.0/24 | UDP | Toutes | 2048 (cible de montage du service File Storage) |

| 10.0.1.0/24 | UDP | Toutes | 111 (cible de montage du service File Storage) |

| 10.0.2.0/24 | TCP | Toutes | 2048-2050 (cible de montage du service File Storage) |

| 10.0.2.0/24 | TCP | Toutes | 111 (cible de montage du service File Storage) |

| 10.0.2.0/24 | UDP | Toutes | 2048 (cible de montage du service File Storage) |

| 10.0.2.0/24 | UDP | Toutes | 111 (cible de montage du service File Storage) |

| 0.0.0.0/0 | TCP | Toutes | 22 (SSH) |

Le tableau suivant répertorie les règles requises pour la liste de sécurité du deuxième sous-réseau, qui héberge le niveau intermédiaire, le client Windows PeopleSoft, le niveau complet et la pile de recherche (OpenSearch ou Elasticsearch).

| CIDR source | Protocole IP | Plage de ports source | Port de destination |

|---|---|---|---|

| 10.0.0.0/24 | TCP |

Tout |

22 (SSH) |

| 10.0.0.0/24 | TCP | Toutes | 5985 et 5986 (Winrm) 139 et 445 (CIFS) |

| 10.0.0.0/24 | UDP | Toutes | 137 et 138 (CIFS) |

| 10.0.1.0/24 | TCP | Toutes |

|

| 0.0.0.0/0 | TCP | Toutes | 3389 (RDP) |

Le tableau suivant répertorie les règles requises pour la liste de sécurité du troisième sous-réseau hébergeant la base de données.

| CIDR source | Protocole IP | Plage de ports source | Port de destination |

|---|---|---|---|

| 10.0.0.0/24 | TCP |

Tout |

22 (SSH) |

| 10.0.0.0/24 | TCP | Toutes | 1521 (port de base de données) |

Vérification des listes de sécurité pour un équilibreur de charge public

Vous pouvez créer un équilibreur de charge public ou privé dans Oracle Cloud Infrastructure et l'utiliser pour la distribution du trafic pour les environnements PeopleSoft Cloud Manager. Reportez-vous au tutoriel sur la création d'un équilibreur de charge dans Oracle Cloud Infrastructure pour les environnements PeopleSoft Cloud Manager (facultatif).

Cette section inclut des exemples de listes de sécurité pour deux sous-réseaux avec un équilibreur de charge public. Cela suppose la configuration suivante :

| Type de sous-réseau | Public ou privé | Nom du sous-réseau | CIDR |

|---|---|---|---|

| Equilibreur de charge externe | Public |

A |

10.0.10.0/24 |

| Instances de niveau intermédiaire | Privé | C | 10.0.30.0/24 |

L'équilibreur de charge public est hébergé sur le sous-réseau public A (10.0.10.0/24). Il est ouvert à Internet. Le processus d'écoute utilise le port SSL 443.

Le tableau suivant répertorie les règles requises pour la liste de sécurité du sous-réseau public A.

| CIDR source | Protocole IP | Plage de ports source | CIDR de destination | Port de destination |

|---|---|---|---|---|

| Tous les (accès à partir d'Internet) |

TCP |

Tout |

10.0.10.0/24 (CIDR de l'équilibreur de charge public, sous-réseau A) |

443 (HTTPS) |

Les composants de niveau intermédiaire (PIA, serveur d'applications, Process Scheduler, pile de recherche) sont hébergés sur le sous-réseau C (10.0.30.0/24). Le domaine du serveur d'applications est configuré avec IB. Process Scheduler est configuré avec des noeuds de rapport.

Le tableau suivant répertorie les règles requises pour la liste de sécurité du sous-réseau C, qui héberge l'instance de niveau intermédiaire. Ce sous-réseau doit autoriser l'entrée à partir de l'équilibreur de charge du sous-réseau A. Les ports de destination affichés sont les valeurs par défaut.

| CIDR source | Protocole IP | Plage de ports source | CIDR de destination | Port de destination |

|---|---|---|---|---|

| 10.0.10.0/24 (CIDR de l'équilibreur de charge public, sous-réseau A) |

TCP |

Tout |

10.0.30.0/24 (CIDR de niveau intermédiaire, sous-réseau C) |

8000 (PIA HTTP) 5601 (tableaux de bord OpenSearch ou Kibana) |

Vérification des listes de sécurité pour un équilibreur de charge privé

Cette section inclut des exemples de listes de sécurité pour deux sous-réseaux avec un équilibreur de charge privé. Cela suppose la configuration suivante :

| Type de sous-réseau | Public ou privé | Nom du sous-réseau | CIDR |

|---|---|---|---|

| Equilibreur de charge interne | Privé |

B |

10.0.20.0/24 |

| Instances de niveau intermédiaire | Privé | C | 10.0.30.0/24 |

L'équilibreur de charge privé est hébergé sur le sous-réseau privé B (10.0.20.0/24). Le listener utilise le port 443. Il doit accepter le trafic des composants de niveau intermédiaire dans le sous-réseau C (10.0.30.0/24).

Le tableau suivant répertorie les règles requises pour la liste de sécurité du sous-réseau privé B.

| CIDR source | Protocole IP | Plage de ports source | CIDR de destination | Port de destination |

|---|---|---|---|---|

| 10.0.30.0/24 (CIDR de niveau intermédiaire, sous-réseau C) |

TCP |

Tout |

10.0.20.0/24 (CIDR de l'équilibreur de charge privé, sous-réseau B) |

443 (HTTPS) |

| CIDR pour les utilisateurs finaux internes (tous les utilisateurs internes/intranet) |

TCP | Toutes | 10.0.20.0/24 (CIDR de l'équilibreur de charge privé, sous-réseau B) |

443 (HTTPS) |

Les composants de niveau intermédiaire (PIA, serveur d'applications, Process Scheduler, ELK/Kibana) sont hébergés sur le sous-réseau C (10.0.30.0/24). Le domaine du serveur d'applications est configuré avec IB. Process Scheduler est configuré avec des noeuds de rapport.

Le tableau suivant répertorie les règles requises pour la liste de sécurité du sous-réseau C, qui héberge l'instance de niveau intermédiaire. Ce sous-réseau doit autoriser l'entrée à partir de l'équilibreur de charge du sous-réseau B. Les ports de destination affichés sont les valeurs par défaut.

| CIDR source | Protocole IP | Plage de ports source | CIDR de destination | Port de destination |

|---|---|---|---|---|

| 10.0.20.0/24 (CIDR de l'équilibreur de charge privé, sous-réseau B) |

TCP |

Tout |

10.0.30.0/24 (CIDR de niveau intermédiaire, sous-réseau C) |

8000 (PIA HTTP) 5601 (tableaux de bord OpenSearch ou Kibana) |

Vérifier les ports Cloud Manager

Le tableau suivant répertorie les ports utilisés par la configuration de Cloud Manager.

| Nom de port | Valeur | Commentaire |

|---|---|---|

| Protocole RDP | 3 389 | Requis pour l'accès Bureau à distance à la machine virtuelle Windows. |

| Cible de montage du service File Storage | Ports TCP 111, 2048, 2049 et 2050 Ports UDP 111 et 2048 |

Obligatoire* |

| Winrm | 5985 et 5986 | Winrm est un protocole d'administration Windows utilisé par Cloud Manager pour se connecter à distance aux machines virtuelles Windows. Reportez-vous au tutoriel Création d'une image personnalisée Windows pour PeopleSoft Cloud Manager dans Oracle Cloud Infrastructure. |

| CIFS (traitement) | Ports TCP 139 et 445 Ports UDP 137 et 138 |

Common Internet File System (CIFS) est un protocole utilisé pour transférer des fichiers des machines virtuelles Windows vers la machine virtuelle Cloud Manager. |

| NFS | Ports TCP 111, 892, 2049 et 32803 | Requis dans le sous-réseau d'instance PUM pour l'auto-mise à jour de Cloud Manager. |

| HTTP | 8000 (Valeur par défaut) | Pour des raisons de sécurité, Oracle recommande de ne pas utiliser le numéro de port HTTP par défaut. Modifiez-le dans la configuration de la pile Cloud Manager. |

| HTTPS | 8443 (Valeur par défaut) | Pour des raisons de sécurité, Oracle recommande de ne pas utiliser le numéro de port HTTPS par défaut. Modification de la configuration de la pile Cloud Manager. |

| WSL | 7000 (Valeur par défaut) | Modifiez la configuration de la pile Cloud Manager si vous le souhaitez. |

| JOLT | 9 033-9 062 | Plage de ports à utiliser par JOLT. Modifiez la configuration de la pile Cloud Manager si vous le souhaitez. |

| Port de base de données | 1521 et 1522 (par défaut) | Le port 1521 est requis dans le sous-réseau Cloud Manager pour la prise en charge d'Autonomous Database - Dédié (appelé ADB-D dans la documentation Cloud Manager). |

| Ports JMX | 10100 et 10101 | Ports JMX pour un domaine de serveur d'applications. Utilisé pour PeopleSoft Health Center et le redimensionnement automatique. Ouvrez l'entrée pour les ports TCP 10100 et 10101 dans les sous-réseaux des domaines de serveur d'applications qui utilisent le redimensionnement automatique. Si vous déployez plusieurs domaines de serveur d'applications sur le même noeud, ouvrez des ports supplémentaires, par exemple :

|

| Ports JMX | 10200 et 10201 | Ports JMX pour un domaine Process Scheduler. Utilisé pour PeopleSoft Health Center. |

| Port HTTP OpenSearch ou Elasticsearch | 9200 (Valeur par défaut) | aucun |

| OpenSearch Port HTTP des tableaux de bord ou Kibana | 5601 (Valeur par défaut) | aucun |

| Port de transport de cluster OpenSearch | 9300 (Valeur par défaut) | Le port de transport de cluster est requis lorsque vous utilisez des clusters de recherche dans des environnements provisionnés. |

* Le système de fichiers du service File Storage requiert une entrée avec conservation de statuts vers les ports TCP 111, 2048, 2049 et 2050, et une entrée avec conservation de statuts vers les ports UDP de 111 et 2048. Le système de fichiers du service File Storage requiert également une sortie avec conservation de statut à partir des ports TCP 111, 2048, 2049 et 2050 et une sortie avec conservation de statut à partir du port UDP 111.

Reportez-vous à Configuration des règles de liste de sécurité VCN pour File Storage dans la documentation Oracle Cloud Infrastructure.

Etapes suivantes

Création d'un réseau cloud virtuel pour PeopleSoft Cloud Manager dans la console Oracle Cloud Infrastructure (facultatif)

En savoir plus

- PeopleSoft Cloud Manager - Page d'accueil, My Oracle Support, ID document 2231255.2

- Outil de présentation des fonctionnalités cumulées (Cliquez sur Générer un rapport de DAF et sélectionnez PeopleSoft Cloud Manager en haut.)

- Documentation Oracle Cloud dans Oracle Help Center

Planification du réseau cloud virtuel pour PeopleSoft Cloud Manager (facultatif)

G41719-01

Août 2025

Copyright © 2025, Oracle et/ou ses affiliés.

Passez en revue les exigences et prévoyez de créer un réseau cloud virtuel à utiliser avec PeopleSoft Cloud Manager.

Ce logiciel et la documentation qui l'accompagne sont protégés par les lois sur la propriété intellectuelle. Ils sont concédés sous licence et soumis à des restrictions d'utilisation et de divulgation. Sauf stipulation expresse de votre contrat de licence ou de la loi, vous ne pouvez pas copier, reproduire, traduire, diffuser, modifier, accorder de licence, transmettre, distribuer, exposer, exécuter, publier ou afficher le logiciel, même partiellement, sous quelque forme et par quelque procédé que ce soit. Par ailleurs, il est interdit de procéder à toute ingénierie inverse du logiciel, de le désassembler ou de le décompiler, excepté à des fins d'interopérabilité tel que prescrit par la loi.

Si ce logiciel, la documentation du logiciel, les données (telles que définies dans la réglementation "Federal Acquisition Regulation") ou la documentation afférente, sont livrés sous licence au Gouvernement des Etats-Unis, ou à quiconque qui aurait souscrit la licence de ce logiciel pour le compte du Gouvernement des Etats-Unis, la notice suivante s'applique :

U.S. GOVERNMENT END USERS: Oracle programs (including any operating system, integrated software, any programs embedded, installed or activated on delivered hardware, and modifications of such programs) and Oracle computer documentation or other Oracle data delivered to or accessed by U.S. Government end users are "commercial computer software" or "commercial computer software documentation" pursuant to the applicable Federal Acquisition Regulation and agency-specific supplemental regulations. As such, the use, reproduction, duplication, release, display, disclosure, modification, preparation of derivative works, and/or adaptation of i) Oracle programs (including any operating system, integrated software, any programs embedded, installed or activated on delivered hardware, and modifications of such programs), ii) Oracle computer documentation and/or iii) other Oracle data, is subject to the rights and limitations specified in the license contained in the applicable contract. The terms governing the U.S. Government's use of Oracle cloud services are defined by the applicable contract for such services. No other rights are granted to the U.S. Government.

Ce logiciel ou matériel a été développé pour un usage général dans le cadre d'applications de gestion des informations. Ce logiciel ou matériel n'est pas conçu ni n'est destiné à être utilisé dans des applications à risque, notamment dans des applications pouvant causer un risque de dommages corporels. Si vous utilisez ce logiciel ou ce matériel dans le cadre d'applications dangereuses, il est de votre responsabilité de prendre toutes les mesures de secours, de sauvegarde, de redondance et autres mesures nécessaires à son utilisation dans des conditions optimales de sécurité. Oracle Corporation et ses affiliés déclinent toute responsabilité quant aux dommages causés par l'utilisation de ce logiciel ou matériel pour des applications dangereuses.

Oracle®, Java, MySQL et NetSuite sont des marques déposées d'Oracle Corporation et/ou de ses affiliés. Tout autre nom mentionné peut être une marque appartenant à un autre propriétaire qu'Oracle.

Intel et Intel Inside sont des marques ou des marques déposées d'Intel Corporation. Toutes les marques SPARC sont utilisées sous licence et sont des marques ou des marques déposées de SPARC International, Inc. AMD, Epyc, et le logo AMD sont des marques ou des marques déposées d'Advanced Micro Devices. UNIX est une marque déposée de The Open Group.

Ce logiciel ou matériel et la documentation qui l'accompagne peuvent fournir des informations ou des liens donnant accès à des contenus, des produits et des services émanant de tiers. Oracle Corporation et ses affiliés déclinent toute responsabilité et excluent toute garantie expresse ou implicite quant aux contenus, produits ou services émanant de tiers, sauf mention contraire stipulée dans un contrat entre vous et Oracle. En aucun cas, Oracle Corporation et ses affiliés ne sauraient être tenus pour responsables des pertes subies, des coûts occasionnés ou des dommages causés par l'accès à des contenus, produits ou services tiers, ou à leur utilisation, sauf mention contraire stipulée dans un contrat entre vous et Oracle.