Présentation des clés de chiffrement gérées par le client

Découvrez les clés de cryptage gérées par le client pour les environnements dédiés.

Rubriques connexes

Généralités sur les clés de cryptage gérées par un client

Oracle NoSQL Database Cloud Service (NDCS) protège les données contre les failles de sécurité en cryptant les données inactives à l'aide de clés de cryptage des données. Les clés de cryptage des données sont ensuite cryptées à l'aide d'une clé de cryptage maître. Par défaut, NDCS utilise une clé de cryptage maître gérée par Oracle.

NDCS vous permet également de crypter des clés de cryptage de données avec votre propre clé de cryptage maître, appelée clé de cryptage gérée par le client (CMEK). Les CMEK doivent être activés dans un environnement dédié avant d'utiliser cette fonctionnalité. Lorsque vous créez un environnement dédié configuré pour les CMEK, Oracle NoSQL Database utilise des volumes de blocs OCI pour stocker et crypter les données de base de données à l'aide d'une clé de cryptage maître que vous contrôlez. En outre, les sauvegardes des données de votre environnement résident dans le stockage d'objets OCI et sont également cryptées à l'aide de votre clé maître. Pour générer un ticket de service, reportez-vous à Demande d'un environnement hébergé dédié.

Vous créez et gérez vos propres clés de cryptage maître. NDCS utilise OCI Key Management Service (KMS) pour stocker la clé de cryptage maître dans les coffres et gérer leurs états opérationnels.

Terminologies

- CMEK (Customer Managed Encryption Key) : clé de cryptage maître utilisée pour crypter et décrypter les clés Block Volume et Object Storage.

- Données au repos : fait référence aux données stockées dans Oracle NoSQL Database.

- Environnement dédié pour les CMEK : environnement Oracle NoSQL dédié à votre location et configuré pour utiliser des clés de cryptage gérées par le client.

- Key Management Service (KMS) : service OCI qui stocke et gère les clés dans des coffres. KMS fournit une gestion et un contrôle centralisés des clés de chiffrement.

- Rotation des clés : processus de remplacement d'une ancienne clé de cryptage par une nouvelle clé afin de réduire les risques si la clé est compromise.

- Service Block Volume : service OCI, qui vous permet de provisionner et de gérer dynamiquement le stockage de blocs pour répondre aux exigences des applications nécessaires.

- Service Object Storage : service OCI, qui fournit un stockage cloud entièrement programmable, évolutif et durable pour les données.

- Service OCI Vault : service OCI qui fournit un emplacement sécurisé et centralisé pour la gestion des clés de cryptage et des clés secrètes.

Comment fonctionne CMEK ?

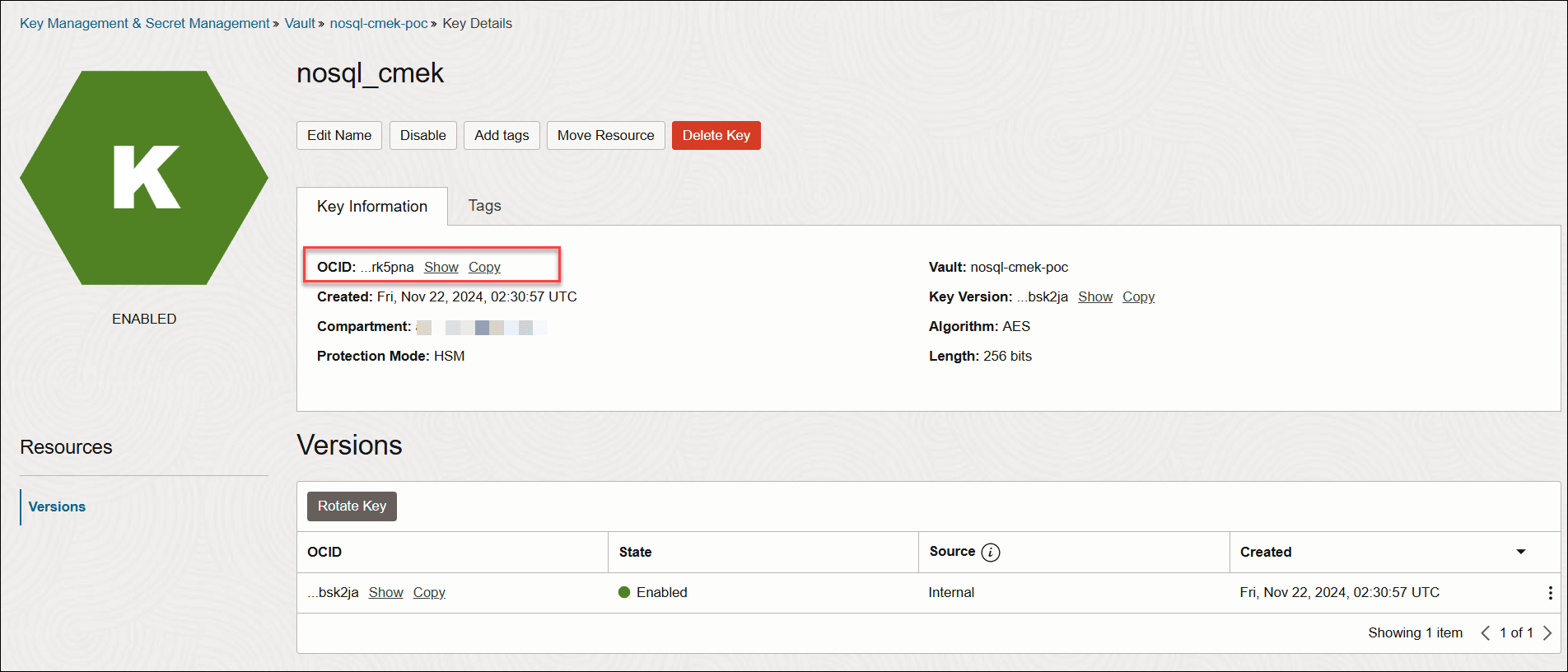

Le service OCI Vault permet de créer des coffres dans votre location en tant que conteneurs de clés de cryptage. Lorsque vous créez un fichier CMEK dans un coffre, un ID Oracle Cloud (OCID) unique lui est affecté.

Vous affectez un CMEK à votre environnement dédié via la console OCI. Le service Block Volume et le service Object Storage utilisent CMEK pour crypter les clés Block Volume et Object Storage.

NDCS prend en charge la rotation des clés en vous permettant d'affecter un nouveau CMEK. Vous devez d'abord créer une clé dans votre coffre. Pour déclencher une rotation, vous mettez à jour la nouvelle clé dans votre environnement dédié à partir de la console OCI. La rotation vers un nouveau fichier CMEK ne recrypte aucune donnée stockée dans Block Volumes ou dans Object Storage. Il recrypte uniquement les clés Block Volume et Object Storage.

Le service Block Volume et le service Object Storage gèrent toutes les opérations de données.

Création de CMEK

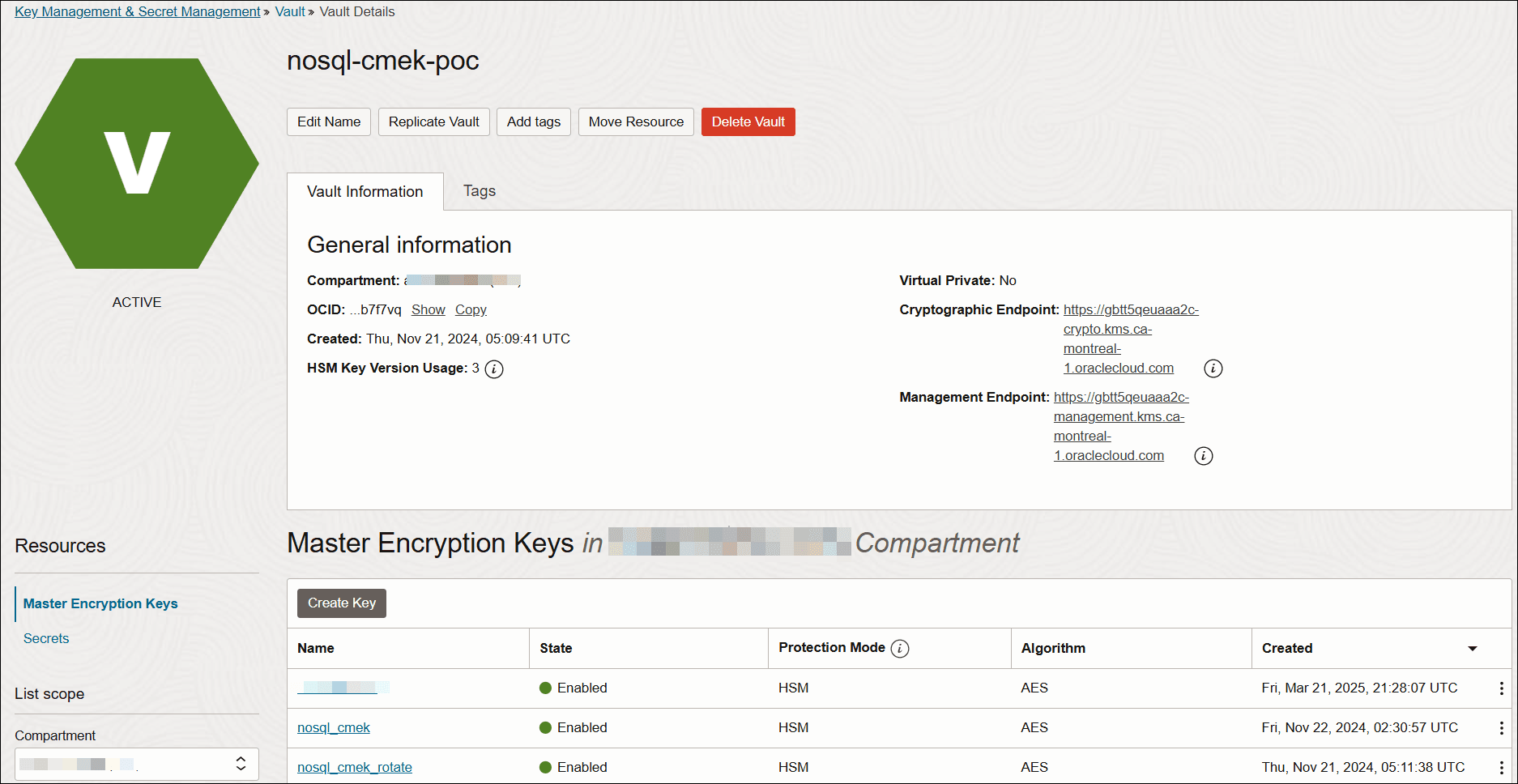

Oracle NoSQL Database Cloud Service prend en charge l'intégration exclusivement avec le service OCI Vault afin de créer des coffres et utilise KMS pour créer, stocker et gérer des CMEK dans des coffres. Pour plus de détails sur le coffre, reportez-vous à la rubrique OCI Vault dans la documentation Oracle Cloud Infrastructure.

Vous devez d'abord créer un coffre à partir de la console OCI, puis créer CMEK dans le coffre.

Pour plus de détails, reportez-vous à la rubrique Création d'un coffre dans la documentation Oracle Cloud Infrastructure.

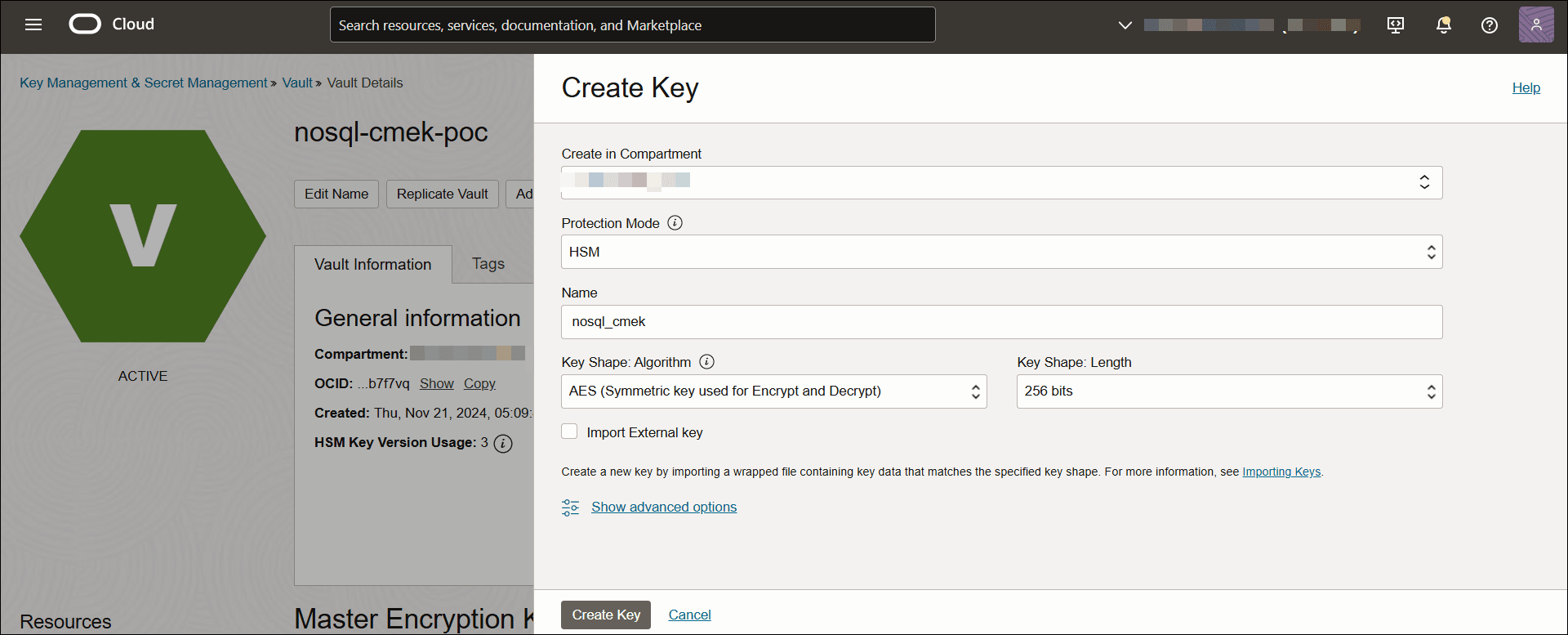

Création de CMEK :

Lors de la création d'un CMEK, vous spécifiez son mode de protection, son algorithme et sa longueur.

Pour créer un CMEK, procédez comme suit : Pour plus de détails, reportez-vous à la rubrique Création d'une clé de cryptage maître dans la documentation Oracle Cloud Infrastructure.

- Créer un coffre.

Après avoir créé un CMEK, vous l'affectez à votre environnement dédié. Le service Block Volume et le service Object Storage de l'environnement dédié accèdent au CMEK en interne à l'aide de l'OCID du CMEK.

Cycle de vie CMEK dans le coffre :

Un coffre prend en charge les opérations suivantes :

- Création : vous créez un CMEK dans un coffre.

- Désactivation/Activation : vous pouvez désactiver/activer un CMEK pour contrôler son utilisation.

- Suppression : vous pouvez supprimer un CMEK du coffre. La suppression est un processus en deux étapes avec une période d'attente pour empêcher la suppression accidentelle.

Remarques :

Le statut de CMEK est désactivé pendant cette période d'attente.

Pour plus d'informations sur l'activation, la désactivation et la suppression de CMEK, reportez-vous à Workflow de gestion des clés CMEK.

Opérations de gestion CMEK

Oracle NoSQL Database Cloud Service gère les opérations de CMEK dans des environnements dédiés. Cela inclut l'affectation de CMEK à un environnement dédié, la rotation CMEK, la suppression, la désactivation dans le coffre, la réactivation et la suppression.

Le tableau suivant décrit les tâches de gestion de CMEK. Pour plus d'informations sur les tâches de gestion des clés CMEK, reportez-vous à Workflow de gestion des clés CMEK.

Table - Tâches de gestion CMEK

| Tâches utilisateur | Tâches NDCS |

|---|---|

|

Affectation CMEK : vous affectez un CMEK à votre environnement dédié à partir de la console OCI. |

|

| Rotation CMEK : Vous mettez à jour CMEK dans votre environnement dédié. |

|

| Désactivation CMEK : vous désactivez CMEK à partir du coffre. |

|

| Réactivation de CMEK : vous réactivez le CMEK désactivé à partir du coffre. |

|

| Suppression de CMEK : vous supprimez CMEK du coffre. |

|

| Suppression de CMEK : vous annulez l'affectation de CMEK à votre environnement dédié. |

|

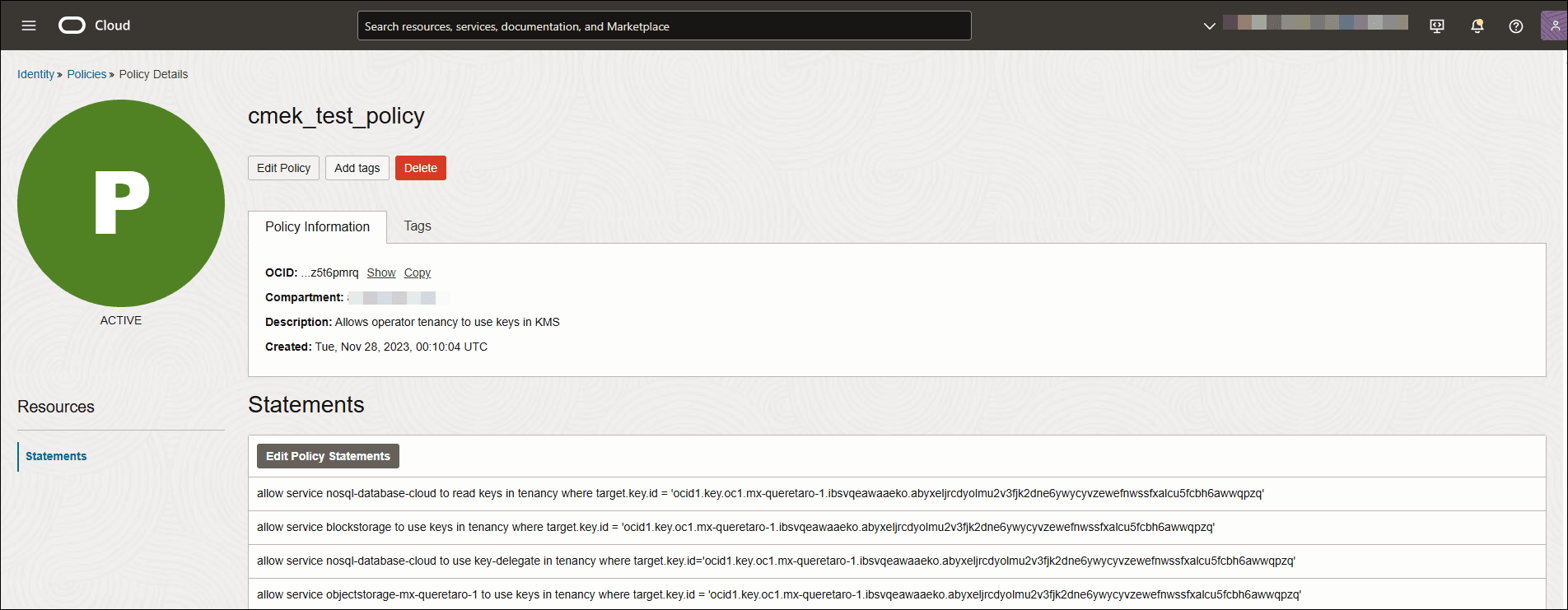

Contrôle d'accès CMEK

Oracle NoSQL Database Cloud Service utilise Oracle Cloud Infrastructure Identity and Access Management (IAM) pour fournir un accès sécurisé au cloud Oracle. OCI IAM vous permet d'implémenter le contrôle d'accès pour utiliser la fonctionnalité KMS.

Vous devez créer des stratégies pour accéder à CMEK dans le coffre, les volumes de blocs et Object Storage pour toutes les opérations requises. Pour plus de détails sur les stratégies, reportez-vous à Fonctionnement des stratégies dans la documentation Oracle Cloud Infrastructure.

Voici les exigences de base de la stratégie IAM dans votre location pour l'utilisation de CMEK :

-

Pour accorder l'accès Block Volumes à l'utilisation de CMEK dans le compartiment requis, procédez comme suit :

allow service blockstorage to use keys in compartment <name_of_compartment> where target.key.id = <key-ocid>où,

name_of_compartment:Nom du compartiment dans l'environnement dédié.OCID

key-ocid:de votre CMEK. -

Pour accorder à Object Storage d'une région et d'un compartiment l'accès à utiliser CMEK, procédez comme suit :

allow service objectstorage-<region> to use keys in compartment <name_of_compartment> where target.key.id = <key-ocid>où,

region:Région dans laquelle réside Object Storage.name_of_compartment:Nom du compartiment dans l'environnement dédié.OCID

key-ocid:de votre CMEK. -

Pour accorder à Oracle NoSQL Database Cloud Service l'accès au fichier CMEK de délégation de clé :

Vous ajoutez un droit d'accès de délégation de clé lorsque vous voulez autoriser un service intégré tel que NDCS à utiliser une clé dans un compartiment spécifique.allow service nosql-database-cloud to use key-delegate in compartment <name_of_compartment> where target.key.id = <key-ocid>où,

name_of_compartment:Nom du compartiment dans l'environnement dédié.OCID

key-ocid:de votre CMEK. -

Pour accorder à Oracle NoSQL Database Cloud Service l'accès en lecture à CMEK, procédez comme suit :

allow service nosql-database-cloud to read keys in compartment <name_of_compartment> where target.key.id = <keyocid>où,

name_of_compartment:Nom du compartiment dans l'environnement dédié.OCID

key-ocid:de votre CMEK.

Surveillance et journalisation CMEK

Oracle NoSQL Database Cloud Service prend en charge la journalisation de tous les événements liés à CMEK dans votre environnement dédié et des alertes avec les notifications appropriées.

OCI Audit Logs

Oracle NoSQL Database Cloud Service utilise les services OCI Audit pour consigner toutes les modifications d'état clés. Les informations du journal d'audit incluent :

- Horodatage du moment où la modification d'état a été détectée.

- Etats précédents et nouveaux du CMEK. Pour plus d'informations sur la gestion du cycle de vie CMEK, reportez-vous à Workflow de gestion des clés CMEK.

- Adresse impactée.

- Mesures spéciales prises.

Alarmes OCI

Oracle NoSQL Database Cloud Service utilise le service OCI Monitoring pour surveiller activement et passivement vos ressources cloud à l'aide des fonctionnalités de mesures et d'alarmes. Vous pouvez configurer des alarmes OCI en fonction des mesures suivantes :

Tableau - Mesures et alarmes CMEK

| Mesure | Nom d'affichage | Unité | Description |

|---|---|---|---|

| EncryptionKeyStatus | Statut de la clé de cryptage | entier |

Statut de la clé de cryptage tel qu'indiqué par Oracle NoSQL Database Cloud Service. Si la valeur est 0, la clé de cryptage est désactivée. Si la valeur est 1, la clé de chiffrement est activée et peut effectuer le chiffrement/déchiffrement. Les clés gérées par Oracle renvoient toujours 1. |

| EncryptionKeyType | Type de clé de cryptage | entier |

Type en cours de clé de cryptage affecté à Oracle NoSQL Database Cloud Service. Si la valeur est 0, une clé gérée par Oracle est utilisée. Si la valeur est 1, un CMEK est utilisé à la place. |

Console OCI

Oracle NoSQL Database Cloud Service utilise le service OCI Notification pour afficher les alertes critiques sur la console OCI pour l'environnement dédié concerné.

Vous serez informé des événements suivants liés au CMEK :

- Le nouveau CMEK est affecté à un environnement dédié.

- CMEK est modifié dans un environnement dédié.

- CMEK est supprimé d'un environnement dédié.

- CMEK est en cours de suppression du coffre et est en attente.

- CMEK est supprimé du coffre.

- CMEK est réactivé dans le coffre.

- Le processus de cryptage est démarré dans un environnement dédié.

- Le processus de cryptage est terminé dans un environnement dédié.

Les alertes sont les suivantes :

- Statut actuel de CMEK.

- Si un environnement dédié n'est pas disponible, motif de l'indisponibilité.

Disponibilité du service CMEK

Oracle NoSQL Database Cloud Service surveille la disponibilité du service CMEK dans le coffre et applique les actions appropriées lorsque CMEK est désactivé ou supprimé. NDCS fournit des messages d'erreur et des journaux clairs lorsque votre environnement dédié devient indisponible ou irrécupérable en raison de problèmes CMEK.

Si un CMEK est désactivé, Oracle NoSQL Database Cloud Service déclenche les actions suivantes :

- Désactive immédiatement tout accès à l'environnement dédié.

- Arrête les instances dans l'environnement dédié.

- Désactive toute surveillance sur l'environnement dédié.

- Garantit que les données des volumes de blocs et du stockage d'objets de l'environnement dédié ne sont pas accessibles.

Pour plus d'informations sur la désactivation de CMEK, reportez-vous à CMEK Disable.

Si un fichier CMEK est supprimé, Oracle NoSQL Database Cloud Service déclenche les actions suivantes :

- Marque immédiatement l'environnement dédié comme irrécupérable.

- Arrête les instances dans l'environnement dédié.

- Désactive toute surveillance sur l'environnement dédié.

- Planifie l'environnement dédié pour la résiliation définitive.

Pour plus d'informations sur la suppression de CMEK, reportez-vous à Suppression de CMEK.

Si un CMEK est réactivé, Oracle NoSQL Database Cloud Service suggère les actions suivantes :

- Vous devez générer un ticket CAM pour remettre l'environnement en ligne une fois que son CMEK a été réactivé dans le coffre.

Pour plus d'informations sur la réactivation de CMEK, reportez-vous à la section CMEK Restore.