Remarques concernant le déplacement vers le cloud

Exigences de charge globale clés

Lorsque vous évaluez la migration de votre service JD Edwards EnterpriseOne sur site vers le cloud, vous pouvez discuter avec votre équipe de compte Oracle.

- Conception pour haute disponibilité et récupération après sinistre

- Déploiement d'une architecture sécurisée.

- Mettez en correspondance votre modèle de réseau haute performance et isolé.

- Migration de vos environnements d'application et de base de données dans le cloud.

- Gérer la visibilité des coûts et de l'utilisation.

- Surveillance de l'état et des performances de l'infrastructure.

Réseau et connectivité

Les principaux objectifs de l'architecture réseau et de connectivité servent à assurer une connectivité sécurisée et haute vitesse entre vos ressources cloud et tous les utilisateurs et/ou systèmes qui auraient besoin d'accéder à ces ressources.

- Accès aux campus de l'entreprise à l'application via des liens de réseau privé

- Liens cryptés sur le réseau Internet public

- Adresses Internet publiques

- Connectivité de réseau privé à d'autres systèmes ou services hébergés sur Oracle Cloud Infrastructure

- Isolement du niveau réseau entre les niveaux Applications

- Contrôler et gérer l'accès à tous les niveaux application et base de données

- Equilibrage de charge dans plusieurs noeuds d'application pour les performances et la disponibilité

- Isolement à partir d'autres clients et de vos autres charges globales

- Latence réseau faible dans le centre de données distant

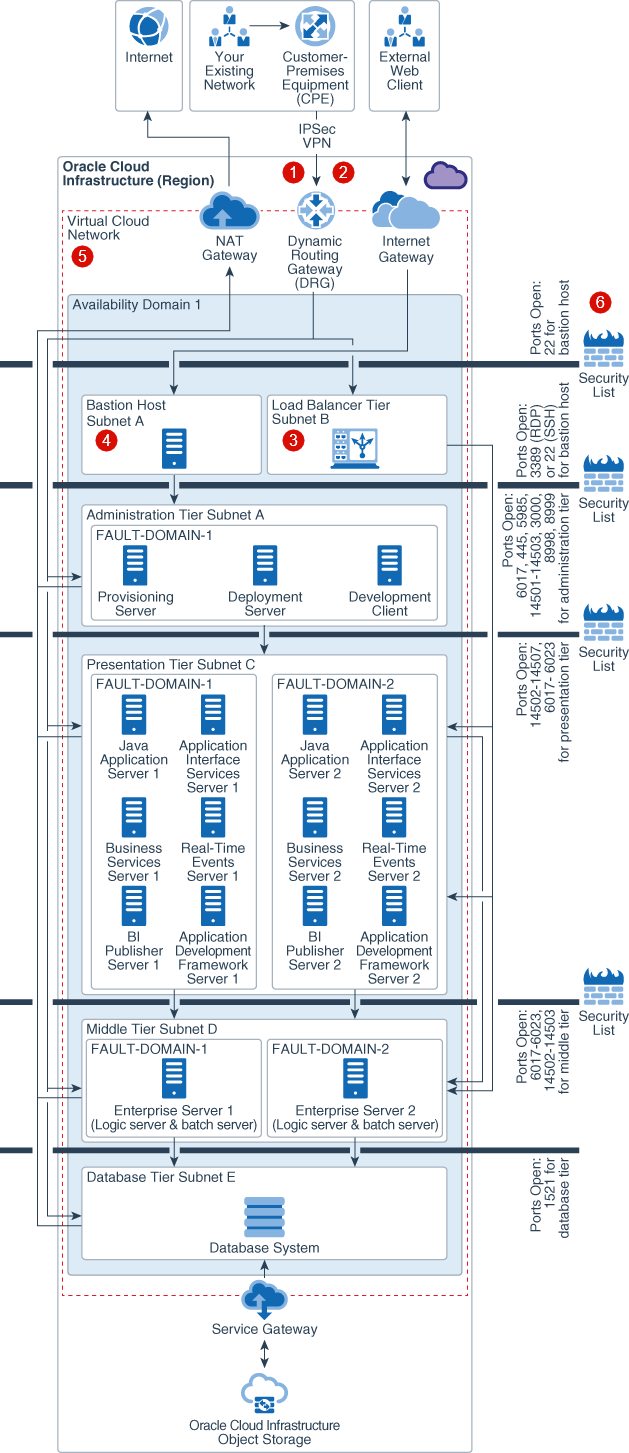

Description de l'image single_availability_domain_jd_edwards_deployment_withcallouts-networking.png

- Accès réseau dédié via FastConnect

: plusieurs partenaires dans des régions du monde, proposent des connexions réseau dédiées entre vos centres de données on-premise et Oracle. Vous pouvez ainsi accéder à l'implémentation JD Edwards comme si elle était en cours d'exécution dans votre propre centre de données.

: plusieurs partenaires dans des régions du monde, proposent des connexions réseau dédiées entre vos centres de données on-premise et Oracle. Vous pouvez ainsi accéder à l'implémentation JD Edwards comme si elle était en cours d'exécution dans votre propre centre de données.

- Accès réseau sécurisé via VPN IPSec

: pour un coût plus faible, mais un accès sécurisé sur Internet, vous pouvez utiliser un tunnel VPN (Internet Protocol Security) crypté pour vous connecter à partir de votre centre de données HQ ou sur site à vos ressources JD Edwards dans Oracle Cloud Infrastructure . A partir de votre environnement sur site, vous pouvez accéder à vos instances cloud dans un sous-réseau privé en vous connectant à l'aide d'une passerelle de routage dynamique (DRG). DRG est la passerelle qui connecte votre réseau sur site à votre réseau cloud.

: pour un coût plus faible, mais un accès sécurisé sur Internet, vous pouvez utiliser un tunnel VPN (Internet Protocol Security) crypté pour vous connecter à partir de votre centre de données HQ ou sur site à vos ressources JD Edwards dans Oracle Cloud Infrastructure . A partir de votre environnement sur site, vous pouvez accéder à vos instances cloud dans un sous-réseau privé en vous connectant à l'aide d'une passerelle de routage dynamique (DRG). DRG est la passerelle qui connecte votre réseau sur site à votre réseau cloud.

- Intégré, l' équilibrage de charge Oracle Cloud Infrastructure préconfiguré

: les équilibreurs de charge redondants sont disponibles sur les sous-réseaux privés et publics pour équilibrer le trafic dans l'implémentation et à partir des connexions externes, respectivement.

: les équilibreurs de charge redondants sont disponibles sur les sous-réseaux privés et publics pour équilibrer le trafic dans l'implémentation et à partir des connexions externes, respectivement.

- Sécuriser l'accès à n'importe quel niveau via l'hôte de base

: l'hôte de base est un composant facultatif pouvant être utilisé en tant que serveur jump pour accéder aux instances Oracle Cloud Infrastructure dans le sous-réseau privé. Vous pouvez également accéder aux instances du sous-réseau privé à l'aide du tunneling SSH dynamique.

: l'hôte de base est un composant facultatif pouvant être utilisé en tant que serveur jump pour accéder aux instances Oracle Cloud Infrastructure dans le sous-réseau privé. Vous pouvez également accéder aux instances du sous-réseau privé à l'aide du tunneling SSH dynamique.

- Isolement de réseau cloud via le réseau cloud virtuel

: un réseau cloud virtuel est en fait votre propre réseau privé dans Oracle Cloud Infrastructure. Elle assure l'isolement de votre charge globale JD Edwards de toute autre charge globale sur Oracle Cloud Infrastructure, y compris vos autres charges globales sur un réseau cloud virtuel différent. Vous pouvez subdiviser votre réseau cloud virtuel à l'aide de sous-réseaux pour garantir l'isolement de ressource et appliquer des règles de sécurité pour assurer un accès sécurisé. Vous pouvez également ajouter des règles et des tables de routage pour envoyer le trafic à partir de votre réseau cloud virtuel, semblable aux règles de routage réseau traditionnelles.

: un réseau cloud virtuel est en fait votre propre réseau privé dans Oracle Cloud Infrastructure. Elle assure l'isolement de votre charge globale JD Edwards de toute autre charge globale sur Oracle Cloud Infrastructure, y compris vos autres charges globales sur un réseau cloud virtuel différent. Vous pouvez subdiviser votre réseau cloud virtuel à l'aide de sous-réseaux pour garantir l'isolement de ressource et appliquer des règles de sécurité pour assurer un accès sécurisé. Vous pouvez également ajouter des règles et des tables de routage pour envoyer le trafic à partir de votre réseau cloud virtuel, semblable aux règles de routage réseau traditionnelles.

Vous pouvez créer des instances dans un sous-réseau privé ou public selon que vous voulez autoriser l'accès aux instances à partir d'Internet. Une adresse IP publique est affectée aux instances que vous créez dans un sous-réseau public, et vous pouvez accéder à ces instances à partir du réseau Internet public. A l'inverse, vous ne pouvez pas affecter une adresse IP publique aux instances créées dans un sous-réseau privé. Par conséquent, vous ne pouvez pas accéder à ces instances sur Internet. Toutefois, vous pouvez ajouter une passerelle NAT à votre réseau cloud virtuel pour permettre aux instances d'un sous-réseau privé de lancer des connexions à Internet et de recevoir des réponses aux fins d'application des mises à jour du système d'exploitation et de l'application. Les passerelles NAT ne recevront pas les connexions entrantes initiées par Internet.

Nous vous recommandons de créer des sous-réseaux distincts pour chaque niveau, comme l'hôte de base de données, la base de données, l'application et l'équilibrage de charge, afin de garantir que les exigences de sécurité appropriées peuvent être implémentées sur les différents niveaux. - Pare-feu internes

: une liste de sécurité fournit un pare-feu virtuel pour chaque niveau, avec des règles d'entrée et de sortie qui spécifient les types de trafic autorisés.

: une liste de sécurité fournit un pare-feu virtuel pour chaque niveau, avec des règles d'entrée et de sortie qui spécifient les types de trafic autorisés.

Résilience et haute disponibilité

L'architecture de résilience et haute disponibilité d'Oracle Cloud Infrastructure crée la résilience, la redondance et la haute disponibilité dans l'infrastructure cloud prenant en charge JD Edwards EnterpriseOne et ses ensembles de données back-end.

- Plusieurs noeuds actifs/actifs à chaque niveau d'application

- Résilience du système – utilisation de plusieurs domaines d'erreur

- Stratégie de sauvegarde pour les niveaux autres que les bases de données

- Stratégie de redondance pour le niveau Base de données

- Stratégie de sauvegarde pour le niveau Base de données

La figure suivante illustre l'architecture de référence de résilience et haute disponibilité pour le déploiement de JD Edwards EnterpriseOne dans un domaine de disponibilité unique :

Description de l'illustration single_availability_domain_jd_edwards_deployment_withcallouts-ha.png

- Redondance de serveur actif/actif

: pour garantir la haute disponibilité dans un domaine de disponibilité, déployez des instances redondantes de chaque composant qui utilise des domaines d'erreur. Toutes les instances sont actives et le trafic est reçu de l'équilibreur de charge et du niveau intermédiaire (middle tier).

: pour garantir la haute disponibilité dans un domaine de disponibilité, déployez des instances redondantes de chaque composant qui utilise des domaines d'erreur. Toutes les instances sont actives et le trafic est reçu de l'équilibreur de charge et du niveau intermédiaire (middle tier).

- Résilience du système

: les domaines d'erreur regroupent le matériel et l'infrastructure qui sont différents des autres domaines d'erreur du même domaine de disponibilité. Chaque domaine AD comporte trois domaines d'erreur. En exploitant correctement les domaines d'erreur, vous pouvez augmenter la disponibilité des applications exécutées sur Oracle Cloud Infrastructure.

: les domaines d'erreur regroupent le matériel et l'infrastructure qui sont différents des autres domaines d'erreur du même domaine de disponibilité. Chaque domaine AD comporte trois domaines d'erreur. En exploitant correctement les domaines d'erreur, vous pouvez augmenter la disponibilité des applications exécutées sur Oracle Cloud Infrastructure.

- Redondance de base de données

: pour connaître les exigences en matière de performances et de haute disponibilité, Oracle recommande d'utiliser des systèmes de base de données Oracle Real Application Clusters (Oracle RAC) à deux noeuds ou un système Oracle Database Exadata Cloud Service dans Oracle Cloud Infrastructure.

: pour connaître les exigences en matière de performances et de haute disponibilité, Oracle recommande d'utiliser des systèmes de base de données Oracle Real Application Clusters (Oracle RAC) à deux noeuds ou un système Oracle Database Exadata Cloud Service dans Oracle Cloud Infrastructure.

- Niveau d'application de stratégie de sauvegarde

: la sauvegarde des niveaux d'application peut être configurée à l'aide de la fonctionnalité de sauvegarde basée sur des stratégies d'Oracle Cloud Infrastructure Block Volumes. Oracle Cloud Infrastructure Block Volumes vous permet de réaliser automatiquement des sauvegardes de volume en fonction d'une programmation et de les conserver en fonction de la règle de sauvegarde sélectionnée.

: la sauvegarde des niveaux d'application peut être configurée à l'aide de la fonctionnalité de sauvegarde basée sur des stratégies d'Oracle Cloud Infrastructure Block Volumes. Oracle Cloud Infrastructure Block Volumes vous permet de réaliser automatiquement des sauvegardes de volume en fonction d'une programmation et de les conserver en fonction de la règle de sauvegarde sélectionnée.

- Niveau de base de données de la stratégie de sauvegarde

: utilisation d'Oracle Cloud Infrastructure Object Storage pour effectuer une sauvegarde à l'aide d'Oracle Recovery Manager (RMAN). Pour sauvegarder ou appliquer un patch à la base de données sur Oracle Cloud Infrastructure Object Storage, le réseau cloud virtuel du système de base de données doit être configuré avec une passerelle de service ou une passerelle Internet. Il est recommandé d'utiliser une passerelle de service plutôt qu'une passerelle Internet pour la sauvegarde et l'application de patches.

: utilisation d'Oracle Cloud Infrastructure Object Storage pour effectuer une sauvegarde à l'aide d'Oracle Recovery Manager (RMAN). Pour sauvegarder ou appliquer un patch à la base de données sur Oracle Cloud Infrastructure Object Storage, le réseau cloud virtuel du système de base de données doit être configuré avec une passerelle de service ou une passerelle Internet. Il est recommandé d'utiliser une passerelle de service plutôt qu'une passerelle Internet pour la sauvegarde et l'application de patches.

Restauration après sinistre

Oracle Cloud fournit des implémentations JD Edwards EnterpriseOne qui vous permettent de créer une récupération après sinistre (référentiel de données) dans votre déploiement, dans des événements inattendus qui devraient vous permettre de basculer vers le haut et d'exécuter JD Edwards.

- Récupération après sinistre dans une même région :

- Composants actifs/actifs sur les domaines de disponibilité

- Composants actifs/passifs dans les domaines de disponibilité

- Sous-réseaux régionaux entre les domaines de disponibilité

- Equilibrage de charge dans les domaines de disponibilité

- Synchronisation du stockage entre ADs

- Database DR - Dans tous les domaines de disponibilité

- Récupération après sinistre dans plusieurs régions :

- Réplication d'application entre les régions

- Réplication de stockage entre des régions

- La copie entre régions permet de copier de manière asynchrone Object Storage

- Copie de sauvegarde entre régions pour les volumes de blocs Oracle Cloud Infrastructure

- Protection de base de données entre régions

Comprendre l'architecture de référence pour le déploiement de JD Edwards dans une seule région

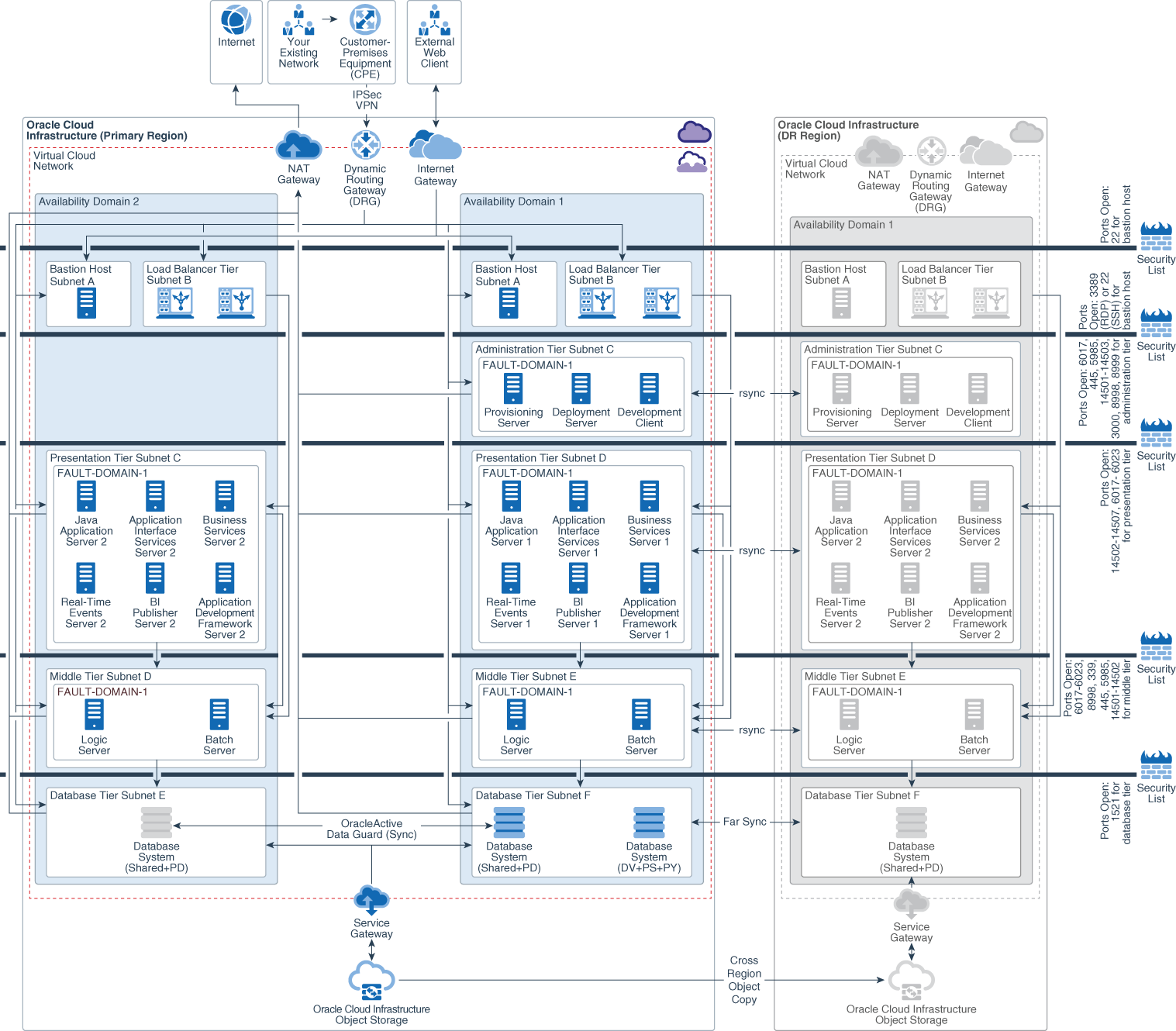

La figure suivante illustre l'architecture de référence utilisée pour déployer JD Edwards dans une même région.

Description de l'image multi_availability_domain_jd_edwards_domain_withcallouts.png

- Composants actifs/actifs dans les domaines de disponibilité

: la mise en cluster des services pris en charge dans les domaines de disponibilité fournit une protection contre l'échec d'AD. Pour une architecture active/passive, synchronisez les serveurs d'applications dans les domaines de disponibilité à l'aide de rsync.

: la mise en cluster des services pris en charge dans les domaines de disponibilité fournit une protection contre l'échec d'AD. Pour une architecture active/passive, synchronisez les serveurs d'applications dans les domaines de disponibilité à l'aide de rsync.

- Les sous-réseaux régionaux entre ADs

: les sous-réseaux régionaux s'étendent sur l'ensemble de la région, garantissant la résilience contre l'échec du réseau AD, ainsi que le déploiement et la gestion simplifiés des services JDE.

: les sous-réseaux régionaux s'étendent sur l'ensemble de la région, garantissant la résilience contre l'échec du réseau AD, ainsi que le déploiement et la gestion simplifiés des services JDE.

- Equilibrage de charge dans les domaines de disponibilité

: Oracle Cloud Infrastructure Public Load Balancing répartit le trafic entre les serveurs JD Edwards sur tous les domaines de disponibilité configurés. Protection après un échec AD.

: Oracle Cloud Infrastructure Public Load Balancing répartit le trafic entre les serveurs JD Edwards sur tous les domaines de disponibilité configurés. Protection après un échec AD.

- Synchronisation de stockage entre ADs

: les sauvegardes de volume de blocs (démarrage et bloc) sont répliquées sur tous les domaines de disponibilité d'une région, et peuvent être restaurées vers n'importe quel domaine de disponibilité de la même région. Object Storage est un service régional. Les données sont stockées de façon redondante sur plusieurs serveurs de stockage et dans plusieurs domaines de disponibilité automatiquement.

: les sauvegardes de volume de blocs (démarrage et bloc) sont répliquées sur tous les domaines de disponibilité d'une région, et peuvent être restaurées vers n'importe quel domaine de disponibilité de la même région. Object Storage est un service régional. Les données sont stockées de façon redondante sur plusieurs serveurs de stockage et dans plusieurs domaines de disponibilité automatiquement.

- Database DR sur tous les domaines de disponibilité

: Data Guard ou Active Data Guard peut être sélectionné en fonction du cas d'utilisation et de l'édition de la base de données. Active Data Guard requiert Enterprise Edition – Performances extrêmes.

: Data Guard ou Active Data Guard peut être sélectionné en fonction du cas d'utilisation et de l'édition de la base de données. Active Data Guard requiert Enterprise Edition – Performances extrêmes.

Comprendre l'architecture de référence pour le déploiement de JD Edwards dans une région multiple

Description de l'illustration multi_region_jd_edwards_domain.png

- Composants actifs/actifs sur les domaines de disponibilité : la mise en cluster des services pris en charge dans les domaines de disponibilité fournit une protection contre un échec AD.

- Composants actifs/passifs dans les régions : si vous utilisez la combinaison active/passive pour synchroniser les serveurs d'applications dans les domaines de disponibilité, utilisez rsync.

- Les sous-réseaux régionaux entre ADs : les sous-réseaux régionaux s'étendent sur l'ensemble de la région, garantissant la résilience contre l'échec du réseau AD, ainsi que le déploiement et la gestion simplifiés des services JDE.

- Appairage de réseaux cloud virtuels entre différentes régions : les réseaux cloud virtuels peuvent se connecter entre des régions avec une location ou même entre des locations. La connectivité est obtenue à l'aide du système interne Oracleentre les régions.

- Synchronisation du stockage entre ADs : vous pouvez effectuer des sauvegardes de volume de blocs entre des régions à l'aide de la console, de la CLI, de SDK ou d'API REST. La copie des sauvegardes de volume de blocs vers une autre région à intervalles réguliers facilite la reconstruction des applications et des données dans la région de destination en cas de sinistre à l'échelle de la région source. Vous pouvez également migrer et développer facilement les applications vers une autre région. Avec la copie inter-région Object Storage, les données sont copiées de manière asynchrone des objets entre des buckets dans la même région ou vers des buckets dans d'autres régions.

- Database DR across ADs : L'utilisation de Data Guard ou d'Active Data Guard dépend de votre cas d'utilisation et de votre édition de base de données. Active Data Guard requiert Enterprise Edition – Performances extrêmes.

Migration

Lors de la migration d'une application complexe et très personnalisée, comme JD Edwards, il est important de l'utiliser en toute simplicité pour garantir un temps d'inactivité limité et la transition des utilisateurs finals.

- Migration avec reconnaissance de l'application

- Configuration de l'application de migration

- Migration des données

- Conversion de bases de données non-Oracle

- Conversion de serveurs non-Linux

- Mise à niveau à partir des anciennes versions d'EnterpriseOne

Les outils de migration reconnaissant les applications permettent aux organisations de déplacer des applications complexes vers Oracle Cloud Infrastructure. A l'aide des outils, les utilisateurs peuvent reconfigurer les applications une fois la migration terminée.

Oracle Cloud Infrastructure propose un outil de migration reconnaissant l'application pour JD Edwards. Lors d'une migration avec reconnaissance de l'application, les machines virtuelles et les machines physiques ne seront jamais capturées ni migrées. Seuls les fichiers de configuration spécifiques et les données sont capturés et préparés pour la migration. L'outil de migration utilisé déploiera une nouvelle instance de l'application dans l'environnement Oracle ou utilisera une instance existante de l'application dans l'environnement cible.

Support en ligne

- VPN sur Internet : petits ensembles de données liés, jusqu'à environ 2 téraoctets (TBs) peuvent généralement être transportés sur le réseau Internet public sans problème. Utilisez un réseau privé virtuel (VPN) entre l'environnement source et Oracle Cloud Infrastructure afin de garantir une connectivité sécurisée. Le VPN IPsec (Internet Protocol Security) est la meilleure option dans ce cas.

La première étape de configuration d'un VPN IPsec entre l'environnement source et Oracle établit une passerelle de routage dynamique (DRG). DRG doit être configuré pour connecter le cloud d'Oracle avec n'importe quel routeur sur site. Utiliser plusieurs tunnels IPsec pour assurer la redondance.

- FastConnect - Oracle FastConnect est une autre option permettant de connecter en toute sécurité des réseaux et des centres de données sur site à Oracle Cloud Infrastructure. Choix approprié pour les organisations devant transporter les ensembles de données volumineux. Les vitesses de port sont disponibles par incréments de 1 Gbits/s et 10-Gbps lors de l'utilisation d'un fournisseur de connectivité tiers, et par incréments de 10 Gbits/s lors de la co-localisation avec Oracle.

FastConnect permet aux organisations d'augmenter, de réduire et d'interrompre rapidement les connexions selon les besoins. Par exemple, une organisation peut choisir de configurer une connexion 1-Gbps afin de transporter une application unique avec un ensemble de données réduit lors de la phase de test, puis d'augmenter rapidement la valeur d'une connexion 10-Gbps lors du déploiement de plusieurs applications avec des ensembles de données volumineux. Enfin, l'organisation peut rapidement interrompre la connexion une fois le transfert terminé.

Plusieurs partenaires Oracle proposent des solutions pour la configuration des connexions haut débit à partir de centres de données on-premise ou d'autres clouds publics vers Oracle Cloud Infrastructure.

- Storage Gateway : une fois qu'une connexion sécurisée a été établie, les organisations peuvent utiliser Oracle Cloud Infrastructure Storage Gateway pour créer des copies de fichiers sur site de façon sécurisée et les placer dans Oracle Object Storage sans avoir à modifier les applications.

Prise en charge hors ligne

- Data Transfer Appliance : chaque appliance Data Transfer Appliance permet aux organisations de migrer jusqu'à 150 To de données. Les appliances peuvent être demandées via la console de gestion Oracle Cloud Infrastructure après la création d'un travail de transfert. L'appliance doit être configurée et connectée au réseau sur site. Les équipes de migration doivent également monter les volumes NFS de l'appliance et copier les données sur l'appliance. Une fois les données copiées, renvoyez l'appliance vers Oracle et surveillez le statut du transfert de données.

- Data Transfer Disk OracleData Transfer est une autre solution de transfert de données hors ligne. Les organisations envoient des données en tant que fichiers sur des disques cryptés à un site de transfert Oracle. Ensuite, les opérateurs de site chargent les fichiers dans le bucket de stockage d'objets désigné de l'organisation. Les utilisateurs sont libres de déplacer les données téléchargées vers d'autres services Oracle Cloud Infrastructure selon vos besoins.

Une fois que toutes les machines virtuelles, les données et les fichiers ont été transportés en toute sécurité vers Oracle Cloud Infrastructure, vous devez fournir les infos de paramétrage et déployer l'environnement cible.

Sécurité et identité

L'architecture de sécurité d'Oracle Cloud Infrastructure vous permet d'atteindre les objectifs suivants :

- Assurez-vous que JD Edwards et les ressources de données associées sont isolés

- Protéger les applications Internet

- Cryptage de données

- Séparer les responsabilités opérationnelles et restreindre l'accès aux services cloud

- Utiliser des ressources de sécurité existantes et tierces

- Auditer et surveiller les actions

- Démontrer la préparation de la conformité

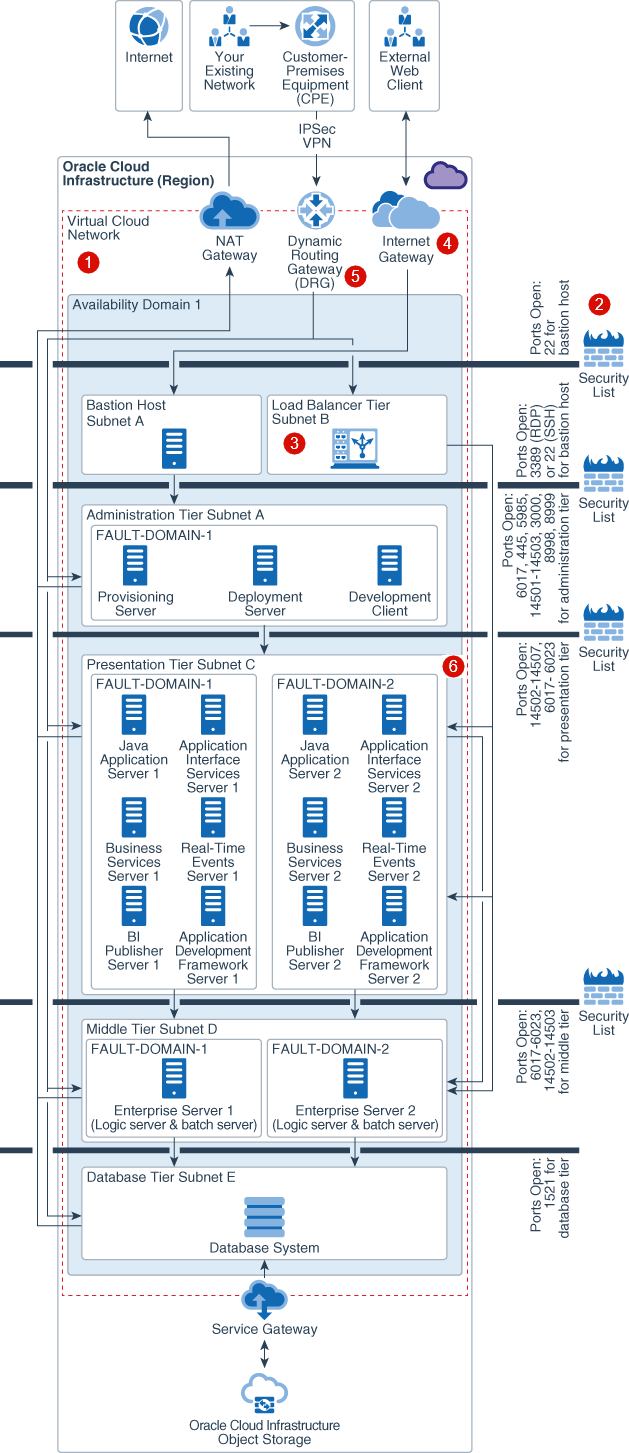

Description de l'illustration single_availability_domain_jd_edwards_deployment_withcallouts-security.png

- Cloud privé virtuel

: fournit un isolement pour JD Edwards à partir de toute autre charge globale sur Oracle Cloud. Subdivision utilisant des sous-réseaux et applique des règles de sécurité pour isoler et contrôler l'accès aux ressources.

: fournit un isolement pour JD Edwards à partir de toute autre charge globale sur Oracle Cloud. Subdivision utilisant des sous-réseaux et applique des règles de sécurité pour isoler et contrôler l'accès aux ressources.

-

Pare-feu Internet

: une liste de sécurité fournit un pare-feu virtuel pour chaque niveau, avec des règles d'entrée et de sortie qui spécifient les types de trafic autorisés.

: une liste de sécurité fournit un pare-feu virtuel pour chaque niveau, avec des règles d'entrée et de sortie qui spécifient les types de trafic autorisés.

- Equilibrage de charge sécurisé

: TLS 1.2 est pris en charge par défaut afin d'équilibrer le trafic de manière sécurisée dans l'implémentation et à partir de connexions externes.

: TLS 1.2 est pris en charge par défaut afin d'équilibrer le trafic de manière sécurisée dans l'implémentation et à partir de connexions externes.

- Connectivité sécurisée à Internet

: le trafic lié à Internet vers/à partir d'un réseau cloud virtuel doit être transmis via une passerelle Internet. Les tables de routage virtuel peuvent être implémentées avec des adresses IP privées en vue d'une utilisation avec les périphériques de pare-feu NAT et 3rd.

: le trafic lié à Internet vers/à partir d'un réseau cloud virtuel doit être transmis via une passerelle Internet. Les tables de routage virtuel peuvent être implémentées avec des adresses IP privées en vue d'une utilisation avec les périphériques de pare-feu NAT et 3rd.

- Connectivité sécurisée à votre centre de données

: le trafic peut être acheminé via DRG pour le trafic privé. Il est utilisé avec une connexion VPN ou FastConnect IPSec pour établir une connectivité privée avec vos installations on-premise ou un autre réseau cloud.

: le trafic peut être acheminé via DRG pour le trafic privé. Il est utilisé avec une connexion VPN ou FastConnect IPSec pour établir une connectivité privée avec vos installations on-premise ou un autre réseau cloud.

- Protéger les applications Web

: Oracle fournit un service WAF (Web Application Firewall) qui inspecte toute demande du serveur d'applications Web pour que l'utilisateur final puisse la protéger.

: Oracle fournit un service WAF (Web Application Firewall) qui inspecte toute demande du serveur d'applications Web pour que l'utilisateur final puisse la protéger.

Gestion des coûts et gouvernance

Lors d'une transition d'un modèle de dépenses en capital (CapEx), où de nombreux coûts sont corrigés lors de l'implémentation d'un projet, vers un modèle de dépenses d'exploitation (OpEx), où les coûts s'adaptent à l'utilisation, exigent souvent des outils de gestion des coûts pour comprendre et contrôler ces coûts au sein de votre organisation.

Ces outils permettent d'effectuer les opérations suivantes :

- Définir et gérer les budgets cloud

- Empêcher les dépassements en suspens

- Assurer un suivi précis des coûts pour tous les services et projets

- Analyser les services, services et projets qui contribuent à l'utilisation du cloud dans le temps

- Obtenir des détails d'utilisation granulaires pour le rapprochement des factures

- Identifier les zones pour optimiser les coûts

- Catégories : des catégories peuvent être utilisées pour garantir l'isolement des ressources cloud entre les unités opérationnelles. De plus, ils sont également utilisés pour regrouper logiquement des ressources à des fins de mesure de l'utilisation et de la facturation. Il est généralement recommandé de créer une catégorie pour chaque partie principale de votre organisation, à savoir l'unité opérationnelle ou le service. Les catégories peuvent également être imbriquées pour prendre en charge les sous-positions.

- Balisage : tire parti des balises pour assurer le suivi du coût et de l'utilisation des ressources associées à un projet particulier qui couvre plusieurs services. En outre, vous pouvez simplifier la gestion des ressources en balisant et en scriptant des actions globales sur exactement les ressources Oracle Cloud Infrastructure de votre choix. Les balises utilisent les stratégies et les contrôles pour garantir l'intégrité du balisage et empêcher les utilisateurs de créer des balises excessives, des balises en double et de manipuler des balises existantes.

- Budgets : une fois les ressources affectées aux catégories correspondant à vos dossiers d'utilisation, services ou régions d'opération spécifiques, vous pouvez définir des budgets, voir le mode de suivi des dépenses par rapport aux budgets et configurer les alertes de sorte que l'utilisation inattendue soit marquée avant que le budget soit réellement dépassé.

- Analyse des coûts : le tableau de bord de l'analyse du coût de facturation permet de visualiser les grandes catégories contribuant à l'utilisation et au coût du cloud. Vous pouvez analyser les coûts par service cloud, catégorie et balise. Par exemple, un analyste ou un administrateur peut utiliser cet outil pour identifier la différence entre l'utilisation de production ou de développement/test augmentée et la différence entre l'utilisation de stockage et le réseau.

- Rapports d'utilisation détaillés : fichiers CSV contenant des données détaillées sur les ressources et les données par heure, y compris toutes les métadonnées associées, c'est-à-dire les balises et les catégories. Exportez des rapports d'utilisation détaillés sous forme de fichiers CSV et importez-les dans des outils d'aide décisionnelle existants pour des cas d'emploi de rapprochement de factures, afin d'obtenir plus de détails sur votre facturation et d'identifier des zones pour l'optimisation des coûts. Par exemple, vous pouvez exploiter les données d'utilisation détaillées et les combiner avec les données d'utilisation de l'UC du service de surveillance Oracle Cloud Infrastructure pour identifier les instances avec une utilisation faible de l'UC à arrêter.

Description de l'illustration cost_management_compartments.png

Surveillance

Infrastructure Monitoring

- Surveillance multiniveau des environnements Cloud hybrides/à plusieurs niveaux : pour la plupart des scénarios de migration multiniveaux, nous recommandons d'utiliser Oracle Management Cloud. Oracle Management Cloud fournit une surveillance intégrée dans tous les environnements hybrides et à clouds multiples. Elle effectue une surveillance via l'utilisation d'agents entre différents niveaux d'infrastructure et les performances des applications, la sécurité et même l'activité de l'utilisateur final. Il est également intégré à Oracle Enterprise Manager pour l'analyse des performances et de la capacité d'Oracle Database.

- Oracle Cloud Infrastructure Monitoring : des tableaux de bord et des mesures coûteuses et prêts à l'emploi sont fournis à l'informatique pour surveiller des ressources cloud telles que les instances de calcul, les volumes de blocs, les cartes d'interface réseau virtuelles, les équilibreurs de charge et les buckets de stockage d'objet de façon native dans la console Oracle Cloud Infrastructure. Par exemple, vous pouvez tirer parti de la surveillance pour suivre l'utilisation de l'UC, l'utilisation de la mémoire et l'intégration à la mise à l'échelle automatique du calcul. Vous pouvez également procéder à une intégration avec des outils de visualisation open source, exécuter vos propres requêtes de mesures et rendre vos applications émergent leurs propres mesures personnalisées, ce qui vous permet de visualiser, surveiller et alarme sur toutes les données de série chronologique critiques à partir d'un emplacement sur la console.