Migrer des applications et activer la récupération après sinistre avec ZConverter ZDM

ZConverter's Disaster Recovery Manager (ZDM) permet la migration indépendante de la source et la récupération d'applications complètes. Cette architecture montre comment migrer et sauvegarder des applications à partir de systèmes sur site et d'autres systèmes cloud vers Oracle Cloud Infrastructure (OCI), puis récupérer ces systèmes en cas de besoin.

ZDM utilise le propriétaire de ZConverter. Format d'image ZIA pour créer des sauvegardes indépendantes de la source. Le . Le format ZIA vous permet de capturer l'intégralité des charges de travail d'un serveur, y compris les systèmes d'exploitation, les applications, les données, les services informatiques et leurs dépendances, le tout dans un état cohérent. Vous pouvez ainsi sauvegarder les applications, les données et l'infrastructure critiques à partir de n'importe quelle source vers OCI, quel que soit le type de machine, le type de disque, l'hyperviseur, la plate-forme ou la géographie.

Au cours du processus de sauvegarde, chaque application est compressée et cryptée, puis répliquée sur le réseau WAN vers OCI pour un stockage à long terme. Vous pouvez ensuite utiliser les sauvegardes pour récupérer des applications dans OCI après un sinistre, une attaque par ransomware ou chaque fois que vous avez besoin de migrer un serveur particulier.

ZConverter permet la récupération après sinistre entre des plates-formes cloud, des hyperviseurs et des formats de disque différents, ce qui signifie que vous pouvez récupérer les sources suivantes vers OCI :

- VMware, Hyper-V, KVM, Xen

- AWS, Azure, GCP, Alibaba Cloud

- OpenStack, CloudStack, Classic Oracle Cloud

- Sur site (Bare Metal)

Architecture

Cette architecture montre comment migrer et sauvegarder des applications à partir de systèmes sur site et d'autres systèmes cloud vers OCI, puis récupérer ces systèmes au besoin.

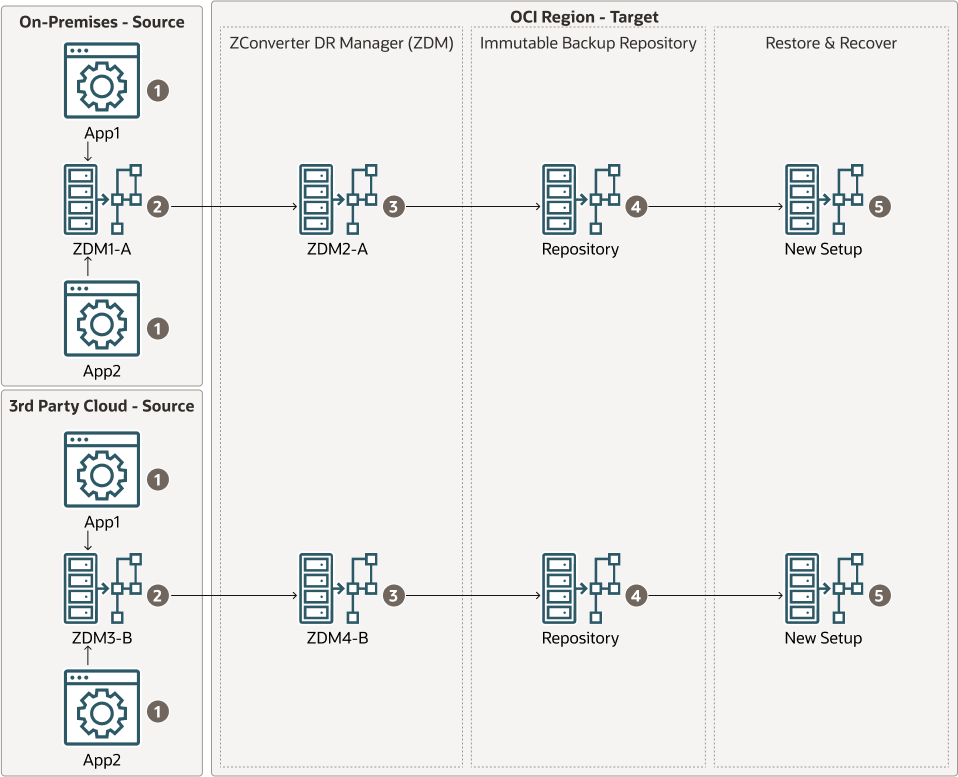

Vous devez installer une instance ZDM dans chaque environnement source et cible. ZDM repère les machines à protéger et pousse un agent vers ces machines. Le processus de sauvegarde commence alors et stocke les images de sauvegarde sous la forme . Fichiers de diagnostic de source ZIA, qui sont ensuite déchargés vers le stockage d'objets pour une conservation à long terme. Toutes les sauvegardes sont répliquées vers un ZDM cible, puis sont prêtes à être récupérées pour provisionner de nouvelles machines.

Le schéma suivant illustre le flux de données logique du processus de sauvegarde et de réplication. Dans ce cas, nous sauvegardons et répliquons des exemples d'applications qui résident dans un cloud tiers et dans le centre de données du client, et les copions vers OCI en tant que destination cible.

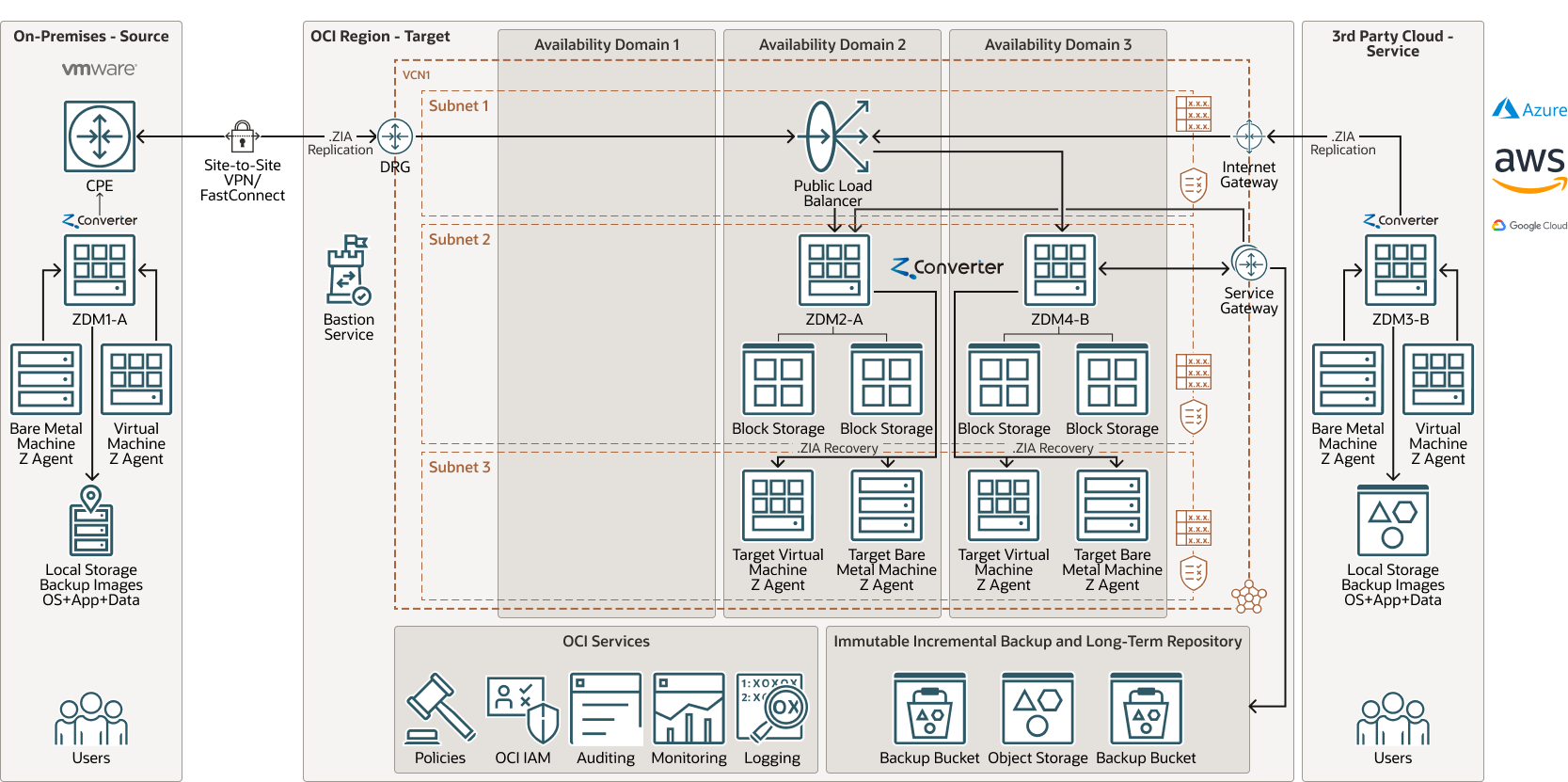

Le schéma suivant illustre la disposition physique des serveurs ZDM situés dans le centre de données d'un client et dans un fournisseur cloud tiers, avec OCI comme destination cible pour les fichiers de sauvegarde.

zconverter-topology-oracle.zip

L'architecture comprend les composants suivants :

- Région

Une région Oracle Cloud Infrastructure est une zone géographique localisée qui contient des centres de données, appelés domaines de disponibilité. Les régions sont indépendantes les unes des autres et de grandes distances peuvent les séparer (dans les pays ou même les continents).

- Domaines de disponibilité

Les domaines de disponibilité sont des centres de données autonomes et indépendants au sein d'une région. Les ressources physiques de chaque domaine de disponibilité sont isolées des ressources des autres domaines de disponibilité, ce qui garantit la tolérance aux pannes. Les domaines de disponibilité ne partagent pas d'infrastructure telle que l'alimentation ou le refroidissement, ni le réseau interne du domaine de disponibilité. Ainsi, il est peu probable qu'un échec dans un domaine de disponibilité affecte les autres domaines de disponibilité de la région.

- Réseau cloud virtuel (VCN) et sous-réseaux

Un VCN est un réseau personnalisable défini par logiciel que vous configurez dans une région Oracle Cloud Infrastructure. Tout comme les réseaux de centres de données traditionnels, les réseaux cloud virtuels vous donnent un contrôle total sur votre environnement réseau. Un VCN peut comporter plusieurs blocs CIDR qui ne se chevauchent pas et que vous pouvez modifier après avoir créé le VCN. Vous pouvez segmenter un VCN en sous-réseaux, qui peuvent être ciblés vers une région ou vers un domaine de disponibilité. Chaque sous-réseau se compose d'une plage contiguë d'adresses qui ne chevauchent pas les autres sous-réseaux du VCN. Vous pouvez modifier la taille d'un sous-réseau après sa création. Un sous-réseau peut être public ou privé.

- Passerelle Internet

La passerelle Internet autorise le trafic entre les sous-réseaux publics d'un réseau VCN et le réseau Internet public.

- Dynamic routing gateway (DRG)

Le DRG est un routeur virtuel qui fournit un chemin pour le trafic réseau privé entre un VCN et un réseau en dehors de la région, tel qu'un VCN dans une autre région Oracle Cloud Infrastructure, un réseau sur site ou un réseau dans un autre fournisseur cloud.

- Passerelle de service

La passerelle de service fournit l'accès d'un VCN à d'autres services, tels qu'Oracle Cloud Infrastructure Object Storage. Le trafic du VCN vers le service Oracle transite par la structure réseau Oracle et ne traverse jamais Internet.

- FastConnect

Oracle Cloud Infrastructure FastConnect permet de créer facilement une connexion privée dédiée entre votre centre de données et Oracle Cloud Infrastructure. FastConnect offre des options de bande passante plus élevée et une expérience sur réseau plus fiable par rapport aux connexions Internet.

- VPN site à site

Le VPN site à site fournit une connectivité VPN IPSec entre votre réseau on-premise et vos réseaux cloud virtuels dans Oracle Cloud Infrastructure. La suite de protocoles IPSec crypte le trafic IP avant que les paquets soient transférés de la source vers la destination. Elle le décrypte lorsqu'il arrive.

- Service de bastion

Le bastion Oracle Cloud Infrastructure fournit un accès sécurisé limité et limité dans le temps aux ressources qui n'ont pas d'adresses publiques et qui nécessitent des contrôles stricts d'accès aux ressources, tels que Bare Metal et machines virtuelles, Oracle MySQL Database Service, Autonomous Transaction Processing (ATP), Oracle Container Engine for Kubernetes (OKE) et toute autre ressource qui autorise l'accès SSH (Secure Shell Protocol). Avec le service Oracle Cloud Infrastructure Bastion, vous pouvez activer l'accès aux hôtes privés sans déployer ni gérer d'hôte Jump. En outre, vous obtenez un meilleur état de sécurité avec des droits d'accès basés sur l'identité et une session SSH centralisée, auditée et liée au temps. Le bastion Oracle Cloud Infrastructure élimine le besoin d'une adresse IP publique pour le bastion, éliminant ainsi les tracas et la surface d'attaque potentielle lors de la fourniture d'un accès à distance.

- équilibreur de charge

Le service Oracle Cloud Infrastructure Load Balancing fournit une distribution de trafic automatisée à partir d'un seul point d'entrée vers plusieurs serveurs du back-end.

- Groupe de sécurité réseau

Les groupes de sécurité réseau agissent comme des pare-feu virtuels pour vos ressources cloud. Avec le modèle de sécurité zéro confiance d'Oracle Cloud Infrastructure, tout le trafic est refusé et vous pouvez contrôler le trafic réseau à l'intérieur d'un VCN. Un groupe de sécurité réseau se compose d'un ensemble de règles de sécurité entrantes et sortantes qui s'appliquent uniquement à un ensemble spécifié de cartes d'interface réseau virtuelles dans un seul VCN.

- Liste de sécurité

Pour chaque sous-réseau, vous pouvez créer des règles de sécurité qui spécifient la source, la destination et le type de trafic à autoriser à l'entrée et à la sortie du sous-réseau.

- Table de routage

Les tables de routage virtuelles contiennent des règles permettant d'acheminer le trafic de sous-réseaux vers des destinations en dehors d'un VCN, généralement via des passerelles.

- Volume de blocs

Avec les volumes de stockage de blocs, vous pouvez créer, attacher, connecter et déplacer des volumes de stockage, et modifier leurs performances pour répondre à vos exigences en matière de stockage, de performances et d'application. Une fois un volume attaché et connecté à une instance, vous pouvez l'utiliser comme un disque dur classique. Vous pouvez également déconnecter un volume et l'attacher à une autre instance sans perdre de données.

- Stockage d'objets

Object Storage offre un accès rapide à de grandes quantités de données structurées et non structurées de tout type de contenu, notamment des sauvegardes de base de données, des données analytiques et des contenus enrichis tels que des images et des vidéos. Vous pouvez stocker les données, puis les extraire directement à partir d'Internet ou de la plate-forme cloud, et ce, en toute sécurité. Vous pouvez faire évoluer le stockage de manière transparente sans subir de dégradation des performances ou de la fiabilité du service. Utilisez le stockage standard pour le stockage "à chaud" auquel vous devez accéder rapidement, immédiatement et fréquemment. Utilisez le stockage d'archives pour le stockage "à froid" que vous conservez pendant de longues périodes et auquel vous accédez rarement.

- Réseau sur site

Ce réseau est le réseau local utilisé par votre organisation. C'est l'un des rayons de la topologie.

- JournalisationLogging est un service hautement évolutif et entièrement géré qui donne accès aux types de journal suivants à partir de vos ressources dans le cloud :

- Journaux d'audit : journaux associés aux événements émis par le service Audit.

- Journaux de service : journaux émis par des services individuels tels qu'API Gateway, Events, Functions, Load Balancing, Object Storage et les journaux de flux VCN.

- Journaux personnalisés : journaux contenant des informations de diagnostic provenant d'applications personnalisées, d'autres fournisseurs cloud ou d'un environnement sur site.

- Surveillance

Le service Oracle Cloud Infrastructure Monitoring surveille activement et passivement les ressources cloud à l'aide de mesures pour surveiller les ressources et les alarmes afin de vous avertir lorsque ces mesures répondent aux déclencheurs spécifiés par une alarme.

- Stratégie

Une stratégie Oracle Cloud Infrastructure Identity and Access Management spécifie qui peut accéder à quelles ressources et comment. L'accès est accordé au niveau du groupe et du compartiment, ce qui signifie que vous pouvez écrire une stratégie qui offre à un groupe un type d'accès spécifique dans un compartiment spécifique ou dans la location.

- Identity and Access Management (IAM)

Oracle Cloud Infrastructure Identity and Access Management (IAM) est le plan de contrôle d'accès pour Oracle Cloud Infrastructure (OCI) et les applications Oracle Cloud. L'API IAM et l'interface utilisateur vous permettent de gérer les domaines d'identité et les ressources au sein du domaine d'identité. Chaque domaine d'identité OCI IAM représente une solution autonome de gestion des identités et des accès ou une population d'utilisateurs différente.

- Audit

Le service Oracle Cloud Infrastructure Audit enregistre automatiquement les appels vers toutes les adresses d'interface de programmation d'application publique (API) Oracle Cloud Infrastructure prises en charge en tant qu'événements de journal. Tous les services prennent actuellement en charge la journalisation par Oracle Cloud Infrastructure Audit.

- ZConverter Cloud Disaster Recovery Manager (ZDM)

ZMD permet la sauvegarde, la migration, la récupération après sinistre et la protection contre les rançongiciels.

- . ZIA (HOMONYMIE)

ZIA est le format d'image propriétaire indépendante de la source de ZConverter. Il permet de sauvegarder, répliquer, migrer et récupérer simultanément les systèmes d'exploitation, les applications, les données, les services informatiques associés et les dépendances nécessaires.

Recommandations

- Bases de données

Nous vous recommandons d'utiliser les fonctionnalités de réplication de la base de données plutôt que cette solution.

- Résolution réseau et DNS

La résolution de réseau et de DNS est généralement configurée et gérée séparément lors de l'utilisation de scénarios de récupération après sinistre.

- VCN

Lorsque vous créez un VCN, déterminez le nombre de blocs CIDR requis et la taille de chaque bloc en fonction du nombre de ressources que vous prévoyez de joindre aux sous-réseaux du VCN. Utilisez des blocs CIDR qui se trouvent dans l'espace d'adresses IP privées standard.

Sélectionnez les blocs CIDR qui ne chevauchent aucun autre réseau (dans Oracle Cloud Infrastructure, votre centre de données on-premise ou un autre fournisseur cloud) sur lequel vous souhaitez configurer des connexions privées.

Lorsque vous concevez les sous-réseaux, tenez compte de vos exigences en matière de flux de trafic et de sécurité. Attachez toutes les ressources d'un niveau ou d'un rôle spécifique au même sous-réseau, qui peut servir de limite de sécurité.

- Bande passante d'équilibreur de charge

Lors de la création de l'équilibreur de charge, vous pouvez sélectionner une forme prédéfinie fournissant une bande passante fixe ou indiquer une forme personnalisée (flexible) dans laquelle vous définissez une plage de bande passante et laisser le service redimensionner automatiquement la bande passante en fonction des modèles de trafic. Avec l'une ou l'autre approche, vous pouvez modifier la forme à tout moment après la création de l'équilibreur de charge.

- Configuration système pour ZConverter Disaster Recovery Manager (ZDM)

Utilisez les recommandations suivantes pour configurer vos systèmes :

- Spécification de serveur minimale pour ZDM : une machine virtuelle avec 2 coeurs, 8 Go de RAM et une partition racine de 60 Go.

- Créez un référentiel de stockage unique basé sur les objets pour conserver à long terme des sauvegardes complètes et incrémentielles. Configurez le stockage d'objets dans un état WORM (Write Once, Read Many) pour vous protéger contre la suppression, la perte ou l'altération de données et les attaques par ransomware.

- Utilisez Terraform pour provisionner automatiquement les serveurs d'applications au moment de la récupération.

- Utilisez Terraform pour créer des paires ZDM supplémentaires en provisionnant automatiquement les réseaux cloud virtuels, les sous-réseaux, les passerelles, etc.

Considérations

Lors de l'activation de la migration et de la récupération après sinistre avec le ZDM, envisagez les options suivantes.

- Equilibreurs de charge

Vous ne pouvez pas appliquer cette solution aux équilibreurs de charge.

- Programmation de la réplication

Votre programmation de réplication dépendra du RPO attendu. Vous pouvez ajuster les périodes de réplication pour qu'elles soient plus courtes ou plus longues en fonction de vos besoins.

- Evolutivité

- Une paire de gestionnaires de récupération après sinistre (ZDM) ZConverter est requise pour chaque combinaison source/cible.

- Pour les environnements source qui consomment beaucoup d'opérations d'écriture ou contiennent trop de grandes quantités de données, le processus de réplication peut être augmenté en ajoutant des serveurs ZDM supplémentaires dans l'environnement source, en ajoutant plus des coeurs et de la RAM vers la machine virtuelle ZDM, ou le déplacement vers une plate-forme de serveur Bare Metal à plusieurs processeurs exécutant des disques SSD locaux ou attachée à un stockage NAS (Network-Attached Storage) hautes performances.

- Chaque paire ZDM protège environ 200 serveurs. Le nombre de serveurs que vous pouvez prendre en charge avec une seule paire ZDM dépend principalement de la quantité de données que vous capturez.

- Sécurité

- ZConverter compresse et crypte les applications, les données et les systèmes d'exploitation au moment de la sauvegarde, et les charges globales restent cryptées et compressées dans l'environnement cible jusqu'au moment de la récupération.

- Utiliser les stratégies Oracle Cloud Infrastructure Identity and Access Management (IAM) pour contrôler qui peut accéder à vos ressources cloud et les opérations qui peuvent être effectuées.

- Pour protéger les mots de passe ou toute autre clé secrète, envisagez d'utiliser le service Oracle Cloud Infrastructure Vault.

- Coût

Vous pouvez utiliser ZDM gratuitement pour configurer un déploiement d'étude de faisabilité, qui peut inclure l'installation de la récupération après sinistre de production, la formation d'exploration de récupération après sinistre et la création d'un script Terraform pour le provisionnement automatique des serveurs lors d'une récupération. Une fois que vous utilisez activement ZDM, des frais d'abonnement mensuels s'appliquent : récupération après sinistre dans le cloud, migration, sauvegarde sur site et dans le cloud, et protection contre les ransomware.

Déployer

- Accédez à Oracle Cloud Marketplace.

- Cliquez sur Obtenir l'application.

- Suivez les invites à l'écran.