Sicurezza

Cifra la comunicazione dati KMS dedicata.

La comunicazione end-to-end tra l'istanza client e le partizioni HSM nel cluster viene cifrata. Solo il client e gli HSM possono decifrare la comunicazione.

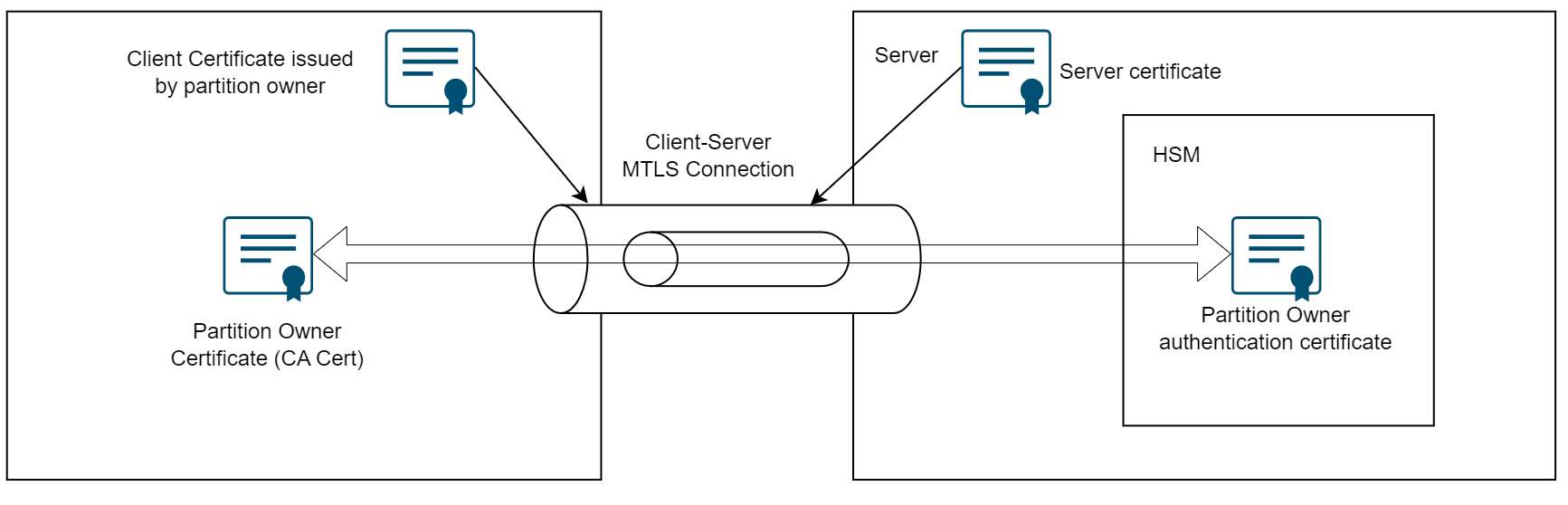

Il processo seguente spiega come il client stabilisce la crittografia end-to-end con l'HSM:

- Il client stabilisce una connessione MTLS (Mutual Transport Layer Security) con il server che ospita l'hardware HSM. Il client controlla il certificato del server per accertarsi che si tratti di un server sicuro e controlla anche il certificato del client e verifica che venga emesso dal proprietario della partizione HSM.

- Successivamente, il client stabilisce una connessione crittografata con l'hardware HSM. HSM dispone del certificato di autenticazione del proprietario della partizione firmato con la propria autorità di certificazione e il client dispone del certificato root (certificato del proprietario della partizione) della CA. Prima di stabilire la connessione cifrata con client-HSM, il client verifica il certificato HSM rispetto al certificato radice. La connessione viene stabilita solo quando il client verifica correttamente che l'HSM sia attendibile.