Access Guardrails - Applicazione dei vincoli di controllo dell'accesso preventivo

Access Guardrails in Oracle Access Governance sono vincoli di sicurezza per definire e applicare condizioni per regolare e limitare l'accesso alle risorse riservate. Access Guardrails garantisce l'accesso solo alle identità autorizzate che soddisfano i criteri predefiniti. Se queste condizioni non vengono soddisfatte, viene attivata una violazione che consente di bloccare immediatamente l'accesso o di fornire un periodo di tolleranza per la conformità.

Panoramica

L'implementazione di Access Guardrails richiede che le identità soddisfino una condizione predefinita, ad esempio la proprietà di un'autorizzazione prerequisito o di un attributo di identità, prima di concedere un'autorizzazione elevata. Tale modello a più livelli garantisce che le autorizzazioni vengano concesse in una sequenza controllata, rendendo la gestione degli accessi sicura e conforme.

Access Guardrails NON è applicabile quando il provisioning viene eseguito utilizzando i criteri di Oracle Access Governance. Utilizzare la funzionalità self-service Richiedi accesso di Oracle Access Governance per attivare Access Guardrails.

Access Guardrails consente agli amministratori della sicurezza di bloccare l'accesso non autorizzato garantendo che le richieste di accesso soddisfino i criteri predefiniti prima della sottomissione. Inoltre, forniscono agli approvatori un contesto importante, consentendo loro di prendere decisioni più informate durante il processo di approvazione.

Access Guardrails può essere utilizzato anche con le raccolte di identità. Ciò consente agli amministratori del controllo dell'accesso di stabilire misure preventive di controllo dell'accesso, garantendo che solo le identità autorizzate e conformi, quelle che soddisfano i criteri predefiniti, siano membri di una raccolta di identità. Se queste condizioni non vengono soddisfatte, viene generata una violazione ed è possibile scegliere di bloccare immediatamente l'accesso o di consentire un periodo di tolleranza per la conformità.

Caratteristiche principali di Access Guardrails

- Modello di autorizzazione a più livelli: Access Guardrails consente di strutturare l'accesso a livelli, a partire da ruoli di base, ad esempio DB Reader, e di passare a ruoli con privilegi più elevati solo quando vengono soddisfatte condizioni predefinite. Utilizzando questo approccio, è possibile garantire che solo i diritti minimi necessari siano concessi a ciascun livello.

- Impedisce la violazione della separazione delle mansioni: i vincoli di sicurezza in Access Guardrails fungono da controllo preliminare per bloccare l'accesso che potrebbe essere in conflitto con i ruoli o le responsabilità esistenti. Ad esempio, in Entra ID, un utente a cui sono stati assegnati sia il ruolo Amministratore utenti che il ruolo Amministratore ruoli privilegiati può creare in modo indipendente nuovi utenti ed elevare le proprie autorizzazioni, rappresentando un rischio.

- Applicazione dell'accesso condizionale: Access Guardrails richiede agli utenti di soddisfare condizioni specifiche, ad esempio ruolo, appartenenza a gruppi, posizione e così via, e di monitorare continuamente le modifiche apportate a questi attributi per consentire o bloccare l'accesso.

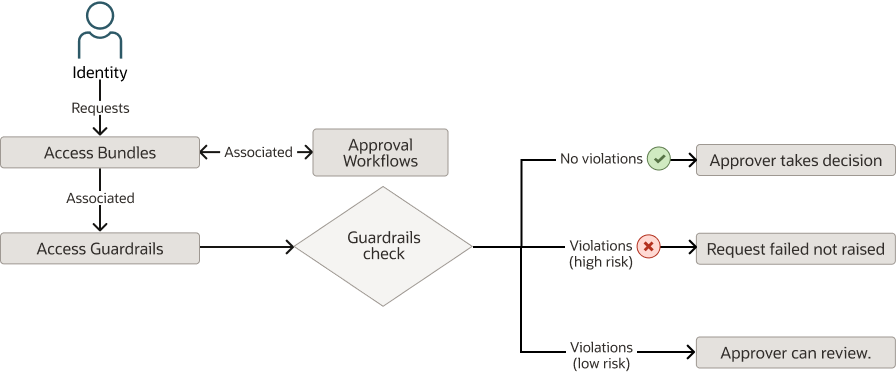

Accedi a framework flusso Guardrail

Ecco come funzionano gli Access Guardrails in Oracle Access Governance.

- L'amministratore del controllo dell'accesso associa il guardrail di accesso e il flusso di lavoro di approvazione a un bundle accessi.

- L'identità solleva una richiesta per un bundle accessi utilizzando la funzionalità Richiedi accesso.

- La richiesta viene convalidata rispetto al guardrail di accesso. Ecco cosa può accadere in base alle configurazioni dei guardrail:

- Nessuna violazione: l'approvatore prende decisioni in base al flusso di lavoro di approvazione.

- Violazioni ad alto rischio: la richiesta non riesce e non viene generata, causando la violazione con lo stato Bloccato.

- Violazione a basso rischio: la richiesta viene inviata all'approvatore con violazioni nello stato Annullato. L'approvatore decide di approvare o rifiutare la richiesta. Se approvata, la richiesta viene concessa per il numero di giorni definito.

Esempio di implementazione di Access Guardrails

- Limitare la concessione dell'accesso alle identità appartenenti a gruppi in conflitto, ad esempio il gruppo DirectoryUserAdmins.

- Concessione dell'accesso solo per il reparto identità appartenente al reparto CorpIT.

Di seguito viene descritto come definire i guardrail di accesso per lo scenario specifico.

| Aggiungi Dettagli |

Nome: oud-access-admin-check

Selezionare Solo nuove richieste di accesso |

| Definisce le regole per i guardrail di accesso | Aggiungere due condizioni, come indicato di seguito.

|

| Azione in errore | Selezionare Rischio elevato - Blocca immediatamente l'accesso |

Dopo che un guardrail di accesso è stato collegato al bundle di accesso, la richiesta verrà convalidata per queste condizioni. Se un utente appartiene già al gruppo DirectoryUserAdmins o non fa parte di CorpIT, la richiesta non verrà inviata all'approvatore e le violazioni verranno rilevate con lo stato bloccato.