Componenti di Identity Orchestration

I componenti di Identity Orchestration fungono da elementi di base che unificano sistemi diversi e gestiscono in modo efficace il ciclo di vita delle identità per la tua azienda. Questi includono l'agente Oracle Access Governance per le integrazioni indirette, le regole di trasformazione dei dati in entrata e in uscita per garantire la coerenza dei dati, le regole di correlazione per creare profili compositi e le risorse di sistema orchestrate per gestire in modo efficace le risorse e controllare le origini utilizzate per caricare i dati.

Agente Access Governance

L'agente Oracle Access Governance è un'immagine docker scaricabile che consente a Oracle Access Governance di eseguire la sincronizzazione continua o periodica con origini autorevoli o sistemi gestiti in cui non è disponibile una connessione diretta.

L'agente esegue i job ETL (extract-transform-load) distribuiti pianificati per eseguire la sincronizzazione completa o incrementale dei dati delle identità remote, ad esempio utenti, ruoli, istanze dell'applicazione, abilitazioni e assegnazioni di abilitazioni, in Oracle Access Governance. Una volta eseguita la registrazione e l'installazione, l'agente può essere monitorato mediante Oracle Access Governance Console. L'agente viene eseguito in un ambiente docker situato nell'ambiente locale (cliente). Questo ambiente deve soddisfare i prerequisiti riportati di seguito.

- Installazione di Docker o Podman

- Consenti connessione al database di identità di destinazione del cliente

- Consente la connessione all'istanza di Oracle Access Governance del cliente ospitata in Oracle Cloud. Se necessario, questa connessione può essere effettuata tramite un proxy Web.

L'agente estrae i dati, viene prelevato dal servizio di inclusione di Oracle Access Governance e caricato in Oracle Access Governance per il consumo.

Le richieste di evasione (provisioning degli account o correzione dell'accesso a ciclo chiuso) vengono trasferite ai sistemi gestiti. Ad esempio, al completamento delle campagne di revisione degli accessi, qualsiasi autorizzazione revocata in Oracle Access Governance verrà risolta sollevando un'operazione di revoca nel sistema orchestrato. Questa richiesta di revoca verrà passata al sistema gestito tramite l'agente.

Gli agenti sono applicabili solo nei casi in cui non è possibile stabilire una connessione diretta con Oracle Access Governance. In genere, avrai bisogno di un agente durante l'integrazione con i sistemi on-premise. L'agente Oracle Access Governance funge da arbitro a supporto della sincronizzazione delle origini autorevoli o dei sistemi gestiti e di Oracle Access Governance.

Trasformazioni dati

Sistemi diversi rappresentano i dati in modo diverso. Oracle Access Governance consente di manipolare e trasformare i dati in entrata delle identità e degli account da fonti autorevoli o sistemi gestiti oppure i dati in uscita di cui viene eseguito il provisioning nei sistemi gestiti. È possibile modificare i valori dei dati per soddisfare i requisiti, ad esempio includendo i valori derivati o garantendo una formattazione coerente. Ciò garantisce la coerenza dei dati e l'unificazione del sistema.

- Migliora gli attributi di identità in entrata inclusi da un'origine affidabile in Oracle Access Governance utilizzando le regole di trasformazione in entrata. Ad esempio, è possibile impostare il nome utente su maiuscolo o concatenare il nome della famiglia con il nome per creare un nome visualizzato.

- Migliora gli attributi degli account in entrata inclusi dai sistemi gestiti in Oracle Access Governance utilizzando regole di trasformazione in entrata. Ad esempio, è possibile concatenare il nome utente con il dominio predefinito per impostare l'indirizzo di posta elettronica primario all'interno di Oracle Access Governance.

- Personalizzare gli attributi di identità compositi creati in Oracle Access Governance in modo da poter abbinare gli attributi in entrata. Ad esempio, le applicazioni Gestione utenti database memorizzano il nome utente in un formato specifico e, poiché contengono solo dati di account, è necessario personalizzare gli attributi di identità compositi in Oracle Access Governance in modo che il nome utente DBUM in entrata corrisponda agli attributi di identità disponibili in Oracle Access Governance.

- Definire gli attributi degli account migliorando gli attributi di identità per il provisioning degli account da parte di Oracle Access Governance in sistemi gestiti. Ad esempio, se si dispone di un valore nullo, impostare jobDescription su un valore fisso.

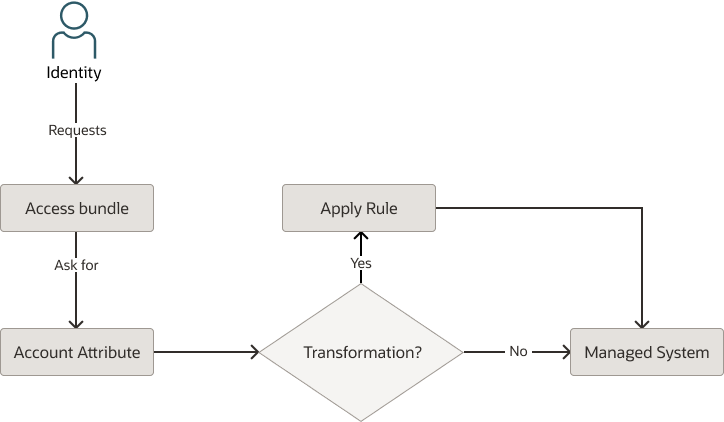

Tipi di trasformazione e relativo flusso di lavoro

Di seguito sono riportati i tipi di trasformazioni disponibili in Oracle Access Governance e nel relativo workflow.

- In primo luogo, è possibile integrare un'origine affidabile con Oracle Access Governance aggiungendo un sistema orchestrato. Qui è possibile eseguire trasformazioni in entrata sui dati degli attributi di identità di origine durante il processo di inclusione dei dati. Ad esempio, è possibile integrare Oracle HCM come origine affidabile e applicare trasformazioni in entrata per creare un nome visualizzato dal nome completo. Queste trasformazioni sono uniche e specifiche per ogni sistema orchestrato.

- Una volta integrati i sistemi di origine affidabili, internamente viene creato un profilo di identità composto contenente attributi core e Custom all'interno di Oracle Access Governance. Questo profilo di identità composto può contenere attributi di identità provenienti da varie origini autorevoli integrate. Ad esempio, l'identità in Oracle Access Governance può contenere attributi jobCode inclusi in Oracle HCM e reparto inclusi in un file sequenziale. Nello scenario in cui lo stesso attributo è disponibile in più origini autorevoli, è possibile selezionare e modificare il sistema orchestrato dal quale si desidera ottenere questo valore di attributo. Per ulteriori dettagli, vedere Gestisci attributi identità. Questo profilo di identità composto funge da origine affidabile per Oracle Access Governance per eseguire varie operazioni di governance e provisioning.

- Successivamente, integra i sistemi gestiti per caricare gli attributi dell'account. Questi attributi account vengono confrontati con gli attributi di identità compositi disponibili in Oracle Access Governance.

- Per il provisioning in uscita, è possibile manipolare gli attributi di identità compositi disponibili in Oracle Access Governance per eseguire il provisioning accurato degli account nei sistemi gestiti.

Trasformazione dei dati in entrata

Le trasformazioni dei dati in entrata consentono di controllare la modalità di trasformazione dei valori degli attributi quando vengono ricevuti da un sistema orchestrato in Oracle Access Governance. Quando si caricano i dati da un sistema orchestrato, gli attributi di identità e account verranno importati in Oracle Access Governance. Durante il processo di caricamento o inclusione dei dati, è possibile applicare le trasformazioni dei dati agli attributi.

Un esempio di caso d'uso può includere alcuni degli elementi riportati di seguito.

- Compilare l'attributo identità primaryEmail in Oracle Access Governance concatenando FirstName, ., LastName, @mydomain.com. Ecco come ottenere questo risultato in Oracle Access Governance.

user.getFullName().getGivenName().concat('.',user.getFullName().getFamilyName())+'mydomain.com' - Impostare il valore di un attributo su un altro valore se il valore proveniente dal sistema orchestrato è nullo. Ad esempio, se l'organizzazione è nulla, impostare il valore in Oracle Access Governance su un valore fisso.

user.getOrganization() != null && user.getOrganization().getDisplayName() != null ? user.getOrganization().getDisplayName() : 'Oracle Access Governance'

Trasformazione dei dati in uscita

Identity Orchestration include la possibilità di eseguire il provisioning degli account mediante la funzionalità Richiedi accesso (self-service), Richiedi accesso (per altri utenti) o di accesso basato su criteri. Nell'ambito di questo processo, è possibile applicare le trasformazioni dei dati ai dati di cui è stato eseguito il provisioning nell'account del sistema gestito. Quando vengono attivate operazioni di provisioning quali Reimposta password o Crea account in Oracle Access Governance, è possibile richiamare regole di trasformazione dei dati che derivano valori dai dati di identità e trasformano i dati utilizzando stringhe e altre manipolazioni, in modo che il provisioning degli account rispetto alle identità corrette venga eseguito nel sistema gestito.

- Inserire l'attributo workEmail nel sistema gestito di cui è stato eseguito il provisioning con il valore dell'attributo di identità primaryEmail.

- Creare un valore per l'attributo displayName nel sistema gestito di cui è stato eseguito il provisioning concatenando il titolo dell'identità, userName e employeeNumber.

- Impostare il valore di un attributo su un altro valore se il valore di input identità è nullo. Ad esempio, se organizzazione è nulla, impostare il valore su un valore fisso nell'account di sistema gestito di cui è stato eseguito il provisioning.

Attributi identità: personalizzazione del profilo di identità composto di Oracle Access Governance mediante l'applicazione di regole di trasformazione

Quando si caricano attributi di identità da varie origini autorevoli, in Oracle Access Governance viene creato un profilo di identità composto contenente attributi di identità provenienti da varie origini. Quando si caricano gli attributi dell'account dai sistemi gestiti, i valori disponibili in questo profilo di identità composto vengono abbinati agli attributi dell'account (Identity Account Matching). In circostanze speciali, potrebbe essere necessario applicare ulteriori regole di trasformazione a questo profilo di identità composto in modo che possa corrispondere ai dati in entrata provenienti da vari sistemi. In genere, è necessario questo tipo di trasformazione per personalizzare un attributo di identità all'interno di Oracle Access Governance in modo che corrisponda agli attributi dell'account in entrata dai sistemi gestiti.

Le trasformazioni in entrata sono specifiche del sistema orchestrato e la personalizzazione degli attributi di identità viene applicata al profilo di identità composto creato in Oracle Access Governance. Ad esempio, se è stata applicata la trasformazione in entrata in JobCode inclusa in Oracle HCM ma è stato selezionato File sequenziale come origine per questo attributo nella pagina Gestisci identità, questa trasformazione non avrà alcun impatto sul valore disponibile in Oracle Access Governance.

Scenario

Ad esempio, Database User Management (DBUM) potrebbe memorizzare un attributo, ad esempio un nome utente in un formato molto specifico, diverso dal nome utente disponibile nel profilo di identità composto all'interno di Oracle Access Governance. Per trovare una corrispondenza tra un account DBUM e l'identità esistente in Oracle Access Governance, è necessario personalizzare l'attributo di identità applicando regole di trasformazione. Poiché DBUM è un account di sistema gestito, non è possibile manipolare i dati di identità applicando regole di trasformazione in entrata. È qui che è necessario personalizzare gli attributi di identità del composto. Ad esempio, quando si connette MySQL DBUM, Oracle Access Governance aggiunge un attributo di identità interno userNameMysql alle regole di trasformazione applicabili. È quindi possibile trovare una corrispondenza tra il nome utente in entrata da My SQL DBUM e l'attributo di identità userNameMysql. La stessa regola viene applicata sul lato della trasformazione in uscita in modo che il provisioning degli account venga eseguito in modo accurato.

| Origine autorevole | Attributo identità composto | Sistema gestito |

|---|---|---|

|

|

|

|

L'attributo identità nomeutente ha un valore diverso da quello dell'attributo account userLogin e non può corrispondere a questi attributi. La trasformazione degli attributi di identità del composto trasformerà John.Doe@o.com in John_Doe@o.com e lo memorizzerà in userNameMysql creato in Oracle Access Governance. Al termine, il valore in entrata, John_Doe@o.com, corrisponderà.

Come procedura ottimale, si consiglia di utilizzare le trasformazioni in entrata per trasformare un attributo di identità e limitare l'uso dell'applicazione di regole di trasformazione nel profilo di identità composto. Può interferire con il provisioning degli account.

Attributi account

Gli attributi account in Oracle Access Governance consentono agli amministratori di configurare attributi account aggiuntivi oltre a quelli predefiniti supportati per un sistema orchestrato. È possibile eseguire l'origine dei valori per gli attributi conto da un sistema gestito, da un file di riferimento dei valori chiave globali oppure definirli durante la creazione di un bundle accessi.

Quando si configura un sistema orchestrato, verrà incluso un set predefinito di attributi che forniscono i dettagli di un account come definito per il sistema di destinazione specifico in uso come origine. In alcuni casi è possibile che sia necessario includere nell'integrazione attributi aggiuntivi presenti nel sistema di destinazione, ma non esposti per impostazione predefinita. È qui che entrano in gioco gli attributi del conto.

- L'utente può visualizzare gli attributi dell'account per un sistema orchestrato specificato. L'utente può visualizzare gli attributi predefiniti creati nell'ambito dell'inizializzazione del sistema orchestrato, nonché gli attributi account creati dall'utente.

- L'utente può creare attributi di account nella definizione del sistema orchestrato.

- L'utente può modificare gli attributi dell'account nella definizione del sistema orchestrato.

- L'utente può eliminare gli attributi dell'account nella definizione del sistema orchestrato.

- Gli attributi account supportano tipi di dati semplici e complessi.

- Gli attributi conto possono essere utilizzati sia nelle trasformazioni in entrata che in uscita.

- Gli attributi account sono supportati per i sistemi orchestrati configurati in modalità sistema gestito.

- Gli attributi dell'account non sono supportati per:

- Sistemi orchestrati di Oracle Cloud Infrastructure (OCI).

- Sistema orchestrato di Oracle Identity Governance.

- Sistemi orchestrati configurati in modalità di origine affidabile.

- Gli attributi account creati dall'utente non sono disponibili per:

- Sistemi orchestrati della tabella applicazioni di database.

- Sistemi orchestrati REST generici.

Diamo un'occhiata ad alcuni semplici casi di utilizzo:

Usecase: Aggiungi attributo conto mediante definizione bundle accessi

In questo caso d'uso l'amministratore ha creato un attributo account mappato all'attributo Descrizione nel sistema gestito e ha un'origine valore impostata sul bundle accessi. Hanno anche definito un bundle accessi che include l'attributo account. Quando un utente richiede il bundle accessi, viene richiesto di immettere un valore per Descrizione. Una volta approvata la richiesta del bundle accessi, viene eseguito il provisioning dell'account al sistema gestito. Il valore dell'attributo Descrizione immesso dall'utente può essere o meno soggetto a una trasformazione in uscita. Infine, viene eseguito il provisioning del valore Descrizione nell'ambito dell'account creato per l'utente.

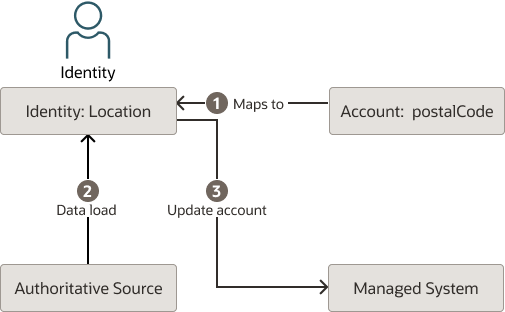

Caso d'uso: Rifletti aggiornamento attributo identità in attributo account

In questo caso d'uso, un amministratore ha creato un attributo account postalCode che, oltre ad essere mappato al sistema gestito, è anche associato a un attributo di identità, Ubicazione. Si supponga di avere un'identità in Oracle Access Governance per un utente, Alice. L'identità di Alice deriva da un'origine autorevole come Oracle HCM. Alice sposta la struttura, apportando una modifica al valore Ubicazione in Oracle HCM. Al successivo caricamento dei dati, questo aggiornamento si rifletterà in Oracle Access Governance in cui verrà aggiornato l'attributo identity:Location di Alice. Con gli attributi dell'account, questa modifica attiverà anche un'attività Aggiorna account che aggiornerà il valore di account:postalCode con il contenuto di identity:Location. In questo modo, è possibile sincronizzare gli attributi dell'account con i valori derivati da un'origine affidabile.

Profili conto - Modelli riutilizzabili per generazione bundle accessi

I profili di account in Oracle Access Governance fungono da modelli riutilizzabili che standardizzano e semplificano la creazione di nuovi account utente nei sistemi gestiti definendo e memorizzando i valori predefiniti per i relativi attributi di account. Ciò semplifica il provisioning degli utenti, garantendo la coerenza dei dati e riducendo gli sforzi manuali.

Panoramica dei profili di conto in Oracle Access Governance

Quando si esegue il provisioning di nuovi account utente in un sistema gestito da Oracle Access Governance, è necessario passare alcune informazioni obbligatorie o alcuni attributi comuni. I profili account fungono da progetto che consente di definire i valori predefiniti una sola volta per gli attributi comuni necessari al sistema gestito.

Ciò garantisce la coerenza nel provisioning ed elimina la necessità di inserire manualmente i dettagli dell'account frequentemente in ogni bundle di accesso, semplificando così la gestione delle autorizzazioni.

Durante la definizione dei profili cliente, è possibile scegliere di fornire valori predefiniti o di chiedere al richiedente di fornire valori durante la richiesta self-service.

Quando si collega un profilo account a un bundle accessi, Oracle Access Governance inserisce senza problemi le informazioni predefinite necessarie durante il provisioning degli utenti, assicurando che il nuovo account venga creato correttamente con dati accurati e coerenti.

Un profilo account può essere collegato a più bundle accessi, in quanto non è specifico di uno solo.

È possibile assegnare un solo profilo conto a un bundle accessi.

Caratteristiche principali dei profili conto

Analizziamo le funzionalità dei profili degli account esaminando le funzionalità chiave.

- Integrità referenziale: impedisce l'eliminazione di un profilo di account se è collegato a un bundle accessi, mantenendo la coerenza dei dati e l'integrità referenziale.

- Aggiornamenti centralizzati: l'aggiornamento del valore di un attributo del profilo conto propaga la modifica in tutti i bundle di accesso associati. In questo modo vengono attivate le richieste di provisioning per gli utenti interessati con il valore dell'attributo account aggiornato. Ciò elimina gli sforzi manuali di aggiornamento dei singoli bundle di accesso.

- Modelli riutilizzabili: fungono da snapshot in bundle di attributi che possono essere facilmente riutilizzati in diversi bundle di accesso, eliminando la configurazione ridondante.

Regole di corrispondenza

Oracle Access Governance utilizza le regole di correlazione o corrispondenza per abbinare i dati di identità inclusi da origini autorevoli diverse e creare quindi un profilo di identità composto. Analogamente, durante l'inclusione dei dati dai sistemi gestiti, potrebbero esistere diversi account per un'identità. In questo caso, i dati dell'account devono essere inclusi e abbinati alle rispettive identità. Le regole di corrispondenza degli account possono essere utilizzate per associare gli account utente inclusi dalle applicazioni a valle alle identità in Oracle Access Governance. Se si dispone di un sistema che funge sia da origine affidabile che da sistema gestito all'interno di Oracle Access Governance, è possibile implementare la corrispondenza di identità e account per lo stesso sistema.

È possibile creare facilmente queste regole di correlazione in Oracle Access Governance utilizzando gli attributi di identità e account. Se un account non può essere abbinato automaticamente a un'identità, Oracle Access Governance crea una microcertificazione per questo account senza corrispondenza, in modo che possa essere abbinato manualmente all'identità o corretto dal sistema gestito.

Tipi di regole di corrispondenza

Quando i dati vengono ricevuti da un sistema orchestrato, Oracle Access Governance controlla se i dati corrispondono a quelli già inseriti come identità o account. Oracle Access Governance supporta i tipi di corrispondenza riportati di seguito.

- Corrispondenza identità: questa corrispondenza controlla se un'identità in entrata corrisponde a un'identità esistente o è nuova in Oracle Access Governance. Se si tratta di una corrispondenza, i dati in entrata vengono correlati all'identità esistente. Se non esiste alcuna corrispondenza, i dati vengono utilizzati per creare una nuova identità in Oracle Access Governance.

- Corrispondenza account: questa corrispondenza controlla se un account in entrata corrisponde a un'identità esistente. In caso di corrispondenza, le informazioni sull'account vengono correlate all'identità corrispondente. Se non viene trovata alcuna corrispondenza, il conto viene contrassegnato come non abbinato.

Approfondimenti per risultati corrispondenza

Utilizza gli approfondimenti per visualizzare un elenco di account o identità in entrata, incluse identità o account corrispondenti, senza corrispondenza o con più corrispondenze.

- Nessuna corrispondenza: l'identità o l'account in entrata non è collegato a un'identità esistente. Abbinarlo manualmente all'identità corretta o eseguire l'azione di correzione appropriata per il sistema.

- Regola di corrispondenza: le identità o i conti vengono abbinati automaticamente in base alle regole di corrispondenza configurate.

- Multi-match: sono state trovate diverse corrispondenze a un'identità, rivedere gli account o le identità e corrispondere manualmente all'identità corretta.

- Eliminato dall'utente: visualizza gli account isolati precedentemente collegati a un'identità, ma l'identità associata è stata eliminata dall'origine affidabile. L'account rimane nel sistema gestito senza identità associata.

- Con provisioning eseguito da AG: l'account viene abbinato perché è stato creato o sottoposto a provisioning tramite Oracle Access Governance. Se l'account non deve essere collegato, scollegarlo.

alcuni valori degli attributi dell'account potrebbero essere mascherati (visualizzati come asterischi, "********") in base alle policy della sua organizzazione. Vedere: Configura attributi conto.

In base al ruolo dell'applicazione, è possibile eseguire le azioni dei vari moduli in Oracle Access Governance. Per i dettagli, vedere Confronta attributi identità e account mediante regole di correlazione ed Esecuzione delle operazioni del ciclo di vita degli account in Data Browser.

Risorse di sistema orchestrate

Puoi decidere quali risorse includere dai sistemi consentendo il controllo completo dell'origine utilizzata per caricare i dati in Oracle Access Governance. È possibile gestire le risorse popolate dai sistemi orchestrati. Questa funzionalità è molto specifica per Oracle Identity Governance.

Un caso d'uso tipico potrebbe essere quello in cui hai i dati di identità gestiti da Oracle Identity Governance (OIG) e desideri la governance in modo ibrido fino al momento in cui esegui la migrazione completa all'ambiente cloud. Per impostazione predefinita, tutte le risorse incluse nell'origine affidabile e nel sistema gestito saranno disponibili per Oracle Access Governance. Quando si aggiungono connessioni dirette tra Oracle Access Governance e i sistemi, è possibile rimuoverli dal sistema di governance principale per evitare la duplicazione dei dati.

Informazioni sui sistemi virtuali per un sistema orchestrato

I sistemi virtuali consentono a una singola integrazione orchestrata di rappresentare e gestire più applicazioni o domini correlati come sottosistemi logici. Ciò è utile quando un'azienda può disporre di più domini o sottosistemi da gestire, ciascuno con dati diversi ma condividendo lo stesso schema strutturale.

Invece di creare e gestire un sistema orchestrato separato per ogni dominio, i sistemi virtuali consentono di:

- Raggruppa più applicazioni in un unico sistema orchestrato.

- Memorizza ed elabora i file di dati per applicazione in base al mapping.

- Gestire queste applicazioni singolarmente per il provisioning delle funzioni di controllo dell'accesso.

Si applica a: file sequenziale

Esempio

Si supponga che l'azienda integri tre domini AD: Alpha, Beta e Gamma. Senza sistemi virtuali, ognuno richiederebbe un sistema orchestrato separato

- Configurare un singolo sistema orchestrato (ad esempio,

Flatfile-MultiApp-01) e abilitare i sistemi virtuali. - Caricare un file CSV con ID e nome:

ID Nome virtual_ad_123 Alfa virtual_ad_456 Beta virtual_ad_789 Gamma - Dopo avere completato le integrazioni, vedere la struttura del bucket:

inbox/ IDENTITY/ virtual_ad_123 virtual_ad_456 virtual_ad_789 PERMISSION/ virtual_ad_123 virtual_ad_456 virtual_ad_789 TARGETACCOUNT/ virtual_ad_123 virtual_ad_456 virtual_ad_789

Nota

Le cartelle secondarie, ad esempio virtual_ad_123, virtual_ad_456 e così via, vengono create solo quando i sistemi virtuali sono abilitati. - Eseguire i passi successivi alla configurazione per aggiungere i file di dati nelle rispettive cartelle. Qualsiasi estensione dello schema per un sistema orchestrato verrà applicata a tutti i sistemi virtuali. Per ulteriori informazioni, vedere Integrazione con file sequenziali - Post-configurazione.