Operazioni preliminari

Questa esercitazione della durata di 30 minuti descrive il processo di pianificazione di una rete cloud virtuale da utilizzare con PeopleSoft Cloud Manager. Puoi creare la rete cloud virtuale come parte dell'installazione di Cloud Manager o nella console di Oracle Cloud Infrastructure.

Presupposto

Per creare un'istanza di Cloud Manager su Oracle Cloud Infrastructure, è necessaria una rete cloud virtuale (VCN), subnet pubbliche o private, una tabella di instradamento e liste di sicurezza per definire regole e restrizioni di accesso. Questa esercitazione include informazioni sulla creazione di funzioni VCN da utilizzare con Cloud Manager. Per informazioni più dettagliate sui VCN, consulta la documentazione di Oracle Cloud Infrastructure.

Tenere presente che se si utilizza Resource Manager per installare lo stack di Cloud Manager, è possibile creare una VCN e le risorse di networking necessarie nell'ambito del processo Resource Manager. In questo caso è possibile saltare questo tutorial. Questa procedura è destinata agli utenti avanzati che desiderano impostare manualmente le risorse di rete.

Consulta la panoramica di networking nella documentazione su Oracle Cloud Infrastructure.

Nota

Nei luoghi in cui questo tutorial menziona le porte, si riferisce a una porta TCP, a meno che non sia esplicitamente menzionato come una porta UDP.Questa è la terza esercitazione della serie Install PeopleSoft Cloud Manager. Leggere le esercitazioni nell'ordine indicato. Le esercitazioni facoltative offrono metodi alternativi per l'impostazione.

- Preparati all'installazione di PeopleSoft Cloud Manager

- Verifica le informazioni sull'account Oracle Cloud per PeopleSoft Cloud Manager

- Pianificare la rete cloud virtuale per PeopleSoft Cloud Manager (facoltativo)

- Creare una rete cloud virtuale per PeopleSoft Cloud Manager nella console di Oracle Cloud Infrastructure (facoltativo)

- Uso di risorse di rete personalizzate o private con PeopleSoft Cloud Manager (facoltativo)

- Creare un'immagine Linux personalizzata per PeopleSoft Cloud Manager (facoltativo)

- Creare un'immagine Windows personalizzata per PeopleSoft Cloud Manager in Oracle Cloud Infrastructure (facoltativo)

- Crea risorse vault per la gestione delle password per PeopleSoft Cloud Manager

- Genera chiavi di firma API per PeopleSoft Cloud Manager

- Installare lo stack di PeopleSoft Cloud Manager con Resource Manager

- Eseguire il login all'istanza di Cloud Manager

- Specificare le impostazioni di Cloud Manager

- Usa servizio di storage dei file per il repository di Cloud Manager PeopleSoft

- Gestione degli utenti, dei ruoli e degli elenchi di autorizzazioni di Cloud Manager

- Configurare un proxy Web per PeopleSoft Cloud Manager (facoltativo)

- Creare un load balancer in Oracle Cloud Infrastructure per gli ambienti Cloud Manager PeopleSoft (facoltativo)

- Crea tag definite in Oracle Cloud Infrastructure per PeopleSoft Cloud Manager (facoltativo)

- Creare risorse di Data Science per il ridimensionamento automatico in PeopleSoft Cloud Manager (facoltativo)

Rivedi elementi rete cloud virtuale

Di seguito sono riportati i componenti di rete utilizzati per gli ambienti Cloud Manager.

VCN: puoi creare una VCN come parte dell'impostazione dello stack di Cloud Manager Resource Manager o nella console di Oracle Cloud Infrastructure.

- Quando si installa lo stack di Cloud Manager in Resource Manager, è possibile scegliere se creare una nuova VCN o utilizzare una VCN esistente.

Se crei una nuova VCN, l'installazione crea una VCN con gateway, subnet e regole di sicurezza, nello stesso compartimento dell'istanza di Cloud Manager.

- Nella console di Oracle Cloud Infrastructure puoi creare una VCN con risorse correlate, che crea una VCN con componenti predefiniti, tra cui subnet pubbliche o private, liste di sicurezza, gateway Internet o NAT e tabelle di instradamento.

Guarda l'esercitazione Crea una VCN nella console di Oracle Cloud Infrastructure.

- Puoi anche creare solo una VCN nella console di Oracle Cloud Infrastructure e specificare le altre risorse in un secondo momento.

- È possibile utilizzare VCN separate per alcuni ambienti di cui è stato eseguito il provisioning e di cui è stata eseguita la migrazione.

Vedere l'esercitazione sull'utilizzo di risorse di rete personalizzate o private con PeopleSoft Cloud Manager (facoltativo).

- I requisiti per la VCN per il file system del servizio di storage di file utilizzato per il repository di Cloud Manager dipendono dal metodo utilizzato per l'impostazione.

Nota

Poiché l'indirizzo IP o il DNS della destinazione di accesso accede a un file system del servizio di storage di file, questa esercitazione a volte fa riferimento alla destinazione di accesso anziché al file system.Per ulteriori informazioni, vedere l'esercitazione Utilizzo di File Storage Service per il repository di Cloud Manager PeopleSoft.

Subnet: è possibile creare subnet pubbliche, private e regionali nelle reti VCN di Cloud Manager. Vedere la sezione Definizione delle subnet.

- Subnet pubbliche

Le istanze create in una subnet pubblica dispongono di indirizzi IP pubblici a cui è possibile accedere da Internet.

- Subnet private

Quando crei un'istanza in una subnet privata, non avrà un indirizzo IP pubblico. Per fornire alle istanze nelle subnet private l'accesso in uscita a Internet, senza esporle alle connessioni Internet in entrata, è possibile impostare un gateway NAT (Network Address Translation) o utilizzare un proxy Web. Oracle consiglia l'uso del gateway NAT, che tende a essere più semplice rispetto all'impostazione di un proxy Web. Tuttavia, è anche possibile scegliere un proxy Web per soddisfare i requisiti aziendali o di sicurezza.

Quando si installa lo stack di Cloud Manager in Resource Manager, è possibile scegliere di creare subnet pubbliche o private. Se si sceglie una subnet privata, è possibile scegliere di creare un'istanza bastion o un "host jump" come parte dell'installazione. Impossibile accedere all'IP di una subnet privata direttamente da Internet. Per accedere a un'istanza CM in una subnet privata, è possibile impostare un bastion per abilitare il tunneling SSH e la connessione proxy Socket Secure (SOCKS) al server Web di Cloud Manager (PIA). L'istanza del bastion viene creata utilizzando un'immagine della piattaforma Oracle Linux e verrà creata all'interno della nuova VCN.

Per informazioni sull'impostazione di un gateway NAT, consultare la documentazione di Oracle Cloud Infrastructure. Per informazioni su come impostare le variabili di ambiente necessarie nell'istanza di Cloud Manager per l'utilizzo con un proxy Web, vedere l'esercitazione Configurare un proxy Web per Cloud Manager.

- Subnet regionali

Una subnet regionale non è specifica di un determinato dominio di disponibilità. Può contenere risorse in qualsiasi dominio di disponibilità dell'area. Oracle li consiglia perché sono più flessibili. Puoi creare una subnet regionale nella console di Oracle Cloud Infrastructure e Cloud Manager sarà in grado di distribuire istanze di ambiente PeopleSoft su queste subnet regionali.

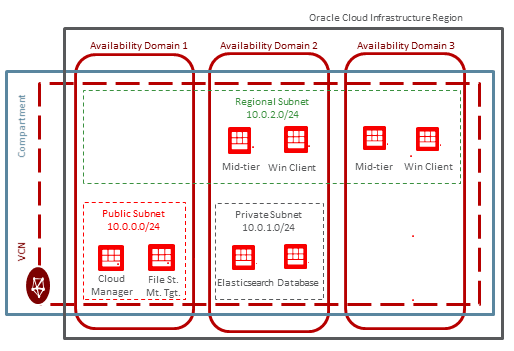

In questa figura è illustrata una VCN semplice con subnet pubbliche, private e regionali.

Liste e porte di sicurezza

- Nella sezione Subnet del piano di questa esercitazione viene descritto come progettare subnet VCN in modo da consentire la comunicazione necessaria tra i componenti, tra cui Cloud Manager, la destinazione di accesso del servizio di storage di file per il file system, il livello completo, il livello intermedio e così via.

- La sezione Revisione degli elenchi di sicurezza per le porte necessarie fornisce un esempio di impostazione degli elenchi di sicurezza per un'istanza di Cloud Manager con componenti separati in subnet diverse.

- Nella sezione Revisione delle porte di Cloud Manager sono elencate le porte utilizzate dalla configurazione di Cloud Manager.

- È inoltre possibile impostare gruppi di sicurezza di rete da utilizzare con gli ambienti PeopleSoft di cui è stato eseguito il provisioning e di cui è stata eseguita la migrazione. Vedere l'esercitazione sull'utilizzo di risorse di rete personalizzate o private con PeopleSoft Cloud Manager (facoltativo).

Analisi di una distribuzione di esempio di Cloud Manager

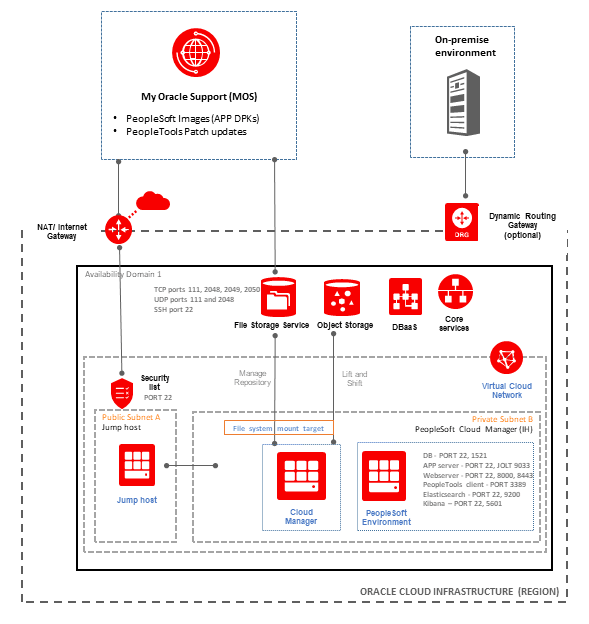

Questa figura mostra i componenti di rete per una distribuzione di esempio di Cloud Manager.

- Tutte le istanze e la VCN vengono installate nel dominio di disponibilità 1.

- L'istanza di Cloud Manager è installata nella subnet privata B, il che significa che non dispone dell'accesso a Internet.

- Gli ambienti PeopleSoft di cui è stato eseguito il provisioning vengono impostati nella stessa subnet privata B.

- Gli ambienti PeopleSoft di cui è stato eseguito il provisioning possono includere vari nodi, tra cui Database (DB), client PeopleTools, Application Server (server APP), server Web e stack di ricerca.

Il nodo Stack di ricerca può includere Ricerca (OpenSearch o Elasticsearch) e Dashboard (OpenSearch Dashboard o Kibana). - Un bastion o un host jump viene installato nella subnet pubblica A e raggiunge Internet tramite un gateway NAT.

- L'istanza di Cloud Manager o gli ambienti PeopleSoft di cui è stato eseguito il provisioning devono accedere a Internet tramite il bastion.

- L'istanza di Cloud Manager si connette a un file system impostato nel servizio di storage di file tramite una destinazione di accesso, che si trova nella stessa subnet privata B dell'istanza di Cloud Manager.

- Le immagini dell'applicazione PeopleSoft (APP DPK) e le patch PeopleTools vengono scaricate nel file system di File Storage Service e rese disponibili nel repository di Cloud Manager.

Gli elementi scaricati includono anche il software che è possibile selezionare durante il provisioning di un ambiente, come i DPK COBOL, nonché bug e PRP.

- Puoi caricare gli ambienti on-premise nello storage degli oggetti con il processo Cloud Manager Lift and Shift.

Nella figura, l'ambiente in locale è connesso alla VCN tramite un gateway di instradamento dinamico.

- I database per gli ambienti di cui è stato eseguito il provisioning possono essere ospitati in Database Service (DBaaS).

- Le sottoreti dispongono di liste di sicurezza che consentono l'accesso alle porte necessarie per i vari componenti.

La sezione Rivedi porte di Cloud Manager in questa esercitazione elenca le porte necessarie.

Subnet piano

Utilizzare le subnet e le liste di sicurezza per organizzare i componenti dell'ambiente in base alle proprie esigenze di sicurezza e comunicazione.

Le subnet definite nella VCN devono tenere conto dei requisiti per la comunicazione tra l'ambiente PeopleSoft e i componenti di Cloud Manager. È importante notare che tutte le subnet devono consentire il traffico dall'istanza di Cloud Manager. A tale scopo, è necessario aggiungere regole a ogni lista di sicurezza che consenta le porte di destinazione di accesso SSH, WinRM e al servizio di storage di file dalla subnet di origine (ossia la subnet in cui risiede Cloud Manager).

Per le distribuzioni riuscite di ambienti PeopleSoft, è necessario definire liste di sicurezza per le subnet in base al tipo di istanze PeopleSoft che verranno distribuite in tale subnet.

Ad esempio, se si creano subnet separate per il livello intermedio, il livello di database e il client Windows PeopleSoft, è necessario creare liste di sicurezza per la subnet che ospita l'istanza di livello intermedio in modo da consentire tutte le porte necessarie che un utente prevede di utilizzare durante la distribuzione degli ambienti PeopleSoft.

Se si prevede di utilizzare più subnet per le distribuzioni PeopleSoft, tali subnet devono consentire le comunicazioni da una all'altra e anche dalla subnet in cui è impostato Cloud Manager. Crea liste di sicurezza per le subnet che consentono a Cloud Manager e alla destinazione di accesso al servizio di storage dei file di comunicare con le istanze che verranno distribuite su altre subnet. Inoltre, le sottoreti devono essere in grado di comunicare tra loro. Ad esempio, se si utilizza una subnet di livello intermedio e una subnet di database, le liste di sicurezza per ogni subnet devono essere impostate in modo che la subnet di database consenta il traffico dalla subnet di livello intermedio, oltre a consentire il traffico dalla subnet di Cloud Manager.

Quando crei una VCN per Cloud Manager, scegli tra le opzioni per creare una VCN con risorse correlate o solo una VCN. L'esercitazione Crea una rete cloud virtuale per PeopleSoft Cloud Manager nella console di Oracle Cloud Infrastructure crea una VCN utilizzando l'opzione per creare le risorse correlate. In questo modo viene creata una VCN con componenti predefiniti, tra cui una subnet pubblica con accesso aperto, una subnet privata, un gateway Internet, una tabella di instradamento e una lista di sicurezza.In questo caso, è necessario aggiornare la lista di sicurezza predefinita con una regola per consentire a tutte le porte di destinazione di accesso al servizio SSH, WinRM e storage di file di Cloud Manager di utilizzare il CIDR della VCN come origine o il CIDR della subnet di Cloud Manager come origine.

Se invece si sceglie di creare solo una VCN, le subnet verranno definite separatamente. In questo caso, ci sarebbe una lista di sicurezza per ogni subnet ed è necessario aggiornare ogni lista di sicurezza per consentire il traffico dalla subnet in cui risiede Cloud Manager.

L'immagine di PeopleSoft Cloud Manager contiene un'installazione del server Web con le porte predefinite 8000 (HTTP) e 8443 (HTTPS). I protocolli di sicurezza in uso potrebbero richiedere l'uso di altri valori di porta. Se si utilizzano altre porte, configurarle qui e fornire gli stessi valori durante l'installazione dello stack di Cloud Manager.

Nota. Oracle consiglia di utilizzare il protocollo HTTPS in tutte le distribuzioni. Seguire le istruzioni riportate nella documentazione del prodotto PeopleTools System and Server Administration per implementare le chiavi di cifratura e i certificati richiesti per la cifratura SSL (Secure Sockets Layer). Vedere PeopleSoft PeopleTools in Oracle Help Center, Online Help e PeopleBooks.

La tabella riportata di seguito mostra le regole di sicurezza necessarie in base ai tipi di nodo PeopleSoft.

| Destinazioni | Origine: Cloud Manager e destinazione di accesso al servizio di storage di file | Fonte: Mid-tier | Origine: database | Fonte: PeopleSoft Client Windows | Fonte: Full-tier (PUM) | Fonte: OpenSearch o Elasticsearch |

|---|---|---|---|---|---|---|

| Destinazione di accesso a Cloud Manager e File Storage Service |

|

Destinazione di accesso al servizio di storage di file (porte TCP 111, 2048, 2049, 2050; porte UDP 111 e 2048) | Destinazione di accesso al servizio di storage di file (porte TCP 111, 2048, 2049, 2050; porte UDP 111 e 2048) |

Porte del database (1521, 1522) |

Destinazione di accesso al servizio di storage di file (porte TCP 111, 2048, 2049, 2050; porte UDP 111 e 2048) | Destinazione di accesso al servizio di storage di file (porte TCP 111, 2048, 2049, 2050; porte UDP 111 e 2048) |

| Livello intermedio | SSH (porta 22) |

|

ND |

|

ND |

ND |

| Database | SSH (porta 22) | Porte del database (1521) | ND |

Porte del database (1521, 1522) |

ND |

ND |

| Client Windows PeopleSoft |

|

ND |

ND |

ND |

ND |

ND |

| Livello completo (PUM) |

SSH (porta 22) |

ND |

ND |

Porte del database (1521, 1522) |

ND |

|

| OpenSearch o Elasticsearch | SSH (porta 22) | OpenSearch o Elasticsearch HTTP (porta 9200) |

ND |

ND |

OpenSearch o Elasticsearch (porta 9200) | ND |

Analisi degli elenchi di sicurezza per le porte necessarie

Di seguito sono riportate liste di sicurezza di esempio per tre subnet create per una VCN per Cloud Manager. Questa operazione presuppone la seguente impostazione:

- L'istanza di Cloud Manager e la destinazione di accesso al servizio di storage di file sono ospitate nella subnet pubblica evQs: US-ASHBURN-AD-1 (10.0.0.0/24).

- I componenti di livello intermedio (application server, Process Scheduler e server Web), le istanze di Windows Client, Full-tier e Search Stack sono ospitati nella subnet pubblica evQs: US-ASHBURN-AD-2 (10.0.1.0/24).

- Le istanze di database sono ospitate nella subnet pubblica evQs: US-ASHBURN-AD-3 (10.0.2.0/24).

La tabella riportata di seguito elenca le regole necessarie per la lista di sicurezza per la prima subnet pubblica, che ospita le istanze di Cloud Manager e le destinazioni di MOUNT del file system.

| CIDR di origine | Protocollo IP | Intervallo porte di origine | Intervalli porte di destinazione |

|---|---|---|---|

| 10.0.0.0/24 | TCP |

Tutti |

2048-2050 (destinazione di accesso al servizio di storage di file) |

| 10.0.0.0/24 | TCP | Tutti | 111 (destinazione di accesso al servizio di storage di file) |

| 10.0.0.0/24 | UDP | Tutti | 2048 (destinazione di accesso al servizio di storage di file) |

| 10.0.0.0/24 | UDP | Tutti | 111 (destinazione di accesso al servizio di storage di file) |

| 10.0.1.0/24 | TCP | Tutti | 2048-2050 (destinazione di accesso al servizio di storage di file) |

| 10.0.1.0/24 | TCP | Tutti | 111 (destinazione di accesso al servizio di storage di file) |

| 10.0.1.0/24 | UDP | Tutti | 2048 (destinazione di accesso al servizio di storage di file) |

| 10.0.1.0/24 | UDP | Tutti | 111 (destinazione di accesso al servizio di storage di file) |

| 10.0.2.0/24 | TCP | Tutti | 2048-2050 (destinazione di accesso al servizio di storage di file) |

| 10.0.2.0/24 | TCP | Tutti | 111 (destinazione di accesso al servizio di storage di file) |

| 10.0.2.0/24 | UDP | Tutti | 2048 (destinazione di accesso al servizio di storage di file) |

| 10.0.2.0/24 | UDP | Tutti | 111 (destinazione di accesso al servizio di storage di file) |

| 0.0.0.0/0 | TCP | Tutti | 22 (SSH) |

Nella tabella seguente sono elencate le regole richieste per la lista di sicurezza per la seconda subnet, che ospita il livello intermedio, il client Windows PeopleSoft, il livello completo e lo stack di ricerca (OpenSearch o Elasticsearch).

| CIDR di origine | Protocollo IP | Intervallo porte di origine | Intervalli porte di destinazione |

|---|---|---|---|

| 10.0.0.0/24 | TCP |

Tutti |

22 (SSH) |

| 10.0.0.0/24 | TCP | Tutti | 5985 e 5986 (Winrm) 139 e 445 (CIFS) |

| 10.0.0.0/24 | UDP | Tutti | 137 e 138 (CIFS) |

| 10.0.1.0/24 | TCP | Tutti |

|

| 0.0.0.0/0 | TCP | Tutti | 3389 (RDP) |

Nella tabella seguente sono elencate le regole richieste per la lista di sicurezza per la terza subnet che ospita il database.

| CIDR di origine | Protocollo IP | Intervallo porte di origine | Intervalli porte di destinazione |

|---|---|---|---|

| 10.0.0.0/24 | TCP |

Tutti |

22 (SSH) |

| 10.0.0.0/24 | TCP | Tutti | 1521 (porta database) |

Rivedere le liste di sicurezza per un load balancer pubblico

Puoi creare un load balancer pubblico o privato in Oracle Cloud Infrastructure e utilizzarlo per la distribuzione del traffico per gli ambienti Cloud Manager PeopleSoft. Guarda l'esercitazione sulla creazione di un load balancer in Oracle Cloud Infrastructure per gli ambienti Cloud Manager PeopleSoft (facoltativo).

Questa sezione include liste di sicurezza di esempio per due subnet con un load balancer pubblico. Questa operazione presuppone la seguente impostazione:

| Tipo di subnet | Pubblico o Privato | Nome subnet | CIDR |

|---|---|---|---|

| Load balancer esterno | Pubblica |

A |

10.0.10.0/24 |

| Istanze di livello intermedio | Privata | C | 10.0.30.0/24 |

Il load balancer pubblico è ospitato nella subnet pubblica A (10.0.10.0/24). È aperto a Internet. Il listener utilizza la porta SSL 443.

Nella tabella seguente sono elencate le regole richieste per la lista di sicurezza per la subnet pubblica A.

| CIDR di origine | Protocollo IP | Intervallo porte di origine | CIDR di destinazione | Intervalli porte di destinazione |

|---|---|---|---|---|

| Tutti gli (accesso da Internet) |

TCP |

Tutti |

10.0.10.0/24 (CIDR del load balancer pubblico, subnet A) |

443 (HTTPS) |

I componenti di livello intermedio (PIA, App Server, Process Scheduler, Search Stack) sono ospitati nella subnet C (10.0.30.0/24). Il dominio di App Server è configurato con IB. Process Scheduler è configurato con nodi report.

Nella tabella seguente sono elencate le regole richieste per la lista di sicurezza per la subnet C, che ospita l'istanza di livello intermedio. Questa subnet deve consentire l'ingresso dal load balancer nella subnet A. Le porte di destinazione visualizzate sono i valori predefiniti.

| CIDR di origine | Protocollo IP | Intervallo porte di origine | CIDR di destinazione | Intervalli porte di destinazione |

|---|---|---|---|---|

| 10.0.10.0/24 (CIDR del load balancer pubblico, subnet A) |

TCP |

Tutti |

10.0.30.0/24 (CIDR di livello intermedio, subnet C) |

8000 (HTTP PIA) 5601 (OpenSearch Dashboard o Kibana) |

Rivedere le liste di sicurezza per un load balancer privato

Questa sezione include liste di sicurezza di esempio per due subnet con un load balancer privato. Questa operazione presuppone la seguente impostazione:

| Tipo di subnet | Pubblico o Privato | Nome subnet | CIDR |

|---|---|---|---|

| Load balancer interno | Privata |

B |

10.0.20.0/24 |

| Istanze di livello intermedio | Privata | C | 10.0.30.0/24 |

Il load balancer privato è ospitato nella subnet B privata (10.0.20.0/24). Il listener utilizza la porta 443. Deve accettare il traffico proveniente dai componenti di livello intermedio nella subnet C (10.0.30.0/24).

Nella tabella seguente sono elencate le regole richieste per la lista di sicurezza per la subnet B privata.

| CIDR di origine | Protocollo IP | Intervallo porte di origine | CIDR di destinazione | Intervalli porte di destinazione |

|---|---|---|---|---|

| 10.0.30.0/24 (CIDR di livello intermedio, subnet C) |

TCP |

Tutti |

10.0.20.0/24 (CIDR del load balancer privato, subnet B) |

443 (HTTPS) |

| CIDR per utenti finali interni (tutti gli utenti interni/intranet) |

TCP | Tutti | 10.0.20.0/24 (CIDR del load balancer privato, subnet B) |

443 (HTTPS) |

I componenti di livello intermedio (PIA, App Server, Process Scheduler, ELK/Kibana) sono ospitati nella subnet C (10.0.30.0/24). Il dominio di App Server è configurato con IB. Process Scheduler è configurato con nodi report.

Nella tabella seguente sono elencate le regole richieste per la lista di sicurezza per la subnet C, che ospita l'istanza di livello intermedio. Questa subnet deve consentire l'ingresso dal load balancer nella subnet B. Le porte di destinazione visualizzate sono i valori predefiniti.

| CIDR di origine | Protocollo IP | Intervallo porte di origine | CIDR di destinazione | Intervalli porte di destinazione |

|---|---|---|---|---|

| 10.0.20.0/24 (CIDR del load balancer privato, subnet B) |

TCP |

Tutti |

10.0.30.0/24 (CIDR di livello intermedio, subnet C) |

8000 (HTTP PIA) 5601 (OpenSearch Dashboard o Kibana) |

Esaminare le porte di Cloud Manager

Nella tabella seguente sono elencate le porte utilizzate dalla configurazione di Cloud Manager.

| Nome porta | Valore | Commenti |

|---|---|---|

| RDP | 3.389 | Richiesto per l'accesso Desktop remoto alla VM Windows. |

| Destinazione di accesso del servizio di storage dei file | porte TCP 111, 2048, 2049 e 2050 Porte UDP 111 e 2048 |

Obbligatorio |

| Winrm | 5985 e 5986 | Winrm è un protocollo di amministrazione Windows utilizzato da Cloud Manager per connettersi in remoto alle VM Windows. Guarda l'esercitazione Crea un'immagine personalizzata Windows per PeopleSoft Cloud Manager in Oracle Cloud Infrastructure. |

| Processo CIFS | Porte TCP 139 e 445 Porte UDP 137 e 138 |

Common Internet File System (CIFS) è un protocollo utilizzato per il trasferimento di file dalle VM Windows alla VM di Cloud Manager. |

| NFS | Porte TCP 111, 892, 2049 e 32803 | Obbligatorio nella subnet dell'istanza PUM per l'autoaggiornamento di Cloud Manager. |

| HTTP | 8000 (predefinito) | Per motivi di sicurezza, Oracle consiglia di non utilizzare il numero di porta HTTP predefinito. Modificarlo nell'impostazione dello stack di Cloud Manager. |

| HTTPS | 8443 (predefinito) | Per motivi di sicurezza, Oracle consiglia di non utilizzare il numero di porta HTTPS predefinito. Modifica nell'impostazione dello stack di Cloud Manager. |

| WSL | 7000 (predefinito) | Modificare l'impostazione dello stack di Cloud Manager, se necessario. |

| JOLT | 9.033-9.062 | Intervallo di porte da utilizzare da JOLT. Modificare l'impostazione dello stack di Cloud Manager, se necessario. |

| Porta database | 1521 e 1522 (predefinito) | La porta 1521 è necessaria nella subnet di Cloud Manager per il supporto di Autonomous Database - Dedicato (indicata nella documentazione di Cloud Manager come ADB-D). |

| Porte JMX | 10100 e 10101 | Porte JMX per un dominio Application Server. Viene utilizzato per PeopleSoft Health Center e la scala automatica. Aprire l'ingresso per le porte TCP 10100 e 10101 nelle subnet per i domini Application Server che utilizzano la scala automatica. Se si distribuiscono più domini Application Server nello stesso nodo (VM), aprire porte aggiuntive, ad esempio:

|

| Porte JMX | 10200 e 10201 | Porte JMX per un dominio Process Scheduler. Opzione utilizzata per PeopleSoft Health Center. |

| Porta HTTP OpenSearch o Elasticsearch | 9200 (predefinito) | Nessuno. |

| OpenSearch Dashboard o porta HTTP Kibana | 5601 (predefinito) | Nessuno. |

| Porta di trasporto cluster OpenSearch | 9300 (predefinito) | La porta di trasporto del cluster è obbligatoria quando si utilizzano i cluster di ricerca negli ambienti di cui è stato eseguito il provisioning. |

* Il file system del servizio di storage di file richiede l'ingresso con conservazione dello stato alle porte TCP 111, 2048, 2049 e 2050, nonché l'ingresso con conservazione dello stato alle porte UDP 111 e 2048. Il file system del servizio di storage di file richiede anche l'uscita con conservazione dello stato dalle porte TCP 111, 2048, 2049 e 2050 e l'uscita con conservazione dello stato dalla porta UDP 111.

Vedere Configurazione delle regole delle liste di sicurezza VCN per lo storage di file nella documentazione di Oracle Cloud Infrastructure.

Passi successivi

Creare una rete cloud virtuale per PeopleSoft Cloud Manager nella console di Oracle Cloud Infrastructure (facoltativo)

Per saperne di più

- PeopleSoft Home page di Cloud Manager, My Oracle Support, ID documento 2231255.2

- Strumento di panoramica delle funzioni cumulative (fare clic su Genera un report per i CFO e selezionare PeopleSoft Cloud Manager in alto).

- Documentazione di Oracle Cloud in Oracle Help Center

Pianificare la rete cloud virtuale per PeopleSoft Cloud Manager (facoltativo)

G41720-01

Agosto 2025

Copyright © 2025, Oracle e/o relative consociate.

Rivedere i requisiti e pianificare la creazione di una rete cloud virtuale da utilizzare con PeopleSoft Cloud Manager.

Il software e la relativa documentazione vengono distribuiti sulla base di specifiche condizioni di licenza che prevedono restrizioni relative all'uso e alla divulgazione e sono inoltre protetti dalle leggi vigenti sulla proprietà intellettuale. Ad eccezione di quanto espressamente consentito dal contratto di licenza o dalle disposizioni di legge, nessuna parte può essere utilizzata, copiata, riprodotta, tradotta, diffusa, modificata, concessa in licenza, trasmessa, distribuita, presentata, eseguita, pubblicata o visualizzata in alcuna forma o con alcun mezzo. La decodificazione, il disassemblaggio o la decompilazione del software sono vietati, salvo che per garantire l'interoperabilità nei casi espressamente previsti dalla legge.

Qualora il software o la relativa documentazione vengano forniti al Governo degli Stati Uniti o a chiunque li abbia in licenza per conto del Governo degli Stati Uniti, sarà applicabile la clausola riportata di seguito.

U.S. GOVERNMENT END USERS: Oracle programs (including any operating system, integrated software, any programs embedded, installed or activated on delivered hardware, and modifications of such programs) and Oracle computer documentation or other Oracle data delivered to or accessed by U.S. Government end users are "commercial computer software" or "commercial computer software documentation" pursuant to the applicable Federal Acquisition Regulation and agency-specific supplemental regulations. As such, the use, reproduction, duplication, release, display, disclosure, modification, preparation of derivative works, and/or adaptation of i) Oracle programs (including any operating system, integrated software, any programs embedded, installed or activated on delivered hardware, and modifications of such programs), ii) Oracle computer documentation and/or iii) other Oracle data, is subject to the rights and limitations specified in the license contained in the applicable contract. The terms governing the U.S. Government’s use of Oracle cloud services are defined by the applicable contract for such services. No other rights are granted to the U.S. Government.

Il presente software o hardware è stato sviluppato per un uso generico in varie applicazioni di gestione delle informazioni. Non è stato sviluppato né concepito per l'uso in campi intrinsecamente pericolosi, incluse le applicazioni che implicano un rischio di lesioni personali. Qualora il software o l'hardware venga utilizzato per impieghi pericolosi, è responsabilità dell'utente adottare tutte le necessarie misure di emergenza, backup, ridondanza e di altro tipo per garantirne la massima sicurezza di utilizzo. Oracle Corporation e le sue consociate declinano ogni responsabilità per eventuali danni causati dall'uso del software o dell'hardware per impieghi pericolosi.

Oracle e Java sono marchi registrati di Oracle e/o delle relative consociate. Tutti gli altri possono essere marchi dei rispettivi proprietari.

Intel e Intel Inside sono marchi o marchi registrati di Intel Corporation. Tutti i marchi SPARC sono utilizzati in base alla relativa licenza e sono marchi o marchi registrati di SPARC International, Inc. AMD, Epyc e il logo AMD sono marchi o marchi registrati di Advanced Micro Devices. UNIX è un marchio registrato di The Open Group.

Il software o l'hardware e la documentazione possono includere informazioni su contenuti, prodotti e servizi di terze parti o collegamenti agli stessi. Oracle Corporation e le sue consociate declinano ogni responsabilità ed escludono espressamente qualsiasi tipo di garanzia relativa a contenuti, prodotti e servizi di terze parti se non diversamente regolato in uno specifico accordo in vigore tra l’utente e Oracle. Oracle Corporation e le sue consociate non potranno quindi essere ritenute responsabili per qualsiasi perdita, costo o danno causato dall’accesso a contenuti, prodotti o servizi di terze parti o dall’utilizzo degli stessi se non diversamente regolato in uno specifico accordo in vigore tra l’utente e Oracle.