Operazioni preliminari

Questa esercitazione di 30 minuti mostra come accedere all'istanza di Cloud Manager in un browser e compilare le pagine delle impostazioni e delle impostazioni dell'infrastruttura di Cloud Manager.

Presupposto

Dopo aver installato l'immagine di Cloud Manager su un'istanza di Oracle Cloud Infrastructure, è necessario compilare le pagine delle impostazioni per prepararsi a utilizzarla per gli ambienti di provisioning.

Il metodo utilizzato per accedere all'istanza di Cloud Manager in un browser dipende dalle scelte effettuate durante l'installazione di Cloud Manager e della VCN.

- Se sono state create risorse di rete, subnet private e un bastion, è necessario creare una sessione di inoltro della porta SSH, quindi accedere all'URL PIA di Cloud Manager.

Vedere la sezione Accedere a un'istanza di Private Cloud Manager con una sessione di inoltro porta SSH.

- Se sono state create risorse di rete, subnet pubbliche e un bastion, è necessario creare una sessione di inoltro della porta SSH, quindi accedere all'URL PIA di Cloud Manager.

Vedere la sezione Accedere all'istanza di Cloud Manager con una sessione di inoltro della porta SSH. In alternativa, è possibile modificare la subnet di Cloud Manager per consentire l'accesso a Internet.

- Se sono state create risorse di rete, subnet pubbliche e nessun bastion, è possibile accedere all'URL PIA di Cloud Manager.

Tenere presente che quando si creano risorse di rete senza bastion, la subnet include una regola di sicurezza che consente il traffico da Internet (0.0.0.0/0) alle porte PIA TCP predefinite 8000 e 8443.

Vedere la sezione Accedere all'istanza di Cloud Manager in un browser.

Questa è la dodicesima esercitazione della serie Install PeopleSoft Cloud Manager. Leggere le esercitazioni nell'ordine indicato. Le esercitazioni facoltative offrono metodi alternativi per l'impostazione.

- Preparati all'installazione di PeopleSoft Cloud Manager

- Verifica le informazioni sull'account Oracle Cloud per PeopleSoft Cloud Manager

- Pianificare la rete cloud virtuale per PeopleSoft Cloud Manager (facoltativo)

- Creare una rete cloud virtuale per PeopleSoft Cloud Manager nella console di Oracle Cloud Infrastructure (facoltativo)

- Uso di risorse di rete personalizzate o private con PeopleSoft Cloud Manager (facoltativo)

- Creare un'immagine Linux personalizzata per PeopleSoft Cloud Manager (facoltativo)

- Creare un'immagine Windows personalizzata per PeopleSoft Cloud Manager in Oracle Cloud Infrastructure (facoltativo)

- Crea risorse vault per la gestione delle password per PeopleSoft Cloud Manager

- Genera chiavi di firma API per PeopleSoft Cloud Manager

- Installare lo stack di PeopleSoft Cloud Manager con Resource Manager

- Eseguire il login all'istanza di Cloud Manager

- Specificare le impostazioni di Cloud Manager

- Usa servizio di storage dei file per il repository di Cloud Manager PeopleSoft

- Gestione degli utenti, dei ruoli e degli elenchi di autorizzazioni di Cloud Manager

- Configurare un proxy Web per PeopleSoft Cloud Manager (facoltativo)

- Creare un load balancer in Oracle Cloud Infrastructure per gli ambienti Cloud Manager PeopleSoft (facoltativo)

- Crea tag definite in Oracle Cloud Infrastructure per PeopleSoft Cloud Manager (facoltativo)

- Creare risorse di Data Science per il ridimensionamento automatico in PeopleSoft Cloud Manager (facoltativo)

Passo 1: accedere all'istanza di Cloud Manager in un browser

In questa sezione si presuppone che siano state impostate le risorse di rete per consentire l'accesso a Internet all'istanza di Cloud Manager. Se si imposta l'istanza di Cloud Manager con subnet private e un bastion, saltare questa sezione e seguire le istruzioni riportate nella sezione Accedere a un'istanza di Private Cloud Manager con una sessione di inoltro porta SSH.

Per accedere a Cloud Manager in un browser:

-

Per individuare l'URL di Cloud Manager, esaminare il file /home/opc/bootstrap/CloudManagerStatus.log creato dopo il completamento riuscito del job di applicazione di Resource Manager per lo stack di Cloud Manager.

Vedere l'esercitazione Eseguire il login all'istanza di Cloud Manager.

Gli URL per Cloud Manager Pure Internet Architecture (PIA) sono inclusi alla fine del file. Ad esempio:

CM installed successfully

Cloud Manager PIA URL: http://psftcm.subnet1.pscmnetwork.oraclevcn.com:8000

Cloud Manager PIA SSL URL: https://psftcm.subnet1.pscmnetwork.oraclevcn.com:8443 -

Per accedere all'URL tramite Internet, è necessario risolvere il DNS per l'istanza.

Se non si dispone di un DNS pubblico, modificare il file etc\hosts (ad esempio, C:\Windows\System32\drivers\etc\hosts su Microsoft Windows 10) sul computer dal quale si desidera accedere all'URL di Cloud Manager. Per modificare il file, aggiungere una riga con l'indirizzo IP pubblico e il nome di dominio completamente qualificato per l'istanza di Cloud Manager, ad esempio:

198.51.100.67 psftcm.subnet1.pscmnetwork.oraclevcn.com

-

Immettere l'URL di Cloud Manager in un browser. Viene visualizzata una finestra per Weblogic Application Server.

-

Fare clic sul collegamento Fare clic qui per accedere alla pagina di accesso PeopleSoft per visualizzare la finestra di accesso a Cloud Manager.

Descrizione della presente figura (access_cloud_manager_browser_PIAsignin.png)

Nota

Oracle consiglia di modificare le password utente predefinite di PeopleSoft Pure Internet Architecture (PIA), in particolare quando le istanze di Cloud Manager si trovano sulla rete Internet pubblica.Accedere a un'istanza di Private Cloud Manager con una sessione di inoltro porta SSH

Se sono state create risorse di rete, subnet private o pubbliche e un bastion nell'ambito dell'installazione di Cloud Manager, è necessario creare una sessione di inoltro della porta SSH per accedere all'URL PIA di Cloud Manager. Utilizzare queste istruzioni per connettersi all'istanza di Cloud Manager in un browser.

Per ulteriori informazioni sulla creazione e l'uso dei bastion, consulta la documentazione di Oracle Cloud Infrastructure per il servizio di base.

Se si imposta l'istanza di Cloud Manager per consentire l'accesso a Internet, saltare questa sezione e utilizzare le istruzioni della sezione precedente, accedere all'istanza di Cloud Manager in un browser.

Per questi comandi è necessario fornire una chiave privata SSH nel formato OpenSSH. Se è stata creata una chiave privata SSH in PuTTY in formato RSA, convertirla nel formato OpenSSH, come indicato di seguito.

- Aprire il generatore PuTTY e caricare la chiave privata corrente.

- Selezionare Conversioni > Esporta chiave OpenSSH.

- Salvare il file e prendere nota del percorso completo e del nome della chiave.

Nota

Se si desidera distinguere questa chiave privata dalla chiave privata utilizzata con PuTTY, è possibile salvare il file con un nome diverso. Non è possibile utilizzare questa versione della chiave con PuTTY. - Utilizzare la nuova chiave esportata nel comando per creare il proxy SOCKS.

Per creare la sessione di inoltro della porta SSH del bastion:

- Nella console Compute, fare clic sull'icona del menu in alto a sinistra e selezionare Computazione > Istanze.

- Se necessario, selezionare il compartimento e individuare l'istanza di Cloud Manager.

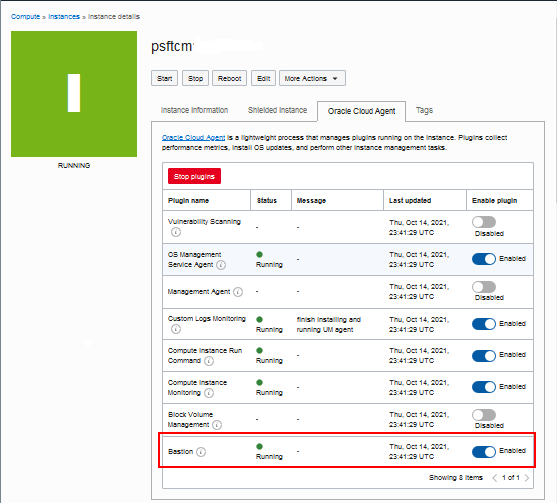

- Selezionare la scheda Agente Oracle Cloud e verificare che il plugin Bastion sia stato abilitato. Se non è abilitato, accenderlo.

Il job di applicazione di Resource Manager per l'istanza di Cloud Manager abilita il plugin Bastion per impostazione predefinita. Se si utilizzano queste istruzioni per accedere a un ambiente di cui è stato eseguito il provisioning PeopleSoft, potrebbe essere necessario abilitare il plugin Bastion. Ci vorrà un po' di tempo per diventare attivi.

Descrizione dell'immagine (ssh_access_instance_details_bastion_enabled.png) - Selezionare Resource Manager, quindi Stack e individuare lo stack di Cloud Manager.

- Nella pagina Dettagli stack per l'istanza di Cloud Manager, selezionare il job Applica.

- Nella pagina Dettagli job, selezionare Output dall'elenco Risorse a sinistra e prendere nota del nome del bastion.

- Selezionare Identità e sicurezza, quindi Bastion e individuare il bastion.

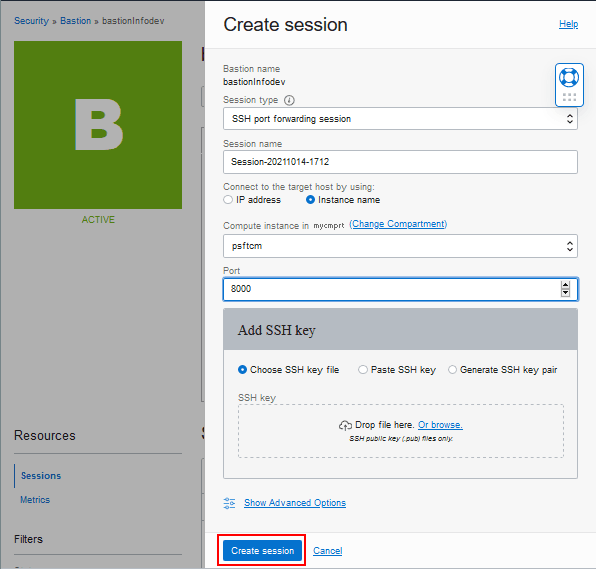

- Se non è presente alcuna sessione attiva, fare clic su Crea sessione.

- Selezionare la sessione di inoltro della porta SSH dall'elenco a discesa Tipo di sessione.

- Immettere un nome per la sessione o accettare quello predefinito.

- Selezionare Nome istanza come metodo per connettersi all'host di destinazione (istanza di Cloud Manager).

- Se necessario, modificare il compartimento e selezionare l'istanza di Cloud Manager dall'elenco a discesa Istanza di computazione.

- Immettere il numero di porta di destinazione a cui si desidera connettersi, ad esempio la porta 8000 per l'URL PIA di Cloud Manager predefinito.

Descrizione della presente figura (create_ssh_port_fwd_session.png) - In alternativa, selezionare l'opzione Indirizzo IP e immettere l'indirizzo IP privato per l'istanza di Cloud Manager.

- Fornire la chiave SSH pubblica sfogliando il file delle chiavi, incollando il testo per il file delle chiavi o generando una nuova coppia di chiavi.

- Fare clic su Crea sessione.

- Attendere che lo stato della sessione sia Attivo. Fare clic sull'icona Azioni e selezionare Copia comando SSH.

- Incollare il comando in un editor di testo e sostituire <privateKey> con il percorso completo e il nome della chiave nella chiave in formato OpenSSH.

- Sostituire <localPort> con la porta per accedere all'URL PIA di Cloud Manager tramite il bastion.

Fornire una porta maggiore di 1024 e non utilizzata da altri processi del sistema.

- In una shell Bash (Linux) o in una shell bash git (Microsoft Windows), immettere il comando modificato per creare la sessione di inoltro della porta SSH all'istanza di Cloud Manager.

Se è stata creata una passphrase durante la generazione della chiave privata, verrà richiesto di immetterla due volte. Il processo non viene chiuso. In altre parole, non torna al prompt.

Nota

Se non riesci a connetterti, potrebbe essere dovuto alla versione di git bash che stai utilizzando. Vedere la soluzione alla fine di questa sezione.Suggerimento

La sessione dura fino alla chiusura della shell Bash o della shell bash git o fino al termine della sessione bastion. Se il prompt viene chiuso, significa che la sessione è stata disconnessa. Per impostazione predefinita, la sessione scadrà dopo alcuni minuti di inattività. Per informazioni sulla gestione delle sessioni bastion, consulta la documentazione di Oracle Cloud Infrastructure per il servizio bastion. - Modificare il file etc\hosts (ad esempio, C:\Windows\System32\drivers\etc\hosts in Microsoft Windows 10) sul computer dal quale si desidera accedere all'URL di Cloud Manager.

Per modificare il file, aggiungere una riga con l'indirizzo IP locale e il nome di dominio completamente qualificato per l'istanza di Cloud Manager, ad esempio:

127.0.0.1 psftcm.subnet1.pscmnetwork.oraclevcn.com

- Per accedere a Cloud Manager in un browser, modificare l'URL PIA da CloudManagerStatus.log:

http://psftcm.subnet1.pscmnetwork.oraclevcn.com:8000

Sostituire la porta con il valore <localPort> utilizzato nel comando SSH. Ad esempio, se è stata immessa 8888 per il <localPort>:

http://psftcm.subnet1.pscmnetwork.oraclevcn.com:8888

Con alcune versioni di git bash, è possibile che venga visualizzato un messaggio di errore come "Impossibile negoziare con <numero porta>" quando si immette il comando per creare la sessione di inoltro della porta SSH. Utilizzare questa procedura per evitare l'errore.

- Prendere nota dell'host bastion dal comando SSH copiato dopo aver creato la sessione (passo 17). In questo comando di esempio, il testo in grassetto inizia host.bastion.

ssh -i <privateKey> -N -L <localPort>:xx.x.x.xxx:8000 -p 22 ocid1.bastionsession.oc1.iad.xxxxxxxxx@host.bastion.us-ashburn-1.oci.oraclecloud.com

- Nella shell git-bash, passare alla directory home dell'utente:

$ cd ~

- Creare una nuova directory denominata ".ssh" sotto la directory home:

$ mkdir .ssh

- Passare alla directory .ssh.

$ cd .ssh

- Creare un file chiamato config; ad esempio utilizzando vi o un altro editor:

$ vi config

Suggerimento

Rivedere l'uso convi --help. - Aggiungere questi contenuti al file e salvare.

Host <bastion host>

User opc

PubkeyAcceptedAlgorithms +ssh-rsa

HostkeyAlgorithms +ssh-rsaPer <bastion host> immettere le informazioni dal comando SSH, ad esempio:

Host host.bastion.us-ashburn-1.oci.oraclecloud.com

User opc

PubkeyAcceptedAlgorithms +ssh-rsa

HostkeyAlgorithms +ssh-rsa - Immettere il comando SSH per creare la sessione di inoltro della porta SSH all'istanza di Cloud Manager.

In alternativa, è possibile creare la directory .ssh e il file di configurazione in Esplora file di Windows prima di utilizzarli nella shell git-bash.

- Prendere nota dell'host bastion dal comando SSH copiato dopo aver creato la sessione (passo 15). In questo comando di esempio, sarebbe il testo in grassetto.

ssh -i <privateKey> -N -L <localPort>:xx.x.x.xxx:8000 -p 22 ocid1.bastionsession.oc1.iad.xxxxxxxxx@host.bastion.us-ashburn-1.oci.oraclecloud.com

- Nella shell git-bash, passare alla directory home dell'utente.

$ cd ~

- Determinare la directory home dell'utente.

$ pwd

/c/Users/username

Il percorso /c/Users/nomeutente nella shell git-bash corrisponde a C:\Users\nomeutente in Esplora file di Windows.

- In Esplora file di Windows, andare a C:\Users\nomeutente e creare la directory .ssh.

- Andare alla directory C:\Users\nomeutente\.ssh.

- Utilizzando Blocco note o un altro editor di testo, creare il file di configurazione con questi contenuti e salvare.

Host <bastion host>

Per <bastion host> immettere le informazioni dal comando SSH, ad esempio:

User opc

PubkeyAcceptedAlgorithms +ssh-rsa

HostkeyAlgorithms +ssh-rsa

Host host.bastion.us-ashburn-1.oci.oraclecloud.com

User opc

PubkeyAcceptedAlgorithms +ssh-rsa

HostkeyAlgorithms +ssh-rsa - Andare alla shell git-bash ed eseguire il comando SSH per creare la sessione di inoltro della porta SSH all'istanza di Cloud Manager.

Passo 2: specificare le impostazioni di Cloud Manager

Utilizzare la pagina Impostazioni di Cloud Manager per specificare gli ID utente e altre informazioni prima di utilizzare Cloud Manager per creare topologie e modelli.

-

Accedere a Cloud Manager in un browser utilizzando l'ID utente e la password dell'amministratore cloud.

-

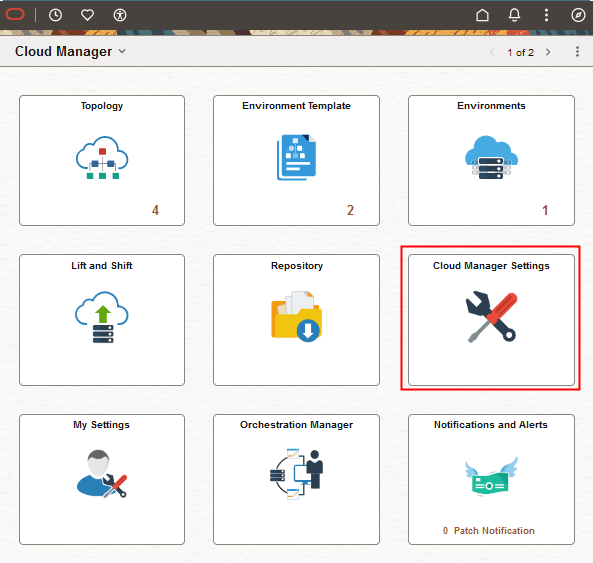

Nella home page selezionare la casella Impostazioni di Cloud Manager.

Tenere presente che la casella Impostazioni di Cloud Manager viene visualizzata solo per gli utenti che eseguono l'accesso con l'ID utente Amministratore cloud.

Descrizione della presente figura (cldmgrsettings_cldmgr_homepage_settingstile.png) -

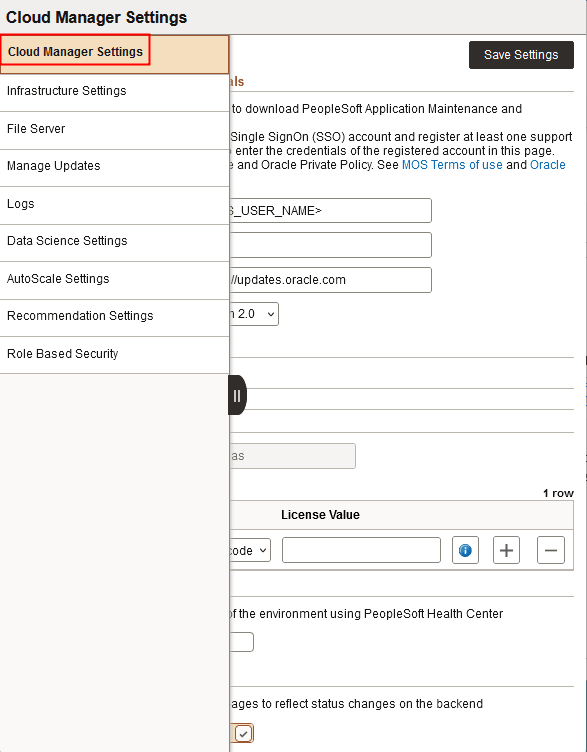

Se necessario, selezionare Impostazioni di Cloud Manager dal pannello sinistro.

Descrizione della presente figura (cldmgrsettings_select_cloud_manager_settings.png) - Nella sezione Credenziali MOS (My Oracle Support), i valori immessi nel form di input dello stack di Cloud Manager vengono utilizzati per popolare i campi ID utente e password. Se si passa a un altro utente, le credenziali del nuovo utente verranno utilizzate per il successivo provisioning dell'ambiente.

Nota

Se utilizzi la utility Lift per creare e caricare DPK, puoi specificare questo utente come utente Oracle Cloud Infrastructure richiesto.- ID utente: confermare l'ID utente per l'account My Oracle Support registrato oppure passare a un altro ID utente registrato.

- Password: immettere la password per l'account My Oracle Support.

- URL: questo campo visualizza l'URL https://updates.oracle.com per l'accesso a My Oracle Support. Non modificare questo valore.

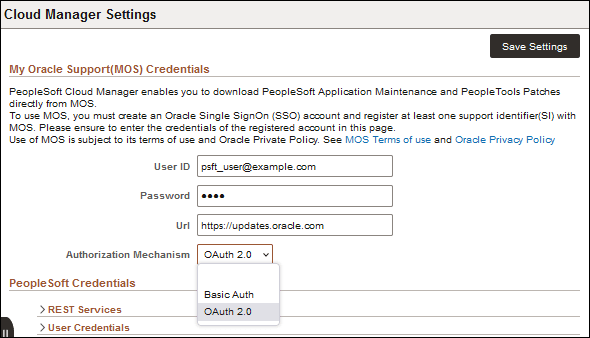

- Meccanismo di autorizzazione: accettare il valore predefinito OAuth 2.0 oppure selezionare Autenticazione di base.

Ciò determina quale meccanismo viene utilizzato per autorizzare l'accesso ai download di My Oracle Support, ad esempio durante il download nel repository. Si noti che la scelta di OAuth 2.0, che è il meccanismo consigliato, non modifica il modo in cui si esegue il login a Cloud Manager o agli ambienti di cui è stato eseguito il provisioning. Con l'autenticazione di base, le credenziali dell'account utente MOS vengono utilizzate per l'autorizzazione. Con OAuth 2.0, l'applicazione Cloud Manager viene configurata con il token di autorizzazione necessario.

Descrizione della presente figura (cldmgrsettings_MOSCreds.png) -

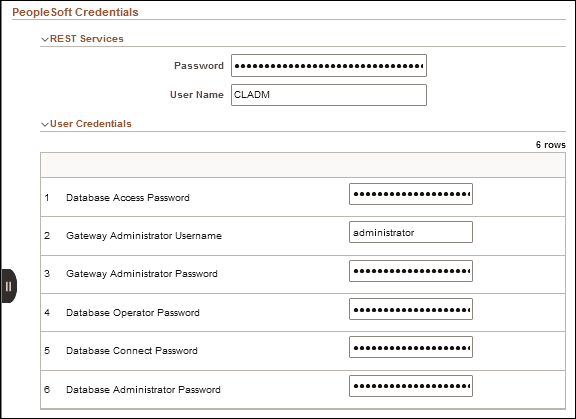

Nella sezione Credenziali PeopleSoft espandere la sezione Servizi REST e verificare il nome utente, il CLADM e la password dell'amministratore di Cloud Manager consegnati. Queste informazioni si basano sull'input nel form di input dello stack di Cloud Manager.

I servizi REST si riferiscono ai servizi REST Integration Broker standard disponibili nell'istanza di Cloud Manager. Questi servizi REST vengono utilizzati internamente dai moduli di Cloud Manager per inviare e ricevere i risultati di attività asincrone con tempi di esecuzione lunghi.

Descrizione della presente figura (cldmgrsettings_RESTcreds.png) - Espandere la sezione Credenziali utente.

L'utente e le password elencati si basano sull'input per le variabili di configurazione dello stack di Cloud Manager. Se si desidera utilizzare valori diversi per gli ambienti di cui è stato eseguito il provisioning, è possibile modificarli qui. Guarda l'esercitazione Installa lo stack di PeopleSoft Cloud Manager con Resource Manager.

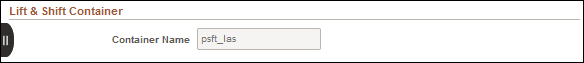

- Nella sezione Contenitore lift e turno, il nome del contenitore viene incluso per informazioni.

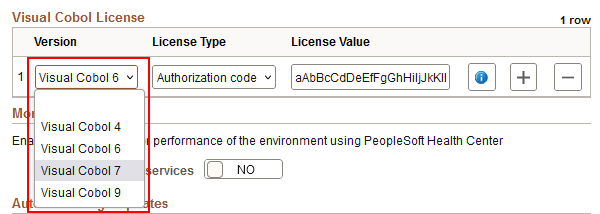

Descrizione della presente figura (cldmgrsettings_lascontain.png) - Se si desidera utilizzare COBOL in un ambiente di cui è stato eseguito il provisioning, selezionare Visual COBOL 4, Visual COBOL 6, Visual COBOL 7 o Visual COBOL 9 dall'elenco a discesa Version.

L'utilizzo della COBOL per un ambiente di cui è stato eseguito il provisioning è facoltativo. Se si sceglie di utilizzare una delle versioni Visual COBOL di Rocket Software supportate, è necessario utilizzare la stessa versione di Visual COBOL per ogni nodo in un determinato ambiente di cui è stato eseguito il provisioning. Analogamente, se si utilizza il processo lift and shift, è necessario utilizzare la stessa versione di Visual COBOL per ogni nodo di cui si esegue il provisioning per l'ambiente spostato.

Per informazioni su come ottenere le licenze e le release PeopleTools supportate per ogni tipo di compilatore, vedere l'esercitazione Prepararsi all'installazione di PeopleSoft Cloud Manager.

Descrizione della presente figura (cldmgrsettings_visualcobolversion.png) -

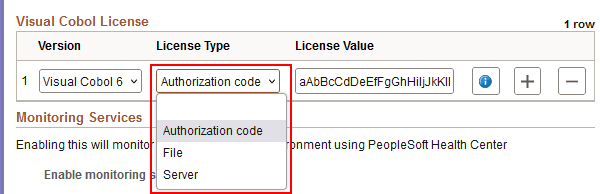

Per una delle versioni di Visual COBOL, selezionare un tipo di licenza dall'elenco a discesa e immettere le informazioni necessarie.

- Codice di autorizzazione: immettere il codice.

- File - Immettere il percorso assoluto e il nome del file di licenza.

Il numero di caratteri nel percorso assoluto e nel nome del file di licenza deve essere inferiore a 30.

Caricare il file di licenza nell'istanza di Cloud Manager, ad esempio utilizzando PSCP. Come utente root, copiare il file in una posizione appropriata, ad esempio /home/psadm2. Modificare il proprietario del file in psadm2 in modo che sia accessibile al file psadm2 e salvare il percorso assoluto.

- Server — Immettere il nome del server.

Per informazioni sulla configurazione di un file server di licenza, consultare la documentazione di Rocket Software Visual COBOL.

Descrizione della presente figura (cldmgrsettings_visualcobollicense.png) - Se si desidera aggiungere le informazioni sulla licenza per un'ulteriore versione del compilatore Visual COBOL, fare clic sul pulsante più per aggiungere un'altra riga.

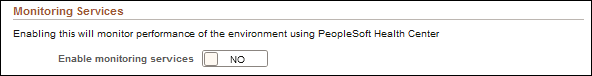

- Per abilitare il monitoraggio degli ambienti di cui è stato eseguito il provisioning utilizzando il centro sanitario PeopleSoft, modificare l'opzione Abilita servizi di monitoraggio su Sì.

Questo è un requisito per la funzione di scala automatica. Vedere la sezione Pagina Impostazioni di Data Science in PeopleSoft Cloud Manager. Selezionare la pagina PeopleSoft Cloud Manager in Oracle Help Center.

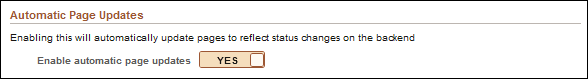

Descrizione della presente figura (cldmgrsettings_monitoring_services.png) - Per abilitare l'aggiornamento automatico delle pagine di Cloud Manager, accettare l'impostazione predefinita Sì per lo switch Abilita aggiornamenti pagina automatici.

Quando questa opzione è impostata su Sì, nelle pagine di Cloud Manager viene visualizzato lo stato in tempo reale delle operazioni. Ad esempio, se si esegue un aggiornamento PeopleTools in un ambiente di cui è stato eseguito il provisioning, le modifiche dello stato si rifletteranno man mano che si verificano, nella pagina Stato task di provisioning e nel campo di stato della casella ambiente.

Se si imposta questa opzione su No, le pagine di Cloud Manager non verranno aggiornate automaticamente e potrebbe essere necessario aggiornare il browser manualmente prima di poter visualizzare la modifica dello stato. Si può provare a impostare questa opzione su No se si nota un problema con gli aggiornamenti automatici.

Descrizione della presente figura (cldmgrsettings_auto_page_updates.png) -

Se si apportano modifiche, fare clic su Salva impostazioni nella parte superiore della pagina.

Passo 3: specificare le impostazioni dell'infrastruttura

Utilizzare la pagina Impostazioni infrastruttura per verificare le informazioni su account, istanza e sistema operativo.

-

Selezionare Impostazioni infrastruttura dal pannello a sinistra.

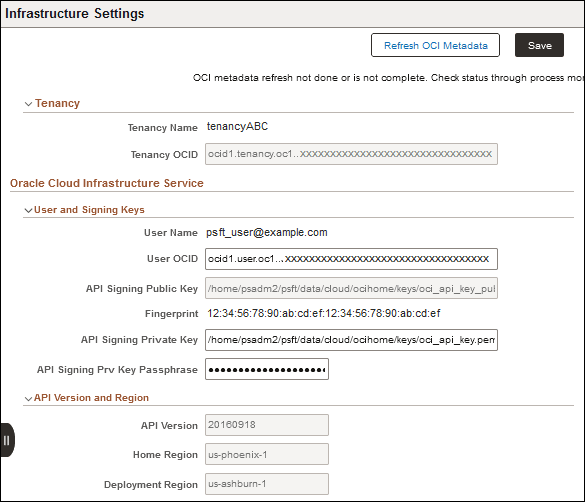

- Nella sezione Servizio di Oracle Cloud Infrastructure vengono visualizzate le informazioni sulla tenancy, sull'utente e sulla chiave di firma API fornite durante il provisioning dell'istanza.

Nota

Questa figura include testo di esempio e caratteri di mascheramento. Il testo che vedete varierà.

Descrizione della presente figura (infrastruct_settings_tenancy_keys_reg.png) -

Verificare le seguenti informazioni fornite durante la compilazione dello stack di Resource Manager:

- Nome utente e OCID

- Percorso completo e nome della chiave pubblica di firma API

- Percorso e nome completi per la chiave privata di firma API

- Passphrase chiave privata firma API

- Versione API

- Area origine

- Area distribuzione

- Se si desidera modificare l'OCID utente o le chiavi di firma API, vedere la sezione Ripristinare le chiavi utente e API riportate di seguito.

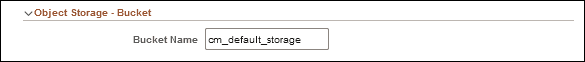

- Nell'area Storage degli oggetti - Bucket, accettare il nome predefinito o immettere un nuovo nome.

Puoi utilizzare il bucket predefinito, cm_default_storage, creato da Cloud Manager in Oracle Cloud Infrastructure Object Storage, oppure creare un altro bucket e immettere il nome qui. Il bucket è necessario per confrontare i report generati durante l'aggiornamento della versione PeopleTools di un ambiente di cui è stato eseguito il provisioning. Vedere le informazioni sulla gestione degli ambienti in PeopleSoft Cloud Manager. Selezionare la pagina PeopleSoft Cloud Manager in Oracle Help Center.

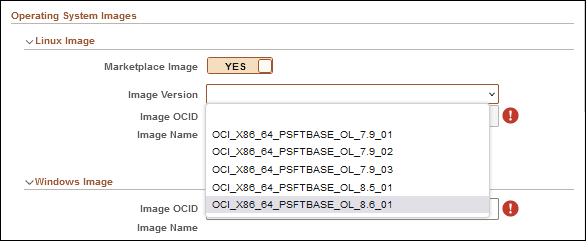

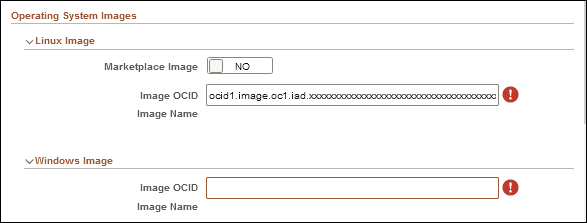

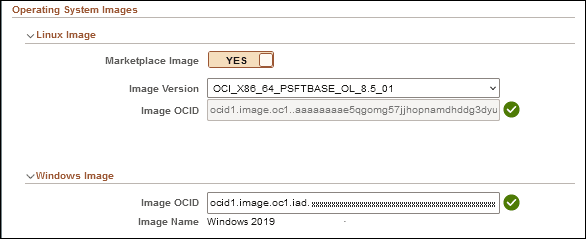

Descrizione della presente figura (infrastruct_settings_obj_stor_bucket.png) - Nella sezione Immagini del sistema operativo, se si desidera selezionare un'immagine Linux da Oracle Cloud Marketplace, modificare l'opzione Immagine Marketplace su SÌ e selezionare un'immagine dall'elenco a discesa Versione immagine.

Descrizione della presente figura (infrastruct_settings_linux_marketplace.png) - Se hai preparato un'immagine Linux personalizzata o hai creato un'istanza per un'immagine della piattaforma Oracle, cambia l'opzione Immagine Marketplace su NO e immetti l'OCID per l'immagine Linux.

Vedere la sezione Scegliere un'immagine Oracle Linux nell'esercitazione Prepararsi all'installazione di PeopleSoft Cloud Manager.

Questo esempio mostra la sezione Immagini del sistema operativo della pagina Impostazioni infrastruttura.

Descrizione della presente figura (infrastruct_settings_os_ocids.png) - Nella sezione Immagini del sistema operativo, immettere l'OCID immagine per l'immagine Microsoft Windows.

Vedere la sezione Scegliere un'immagine Microsoft Windows nell'esercitazione Prepararsi all'installazione di PeopleSoft Cloud Manager.

Nota

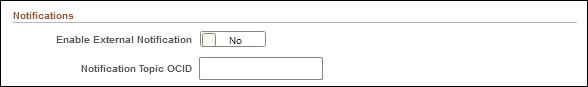

Quando si aggiunge un nodo Microsoft Windows in Cloud Manager, si immette una password di amministratore per accedere alla VM creata dall'immagine di Microsoft Windows. - Nella sezione Notifiche, modificare l'opzione Abilita notifica esterna su Sì se si desidera consentire agli utenti di ricevere notifiche e-mail per queste funzioni:

Consente agli utenti di ricevere notifiche e-mail settimanali dell'azione consigliata per gli ambienti gestiti quando si utilizza il monitoraggio. Vedere le informazioni sul monitoraggio in PeopleSoft Cloud Manager. Selezionare la pagina PeopleSoft Cloud Manager in Oracle Help Center.

Consente agli utenti finali di eseguire un upgrade PeopleTools per abilitare le notifiche di report nella pagina PeopleTools Upgrade di Cloud Manager per un ambiente. Ciò si applica agli aggiornamenti alla versione PeopleTools 8.60.x. Vedere le informazioni sull'aggiornamento di PeopleTools in PeopleSoft Cloud Manager. Selezionare la pagina PeopleSoft Cloud Manager in Oracle Help Center.

Descrizione della presente figura (infrastruct_settings_notifications.png) - Immettere un OCID argomento per i report di confronto dell'upgrade PeopleTools e la notifica di monitoraggio.

Un argomento nel servizio Oracle Cloud Infrastructure Notification è definito come "un canale di comunicazione per l'invio di messaggi alle sottoscrizioni nell'argomento". I sottoscrittori di questo argomento riceveranno notifiche quando vengono generati report di confronto durante l'upgrade PeopleTools e dal job di suggerimento settimanale (ECL_RECOMEND) per gli ambienti gestiti quando si utilizza la funzione di monitoraggio. Fare riferimento alla documentazione di Oracle Cloud Infrastructure nella sezione Gestione degli argomenti.

-

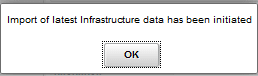

Fare clic su Salva, quindi su Aggiorna metadati OCI nella parte superiore della pagina se si apportano modifiche per aggiornare i metadati correlati alle immagini del sistema operativo.

-

Fare clic su OK nella finestra di dialogo con "L'importazione dei dati dell'infrastruttura più recenti è stata avviata".

-

Attendere alcuni minuti per l'aggiornamento dei dati prima di creare un file server.

Questo esempio mostra la sezione Immagini del sistema operativo con un'immagine Linux Marketplace dopo che i dati sono stati salvati e aggiornati.

Nota

Questa figura include testo di esempio e caratteri di mascheramento. Il testo che vedete varierà.

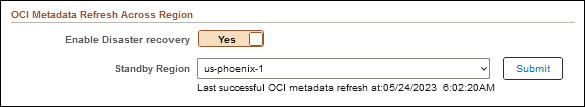

Descrizione dell'immagine (infrastruct_settings_complete.png) - Dopo l'aggiornamento dei metadati OCI, è possibile utilizzare le opzioni nella sezione Aggiornamento metadati OCI in tutta l'area.

Consulta le informazioni sul disaster recovery in PeopleSoft Cloud Manager. Selezionare la pagina PeopleSoft Cloud Manager in Oracle Help Center.

Descrizione della presente figura (infrastruct_settings_refresh_across_region.png)

Reimpostazione delle chiavi utente e API (facoltativo)

Utilizzare queste istruzioni se è necessario modificare l'utente amministratore di Cloud Manager e la chiave privata API associata ai nuovi valori. Ciò può essere necessario, ad esempio, in caso di modifiche alla mansione o all'organizzazione.

Il nuovo utente amministratore di Cloud Manager deve disporre delle stesse autorizzazioni e degli stessi ruoli dell'utente precedente. In caso contrario, dopo aver aggiunto il nuovo utente e la nuova chiave, alcune funzioni di Cloud Manager potrebbero non funzionare.

- Seguire le istruzioni nell'esercitazione Eseguire il login all'istanza di Cloud Manager per accedere all'istanza di Cloud Manager con SSH.

- Accedere come utente opc, quindi passare all'utente psadm2, ad esempio:

$ sudo su - psadm2

Nota

Questo è uno degli utenti predefiniti creati nell'ambito della distribuzione di Cloud Manager. - Creare una coppia di chiavi di firma API per il nuovo utente di Cloud Manager e salvarla in una directory in /home/psadm2, ad esempio /home/psadm2/new_api_keys.

Prendere nota dei nomi delle chiavi, del percorso e della passphrase. Le nuove chiavi devono essere di proprietà dell'account psadm2.

Consulta Chiavi e OCID richiesti nella documentazione di Oracle Cloud Infrastructure.

Suggerimento

Per evitare confusione con la coppia di chiavi generata per l'utente esistente, è probabilmente una buona idea creare le chiavi di firma API con un nome diverso. - Aggiungere la nuova chiave pubblica API all'account del nuovo utente nella console di Oracle Cloud Infrastructure, come mostrato nell'esercitazione Genera chiavi di firma API per PeopleSoft Cloud Manager.

- Nell'istanza di Cloud Manager, modificare la directory in /home/psadm2/psft/data/cloud/ocihome/keys.

$ cd /home/psadm2/psft/data/cloud/ocihome/keys

- Effettuare una copia di backup della directory; ad esempio:

$ cp -r /home/psadm2/psft/data/cloud/ocihome/keys ./keys_backup

- Nella pagina Impostazioni infrastruttura di Cloud Manager, sostituire l'OCID utente con quello per il nuovo utente.

- Sostituire la chiave privata di firma API con il percorso e il nome completi della nuova chiave privata.

- Sostituire la passphrase della chiave prv di firma API con il valore della nuova chiave, se ne è stata specificata una.

- Fare clic su Salva.

Cloud Manager convalida i valori. Se la convalida riesce, vengono visualizzati i valori aggiornati per la chiave di firma pubblica API e l'impronta digitale.

- Fare clic su Aggiorna metadati OCI.

Ripristina chiavi API (facoltativo)

Utilizzare queste istruzioni per modificare solo le chiavi di firma API, ma non l'utente, ad esempio per renderlo conforme a un aggiornamento di routine per motivi di sicurezza. In questo caso, saltare il passo per aggiungere l'OCID utente alla pagina Impostazioni infrastruttura e aggiungere la nuova chiave pubblica API all'account dell'utente esistente.

- Seguire le istruzioni nell'esercitazione Eseguire il login all'istanza di Cloud Manager per accedere all'istanza di Cloud Manager con SSH.

- Accedere come utente opc, quindi passare all'utente psadm2, ad esempio:

$ sudo su - psadm2

Nota

Questo è uno degli utenti predefiniti creati nell'ambito della distribuzione di Cloud Manager. - Creare una nuova coppia di chiavi di firma API per l'utente di Cloud Manager esistente e salvarla in una directory in /home/psadm2, ad esempio /home/psadm2/new_api_keys.

Prendere nota dei nomi delle chiavi, del percorso e della passphrase. Le nuove chiavi devono essere di proprietà dell'account psadm2.

Consulta Chiavi e OCID richiesti nella documentazione di Oracle Cloud Infrastructure.

Suggerimento

Per evitare confusione con la coppia di chiavi generata per l'utente esistente, è probabilmente una buona idea creare le chiavi di firma API con un nome diverso. - Aggiungere la nuova chiave pubblica API all'account dell'utente nella console di Oracle Cloud Infrastructure, come mostrato nell'esercitazione Genera chiavi di firma API per PeopleSoft Cloud Manager.

- Nell'istanza di Cloud Manager, modificare la directory in /home/psadm2/psft/data/cloud/ocihome/keys.

$ cd /home/psadm2/psft/data/cloud/ocihome/keys

- Effettuare una copia di backup della directory; ad esempio:

$ cp -r /home/psadm2/psft/data/cloud/ocihome/keys ./keys_backup

- Sostituire la chiave privata di firma API con il percorso e il nome completi della nuova chiave privata.

- Sostituire la passphrase della chiave prv di firma API con il valore della nuova chiave, se ne è stata specificata una.

- Fare clic su Salva.

Cloud Manager convalida i valori. Se la convalida riesce, vengono visualizzati i valori aggiornati per la chiave di firma pubblica API e l'impronta digitale.

- Fare clic su Aggiorna metadati OCI.

Immettere una chiave pubblica SSH per gli ambienti con provisioning eseguito

Gli utenti finali possono immettere o modificare la propria chiave SSH pubblica nella pagina Impostazioni personali. Dopo aver aggiunto questa chiave SSH, Cloud Manager inserirà la chiave nella VM Linux di qualsiasi ambiente PeopleSoft di cui si esegue il provisioning. Gli utenti finali possono quindi utilizzare Putty o altre interfacce per accedere agli ambienti di cui è stato eseguito il provisioning, ad esempio per utilizzare PSADMIN.

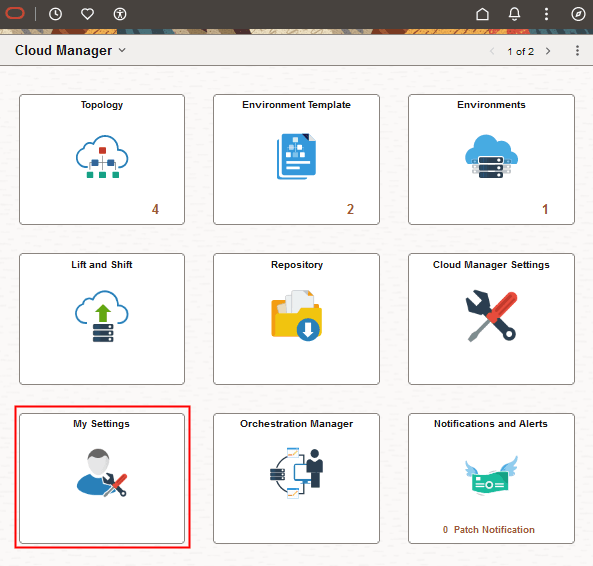

- Nella home page di Cloud Manager, fare clic sulla casella Impostazioni personali.

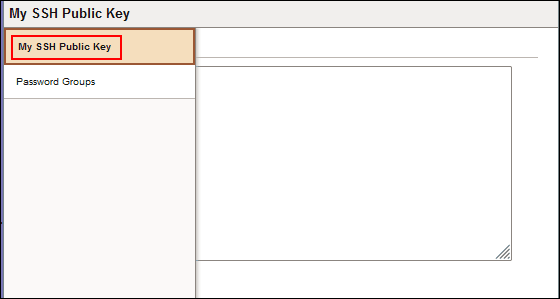

Descrizione della presente figura (cldmgr_homepage_mysettings.png) - Se necessario, selezionare My SSH Public Key dal frame a sinistra.

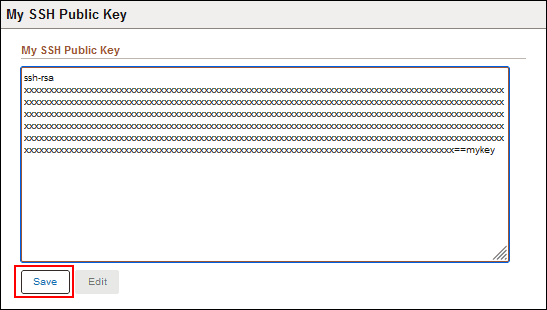

Descrizione della presente figura (mysettings_select_mysshpublickey.png) - Per immettere una nuova chiave pubblica SSH, immettere il testo nel campo La mia chiave di pubblicazione SSH e fare clic su Salva.

Descrizione della presente figura (mysettings_ssh_public_key_save.png) - Per modificare o sostituire una chiave esistente, immettere il testo della chiave, quindi fare clic su Salva.

- Fare clic su Modifica e modificare o sostituire il testo.

- Fare di nuovo clic su Salva.

Creare un gruppo di password per gli ambienti con provisioning eseguito

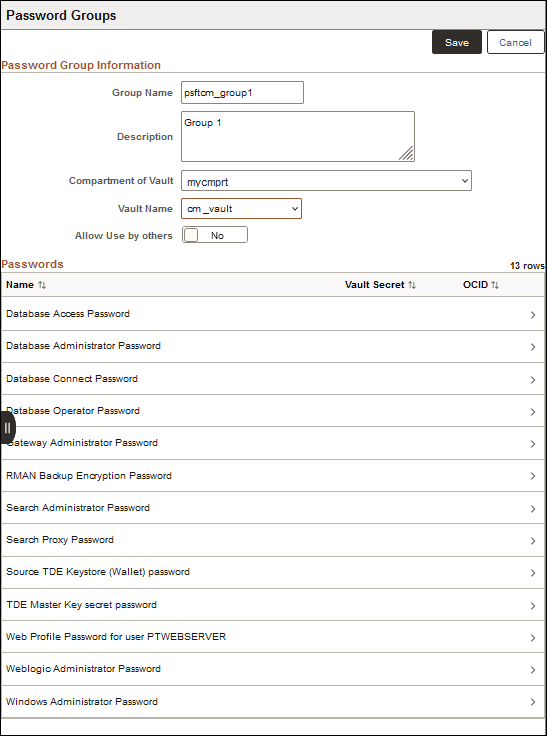

Utilizzare i gruppi di password per organizzare le password salvate in un vault di Oracle Cloud Infrastructure. Ad esempio, è possibile desiderare un gruppo per gli ambienti PUM che utilizzano la computazione del database e un altro per gli ambienti che utilizzano Database as a Service.

Vedere l'esercitazione su Crea risorse vault per la gestione delle password per PeopleSoft Cloud Manager.

Vedere le informazioni sui gruppi di password in PeopleSoft Cloud Manager in Oracle Help Center. Selezionare la pagina PeopleSoft Cloud Manager in Oracle Help Center.

Per creare un gruppo di password, procedere come segue.

- Nella home page di Cloud Manager, fare clic sulla casella Impostazioni personali.

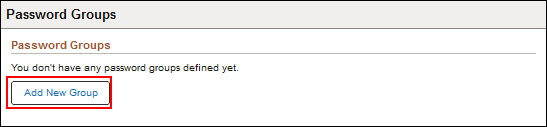

- Selezionare Gruppi di password dal frame a sinistra.

- Fare clic su Aggiungi nuovo Gruppo.

Descrizione della presente figura (mysettings_add_password_group.png) - Selezionare il compartimento e il vault OCI e scegliere un segreto vault per ogni password.

Descrizione della presente figura (mysettings_password_group_page.png)

Passi successivi

Usa servizio di storage dei file per il repository di Cloud Manager PeopleSoft

Per saperne di più

- PeopleSoft Home page di Cloud Manager, My Oracle Support, ID documento 2231255.2

- Strumento di panoramica delle funzioni cumulative (fare clic su Genera un report per i CFO e selezionare PeopleSoft Cloud Manager in alto).

- Documentazione di Oracle Cloud in Oracle Help Center

Specificare le impostazioni di Cloud Manager

G41620-01

Agosto 2025

Copyright © 2025, Oracle e/o relative consociate.

Accedi all'istanza di Cloud Manager in un browser e compila le pagine delle impostazioni e delle impostazioni dell'infrastruttura di Cloud Manager.

Il software e la relativa documentazione vengono distribuiti sulla base di specifiche condizioni di licenza che prevedono restrizioni relative all'uso e alla divulgazione e sono inoltre protetti dalle leggi vigenti sulla proprietà intellettuale. Ad eccezione di quanto espressamente consentito dal contratto di licenza o dalle disposizioni di legge, nessuna parte può essere utilizzata, copiata, riprodotta, tradotta, diffusa, modificata, concessa in licenza, trasmessa, distribuita, presentata, eseguita, pubblicata o visualizzata in alcuna forma o con alcun mezzo. La decodificazione, il disassemblaggio o la decompilazione del software sono vietati, salvo che per garantire l'interoperabilità nei casi espressamente previsti dalla legge.

Qualora il software o la relativa documentazione vengano forniti al Governo degli Stati Uniti o a chiunque li abbia in licenza per conto del Governo degli Stati Uniti, sarà applicabile la clausola riportata di seguito.

U.S. GOVERNMENT END USERS: Oracle programs (including any operating system, integrated software, any programs embedded, installed or activated on delivered hardware, and modifications of such programs) and Oracle computer documentation or other Oracle data delivered to or accessed by U.S. Government end users are "commercial computer software" or "commercial computer software documentation" pursuant to the applicable Federal Acquisition Regulation and agency-specific supplemental regulations. As such, the use, reproduction, duplication, release, display, disclosure, modification, preparation of derivative works, and/or adaptation of i) Oracle programs (including any operating system, integrated software, any programs embedded, installed or activated on delivered hardware, and modifications of such programs), ii) Oracle computer documentation and/or iii) other Oracle data, is subject to the rights and limitations specified in the license contained in the applicable contract. The terms governing the U.S. Government’s use of Oracle cloud services are defined by the applicable contract for such services. No other rights are granted to the U.S. Government.

Il presente software o hardware è stato sviluppato per un uso generico in varie applicazioni di gestione delle informazioni. Non è stato sviluppato né concepito per l'uso in campi intrinsecamente pericolosi, incluse le applicazioni che implicano un rischio di lesioni personali. Qualora il software o l'hardware venga utilizzato per impieghi pericolosi, è responsabilità dell'utente adottare tutte le necessarie misure di emergenza, backup, ridondanza e di altro tipo per garantirne la massima sicurezza di utilizzo. Oracle Corporation e le sue consociate declinano ogni responsabilità per eventuali danni causati dall'uso del software o dell'hardware per impieghi pericolosi.

Oracle e Java sono marchi registrati di Oracle e/o delle relative consociate. Tutti gli altri possono essere marchi dei rispettivi proprietari.

Intel e Intel Inside sono marchi o marchi registrati di Intel Corporation. Tutti i marchi SPARC sono utilizzati in base alla relativa licenza e sono marchi o marchi registrati di SPARC International, Inc. AMD, Epyc e il logo AMD sono marchi o marchi registrati di Advanced Micro Devices. UNIX è un marchio registrato di The Open Group.

Il software o l'hardware e la documentazione possono includere informazioni su contenuti, prodotti e servizi di terze parti o collegamenti agli stessi. Oracle Corporation e le sue consociate declinano ogni responsabilità ed escludono espressamente qualsiasi tipo di garanzia relativa a contenuti, prodotti e servizi di terze parti se non diversamente regolato in uno specifico accordo in vigore tra l’utente e Oracle. Oracle Corporation e le sue consociate non potranno quindi essere ritenute responsabili per qualsiasi perdita, costo o danno causato dall’accesso a contenuti, prodotti o servizi di terze parti o dall’utilizzo degli stessi se non diversamente regolato in uno specifico accordo in vigore tra l’utente e Oracle.