Operazioni preliminari

Questa esercitazione della durata di 30 minuti descrive le opzioni disponibili per le risorse di rete, tra cui più reti cloud virtuali (VCN), più compartimenti, zone DNS (Private Domain Name Service) e gruppi di sicurezza di rete. Gli utenti avanzati possono prendere in considerazione queste opzioni da utilizzare con PeopleSoft Cloud Manager.

Presupposto

Quando si utilizza Resource Manager per installare lo stack di Cloud Manager, è possibile creare una VCN e le risorse di networking necessarie nell'ambito del processo Resource Manager. Con una singola VCN, l'istanza di Cloud Manager e gli ambienti PeopleSoft di cui è stato eseguito il provisioning utilizzeranno le stesse risorse di networking. Le funzionalità descritte in questo tutorial offrono una maggiore flessibilità nella configurazione delle reti.

L'uso delle risorse Oracle Cloud Infrastructure qui descritte richiede una configurazione di rete avanzata. Questo materiale è destinato agli utenti avanzati che desiderano progettare e configurare manualmente le risorse di rete.

Questa è la quinta esercitazione della serie Install PeopleSoft Cloud Manager. Leggere le esercitazioni nell'ordine indicato. Le esercitazioni facoltative offrono metodi alternativi per l'impostazione.

- Preparati all'installazione di PeopleSoft Cloud Manager

- Verifica le informazioni sull'account Oracle Cloud per PeopleSoft Cloud Manager

- Pianificare la rete cloud virtuale per PeopleSoft Cloud Manager (facoltativo)

- Creare una rete cloud virtuale per PeopleSoft Cloud Manager nella console di Oracle Cloud Infrastructure (facoltativo)

- Uso di risorse di rete personalizzate o private con PeopleSoft Cloud Manager (facoltativo)

- Creare un'immagine Linux personalizzata per PeopleSoft Cloud Manager (facoltativo)

- Creare un'immagine Windows personalizzata per PeopleSoft Cloud Manager in Oracle Cloud Infrastructure (facoltativo)

- Crea risorse vault per la gestione delle password per PeopleSoft Cloud Manager

- Genera chiavi di firma API per PeopleSoft Cloud Manager

- Installare lo stack di PeopleSoft Cloud Manager con Resource Manager

- Eseguire il login all'istanza di Cloud Manager

- Specificare le impostazioni di Cloud Manager

- Usa servizio di storage dei file per il repository di Cloud Manager PeopleSoft

- Gestione degli utenti, dei ruoli e degli elenchi di autorizzazioni di Cloud Manager

- Configurare un proxy Web per PeopleSoft Cloud Manager (facoltativo)

- Creare un load balancer in Oracle Cloud Infrastructure per gli ambienti Cloud Manager PeopleSoft (facoltativo)

- Crea tag definite in Oracle Cloud Infrastructure per PeopleSoft Cloud Manager (facoltativo)

- Creare risorse di Data Science per il ridimensionamento automatico in PeopleSoft Cloud Manager (facoltativo)

Usa più VCN e compartimenti per ambienti con provisioning eseguito e migrato

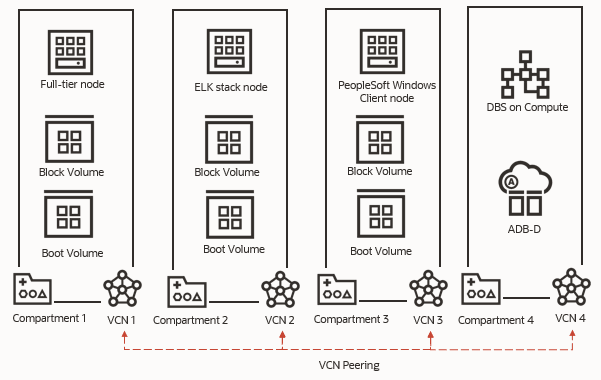

Durante la creazione e la migrazione degli ambienti PeopleSoft, è possibile specificare VCN e compartimenti diversi per i vari nodi. Ad esempio:

- Impostare l'istanza di Cloud Manager su una VCN e gli ambienti PeopleSoft di cui è stato eseguito il provisioning su VCN separate.

- Utilizza compartimenti e VCN diversi per ambienti di sviluppo e test.

- Impostare il livello intermedio, il livello di database e il client Windows PeopleSoft su reti VCN separate.

Questa illustrazione mostra quattro compartimenti con quattro VCN.

- Il compartimento 1 e la VCN 1 contengono un nodo di livello completo.

- Il compartimento 2 e la VCN 2 contengono un nodo Elasticsearch, Logstash e Kibana (stack ELK).

- Il compartimento 3 e la VCN 3 contengono un nodo client Windows PeopleSoft.

- Il compartimento 4 e la VCN 4 contengono un database su Compute Database Service (DBS) e un Autonomous Database su un'infrastruttura dedicata (ADB-D).

- Il peering VCN è stato impostato per consentire la comunicazione tra le quattro reti VCN.

Per utilizzare più VCN e compartimenti con Cloud Manager e gli ambienti PeopleSoft di cui è stato eseguito il provisioning:

- Creare le reti VCN.

Quando si utilizza lo stack di Resource Manager per installare Cloud Manager, è possibile creare una VCN per l'istanza di Cloud Manager. Devi creare altri VCN separatamente in Oracle Cloud Infrastructure.

Esaminare l'esercitazione Installare lo stack di PeopleSoft Cloud Manager con Resource Manager per informazioni sulla VCN creata dal processo Resource Manager.

Esamina l'esercitazione Crea una rete cloud virtuale per PeopleSoft Cloud Manager nella console di Oracle Cloud Infrastructure (facoltativa) per un esempio di creazione di una VCN con gateway Internet, gateway NAT, gateway di servizi, subnet e regole di sicurezza di base.

Per ulteriori informazioni, consulta Virtual Networking Quickstart nella documentazione di Oracle Cloud Infrastructure.

- Impostare il peering VCN locale.

È necessario impostare il peering VCN locale per consentire alle risorse nella VCN di comunicare. Il peering VCN locale connette due VCN nella stessa area in modo che le risorse possano comunicare utilizzando indirizzi IP privati senza instradare il traffico su Internet o tramite la rete on premise.

Consulta la sezione relativa al peering VCN locale mediante Local Peering Gateway nella documentazione di Oracle Cloud Infrastructure.

Nota

Invece di eseguire il peering VCN locale, puoi impostare un gateway di instradamento dinamico (DRG) per connettere le diverse reti VCN.Consulta Dynamic Routing Gateways (DRG) nella documentazione su Oracle Cloud Infrastructure.

- Impostare la risoluzione DNS (Domain Name Service) tra le reti VCN, se necessario.

Vedere la sezione seguente Aggiungere viste DNS private a un resolver DNS privato.

- Come risultato del peering VCN e delle configurazioni DNS negli elementi 2 e 3, le VM nella prima subnet della VCN e le VM nella seconda subnet della VCN dovrebbero essere in grado di connettersi l'una all'altra utilizzando gli indirizzi IP privati dell'altra e utilizzando i nomi FQDN assegnati da OCI.

- In Cloud Manager, utilizzare più VCN e compartimenti per:

- Creare modelli di ambiente.

È possibile selezionare VCN e compartimenti separati per i nodi. Vedere Gestione dei modelli nella documentazione di PeopleSoft Cloud Manager nella pagina PeopleSoft Cloud Manager di Oracle Help Center.

- Utilizzare Shared FSS (Linux Mid-Tier).

Se si utilizza un FSS condiviso per i nodi di livello intermedio, è possibile impostare FSS in una VCN separata. Ciò si applica sia al provisioning di nuovi ambienti che agli ambienti di cui si esegue il lift and shift. Non è possibile selezionare compartimenti diversi. Vedere gli argomenti Gestione degli ambienti e Utilizzo del processo di spostamento per eseguire il provisioning dell'ambiente migrato in Oracle Cloud nella documentazione di PeopleSoft Cloud Manager nella pagina PeopleSoft Cloud Manager di Oracle Help Center.

Nota

Questo vale solo per FSS condiviso per il livello intermedio. Non è possibile utilizzare più reti VCN per l'istanza di Cloud Manager e il file system FSS utilizzato per il repository di Cloud Manager. Per informazioni sui requisiti di rete, vedere l'esercitazione Utilizzo di File Storage Service per PeopleSoft Cloud Manager. - Eseguire il provisioning di un ambiente migrato (ascoltato).

È possibile selezionare VCN e compartimenti separati per i nodi. Vedere Utilizzo del processo a turni per eseguire il provisioning dell'ambiente migrato in Oracle Cloud nella documentazione di PeopleSoft Cloud Manager nella pagina PeopleSoft Cloud Manager di Oracle Help Center.

- Impostare l'origine PUM (PeopleSoft Update Manager) per gli aggiornamenti automatici di Cloud Manager.

È possibile selezionare VCN separati per i nodi client di livello completo e PeopleSoft. Non è possibile selezionare compartimenti diversi per i nodi nell'origine PUM. Vedere Applicazione automatica di aggiornamenti mediante Gestisci aggiornamenti nella documentazione di PeopleSoft Cloud Manager disponibile nella pagina PeopleSoft Cloud Manager di Oracle Help Center.

- Creare modelli di ambiente.

Aggiungi viste DNS private a un resolver DNS privato

Impostare la risoluzione DNS nelle reti VCN in modo che:

- Qualsiasi VM nella prima subnet della VCN sarà in grado di risolvere il nome dominio (FQDN) completamente qualificato di qualsiasi VM nella seconda subnet della VCN.

- Il contrario è vero: qualsiasi VM nella seconda subnet della VCN sarà in grado di risolvere il nome dominio (FQDN) completamente qualificato di qualsiasi VM nella subnet della prima VCN.

Un modo per impostare la risoluzione DNS consiste nell'aggiungere viste private al resolver DNS privato associato alla VCN. Quando si crea una VCN e si seleziona l'opzione Usa nomi host DNS in questa VCN, questa scelta crea un resolver DNS privato dedicato e una vista privata predefinita con zone gestite dal sistema. Un resolver DNS privato risponde alle query DNS per una VCN in base a una configurazione creata.

Consulta DNS in Your Virtual Cloud Network, Private DNS Resolver, nella documentazione di Oracle Cloud Infrastructure.

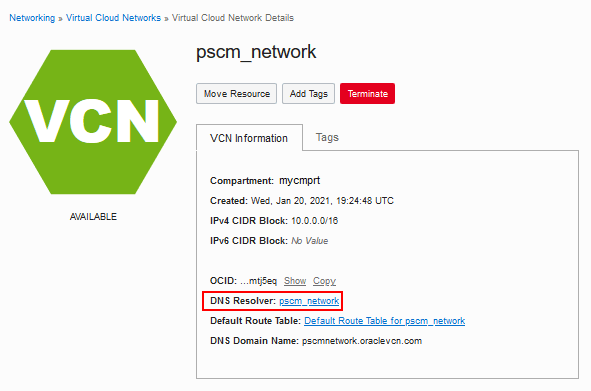

- In Oracle Cloud Infrastructure, individuare la prima VCN e selezionare Visualizza dettagli dal menu Azione.

- Selezionare il collegamento Risolvi DNS nella pagina dei dettagli della VCN.

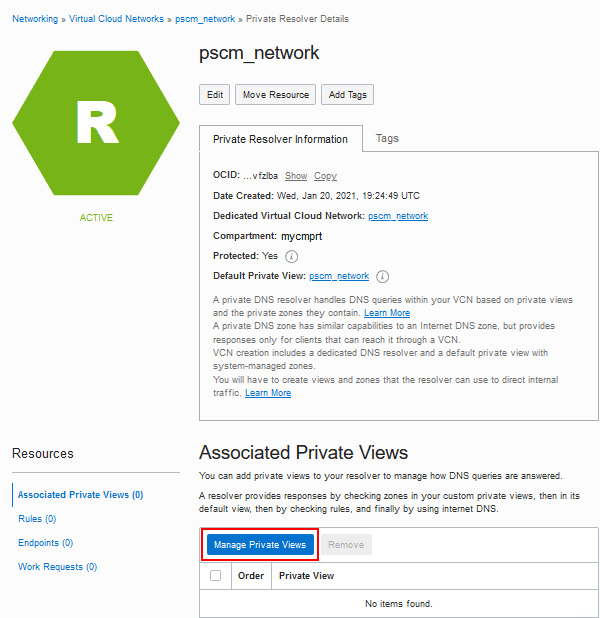

Descrizione della presente figura (private_dns_resolver.png) - Nella pagina Dettagli resolver privato, fare clic su Gestisci viste private.

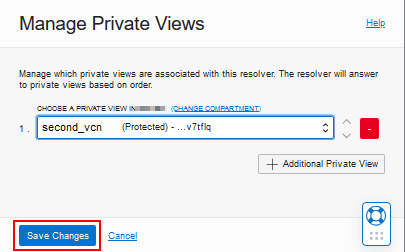

Descrizione della presente figura (priv_dns_manage_priv_views.png) - Scegliere una vista privata per la seconda VCN.

- Fare clic su Salva modifiche.

Descrizione della presente figura (prv_dns_select_priv_view.png) - Analogamente, visualizzare i dettagli per la seconda VCN e accedere alla pagina Dettagli resolver privato.

- Scegliere una vista privata per la prima VCN e salvare.

- Verificare tentando di risolvere un nome FQDN nella seconda VCN da un host nella prima VCN e inoltre risolvere un nome FQDN nella prima VCN da un host nella seconda VCN.

Configurare una zona DNS privata

Crea una zona DNS privata in Oracle Cloud Infrastructure per contenere record che associano i nomi di dominio privati ai rispettivi indirizzi IP. Ciò vale per gli scenari indicati di seguito.

- Istanze VM in subnet diverse nella stessa VCN

- VCN connessi tramite peering

- VCN connessa alla rete on premise di un cliente tramite un gateway di instradamento dinamico (DRG)

Per creare una zona DNS privata e associarla a una VCN, fare riferimento alla sezione DNS privato nella documentazione di Oracle Cloud Infrastructure. L'esercitazione Configura zone, viste e risolutori DNS privati fornisce un esempio di impostazione di due zone e record privati.

Imposta endpoint e regole privati

Utilizza endpoint e regole di ascolto e inoltro per indirizzare le query DNS da una VCN a un'altra. Un endpoint di ascolto monitora le query DNS da altre reti. Un endpoint di inoltro indirizza le query DNS da una VCN ad altre reti. Connettendo il primo endpoint di inoltro della VCN all'endpoint del listener di un'altra VCN o all'endpoint del listener per un DNS in locale, è possibile inoltrare le query DNS dalla prima VCN all'altra VCN. Ciò consentirà alle VM nella prima VCN di risolvere i nomi DNS nelle altre VCN o nella rete in locale.

Consulta il DNS nella tua rete cloud virtuale, Risolutori DNS privati nella documentazione di Oracle Cloud Infrastructure.

Usa gruppi di protezione di rete

Quando crei un'istanza, la assegni a una subnet di una VCN. Ogni subnet dispone di una VNIC primaria e di una lista di regole di sicurezza.Con il gruppo di sicurezza di rete (NSG), è possibile organizzare le regole di sicurezza in gruppi più piccoli. In questo modo si ha un maggiore controllo sulle regole associate ai componenti di un'istanza, ad esempio sui nodi di un ambiente PeopleSoft.

Un gruppo NSG è costituito da un set di VNIC e da un set di regole di sicurezza applicabili a tali VNIC. Un gruppo NSG fornisce un firewall virtuale per un set di risorse cloud con tutte le stesse impostazioni di sicurezza. Ad esempio: un gruppo di istanze di computazione che eseguono tutti gli stessi task e quindi tutti devono utilizzare lo stesso set di porte.

Vedere Gruppi di sicurezza di rete nella documentazione di Oracle Cloud Infrastructure.

Dopo aver creato uno o più NSG in Oracle Cloud Infrastructure, puoi associarli ai componenti negli ambienti di cui è stato eseguito il provisioning e di cui è stata eseguita la migrazione in Cloud Manager. Di seguito viene fornito un riepilogo dei passi.

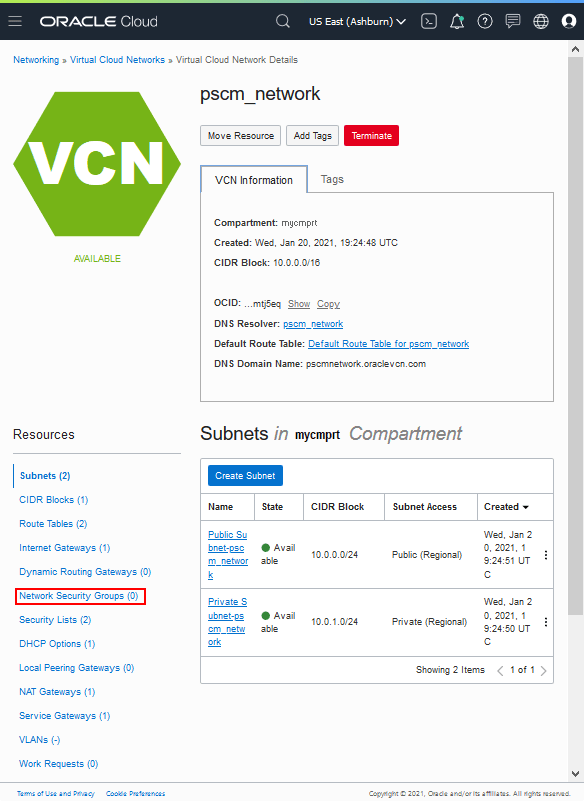

- Selezionare la VCN che si desidera utilizzare per i gruppi NSG.

Se desideri utilizzare più VCN oltre a quelle create dall'installazione di Cloud Manager, creale in Oracle Cloud Infrastructure. Per creare una VCN con gateway Internet, gateway NAT, gateway di servizi, subnet e regole di sicurezza di base, consulta l'avvio rapido alla rete virtuale nella documentazione di Oracle Cloud Infrastructure.

- Aggiungere uno o più gruppi NSG alla VCN e aggiungere le regole di sicurezza necessarie.

Vedere Gruppi di sicurezza di rete nella documentazione di Oracle Cloud Infrastructure.

- In Cloud Manager utilizzare i gruppi NSG nei casi indicati di seguito.

- Creare modelli di ambiente.

È possibile associare fino a cinque gruppi NSG a ogni livello. Vedere Gestione dei modelli nella documentazione di PeopleSoft Cloud Manager nella pagina PeopleSoft Cloud Manager di Oracle Help Center.

- Aggiungere un nodo a un ambiente.

È possibile associare fino a cinque gruppi NSG a ogni nodo. Vedere Gestione degli ambienti nella documentazione di PeopleSoft Cloud Manager nella pagina PeopleSoft Cloud Manager di Oracle Help Center.

- Eseguire il provisioning di un ambiente migrato (ascoltato).

È possibile associare fino a cinque gruppi NSG a ogni livello. Vedere Utilizzo del processo di spostamento per eseguire il provisioning dell'ambiente migrato in Oracle Cloud nella documentazione di PeopleSoft Cloud Manager nella pagina PeopleSoft Cloud Manager di Oracle Help Center.

- Creare modelli di ambiente.

Creare un gruppo di sicurezza di rete

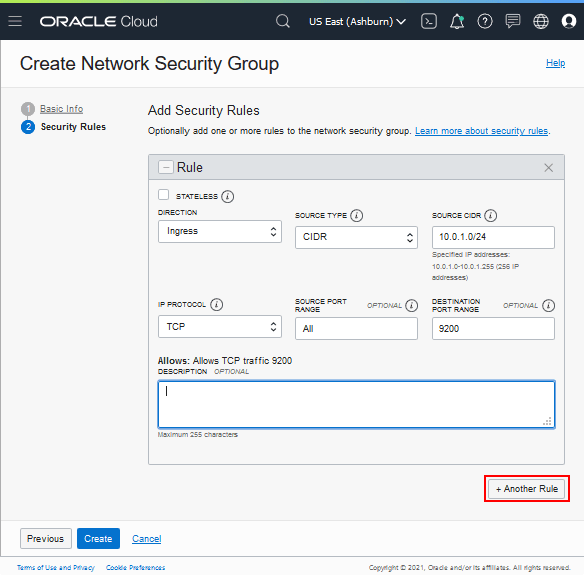

In questo esempio viene aggiunto un gruppo di sicurezza di rete, NSG1, alla VCN, pscm_network. NSG1 è impostato per consentire l'ingresso solo da CIDR 10.0.1.0/24, che è la subnet per un'istanza di livello completo in questo esempio, sulle porte TCP 5601 e 9200 per Elasticsearch e Kibana e SSH sulla porta 22.

- Nella pagina dei dettagli per la VCN, selezionare Gruppi di sicurezza di rete dalla lista di risorse a sinistra.

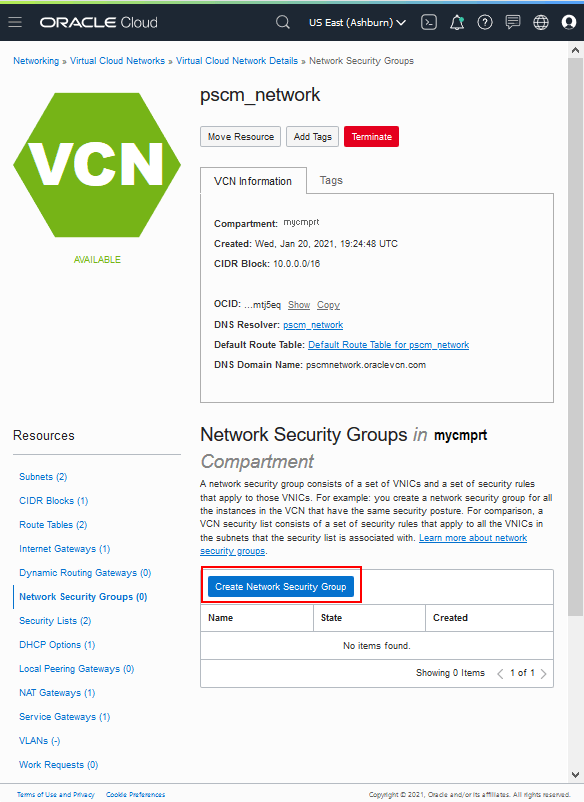

Descrizione della presente figura (vcn_details_select_nsg.png) - Fare clic su Crea gruppo di sicurezza di rete.

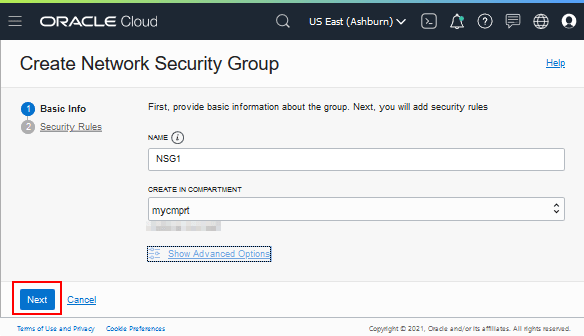

Descrizione della presente figura (vcn_details_click_create_nsg.png) - Immettere un nome per il gruppo NSG e selezionare il compartimento in cui si desidera crearlo.

Fare clic su Avanti.

Descrizione della presente figura (create_nsg_page.png) - Specificare i valori per consentire il traffico in entrata sulla porta 9200 per Elasticsearch.

Descrizione della presente figura (create_nsg_add_sec_rule.png) - Direzione: entrata

- Tipo di origine: CIDR

- CIDR di origine: 10.0.1.0/24

- Protocollo IP: TCP

- Intervallo di porte di origine: Tutto

- Intervallo di porte di destinazione: 9200

- Fare clic su +Another Regola.

- Specificare i valori riportati di seguito per consentire il traffico in entrata sulla porta 5601 per Kibana.

- Direzione: entrata

- Tipo di origine: CIDR

- CIDR di origine: 10.0.1.0/24

- Protocollo IP: TCP

- Intervallo porte di origine: Tutto

- Intervallo di porte di destinazione: 5601

- Fare clic su +Another Regola.

- Specificare i valori seguenti per consentire l'accesso SSH alla porta 22.

- Direzione: entrata

- Tipo di origine: CIDR

- CIDR di origine: 10.0.1.0/24

- Protocollo IP: SSH

- Intervallo porte di origine: Tutto

- Intervallo di porte di destinazione: 22

- Fare clic su Crea per terminare.

- Utilizzare il gruppo NSG in Cloud Manager come descritto nella sezione Utilizzare i gruppi di sicurezza di rete.

Passi successivi

Creare un'immagine Linux personalizzata per PeopleSoft Cloud Manager (facoltativo)

Per saperne di più

- PeopleSoft Home page di Cloud Manager, My Oracle Support, ID documento 2231255.2

- Strumento di panoramica delle funzioni cumulative (fare clic su Genera un report per i CFO e selezionare PeopleSoft Cloud Manager in alto).

- Documentazione di Oracle Cloud in Oracle Help Center

Uso di risorse di rete personalizzate o private con PeopleSoft Cloud Manager (facoltativo)

G41594-01

Agosto 2025

Copyright © 2025, Oracle e/o relative consociate.

Utilizza più VCN, più compartimenti, zone DNS personalizzate o gruppi di sicurezza di rete con ambienti PeopleSoft Cloud Manager e PeopleSoft.

Il software e la relativa documentazione vengono distribuiti sulla base di specifiche condizioni di licenza che prevedono restrizioni relative all'uso e alla divulgazione e sono inoltre protetti dalle leggi vigenti sulla proprietà intellettuale. Ad eccezione di quanto espressamente consentito dal contratto di licenza o dalle disposizioni di legge, nessuna parte può essere utilizzata, copiata, riprodotta, tradotta, diffusa, modificata, concessa in licenza, trasmessa, distribuita, presentata, eseguita, pubblicata o visualizzata in alcuna forma o con alcun mezzo. La decodificazione, il disassemblaggio o la decompilazione del software sono vietati, salvo che per garantire l'interoperabilità nei casi espressamente previsti dalla legge.

Qualora il software o la relativa documentazione vengano forniti al Governo degli Stati Uniti o a chiunque li abbia in licenza per conto del Governo degli Stati Uniti, sarà applicabile la clausola riportata di seguito.

U.S. GOVERNMENT END USERS: Oracle programs (including any operating system, integrated software, any programs embedded, installed or activated on delivered hardware, and modifications of such programs) and Oracle computer documentation or other Oracle data delivered to or accessed by U.S. Government end users are "commercial computer software" or "commercial computer software documentation" pursuant to the applicable Federal Acquisition Regulation and agency-specific supplemental regulations. As such, the use, reproduction, duplication, release, display, disclosure, modification, preparation of derivative works, and/or adaptation of i) Oracle programs (including any operating system, integrated software, any programs embedded, installed or activated on delivered hardware, and modifications of such programs), ii) Oracle computer documentation and/or iii) other Oracle data, is subject to the rights and limitations specified in the license contained in the applicable contract. The terms governing the U.S. Government’s use of Oracle cloud services are defined by the applicable contract for such services. No other rights are granted to the U.S. Government.

Il presente software o hardware è stato sviluppato per un uso generico in varie applicazioni di gestione delle informazioni. Non è stato sviluppato né concepito per l'uso in campi intrinsecamente pericolosi, incluse le applicazioni che implicano un rischio di lesioni personali. Qualora il software o l'hardware venga utilizzato per impieghi pericolosi, è responsabilità dell'utente adottare tutte le necessarie misure di emergenza, backup, ridondanza e di altro tipo per garantirne la massima sicurezza di utilizzo. Oracle Corporation e le sue consociate declinano ogni responsabilità per eventuali danni causati dall'uso del software o dell'hardware per impieghi pericolosi.

Oracle e Java sono marchi registrati di Oracle e/o delle relative consociate. Tutti gli altri possono essere marchi dei rispettivi proprietari.

Intel e Intel Inside sono marchi o marchi registrati di Intel Corporation. Tutti i marchi SPARC sono utilizzati in base alla relativa licenza e sono marchi o marchi registrati di SPARC International, Inc. AMD, Epyc e il logo AMD sono marchi o marchi registrati di Advanced Micro Devices. UNIX è un marchio registrato di The Open Group.

Il software o l'hardware e la documentazione possono includere informazioni su contenuti, prodotti e servizi di terze parti o collegamenti agli stessi. Oracle Corporation e le sue consociate declinano ogni responsabilità ed escludono espressamente qualsiasi tipo di garanzia relativa a contenuti, prodotti e servizi di terze parti se non diversamente regolato in uno specifico accordo in vigore tra l’utente e Oracle. Oracle Corporation e le sue consociate non potranno quindi essere ritenute responsabili per qualsiasi perdita, costo o danno causato dall’accesso a contenuti, prodotti o servizi di terze parti o dall’utilizzo degli stessi se non diversamente regolato in uno specifico accordo in vigore tra l’utente e Oracle.