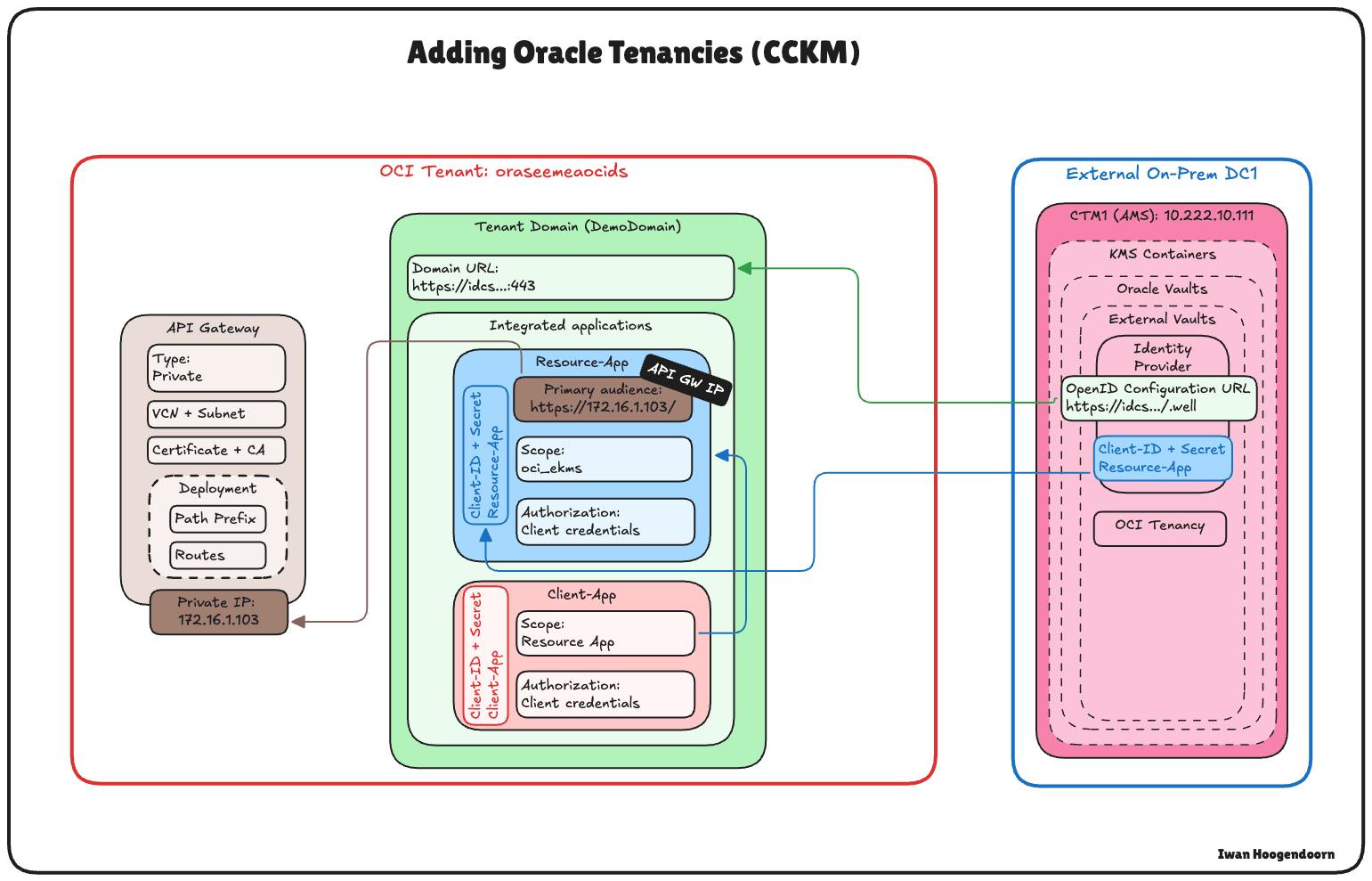

Impostare una chiave OCI Hold Your Own Key utilizzando Thales CipherTrust Manager con OCI API Gateway

Introduzione

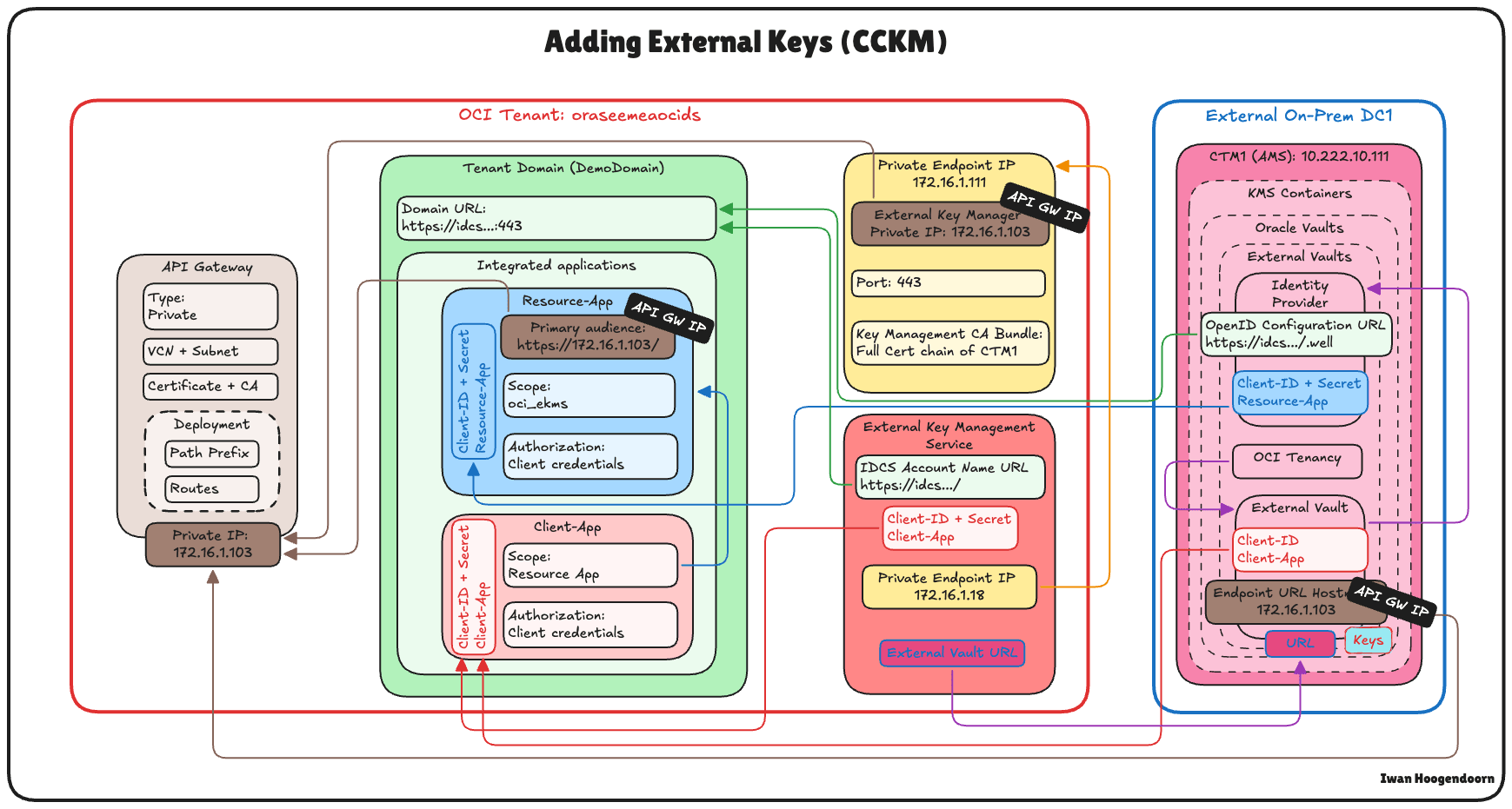

Questa esercitazione fornisce istruzioni dettagliate per impostare la chiave HYOK (Hold Your Own Key) con Thales CipherTrust Manager (CTM) utilizzando l'opzione API Gateway di Oracle Cloud Infrastructure (OCI).

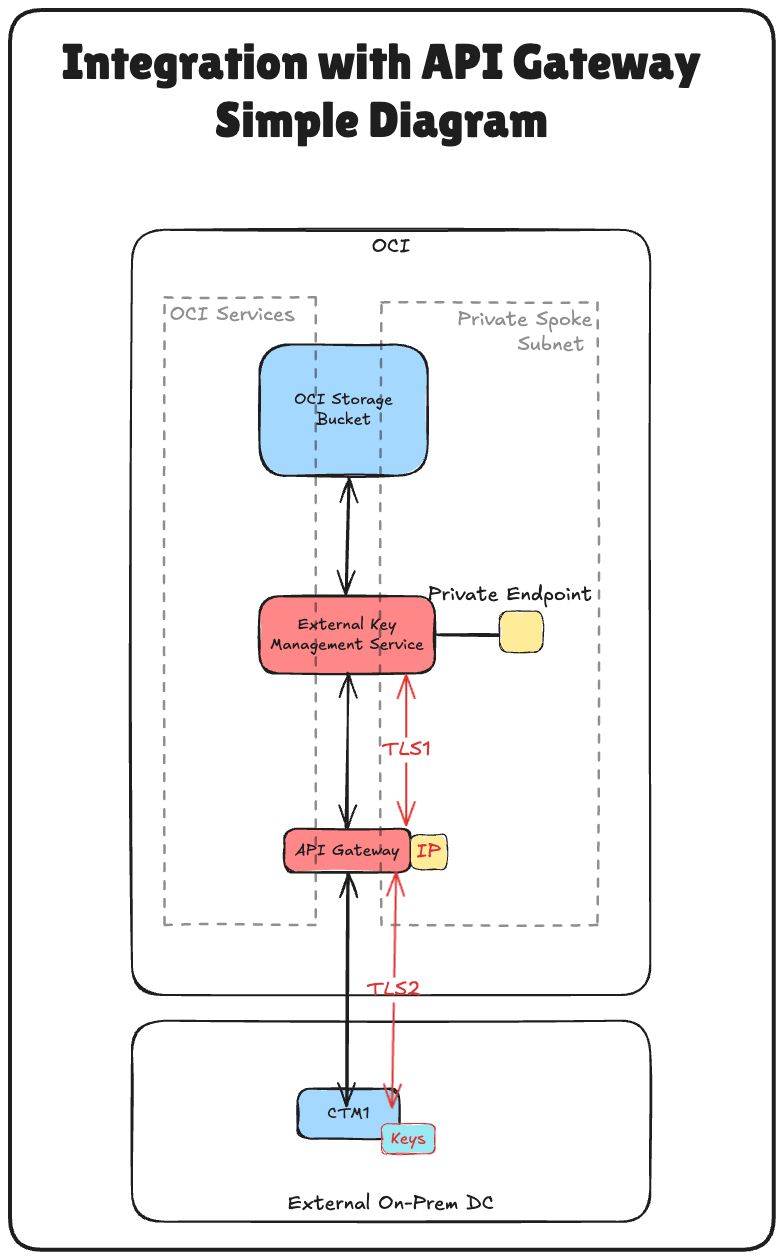

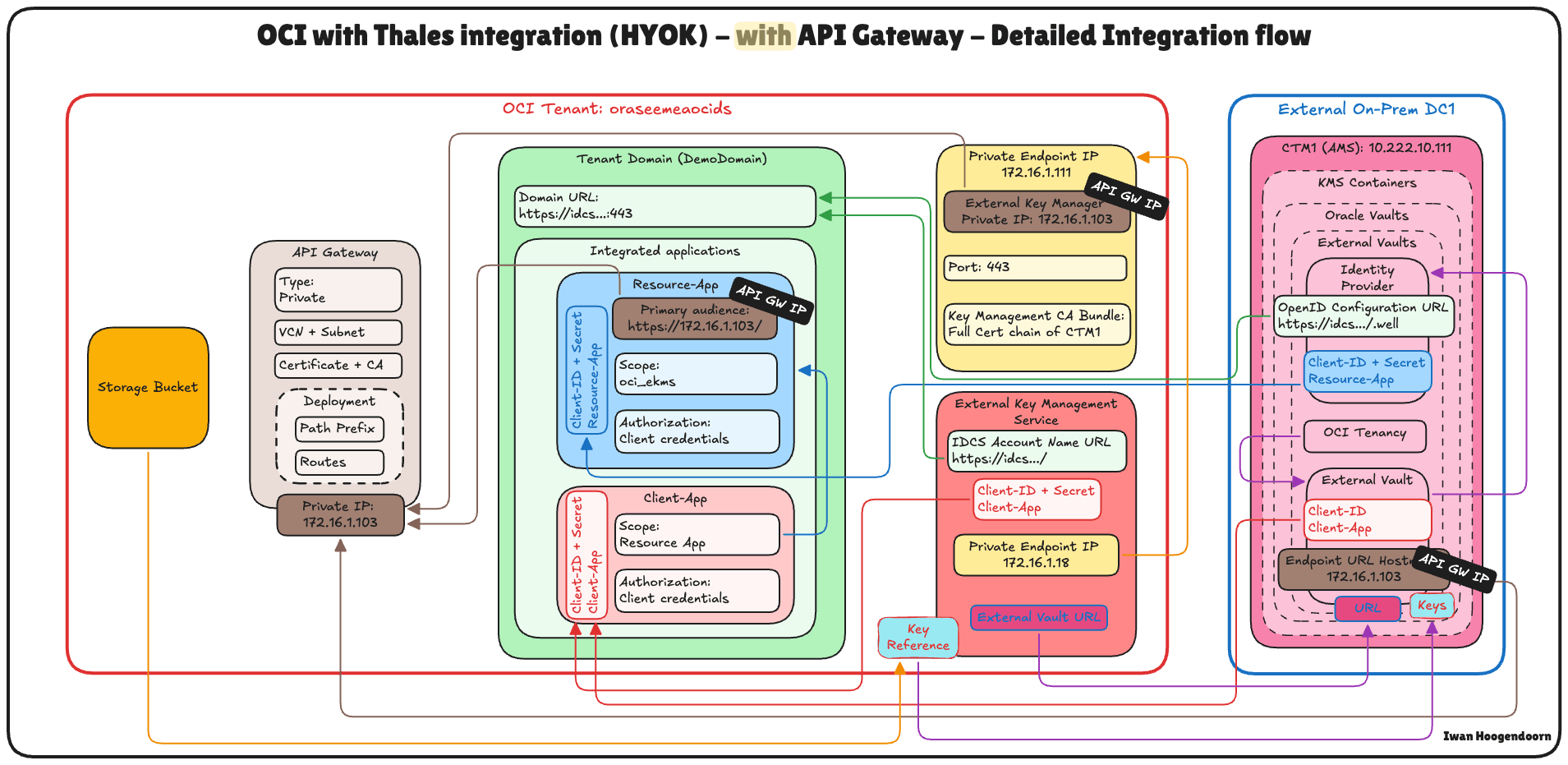

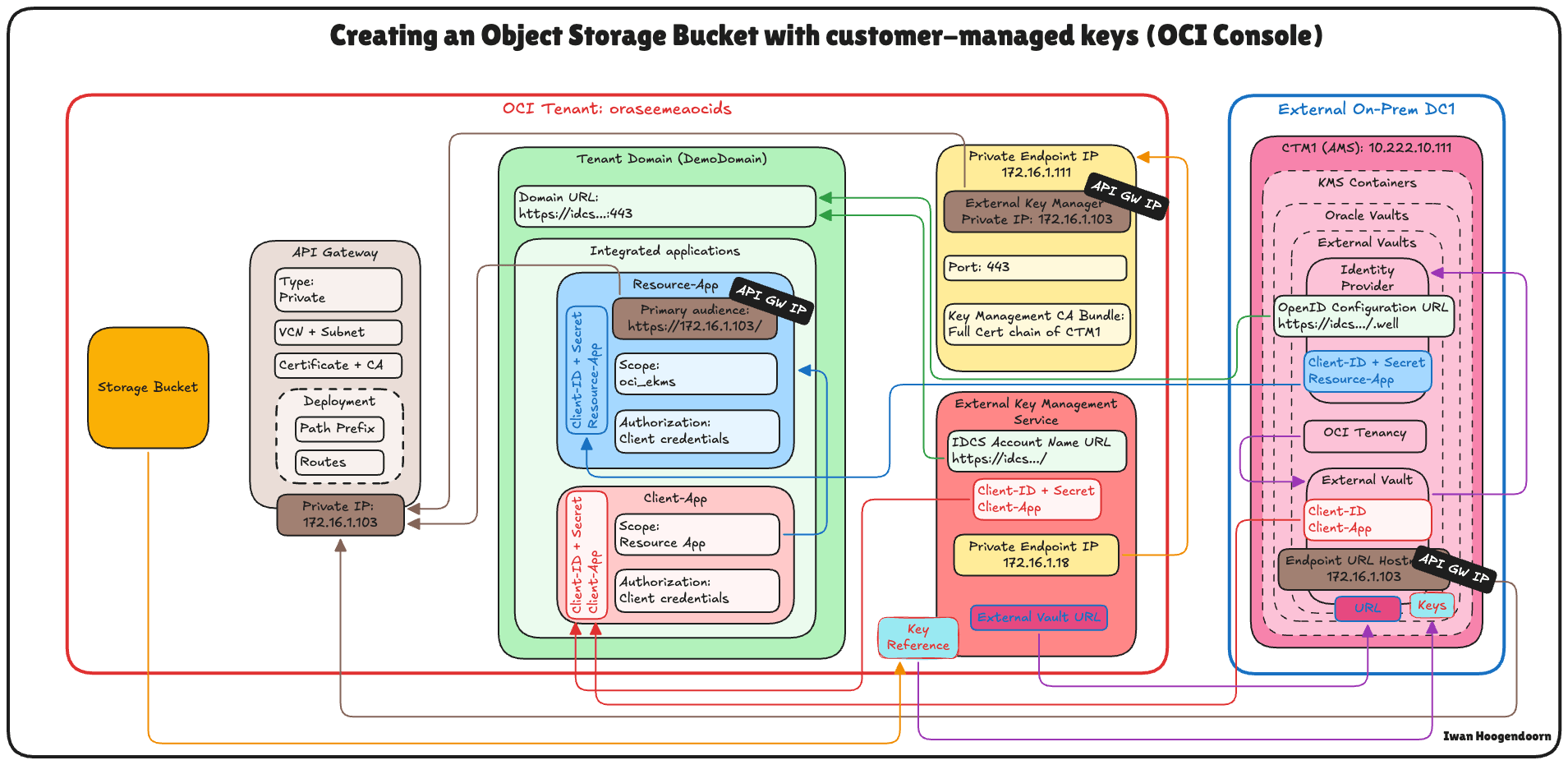

HYOK ti consente di mantenere la proprietà e il controllo completi sulle chiavi di cifratura ospitando le chiavi esternamente, al di fuori dell'infrastruttura Oracle, consentendo al contempo ai servizi Oracle di utilizzarle in modo sicuro. In questa impostazione, il gateway API OCI svolge un ruolo fondamentale come bridge sicuro, gestibile e scalabile tra Oracle Cloud Infrastructure External Key Management Service (OCI External KMS) e l'istanza di Thales CipherTrust Manager.

Perché utilizzare OCI API Gateway?

Inserendo un gateway API OCI tra il KMS esterno OCI e il Thales CipherTrust Manager, ottieni:

- Controllo dell'accesso sicuro: il gateway applica l'autenticazione tramite OAuth2 utilizzando credenziali client riservate, assicurando che solo le richieste sicure raggiungano il manager delle chiavi.

- Cessazione e gestione dei certificati TLS: gestisci facilmente i certificati SSL/TLS, abilitando la comunicazione cifrata sicura tra OCI e Thales CipherTrust Manager.

- Isolamento della rete: OCI API Gateway astrae l'accesso diretto al tuo Thales CipherTrust Manager, consentendo un'esposizione controllata oltre a endpoint privati e criteri di sicurezza rigorosi.

- Auditabilità e osservabilità: ottieni visibilità sull'utilizzo e sui tentativi di accesso chiave attraverso la registrazione e il monitoraggio integrati delle chiamate API.

- Scalabilità e flessibilità: rende la tua architettura a prova di futuro disaccoppiando la logica di integrazione KMS esterno OCI dal backend di Thales CipherTrust Manager, semplificando lo swap dei componenti, l'applicazione di aggiornamenti o l'aggiunta di middleware, se necessario.

In rest di questa esercitazione, configurerai tutti i componenti dell'infrastruttura necessari, tra cui networking, DNS, gestione dei certificati, federazione delle identità e, infine, l'integrazione con OCI Vault e OCI Object Storage utilizzando chiavi esterne.

Questa esercitazione si basa su technical foundation descritta nell'esercitazione: Imposta due appliance Thales CipherTrust Cloud Key Manager in OCI, Crea un cluster tra di esse e Configura una come autorità di certificazione.

Se si desidera implementare Hold Your Own Key (HYOK) utilizzando Thales CipherTrust Manager senza l'opzione Gateway API OCI, seguire questa esercitazione: Impostare OCI Hold Your Own Key (HYOK) utilizzando CipherTrust Manager senza il gateway API.

Nota: in questa esercitazione i termini Thales CipherTrust Cloud Key Manager (CCKM) e Thales CipherTrust Manager (CTM) vengono utilizzati in modo intercambiabile. Entrambi si riferiscono allo stesso prodotto.

Obiettivi

- Task 1: Esaminare l'architettura di rete cloud.

- Task 2: configurare il servizio DNS (Domain Name Service) OCI per tutte le posizioni.

- Task 3: Creare un certificato per il gateway API OCI.

- Task 4: caricare il certificato gateway API OCI firmato con il bundle CA.

- Task 5: assicurarsi che all'endpoint privato sia consentito comunicare con il gateway API OCI dal punto di vista del firewall/elenco di sicurezza/gruppo di sicurezza di rete.

- Task 6: creare un gateway API OCI.

- Task 7: Crea distribuzione API con dettagli FQDN.

- Task 8: creare un'applicazione risorsa riservata e le applicazioni client riservate associate (integrazioni delle applicazioni) e raccogliere il client e i segreti in OCI.

- Task 9: raccogliere l'URL del dominio di Identity da OCI.

- Task 10: Creare provider di identità in Thales CipherTrust Manager.

- Task 11: aggiungere le tenancy Oracle in Thales CipherTrust Manager.

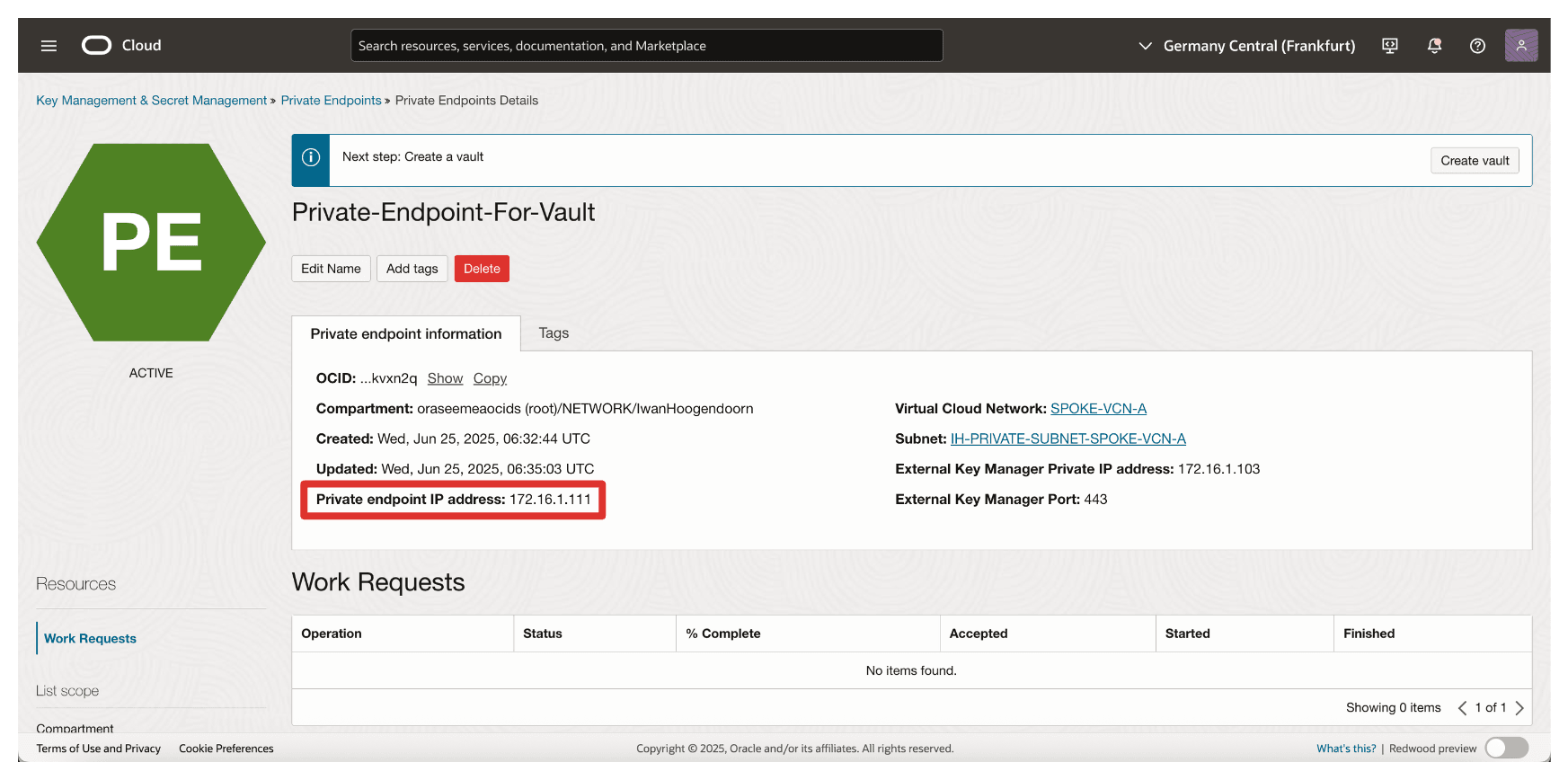

- Task 12: creare un endpoint privato per il servizio OCI External Key Manager.

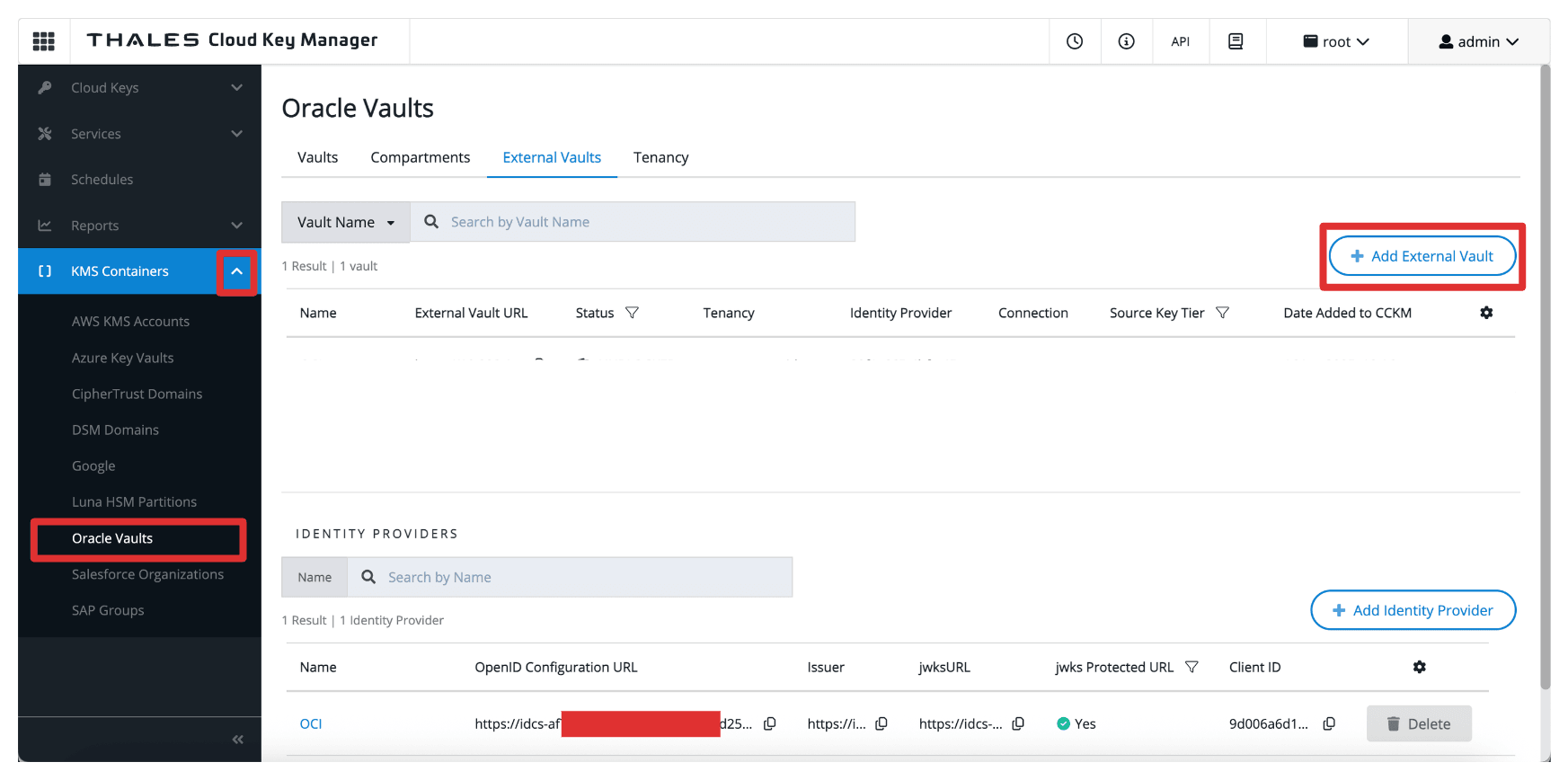

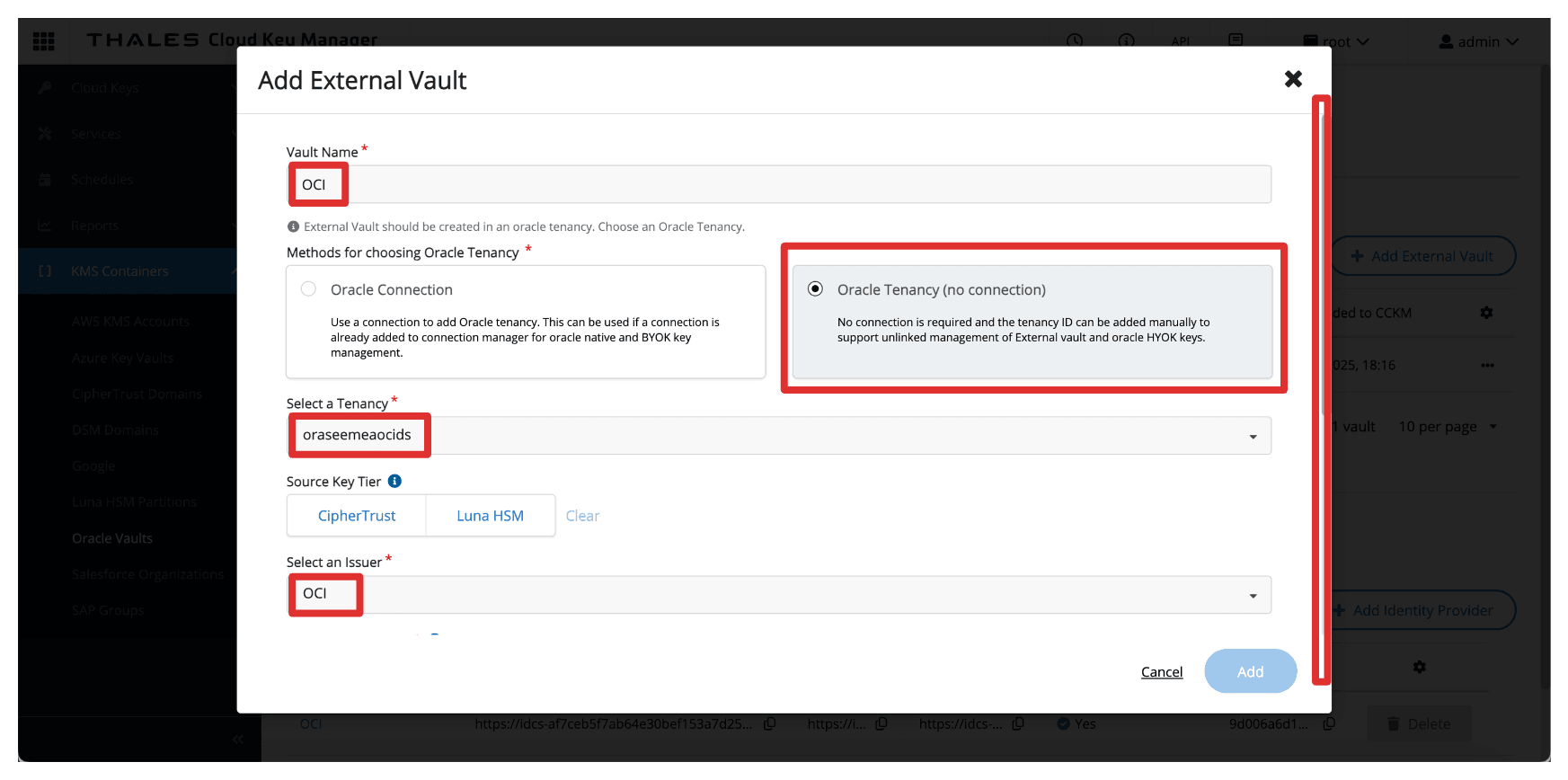

- Task 13: aggiungere vault esterni in Thales CipherTrust Manager.

- Task 14: creare un vault di OCI External Key Management Service.

- Task 15: Aggiungere chiavi esterne in Thales CipherTrust Manager.

- Task 16: Creare riferimenti chiave in OCI.

- Task 17: creare un bucket di storage degli oggetti OCI con chiavi gestite dal cliente.

- Task 18: bloccare e sbloccare le chiavi Oracle ed eseguire il test dell'accesso facilitato al bucket di storage degli oggetti in Thales CipherTrust Manager e OCI.

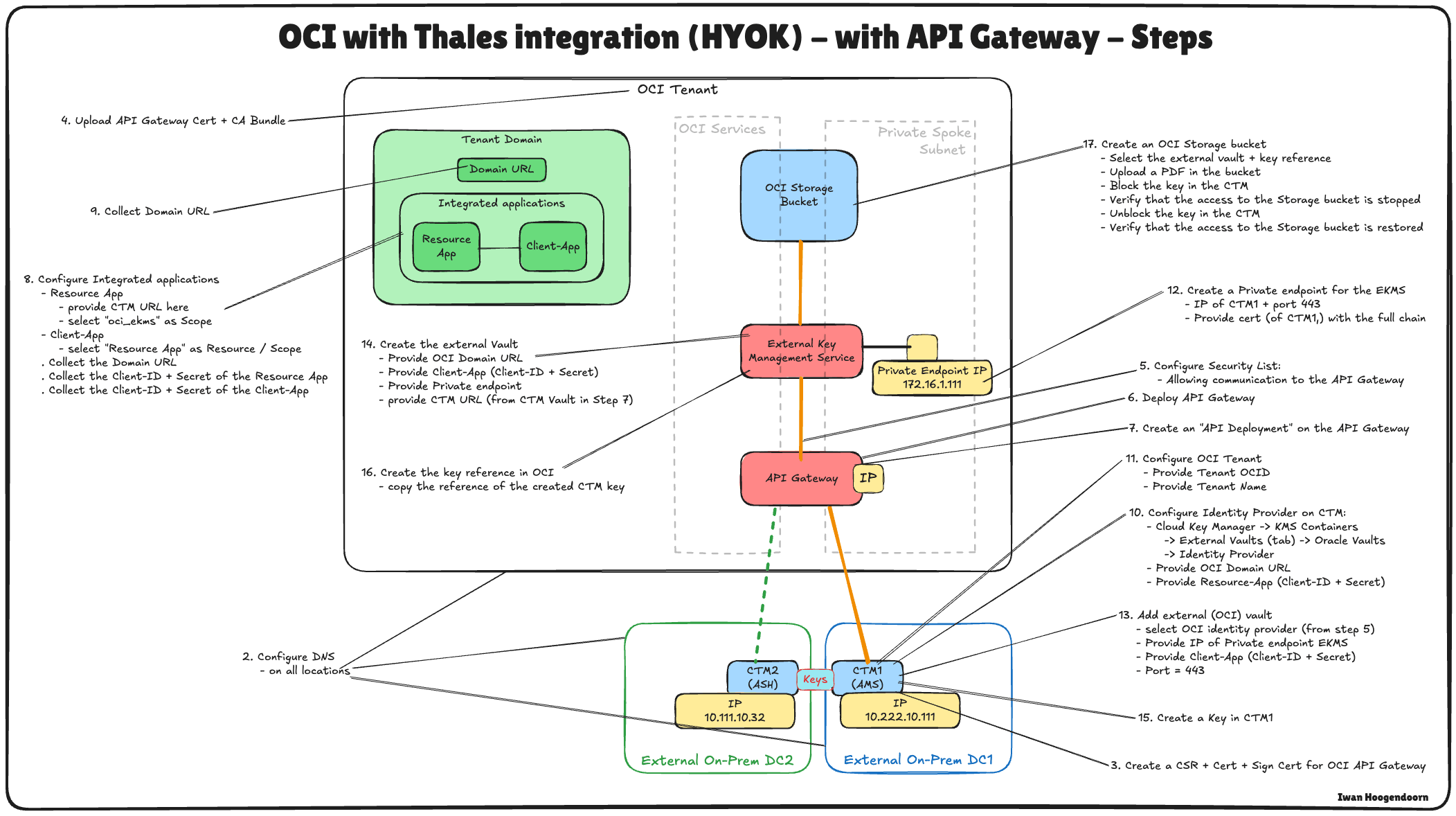

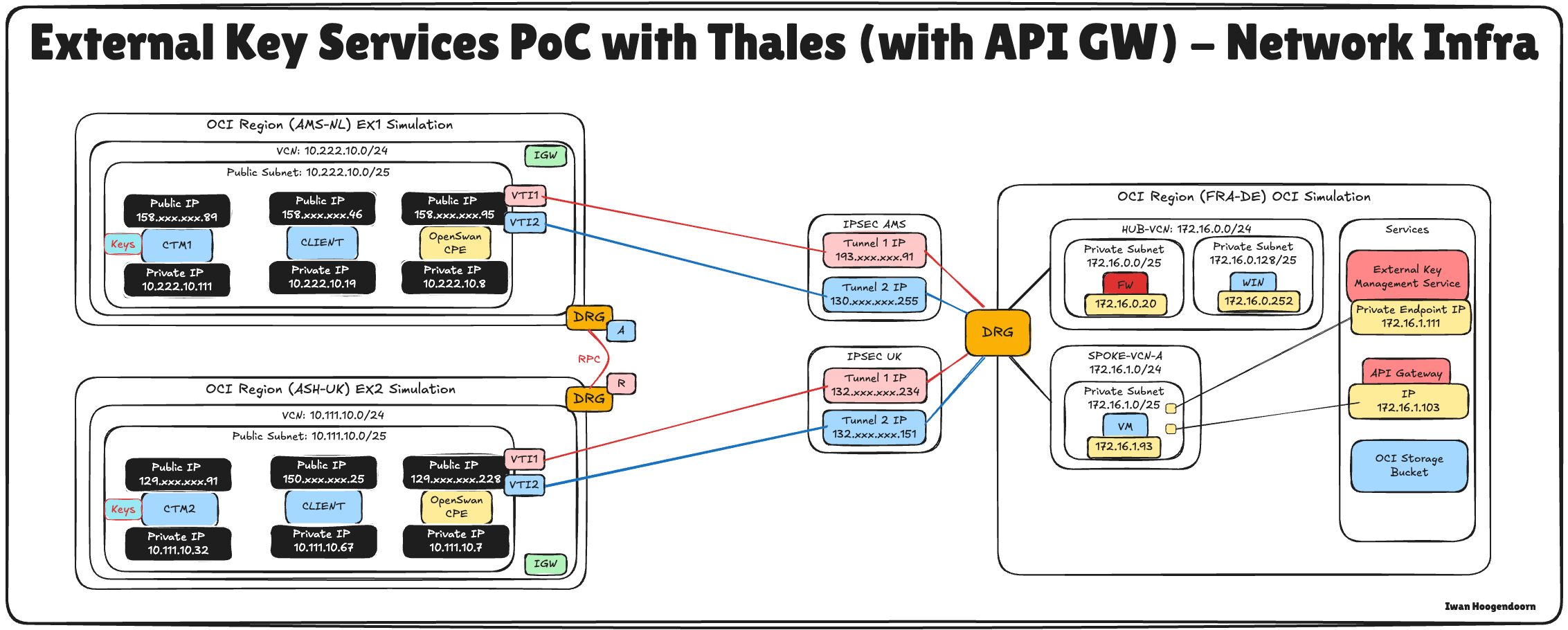

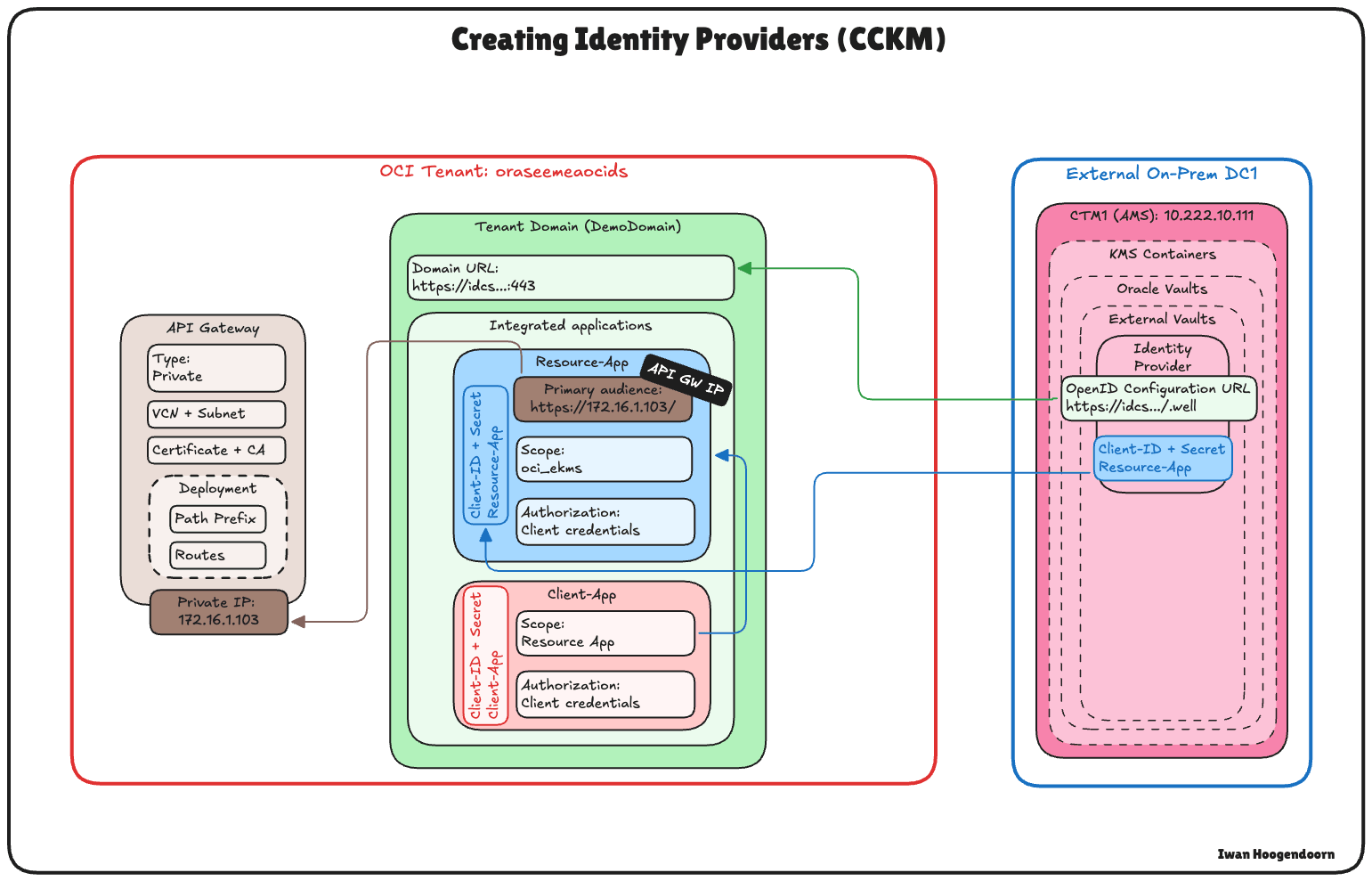

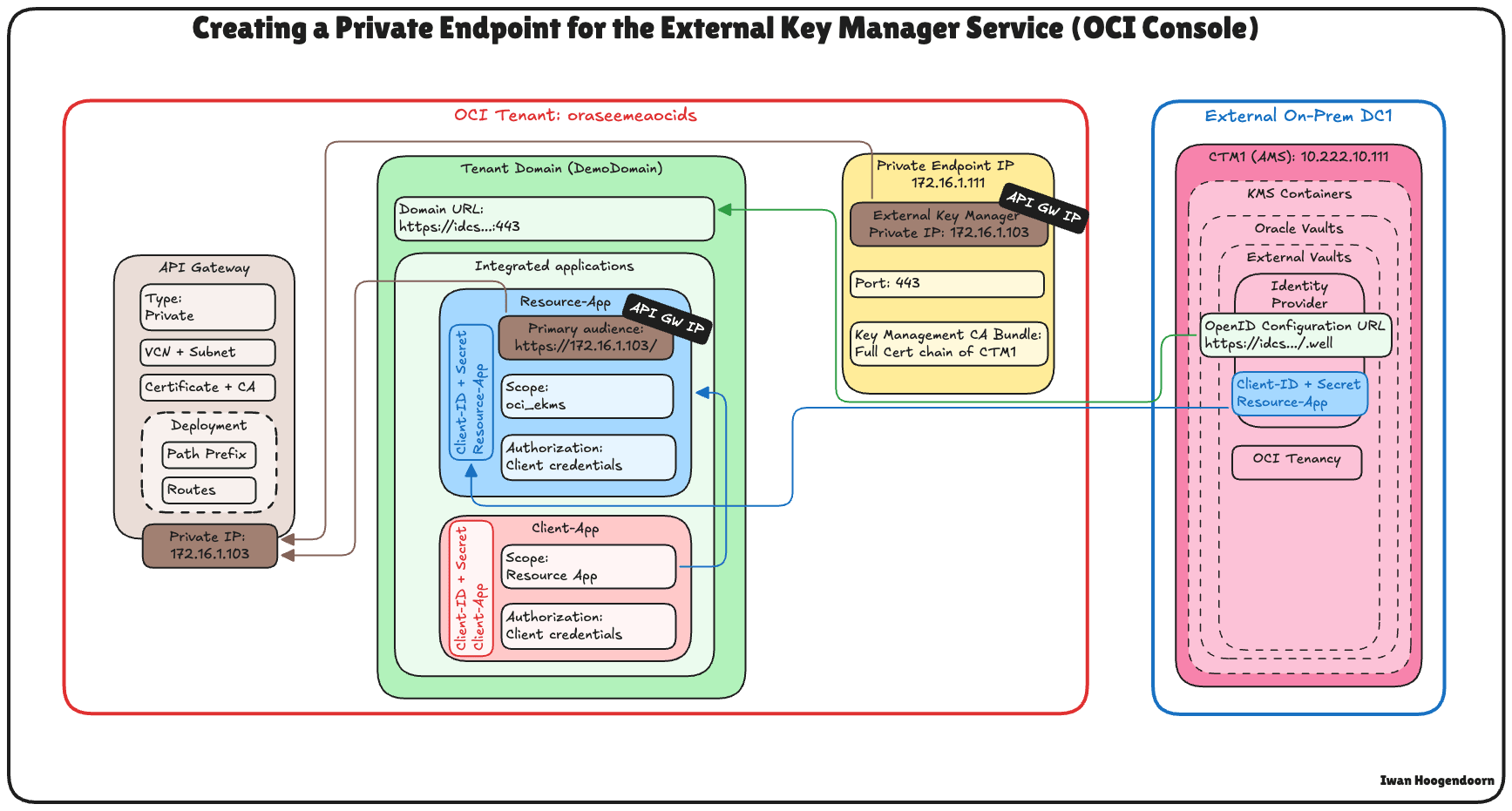

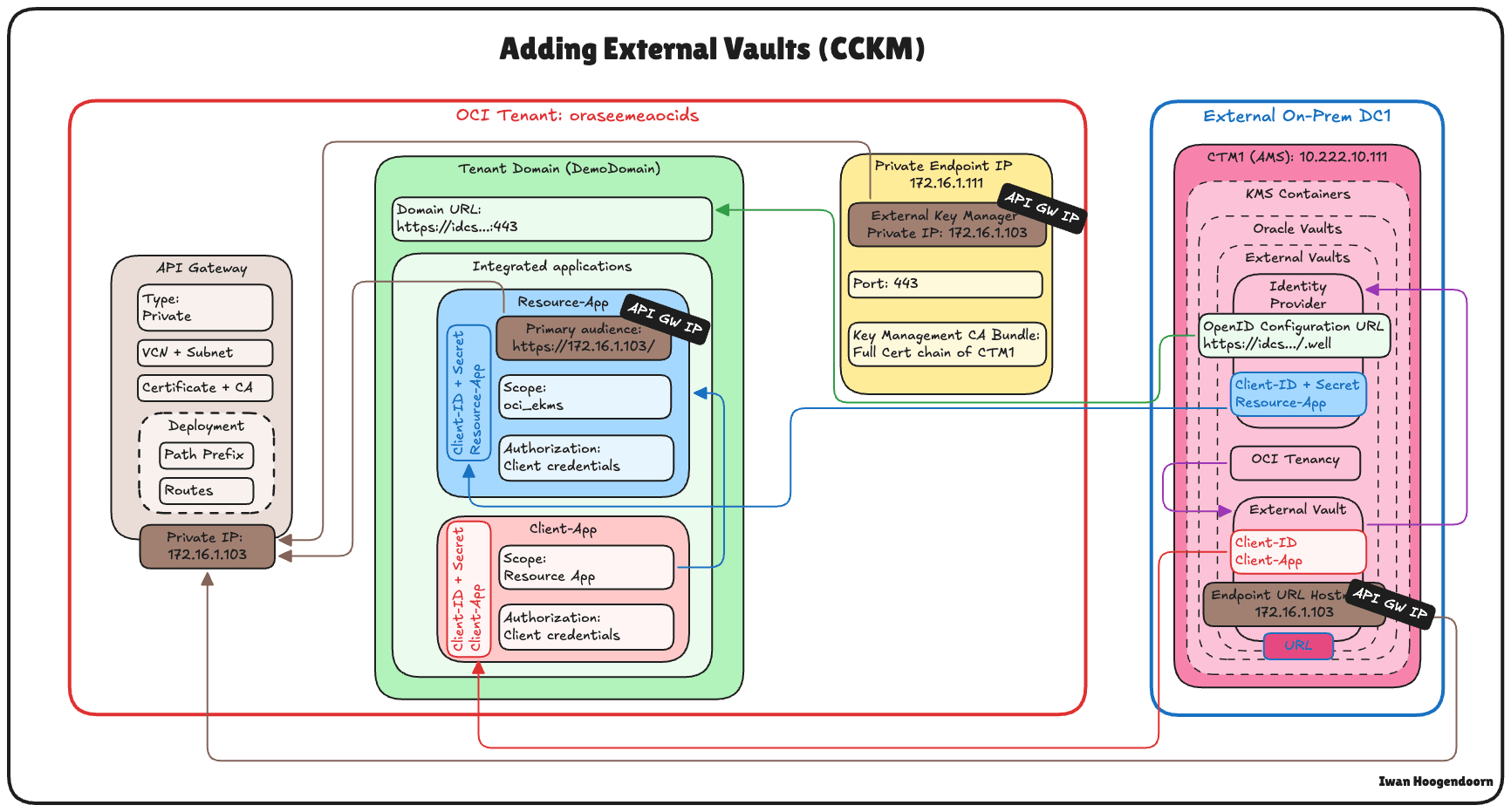

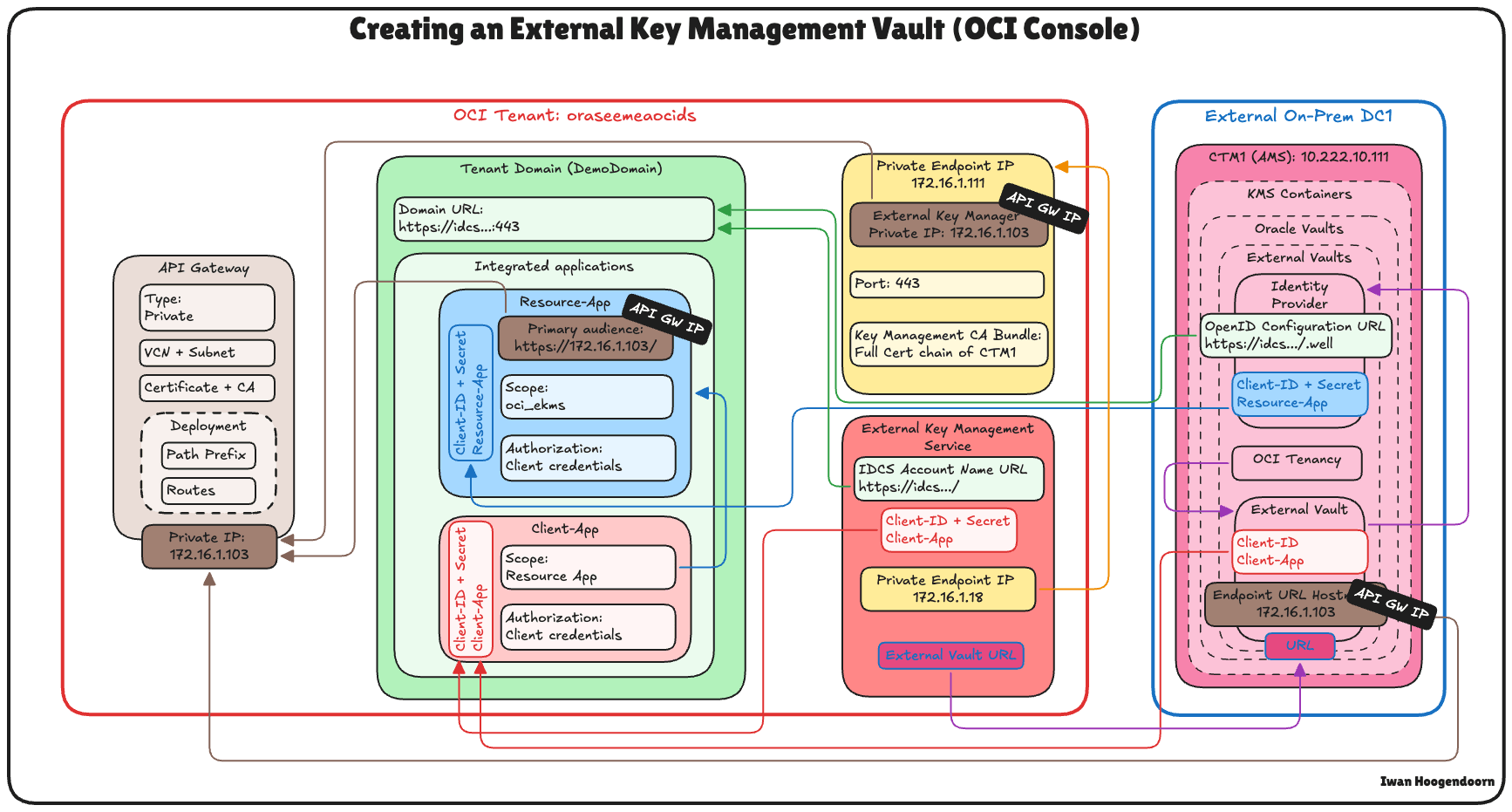

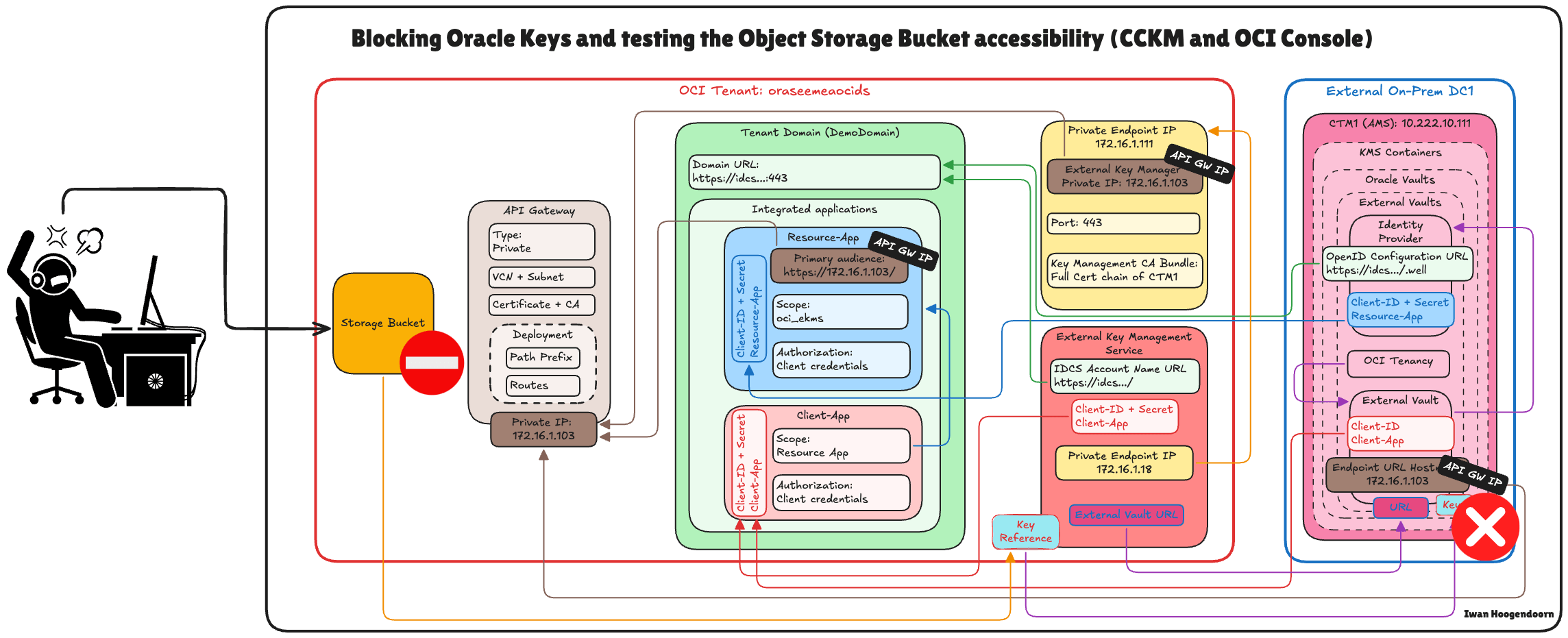

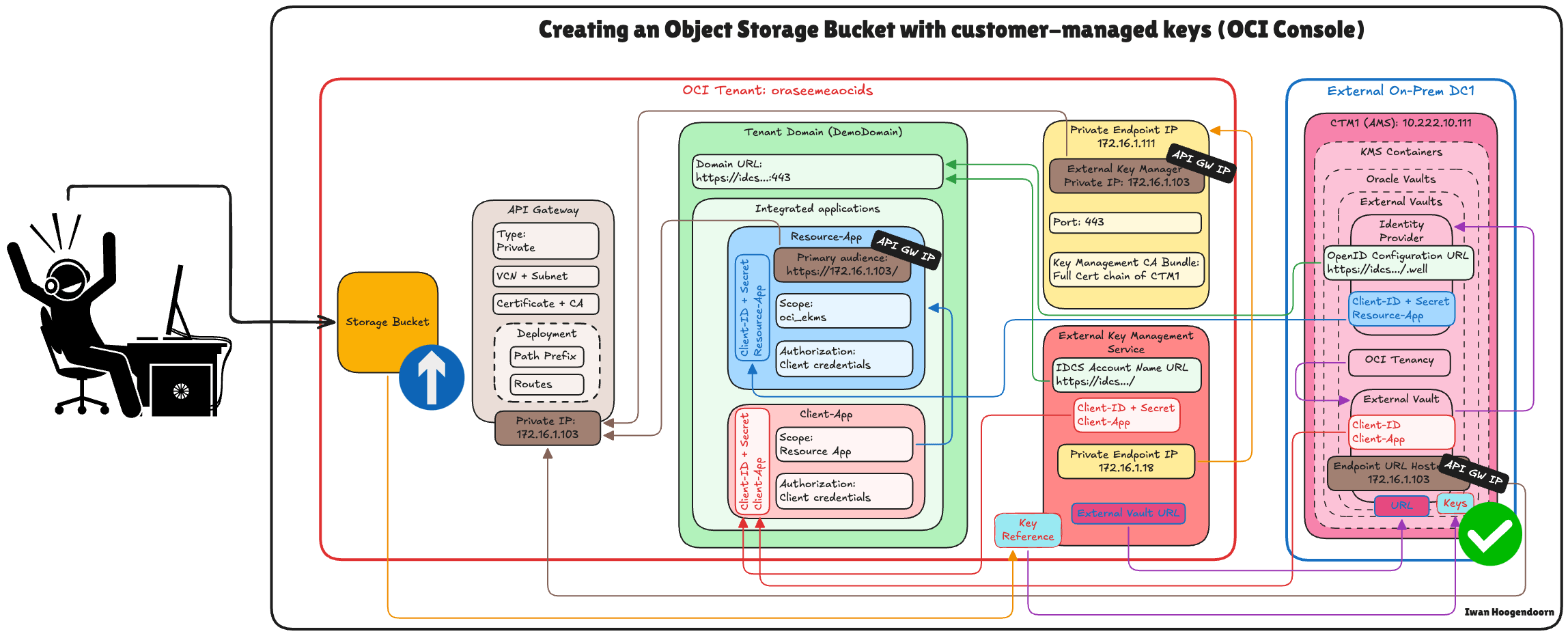

L'immagine seguente illustra i componenti e l'impostazione della configurazione per tutti i passi di questa esercitazione.

Task 1: Revisione dell'architettura di rete cloud

Prima di addentrarci nei passi tecnici della configurazione di Hold Your Own Key (HYOK) con Thales CipherTrust Manager, è fondamentale comprendere l'architettura di rete cloud in cui risiede questa impostazione.

In questo scenario vengono utilizzate tre aree OCI:

- Due region OCI simulano data center on-premise. Queste region sono connesse a OCI tramite tunnel VPN, che rappresentano ambienti ibridi.

- La terza area OCI rappresenta l'ambiente OCI primario e segue un'architettura della rete cloud virtuale (VCN, Virtual Cloud Network) hub-and-spoke. In questo disegno:

- La VCN hub ospita servizi di rete condivisi quali i firewall.

- Più VCN con spoke si connettono all'hub e ospitano vari carichi di lavoro.

La connettività tra i due data center on premise simulati viene stabilita utilizzando le connessioni peering remoto (RPC). Tuttavia, per questa esercitazione, i dettagli dell'impostazione VPN, della configurazione RPC e dell'architettura VCN hub e spoke sono considerati non inclusi nell'ambito e non verranno coperti.

-

Per impostare le connessioni VPN a OCI in cui viene simulato un data center, vedere Impostare una VPNOracle Cloud Infrastructure Site-to-Site VPN Site-to-Site di Oracle Cloud Infrastructure con instradamento statico tra due aree OCI.

-

Per impostare le connessioni RPC tra le aree OCI, vedere Impostare la connessione RPC tra due tenant e i relativi gateway di instradamento dinamico.

-

Per impostare un hub OCI e un'architettura di rete VNC spoke, vedere Hub di instradamento e VCN spoke con pfSense Firewall nella VCN hub.

Questo tutorial si concentra strettamente sull'impostazione di HYOK utilizzando Thales CipherTrust Manager implementato nell'area di Amsterdam (AMS), che è uno dei data center on-premise simulati. Tutte le operazioni di gestione delle chiavi verranno eseguite da questa istanza di Thales CipherTrust Manager.

Il key manager esterno privato consente a OCI di comunicare in modo sicuro con Thales CipherTrust Manager esterno e verrà distribuito in una delle VCN spoke nell'area OCI primaria. Ciò garantisce un percorso di comunicazione sicuro e diretto tra i servizi OCI e il key manager esterno senza esporre il traffico alla rete Internet pubblica.

Questa architettura supporta impostazioni avanzate di sicurezza e conformità per i carichi di lavoro sensibili in OCI isolando la gestione delle chiavi all'interno di un limite di rete ben definito e sicuro.

L'immagine seguente illustra l'architettura completa.

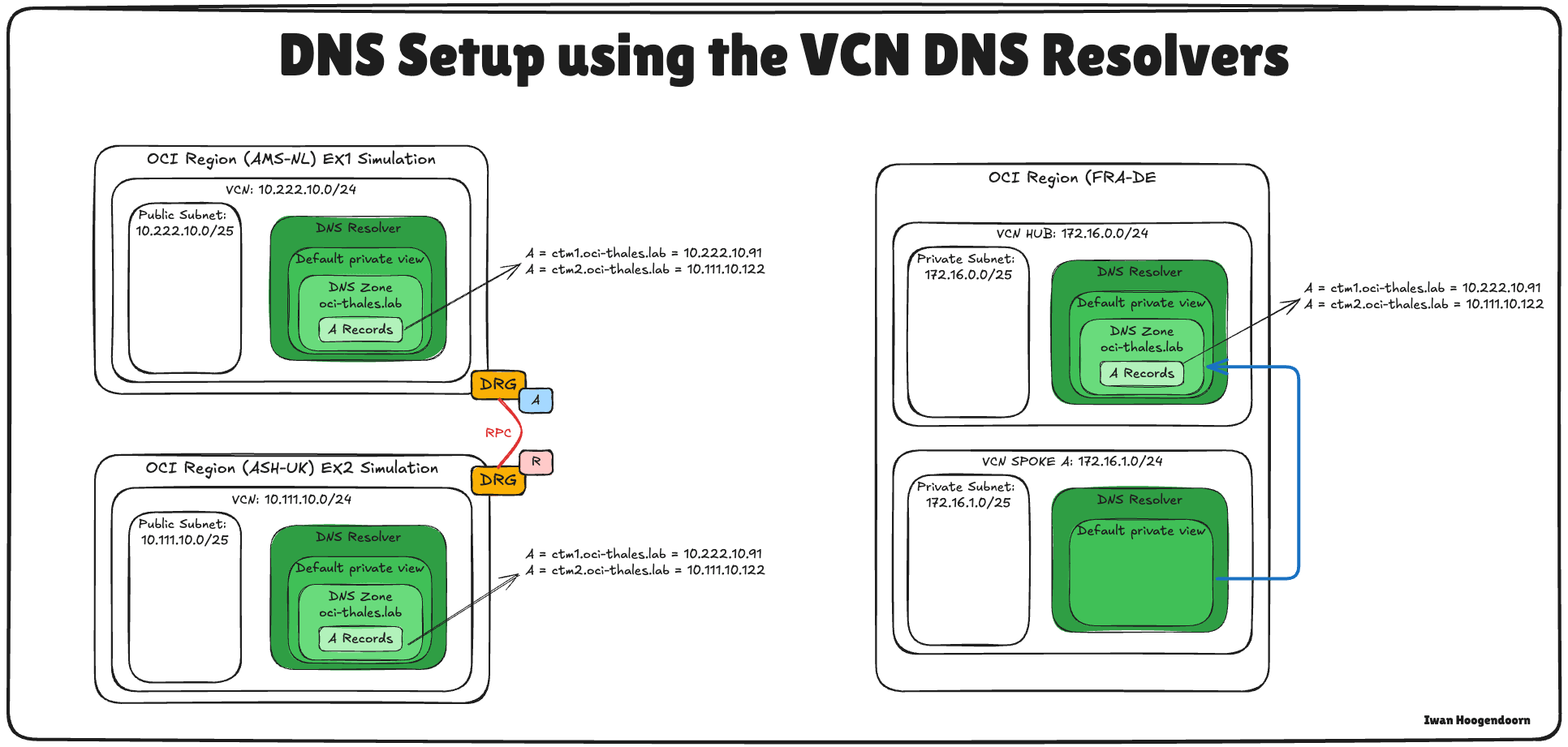

Task 2: Configurare il DNS OCI per tutte le posizioni

Per garantire una comunicazione corretta tra OCI, il gateway API e Thales CipherTrust Manager, è necessario configurare la risoluzione DNS per tutti i componenti pertinenti utilizzando le zone DNS private nella console OCI.

L'immagine seguente illustra i componenti e l'impostazione della configurazione in questo task.

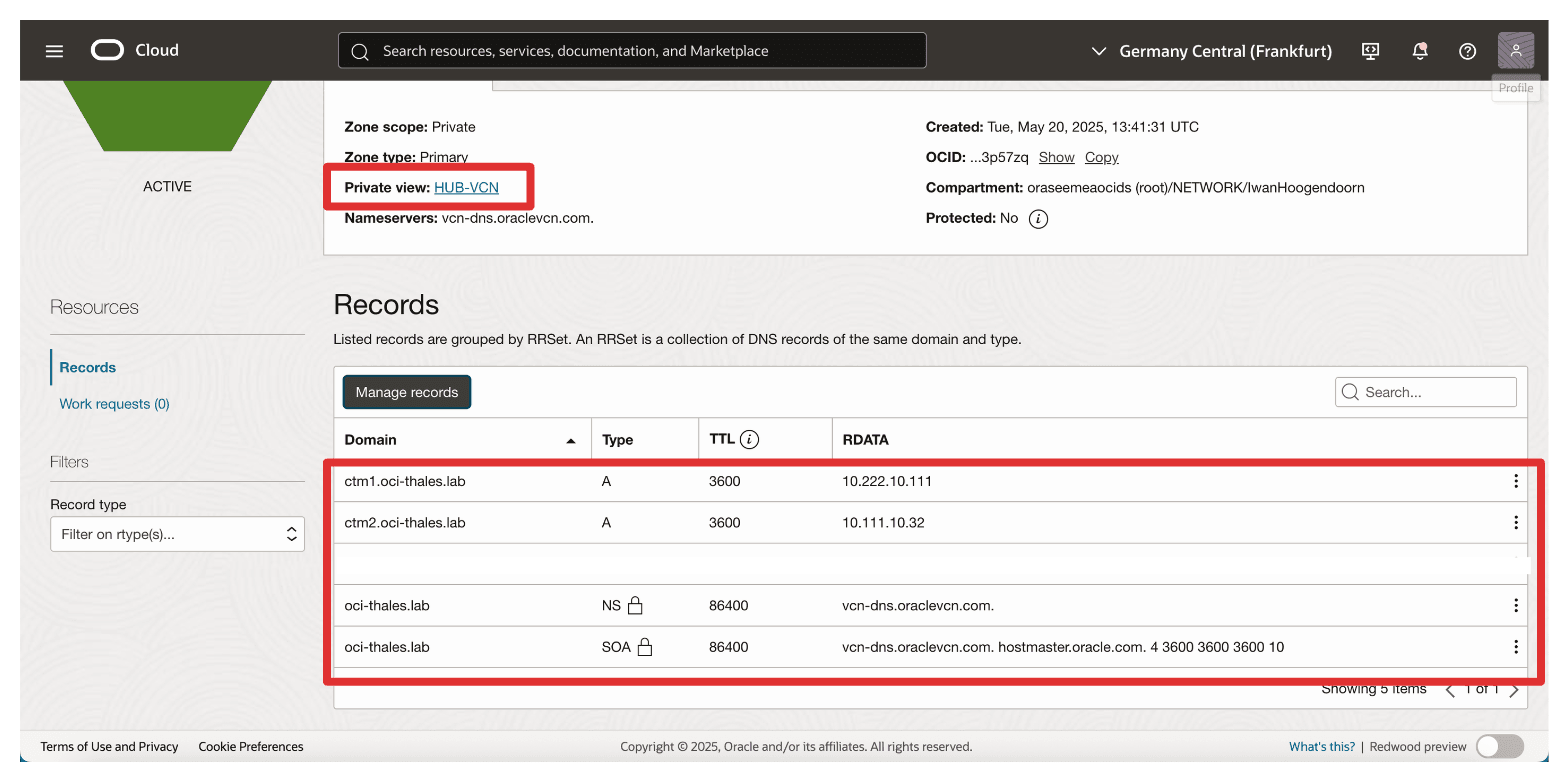

La configurazione del DNS OCI per AMS e ASH è già stata eseguita in questa esercitazione. Vedere Impostazione delle appliance Key Manager cloud CipherTrust Thales in OCI, Creazione di un cluster tra di esse e Configurazione di una come autorità di certificazione. Utilizzare la stessa esercitazione per configurare il DNS nella VCN dell'hub di FRA.

-

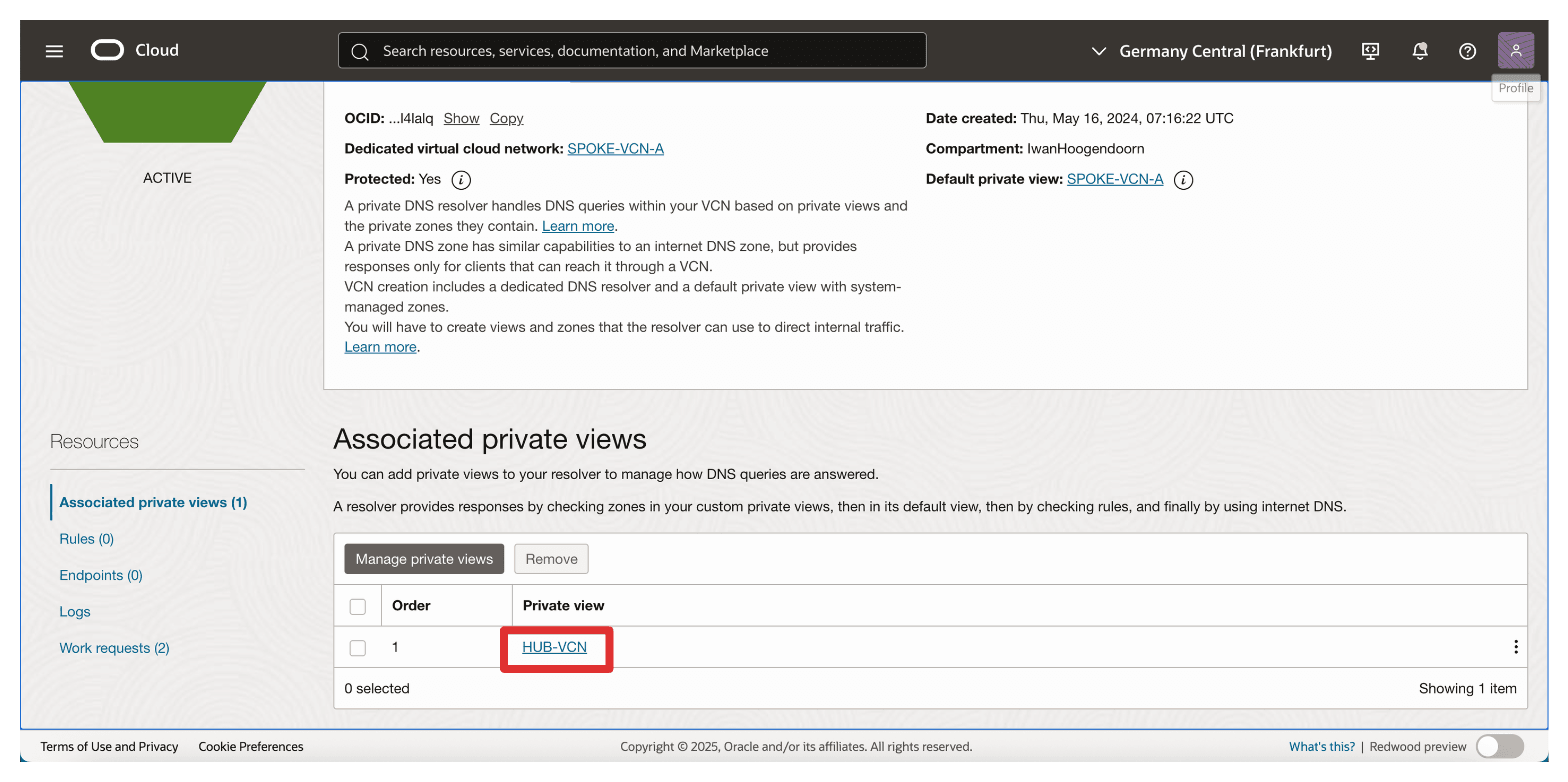

La vista privata della VCN hub in FRA deve essere simile alla seguente:

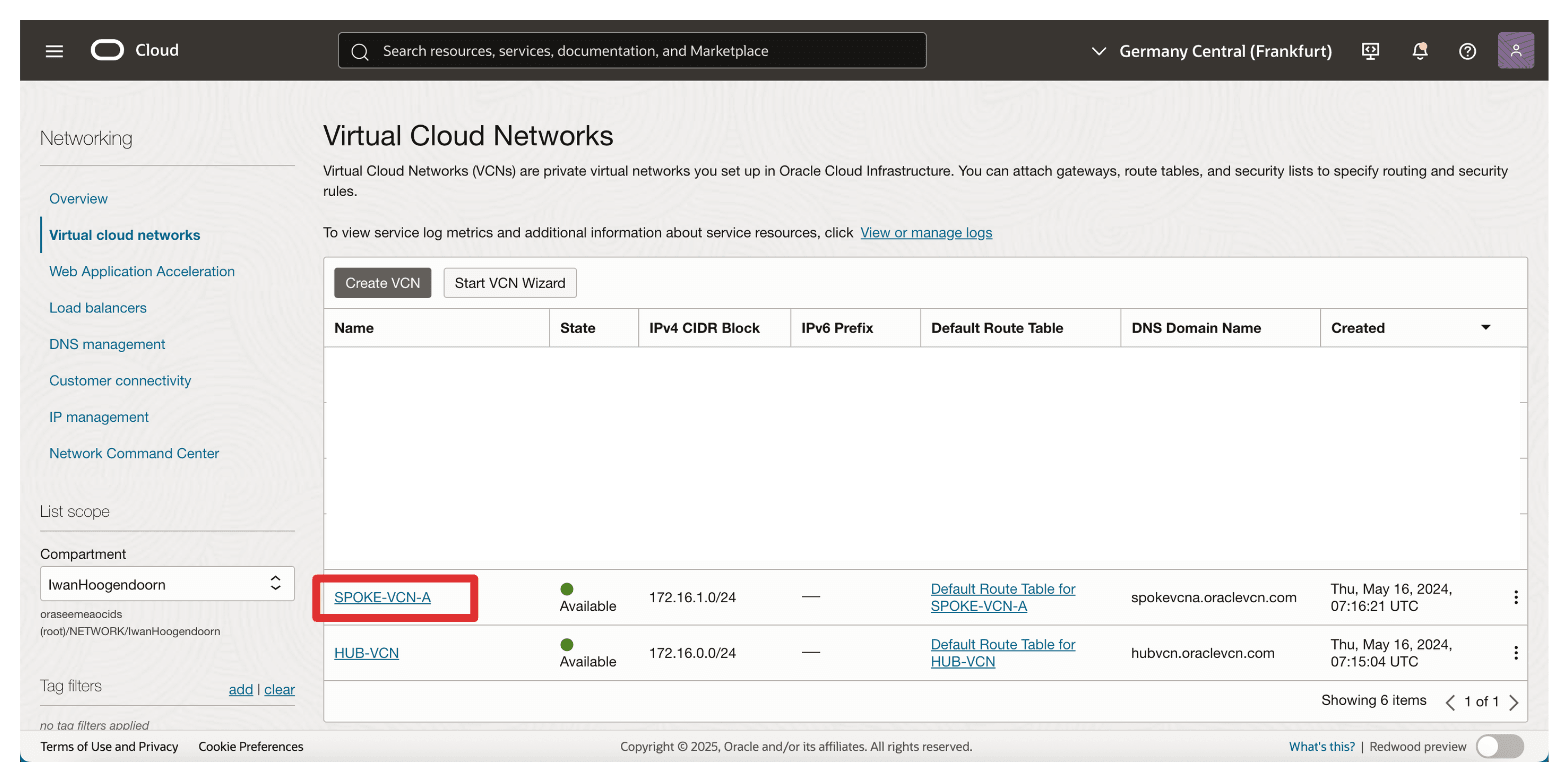

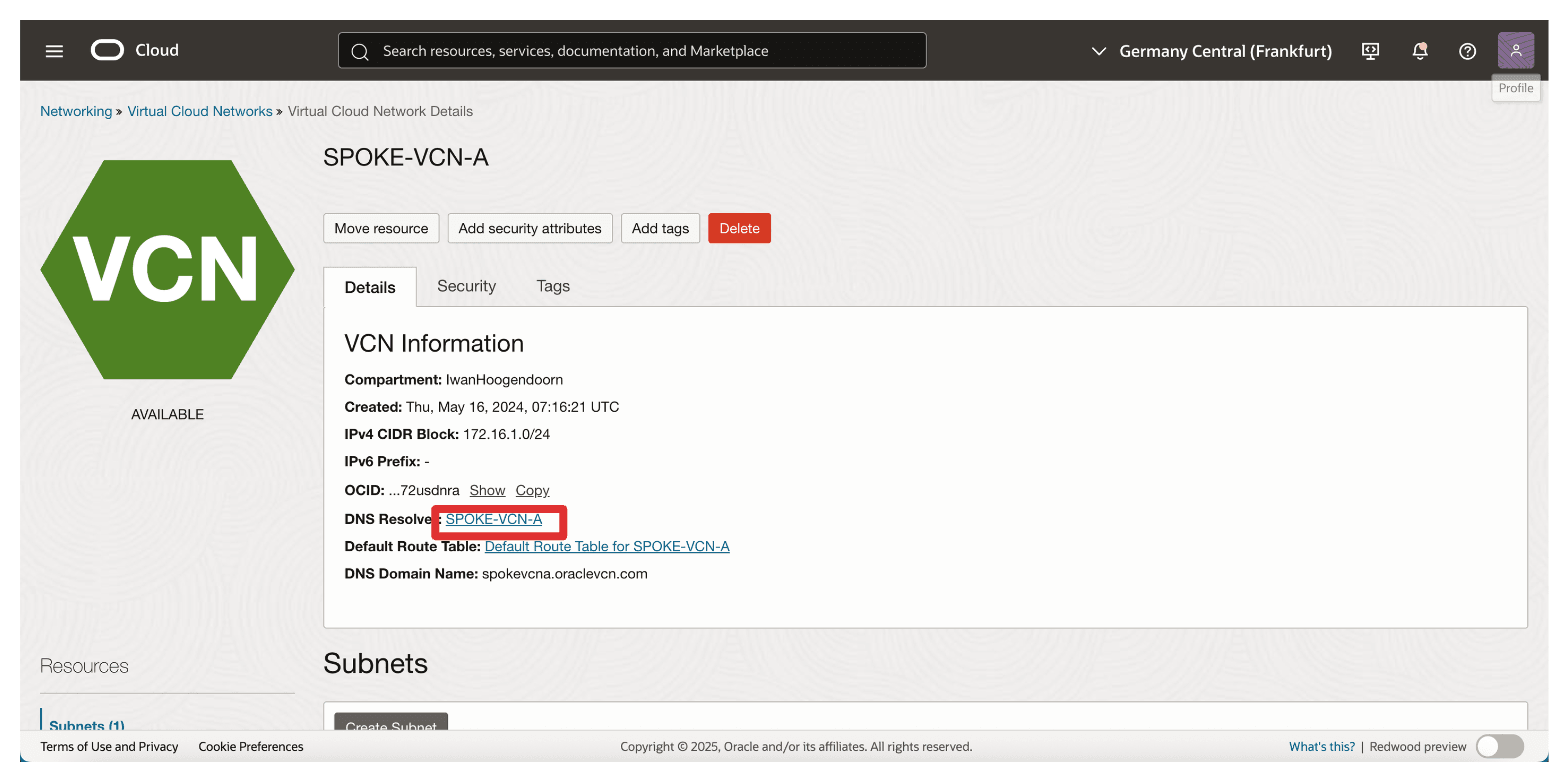

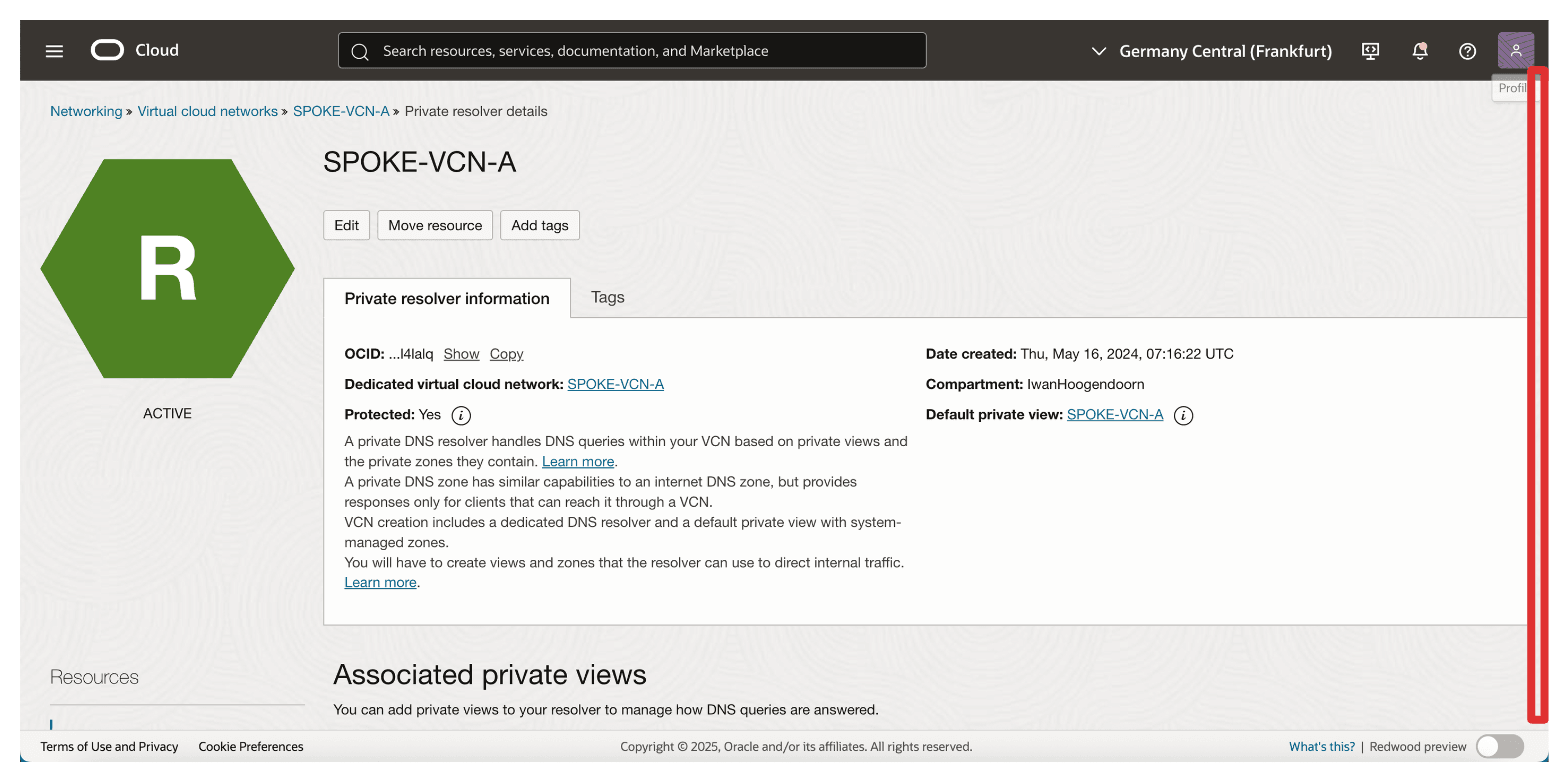

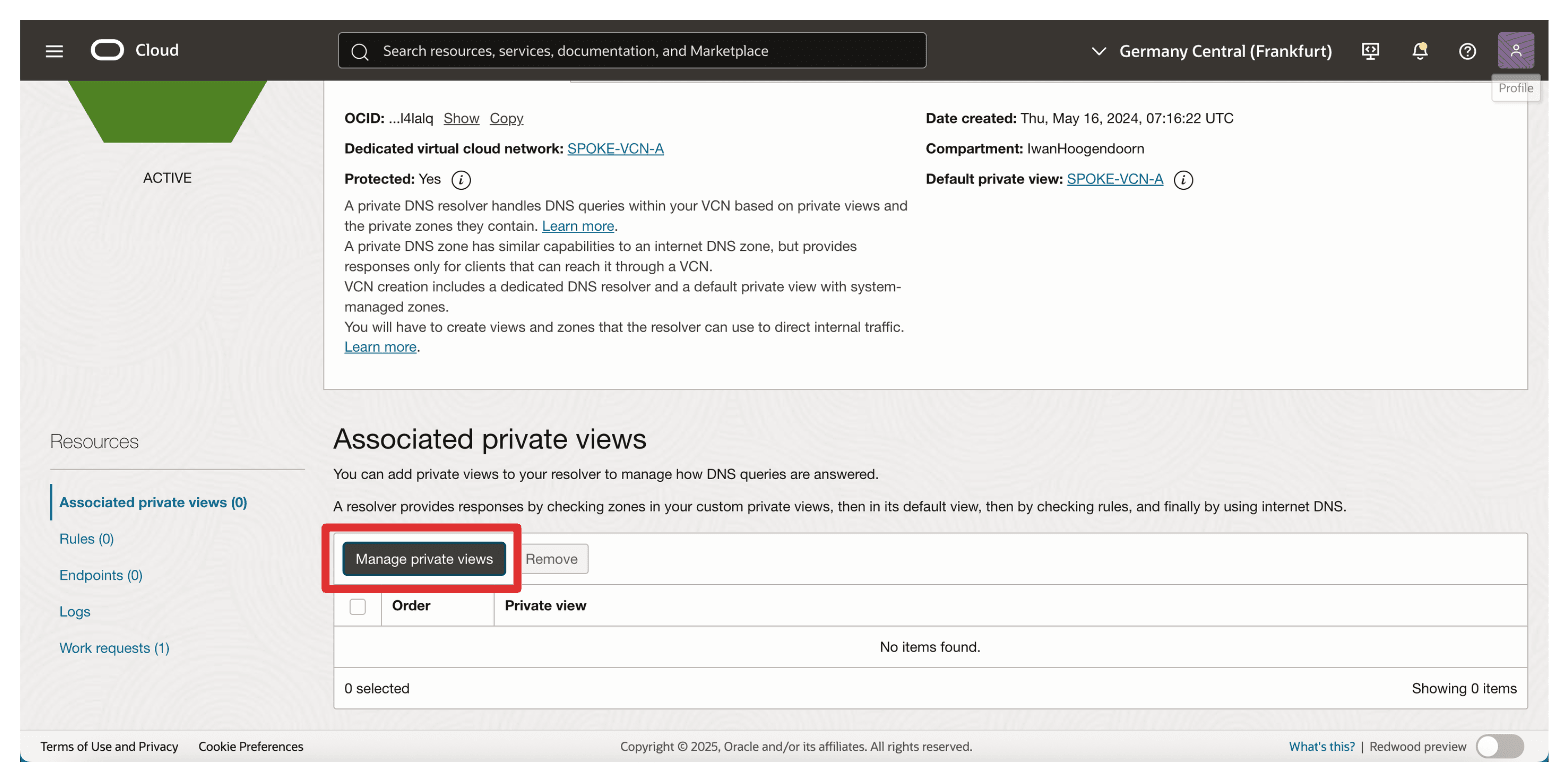

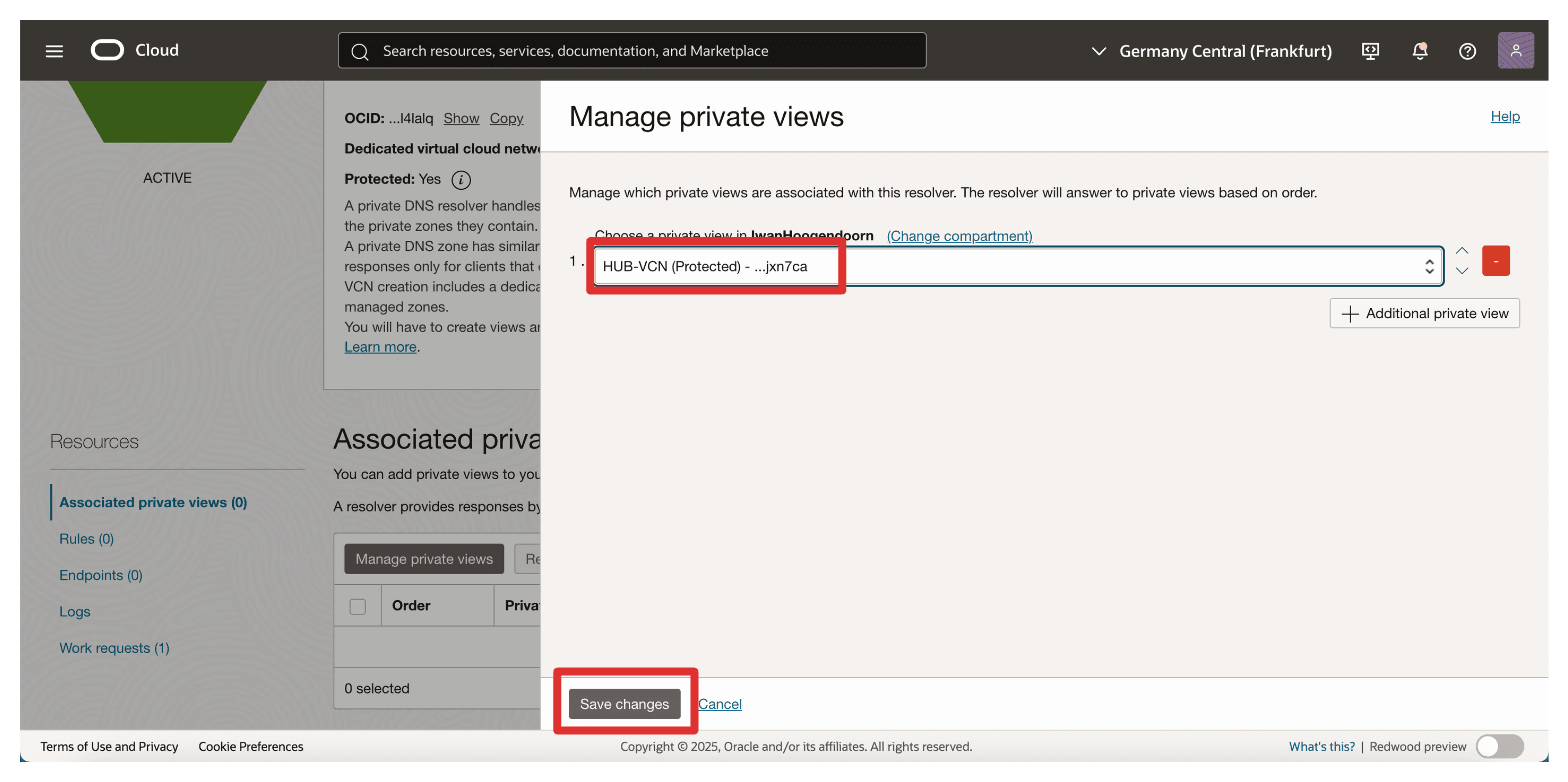

Sono disponibili due opzioni per abilitare la risoluzione DNS dalla connessione a una VCN, configurare una vista privata separata per lo spoke A o associare la vista privata della VCN hub allo spoke A.

In questa impostazione, utilizzeremo quest'ultimo approccio associando la vista privata dell'hub alla VCN spoke A.

-

Eseguire il login alla console OCI, accedere alle reti cloud virtuali e selezionare Incrementa una VCN.

-

Fare clic su Resolver DNS.

-

scorrere in Basso.

-

Fare clic su Gestisci viste private.

-

Selezionare la vista privata VCN hub e fare clic su Salva modifiche.

-

Tenere presente che la vista privata VCN hub è ora associata alla VCN spoke A. Se la modifica non viene visualizzata, aggiornare il browser.

La corretta impostazione del DNS è una base fondamentale per l'autenticazione TLS reciproca, OAuth e la connettività affidabile tra OCI e Thales CipherTrust Manager.

Ricontrollare l'associazione della zona DNS e la risoluzione del nome prima di procedere alla configurazione del certificato.

Task 3: Creare un certificato per il gateway API OCI

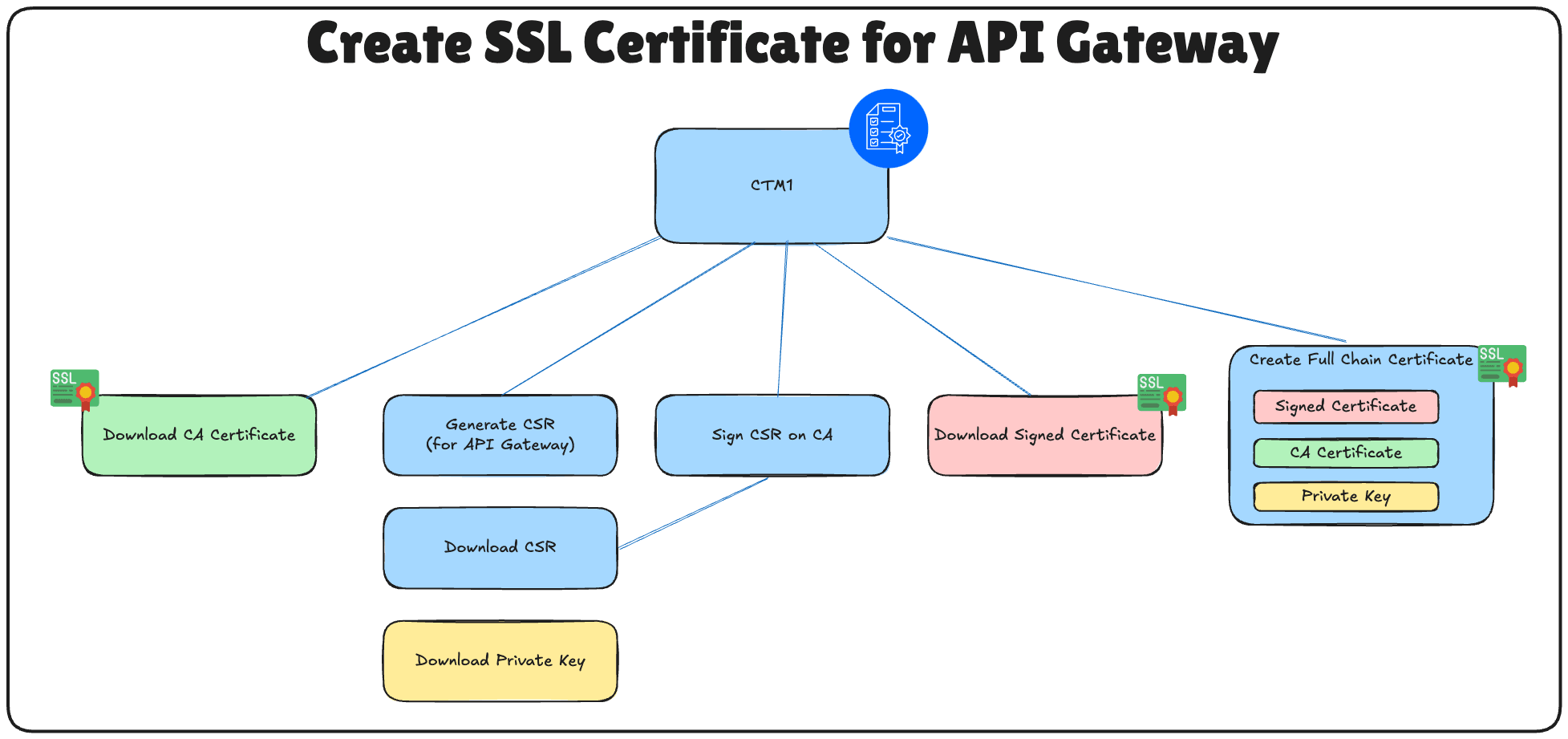

Per abilitare la comunicazione TLS sicura tra OCI e Thales CipherTrust Manager, il gateway API OCI deve presentare un certificato SSL sicuro. In questa impostazione, il certificato verrà creato prima generando una richiesta di firma del certificato (CSR) sull'autorità di certificazione (CA) CTM1 e quindi firmandola utilizzando la stessa CA.

Una volta firmato, il certificato verrà caricato in OCI e collegato al gateway API OCI, consentendo di servire il traffico cifrato attendibile dai tuoi sistemi interni.

[! AVVERTENZA] Non utilizzare certificati gestiti da Oracle Il certificato del gateway API in questa distribuzione HYOK deve essere gestito dal cliente. Generare un certificato utilizzando la propria CA e importarlo nei certificati OCI. Non utilizzare i certificati gestiti da Oracle predefiniti forniti dal servizio API Gateway; in questo modo, il materiale chiave non sarà più sotto il tuo controllo, il che contraddice direttamente il modello HYOK.

L'immagine riportata di seguito illustra i passi per creare il certificato firmato per il gateway API OCI.

Eseguire questi passaggi solo su AMS CTM.

-

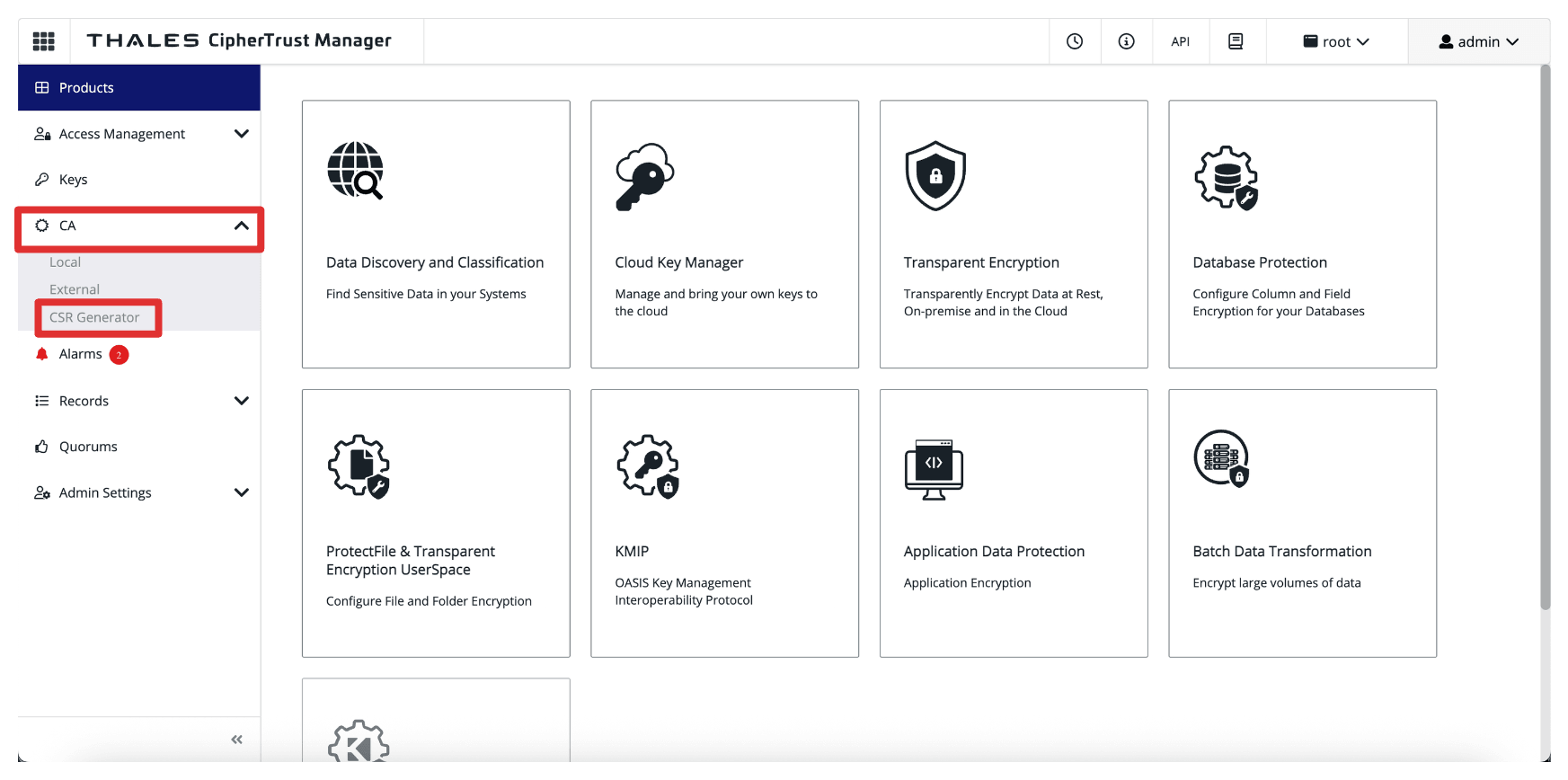

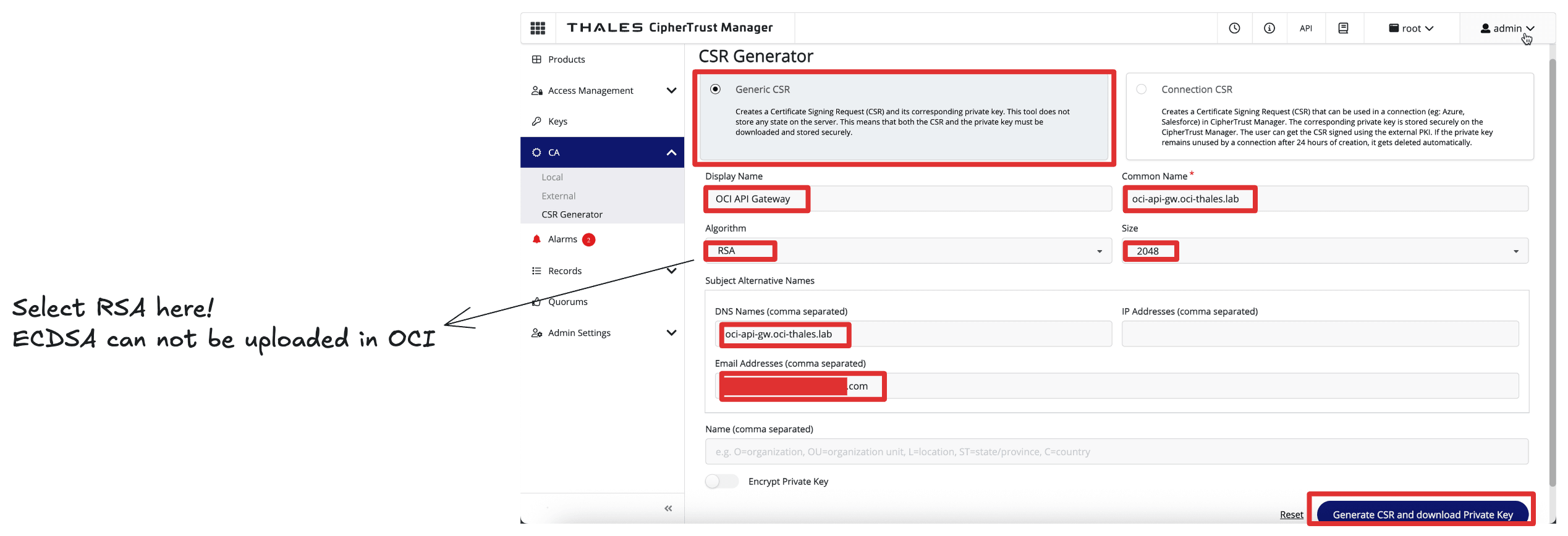

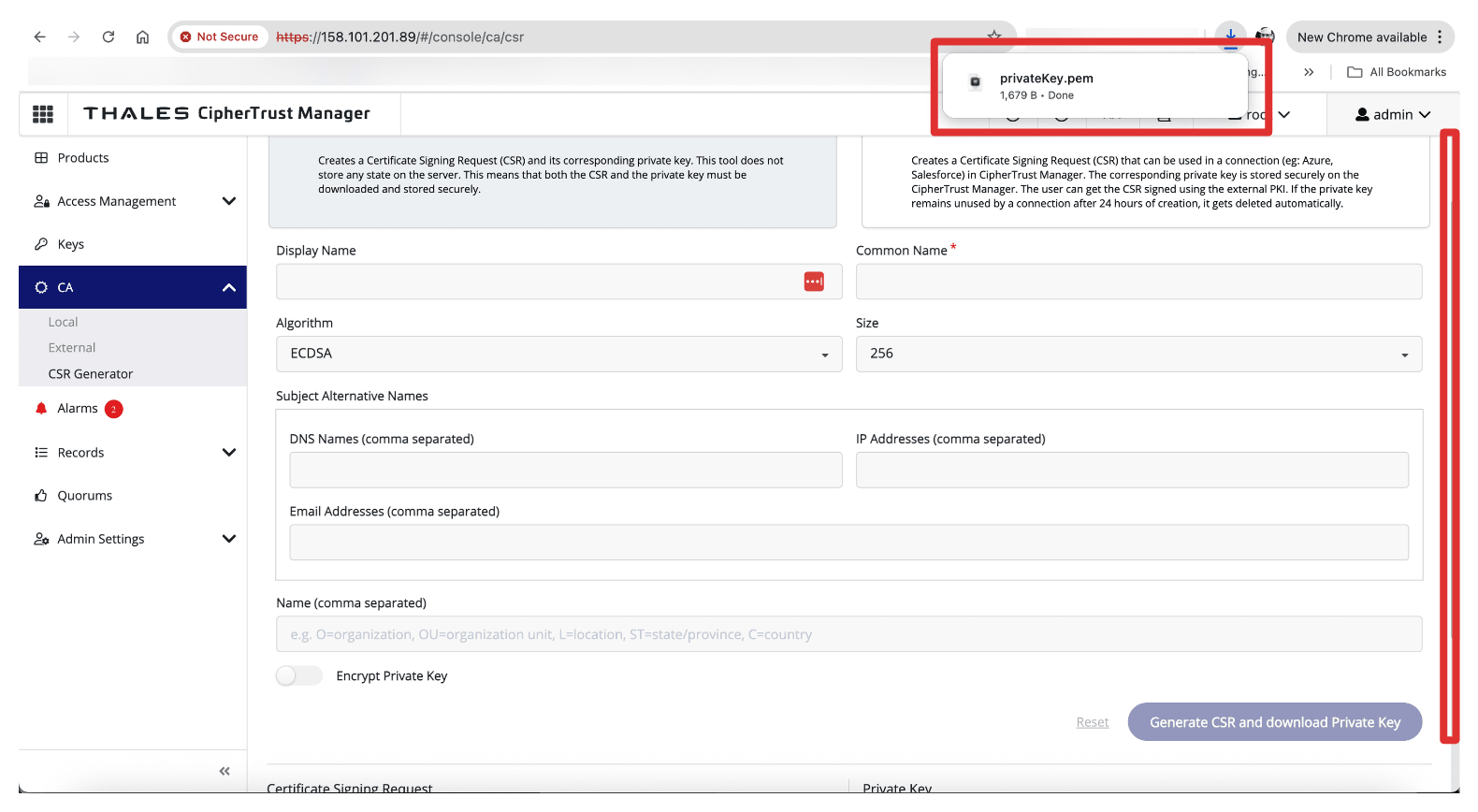

Eseguire il login alla console AMS di Thales CipherTrust Manager, andare a CA e fare clic su Generatore CSR.

- Immettere le seguenti informazioni e fare clic su Genera CSR e scarica chiave privata.

- Selezionare CSR generico.

- Nome comune (CN): immettere il nome FQDN del responsabile Thales CipherTrust. Ad esempio,

oci-api-gw.oci-thales.lab.- Nome visualizzato: immettere un nome. Ad esempio,

OCI API Gateway. - Algoritmo: selezionare RSA.

- Dimensione: selezionare 2048.

- Nome visualizzato: immettere un nome. Ad esempio,

- Nome alternativo oggetto (SAN): includere anche il nome FQDN qui. Ad esempio,

oci-api-gw.oci-thales.lab.

-

Tenere presente che la chiave privata verrà scaricata automaticamente.

-

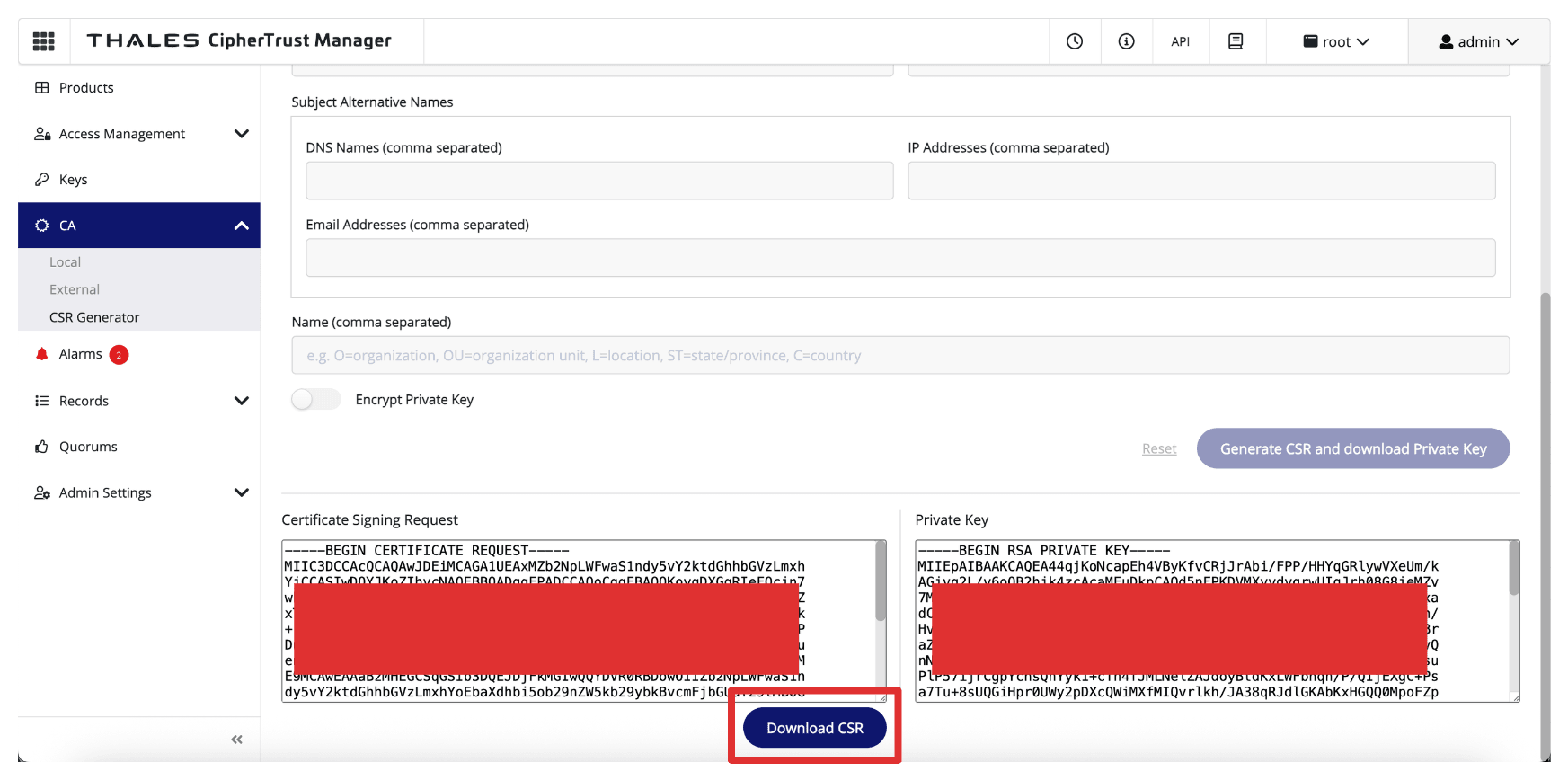

Fare clic su Scarica CSR per scaricare e salvare il file

.csrgenerato.

-

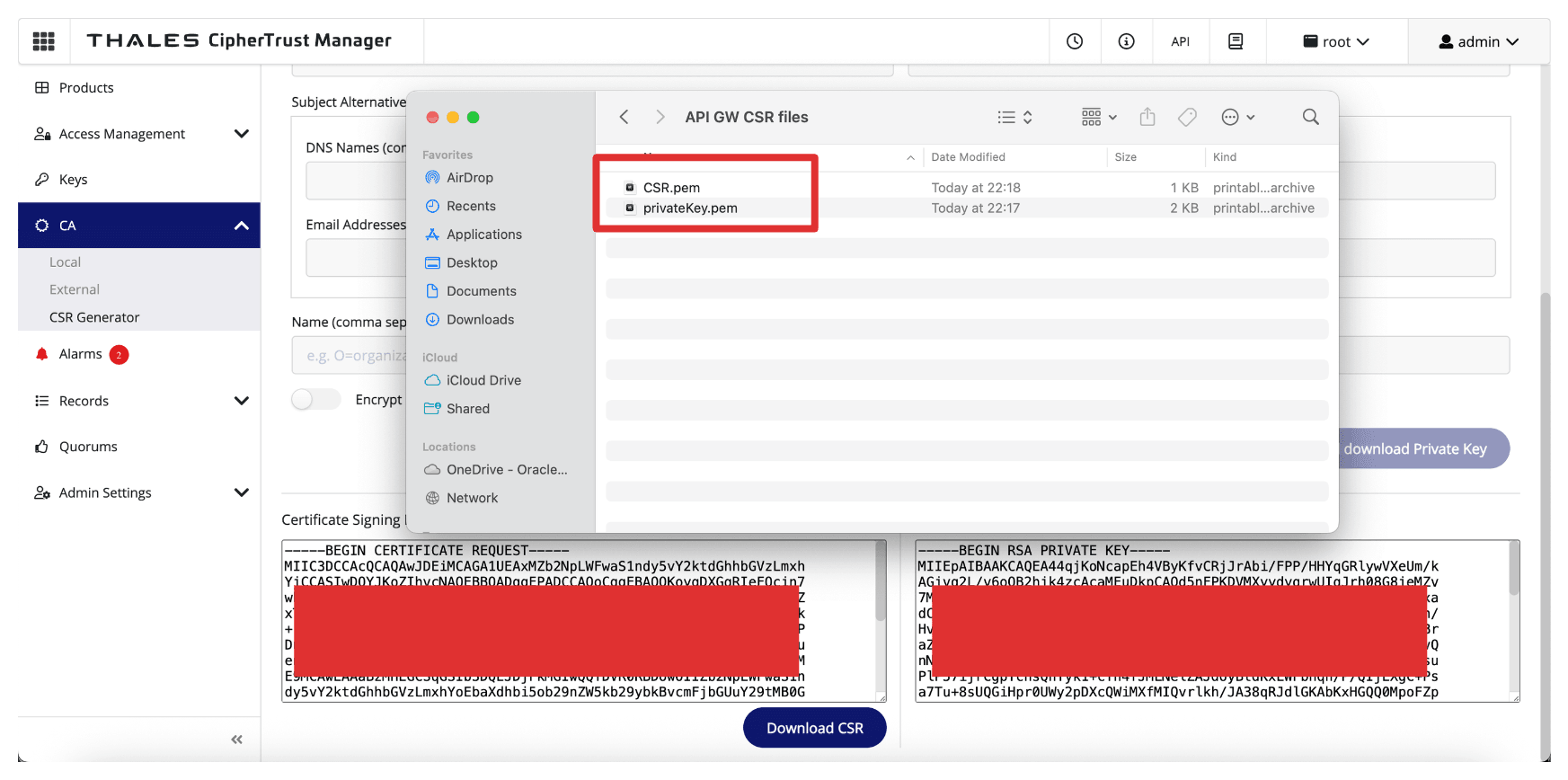

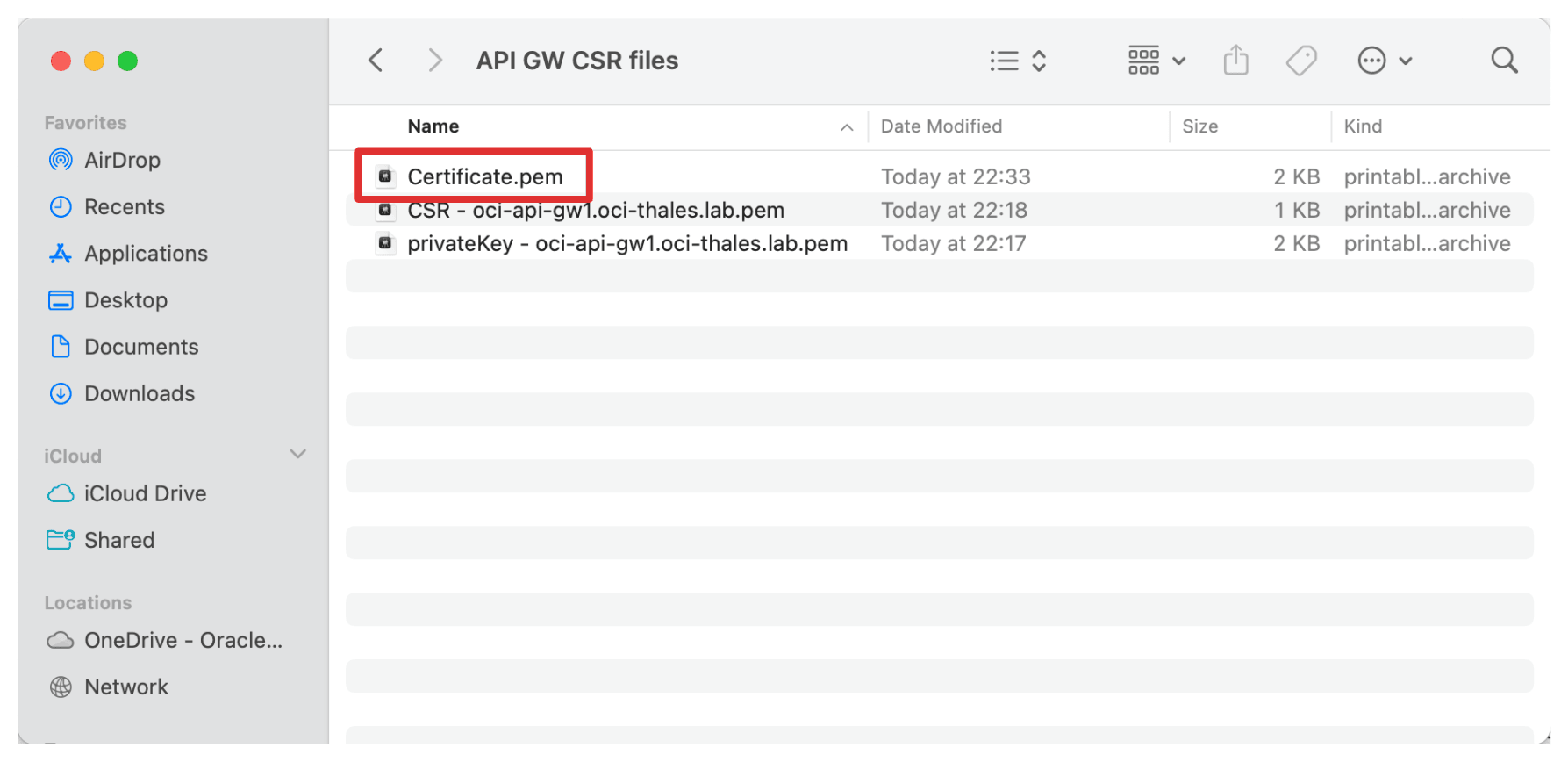

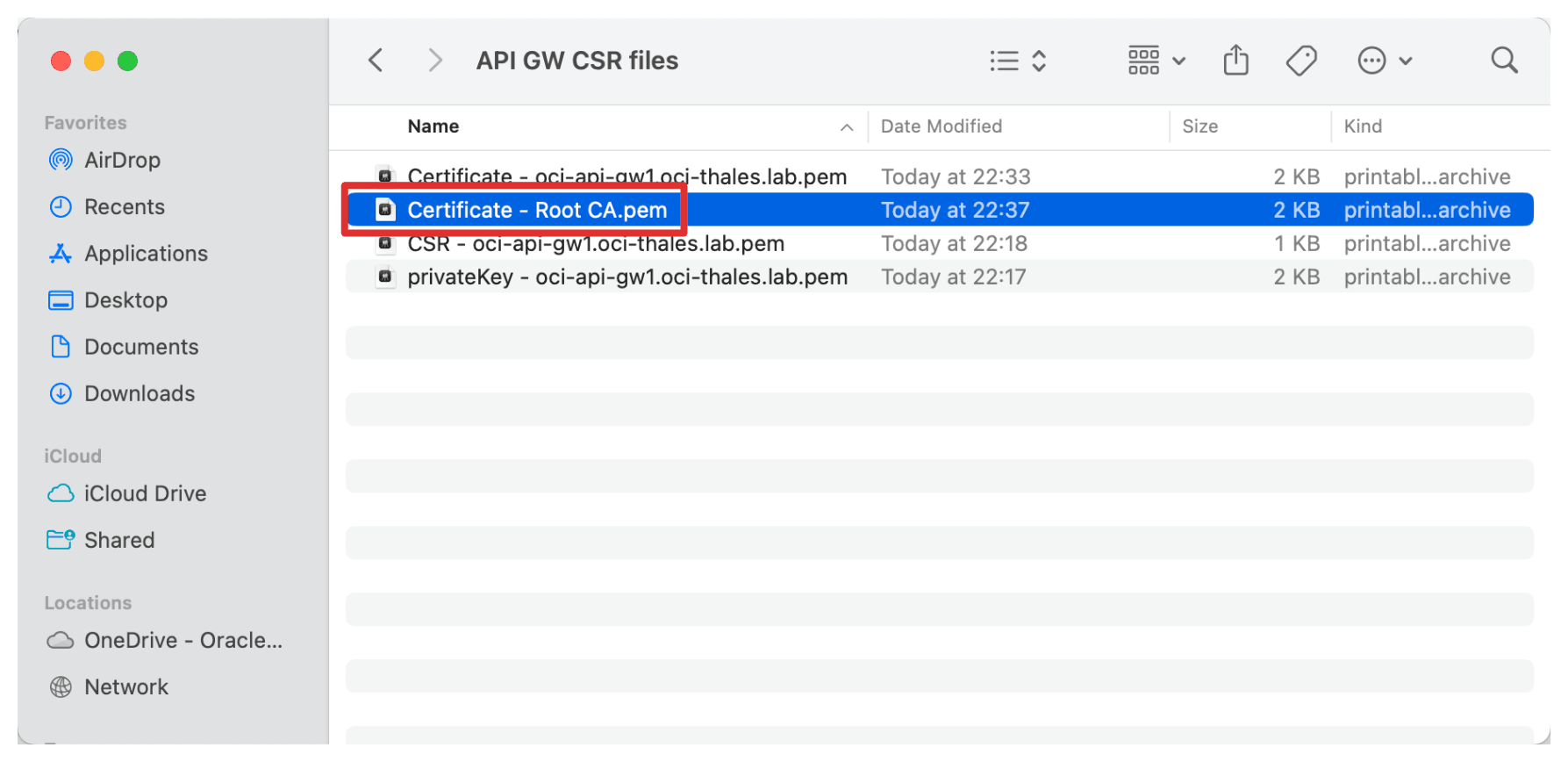

Assicurarsi che la richiesta di firma certificato e la chiave privata siano memorizzati in una cartella.

-

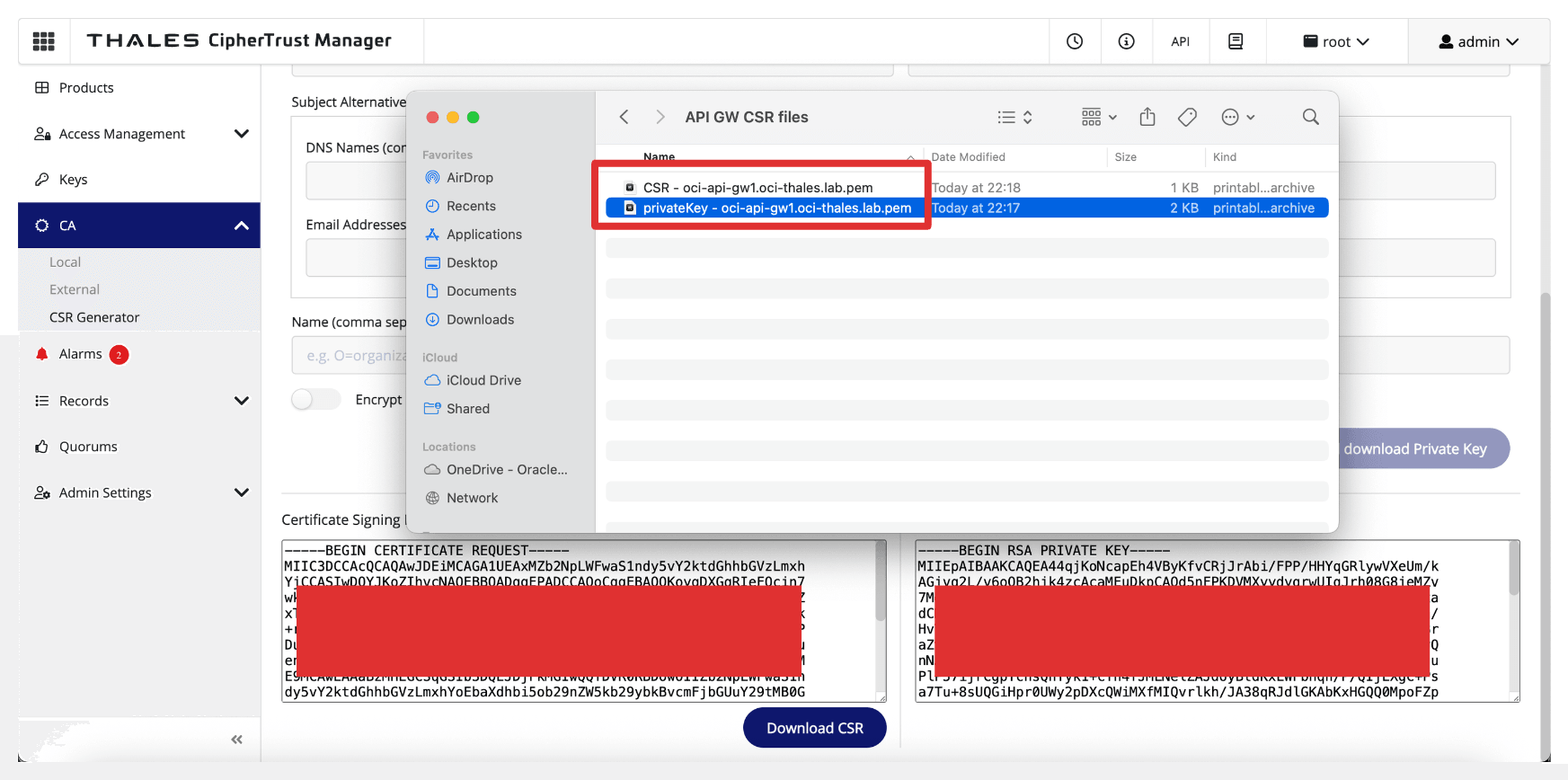

Rinominare la richiesta di firma certificato e la chiave privata.

-

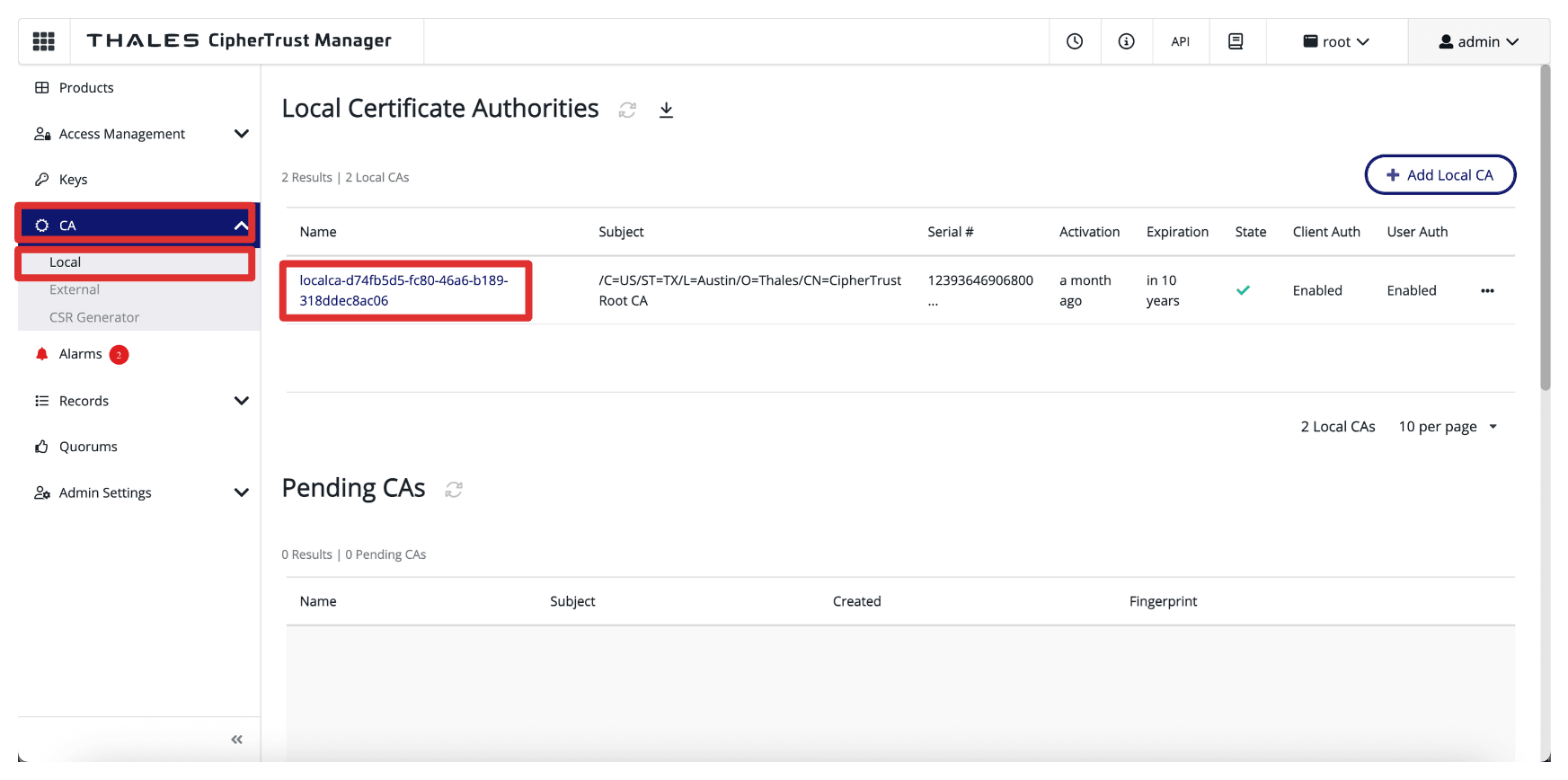

Andare a CA, fare clic su Locale e selezionare la CA.

-

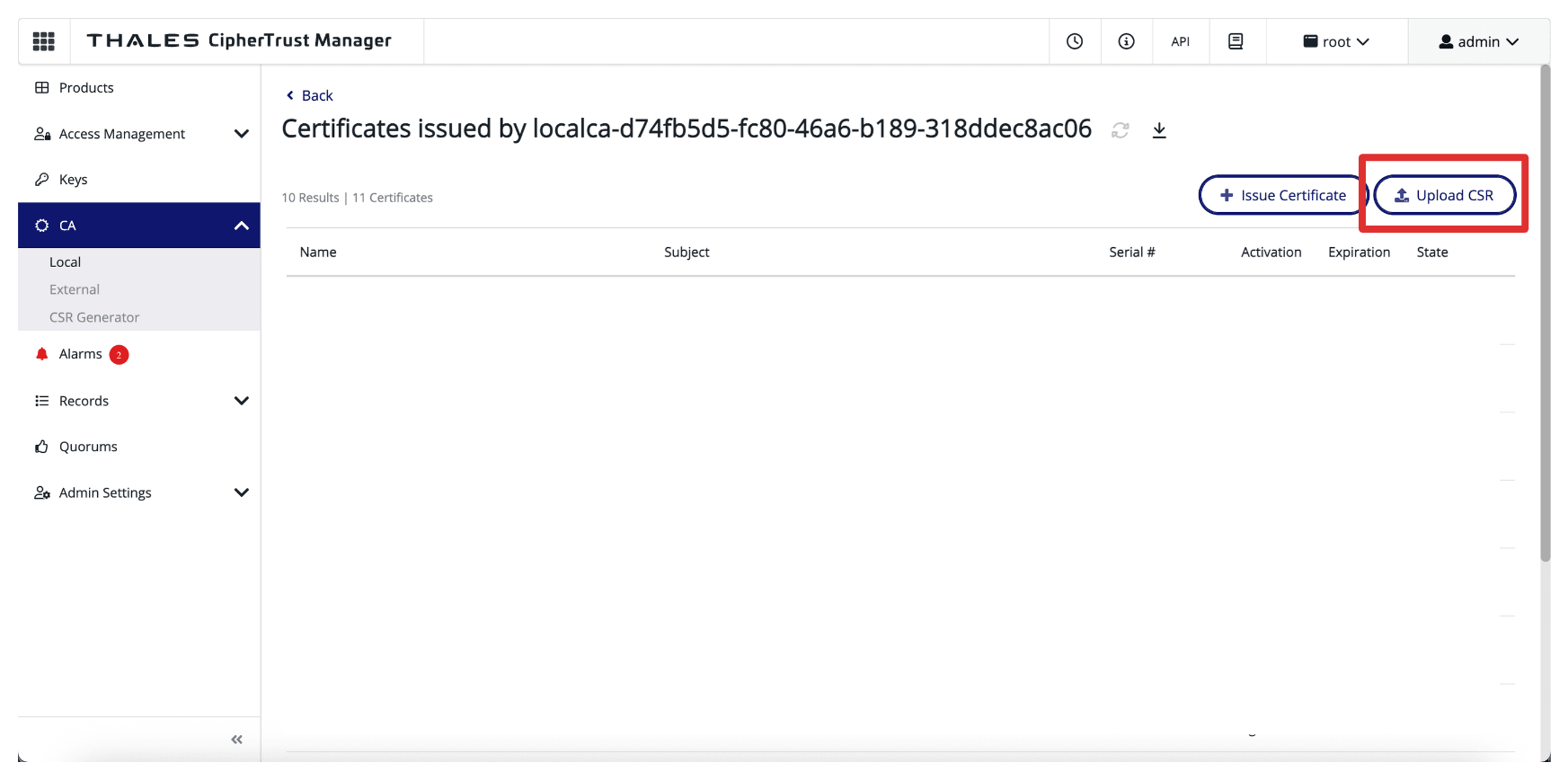

Fare clic su Carica CSR.

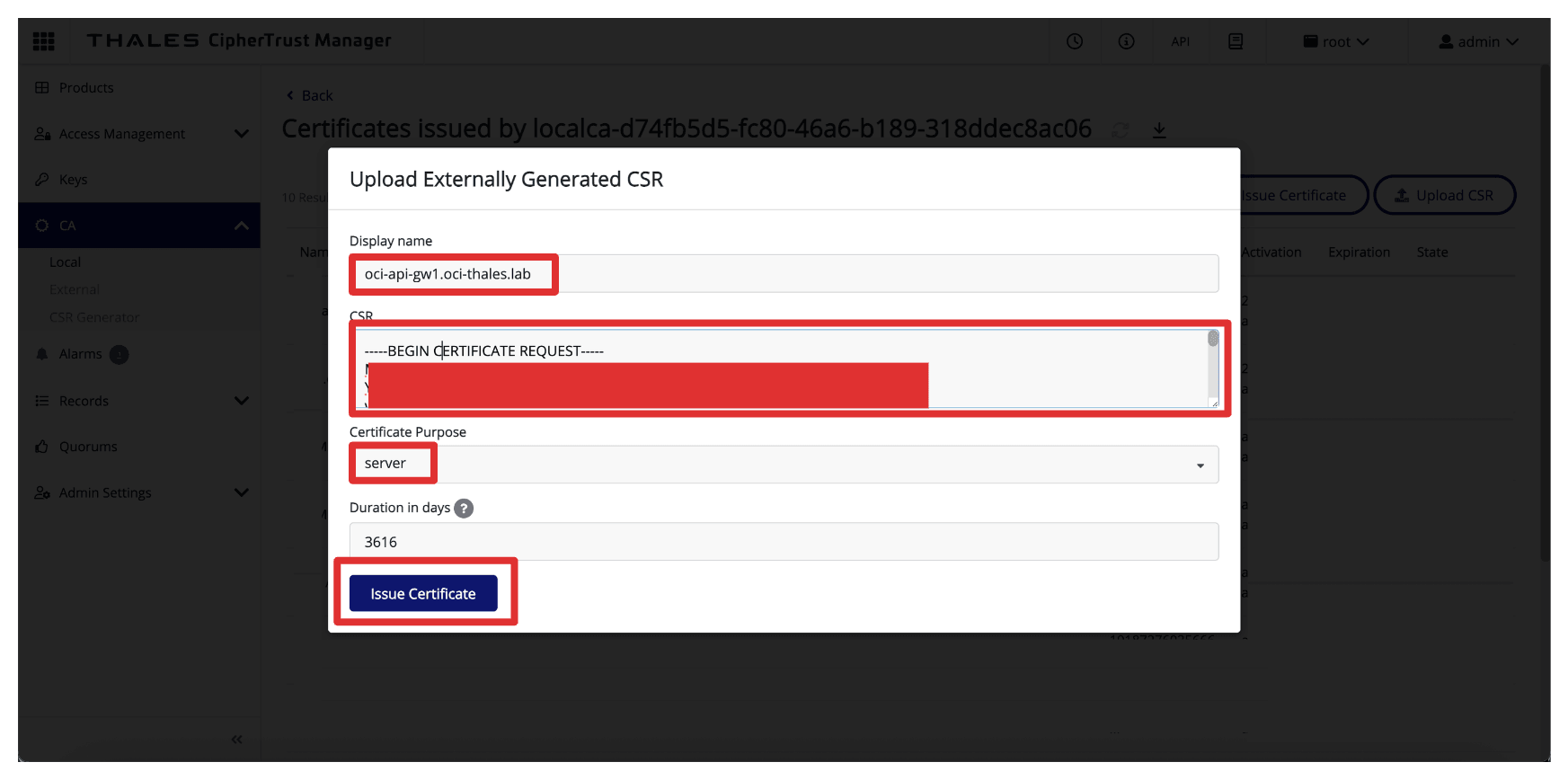

- In Carica CSR generato esternamente, immettere le seguenti informazioni.

- Nome visualizzato: immettere il nome FQDN del gateway API OCI. Ad esempio,

oci-api-gw.oci-thales.lab. - Copiare il contenuto della richiesta di firma certificato generata nel campo CSR.

- Scopo certificato: selezionare Server.

- Fare clic su Certificato problema.

- Nome visualizzato: immettere il nome FQDN del gateway API OCI. Ad esempio,

-

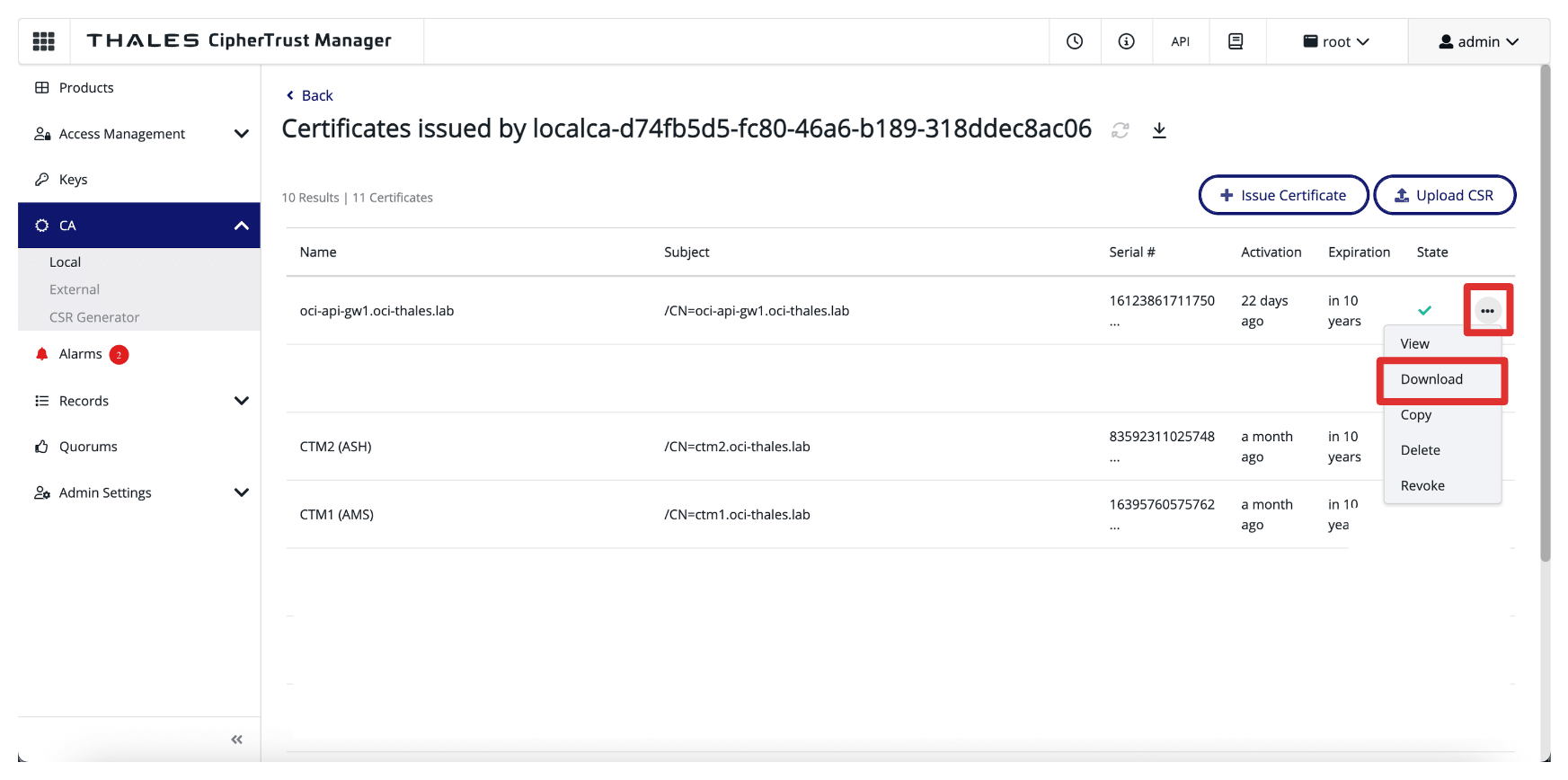

Fare clic sui tre punti alla fine della voce del certificato firmato, quindi fare clic su Scarica per scaricare il certificato firmato per il gateway API OCI.

-

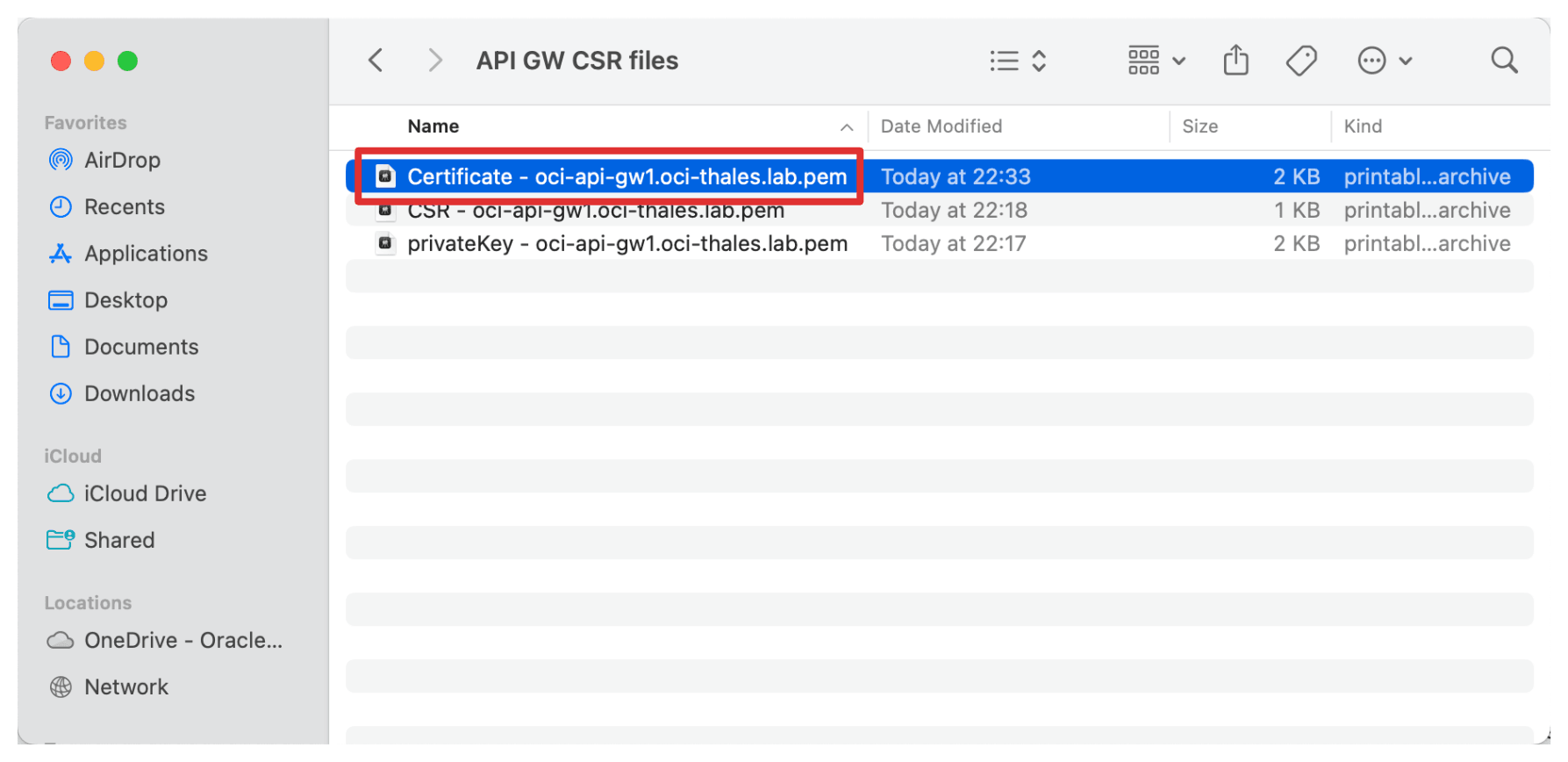

Assicurarsi che il certificato firmato sia memorizzato nelle stesse cartelle CSR e chiave privata.

-

Rinominare il certificato firmato.

Oltre a firmare i singoli certificati di Thales CipherTrust Manager, il Certificato root CA è un elemento fondamentale della catena di affidabilità. Questo certificato root stabilisce le basi dell'affidabilità per tutti i certificati rilasciati dal tuo Thales CipherTrust Manager, in qualità di autorità di certificazione (CA).

-

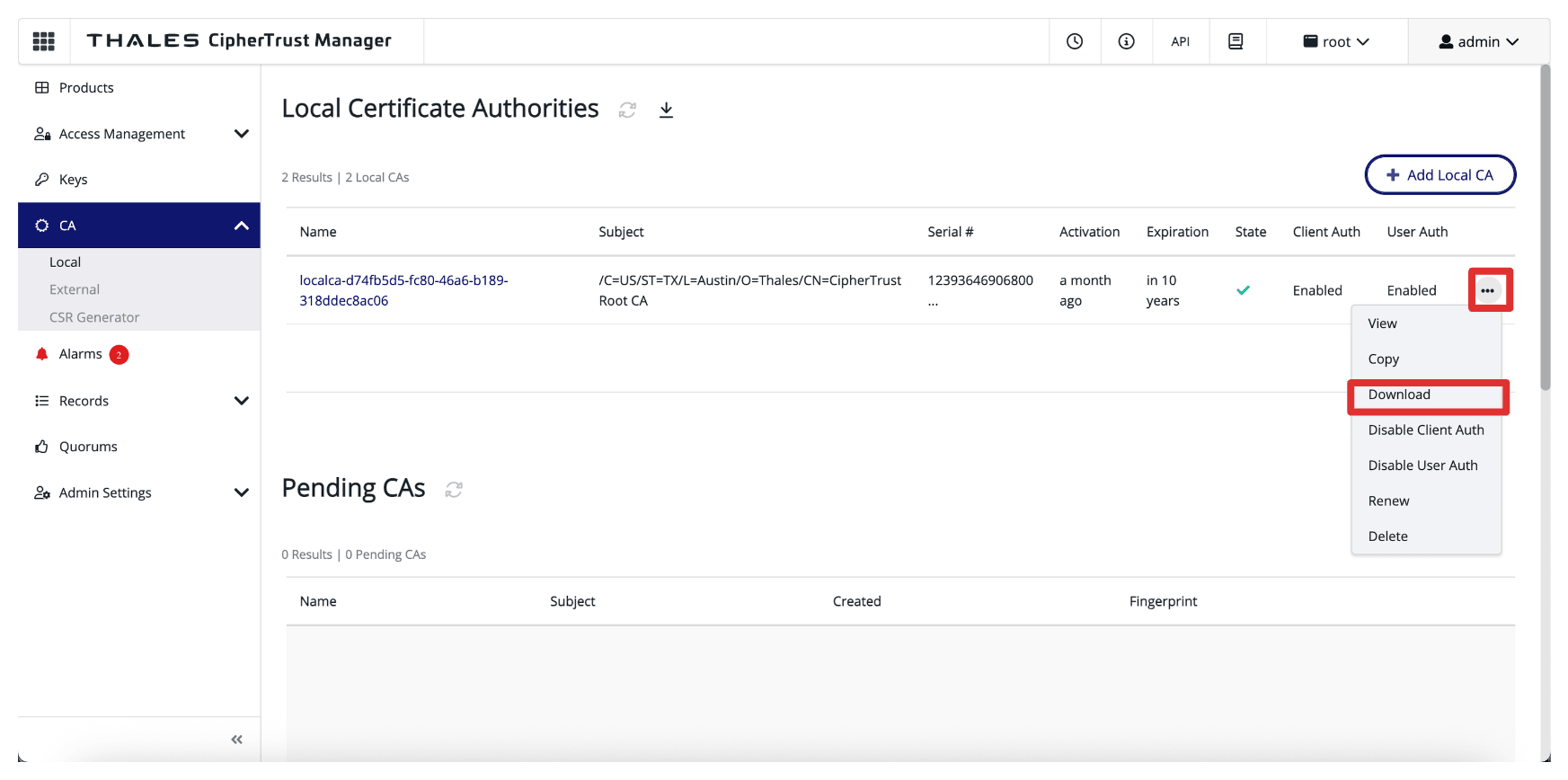

Passare a CA e fare clic su Locale. Fare clic sui tre punti alla fine di CTM AMS CA, quindi fare clic su Scarica per scaricare il certificato CA radice di CTM AMS CA.

-

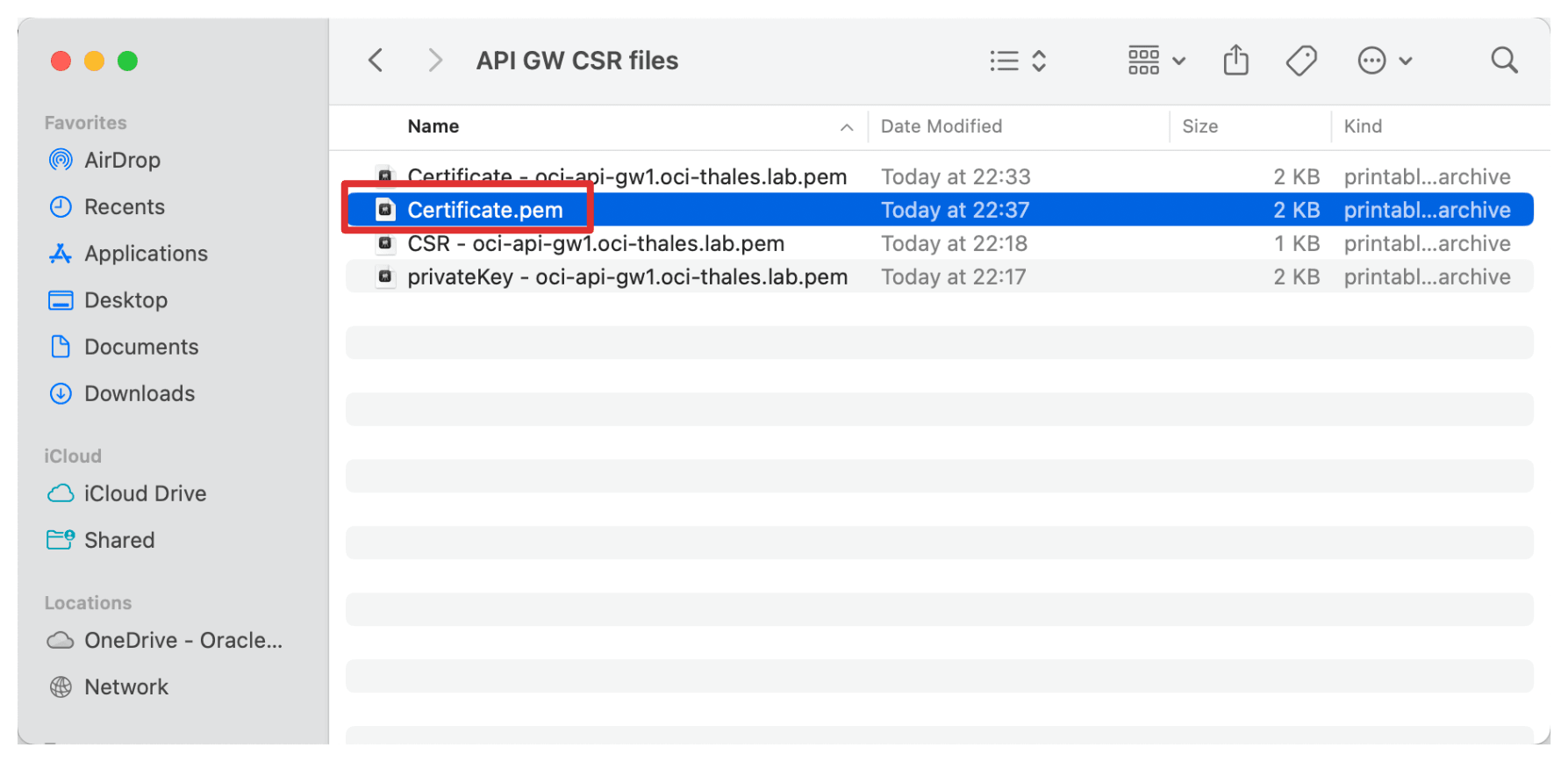

Memorizzare il certificato radice scaricato nella stessa cartella.

-

Rinominare il certificato radice.

Questo certificato verrà successivamente collegato alla distribuzione del gateway API OCI, consentendo a OCI di comunicare in modo sicuro con Thales CipherTrust Manager su HTTPS utilizzando un certificato emesso e attendibile all'interno dell'ambiente.

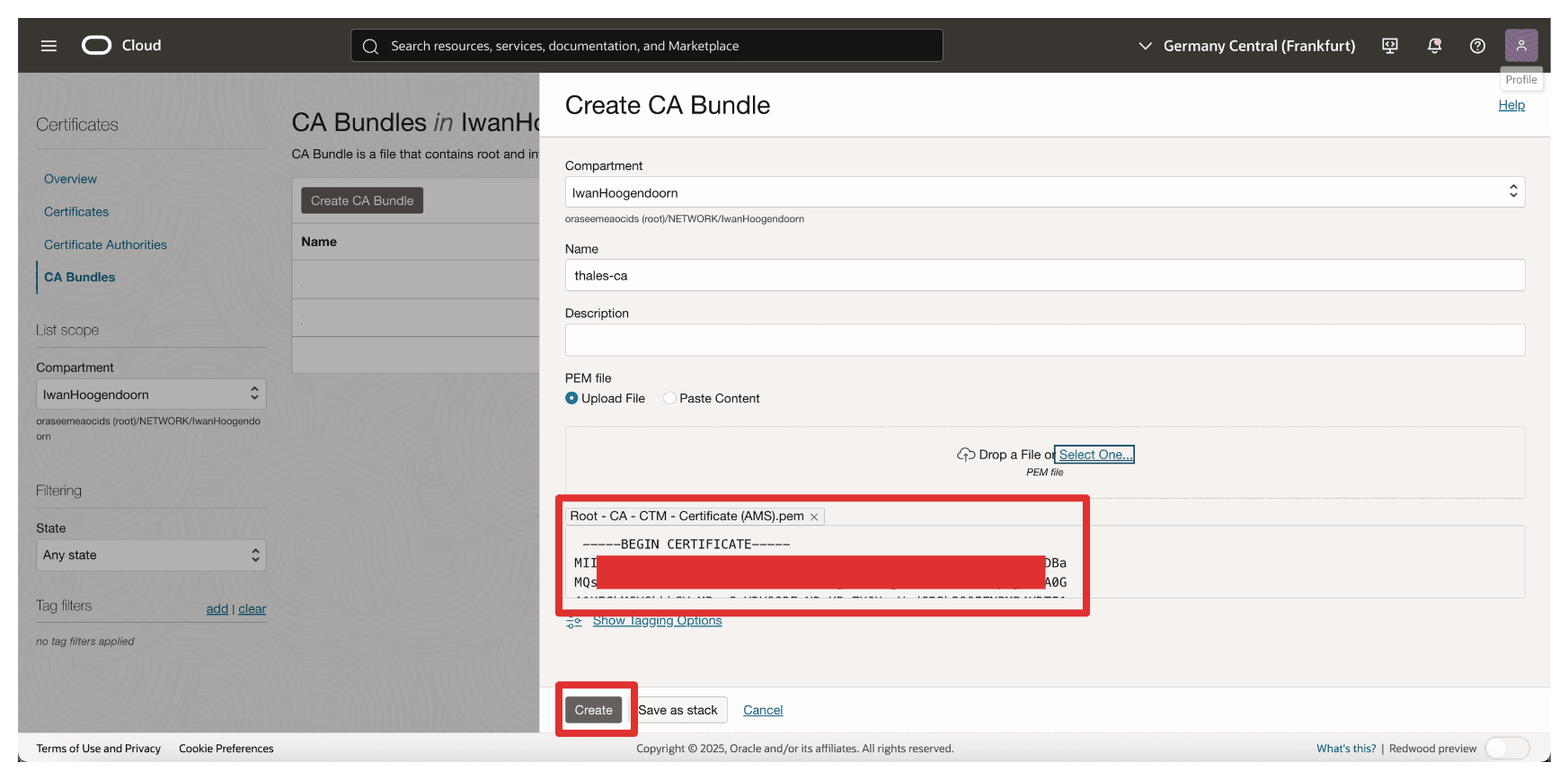

Task 4: caricare il certificato gateway API OCI firmato con il bundle CA

Dopo aver generato e firmato il certificato del gateway API OCI utilizzando l'autorità di certificazione CTM1 (CA), il task successivo consiste nel caricare questo certificato in OCI da associare alla distribuzione del gateway API OCI.

Ciò garantisce che qualsiasi comunicazione con il gateway API OCI, come le richieste del servizio KMS esterno OCI, avvenga tramite una connessione TLS sicura e cifrata utilizzando l'autorità di certificazione interna.

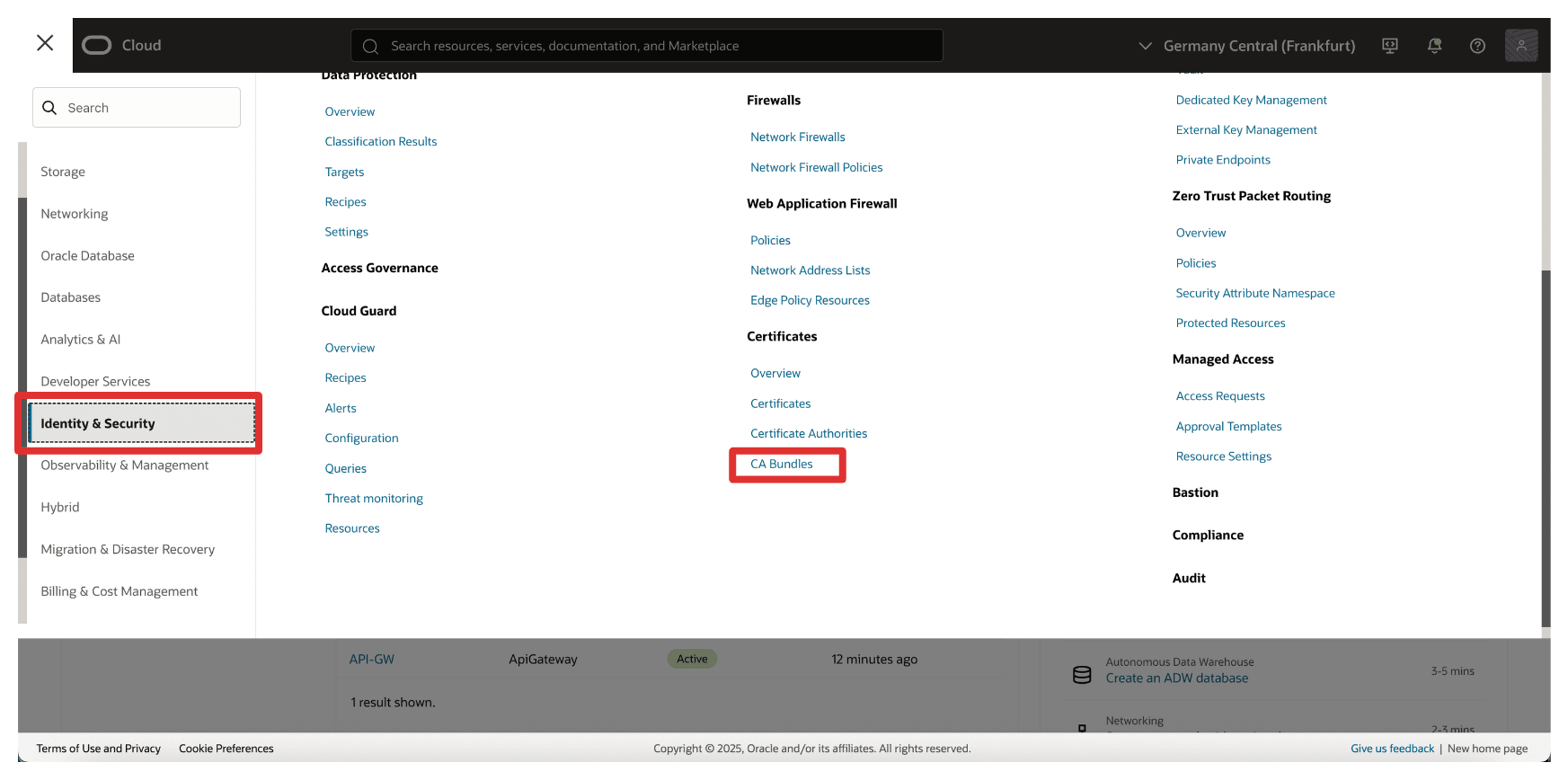

Iniziamo con il caricamento del certificato CA radice.

-

Andare alla console OCI, andare a Identità e sicurezza e fare clic su Bundle CA.

-

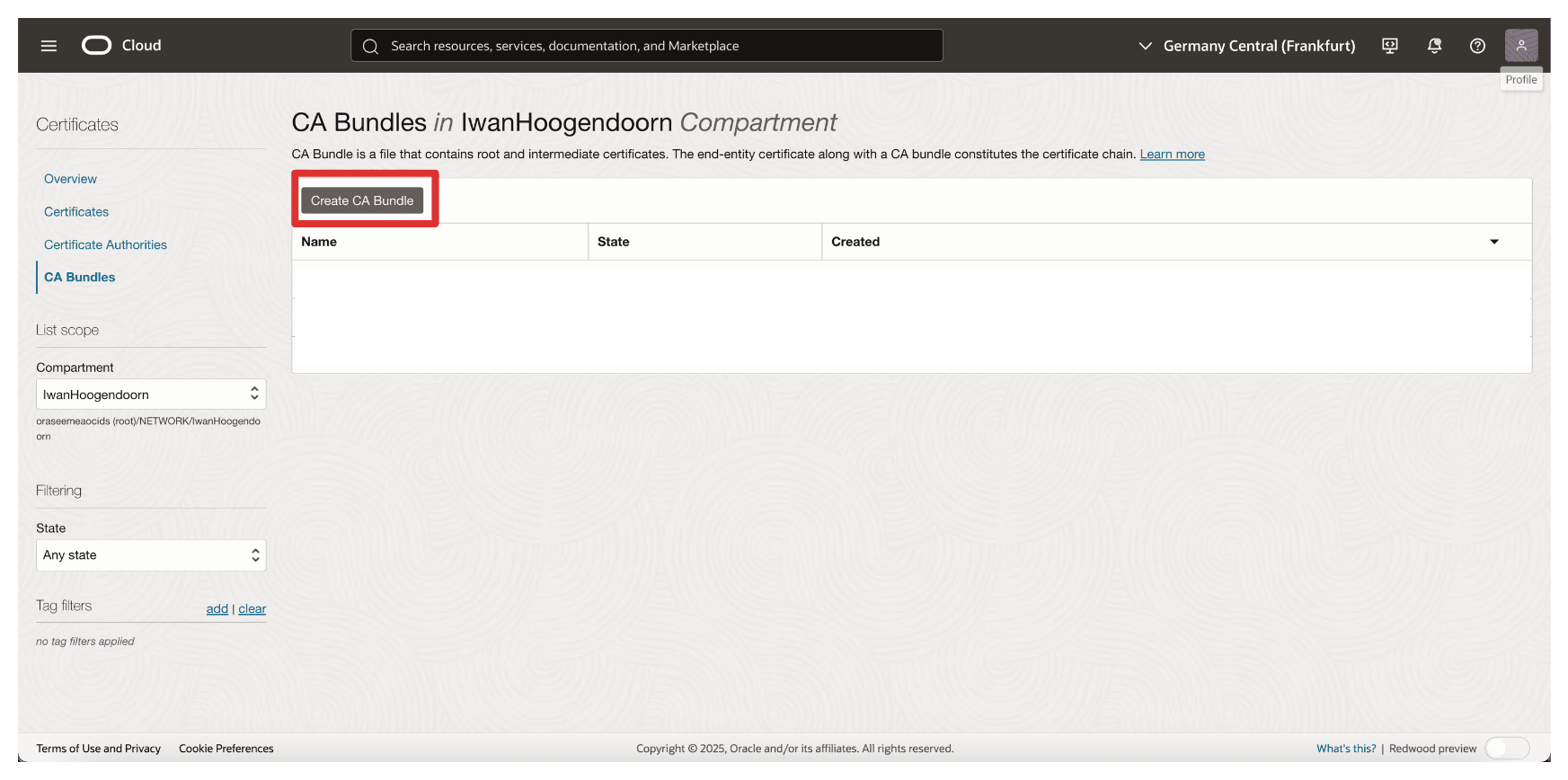

Fare clic su Crea bundle CA.

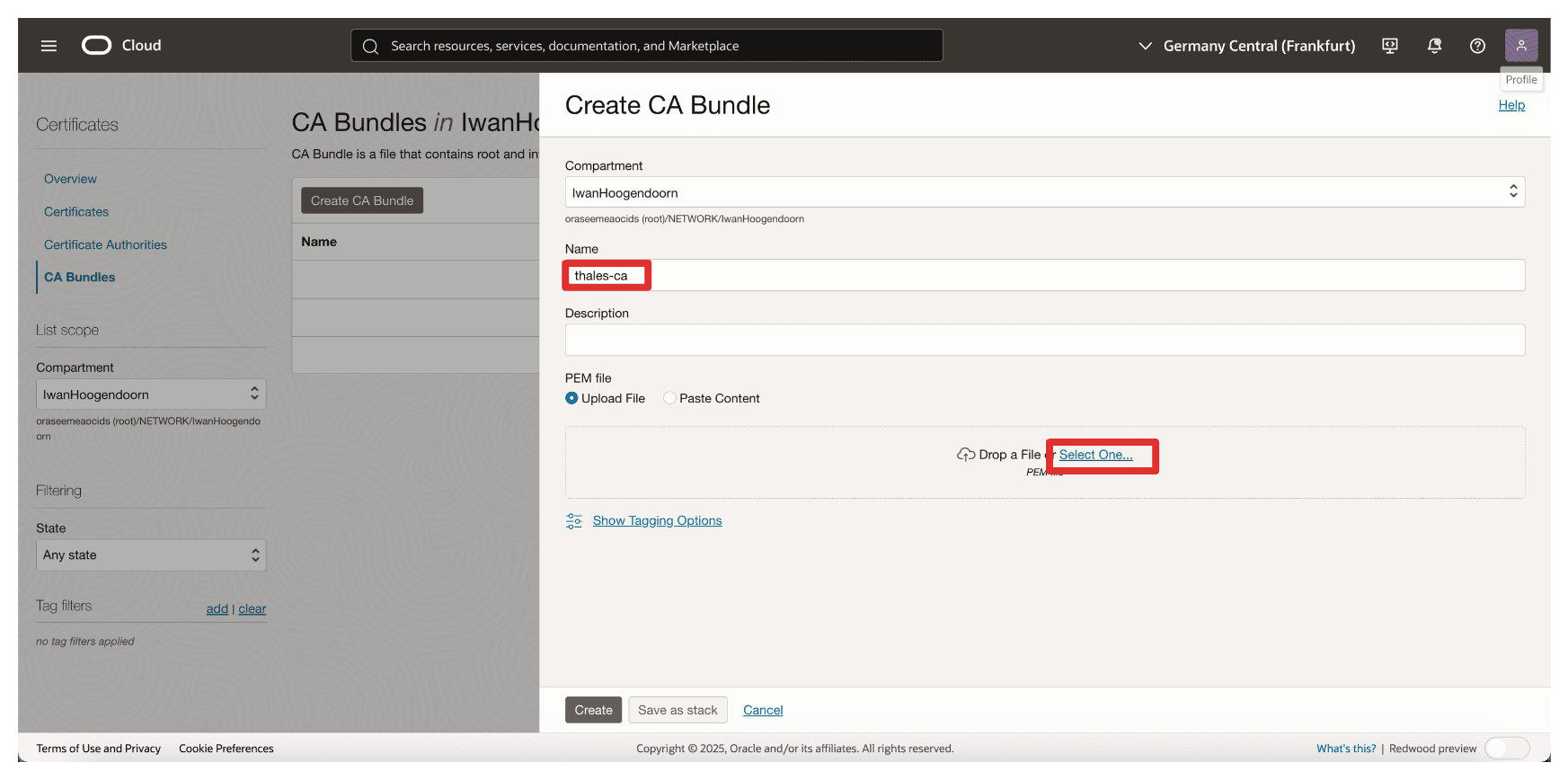

- In Crea bundle CA, immettere le seguenti informazioni.

- Immettere un Nome. Ad esempio,

thales-ca. - Selezionare un file PEM.

- Immettere un Nome. Ad esempio,

-

Selezionare Certificato CA radice della CA AMS CTM1 e fare clic su Apri.

-

Prendere nota del contenuto del certificato CA radice della CA AMS CTM1 e fare clic su Crea.

-

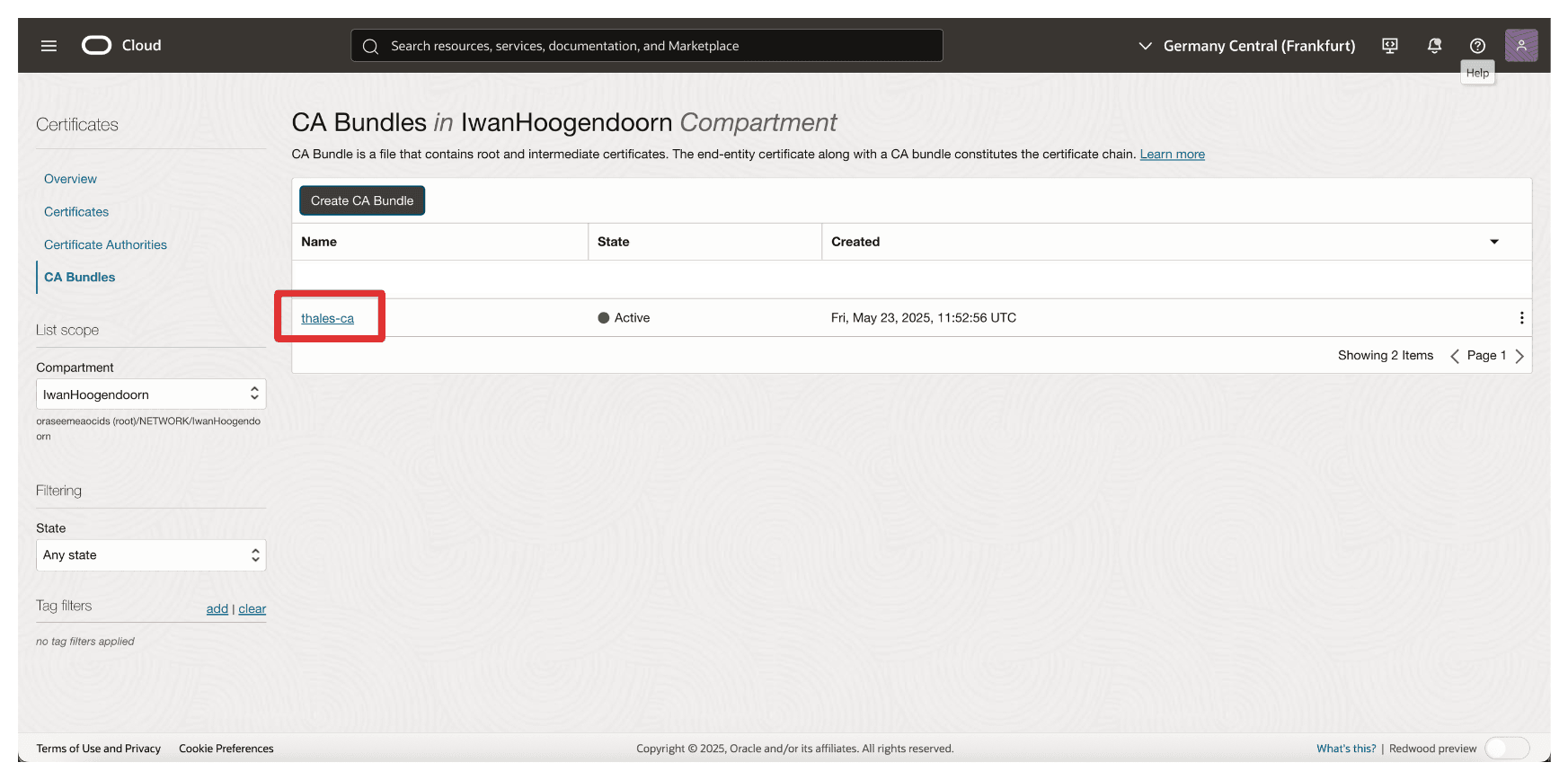

Tenere presente che il bundle CA viene creato.

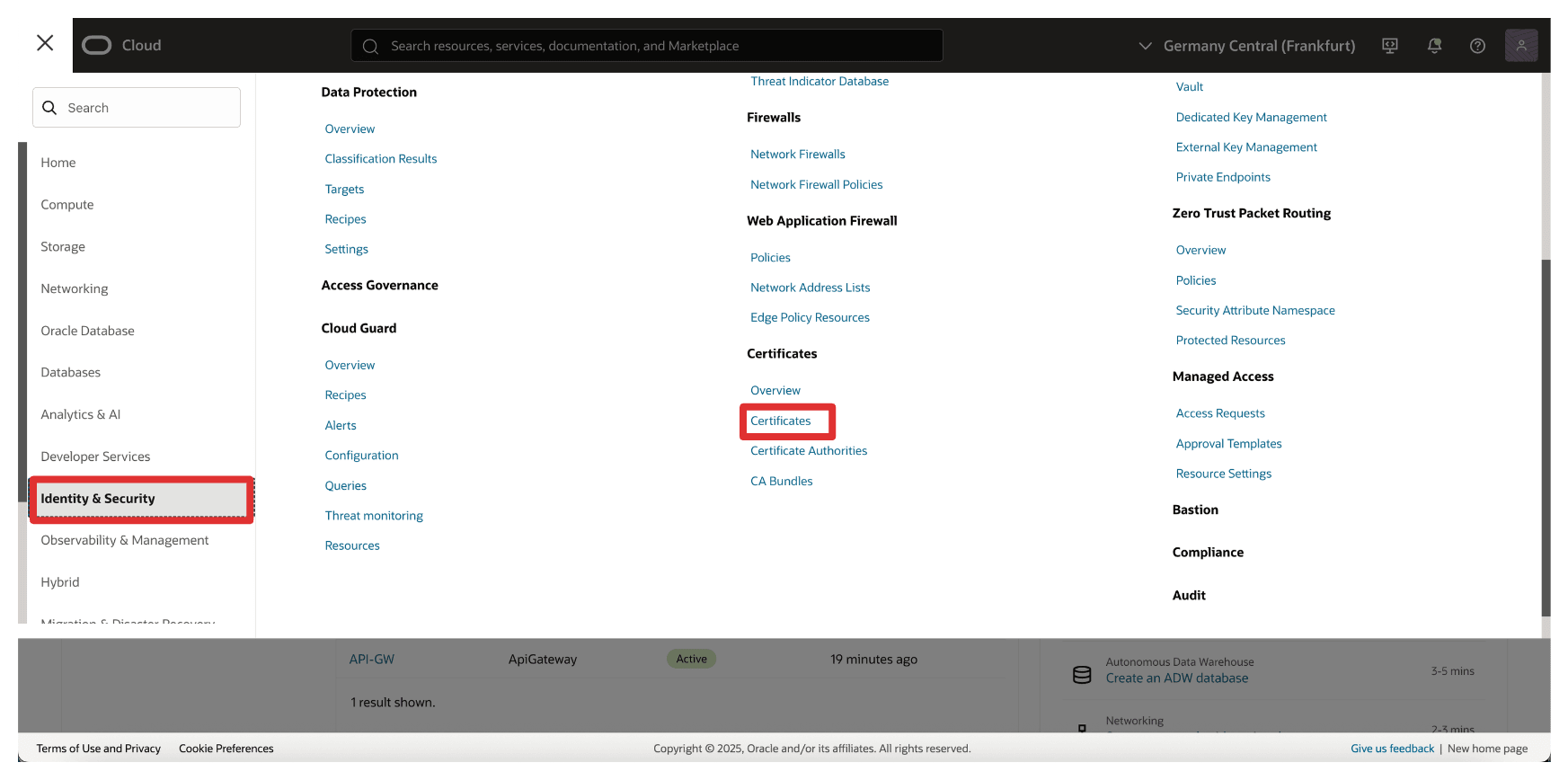

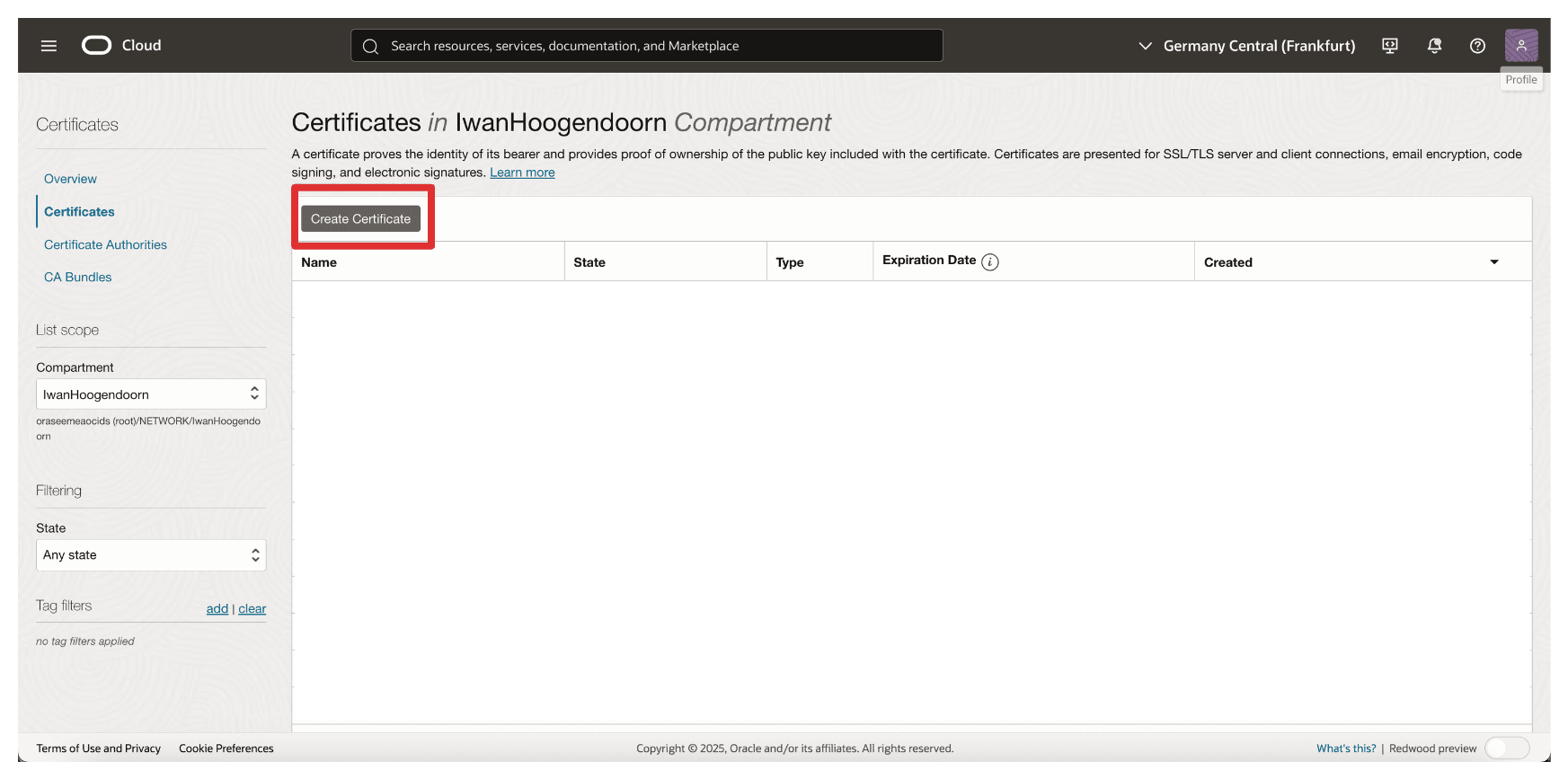

Ora, carichiamo il certificato firmato del gateway API OCI.

-

Andare alla console OCI, andare a Identità e sicurezza e fare clic su Certificati.

-

Fare clic su Crea certificato.

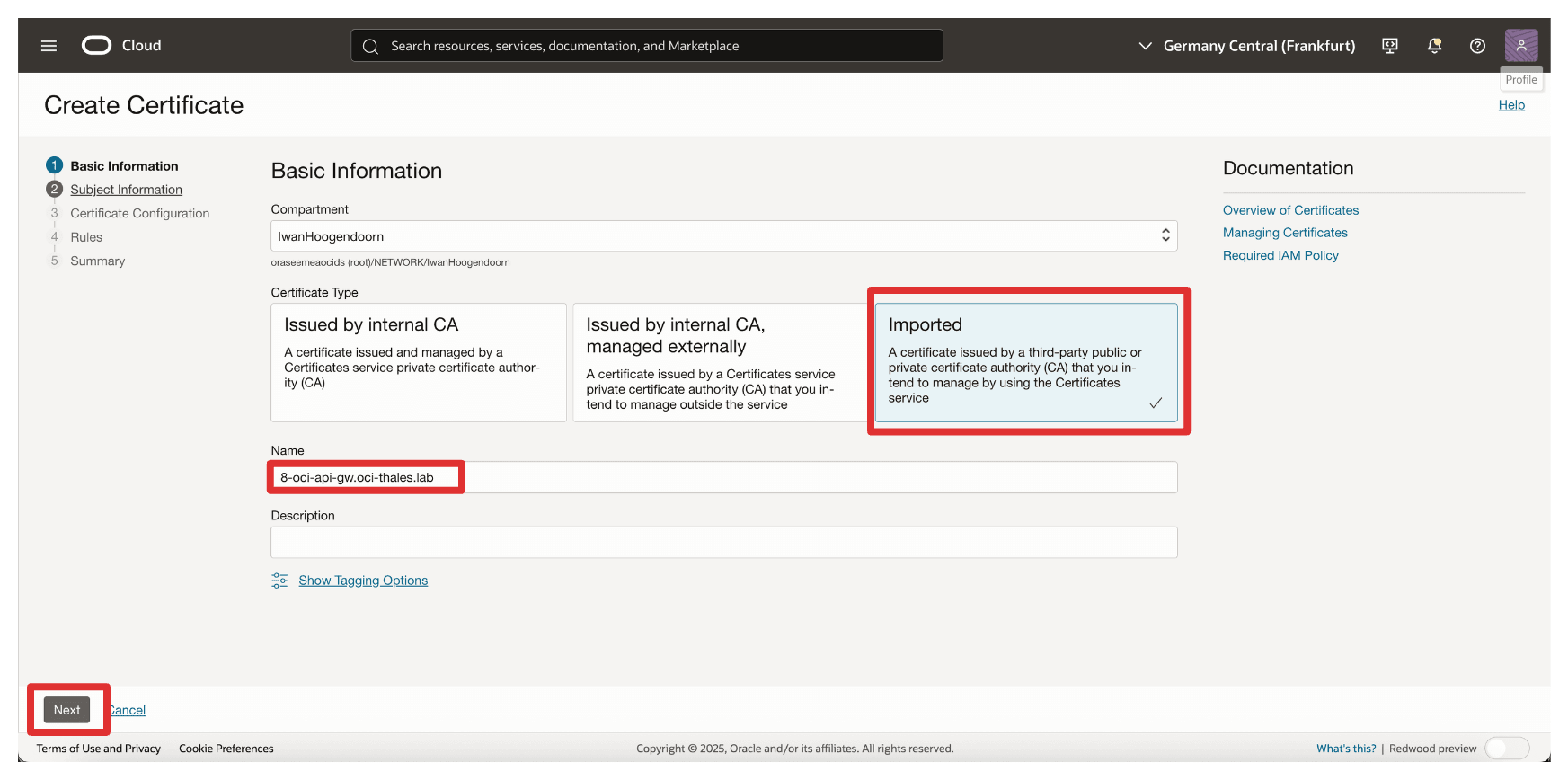

- In Informazioni di base immettere le seguenti informazioni.

- Selezionare Tipo di certificato come Importato.

- Immettere il nome del certificato. Ad esempio,

8-oci-api-gw.oci-thales.lab. - Fare clic su Avanti.

-

Fare clic su Avanti.

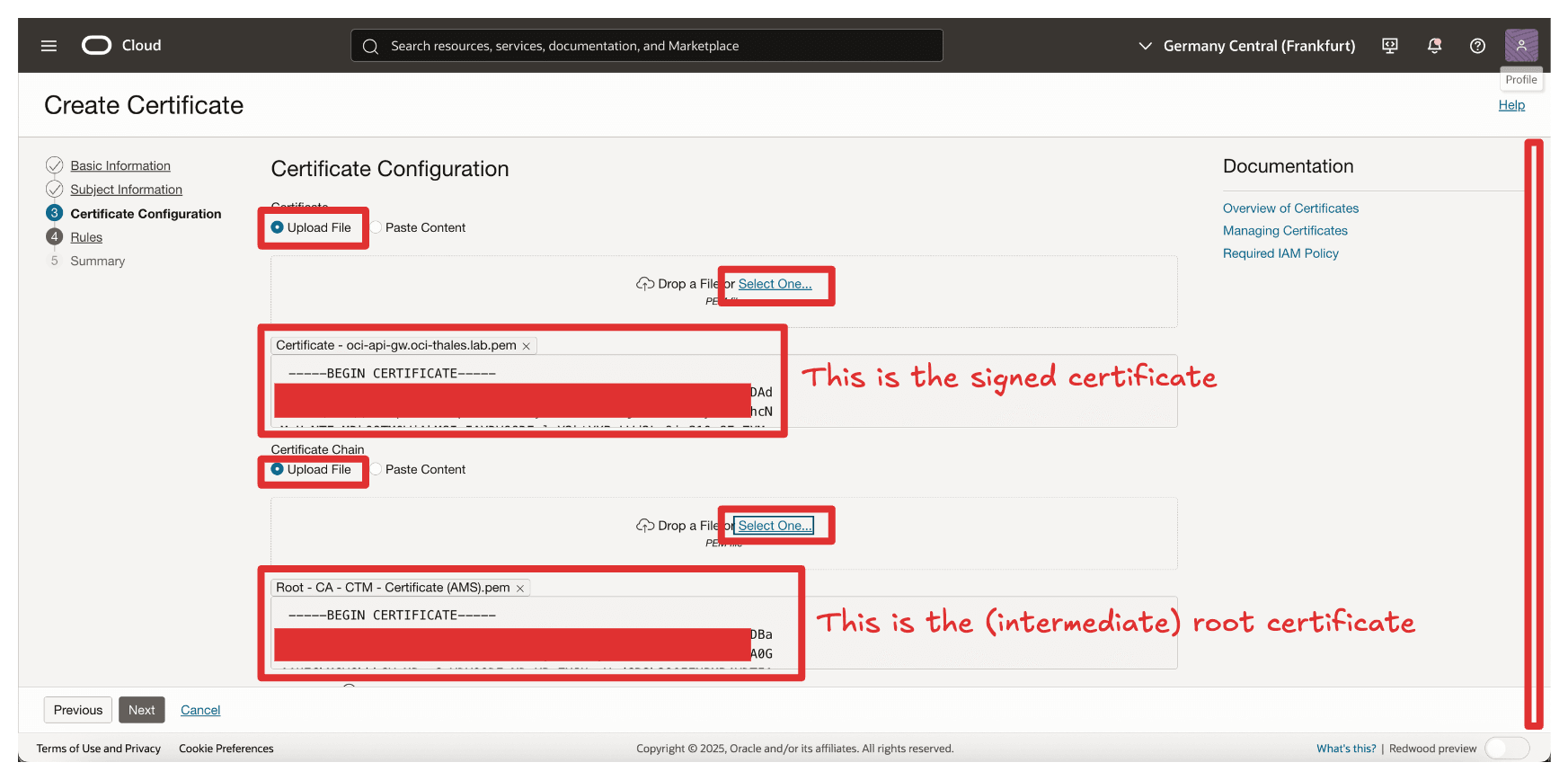

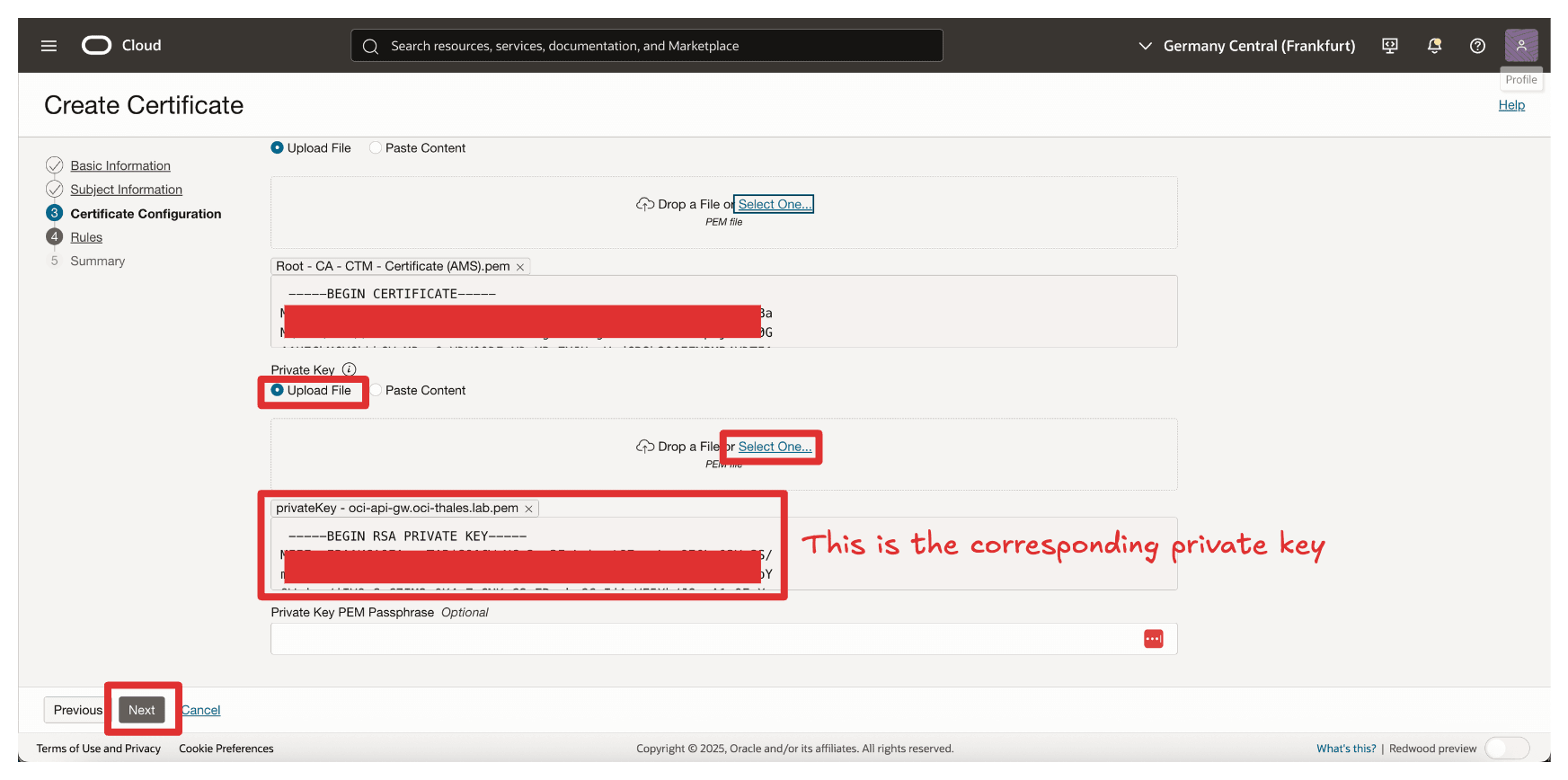

- Fare clic su Carica file e caricare il file di certificato firmato del gateway API OCI.

-

Fare clic su Carica file e caricare il file del certificato radice di CTM1 in AMS.

- Fare clic su Carica file e caricare il file della chiave privata corrispondente del gateway API OCI firmato.

-

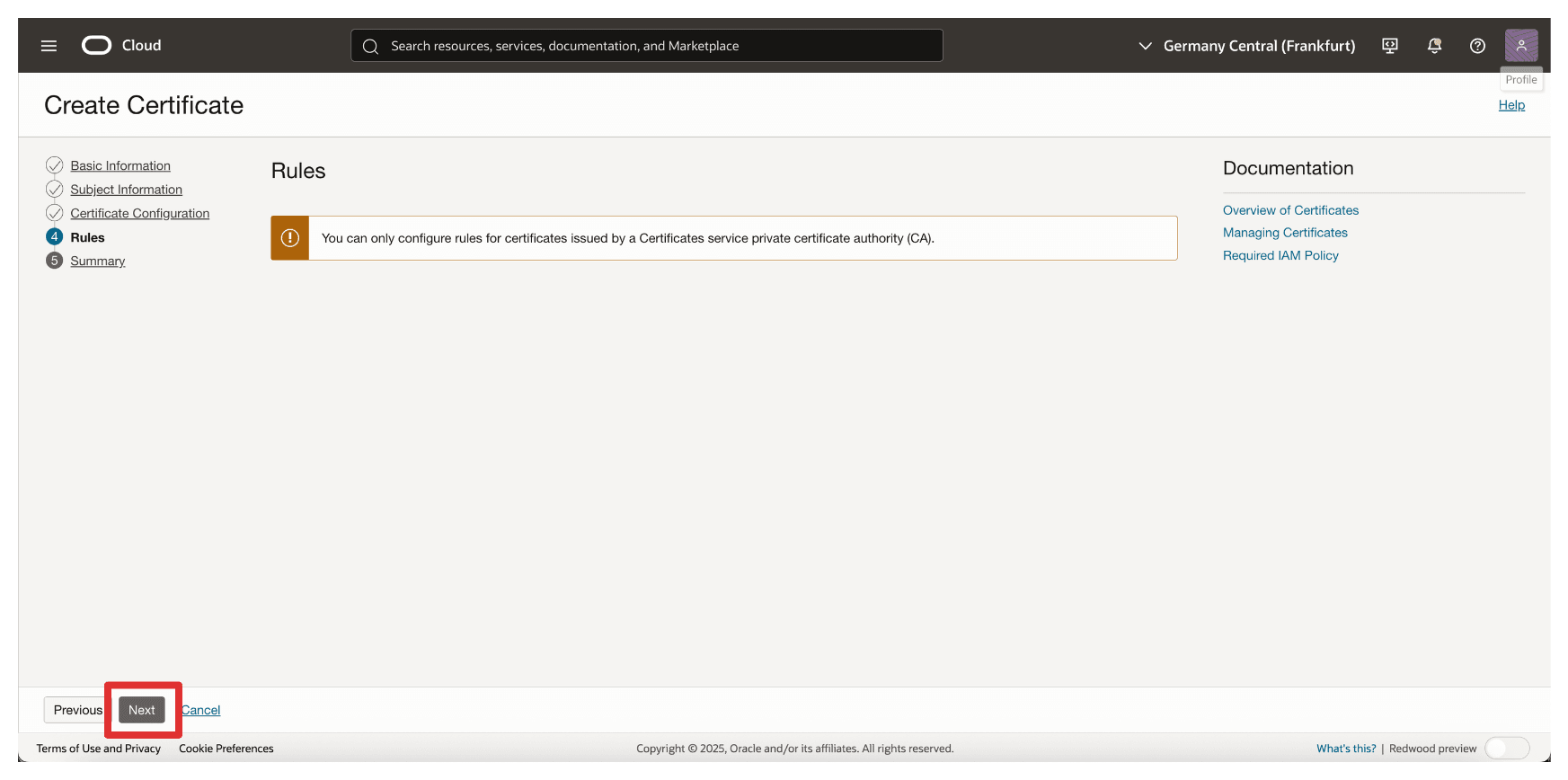

Fare clic su Avanti.

-

Fare clic su Avanti.

-

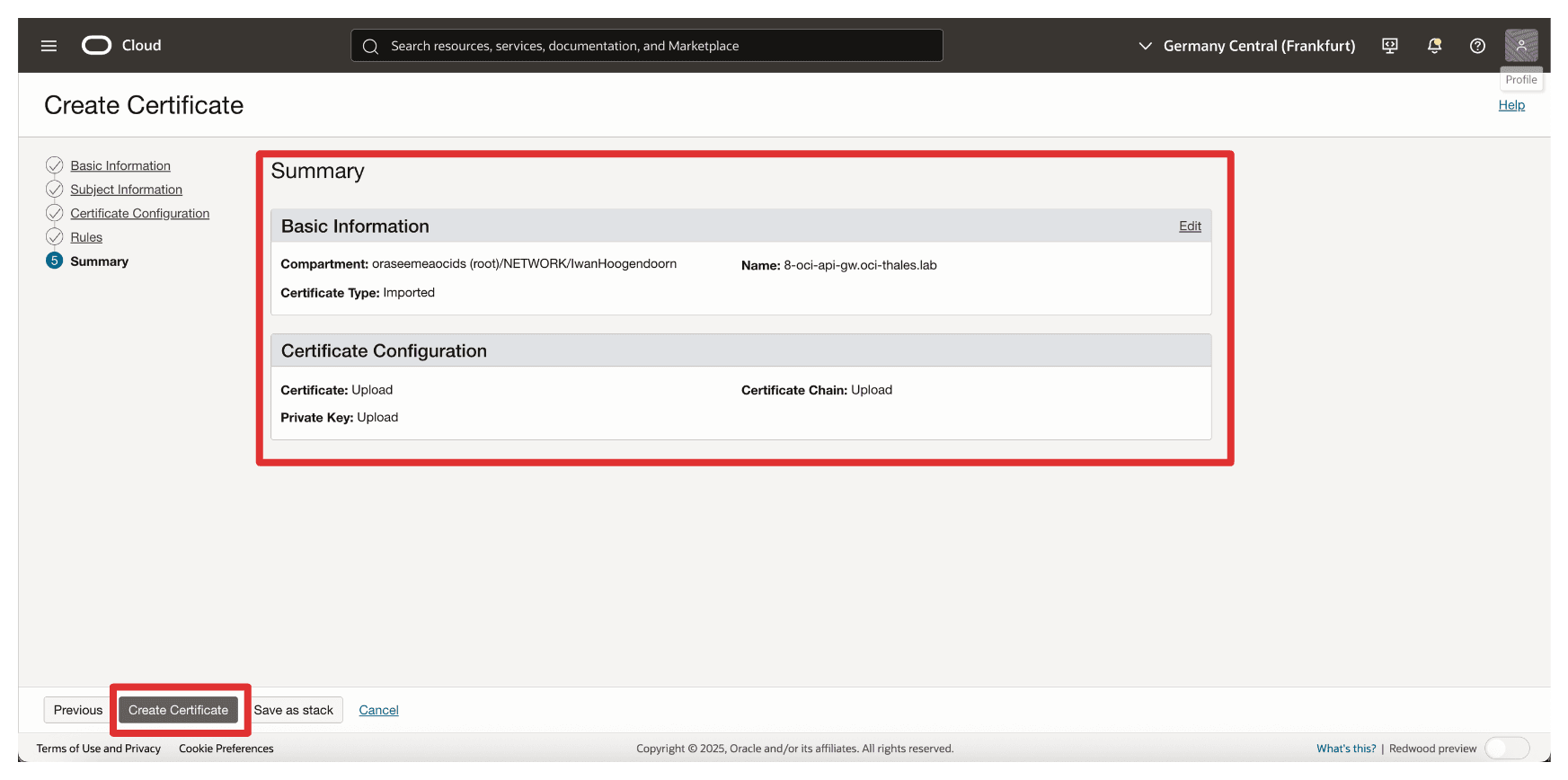

Rivedere la sezione Riepilogo e fare clic su Crea certificato.

-

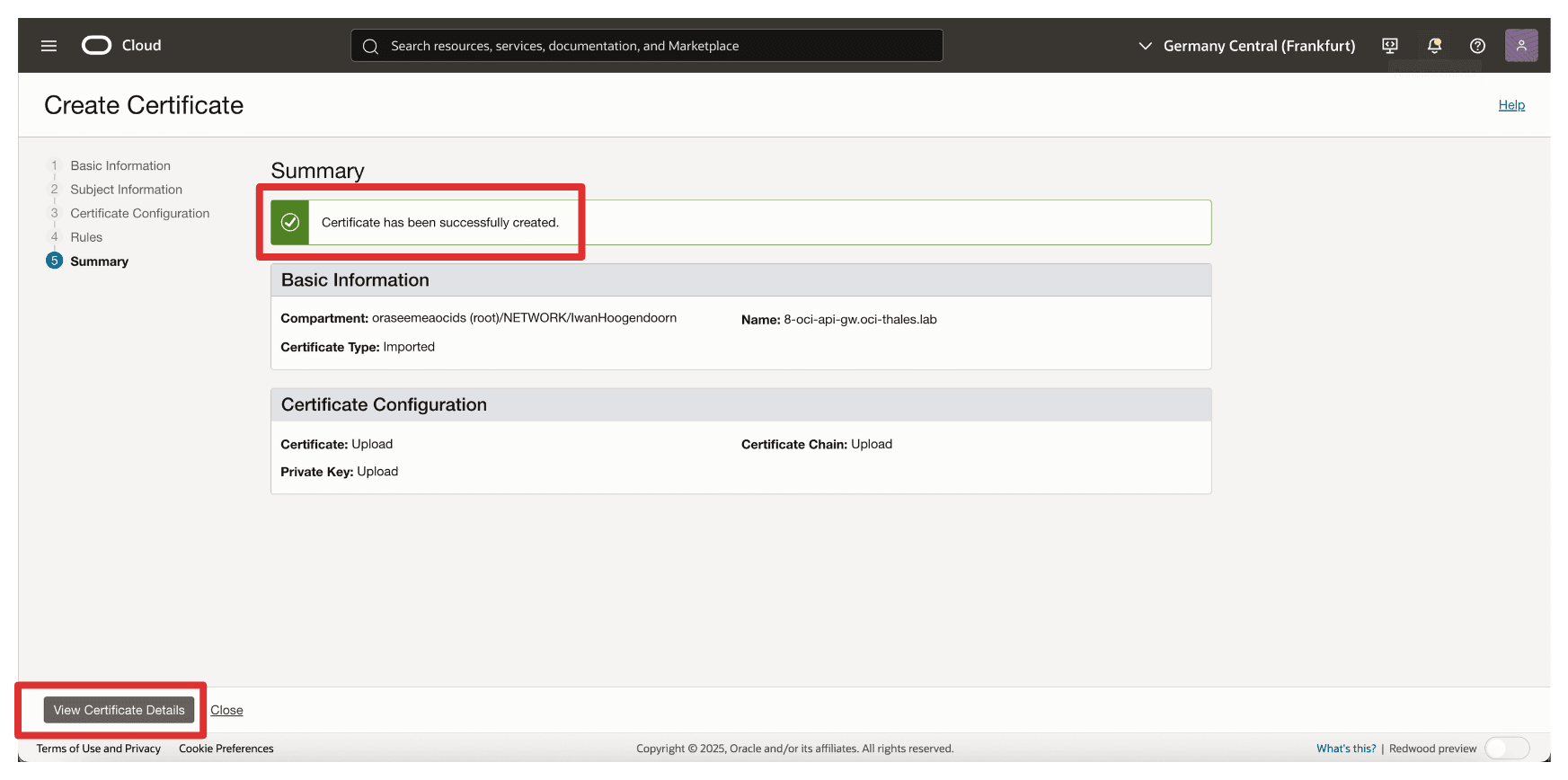

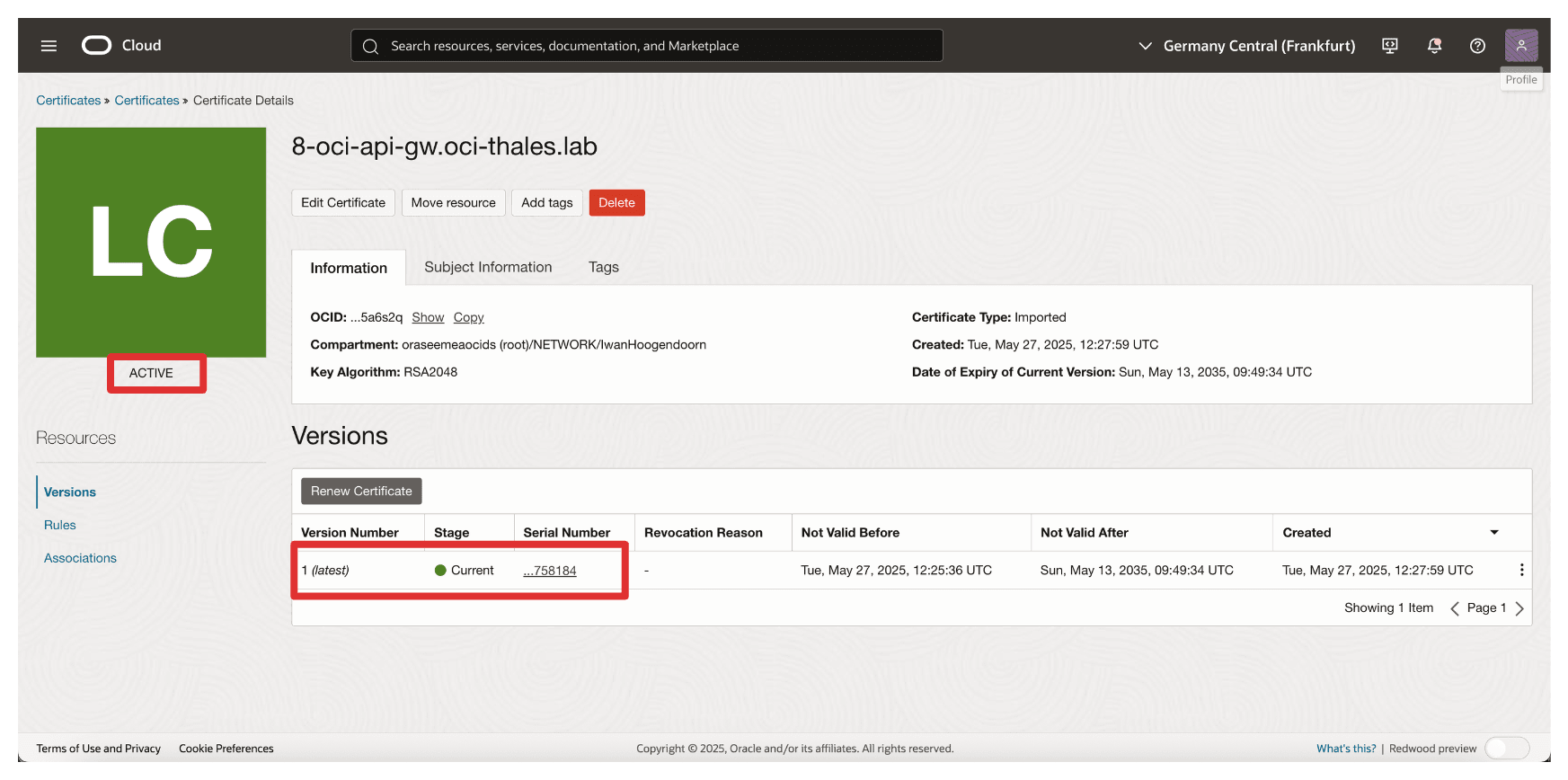

Rivedere il Riepilogo e fare clic su Visualizza dettagli certificato.

-

Tenere presente che il certificato è attivo.

Nota: se il caricamento del certificato non riesce, potrebbe essere dovuto all'algoritmo utilizzato durante la generazione della richiesta di firma certificato. I certificati che utilizzano l'algoritmo ECDSA non sono stati accettati da OCI. Per risolvere questo problema, abbiamo rigenerato la richiesta di firma certificato utilizzando l'algoritmo RSA, che ha funzionato correttamente.

Una volta caricato, questo certificato sarà disponibile per il collegamento alla distribuzione del gateway API, consentendo di presentare un'identità sicura ai servizi OCI, ad esempio il servizio KMS esterno OCI. Questa attività è fondamentale per abilitare l'affidabilità sicura basata su certificati tra Oracle e il key manager esterno.

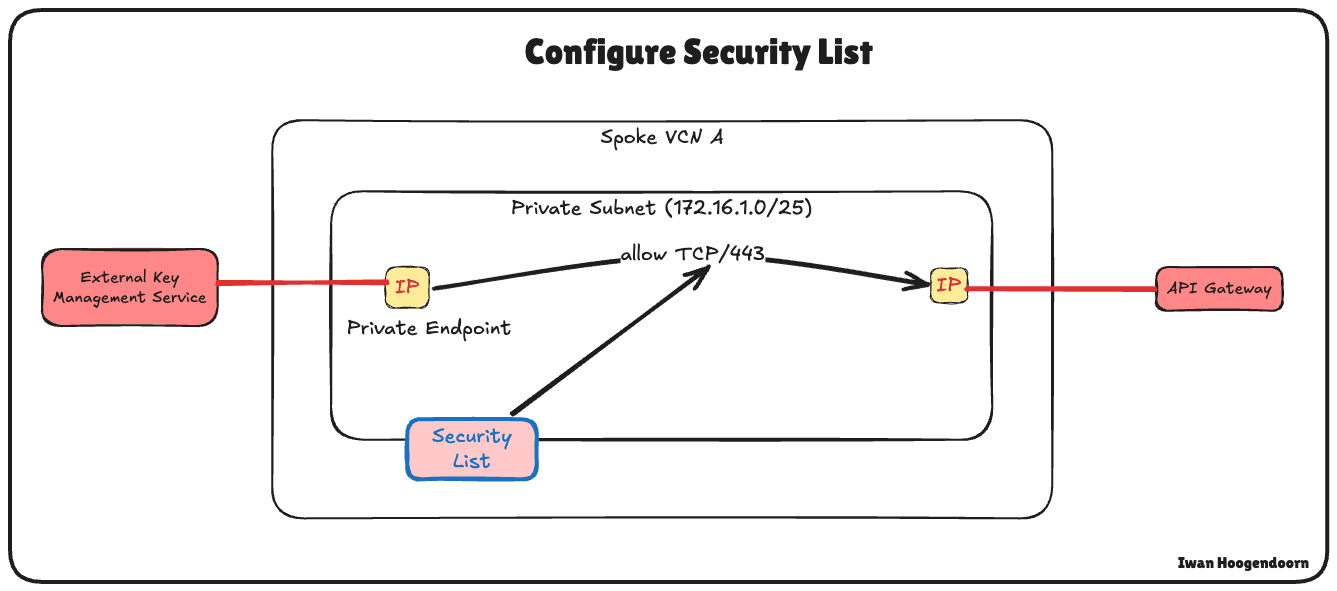

Task 5: assicurarsi che all'endpoint privato sia consentito comunicare con il gateway API OCI dal firewall/lista di sicurezza/gruppo di sicurezza di rete

Prima di distribuire il gateway API OCI o testare l'integrazione tra OCI e Thales CipherTrust Manager, è essenziale garantire che la connettività di rete sia in atto tra l'endpoint privato utilizzato dal KMS esterno OCI e il gateway API OCI.

Nota:

Il traffico all'interno della stessa subnet non è consentito automaticamente in OCI. Anche se l'endpoint privato e il gateway API OCI risiedono nella stessa subnet, è comunque necessario consentire in modo esplicito il traffico tra di loro nella lista di sicurezza o nel gruppo di sicurezza di rete.

Ad esempio, per consentire il traffico HTTPS tra le risorse nella stessa subnet, è necessario creare una regola di entrata che consenta il traffico sulla porta TCP 443 dal blocco CIDR della subnet.

-

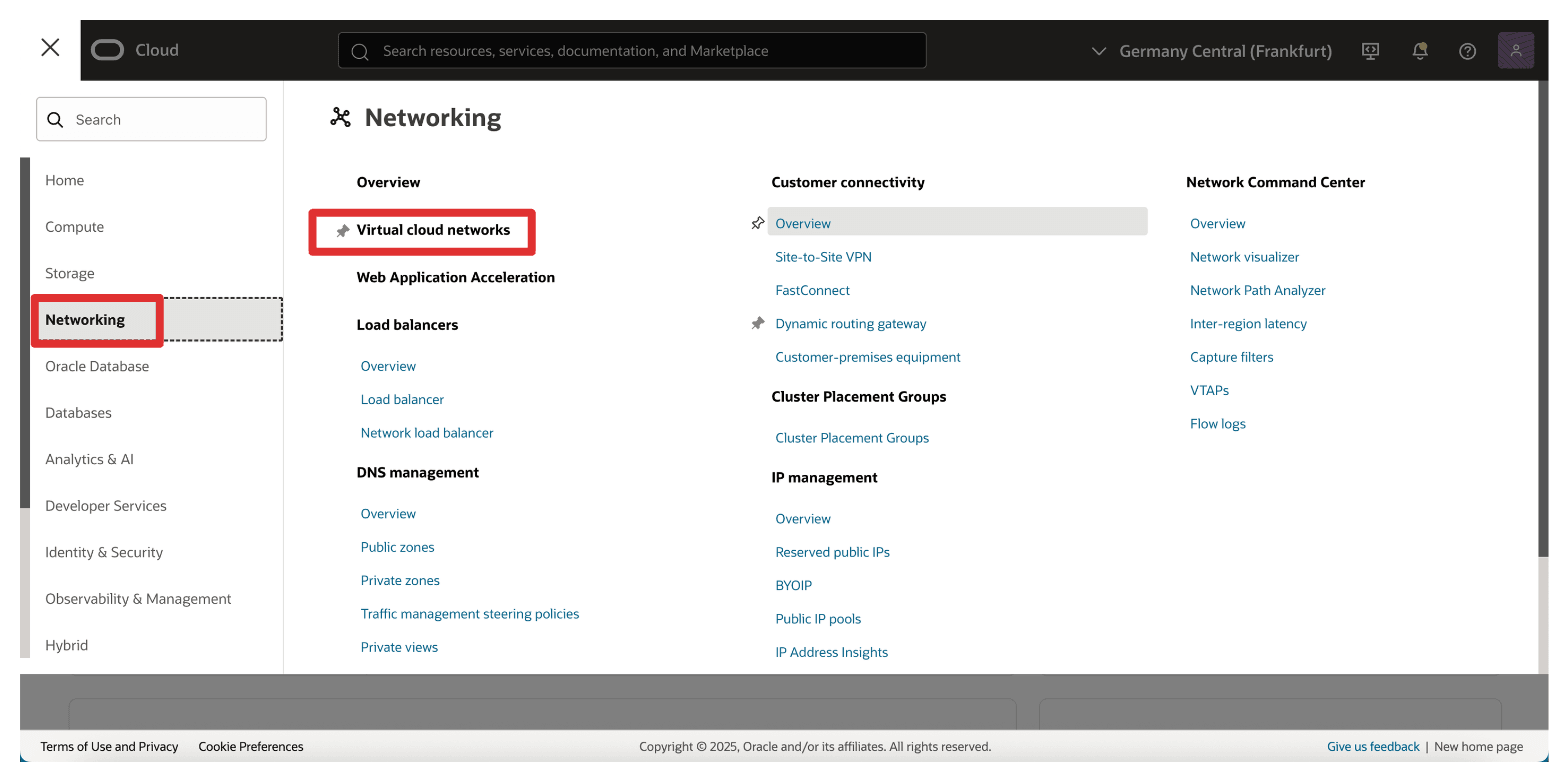

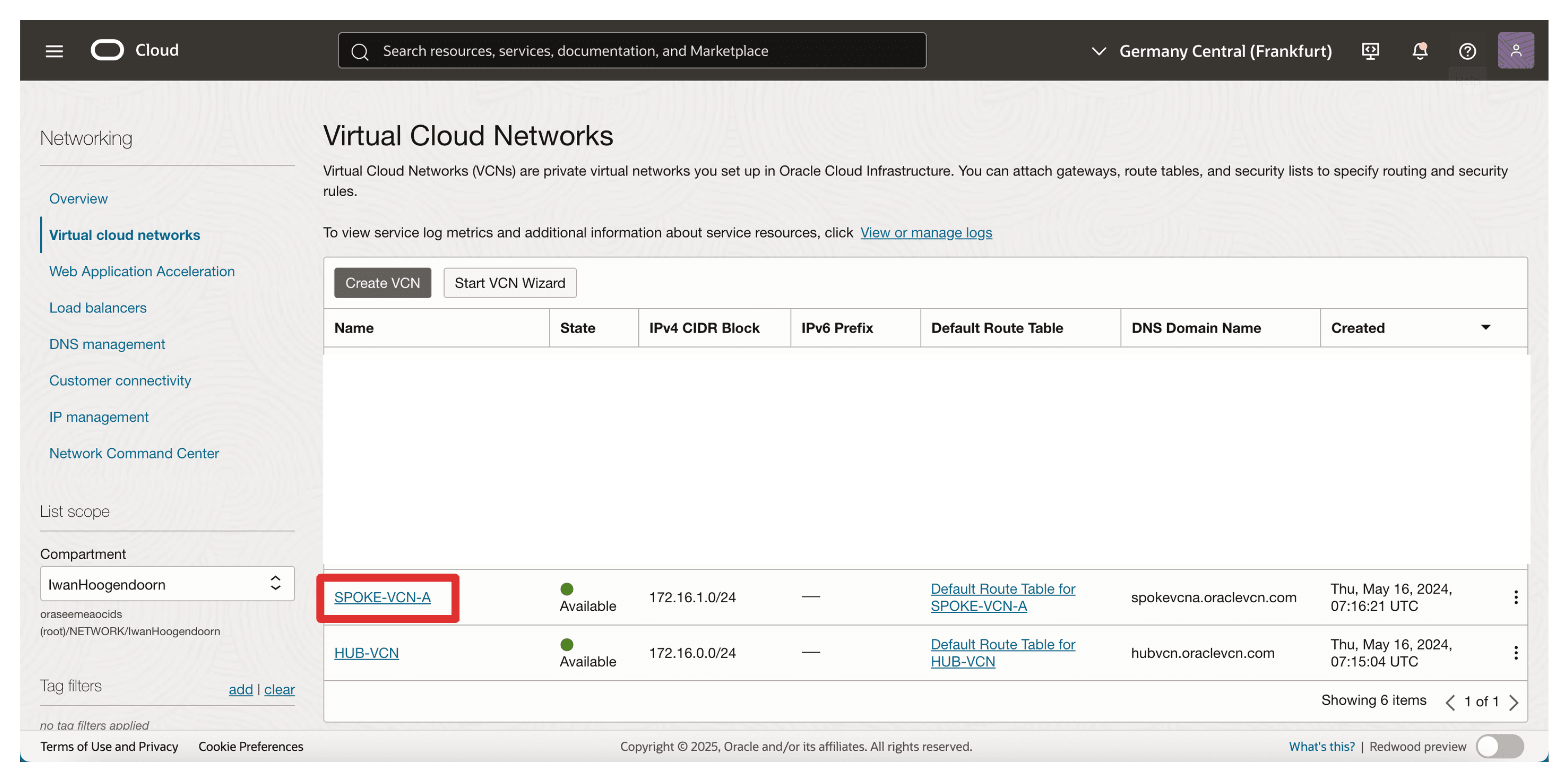

Andare alla console OCI, andare a Networking e fare clic su Reti cloud virtuali.

-

Fare clic su Invia una VCN.

-

scorrere in Basso.

-

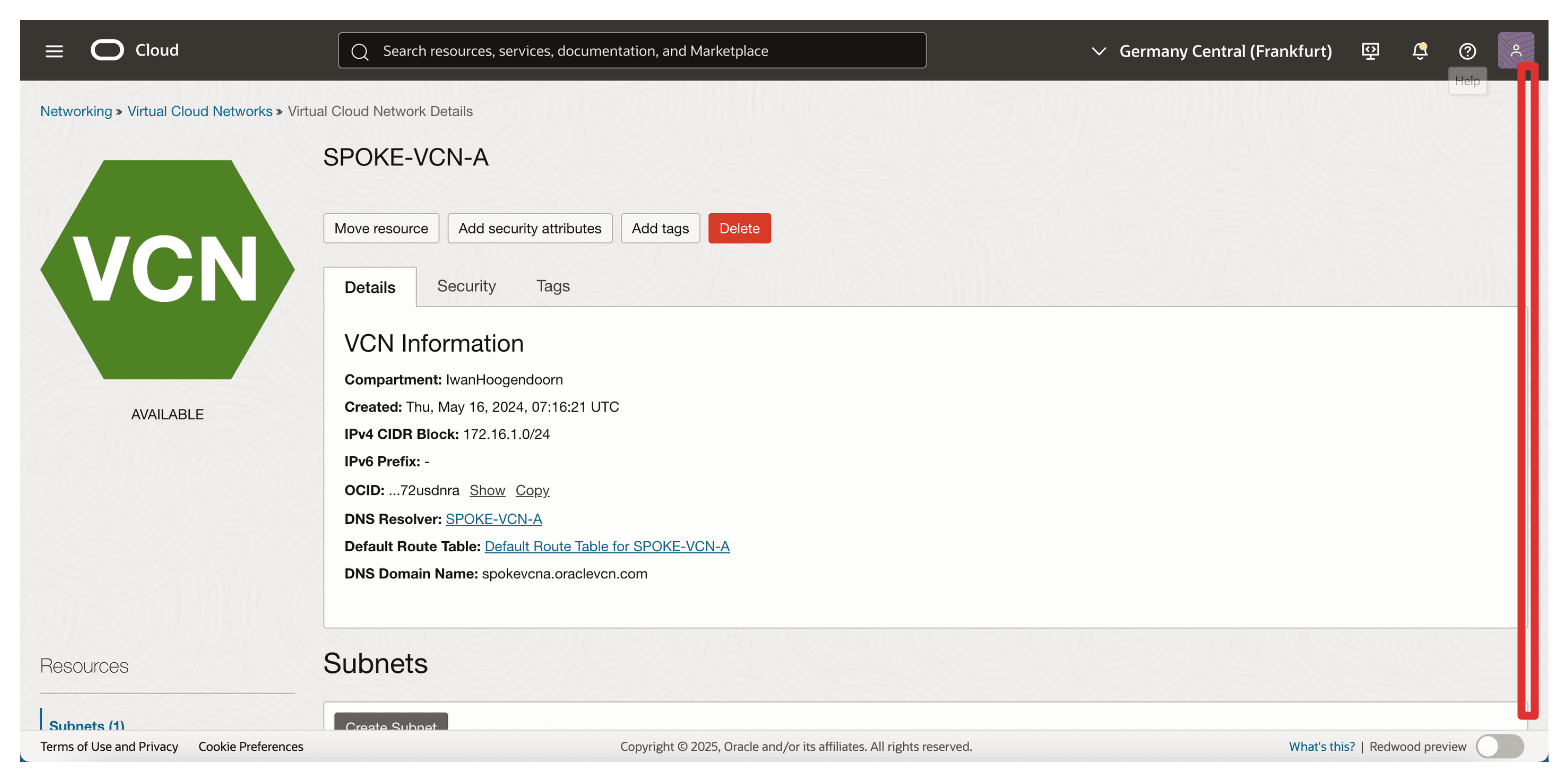

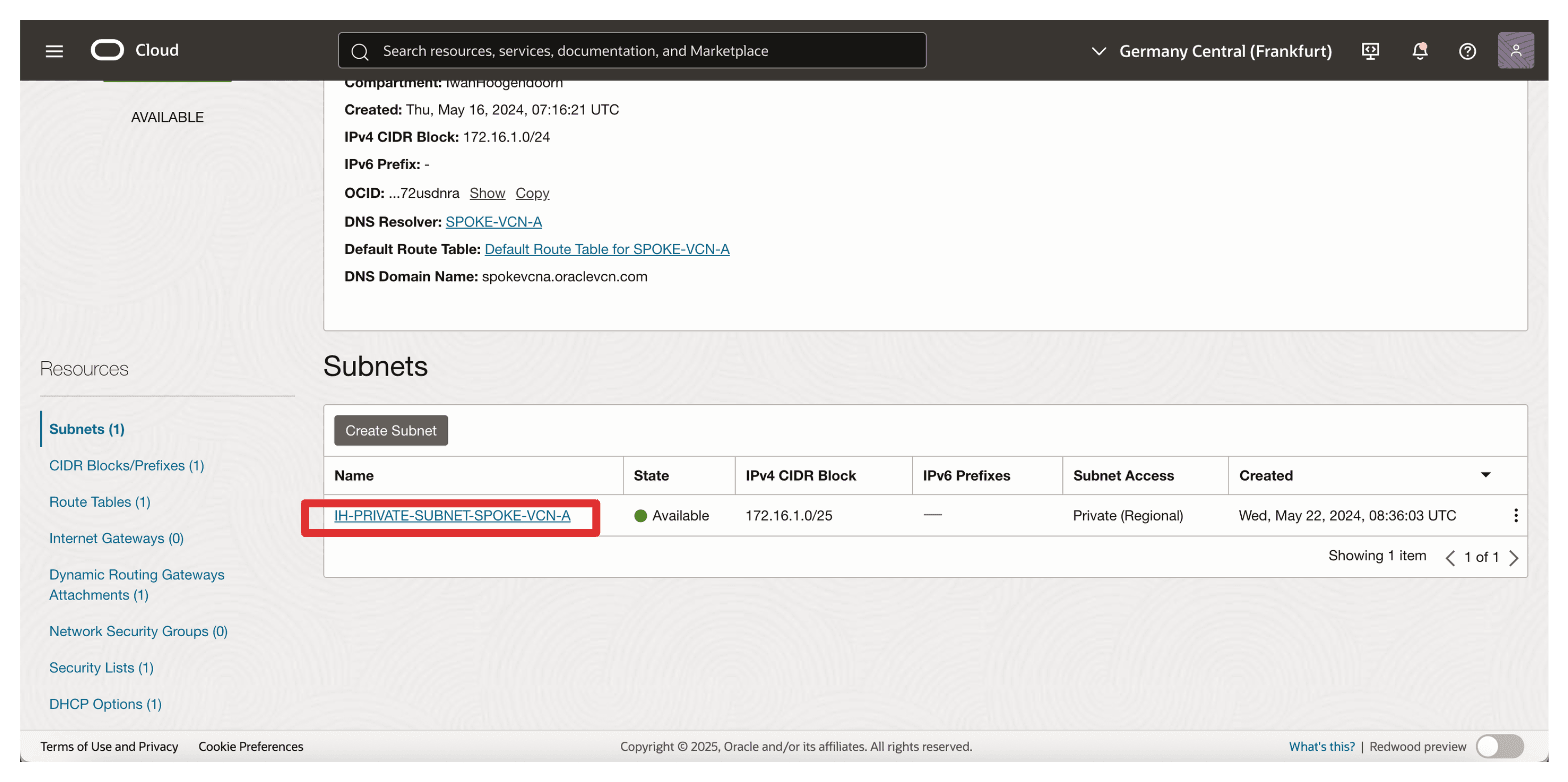

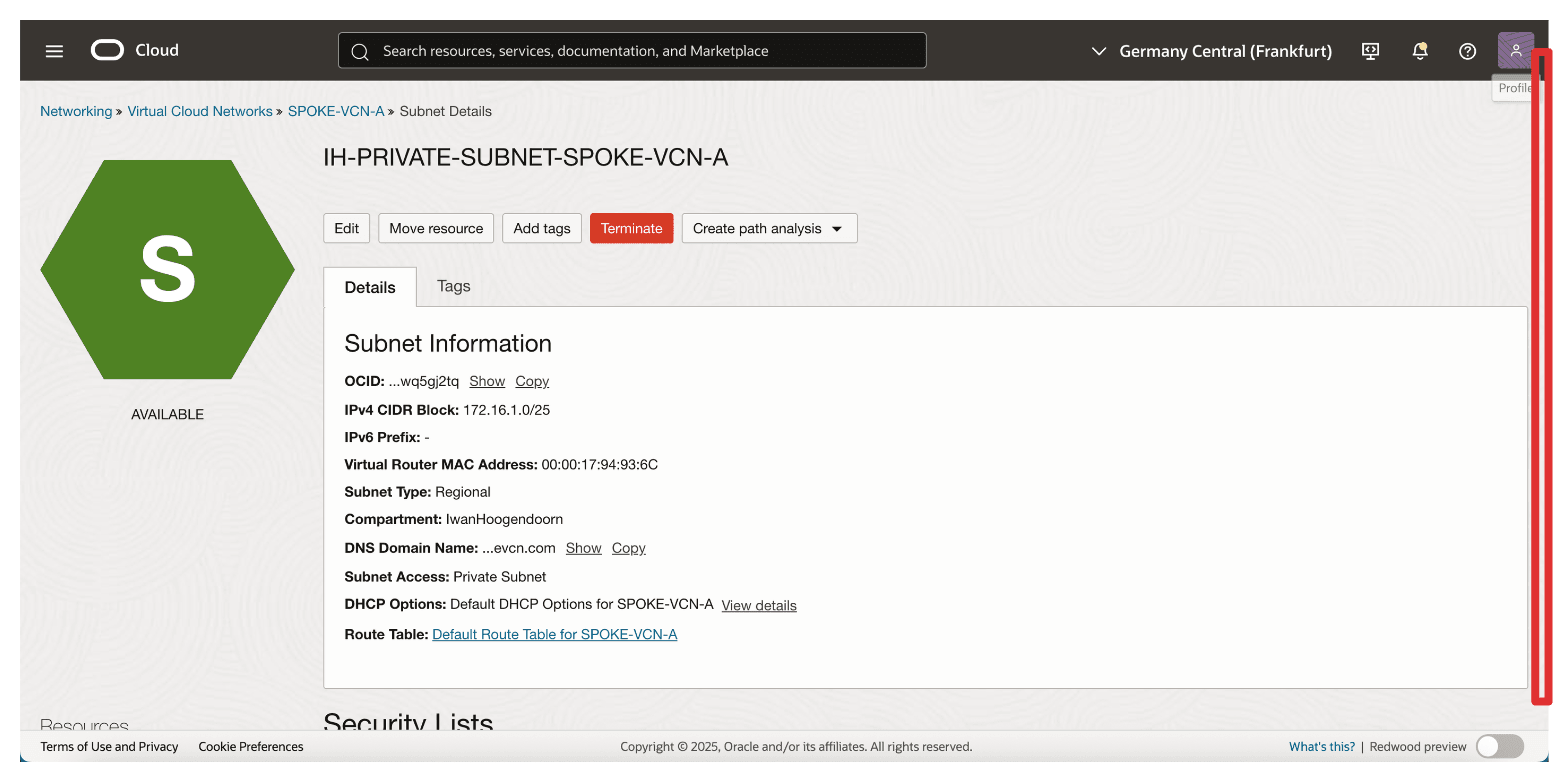

Fare clic sulla subnet privata della VCN spoke A. Si tratta della VCN in cui si troverà l'endpoint privato del servizio KMS esterno OCI e l'indirizzo IP del gateway API OCI.

-

scorrere in Basso.

-

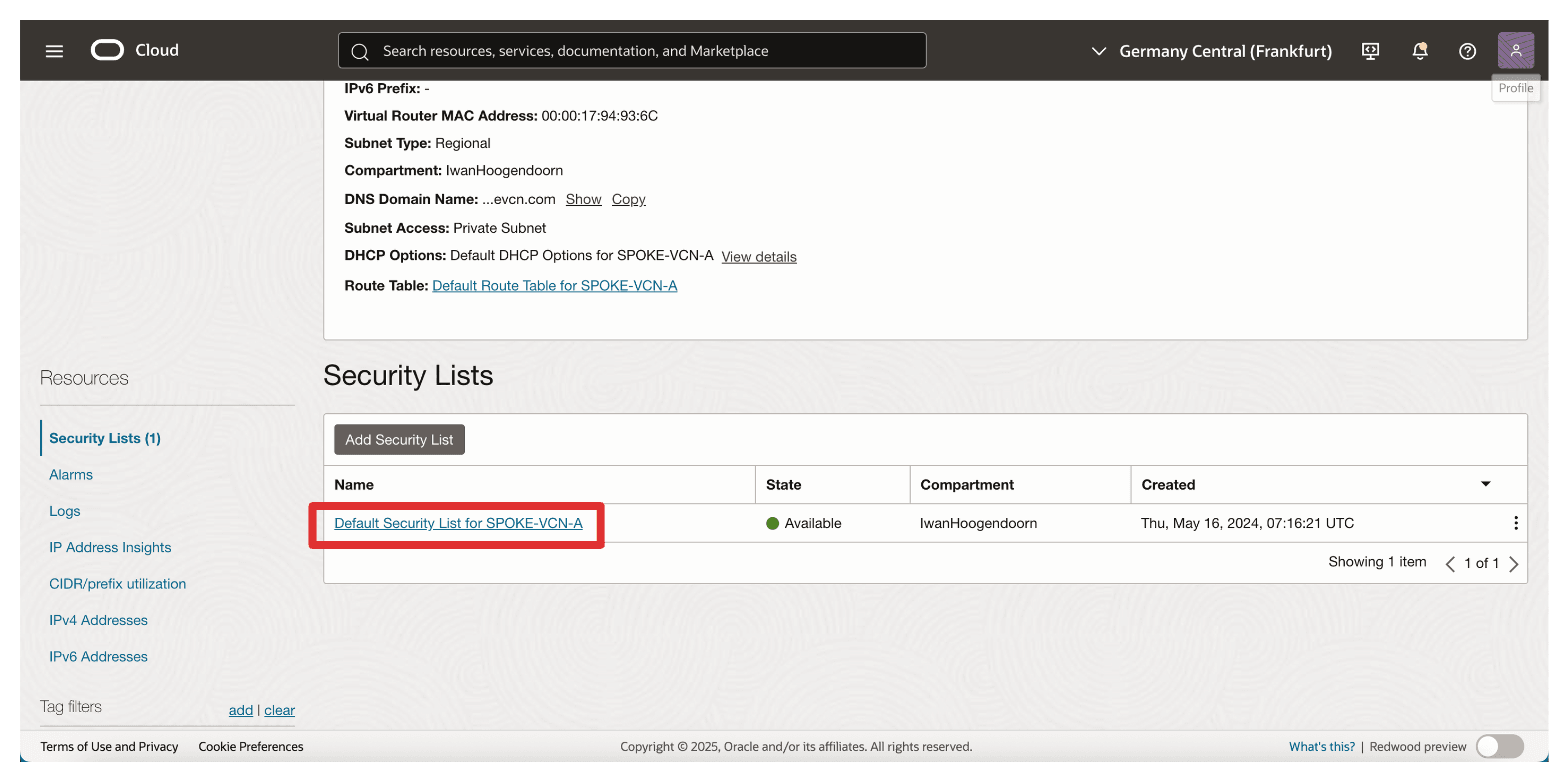

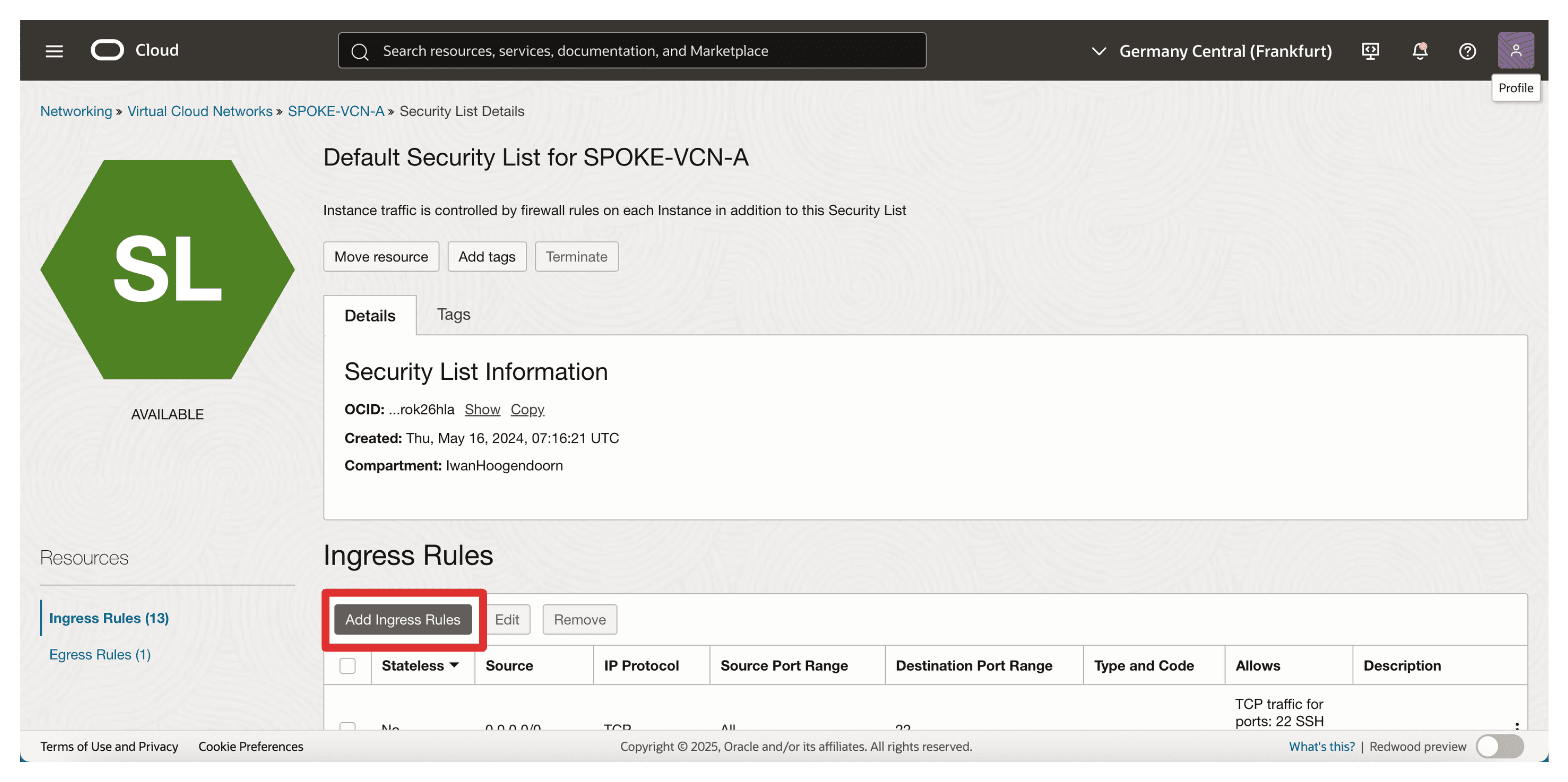

Fare clic sulla lista di sicurezza predefinita collegata alla subnet.

-

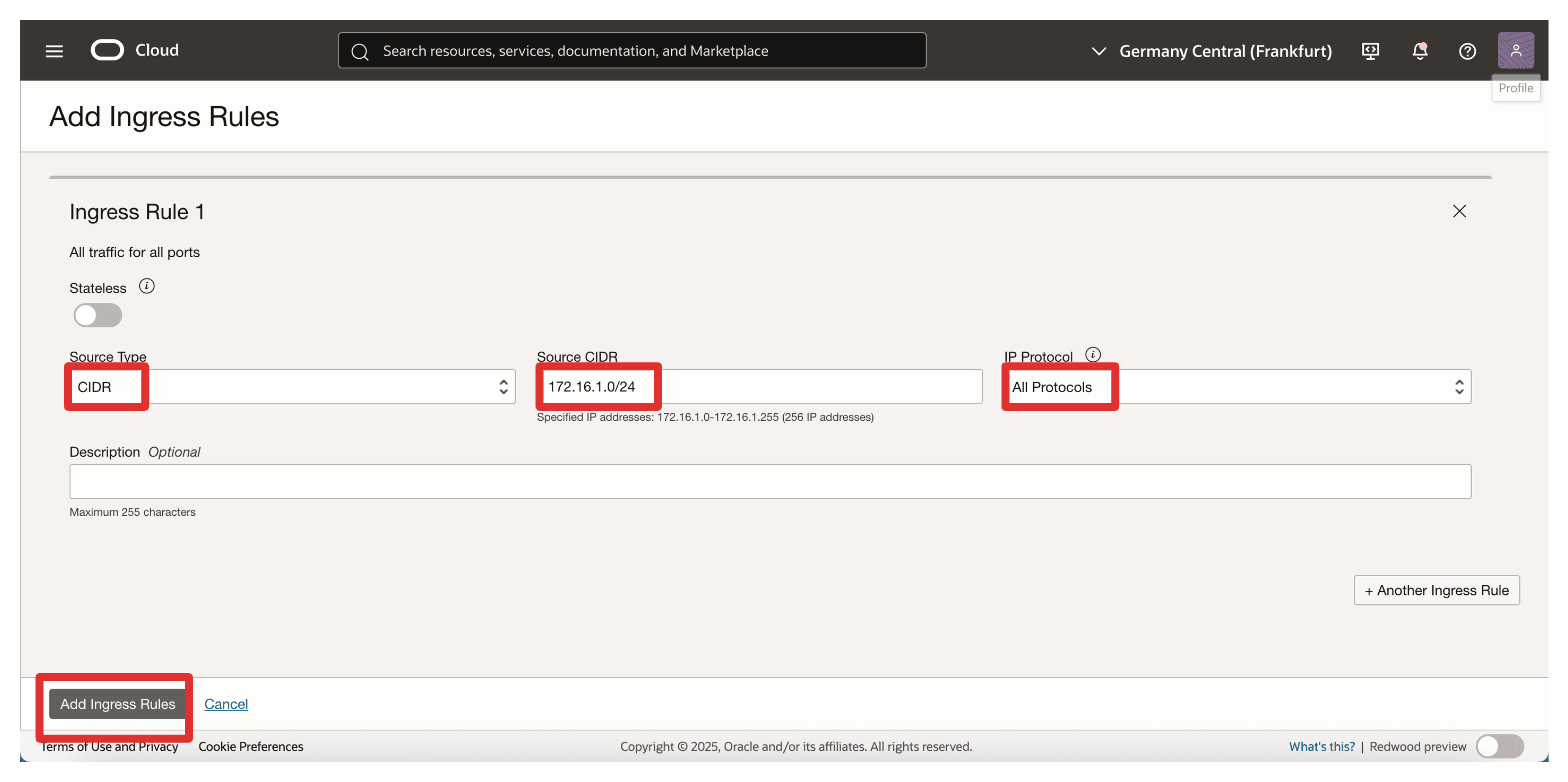

Fare clic su Aggiungi regole di entrata.

- Per configurare Regola di entrata 1, immettere le informazioni riportate di seguito e fare clic su Aggiungi regole di entrata.

- Tipo di origine: selezionare CIDR.

- CIDR di origine: immettere

172.16.1.0/24. - Protocollo IP: selezionare Tutti i protocolli.

-

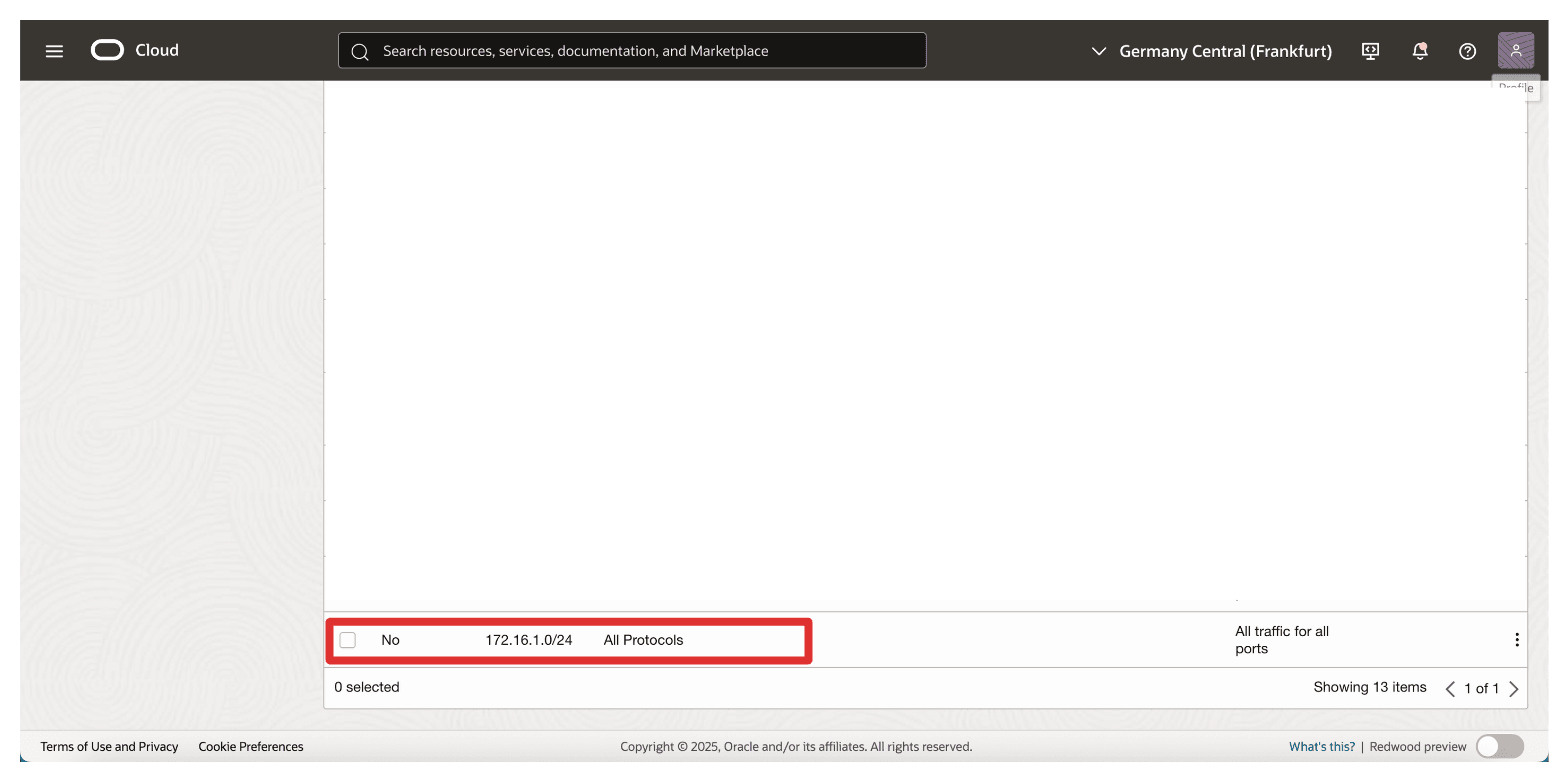

Tenere presente che la regola della lista di sicurezza in entrata è stata aggiunta alla lista di sicurezza.

Nota: se un gateway API OCI non riesce a raggiungere Thales CipherTrust Manager tramite il nome FQDN durante la distribuzione, potrebbe non diventare attivo. Pertanto, garantire un percorso di rete chiaro e sicuro tra l'endpoint privato e il gateway API OCI è un prerequisito fondamentale per un'integrazione HYOK di successo.

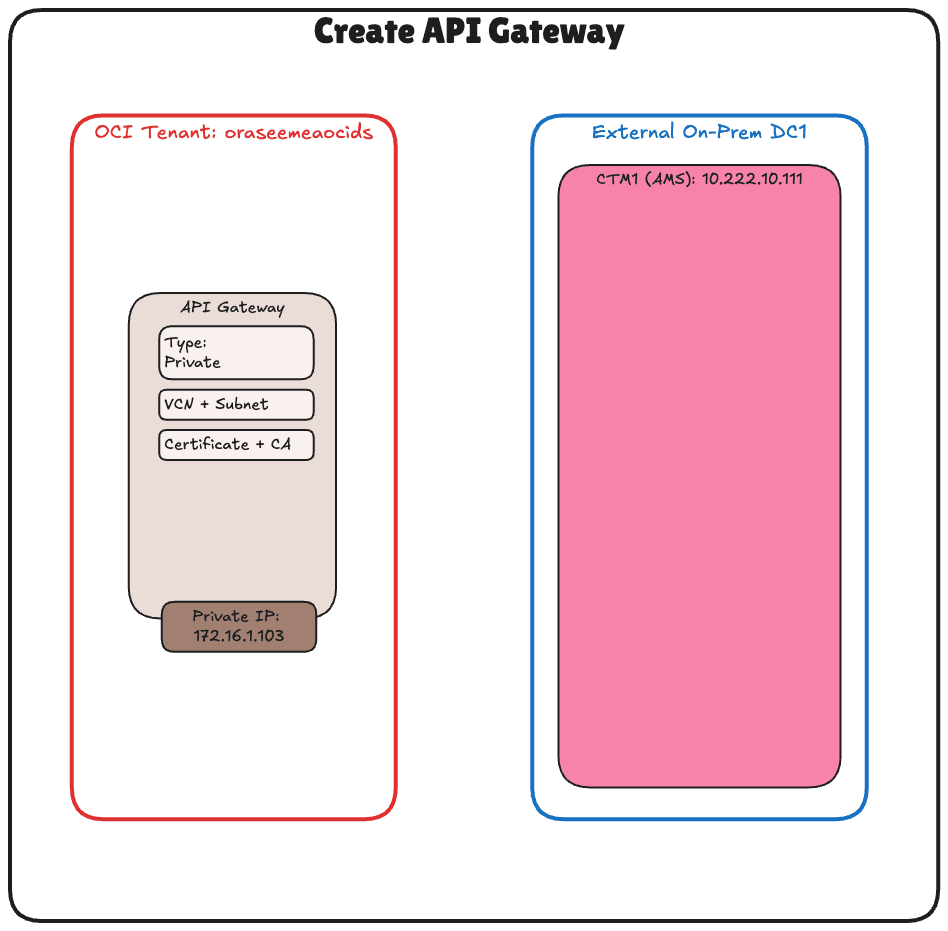

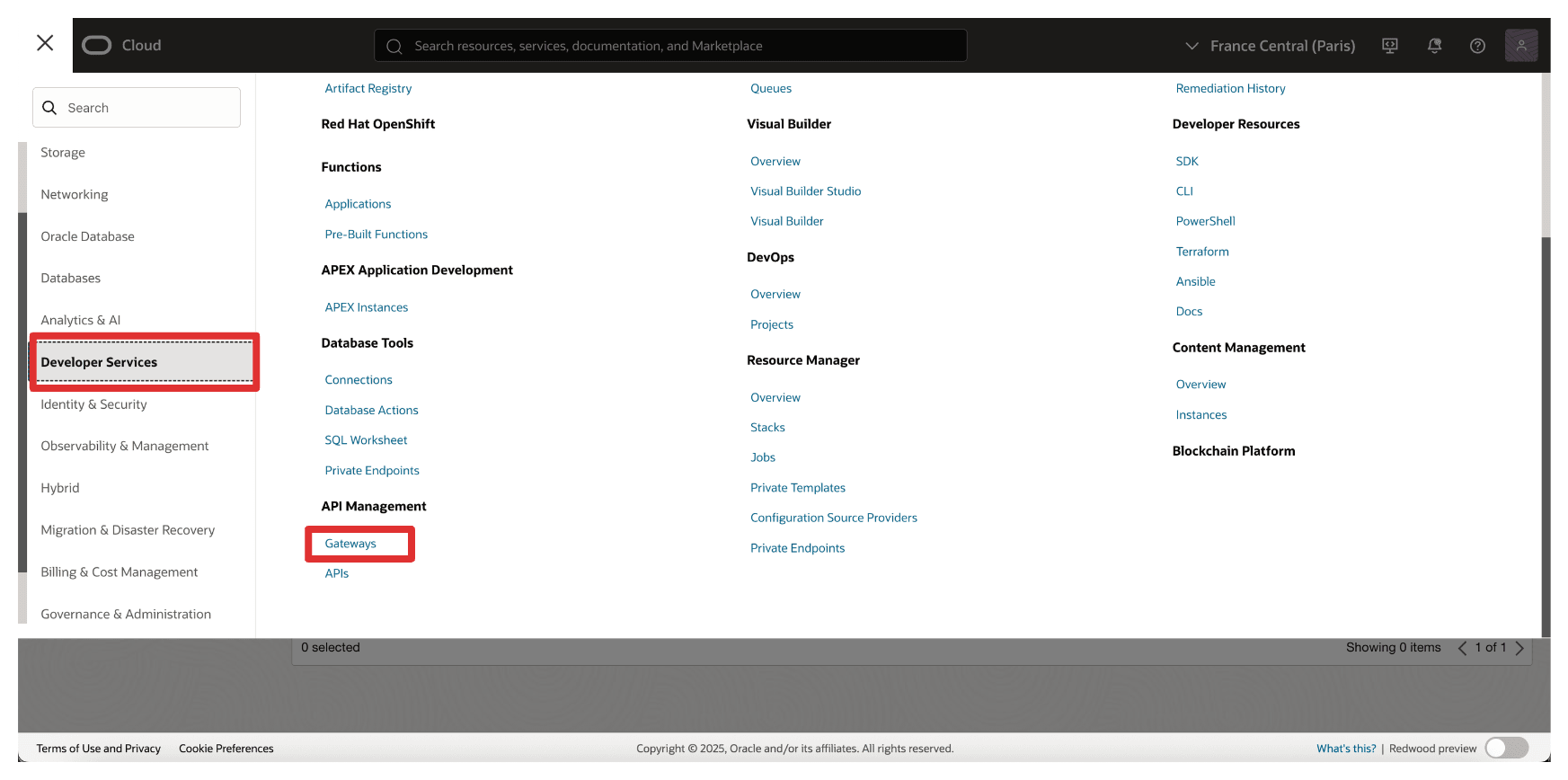

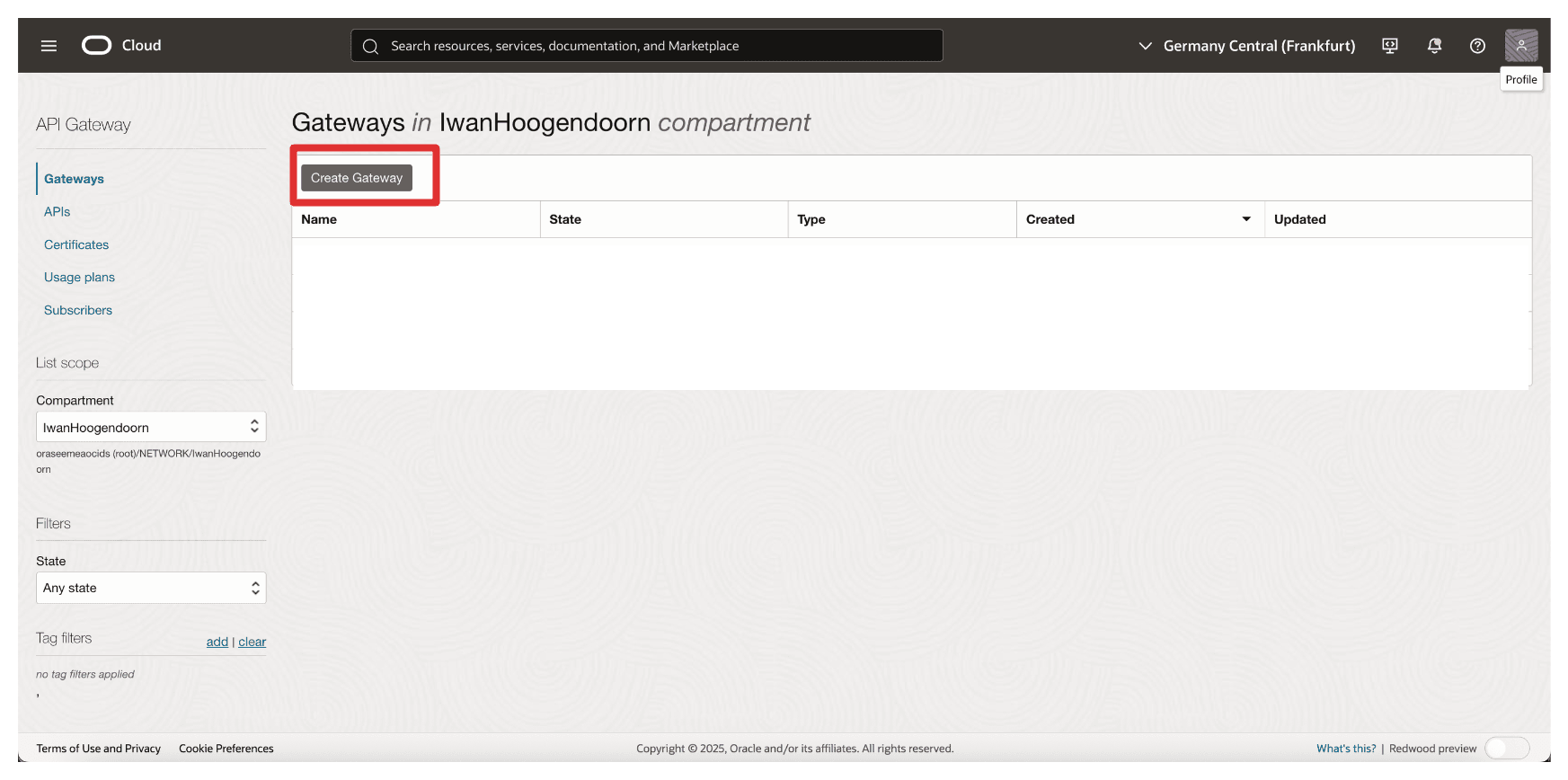

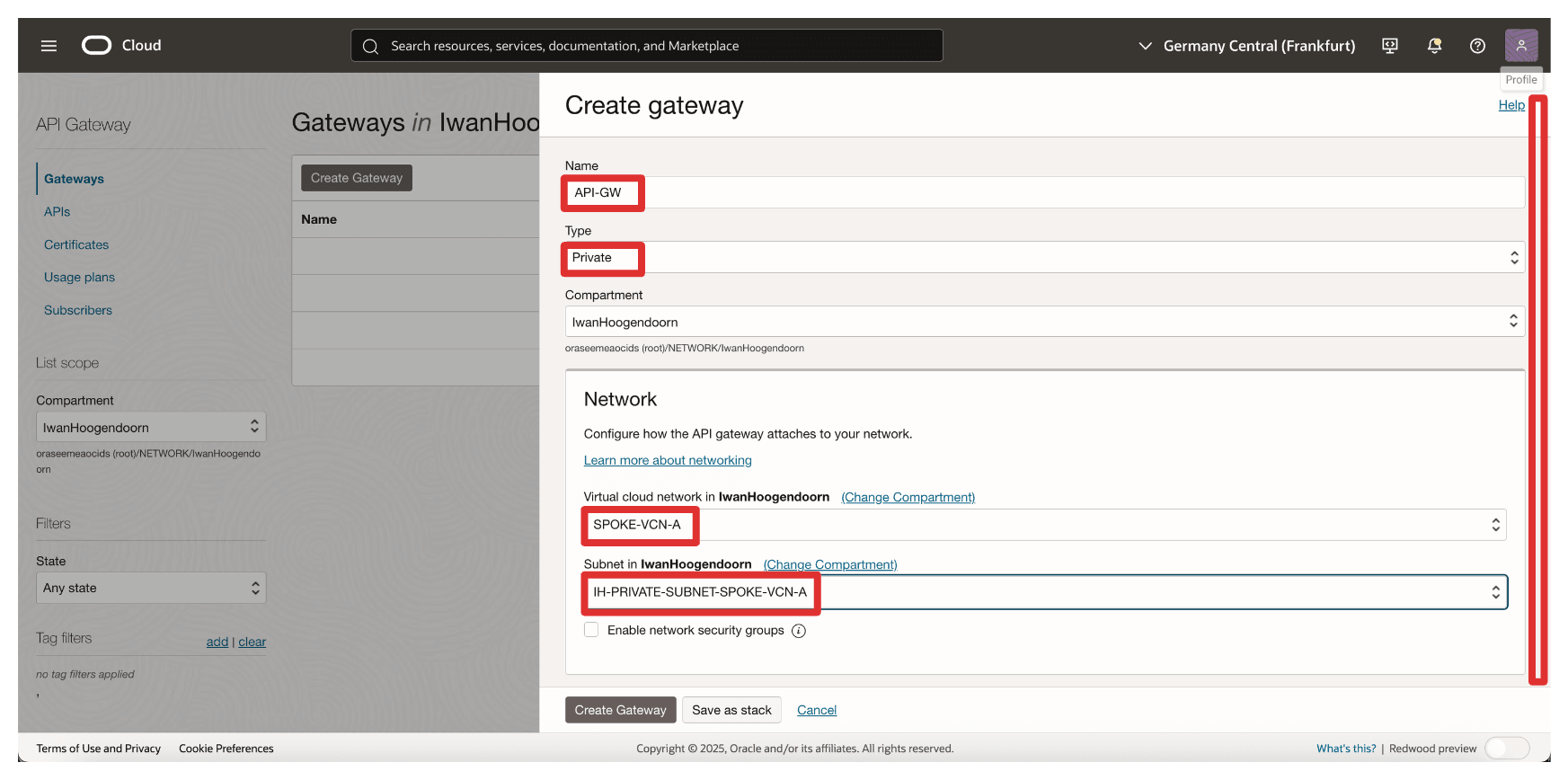

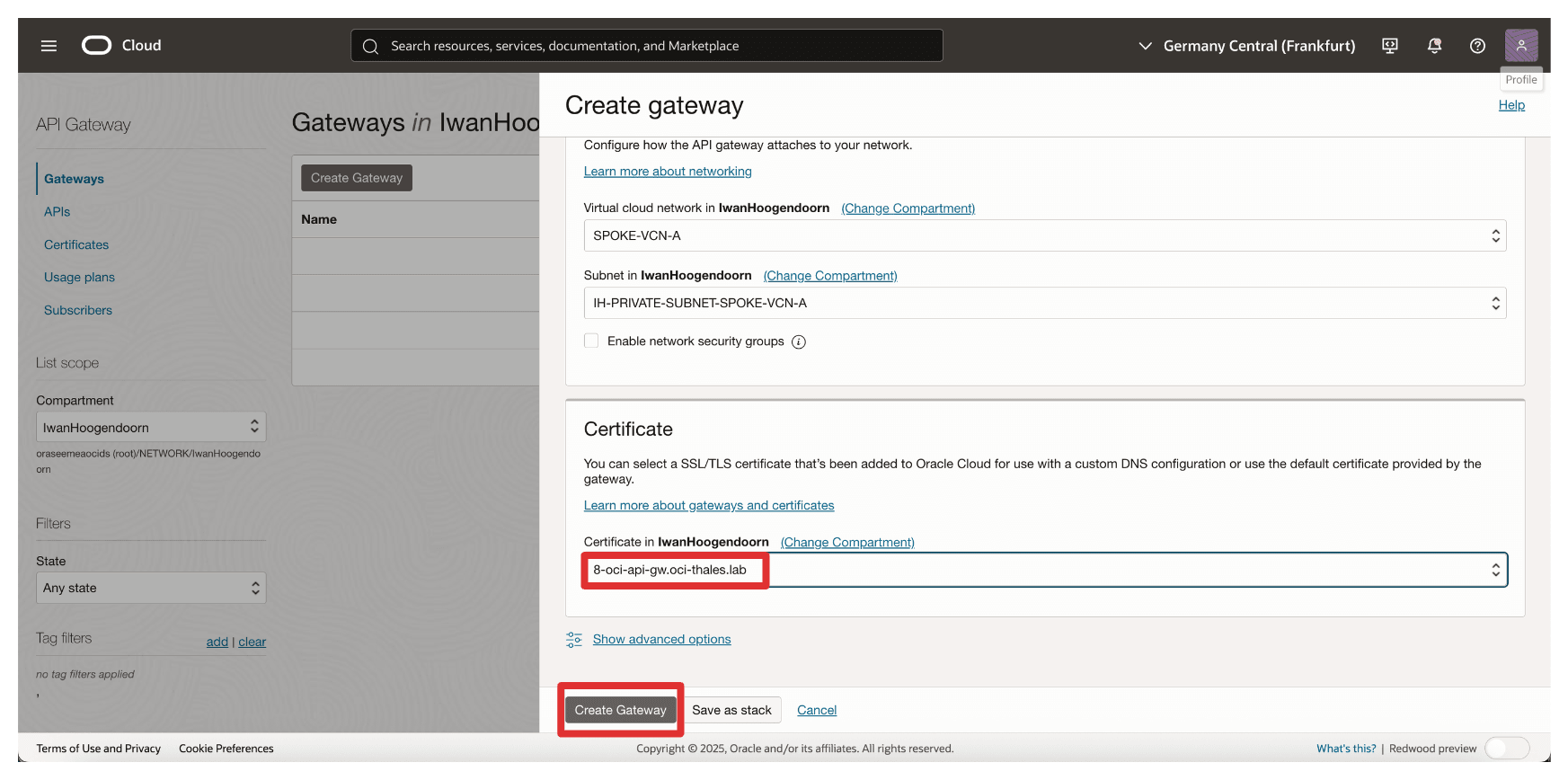

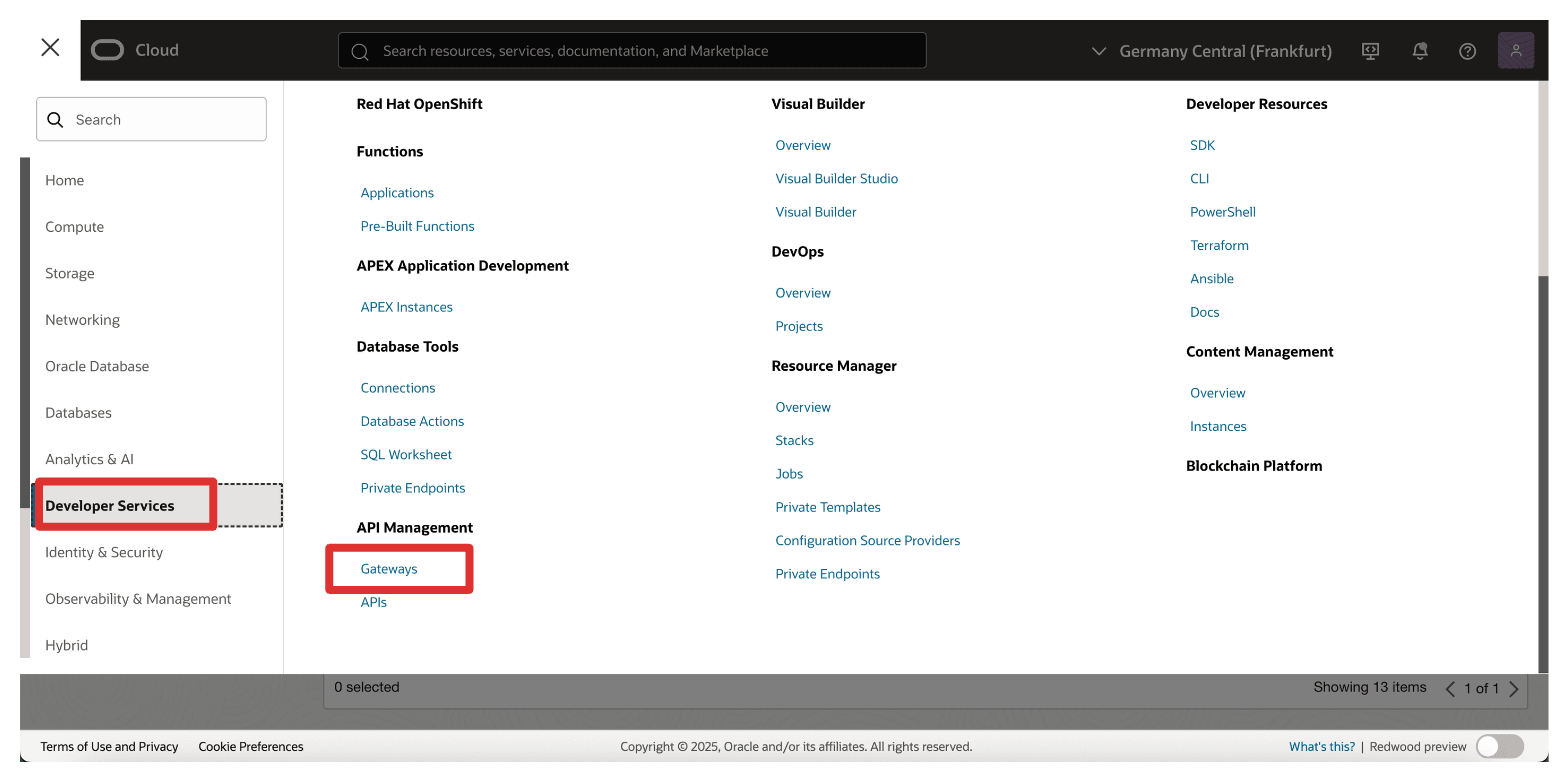

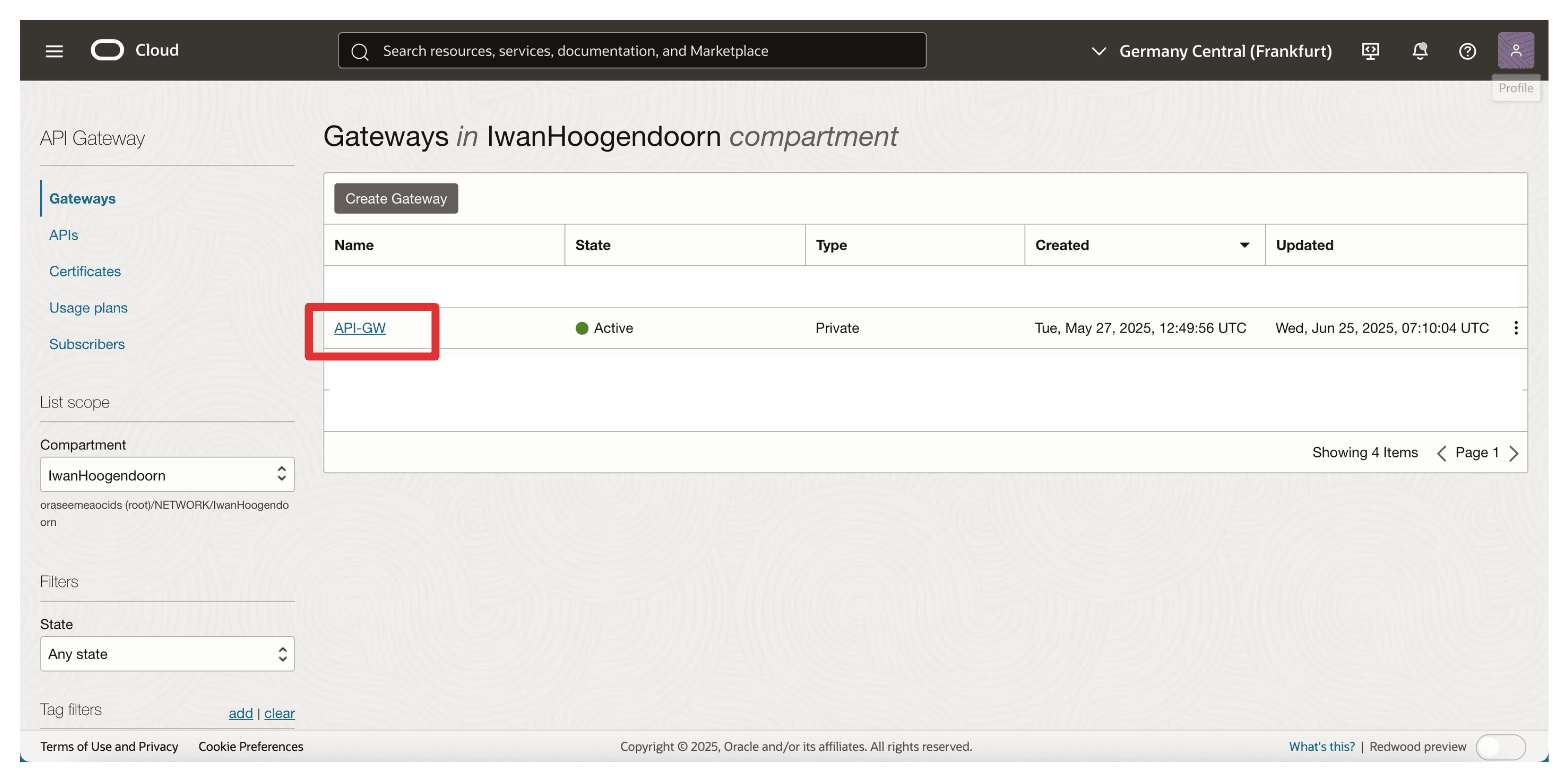

Task 6: Creare un gateway API OCI

Una volta caricato il certificato TLS firmato, il task successivo consiste nella creazione di un gateway API OCI che fungerà da punto di accesso sicuro per consentire a OCI di comunicare con Thales CipherTrust Manager.

Questo gateway API OCI verrà in seguito configurato per instradare le richieste a CTM utilizzando il nome dominio completamente qualificato (FQDN) e applicare la comunicazione sicura utilizzando il certificato TLS caricato.

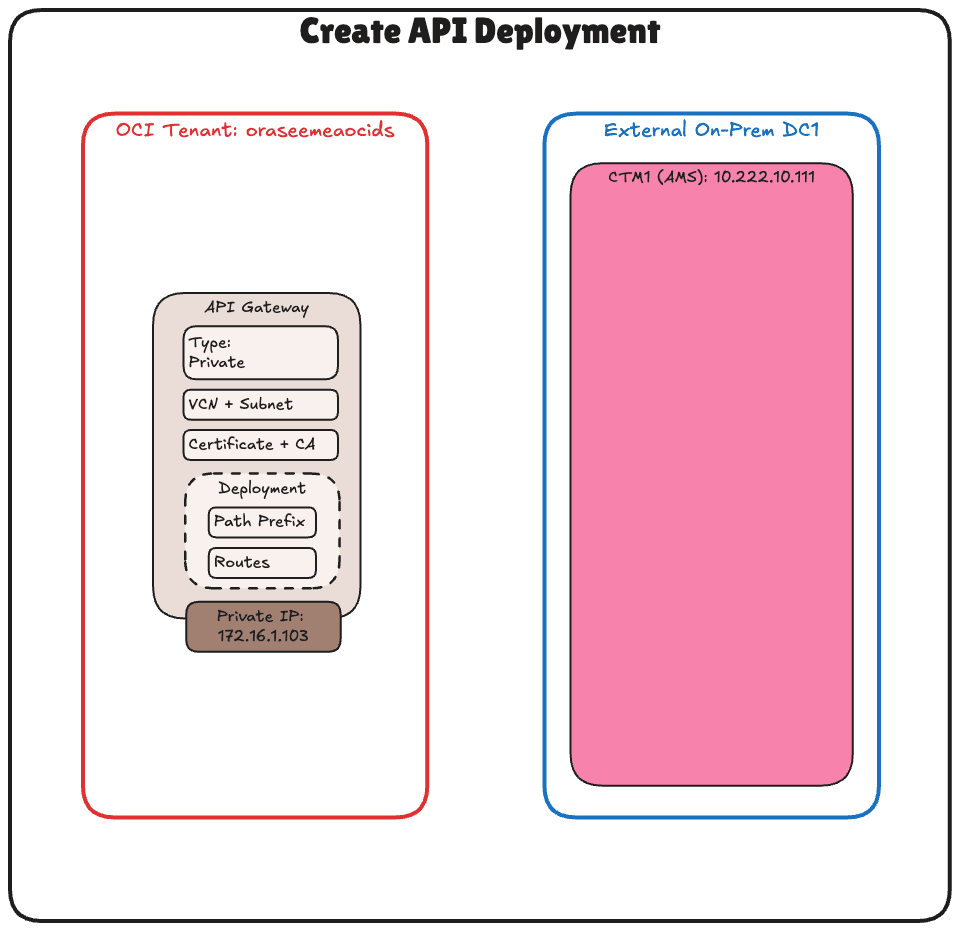

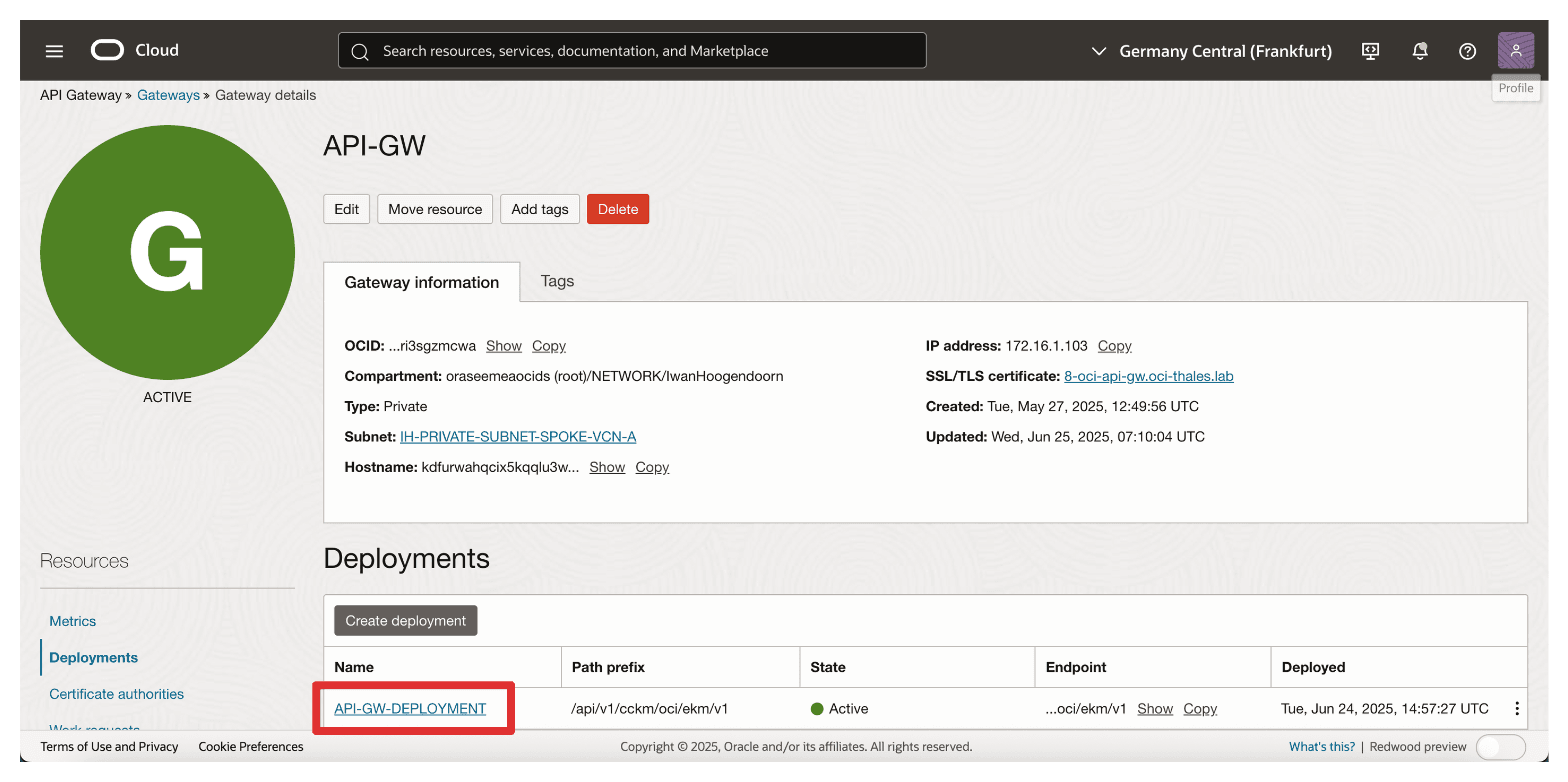

L'immagine seguente illustra i componenti e l'impostazione della configurazione in questo task.

-

Andare alla console OCI, andare a Developer Services e fare clic su Gateways.

-

Fare clic su Crea gateway.

- In Crea gateway immettere le informazioni riportate di seguito.

- Immettere un Nome. Ad esempio,

API-GW. - Tipo: selezionare Privato.

- VCN: selezionare la VCN dalla quale è raggiungibile il Thales CipherTrust Manager.

- Subnet: selezionare subnet privata con accesso a Thales CipherTrust Manager.

- Immettere un Nome. Ad esempio,

-

Selezionare il certificato caricato in precedenza (

8-oci-api-gw.oci-thales.lab) e fare clic su Crea gateway.

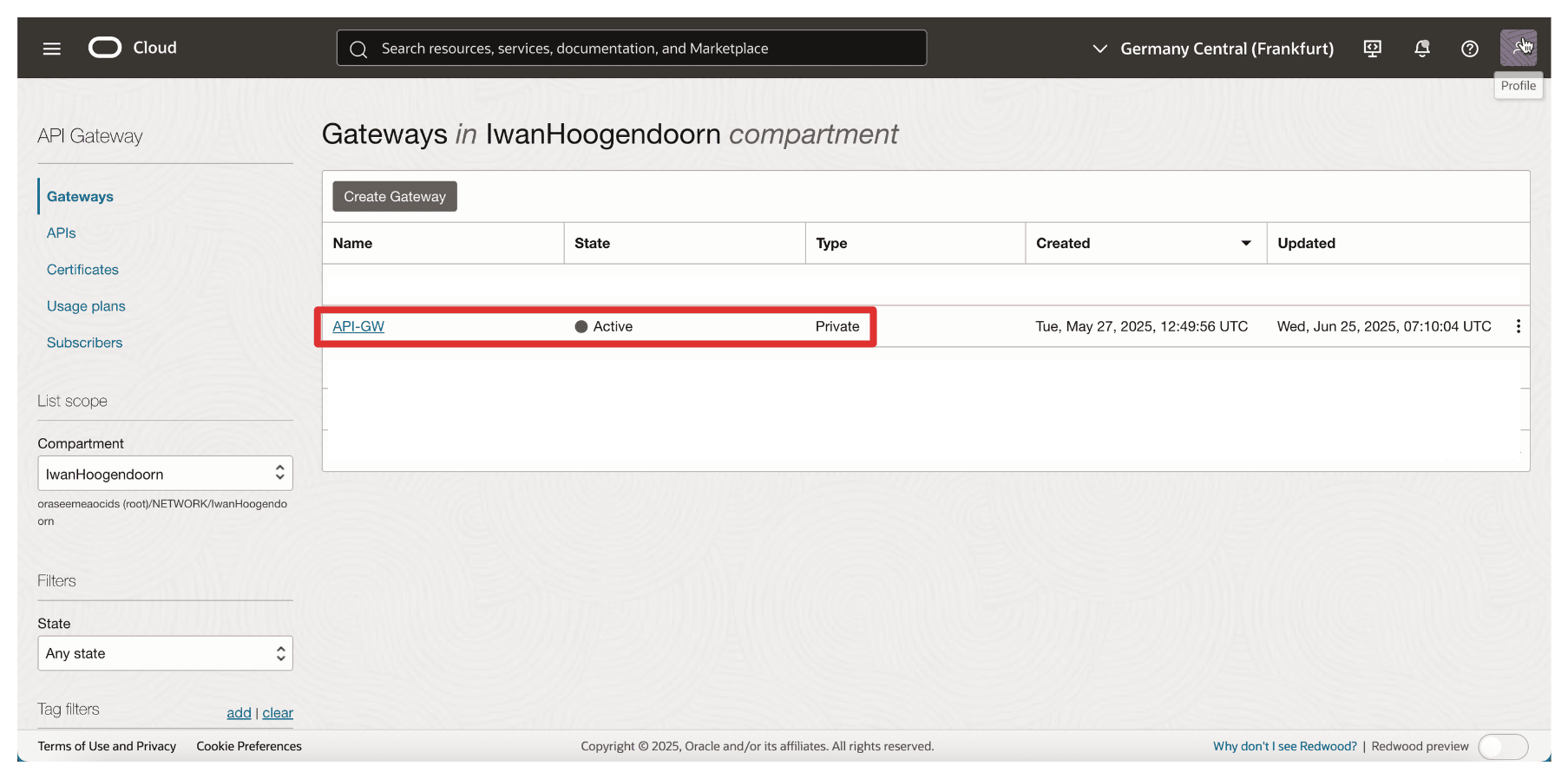

-

Tenere presente che il gateway API OCI viene creato.

Nota: la distribuzione del gateway API OCI potrebbe non riuscire se non è in grado di raggiungere Thales CipherTrust Manager tramite l'URL backend configurato. Per evitare questo problema, assicurarsi che:

- Il instradamento è configurato correttamente tra la subnet privata del gateway API OCI e Thales CipherTrust Manager.

- Le liste di sicurezza o i gruppi di sicurezza di rete (NSG) consentono il traffico HTTPS (porta TCP 443) dalla subnet del gateway API a CTM.

- Il DN della funzione Gestione CipherTrust Thales viene risolto correttamente tramite il DNS privato configurato.

I backend non accessibili durante la distribuzione provocheranno un errore nei controlli dello stato, con conseguente errore di distribuzione o stato inattivo.

Questo gateway API OCI verrà in seguito utilizzato in una distribuzione per esporre un endpoint che il servizio KMS esterno OCI può chiamare. Il gateway funge da proxy sicuro e autenticato tra OCI e il manager Thales CipherTrust, applicando TLS e la convalida delle identità.

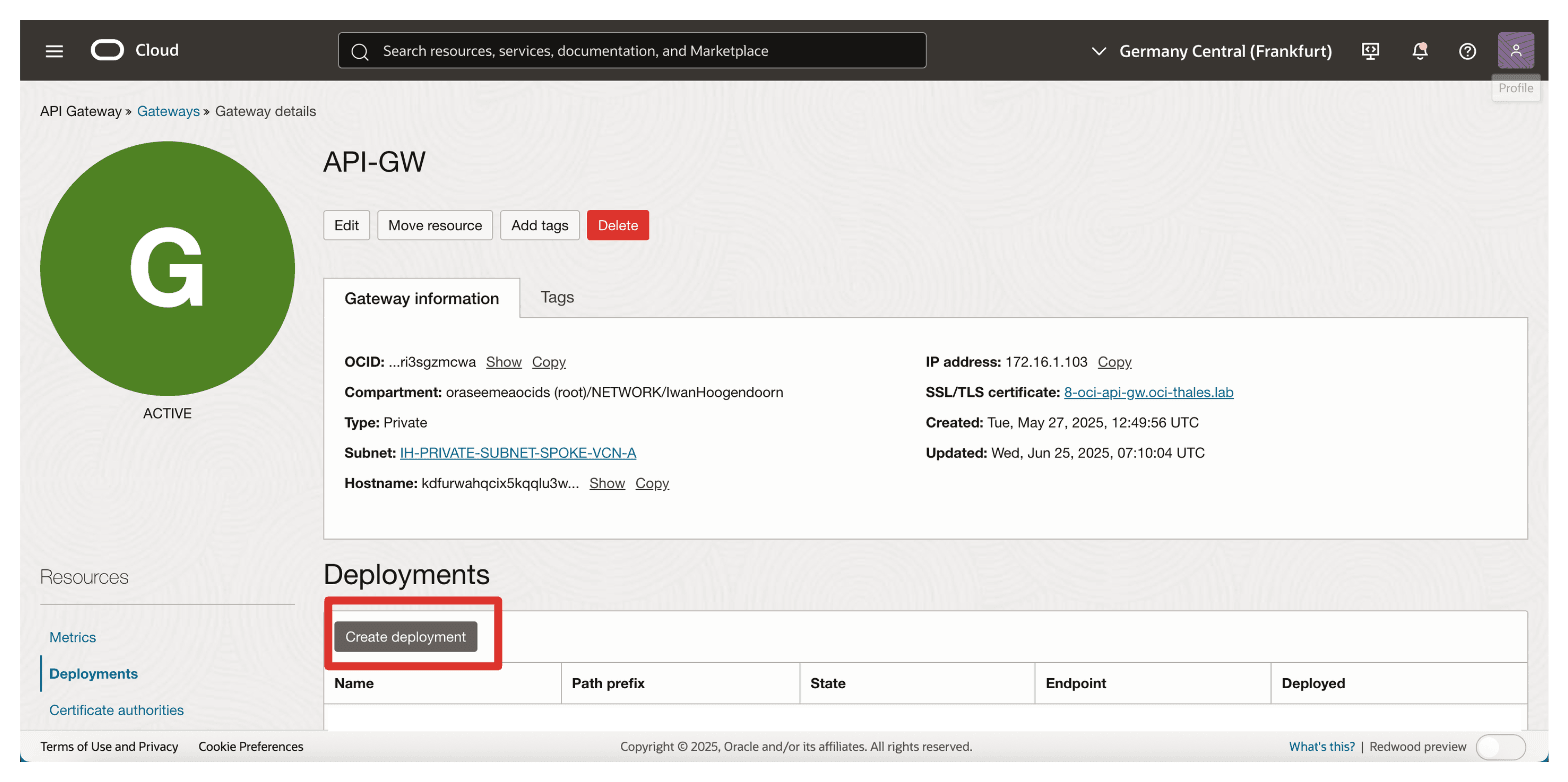

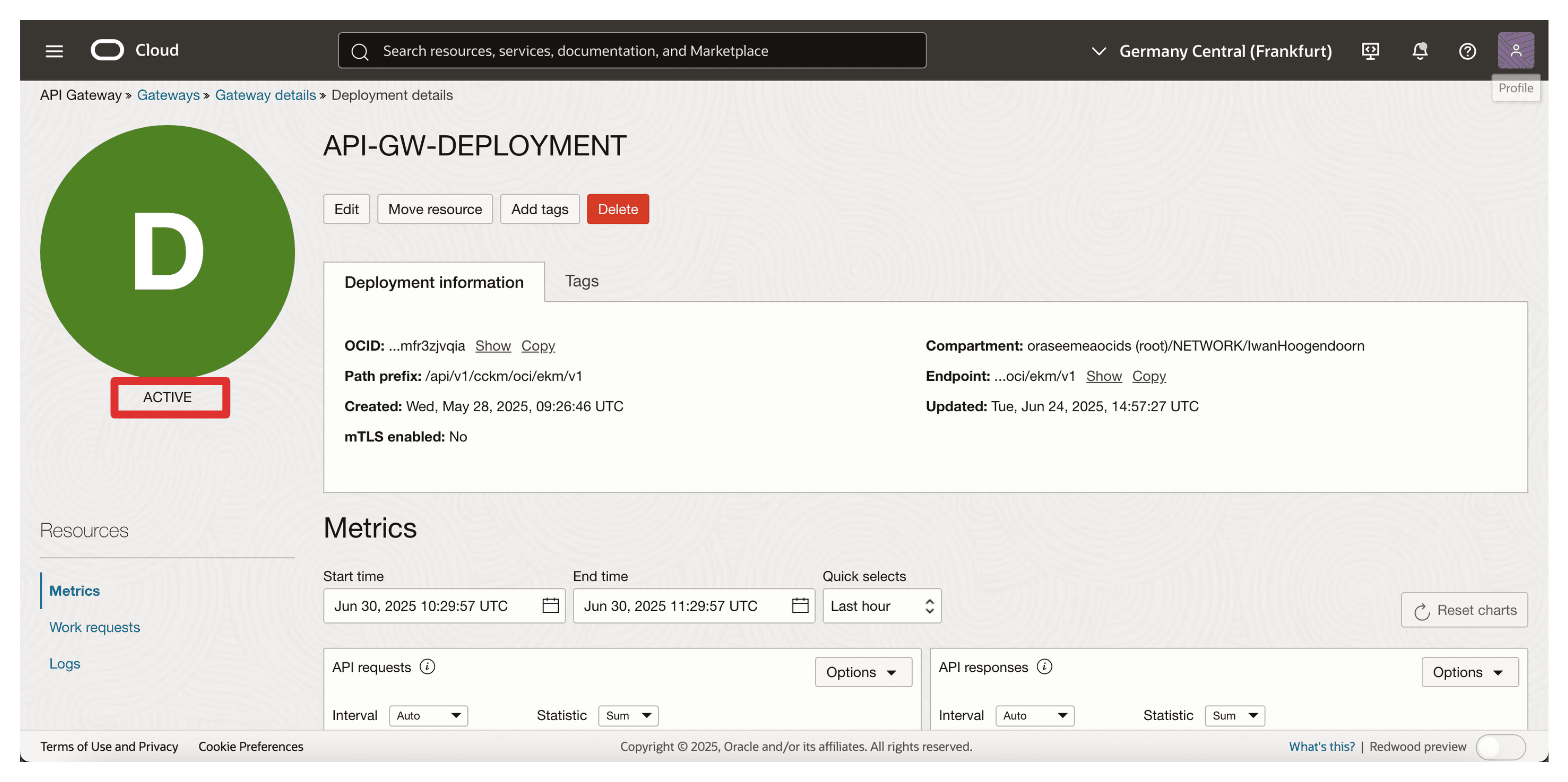

Task 7: Creare una distribuzione API con dettagli FQDN

Ora che il gateway API OCI viene creato e il certificato è in atto, il task successivo consiste nel creare una distribuzione API. Questo definisce il comportamento di routing del gateway in particolare, il modo in cui le richieste in entrata da OCI External KMS vengono inoltrate al tuo Thales CipherTrust Manager utilizzando il suo FQDN interno.

La distribuzione collega OCI e Thales CipherTrust Manager, gestendo l'instradamento basato su percorso e l'interruzione TLS per le richieste in entrata.

L'immagine seguente illustra i componenti e l'impostazione della configurazione in questo task.

-

Andare alla console OCI, andare a Developer Services e fare clic su Gateways.

-

Fare clic sul gateway API.

-

Fare clic su Crea distribuzione.

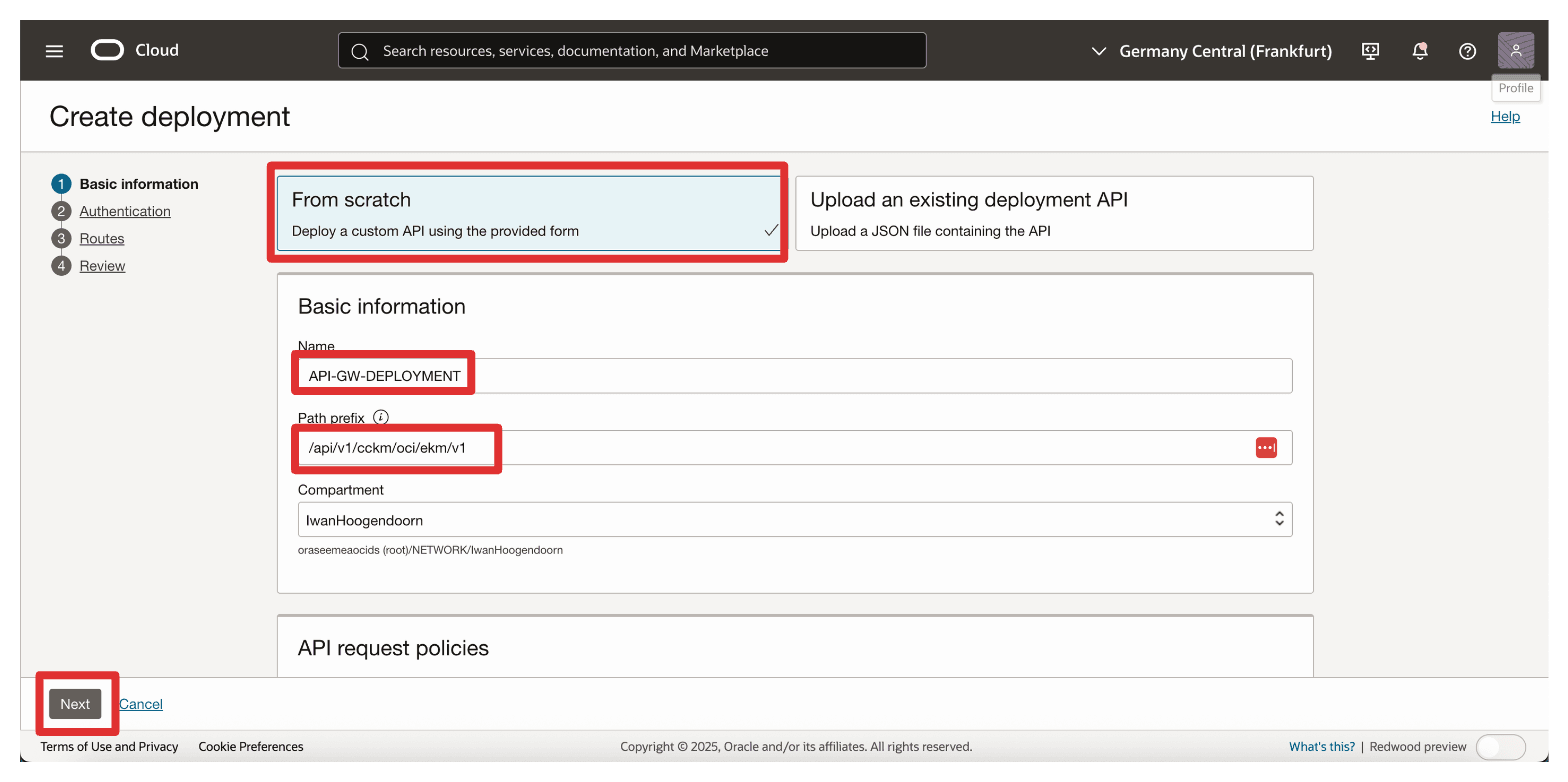

- In Crea distribuzione, immettere le seguenti informazioni.

- Selezionare Da zero.

- Immettere un Nome. Ad esempio,

API-GW-DEPLOYMENT. - Prefisso percorso: immettere

/api/v1/cckm/oci/ekm/v1. - Fare clic su Avanti.

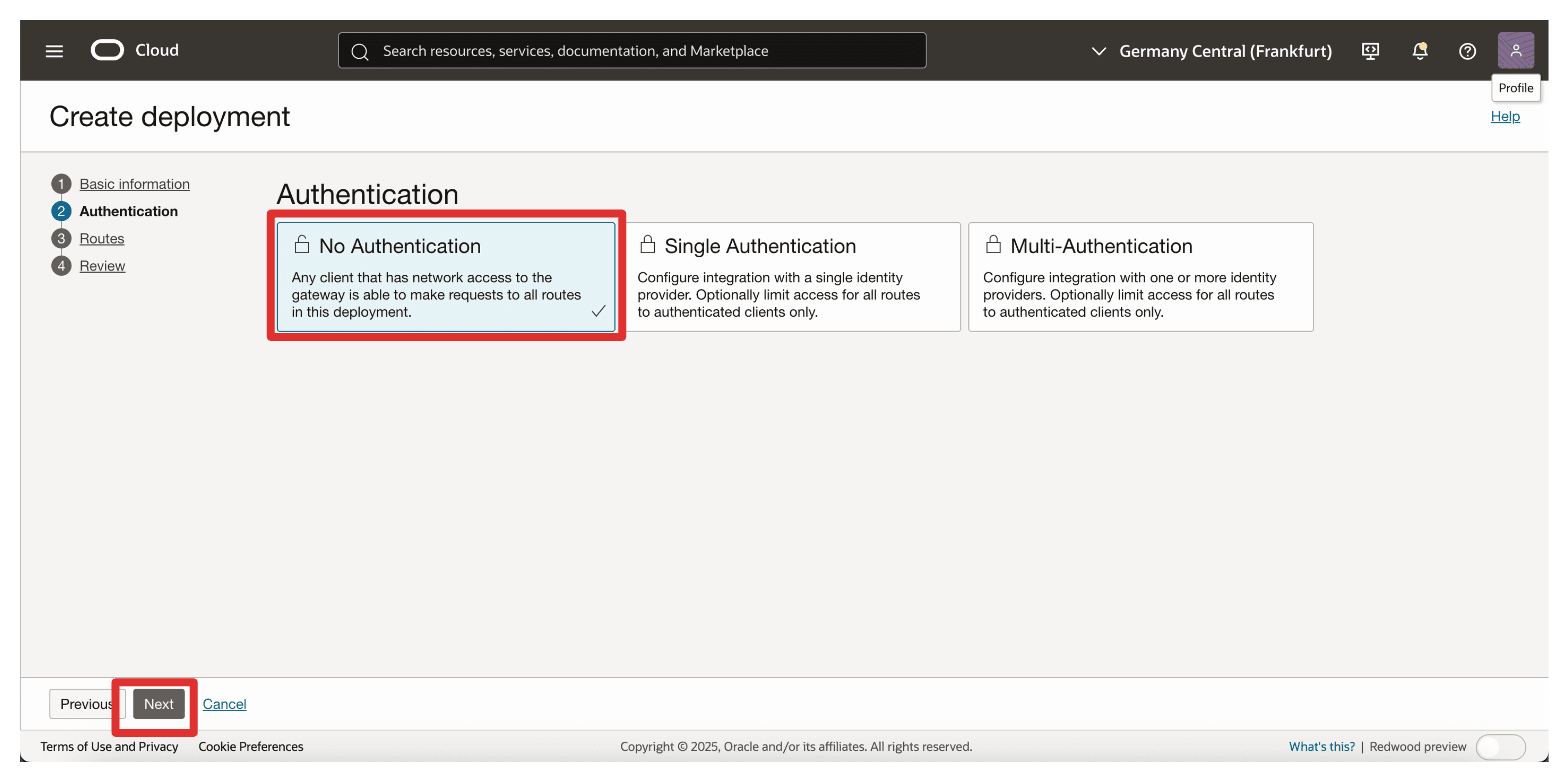

- Autenticazione: selezionare Nessuna autenticazione.

-

Fare clic su Avanti.

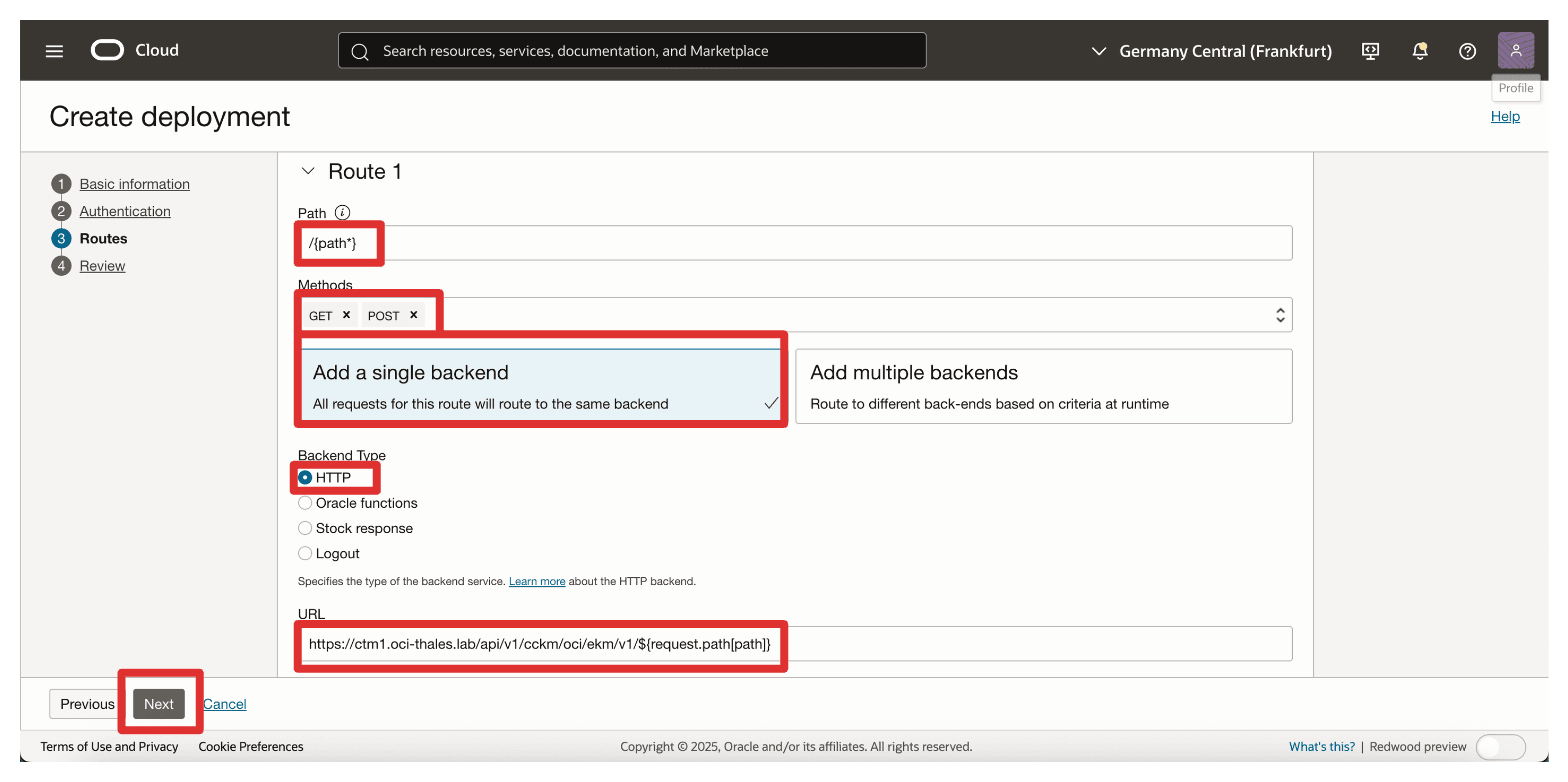

- Nella sezione Instradamento 1 immettere le informazioni riportate di seguito e fare clic su Successivo.

- Percorso: immettere

/{path*}. - Metodi: selezionare

GET,POST. - Tipo backend: selezionare il tipo di backend come HTTP e specificare l'URL come

https://**<your-ctm-fqdn>**/api/v1/cckm/oci/ekm/v1/${request.path[path]}.

- Percorso: immettere

-

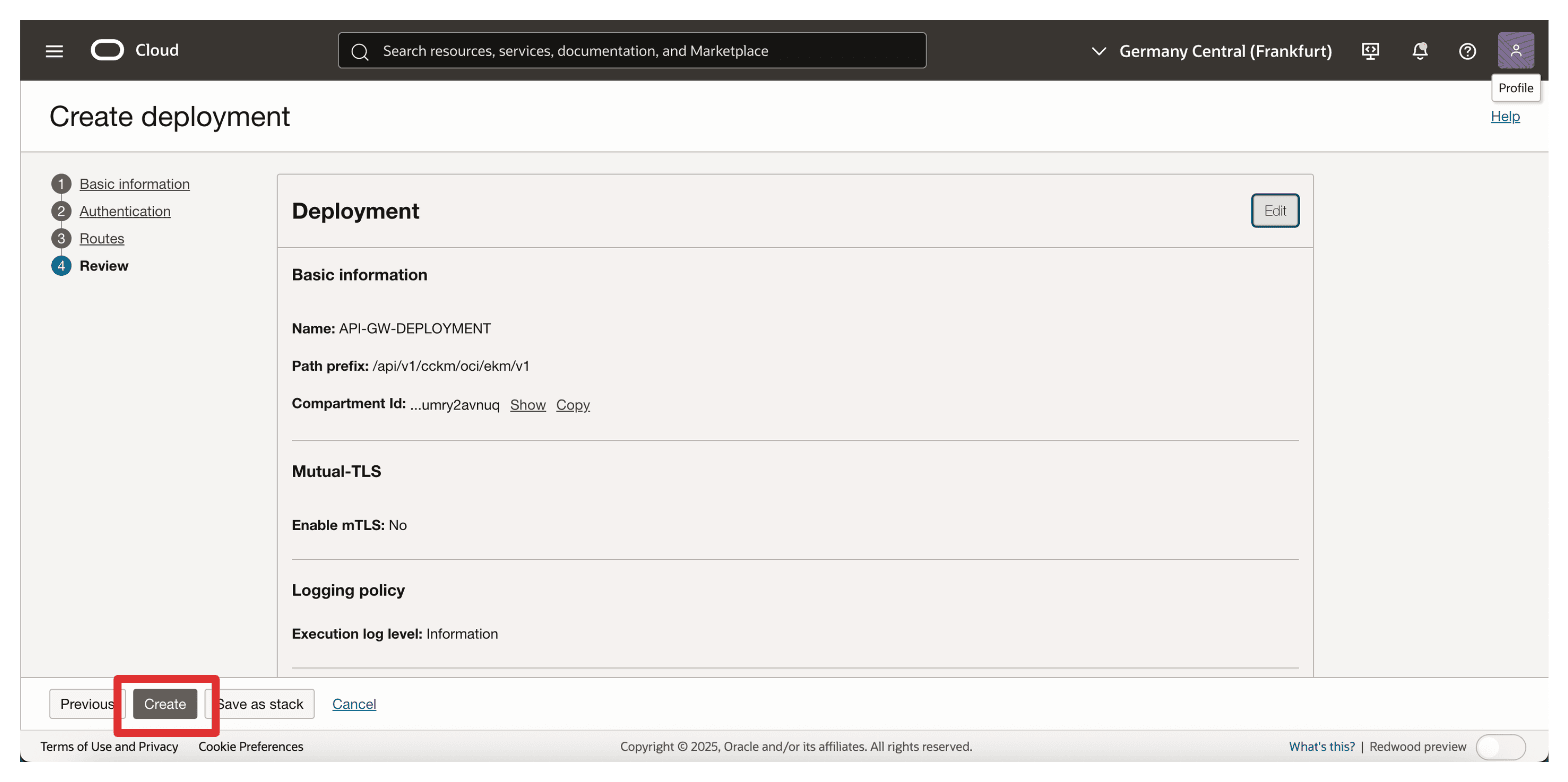

Fare clic su Crea.

-

Tenere presente che la distribuzione API è stata creata. Fare clic su di esso.

-

Tenere presente che la distribuzione dell'API è ACTIVE.

Una volta che la distribuzione è attiva, il gateway API OCI può inoltrare in modo sicuro le richieste autenticate da OCI al tuo Thales CipherTrust Manager. La configurazione FQDN è di importanza critica qui, assicurarsi che corrisponda al nome comune (CN) o SAN nel certificato di Thales CipherTrust Manager e si risolva correttamente tramite DNS.

Questa distribuzione funge da endpoint chiave che il servizio KMS esterno OCI chiama per interagire con le chiavi esterne ospitate in Thales CipherTrust Manager.

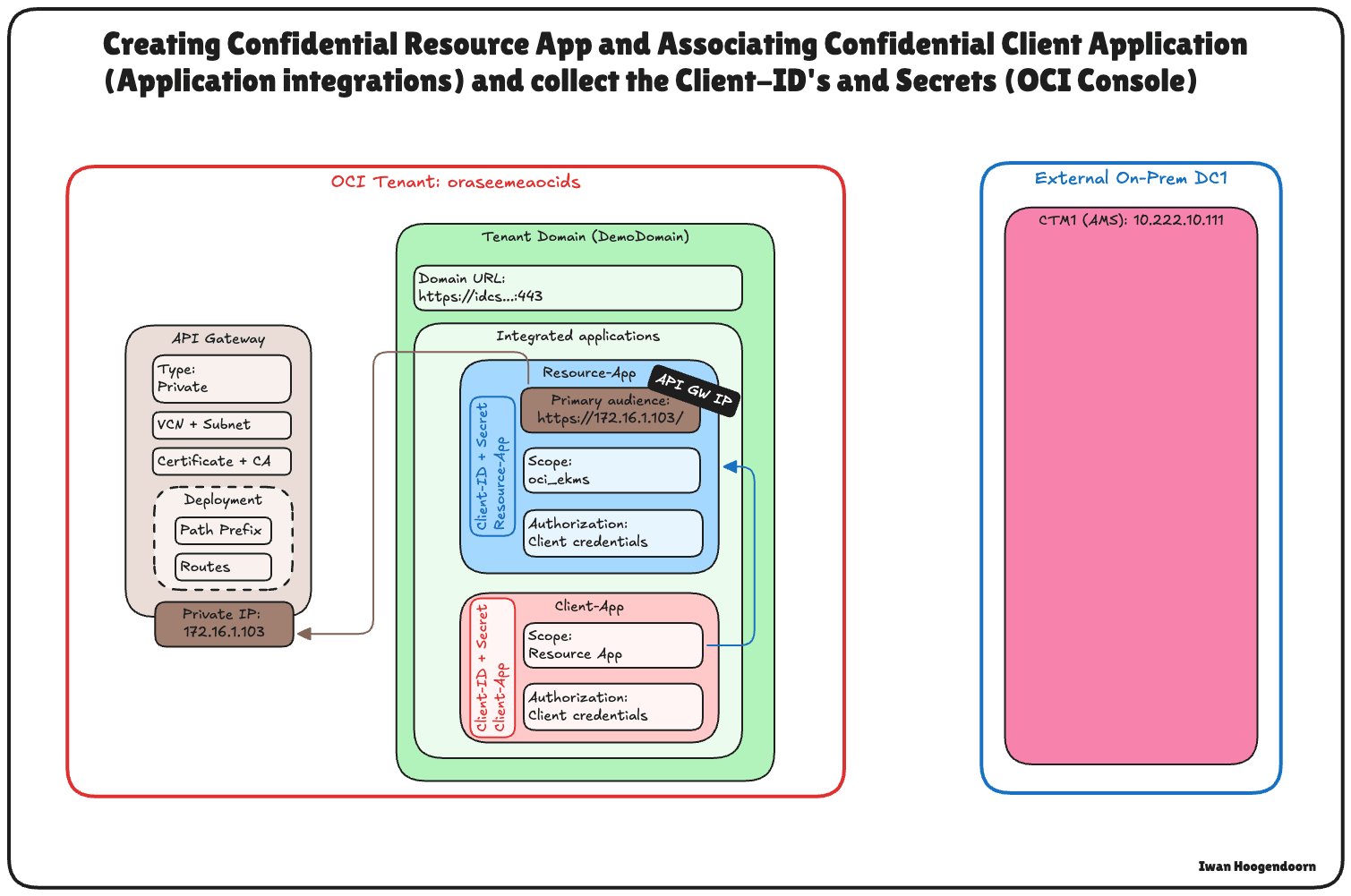

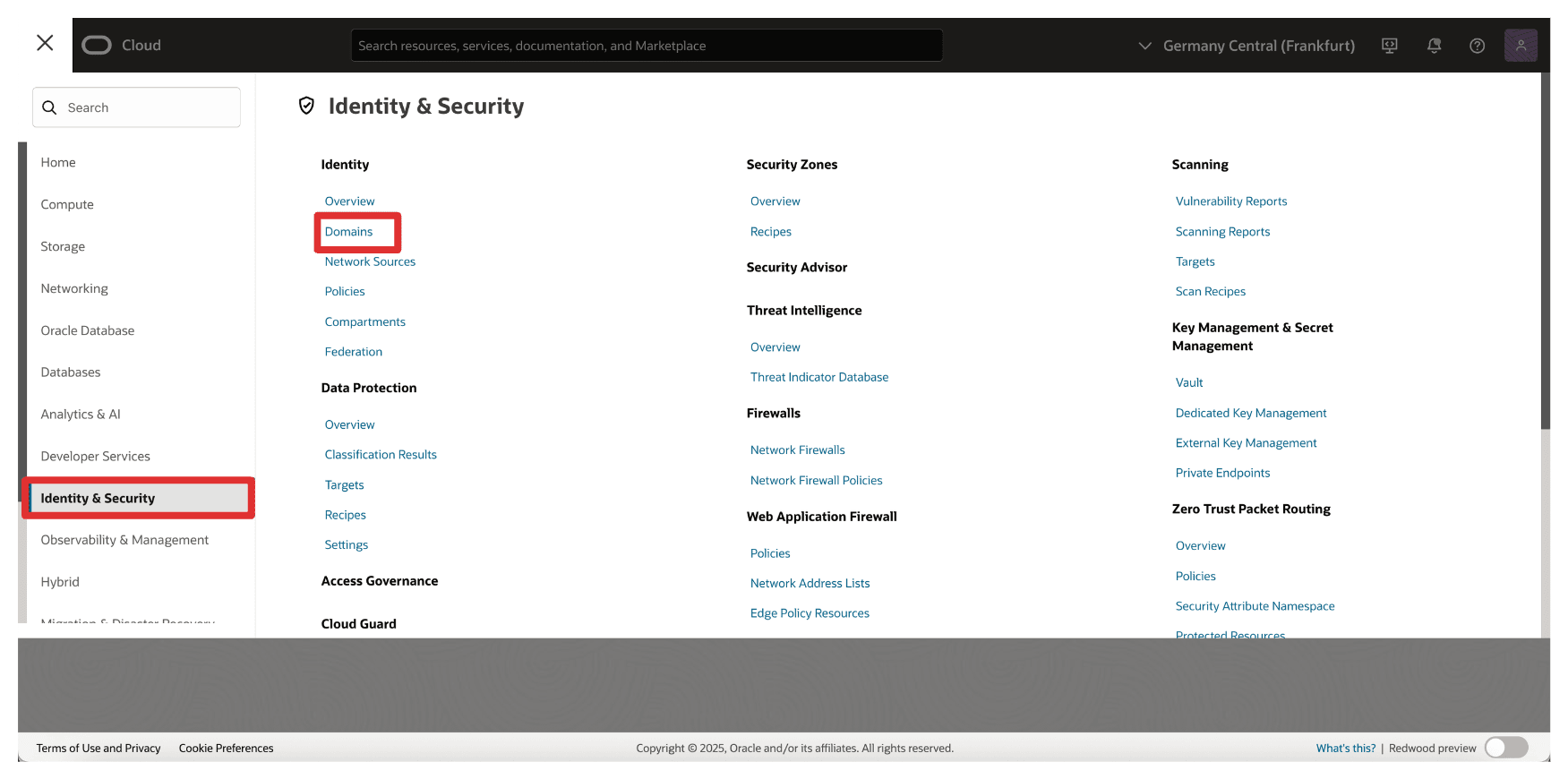

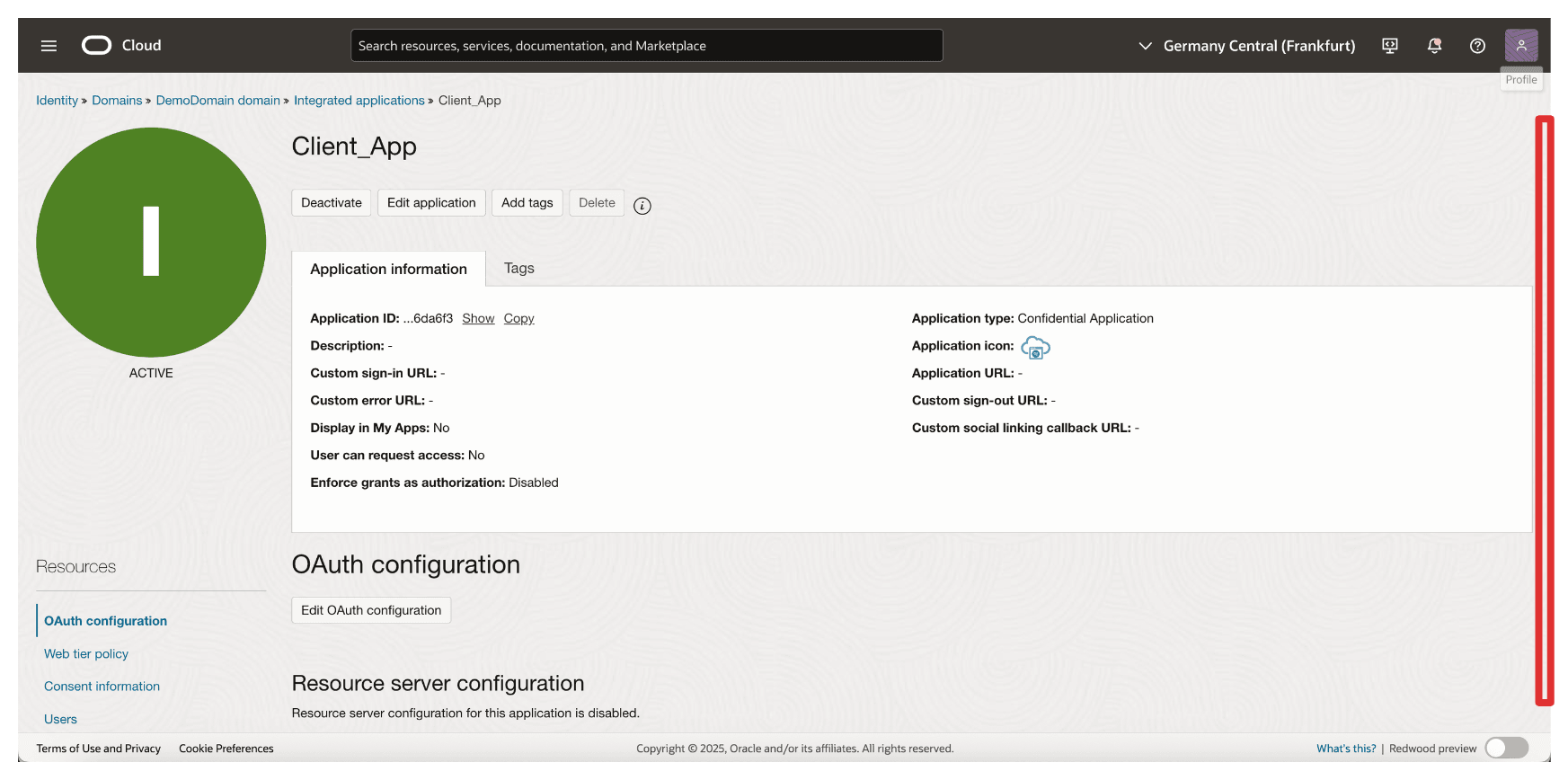

Task 8: Creare un'applicazione di risorse riservate, associare le applicazioni client riservate (integrazioni delle applicazioni) e raccogliere client e segreti in OCI

Per abilitare l'integrazione HYOK con Thales CipherTrust Manager, è necessario stabilire l'affidabilità tra OCI e il key manager esterno.

A tale scopo, registrare due componenti chiave in OCI Identity and Access Management (OCI IAM): un'applicazione di risorse riservate e un'applicazione client riservata. Questi elementi sono essenziali per autenticare e autorizzare la comunicazione tra OCI e Thales CipherTrust Manager.

Questa impostazione consente a Thales CipherTrust Manager di eseguire l'autenticazione con IAM OCI tramite OAuth 2.0. Il client riservato agisce per conto del key manager esterno, mentre la risorsa riservata definisce l'ambito della configurazione di accesso e trust. OCI non può convalidare o comunicare in modo sicuro con l'origine chiave esterna senza questi componenti.

L'immagine seguente illustra i componenti e l'impostazione della configurazione in questo passo.

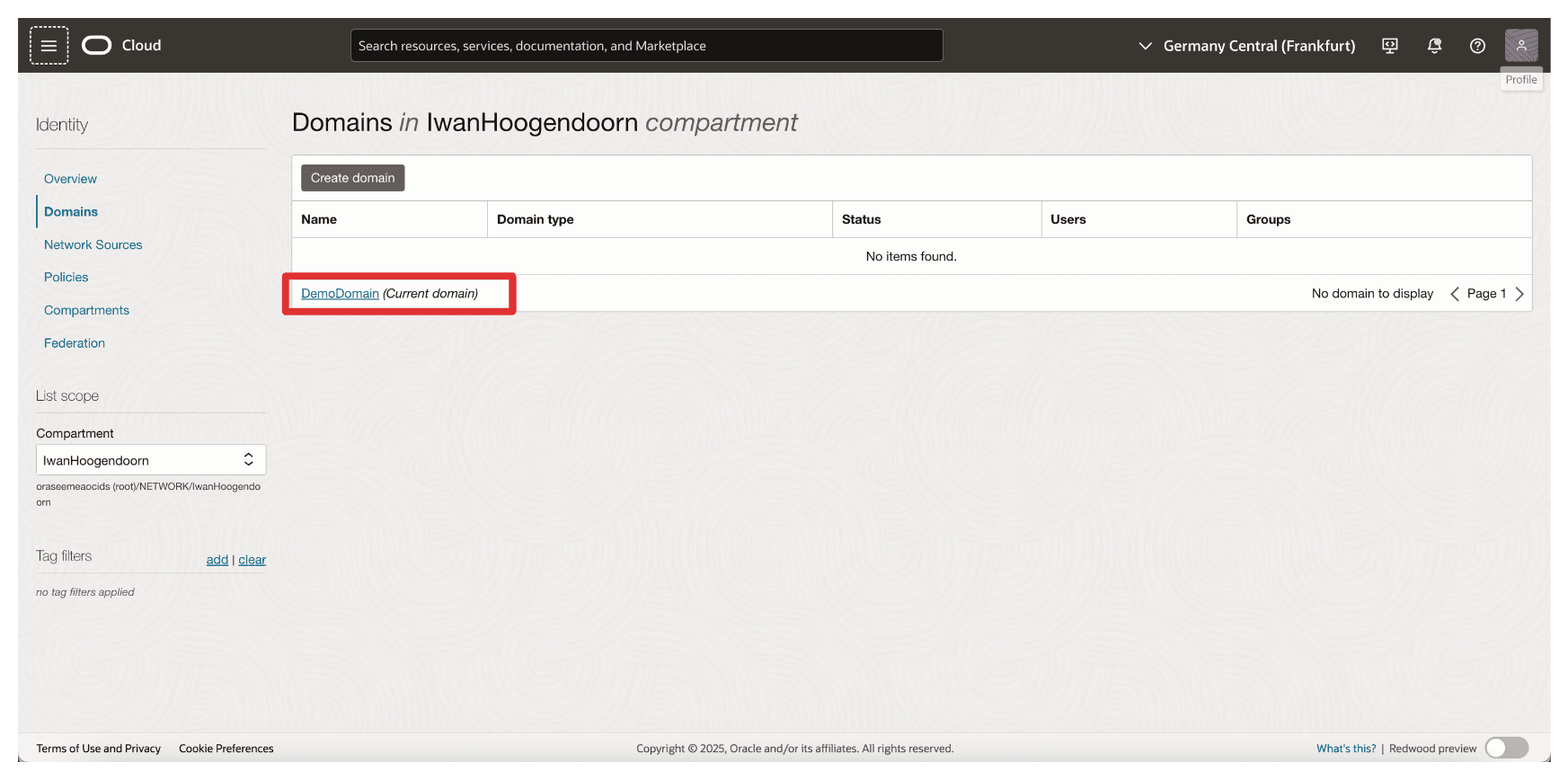

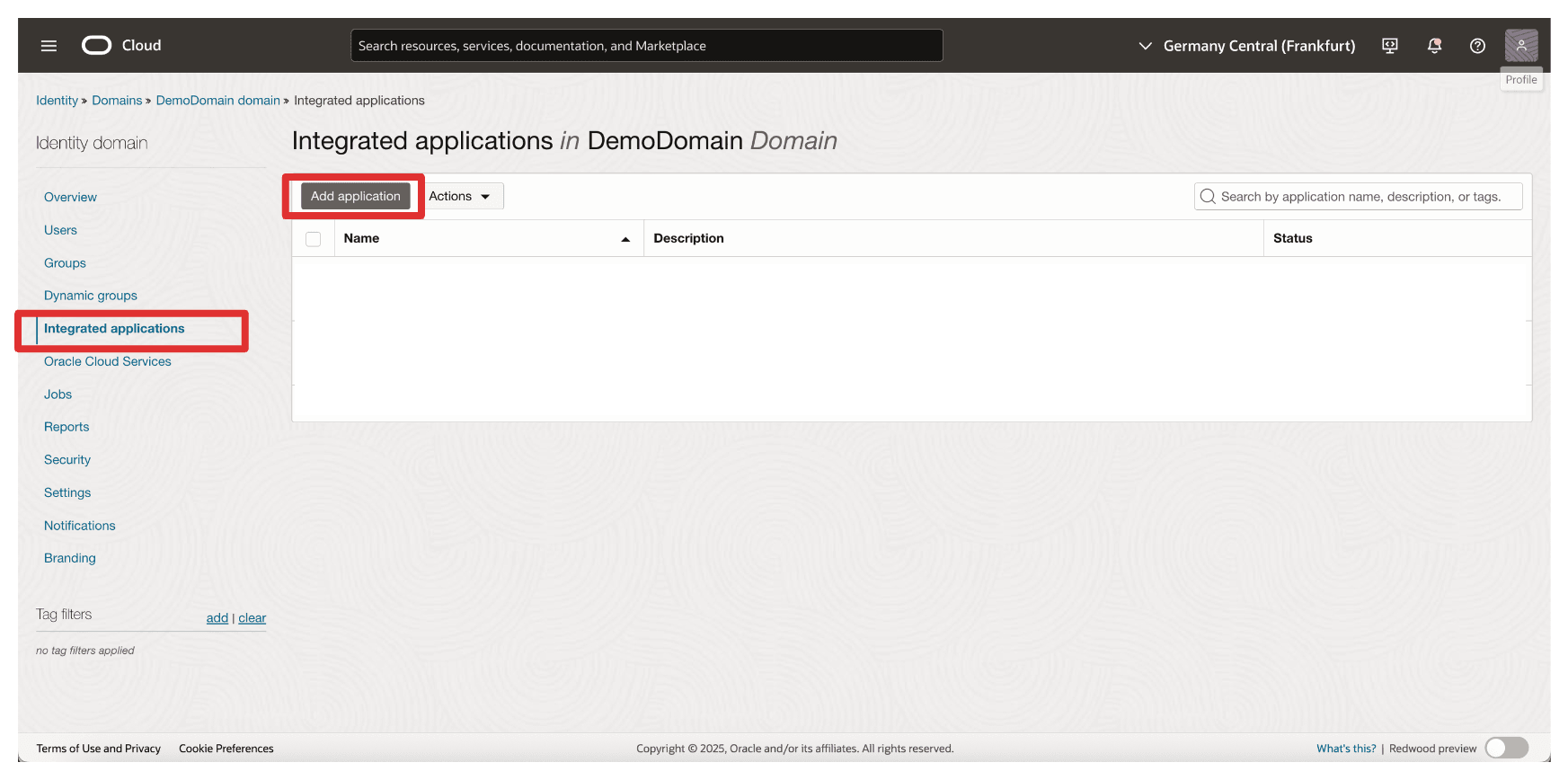

-

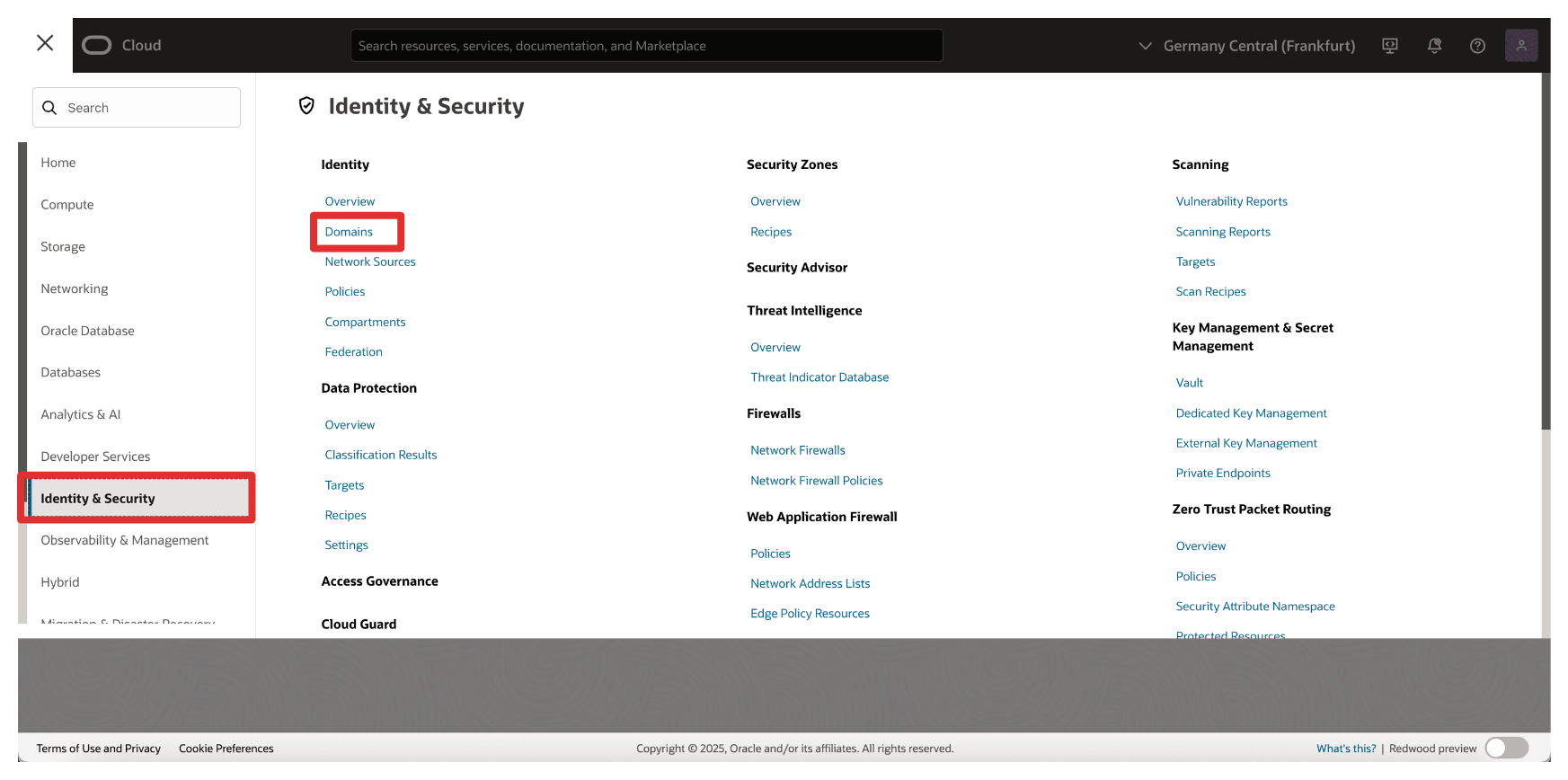

Eseguire il login alla console OCI, andare a Identità e sicurezza e Fare clic su Domini.

-

Fare clic sul dominio che si desidera utilizzare per l'autenticazione.

-

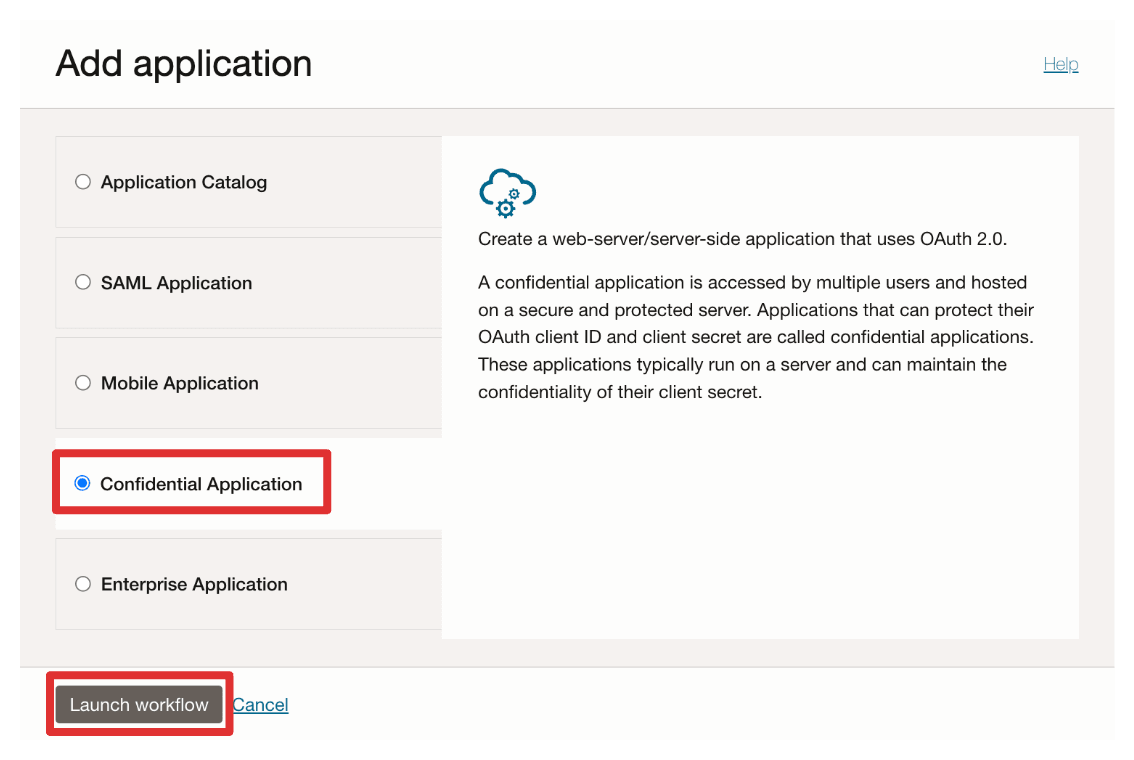

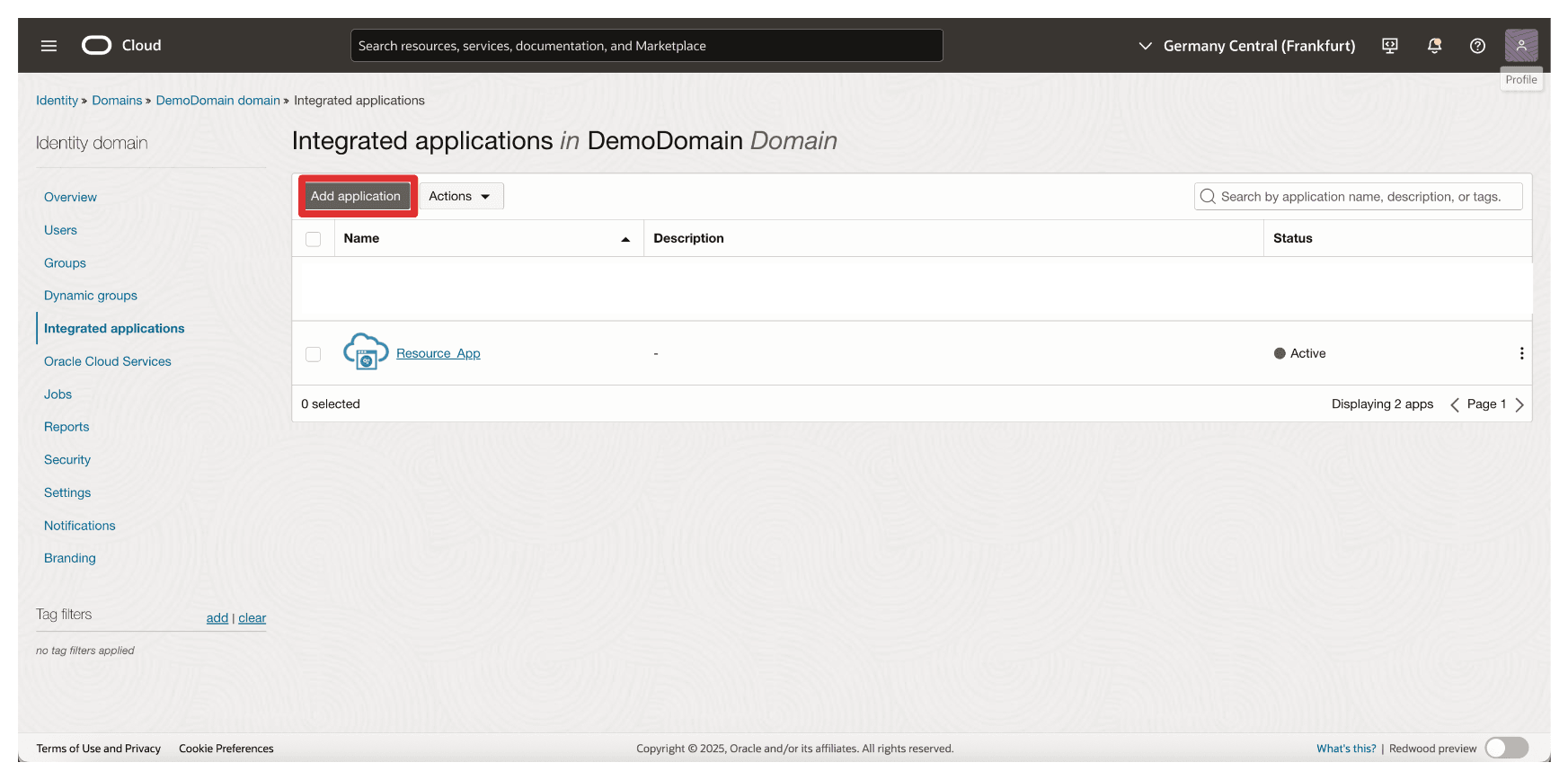

Fare clic su Applicazioni integrate e su Aggiungi applicazione.

-

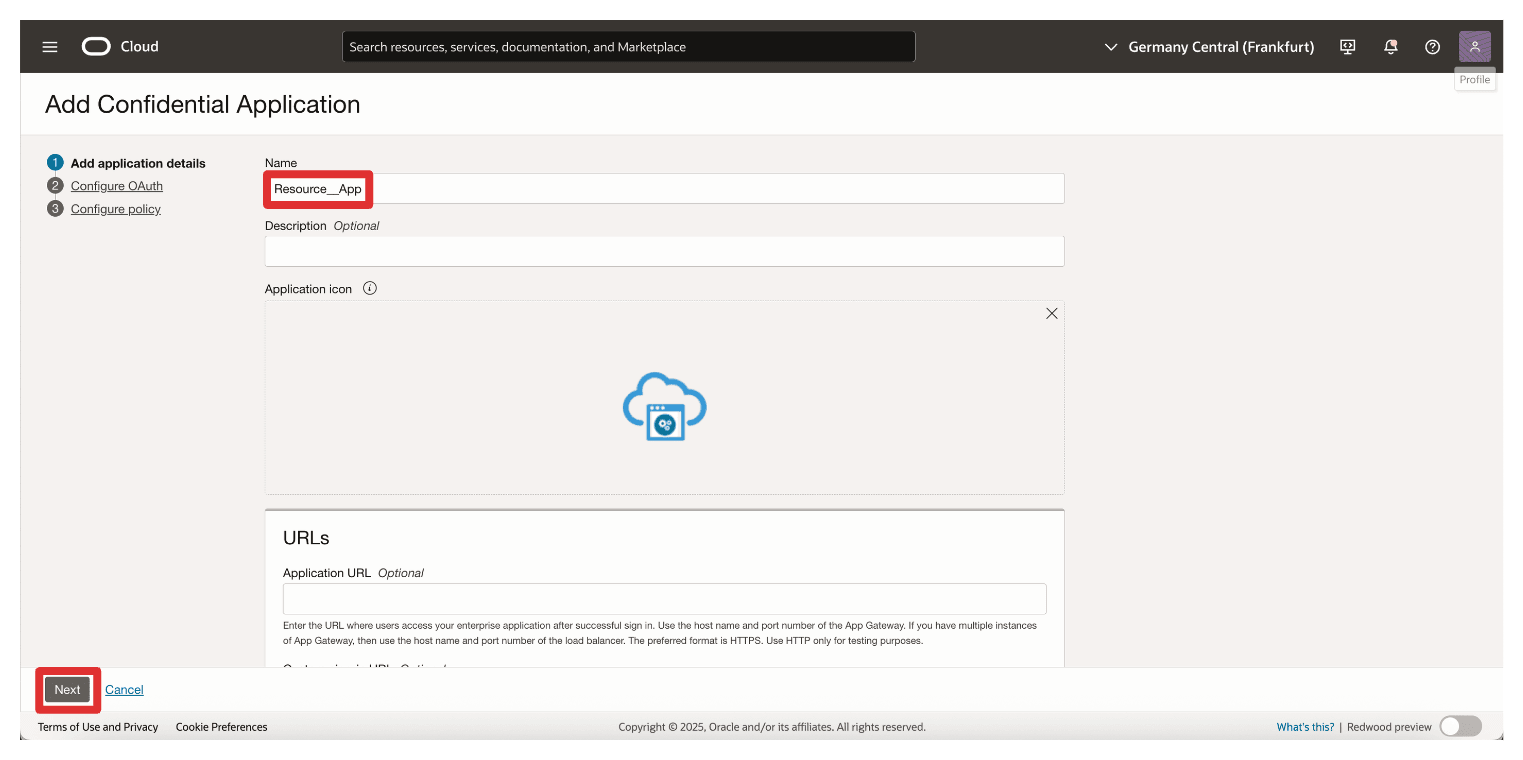

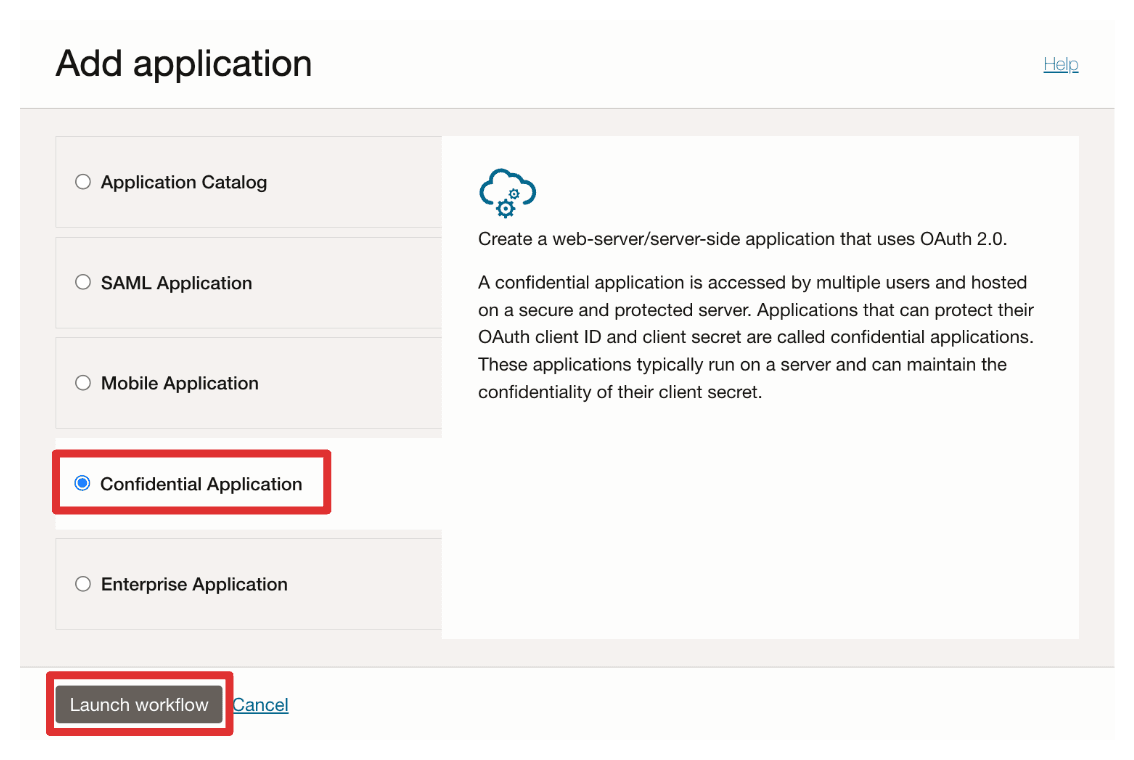

Selezionare Applicazione riservata e fare clic su Avvia workflow.

-

Immettere il nome dell'applicazione (

Resource_App) e fare clic su Successivo.

-

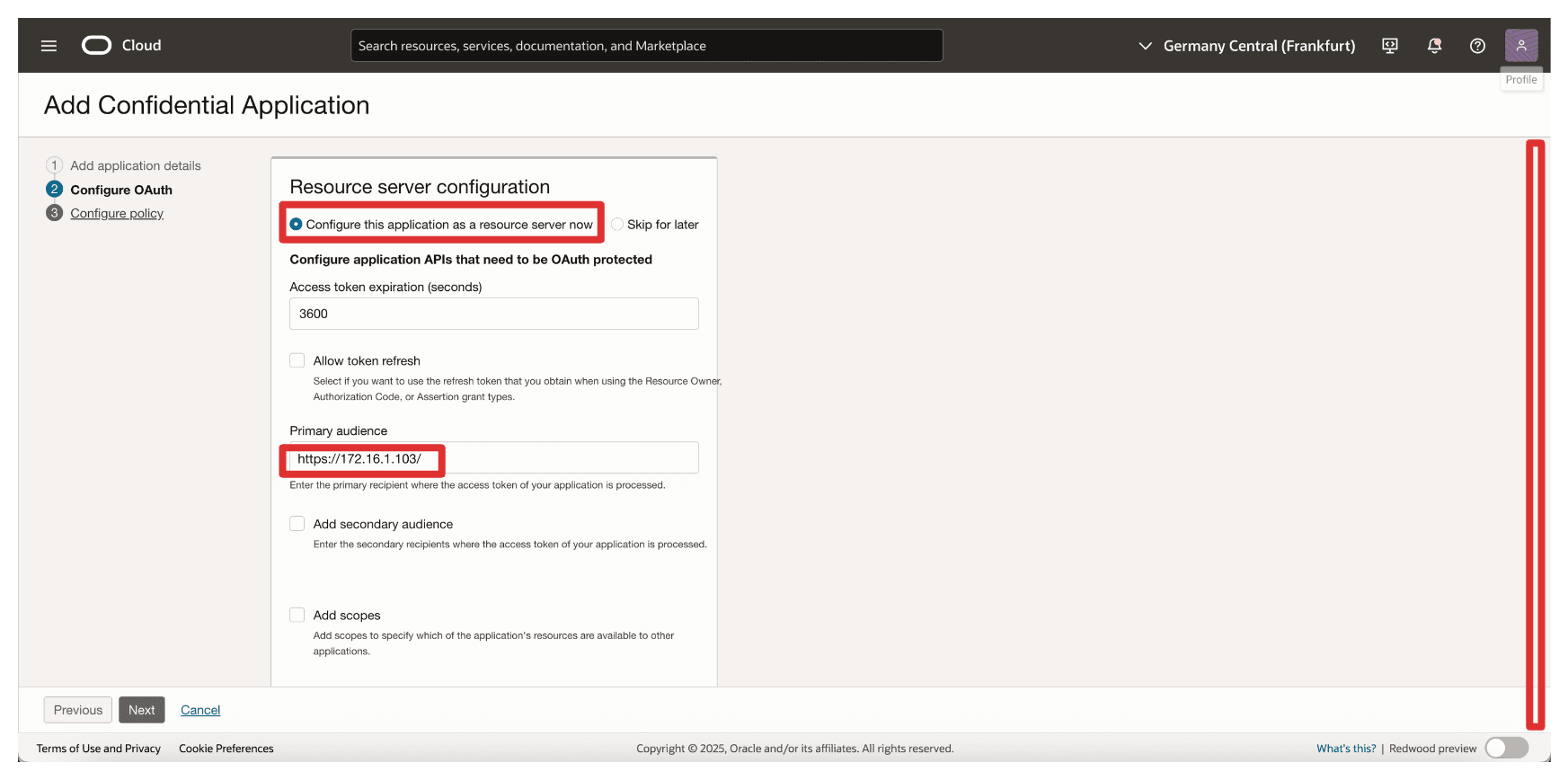

Nella sezione Configurazione server risorse immettere le seguenti informazioni.

- Selezionare Configura l'applicazione come server risorse ora.

- In Audience principale immettere

https://172.16.1.103/(l'indirizzo IP del gateway API).

-

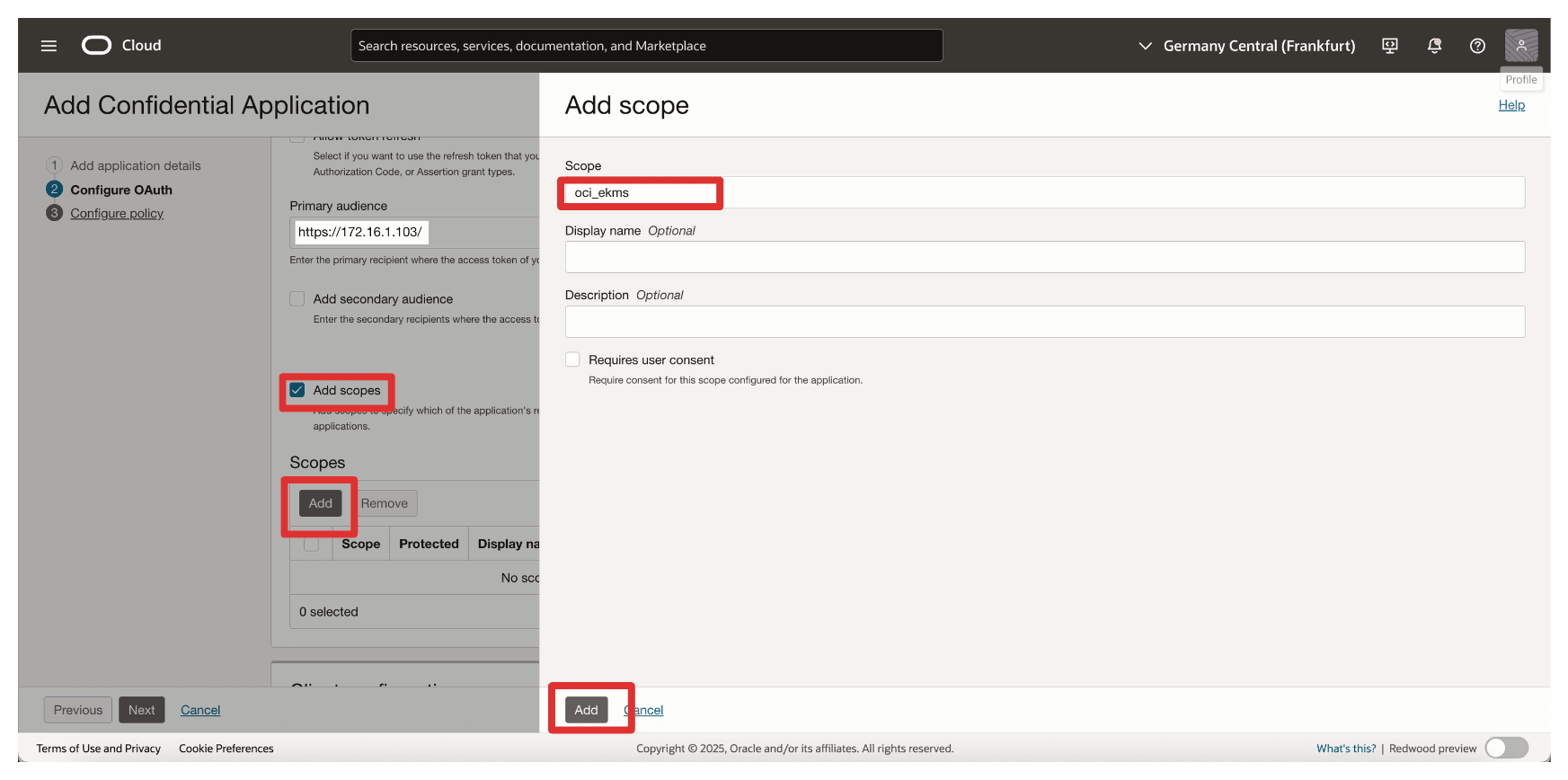

In Aggiungi ambito, immettere le seguenti informazioni.

- Selezionare Aggiungi ambiti.

- Fare clic su Aggiungi.

- In Ambito, immettere

oci_ekms. - Fare clic su Aggiungi.

-

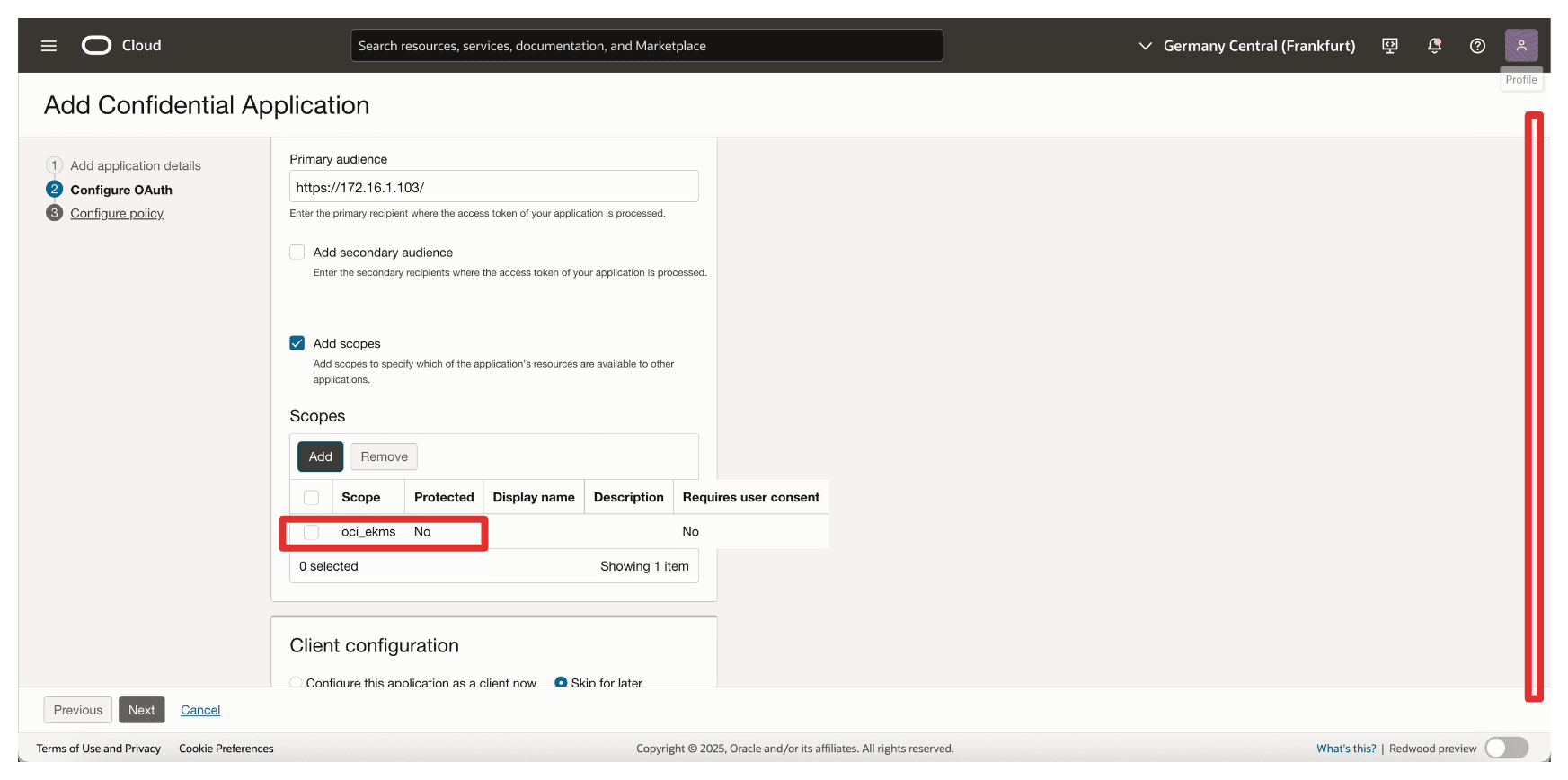

Prendere nota dell'ambito aggiunto

oci_ekmse scorrere verso il basso.

-

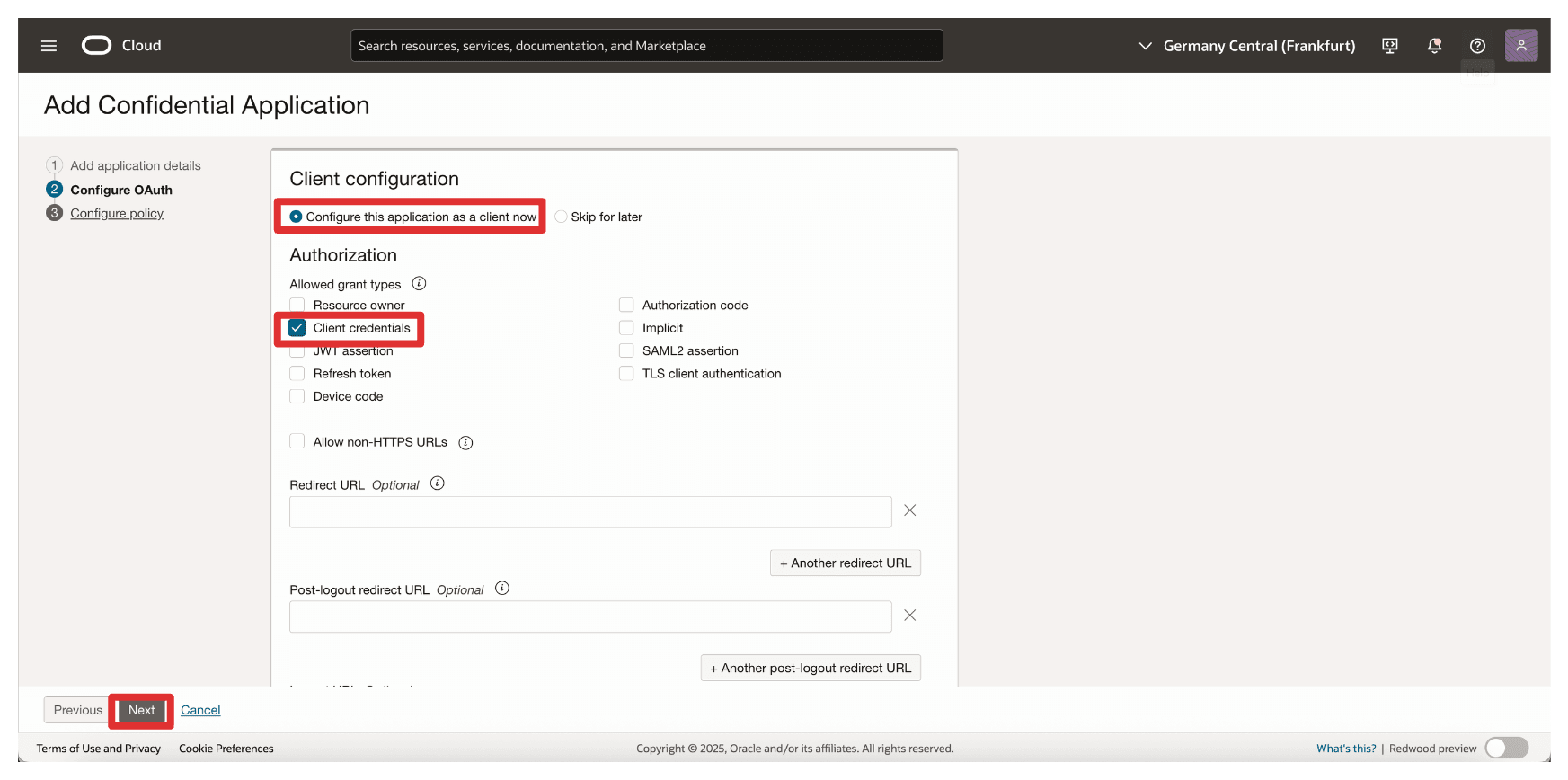

Nella sezione Configurazione client, immettere le informazioni riportate di seguito.

- Selezionare Configurare questa applicazione come client ora.

- Selezionare Credenziali client.

- Fare clic su Avanti.

-

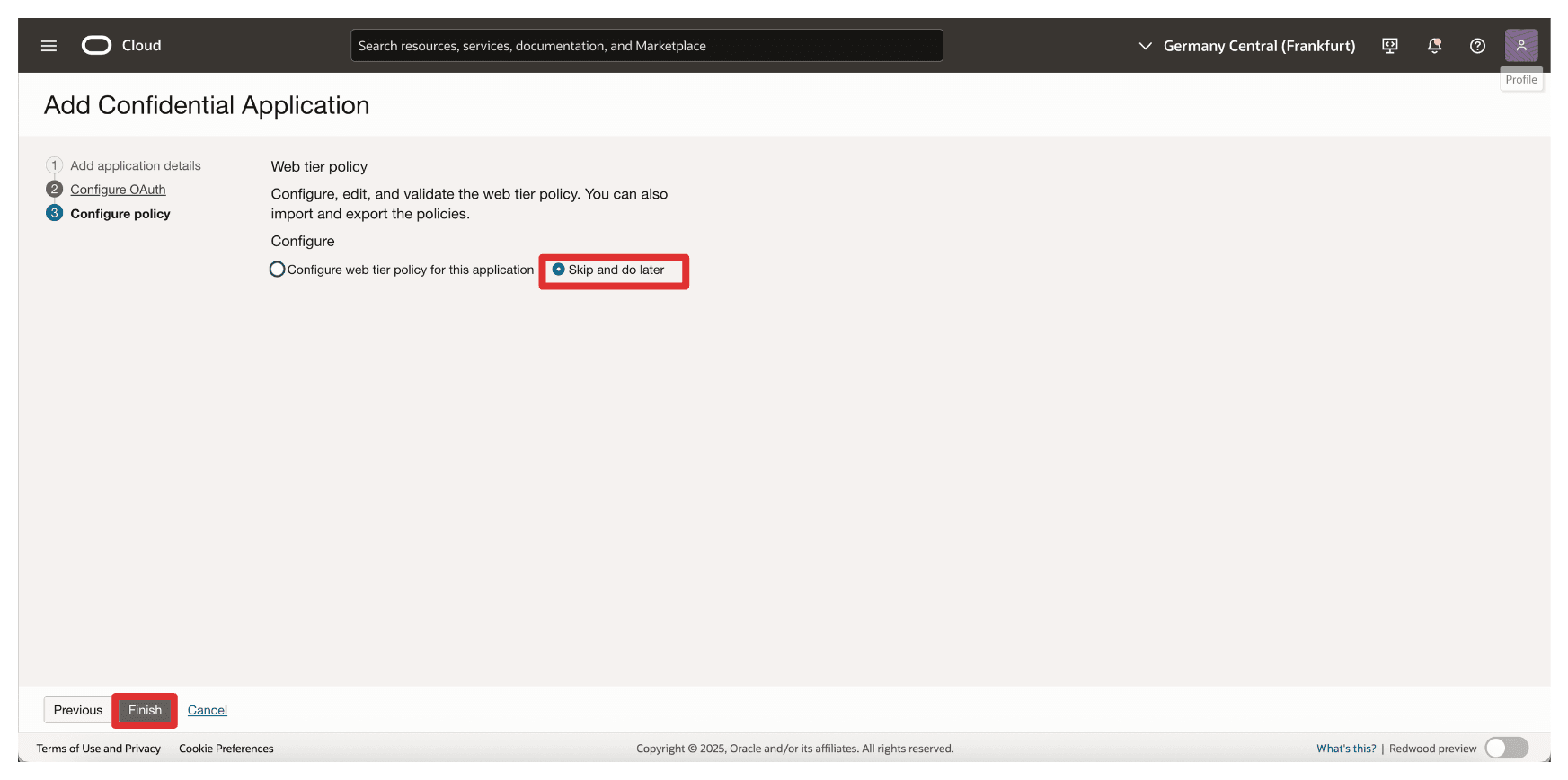

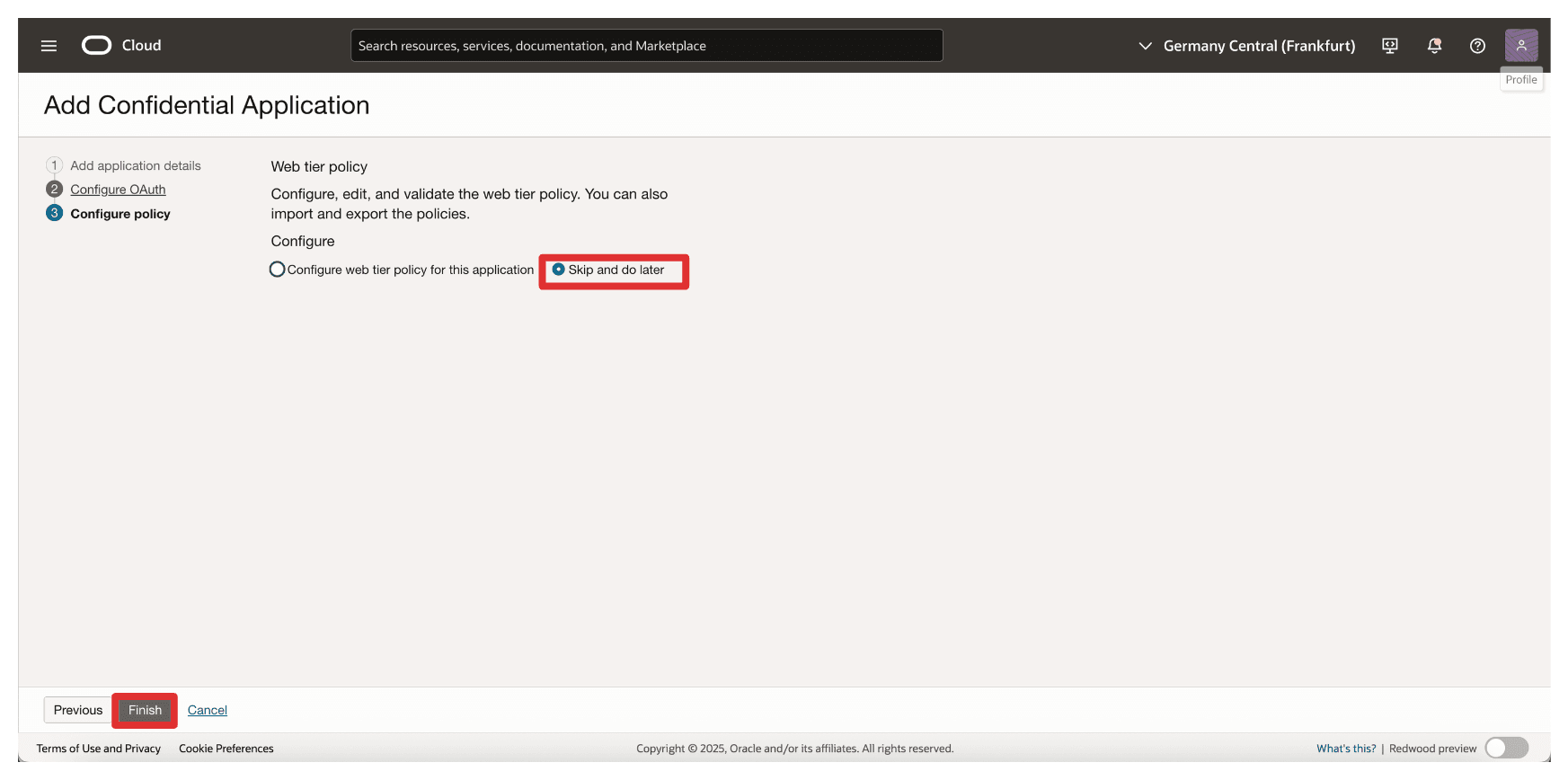

Fare clic su Ignora ed esegui in seguito per saltare la creazione del criterio del livello Web e fare clic su Fine.

-

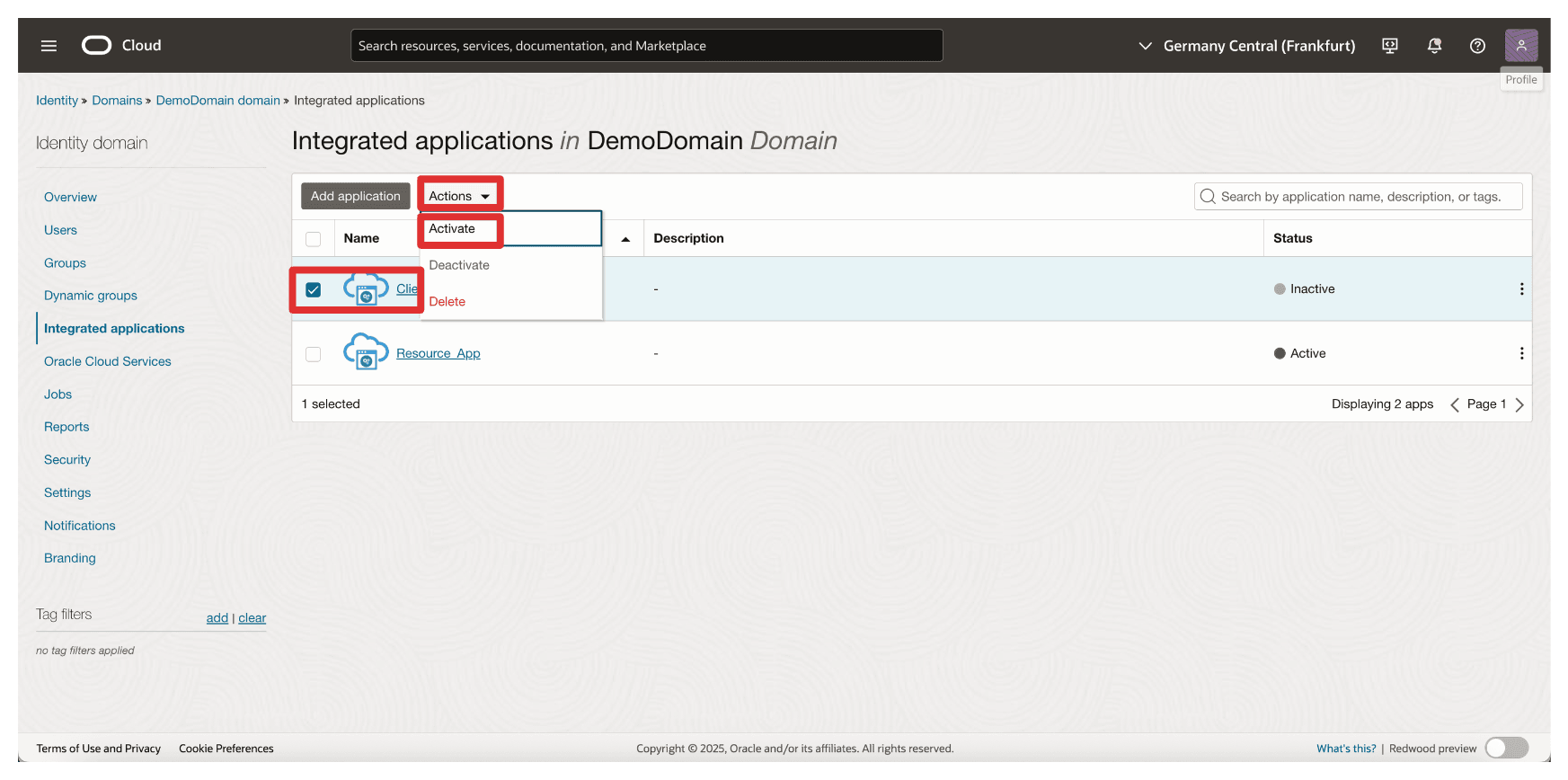

Andare alla pagina Applicazioni integrate.

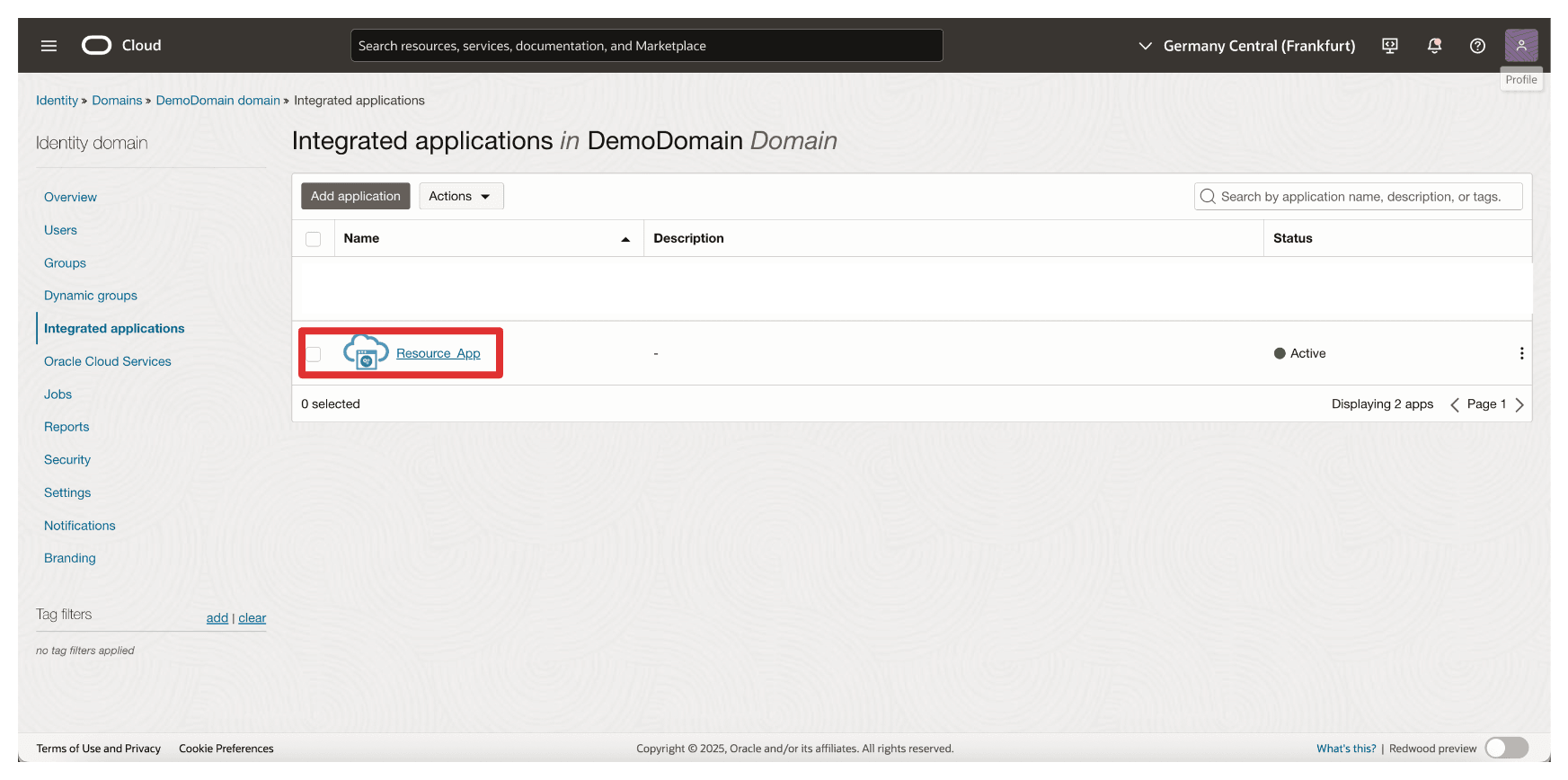

- Tenere presente che viene creata l'applicazione di integrazione

Resource_App. - Selezionare l'applicazione di integrazione

Resource_App. - Fare clic sul menu a discesa Azioni.

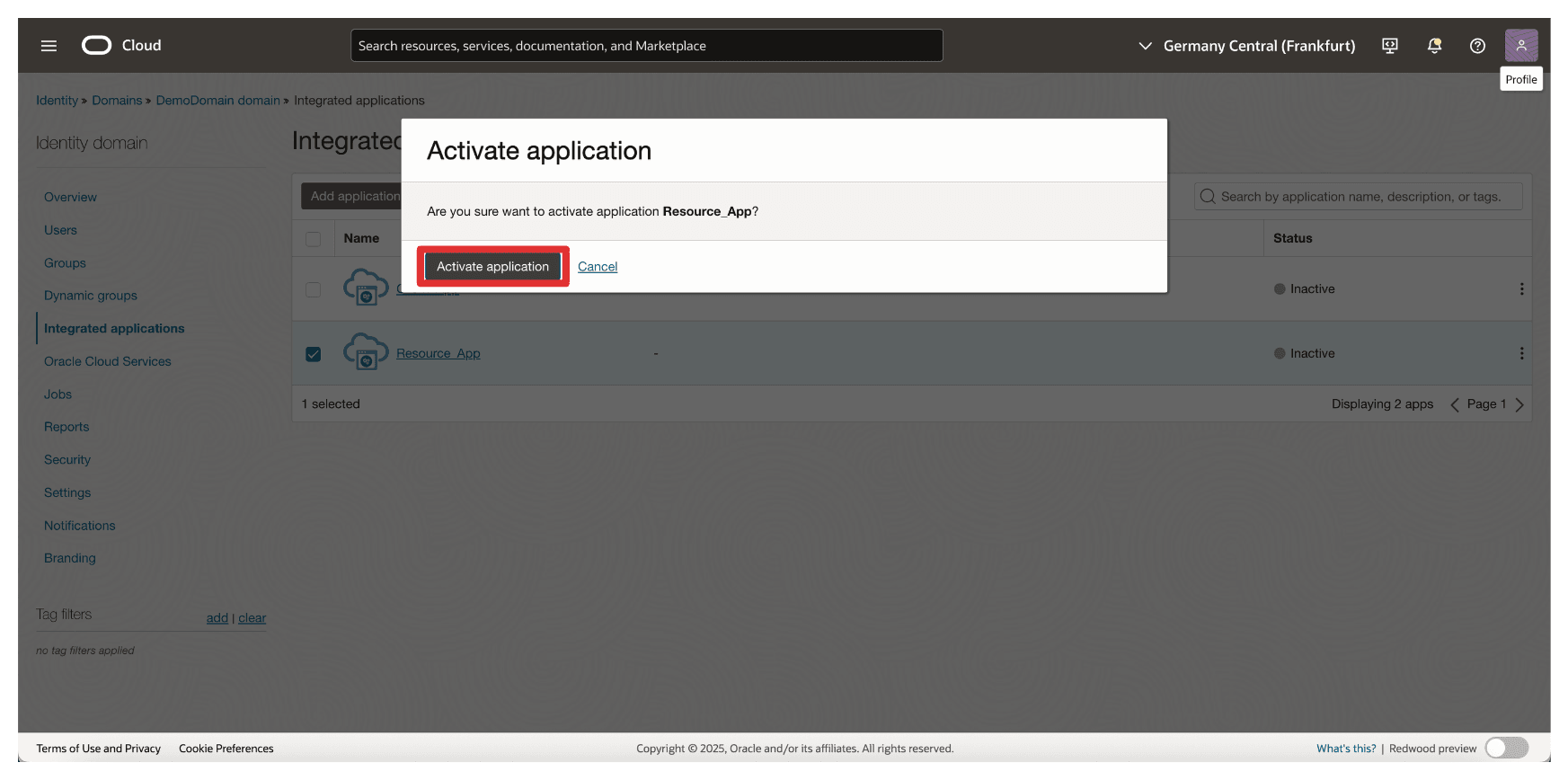

- Fare clic su Attiva.

- Tenere presente che viene creata l'applicazione di integrazione

-

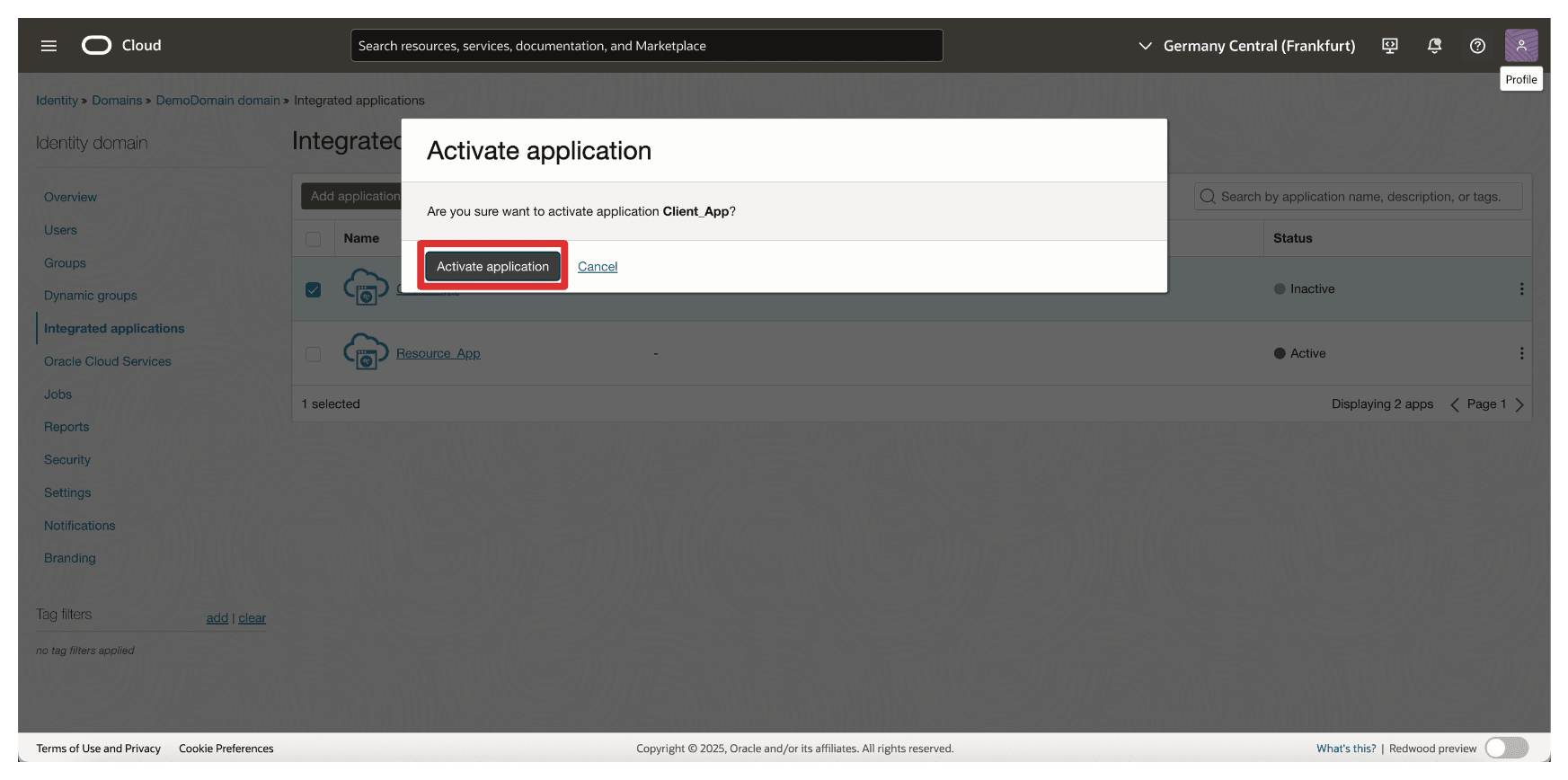

Fare clic su Attiva applicazione.

-

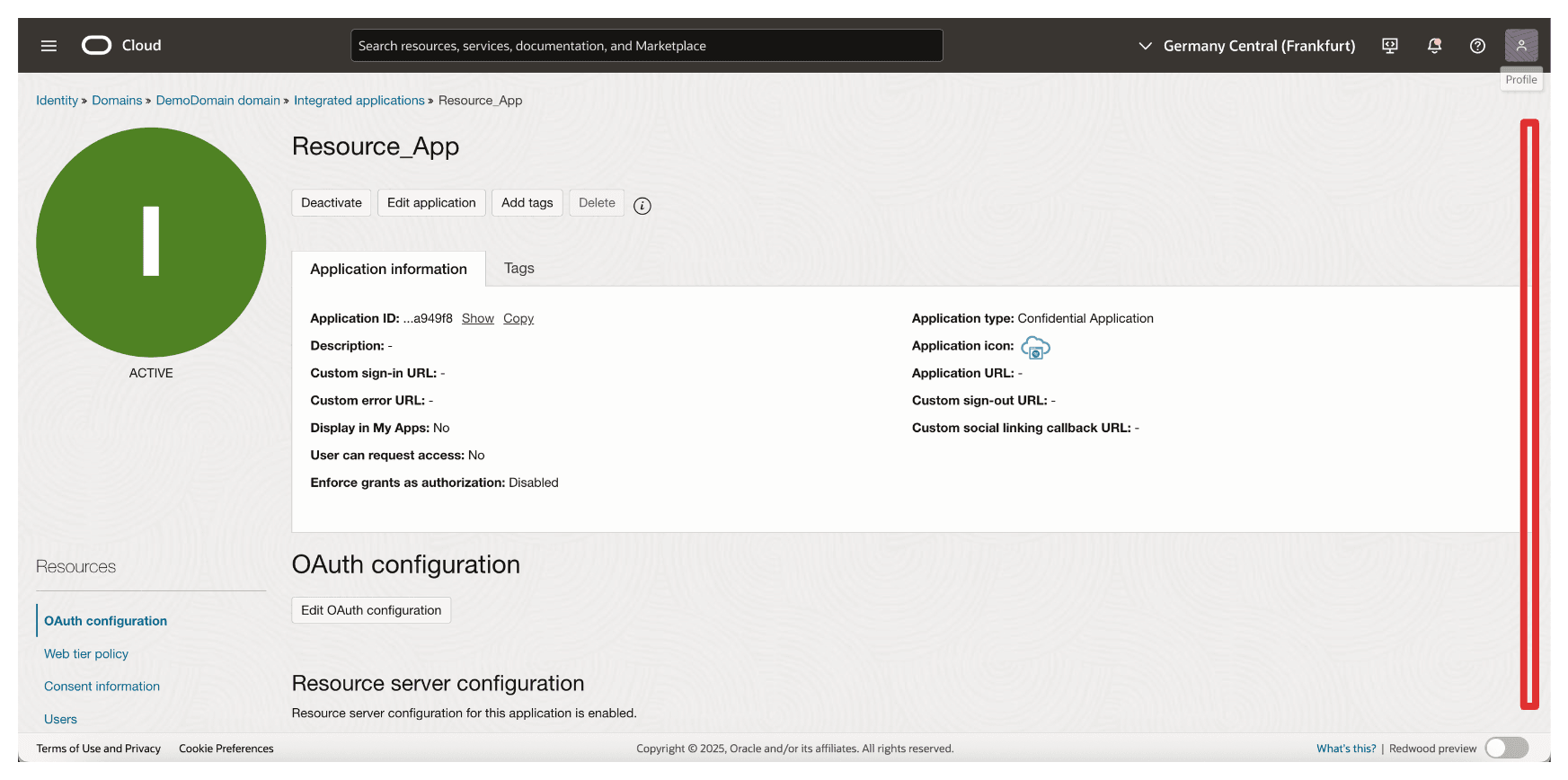

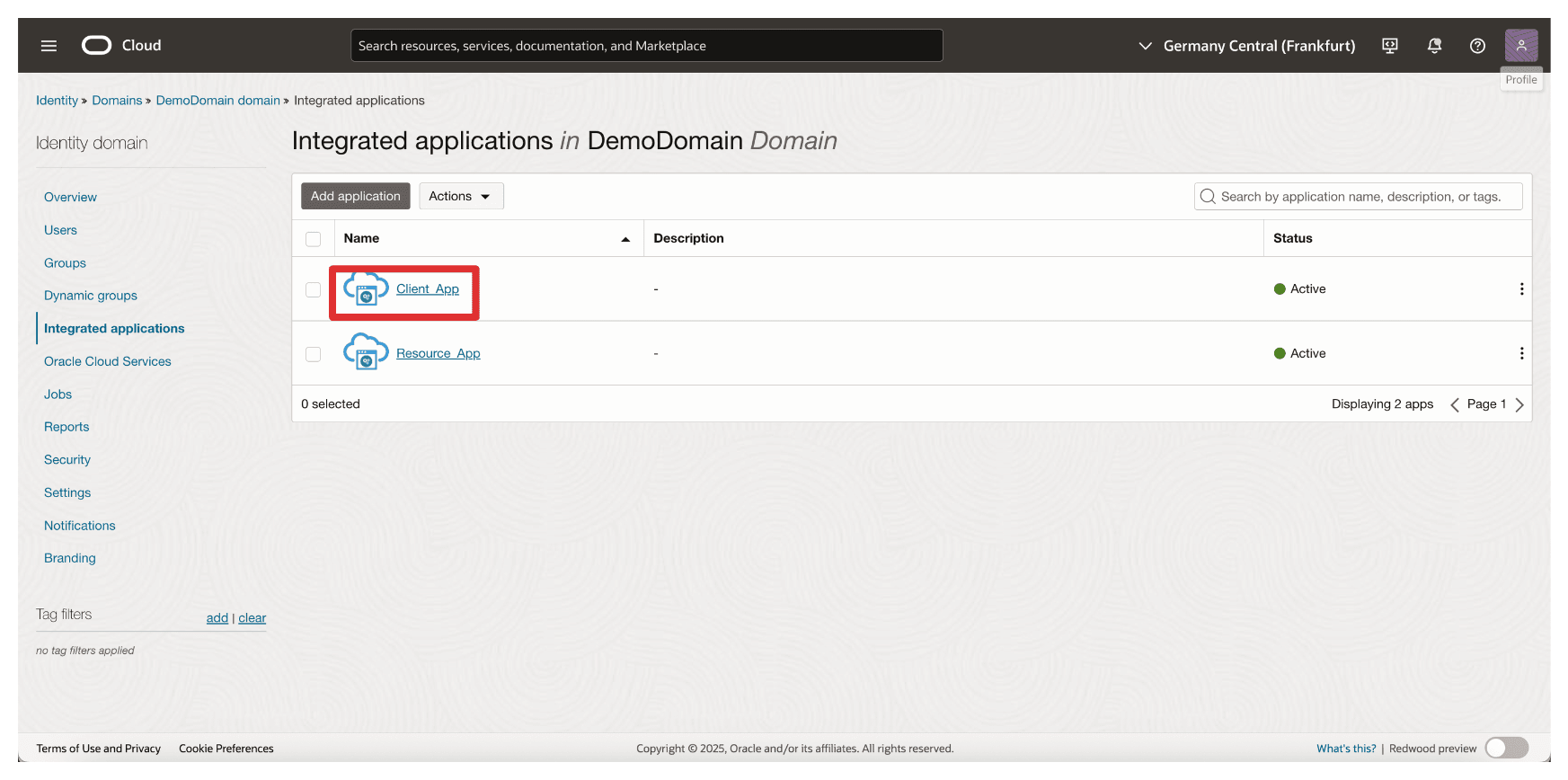

Fare clic sull'applicazione di integrazione

Resource_App.

-

scorrere in Basso.

-

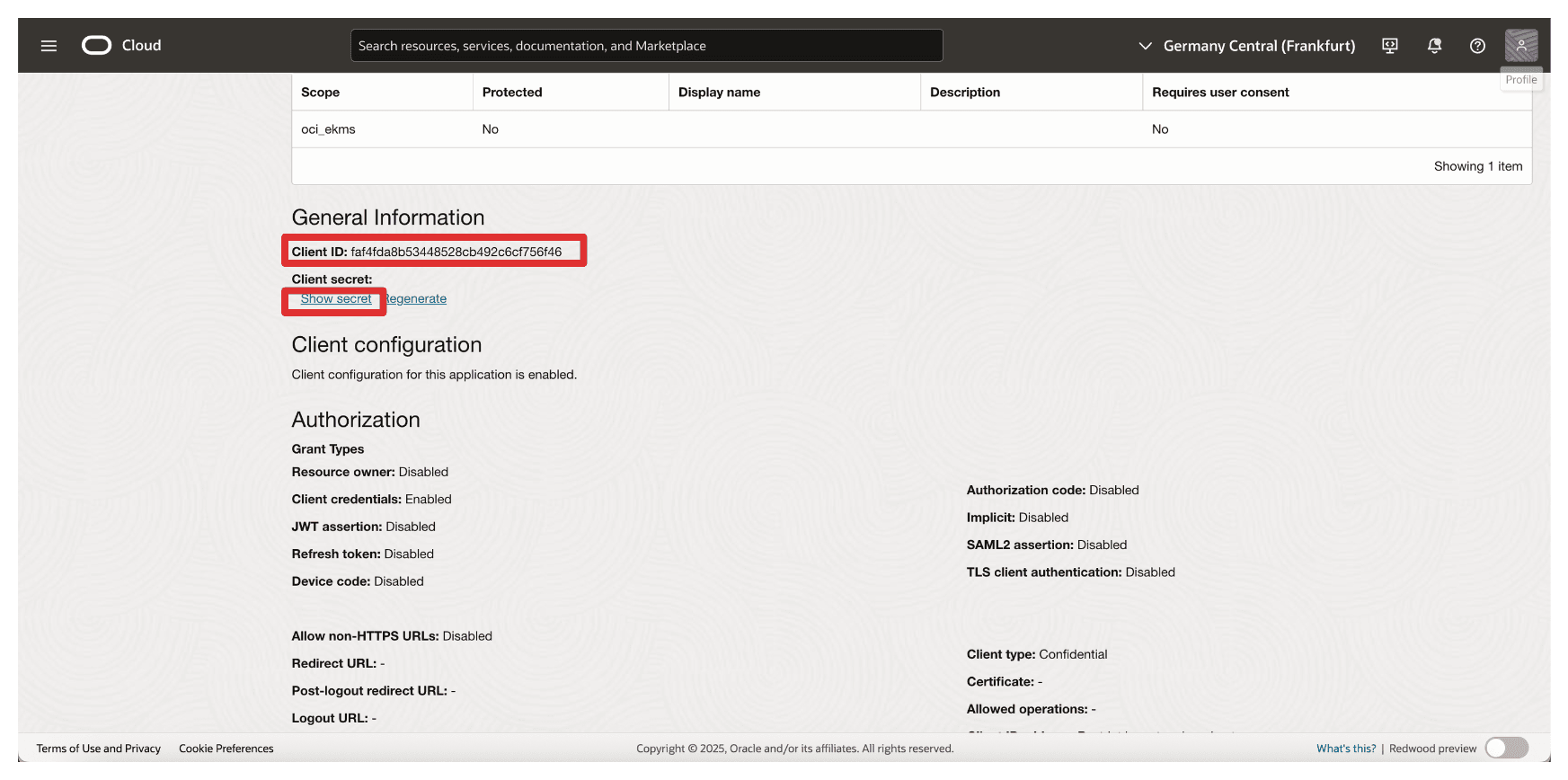

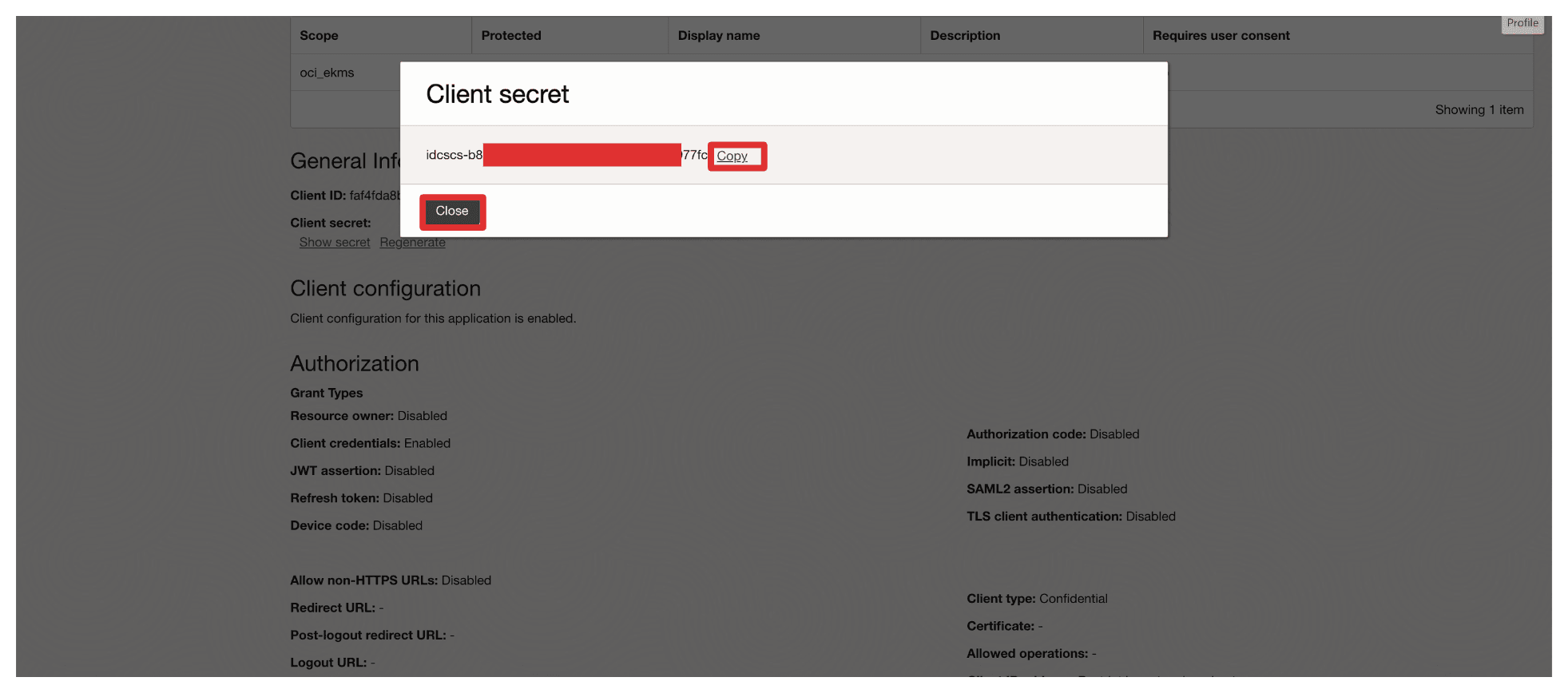

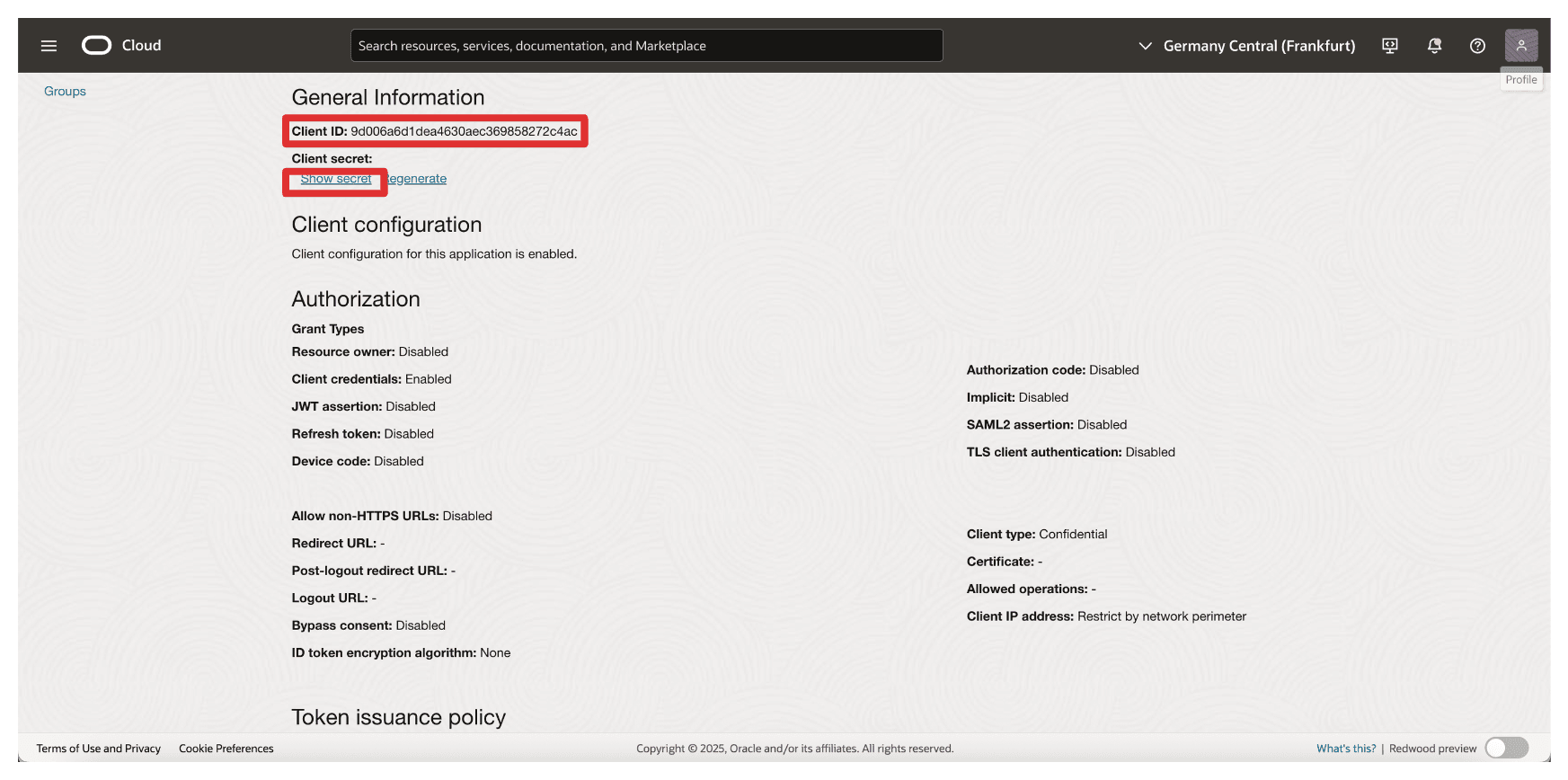

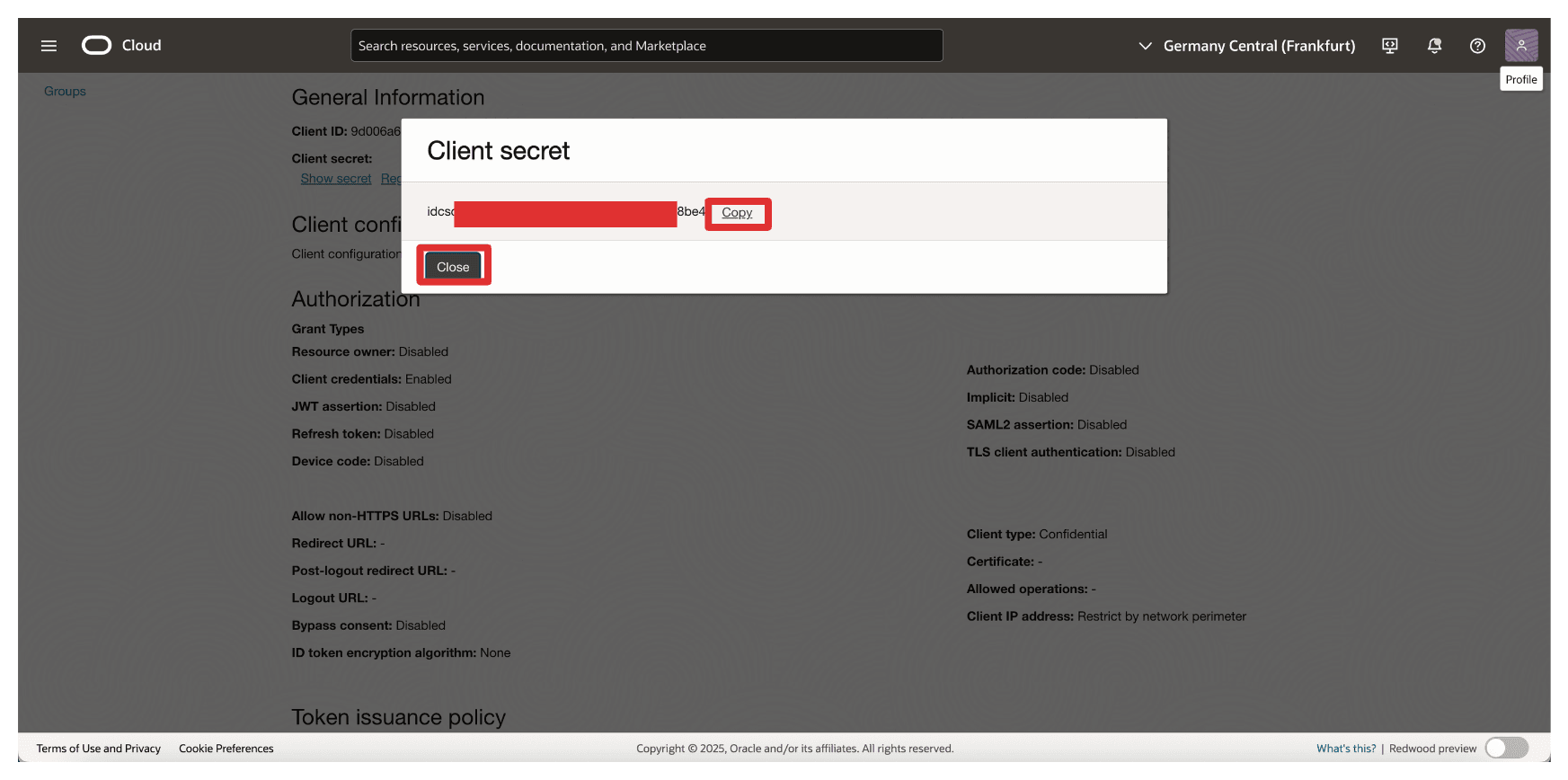

Copiare l'ID client e memorizzarlo in un blocco note. Fare clic su Mostra segreto per visualizzare il segreto del client.

-

Fare clic su Copia per copiare il segreto client e memorizzarlo in un blocco note. Fare clic su Chiudi.

-

fare clic su Aggiungi applicazione;

-

Selezionare Applicazione riservata e fare clic su Avvia workflow.

-

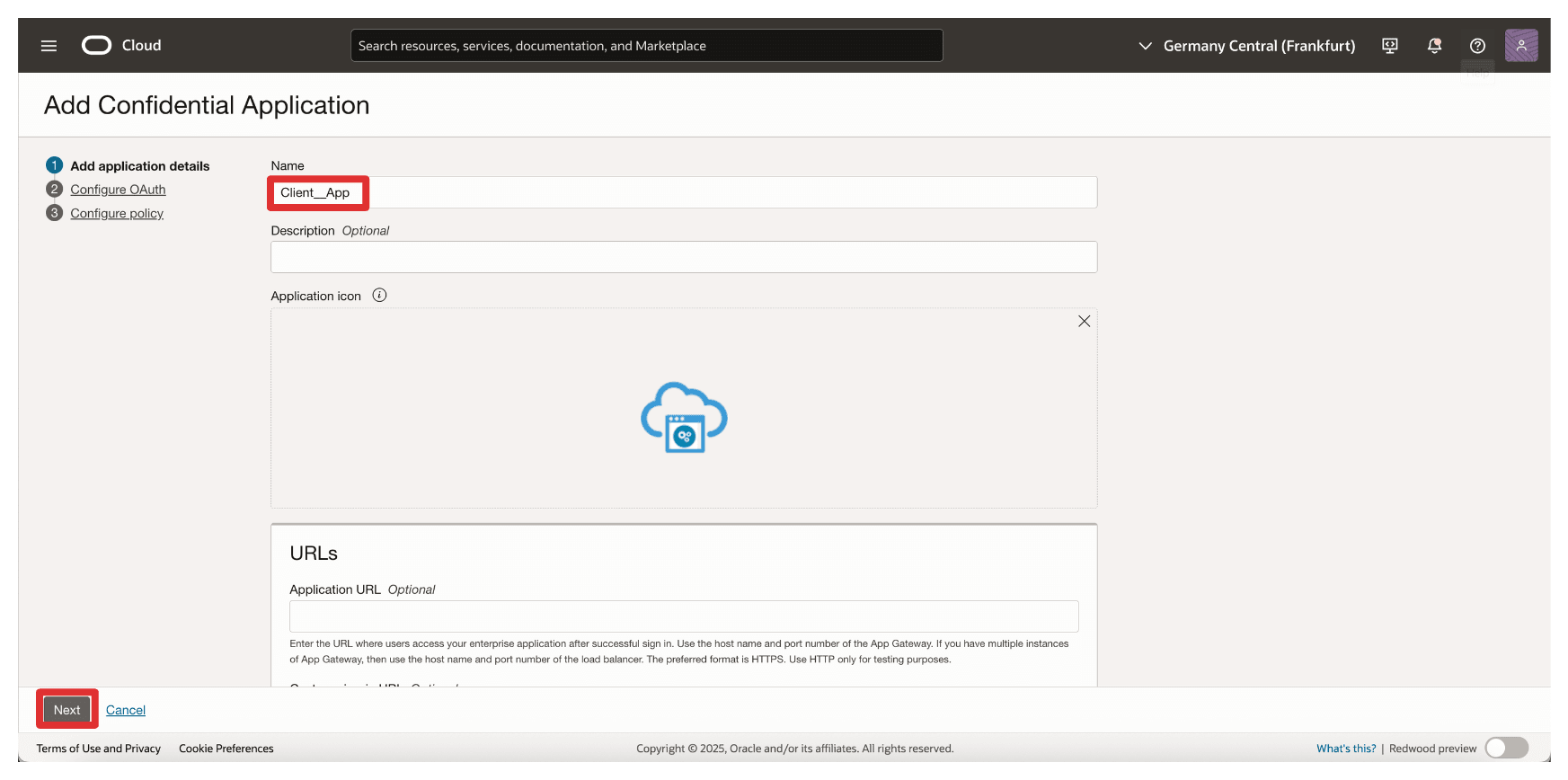

Immettere il nome dell'applicazione (

Client_App) e fare clic su Successivo.

-

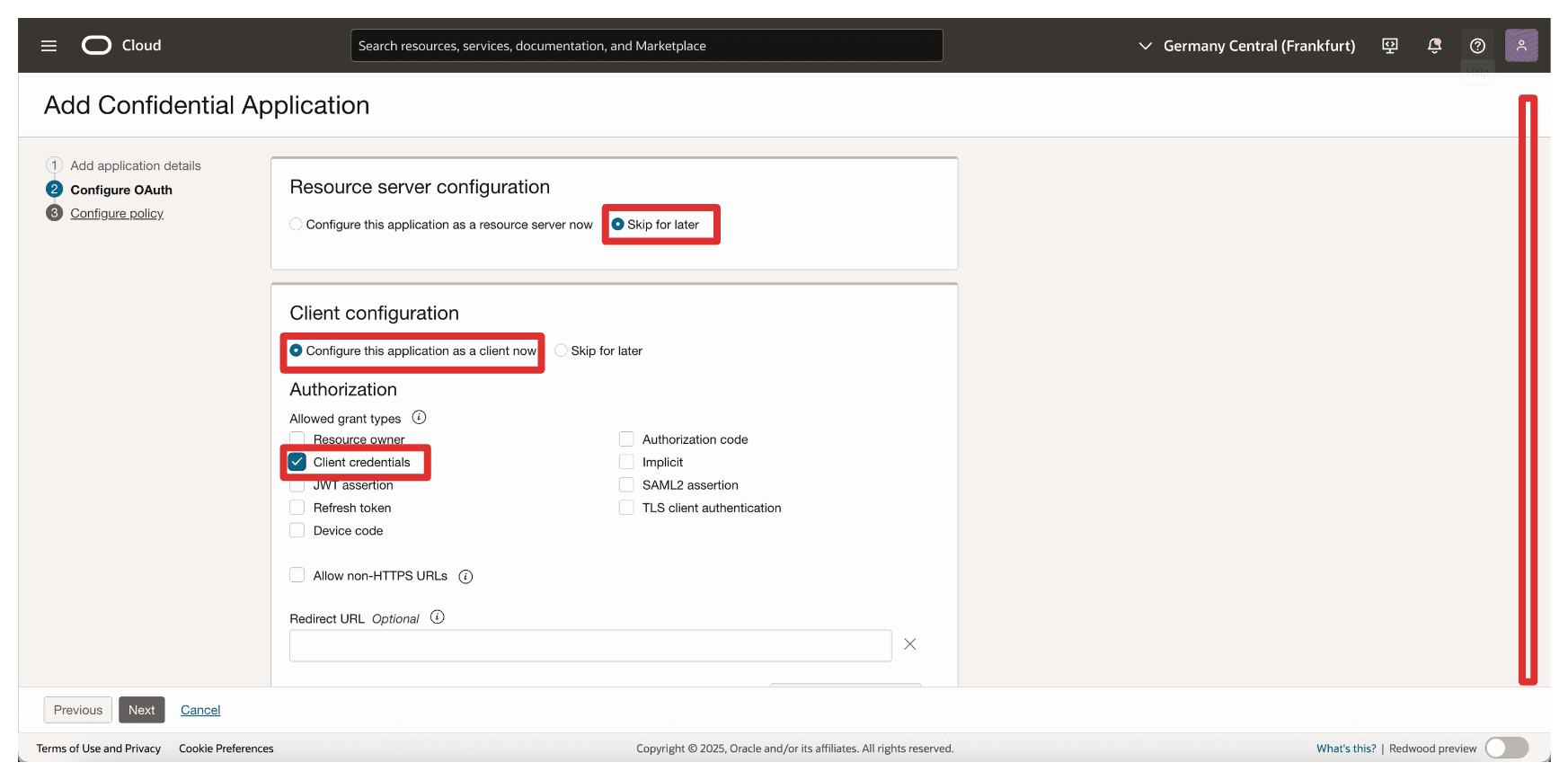

In Configurazione server risorse, selezionare Ignora per dopo.

-

In Configurazione client, immettere le seguenti informazioni.

- Selezionare Configurare questa applicazione come client ora.

- Selezionare Credenziali client.

- scorrere in Basso.

-

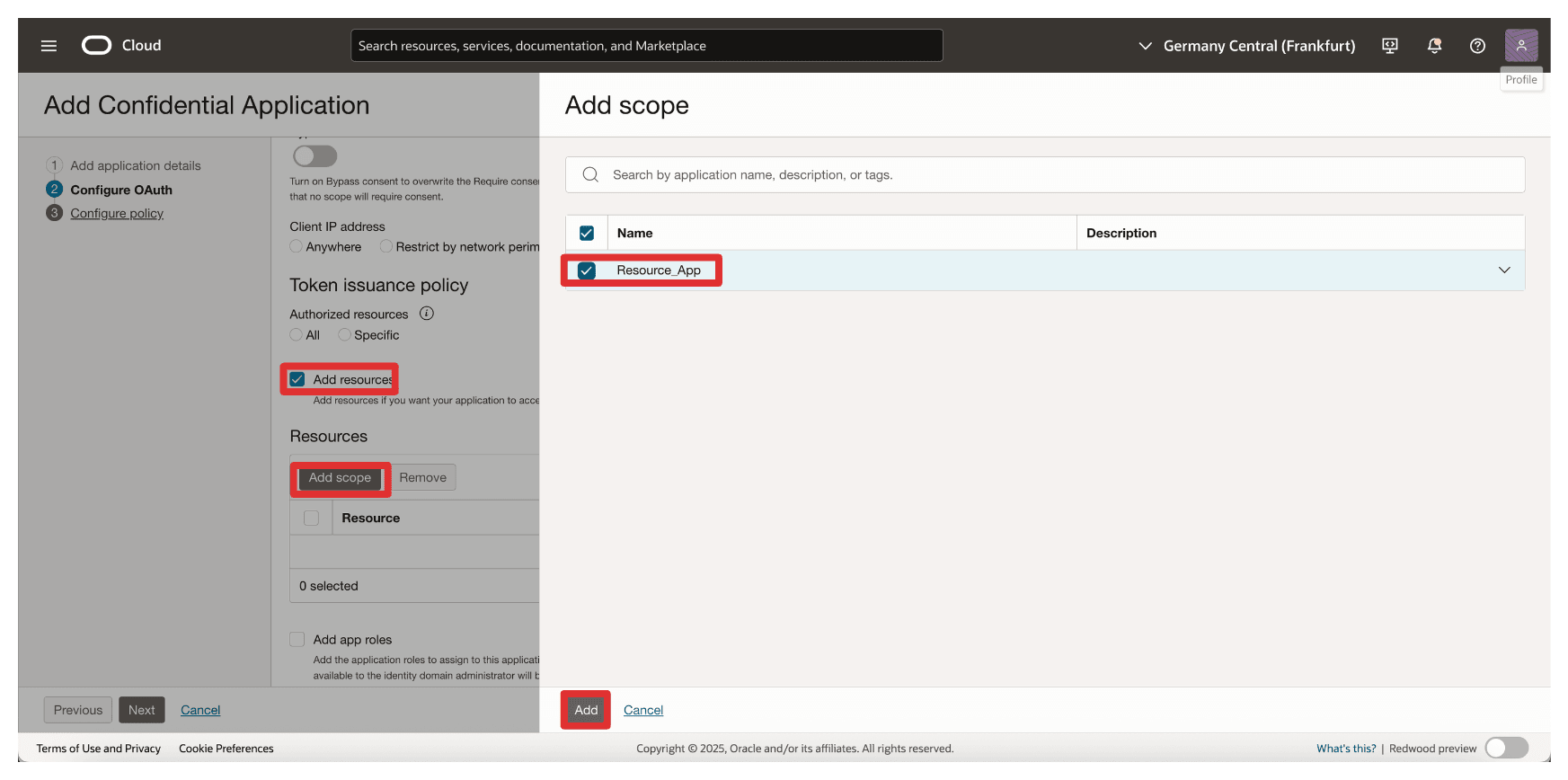

In Aggiungi ambito, immettere le seguenti informazioni.

- Selezionare Aggiungi risorse.

- Selezionare Aggiungi ambiti.

- In Ambito, immettere

Resource_App. - Fare clic su Aggiungi.

-

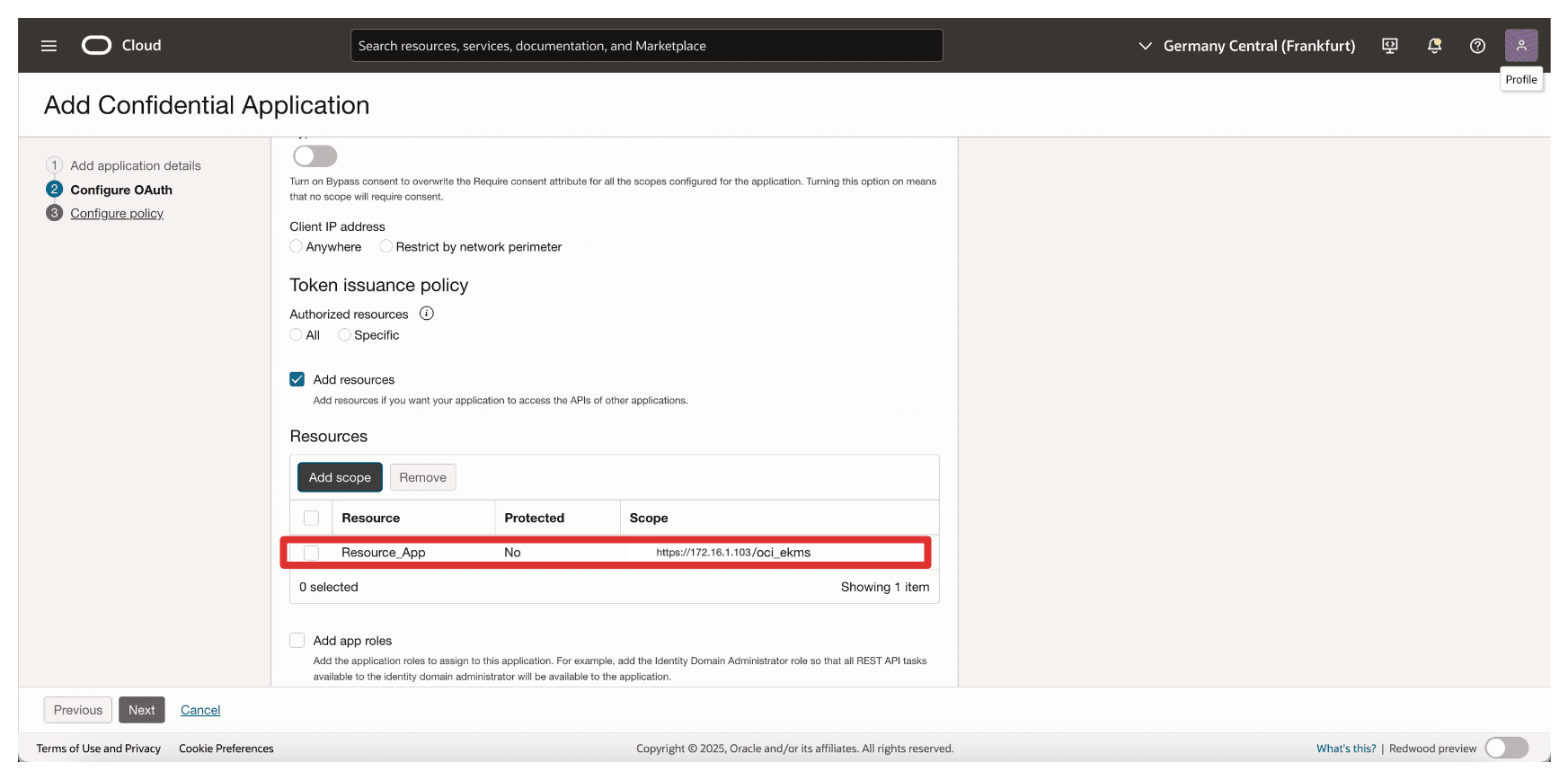

Prendere nota della risorsa aggiunta

Resource_Appe fare clic su Successivo.

-

Fare clic su Ignora ed esegui in seguito per saltare la creazione del criterio del livello Web e fare clic su Fine.

-

Andare alla pagina Applicazioni integrate.

- Tenere presente che viene creata l'applicazione di integrazione

Client_App. - Selezionare l'applicazione di integrazione

Client_App. - Fare clic sul menu a discesa Azioni.

- Fare clic su Attiva.

- Tenere presente che viene creata l'applicazione di integrazione

-

Fare clic su Attiva applicazione.

-

Fare clic sull'applicazione di integrazione

Client_App.

-

scorrere in Basso.

-

Copiare l'ID client e memorizzarlo in un blocco note. Fare clic su Mostra segreto per visualizzare il segreto del client.

-

Fare clic su Copia per copiare il segreto client e memorizzarlo in un blocco note. Fare clic su Chiudi.

Nota:

- Avete raccolto gli ID client

Resource_AppeClient_Appe i segreti client.- Non mescolare questi due e configurarli nei luoghi appropriati.

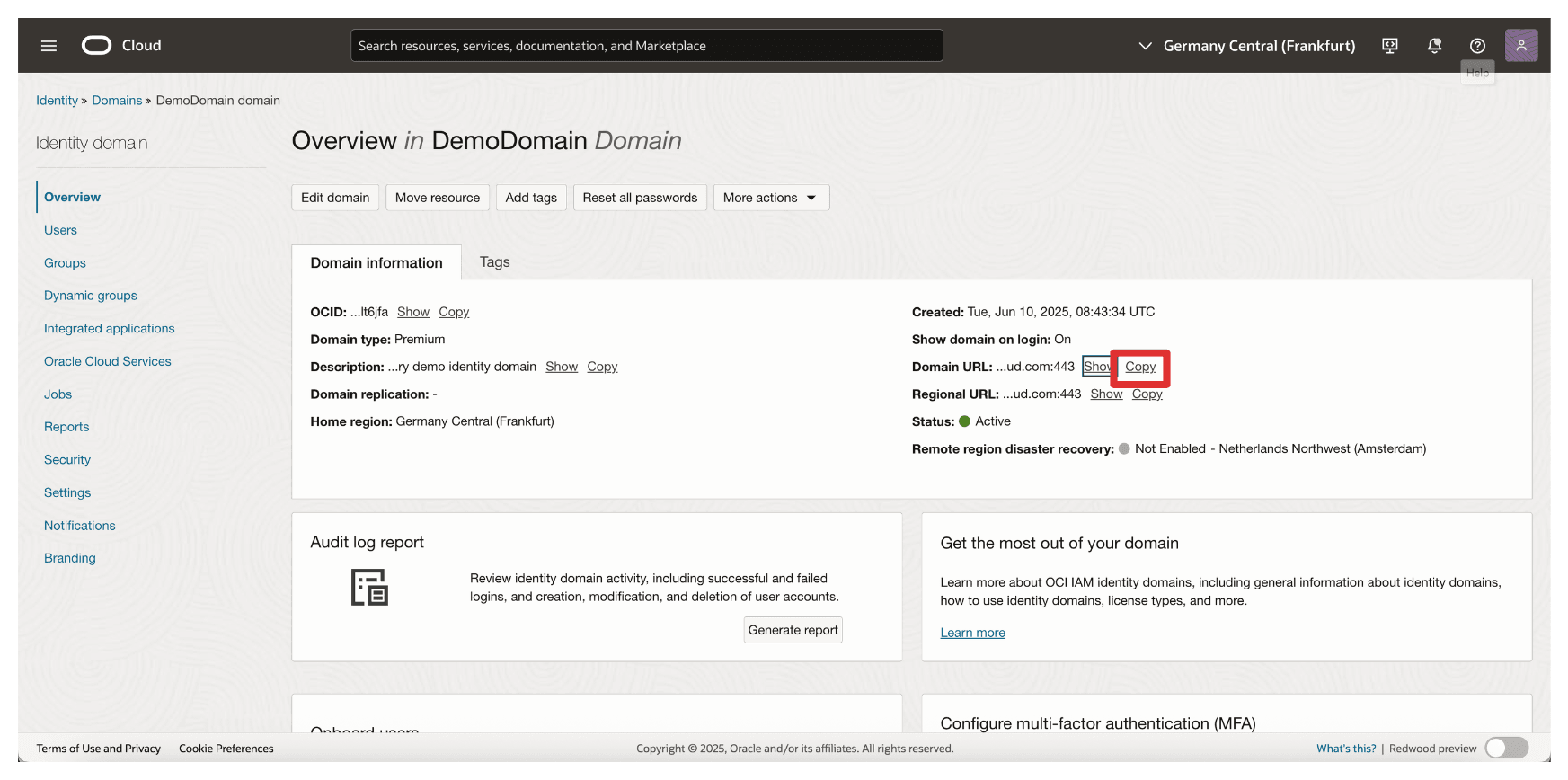

Task 9: Raccogliere l'URL del dominio di Identity da OCI

Per abilitare la comunicazione basata su OAuth tra OCI e Thales CipherTrust Manager, è necessario fornire l'URL del dominio di Identity durante la configurazione del provider di identità in Thales CipherTrust Manager.

-

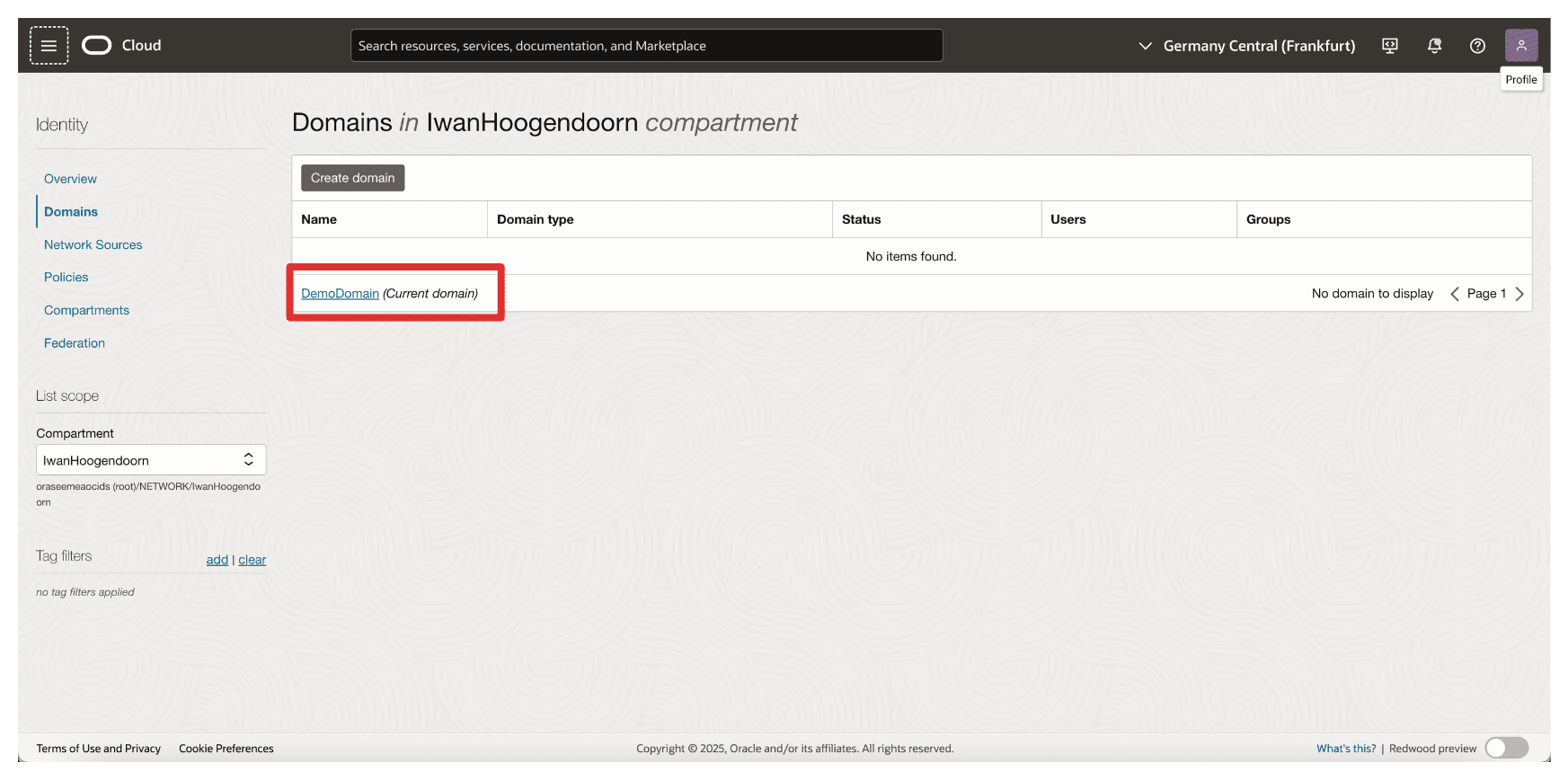

Andare alla console OCI, andare a Identità e sicurezza e Fare clic su Domini.

-

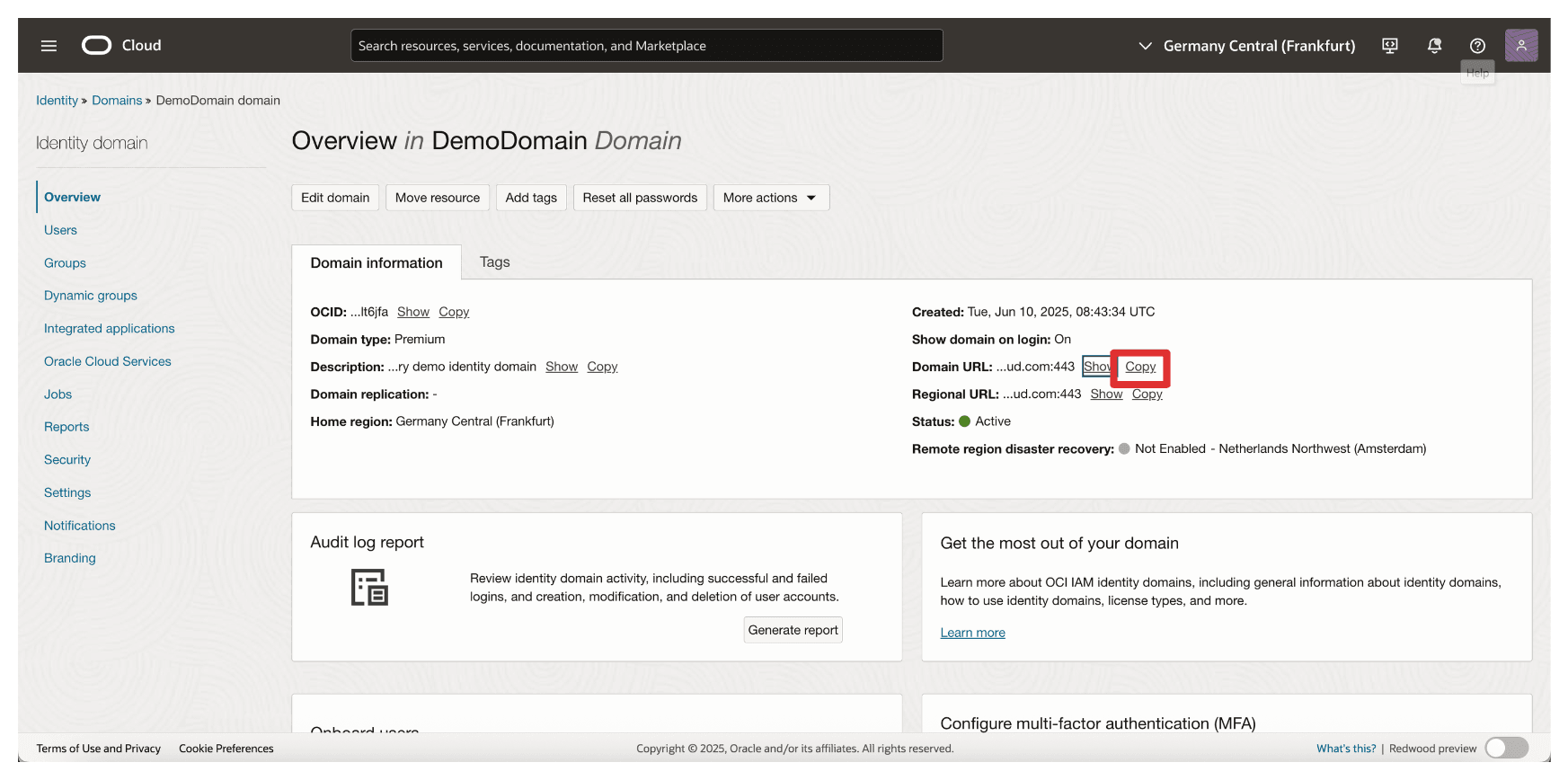

Selezionare il dominio di Identity in cui sono state create le applicazioni riservate.

-

Nella pagina dei dettagli del dominio fare clic su Copia per copiare l'URL del dominio e memorizzarlo in un blocco note.

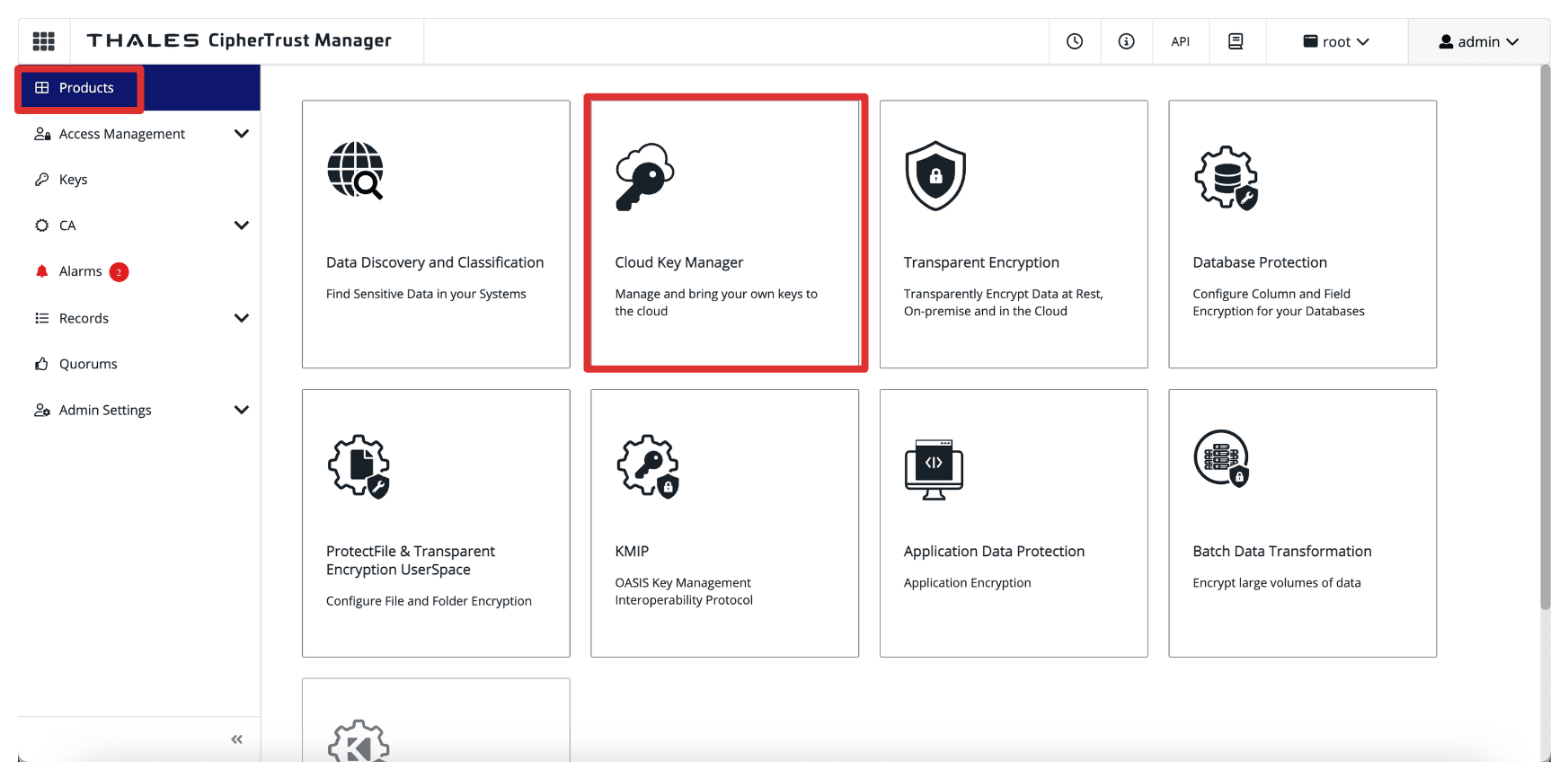

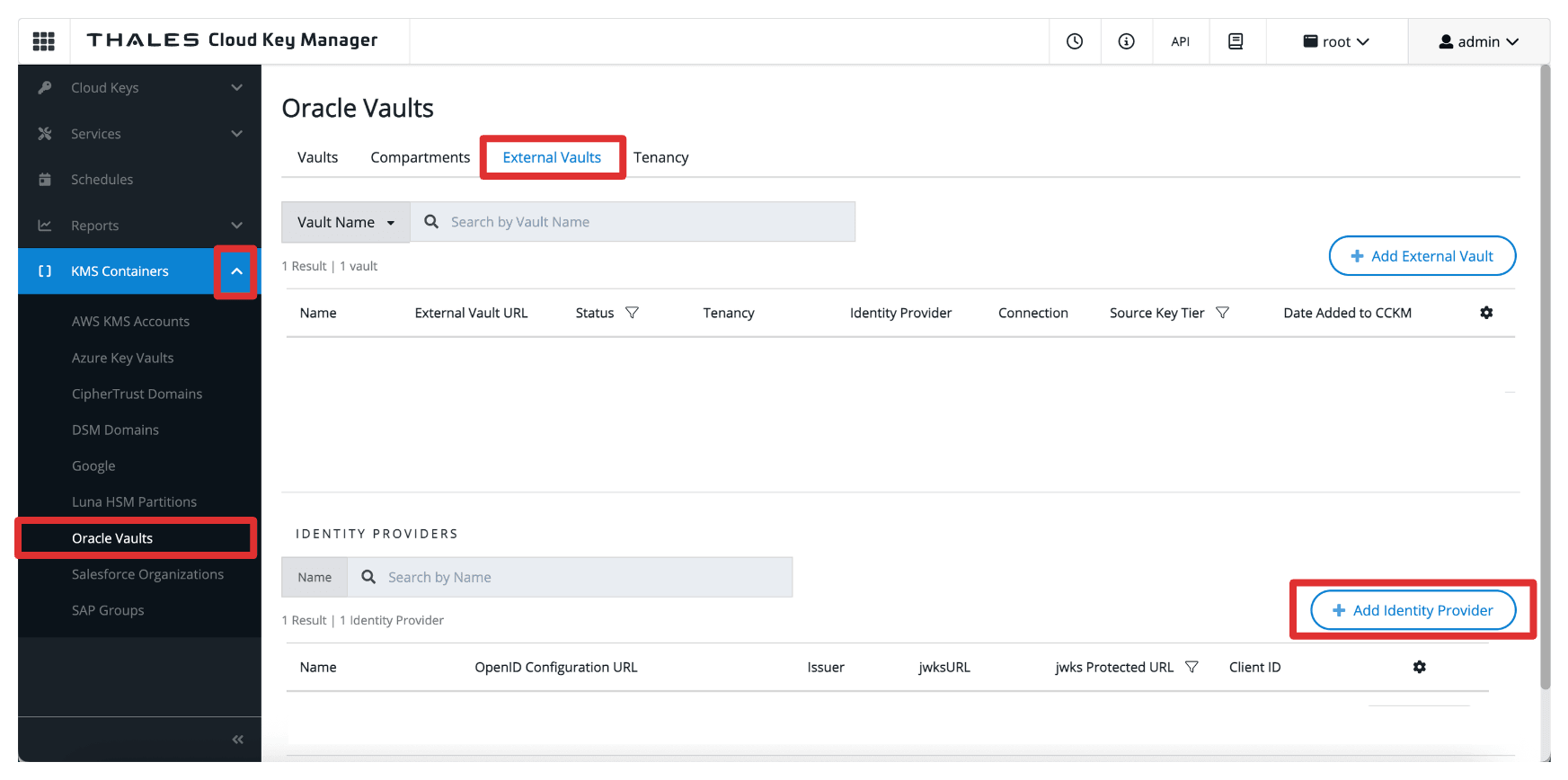

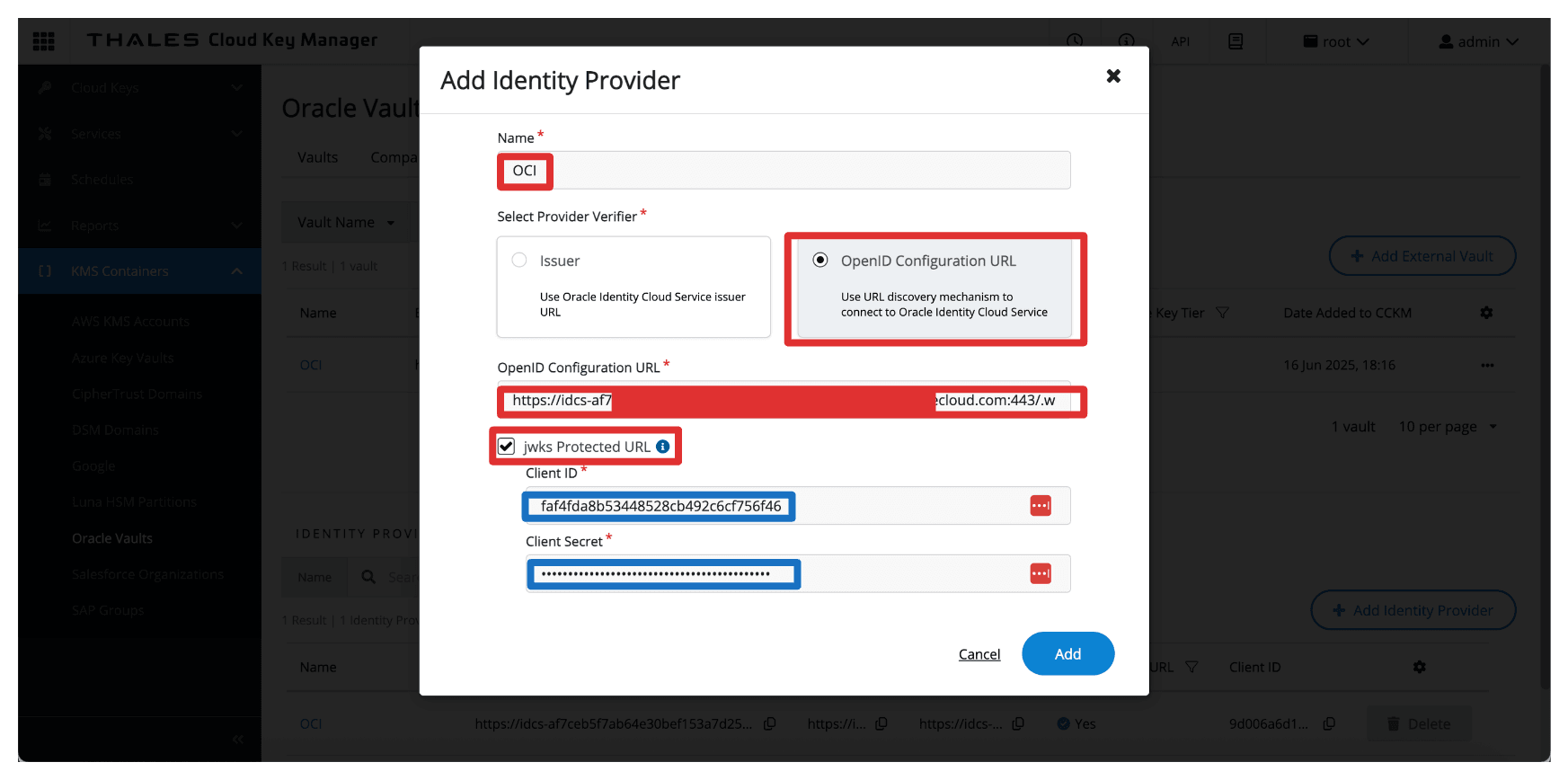

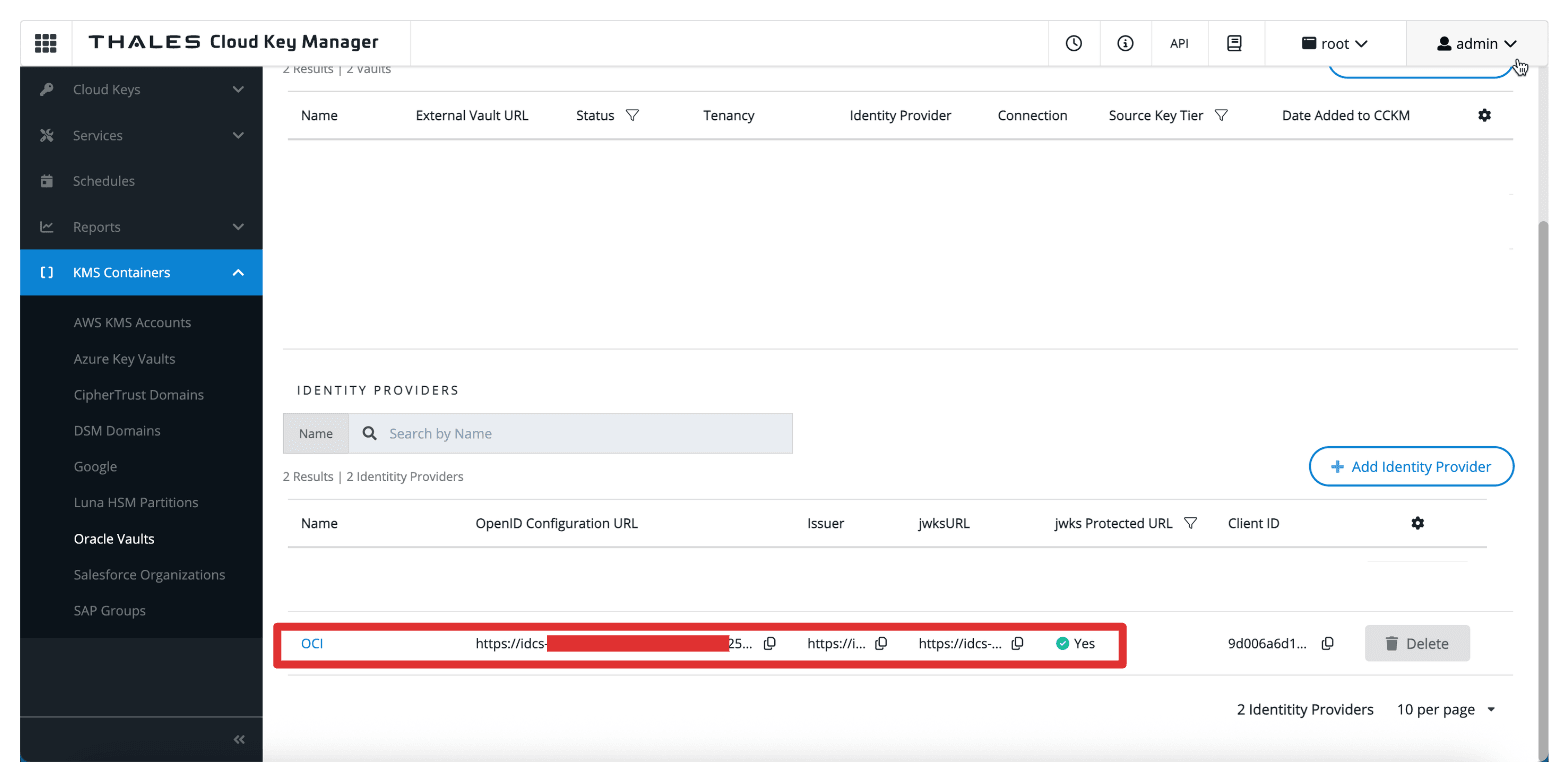

Task 10: Creare provider di identità in Thales CipherTrust Manager

In questo task, verrà configurato il provider di identità in Thales CipherTrust Manager. Questa impostazione consente a Thales CipherTrust Manager di eseguire l'autenticazione con OCI utilizzando le credenziali OAuth 2.0 create nel task 3.

L'immagine seguente illustra i componenti e l'impostazione della configurazione in questo task.

-

In Thales CipherTrust Manager, andare a CTM1 in AMS e fare clic su Prodotti e Cloud Key Manager.

-

Fare clic su KMS Containers, Oracle Vaults, selezionare Vault esterni e fare clic su Aggiungi provider di identità.

-

In Aggiungi provider di identità immettere le informazioni riportate di seguito e fare clic su Aggiungi.

- Immettere Nome (

OCI). - Selezionare OpenID Configuration URL come Provider Verifier.

- Immettere OpenID URL di configurazione, l'URL del dominio copiato nel task 3.

- Aggiungere il suffisso seguente all'URL:

.well-known/openid-configuration. Pertanto l'URL di configurazione OpenID completo sarà:https://idcs-<xxx>.identity.oraclecloud.com:443/.well-known/openid-configuration.

- Aggiungere il suffisso seguente all'URL:

- Selezionare jwks Protected URL.

- Immettere ID client e Segreto client dell'applicazione integrata

Resource_App.

- Immettere Nome (

-

Tenere presente che viene creato il provider di identità.

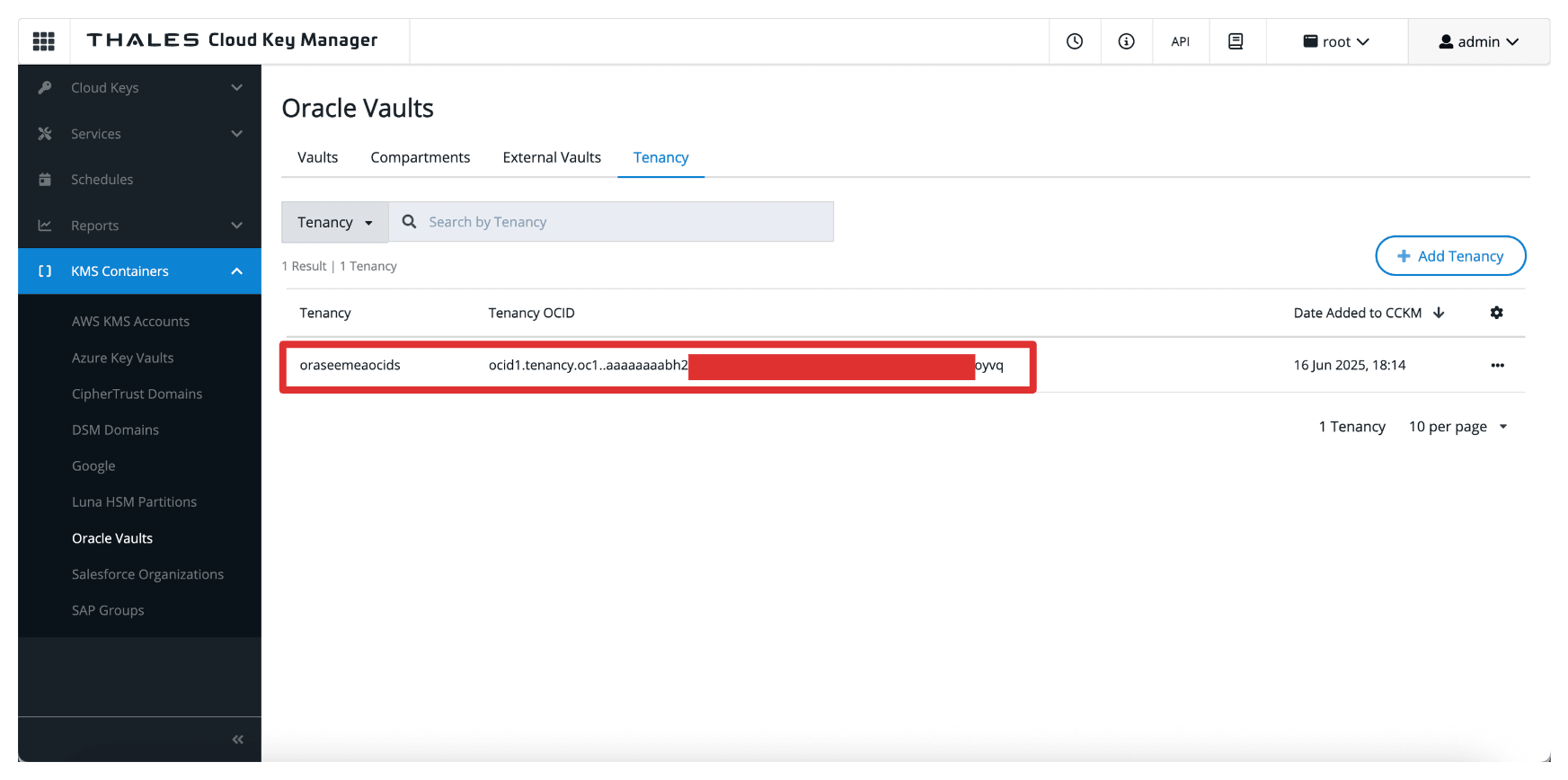

Task 11: aggiungere tenancy OCI in Thales CipherTrust Manager

Dopo aver configurato il provider di identità in Thales CipherTrust Manager, il task successivo consiste nella registrazione della tenancy OCI. Ciò consente a Thales CipherTrust Manager di gestire vault e chiavi esterni per conto dell'ambiente OCI utilizzando le credenziali OAuth configurate in precedenza.

L'immagine seguente illustra i componenti e l'impostazione della configurazione in questo task.

-

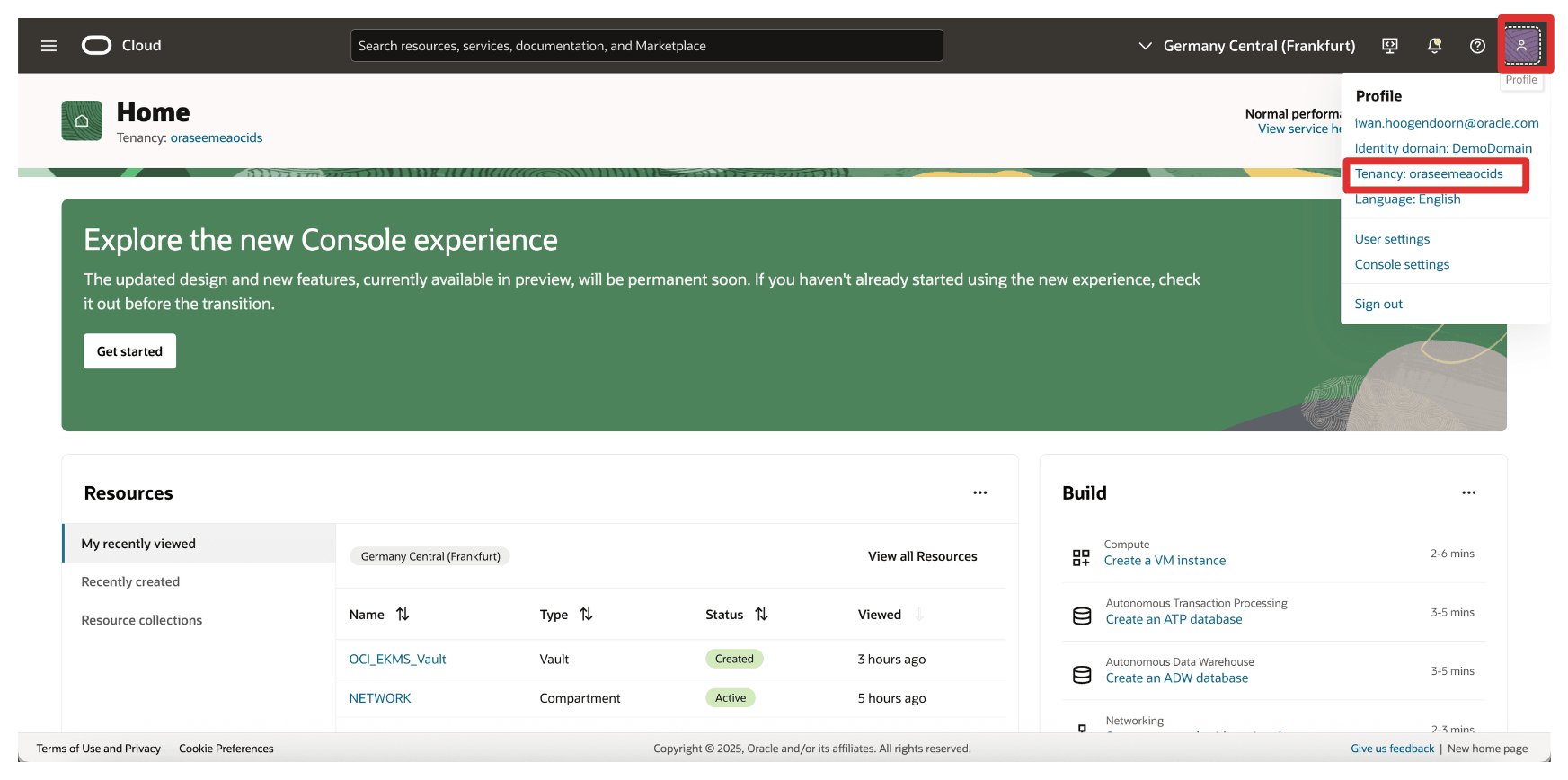

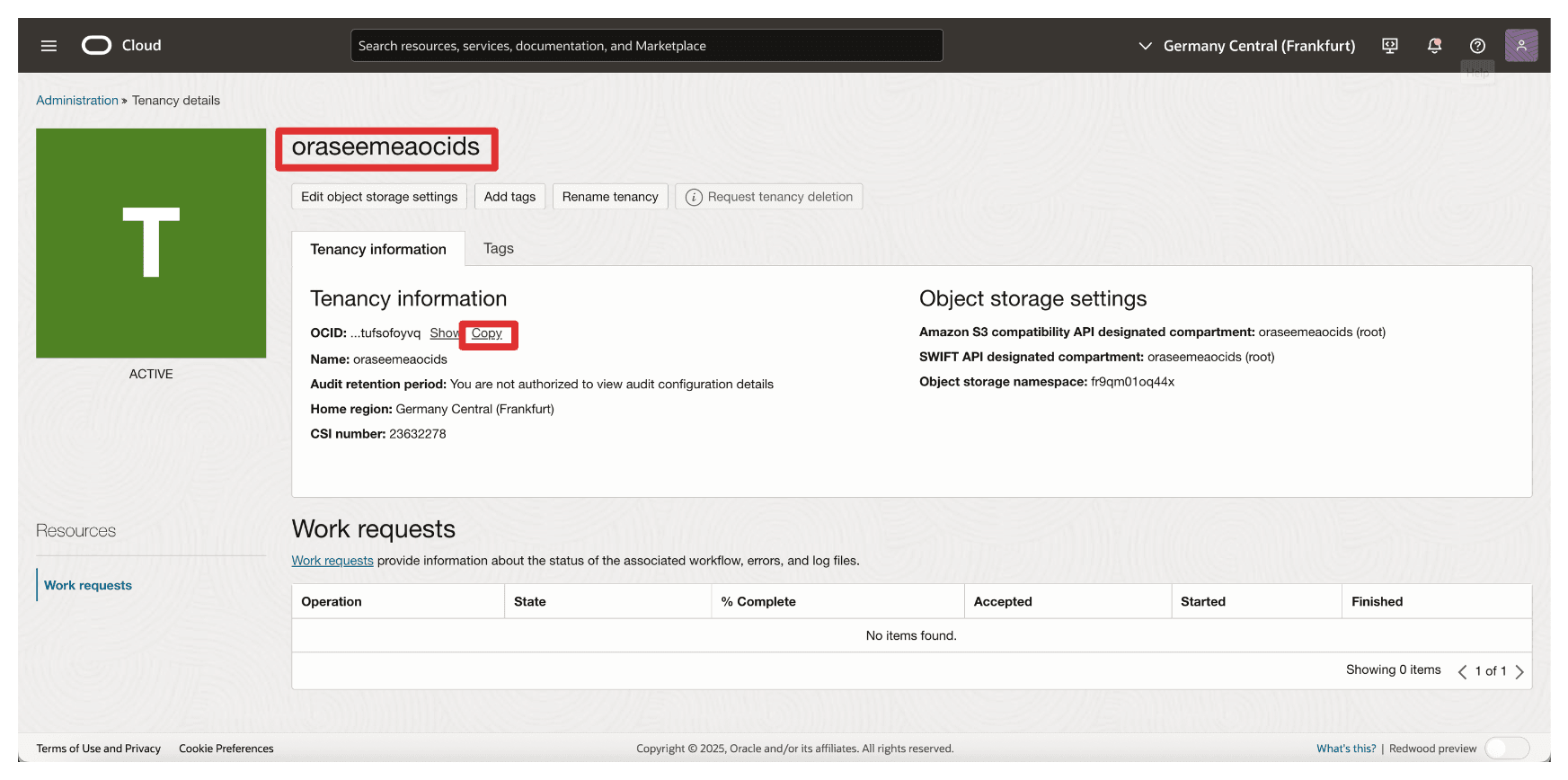

In primo luogo, dobbiamo ottenere il nome e l'OCID del tenant da OCI. Fare clic sul profilo nell'angolo superiore destro e fare clic su Tenancy.

-

Copiare il nome del tenant e l'OCID del tenant e memorizzarli entrambi in un blocco note.

-

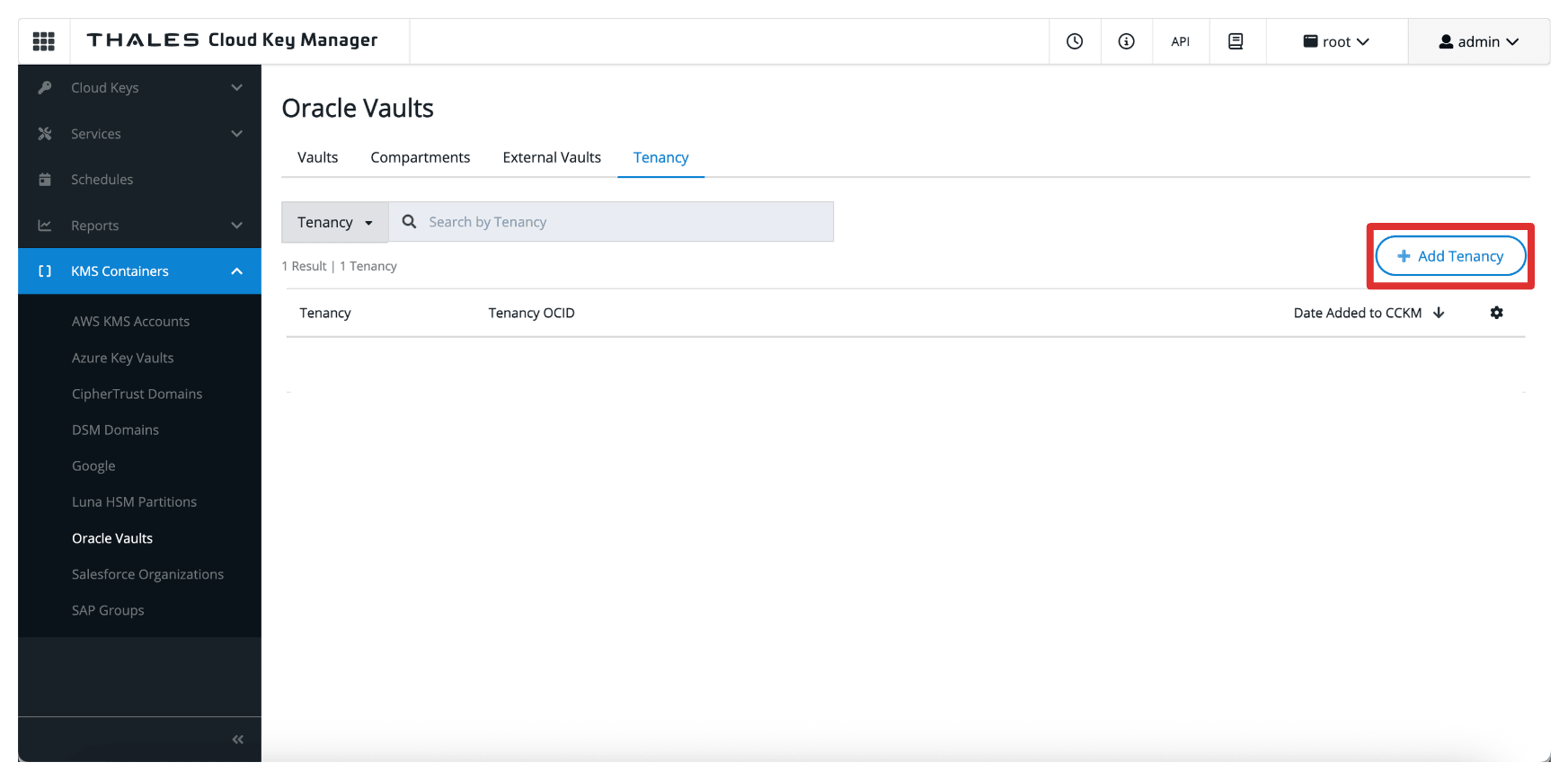

Andare alla console del Key Manager di Thales Cloud.

- Fare clic su KMS Containers.

- Fare clic su Vault Oracle.

- Fare clic su Tenancy.

- Fare clic su Aggiungi tenancy.

-

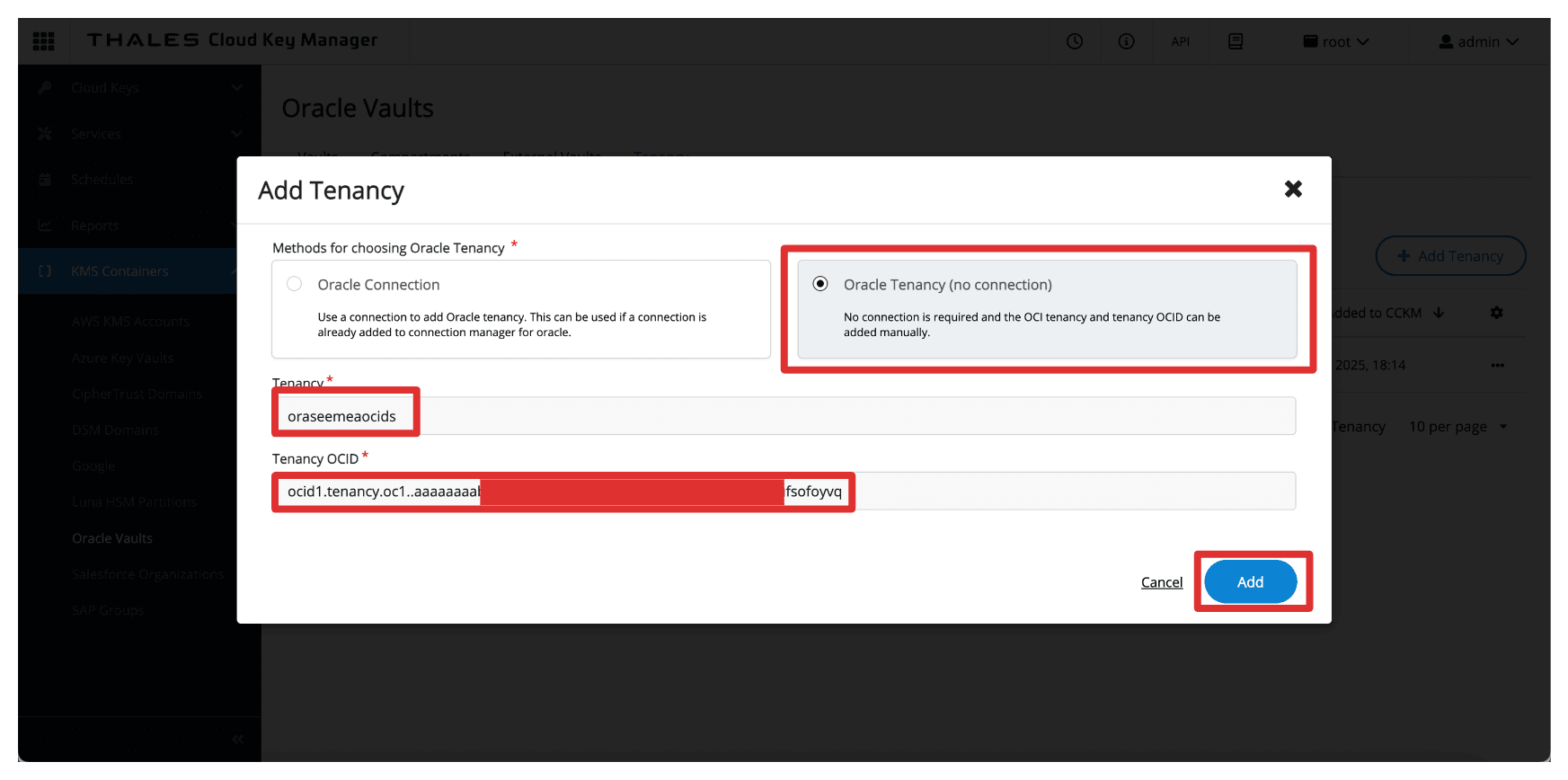

In Aggiungi tenancy immettere le informazioni riportate di seguito.

- Selezionare Tenancy Oracle (nessuna connessione) come metodo.

- Immettere il nome della tenancy raccolta da OCI.

- Immettere l'OCID tenancy raccolto da OCI.

- Fare clic su Aggiungi.

-

Tenere presente che il tenant OCI viene aggiunto al manager Thales CipherTrust.

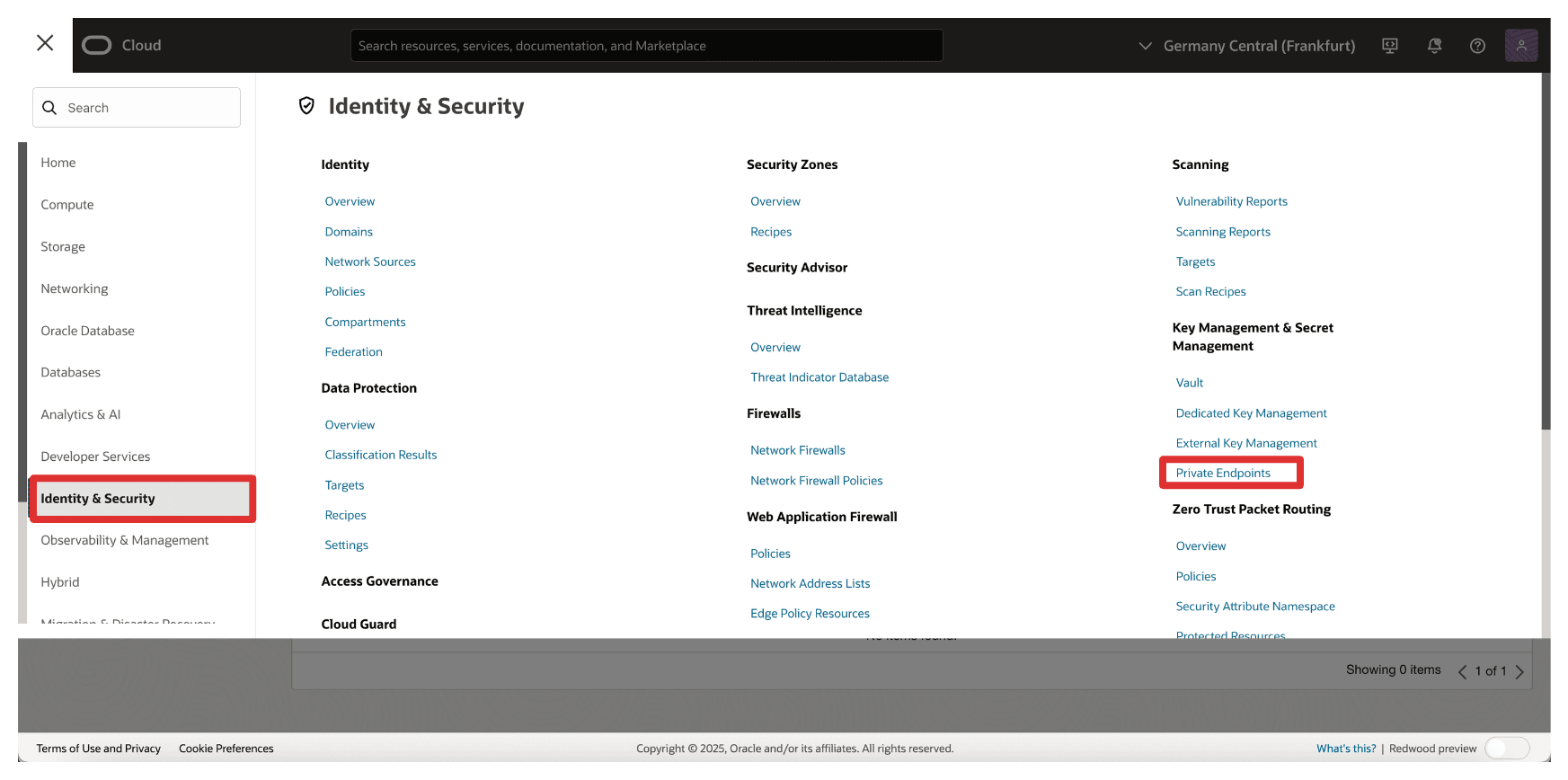

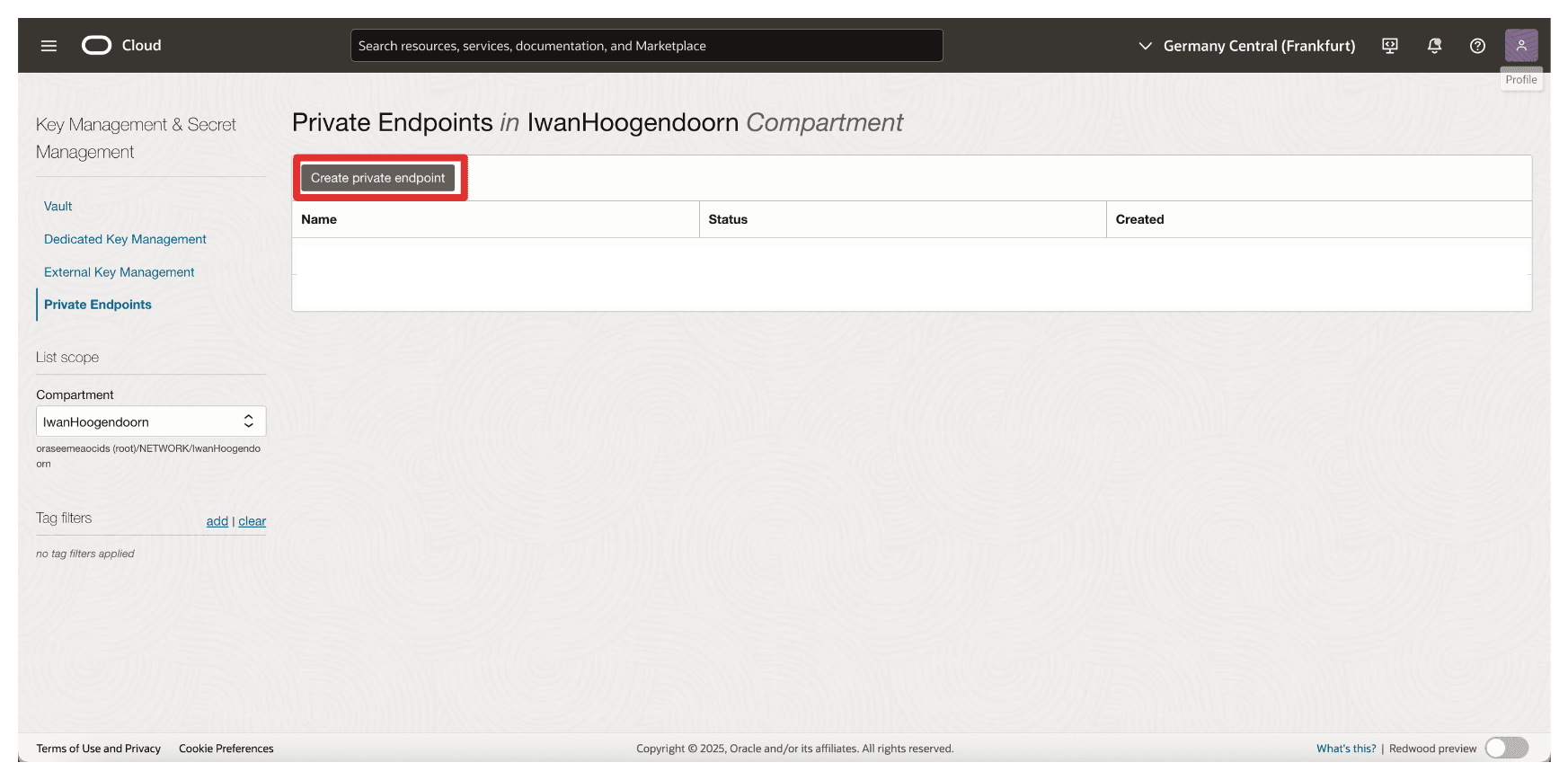

Task 12: creare un endpoint privato per il servizio Key Manager esterno in OCI

Per connettere in modo sicuro OCI a Thales CipherTrust Manager senza esporre il traffico alla rete Internet pubblica, è necessario creare un endpoint privato per il servizio di gestione delle chiavi esterne OCI.

Ciò garantisce che tutte le comunicazioni tra OCI e Thales CipherTrust Manager vengano eseguite su un percorso di rete privato e controllato.

Assicurarsi che vengano soddisfatti i prerequisiti riportati di seguito.

- Thales CipherTrust Manager deve essere raggiungibile da OCI tramite l'impostazione della rete privata. Ad esempio tramite VPN.

- Assicurarsi che la subnet disponga di regole di instradamento e sicurezza che consentano il traffico all'istanza di Thales CipherTrust Manager.

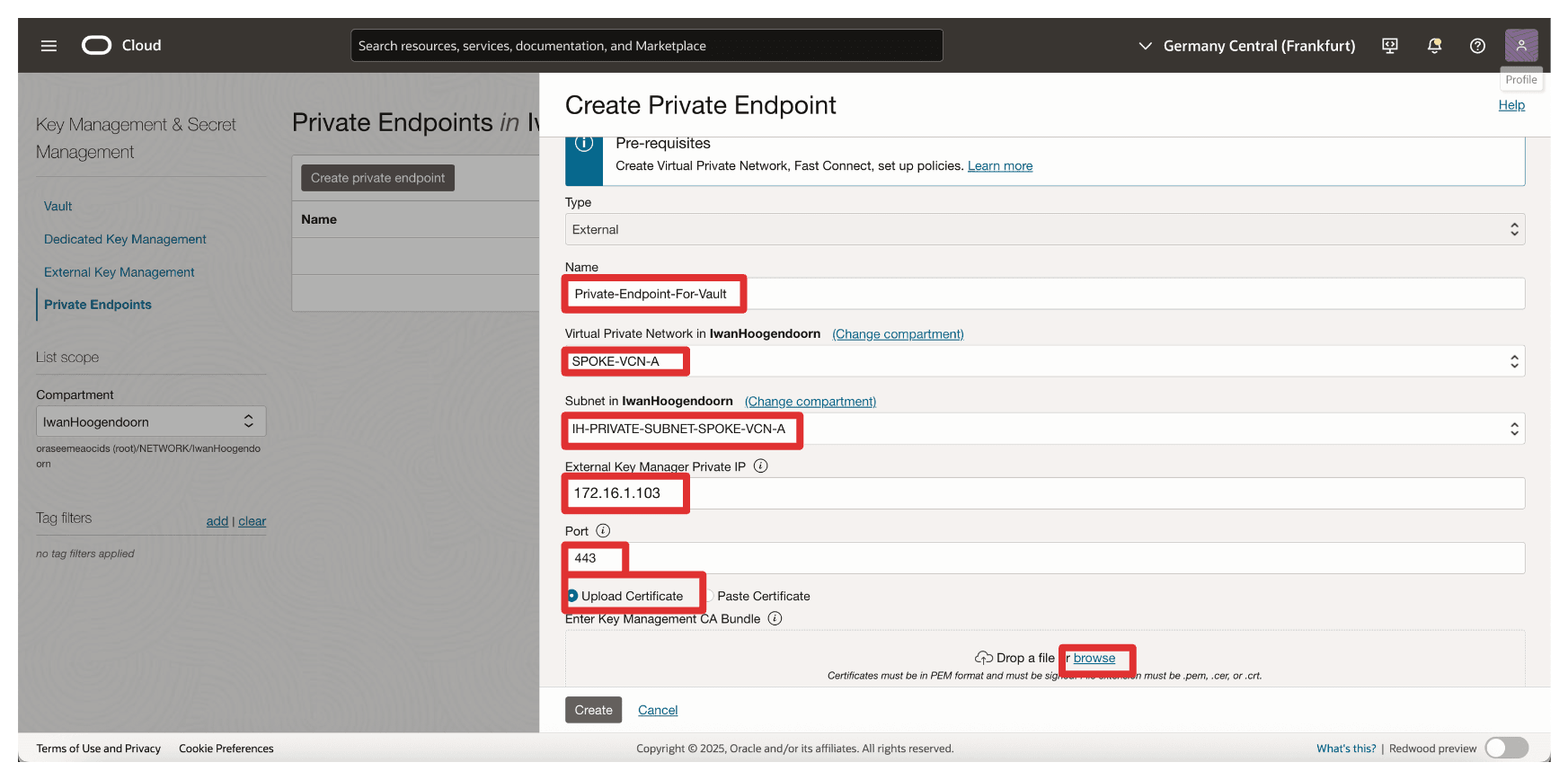

L'immagine seguente illustra i componenti e l'impostazione della configurazione in questo task.

-

Nella Console OCI andare a Identità e sicurezza e fare clic su Endpoint privati.

-

Andare a Endpoint privati e fare clic su Crea endpoint privato.

-

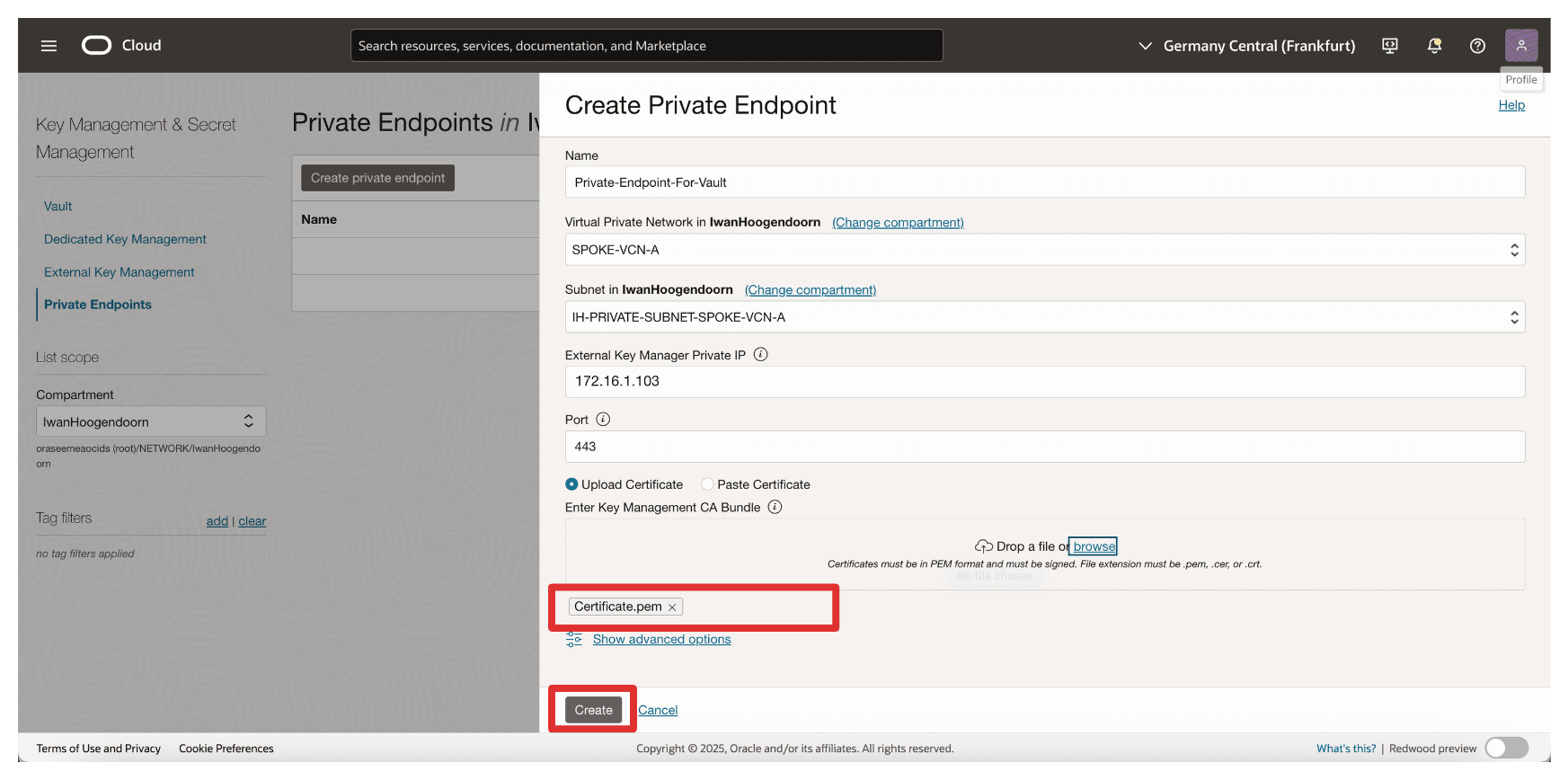

In Crea endpoint privato, immettere le seguenti informazioni.

- Immettere il nome dell'endpoint privato (

Private-Endpoint-For-Vault). - Selezionare una VCN e una subnet in cui deve trovarsi questo endpoint privato.

- Immettere l'indirizzo IP privato del gestore chiavi esterno come

172.16.1.103L'indirizzo IP del gateway API. - Immettere Porta come

443. - Caricare il bundle CA di gestione chiavi esterne e fare clic su Sfoglia.

- Immettere il nome dell'endpoint privato (

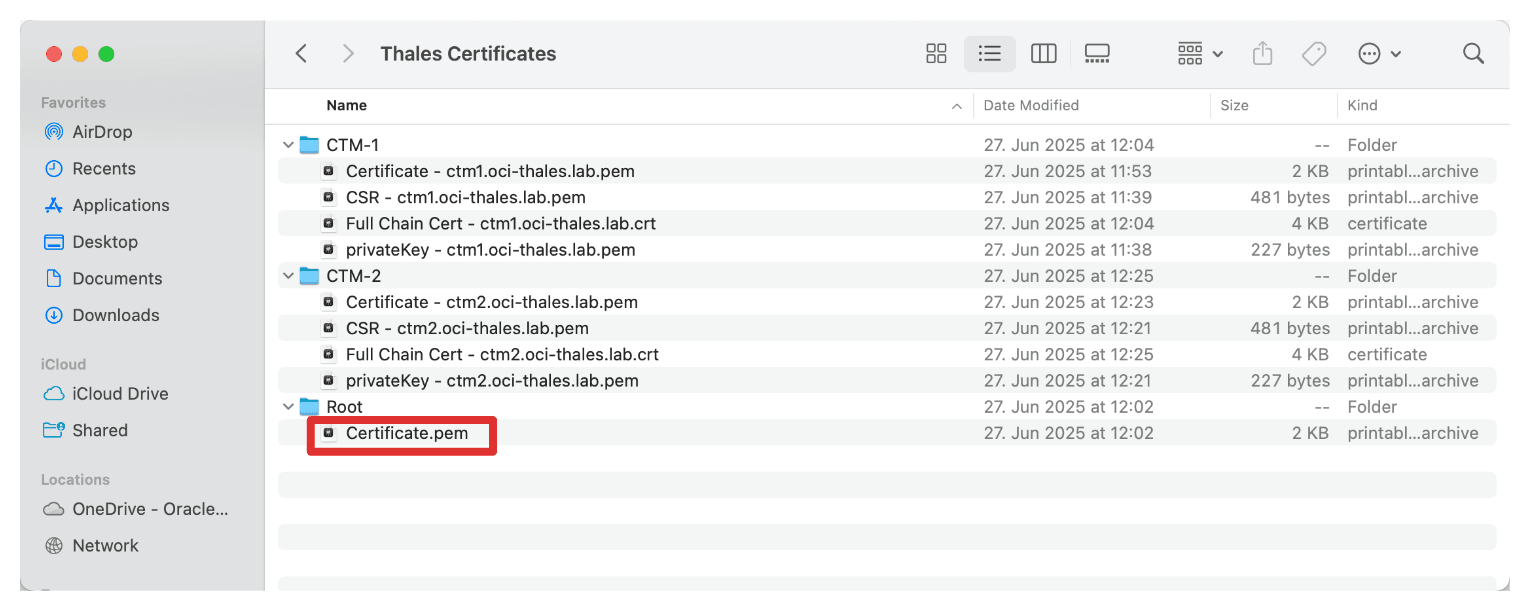

-

Abbiamo selezionato il certificato dell'intera catena creato in questa esercitazione: Imposta due appliance Thales CipherTrust Cloud Key Manager in OCI, Crea un cluster tra di esse e Configura un cluster come autorità di certificazione, ma è anche possibile selezionare solo il certificato radice CA. Fare clic su Apri.

-

Assicurarsi che il certificato, l'autorità di certificazione root o i certificati dell'intera catena di Thales CipherTrust Manager siano selezionati. Fare clic su Crea.

-

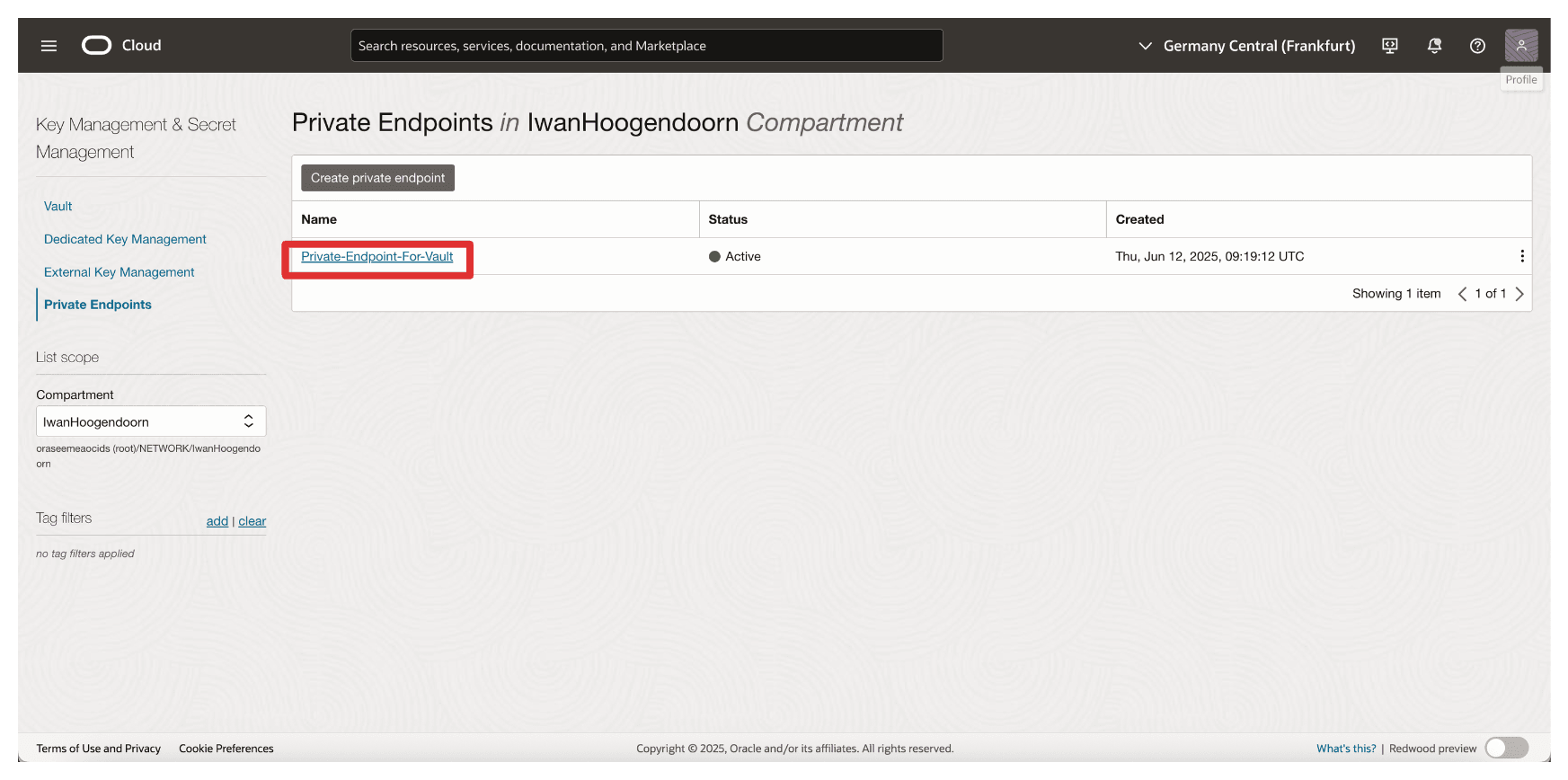

Tenere presente che viene creato l'endpoint privato. Ora, fare clic sull'endpoint privato.

-

Tenere presente che l'indirizzo IP dell'endpoint privato è configurato.

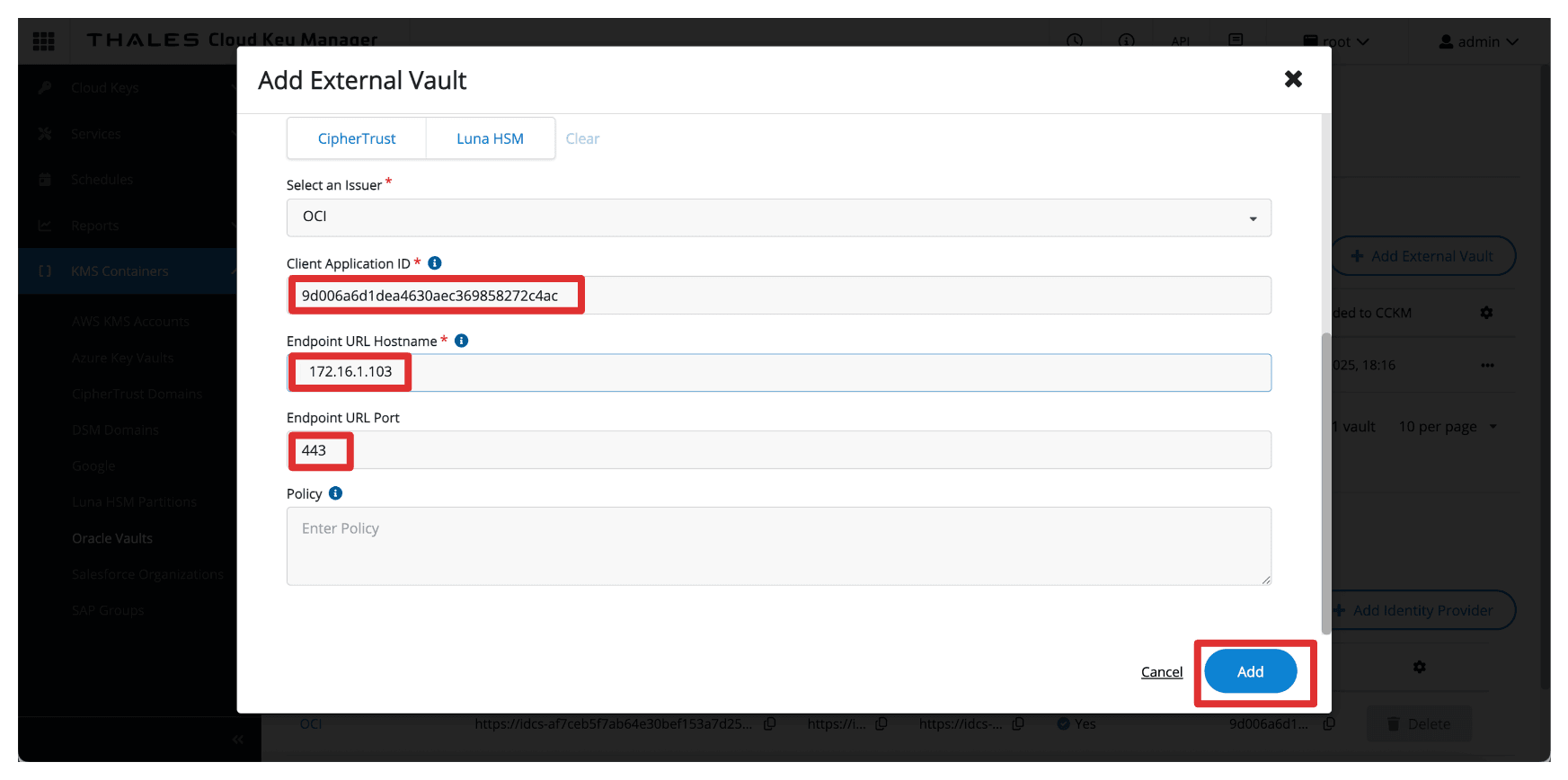

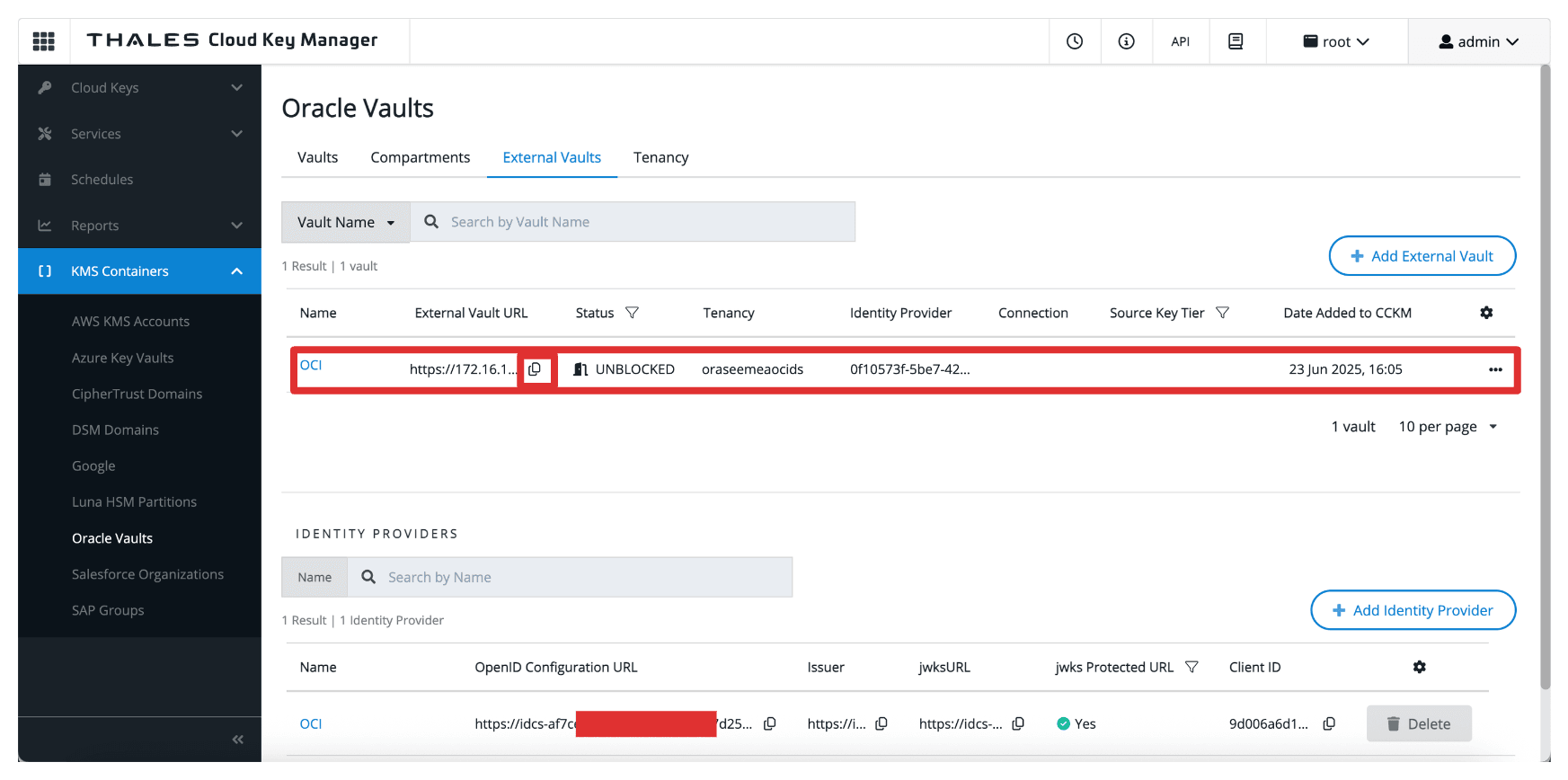

Task 13: Aggiunta di vault esterni in Thales CipherTrust Manager

Con la tenancy OCI e l'endpoint privato in atto, il task successivo consiste nell'aggiungere un Vault esterno in Thales CipherTrust Manager. Un vault esterno in Thales CipherTrust Manager è un contenitore logico mappato al vault di gestione delle chiavi esterne in OCI, consentendo al responsabile Thales CipherTrust di gestire le chiavi utilizzate per la cifratura HYOK.

L'immagine seguente illustra i componenti e l'impostazione della configurazione in questo task.

-

Passare alla console del Key Manager di Thales Cloud.

- Fare clic su KMS Containers.

- Fare clic su Vault Oracle.

- Selezionare Vault esterni.

- Fare clic su Aggiungi vault esterno.

-

In Aggiungi vault esterno, immettere le informazioni seguenti.

- Immettere Nome (

OCI). - Selezionare Tenancy Oracle (nessuna connessione) come Metodi.

- Selezionare la creazione Tenancy nel task 5.

- Selezionare l'emittente, il provider di identità creato nel task 4.

- scorrere in Basso.

- Immettere l'ID client dell'applicazione integrata

Client_App. - Immettere il nome host URL endpoint come

172.16.1.103, l'indirizzo IP del gateway API. - Immettere Porta come

443. - Fare clic su Aggiungi.

- Immettere Nome (

-

Tenere presente che il vault esterno è configurato. Copiare l'URL del vault esterno e memorizzarlo in un blocco note.

Una volta configurato, questo vault diventa la posizione di destinazione per la memorizzazione delle chiavi esterne a cui i servizi OCI faranno riferimento. Collega l'ambiente OCI e le chiavi gestite da CipherTrust, consentendo il controllo completo delle operazioni di cifratura in un modello HYOK.

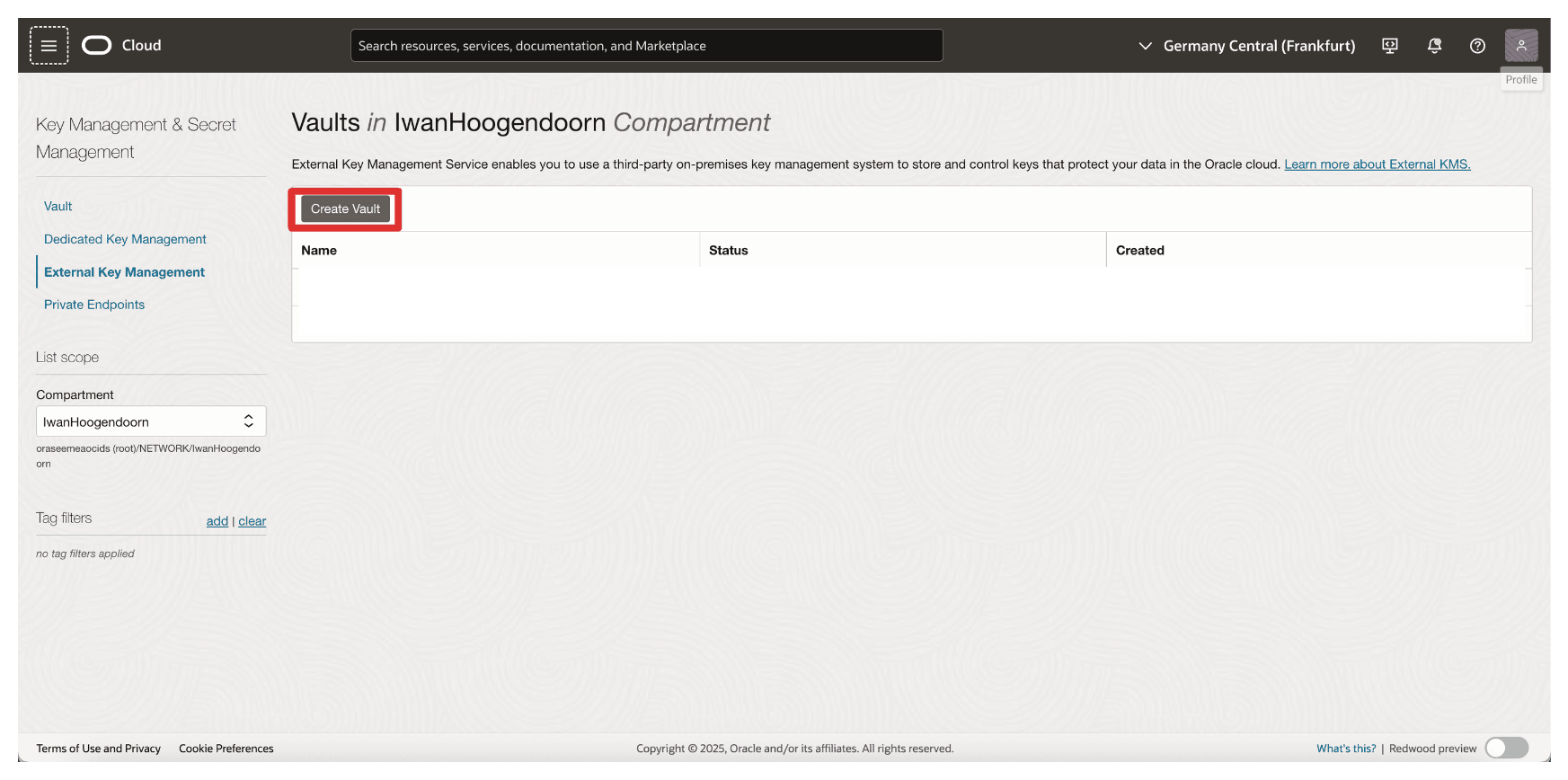

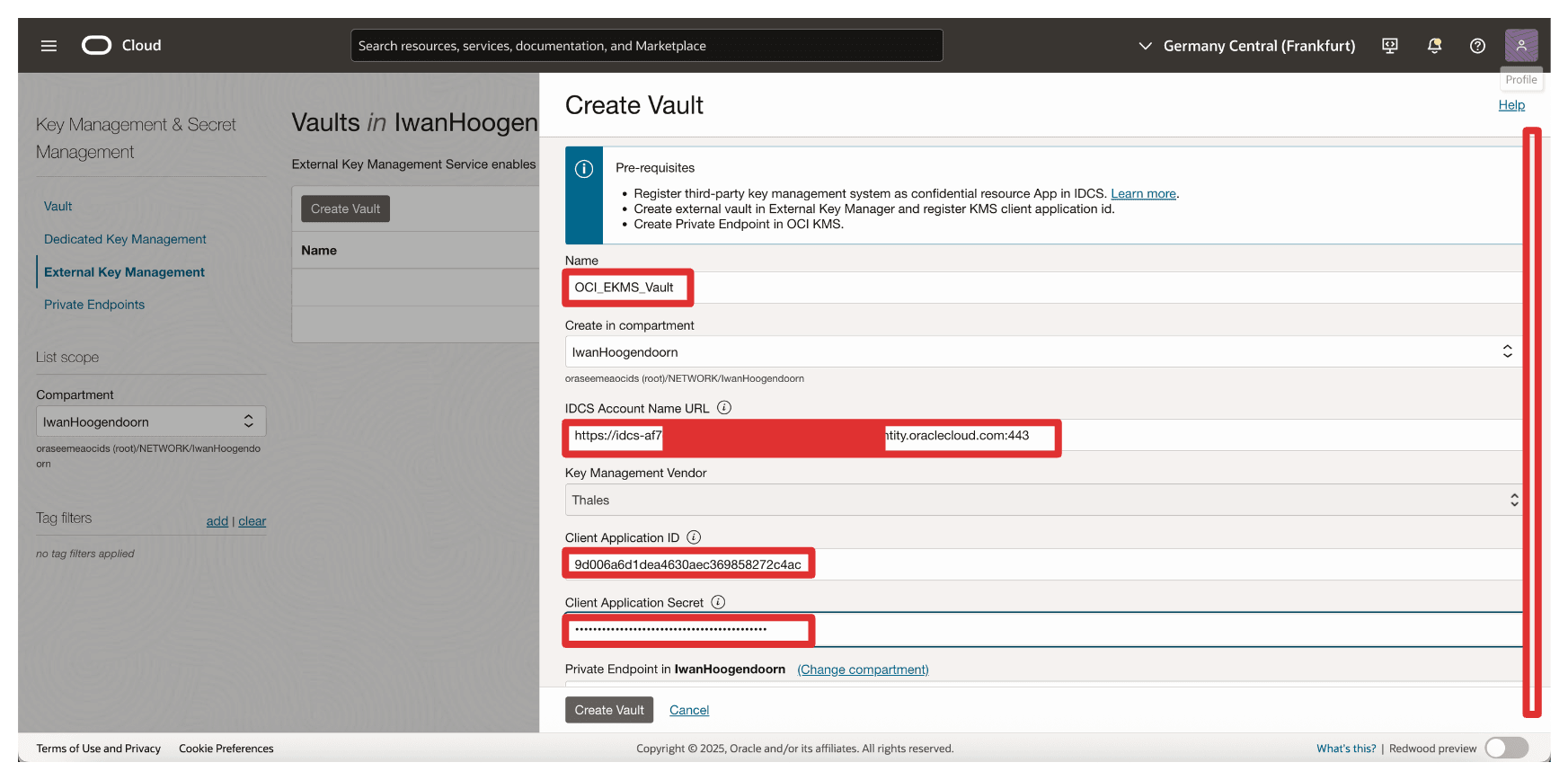

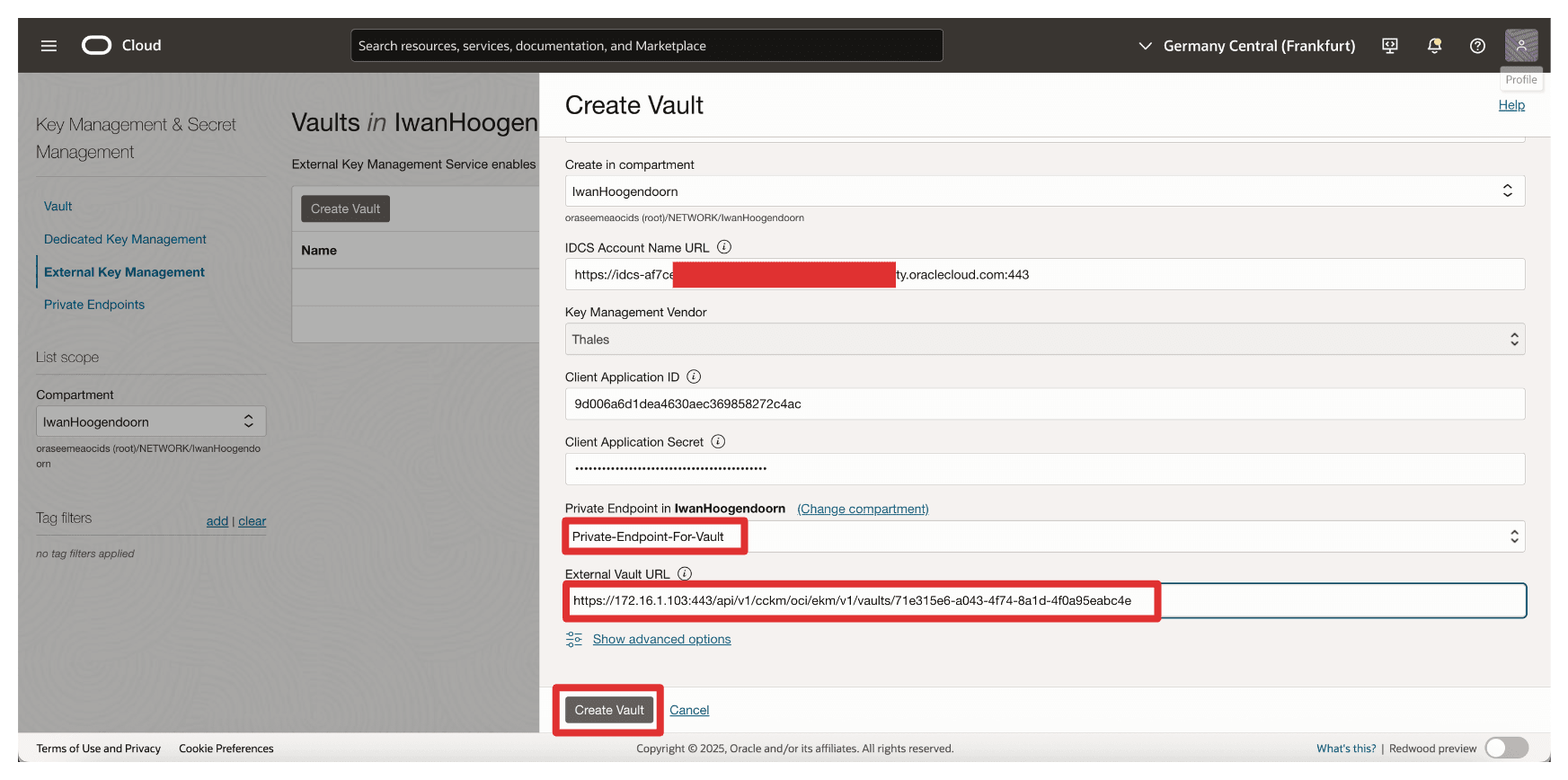

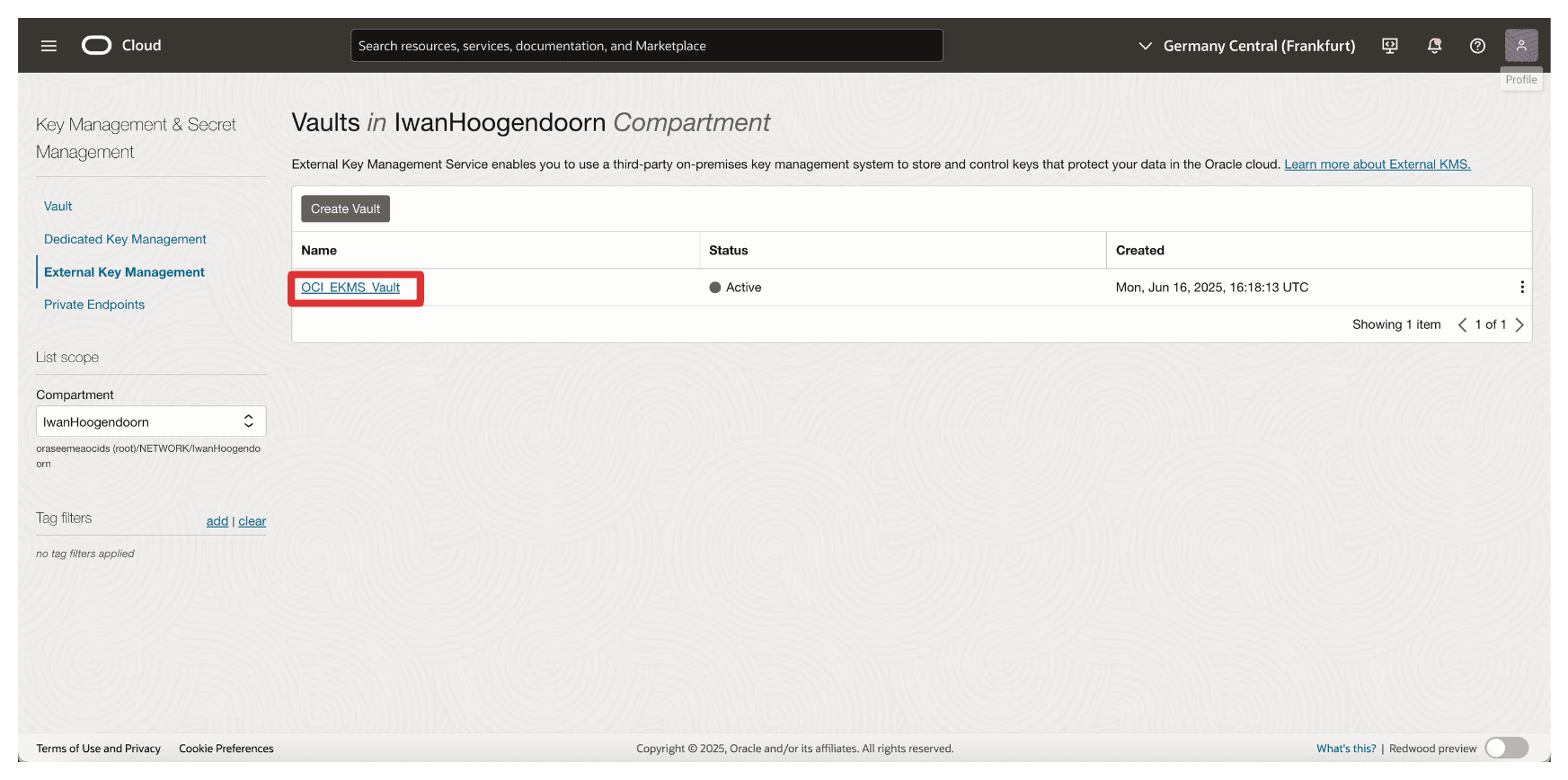

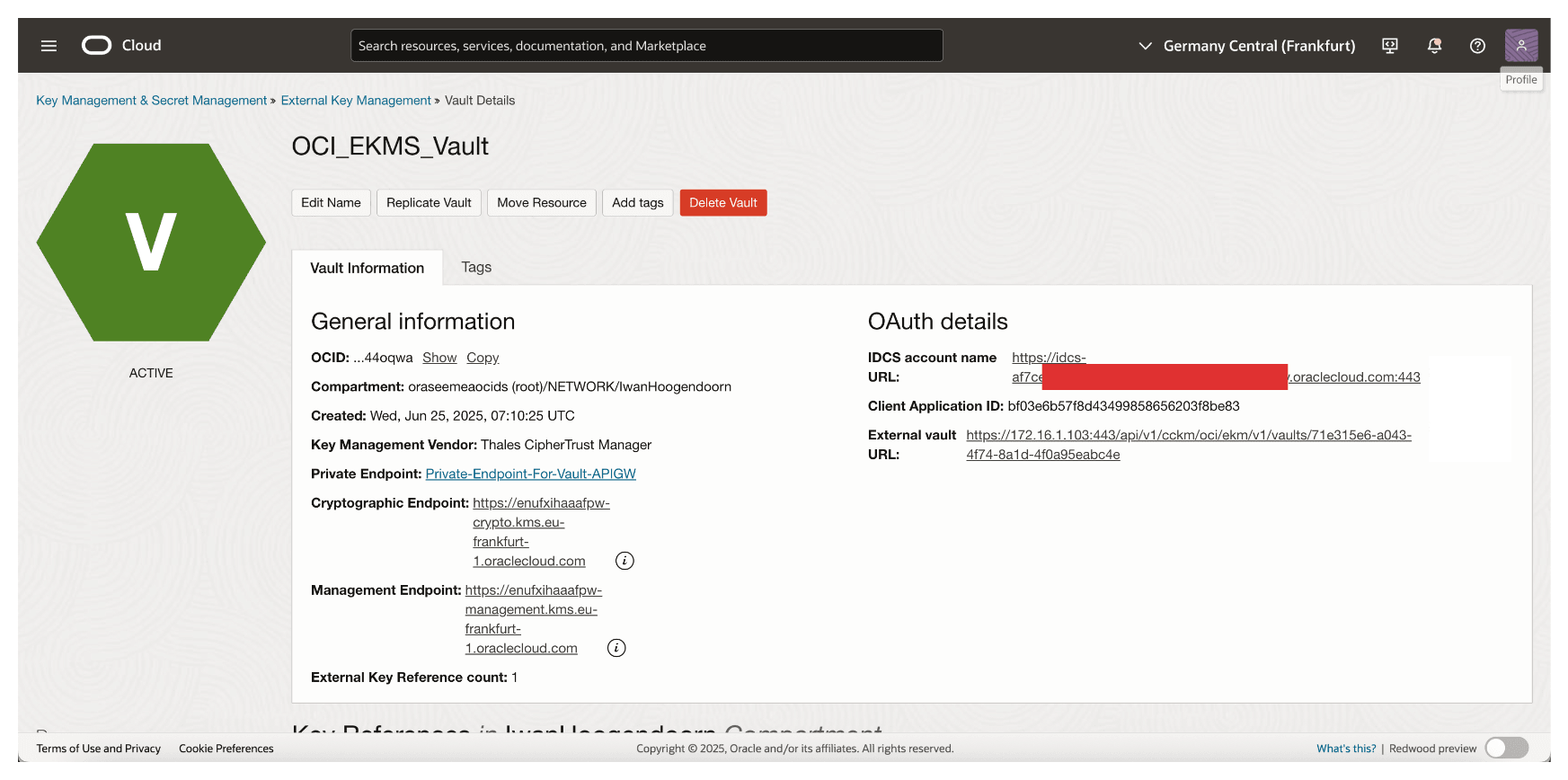

Task 14: creare un vault del servizio di gestione delle chiavi esterne OCI

Ora che il vault esterno è stato definito in Thales CipherTrust Manager, il task successivo consiste nel creare un Vault di gestione delle chiavi esterne corrispondente in OCI Console.

Questo vault OCI verrà collegato a Thales CipherTrust Manager e utilizzato dai servizi OCI per eseguire operazioni di cifratura e decifrazione utilizzando chiavi esterne.

L'immagine seguente illustra i componenti e l'impostazione della configurazione in questo task.

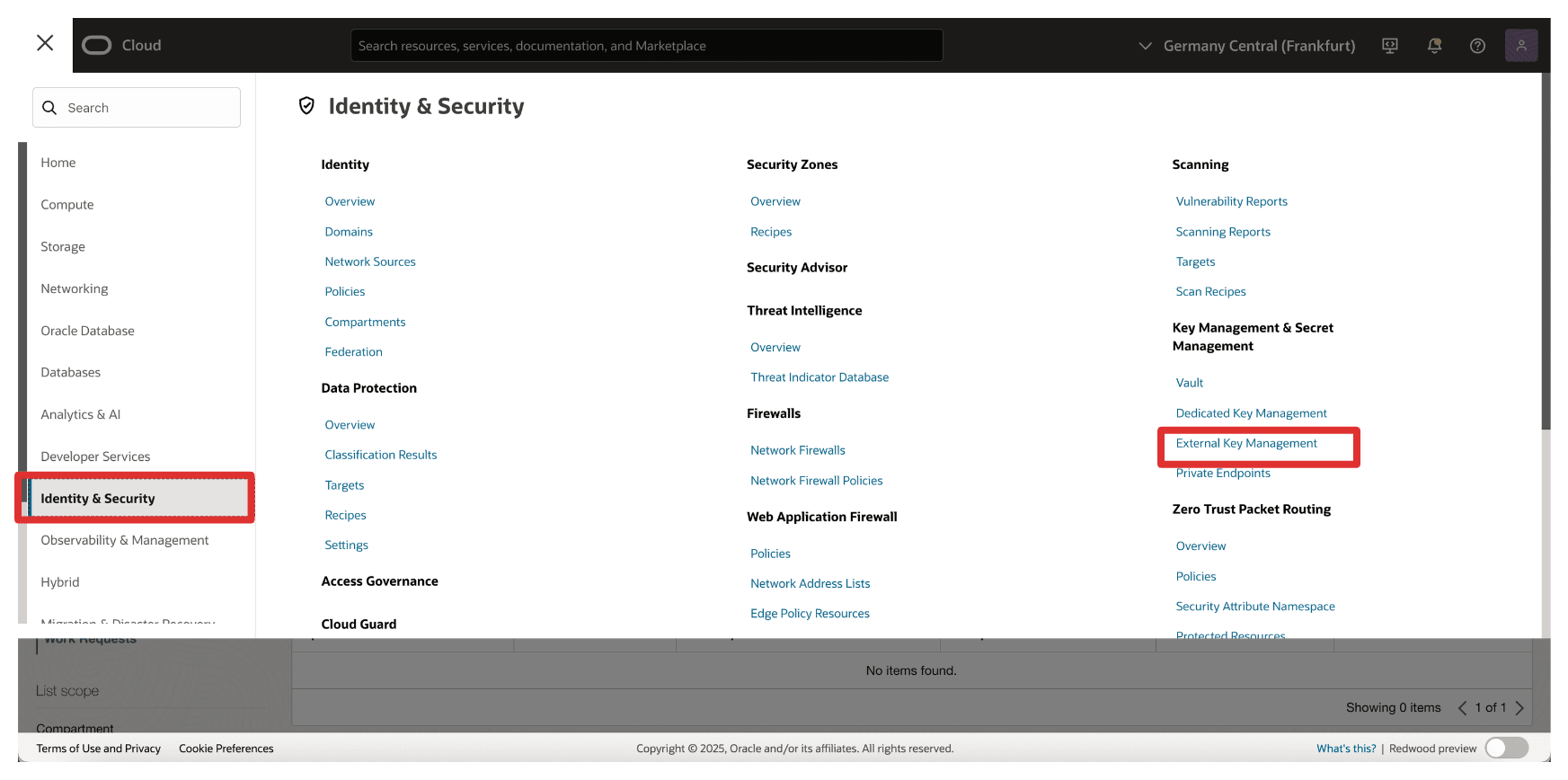

-

Recuperare l'URL dominio dal task 9. È necessario eseguire questa operazione per configurare il vault di chiavi esterne in OCI.

-

Nella console OCI, andare a Identità e sicurezza e fare clic su Gestione chiavi esterne.

-

Fare clic su Crea vault.

-

In Crea vault, immettere le seguenti informazioni.

- Immettere Nome (

OCI_EKMS_Vault). - Inserire URL nome account IDCS, l'URL del dominio copiato dal task 7. Quindi l'URL completo sarà:

https://idcs-<xxx>.identity.oraclecloud.com:443/. - Immettere ID client e Segreto applicazione client dell'applicazione integrata

Client_App. - scorrere in Basso.

- Selezionare l'endpoint privato creato nel task 6.

- Immettere l'URL del vault esterno copiato dal task 7 quando è stato creato il vault esterno su CTM1.

- Fare clic su Crea vault.

- Immettere Nome (

-

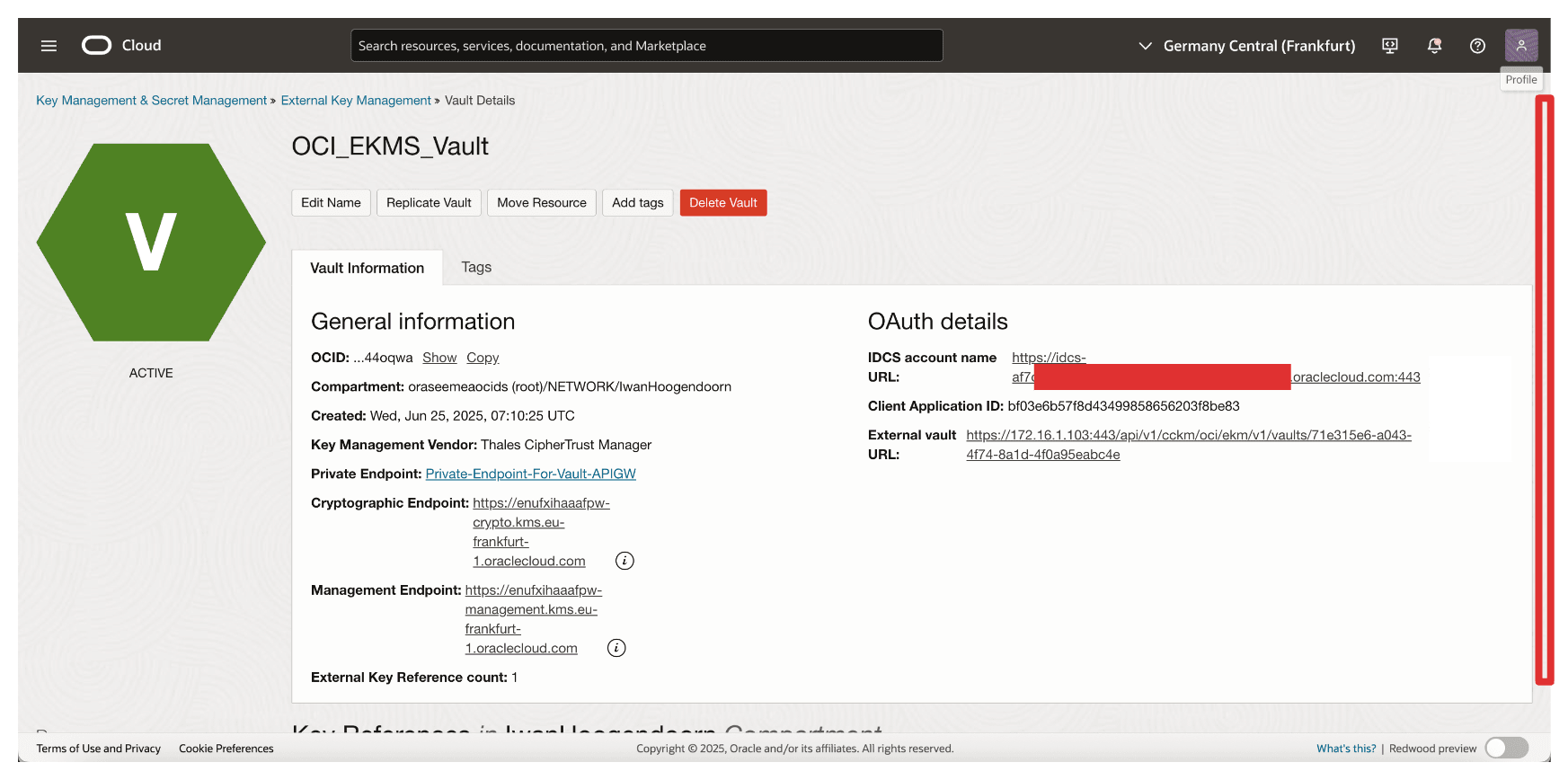

Tenere presente che il vault è stato creato. Ora, fare clic sul vault.

-

Rivedere i dettagli del vault.

OCI ora si connetterà a Thales CipherTrust Manager utilizzando l'endpoint privato specificato. Una volta che questo vault è attivo, diventa l'interfaccia attraverso la quale OCI interagisce con le chiavi esterne gestite da CCKM abilitando il supporto HYOK per servizi OCI come OCI Object Storage, OCI Block Volumes e altro ancora. In seguito, eseguiremo alcuni test con OCI Object Storage.

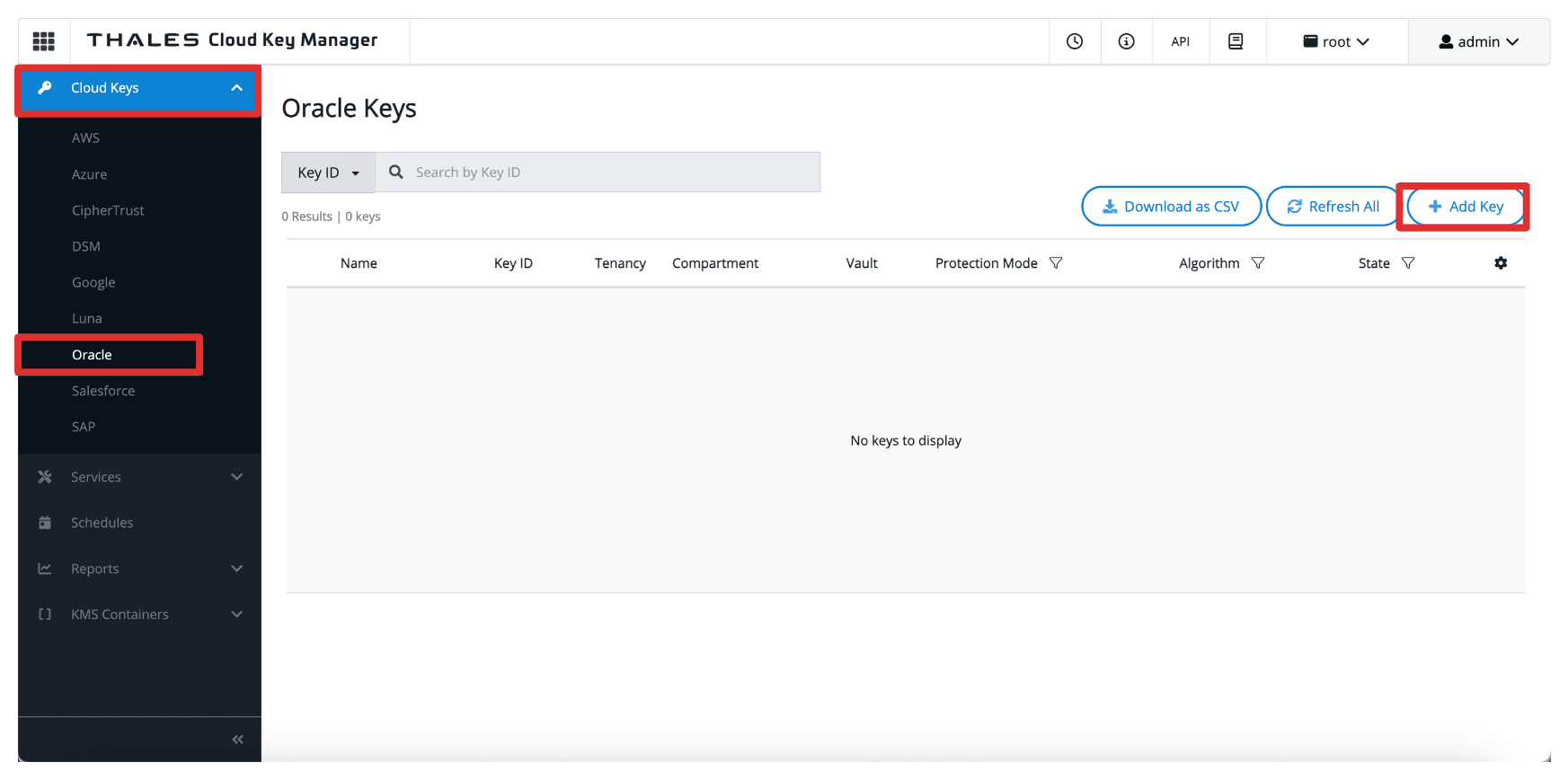

Task 15: Aggiunta di chiavi esterne in Thales CipherTrust Manager

Con il vault esterno impostato in Thales CipherTrust Manager e collegato a OCI, il task successivo consiste nel creare o importare le chiavi di cifratura esterne che OCI utilizzerà per i servizi abilitati per HYOK.

Queste chiavi risiedono in modo sicuro all'interno di Thales CipherTrust Manager e vengono utilizzate come riferimento da OCI tramite l'interfaccia di gestione delle chiavi esterne. A seconda dei requisiti organizzativi, è possibile generare una nuova chiave direttamente in Thales CipherTrust Manager o importarne una esistente.

L'immagine seguente illustra i componenti e l'impostazione della configurazione in questo task.

-

Andare alla console del Key Manager di Thales Cloud.

- Fare clic su Chiavi cloud.

- Fare clic su Oracle.

- fare clic su Aggiungi chiave;

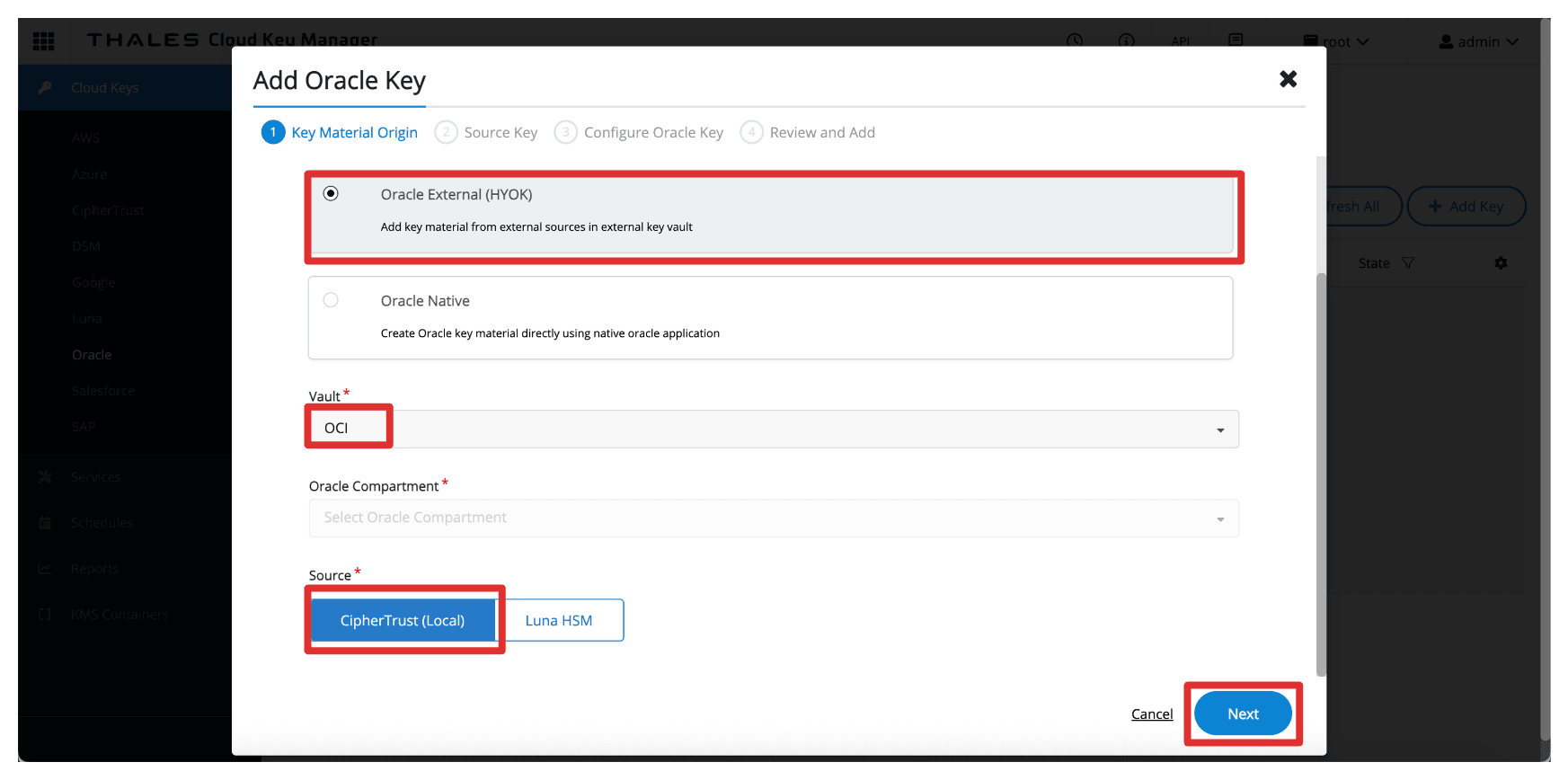

-

In Aggiungi chiave Oracle, immettere le seguenti informazioni.

- Selezionare Oracle External (HYOK).

- Selezionare il Vault di Thales CipherTrust Manager creato nel Task 8.

- Selezionare l'opzione Origine come CipherTrust (Locale).

- Fare clic su Avanti.

-

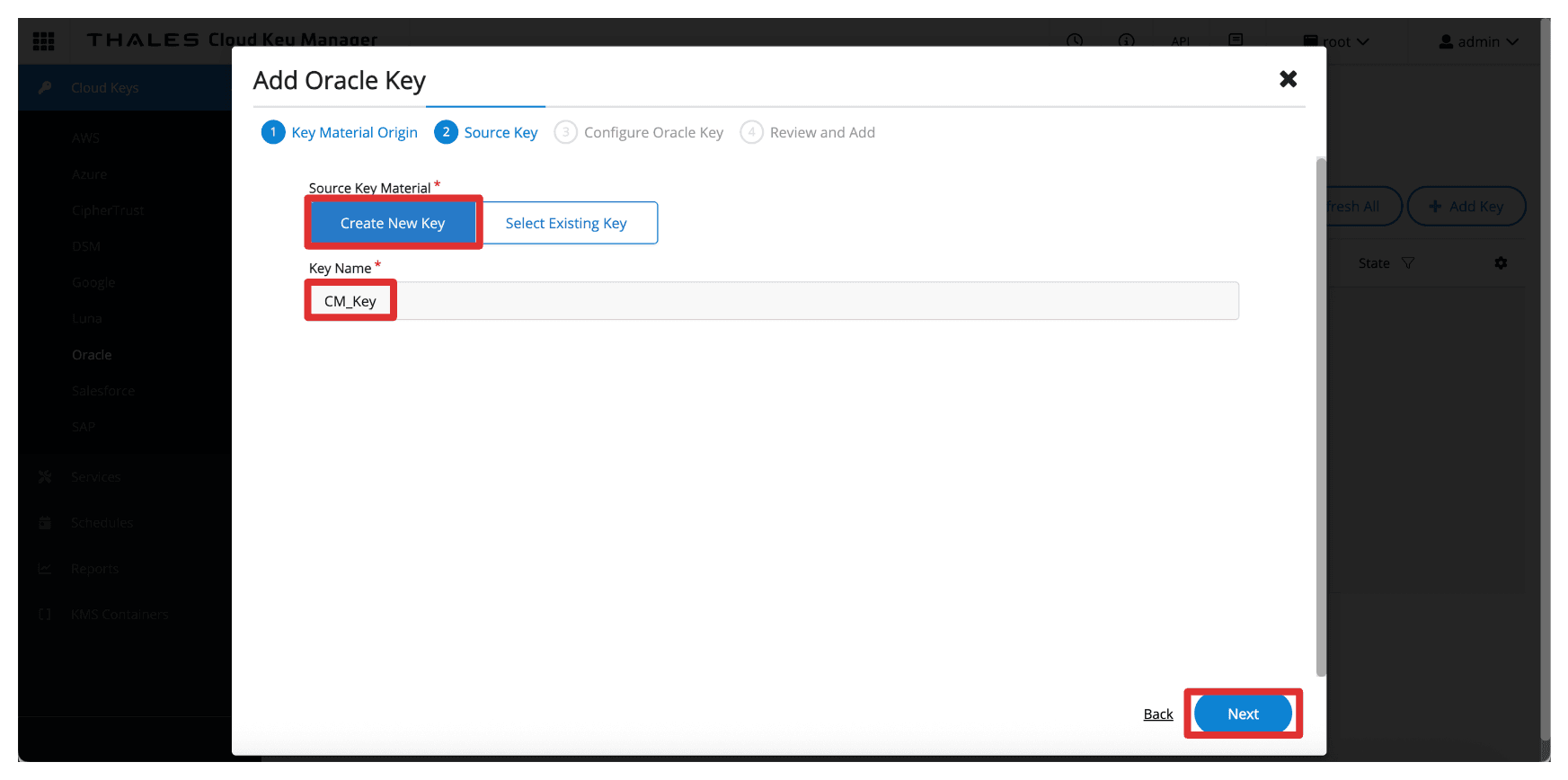

In Chiave di origine immettere le seguenti informazioni.

- Selezionare Materiale chiave di origine come Crea nuova chiave.

- Immettere il nome della chiave (

CM_Key). - Fare clic su Avanti.

-

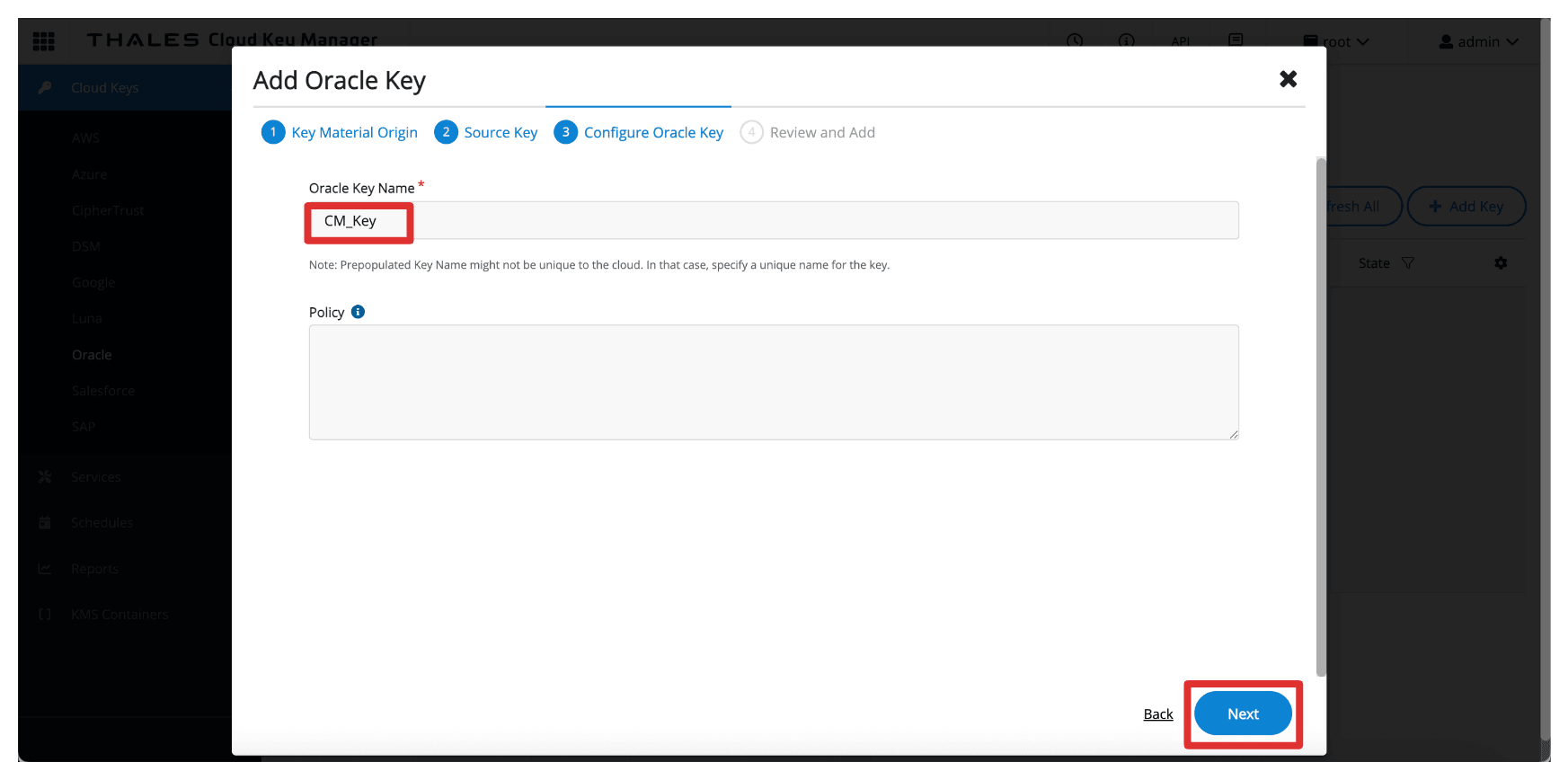

In Configure Oracle Key immettere le informazioni riportate di seguito.

- Immettere il nome chiave Oracle (

CM_Key). - Fare clic su Avanti.

- Immettere il nome chiave Oracle (

-

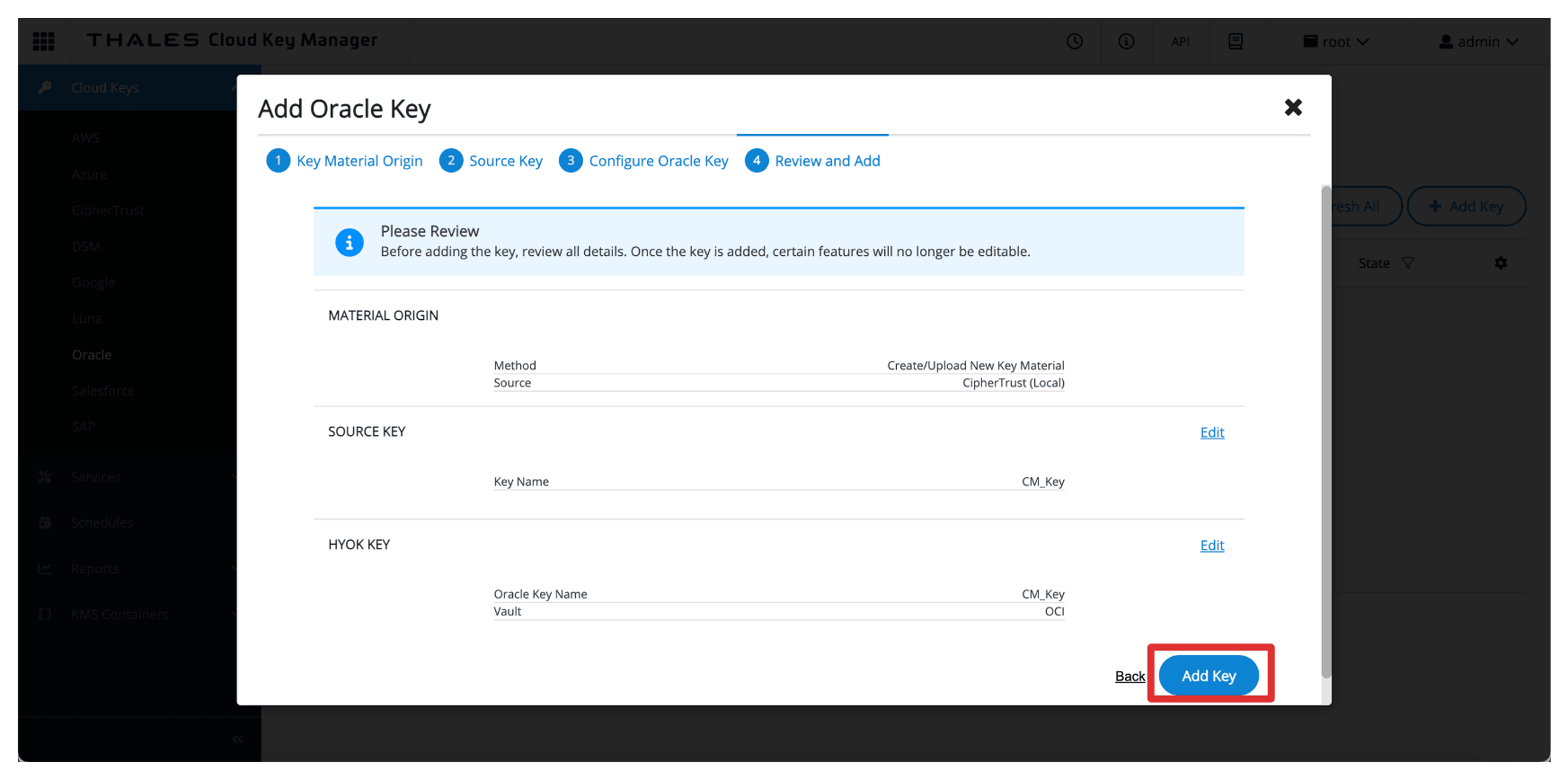

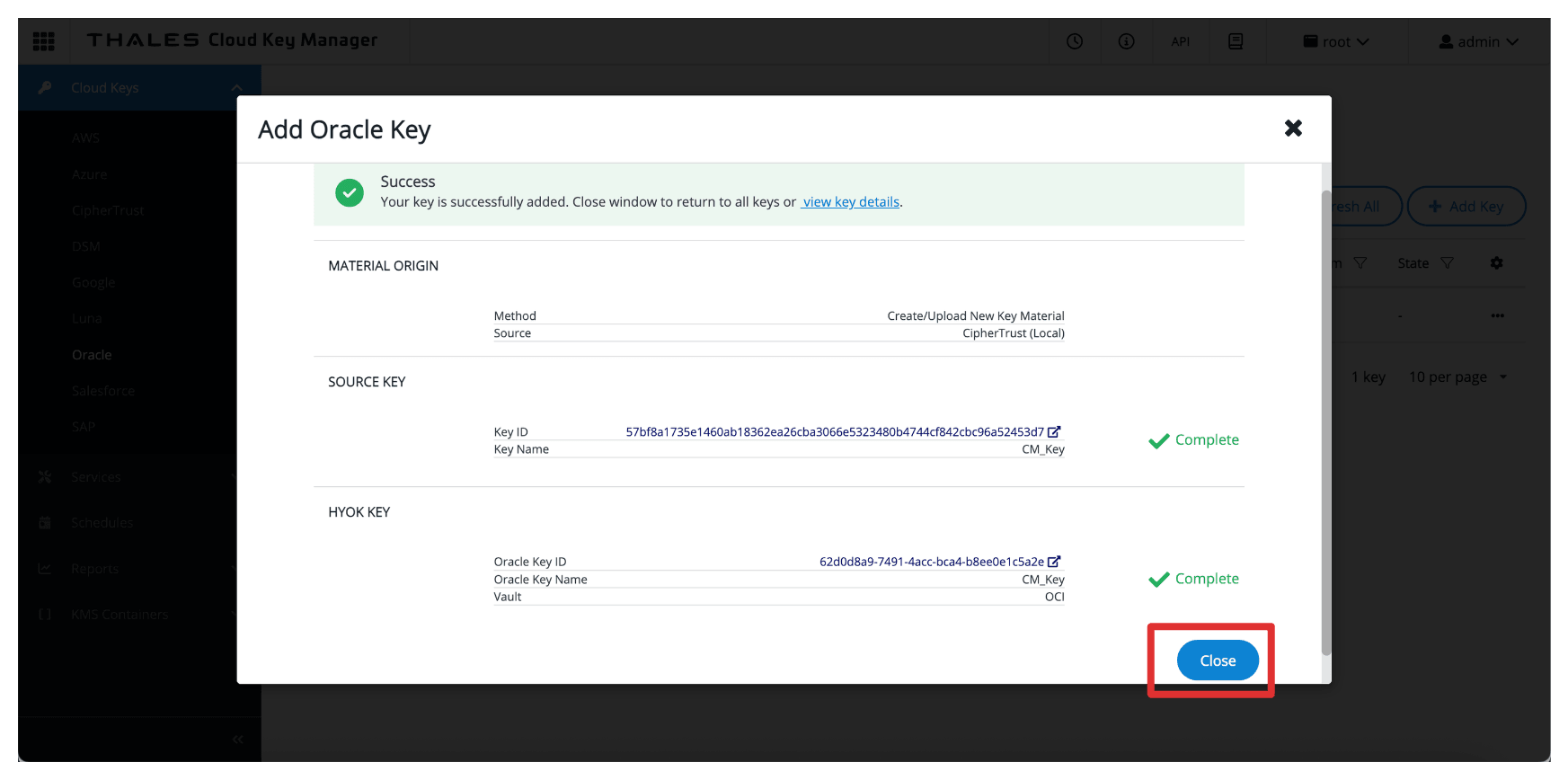

fare clic su Aggiungi chiave;

-

Fare clic su Chiudi.

-

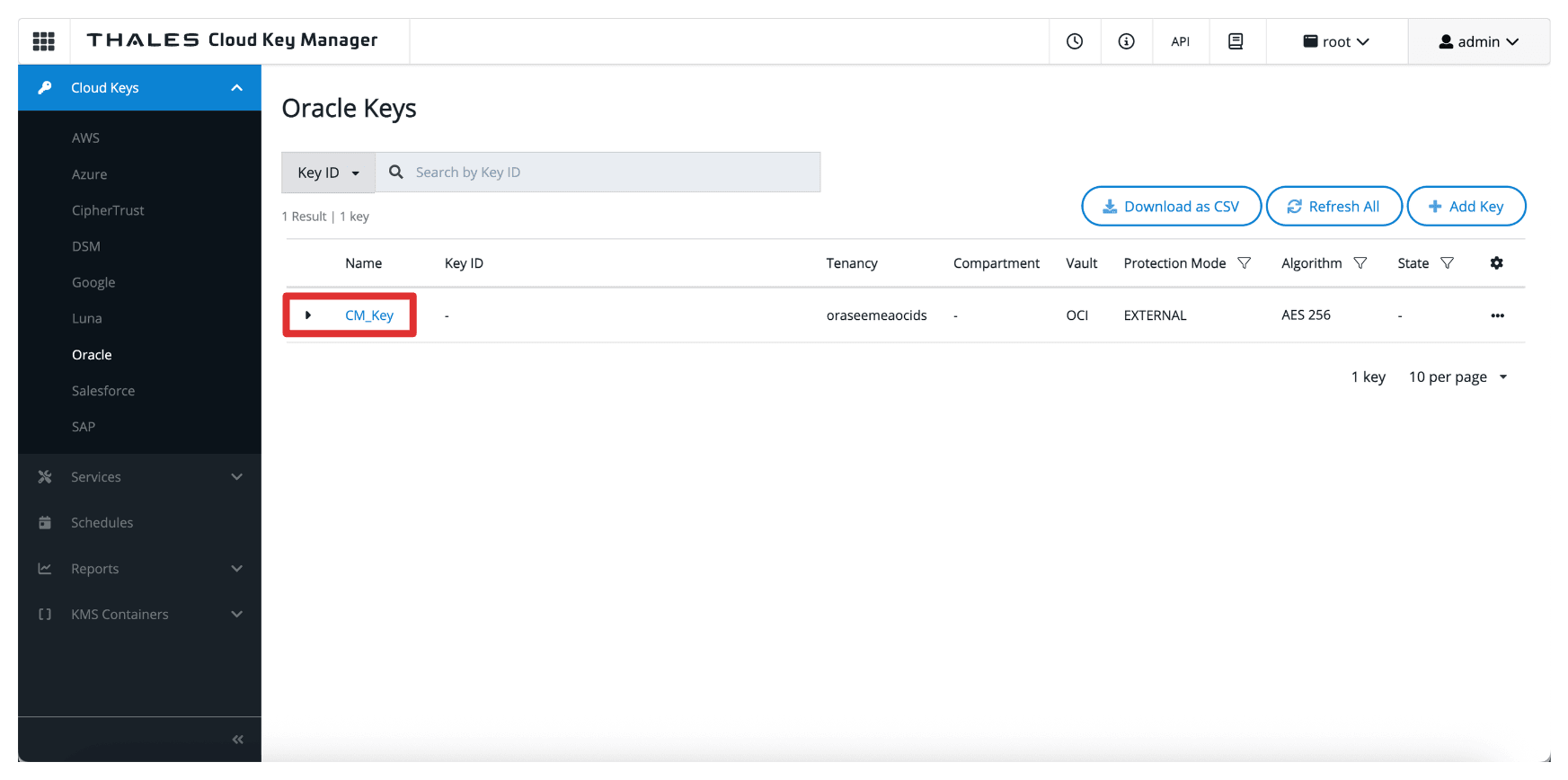

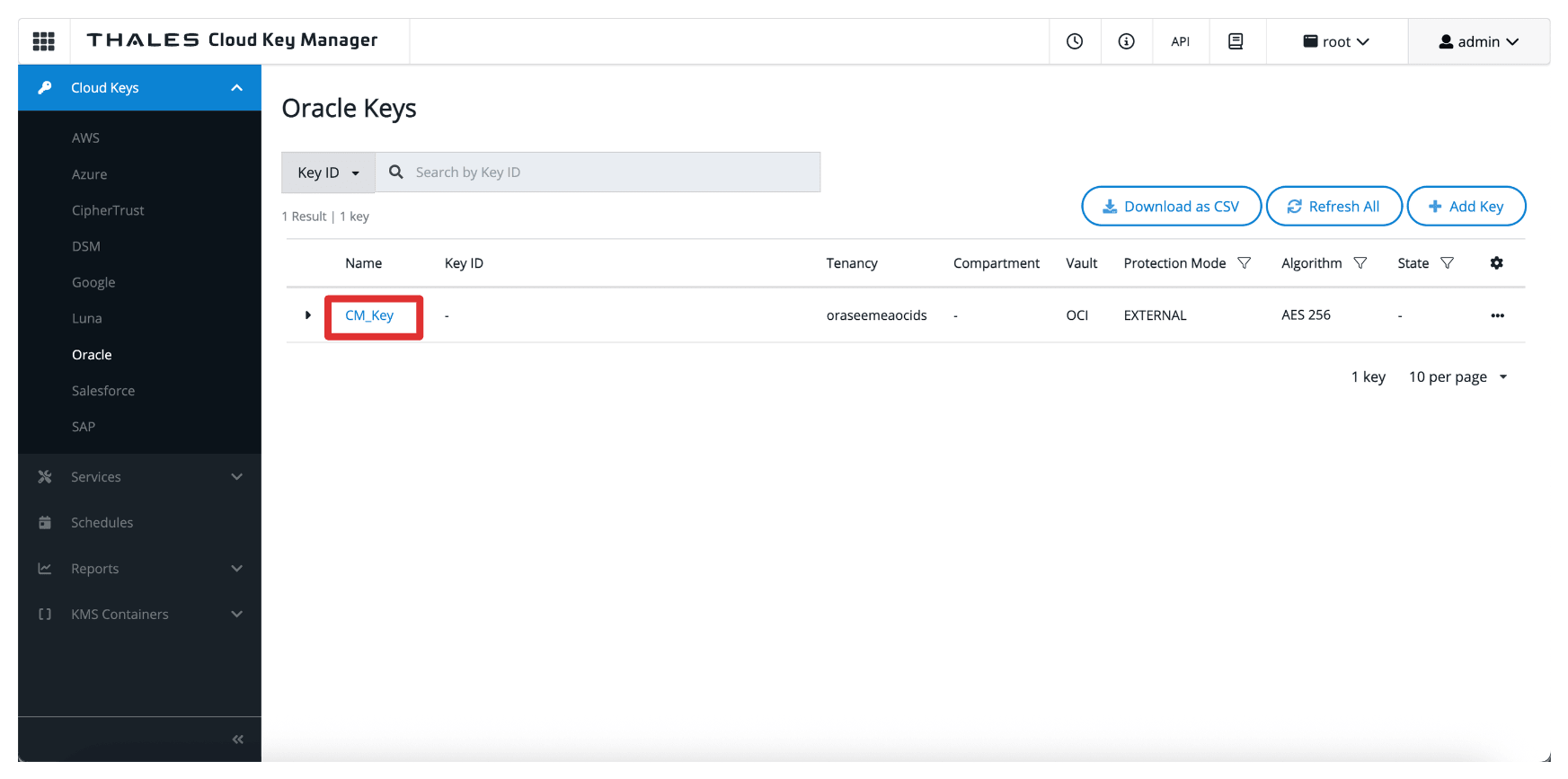

Prendere nota della chiave creata.

Una volta aggiunta, la chiave diventa disponibile per OCI tramite il vault di gestione delle chiavi esterne. Tuttavia, per consentire ai servizi OCI di utilizzare la chiave, è necessario creare un riferimento chiave nella console OCI, che verrà trattato nel task successivo.

Nota:

- Queste chiavi non lasciano mai il Gestore CipherTrust di Thales.

- OCI invia solo richieste di cifratura/decifrazione al key manager esterno, assicurandoti di mantenere sempre il controllo completo sul materiale chiave.

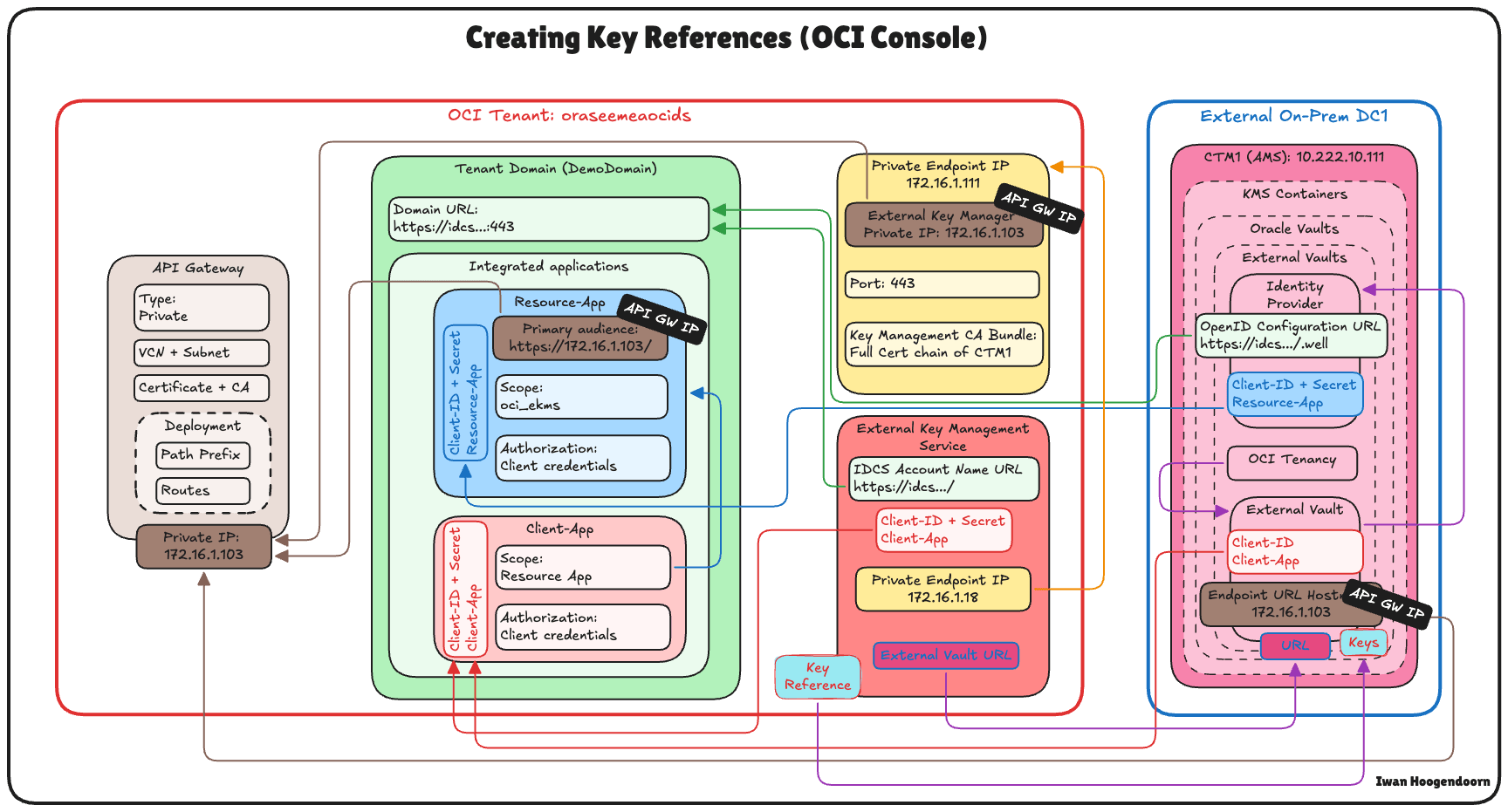

Task 16: Creare riferimenti chiave in OCI

Una volta creata o importata la chiave esterna in Thales CipherTrust Manager, il task successivo consiste nel creare un riferimento chiave in OCI Console. Un riferimento chiave funge da puntatore che consente ai servizi OCI di accedere e utilizzare la chiave esterna memorizzata nel manager Thales CipherTrust tramite il vault di gestione delle chiavi esterne.

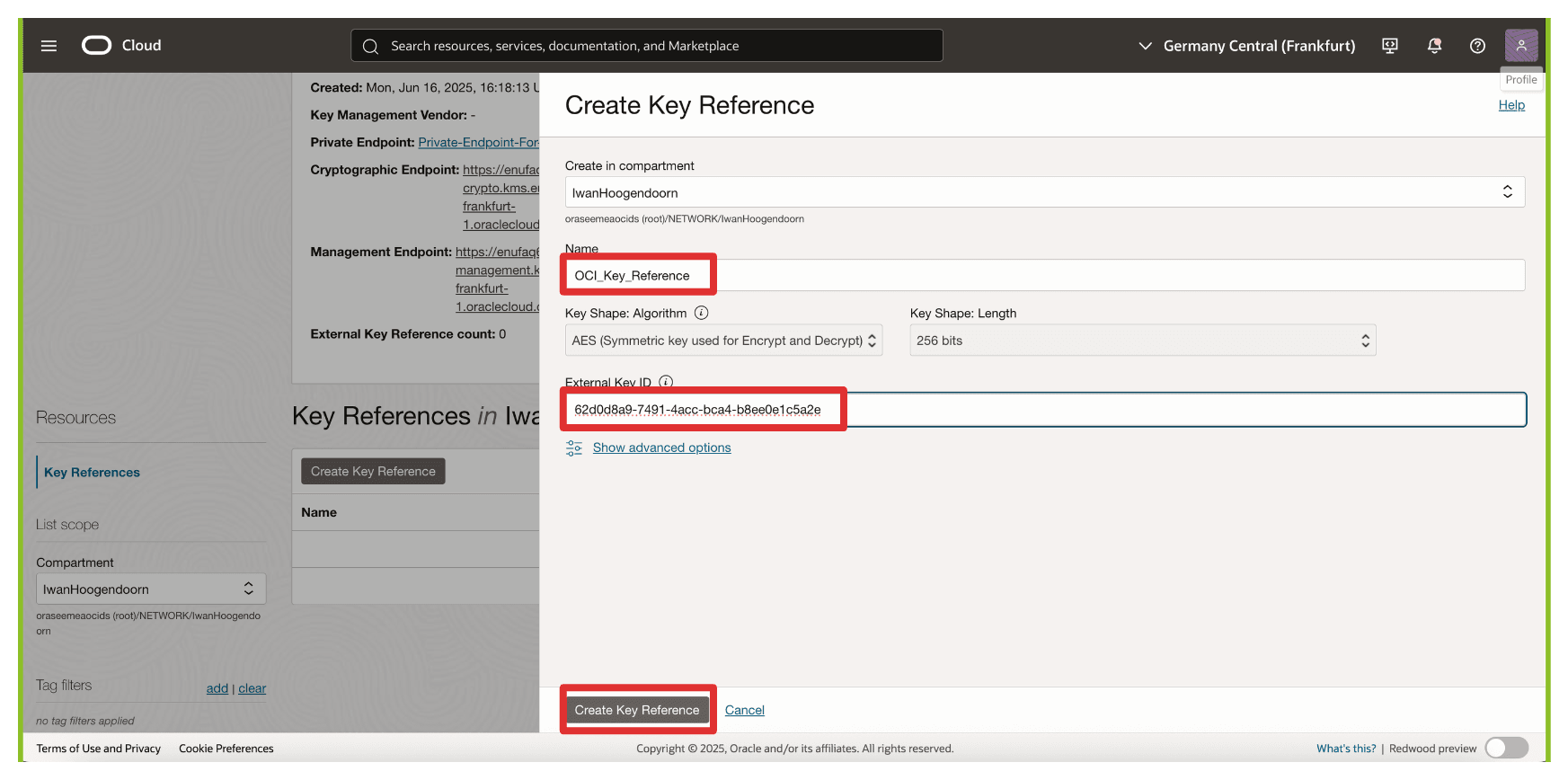

L'immagine seguente illustra i componenti e l'impostazione della configurazione in questo task.

-

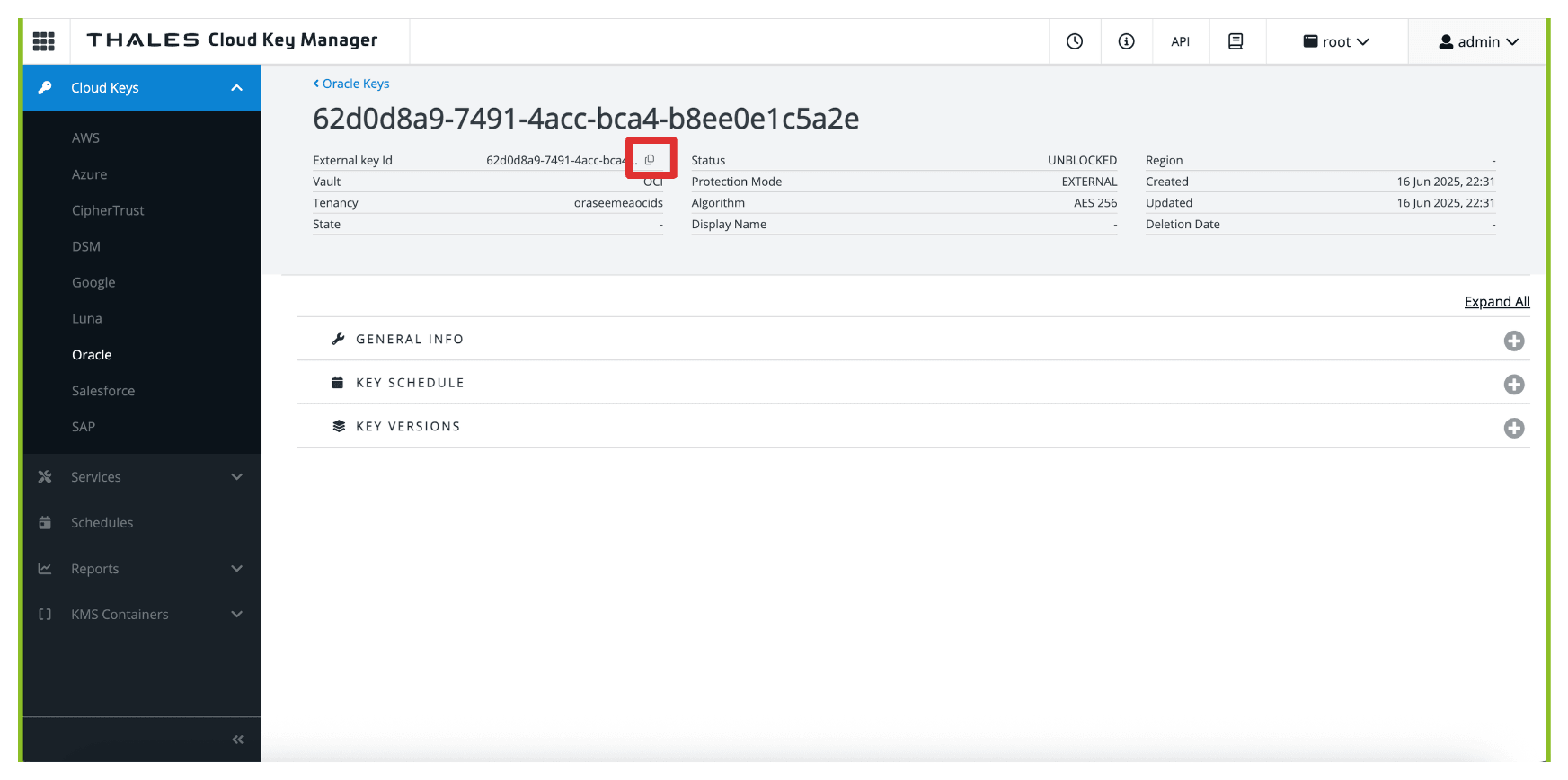

Andare alla console del Key Manager di Thales Cloud.

- Fare clic su Chiavi cloud.

- Fare clic su Oracle.

- Fare clic su Chiave creata nel task 15.

-

Si noti che la chiave avrà un ID chiave esterna, copiare questo ID.

-

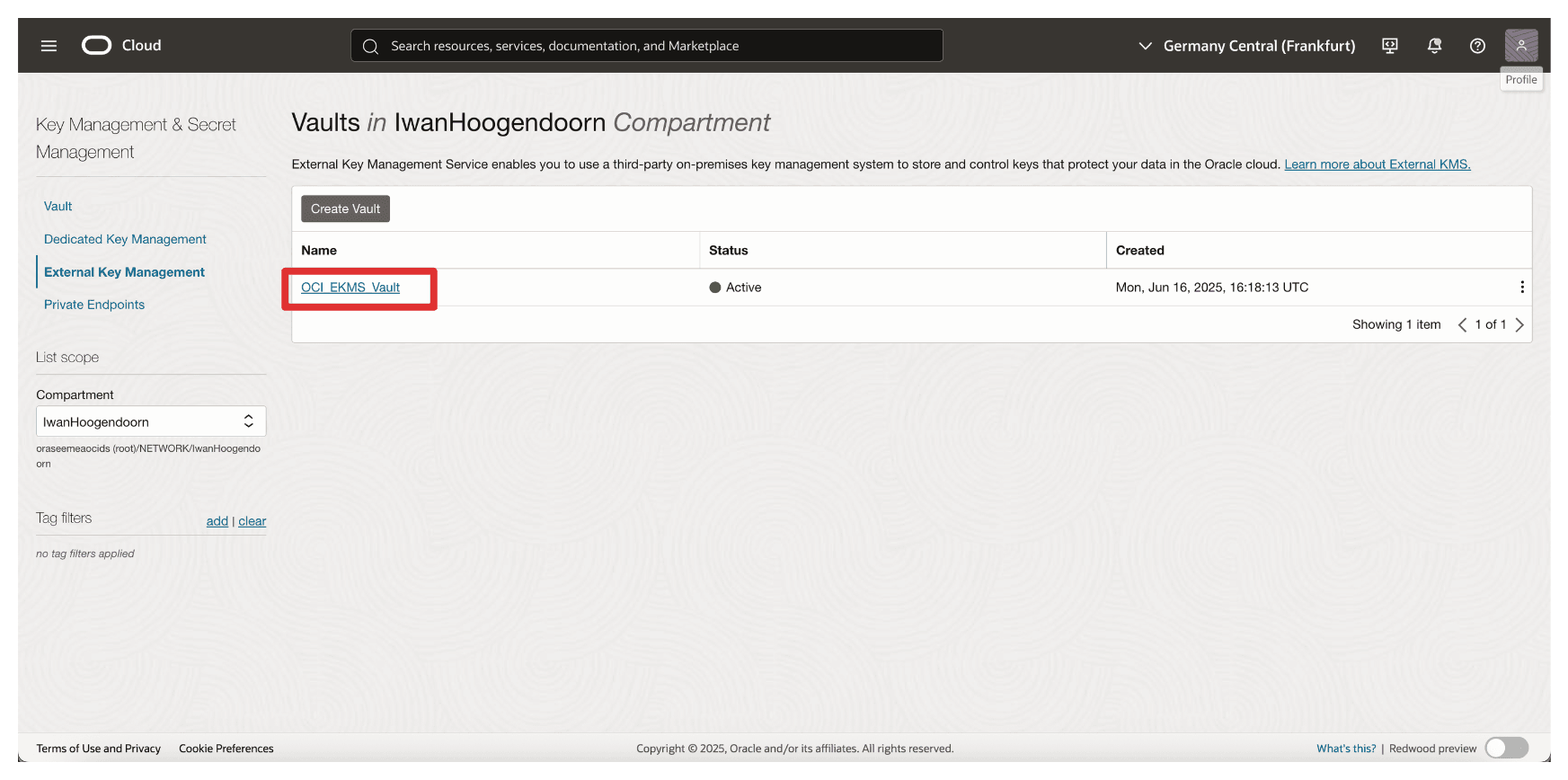

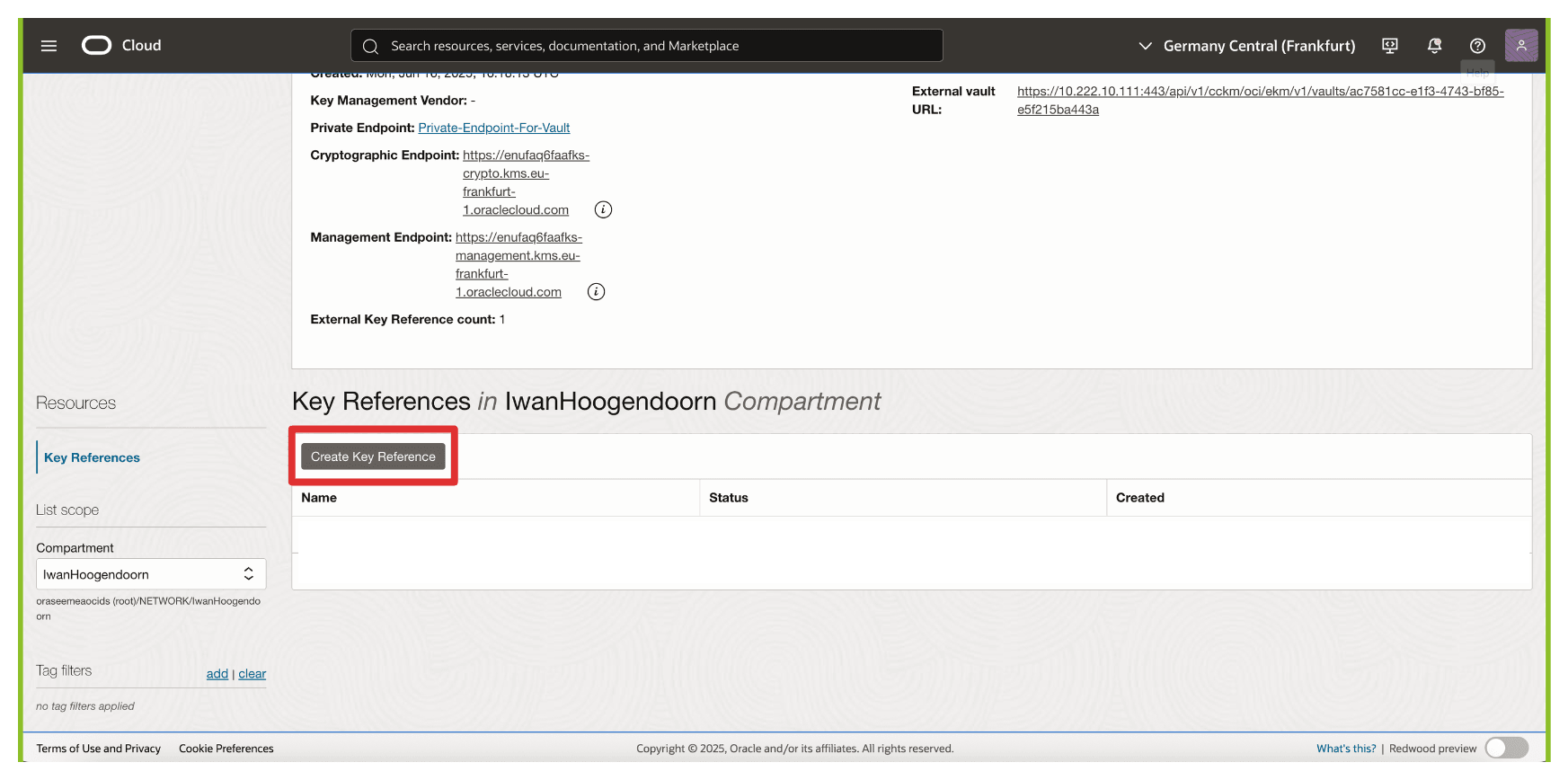

Tornare al vault in OCI creato nel task 9 e fare clic sul vault.

-

scorrere in Basso.

-

Fare clic su Crea riferimento chiave.

-

In Crea riferimento chiave, immettere le seguenti informazioni.

- Immettere Nome (

OCI_Key_Reference). - Immettere la chiave copiata del campo ID chiave esterna (responsabile Thales CipherTrust).

- Fare clic su Crea riferimento chiave.

- Immettere Nome (

-

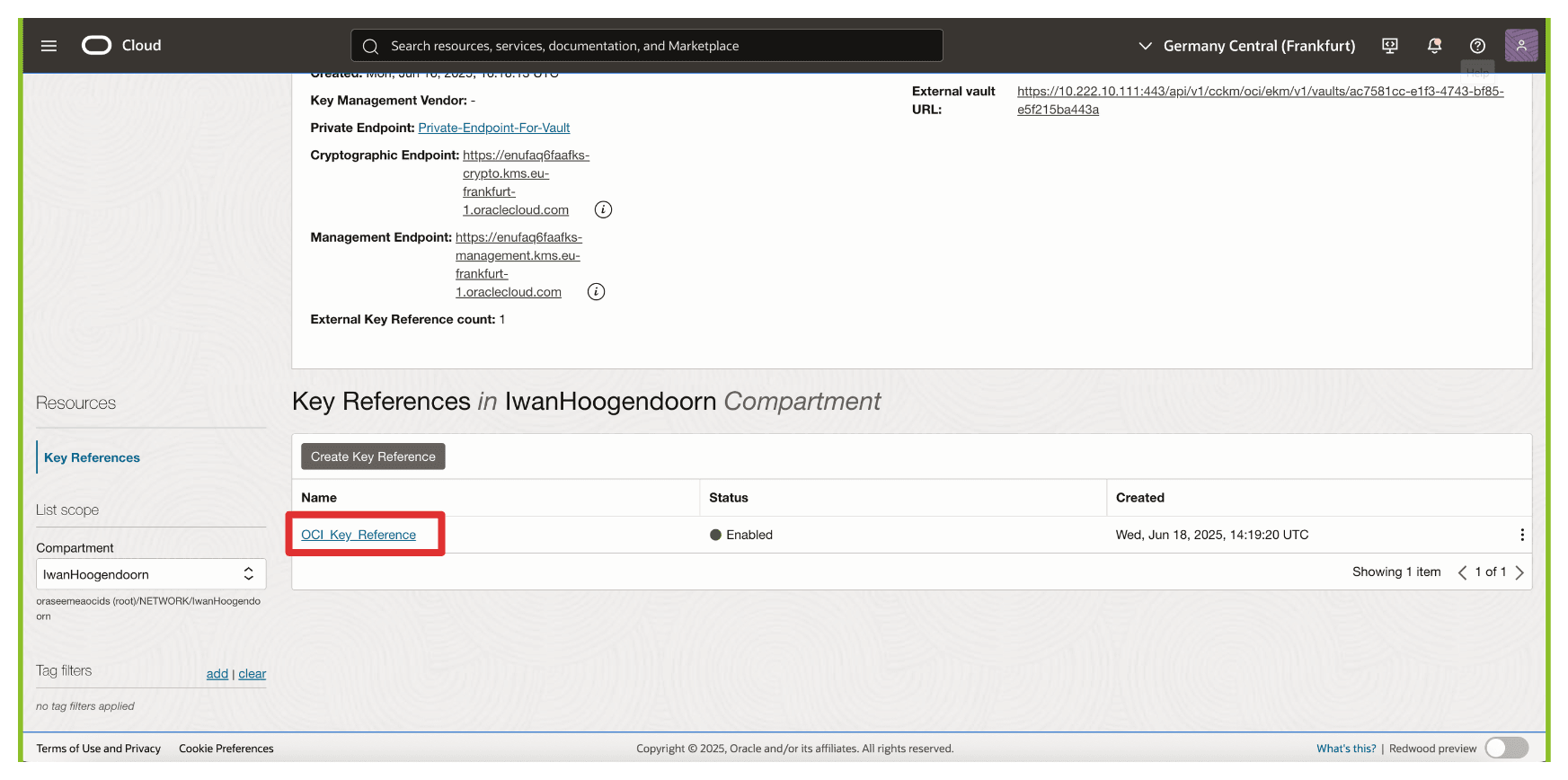

Tenere presente che il riferimento chiave è stato creato.

OCI ora assocerà questo riferimento chiave alla chiave esterna gestita in Thales CipherTrust Manager. Ciò consente ai servizi OCI, come OCI Object Storage, OCI Block Volumes e altri, di inviare richieste di cifratura alla chiave esterna sull'endpoint privato. Al contrario, il materiale chiave rimane interamente sotto il tuo controllo.

Testeremo immediatamente il riferimento alla chiave collegandolo a un bucket di storage degli oggetti OCI per verificare che l'integrazione funzioni come previsto.

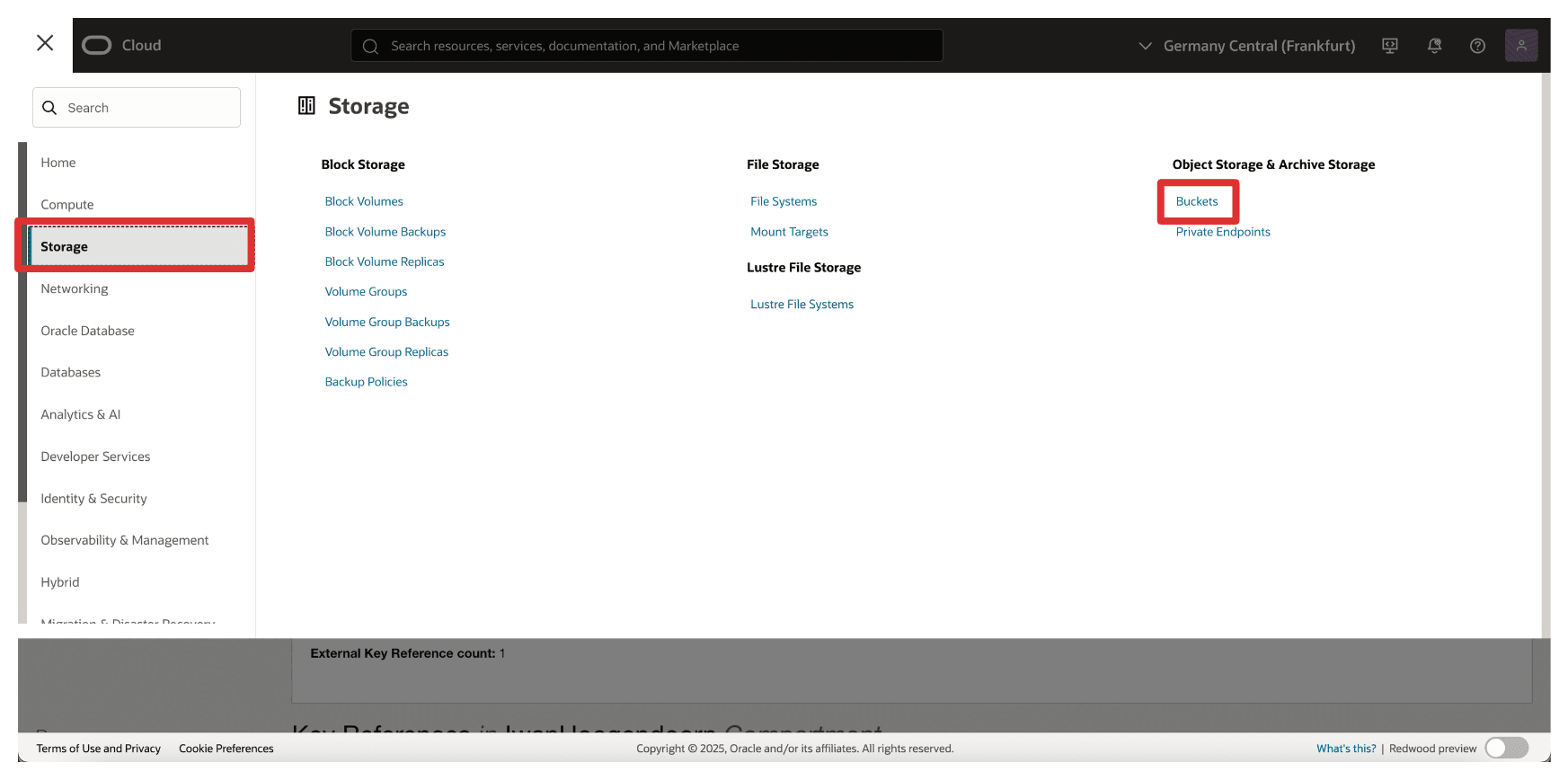

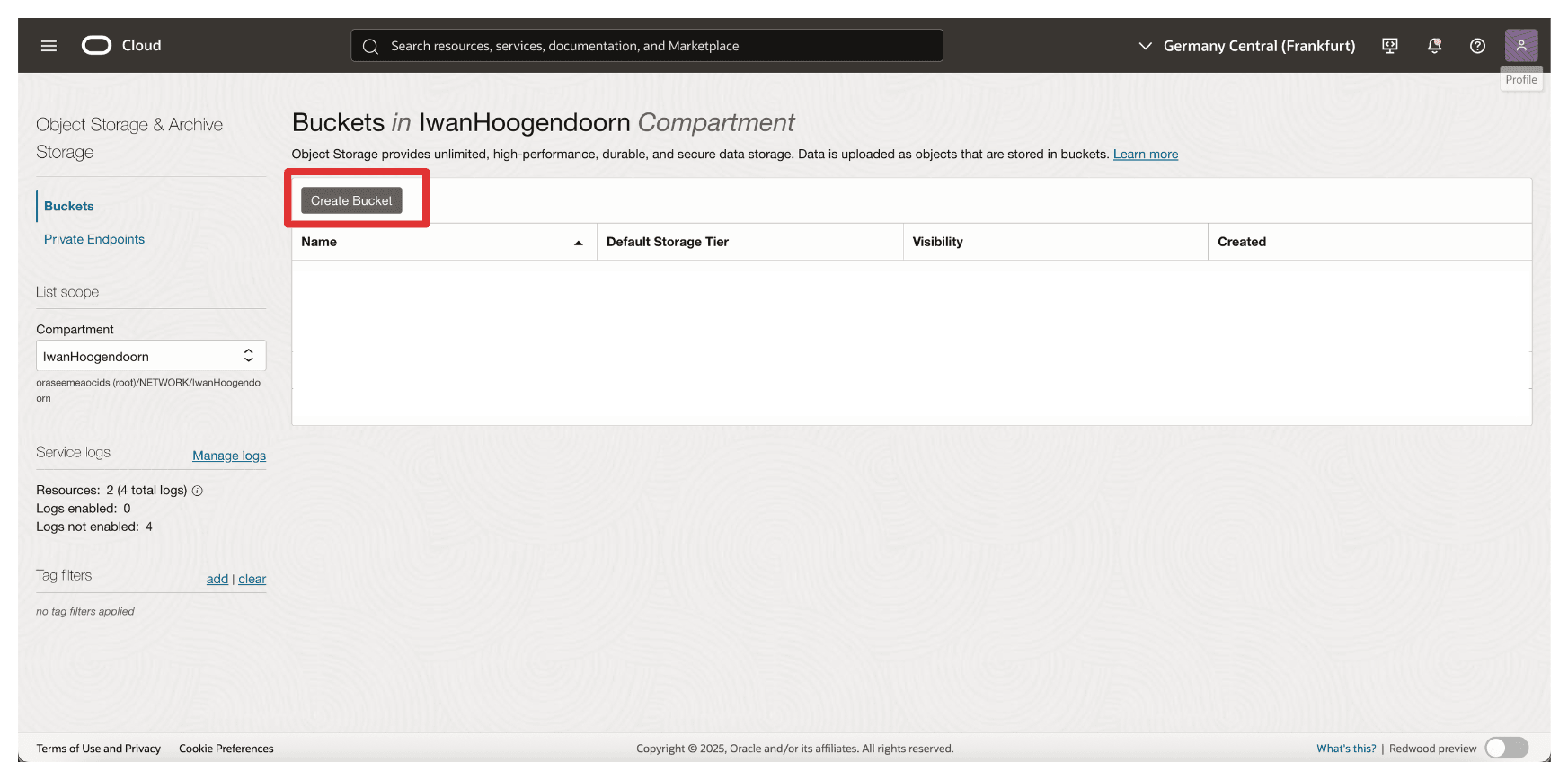

Task 17: creare un bucket di storage degli oggetti OCI con chiavi gestite dal cliente

È possibile cifrare le risorse utilizzando la chiave esterna a cui viene fatto riferimento in OCI. In questa attività, verrà creato un bucket di storage degli oggetti OCI che utilizza la chiave esterna gestita dal cliente in hosting in Thales CipherTrust Manager tramite il vault di gestione delle chiavi esterne.

Questa impostazione garantisce che tutti gli oggetti memorizzati nel bucket vengano cifrati utilizzando una chiave che hai il pieno controllo, che soddisfa rigorosi requisiti di conformità, sovranità o criteri interni.

L'immagine seguente illustra i componenti e l'impostazione della configurazione in questo task.

-

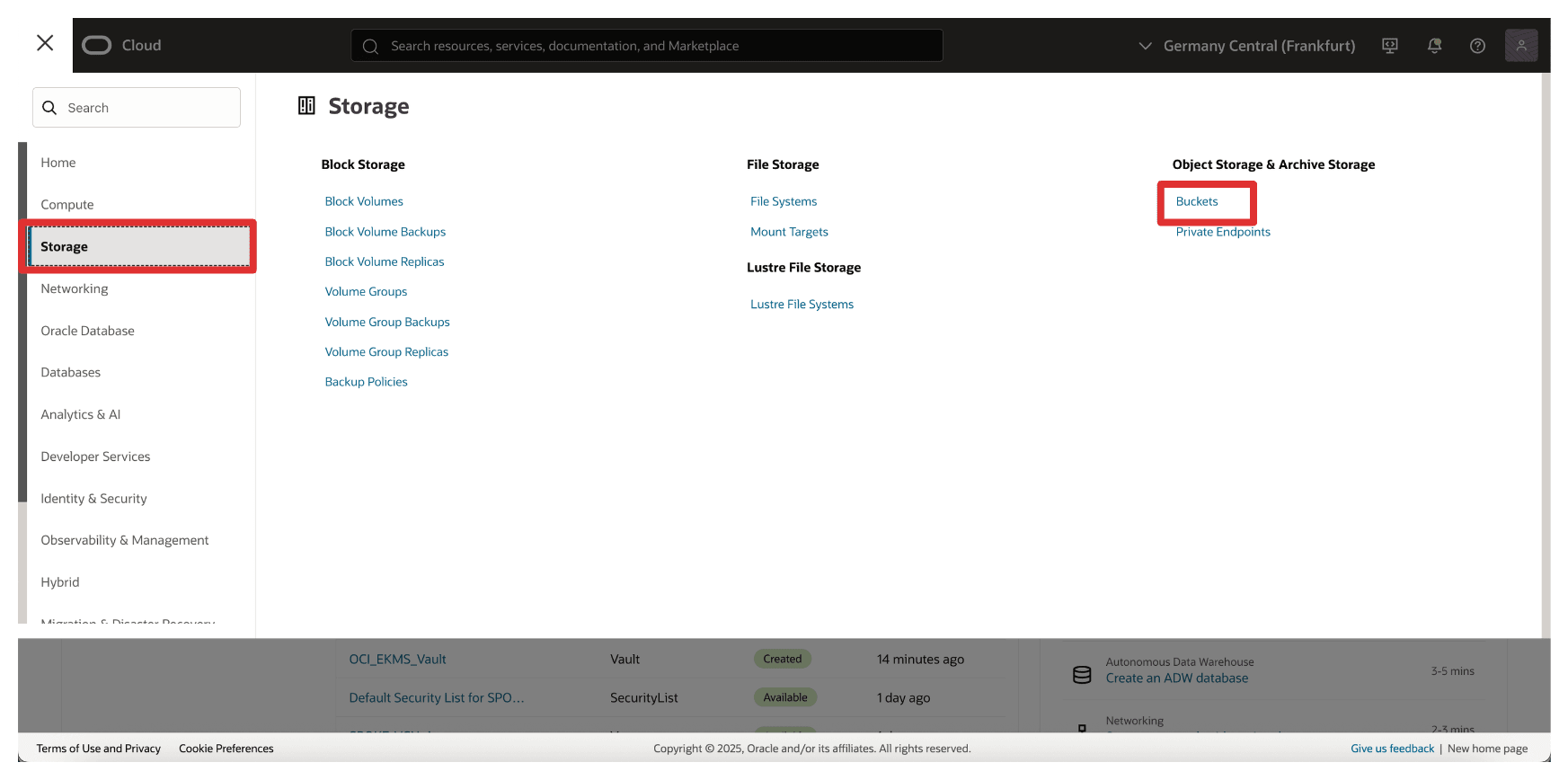

Andare a OCI Console, andare a Memorizzazione e fare clic su Bucket.

-

Fare clic su Crea bucket.

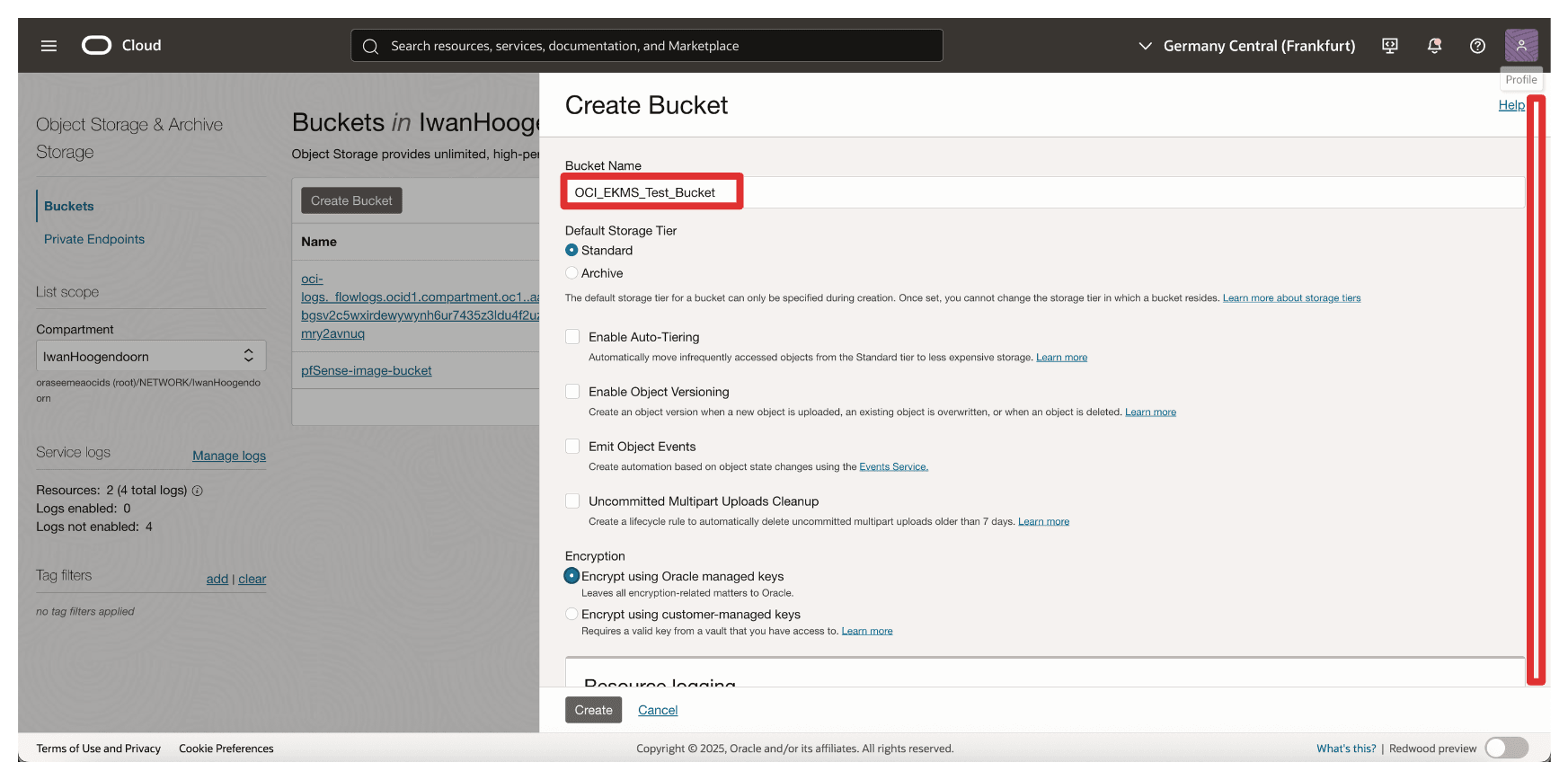

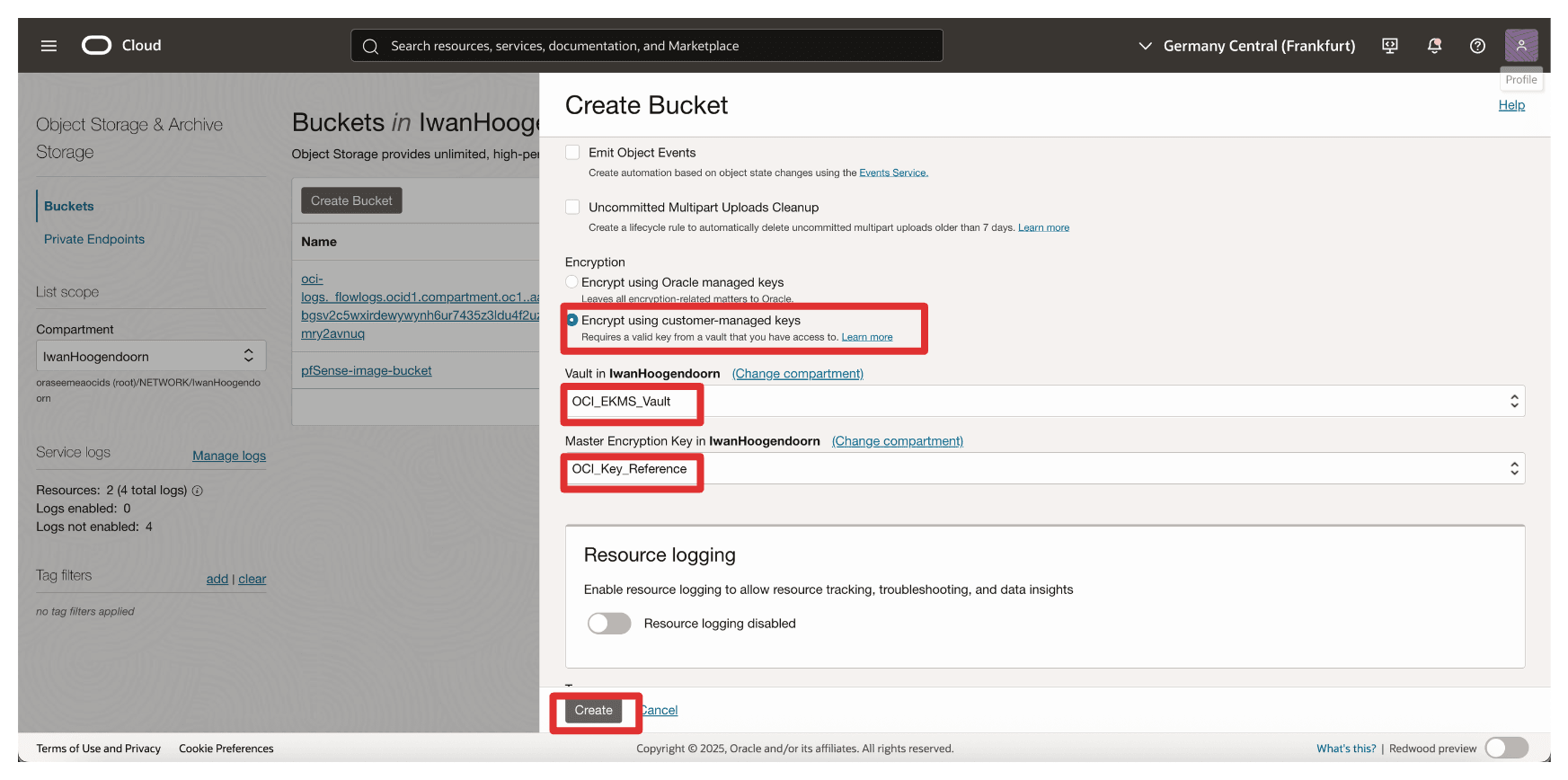

-

In Crea bucket immettere le informazioni riportate di seguito.

- Immettere Nome (

OCI_EKMS_Test_Bucket). - scorrere in Basso.

- In Cifratura, selezionare Cifra mediante chiave gestite dal clienti.

- In Vault selezionare il Vault di gestione delle chiavi esterne creato nel task 8.

- In Chiave selezionare il riferimento chiave creato nel task 16.

- Fare clic su Crea.

- Immettere Nome (

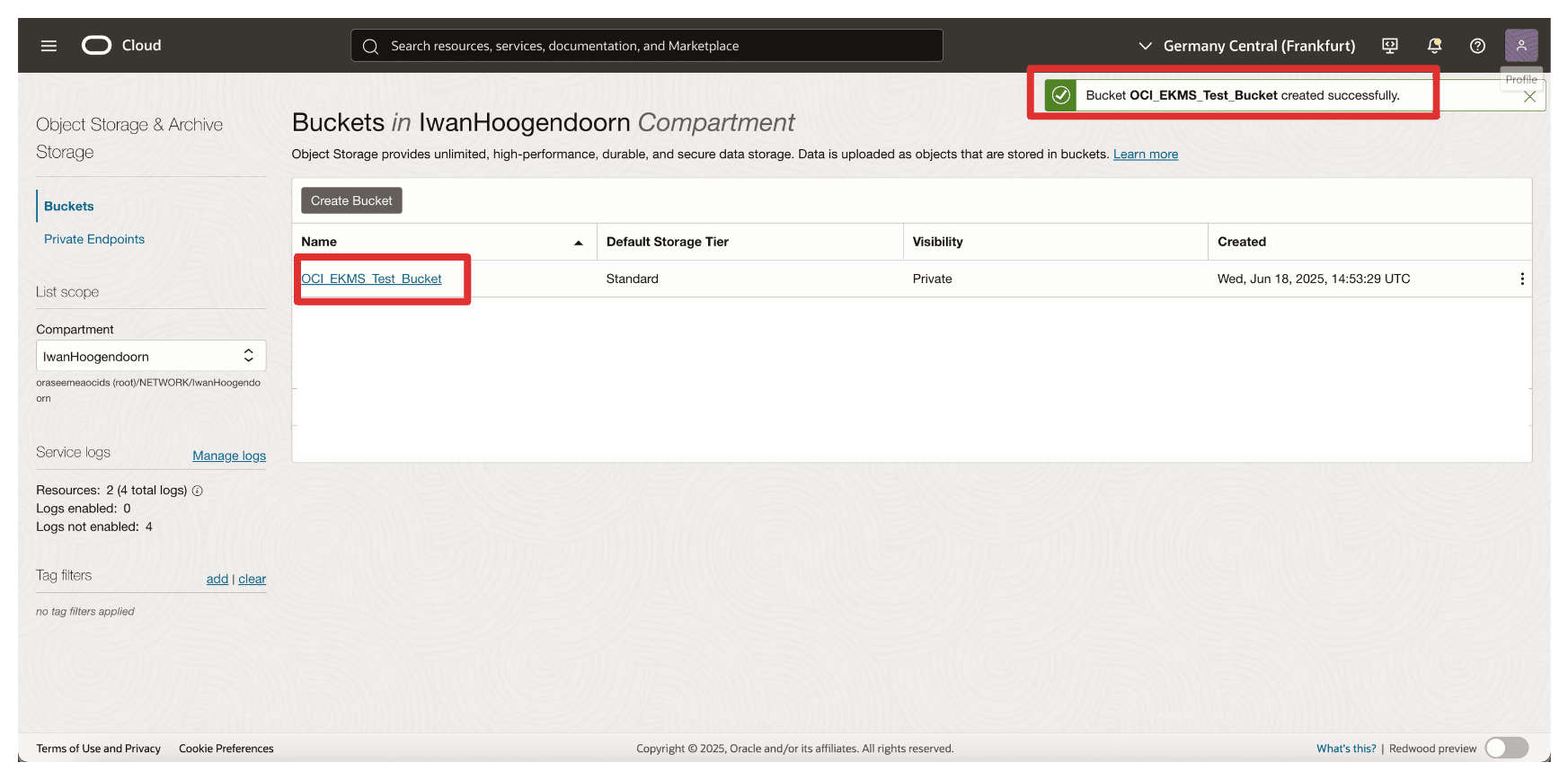

-

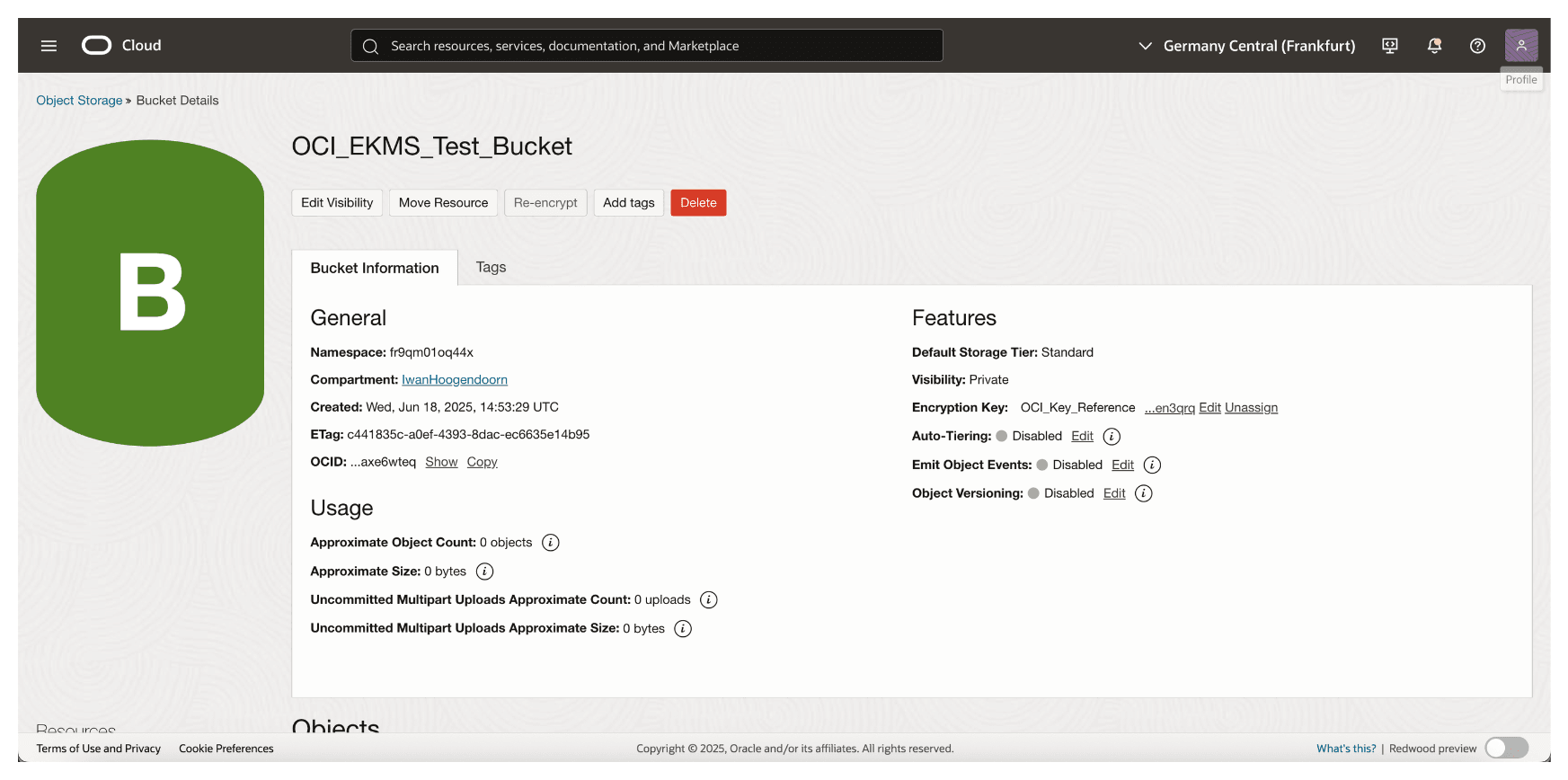

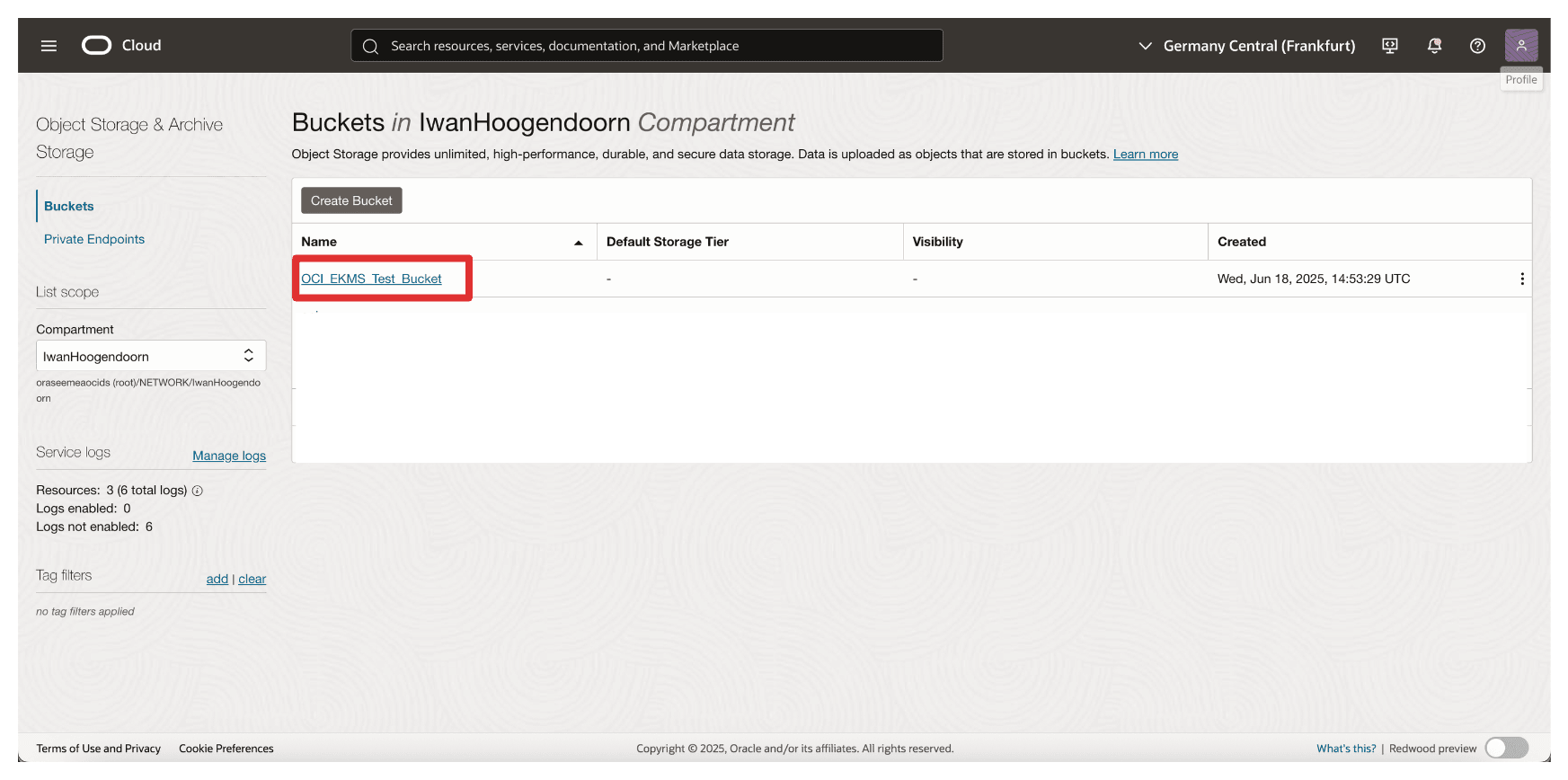

Tenere presente che il bucket viene creato. Fare clic sul bucket.

-

Puoi scorrere verso il basso per caricare file o lasciarli vuoti.

-

Andare alla schermata home di OCI Console o a qualsiasi altra pagina.

Una volta creato il bucket, tutti i dati in esso memorizzati verranno cifrati utilizzando la chiave esterna gestita da Thales CipherTrust Manager. Ciò garantisce che OCI si affida all'infrastruttura chiave per l'accesso e il controllo, abilitando funzionalità HYOK (Hold Your Own Key) complete.

Si supponga che la chiave esterna non sia più disponibile, ad esempio disabilitata o bloccata in Thales CipherTrust Manager. In tal caso, l'accesso al bucket e ai relativi contenuti verrà negato, offrendo un potente punto di controllo per le impostazioni di sicurezza dei dati. Questo è qualcosa che testeremo nel prossimo compito.

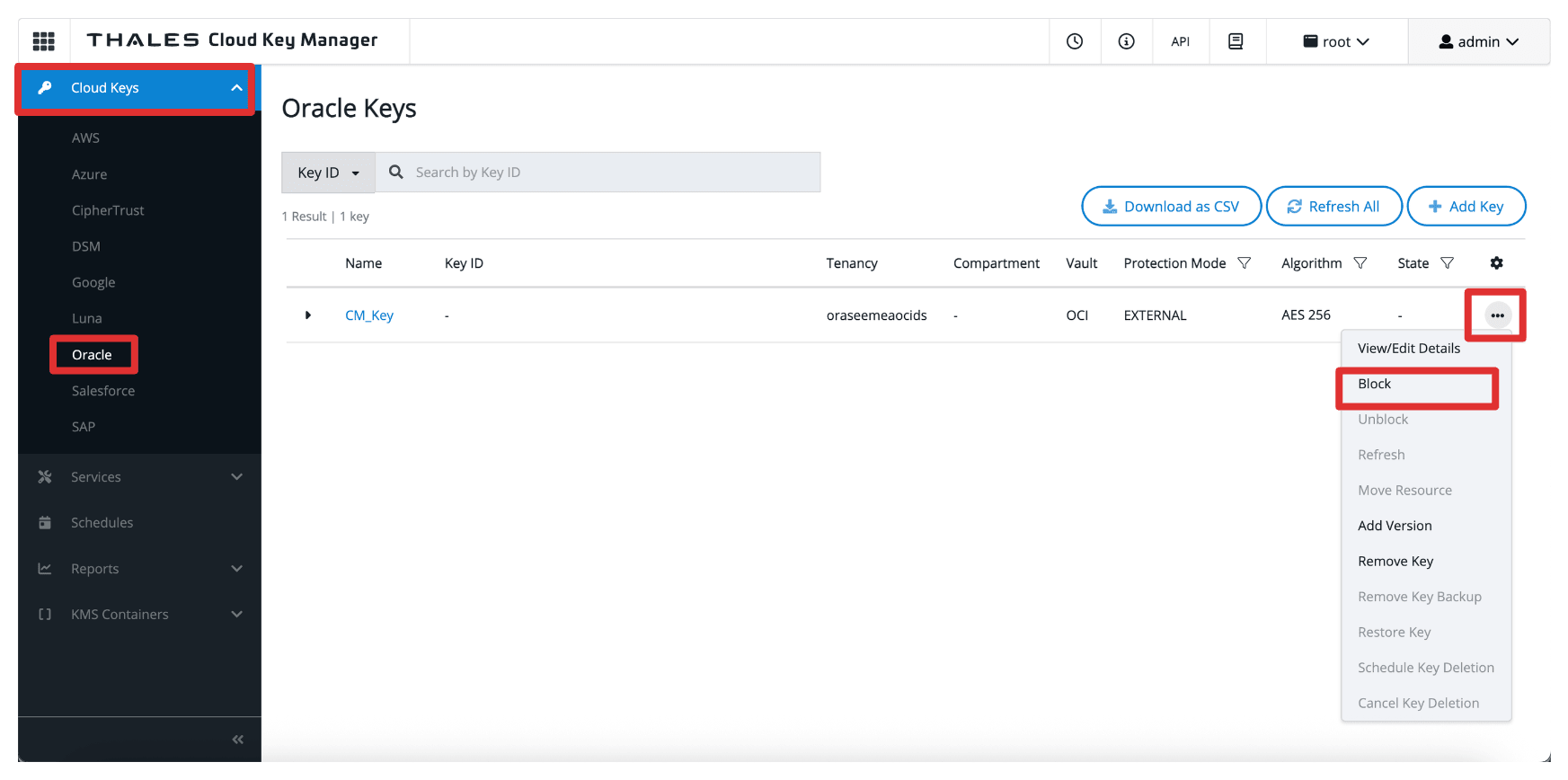

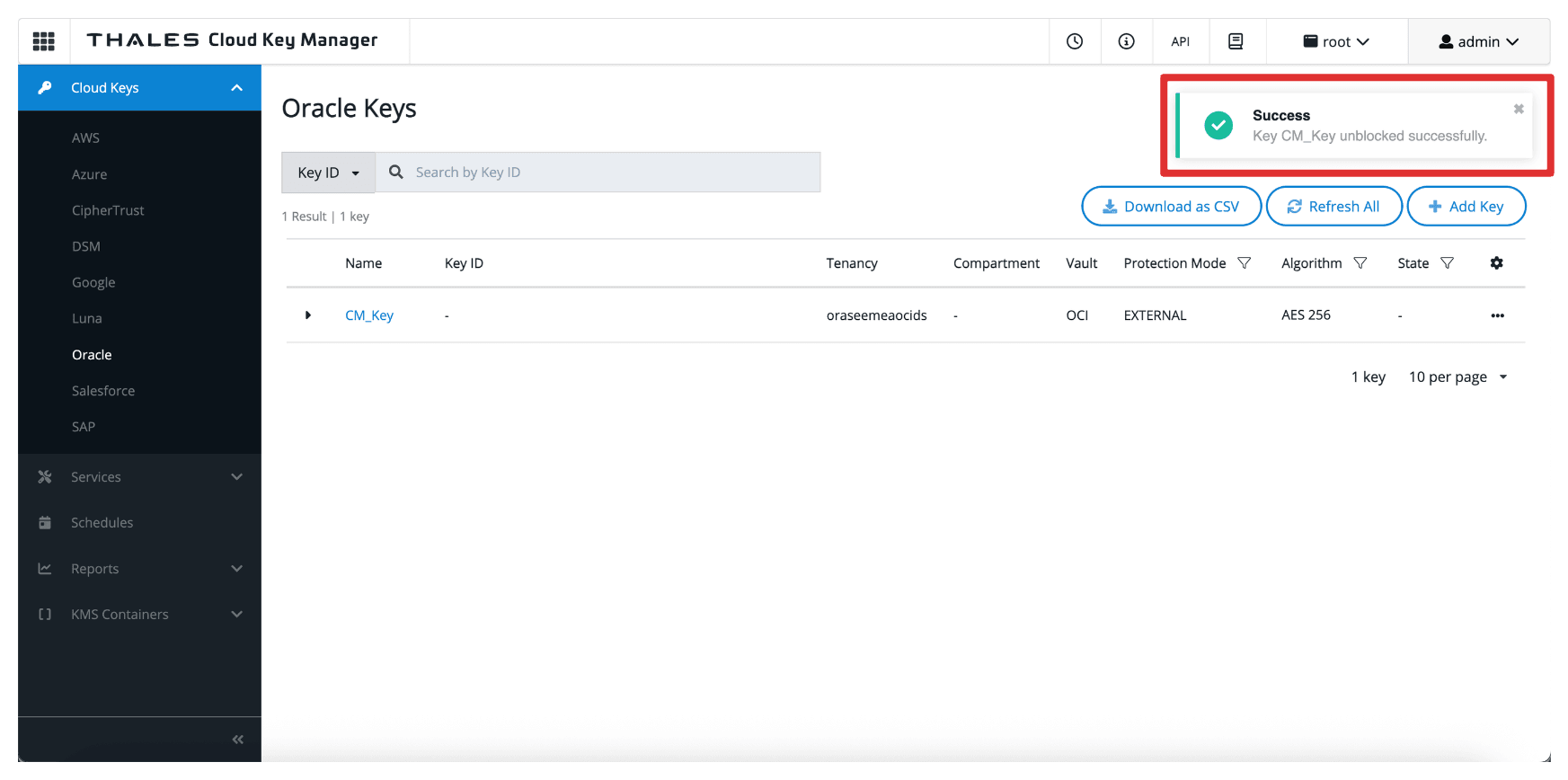

Task 18: bloccare e sbloccare le chiavi Oracle e testare l'accessibilità del bucket di storage degli oggetti OCI in Thales CipherTrust Manager e OCI

Uno dei vantaggi principali del modello HYOK (Hold Your Own Key) è la possibilità di ottenere il controllo operativo completo sulle chiavi di cifratura, inclusa la possibilità di bloccarle o sbloccarle in qualsiasi momento. In questa sezione viene descritto come utilizzare Thales CipherTrust Manager per controllare l'accesso a un bucket di storage degli oggetti gestito da Oracle mediante il blocco o lo sblocco della chiave esterna.

Il blocco di una chiave limita in modo efficace l'accesso a qualsiasi risorsa OCI cifrata con tale chiave senza eliminare la chiave o i dati. Lo sblocco ripristina l'accesso.

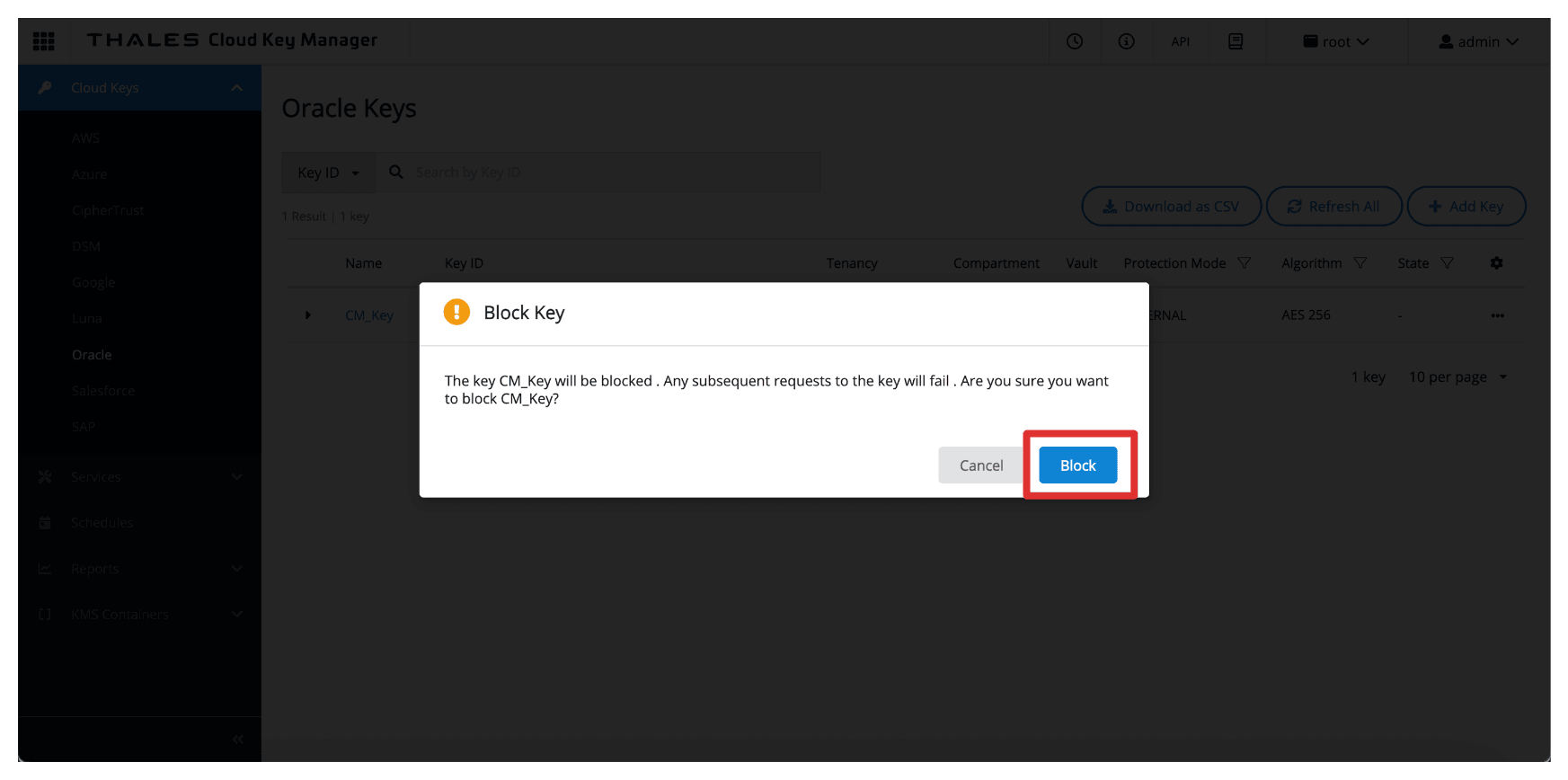

- Andare alla console del Key Manager di Thales Cloud.

- Fare clic su Chiavi cloud.

- Fare clic su Oracle.

- Fare clic sui tre punti alla fine della chiave.

- Selezionare Blocco.

-

Selezionare Blocco.

-

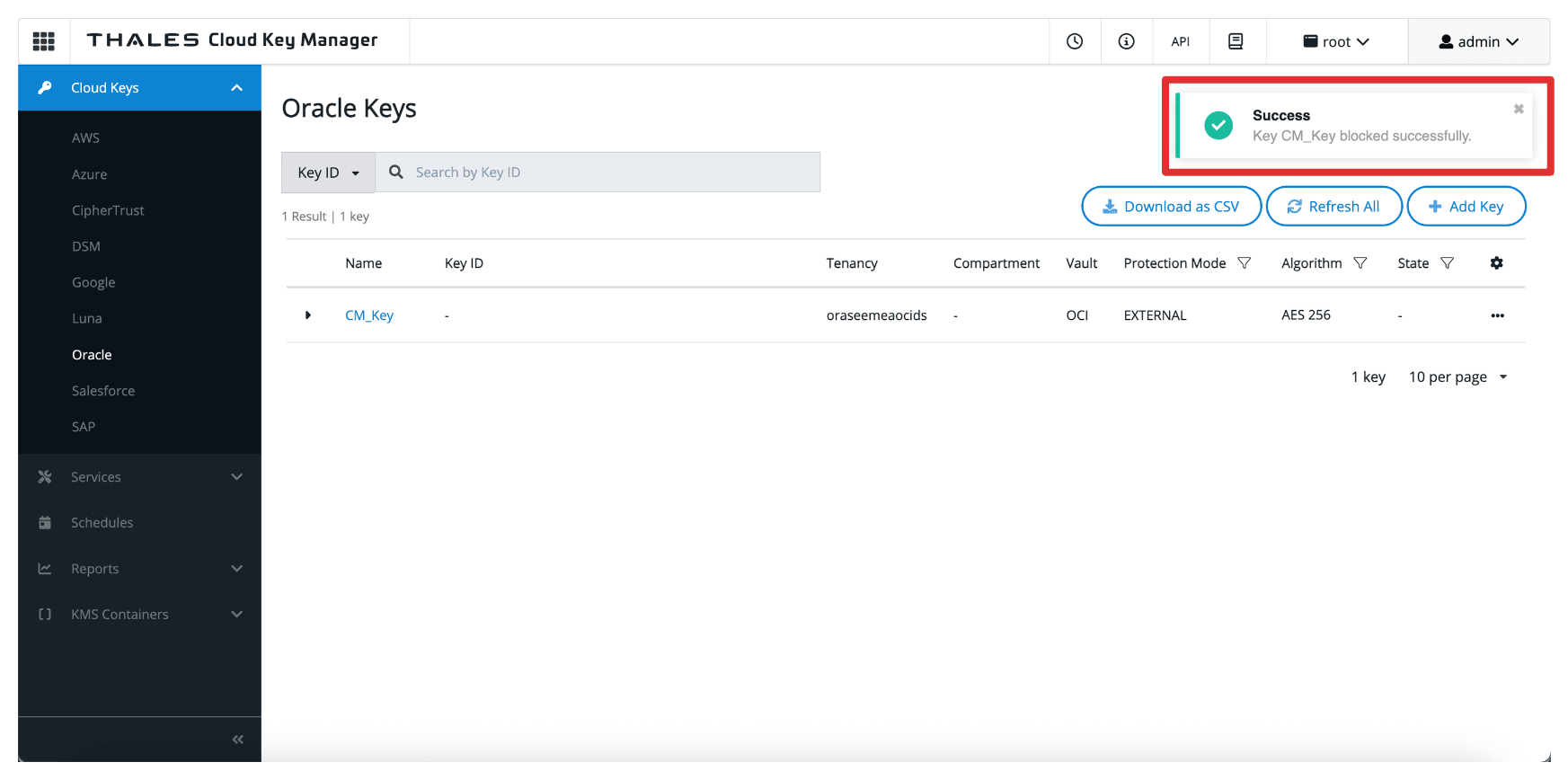

Si noti che la chiave è ora Blockata in Thales CipherTrust Manager.

-

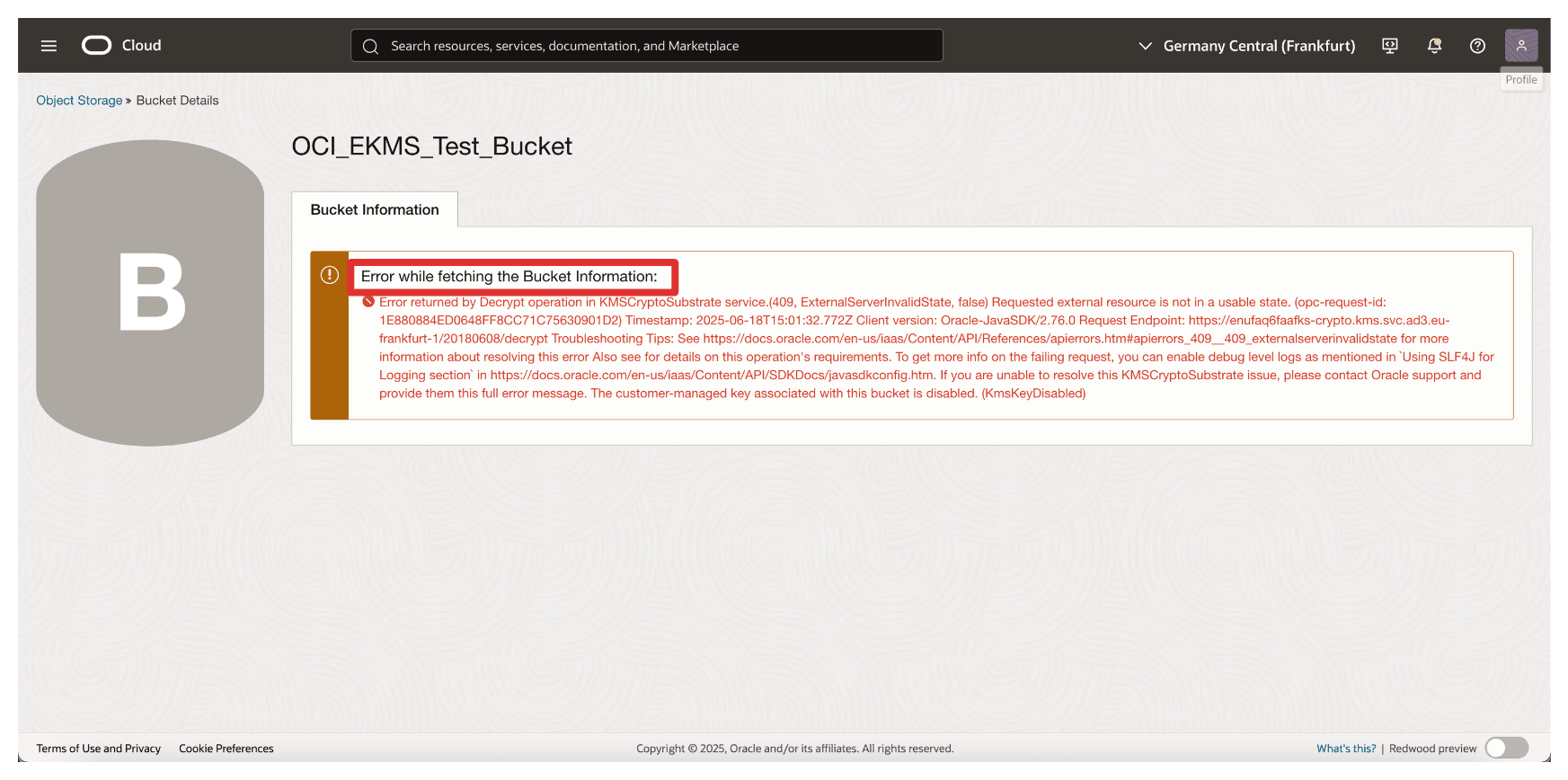

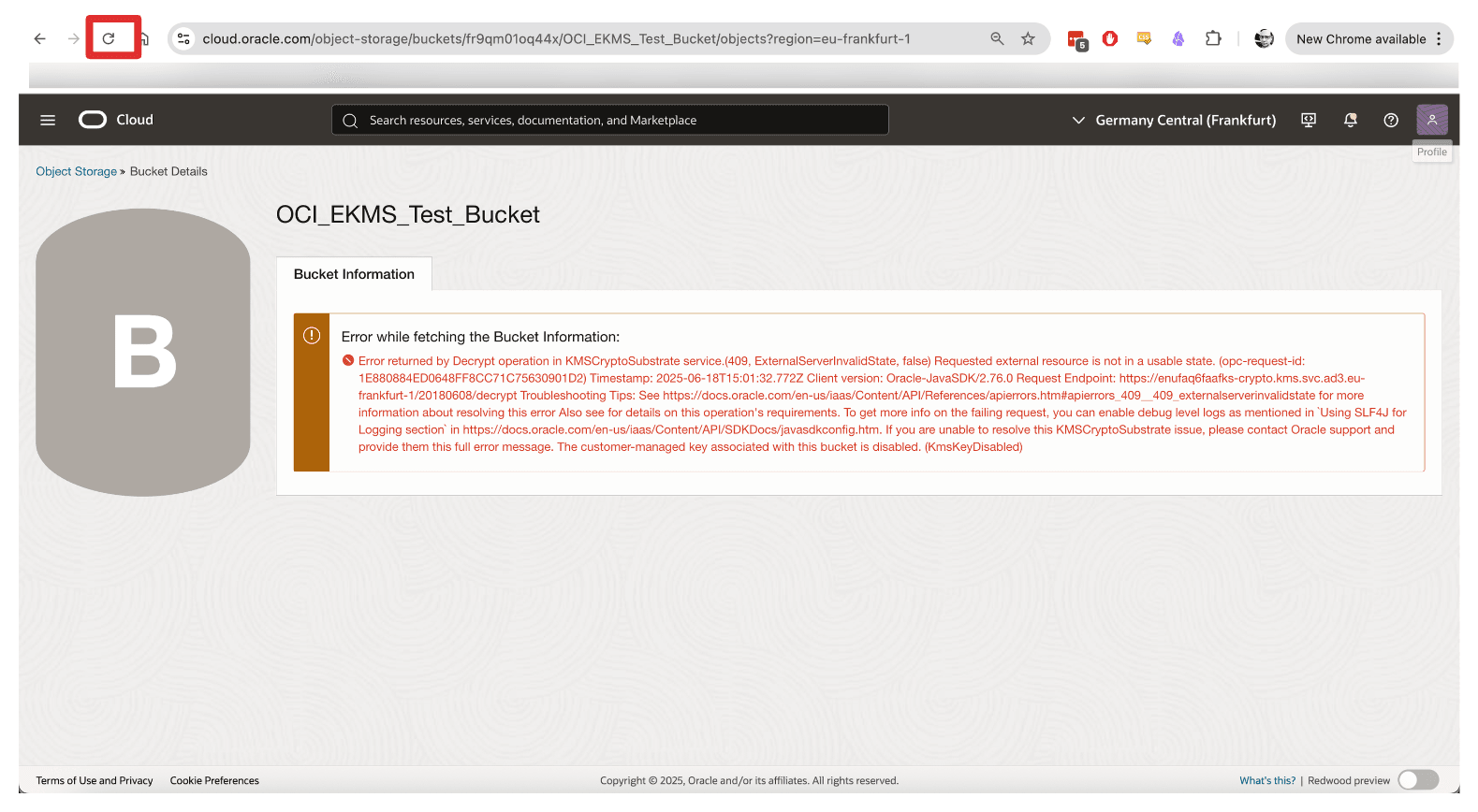

Andare alla Console OCI, andare a Memorizzazione e fare clic su Bucket.

-

Fare clic sul bucket creato nel task 17.

-

Tenere presente che ora si verificherà un errore e non sarà possibile accedere al bucket o a qualsiasi file caricato nel bucket.

Ora sblocchiamo di nuovo la chiave in Thales CipherTrust Manager.

Il diagramma riportato di seguito illustra i componenti e l'impostazione della configurazione in questo task.

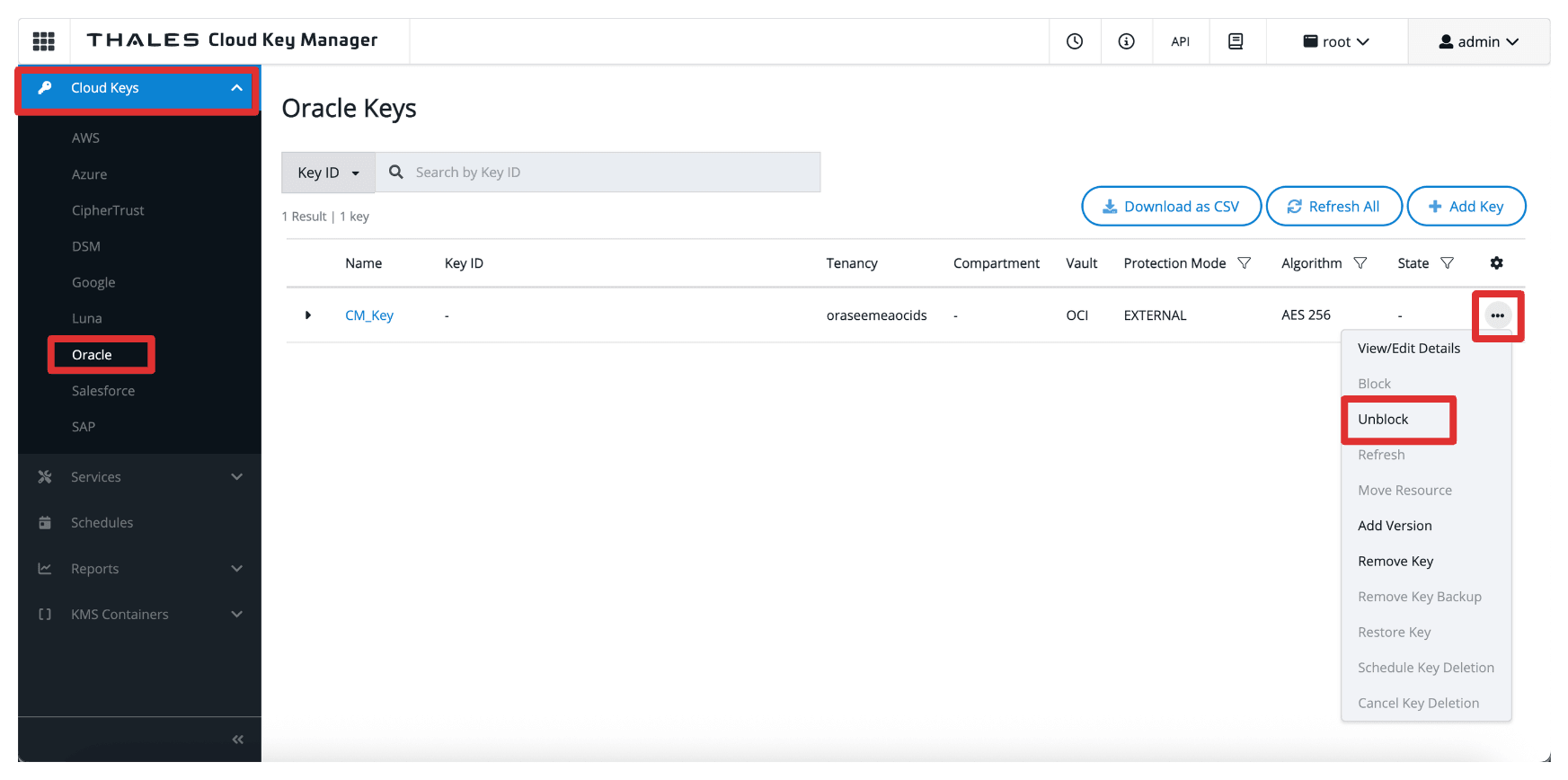

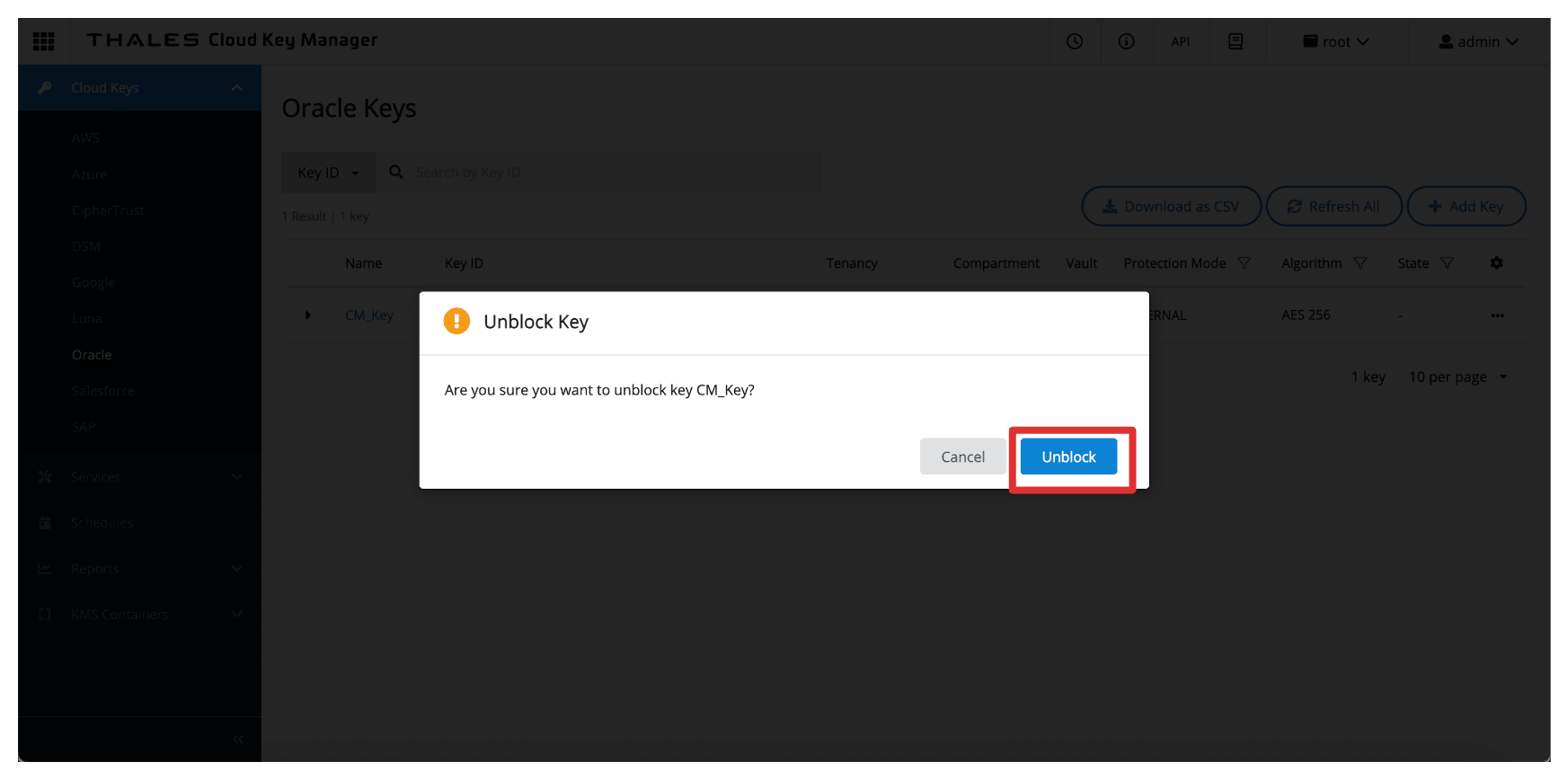

- Andare alla console del Key Manager di Thales Cloud.

- Fare clic su Chiavi cloud.

- Fare clic su Oracle.

- Fare clic sui tre punti alla fine della chiave.

- Selezionare Sblocca.

-

Selezionare Sblocca.

-

La chiave è ora sbloccata in Thales CipherTrust Manager.

-

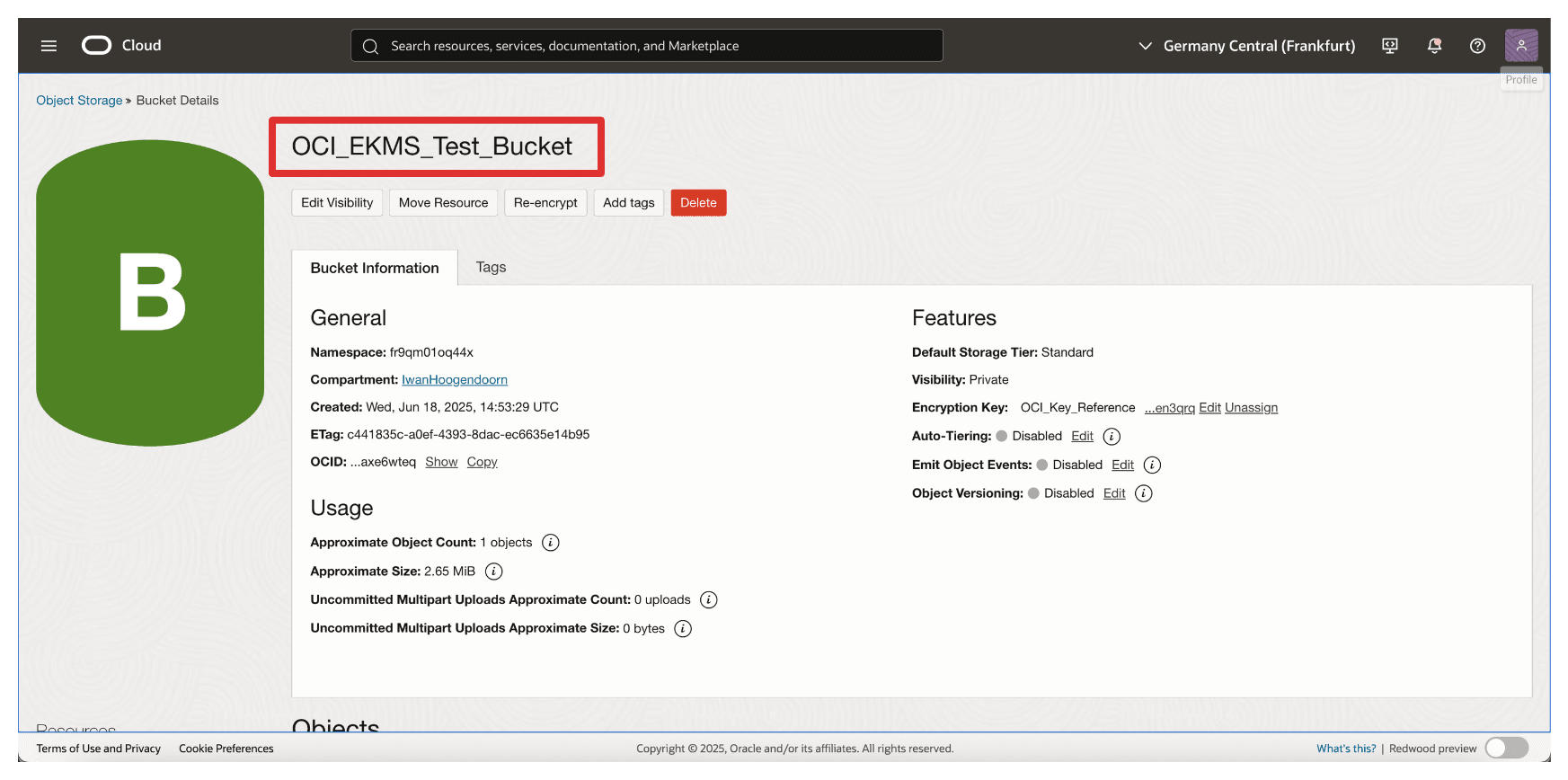

Tornare alla pagina Dettagli bucket oppure aggiornare il browser se si è ancora in quella pagina.

-

Tenere presente che non è possibile accedere di nuovo al bucket di storage degli oggetti OCI quando è sbloccato.

Questa funzionalità fornisce un potente meccanismo per la risposta alle emergenze, la conformità normativa e l'applicazione della sovranità dei dati, assicurandoti di mantenere il controllo completo su quando e come i tuoi dati sono accessibili in OCI.

Passi successivi

Completando questa esercitazione, hai impostato correttamente la soluzione OCI Hold Your Own Key utilizzando Thales CipherTrust Manager con l'opzione di integrazione OCI API Gateway.

Si dispone dei seguenti elementi:

- Progettato e convalidato l'architettura di rete di supporto.

- Ha distribuito e configurato il gateway API OCI con impostazioni DNS e TLS sicure.

- Fiducia reciproca stabilita tra OCI e Thales CipherTrust Manager utilizzando applicazioni riservate e provider di identità.

- Chiavi esterne gestite da Thales CipherTrust Manager integrate con OCI Vault e controllo dell'accesso testato tramite blocco e sblocco delle chiavi.

L'uso di un gateway API OCI in questa impostazione fornisce un punto di integrazione sicuro e scalabile che applica l'autenticazione, migliora l'osservabilità e astrae il tuo key manager dietro un'interfaccia controllata garantendo conformità, controllo e flessibilità.

Questa architettura consente alla tua organizzazione di soddisfare rigorosi requisiti di sovranità, conformità e normative dei dati garantendo che le chiavi di cifratura non vengano mai memorizzate o gestite all'interno di OCI, ma siano ancora disponibili per operazioni sicure quando necessario.

Ora sei dotato di un progetto pronto per la produzione per abilitare la gestione delle chiavi esterne in OCI con piena proprietà, visibilità e controllo sugli asset crittografici.

Collegamenti correlati

-

Creazione di una richiesta di firma certificato nella console

-

Creare una VCN da utilizzare con il gateway API, se non ne esiste già una

Conferme

- Autore: Iwan Hoogendoorn (Cloud Networking Black Belt)

Altre risorse di apprendimento

Esplora altri laboratori su docs.oracle.com/learn o accedi a più contenuti di formazione gratuiti sul canale YouTube di Oracle Learning. Inoltre, visitare education.oracle.com/learning-explorer per diventare Oracle Learning Explorer.

Per la documentazione del prodotto, visitare Oracle Help Center.

Set up an OCI Hold Your Own Key using Thales CipherTrust Manager with OCI API Gateway

G38188-04