Proteggi le applicazioni legacy utilizzando il gateway applicazioni IAM OCI

Introduzione

Oracle App Gateway è un'appliance software che consente di integrare le applicazioni ospitate su un'istanza di computazione, in un'infrastruttura cloud o in un server on-premise con Oracle Cloud Infrastructure ai fini dell'autenticazione.

App Gateway funge da proxy inverso che protegge le applicazioni Web limitando l'accesso non autorizzato alla rete. Il gateway applicazioni intercetta qualsiasi richiesta HTTP a queste applicazioni e garantisce che gli utenti vengano autenticati con OCI Identity and Access Management (IAM) prima di inoltrare la richiesta a queste applicazioni. Gateway applicazioni propaga l'identità dell'utente autenticato alle applicazioni.

Se l'utente non è autenticato con OCI IAM, il gateway applicazioni reindirizza l'utente alla pagina di accesso di OCI IAM per la convalida delle credenziali.

Obiettivo

Questa esercitazione descrive come utilizzare Oracle App Gateway per proteggere un'applicazione legacy aggiungendo un livello di autenticazione e autorizzazione integrato con OCI IAM. Ciò fornisce il controllo centralizzato sull'accesso all'ambiente legacy, garantendo sicurezza, governance e visibilità agli utenti autorizzati.

Prerequisiti

Prima di configurare il gateway applicazioni in Oracle Cloud Infrastructure (OCI), assicurarsi di avere:

- Account OCI con autorizzazioni amministrative

- Dominio di Identity creato di tipo Enterprise

- Accesso al dominio di Identity configurato in IAM OCI

- Autorizzazione per creare e gestire applicazioni aziendali in OCI IAM

- Un ambiente di rete configurato

- Una subnet nella rete cloud virtuale (VCN) per ospitare il gateway applicazioni

- Regole di sicurezza nelle liste di sicurezza o in un gruppo di sicurezza di rete (NSG) per consentire il traffico sulla porta 443 (HTTPS) e sulla porta dell'applicazione backend

- Un server con gateway applicazioni

- Virtual machine (VM) o host su cui è in esecuzione Linux per installare l'agente Cloud Gate (modulo NGINX + IAM OCI)

- Certificato TLS valido o autofirmato per abilitare HTTPS sul gateway applicazioni

- Un'applicazione legacy disponibile

- Deve essere eseguito su un host backend (HTTP o HTTPS)

- L'indirizzo e la porta dell'applicazione devono essere noti e raggiungibili dalla VCN

- Utenti e gruppi in IAM OCI

- Utenti di cui è stato eseguito il provisioning nel dominio di Identity

- Gruppi o assegnazioni configurati per definire chi può accedere all'applicazione precedente

Task 1: Scaricare Oracle App Gateway OVA e convertirlo in VMDK

-

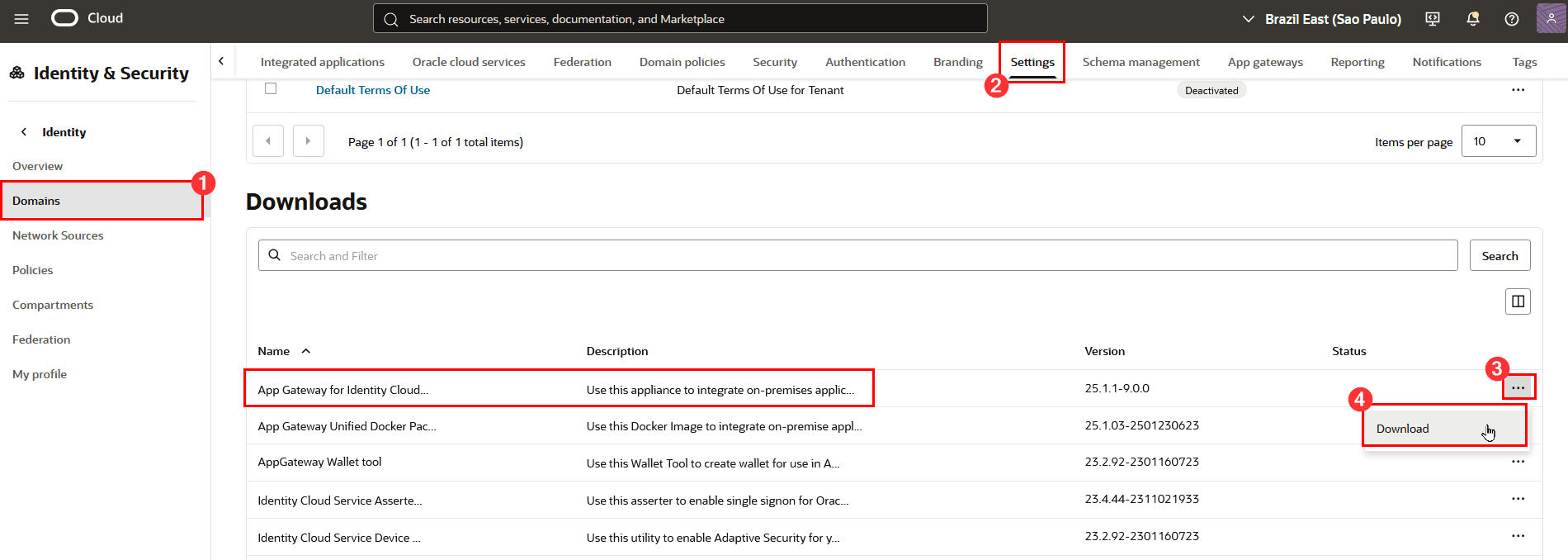

Fare clic su Domini, impostazioni per il dominio, quindi scorrere fino alla sezione Download. Fare clic sui 3 punti per aprire il menu Gateway applicazioni per Identity Cloud Service, quindi fare clic su Scarica:

-

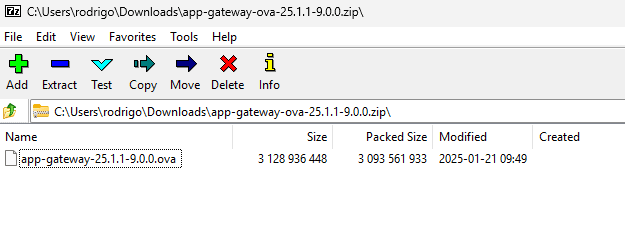

Una volta completato il download, estrarre il file .ova (file di appliance virtuale VirtualBox) dal file .zip sul computer.

-

Per elaborare questo file, importare il . File OVA in VirtualBox. Importazione di . Il file OVA creerà un'immagine disco virtuale (. VDI) file.

-

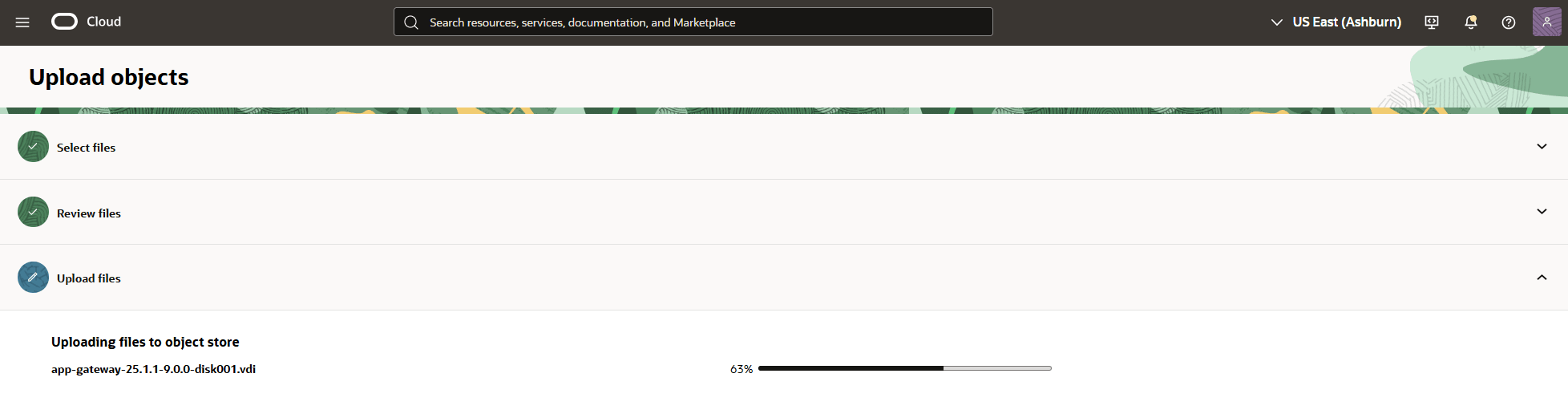

Caricare questo file VDI in un bucket in OCI.

Task 2: Creare l'immagine personalizzata di Gateway applicazioni in OCI

-

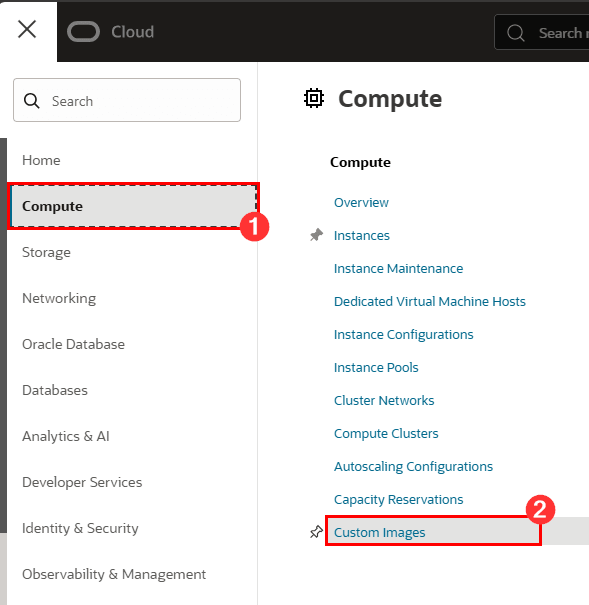

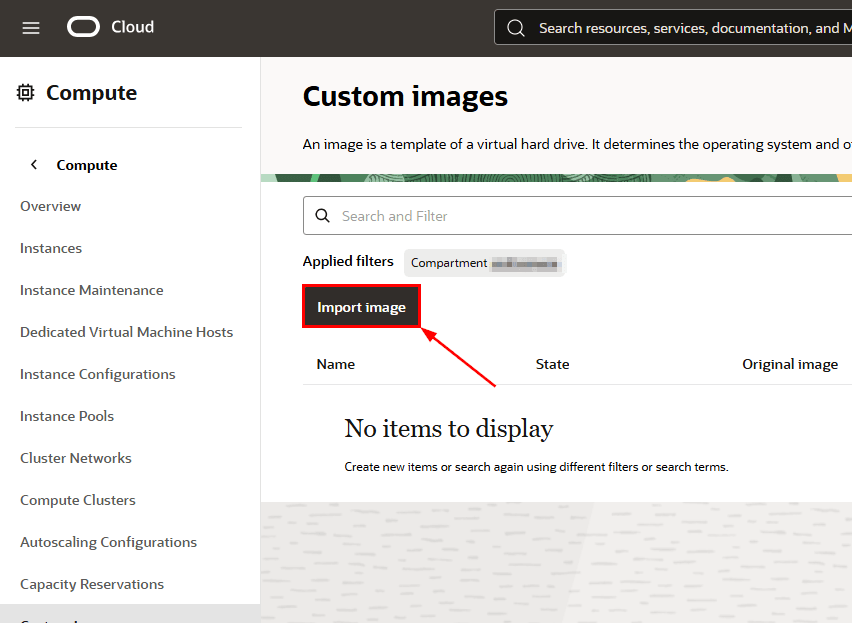

Dopo il . Il file VDI è disponibile nel bucket, crea un'immagine personalizzata da utilizzare sulle istanze nel tenant. Fare clic su Computazione, immagini personalizzate.

-

Fare clic su Importa immagine:

-

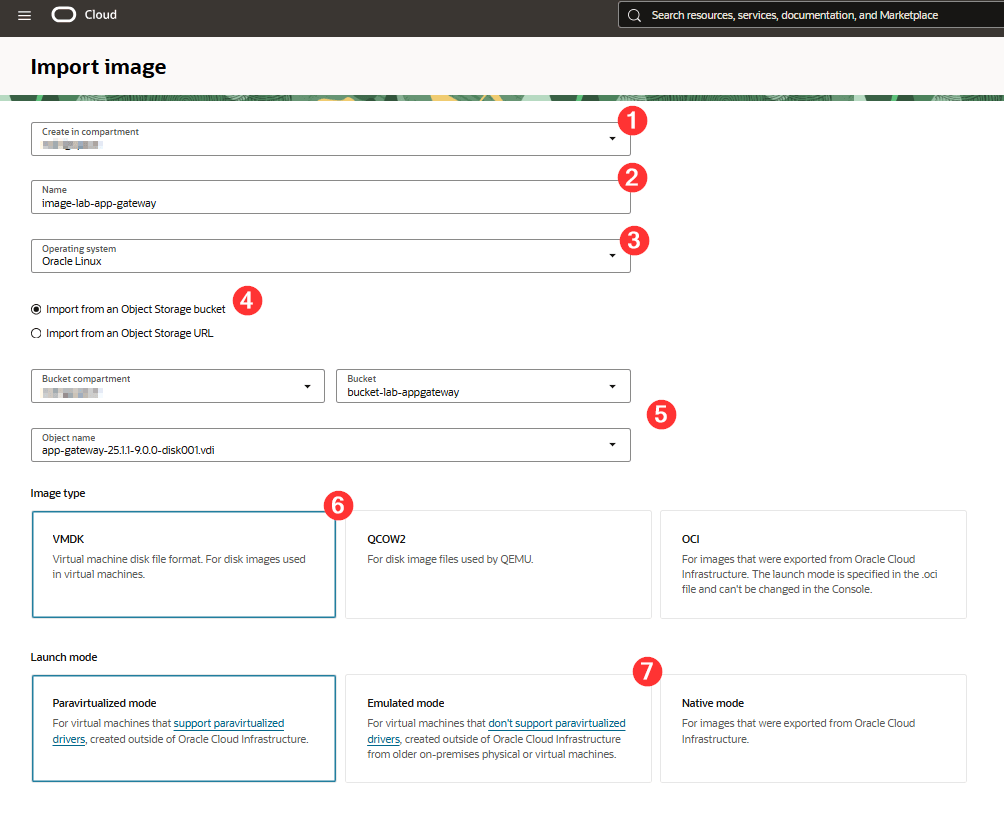

Compilare e selezionare le impostazioni per creare l'immagine personalizzata:

dove:

- Crea nel compartimento: selezionare il compartimento qui che verrà creata l'immagine personalizzata

- Nome: nome dell'immagine personalizzata da creare

- Sistema operativo: tieni selezionato Oracle Linux

- Bucket: selezionare Importa da un bucket di storage degli oggetti

- Informazioni sullo storage degli oggetti: selezionare la torage degli oggetti e l'immagine vdi dal passo precedente.

- Tipo di immagine: fare clic su VMDK

- Modalità di avvio: fare clic su Modalità emulata.

Dopo aver compilato queste informazioni, fare clic su Importa immagine. Al termine dell'importazione, è possibile creare un'istanza OCI con l'immagine personalizzata appena creata.

Task 3: Crea istanza gateway applicazioni

-

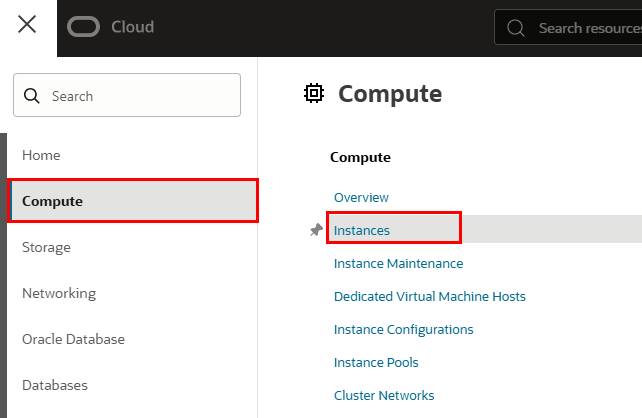

Per creare l'istanza, fare clic su Computazione, Istanze.

-

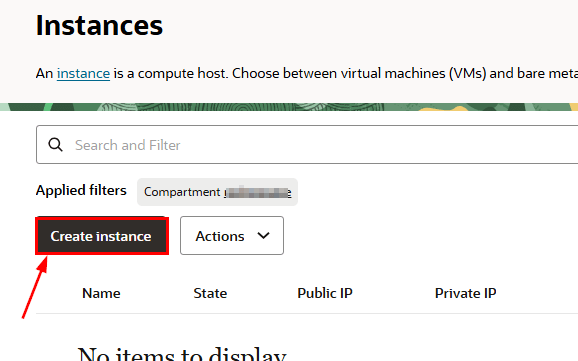

Fare clic su Crea istanza.

-

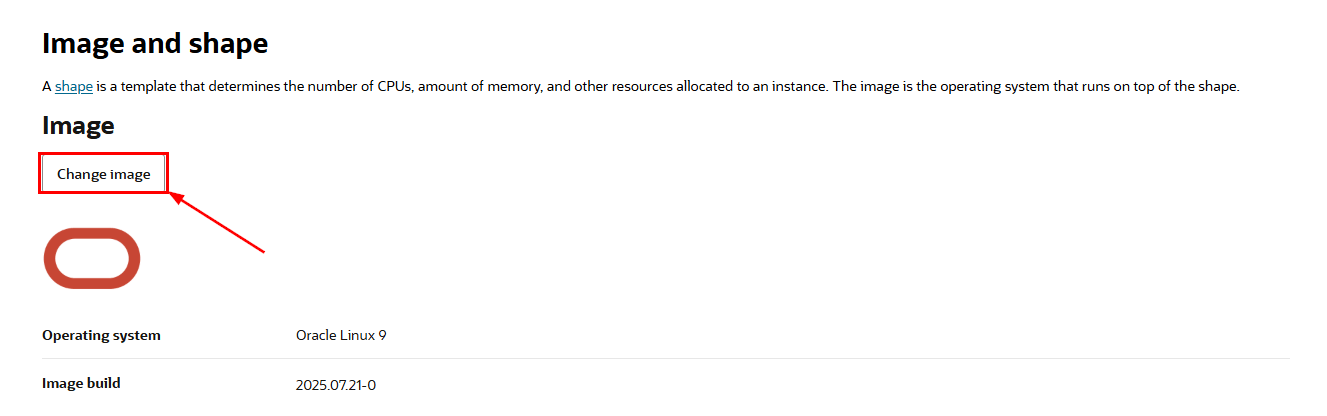

Compilare le informazioni relative alla creazione dell'istanza e fare clic su Modifica immagine per selezionare l'immagine personalizzata creata nei passi precedenti.

-

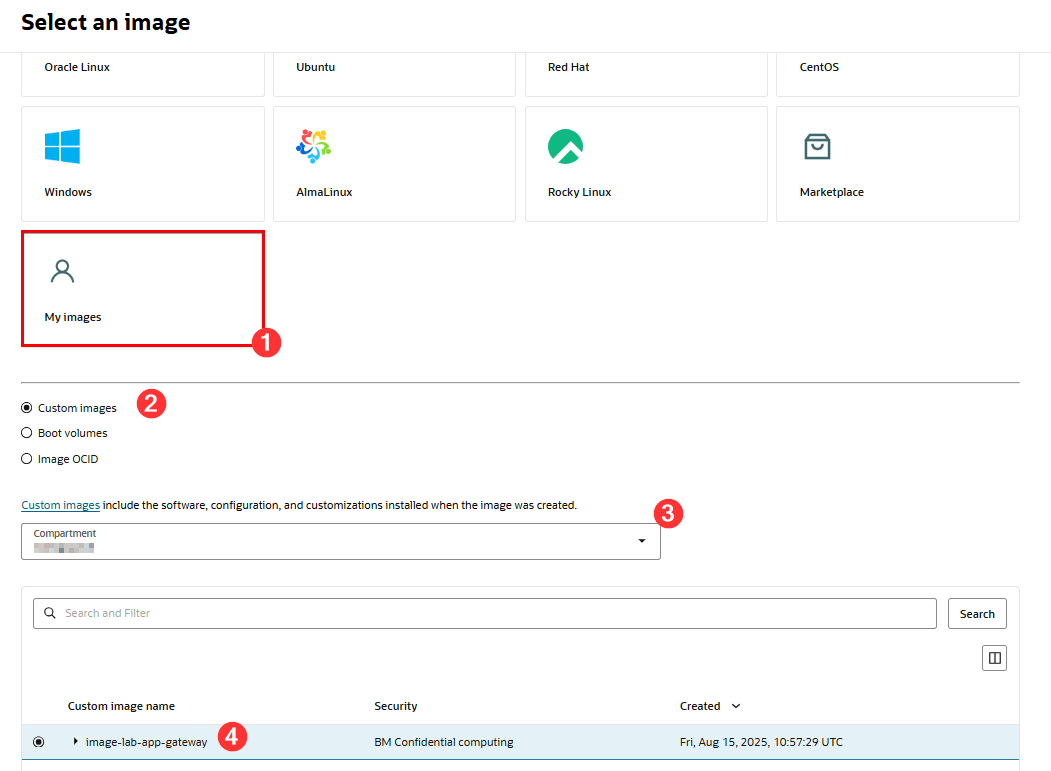

Selezionare i campi per utilizzare l'immagine personalizzata:

dove:

- Immagini personali: selezionare questo elemento per utilizzare l'immagine personalizzata

- Immagini personalizzate: lasciare selezionato questo elemento

- Compartimento: selezionare il compartimento in cui è stata creata l'immagine personalizzata

- Nome immagine personalizzata: selezionare l'immagine Gateway applicazioni creata in precedenza

Task 4: Convalida impostazioni server Gateway applicazioni

Per convalidare le impostazioni del server Gateway applicazioni dopo averlo creato, eseguire il login a un terminale utilizzando SSH:

ssh -i <path_private_key> oracle@<IP_servidor_app_gateway>

SSH con l'utente 'oracle'. La password per questo utente è disponibile nella documentazione ufficiale del prodotto Gateway applicazioni disponibile all'indirizzo questo collegamento.

Nota: la password deve essere modificata la prima volta che si esegue il login.

Task 5: Creare un certificato e una chiave privata per il server Gateway applicazioni

Dopo aver effettuato l'accesso all'istanza, creare un server.crt e un server.key per l'utilizzo da parte di Gateway applicazioni, poiché funzionerà su HTTPS. A tale scopo, eseguire i comandi seguenti sul server:

-

Per creare il file server.key, procedere come segue.

openssl genrsa -out server.key 2048 -

Per creare server.crt:

openssl req -new -x509 -days 365 -key server.key -out server.crt

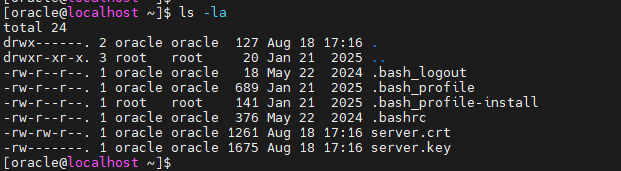

Importante: prendere nota del percorso in cui sono memorizzati i file server.crt e server.key nel server Gateway applicazioni. Sono necessarie queste informazioni per completare la configurazione del gateway applicazioni all'interno di OCI Web Console:

ssl_certificate /home/oracle/server.crt; ssl_certificate_key /home/oracle/server.key; ssl_protocols TLSv1 TLSv1.1 TLSv1.2; ssl_ciphers HIGH:!aNULL:!MD5;

Dopo aver creato i file server.crt e server.key, è possibile registrare il gateway applicazioni all'interno della console OCI.

Note

- Questo laboratorio utilizza certificati SSL autofirmati. Pertanto, si è certi di riscontrare un messaggio di errore di convalida del certificato nel browser durante il test dell'accesso all'applicazione legacy mediante App Gateway.

- Se l'ambiente utilizza un SSL valido, consultare la documentazione di Oracle App Gateway per ulteriori informazioni.

Task 6: Registra gateway applicazioni in OCI Console

-

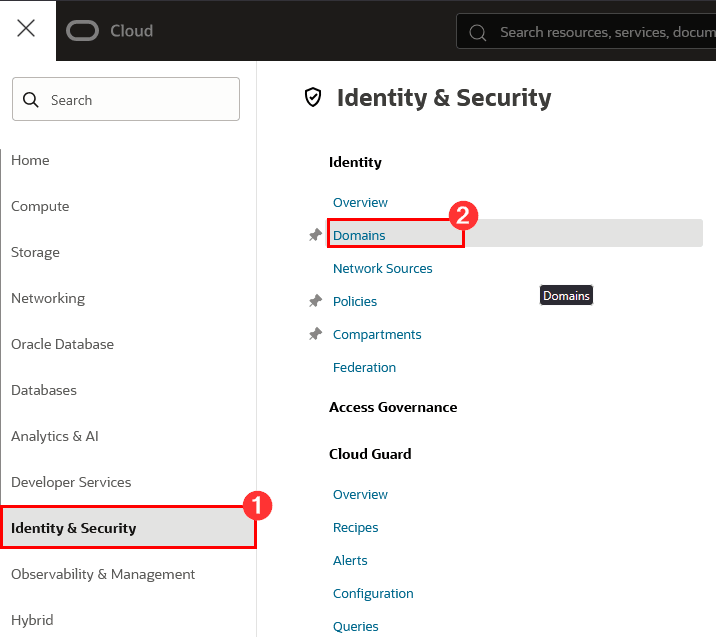

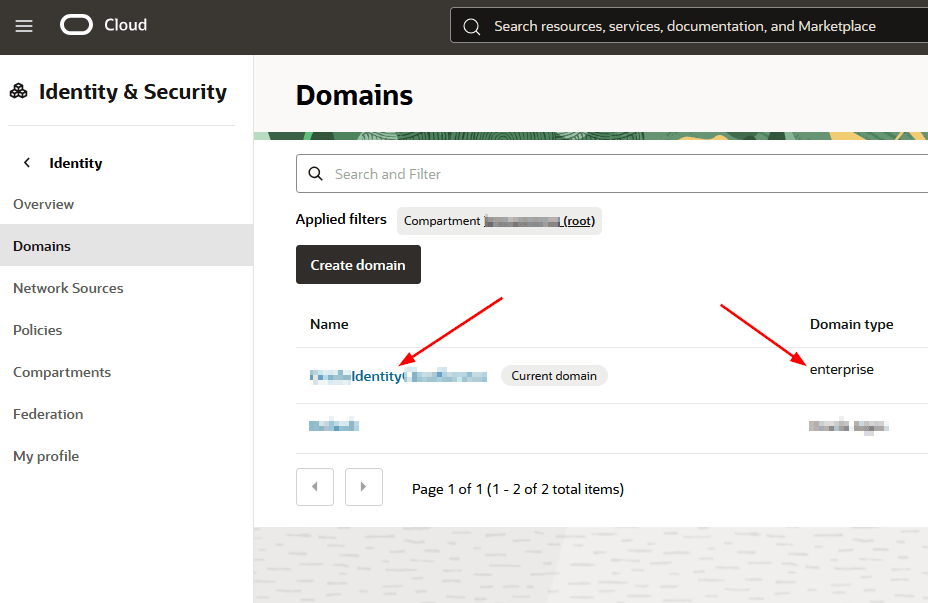

Per registrare il gateway applicazioni, dalla console Web OCI fare clic su Identità e sicurezza, domini:

-

Fare clic sul nome del dominio:

Nota: per utilizzare il gateway applicazioni, il dominio di Identity deve essere creato come tipo Enterprise.

-

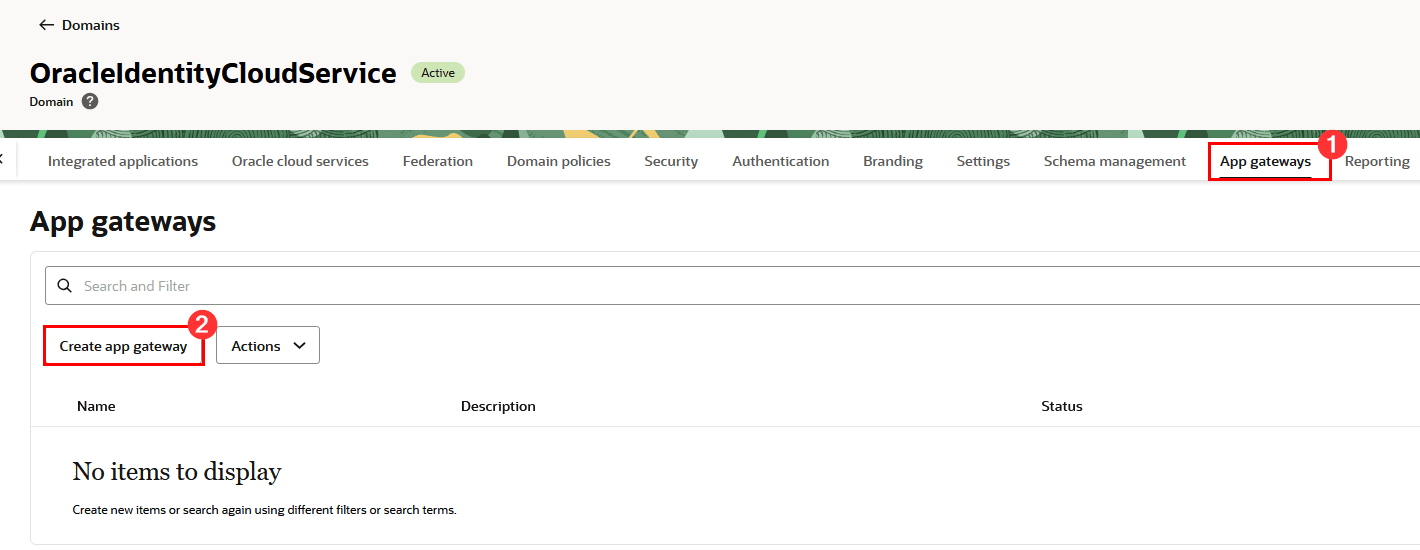

Fare clic su Gateway applicazioni, quindi su Crea gateway applicazioni.

-

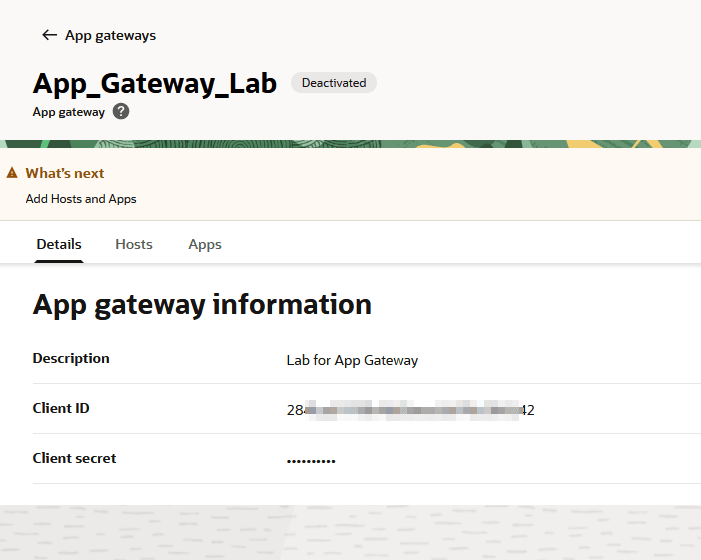

Compilare le informazioni richieste nel workflow di creazione del gateway applicazioni e fare clic su Crea gateway applicazioni. Dopo la creazione, i dettagli del gateway applicazioni verranno visualizzati sullo schermo:

-

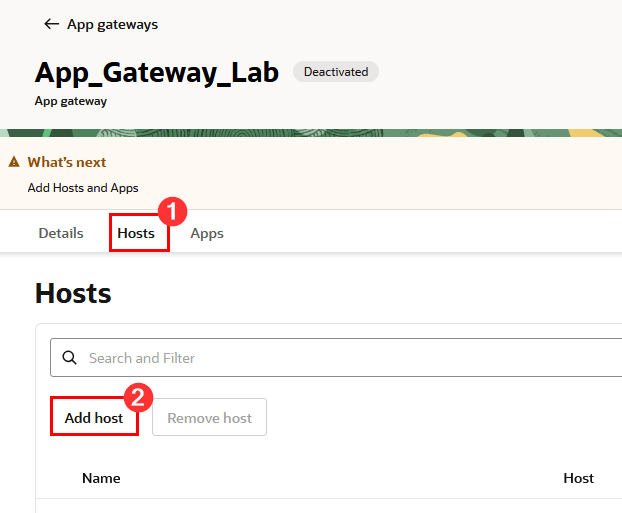

Dopo aver creato il gateway applicazioni, fare clic su Host, quindi su Aggiungi host.

-

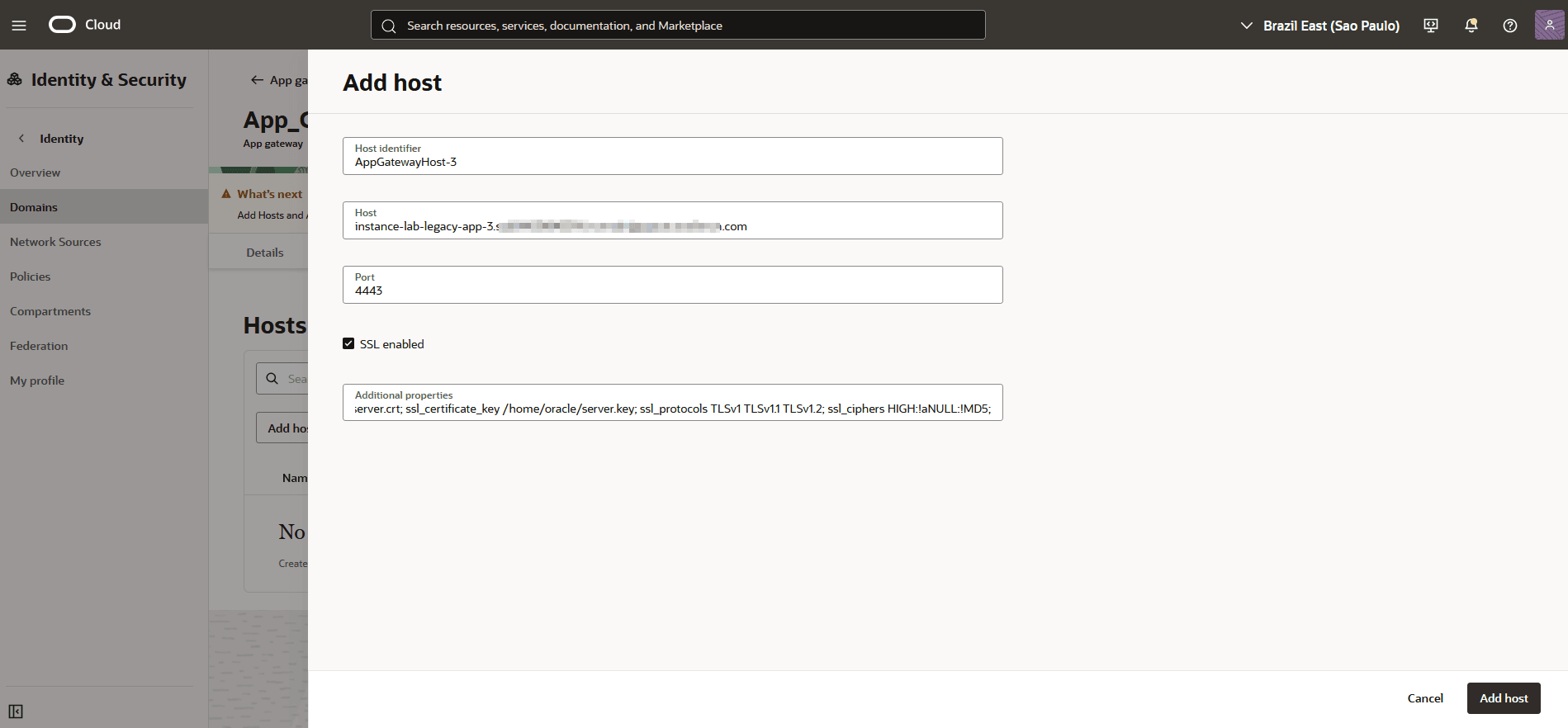

Immettere le informazioni relative al server Gateway applicazioni creato nei passi precedenti:

dove:

1: Identificativo host: immettere un nome per il gateway applicazioni

2: Host: il nome FQDN dell'istanza del gateway applicazioni creata in precedenza. Per acquisire queste informazioni, andare all'istanza, fare clic sulla scheda Networking e acquisire il FQDN interno 3: Porta: immettere la porta su cui verrà eseguito il gateway applicazioni (in questo esempio, verrà utilizzata la porta 4443)

4: SSL abilitato: in questo laboratorio, il gateway applicazioni utilizzerà SSL. Pertanto, fare clic su SSL abilitato

5: Proprietà aggiuntive: immettere le impostazioni SSL create in precedenza.

ssl_certificate /home/oracle/server.crt; ssl_certificate_key /home/oracle/server.key; ssl_protocols TLSv1 TLSv1.1 TLSv1.2; ssl_ciphers HIGH:!aNULL:!MD5; -

Fare clic su Aggiungi host.

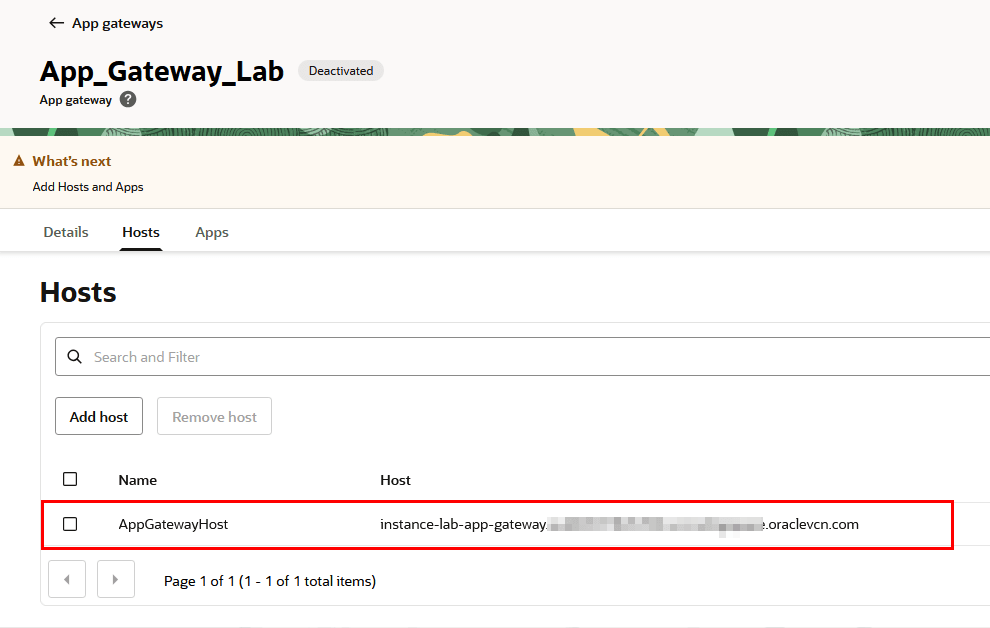

-

Dopo la creazione del gateway applicazioni, verrà visualizzato sullo schermo dopo la sua configurazione:

-

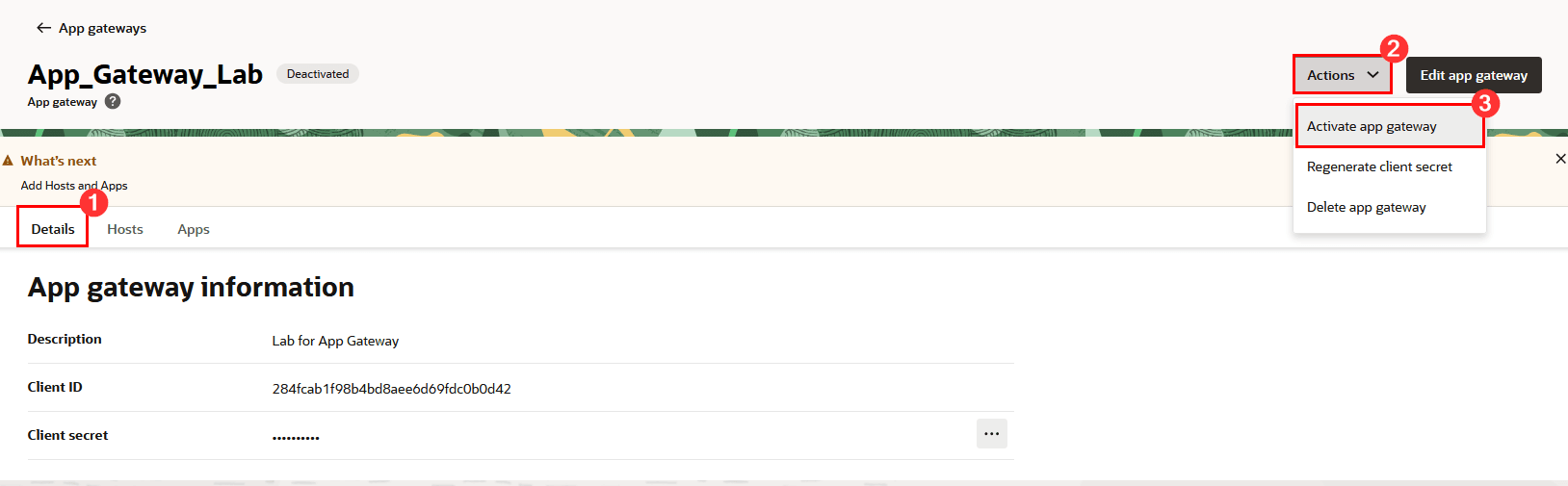

Fare clic sulla scheda Dettagli e attivare il gateway applicazioni facendo clic su Azioni, Attiva gateway applicazioni.

-

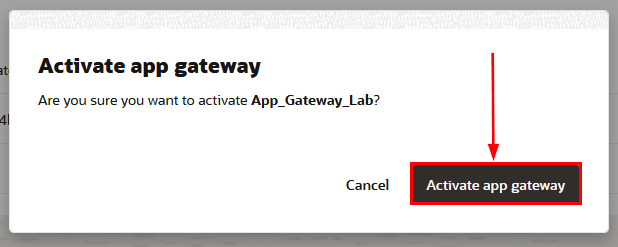

Confermare l'attivazione:

-

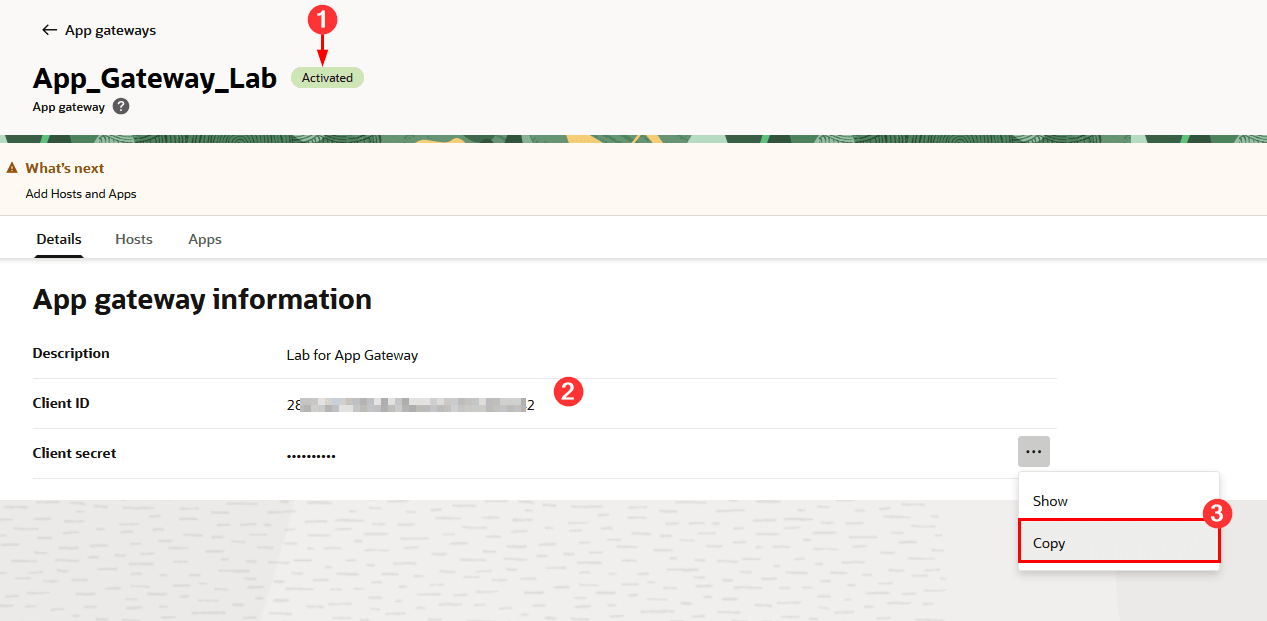

Durante l'attivazione, confermare l'attivazione e annotare l'ID client e il segreto client del gateway applicazioni (conservarlo in un luogo sicuro) da utilizzare nei passi successivi.

Task 7: Configurazione di App Gateway Server

Dopo aver configurato il gateway applicazioni nella console OCI, è necessario configurare il server Gateway applicazioni. Il passo successivo consiste nell'abilitare il server Gateway applicazioni per comunicare con l'endpoint del dominio OCI.

-

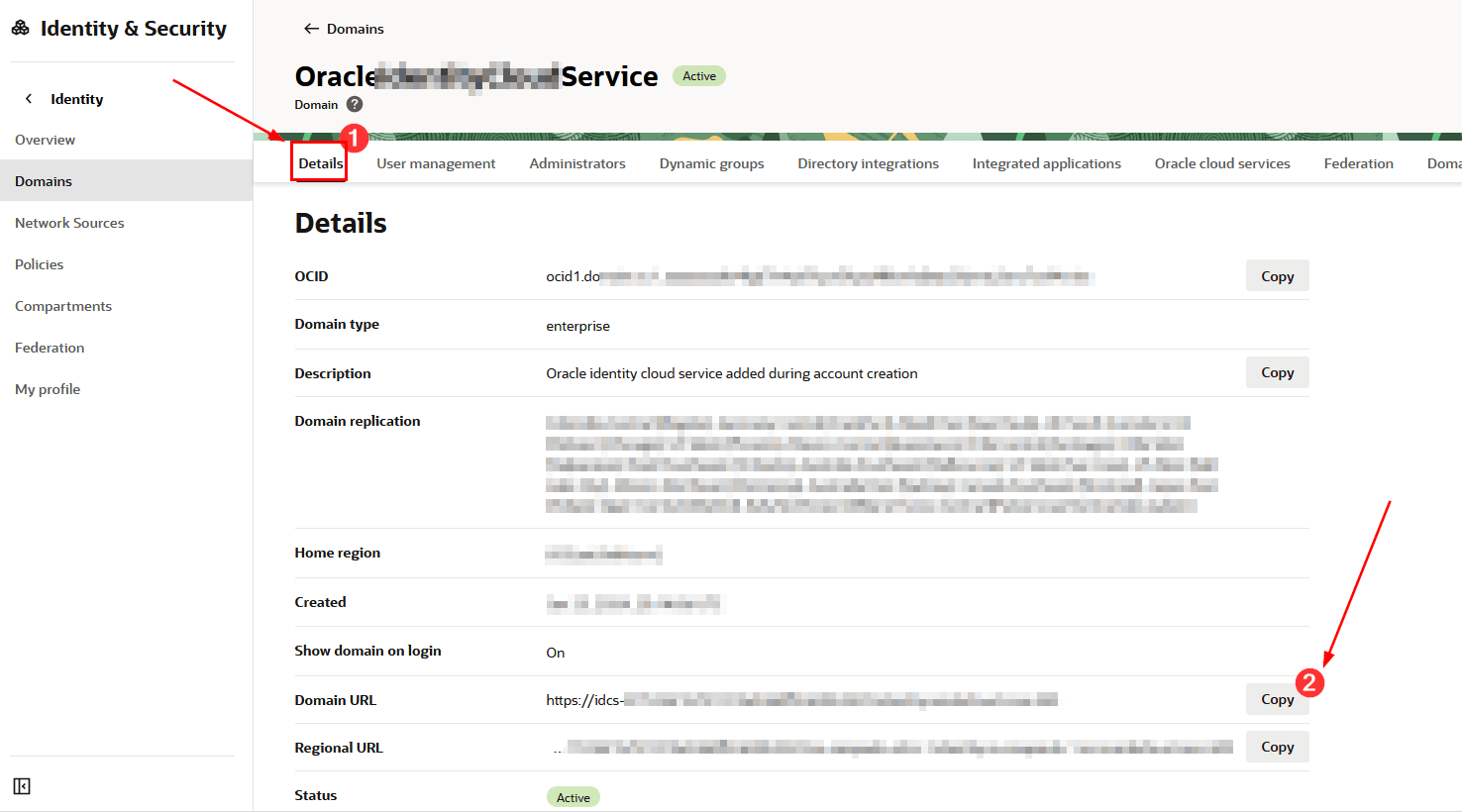

Per eseguire il test della connettività con l'endpoint del dominio di Identity, acquisirne il nome FQDN. Per acquisirla, nella console OCI, nella pagina Dettagli del dominio di Identity, fare clic su Copia nella riga URL dominio:

-

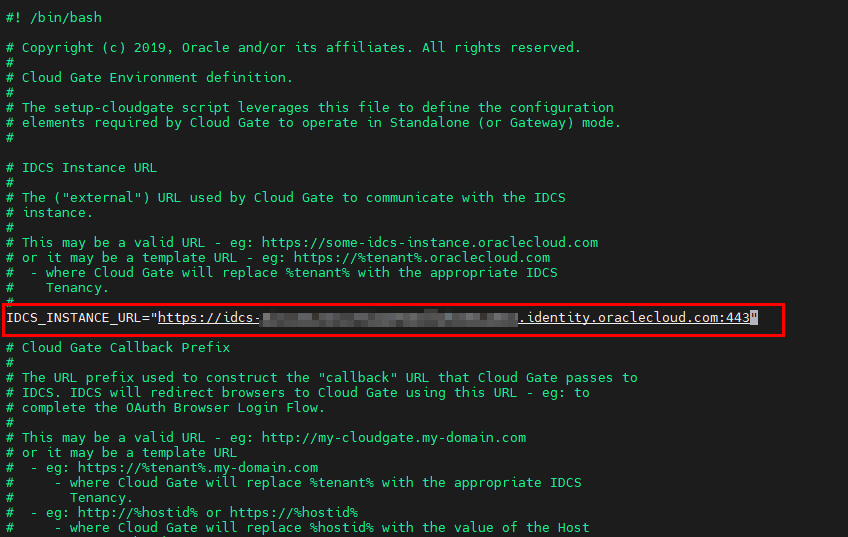

Modificare il file

cloudgate-envper inserire le impostazioni del dominio di Identity nel gateway applicazioni modificando l'impostazioneIDCS_INSTANCE_URL. In questa impostazione, è necessario inserire il FQDN dell'endpoint del dominio (lo stesso utilizzato per eseguire il test di accesso tramite curl sopra):

-

Di seguito sono riportati i parametri da configurare.

- CG_APP_TENANT: immettere l'OCID tenant in questo campo.

- CG_APP_NAME: immettere l'ID client del gateway applicazioni.

- CG_APP_SECRET: immettere il segreto client del gateway applicazioni.

-

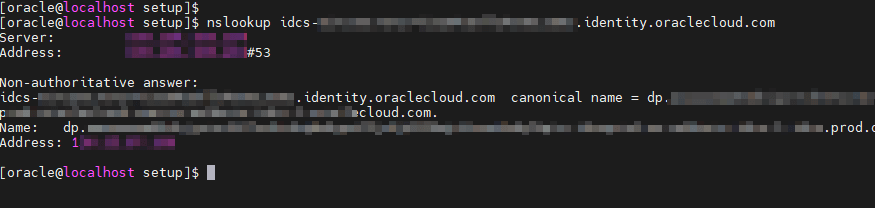

Come passo finale, è necessario verificare che il resolver del server Gateway applicazioni possa identificare l'indirizzo IP dell'endpoint del dominio di Identity in OCI. A tale scopo, eseguire il comando seguente:

nslookup <id_domain_endpoint_domain>

Task 8: Configurare l'App Server

-

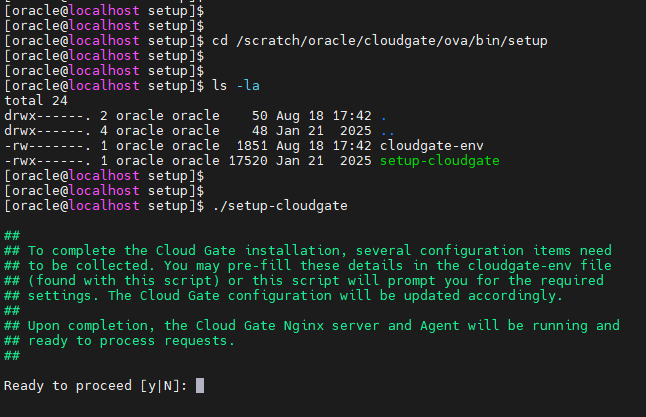

Dopo aver apportato tutte le modifiche necessarie ai file di Gateway applicazioni, è necessario eseguire il comando per configurare il gateway applicazioni. A tale scopo, eseguire il comando

setup-cloudgatenella directory/scratch/oracle/cloudgate/ova/bin/setup:

-

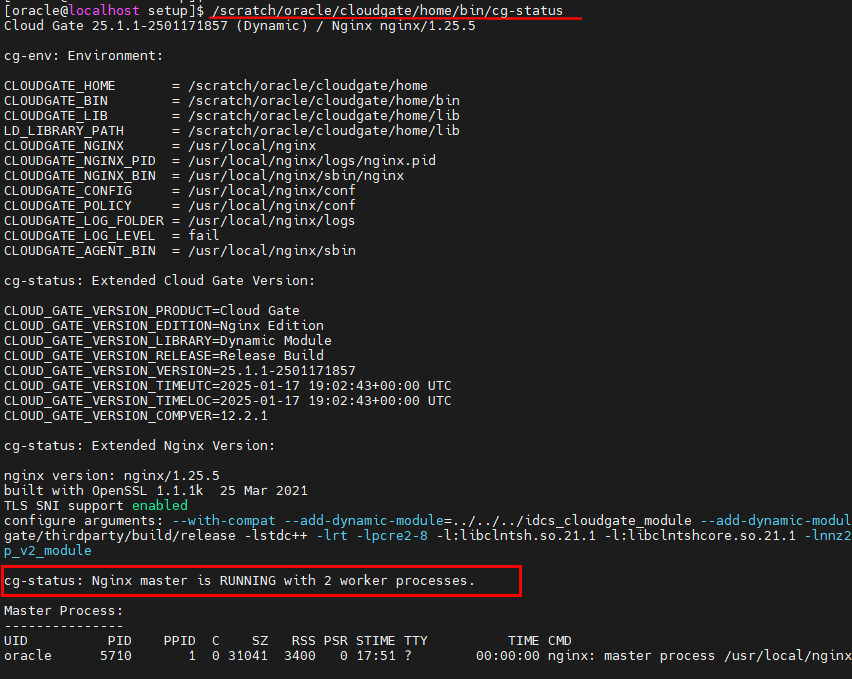

Seguire completamente le istruzioni. Confermare le informazioni configurate nei file di Gateway applicazioni e immettere la password quando richiesto. Al termine della configurazione, verificare che il gateway applicazioni funzioni con il seguente comando:

/scratch/oracle/cloudgate/home/bin/cg-status

-

Dopo aver verificato che il server è attivo e in esecuzione, è possibile iniziare a configurare l'applicazione che utilizzerà le funzioni di Gateway applicazioni.

Task 9: Proteggi un'applicazione legacy con Oracle App Gateway

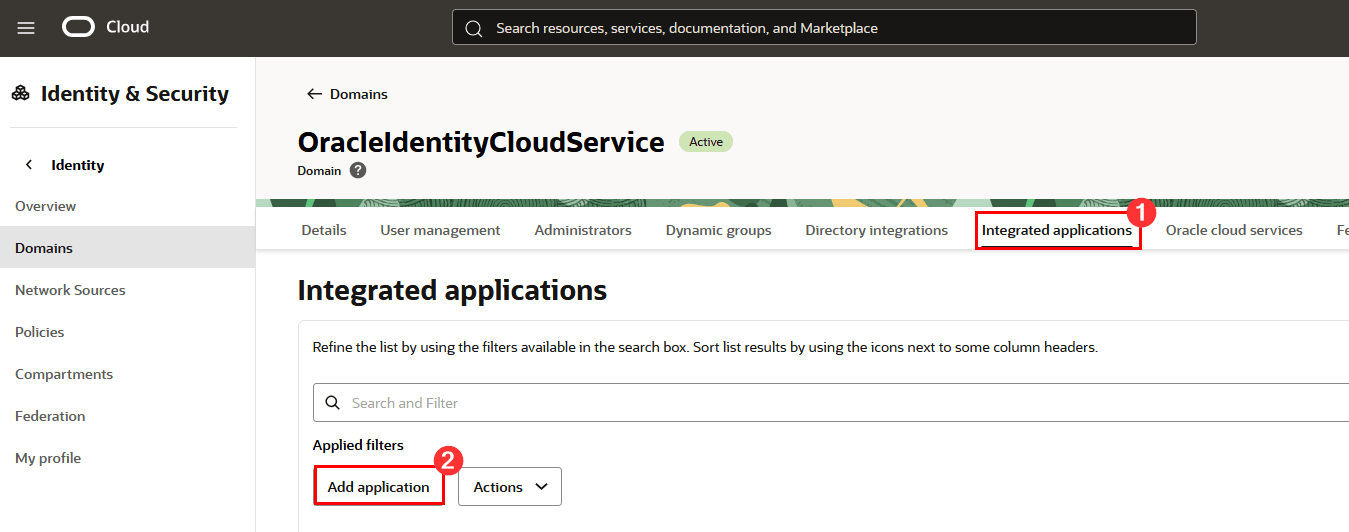

-

Per proteggere un'applicazione precedente utilizzando Oracle App Gateway, sarà necessario configurare l'accesso al dominio di Identity in cui è configurato il gateway applicazioni, fare clic su Applicazioni integrate, quindi fare clic su Aggiungi applicazione.

-

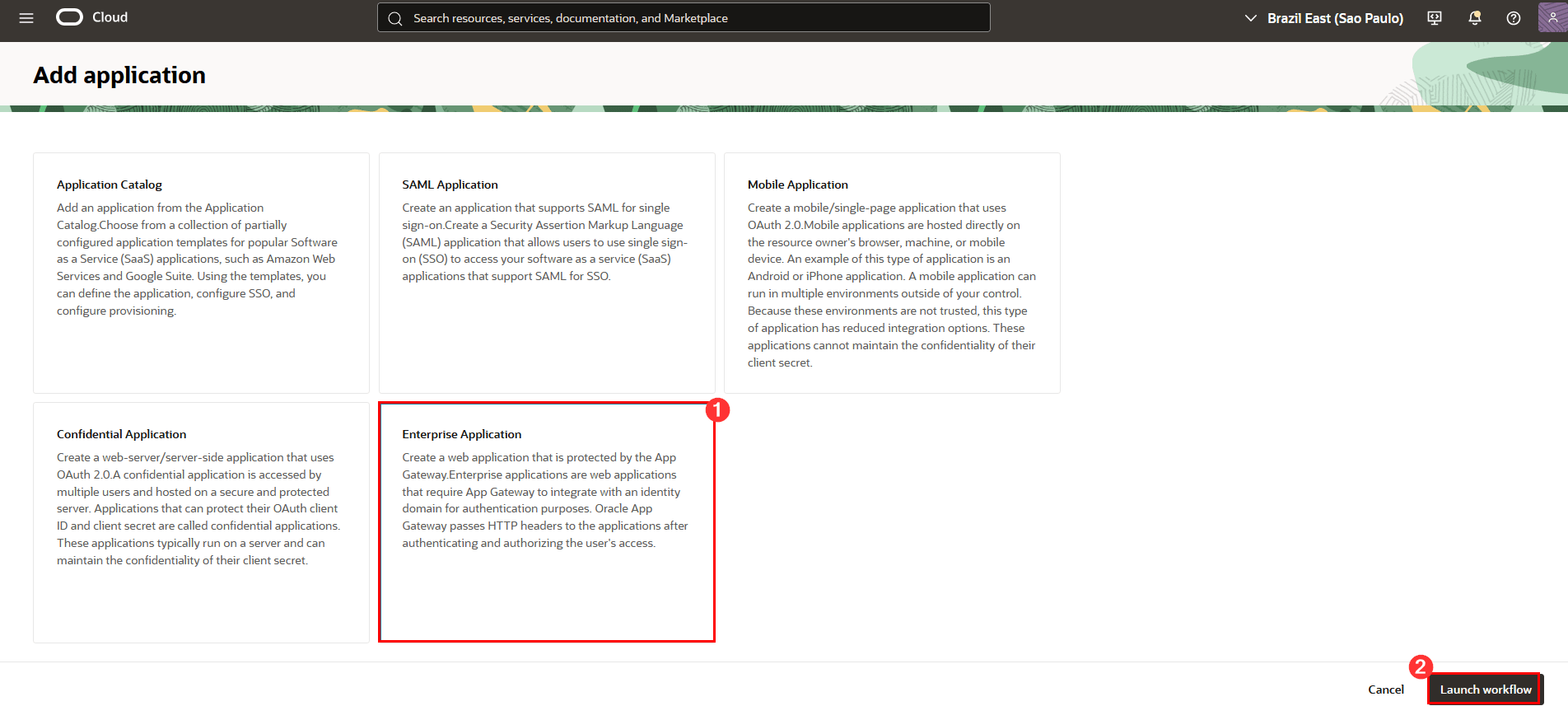

Selezionare Applicazione enterprise e fare clic su Avvia workflow.

-

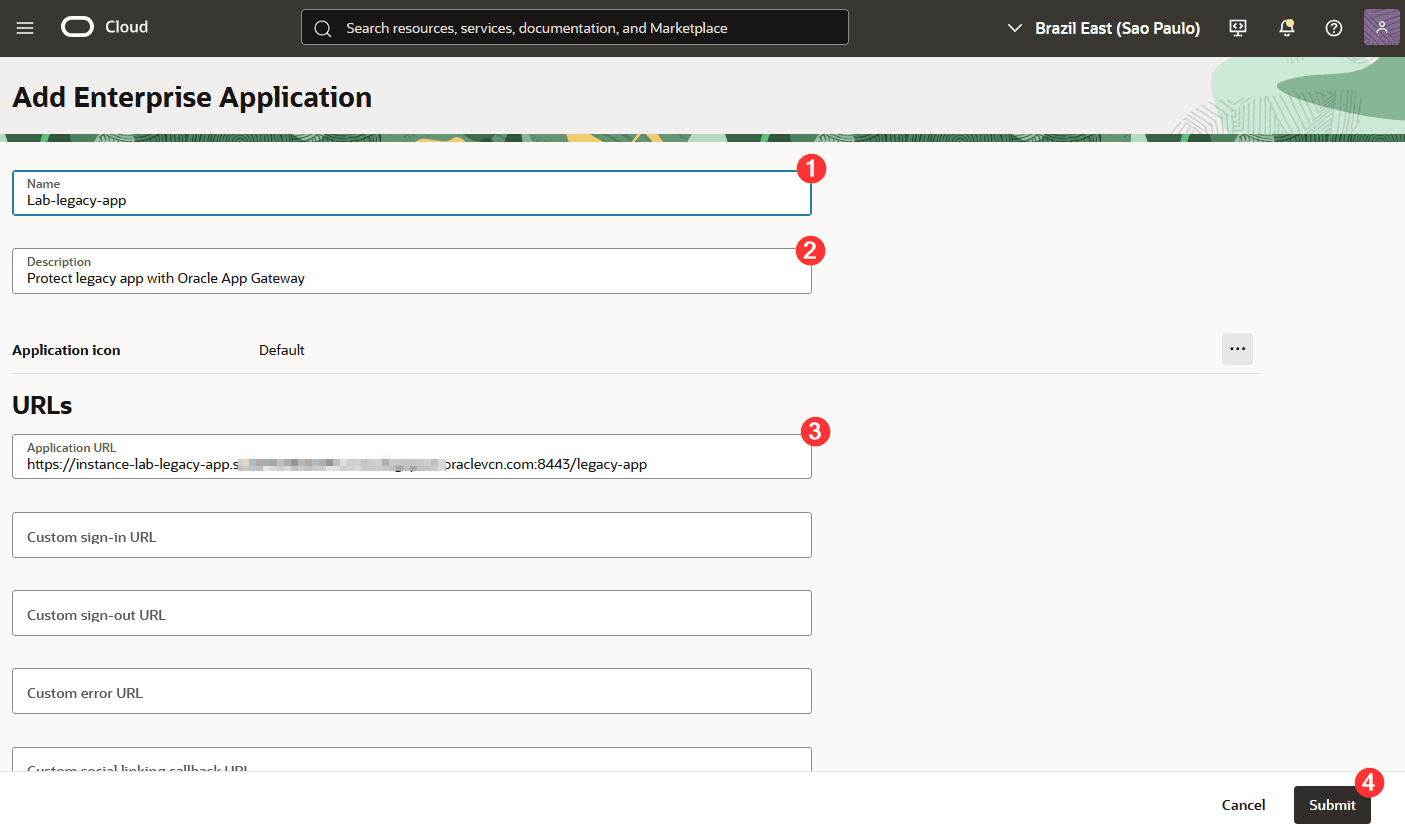

Compila tutte le informazioni richieste, tra cui:

- Nome: il nome dell'applicazione Enterprise che verrà creata per la protezione dell'applicazione da parte del gateway applicazioni;

- Descrizione: immettere una descrizione per la protezione dell'applicazione precedente da parte di Gateway applicazioni.

- URL applicazione: aggiungere l'URL utilizzato dagli utenti per accedere all'applicazione precedente. Questo è l'URL dell'applicazione che verrà protetta dal gateway applicazioni.

-

Fare clic su Sottometti.

Al termine della creazione dell'applicazione Enterprise, viene visualizzata la schermata con i relativi dettagli.

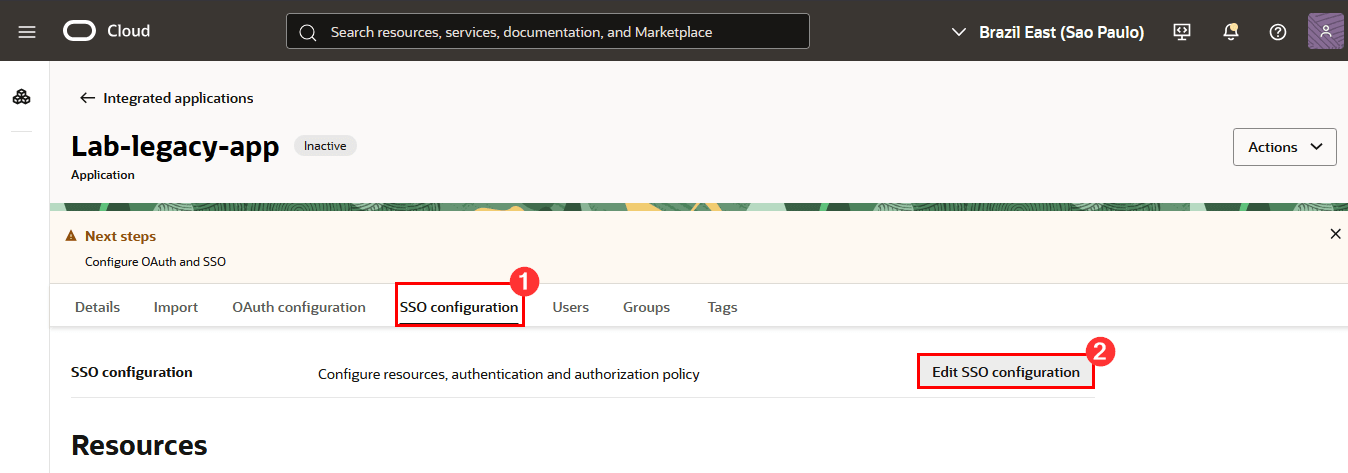

-

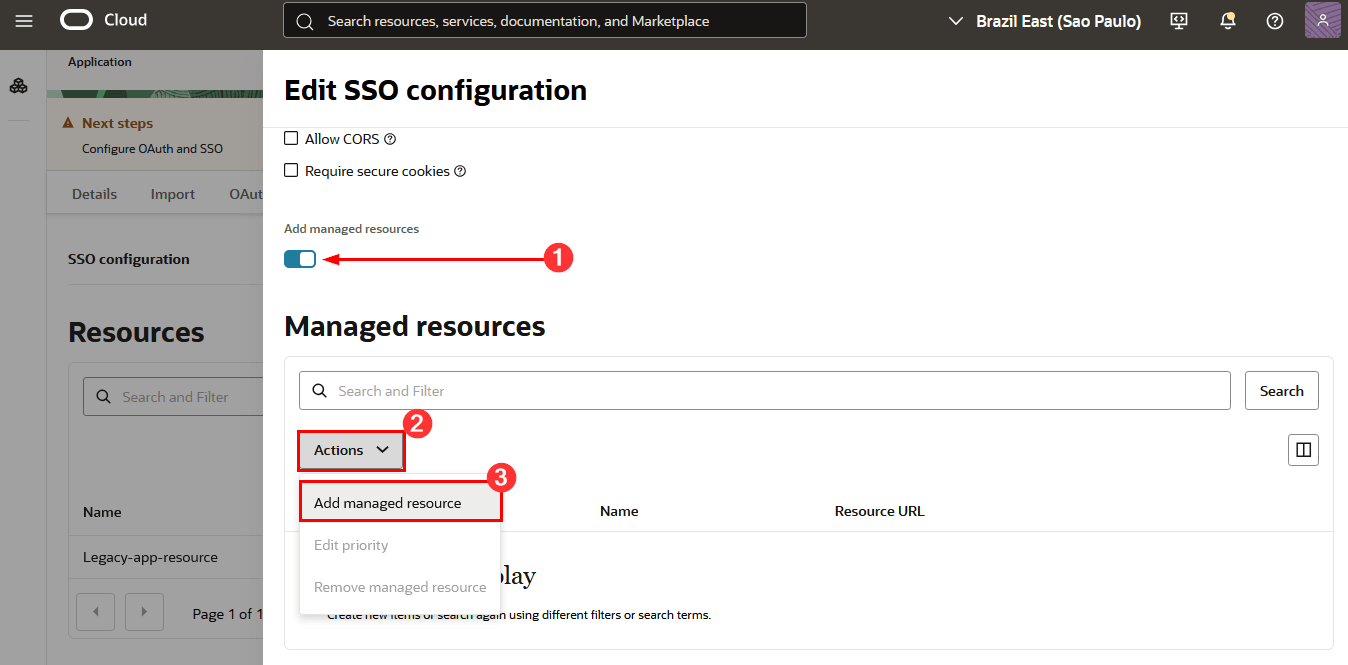

Fare clic su Configurazione SSO, quindi su Modifica configurazione SSO per continuare con la configurazione.

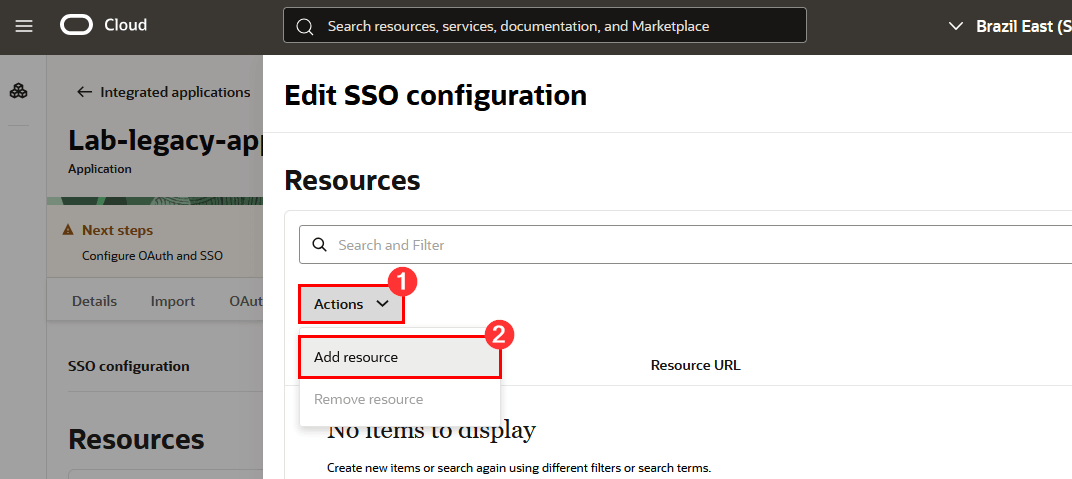

-

Fare clic su Azioni, quindi su Aggiungi risorsa.

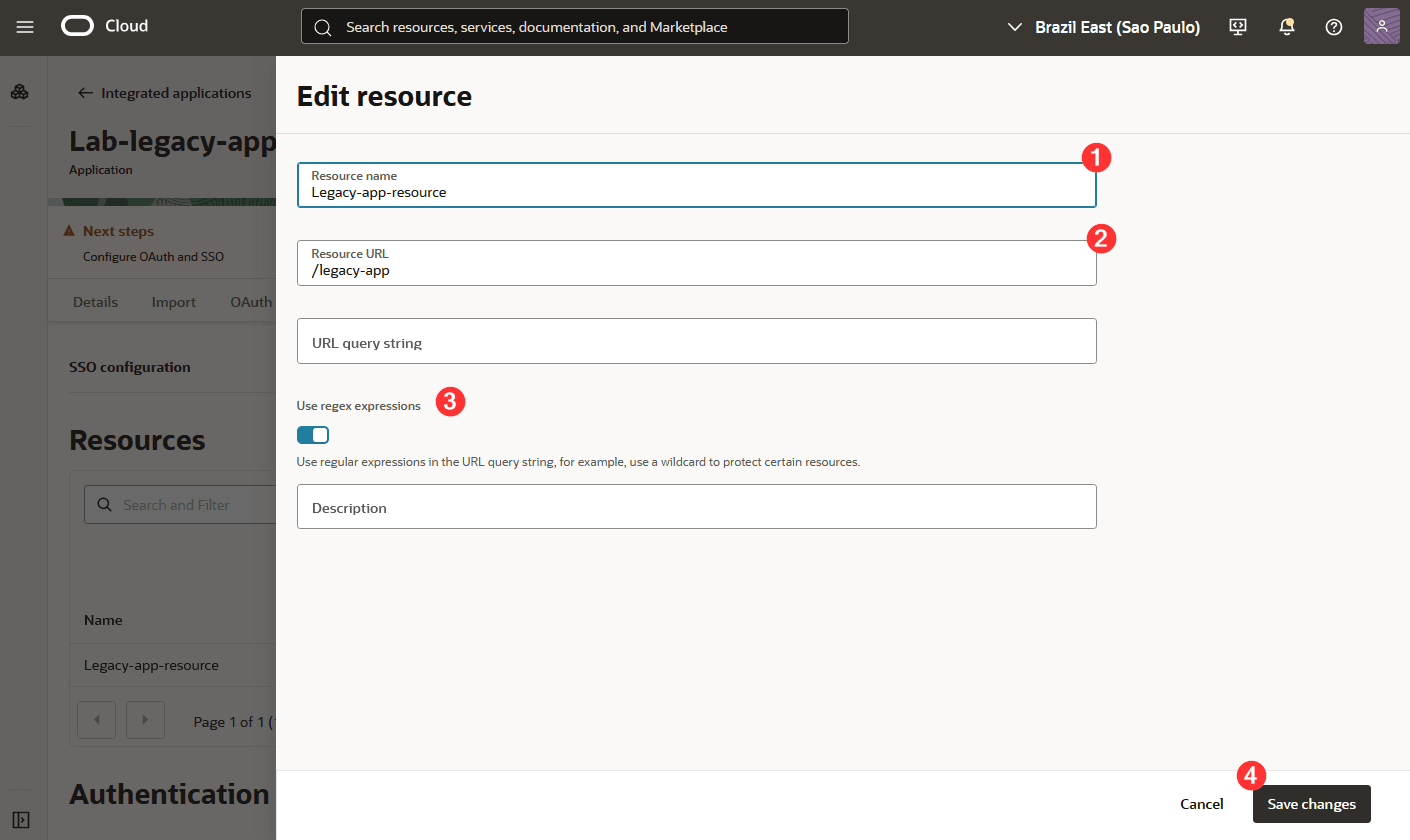

-

Configurare le risorse dell'applicazione legacy che verranno protette da Oracle App Gateway. È possibile creare risorse singolarmente, aggiungerle una per una agli URL dell'applicazione precedente e utilizzare espressioni regolari per rappresentare le raccolte di URL dell'applicazione.

-

Fare clic su Aggiungi risorse.

-

Per configurare Resource Manager, fare clic su Modifica configurazione SSO, scorrere fino alla pagina Configurazione SSO, selezionare Aggiungi risorse gestite, fare clic su Azioni e fare clic su Aggiungi risorse gestite.

-

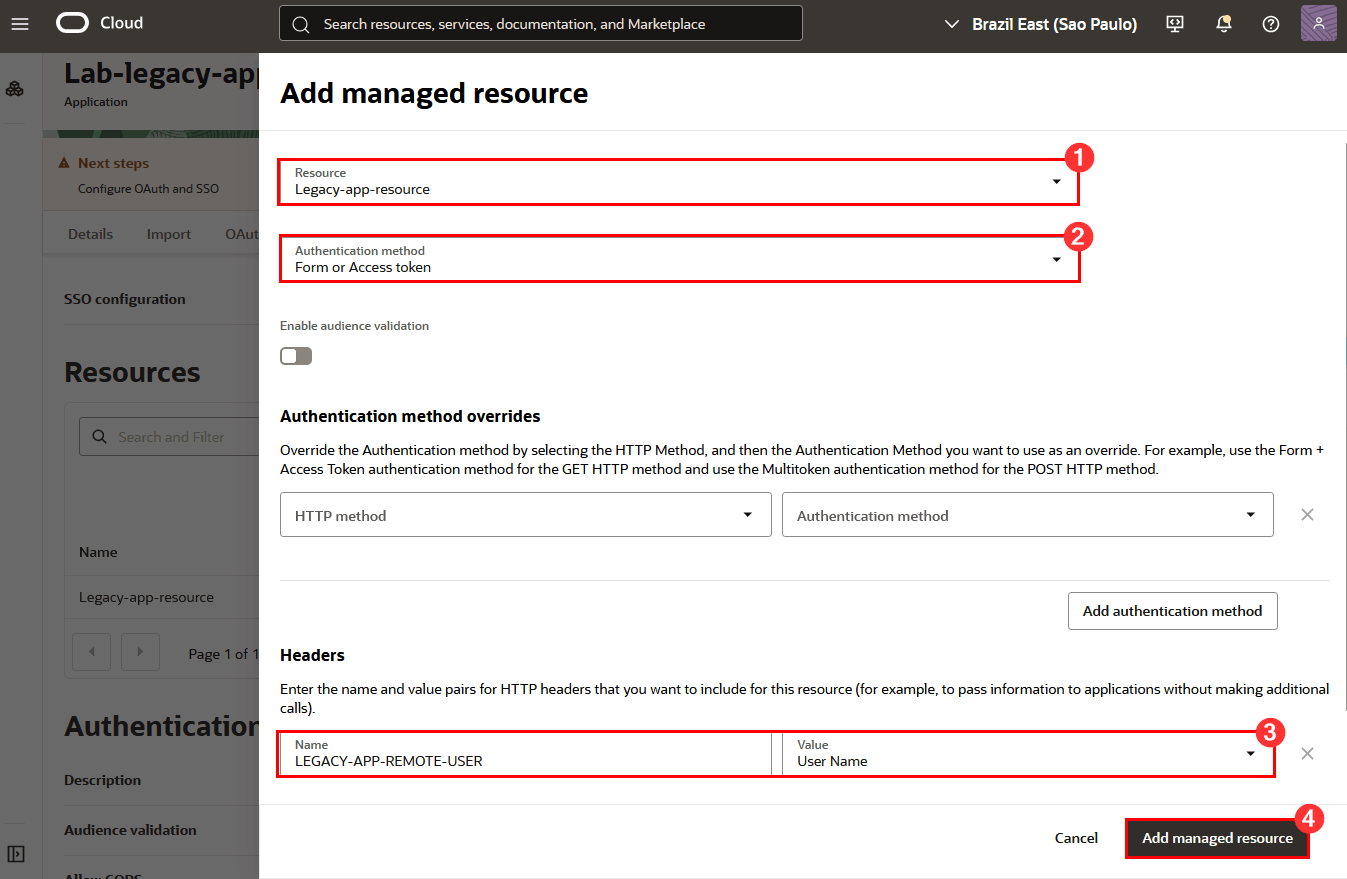

Nella pagina visualizzata effettuare le operazioni riportate di seguito.

1: Risorsa: selezionare la risorsa appena creata (in questa esercitazione è Risorsa applicazione precedente)

2: Metodo di autenticazione: selezionare il metodo di autenticazione per l'applicazione precedente (qui, ad esempio, verrà utilizzato il token modulo o accesso)

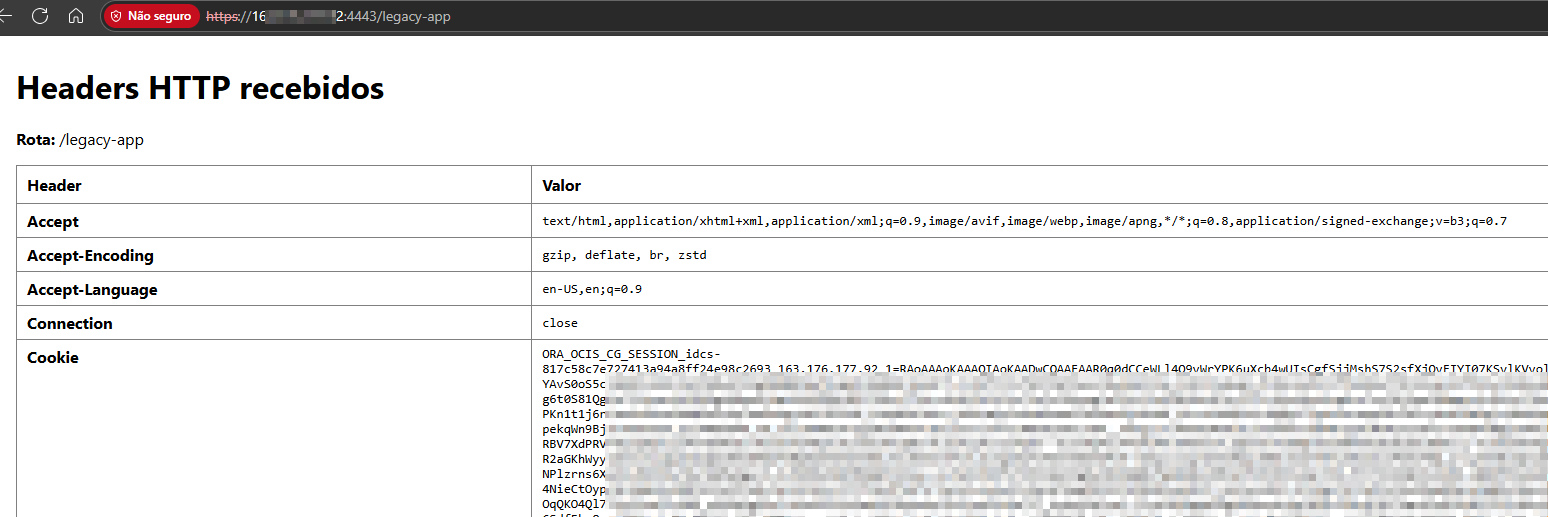

3: Nome/valore: immettere il nome e il valore delle intestazioni HTTP che si desidera inviare all'applicazione precedente.

-

Infine, fare clic su Aggiungi risorsa gestita, quindi su Salva modifiche. Questa operazione completa la creazione dell'applicazione Enterprise in IAM OCI. Questa applicazione enterprise rappresenta l'applicazione precedente che verrà protetta da Oracle App Gateway.

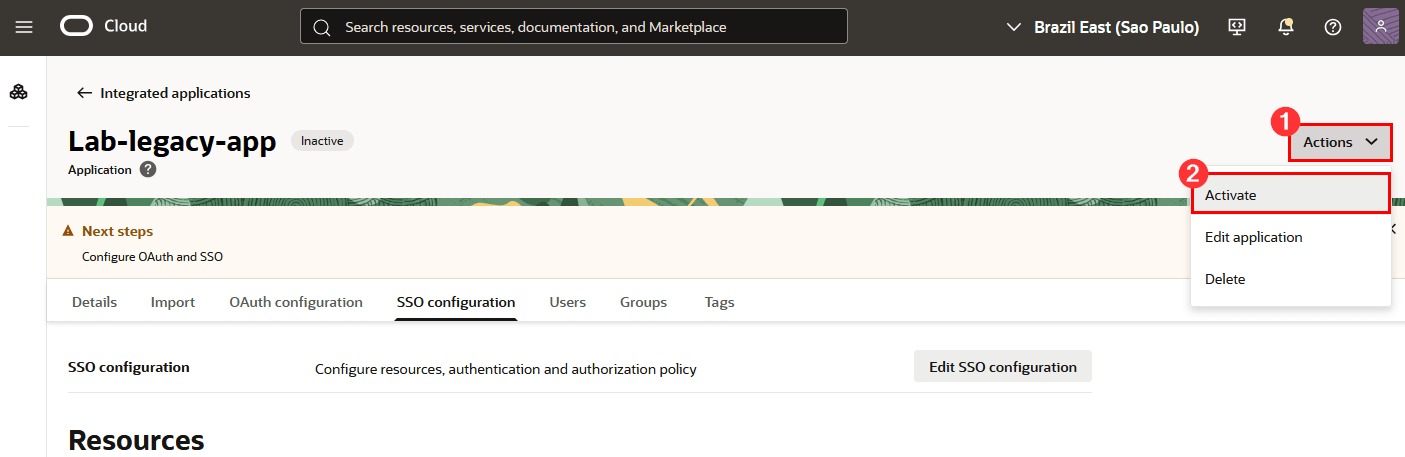

-

Dopo aver creato l'applicazione Enterprise, attivarla facendo clic sul menu Azione, quindi su Attiva:

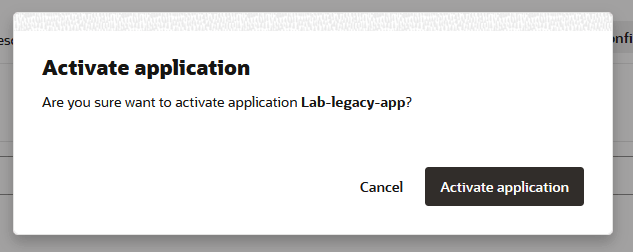

-

Conferma l'attivazione:

Task 10: Associare l'applicazione Enterprise a Oracle App Gateway

-

Per associare l'applicazione Enterprise al gateway applicazioni Oracle, è necessario configurarla all'interno di OCI Console, utilizzando il gateway applicazioni configurato nel dominio di Identity nei passi precedenti.

-

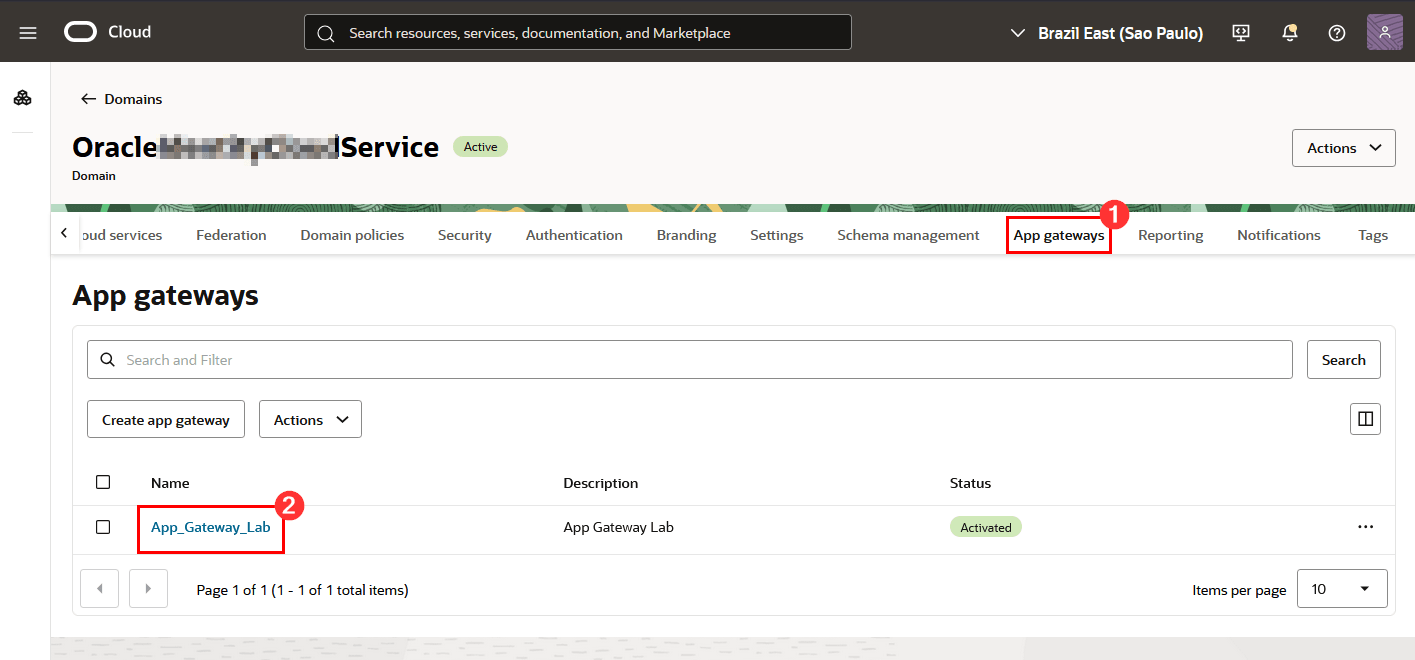

Tornare alla schermata principale del dominio di Identity, fare clic su Gateway applicazioni, quindi fare clic sul nome del gateway applicazioni configurato:

-

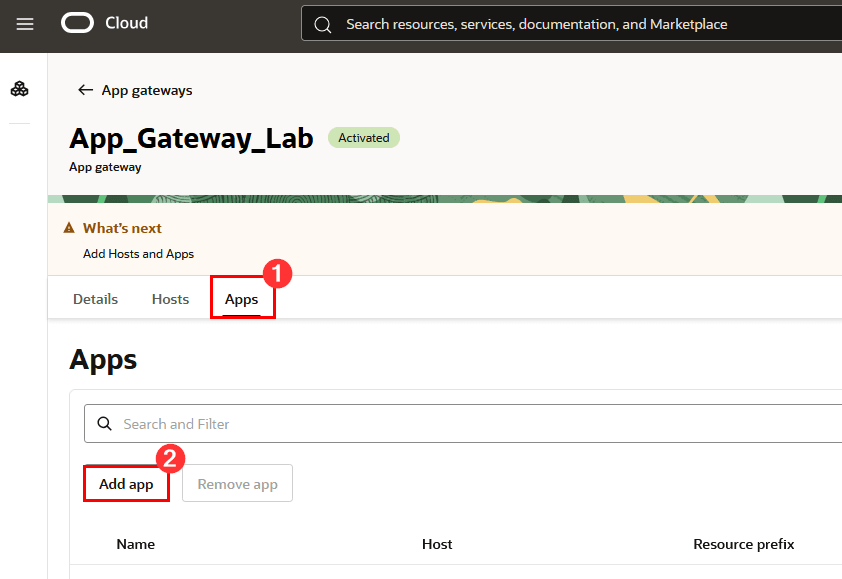

Fare clic su Applicazioni, quindi su Aggiungi applicazione.

-

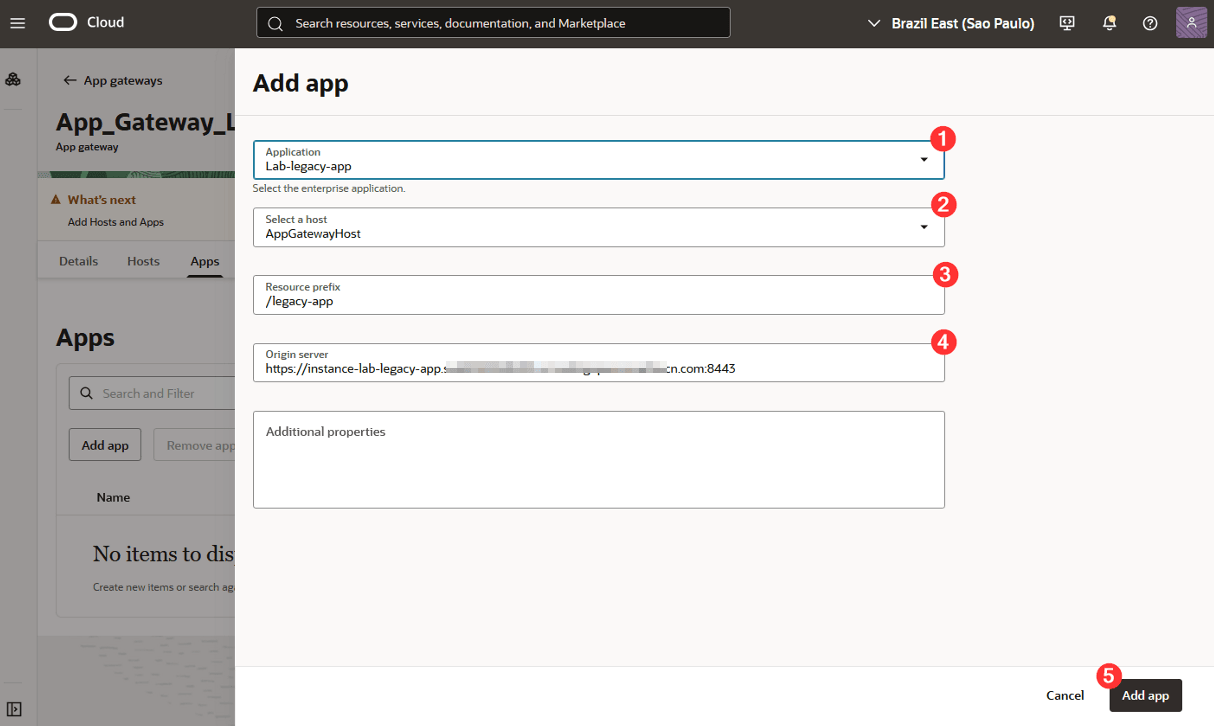

Nella schermata di configurazione immettere le informazioni richieste.

dove:

1: Applicazione: selezionare l'applicazione creata in precedenza

2: Selezionare un host: selezionare l'host creato per l'applicazione

3: Prefisso risorsa: immettere l'instradamento attraverso il quale accedere all'applicazione tramite Gateway applicazioni.

4: Server di origine: immettere il nome FQDN del server in cui è in esecuzione l'applicazione precedente, seguito dalla porta in cui è in esecuzione l'applicazione.

-

Infine, fare clic su Aggiungi app.

Al termine di tutte le configurazioni, è possibile eseguire il test dell'accesso all'applicazione precedente utilizzando Oracle App Gateway.

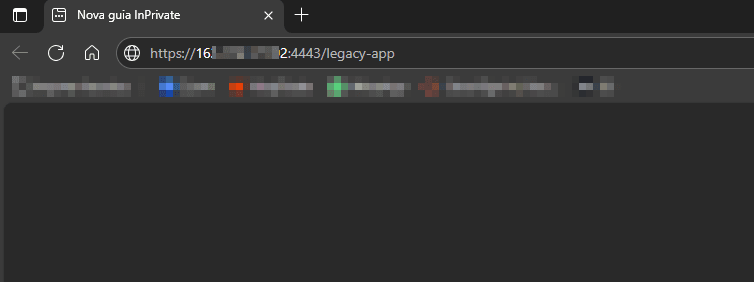

Task 11: Test dell'accesso alle applicazioni precedenti mediante Oracle App Gateway

-

Dopo aver configurato Gateway applicazioni e Applicazione enterprise, è possibile eseguire un test di accesso. A tale scopo, aprire un browser e immettere l'indirizzo pubblico del gateway applicazioni insieme alla porta in cui è stato configurato:

-

Quando si accede, il gateway applicazioni reindirizza l'utente a IAM OCI in modo che sia possibile eseguire il login a OCI.

-

Dopo l'accesso, si verificherà un reindirizzamento e l'applicazione sarà accessibile tramite Gateway applicazioni:

Conferme

- Autore: Rodrigo Pace de Barros (Solution Engineer per la sicurezza del cloud A-Team di Oracle LAD)

Altre risorse di apprendimento

Esplora altri laboratori su docs.oracle.com/learn o accedi a più contenuti di formazione gratuiti sul canale YouTube di Oracle Learning. Inoltre, visitare education.oracle.com/learning-explorer per diventare Oracle Learning Explorer.

Per la documentazione del prodotto, visitare Oracle Help Center.

Secure Legacy Applications by Using OCI IAM App Gateway

G43062-01