Comprendere i livelli DDoS

I servizi OCI forniscono il rilevamento e la mitigazione degli attacchi DDoS per i diversi livelli DDoS. Prima di progettare la soluzione DDoS, esaminare i livelli DDoS e i servizi di prevenzione forniti da OCI.

Protezione livello di trasporto di rete (3 e 4) (TCP, UDP, ICMP)

Oggi, tutti i data center Oracle Cloud dispongono di rilevamento e mitigazione degli attacchi DDoS per attacchi di alto volume di livello 3 o 4 DDoS. Questi servizi di protezione DDoS di Oracle Cloud garantiscono la disponibilità delle risorse di rete Oracle anche in presenza di attacchi di livello 3 o 4 sostenuti.

Protezione layer applicativo (7) (HTTP/HTTPS)

Applicazioni di destinazione con attacchi di livello 7 (HTTP/HTTPS) che sfruttano vulnerabilità e configurazioni errate. Le dimensioni e la sofisticazione di questi attacchi stanno crescendo in modo esponenziale. Pertanto, è fondamentale proteggere le applicazioni dalle minacce informatiche, inclusi bot dannosi, script intersito, inserimento SQL e altre vulnerabilità definite dal Open Web Application Security Project (OWASP).

Informazioni sulla protezione di Oracle DDoS

I servizi di protezione DDoS su OCI si applicano all'attacco basato sulla rete (layer 3 e 4 del modello OSI) o a quello che molte persone pensano come un attacco basato sul volume. Oracle monitora l'intero spazio di indirizzi, incluso il modello BYOIP (Bring Your IP Address) per tutti i clienti di Oracle Cloud. Se vengono visualizzati attacchi basati su volumi elevati, sono disponibili gli strumenti e i processi per mitigare e pulire il traffico dannoso. Oracle sta gestendo completamente questa protezione per i clienti OCI.

Gli attacchi basati su DNS sono prevalenti in quanto esistono al livello di trasporto nell'ambito del protocollo UDP e possono subire numerosi problemi. Per rilevare e mitigare questi attacchi, i servizi DNS possono essere distribuiti in OCI come entità di proprietà del cliente dietro un load balancer di rete, ad esempio per supportare i servizi DNS pubblici.

Poiché il DNS OCI è una rete anycast globale di più data center posizionata in modo strategico in vari continenti, utilizza una combinazione di provider di transito Internet ridondante per garantire livelli massimi di resilienza e protezione dagli attacchi DDoS.

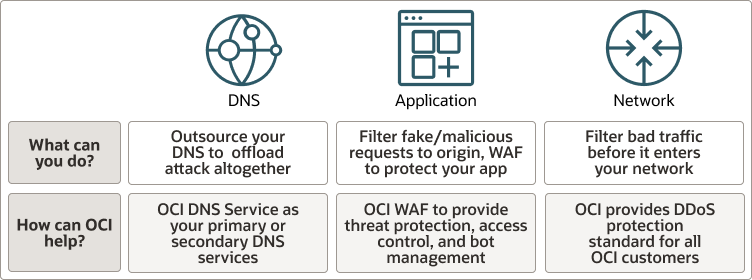

DDoS tipi di attacco e mitigazioni sono riepilogati nel diagramma sottostante.

Descrizione dell'illustrazione ddos-attack-types-and-oci-mitigations.png

Comprendere la funzione dei servizi di prevenzione OCI DDoS

Per la prevenzione di OCI DDoS sono necessari i servizi riportati di seguito.

- Web Application Firewall (WAF): Oracle Cloud Infrastructure Web Application Firewall (WAF) è un servizio di applicazione basato su regionale e perimetrale collegato a un punto di applicazione, come un load balancer o un nome di dominio di applicazione Web. WAF protegge le applicazioni dal traffico Internet dannoso e indesiderato. WAF può proteggere qualsiasi endpoint che si interfaccia con Internet, garantendo un'applicazione coerente delle regole in tutte le applicazioni di un cliente.

Esistono due tipi di soluzioni WAF OCI: criterio perimetrale WAF e criterio firewall WAF. Il criterio perimetrale WAF viene usato per applicare i criteri al perimetro, mentre un criterio firewall WAF è associato ai load balancer delle applicazioni (ALB). WAF Edge applica i criteri WAF prima di inserire la VCN di un'organizzazione.

-

Network Load Balancer (NLB): il servizio di bilanciamento del carico di rete flessibile (load balancer di rete) Oracle Cloud Infrastructure fornisce la distribuzione automatica del traffico da un punto di accesso a più server backend nella tua rete cloud virtuale (VCN). Funziona a livello di connessione e carica le saldi delle connessioni client in entrata in server backend in buono stato in base ai dati di livello 3 e 4 (protocollo IP). Il servizio offre un load balancer con la tua scelta di un indirizzo IP pubblico o privato regionale, scalabile in modo elastico e ridimensionalo in base al traffico client senza requisiti di configurazione della larghezza di banda. In OCI, gli NLB lavorano in modo asimmetrico. Questo approccio di hashing richiederebbe una designazione univoca per NGFW distribuita con loro utilizzando NAT di origine e destinazione. L'hashing simmetrico eliminerebbe il requisito per NAT su NGFW dietro NLB.

- Flexible Load Balancer (FLB): il servizio di bilanciamento del carico Oracle Cloud Infrastructure fornisce la distribuzione automatica del traffico da un unico punto di accesso a più server raggiungibili dalla rete cloud virtuale (VCN). Il servizio offre un load balancer con la tua scelta di un indirizzo IP pubblico o privato e larghezza di banda di cui è stato eseguito il provisioning.

- Firewall di nuova generazione (NGFW): un firewall di nuova generazione è la tecnologia firewall di ultima generazione, che utilizza servizi firewall tradizionali abbinati a filtri avanzati di livello 7, rilevamento/prevenzione delle minacce (DDoS), ispezione dei pacchetti in profondità e funzioni di rilevamento/prevenzione delle intrusioni.

- Certificato TLS/SSL: un certificato TLS/SSL è un certificato digitale che autentica l'identità di un sito Web e abilita una connessione cifrata.

Esistono due tipi principali di certificati: certificati standard e certificati con caratteri jolly. Un certificato SSL a dominio singolo standard protegge un nome di dominio. A. Il certificato SSL con caratteri jolly protegge il dominio e un numero illimitato di sottodomini di primo livello. In generale, i certificati con caratteri jolly vengono considerati meno sicuri poiché il compromesso del certificato comporta un set più ampio di risorse interessate, mentre un certificato con un singolo dominio standard è più sicuro in quanto, in caso di compromissione, influisce solo sulle risorse che utilizzano il certificato.