Considerazioni sullo spostamento nel cloud

Requisiti del carico di lavoro chiave

Quando si esegue la migrazione del servizio JD Edwards EnterpriseOne in locale al cloud, è possibile discutere con il team di account Oracle.

- Progettazione per l'alta disponibilità e il recupero da errori irreversibili

- Distribuzione di un'architettura sicura.

- Corrispondenza tra prestazioni elevate e modello di rete altamente isolato.

- Migrazione degli ambienti dell'applicazione e del database nel cloud.

- Gestione della visibilità su costi e uso.

- Monitoraggio dello stato e delle prestazioni dell'infrastruttura.

Rete e connettività

Gli obiettivi principali per l'architettura di rete e connettività forniscono connettività sicura e ad alta velocità tra le risorse cloud e qualsiasi utente e/o sistema necessario per accedere a tali risorse.

- Accesso dai campus aziendali all'applicazione tramite collegamenti di rete privati

- Collegamenti cifrati tramite Internet pubblico

- Endpoint Internet pubblici

- Connettività di rete privata ad altri sistemi o servizi ospitati su Oracle Cloud Infrastructure

- Isolamento a livello di rete tra livelli di applicazione

- Monitoraggio e gestione dell'accesso a tutti i livelli di applicazione e database

- Bilanciamento del carico su più nodi dell'applicazione per prestazioni e disponibilità

- Isolamento da altri clienti e dagli altri carichi di lavoro

- Latenza di rete bassa nel data center remoto

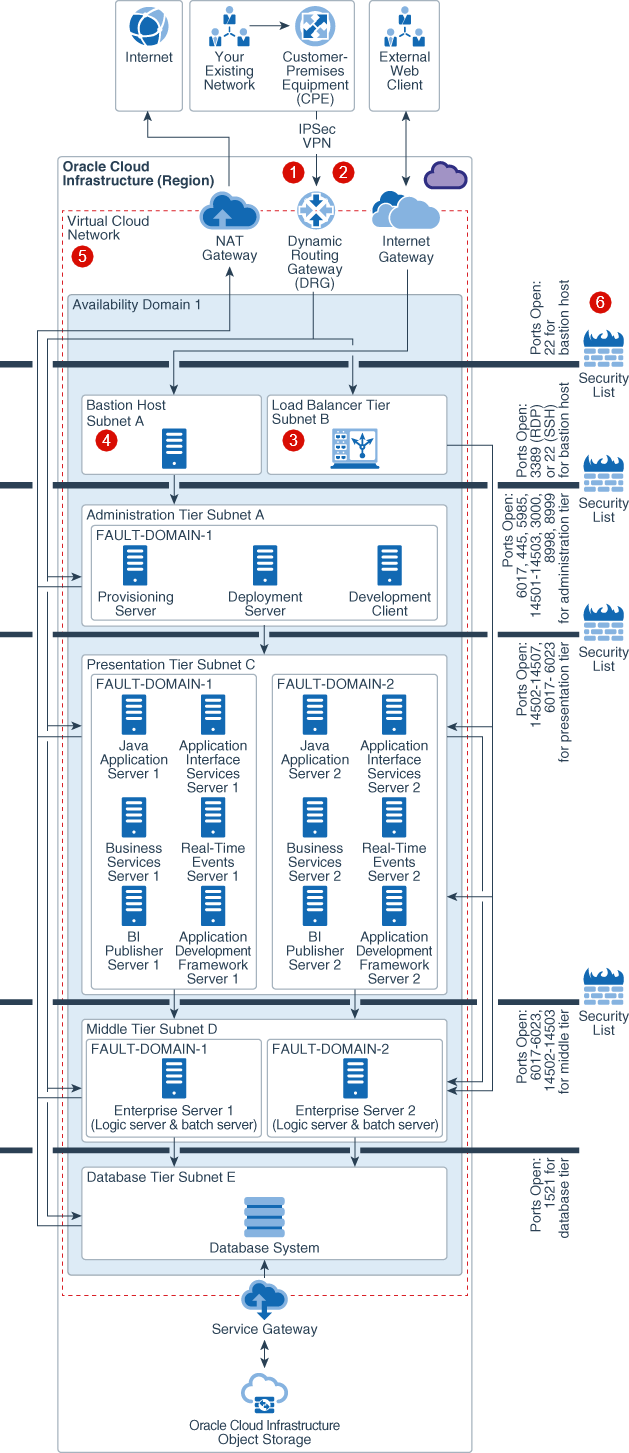

Descrizione dell'immagine single_availability_domain_jd_edwards_deployment_withcallouts-networking.png

- Accesso a rete dedicata tramite FastConnect

: più partner delle regioni in tutto il mondo offrono connessioni di rete dedicate tra i centri dati on premise e Oracle. In questo modo è possibile accedere all'implementazione JD Edwards come se fosse in esecuzione nel proprio data center.

: più partner delle regioni in tutto il mondo offrono connessioni di rete dedicate tra i centri dati on premise e Oracle. In questo modo è possibile accedere all'implementazione JD Edwards come se fosse in esecuzione nel proprio data center.

- Accesso a rete sicura mediante IPSec VPN

: per un costo inferiore, ma continua a proteggere l'accesso tramite Internet, puoi utilizzare un tunnel VPN (Internet Protocol Security) virtuale (IPsec) cifrato per connettersi dal data center HQ o on premise alle risorse JD Edwards in Oracle Cloud Infrastructure. Dall'ambiente in locale puoi accedere alle istanze cloud in una subnet privata connettendo tramite un gateway di instradamento dinamico (DRG). DRG è il gateway che connette la rete on premise alla tua rete cloud.

: per un costo inferiore, ma continua a proteggere l'accesso tramite Internet, puoi utilizzare un tunnel VPN (Internet Protocol Security) virtuale (IPsec) cifrato per connettersi dal data center HQ o on premise alle risorse JD Edwards in Oracle Cloud Infrastructure. Dall'ambiente in locale puoi accedere alle istanze cloud in una subnet privata connettendo tramite un gateway di instradamento dinamico (DRG). DRG è il gateway che connette la rete on premise alla tua rete cloud.

- Bilanciamento del carico Oracle Cloud Infrastructure incorporato e preconfigurato

: i load balancer ridondanti e preconfigurati sono disponibili su subnet private e pubbliche per bilanciare il traffico all'interno dell'implementazione e dalle connessioni esterne, rispettivamente.

: i load balancer ridondanti e preconfigurati sono disponibili su subnet private e pubbliche per bilanciare il traffico all'interno dell'implementazione e dalle connessioni esterne, rispettivamente.

- Accesso sicuro a qualsiasi livello tramite l'host di base

: l'host di base è un componente facoltativo che può essere utilizzato come server di collegamento per accedere alle istanze di Oracle Cloud Infrastructure nella subnet privata. È inoltre possibile accedere alle istanze nella subnet privata utilizzando il tunneling SSH dinamico.

: l'host di base è un componente facoltativo che può essere utilizzato come server di collegamento per accedere alle istanze di Oracle Cloud Infrastructure nella subnet privata. È inoltre possibile accedere alle istanze nella subnet privata utilizzando il tunneling SSH dinamico.

- L'isolamento della rete cloud tramite la rete cloud virtuale

: la rete VCN (Virtual Cloud Network) è essenzialmente la tua rete privata all'interno di Oracle Cloud Infrastructure. Offre isolamento per il carico di lavoro JD Edwards da qualsiasi altro carico di lavoro su Oracle Cloud Infrastructure, inclusi gli altri carichi di lavoro in una VCN diversa. Puoi suddividere la tua VCN utilizzando le subnet per garantire l'isolamento delle risorse e applicare le regole di sicurezza per applicare l'accesso sicuro. È inoltre possibile aggiungere tabelle e regole di instradamento per inviare il traffico dalla VCN, in modo analogo alle regole di instradamento di rete tradizionali.

: la rete VCN (Virtual Cloud Network) è essenzialmente la tua rete privata all'interno di Oracle Cloud Infrastructure. Offre isolamento per il carico di lavoro JD Edwards da qualsiasi altro carico di lavoro su Oracle Cloud Infrastructure, inclusi gli altri carichi di lavoro in una VCN diversa. Puoi suddividere la tua VCN utilizzando le subnet per garantire l'isolamento delle risorse e applicare le regole di sicurezza per applicare l'accesso sicuro. È inoltre possibile aggiungere tabelle e regole di instradamento per inviare il traffico dalla VCN, in modo analogo alle regole di instradamento di rete tradizionali.

Puoi creare istanze in una subnet privata o pubblica a seconda che desideri accedere a tali istanze da Internet. Alle istanze create in una subnet pubblica viene assegnato un indirizzo IP pubblico e l'utente potrà accedere a queste istanze dalla rete Internet pubblica. Viceversa, non è possibile assegnare un indirizzo IP pubblico alle istanze create in una subnet privata, pertanto non sarà possibile accedere a queste istanze su Internet. Puoi, tuttavia, aggiungere un gateway NAT alla tua VCN per offrire istanze in una subnet privata la possibilità di avviare connessioni a Internet e ricevere risposte ai fini dell'applicazione degli aggiornamenti del sistema operativo e delle applicazioni. I gateway NAT non riceveranno le connessioni in entrata avviate da Internet.

Si consiglia di creare subnet separate per ogni livello, ad esempio host di base, database, applicazione e bilanciamento del carico, per garantire l'implementazione dei requisiti di sicurezza appropriati nei vari livelli. - Più firewall interni

: una lista di sicurezza fornisce un firewall virtuale per ogni livello, con regole di entrata ed uscita che specificano i tipi di traffico consentiti ed in uscita.

: una lista di sicurezza fornisce un firewall virtuale per ogni livello, con regole di entrata ed uscita che specificano i tipi di traffico consentiti ed in uscita.

Resilienza e alta disponibilità

La resiliency e l'architettura High Availability di Oracle Cloud Infrastructure offrono flessibilità, ridondanza e High Availability (HA) nell'infrastruttura cloud che supporta JD Edwards EnterpriseOne e i relativi data set backend.

- Più nodi attivi/attivi a ogni livello applicazione

- Resilienza del sistema – utilizzo di più domini di errore

- Strategia di backup per i livelli non di database

- Strategia di ridondanza per il livello database

- Strategia di backup per il livello database

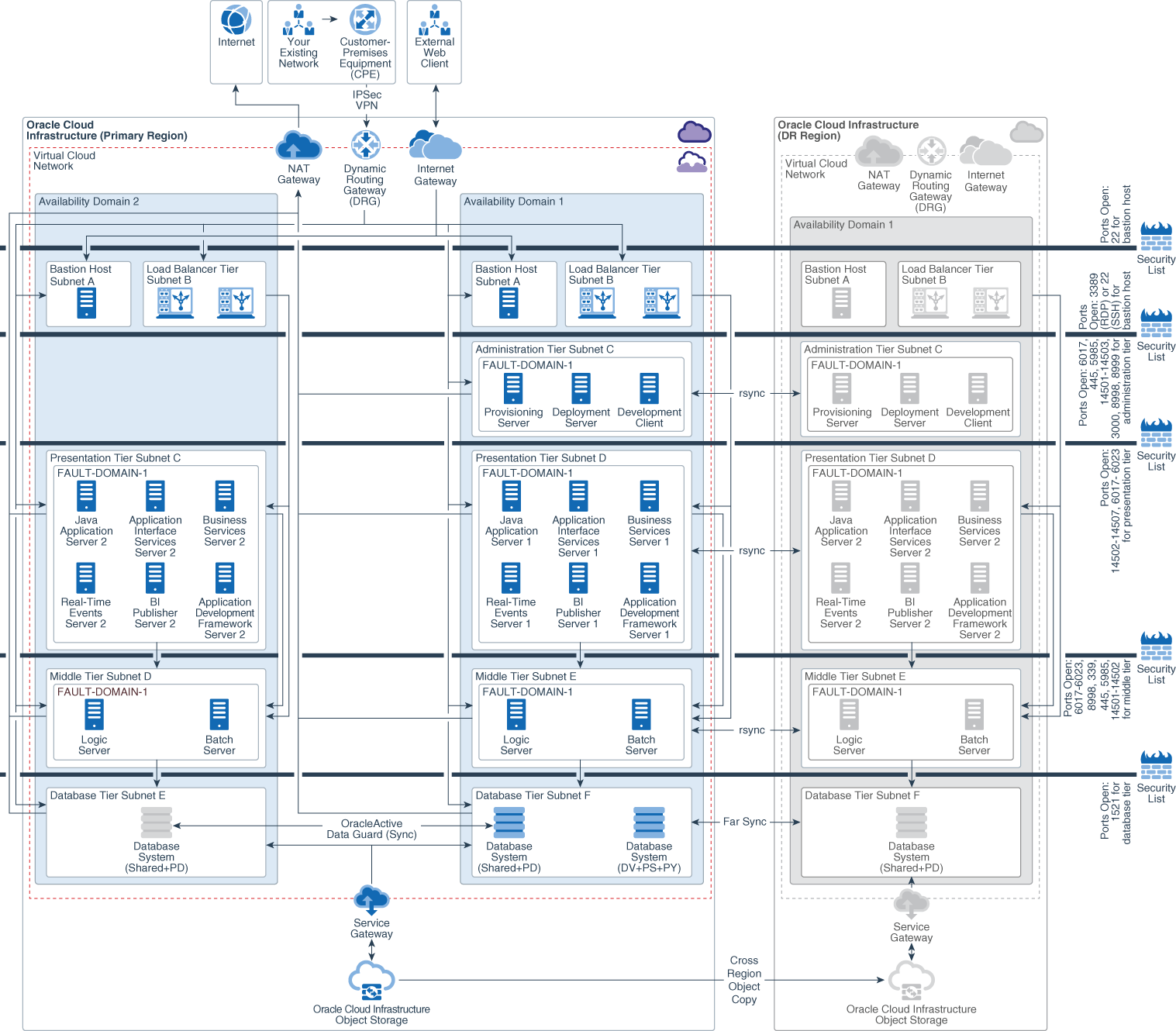

La figura seguente illustra l'architettura di riferimento per la flessibilità e l'alta disponibilità per la distribuzione di JD Edwards EnterpriseOne in un unico dominio di disponibilità:

Descrizione dell'illustrazione single_availability_domain_jd_edwards_deployment_withcallouts-ha.png

- Ridondanza server attivo/attivo

: per garantire l'alta disponibilità all'interno di un dominio di disponibilità (AD), distribuire istanze ridondanti di ogni componente che utilizzi domini di errore. Tutte le istanze sono attive e ricevono il traffico dal load balancer e dal livello intermedio.

: per garantire l'alta disponibilità all'interno di un dominio di disponibilità (AD), distribuire istanze ridondanti di ogni componente che utilizzi domini di errore. Tutte le istanze sono attive e ricevono il traffico dal load balancer e dal livello intermedio.

- Resilienza del sistema

: i domini di errore sono un raggruppamento di hardware e infrastruttura distinti da altri domini di errore nello stesso dominio di AD. Ogni dominio AD dispone di tre domini di errore. Sfruttando in modo appropriato i domini di errore, è possibile aumentare la disponibilità delle applicazioni in esecuzione su Oracle Cloud Infrastructure.

: i domini di errore sono un raggruppamento di hardware e infrastruttura distinti da altri domini di errore nello stesso dominio di AD. Ogni dominio AD dispone di tre domini di errore. Sfruttando in modo appropriato i domini di errore, è possibile aumentare la disponibilità delle applicazioni in esecuzione su Oracle Cloud Infrastructure.

- Ridondanza database

: per i requisiti per prestazioni e HA, Oracle consiglia di utilizzare sistemi di database a due nodi, Oracle Real Application Clusters (Oracle RAC) o Oracle Database Exadata Cloud Service System in Oracle Cloud Infrastructure.

: per i requisiti per prestazioni e HA, Oracle consiglia di utilizzare sistemi di database a due nodi, Oracle Real Application Clusters (Oracle RAC) o Oracle Database Exadata Cloud Service System in Oracle Cloud Infrastructure.

- Livello applicazione strategia di backup

: è possibile configurare il backup dei livelli di applicazione mediante la funzione di backup basata sui criteri dei volumi a blocchi Oracle Cloud Infrastructure. I volumi a blocchi di Oracle Cloud Infrastructure ti consentono di eseguire automaticamente i backup dei volumi in base a una pianificazione e di conservarli in base al criterio di backup selezionato.

: è possibile configurare il backup dei livelli di applicazione mediante la funzione di backup basata sui criteri dei volumi a blocchi Oracle Cloud Infrastructure. I volumi a blocchi di Oracle Cloud Infrastructure ti consentono di eseguire automaticamente i backup dei volumi in base a una pianificazione e di conservarli in base al criterio di backup selezionato.

- Livello database strategia di backup

: uso dello storage degli oggetti Oracle Cloud Infrastructure per eseguire un backup utilizzando Oracle Recovery Manager (RMAN). Per eseguire il backup o l'applicazione di patch sul database dello storage degli oggetti Oracle Cloud Infrastructure, la VCN del sistema DB deve essere configurata con un gateway dei servizi o con un gateway Internet. Si consiglia di utilizzare un gateway di servizi anziché un gateway Internet per il backup e l'applicazione di patch.

: uso dello storage degli oggetti Oracle Cloud Infrastructure per eseguire un backup utilizzando Oracle Recovery Manager (RMAN). Per eseguire il backup o l'applicazione di patch sul database dello storage degli oggetti Oracle Cloud Infrastructure, la VCN del sistema DB deve essere configurata con un gateway dei servizi o con un gateway Internet. Si consiglia di utilizzare un gateway di servizi anziché un gateway Internet per il backup e l'applicazione di patch.

Disaster recovery

Oracle Cloud fornisce implementazioni JD Edwards EnterpriseOne che consentono di creare il recupero da errori irreversibili (DR) nella distribuzione in eventi non vedenti che richiedono il failover e continuare a tenere JD Edwards attivo e in esecuzione.

- Recupero da calamità in un'unica area:

- Componenti attivo-attivo tra ADs

- Componenti attivi/passivi su ambienti specifici

- Subnet regionali tra ADs

- Bilanciamento del carico tra domini AD

- Sincronizzazione della memoria tra ADs

- DR database tra ADs

- Recupero da errori irreversibili tra più aree:

- Replica dell'applicazione tra aree

- Memorizzazione della replica tra le aree

- La copia tra aree consente di copiare in modo asincrono lo storage degli oggetti

- Copia di backup tra aree per volumi a blocchi Oracle Cloud Infrastructure

- Protezione del database tra le aree

Informazioni sull'architettura di riferimento per la distribuzione di JD Edwards in un'unica area

La figura seguente illustra l'architettura di riferimento per la distribuzione di JD Edwards in un'unica area.

Descrizione dell'immagine multi_availability_domain_jd_edwards_domain_withcallouts.png

- I componenti attivi/attivo tra ADs

: la configurazione cluster dei servizi supportati tra ADs fornisce la protezione da un errore di AD. Per un'architettura attiva-passiva, sincronizzare gli Application Server tra i domini di disponibilità utilizzando rsync.

: la configurazione cluster dei servizi supportati tra ADs fornisce la protezione da un errore di AD. Per un'architettura attiva-passiva, sincronizzare gli Application Server tra i domini di disponibilità utilizzando rsync.

- Subnet regionali tra ADs

: le subnet regionali si estendono sull'intera area, garantendo il resilienza rispetto a un errore di rete AD e alla distribuzione e alla gestione semplificati dei servizi JDE.

: le subnet regionali si estendono sull'intera area, garantendo il resilienza rispetto a un errore di rete AD e alla distribuzione e alla gestione semplificati dei servizi JDE.

- Bilanciamento del carico tra ADs

: Oracle Cloud Infrastructure Public Load Balancing distribuisce il traffico tra i server JD Edwards in tutti i server ADs configurati. Protezione da un errore AD.

: Oracle Cloud Infrastructure Public Load Balancing distribuisce il traffico tra i server JD Edwards in tutti i server ADs configurati. Protezione da un errore AD.

- Sincronizzazione della memoria tra ADs

: i backup dei volumi a blocchi (avvio e blocco) vengono replicati in tutti i domini ADs all'interno di un'area e possono essere ripristinati in qualsiasi AD all'interno della stessa area. Storage degli oggetti è un servizio regionale. I dati vengono memorizzati in modo ridondante su più server di memorizzazione e su più elementi ADs in modo automatico.

: i backup dei volumi a blocchi (avvio e blocco) vengono replicati in tutti i domini ADs all'interno di un'area e possono essere ripristinati in qualsiasi AD all'interno della stessa area. Storage degli oggetti è un servizio regionale. I dati vengono memorizzati in modo ridondante su più server di memorizzazione e su più elementi ADs in modo automatico.

- DR database tra ADs

: Data Guard o Active Data Guard possono essere selezionati a seconda dell'uso di maiuscole e minuscole e dell'edizione del database. Active Data Guard richiede Enterprise Edition – Extreme Performance.

: Data Guard o Active Data Guard possono essere selezionati a seconda dell'uso di maiuscole e minuscole e dell'edizione del database. Active Data Guard richiede Enterprise Edition – Extreme Performance.

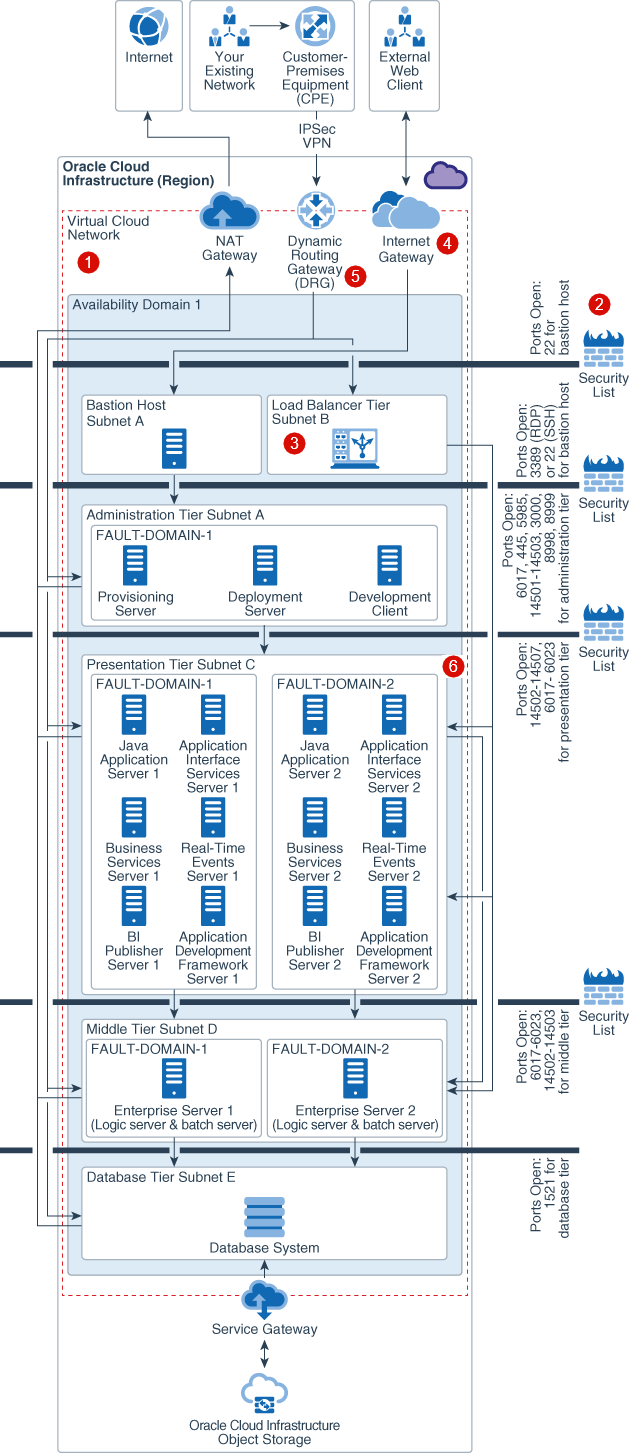

Informazioni sull'architettura di riferimento per la distribuzione di JD Edwards in un'area multipla

Descrizione dell'immagine multi_region_jd_edwards_domain.png

- Componenti attivo-attivo tra ADs : la configurazione cluster dei servizi supportati tra ADs garantisce la protezione da un errore di AD.

- Componenti attivi/passivi tra le aree: se si utilizza un elemento attivo per sincronizzare i server applicazioni nei vari domini, utilizzare rsync.

- Subnet regionali tra ADs : le subnet regionali si estendono all'intera area, garantendo resilienza rispetto a errori di rete AD e alla distribuzione e alla gestione semplificati dei servizi JDE.

- Peering VCN tra aree: le VCN possono connettersi tra le varie aree con una tenancy o tra tenancy. Per la connettività si utilizza il backbone interno di Oracle tra le varie aree.

- Sincronizzazione dello storage tra ADs: è possibile eseguire backup dei volumi a blocchi tra aree utilizzando console, CLI, SDK o interfacce API REST. La copia dei backup dei volumi a blocchi in un'altra area a intervalli regolari semplifica la rigenerazione delle applicazioni e dei dati nell'area di destinazione se si verifica un errore grave a livello di area nell'area di origine. È inoltre possibile eseguire la migrazione e l'espansione delle applicazioni in un'altra area. Con la copia tra aree di memorizzazione degli oggetti, i dati vengono copiati in modo asincrono tra bucket nella stessa area e in bucket in altre aree.

- DR database tra ADs: l'uso di Data Guard o di Active Data Guard dipende dall'uso dell'edizione del caso e del database. Active Data Guard richiede Enterprise Edition – Extreme Performance.

migrazione

Quando viene eseguita la migrazione di un'applicazione complessa, altamente personalizzata e profondamente integrata, ad esempio JD Edwards, è importante eseguire questa operazione con il minor numero di chitecità possibile in modo da evitare tempi di inattività limitati e la transizione sia perfetta per gli utenti finali.

- Migrazione con riconoscimento applicazione

- Configurazione applicazione di migrazione

- Migrazione dei dati

- Conversione da database nonOracle

- Conversione da server non Linux

- Aggiornamento dalle versioni precedenti di EnterpriseOne

Gli strumenti di migrazione a livello di applicazione consentono alle organizzazioni di spostare applicazioni complesse in Oracle Cloud Infrastructure. Gli utenti degli strumenti possono riconfigurare le applicazioni al termine della migrazione.

Oracle Cloud Infrastructure offre uno strumento di migrazione con riconoscimento applicazione per JD Edwards. Durante una migrazione basata sull'applicazione, le VM e i computer fisici non verranno mai acquisiti o sottoposti a migrazione. Vengono acquisiti e preparati per la migrazione solo i dati e i file di configurazione specifici. Lo strumento di migrazione utilizzato distribuirà una nuova istanza dell'applicazione nell'ambiente Oracle o userà un'istanza esistente dell'applicazione nell'ambiente di destinazione.

Supporto in linea

- VPN tramite Internet: set di dati di piccole dimensioni, fino a circa 2 terabyte (TBs), possono in genere essere trasportati tramite la rete Internet pubblica senza problemi. Usare una rete privata virtuale (VPN) tra l'ambiente di origine e Oracle Cloud Infrastructure per garantire la connettività sicura. La VPN IPsec (Internet Protocol Security) costituisce l'opzione ottimale in questo caso.

Il primo passo per impostare una VPN di IPsec tra l'ambiente di origine e Oracle sta definendo un gateway di instradamento dinamico (DRG). DRG deve essere impostato per connettere il cloud di Oracle a qualsiasi router on premise. Utilizzare più tunnel IPsec per garantire la ridondanza.

- FastConnect - Oracle FastConnect è un'altra opzione che consente di connettere in modo sicuro data center e reti on premise a Oracle Cloud Infrastructure. Si tratta della scelta corretta per le organizzazioni che devono trasportare data set di grandi dimensioni. Le velocità delle porte sono disponibili in incrementi da 1 Gbps e 10-Gbps quando si utilizza un provider di connettività di terze parti e 10 Gbps durante la co-individuazione con Oracle.

FastConnect consente alle organizzazioni di eseguire rapidamente lo scale up, lo scale down e le connessioni di interruzione in base alle esigenze. Ad esempio, un'organizzazione può scegliere di impostare una connessione 1-Gbps per il trasporto di una singola applicazione con un piccolo set di dati durante la fase di test, quindi eseguire rapidamente lo scale up su una connessione 10-Gbps quando si distribuiscono più applicazioni con data set di grandi dimensioni. Infine, l'organizzazione può terminare rapidamente la connessione una volta completato il trasferimento.

Molti partner di Oracle offrono soluzioni per impostare connessioni ad alta velocità da data center on premise o altri cloud pubblici a Oracle Cloud Infrastructure.

- Storage Gateway - Dopo aver stabilito una connessione sicura, le organizzazioni possono utilizzare Oracle Cloud Infrastructure Storage Gateway per creare in modo sicuro copie dei file in locale e inserirle in Oracle Object Storage senza dover modificare le applicazioni.

Supporto fuori rete

- Data Transfer Appliance - Ogni appliance di trasferimento dati consente alle organizzazioni di eseguire la migrazione fino a 150 TBs di dati. Le appliance possono essere richieste tramite la console di gestione di Oracle Cloud Infrastructure dopo la creazione di un job di trasferimento. L'appliance deve essere configurata e connessa alla rete in locale. I team di migrazione devono inoltre installare i volumi NFS dall'appliance e copiare i dati nell'appliance. Dopo aver copiato i dati, spedire l'appliance a Oracle e monitorarne lo stato.

- Il disco di trasferimento dati Oracledel disco di trasferimento dati è un'altra soluzione di trasferimento dati non in linea. Le organizzazioni inviano i dati sotto forma di file sui dischi cifrati a un sito di trasferimento Oracle. Gli operatori del sito caricheranno quindi i file nel bucket di storage degli oggetti designato dell'organizzazione. Gli utenti possono spostare i dati caricati in altri servizi Oracle Cloud Infrastructure, se necessario.

Dopo che tutte le VM, i dati e i file sono stati trasportati in modo sicuro in Oracle Cloud Infrastructure, è necessario eseguire il provisioning e la distribuzione dell'ambiente di destinazione.

Sicurezza e identità

L'architettura di sicurezza di Oracle Cloud Infrastructure consente di soddisfare i seguenti obiettivi:

- Assicurarsi che JD Edwards e gli asset dati associati siano isolati

- Proteggi applicazioni interne a rete

- Cifratura dati

- Separa le responsabilità operative e limita l'accesso ai servizi cloud

- Utilizza cespiti di sicurezza esistenti e di terze parti

- Audit e controlla azioni

- Dimostra conformità conformità

Descrizione dell'illustrazione single_availability_domain_jd_edwards_deployment_withcallouts-security.png

- Cloud privato virtuale

: fornisce l'isolamento per JD Edwards da qualsiasi altro carico di lavoro su Oracle Cloud. Sottodivisione utilizzando le subnet e applica le regole di sicurezza per isolare e controllare l'accesso alle risorse.

: fornisce l'isolamento per JD Edwards da qualsiasi altro carico di lavoro su Oracle Cloud. Sottodivisione utilizzando le subnet e applica le regole di sicurezza per isolare e controllare l'accesso alle risorse.

-

Firewall Internet

: una lista di sicurezza fornisce un firewall virtuale per ogni livello, con regole di entrata ed uscita che specificano i tipi di traffico consentiti e in uscita.

: una lista di sicurezza fornisce un firewall virtuale per ogni livello, con regole di entrata ed uscita che specificano i tipi di traffico consentiti e in uscita.

- Il bilanciamento del carico sicuro

: TLS 1.2 è supportato per impostazione predefinita per bilanciare il traffico in modo sicuro all'interno dell'implementazione e dalle connessioni esterne.

: TLS 1.2 è supportato per impostazione predefinita per bilanciare il traffico in modo sicuro all'interno dell'implementazione e dalle connessioni esterne.

- Connettività sicura a Internet

: il traffico Internet associato a una rete VCN deve passare attraverso un gateway Internet. Le tabelle di instradamento virtuali possono essere implementate con indirizzi IP privati per l'utilizzo con dispositivi firewall di tipo NAT e 3rd.

: il traffico Internet associato a una rete VCN deve passare attraverso un gateway Internet. Le tabelle di instradamento virtuali possono essere implementate con indirizzi IP privati per l'utilizzo con dispositivi firewall di tipo NAT e 3rd.

- Connettività sicura al tuo data center

: il traffico può essere instradato tramite DRG per il traffico privato. Viene utilizzata con una connessione IPSec VPN o FastConnect per stabilire la connettività privata alla tua rete cloud o ad altre reti cloud.

: il traffico può essere instradato tramite DRG per il traffico privato. Viene utilizzata con una connessione IPSec VPN o FastConnect per stabilire la connettività privata alla tua rete cloud o ad altre reti cloud.

- Proteggi applicazioni Web

: Oracle fornisce un servizio WAF (Web Application Firewall) che ispeziona qualsiasi richiesta dal server applicazioni Web all'utente finale.

: Oracle fornisce un servizio WAF (Web Application Firewall) che ispeziona qualsiasi richiesta dal server applicazioni Web all'utente finale.

Gestione dei costi e gestione del controllo

Quando si esegue la transizione da un modello di spesa in conto capitale (CapEx), dove molti costi sono fissi all'implementazione di un progetto, a un modello di spesa operativa (OpEx), in cui i costi eseguono lo scale up e lo scale down con l'uso richiedono spesso strumenti di gestione dei costi per comprendere e controllare tali costi all'interno dell'organizzazione.

Questi strumenti possono abilitare:

- Impostazione e gestione dei budget cloud

- Impedisci lo sforzo in sospeso

- Garantisci tracciamento accurato dei costi tra reparti e progetti

- Analizzare quali reparti, servizi e progetti contribuiscono all'uso del cloud nel tempo

- Ottenere dettagli dettagliati sull'uso granulare per la riconciliazione delle fatture

- Identifica aree per ottimizzare i costi

- Compartimenti: i compartimenti possono essere utilizzati per garantire l'isolamento delle risorse cloud tra business unit. Vengono inoltre utilizzate per raggruppare logicamente le risorse ai fini dell'utilizzo e della fatturazione. In genere, è consigliabile creare un compartimento per ogni parte intera dell'organizzazione, ovvero business unit o reparto. È inoltre possibile nidificare i compartimenti per supportare le preparazioni secondarie.

- Applicazione tag: consente di tenere traccia dei costi e dell'uso delle risorse associate a un determinato progetto che si estende su più reparti. Inoltre, è possibile semplificare la gestione delle risorse In base all'applicazione di tag e quindi eseguire l'script delle azioni bulk sulle stesse risorse di Oracle Cloud Infrastructure desiderate. Le tag sfruttano criteri e controlli per garantire l'integrità dei tag e per impedire agli utenti di creare cartellini eccessivi, duplicare e manipolare le tag esistenti.

- Budget: una volta che le risorse vengono assegnate a compartimenti che corrispondono a casi d'uso, reparti o aree di operazione specifici, è possibile impostare i budget, visualizzare come le spese vengono registrate rispetto ai budget e configurare gli avvisi in modo che l'uso imprevisto venga contrassegnato prima che un budget venga effettivamente superato.

- Analisi costi: il dashboard di analisi dei costi di fatturazione consente di visualizzare i gruppi di grandi dimensioni che contribuiscono all'uso e al costo del cloud. Puoi analizzare i costi per servizio cloud, compartimenti e tag. Ad esempio, un analista o un amministratore può utilizzare questo strumento per identificare la differenza tra l'uso di produzione o di sviluppo e test, nonché la differenza tra l'uso più elevato della memoria rispetto alla rete.

- Report dettagliati sull'utilizzo: file CSV che contengono dati dettagliati di livello di risorsa e ora per ora, inclusi tutti i metadati associati, ovvero tag e compartimenti. Esportare report dettagliati sull'utilizzo come file CSV e importarli in strumenti di business intelligence esistenti per casi d'uso di riconciliazioni fatture, per ottenere una maggiore granularità nella fattura e per identificare le aree per l'ottimizzazione dei costi. Ad esempio, è possibile utilizzare i dati d'uso dettagliati e combinare i dati di utilizzo della CPU del servizio di monitoraggio di Oracle Cloud Infrastructure per identificare le istanze con minore utilizzo della CPU da chiudere.

Descrizione dell'illustrazione cost_management_compartments.png

Monitoraggio

Infrastructure Monitoring

- Monitoraggio multilivello di ambienti cloud ibridi/multi-cloud: per la maggior parte degli scenari di migrazione a più livelli, si consiglia di utilizzare Oracle Management Cloud. Oracle Management Cloud offre monitoraggio integrato tra ambienti ibridi e multifrode. Esegue il monitoraggio mediante l'uso di agenti tra vari livelli dall'infrastruttura alle prestazioni dell'applicazione, alla sicurezza e all'attività dell'utente finale. Si integra con Oracle Enterprise Manager per Oracle Database Performance and capacity Analytics.

- Oracle Cloud Infrastructure Monitoring: le metriche e i dashboard relativi a costi contenuti e integrati vengono forniti all'IT per monitorare le risorse cloud quali istanze di calcolo, volumi a blocchi, NIC virtuali, load balancer e bucket di storage degli oggetti in maniera nativa all'interno della console di Oracle Cloud Infrastructure. Ad esempio, è possibile utilizzare il monitoraggio per tenere traccia dell'utilizzo della CPU, della memoria ed eseguire l'integrazione con la scala automatica del calcolo. È inoltre possibile eseguire query di metriche personalizzate con gli strumenti di visualizzazione open source e fare in modo che le applicazioni creino metriche personalizzate, permettendo di visualizzare, controllare ed eseguire l'allarme a tutti i dati critici di serie temporali da una posizione nella console.