セキュリティ

専用のKMSデータ通信を暗号化します。

クライアント・インスタンスとクラスタ内のHSMパーティション間のエンドツーエンドの通信は暗号化されます。クライアントとHSMのみが通信を復号化できます。

次のプロセスでは、クライアントがHSMを使用してエンドツーエンドの暗号化を確立する方法について説明します。

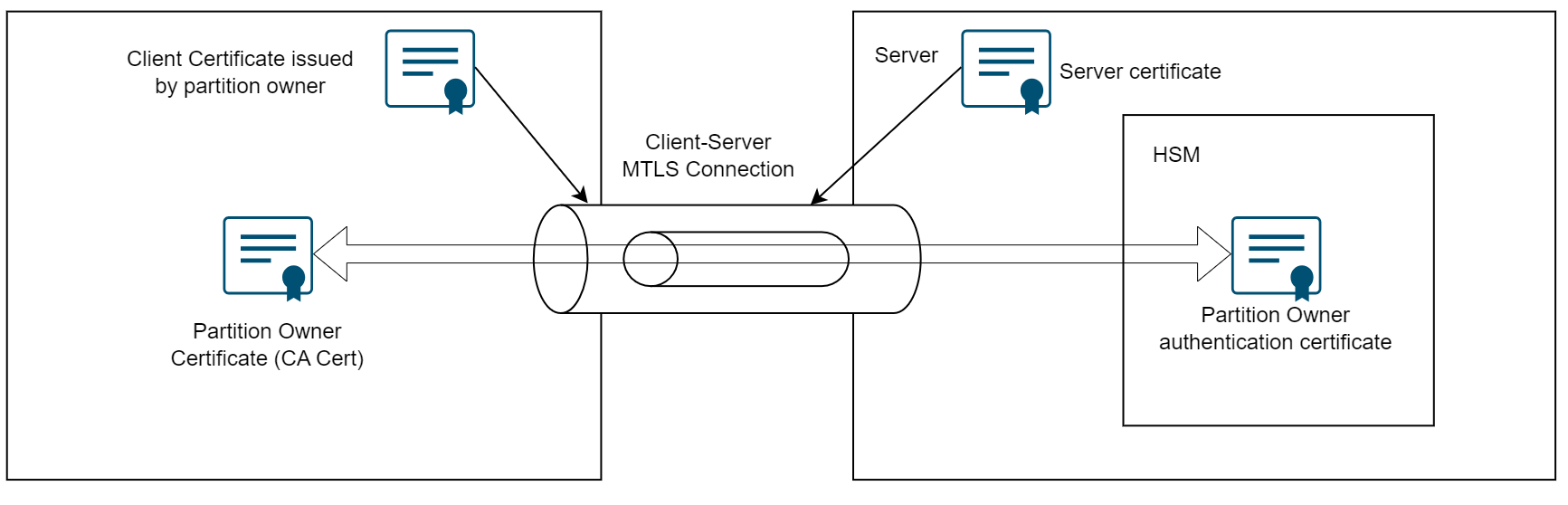

- クライアントは、HSMハードウェアをホストするサーバーとの相互Transport Layer Security (MTLS)接続を確立します。クライアントはサーバーの証明書をチェックして信頼できるサーバーであることを確認し、サーバーもクライアント証明書をチェックして、HSMパーティション所有者によって発行されていることを確認します。

- 次に、クライアントはHSMハードウェアとの暗号化された接続を確立します。HSMには、独自の認証局で署名したパーティション所有者認証証明書があり、クライアントにはCAのルート証明書(パーティション所有者証明書)があります。クライアント-HSM暗号化接続が確立される前に、クライアントはHSMの証明書をそのルート証明書と照合して検証します。接続は、クライアントがHSMが信頼されていることを正常に検証したときにのみ確立されます。