専用Exadataインフラストラクチャ上のOracle Autonomous AI Database

この項の情報を使用して、専用Exadataインフラストラクチャ上のOracle Autonomous AI Databaseの一般的な問題を解決します。

ネットワーク・セキュリティ・ルールの検証

ノート

これらのステップは、Oracle Autonomous AI Database on Dedicated ExadataインフラストラクチャのAWS Key Management Service (KMS)統合の一部であり、OCIのネットワーク・セキュリティ・ルールを検証する方法について説明します。

これらのステップは、Oracle Autonomous AI Database on Dedicated ExadataインフラストラクチャのAWS Key Management Service (KMS)統合の一部であり、OCIのネットワーク・セキュリティ・ルールを検証する方法について説明します。

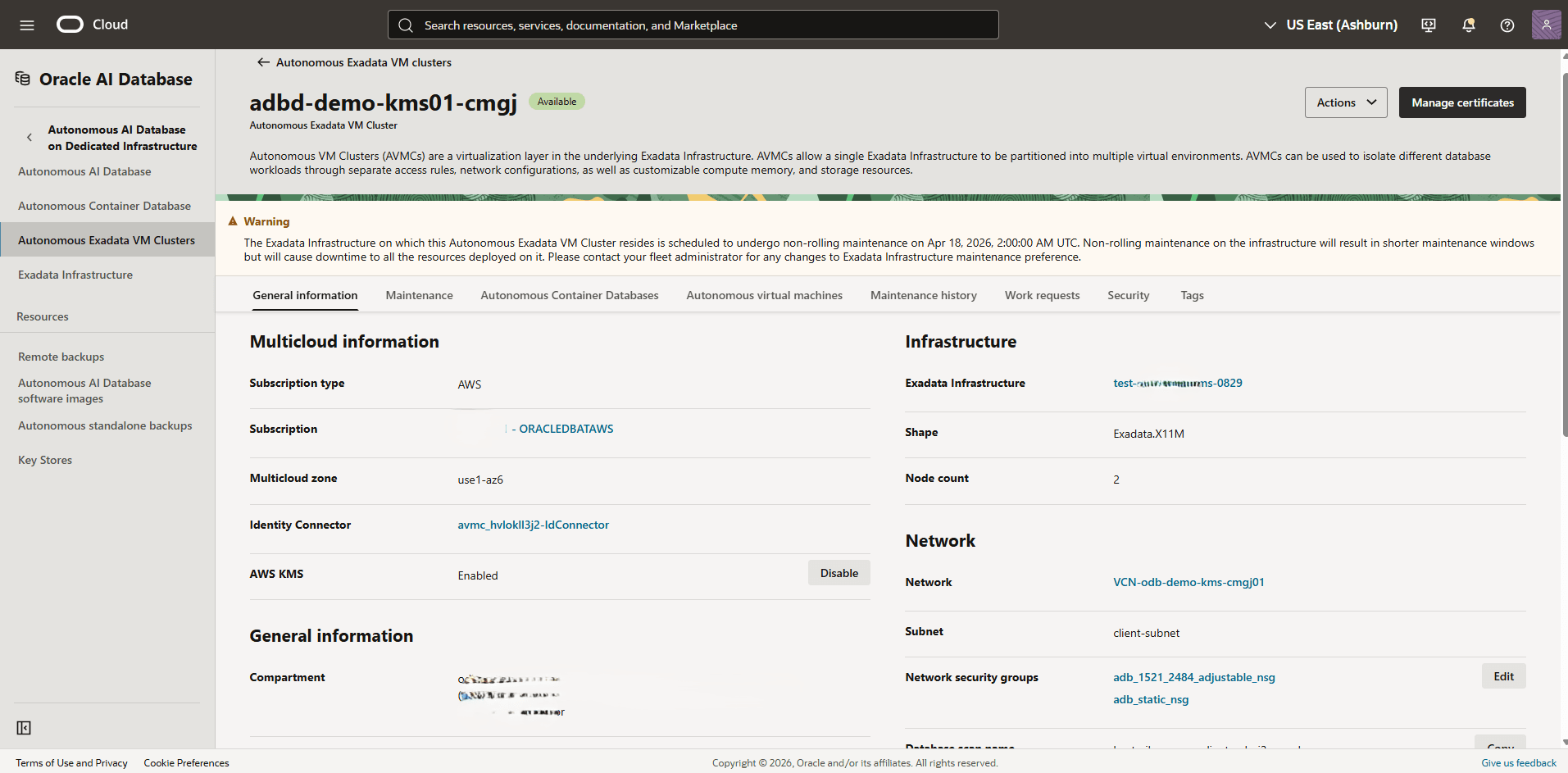

- OCIコンソールから、「Oracle AI Database」を選択し、「専用インフラストラクチャ上のAutonomous AI Database」を選択します。

- 左側のメニューから、「Autonomous Exadadata VMクラスタ」を選択し、使用している「Autonomous Exadadata VMクラスタ」を選択します。

- 「一般情報」タブで、「ネットワーク」セクションに移動し、「ネットワーク・セキュリティ・グループ」を見つけて各グループを開き、詳細を表示します。

ノート

ノート

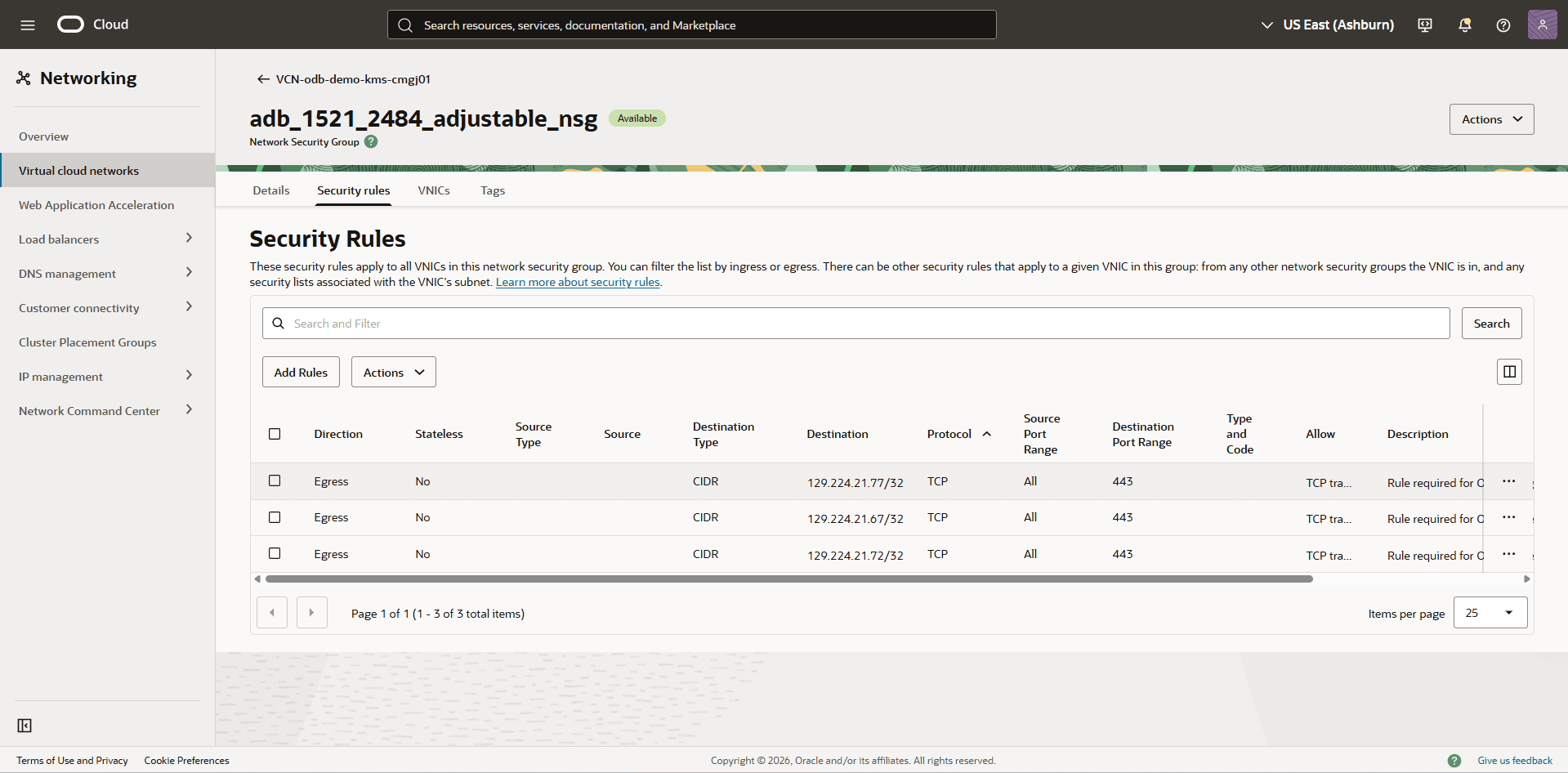

ネットワーク・セキュリティ・グループでは、adb_adjustable_nsgやadb_static_nsgなどのネーミング・パターンが使用されます。- 「ネットワーク・セキュリティ・グループ」ページで、「セキュリティ・ルール」タブを選択し、adb_adjustable_nsgのセキュリティ・ルールを確認します。

ノート

「セキュリティ・ルール」セクションで、ポート443のAWS KMSおよびSTSエンドポイントをターゲットとする2つのエグレス・ルールを探します。説明は次のようになります。- OCIサービスがAWS STSサービスと通信するために必要なルール

- OCIサービスがAWS KMSサービスと通信するために必要なルール

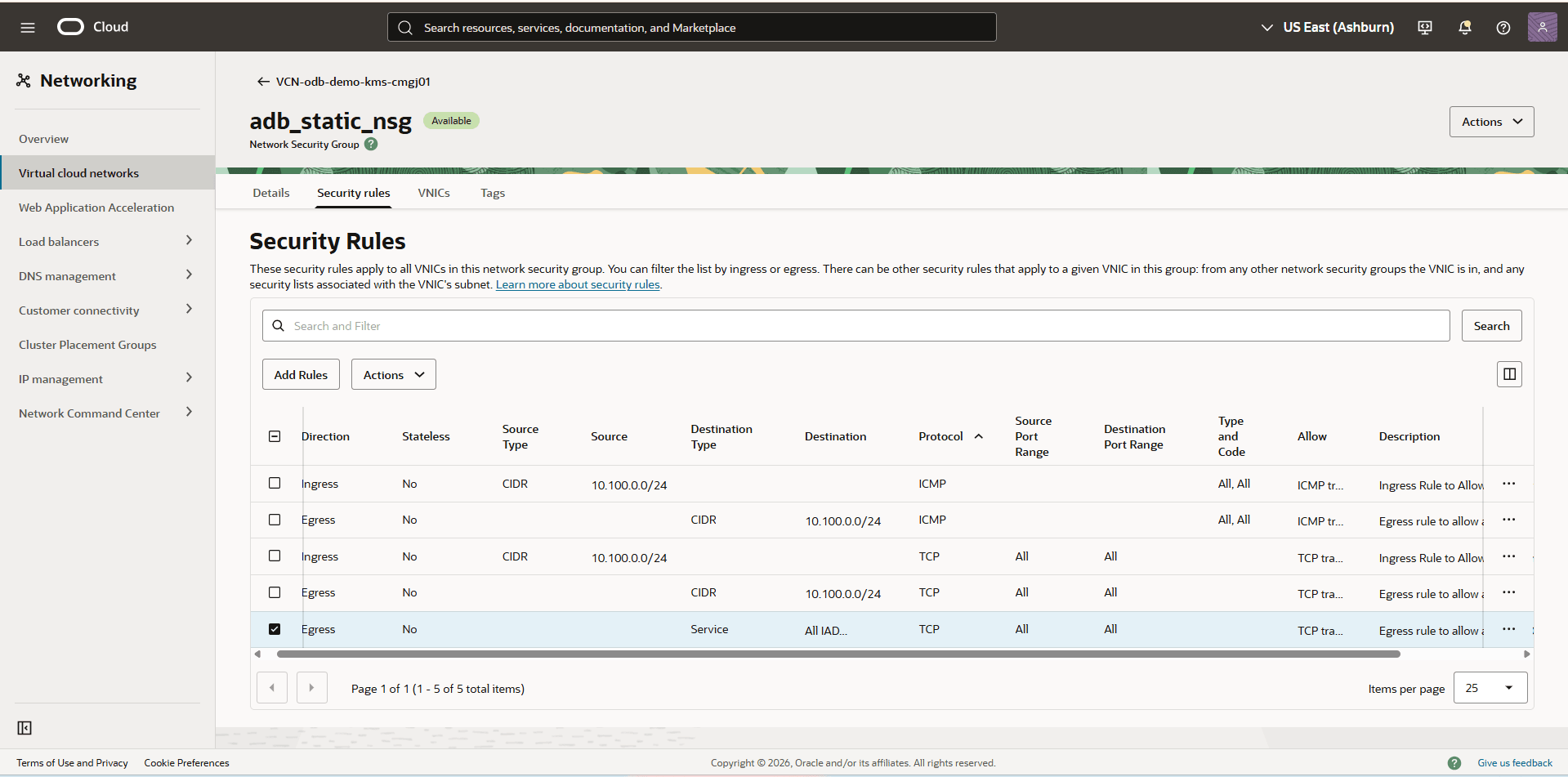

- 「ネットワーク・セキュリティ・グループ」ページで、「セキュリティ・ルール」タブを選択し、adb_static_nsgのセキュリティ・ルールを確認します。

- 「方向」が「エグレス」に設定されていることを確認します。

- 「宛先サービス」が「Oracle Services NetworkのすべてのIADサービス」に設定されていることを確認します。

- 「IPプロトコル」が「TCP」に設定されていることを確認します。

ノート

セキュリティ・ルールが存在しない場合は、手動で作成する必要があります。詳細は、ネットワーク・セキュリティ・ルールの作成の項を参照してください。

- 「ネットワーク・セキュリティ・グループ」ページで、「セキュリティ・ルール」タブを選択し、adb_adjustable_nsgのセキュリティ・ルールを確認します。

ネットワーク・セキュリティ・ルールの作成

ノート

これらのステップは、Oracle Autonomous AI Database on Dedicated ExadataインフラストラクチャのAWS Key Management Service (KMS)統合の一部であり、OCIでネットワーク・セキュリティ・ルールを作成する方法について説明します。

これらのステップは、Oracle Autonomous AI Database on Dedicated ExadataインフラストラクチャのAWS Key Management Service (KMS)統合の一部であり、OCIでネットワーク・セキュリティ・ルールを作成する方法について説明します。

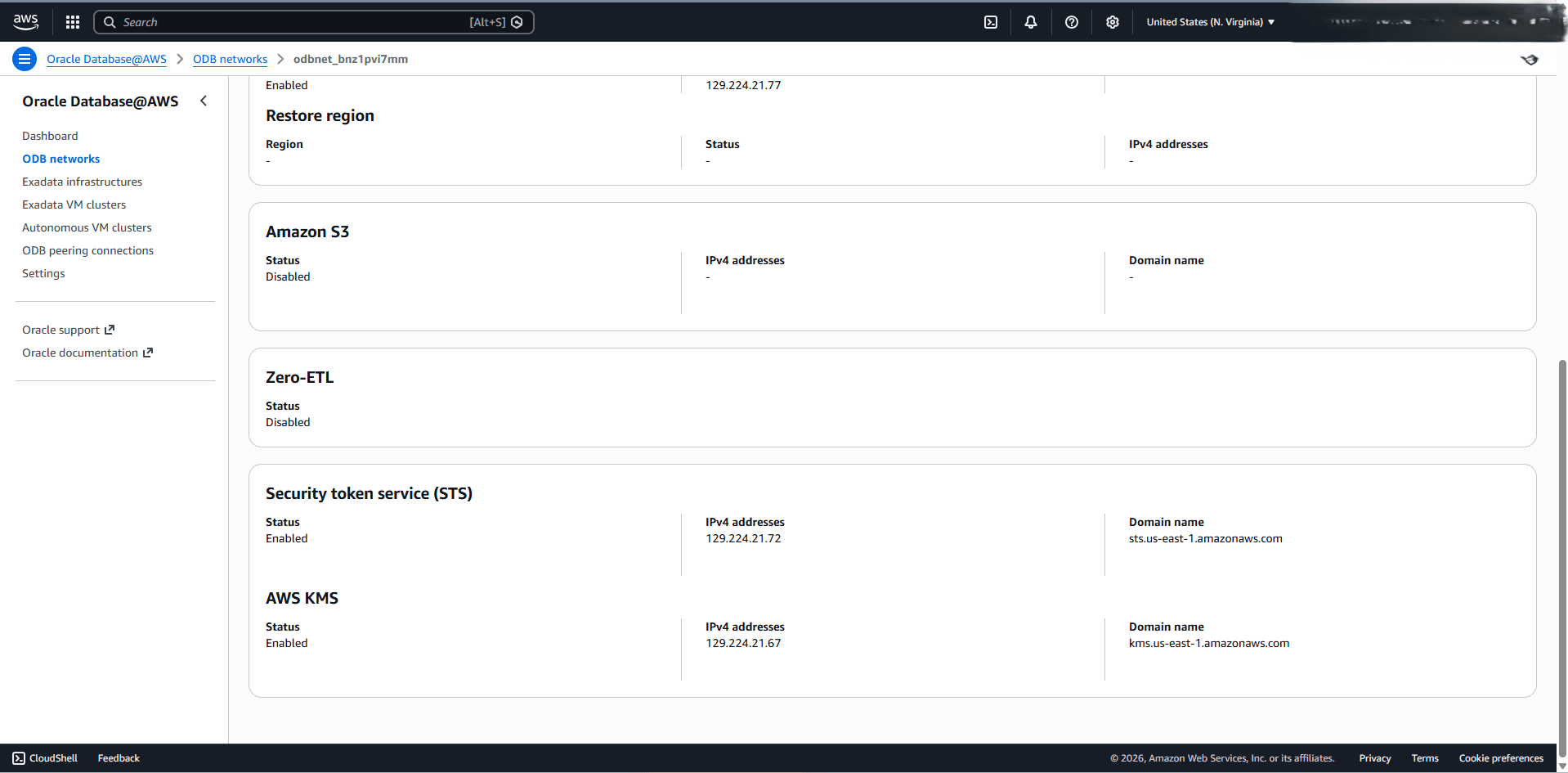

- AWSコンソールから、「Oracle Database@AWS」を選択します。

- 左側のメニューから、「ODBネットワーク」を選択し、Autonomous VMクラスタに関連付けられたODBネットワークのフィールドを選択します。

- 「セキュリティ・トークン・サービス(STS)」セクションに移動し、ステータスが「有効」に設定されていることを確認します。次に、IPv4アドレスを確認します。

- 「AWS KMS」セクションで、ステータスが「有効」に設定されていることを確認します。次に、IPv4アドレスを確認します。

- OCIコンソールから、「Oracle AI Database」を選択し、「専用インフラストラクチャ上のAutonomous AI Database」を選択します。

- 左側のメニューから、「Autonomous Exadadata VMクラスタ」を選択し、使用している「Autonomous Exadadata VMクラスタ」を選択します。

- 「一般情報」タブで、「ネットワーク」セクションに移動し、「ネットワーク・セキュリティ・グループ」を見つけます。

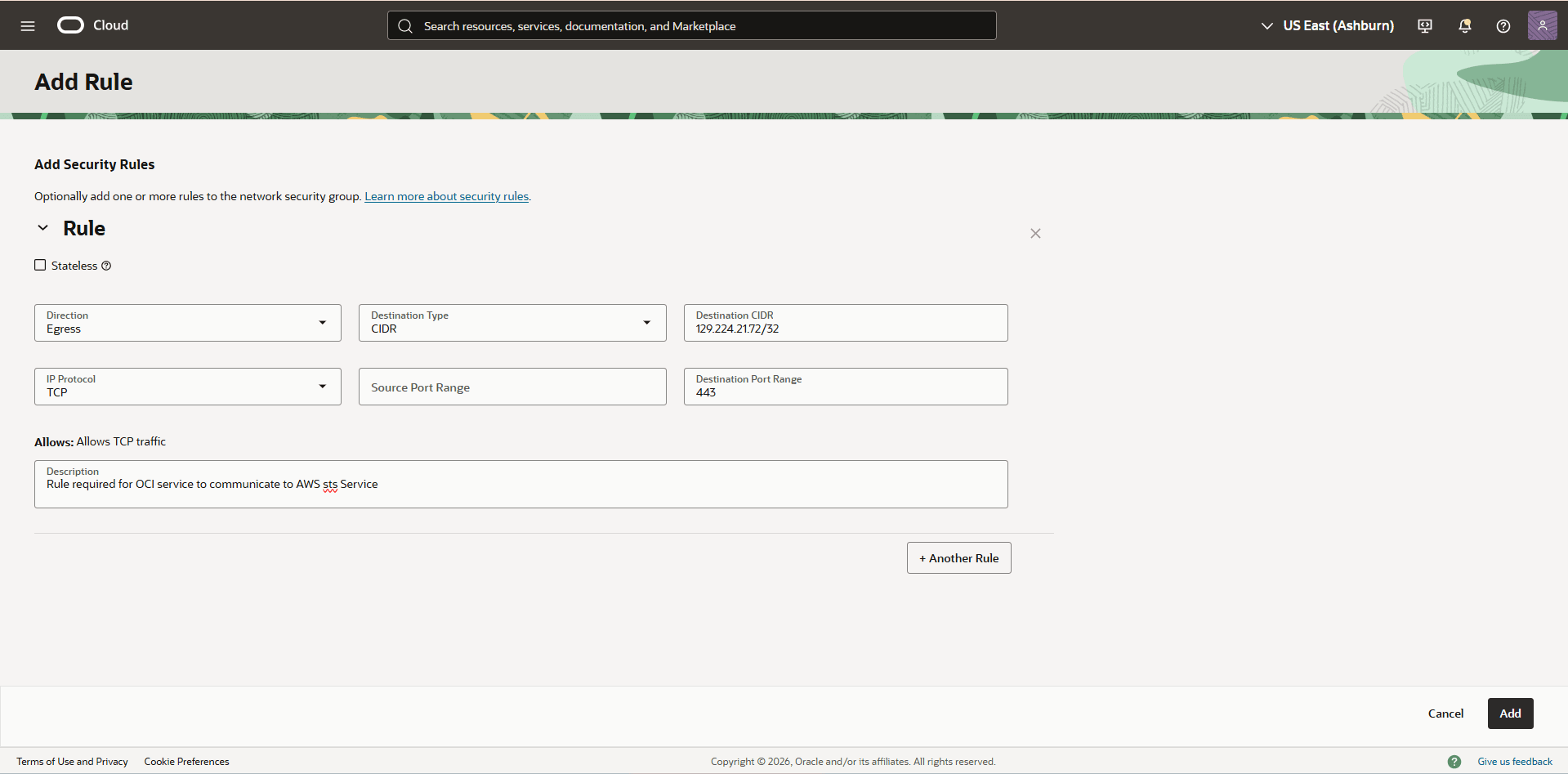

- 「ルールの追加」ボタンを選択し、次のサブステップを実行して最初のルールを作成します:

- 「方向」ドロップダウン・リストから、「エグレス」を選択します。

- ドロップダウン・リストから、「宛先タイプ」として「CIDR」を選択します。

- 「宛先CIDR」に、ステップ3でコピーしたAWS STSエンドポイントのIPv4アドレスをネットワーク・マスク32で入力します。

- 「IPプロトコル」フィールドで、「TCP」を選択します。

- 「宛先ポート範囲」フィールドに443と入力します。

- 「説明」に、OCIサービスがAWS STSサービスと通信するために必要なルールを入力します。

- 変更を保存するには、「追加」ボタンを選択します。

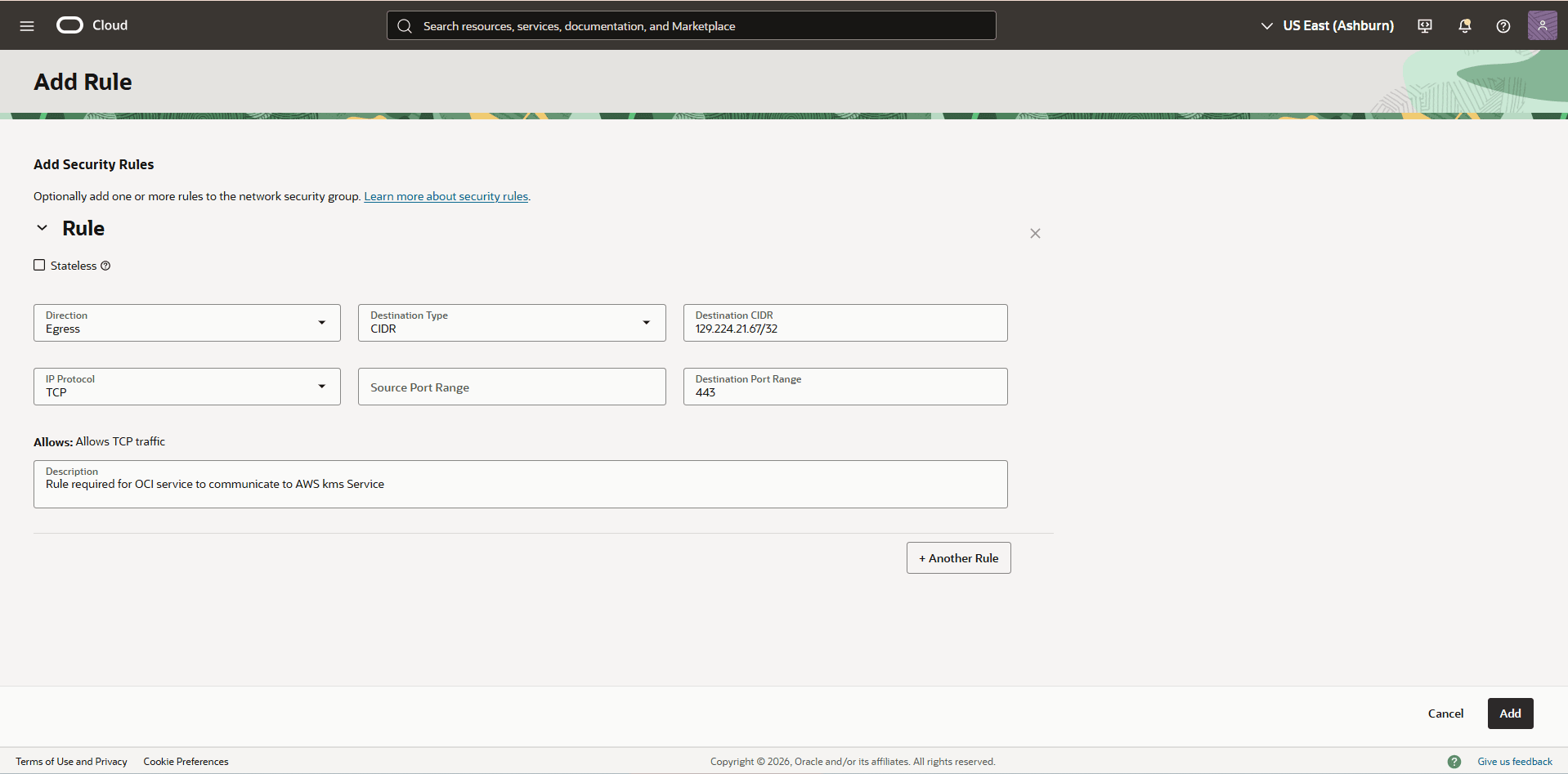

- 「ルールの追加」ボタンを選択し、次のサブステップを実行して、AWS KMSの追加ルールを作成します:

- 「方向」ドロップダウン・リストから、「エグレス」を選択します。

- ドロップダウン・リストから、「宛先タイプ」として「CIDR」を選択します。

- 「宛先CIDR」に、ステップ4でコピーしたAWS KMSのIPv4アドレスをネットワーク・マスク32で入力します。

- 「IPプロトコル」フィールドで、「TCP」を選択します。

- 「宛先ポート範囲」フィールドに443と入力します。

- 「説明」に、OCIサービスがAWS KMSサービスと通信するために必要なルールを入力します。

- 変更を保存するには、「追加」ボタンを選択します。

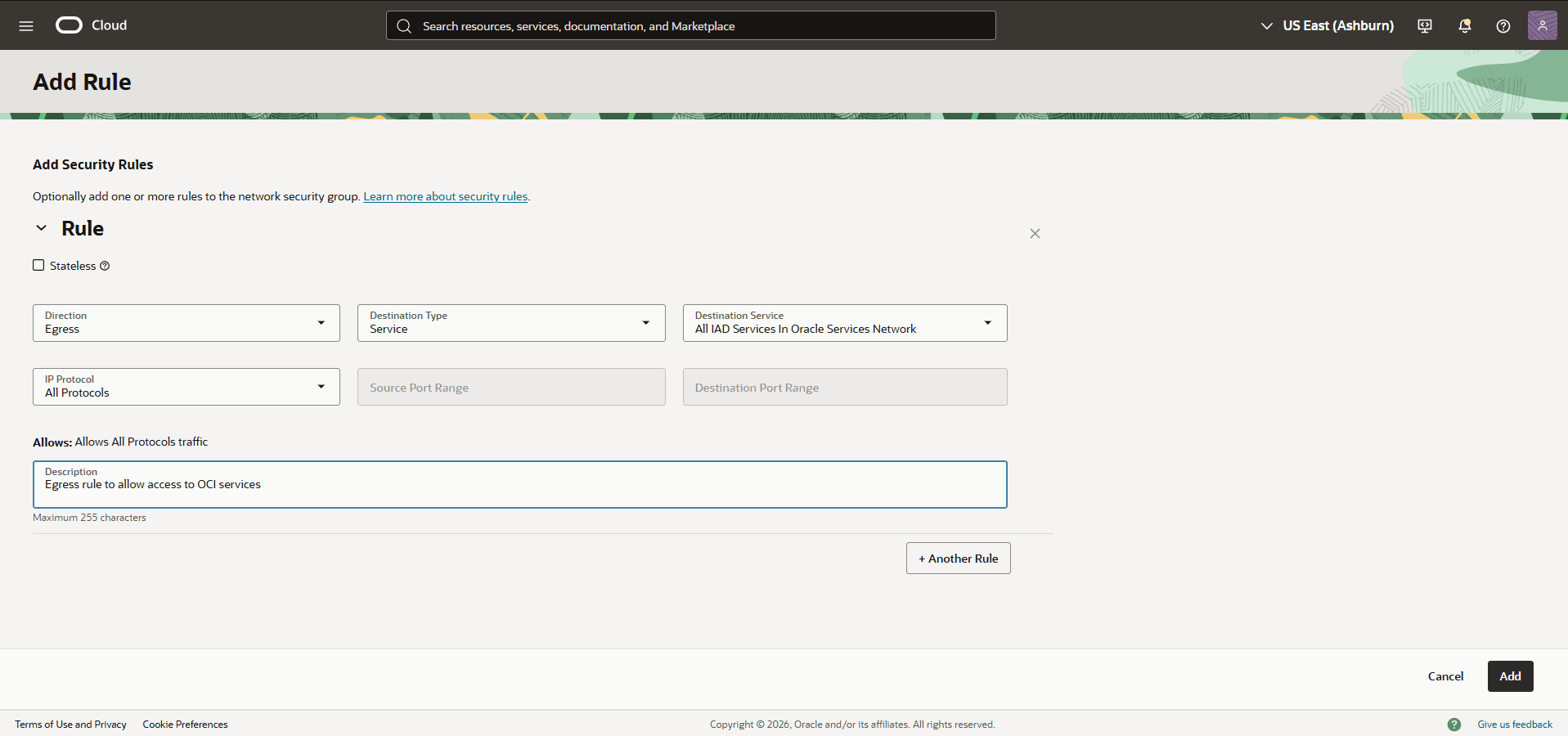

- 「ルールの追加」ボタンを選択し、次のサブステップを実行してadb_static_nsgのセキュリティ・ルールを作成します

- 「方向」ドロップダウン・リストから、「エグレス」を選択します。

- ドロップダウン・リストから、「宛先タイプ」として「サービス」を選択します。

- 「宛先サービス」に、「Oracle Services NetworkのすべてのIADサービス」を入力します。

- 「IPプロトコル」フィールドで、「TCP」を選択します。

- 「説明」に、「OCIサービスへのアクセスを許可するエグレス・ルール」と入力します。

- 変更を保存するには、「追加」ボタンを選択します。

ネットワーク・アンカー・ステータスが無効なため、VMクラスタのプロビジョニングに失敗しました

VMクラスタ・プロビジョニング・リクエストを送信すると、次のエラーが発生する可能性があります:

エラー:

ValidationException

Invalid Network Anchor Status: NEEDS_ATTENTION. VM Cluster provisioning is only allowed when the Network Anchor is in one of the following states: [ACTIVE, CONNECTED, UPDATING]解決策:

次のステップを実行して、問題を解決します。

- 正しい値でODBネットワークを更新します。

- ODBネットワークの「ピアリングされたCIDR」フィールドからピアリングされたCIDRを削除します。「続行」ボタンを選択し、「変更」を選択します。

- ピアリングされたCIDRをODBネットワークの「ピアリングされたCIDR」フィールドに追加します。「続行」ボタンを選択し、「変更」を選択します。

- ODBネットワークのステータスが「使用可能」に変わるまで待機します。更新が成功すると、ODBネットワークの状態が「アクティブ」に設定されます。

- Autonomous VMクラスタを作成します。

原因:

ピアリングされたCIDRを100個追加しようとしたなど、更新操作が失敗した後、ODBネットワークが無効な状態だったため、VMクラスタ・リクエストが失敗しました。