トポロジ

Oracle AI Database@Azureのネットワーク・トポロジについて学習します。

Oracleは、次のような様々なOracle AI Database@Azureユースケースに基づくサンプル・ネットワーク・トポロジを提供します。

- ローカルVNetトポロジ: 同じ可用性ゾーン接続

- VNetピアリング・トポロジ: 複数のVMクラスタを持つ同じ可用性ゾーン

- ハブ・アンド・スポークVNetピアリング・トポロジ: ハブとスポークがある同じリージョンのVNet間の接続

- リージョン間のグローバル接続: リージョン間の接続

- ハブアンドスポークによるオンプレミス・ネットワーク: ハブとスポークによるオンプレミス(ハイブリッド)接続

トポロジ・コンポーネント

トポロジでは、次のコンポーネントが使用されます。

- Azureリージョン: Azureリージョンは、可用性ゾーンと呼ばれる1つ以上の物理Azureデータ・センターが存在する地理的な領域です。リージョンは他のリージョンから独立しており、長距離の場合は複数の国または大陸にまたがる領域を分離できます。

AzureおよびOCIリージョンは、ローカライズされた地理的領域です。Oracle AI Database@Azureの場合、AzureリージョンはOCIリージョンに接続され、Azureの可用性ゾーン(AZ)はOCIの可用性ドメイン(AD)に接続されます。AzureとOCIのリージョンのペアは、距離とレイテンシを最小限に抑えるために選択されます。

- Azure VNet: Microsoft Azure Virtual Network (VNet)は、Azureのプライベート・ネットワークの基本的な構成要素です。VNetを使用すると、Azure仮想マシン(VM)などの多くのタイプのAzureリソースで、相互、インターネットおよびオンプレミス・ネットワークと安全に通信できます。

- Azure Delegated Subnet: サブネット委任は、Microsoftがマネージド・サービス(特にPlatform-as-a-Service (PaaS)サービスを仮想ネットワークに直接注入する機能です。これにより、外部サービスが外部PaaSサービスであっても、外部サービスが仮想ネットワーク・リソースとして機能するように、仮想ネットワーク内の外部マネージド・サービスのホームとなるようにサブネットを指定または委任できます。

- Azure VNIC: Azureデータ・センター内のサービスには、物理ネットワーク・インタフェース・カード(NIC)があります。仮想マシン・インスタンスは、物理NICに関連付けられた仮想NIC (VNIC)を使用して通信します。各インスタンスには、起動時に自動的に作成およびアタッチされるプライマリVNICがあり、インスタンスの存続期間中に使用できます。

- Azureルート表(ユーザー定義ルート –UDR): 仮想ルート表には、サブネットからVNet外部の宛先(通常はゲートウェイ経由)にトラフィックをルーティングするルールが含まれます。ルート表は、VNet内のサブネットに関連付けられます。

- Azure Virtual Network Gateway: Azure Virtual Network Gatewayは、Azure仮想ネットワークとオンプレミス・ネットワークの間のセキュアなクロスオンプレミス接続を確立します。これにより、データセンターと Azureにまたがるハイブリッド ネットワークを作成できます。

トポロジの例

Oracle AI Database@Azureおよびアプリケーション接続は、組織のニーズにあわせて様々な方法で構成できます。次の各項では、主要なネットワーク・トポロジについて説明します。

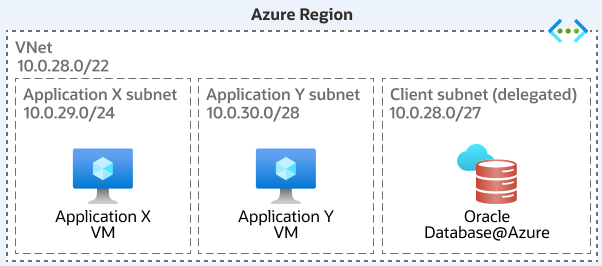

ローカルVNetトポロジ

ローカルVNetトポロジは、主にパフォーマンスの最適化を目的として、同じAzure VNet内のアプリケーション・リソースとOracle AI Database@Azureデータベースを共同配置するという原則を基本的に強調しています。単一のAZ内にデプロイできますが、VNet自体がそのように設計されている場合(たとえば、AZ1のアプリケーション・サブネットとAZ2、AZ1のOracle AI Database@Azure委任サブネットなど)、このトポロジ・パターンは複数の可用性ゾーンにまたがる場合もあります。コア原則は残ります。アプリケーションとデータベースは、同じVNet境界内に存在します。

次のアーキテクチャは、ローカルのVNetトポロジを示しています。

ユース・ケース

このトポロジは、次の場合に推奨されます。

- アプリケーションとOracleデータベース間のネットワーク・レイテンシの最小化が最重要課題です。

- ネットワークの簡略化とVNetピアリング・コストの回避をお薦めします。

- 複数の異なるアプリケーション層またはアプリケーション層は、同じOracle AI Database@Azureクラスタにアクセスする必要がありますが、共有VNet内の異なるサブネットを使用した論理的な分離が必要です。

コンポーネントの内訳

コンポーネントは次のとおりです。

- Azureコンポーネント: VNet、委任サブネット、アプリケーション・サブネット、ルート表(システム・ルート)、AzureプライベートDNSゾーン。

- 暗黙的なOCIコンポーネント: サービスVCN、クライアント・サブネット、バックアップ・サブネット、コントロール・プレーン・リンク、OCIプライベートDNS、OCIセキュリティ・リスト/NSG。

重要な考慮事項

- レイテンシ: 共存アプリケーションとデータベース間の最適(最小)なネットワーク・レイテンシを提供します。

- コスト: VNetピアリング料金がないため、最もコスト効率の高いネットワーク・トポロジです。

- セキュリティは、Azure NSG (アプリケーション用)およびOCIセキュリティ・リスト/NSG (データベース用)を使用したサブネット・レベルの分離に依存します。個別のVNets (ハブ・スポークなど)を使用した設計と比較して、ネットワーク・セグメンテーションが少なくなります。すべてのアプリケーションは、同じVNetアドレス空間を共有します。これは、高度にセグメント化された環境では問題になる可能性があります。

- 管理性: 比較的単純なネットワーク構成および管理。

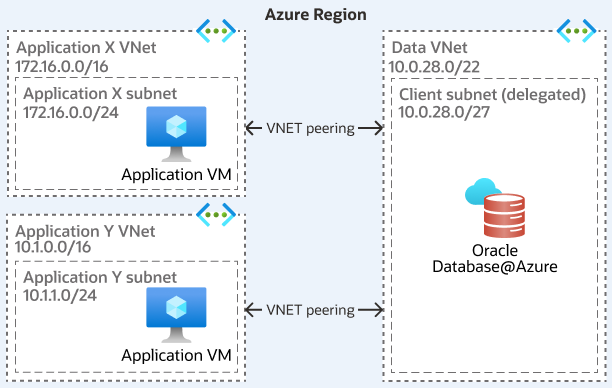

VNetピアリング・トポロジ

このトポロジでは、Azure VNetピアリングを使用して、アプリケーションVNetsとOracle AI Database@Azure委任サブネットをホストするVNetとの間に直接接続を確立します。この設定は、これらの特定のVNets間の転送に中央ハブVNetに依存しているとはかぎりません。構成の範囲は、theOracle AI Database@Azure VNetと単一のアプリケーションVNetの間の単純なピアリングから、複数のアプリケーションVNetsがOracle AI Database@Azure VNetと直接ピアリングされるより複雑なメッシュまでです。

次のアーキテクチャは、ローカルのVNetピアリング・トポロジを示しています。

ユースケース

このトポロジは、次の場合に選択することをお薦めします。

- 単一アプリケーション・デプロイメント: 低レイテンシ通信のための、アプリケーションVNetとOracle AI Database@Azure VNetの間の直接ピアリング。

- 複数層アプリケーション・アーキテクチャ: 効率的な通信のために、異なるアプリケーション層のVNetsとOracle AI Database@Azure VNetの間の直接ピアリングを行います。

- マイクロサービス・アーキテクチャ: スケーラブルなデプロイメントを実現するために、複数のマイクロサービスVNetsとOracle AI Database@Azure VNetの間の直接ピアリングを行います。

- 開発およびテスト環境: 分離アクセスのための開発、テストおよび本番のVNetsとOracle AI Database@Azure VNetの間の直接ピアリング。

- ディザスタ・リカバリ設定: 効率的なフェイルオーバーを実現するために、ディザスタ・リカバリVNetとOracle AI Database@Azure VNetの間の直接ピアリングを行います。

- データ分析およびレポート: タイムリーなデータ・インサイトを得るための、分析VNetとOracle AI Database@Azure VNetの間の直接ピアリング。

- コンプライアンスおよび規制要件: セキュアで効率的なアクセスを実現するために、準拠したVNetsとOracle AI Database@Azure VNetの間の直接ピアリングを行います。

コンポーネントの内訳

このトポロジには次のコンポーネントがあります。

- Azureコンポーネント:

- VNet (Oracle AI Database@Azureをホスト)

- Azureサブネット(委任済)

- VNet(アプリケーションのホスティング)

- Azureサブネット(アプリケーション)

- VNetピアリング接続(リージョン)

- Azureルート表(通常は、特定のオーバーライドが必要でないかぎり、システム・ルートは直接ピアリングで十分です)

- AzureプライベートDNSゾーン(解決のためにピアリングされたVNets間でリンク)

- (グローバル向けオプション) VPN Gateway / Azure Virtual WAN

- 暗黙的なOCIコンポーネント:

- サービスVCN、クライアント・サブネット、バックアップ・サブネット、コントロール・プレーン・リンク、OCIプライベートDNS、OCIセキュリティ・リスト/NSG。

重要な考慮事項

- レイテンシ: ピアリングされたVNets間のAzureバックボーン上でトラフィックが直接流れるため、ローカルVNetトポロジと同等の、リージョン・ピアリングのレイテンシが低くなります。グローバル・ピアリングのレイテンシ(VPN/vWAN経由)ははるかに高く、リージョン間の距離によって決まります。

- コスト: VNetピアリングでは、ピアリングされたVNets間のイングレスおよびエグレス・データ転送料金が発生します。多数のVNetsがOracle AI Database@Azure VNetにピアリングされたメッシュ・シナリオでは、これらのコストはトラフィック・ボリュームに基づいて累積できます。

- セキュリティ: ネットワーク・セキュリティは、アプリケーションVNet/サブネットに適用されるAzure NSGと、Oracle AI Database@Azure委任サブネット/VNICに適用されるOCIセキュリティ・リスト/NSGに依存します。このモデルには、Hub-Spokeトポロジによって提供される一元化された検査ポイントがありません。セキュリティ・ポリシー管理は、ピアリングされたVNetsに分散されます。

- 管理性: 構成は、少数のピアリングの場合、ハブ・スポークよりも簡単です。ただし、多数の直接ピアリング関係(フル・メッシュ)の管理は、接続の追跡、潜在的なIPオーバーラップの管理(ただし、ピアリングには重複しないIPが必要)、一貫性のあるルーティングまたはセキュリティ・ポリシーの実装という点で複雑になる可能性があります。

- スケーラビリティ: ピアリング自体はスケーラブルですが、多数の直接ピアリングを管理する操作の複雑さは、ハブ・スポークの構造化されたアプローチと比較して課題になる可能性があります。

- グローバル接続の制限: 追加のトンネリング(VPN)またはサービス(vWAN)なしでOracle AI Database@Azureトラフィックに対して直接グローバルVNetピアリングを使用できないことは、単純なリージョン間アプリケーション・アクセスを設計するための重要な制約です。

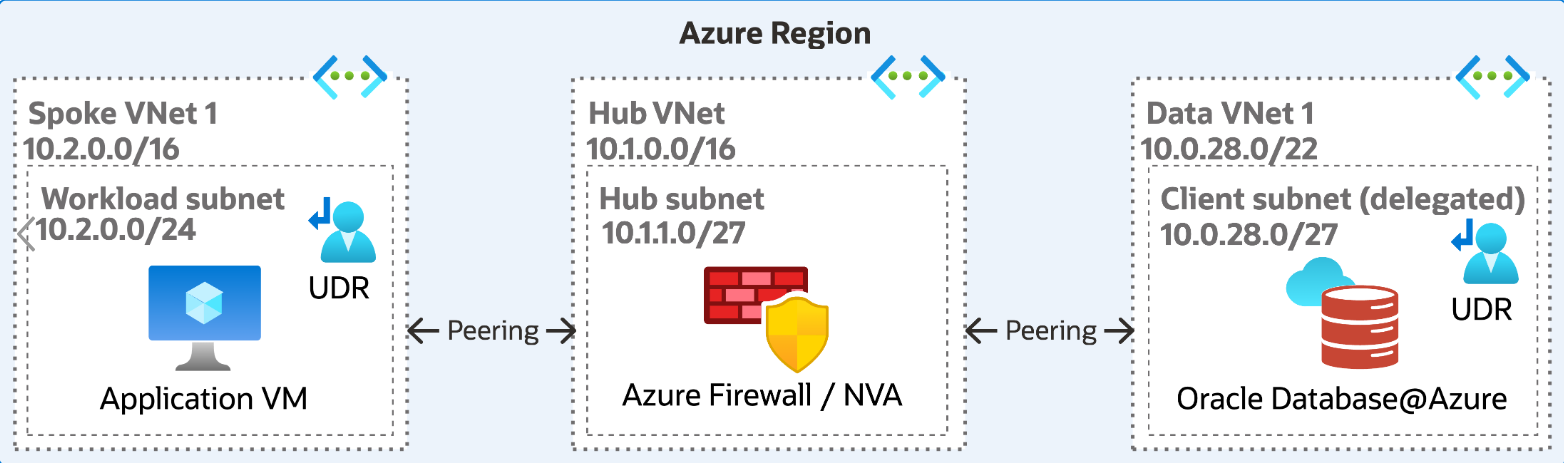

ハブ・アンド・スポークVNetピアリング・トポロジ

ハブVNetは、一元化された接続ポイントとして機能し、アプリケーションとデータベース間の通信を支援します。スポークVNetsは、VNetピアリングによってハブとの接続を確立し、ハブNVAにルーティングするためにAzureルート表(UDR)が必要です。追加のホップが必要なためにレイテンシ依存アプリケーションがない場合、このトポロジを選択し、VNetピアリングによってイングレス・コストとエグレス・コストが発生することを検討してください。

次のアーキテクチャは、Azure FirewallまたはNVAを使用したハブアンドスポークVNetピアリング・トポロジを示しています。

ユース・ケース

- 一元化されたセキュリティ管理: ハブVNetを使用して、複数のスポークVNetsのファイアウォールやVPNゲートウェイなどのセキュリティ・サービスを一元化します。

- Shared Servicesアクセス: すべてのスポークVNetsからアクセス可能なハブVNetで、DNSやActive Directoryなどの共有サービスを有効にします。

- 簡易ネットワーク管理: すべてのスポークVNetsで一貫性のあるアプリケーションを実現するために、ハブVNetでネットワーク・ポリシーおよびルーティングを一元的に管理します。

- ハイブリッド・クラウド統合: スポークVNetsのAzureリソースとシームレスに統合するために、オンプレミス・ネットワークをハブVNetに接続します。

- マルチリージョン接続: ハブVNetを使用して、高可用性と自己回復性を実現するために、リージョン・スポークVNets間のグローバル接続を支援します。

- リソース分離: ハブVNetで集中管理を維持しながら、異なる部門またはプロジェクトを別のスポークVNetsで分離します。

- コスト最適化: 複数のスポークVNetsで共有されるハブVNetにコストの高いネットワーク・リソースを集中管理することで、運用コストを最適化します。

コンポーネントの内訳

- Azureコンポーネント:

- ハブVNet (共有サービスのホスティング)

- スポークVNet(アプリケーション用)

- スポークVNet (委任サブネットを含むOracle AI Database@Azure用)

- Azureサブネット(委任済)

- Azureサブネット(アプリケーション)

- Azureサブネット(ハブ内のGatewaySubnet)

- Azureサブネット(ハブ内のAzureFirewallSubnetまたはNVAサブネット)

- VNetピアリング(ハブへのスポーク)

- UDRを含むAzureルート表(スポーク、ハブ・サブネット上)

- Azure FirewallまたはサードパーティのNVA (ハブ内)

- Azure VPN/ExpressRouteゲートウェイ(ハブでオプション)

- AzureプライベートDNSゾーン(VNetsにリンク)

- 暗黙的なOCIコンポーネント:

- サービスVCN、クライアント・サブネット、バックアップ・サブネット、コントロール・プレーン・リンク、OCIプライベートDNS、OCIセキュリティ・リスト/NSG。

重要な考慮事項

- 集中管理: セキュリティ・ポリシーの適用、接続管理(オンプレミス、クロスリージョン)および共有サービスのデプロイメントに優れた集中管理を提供します。

- レイテンシ: ハブVNetおよびファイアウォール/NVAの可能性がある追加のホップが必要であるため、ローカルVNetトポロジと比較してネットワーク・レイテンシが増加します。各ホップにより遅延が発生し、チャット・アプリケーションにとって重要になる可能性があります。直接スポークツースポーク・ピアリング(実現可能で安全な場合)を使用したり、パフォーマンスが重要な場合に不要なNVAトラバーサルを回避して、ホップを最小化することをお薦めします。

- コスト: ハブを転送するすべてのトラフィックのVNetピアリング料金が発生します。Azure FirewallまたはNVAのライセンスとスループットに関連する大幅なコストに加え、ゲートウェイの潜在的なコストも発生する可能性があります。

- セキュリティ: 一元化された検査とセグメンテーションにより、セキュリティ・ポスチャが強化されました。ただし、PMTUDの複雑さには、接続の問題を回避するために慎重な構成が必要です。

- 管理性: トポロジ全体に必要なVNets、ピアリング構成および複雑なUDR管理の数が増えるため、設定および管理がより複雑になります。

ルーティングとセキュリティ

ルーティングとセキュリティは、このトポロジの特性を定義しています。

- ユーザー定義ルート(UDR): UDRは、トラフィック・フローを制御するために不可欠です。

- アプリケーション・スポークの場合: UDRは、Oracle AI Database@Azureスポークのアドレス範囲(またはすべての非ローカル・トラフィック)を宛先とするトラフィックを、ハブVNetのAzureファイアウォール/NVAの内部IPアドレスに強制的に次のホップとして強制するために必要です。

- Oracle AI Database@Azureスポーク(委任サブネットを含む): Hub Firewall/NVAを介してリターン・トラフィックをアプリケーション・スポークにルーティングするには、UDRが必要です。UDR接頭辞特異性ルール(接頭辞は委任サブネットCIDR以上である必要があります)に従う必要があります。

- ハブのゲートウェイ・サブネット(該当する場合): UDRは、スポークに到達する前に、オンプレミスから到着するトラフィックをファイアウォール/NVAに向かわせる場合があります。

- NVA/Azure Firewall: Hub VNetの中央セキュリティ・アプライアンスは、アプリケーション・スポークとOracle AI Database@Azureスポークの間のトラフィックを検査およびフィルタし、組織のセキュリティ・ポリシーを適用します。また、必要に応じてネットワーク・アドレス変換(NAT)を提供することもできます。

- Path MTU Discovery(PMTUD)の課題: Oracle AI Database@AzureトラフィックをNVA/ファイアウォール経由でルーティングすると、大きな複雑さが発生します。基礎となるOracle AI Database@Azureネットワーク・インフラストラクチャでは、多くの場合、より小さいMTUが使用されます。PMTUDは、ICMPの「Fragmentation Needed」メッセージ(タイプ3、コード4)を使用して、正しい最大セグメント・サイズ(MSS)をネゴシエートします。ただし:

- AzureのデフォルトのNSGルールは、直接ピアリングされていないVNets間のICMPをブロックします(Oracle AI Database@AzureサービスVNetは、アプリケーション・スポークと直接ピアリングされません)。

- ファイアウォール/NVAは、デフォルトでICMPトラフィックをフィルタリングすることがよくあります。

- マルチノードのNVAまたはAzure Firewallの非対称ルーティング(セッション永続性構成がない)では、元のフローを処理したものとは異なるファイアウォール・インスタンスによってリターンICMPパケットが削除される可能性があります。

- 緩和:アプリケーションVMのNSGでOracle AI Database@AzureルーターのソースIP範囲(100.64.0.0/10など)からのインバウンドICMPを明示的に許可し、ファイアウォール/NVAで必要なICMPトラフィックを双方向に許可し、可能な場合はNVAでセッション永続性を構成する必要があります。セッション永続性のない Azure FirewallまたはNVAを使用する場合、クライアントVM上のMTUを手動で減らすことが唯一実行可能な回避方法である可能性があります。Oracle AI Database@Azure VNet自体への単純なNVA (Linuxルーター)のデプロイも、特定のルーティング制限のソリューションとして提案されています。

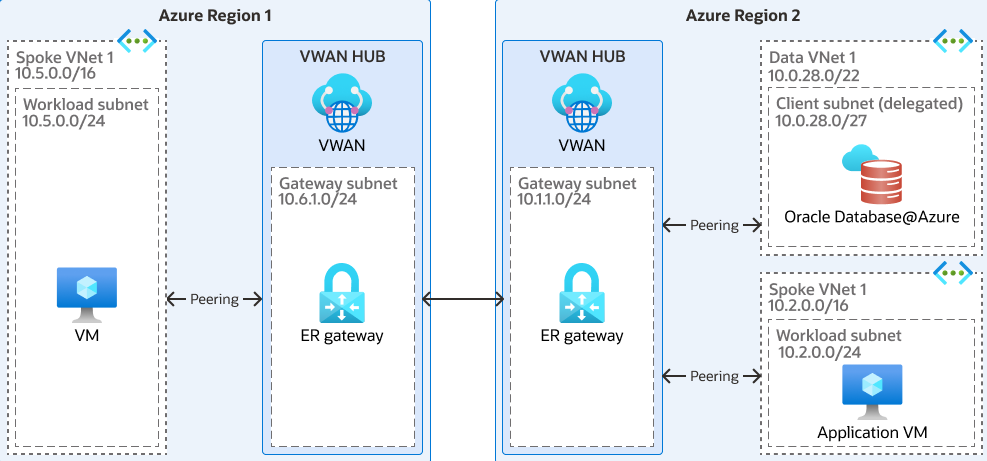

リージョン間のグローバル接続

Oracle AI Database@Azureのリージョン間の接続を実装するには、両方のリージョンで仮想WAN (VWAN)ハブを設定して、シームレスなグローバル接続を確立します。ハブ内でファイアウォールを構成して、すべてのトラフィックを検査し、ハブのセキュリティを確保します。VWAN Hubはルーティングを一元的に管理し、ネットワーク運用を合理化することで、ネットワーク管理に対する統一されたアプローチを提供します。ただし、このトポロジを使用すると追加のコストが発生し、レイテンシが発生する可能性があることを考慮することが重要です。

次のアーキテクチャは、リージョン間のグローバル接続を示しています。

ユース・ケース

- グローバル・データ・アクセス: グローバル・アプリケーションの複数のリージョンにわたるOracle AI Database@Azureへのシームレスなアクセスを可能にします。

- ディザスタ・リカバリ: リージョン間の接続を実装して、堅牢なディザスタ・リカバリおよびフェイルオーバー機能を確保します。

- 高可用性: Oracle AI Database@Azureインスタンスを様々なリージョンに分散することで、高可用性を実現します。

- パフォーマンス最適化: リージョナル・リソースを最も近いOracle AI Database@Azureインスタンスに接続することで、アプリケーションのパフォーマンスを最適化します。

- コンプライアンスとデータ主権: 接続性を維持しながら特定のリージョンのデータをホストすることで、コンプライアンスとデータ主権の要件を満たします。

- 一元管理: クロスリージョン接続を使用して、ネットワーク管理を一元化し、運用を合理化します。

- コスト効率: Oracle AI Database@Azureのリージョナル・リソースと接続性を活用して、運用コストのバランスをとります。

コンポーネントの内訳

- Azureコンポーネント:

- VNets (プライマリ・リージョンとスタンバイ・リージョン)

- Azureサブネット(各VNetで委任)

- 接続サービス: Azure Virtual WAN (ハブ、接続)または VPN Gatewaysまたは VNetピアリング(リージョン、VPNオーバーレイ付きグローバル)

- UDRを含むAzureルート表(選択したパスを介してリージョン間でトラフィックを転送するため)

- Azure Private DNS Zone(vWAN DNS機能または条件付き転送によるクロスリージョン名前解決の戦略が必要)

- 暗黙的なOCIコンポーネント:

- サービスVCNs (OCIプライマリ・リージョンとスタンバイ・リージョンのペア)

- クライアント・サブネット、バックアップ・サブネット

- コントロール・プレーン・リンク

- OCIセキュリティ・リスト/NSG

- OCIプライベートDNSゾーン

- OCI DRG。レプリケーションにOCIネットワーク・パスを使用している場合、OCIリモート・ピアリング・ゲートウェイ(RPG)の可能性があります。

- Oracleコンポーネント:

- Oracle Data Guard構成(プライマリ/スタンバイ・ロール、REDO転送設定)。

重要な考慮事項

- レイテンシ: リージョン間ネットワーク・レイテンシは、Data Guardのパフォーマンスおよびレプリケーション・モードの選択に影響する主な要因です(非同期をお薦めします)。特定の接続メカニズム(vWAN、VPN、OCIパス)は、達成された実際のレイテンシに影響します。

- コスト: Azureリージョン間のデータ・エグレス料金は、Azureネットワークを経由するData Guardレプリケーション・トラフィックに対して大きくなる可能性があります。vWAN、VPN Gateways、または潜在的にOCIパスに関連するコスト(OCIクロスリージョンでは最初の10TB/月は無料ですが)を考慮する必要があります。

- 帯域幅: クロスリージョン・ネットワーク・リンクには、レプリケーション・ラグを回避するために、プライマリ・データベースのピークREDO生成率に対応するのに十分な帯域幅が必要です。

- RPO/RTO: 設計は、組織のリカバリ・ポイント目標(RPO)およびリカバリ時間目標(RTO)と一致している必要があります。非同期レプリケーションは、RPO > 0を意味します。RTOは、フェイルオーバー・メカニズム(ファスト・スタート・フェイルオーバーで手動または自動)と、ロールの切替えおよびアプリケーションのリダイレクトにかかる時間によって異なります。

- 複雑性: クロスリージョン・ネットワーキングおよびData Guardを実装および管理すると、シングルリージョン・デプロイメントと比較してかなり複雑になります。フェイルオーバーおよびスイッチオーバーの手順を明確に定義し、定期的にテストする必要があります。

- 接続パスの選択: デフォルトのAzureパスを介してData Guardトラフィックをルーティングするか、OCIネットワーク・パスを介して明示的にルーティングするかを決定することは、重要な設計決定です。Azureパスは、初期設定ではより簡単に構成できますが、標準の Azureリージョン間のパフォーマンスとコストが適用されます。OCIパスは、より優れたパフォーマンスまたは異なるコスト構造を提供する可能性がありますが、デフォルトのAzureパスをオーバーライドするには、Azure UDRとOCIルーティング・ポリシーの両方を含む、より複雑なルーティング構成が必要です。この決定には、パフォーマンス・テスト、コスト分析および運用機能に基づく慎重な評価が必要です。

ルーティングとセキュリティ

- ルーティング:

- 一元化されたルーティング管理: VWAN Hubは、ルーティングを一元的に管理し、ネットワーク運用を簡素化し、リージョン間で一貫したルーティング・ポリシーを確保します。

- 最適化されたパス選択: VWAN Hubは、リージョン間でのデータ転送に最も効率的なパスを選択し、レイテンシを削減し、パフォーマンスを向上させます。

- 動的ルーティング更新: ネットワークの変更に適応するようにルーティング表を自動的に更新し、最適な接続を維持します。

- リージョン間接続: 異なるリージョンのVNets間のシームレスな接続を促進し、Oracle AI Database@Azureへのグローバル・アクセスを可能にします。

- ルート伝播: 接続されたVNetsとオンプレミス・ネットワーク間でルートを伝播し、包括的なネットワーク統合を保証します。

- セキュリティ:

- ファイアウォール構成: VWANハブ内のファイアウォールを構成して、すべてのトラフィックを検査およびフィルタし、セキュリティを強化します。

- トラフィック検査: ディープ・パケット検査を実装して、リージョン間のデータ・フローを監視および制御し、不正アクセスを防止します。

- ネットワーク・セグメンテーション: VWAN Hubを使用してネットワーク・トラフィックをセグメント化し、機密データとアプリケーションを分離してセキュリティを向上させます。

- セキュアな接続: VPNまたはExpressRouteを使用してセキュアな接続を確立し、リージョン間で転送中のデータを保護します。

- アクセス制御: 厳格なアクセス制御ポリシーを適用して権限を管理し、認可されたエンティティのみがOracle AI Database@Azureにアクセスできるようにします。

- 脅威検出: VWAN Hub内の脅威検出および応答メカニズムを統合して、セキュリティの脅威をリアルタイムで識別および軽減します。

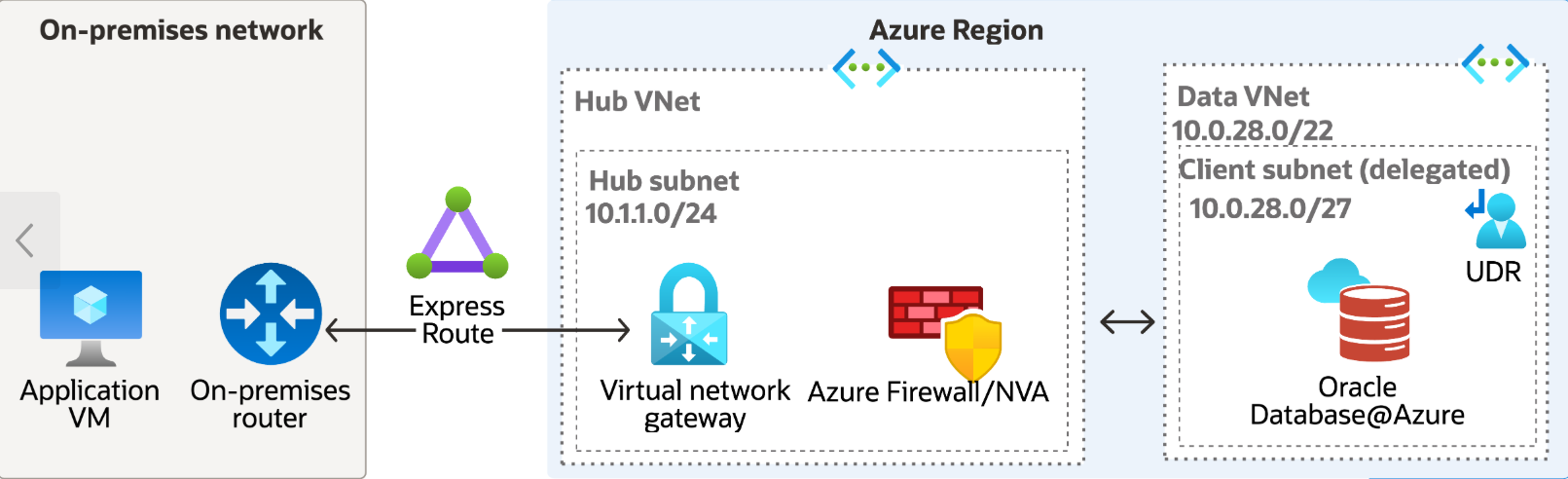

ハブ・アンド・スポークによるオンプレミス・ネットワーク

Oracle AI Database@Azureを使用するAzureのアプリケーションへのオンプレミスのデータ・センターまたはユーザー・ネットワークの安全な接続は、一般的な要件です。ゲートウェイは、トランシティビティを介してルートを学習します。データベース・スポークVNetは、ピアリングを介してルートを学習します。このトポロジを選択する場合、このトポロジではコストが発生し、レイテンシが追加されることを考慮してください。Azureは、このハイブリッド接続を確立するための2つの主要なメカニズムを提供します。

- Azure VPNゲートウェイ: このサービスにより、オンプレミスVPNデバイスとAzure VNetにデプロイされたAzure VPNゲートウェイ(通常はエンタープライズ・シナリオのハブVNet)との間で、パブリック・インターネット上でセキュアで暗号化されたサイト間(S2S)のIPsec/IKE VPNトンネルを作成できます。Oracle AI Database@Azureは、アクティブ/パッシブVPNゲートウェイおよびアクティブ/アクティブ・ゾーン冗長ゲートウェイを介した接続をサポートしていますが、特に標準のアクティブ/アクティブVPNゲートウェイではありません。

- Azure ExpressRoute: このサービスは、接続プロバイダを介して、オンプレミス・ネットワークとMicrosoftグローバル・ネットワークの間のプライベートな専用接続を提供します。ExpressRoute回線は、Azure VNetにデプロイされたExpressRouteゲートウェイで終了します(通常はハブVNet)。Oracle AI Database@Azureは、ローカルおよびグローバル両方のExpressRoute回線を介した接続をサポートします。ただし、ExpressRoute FastPathは、特定のトラフィックのゲートウェイをバイパスする最適化であり、Oracle AI Database@Azure接続ではサポートされません。

次のアーキテクチャは、ハブ・アンド・スポークのオンプレミス・トポロジを示しています。

ユース・ケース

- ハイブリッド・クラウド統合: スポークVNetsのAzureリソースとシームレスに統合するために、オンプレミス・ネットワークをハブVNetに接続します。

- 一元化されたセキュリティ管理: ハブVNetを使用して、オンプレミス・リソースとAzureリソースの両方のセキュリティ・サービスを一元化します。

- データ移行: ハブVNetを介して、オンプレミス・データベースからOracle AI Database@Azureへのセキュアで効率的なデータ移行を促進します。

- ディザスタ・リカバリ: Oracle AI Database@Azureへのフェイルオーバーのためにオンプレミス・ネットワークをハブVNetに接続することで、ディザスタ・リカバリ・ソリューションを実装します。

- コンプライアンスおよび規制要件: Oracle AI Database@Azureへのアクセスを制御するために、オンプレミス・ネットワークをハブVNetに安全に接続することで、コンプライアンスを確保します。

- パフォーマンスの最適化: オンプレミス・ネットワークを最も近いハブVNetに接続してアプリケーション・パフォーマンスを最適化し、Oracle AI Database@Azureに効率的にアクセスできるようにします。

- リソースの分離: 機密性の高いオンプレミス・リソースを分離しながら、ハブVNetを介してOracle AI Database@Azureへのセキュアな接続を維持します。

コンポーネントの内訳

- Azureコンポーネント:

- Hub VNet (共通、ホスティングゲートウェイおよびオプションでファイアウォール)

- Oracle AI Database@AzureスポークVNet

- Azureサブネット(委任済)

- Azureサブネット(ハブ内のGatewaySubnet)

- Azureサブネット(ハブ内のAzureFirewallSubnetまたはNVAサブネット、オプション)

- Azure VPN GatewayまたはAzure ExpressRoute Gateway (ハブ内)

- VNetピアリング(ゲートウェイ・トランジットが有効なOracle AI Database@Azure Spokeへのハブ)

- UDRを含むAzureルート表(委任サブネット、GatewaySubnet、潜在的にアプリケーション・サブネット上)

- Azure FirewallまたはNVA (Hubでオプション)

- 暗黙的なOCIコンポーネント:

- サービスVCN、クライアント・サブネット、バックアップ・サブネット、コントロール・プレーン・リンク、OCIセキュリティ・リスト/NSG。

- オンプレミス・コンポーネント:

- カスタマ・ゲートウェイ/VPNデバイス/ルーター

- ファイアウォール

- ExpressRoute回路(ExpressRouteを使用している場合)

重要な考慮事項

- 帯域幅とレイテンシ: ExpressRouteは通常、インターネットベースのVPNと比較して、より高く、より予測可能な帯域幅とより低いレイテンシを提供します。選択肢は、アプリケーションのパフォーマンス要件と予算によって異なります。

- 信頼性&SLA: ExpressRouteは通常、VPN Gatewaysと比較して高い可用性SLAを提供します。冗長性は重要です。高可用性のために、複数のVPNトンネル、ゾーン冗長ゲートウェイ、または異なる場所に接続されたデュアルExpressRoute回線を使用します。

- セキュリティ: VPNは、インターネットを介したIPsec暗号化を提供します。ExpressRouteは、パブリック・インターネットをバイパスしてプライベート接続を提供します。必要に応じて、暗号化(プライベート・ピアリングを介したMACsecまたはIPsecトンネルなど)を追加できます。オンプレミスのファイアウォールとAzure Hub内のファイアウォールは、重要なトラフィック・フィルタリングを提供します。

- ルーティングの複雑さ: ルーティング・プロトコル(ExpressRouteおよび動的VPNではBGPが共通)またはオンプレミス、Azure UDRおよびVNetピアリング・ゲートウェイ・トランジット設定の静的ルートを慎重に構成する必要があります。構成の誤りは、接続の失敗や最適ではないルーティングにつながる可能性があります。

- コスト: Azure VPNまたはExpressRoute Gatewayのコスト、ExpressRoute回線料金(ポート速度、データ・プラン、プロバイダ料金)および関連するデータ転送コストが含まれます。

ルーティングとセキュリティ

- ルーティング:

- 一元化されたルーティング管理: ハブVNetはルーティングを一元的に管理し、Azureリージョンとオンプレミス・ネットワークの両方で一貫したルーティング・ポリシーを確保します。

- 最適化されたパスの選択: ハブVNetは、リージョンとオンプレミス・ネットワーク間のデータ転送に最も効率的なパスを選択し、レイテンシを削減し、パフォーマンスを向上させます。

- 動的ルーティング更新: ルーティング・テーブルを自動的に更新してネットワークの変更に対応し、オンプレミス・リソースとAzureリソース間の最適な接続を維持します。

- リージョン間接続: 異なるリージョンのVNetsとオンプレミス・ネットワークの間のシームレスな接続を促進し、Oracle AI Database@Azureへのグローバル・アクセスを可能にします。

- ルート伝播: 接続されたVNets、オンプレミス・ネットワークおよび他のリージョン間でルートを伝播し、包括的なネットワーク統合を保証します。

- ハイブリッド・ネットワーク統合: オンプレミス・ネットワークをハブを介してAzure VNetsと統合し、統合管理と業務の合理化を実現します。

- セキュリティ:

- ファイアウォール構成: ハブVNet内のファイアウォールを構成して、すべてのトラフィックを検査およびフィルタし、Azureネットワークとオンプレミス・ネットワークの両方のセキュリティを強化します。

- トラフィック検査: ディープ・パケット検査を実装して、リージョンとオンプレミス・ネットワーク間のデータ・フローを監視および制御し、不正アクセスを防止します。

- ネットワーク・セグメンテーション: ハブVNetを使用して、ネットワーク・トラフィックをセグメント化し、機密データとアプリケーションを分離して、リージョンおよびオンプレミス・ネットワーク間のセキュリティを向上させます。

- セキュアな接続: VPNまたはExpressRouteを使用してセキュアな接続を確立し、オンプレミス・ネットワークとAzureリージョン間で転送中のデータを保護します。

- アクセス制御: 厳格なアクセス制御ポリシーを適用して権限を管理し、認可されたエンティティのみがオンプレミス・ネットワークからOracle AI Database@Azureにアクセスできることを確認します。

- 脅威検出: ハブVNet内の脅威検出およびレスポンス・メカニズムを統合して、リージョンおよびオンプレミス・ネットワーク間でセキュリティの脅威をリアルタイムで識別および軽減します。

- コンプライアンスと規制順守: Azureとオンプレミスの両方の接続に対して、ハブVNet内に堅牢なセキュリティ対策を実装することで、規制要件へのコンプライアンスを確保します。

リソース

Azureネットワーク・トポロジの詳細は、Microsoftドキュメント・ライブラリのOracle Database@Azureのネットワーク計画を参照してください。