アーキテクチャ

Oracle AI Database@Google Cloud Control Planeアーキテクチャについて学習します。

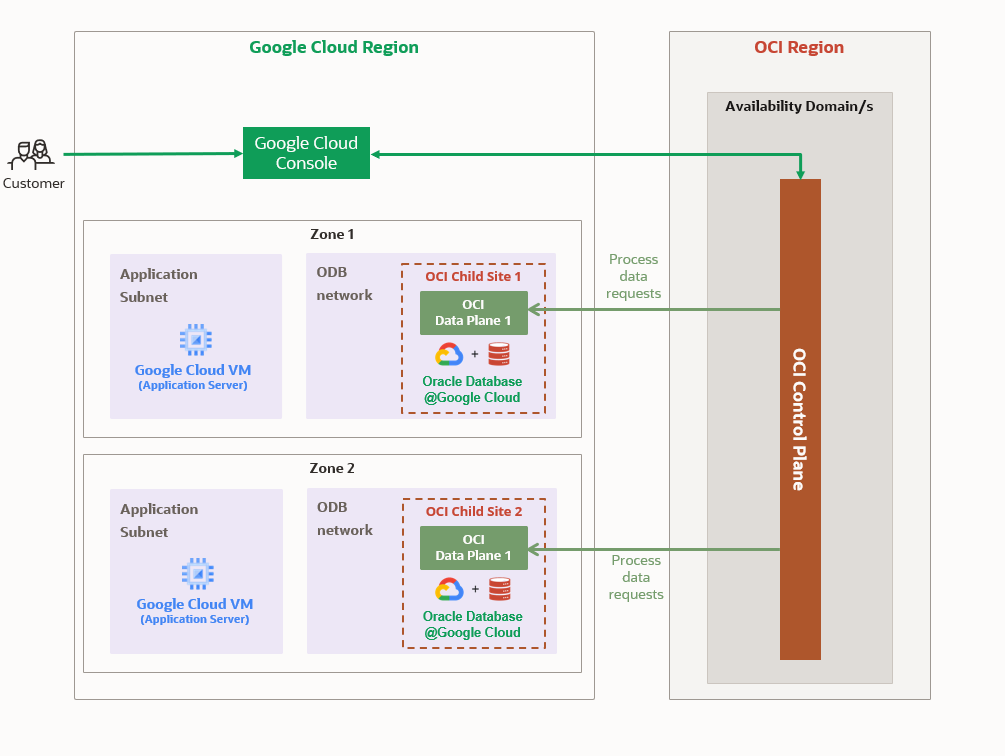

Oracleマルチクラウド・データベース・サービスで使用されるインフラストラクチャは、リージョン内のGoogle Cloudデータ・センターの分離されたセキュアな領域内にデプロイされます。Google Cloudデータ・センターにあるOracle AI Database@Google Cloudインフラストラクチャは、マルチクラウド・アーキテクチャの子サイトと呼ばれます。すべてのOracleハードウェアは、Oracle Cloud Infrastructure (OCI)担当者のみが操作および管理します。

サポートされるリージョンごとに、子サイトは、同じ地理領域のOCIリージョン・データ・センターにあるOracle AI Database@Google Cloudコントロール・プレーンを含むOCI親サイトに接続されます。たとえば、Google Cloud Nの子サイトです。バージニア(US-east4)リージョンは、OCI US East (Ashburn)リージョンの親サイトとペアになっています。

子サイトはOCI親サイトの拡張とみなされるため、OCIリージョンのセキュリティ、管理、回復性およびパフォーマンス・プロファイルは同じです。OCIの親サイトは、戦略的に同じ国内に配置され、対応する子サイトに近い場所に配置されるため、ユーザーが必要とするデータ主権、データ・レジデンシーおよび低レイテンシが保証されます。OCIコントロール・プレーンは、堅牢な管理機能を提供し、高可用性、回復力、厳格なセキュリティを優先するように設計されています。

OCIコントロール・プレーンは、高可用性(HA)、回復性およびセキュリティを中心に設計されています。OCIコントロール・プレーンとOracleの最高クラスのデータベース・サービスは、高パフォーマンスでセキュアなマルチクラウド環境を実現し、一元的な制御と運用上の信頼性を実現します。

アーキテクチャの図

高可用性(HA)

OCIコントロール・プレーンは、高可用性を確保するために次の主要要素を使用します。

- リージョナル・ディストリビューション: OCIのグローバル・ネットワーク・オブ・リージョン。フォルト・アイソレート可用性ドメイン(AD)の利点により、OracleマルチクラウドのHA戦略を支えます。コントロール・プレーン・サービスはリージョン内のAD全体にデプロイされるため、ローカライズされた停止がコントロール・プレーン全体に影響しないことが保証されます。単一ADリージョンの場合、3つのフォルト・ドメイン(FD)構成で高可用性を実現するように設計されたコントロール・プレーン。マルチクラウドの場合、これは、Google Cloudリージョン内でOracle AI Database@Google Cloudを管理するOCIコントロール・プレーンが、OCI内で高可用性であることを意味します。

- アクティブ/アクティブ・アーキテクチャ: クリティカル・コントロール・プレーン・サービスは、アクティブ/アクティブ構成を活用し、複数の冗長インスタンスにトラフィックと操作を分散します。この設計により、インスタンス障害が発生した場合にスイッチオーバーが不要になります。

- ステートレス性とスケーラビリティ: コントロール・プレーン・コンポーネントは、可能なかぎりステートレスになるように設計されており、簡単にスケーリングでき、障害からの効率的なリカバリが可能になります。ロード・バランサは、使用可能なインスタンスにリクエストを分散し、異常なインスタンスを自動的に削除します。

- 自動修復: OCIは、ヘルス・チェック、監視および自己修復のために自動システムを使用します。これらのシステムは、異常を検出し、継続的な可用性にとって重要な修正アクション(失敗したプロセスの再起動や新しいインスタンスのプロビジョニングなど)を開始します。

レジリエンシ

OCI Control Plane for multicloudの耐障害性は、単純なフェイルオーバーを超えて、さまざまな混乱に耐えます。

- 障害の分離: Oracle AI Database@Google Cloudアーキテクチャ設計では、障害の分離が重視され、1つのコンポーネントまたはOCIアベイラビリティ・ドメイン(AD)全体の障害がカスケードされず、コントロール・プレーンの他の部分に影響を与えないことが保証されます。これは、クラウド内のリソースを管理する際に重要です。これは、OCIコントロール・プレーンは、マネージド・クラウド環境内の問題にもかかわらず運用を継続する必要があるためです。

- データ耐久性およびバックアップ: 構成状態、監査ログ、メタデータなどのクリティカル・コントロール・プレーン・データは、高い耐久性で格納されます。致命的なイベントからリカバリするために、定期的なバックアップと障害時リカバリの手順が整備されています。

- レート制限およびスロットル: リソースが予期せず消費されるプロセスによる悪用または中断を防ぐために、OCIコントロール・プレーンはレート制限およびスロットル・メカニズムを実装します。これにより、安定性が確保され、悪意のある攻撃や誤って構成された自動化から保護されます。

- プログレッシブ・ロールアウト: コントロール・プレーンの更新および新機能が徐々にロールアウトされます。これにより、回帰リスクが最小限に抑えられ、問題が検出された場合の迅速なロールバックが保証され、コントロール・プレーンの安定性とマルチクラウド環境の管理能力が維持されます。

セキュリティ

OCIコントロール・プレーンは、マルチクラウド・リソースの中央管理ポイントとして機能するため、セキュリティはOCIコントロール・プレーンにとって最も重要です。OCIでは、セキュリティを確保するために次の設計原則を使用しています。

- 最小権限アクセス: OCI Identity and Access Management (IAM)サービスは、Oracle AI Database@Google Cloudセキュリティの主要コンポーネントであり、最小権限の原則を適用します。きめ細かいポリシーによって、誰がどのリソースやアクションにアクセスできるかが指定され、アクセスが一時的なものになるように一時的なものです。

- ネットワークのセグメンテーションと分離: コントロール・プレーンは、強力なネットワーク・セグメンテーションを活用し、重要なサービスをパブリック・エクスポージャから分離し、厳しいファイアウォール・ルールを実装します。これにより、攻撃対象領域が制限され、不正アクセスが防止されます。

- 保存中および転送中の暗号化: 機密コントロール・プレーンのメタデータおよびAPIトラフィックを含むすべてのデータは、業界標準の暗号化プロトコルを使用して、保存中および転送中の両方で暗号化されます。これにより、データの機密性と整合性が保護されます。

- 継続的な監視および監査: OCIは、包括的なロギングおよび監視ソリューションを使用して、すべてのコントロール・プレーン・アクティビティを追跡します。

- 脆弱性管理およびパッチ適用: 潜在的なセキュリティの弱点にプロアクティブに対処するために、定期的なセキュリティ評価、侵入テストおよびタイムリーなパッチ適用を含む厳格な脆弱性管理プログラムが実施されています。

- セキュアなAPIゲートウェイ: OCIコントロール・プレーンとの外部とのやり取りはすべて、セキュアなAPIゲートウェイを介して行われます。セキュアなAPIゲートウェイでは、認証、認可が強制され、一般的なWeb脆弱性に対する保護が提供されます。