Role-Based Access Control

Use role-based access control (RBAC) to control user access to Oracle Database@Google Cloud resources.

Use Google Cloud RBAC for both Oracle Autonomous Database and Oracle Exadata Database Service to control user access.

Note the following:

- Pay as you go (public offer) customers only need to complete the instructions for Autonomous Database.

- Private offer customers who want to provision both Oracle Autonomous Database and Exadata Database Service need to complete both sets of instructions in this topic. Otherwise, complete the set of instructions that matches the database service you plan to use.

Configuring role-based Access Control for Oracle Autonomous Database

The following table provides details for the Google Cloud groups and roles for Autonomous Database. The Google Cloud Group email values provided in the table are suggested values, but you can use other group email names as needed. Note that you must replace the <email_domain> string with your organization's email domain. For example: odbg-adbs-db-administrators@example.com

| Google Cloud Group name | Google Cloud Group email | Google Cloud Role assignment | Purpose |

|---|---|---|---|

| odbg-adbs-db-administrators | odbg-adbs-db-administrators@<email_domain> | Oracle Database@Google Cloud Autonomous AI Database Admin | This group is for administrators who need to manage all Oracle Autonomous Database resources in Google Cloud. |

| odbg-adbs-db-readers | odbg-adbs-db-readers@<email_domain> | Oracle Database@Google Cloud Autonomous AI Database Viewer | This group is for viewers who need to view all Oracle Autonomous Database resources in Google Cloud. |

| odbg-db-family-administrators | odbg-db-family-administrators@<email_domain> | Oracle Database@Google Cloud admin |

This group is for administrators who need to manage all Oracle Database Service resources in OCI. This group is replicated in OCI during the optional identity federation process. |

| odbg-db-family-readers | odbg-db-family-readers@<email_domain> | Oracle Database@Google Cloud viewer |

This group is for readers who need to view all Oracle Database resources in OCI. This group is replicated in OCI during the optional identity federation process. |

| odbg-network-administrators | odbg-network-administrators@<email_domain> | not applicable |

This group is for administrators who need to manage all network resources in OCI. This group is replicated in OCI during the optional identity federation process. |

| odbg-costmgmt-administrators | odbg-costmgmt-administrators@<email_domain> | not applicable |

This group is for administrators who need to manage cost and billing resources in OCI. This group is replicated in OCI during the optional identity federation process. |

Configuring role-based Access Control for Oracle Exadata Database Service

Use the information in the following table to create new Google Cloud groups and roles for Exadata Database Service. The Google Cloud Group email values provided in the table are suggested values, but you can use other group email names as needed. Note that you must replace the <email_domain> string with your organization's email domain. For example: odbg-adbs-db-administrators@example.com

| Google Cloud Group name | Google Cloud Group email | Google Cloud Role assignment | Purpose |

|---|---|---|---|

| odbg-exa-infra-administrators | odbg-exa-infra-administrators@<email_domain> | Oracle Database@Google Cloud Exadata Infrastructure Admin | This group is for administrators who need to manage all Oracle Exadata Database Service resources in Google Cloud. |

| odbg-exa-infra-readers | odbg-exa-infra-readers@<email_domain> | Oracle Database@Google Cloud Exadata Infrastructure Viewer | This group is for viewers who need to view all Oracle Exadata Database Service resources in Google Cloud |

| odbg-vm-cluster-administrators | odbg-vm-cluster-administrators@<email_domain> | Oracle Database@Google Cloud VM Cluster Admin | This group is for administrators who need to manage VM Clusters resources in Google Cloud. |

| odbg-vm-cluster-readers | odbg-vm-cluster-readers@<email_domain> | Oracle Database@Google Cloud VM Cluster Viewer | This group is for viewers who need to view VM Clusters resources in Google Cloud |

| odbg-db-family-administrators | odbg-db-family-administrators@<email_domain> | Oracle Database@Google Cloud admin |

This group is for administrators who need to manage all Oracle Database Service resources in OCI. This group is replicated in OCI during the optional identity federation process. |

| odbg-db-family-readers | odbg-db-family-readers@<email_domain> | Oracle Database@Google Cloud viewer |

This group is for readers who need to view all Oracle Database resources in OCI. This group is replicated in OCI during the optional identity federation process. |

| odbg-exa-cdb-administrators | odbg-exa-cdb-administrators@<email_domain> | none |

This group is for administrators who need to manage all CDB resources in OCI. This group is replicated in OCI during the optional identity federation process. |

| odbg-exa-pdb-administrators | odbg-exa-pdb-administrators@<email_domain> | none |

This group is for administrators who need to manage all PDB resources in OCI. This group is replicated in OCI during the optional identity federation process. |

| odbg-network-administrators | odbg-network-administrators@<email_domain> | none |

This group is for administrators who need to manage all network resources in OCI. This group is replicated in OCI during the optional identity federation process. |

| odbg-costmgmt-administrators | odbg-costmgmt-administrators@<email_domain> | none |

This group is for administrators who need to manage cost and billing resources in OCI. This group is replicated in OCI during the optional identity federation process. |

Configuring role-based Access Control for Oracle Exadata Database Service on Exascale Infrastructure

Use the information in the following table to create new Google Cloud groups and roles for Oracle Exadata Database Service on Exascale Infrastructure. The Google Cloud Group email values provided in the table are suggested values, but you can use other group email names as needed. Note that you must replace the <email_domain> string with your organization's email domain. For example: odbg-adbs-db-administrators@example.com

| Google Cloud Group name | Google Cloud Group email | Google Cloud Role assignment | Purpose |

|---|---|---|---|

| odbg-exascale-db-storage-vault-administrators | odbg-exascale-db-storage-vault-administrators@<email_domain> | Oracle Database@Google Cloud Exadata Database Service on Exascale Infrastracture Storage Vault Admin | This group is for administrators who need to manage all Oracle Exascale Storage Vault resources in Google Cloud. |

| odbg-exascale-db-storage-vault-readers | odbg-exascale-db-storage-vault-readers@<email_domain> | Oracle Database@Google Cloud Exadata Database Service on Exascale Infrastracture Storage Vault Viewer | This group is for viewers who need to view all Oracle Exascale Storage Vault resources in Google Cloud |

| odbg-exadb-vm-cluster-administrators | odbg-exadb-vm-cluster-administrators@<email_domain> | Oracle Database@Google Cloud Exadata Database Service on Exascale Infrastracture VM Cluster Admin | This group is for administrators who need to manage Oracle ExaDB VM Clusters resources in Google Cloud. |

| odbg-exadb-vm-cluster-readers | odbg-exadb-vm-cluster-readers@<email_domain> | Oracle Database@Google Cloud Exadata Database Service on Exascale Infrastracture VM Cluster Viewer | This group is for viewers who need to view Oracle ExaDB VM Clusters resources in Google Cloud |

| odbg-db-family-administrators | odbg-db-family-administrators@<email_domain> | Oracle Database@Google Cloud admin |

This group is for administrators who need to manage all Oracle Database Service resources in OCI. This group is replicated in OCI during the optional identity federation process. |

| odbg-db-family-readers | odbg-db-family-readers@<email_domain> | Oracle Database@Google Cloud viewer |

This group is for readers who need to view all Oracle Database resources in OCI. This group is replicated in OCI during the optional identity federation process. |

| odbg-exa-cdb-administrators | odbg-exa-cdb-administrators@<email_domain> | none |

This group is for administrators who need to manage all CDB resources in OCI. This group is replicated in OCI during the optional identity federation process. |

| odbg-exa-pdb-administrators | odbg-exa-pdb-administrators@<email_domain> | none |

This group is for administrators who need to manage all PDB resources in OCI. This group is replicated in OCI during the optional identity federation process. |

| odbg-network-administrators | odbg-network-administrators@<email_domain> | none |

This group is for administrators who need to manage all network resources in OCI. This group is replicated in OCI during the optional identity federation process. |

| odbg-costmgmt-administrators | odbg-costmgmt-administrators@<email_domain> | none |

This group is for administrators who need to manage cost and billing resources in OCI. This group is replicated in OCI during the optional identity federation process. |

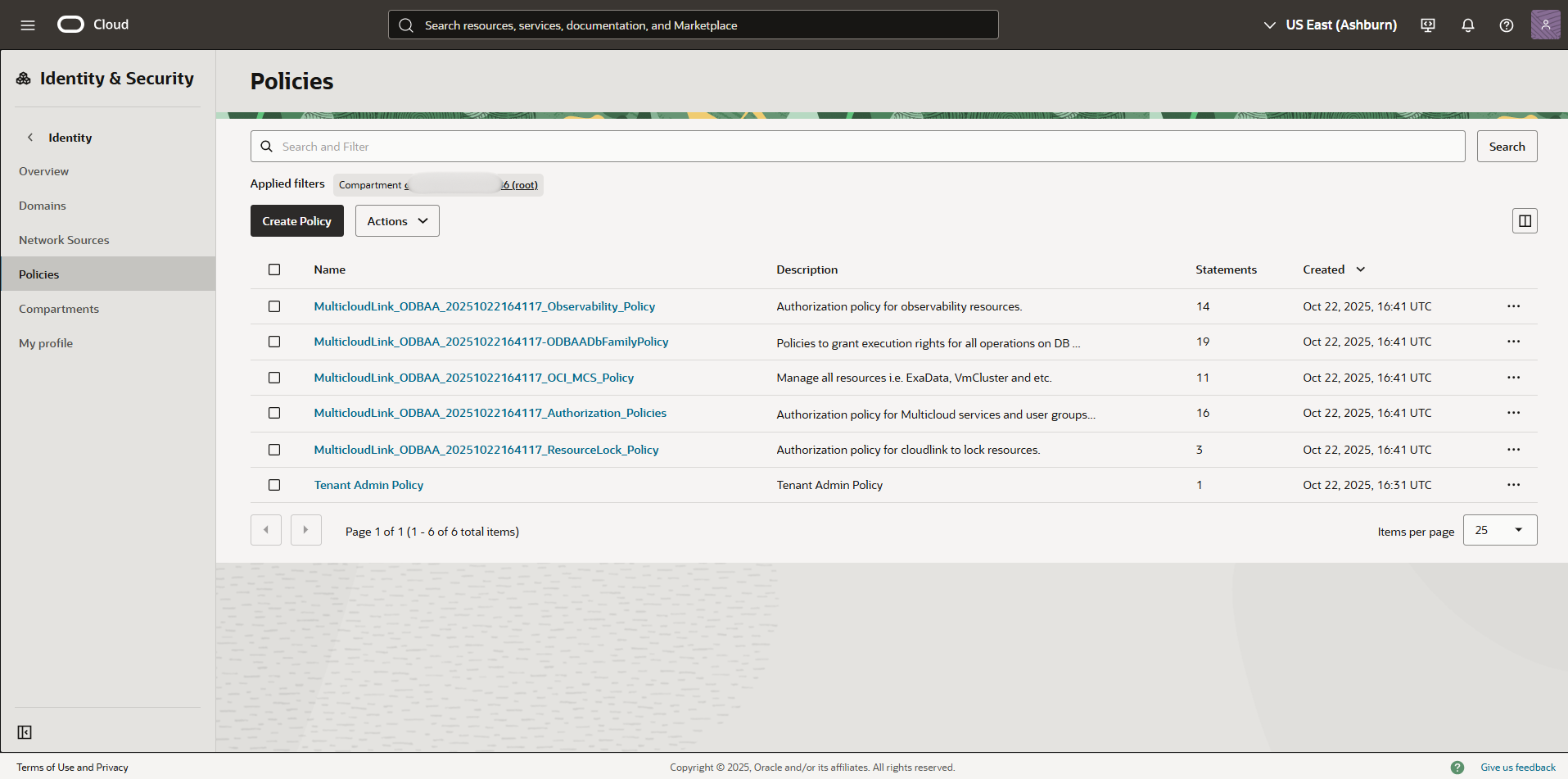

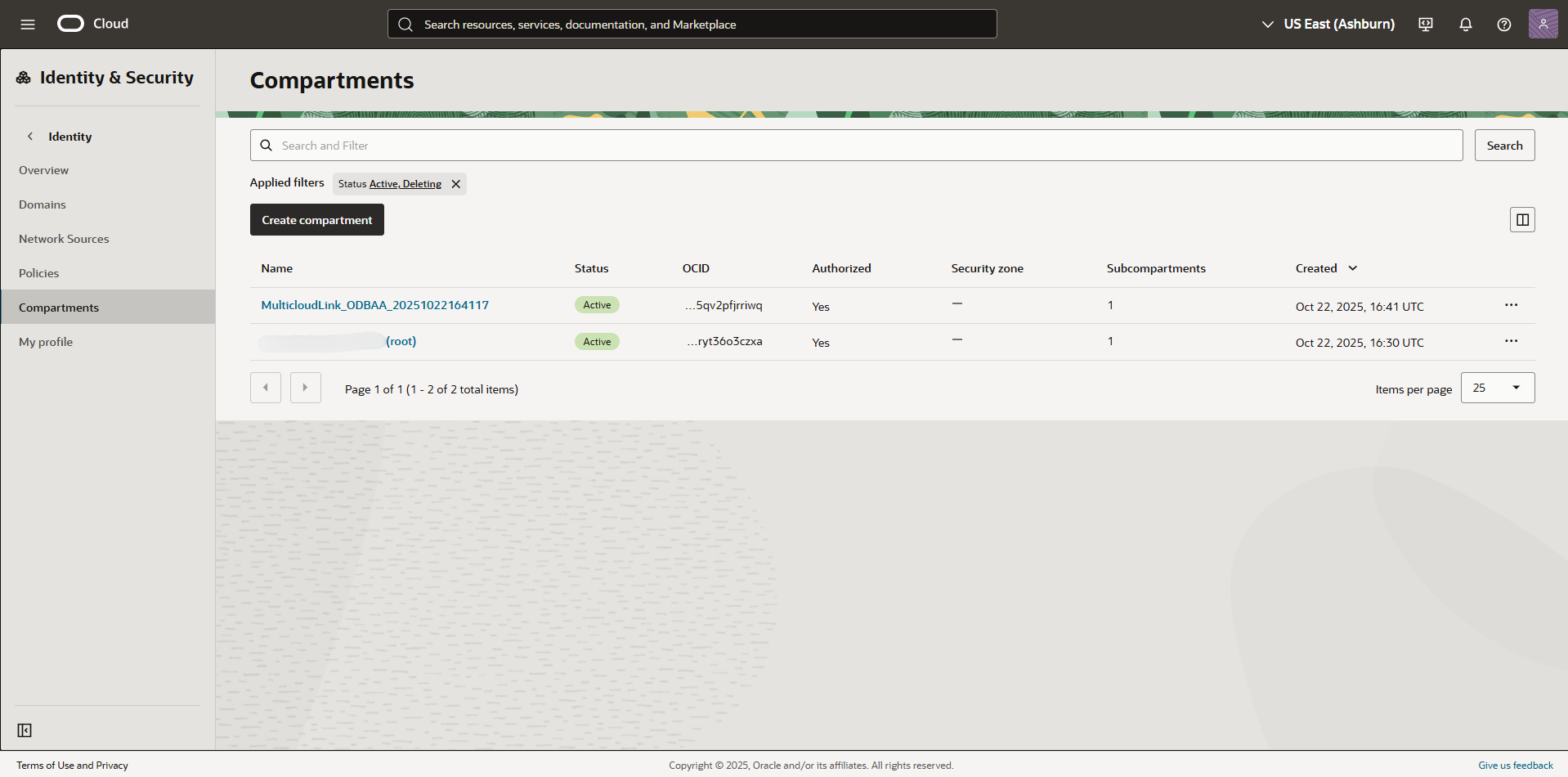

OCI Multicloud Policies

When you onboard your Google Cloud environment to Oracle Database@Google Cloud, during the OCI account linking process, OCI creates a Multicloud compartment and the OCI Identity and Access Management (IAM) policies needed by the service. These resources are essential for maintaining Oracle Database@Google Cloud. OCI administrators must not modify, move, or delete these automatically created resources.

Identity and Access Management (IAM) Deny Policies

OCI IAM Deny policies enable administrators to explicitly block unwanted actions, enhancing security and streamlining access control.

While OCI IAM Deny policies are a powerful tool for restricting permissions, they must be used with extreme caution within Oracle Database@Google Cloud.

Do not apply any Deny policies that target or affect the IAM policies or compartments prefixed with MulticloudLink.

Applying Deny policies to Oracle Database@Google Cloud resources breaks the ODBG service's integration with OCI, causing severe operational failures or a complete malfunction of the service.

Recover from a Tenancy-wide Deny Policy that Locks Multicloud Functions

A tenancy-wide deny policy such as Deny any-user to inspect all-resources in tenancy can block all user access or block the Multicloud integration.

To recover:

These steps use the Oracle Cloud Console. Alternatively, use the OCI CLI. Example CLI command:

oci iam policy update --policy-id <policy-id> --statements '["Deny group Interns to inspect all-resources in tenancy"]'