開始する前に

この30分間のチュートリアルでは、PeopleSoft Cloud Managerで使用するVirtual Cloud Networkを計画するプロセスについて説明します。Virtual Cloud Networkは、Cloud Managerインストールの一部として、またはOracle Cloud Infrastructureコンソールで作成できます。

バックグラウンド

Oracle Cloud InfrastructureでCloud Managerインスタンスを作成するには、アクセス・ルールおよび制限を定義するために、Virtual Cloud Network (VCN)、パブリックまたはプライベートのサブネット、ルート表およびセキュリティ・リストが必要です。このチュートリアルでは、Cloud Managerで使用するVCN機能の作成について説明します。VCNsの詳細は、Oracle Cloud Infrastructureのドキュメントを参照してください。

リソース・マネージャを使用してクラウド・マネージャ・スタックをインストールする場合、リソース・マネージャ・プロセスの一部としてVCNおよび必要なネットワーキング・リソースを作成できます。その場合、このチュートリアルをスキップできます。この手順は、ネットワークリソースを手動で設定する上級ユーザー向けです。

Oracle Cloud Infrastructureドキュメントのネットワーキングの概要を参照してください。

ノート:

このチュートリアルがポートを指す場所では、明示的にUDPポートとして指定されていないかぎり、TCPポートを指します。これは、PeopleSoft Cloud Managerのインストール・シリーズの3番目のチュートリアルです。リストされている順序でチュートリアルをお読みください。オプションのチュートリアルでは、別の設定方法を提供します。

- PeopleSoft Cloud Managerのインストールの準備

- PeopleSoft Cloud ManagerのOracle Cloudアカウント情報の確認

- PeopleSoft Cloud ManagerのVirtual Cloud Networkの計画(オプション)

- Oracle Cloud Infrastructure ConsoleでのPeopleSoft Cloud Manager用のVirtual Cloud Networkの作成(オプション)

- PeopleSoft Cloud Managerでのカスタム・ネットワーク・リソースまたはプライベート・ネットワーク・リソースの使用(オプション)

- PeopleSoft Cloud Manager用のカスタムLinuxイメージの作成(オプション)

- Oracle Cloud InfrastructureでのPeopleSoft Cloud ManagerのカスタムWindowsイメージの作成(オプション)

- PeopleSoft Cloud Managerのパスワード管理用のVaultリソースの作成

- PeopleSoft Cloud ManagerのAPI署名キーの生成

- リソース・マネージャを使用したPeopleSoft Cloud Managerスタックのインストール

- Cloud Managerインスタンスへのログイン

- クラウド・マネージャ設定の指定

- PeopleSoft Cloud Managerリポジトリのファイル・ストレージ・サービスの使用

- Cloud Managerのユーザー、ロールおよび権限リストの管理

- PeopleSoft Cloud ManagerのWebプロキシの構成(オプション)

- PeopleSoft Cloud Manager環境用のOracle Cloud Infrastructureでのロード・バランサの作成(オプション)

- PeopleSoft Cloud Manager用のOracle Cloud Infrastructureでの定義済タグの作成(オプション)

- PeopleSoft Cloud Managerでの自動スケーリング用のデータ・サイエンス・リソースの作成(オプション)

Virtual Cloudのネットワーク要素の確認

クラウド・マネージャ環境に使用されるネットワーク・コンポーネントは次のとおりです。

VCN - VCNは、Cloud Manager Resource Managerスタックの設定の一部として、またはOracle Cloud Infrastructure Consoleで作成できます。

- リソース・マネージャにクラウド・マネージャ・スタックをインストールする場合は、新しいVCNを作成するか、既存のVCNを使用するかを選択します。

新しいVCNを作成すると、インストールでは、ゲートウェイ、サブネットおよびセキュリティ・ルールを含むVCNがクラウド・マネージャ・インスタンスと同じコンパートメントに作成されます。

- Oracle Cloud Infrastructure Consoleでは、関連リソースを含むVCNを作成できます。これにより、パブリックまたはプライベート・サブネット、セキュリティ・リスト、インターネットまたはNATゲートウェイ、ルート表などのデフォルト・コンポーネントを含むVCNが作成されます。

Oracle Cloud Infrastructure Consoleのチュートリアル「VCNの作成」を参照してください。

- また、Oracle Cloud Infrastructure ConsoleでVCNのみを作成し、後で他のリソースを指定することもできます。

- プロビジョニングされた環境および移行された環境には、個別のVCNsを使用できます。

チュートリアル「PeopleSoft Cloud Managerでのカスタム・ネットワーク・リソースまたはプライベート・ネットワーク・リソースの使用」(オプション)を参照してください。

- クラウド・マネージャ・リポジトリに使用されるファイル・ストレージ・サービス・ファイル・システムのVCNの要件は、設定に使用する方法によって異なります。

ノート:

ファイル・ストレージ・サービスのファイル・システムは、マウント・ターゲットのIPアドレスまたはDNSによってアクセスされるため、このチュートリアルでは、ファイル・システムではなくマウント・ターゲットを参照する場合があります。詳細は、チュートリアル「PeopleSoft Cloud Managerリポジトリのファイル・ストレージ・サービスの使用」を参照してください。

サブネット- クラウド・マネージャVCNsでパブリック、プライベートおよびリージョナル・サブネットを作成できます。「サブネットの定義」の項を参照してください。

- パブリック・サブネット

パブリック・サブネットに作成するインスタンスは、パブリックIPアドレスを持ち、インターネットからアクセスできます。

- プライベート・サブネット

プライベート・サブネットにインスタンスを作成する場合、そのインスタンスにはパブリックIPアドレスはありません。インバウンド・インターネット接続に公開せずに、インターネットに送信するプライベート・サブネット内のインスタンスにアクセスできるようにするには、ネットワーク・アドレス変換(NAT)ゲートウェイを設定するか、Webプロキシを使用します。Oracleでは、NAT Gatewayを使用することをお薦めします。これは、Webプロキシの設定よりも簡単です。ただし、ビジネス要件またはセキュリティ要件を満たすWebプロキシを選択することもできます。

リソース・マネージャにクラウド・マネージャ・スタックをインストールする場合、パブリック・サブネットまたはプライベート・サブネットの作成を選択できます。プライベート・サブネットを選択した場合は、インストールの一部として要塞インスタンスを作成するか、ホストをジャンプするかを選択できます。プライベート・サブネットのIPには、インターネットから直接アクセスできません。プライベート・サブネット内のCMインスタンスにアクセスするには、Cloud Manager Webサーバー(PIA)へのSSHトンネリングおよびソケット・セキュア(SOCKS)プロキシ接続を有効にする要塞を設定できます。要塞インスタンスは、Oracle Linuxプラットフォーム・イメージを使用して作成され、新しいVCN内に作成されます。

NAT Gatewayの設定の詳細は、Oracle Cloud Infrastructureのドキュメントを参照してください。Webプロキシで使用するCloud Managerインスタンスに必要な環境変数を設定する方法を学習するには、チュートリアル「クラウド・マネージャ用のWebプロキシの構成」を参照してください。

- リージョン・サブネット

リージョナル・サブネットは、特定の可用性ドメインに固有のものではありません。リージョンの任意のアベイラビリティ・ドメインにリソースを含めることができます。柔軟性が高いため、Oracleは推奨しています。Oracle Cloud Infrastructureコンソールでリージョナル・サブネットを作成でき、Cloud Managerはこれらのリージョナル・サブネットにPeopleSoft環境インスタンスをデプロイできます。

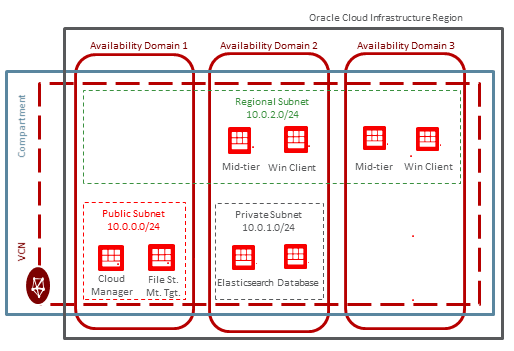

この図は、パブリック、プライベートおよびリージョナル・サブネットを持つ単純なVCNを示しています。

セキュリティ・リストおよびポート

- このチュートリアルの「サブネットの計画」セクションでは、Cloud Manager、ファイル・システムのファイル・ストレージ・サービス・マウント・ターゲット、全層、中間層などのコンポーネント間の必要な通信に対応するためにVCNサブネットを設計する方法について説明します。

- 「必要なポートのセキュリティ・リストの確認」セクションでは、異なるサブネットで分離されたコンポーネントを使用してCloud Managerインスタンスのセキュリティ・リストを設定する例を示します。

- 「クラウド・マネージャ・ポートの確認」セクションには、クラウド・マネージャ構成で使用されるポートがリストされます。

- また、プロビジョニングおよび移行されたPeopleSoft環境で使用するネットワーク・セキュリティ・グループを設定することもできます。チュートリアル「PeopleSoft Cloud Managerでのカスタム・ネットワーク・リソースまたはプライベート・ネットワーク・リソースの使用」(オプション)を参照してください。

サンプルCloud Managerデプロイメントの確認

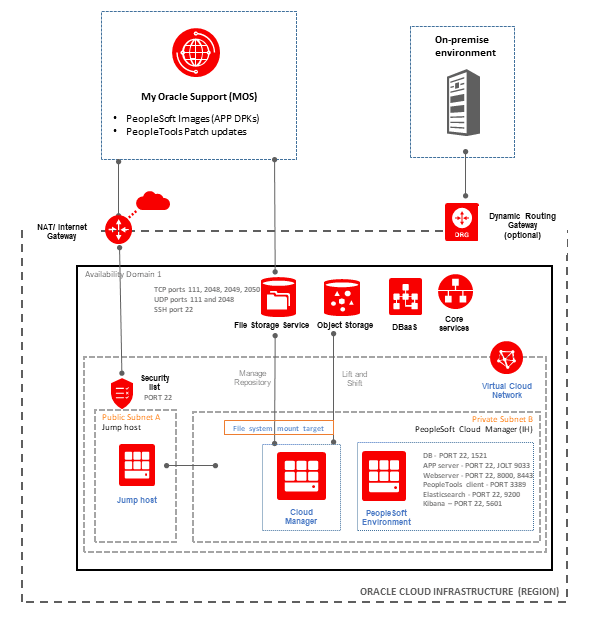

この図は、サンプルのCloud Managerデプロイメントのネットワーク・コンポーネントを示しています。

- すべてのインスタンスおよびVCNがアベイラビリティ・ドメイン1にインストールされます。

- Cloud Managerインスタンスは、プライベート・サブネットBにインストールされます。これは、インターネットにアクセスできないことを意味します。

- プロビジョニングされたPeopleSoft環境は、同じプライベート・サブネットBに設定されます。

- プロビジョニングされたPeopleSoft環境には、データベース(DB)、PeopleToolsクライアント、アプリケーション・サーバー(APPサーバー)、Webサーバー、検索スタックなど、様々なノードを含めることができます。

検索スタック・ノードには、検索(OpenSearchまたはElasticsearch)およびダッシュボード(OpenSearchダッシュボードまたはKibana)を含めることができます。 - 要塞またはジャンプ・ホストがパブリック・サブネットAにインストールされ、NAT Gatewayを介してインターネットに到達します。

- クラウド・マネージャ・インスタンスまたはプロビジョニングされたPeopleSoft環境は、要塞を介してインターネットにアクセスする必要があります。

- Cloud Managerインスタンスは、マウント・ターゲットを介してFile Storage Serviceに設定されたファイル・システムに接続します。マウント・ターゲットは、Cloud Managerインスタンスと同じプライベート・サブネットBにあります。

- PeopleSoftアプリケーション・イメージ(APP DPK)およびPeopleToolsパッチは、File Storage Serviceファイル・システムにダウンロードされ、Cloud Managerリポジトリで使用できるようになります。

ダウンロードされたアイテムには、COBOL DPKなどの環境をプロビジョニングする際に選択できるソフトウェアと、バグやPRPも含まれています。

- Cloud Managerのリフト・アンド・シフト・プロセスを使用して、オンプレミス環境をObject Storageにアップロードできます。

この図では、オンプレミス環境がDynamic Routing Gatewayを介してVCNに接続されています。

- プロビジョニングされた環境のデータベースは、Database Service (DBaaS)でホストできます。

- サブネットには、様々なコンポーネントに必要なポートへのアクセスを許可するセキュリティ・リストがあります。

このチュートリアルの「クラウド・マネージャ・ポートのレビュー」セクションには、必要なポートがリストされます。

計画サブネット

サブネットおよびセキュリティ・リストを使用して、セキュリティおよび通信のニーズに応じて環境コンポーネントを編成します。

VCNで定義するサブネットは、PeopleSoft環境とCloud Managerコンポーネント間の通信の要件を考慮する必要があります。すべてのサブネットがCloud Managerインスタンスからのトラフィックを許可する必要があることに注意してください。これを実現するには、ソース・サブネット(クラウド・マネージャが存在するサブネット)からのSSH、WinRMおよびファイル・ストレージ・サービスのマウント・ターゲット・ポートを許可するルールを各セキュリティ・リストに追加する必要があります。

PeopleSoft環境を正常にデプロイするには、サブネットにデプロイされるPeopleSoftインスタンスのタイプに基づいて、サブネットのセキュリティ・リストを定義する必要があります。

たとえば、中間層、データベース層およびPeopleSoft Windowsクライアント用に別々のサブネットを作成する場合は、中間層インスタンスをホストするサブネットのセキュリティ・リストを作成して、ユーザーがPeopleSoft環境のデプロイ時に使用する予定のすべてのポートを許可する必要があります。

PeopleSoftデプロイメントに複数のサブネットを使用する予定の場合、これらのサブネットは、クラウド・マネージャが設定されているサブネットからの通信も許可する必要があります。クラウド・マネージャおよびファイル・ストレージ・サービスのマウント・ターゲットが他のサブネットにデプロイされるインスタンスと通信できるようにするサブネットのセキュリティ・リストを作成します。さらに、サブネットは相互に通信できる必要があります。たとえば、中間層サブネットおよびデータベース・サブネットを使用する場合は、Cloud Managerサブネットからのトラフィックを許可するだけでなく、データベース・サブネットが中間層サブネットからのトラフィックを許可するように、各サブネットのセキュリティ・リストを設定する必要があります。

クラウド・マネージャ用のVCNを作成する場合、関連リソースを含むVCNを作成するオプションと、VCNのみを作成するオプションから選択します。チュートリアル「Oracle Cloud Infrastructure ConsoleでのPeopleSoft Cloud Manager用のVirtual Cloud Networkの作成」では、関連リソースを作成するオプションを使用してVCNを作成します。これにより、オープン・アクセスを持つパブリック・サブネット、プライベート・サブネット、インターネット・ゲートウェイ、ルート表、セキュリティ・リストなど、デフォルト・コンポーネントを含むVCNが作成されます。この場合、VCN CIDRをソースとして、またはクラウド・マネージャのサブネットCIDRをソースとして、すべてのCloud Manager SSH、WinRMおよびFile Storageサービスのマウント・ターゲット・ポートを許可するルールを使用して、デフォルト・セキュリティ・リストを更新する必要があります。

かわりに、VCNのみを作成する場合は、サブネットを個別に定義します。この場合、サブネットごとに1つのセキュリティ・リストが存在し、各セキュリティ・リストを更新して、Cloud Managerが存在するサブネットからのトラフィックを許可する必要があります。

PeopleSoft Cloud Managerイメージには、デフォルト・ポート8000 (HTTP)および8443 (HTTPS)のWebサーバー・インストールが含まれています。セキュリティ・プロトコルでは、他のポート値の使用が必要になる場合があります。他のポートを使用する場合は、ここでポートを構成し、Cloud Managerスタックのインストール時に同じ値を指定します。

ノート Oracleでは、すべてのデプロイメントでHTTPSプロトコルを使用することを強くお薦めします。PeopleTools System and Server Administration製品ドキュメントに記載されている指示に従って、Secure Sockets Layer (SSL)暗号化に必要な暗号化キーおよび証明書を実装します。Oracle Help CenterのPeopleSoft PeopleToolsオンライン・ヘルプおよびPeopleBooksを参照してください。

次の表に、PeopleSoftノード・タイプに基づいて必要なセキュリティ・ルールを示します。

| 送信先 | 出典: Cloud ManagerおよびFile Storage Serviceのマウント・ターゲット | ソース: 中間層 | ソース: データベース | 出典: PeopleSoft Windowsクライアント | 出典: 全階層(PUM) | 出典: OpenSearchまたはElasticsearch |

|---|---|---|---|---|---|---|

| Cloud ManagerおよびFile Storageサービスのマウント・ターゲット |

|

File Storageサービスのマウント・ターゲット(TCPポート111、2048、2049、2050、UDPポート111および2048) | File Storageサービスのマウント・ターゲット(TCPポート111、2048、2049、2050、UDPポート111および2048) |

データベースポート(1521、1522) |

File Storageサービスのマウント・ターゲット(TCPポート111、2048、2049、2050、UDPポート111および2048) | File Storageサービスのマウント・ターゲット(TCPポート111、2048、2049、2050、UDPポート111および2048) |

| 中間層 | SSH(ポート22) |

|

NA |

|

NA |

NA |

| データベース | SSH(ポート22) | データベースポート(1521) | NA |

データベース・ポート(1521、1522) |

NA |

NA |

| PeopleSoft Windowsクライアント |

|

NA |

NA |

NA |

NA |

NA |

| フル層(PUM) |

SSH(ポート22) |

NA |

NA |

データベースポート(1521、1522) |

NA |

|

| OpenSearchまたはElasticsearch | SSH(ポート22) | OpenSearchまたはElasticsearch HTTP (ポート9200) |

NA |

NA |

OpenSearchまたはElasticsearch (ポート9200) | NA |

必要なポートのセキュリティ・リストの確認

Cloud Manager用にVCN用に作成された3つのサブネットのサンプル・セキュリティ・リストを次に示します。これは、次の設定を前提としています。

- クラウド・マネージャ・インスタンスおよびファイル・ストレージ・サービスのマウント・ターゲットは、パブリック・サブネットevQs: US-ASHBURN-AD-1 (10.0.0.0/24)でホストされます。

- 中間層コンポーネント(アプリケーション・サーバー、Process SchedulerおよびWebサーバー)、Windowsクライアント、フル層および検索スタック・インスタンスは、パブリック・サブネットevQs: US-ASHBURN-AD-2 (10.0.1.0/24)でホストされます。

- データベース・インスタンスは、パブリック・サブネットevQs: US-ASHBURN-AD-3 (10.0.2.0/24)でホストされます。

次の表に、クラウド・マネージャ・インスタンスおよびファイル・システムのマウント・ターゲットをホストする、最初のパブリック・サブネットのセキュリティ・リストに必要なルールを示します。

| ソースCIDR | IPプロトコル | ソース・ポート範囲 | 宛先ポートの範囲 |

|---|---|---|---|

| 10.0.0.0/24 | TCP |

すべて |

2048-2050 (ファイル・ストレージ・サービスのマウント・ターゲット) |

| 10.0.0.0/24 | TCP | すべて | 111 (ファイル・ストレージ・サービスのマウント・ターゲット) |

| 10.0.0.0/24 | UDP | すべて | 2048 (ファイル・ストレージ・サービスのマウント・ターゲット) |

| 10.0.0.0/24 | UDP | すべて | 111 (ファイル・ストレージ・サービスのマウント・ターゲット) |

| 10.0.1.0/24 | TCP | すべて | 2048-2050 (ファイル・ストレージ・サービスのマウント・ターゲット) |

| 10.0.1.0/24 | TCP | すべて | 111 (ファイル・ストレージ・サービスのマウント・ターゲット) |

| 10.0.1.0/24 | UDP | すべて | 2048 (ファイル・ストレージ・サービスのマウント・ターゲット) |

| 10.0.1.0/24 | UDP | すべて | 111 (ファイル・ストレージ・サービスのマウント・ターゲット) |

| 10.0.2.0/24 | TCP | すべて | 2048-2050 (ファイル・ストレージ・サービスのマウント・ターゲット) |

| 10.0.2.0/24 | TCP | すべて | 111 (ファイル・ストレージ・サービスのマウント・ターゲット) |

| 10.0.2.0/24 | UDP | すべて | 2048 (ファイル・ストレージ・サービスのマウント・ターゲット) |

| 10.0.2.0/24 | UDP | すべて | 111 (ファイル・ストレージ・サービスのマウント・ターゲット) |

| 0.0.0.0/0 | TCP | すべて | 22 (SSH) |

次の表に、中間層、PeopleSoft Windowsクライアント、全層および検索スタック(OpenSearchまたはElasticsearch)をホストする、2番目のサブネットのセキュリティ・リストに必要なルールを示します。

| ソースCIDR | IPプロトコル | ソース・ポート範囲 | 宛先ポートの範囲 |

|---|---|---|---|

| 10.0.0.0/24 | TCP |

すべて |

22 (SSH) |

| 10.0.0.0/24 | TCP | すべて | 5985および5986 (Winrm) 139および445 (CIFS) |

| 10.0.0.0/24 | UDP | すべて | 137と138 (CIFS) |

| 10.0.1.0/24 | TCP | すべて |

|

| 0.0.0.0/0 | TCP | すべて | 3389 (RDP) |

次の表に、データベースをホストする3番目のサブネットのセキュリティ・リストに必要なルールを示します。

| ソースCIDR | IPプロトコル | ソース・ポート範囲 | 宛先ポートの範囲 |

|---|---|---|---|

| 10.0.0.0/24 | TCP |

すべて |

22 (SSH) |

| 10.0.0.0/24 | TCP | すべて | 1521(データベース・ポート) |

パブリック・ロード・バランサのセキュリティ・リストの確認

Oracle Cloud Infrastructureでパブリックまたはプライベートのロード・バランサを作成し、それをPeopleSoft Cloud Manager環境のトラフィック分散に使用できます。PeopleSoft Cloud Manager環境用のOracle Cloud Infrastructureでのロード・バランサの作成(オプション)のチュートリアルを参照してください。

この項では、パブリック・ロード・バランサを使用する2つのサブネットのサンプル・セキュリティ・リストを示します。これは、次の設定を前提としています。

| サブネット・タイプ | パブリックまたはプライベート | サブネット名 | CIDR |

|---|---|---|---|

| 外部ロード・バランサ | パブリック |

A |

10.0.10.0/24 |

| 中間層インスタンス | プライベート | C | 10.0.30.0/24 |

パブリック・ロード・バランサはパブリック・サブネットA (10.0.10.0/24)でホストされます。インターネットにオープンです。リスナーはSSLポート443を使用します。

次の表に、パブリック・サブネットAのセキュリティ・リストに必要なルールを示します。

| ソースCIDR | IPプロトコル | ソース・ポート範囲 | 宛先CIDR | 宛先ポートの範囲 |

|---|---|---|---|---|

| すべての (インターネットからのアクセス) |

TCP |

すべて |

10.0.10.0/24 (パブリック・ロード・バランサ、サブネットAのCIDR) |

443 (HTTPS) |

中間層コンポーネント(PIA、アプリケーション・サーバー、Process Scheduler、検索スタック)は、サブネットC (10.0.30.0/24)でホストされます。アプリケーション・サーバー・ドメインはIBで構成されます。Process Schedulerはレポート ノードで構成されます。

次の表に、中間層インスタンスをホストするサブネットCのセキュリティ・リストに必要なルールを示します。このサブネットは、サブネットAのロード・バランサからのイングレスを許可する必要があります。表示される宛先ポートがデフォルト値です。

| ソースCIDR | IPプロトコル | ソース・ポート範囲 | 宛先CIDR | 宛先ポートの範囲 |

|---|---|---|---|---|

| 10.0.10.0/24 (パブリック・ロード・バランサ、サブネットAのCIDR) |

TCP |

すべて |

10.0.30.0/24 (中間層のCIDR、サブネットC) |

8000 (PIA HTTP) 5601 (OpenSearchダッシュボードまたはKibana) |

プライベート・ロード・バランサのセキュリティ・リストの確認

この項では、プライベート・ロード・バランサを使用する2つのサブネットのサンプル・セキュリティ・リストを示します。これは、次の設定を前提としています。

| サブネット・タイプ | パブリックまたはプライベート | サブネット名 | CIDR |

|---|---|---|---|

| 内部ロード・バランサ | プライベート |

B |

10.0.20.0/24 |

| 中間層インスタンス | プライベート | C | 10.0.30.0/24 |

プライベート・ロード・バランサは、プライベート・サブネットB (10.0.20.0/24)でホストされます。リスナーはポート443を使用します。サブネットC (10.0.30.0/24)の中間層コンポーネントからのトラフィックを受け入れる必要があります。

次の表に、プライベート・サブネットBのセキュリティ・リストに必要なルールを示します。

| ソースCIDR | IPプロトコル | ソース・ポート範囲 | 宛先CIDR | 宛先ポートの範囲 |

|---|---|---|---|---|

| 10.0.30.0/24 (中間層のCIDR、サブネットC) |

TCP |

すべて |

10.0.20.0/24 (プライベート・ロード・バランサのCIDR、サブネットB) |

443 (HTTPS) |

| 内部エンド・ユーザーのCIDR (すべての内部/イントラネット・ユーザー) |

TCP | すべて | 10.0.20.0/24 (プライベート・ロード・バランサのCIDR、サブネットB) |

443 (HTTPS) |

中間層コンポーネント(PIA、アプリケーション・サーバー、Process Scheduler、ELK/Kibana)は、サブネットC (10.0.30.0/24)でホストされます。アプリケーション・サーバー・ドメインはIBで構成されます。Process Schedulerはレポート ノードで構成されます。

次の表に、中間層インスタンスをホストするサブネットCのセキュリティ・リストに必要なルールを示します。このサブネットは、サブネットBのロード・バランサからのイングレスを許可する必要があります。表示される宛先ポートがデフォルト値です。

| ソースCIDR | IPプロトコル | ソース・ポート範囲 | 宛先CIDR | 宛先ポートの範囲 |

|---|---|---|---|---|

| 10.0.20.0/24 (プライベート・ロード・バランサのCIDR、サブネットB) |

TCP |

すべて |

10.0.30.0/24 (中間層のCIDR、サブネットC) |

8000 (PIA HTTP) 5601 (OpenSearchダッシュボードまたはKibana) |

Cloud Managerポートの確認

次の表に、Cloud Manager構成で使用されるポートを示します。

| ポート名 | 値 | コメント |

|---|---|---|

| RDP | 3389 | Windows VMへのリモートデスクトップアクセスに必要です。 |

| ファイル・ストレージ・サービスのマウント・ターゲット | TCPポート111、2048、2049および2050 UDPポート111および2048 |

必須* |

| Winrm | 5985および5986 | Winrmは、Cloud ManagerがWindows VMにリモートで接続するために使用するWindows管理プロトコルです。チュートリアル「Oracle Cloud InfrastructureでのPeopleSoft Cloud Manager用のWindowsカスタム・イメージの作成」を参照してください。 |

| CIFSプロセス | TCPポート139および445 UDPポート137および138 |

Common Internet File System(CIFS)は、Windows VMからCloud Manager VMにファイルを転送するために使用されるプロトコルです。 |

| NFS | TCPポート111、892、2049および32803 | Cloud Managerの自己更新のためにPUMインスタンス・サブネットで必要です。 |

| HTTP | 8000 (デフォルト) | セキュリティ上の理由から、OracleではデフォルトのHTTPポート番号を使用しないことをお薦めします。Cloud Managerスタックの設定でこれを変更します。 |

| HTTPS | 8443 (デフォルト) | セキュリティ上の理由から、OracleではデフォルトのHTTPSポート番号を使用しないことをお薦めします。クラウド・マネージャ・スタック設定の変更。 |

| WSL | 7000 (デフォルト) | 必要に応じて、Cloud Managerスタックの設定を変更します。 |

| JOLT | 9033-9062 | JOLTで使用するポートの範囲。必要に応じて、Cloud Managerスタックの設定を変更します。 |

| データベース・ポート | 1521および1522 (デフォルト) | Autonomous Database - Dedicatedをサポートするには、クラウド・マネージャ・サブネットでポート1521が必要です(Cloud ManagerのドキュメントではADB-Dと呼ばれます)。 |

| JMXポート | 10100および10101 | 1つのApplication ServerドメインのJMXポート。これは、PeopleSoft Health Centerおよび自動スケーリングに使用されます。 自動スケーリングを使用するアプリケーション・サーバー・ドメインのサブネットで、TCPポート10100および10101のイングレスを開きます。同じノード(VM)に複数のアプリケーション・サーバー・ドメインをデプロイする場合は、追加のポートを開きます。たとえば:

|

| JMXポート | 10200および10201 | 1つのProcess SchedulerドメインのJMXポート。これは、PeopleSoft Health Centerに使用されます。 |

| OpenSearchまたはElasticsearch HTTPポート | 9200 (デフォルト) | なし |

| OpenSearchダッシュボードまたはKibana HTTPポート | 5601 (デフォルト) | なし |

| OpenSearchクラスタ・トランスポート・ポート | 9300 (デフォルト) | プロビジョニングされた環境で検索クラスタを使用する場合は、クラスタ・トランスポート・ポートが必要です。 |

*ファイル・ストレージ・サービス・ファイル・システムには、TCPポート111、2048、2049および2050へのステートフルなイングレスと、UDPポート111および2048へのステートフルなイングレスが必要です。ファイル・ストレージ・サービス・ファイル・システムでは、TCPポート111、2048、2049および2050からのステートフル・エグレスと、UDPポート111からのステートフル・エグレスも必要です。

Oracle Cloud Infrastructureドキュメントのファイル・ストレージのVCNセキュリティ・リスト・ルールの構成を参照してください。

次のステップ

Oracle Cloud Infrastructure ConsoleでのPeopleSoft Cloud Manager用のVirtual Cloud Networkの作成(オプション)

さらに学ぶ

- PeopleSoft Cloud Managerのホームページ、My Oracle Support、ドキュメントID 2231255.2

- 累積機能概要ツール(「CFOレポートの生成」をクリックし、上部にあるPeopleSoft Cloud Managerを選択します。)

- Oracle Help CenterのOracle Cloudドキュメント

PeopleSoft Cloud ManagerのVirtual Cloud Networkの計画(オプション)

G41722-01

2025年8月

Copyright©2025、 Oracle and/or its affiliates.

要件を確認し、PeopleSoft Cloud Managerで使用するVirtual Cloud Networkの作成を計画します。

このソフトウェアおよび関連ドキュメントの使用と開示は、ライセンス契約の制約条件に従うものとし、知的財産に関する法律により保護されています。ライセンス契約で明示的に許諾されている場合もしくは法律によって認められている場合を除き、形式、手段に関係なく、いかなる部分も使用、複写、複製、翻訳、放送、修正、ライセンス供与、送信、配布、発表、実行、公開または表示することはできません。このソフトウェアのリバース・エンジニアリング、逆アセンブル、逆コンパイルは互換性のために法律によって規定されている場合を除き、禁止されています。

このソフトウェアまたは関連ドキュメントを、米国政府機関もしくは米国政府機関に代わってこのソフトウェアまたは関連ドキュメントをライセンスされた者に提供する場合は、次の通知が適用されます。

U.S. GOVERNMENT END USERS: Oracle programs (including any operating system, integrated software, any programs embedded, installed or activated on delivered hardware, and modifications of such programs) and Oracle computer documentation or other Oracle data delivered to or accessed by U.S. Government end users are "commercial computer software" or "commercial computer software documentation" pursuant to the applicable Federal Acquisition Regulation and agency-specific supplemental regulations. As such, the use, reproduction, duplication, release, display, disclosure, modification, preparation of derivative works, and/or adaptation of i) Oracle programs (including any operating system, integrated software, any programs embedded, installed or activated on delivered hardware, and modifications of such programs), ii) Oracle computer documentation and/or iii) other Oracle data, is subject to the rights and limitations specified in the license contained in the applicable contract. The terms governing the U.S. Government’s use of Oracle cloud services are defined by the applicable contract for such services.No other rights are granted to the U.S. Government.

このソフトウェアまたはハードウェアは様々な情報管理アプリケーションでの一般的な使用のために開発されたものです。このソフトウェアまたはハードウェアは、危険が伴うアプリケーション(人的傷害を発生させる可能性があるアプリケーションを含む)への用途を目的として開発されていません。このソフトウェアまたはハードウェアを危険が伴うアプリケーションで使用する際、安全に使用するために、適切な安全装置、バックアップ、冗長性(redundancy)、その他の対策を講じることは使用者の責任となります。このソフトウェアまたはハードウェアを危険が伴うアプリケーションで使用したことに起因して損害が発生しても、Oracle Corporationおよびその関連会社は一切の責任を負いかねます。

OracleおよびJavaはOracle およびその関連企業の登録商標です。その他の社名、商品名等は各社の商標または登録商標である場合があります。

Intel、Intel Insideは、Intel Corporationの商標または登録商標です。すべてのSPARCの商標はライセンスをもとに使用し、SPARC International, Inc.の商標または登録商標です。AMD、Epyc、AMDロゴは、Advanced Micro Devices, Inc.の商標または登録商標です。UNIXはThe Open Groupの登録商標です。

このソフトウェアまたはハードウェア、そしてドキュメントは、第三者のコンテンツ、製品、サービスへのアクセス、あるいはそれらに関する情報を提供することがあります。適用されるお客様とOracle Corporationとの間の契約に別段の定めがある場合を除いて、Oracle Corporationおよびその関連会社は、第三者のコンテンツ、製品、サービスに関して一切の責任を負わず、いかなる保証もいたしません。適用されるお客様とOracle Corporationとの間の契約に定めがある場合を除いて、Oracle Corporationおよびその関連会社は、第三者のコンテンツ、製品、サービスへのアクセスまたは使用によって損失、費用、あるいは損害が発生しても一切の責任を負いかねます。