開始する前に

この30分のチュートリアルでは、複数のVirtual Cloud Network (VCNs)、複数のコンパートメント、プライベート・ドメイン・ネーム・サービス(DNS)ゾーンおよびネットワーク・セキュリティ・グループなどのネットワーキング・リソースで使用可能なオプションについて説明します。上級ユーザーは、これらのオプションをPeopleSoft Cloud Managerで使用することを検討できます。

バックグラウンド

リソース・マネージャを使用してクラウド・マネージャ・スタックをインストールする場合、リソース・マネージャ・プロセスの一部としてVCNおよび必要なネットワーキング・リソースを作成できます。単一のVCNでは、クラウド・マネージャ・インスタンスとプロビジョニングされたPeopleSoft環境は同じネットワーキング・リソースを使用します。このチュートリアルで説明する機能により、ネットワークの設定の柔軟性が向上します。

ここで説明するOracle Cloud Infrastructureリソースを使用するには、高度なネットワーキング構成が必要です。この資料は、ネットワークリソースを手動で設計および設定する上級ユーザー向けです。

これは、PeopleSoft Cloud Managerのインストール・シリーズの5番目のチュートリアルです。リストされている順序でチュートリアルをお読みください。オプションのチュートリアルでは、別の設定方法を提供します。

- PeopleSoft Cloud Managerのインストールの準備

- PeopleSoft Cloud ManagerのOracle Cloudアカウント情報の確認

- PeopleSoft Cloud ManagerのVirtual Cloud Networkの計画(オプション)

- Oracle Cloud Infrastructure ConsoleでのPeopleSoft Cloud Manager用のVirtual Cloud Networkの作成(オプション)

- PeopleSoft Cloud Managerでのカスタム・ネットワーク・リソースまたはプライベート・ネットワーク・リソースの使用(オプション)

- PeopleSoft Cloud Manager用のカスタムLinuxイメージの作成(オプション)

- Oracle Cloud InfrastructureでのPeopleSoft Cloud ManagerのカスタムWindowsイメージの作成(オプション)

- PeopleSoft Cloud Managerのパスワード管理用のVaultリソースの作成

- PeopleSoft Cloud ManagerのAPI署名キーの生成

- リソース・マネージャを使用したPeopleSoft Cloud Managerスタックのインストール

- Cloud Managerインスタンスへのログイン

- クラウド・マネージャ設定の指定

- PeopleSoft Cloud Managerリポジトリのファイル・ストレージ・サービスの使用

- Cloud Managerのユーザー、ロールおよび権限リストの管理

- PeopleSoft Cloud ManagerのWebプロキシの構成(オプション)

- PeopleSoft Cloud Manager環境用のOracle Cloud Infrastructureでのロード・バランサの作成(オプション)

- PeopleSoft Cloud Manager用のOracle Cloud Infrastructureでの定義済タグの作成(オプション)

- PeopleSoft Cloud Managerでの自動スケーリング用のデータ・サイエンス・リソースの作成(オプション)

プロビジョニング環境および移行環境での複数のVCNsおよびコンパートメントの使用

PeopleSoft環境を作成および移行する場合、様々なノードに対して異なるVCNsおよび異なるコンパートメントを指定できます。たとえば:

- Set up the Cloud Manager instance on one VCN, and the provisioned PeopleSoft environments on separate VCNs.

- 開発環境およびテスト環境には、異なるコンパートメントとVCNsを使用します。

- 中間層、データベース層およびPeopleSoft Windowsクライアントを別々のVCNsに設定します。

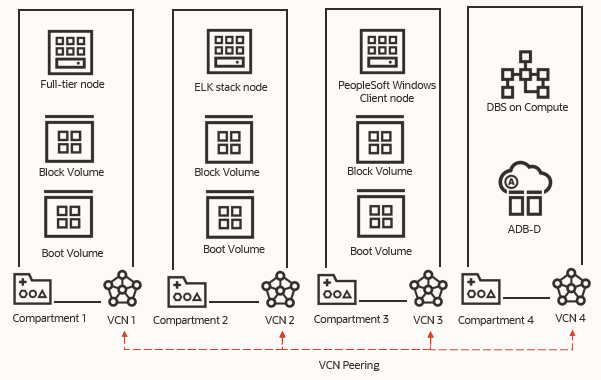

この図は、4つのVCNsを持つ4つのコンパートメントを示しています。

- コンパートメント1とVCN 1には、フル層ノードが保持されます。

- コンパートメント2とVCN 2には、Elasticsearch、LogstashおよびKibana (ELKスタック)ノードがあります。

- コンパートメント3およびVCN 3には、PeopleSoft Windowsクライアント・ノードが保持されます。

- コンパートメント4およびVCN 4には、Compute Database Service (DBS)上のデータベースと専用インフラストラクチャ(ADB-D)上のAutonomous Databaseが保持されます。

- VCN peering has been set up to allow communication between the four VCNs.

To use multiple VCNs and compartments with Cloud Manager and provisioned PeopleSoft environments:

- VCNsを作成します。

リソース・マネージャ・スタックを使用してCloud Managerをインストールする場合、Cloud ManagerインスタンスのVCNを作成できます。You must create other VCNs separately in Oracle Cloud Infrastructure.

リソース・マネージャ・プロセスが作成するVCNの詳細は、チュートリアル「リソース・マネージャを使用したPeopleSoft Cloud Managerスタックのインストール」を参照してください。

インターネット・ゲートウェイ、NATゲートウェイ、サービス・ゲートウェイ、サブネットおよび基本的なセキュリティ・ルールを含むVCNの作成の例については、Oracle Cloud Infrastructure Console (オプション)でのPeopleSoft Cloud Manager用のVirtual Cloud Networkの作成のチュートリアルを確認してください。

詳細は、Oracle Cloud Infrastructureドキュメントの仮想ネットワーキングのクイックスタートを参照してください。

- ローカルVCNピアリングを設定します。

VCN内のリソースが通信できるように、ローカルVCNピアリングを設定する必要があります。Local VCN peering connects two VCNs in the same region so that their resources can communicate using private IP addresses without routing the traffic over the internet or through your on-premise network.

Oracle Cloud Infrastructureドキュメントのローカル・ピアリング・ゲートウェイを使用するローカルVCNピアリングを参照してください。

ノート:

Instead of doing local VCN peering, you can set up a Dynamic Routing Gateway (DRG) to connect the different VCNs.Oracle Cloud InfrastructureドキュメントのDynamic Routing Gateways (DRG)を参照してください。

- 必要に応じて、VCNs間のドメイン・ネーム・サービス(DNS)解決を設定します。

次の「プライベートDNSリゾルバへのプライベートDNSビューの追加」の項を参照してください。

- 項目2および3のVCNピアリングおよびDNS構成の結果、最初のVCNのサブネットの仮想マシンと2番目のVCNのサブネットの仮想マシンは、互いのプライベートIPアドレスを使用して、OCIによって割り当てられたFQDNを使用して相互に接続できる必要があります。

- Cloud Managerでは、複数のVCNsとコンパートメントを使用して次のことを行います。

- 環境テンプレートを作成します。

ノードの個別のVCNsおよびコンパートメントを選択できます。Oracle Help CenterのPeopleSoft Cloud ManagerページのPeopleSoft Cloud Managerドキュメントのテンプレートの管理を参照してください。

- 共有FSS (Linux中間層)を使用します。

中間層ノードに共有FSSを使用する場合は、別のVCNにFSSを設定できます。これは、新しい環境と、リフト・アンド・シフトする環境の両方のプロビジョニングに適用されます。異なるコンパートメントを選択することはできません。Oracle Help CenterのPeopleSoft Cloud ManagerページのPeopleSoft Cloud Managerドキュメントで、Oracle Cloudでの環境の管理およびシフト・プロセスを使用した移行環境のプロビジョニングのトピックを参照してください。

ノート:

これは、中間層の共有FSSにのみ適用されます。Cloud ManagerインスタンスおよびCloud Managerリポジトリに使用されるFSSファイル・システムには、複数のVCNsを使用できません。ネットワーク要件の詳細は、チュートリアル「Use File Storage Service for PeopleSoft Cloud Manager」を参照してください。 - 移行された(移行された)環境をプロビジョニングします。

ノードの個別のVCNsおよびコンパートメントを選択できます。Oracle Help CenterのPeopleSoft Cloud ManagerページのPeopleSoft Cloud Managerドキュメントの「シフト・プロセスを使用したOracle Cloudでの移行環境のプロビジョニング」を参照してください。

- Cloud Managerの自己更新のためにPeopleSoft Update Manager (PUM)ソースを設定します。

You can select separate VCNs for the full-tier and PeopleSoft Client nodes.PUMソースのノードに異なるコンパートメントを選択することはできません。Oracle Help CenterのPeopleSoft Cloud ManagerページのPeopleSoft Cloud Managerドキュメントの「更新の管理を使用した更新の自動適用」を参照してください。

- 環境テンプレートを作成します。

プライベートDNSリゾルバへのプライベートDNSビューの追加

次のような方法で、VCNsでDNS解決を設定します:

- 最初のVCNのサブネット内のVMは、2番目のVCNのサブネット内の任意のVMの完全修飾ドメイン名(FQDN)を解決できます。

- 逆の場合: 2番目のVCNのサブネット内のVMは、最初のVCNのサブネット内の任意のVMの完全修飾ドメイン名(FQDN)を解決できます。

DNS解決を設定する1つの方法は、VCNに関連付けられたプライベートDNSリゾルバにプライベート・ビューを追加することです。VCNを作成して「このVCNでDNSホスト名を使用」オプションを選択すると、専用のプライベートDNSリゾルバおよびシステム管理ゾーンを持つデフォルトのプライベート・ビューが作成されます。プライベートDNSリゾルバは、作成した構成に従ってVCNのDNS問合せに回答します。

Oracle Cloud InfrastructureドキュメントのDNS in Your Virtual Cloud Network、プライベートDNSリゾルバを参照してください。

- Oracle Cloud Infrastructureで、最初のVCNを探し、「アクション」メニューから「詳細の表示」を選択します。

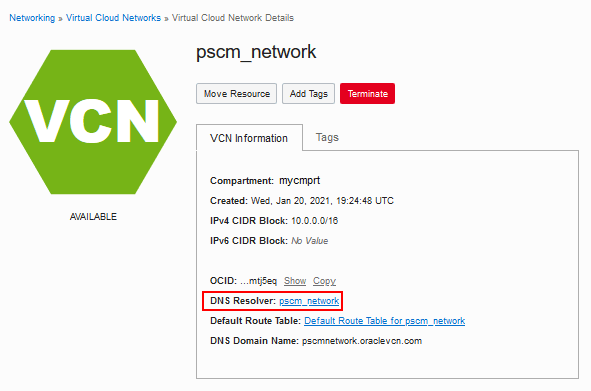

- VCNの詳細ページで「DNS解決」リンクを選択します。

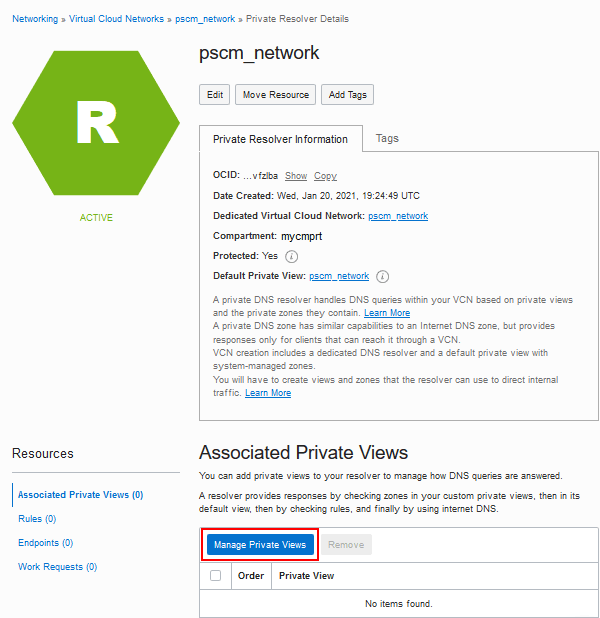

この図の説明(private_dns_resolver.png) - プライベート・リゾルバの詳細ページで、プライベート・ビューの管理をクリックします。

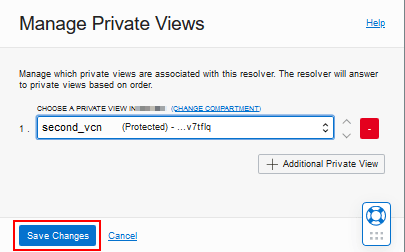

この図の説明(priv_dns_manage_priv_views.png) - 2番目のVCNのプライベート・ビューを選択します。

- 「変更の保存」をクリックします。

この図の説明(prv_dns_select_priv_view.png) - 同様に、2番目のVCNの詳細を表示し、「プライベート・リゾルバの詳細」ページにアクセスします。

- 最初のVCNのプライベート・ビューを選択して保存します。

- 最初のVCNのホストから2番目のVCNのFQDNを解決し、2番目のVCNのホストから最初のVCNのFQDNを解決することによって検証します。

プライベートDNSゾーンの構成

Oracle Cloud InfrastructureでプライベートDNSゾーンを作成し、プライベート・ドメイン名とそのIPアドレスを関連付けるレコードを含めます。これは、次のシナリオに適用されます。

- 同じVCN内の異なるサブネット内のVMインスタンス

- ピアリングを介して接続されたVCNs

- Dynamic Routing Gateway (DRG)を介して顧客のオンプレミス・ネットワークに接続されたVCN

プライベートDNSゾーンを作成し、それをVCNに関連付けるには、Oracle Cloud InfrastructureドキュメントのプライベートDNSを参照してください。チュートリアル「プライベートDNSゾーン、ビューおよびリゾルバの構成」では、2つのプライベート・ゾーンおよびレコードの設定例を示します。

プライベート・エンドポイントおよびルールの設定

Use listening and forwarding endpoints and rules to direct DNS queries from one VCN to another.リスニング・エンドポイントは、他のネットワークからのDNS問合せを監視します。転送エンドポイントは、あるVCNから他のネットワークにDNS問合せを転送します。最初のVCNの転送エンドポイントを別のVCNのリスナー・エンドポイント、またはオンプレミスDNSのリスナー・エンドポイントに接続することで、DNS問合せを最初のVCNからもう一方のVCNに転送できます。This will allow VMs in the first VCN to resolve DNS names in the other VCNs or on-premise network.

Oracle Cloud InfrastructureドキュメンテーションのプライベートDNSリゾルバにあるVirtual Cloud NetworkのDNSを参照してください。

ネットワーク・セキュリティ・グループの使用

インスタンスを作成するときに、VCNのサブネットに割り当てます。各サブネットには、プライマリVNICとセキュリティ・ルールのリストがあります。ネットワーク・セキュリティ・グループ(NSG)を使用すると、セキュリティ・ルールをより小さなグループに編成できます。このようにして、PeopleSoft環境のノードなど、インスタンスのコンポーネントに関連付けられたルールをより詳細に制御できます。

NSGは、VNICのセットと、それらのVNICに適用される一連のセキュリティールールで構成されます。NSGは、すべて同じセキュリティ体格を持つ一連のクラウド・リソースに対して仮想ファイアウォールを提供します。たとえば、すべてのコンピュート・インスタンスのグループで、同じタスクを実行するため、すべて同じポート・セットを使用する必要がある場合です。

Oracle Cloud Infrastructureドキュメントのネットワーク・セキュリティ・グループを参照してください。

Oracle Cloud Infrastructureで1つ以上のNSGを作成した後、Cloud Managerでプロビジョニングおよび移行された環境でそれらをコンポーネントに関連付けることができます。ステップのサマリーを次に示します。

- NSGに使用するVCNを選択します。

Cloud Managerインストールで作成されたものに加えて、より多くのVCNsを使用する場合は、Oracle Cloud Infrastructureで作成します。インターネット・ゲートウェイ、NATゲートウェイ、サービス・ゲートウェイ、サブネットおよび基本的なセキュリティ・ルールを含むVCNを作成するには、Oracle Cloud Infrastructureドキュメントの仮想ネットワーキング・クイックスタートを参照してください。

- 1つ以上のNSGをVCNに追加し、必要なセキュリティ・ルールを追加します。

Oracle Cloud Infrastructureドキュメントのネットワーク・セキュリティ・グループを参照してください。

- Cloud Managerでは、次の場合にNSGを使用します。

- 環境テンプレートを作成します。

各層には最大5つのNSGを関連付けることができます。Oracle Help CenterのPeopleSoft Cloud ManagerページのPeopleSoft Cloud Managerドキュメントのテンプレートの管理を参照してください。

- 環境へのノードの追加。

各ノードには最大5つのNSGを関連付けることができます。Oracle Help CenterのPeopleSoft Cloud ManagerページのPeopleSoft Cloud Managerドキュメントの環境の管理を参照してください。

- 移行された(移行された)環境をプロビジョニングします。

各層には最大5つのNSGを関連付けることができます。Oracle Help CenterのPeopleSoft Cloud ManagerページのPeopleSoft Cloud Managerドキュメントの「シフト・プロセスを使用したOracle Cloudでの移行環境のプロビジョニング」を参照してください。

- 環境テンプレートを作成します。

ネットワーク・セキュリティ・グループの作成

この例では、ネットワーク・セキュリティ・グループNSG1をVCN pscm_networkに追加します。NSG1は、この例のフル層インスタンスのサブネットであるCIDR 10.0.1.0/24(ElasticsearchおよびKibanaのTCPポート5601および9200、およびポート22のSSH)からのイングレスのみを許可するように設定されています。

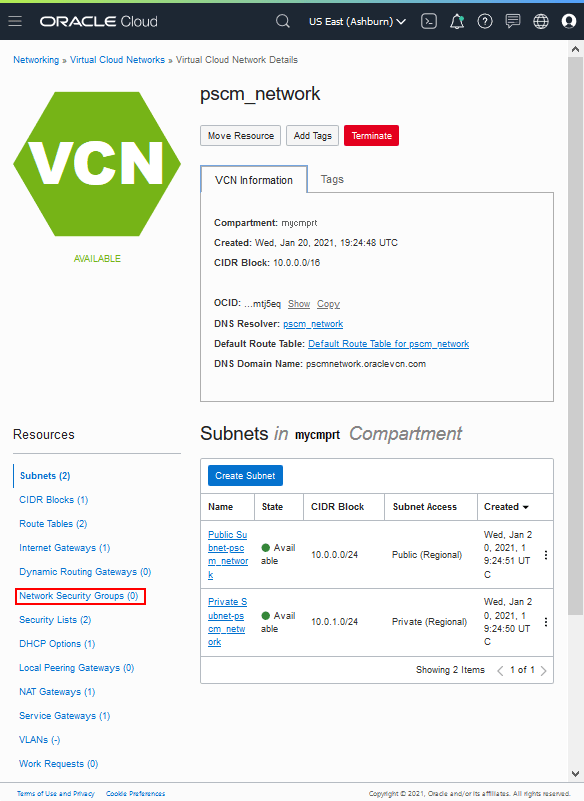

- VCNの詳細ページで、左側のリソースのリストから「ネットワーク・セキュリティ・グループ」を選択します。

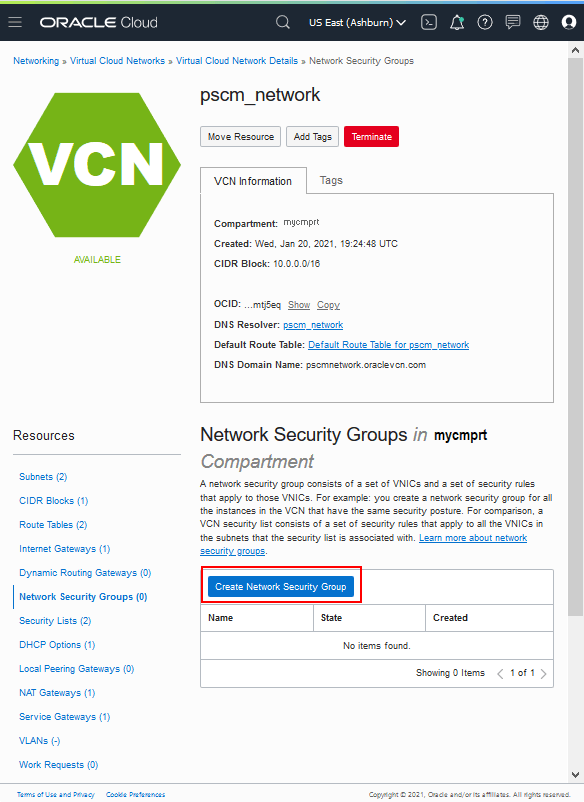

この図の説明(vcn_details_select_nsg.png) - 「ネットワーク・セキュリティ・グループの作成」をクリックします。

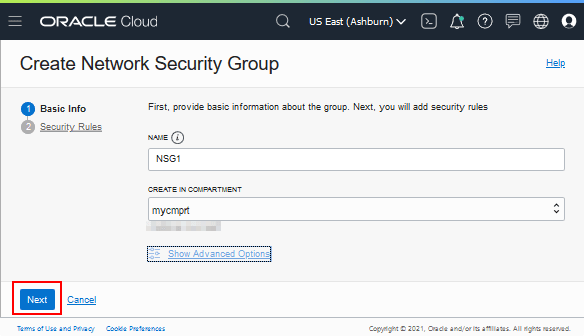

この図の説明(vcn_details_click_create_nsg.png) - NSGの名前を入力し、NSGを作成するコンパートメントを選択します。

「次」をクリックします。

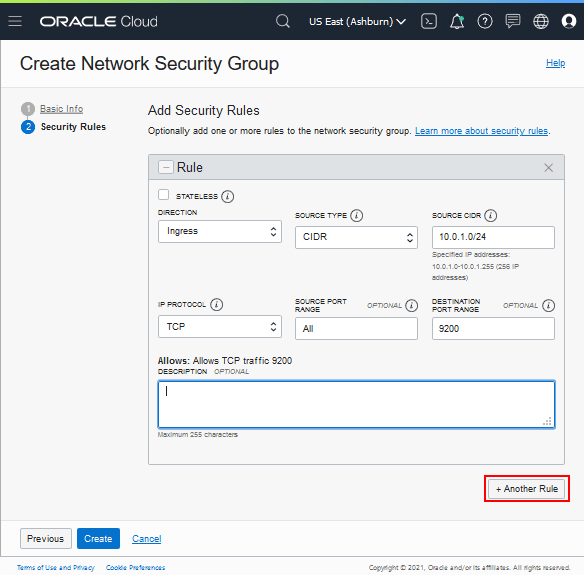

この図の説明(create_nsg_page.png) - Elasticsearchのポート9200で受信トラフィックを許可する値を指定します。

この図の説明(create_nsg_add_sec_rule.png) - 方向: イングレス

- ソース・タイプ: CIDR

- ソースCIDR: 10.0.1.0/24

- IPプロトコル: TCP

- ソース・ポート範囲: すべて

- 宛先ポート範囲: 9200

- 「+別のルール」をクリックします。

- Kibanaのポート5601で受信トラフィックを許可するには、次の値を指定します。

- 方向: イングレス

- ソース・タイプ: CIDR

- ソースCIDR: 10.0.1.0/24

- IPプロトコル: TCP

- ソース・ポート範囲: すべて

- 宛先ポート範囲: 5601

- 「+別のルール」をクリックします。

- 次の値を指定して、ポート22でのSSHアクセスを許可します。

- 方向: イングレス

- ソース・タイプ: CIDR

- ソースCIDR: 10.0.1.0/24

- IPプロトコル: SSH

- ソース・ポート範囲: すべて

- 宛先ポート範囲: 22

- 「作成」をクリックして終了します。

- 「ネットワーク・セキュリティ・グループの使用」の項の説明に従って、Cloud ManagerでNSGを使用します。

次のステップ

PeopleSoft Cloud Manager用のカスタムLinuxイメージの作成(オプション)

さらに学ぶ

- PeopleSoft Cloud Managerのホームページ、My Oracle Support、ドキュメントID 2231255.2

- 累積機能概要ツール(「CFOレポートの生成」をクリックし、上部にあるPeopleSoft Cloud Managerを選択します。)

- Oracle Help CenterのOracle Cloudドキュメント

PeopleSoft Cloud Managerでのカスタム・ネットワーク・リソースまたはプライベート・ネットワーク・リソースの使用(オプション)

G41597-01

2025年8月

Copyright©2025、 Oracle and/or its affiliates.

Use multiple VCNs, multiple compartments, custom DNS zones, or network security groups with PeopleSoft Cloud Manager and PeopleSoft environments.

このソフトウェアおよび関連ドキュメントの使用と開示は、ライセンス契約の制約条件に従うものとし、知的財産に関する法律により保護されています。ライセンス契約で明示的に許諾されている場合もしくは法律によって認められている場合を除き、形式、手段に関係なく、いかなる部分も使用、複写、複製、翻訳、放送、修正、ライセンス供与、送信、配布、発表、実行、公開または表示することはできません。このソフトウェアのリバース・エンジニアリング、逆アセンブル、逆コンパイルは互換性のために法律によって規定されている場合を除き、禁止されています。

このソフトウェアまたは関連ドキュメントを、米国政府機関もしくは米国政府機関に代わってこのソフトウェアまたは関連ドキュメントをライセンスされた者に提供する場合は、次の通知が適用されます。

U.S. GOVERNMENT END USERS: Oracle programs (including any operating system, integrated software, any programs embedded, installed or activated on delivered hardware, and modifications of such programs) and Oracle computer documentation or other Oracle data delivered to or accessed by U.S. Government end users are "commercial computer software" or "commercial computer software documentation" pursuant to the applicable Federal Acquisition Regulation and agency-specific supplemental regulations. As such, the use, reproduction, duplication, release, display, disclosure, modification, preparation of derivative works, and/or adaptation of i) Oracle programs (including any operating system, integrated software, any programs embedded, installed or activated on delivered hardware, and modifications of such programs), ii) Oracle computer documentation and/or iii) other Oracle data, is subject to the rights and limitations specified in the license contained in the applicable contract. The terms governing the U.S. Government’s use of Oracle cloud services are defined by the applicable contract for such services.No other rights are granted to the U.S. Government.

このソフトウェアまたはハードウェアは様々な情報管理アプリケーションでの一般的な使用のために開発されたものです。このソフトウェアまたはハードウェアは、危険が伴うアプリケーション(人的傷害を発生させる可能性があるアプリケーションを含む)への用途を目的として開発されていません。このソフトウェアまたはハードウェアを危険が伴うアプリケーションで使用する際、安全に使用するために、適切な安全装置、バックアップ、冗長性(redundancy)、その他の対策を講じることは使用者の責任となります。このソフトウェアまたはハードウェアを危険が伴うアプリケーションで使用したことに起因して損害が発生しても、Oracle Corporationおよびその関連会社は一切の責任を負いかねます。

OracleおよびJavaはOracle およびその関連企業の登録商標です。その他の社名、商品名等は各社の商標または登録商標である場合があります。

Intel、Intel Insideは、Intel Corporationの商標または登録商標です。すべてのSPARCの商標はライセンスをもとに使用し、SPARC International, Inc.の商標または登録商標です。AMD、Epyc、AMDロゴは、Advanced Micro Devices, Inc.の商標または登録商標です。UNIXはThe Open Groupの登録商標です。

このソフトウェアまたはハードウェア、そしてドキュメントは、第三者のコンテンツ、製品、サービスへのアクセス、あるいはそれらに関する情報を提供することがあります。適用されるお客様とOracle Corporationとの間の契約に別段の定めがある場合を除いて、Oracle Corporationおよびその関連会社は、第三者のコンテンツ、製品、サービスに関して一切の責任を負わず、いかなる保証もいたしません。適用されるお客様とOracle Corporationとの間の契約に定めがある場合を除いて、Oracle Corporationおよびその関連会社は、第三者のコンテンツ、製品、サービスへのアクセスまたは使用によって損失、費用、あるいは損害が発生しても一切の責任を負いかねます。