Oracle NoSQL Database Cloud ServiceおよびOracle Autonomous AI Lakehouseに対するコンピュート・インスタンスの有効化

コンピュート・インスタンスおよびOracle Autonomous AI Lakehouse Databaseの動的グループの作成

独自の資格証明を使用してOracle NoSQL Database Analytics Integratorを排他的に実行できますが、Oracle NoSQL Cloud Service、Object StorageおよびOracle Autonomous AI Lakehouseに対してアクションを実行する権限があるOracle Cloud Computeインスタンスからユーティリティを実行することをお薦めします。同様に、オブジェクト・ストレージAUTH_TOKENを使用してOracle Autonomous AI Lakehouseデータベースにオブジェクト・ストレージへのアクセスを許可できますが、OCIリソース・プリンシパルを使用して、オブジェクト・ストレージでOracle Autonomous AI Lakehouseデータベースを認証することをお薦めします。ただし、Oracle Autonomous AI Lakehouseで作成するデータベースでは、データベースのユーザー名とパスワードを使用した認証が必要なため、そのリソースにアクセスするにはユーザー資格証明をユーティリティに指定する必要があります。

コンピュート・インスタンスにNoSQLサービス、ObjectStorageおよびOracle Autonomous AI Lakehouseに対するアクションの実行を許可するには、動的グループを作成し、インスタンスの一連の照合ルールを追加する必要があります。Oracle Autonomous AI LakehouseデータベースがOCIリソース・プリンシパルを使用してオブジェクト・ストレージにアクセスできるようにするには、適切なルール・セットを含む動的グループも作成する必要があります。必要に応じて、コンピュート・インスタンス用に作成した同じ動的グループをOracle Autonomous AI Lakehouseデータベースにも使用できます。これは、次の例に示されています。

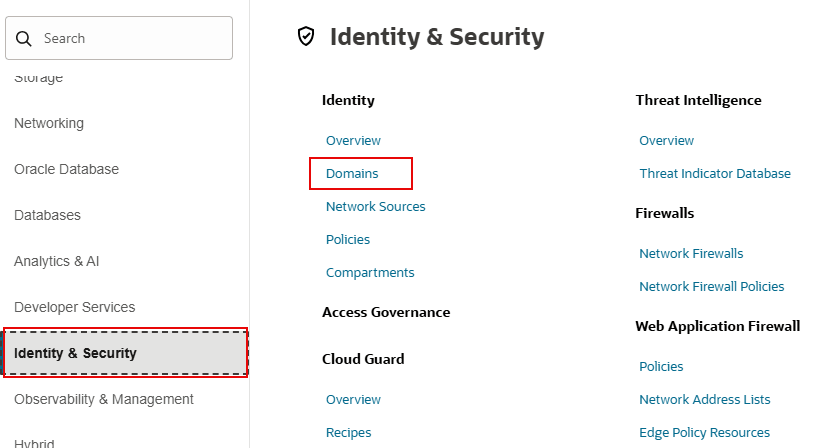

- ディスプレイの左側にあるメニューから「アイデンティティとセキュリティ」を選択します。

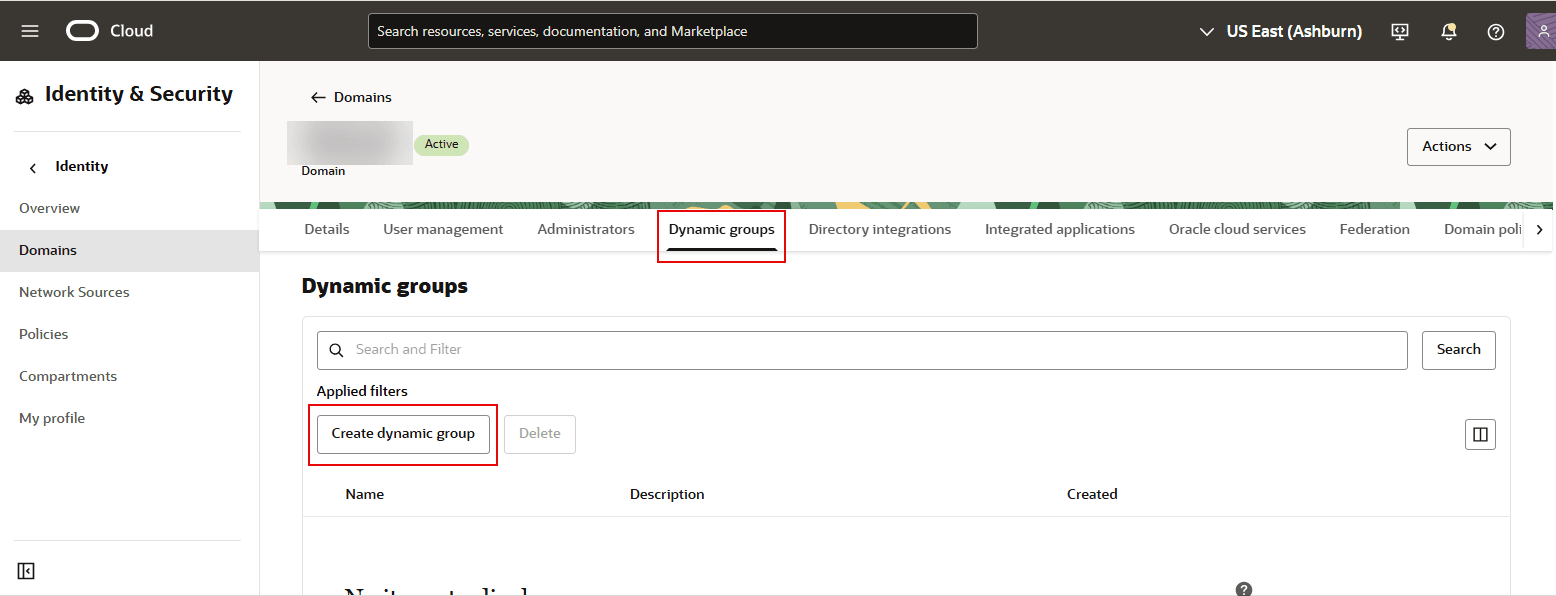

- 「アイデンティティ」で、「ドメイン」を選択します。作業するドメインをクリックし、上部にある水平スクロール・バーから「動的グループ」を選択します。

- 「動的グループの作成」をクリックします。

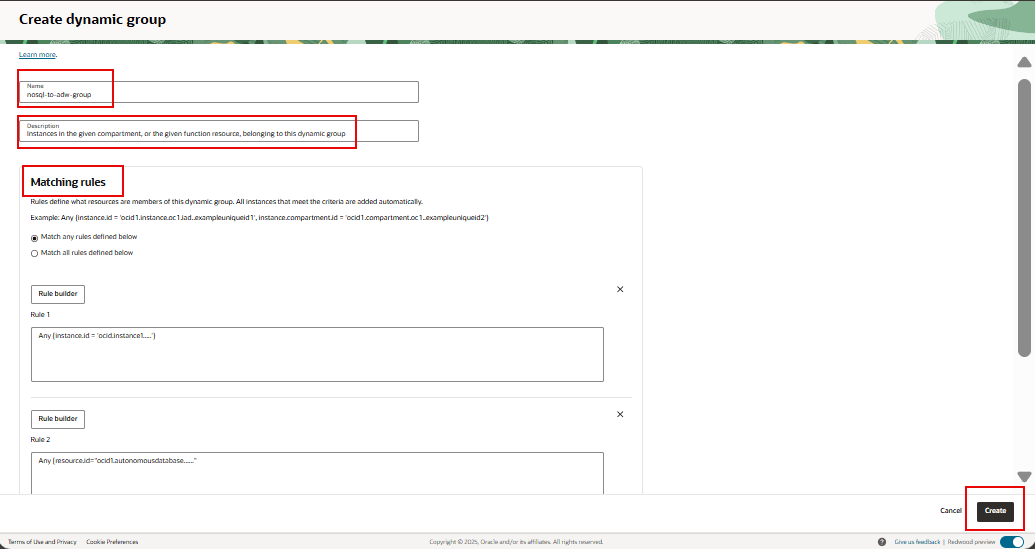

- グループの名前を入力します(たとえば、

nosql-to-adw-group)。 - グループの説明を入力します。たとえば、グループのメンバーのリストを入力します。

- 必要な一致ルール(

Any {instance.id=''<ocid-of-compute-instance}' and 'resource.id='<ocid-ofthe-database>'など)を入力します。 - 「Create」をクリックします。

動的グループに対する適切な権限を持つポリシーの作成

動的グループが作成されたら、そのグループのメンバー(コンピュート・インスタンスなど)がNoSQL Cloud Service内の表の読取り、ObjectStorage内のオブジェクトの読取りと書込み、およびOracle Autonomous AI Lakehouseでのプロシージャの実行を許可する権限を付与するポリシーを作成する必要があります。

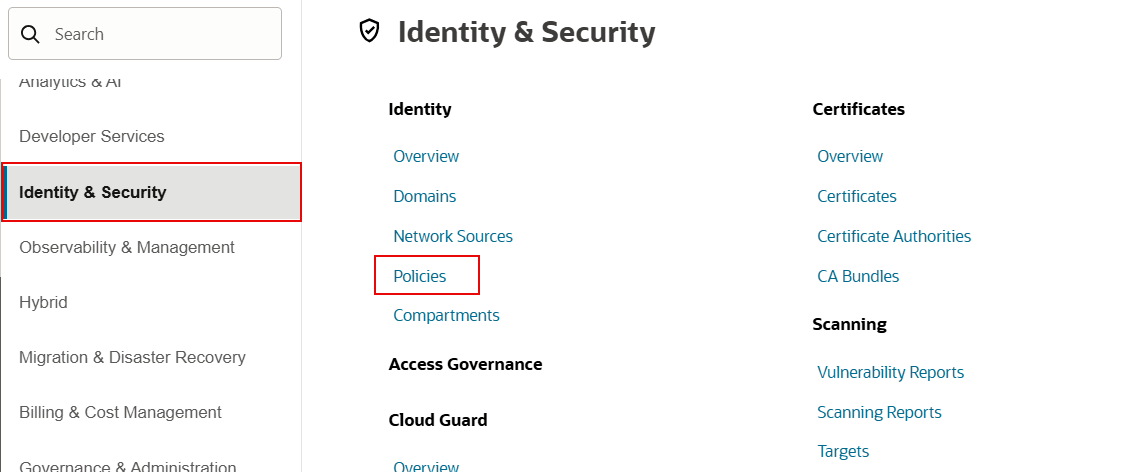

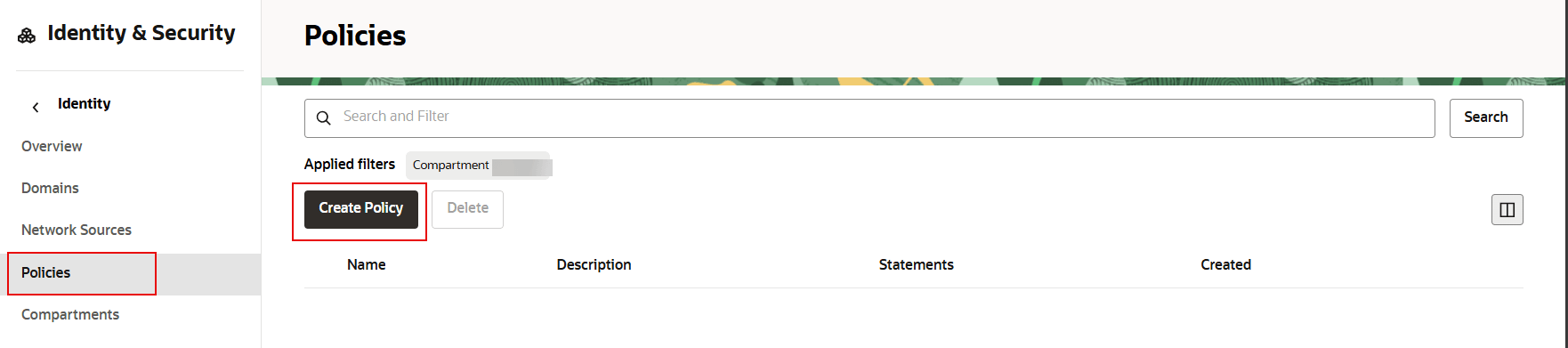

- ディスプレイの左側にあるメニューから「アイデンティティとセキュリティ」を選択します。

- 「アイデンティティ」にある「ポリシー」を選択します。

- 「適用済フィルタ」の横にある「コンパートメント」フィルタをクリックします。ドロップダウン・リストからコンパートメントを選択し、「フィルタの適用」をクリックします。

- 「ポリシーの作成」をクリックします。

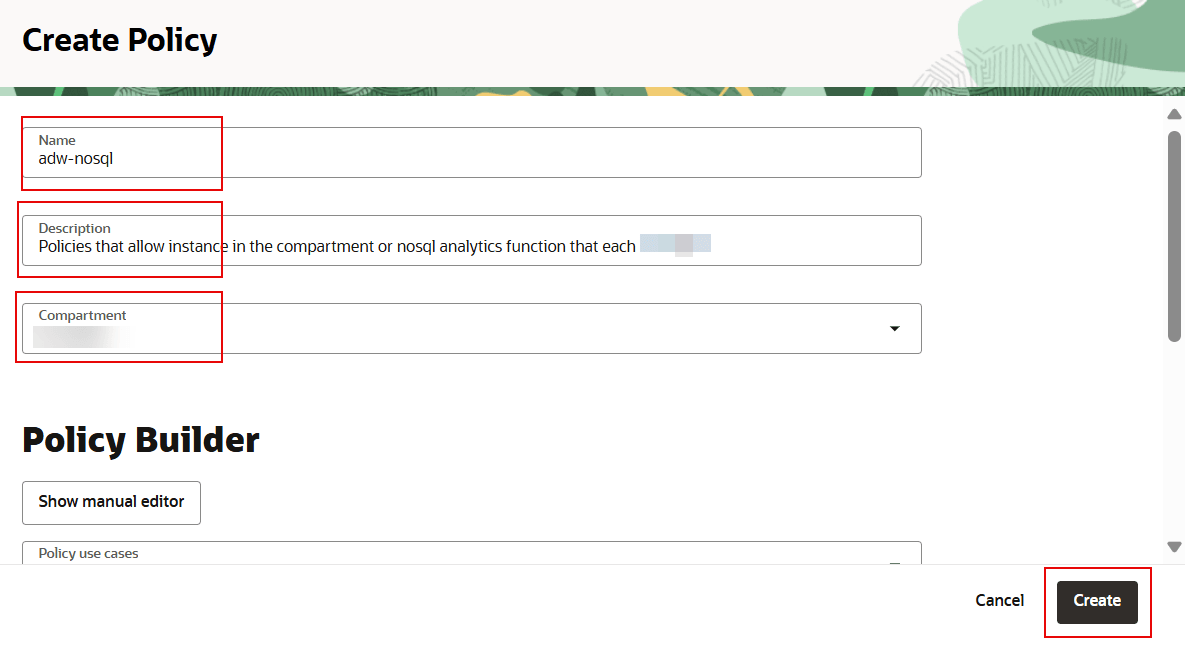

- ポリシーの名前を入力します。

- 保険証券の説明を入力します。たとえば、グループのメンバーに許可される内容の説明を入力します。

- コンパートメントを入力し、「作成」をクリックします。

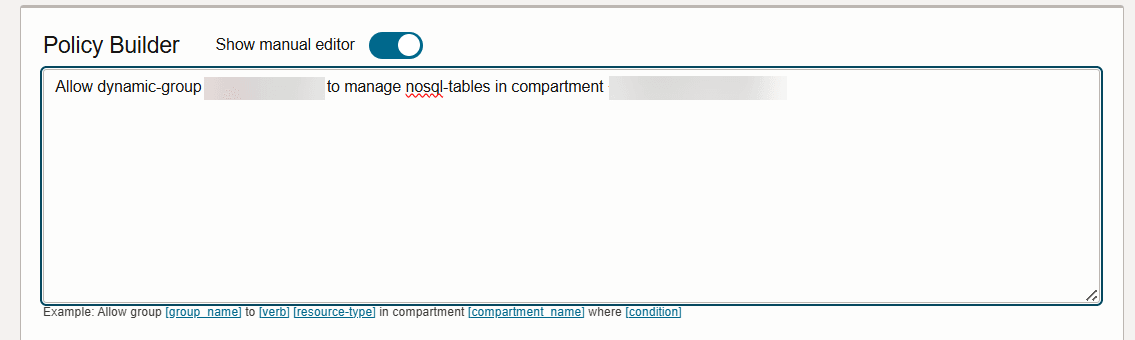

- 手動エディタの表示を使用して、ポリシーにステートメントを追加します。

次に、動的グループのコンピュート・インスタンスがNoSQL Cloud Service、ObjectStorageおよびOracle Autonomous AI Lakehouseにアクセスできるようにするポリシー・セットの例を示します。

Allow dynamic-group <dyn-grp-name> to manage nosql-tables in compartment <compartment-name>

Allow dynamic-group <dyn-grp-name> to manage nosql-rows in compartment <compartment-name>

Allow dynamic-group <dyn-grp-name> to manage nosql-indexes in compartment <compartment-name>

Allow dynamic-group <dyn-grp-name> to read buckets in compartment <compartment-name>

Allow dynamic-group <dyn-grp-name> to read objects in compartment <compartment-name>

Allow dynamic-group <dyn-grp-name> to manage buckets in compartment <compartment-name>

Allow dynamic-group <dyn-grp-name> to manage objects in compartment <compartment-name>

Allow dynamic-group <dyn-grp-name> to manage autonomous-database in compartment <compartment-name>この構成後、Instance Principal認証を使用してコンピュート・インスタンスからユーティリティを実行できるようになります。