OCI API Gatewayを使用しないThales CipherTrust Managerを使用したOCI Hold Your Own Keyの設定

はじめに

このチュートリアルでは、Oracle Cloud Infrastructure (OCI) API Gatewayオプションを使用せずに、Thales CipherTrust Manager (CTM)でHold Your Own Key (HYOK)を設定するステップバイステップの手順を示します。このアプローチにより、外部キー管理をサポートするOCIサービスとの統合を有効にしながら、暗号化キーを完全に制御できます。

ネットワーク・アーキテクチャの確認、OCIでのアプリケーション統合の設定、およびプライベート・エンドポイントを介してOracle Cloud Infrastructure External Key Management Service (OCI External Key Management Service)と直接通信するようにThales CipherTrust Managerの構成から、構成全体を順を追って説明します。このチュートリアルには、アイデンティティ・プロバイダ、OCIテナンシ、外部ボールトおよびキーの作成と登録、およびこれらの外部キーを使用した顧客管理オブジェクト・ストレージへのアクセスのテストも含まれています。

このチュートリアルの終了までに、Thales CipherTrust Managerでホストされている外部マネージド・キーを使用してOCIリソースへのアクセスを暗号化および制御できる、完全に動作するHYOKセットアップが用意されており、中間OCI API Gatewayは必要ありません。

ノート:このチュートリアルでは、Thales CipherTrust Cloud Key Manager (CCKM)およびThales CipherTrust Manager (CTM)という用語は同じ意味で使用されます。どちらも同じ製品です。

This tutorial builds upon the technical foundation established in the tutorial: Set Up Two Thales CipherTrust Cloud Key Manager Appliances in OCI, Create a Cluster between them, and Configure One as a Certificate Authority.

Thales CipherTrust ManagerとOCI API Gatewayオプションを使用した独自のキーの保持(HYOK)を実装する場合は、次のチュートリアルに従います: CipherTrust ManagerとOCI API Gatewayを使用した独自のキーの保持の設定。

目的

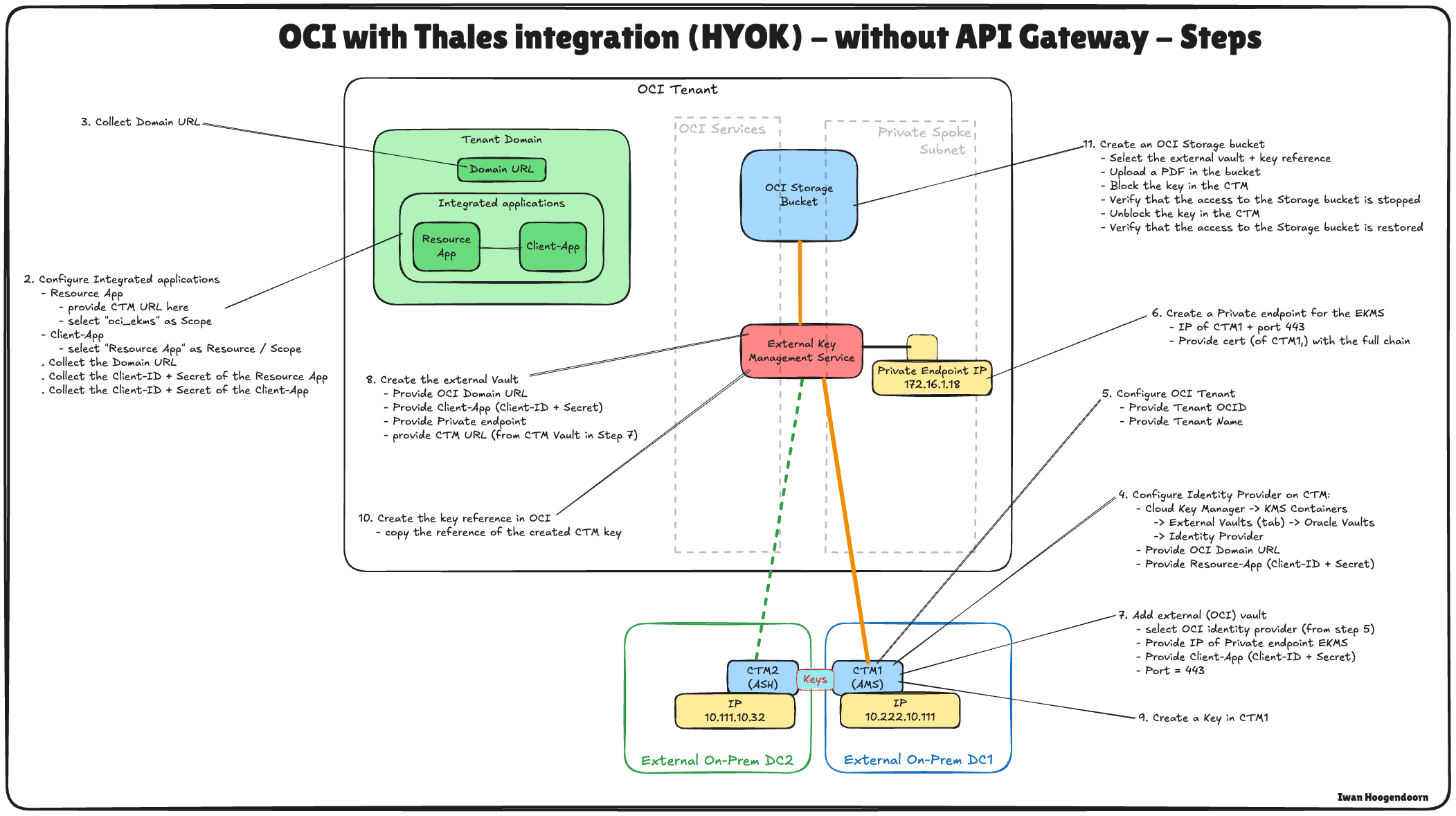

- タスク1: クラウド・ネットワーク・アーキテクチャの確認

- タスク2: 機密リソース・アプリケーションおよび関連する機密クライアント・アプリケーション(アプリケーション統合)を作成し、OCIでクライアントとシークレットを収集します。

- タスク3: OCIからのアイデンティティ・ドメインURLの収集

- タスク4: Thales CipherTrust Managerでのアイデンティティ・プロバイダの作成

- タスク5: Thales CipherTrust ManagerでのOracleテナンシの追加

- タスク6: OCI外部キー・マネージャ・サービスのプライベート・エンドポイントの作成。

- タスク7: Thales CipherTrust Managerでの外部ボールトの追加

- タスク8: OCI外部キー管理サービスvaultの作成

- タスク9: Thales CipherTrust Managerでの外部キーの追加

- タスク10: OCIでのキー参照の作成

- タスク11: 顧客管理キーを使用したOCIオブジェクト・ストレージ・バケットの作成

- タスク12: Oracleキーのブロックとブロック解除、およびThales CipherTrust ManagerとOCIでのオブジェクト・ストレージ・バケットのアクセシビリティのテスト

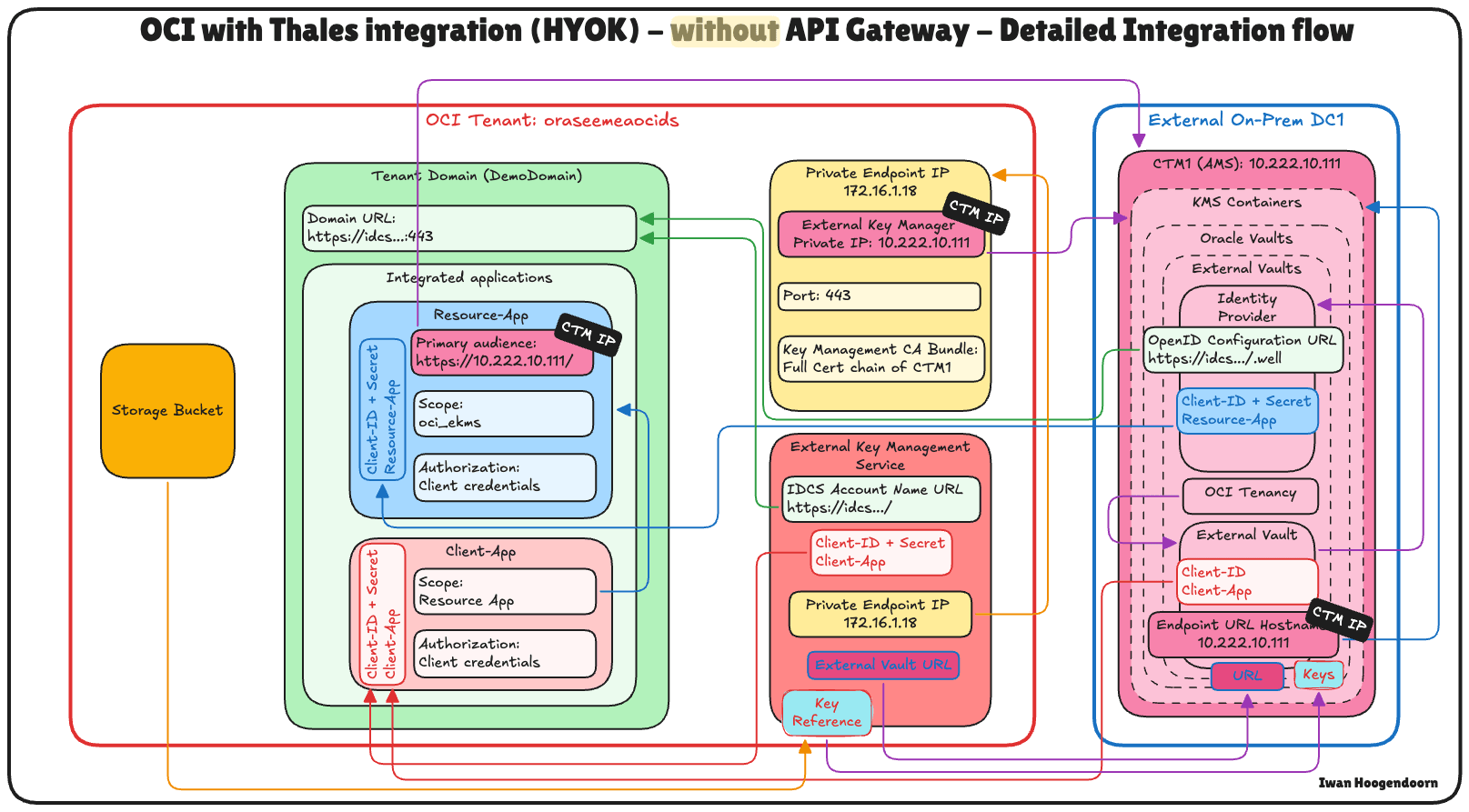

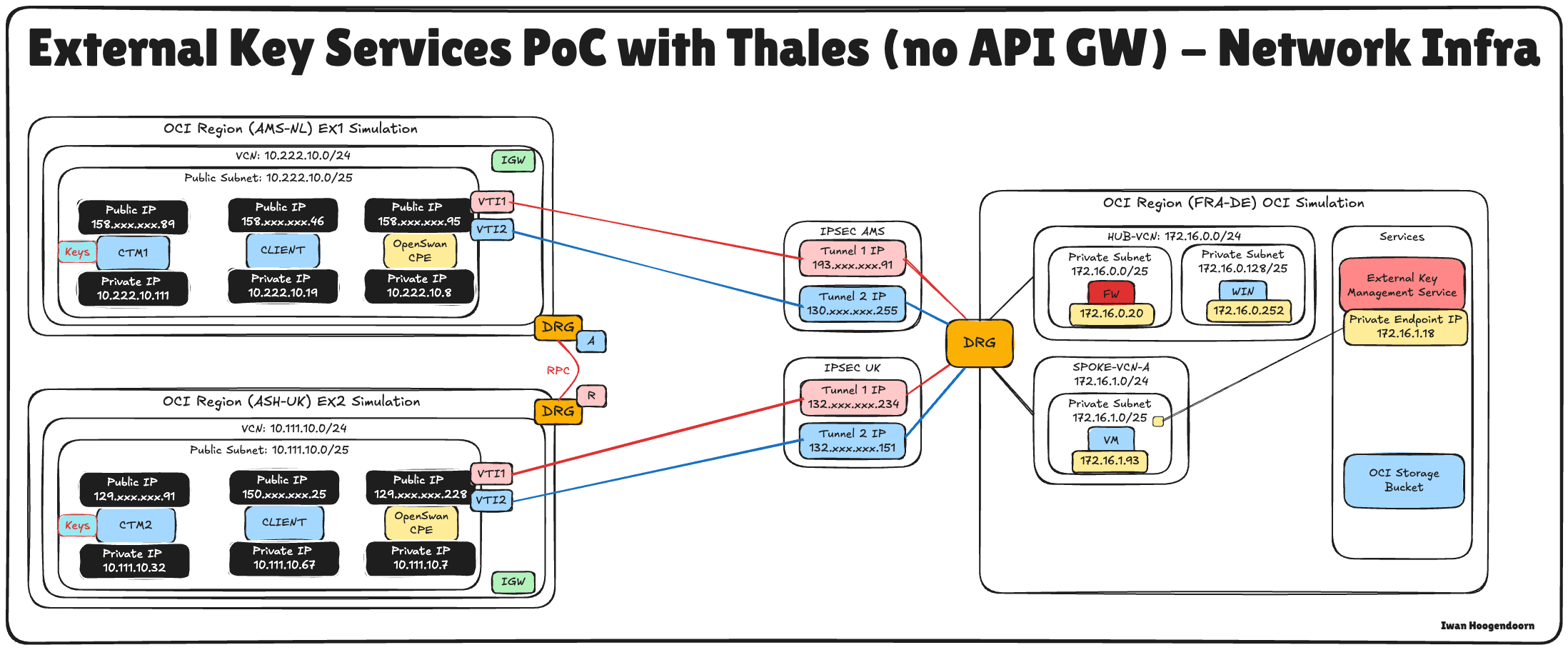

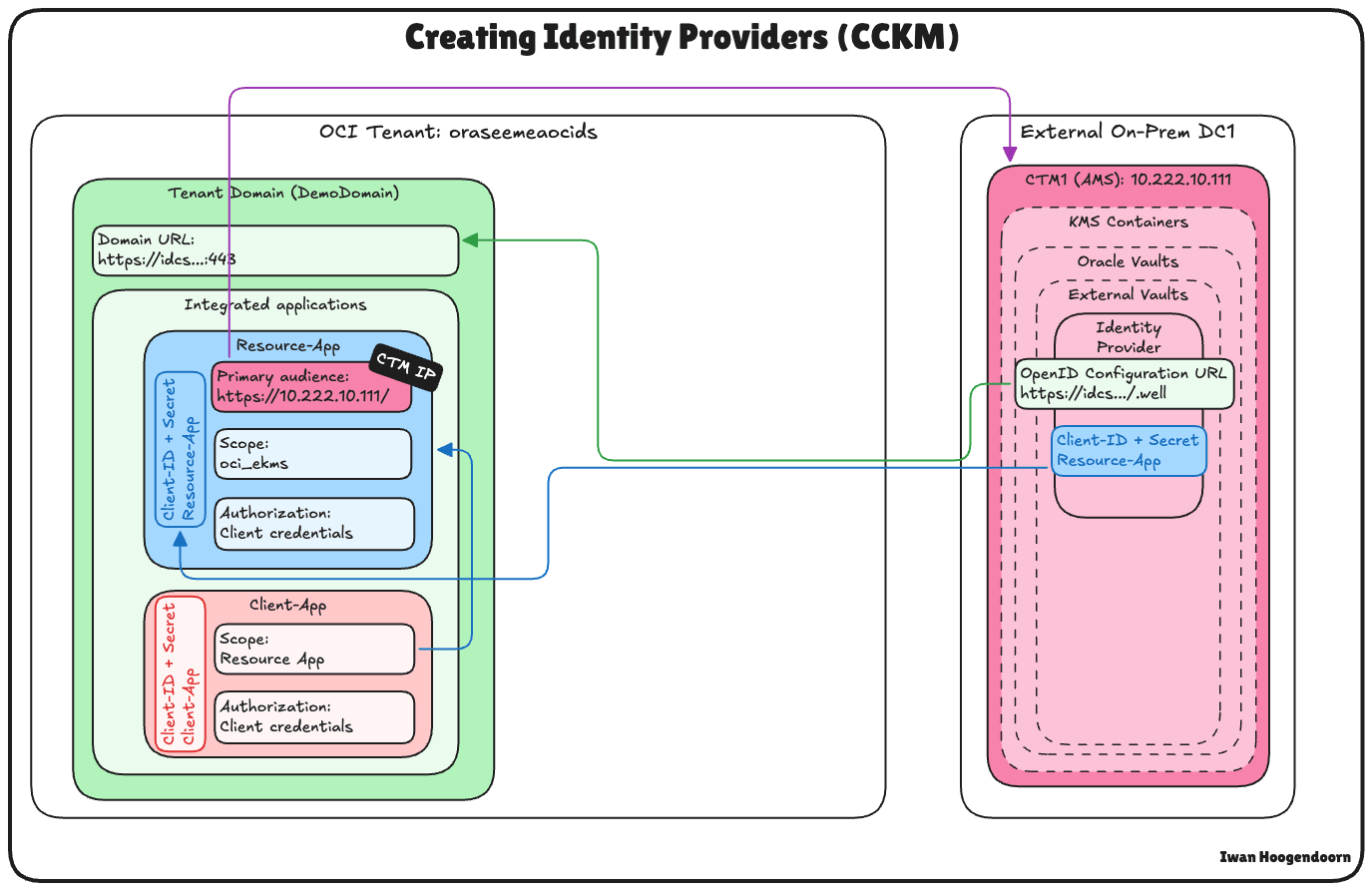

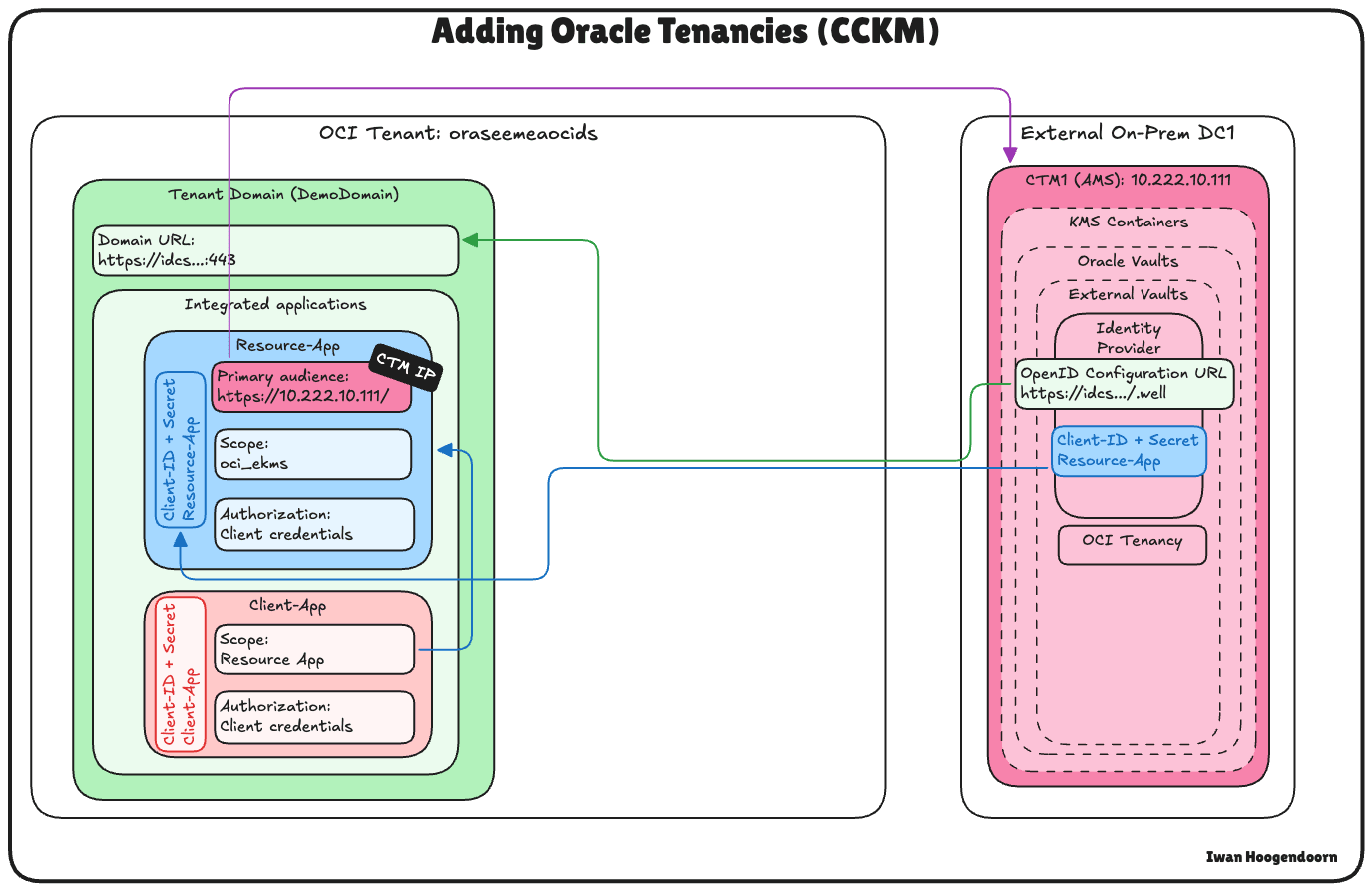

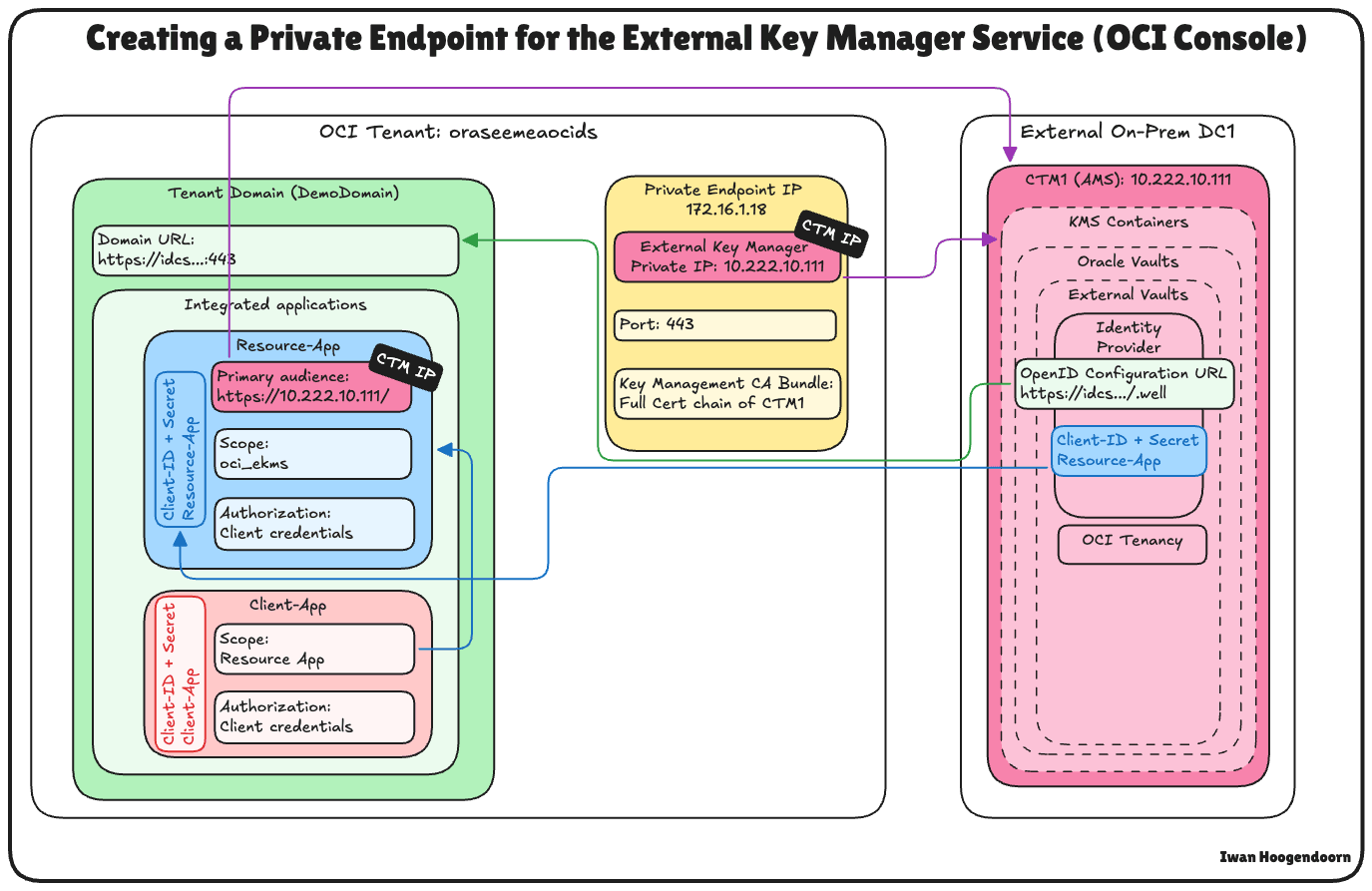

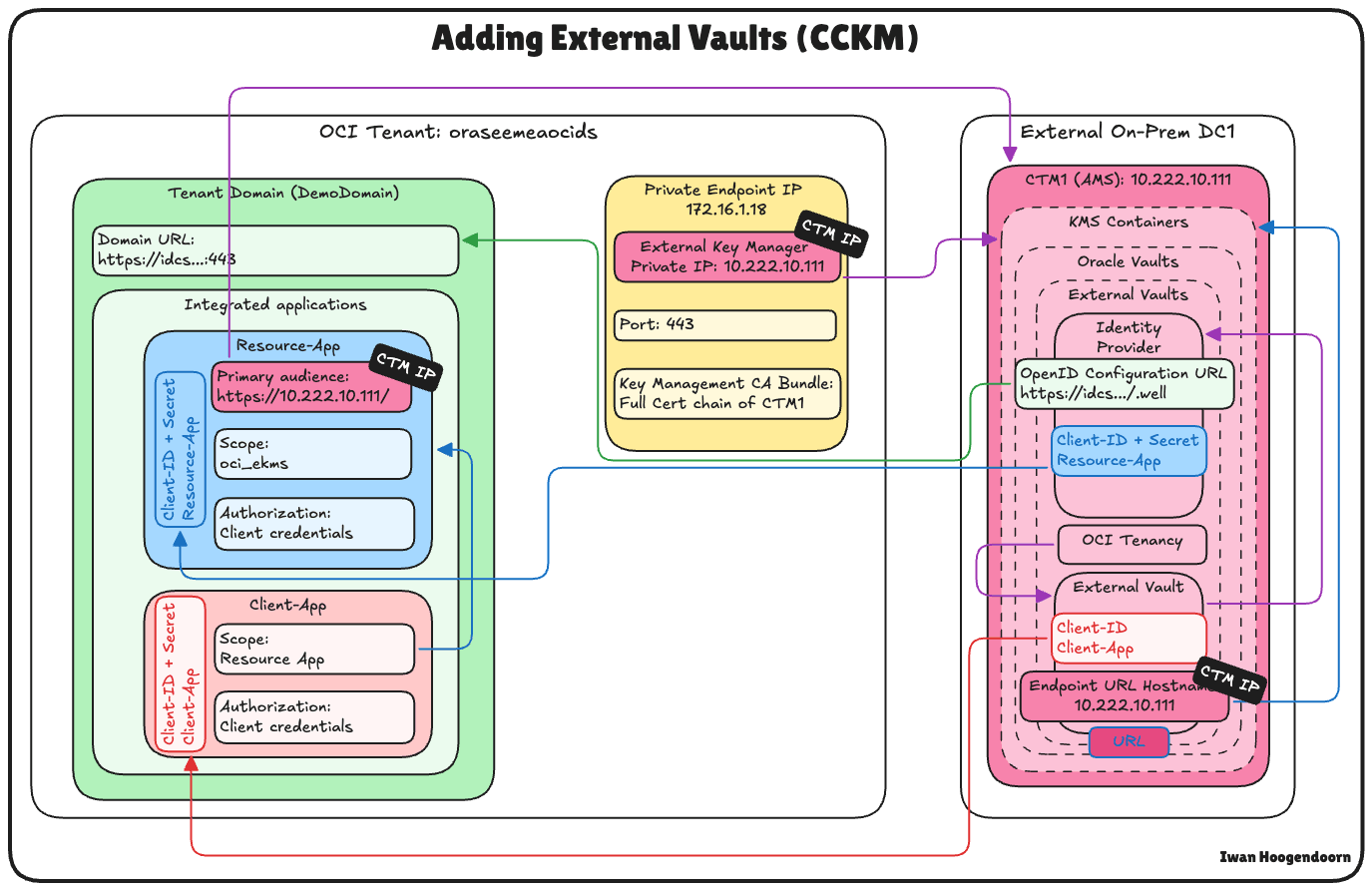

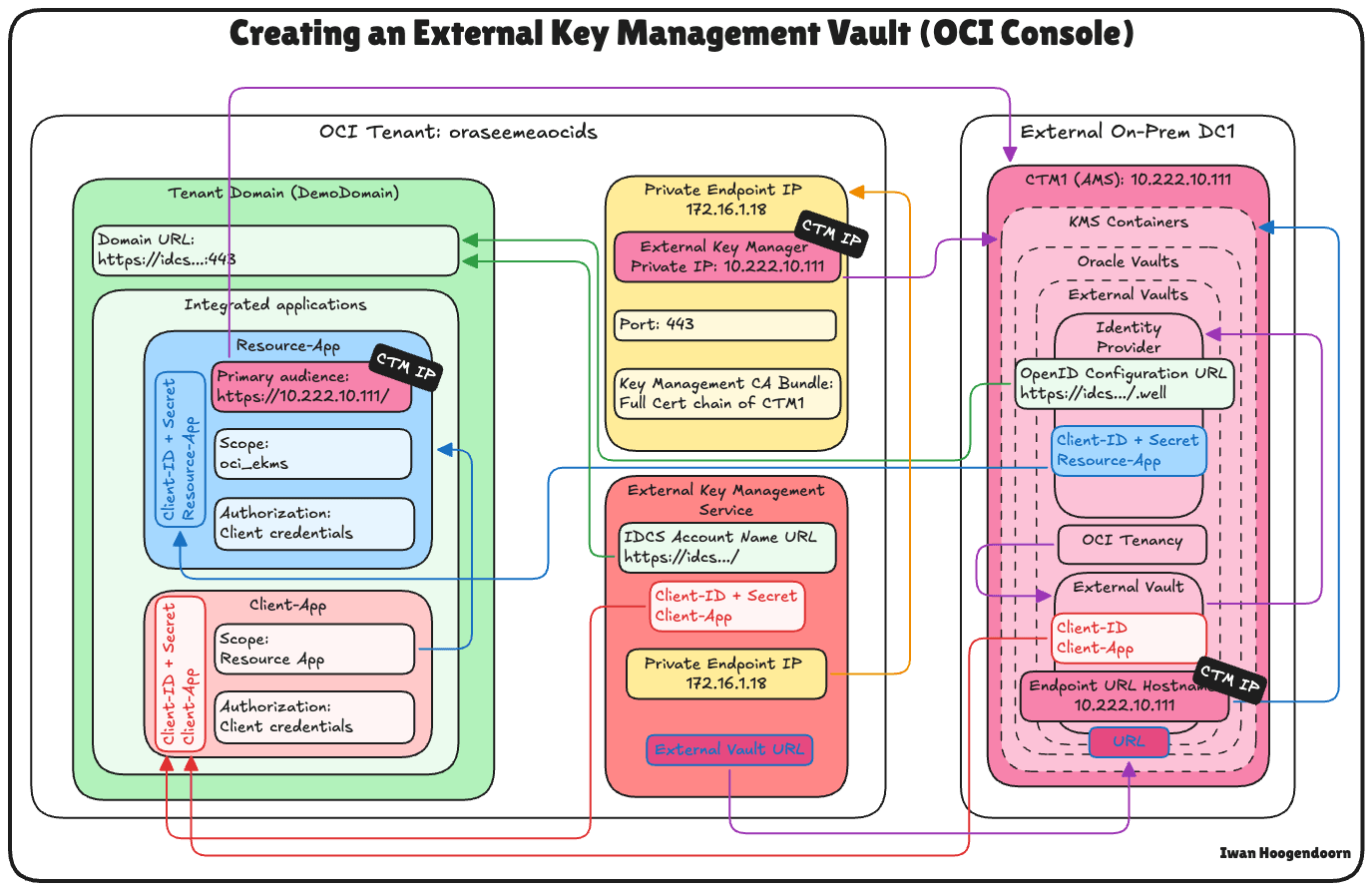

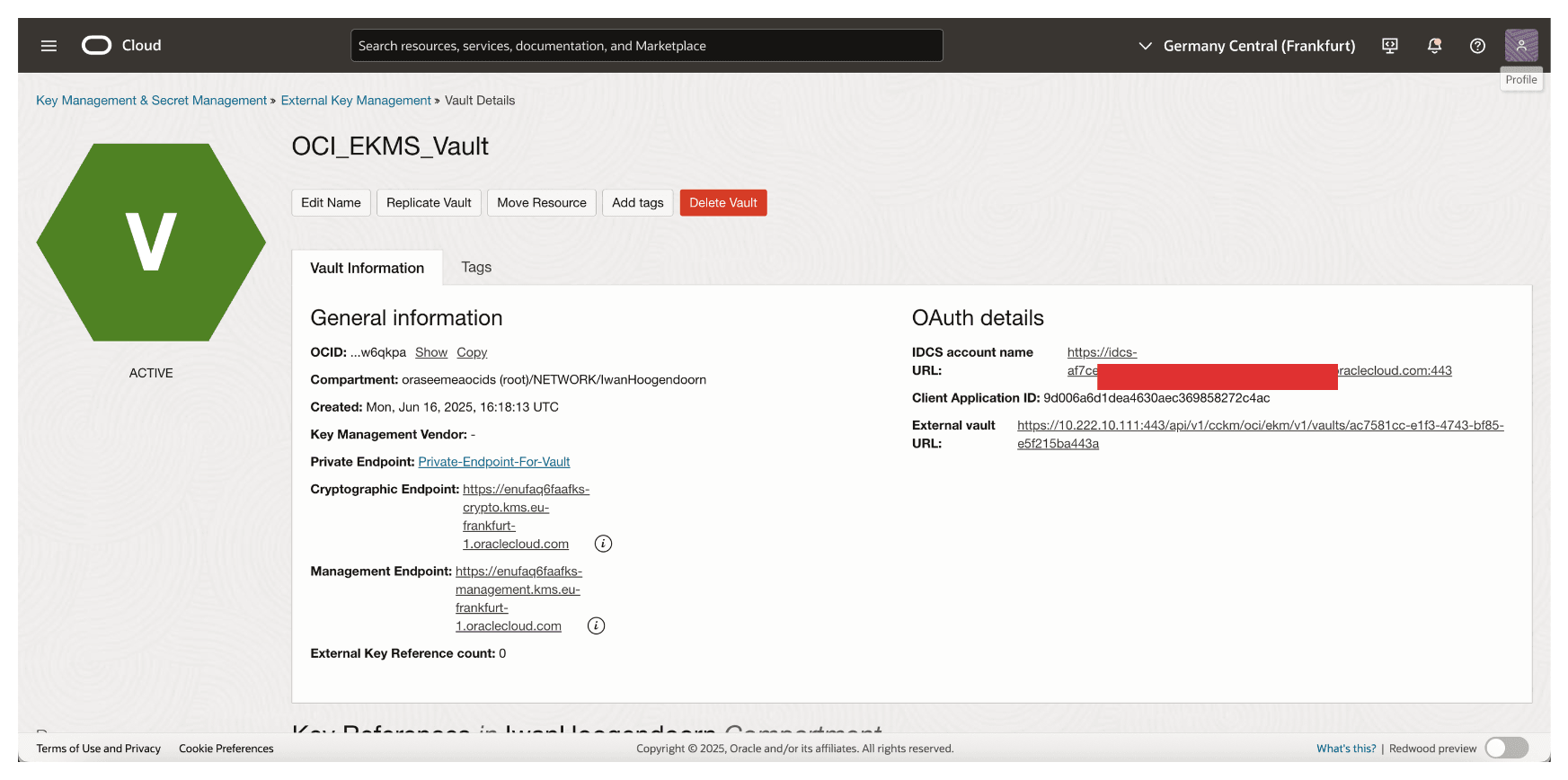

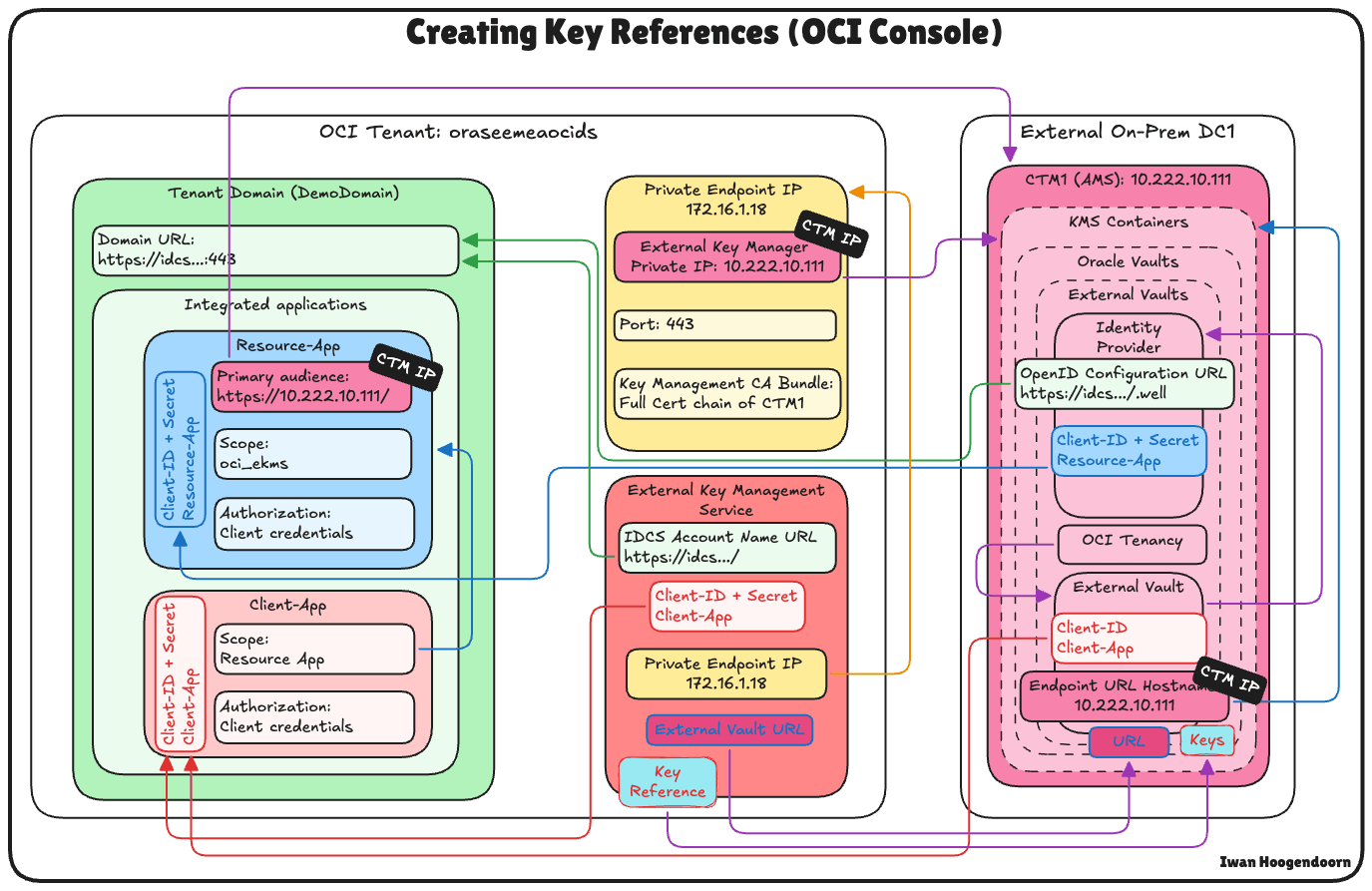

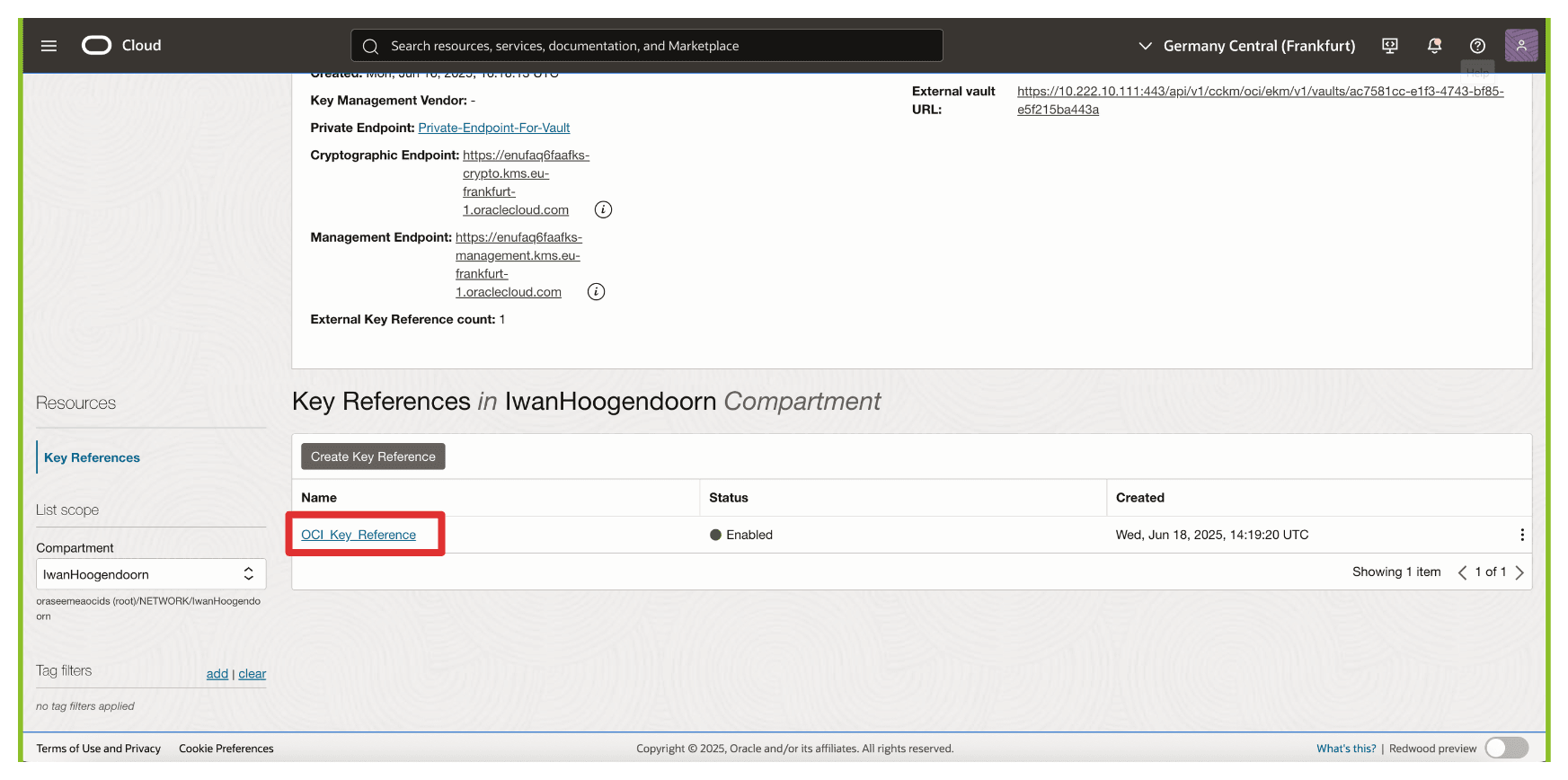

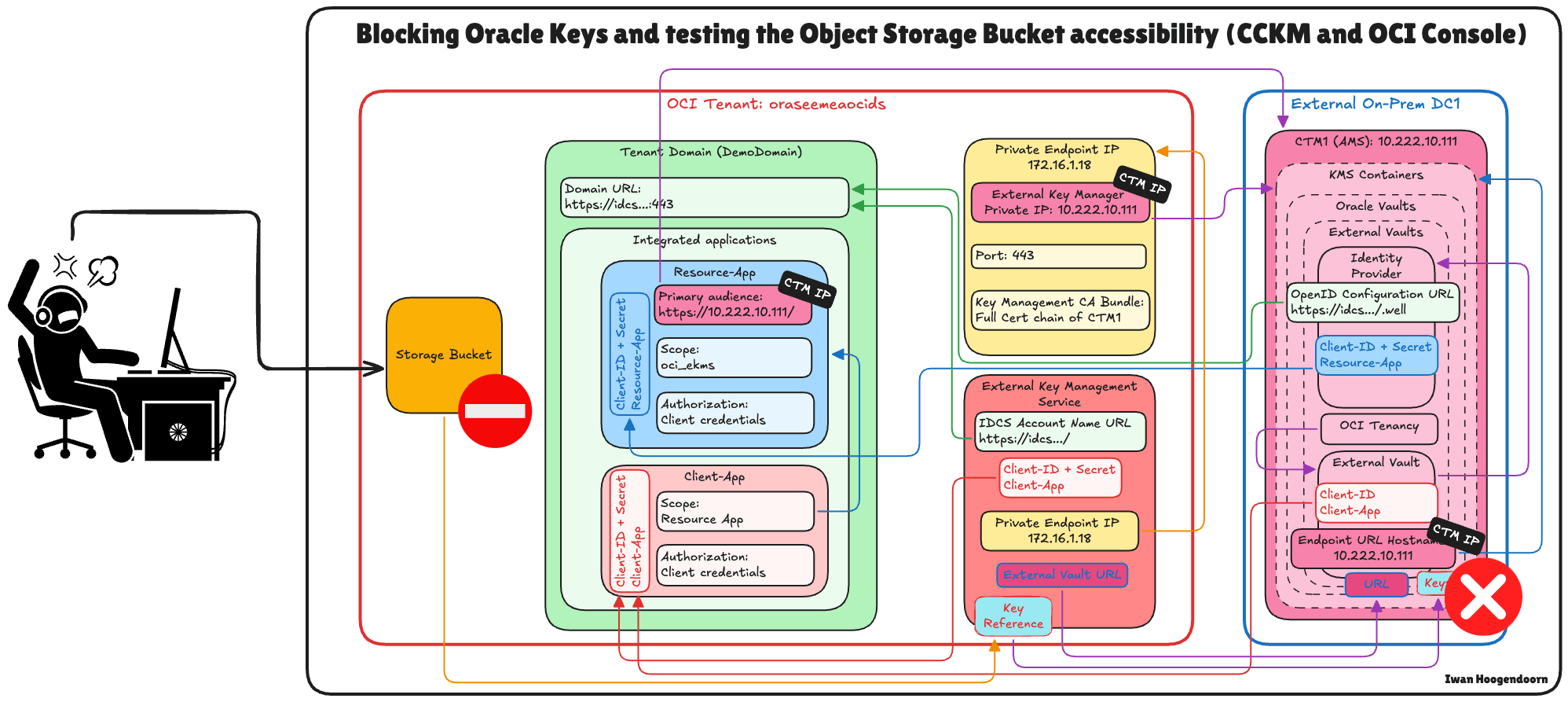

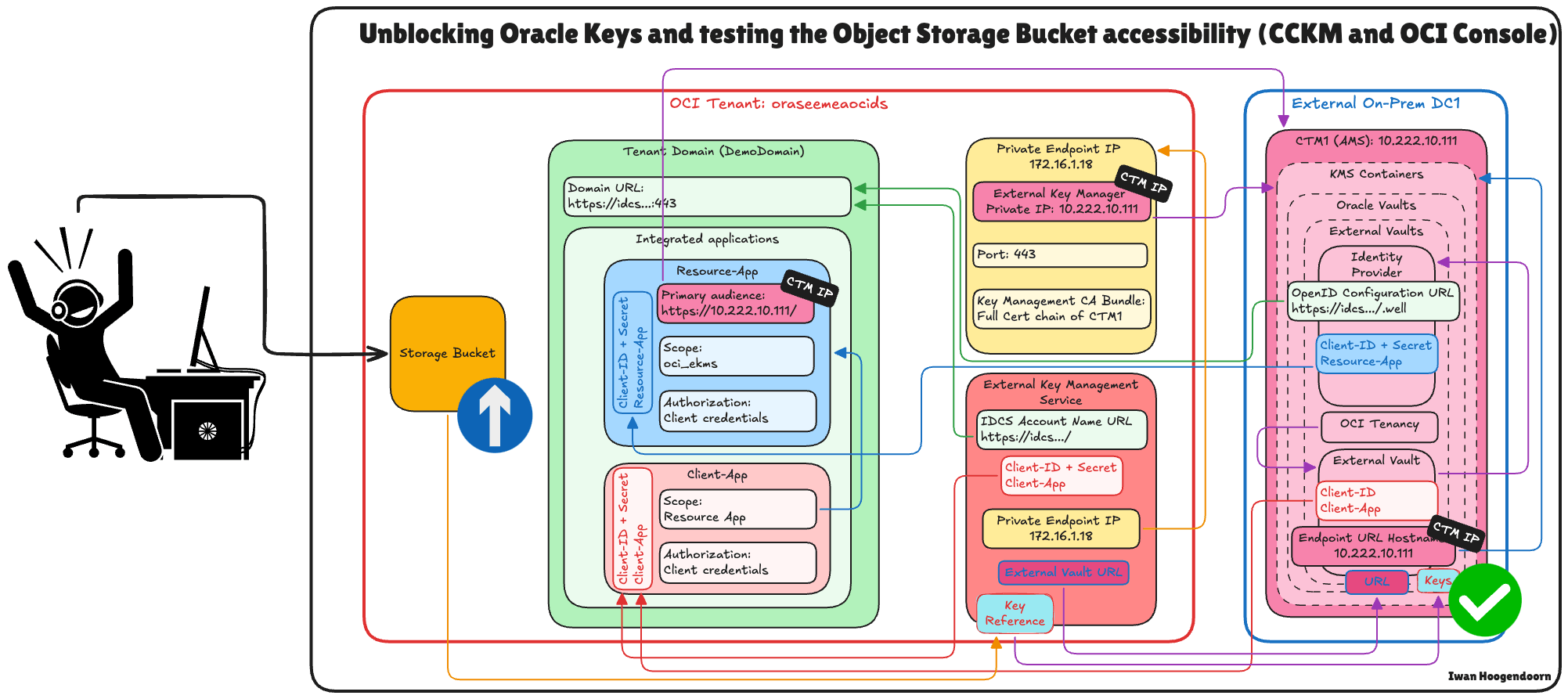

次のイメージは、このチュートリアルのすべてのステップを設定したコンポーネントおよび構成を示しています。

タスク1: クラウド・ネットワーク・アーキテクチャの確認

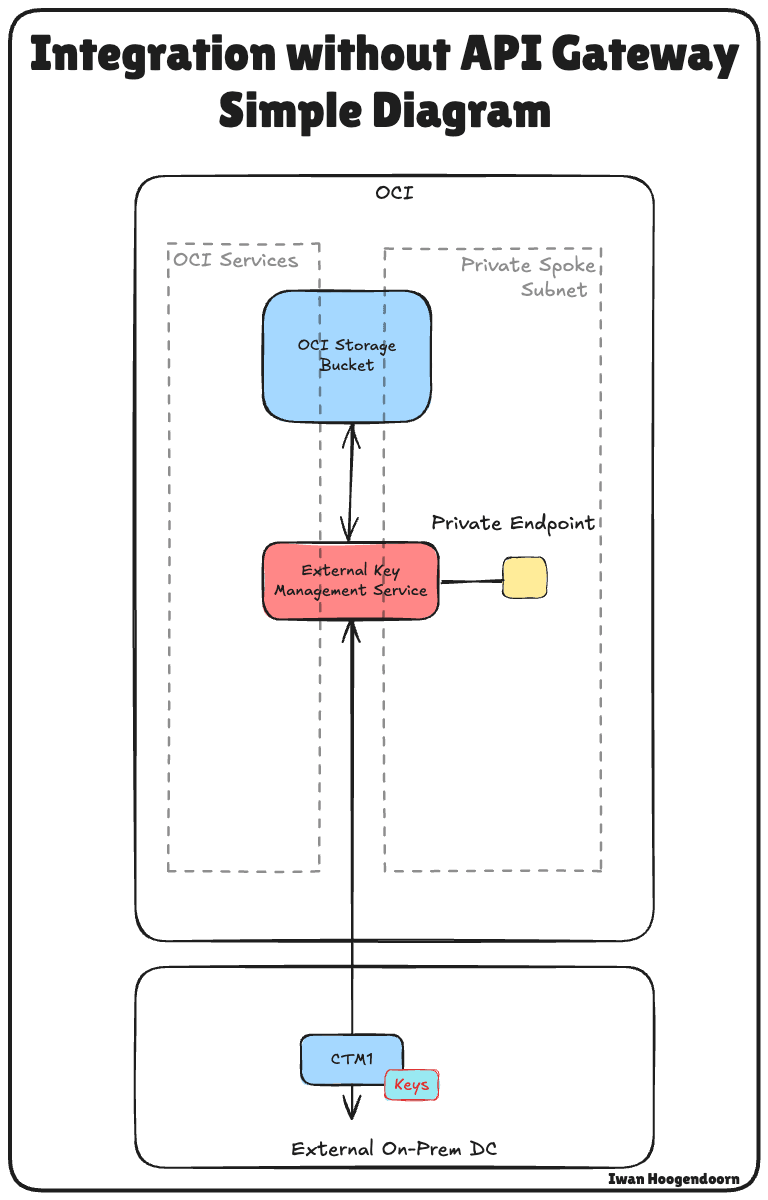

Thales CipherTrust Managerを使用してHold Your Own Key (HYOK)を構成する技術的なステップに進む前に、このセットアップが存在するクラウド・ネットワーク・アーキテクチャを理解することが不可欠です。

このシナリオでは、次の3つのOCIリージョンが使用されます。

- 2つのOCIリージョンがオンプレミスのデータセンターをシミュレートします。これらのリージョンは、ハイブリッド環境を表すVPNトンネルを介してOCIに接続されます。

- 3番目のOCIリージョンはプライマリOCI環境を表し、ハブアンドスポークVirtual Cloud Network (VCN)アーキテクチャに従います。この設計では、次のようになります。

- ハブVCNは、ファイアウォールなどの共有ネットワーク・サービスをホストします。

- 複数のスポークVCNsがハブに接続され、様々なワークロードがホストされます。

2つのシミュレートされたオンプレミス・データ・センター間の接続は、リモート・ピアリング接続(RPC)を使用して確立されます。ただし、このチュートリアルでは、VPN設定、RPC構成およびハブアンドスポークVCNアーキテクチャの詳細が範囲外とみなされるため、説明しません。

-

データ・センターがシミュレートされるOCIへのVPN接続を設定するには、2つのOCIリージョン間の静的ルーティングを使用したOracle Cloud Infrastructure Site-to-Site VPNの設定を参照してください。

-

OCIリージョン間のRPC接続を設定するには、2つのテナントとそのDynamic Routing Gatewaysの間のRPC接続の設定を参照してください。

-

OCIハブおよびスポークVNCネットワーク・アーキテクチャを設定するには、ハブVCNのpfSenseファイアウォールを使用したルート・ハブおよびスポークVCNを参照してください。

このチュートリアルでは、シミュレートされたオンプレミス・データ・センターの1つであるアムステルダム(AMS)リージョンにデプロイされたThales CipherTrust Managerを使用してHYOKを設定することに重点を置いています。すべてのキー管理操作は、このThales CipherTrust Managerインスタンスから実行されます。

外部キー・マネージャのプライベートにより、OCIは外部Thales CipherTrust Managerと安全に通信でき、プライマリOCIリージョンのスポークVCNsのいずれかにデプロイされます。これにより、パブリック・インターネットにトラフィックを公開することなく、OCIサービスと外部キー・マネージャの間のセキュアで直接的な通信パスが保証されます。

このアーキテクチャは、明確に定義された安全なネットワーク境界内でキー管理を分離することで、OCIの機密ワークロードに対する強力なセキュリティおよびコンプライアンス・ポスチャをサポートします。

次の図は、アーキテクチャ全体を示しています。

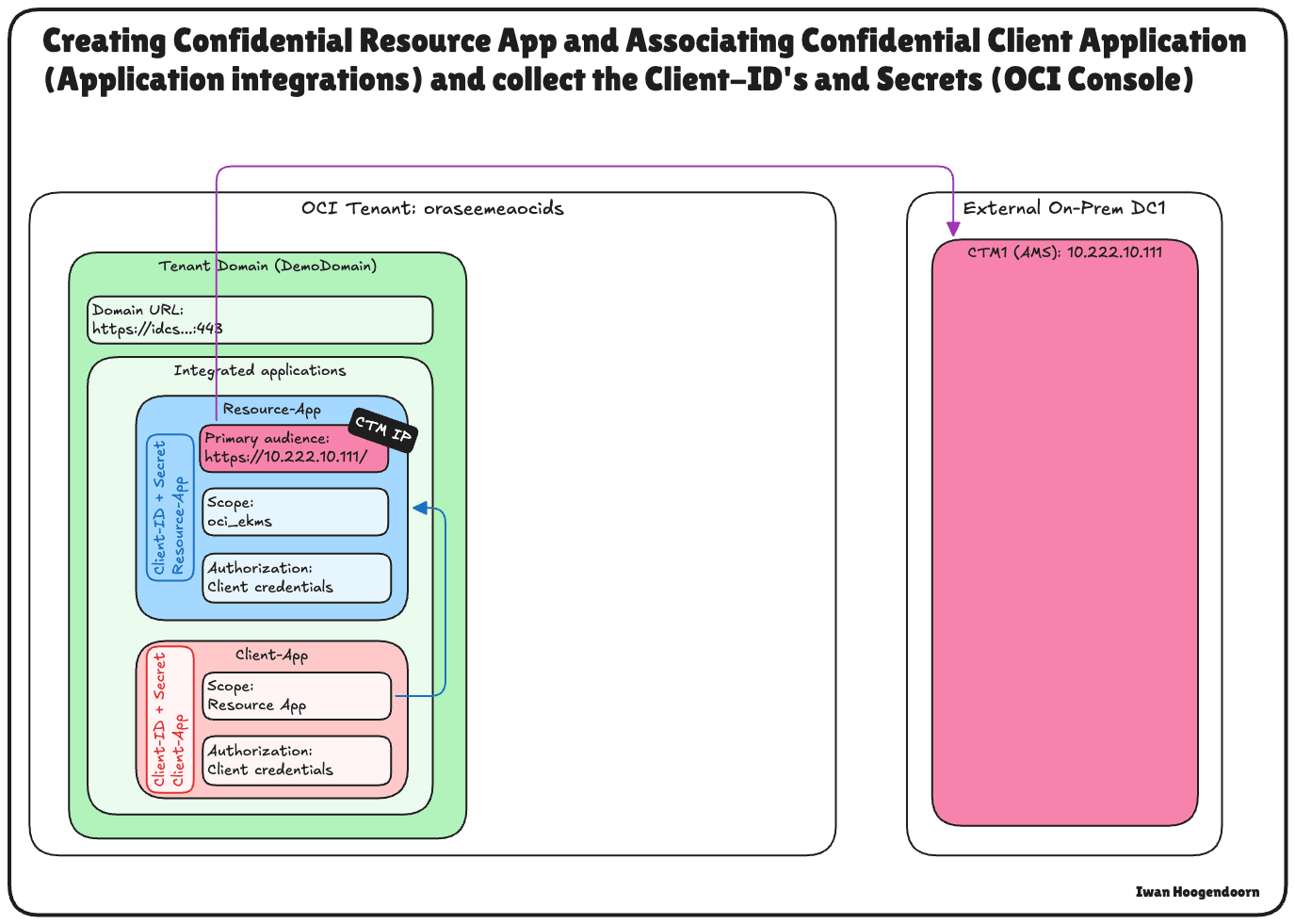

タスク2: 機密リソース・アプリケーションの作成と機密クライアント・アプリケーションの関連付け(アプリケーション統合)およびOCIでのクライアントとシークレットの収集

Thales CipherTrust ManagerとのHYOK統合を有効にするには、OCIと外部キー・マネージャとの間の信頼を確立する必要があります。

これを行うには、OCI Identity and Access Management (OCI IAM)に2つの主要なコンポーネント(機密リソース・アプリケーションと機密クライアント・アプリケーション)を登録します。これらは、OCIとThales CipherTrust Managerの間の通信を認証および認可するために不可欠です。

この設定により、Thales CipherTrust Managerは、OAuth 2.0を介してOCI IAMで認証できます。機密クライアントは外部キー・マネージャのかわりに動作し、機密リソースはアクセスおよび信頼構成の範囲を定義します。OCIは、これらのコンポーネントがないと、外部キー・ソースを検証したり、安全に通信することはできません。

次の図は、このステップのコンポーネントおよび構成設定を示しています。

-

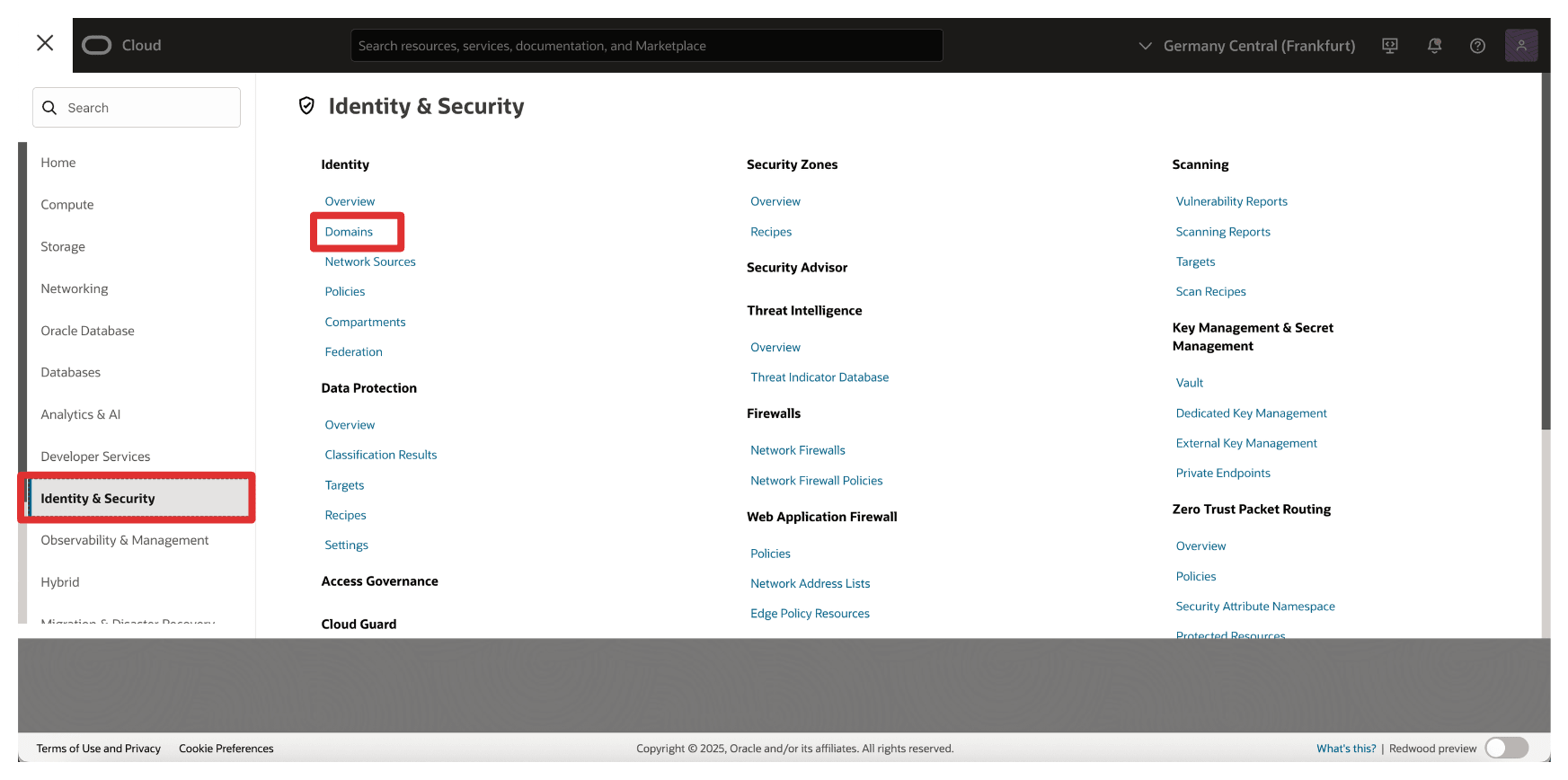

OCIコンソールにログインし、「アイデンティティとセキュリティ」にナビゲートし、「ドメイン」をクリックします。

-

認証に使用するドメインをクリックします。

-

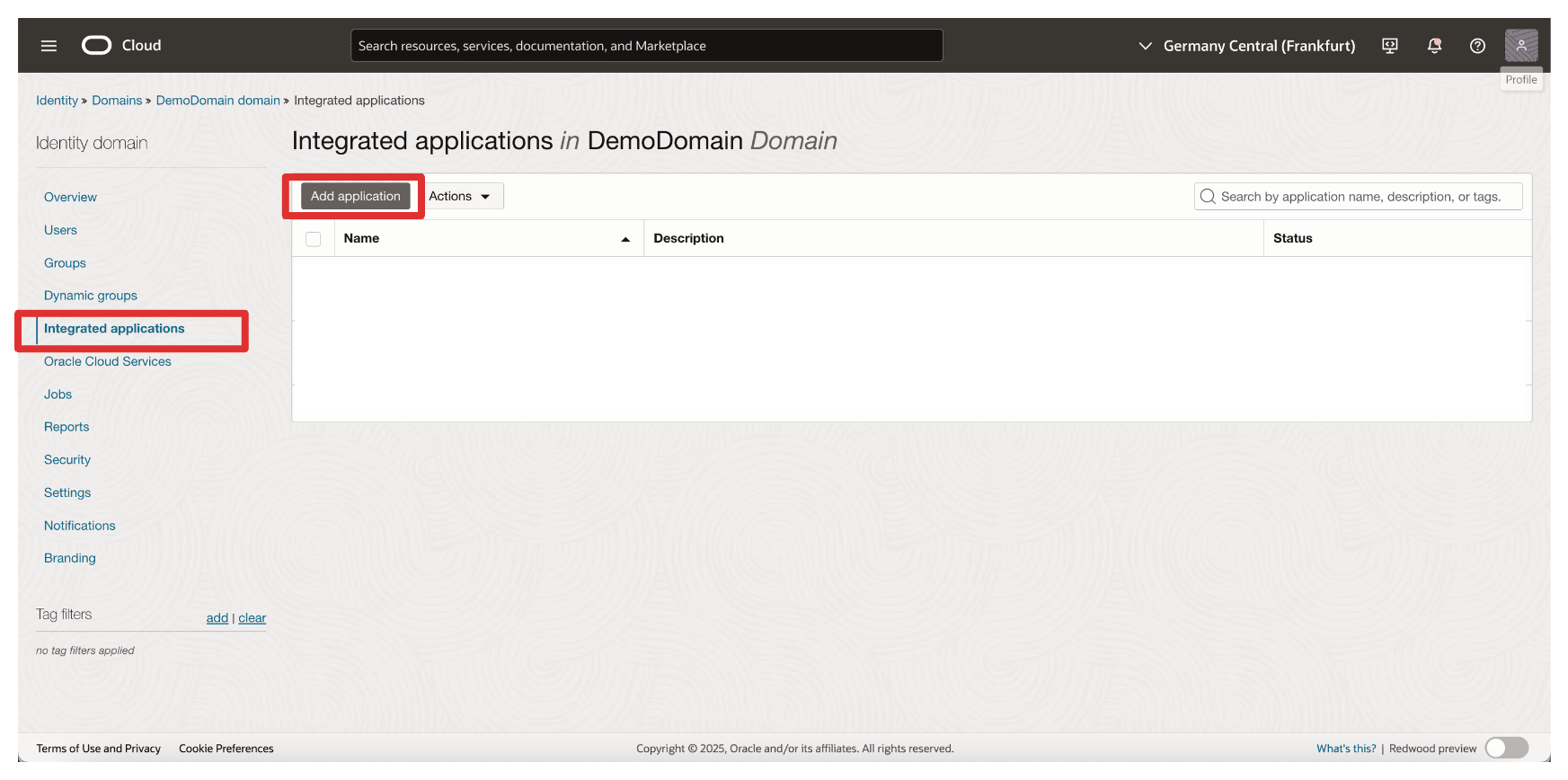

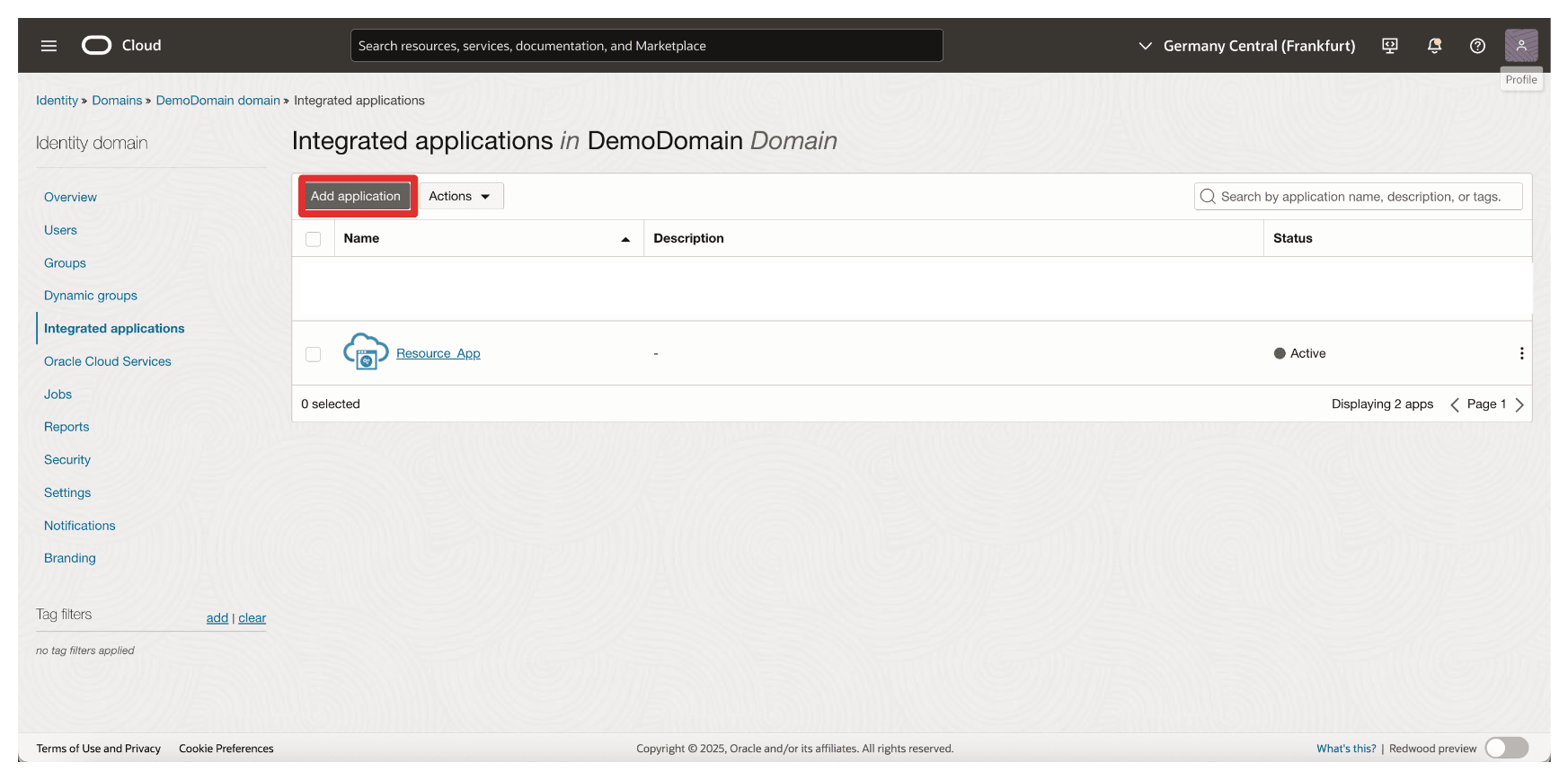

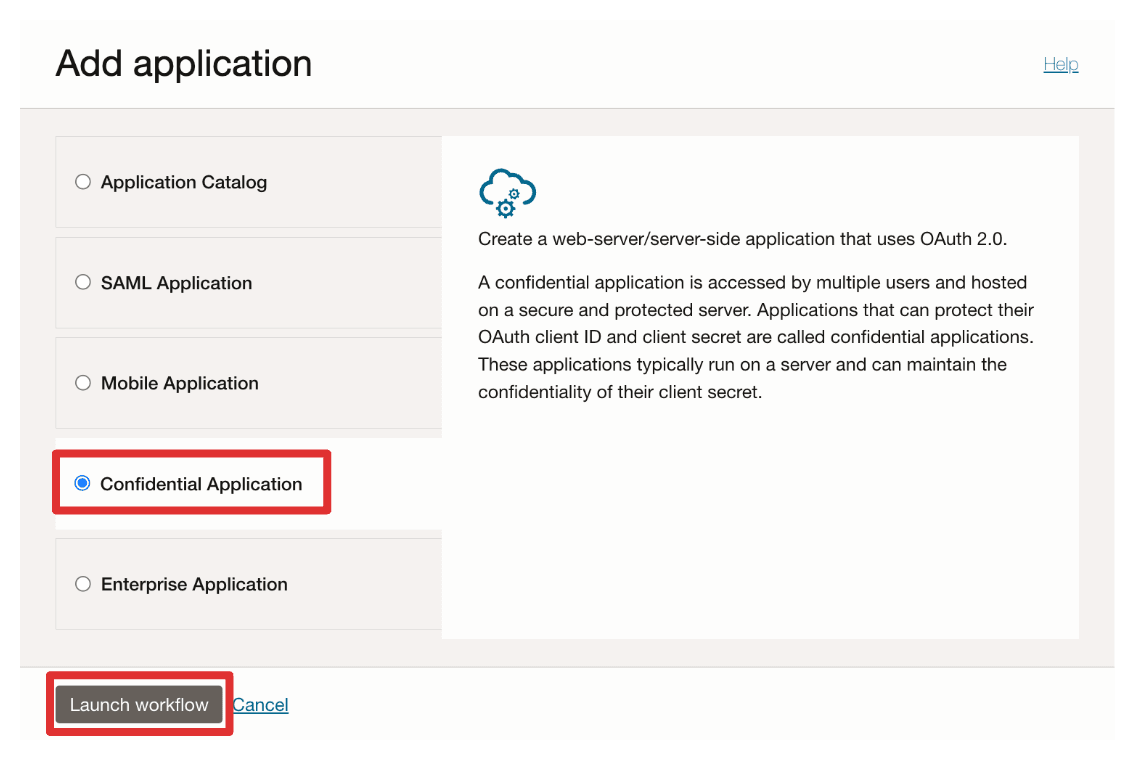

「統合アプリケーション」および「アプリケーションの追加」をクリックします。

-

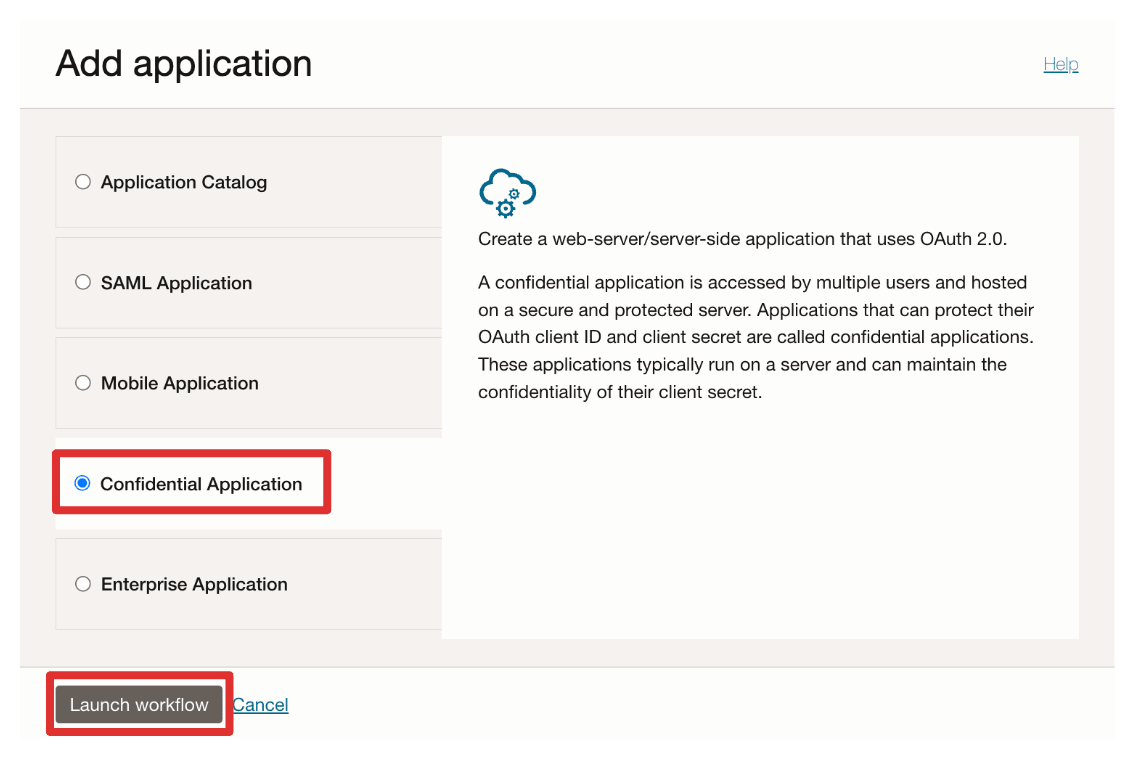

「機密アプリケーション」を選択し、「ワークフローの起動」をクリックします。

-

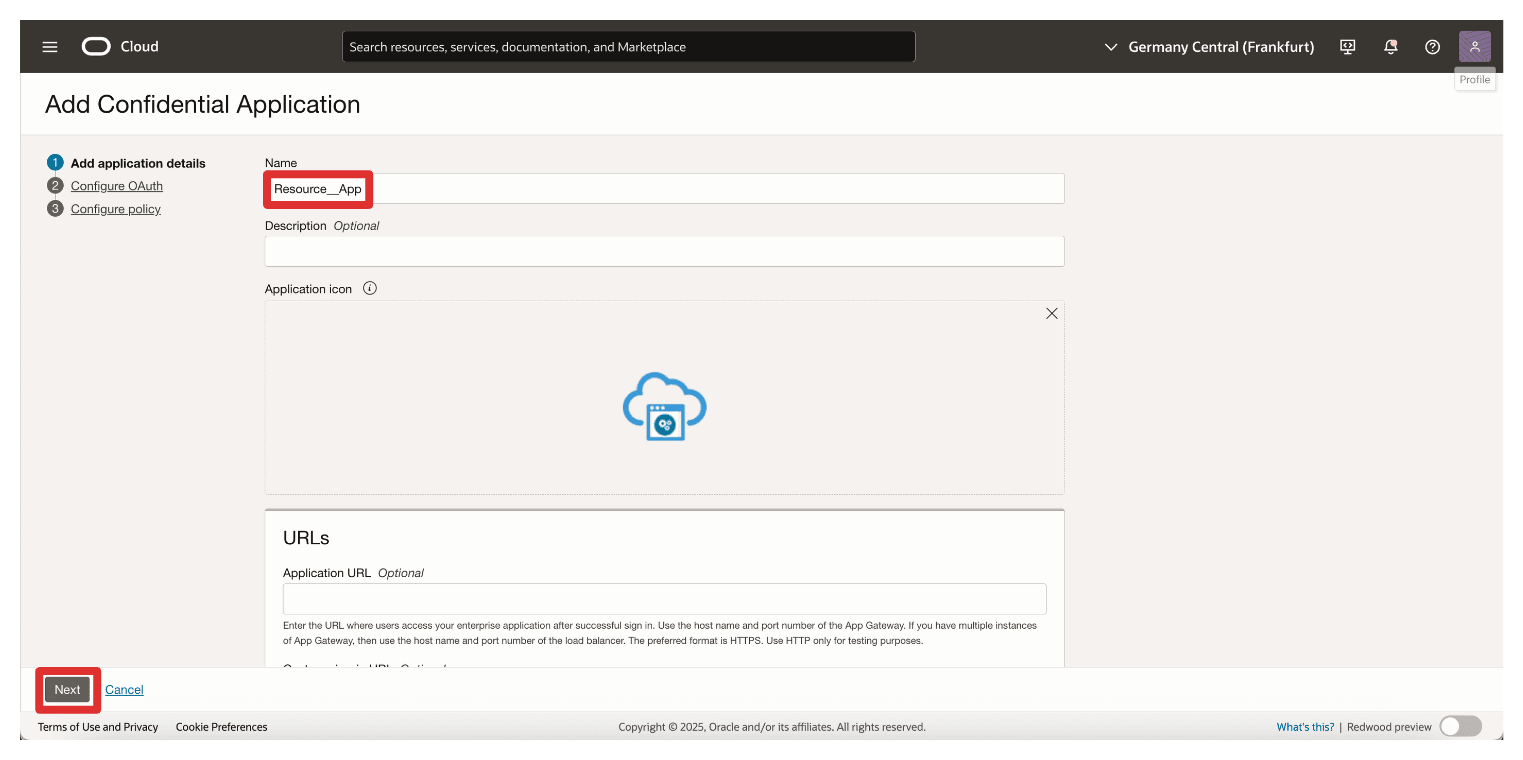

アプリケーションの「名前」(

Resource_App)を入力し、「次へ」をクリックします。

-

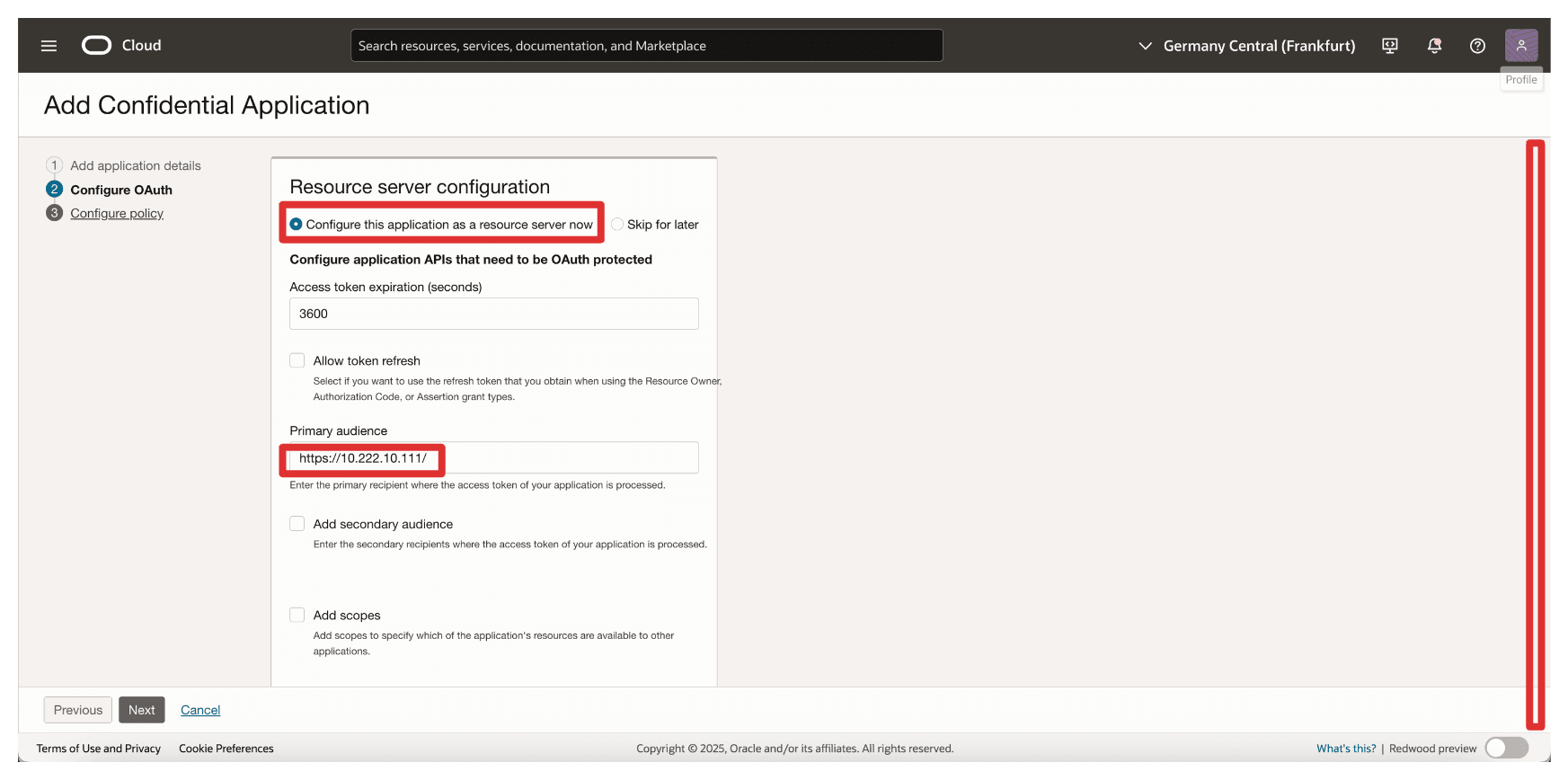

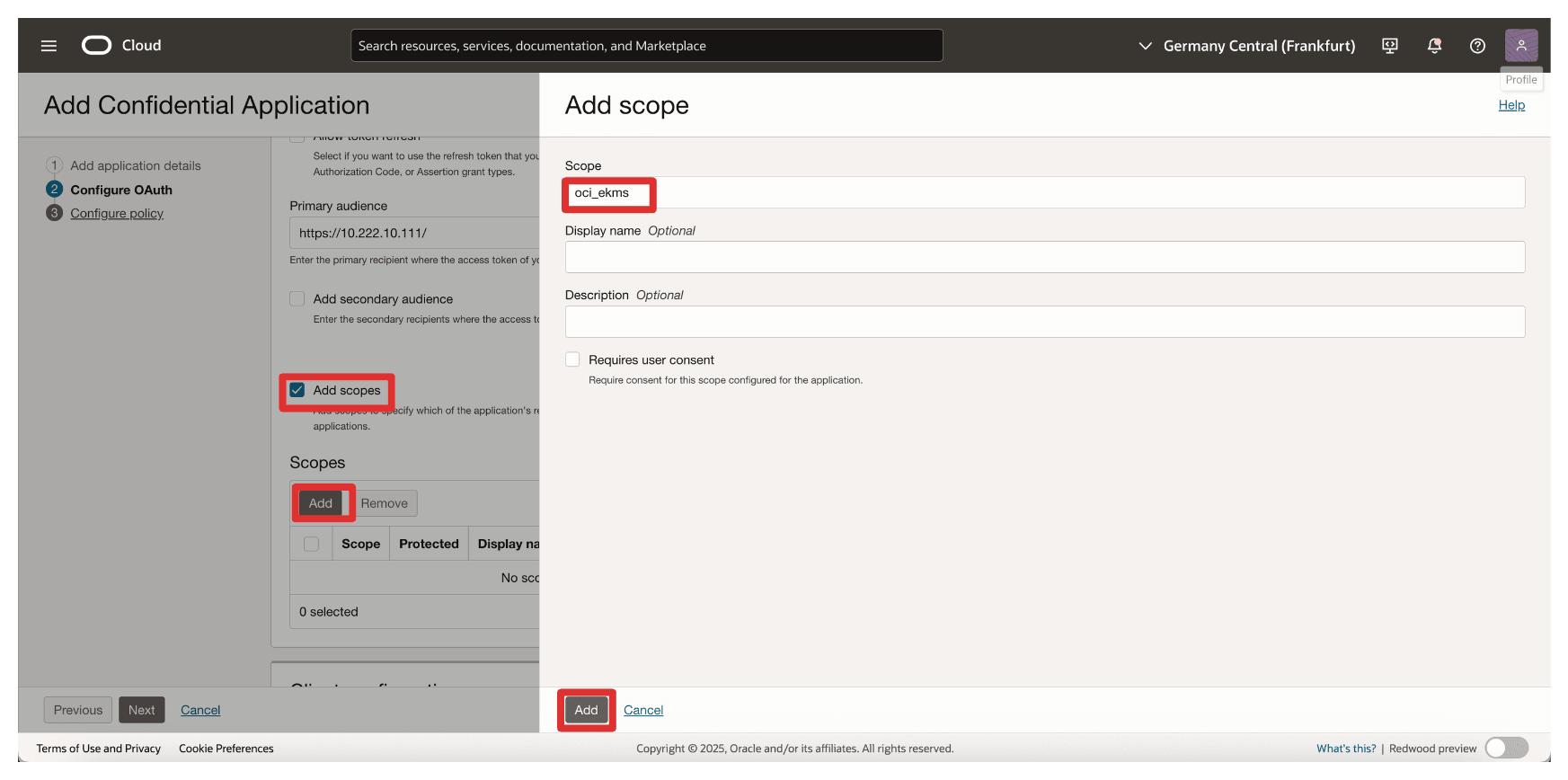

「リソース・サーバー構成」セクションで、次の情報を入力します。

- 「このアプリケーションをリソース・サーバーとして今すぐ構成します。」を選択します。

- 「プライマリ・オーディエンス」に、

https://10.222.10.111/(AMS CTM1サーバーのIPアドレス)と入力します。

-

「スコープの追加」で、次の情報を入力します。

- 「スコープの追加」を選択します。

- 「追加」をクリックします。

- 「スコープ」に、

oci_ekmsと入力します。 - 「追加」をクリックします。

-

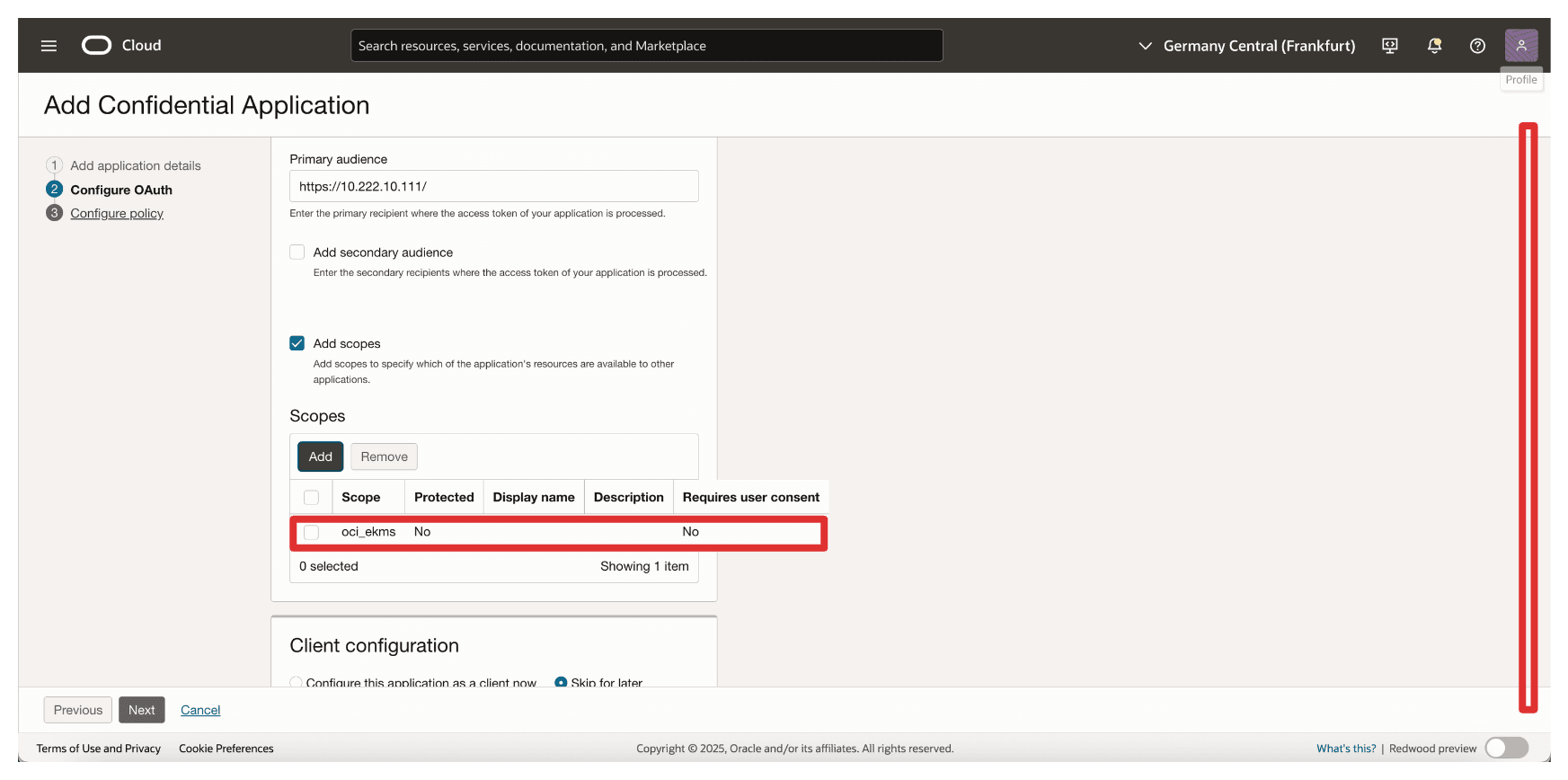

スコープ

oci_ekmsが追加され、下にスクロールします。

-

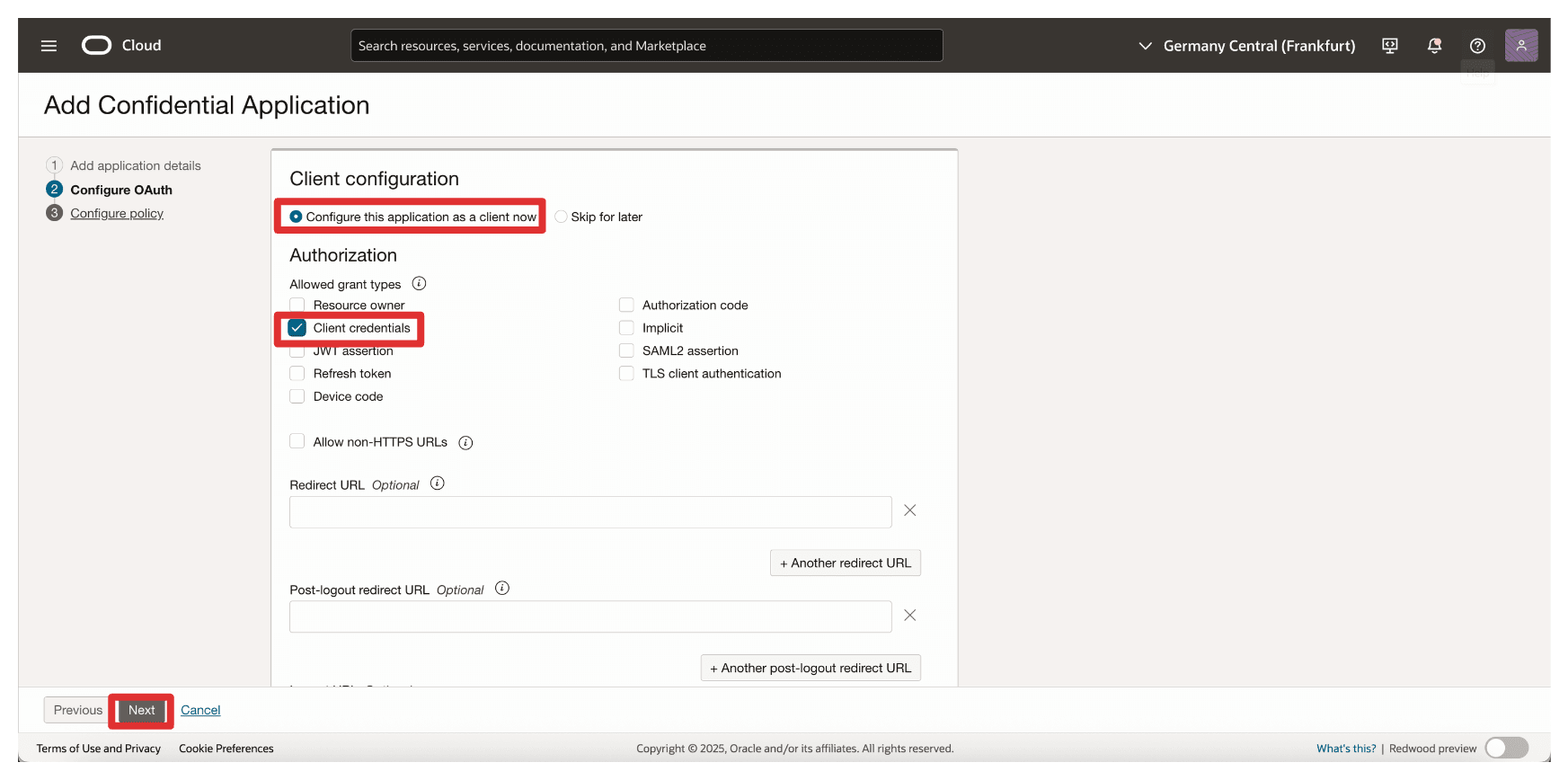

「クライアント構成」セクションで、次の情報を入力します。

- 「このアプリケーションをクライアントとして今すぐ構成」を選択します。

- 「クライアント資格証明」を選択します。

- 「次」をクリックします。

-

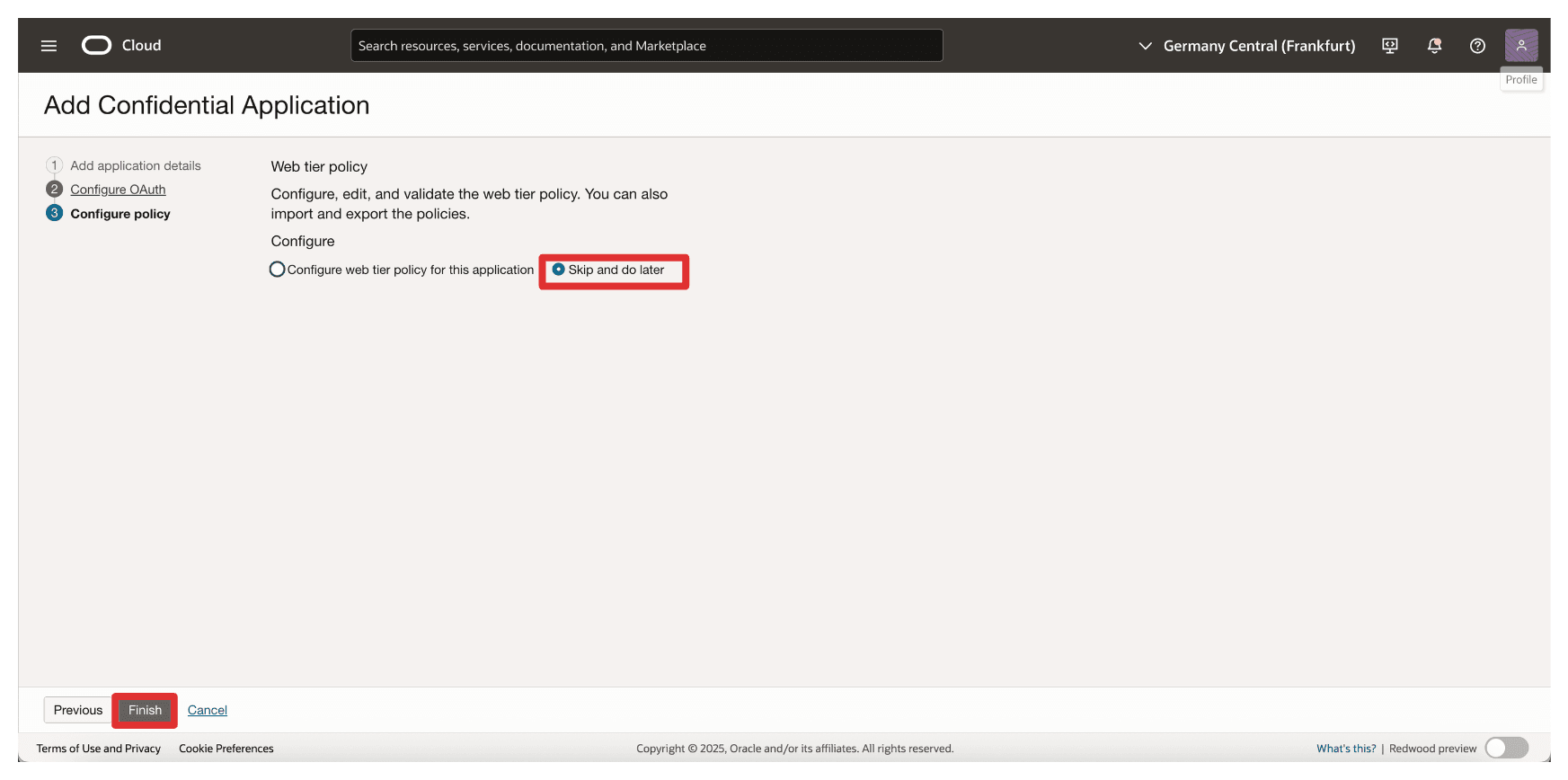

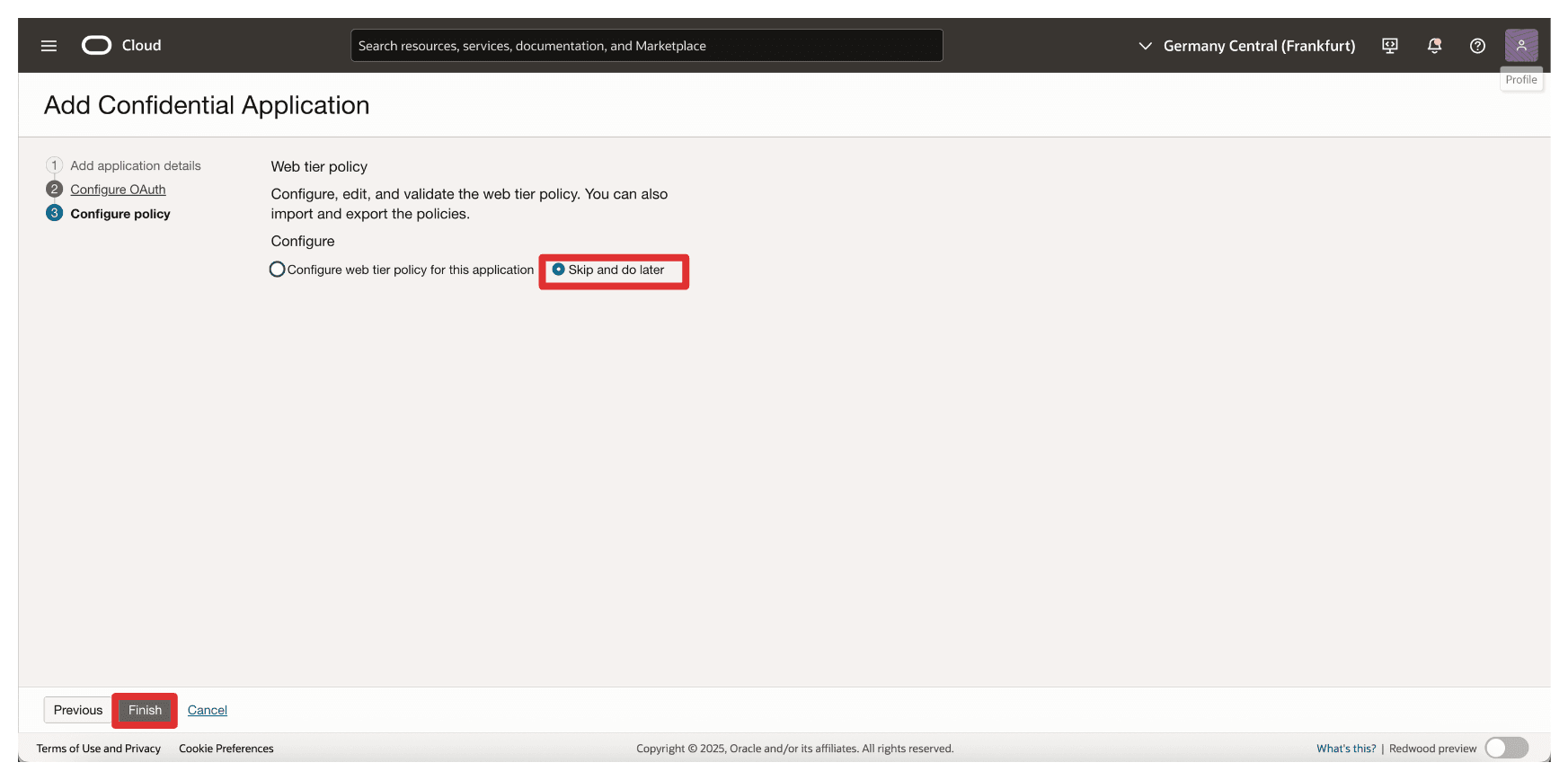

「スキップして後で実行」をクリックして、Web層ポリシーの作成をスキップし、「終了」をクリックします。

-

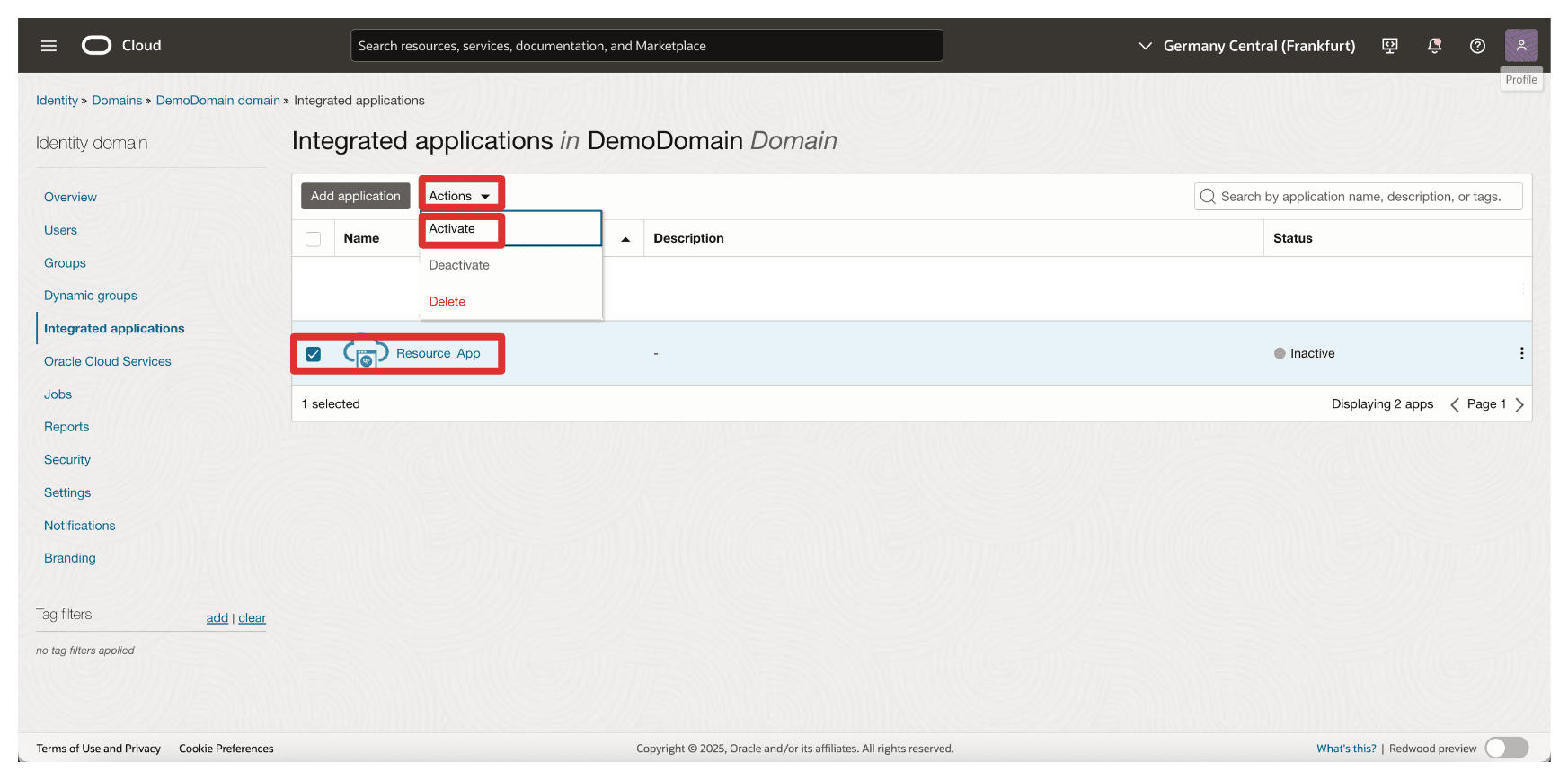

「統合アプリケーション」ページに移動します。

Resource_App統合アプリケーションが作成されていることを確認します。Resource_App統合アプリケーションを選択します。- 「処理」ドロップダウン・メニューをクリックします。

- 「アクティブ化」をクリックします。

-

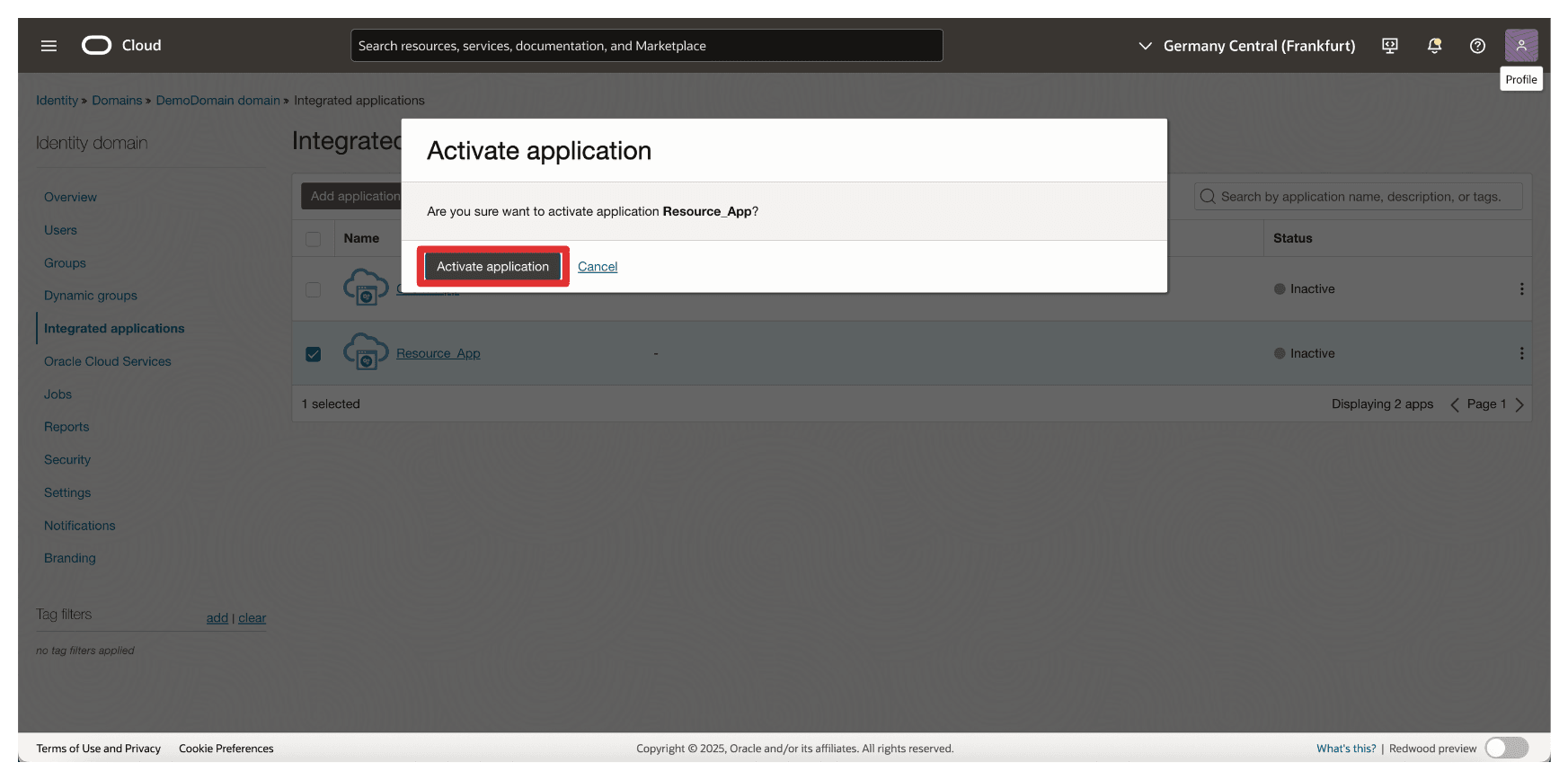

「アプリケーションのアクティブ化」をクリックします。

-

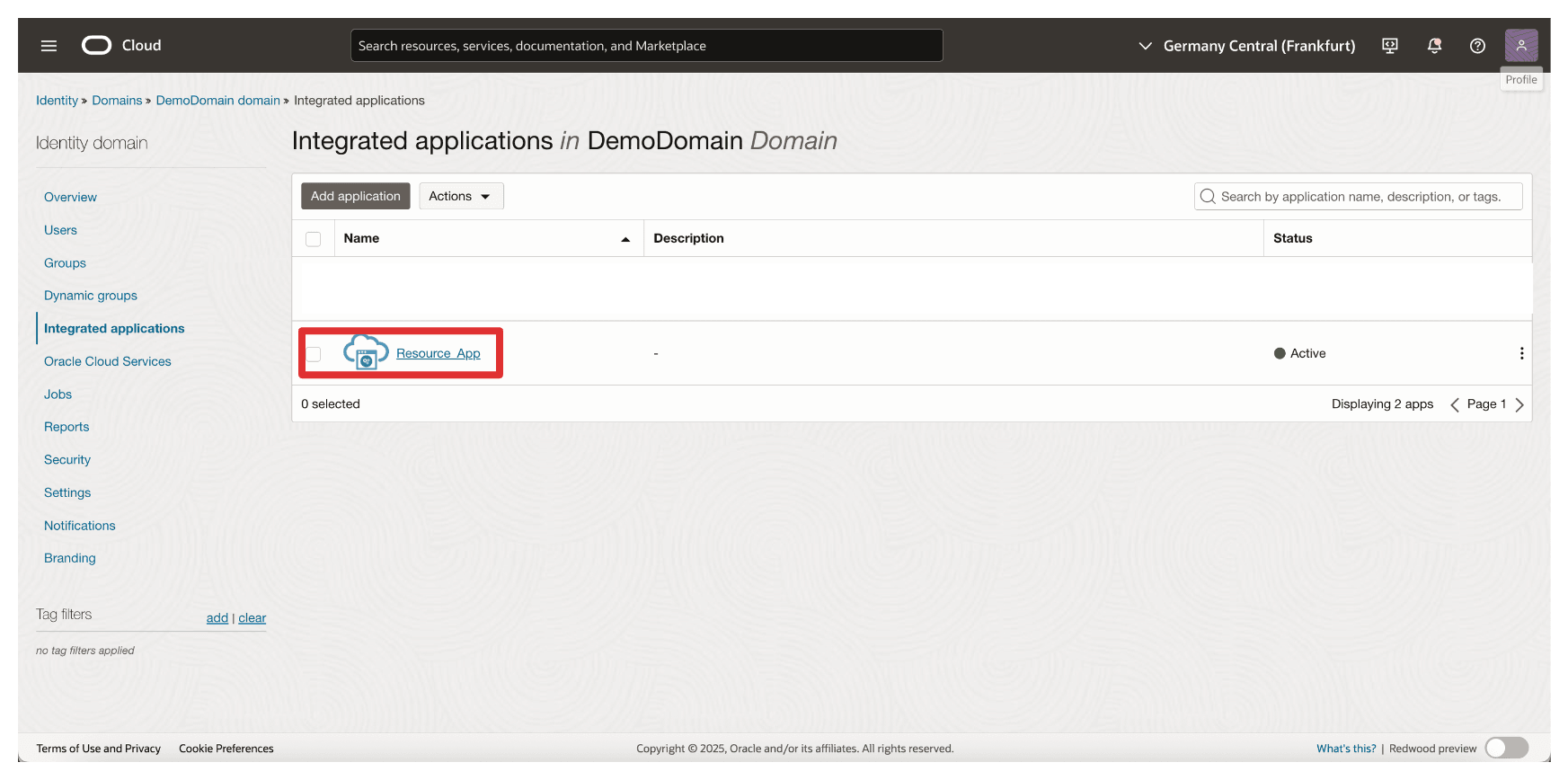

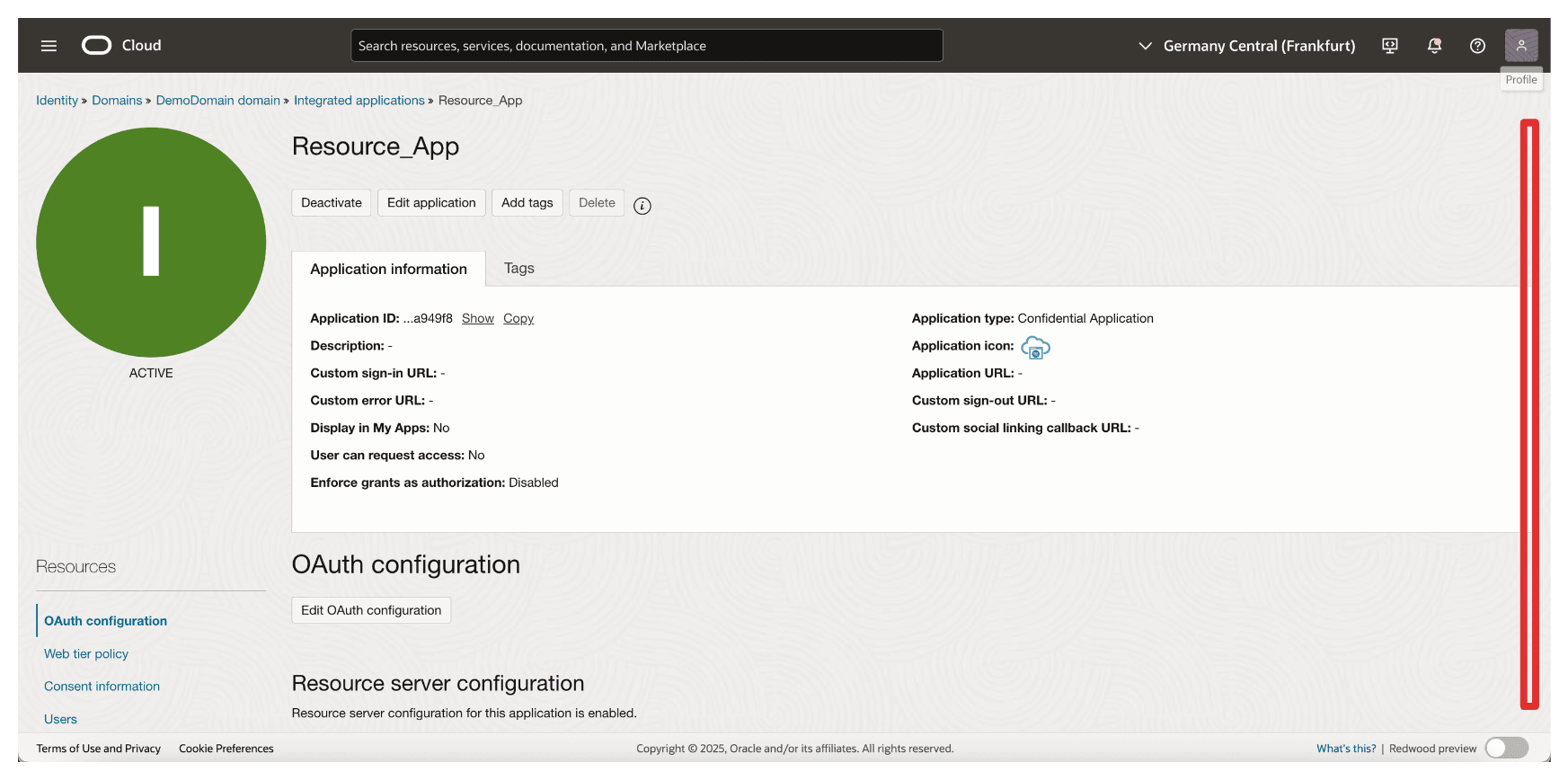

Resource_App統合アプリケーションをクリックします。

-

下へスクロール

-

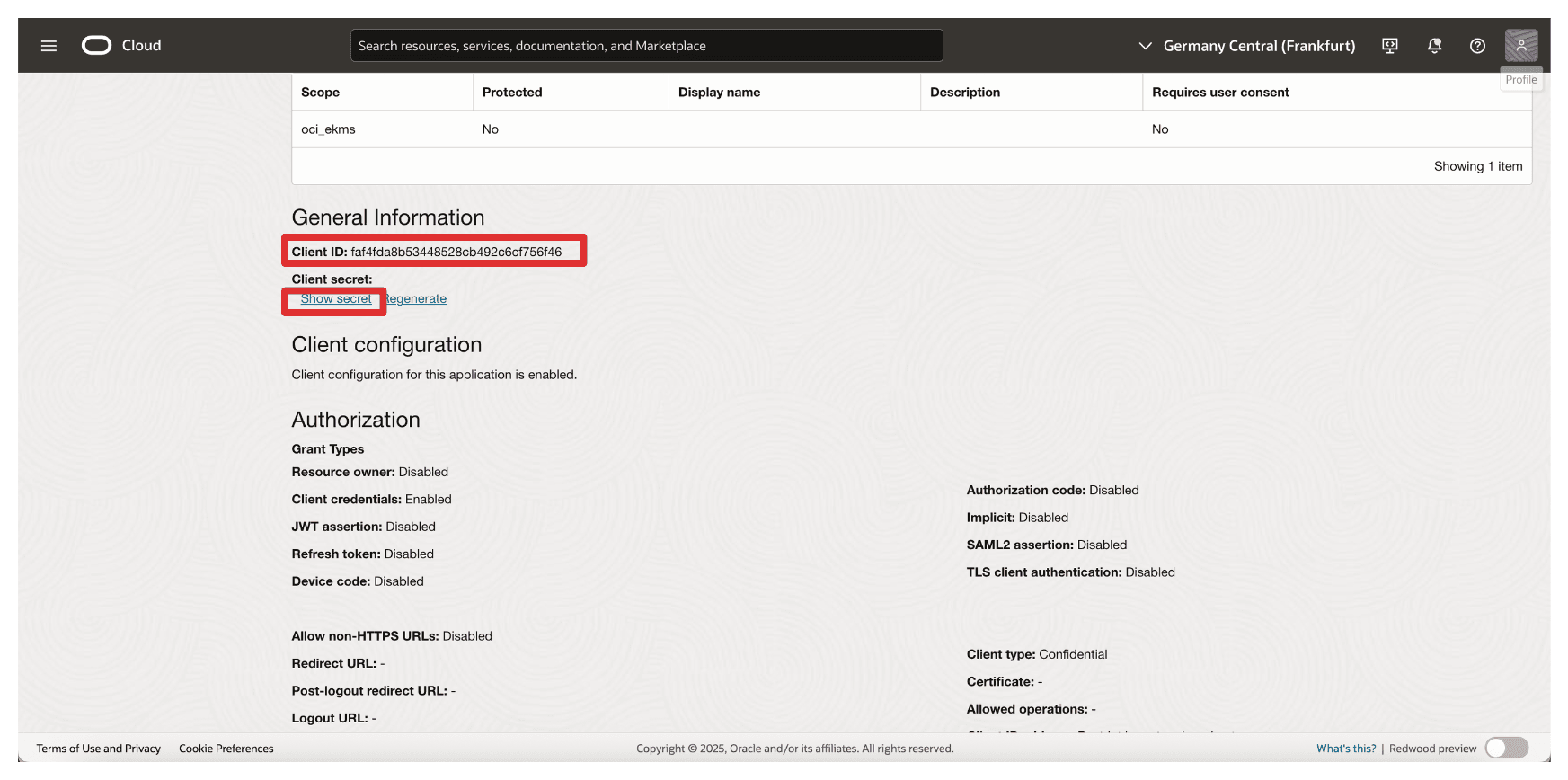

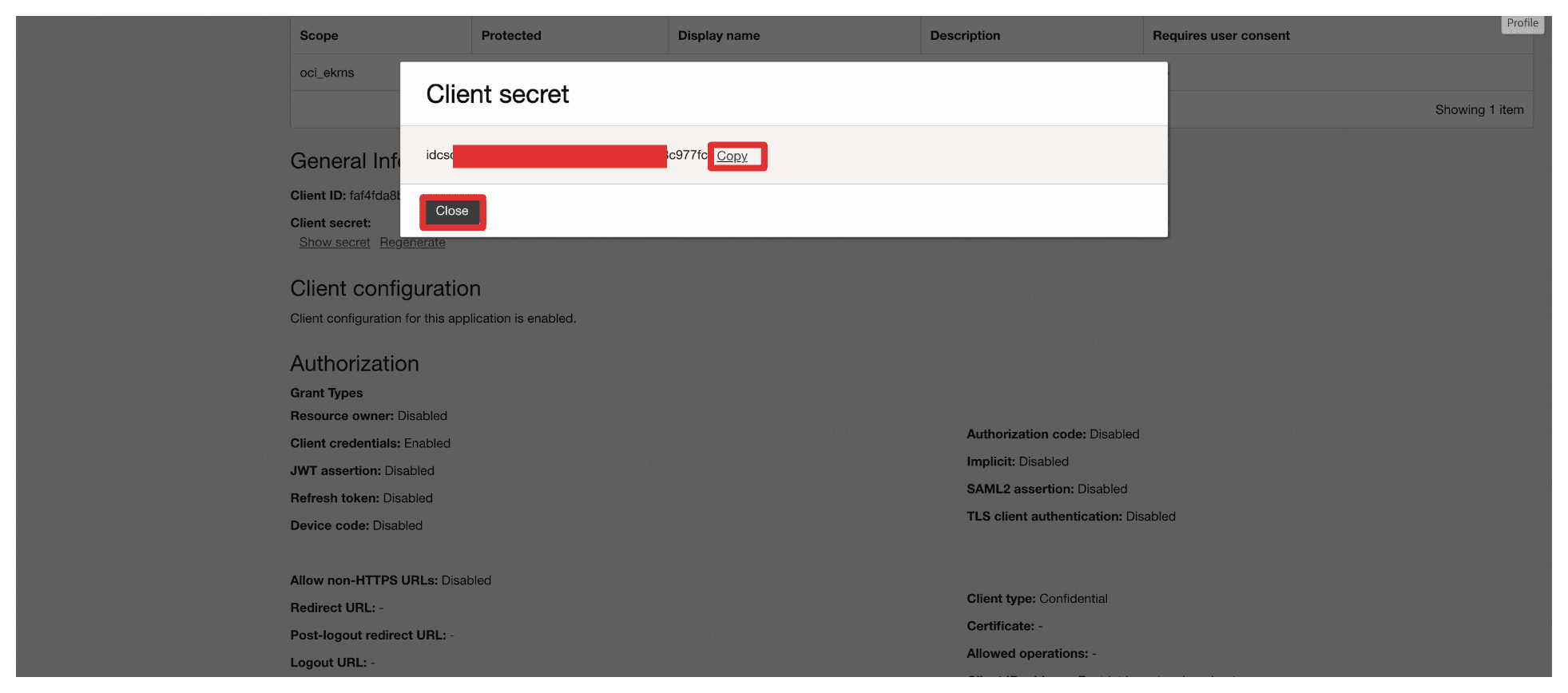

「クライアントID」をコピーし、ノートパッドに格納します。「シークレットの表示」をクリックして、「クライアント・シークレット」を表示します。

-

「コピー」をクリックしてクライアント・シークレットをコピーし、これをノートパッドに保存します。「閉じる」をクリックします。

-

「アプリケーションの追加」をクリックします。

-

「機密アプリケーション」を選択し、「ワークフローの起動」をクリックします。

-

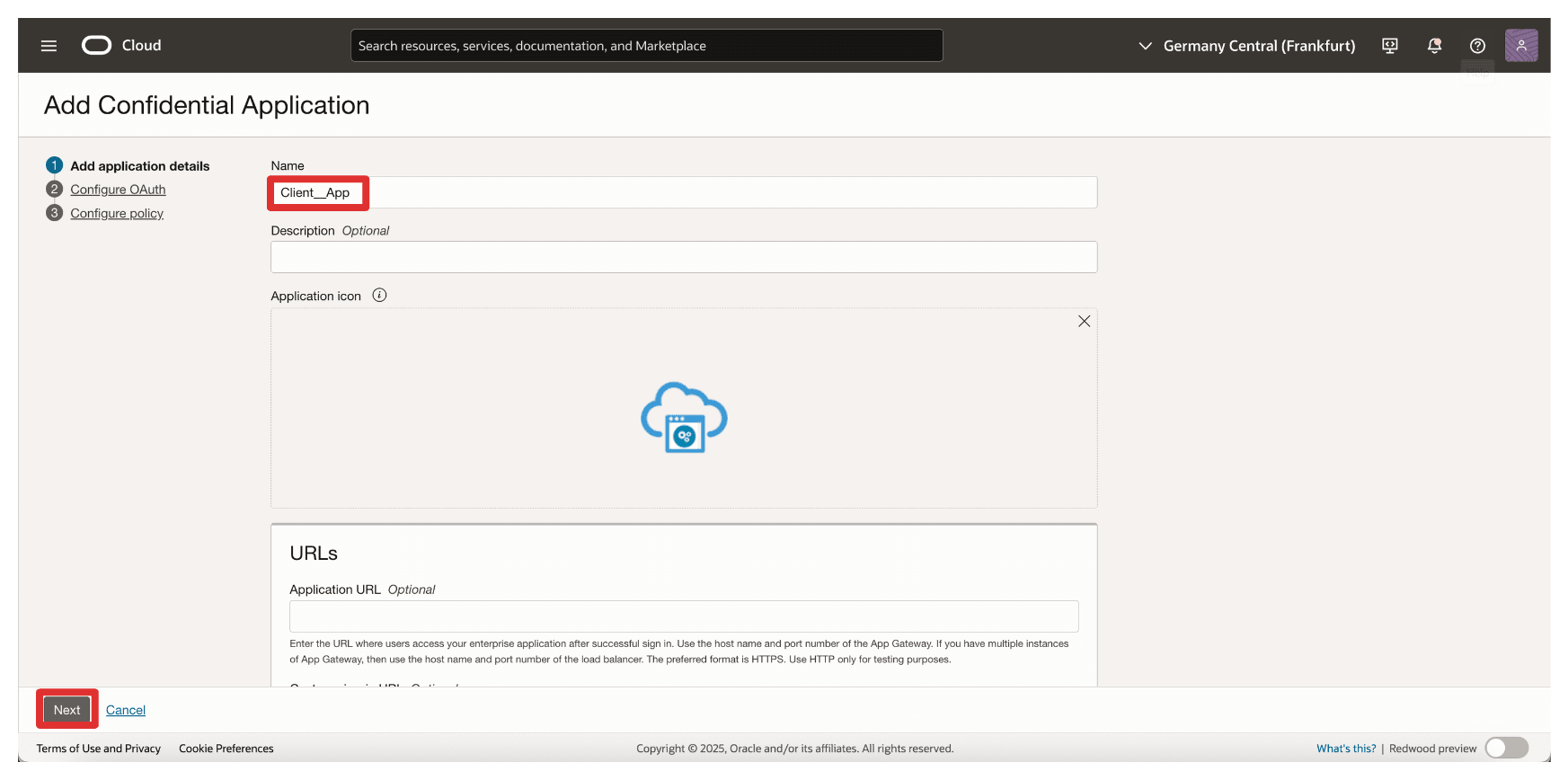

アプリケーションの名前(

Client_App)を入力して、「次へ」をクリックします。

-

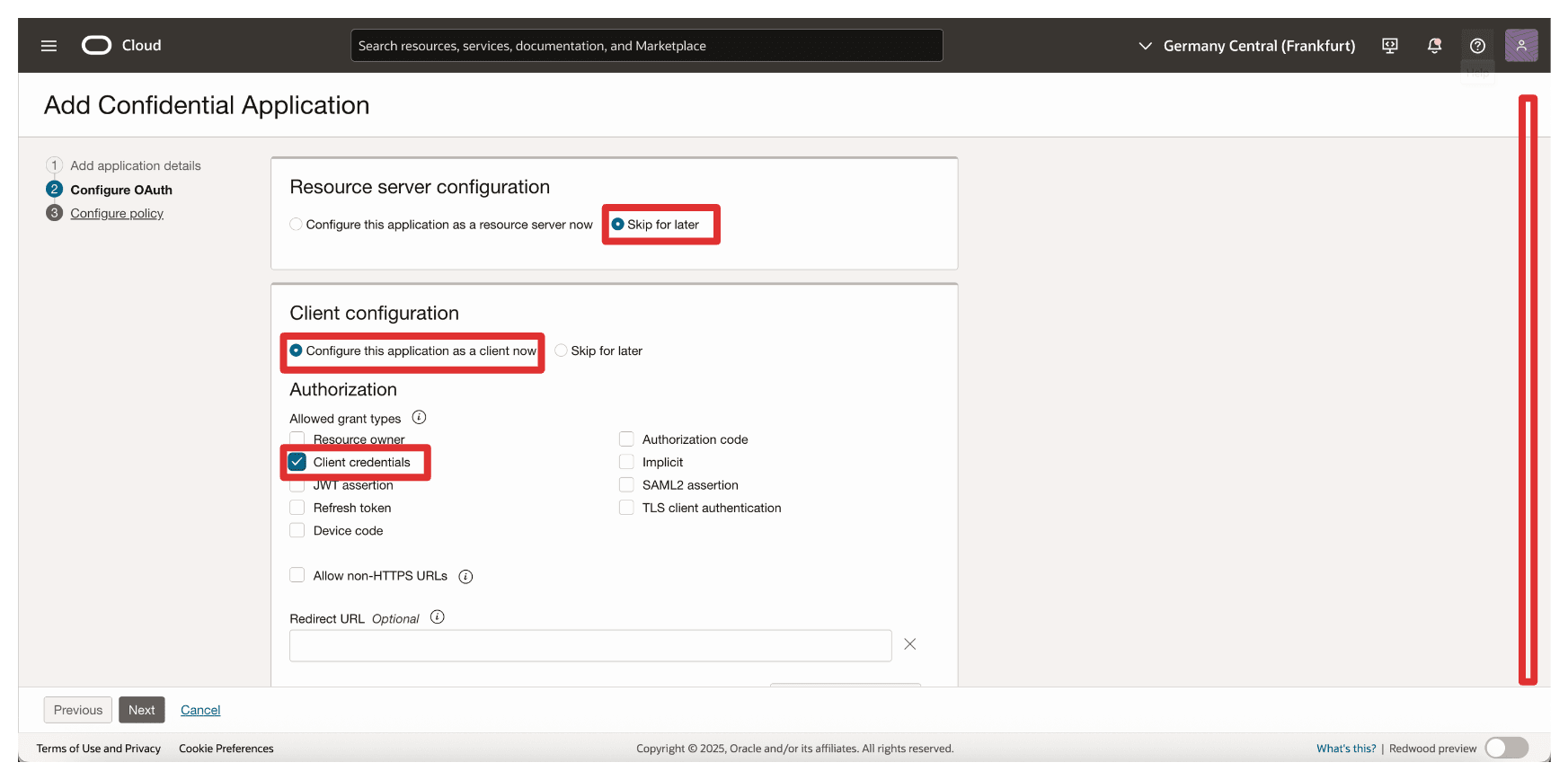

「リソース・サーバー構成」で、「後でスキップ」を選択します。

-

「クライアント構成」で、次の情報を入力します。

- 「このアプリケーションをクライアントとして今すぐ構成」を選択します。

- 「クライアント資格証明」を選択します。

- 下へスクロール

-

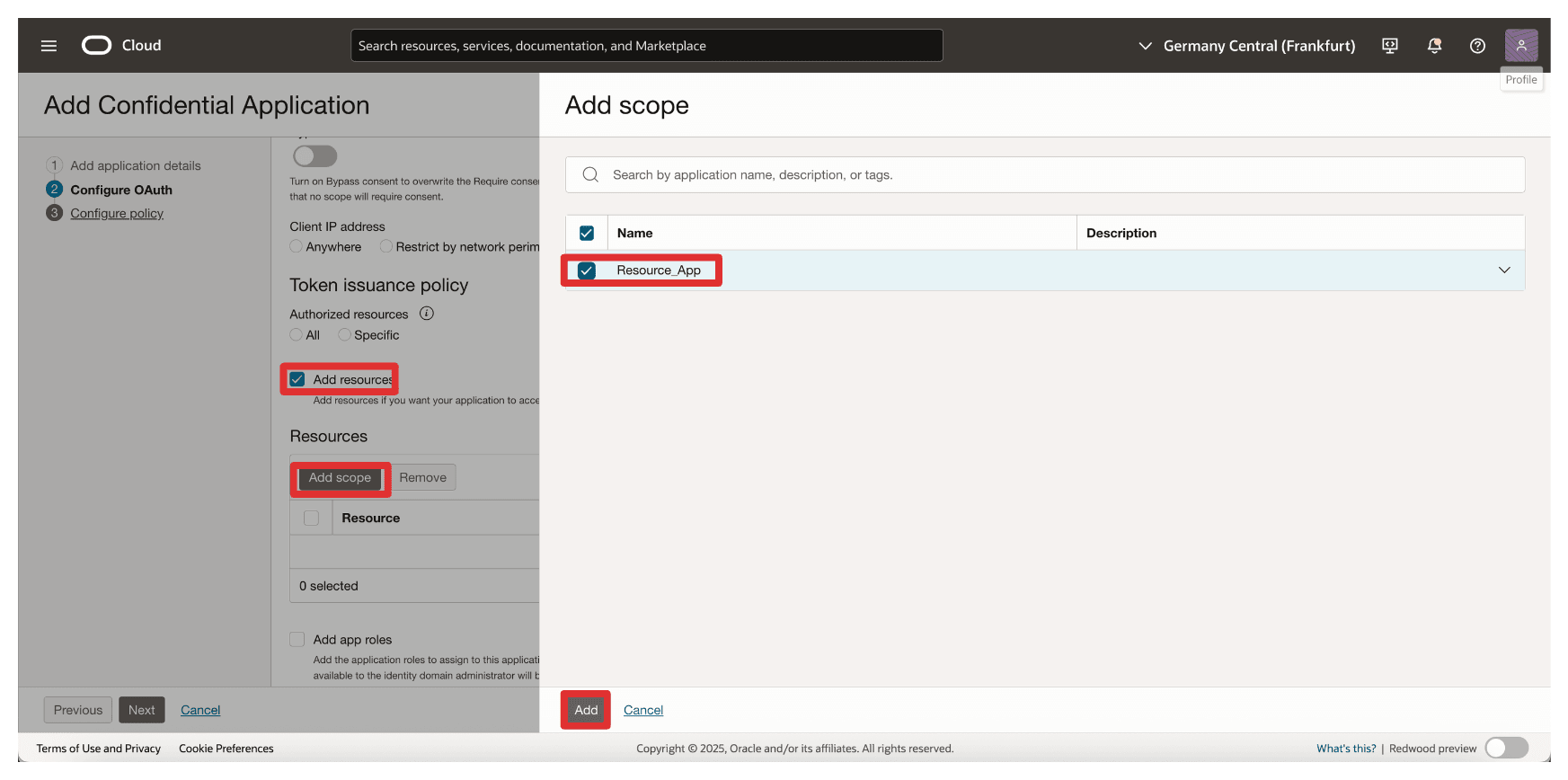

「スコープの追加」で、次の情報を入力します。

- 「リソースの追加」を選択します。

- 「スコープの追加」を選択します。

- 「スコープ」に、

Resource_Appと入力します。 - 「追加」をクリックします。

-

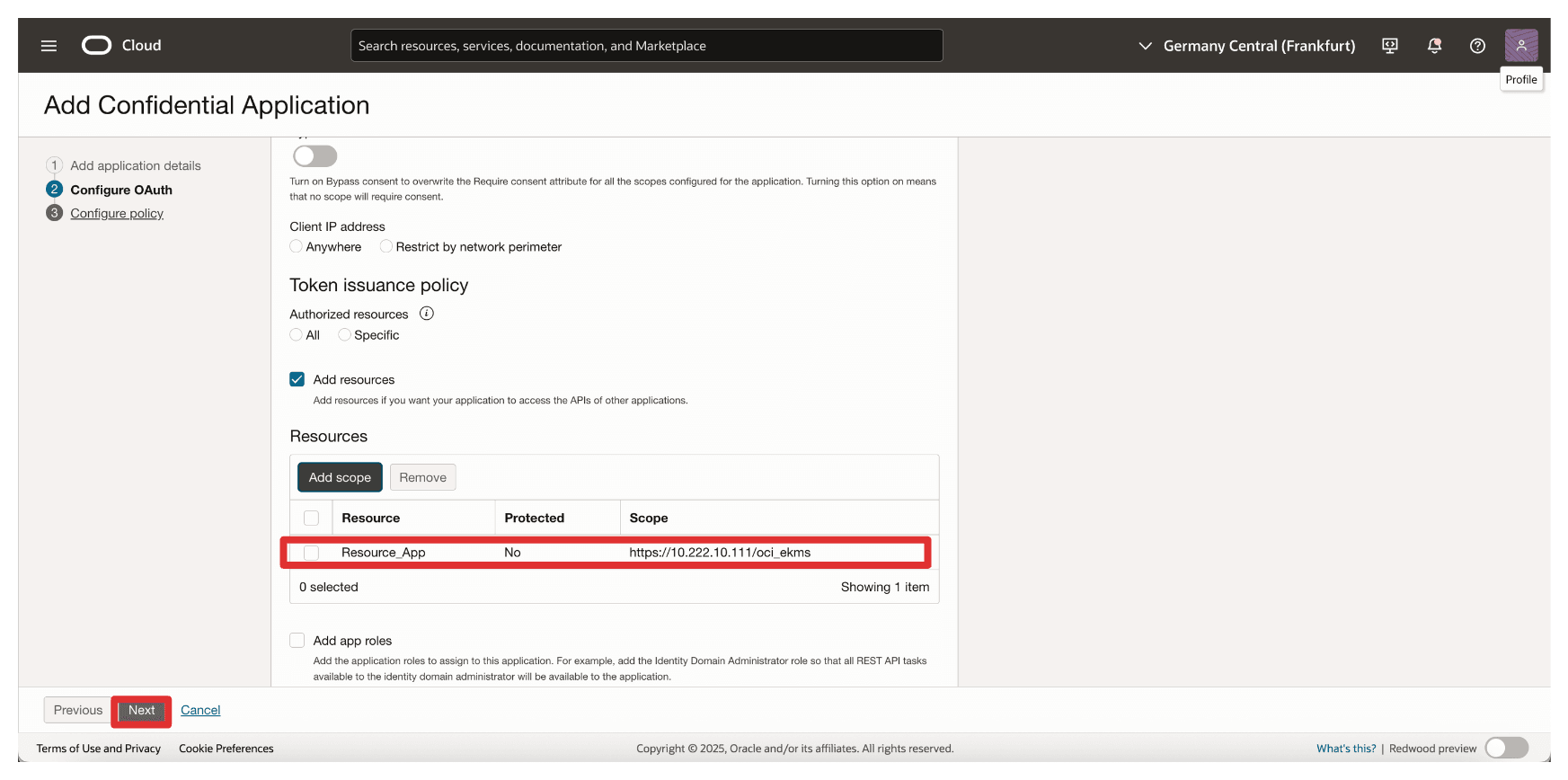

追加されたリソース

Resource_Appに注目し、「次へ」をクリックします。

-

「スキップして後で実行」をクリックして、Web層ポリシーの作成をスキップし、「終了」をクリックします。

-

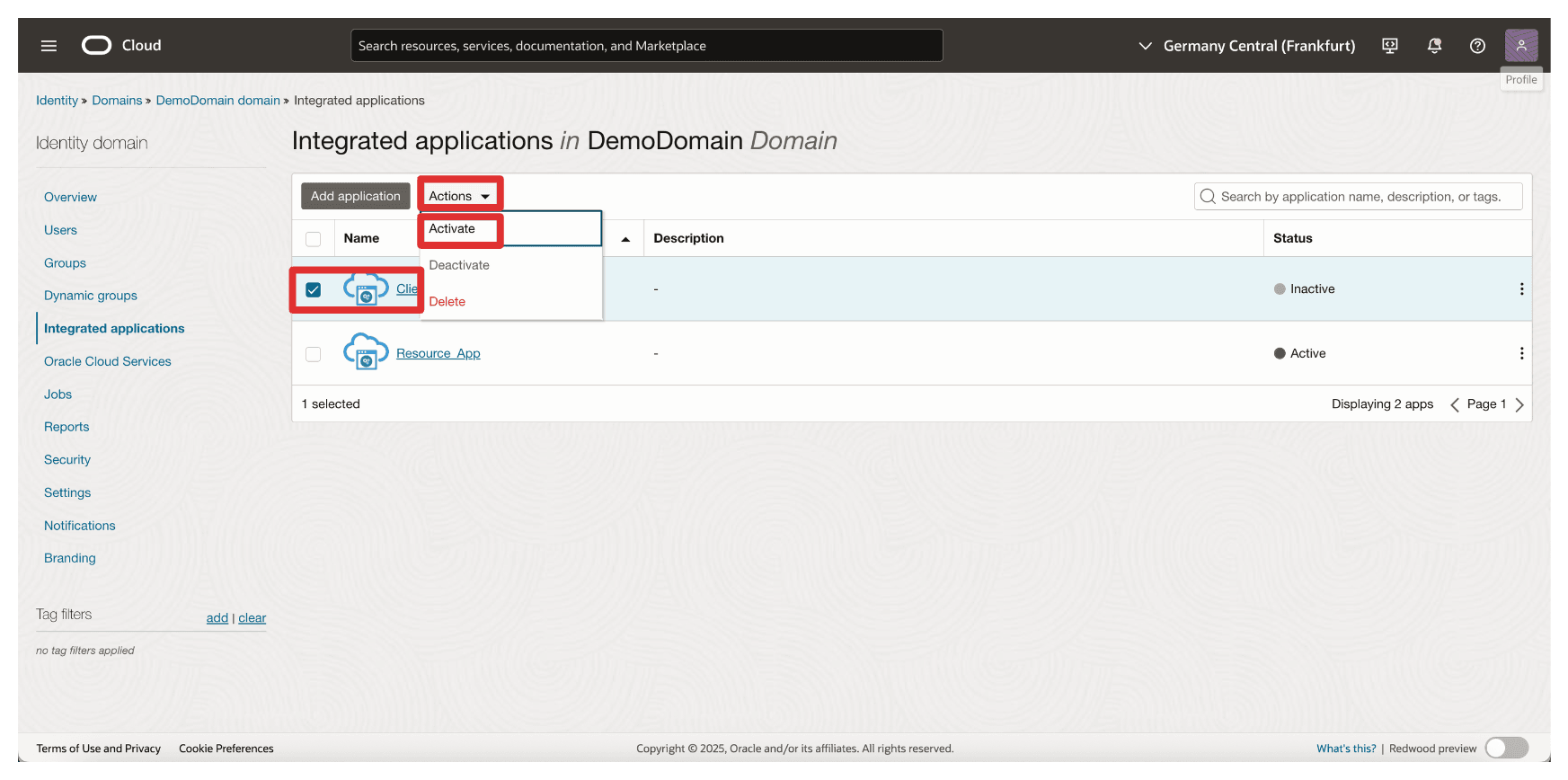

「統合アプリケーション」ページに移動します。

Client_App統合アプリケーションが作成されていることを確認します。Client_App統合アプリケーションを選択します。- 「処理」ドロップダウン・メニューをクリックします。

- 「アクティブ化」をクリックします。

-

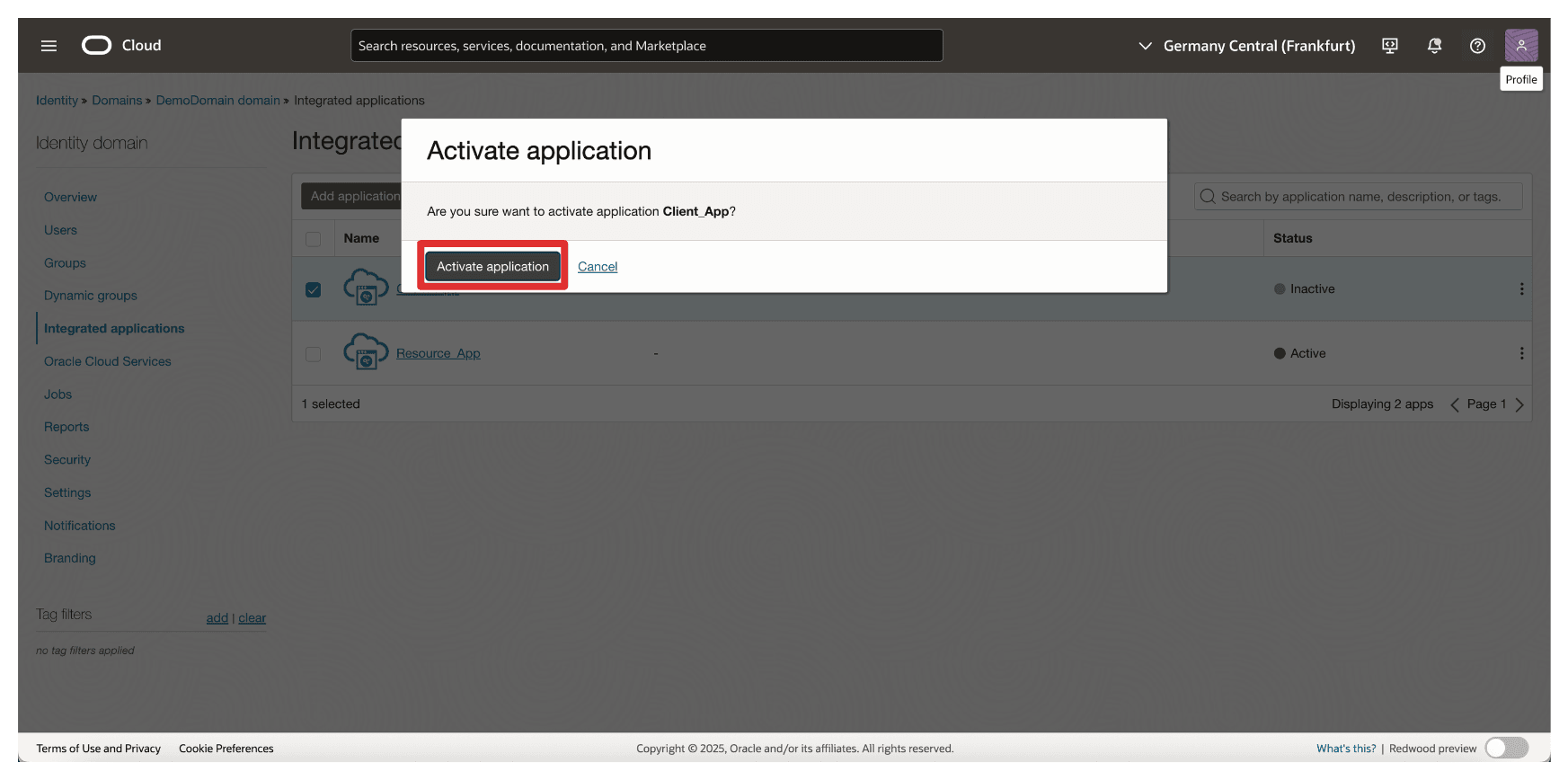

「アプリケーションのアクティブ化」をクリックします。

-

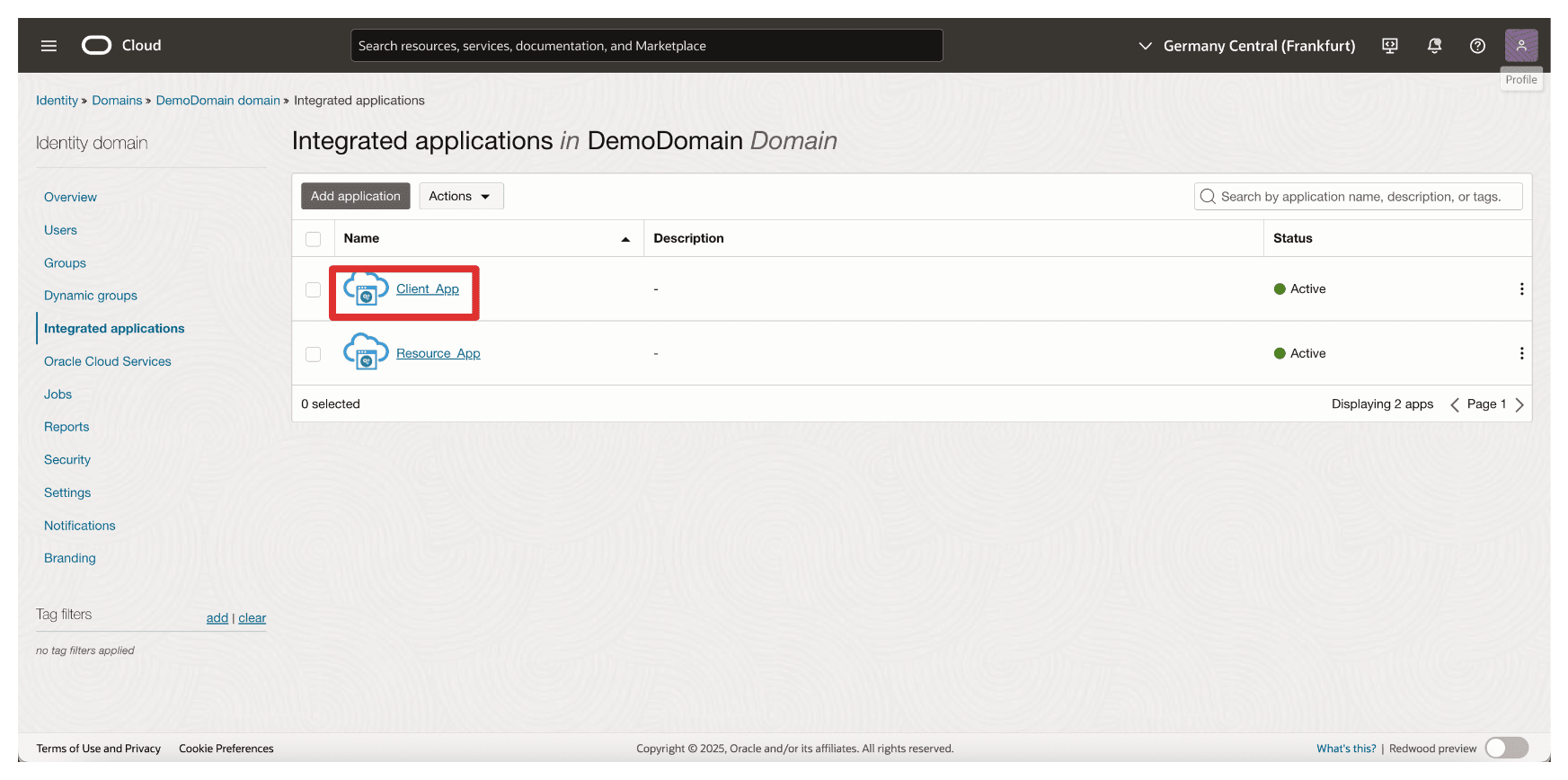

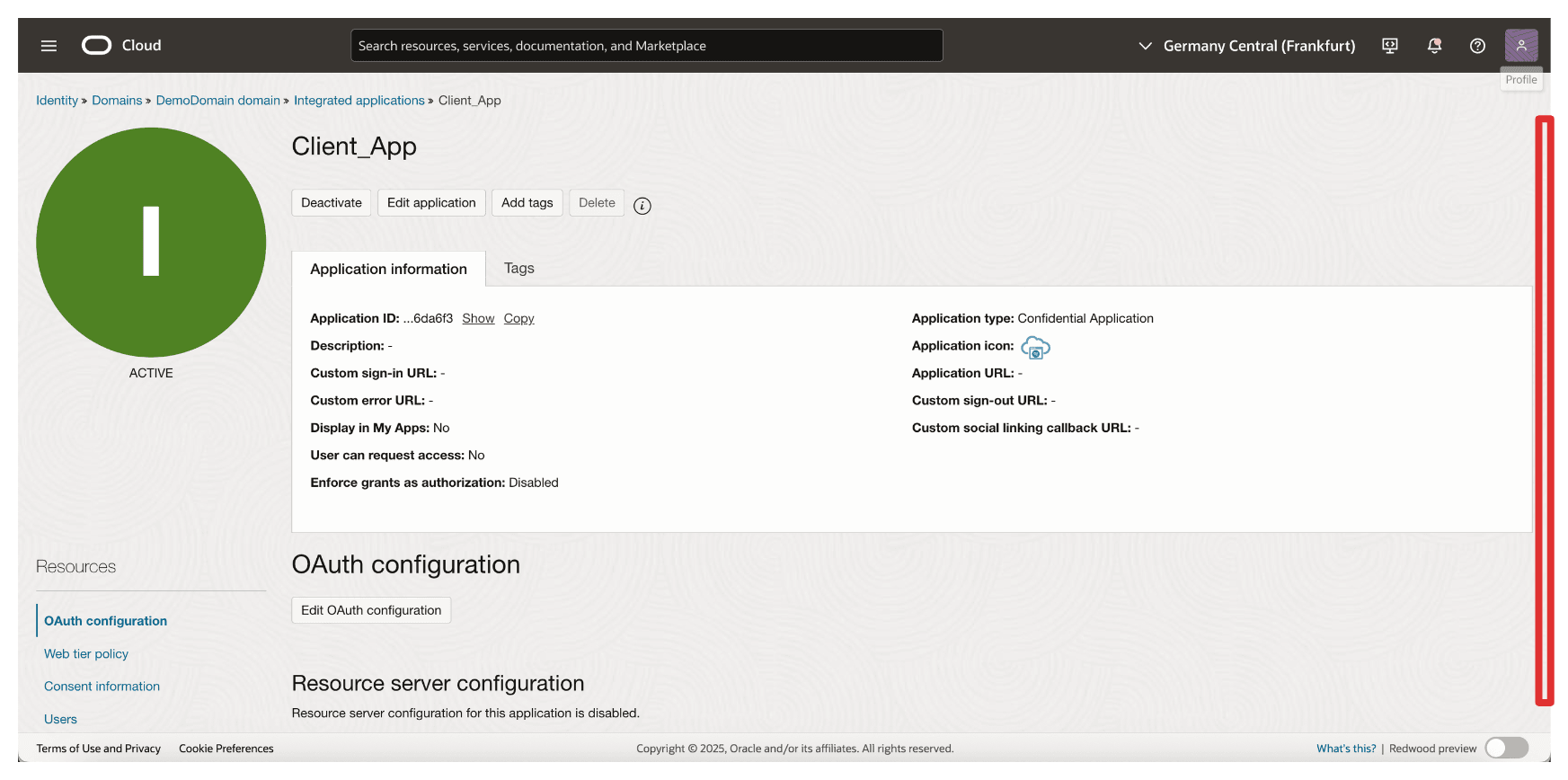

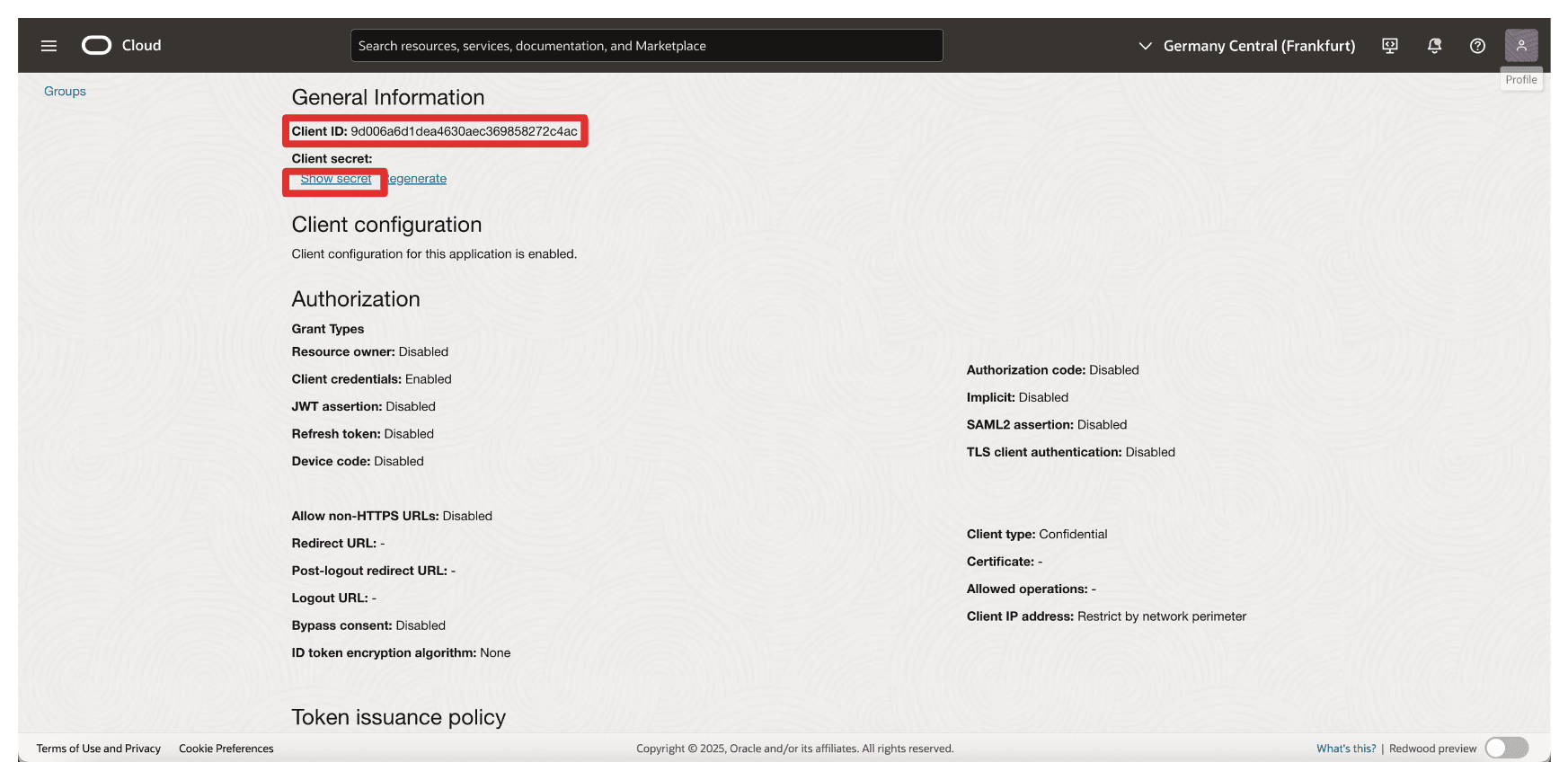

Client_App統合アプリケーションをクリックします。

-

下へスクロール

-

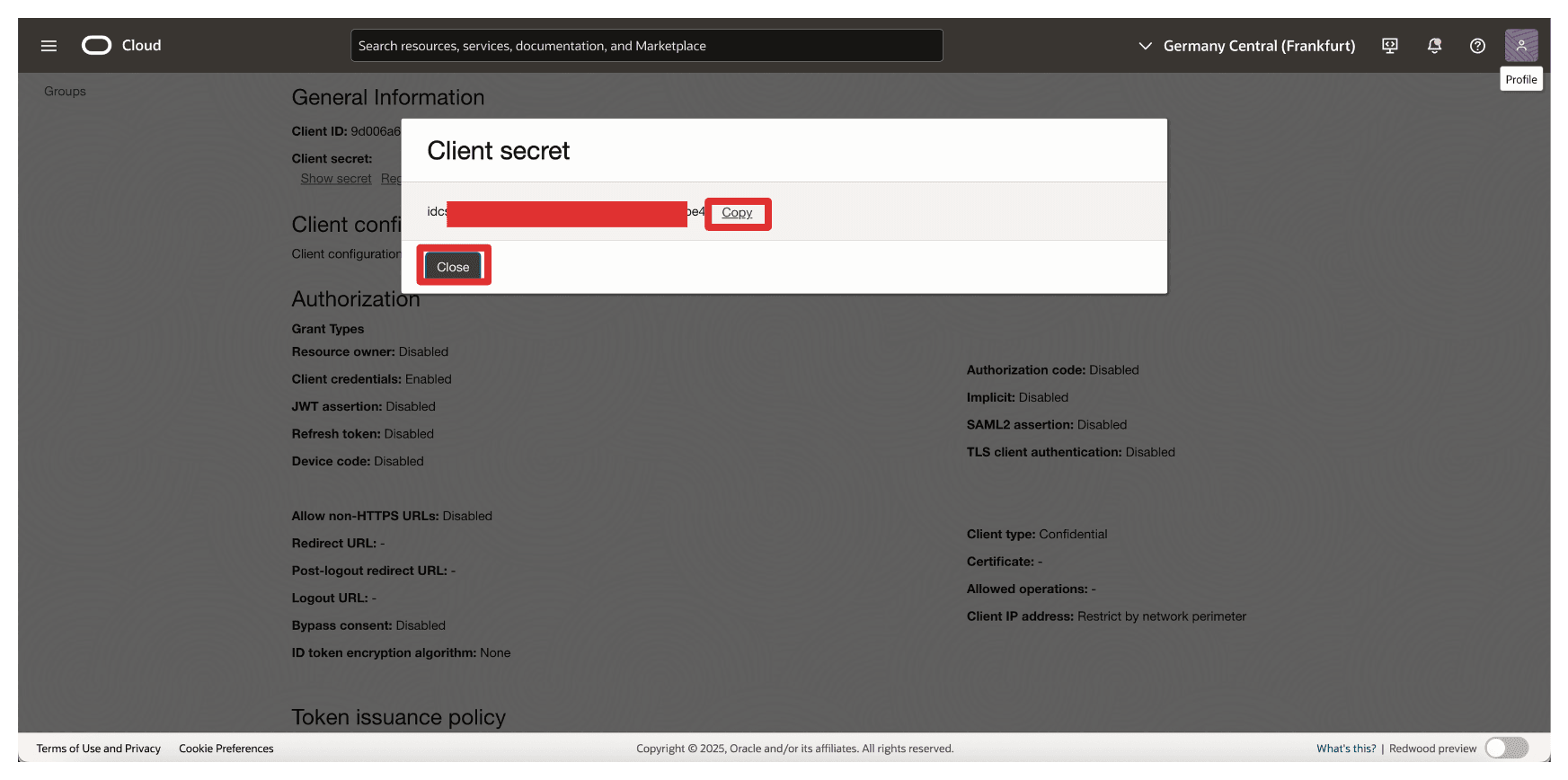

「クライアントID」をコピーし、ノートパッドに格納します。「シークレットの表示」をクリックして、「クライアント・シークレット」を表示します。

-

「コピー」をクリックしてクライアント・シークレットをコピーし、これをノートパッドに保存します。「閉じる」をクリックします。

ノート:

Resource_AppおよびClient_AppクライアントIDとクライアント・シークレットを収集しました。- これら2つを混在させて、適切な場所で構成しないでください。

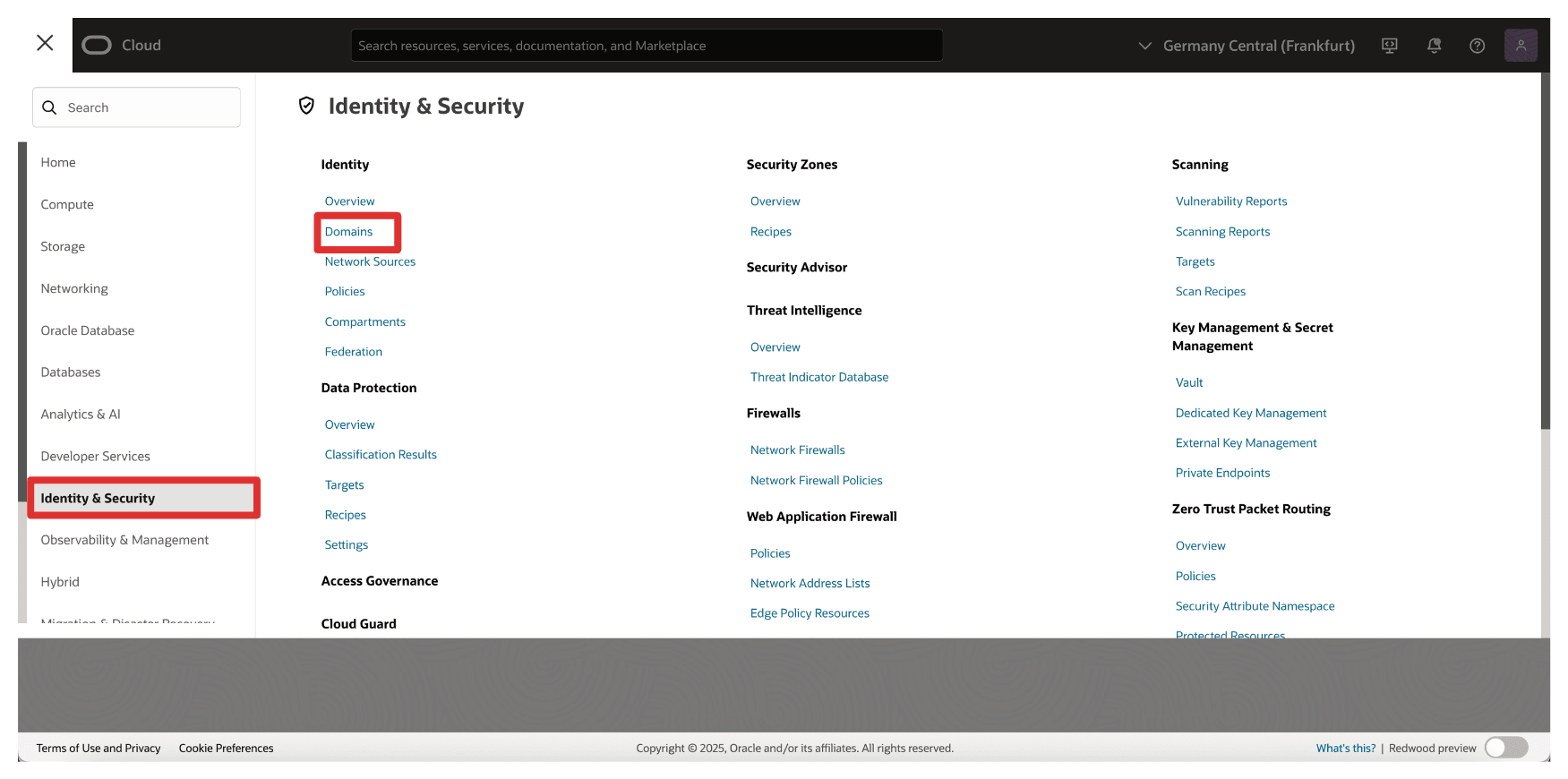

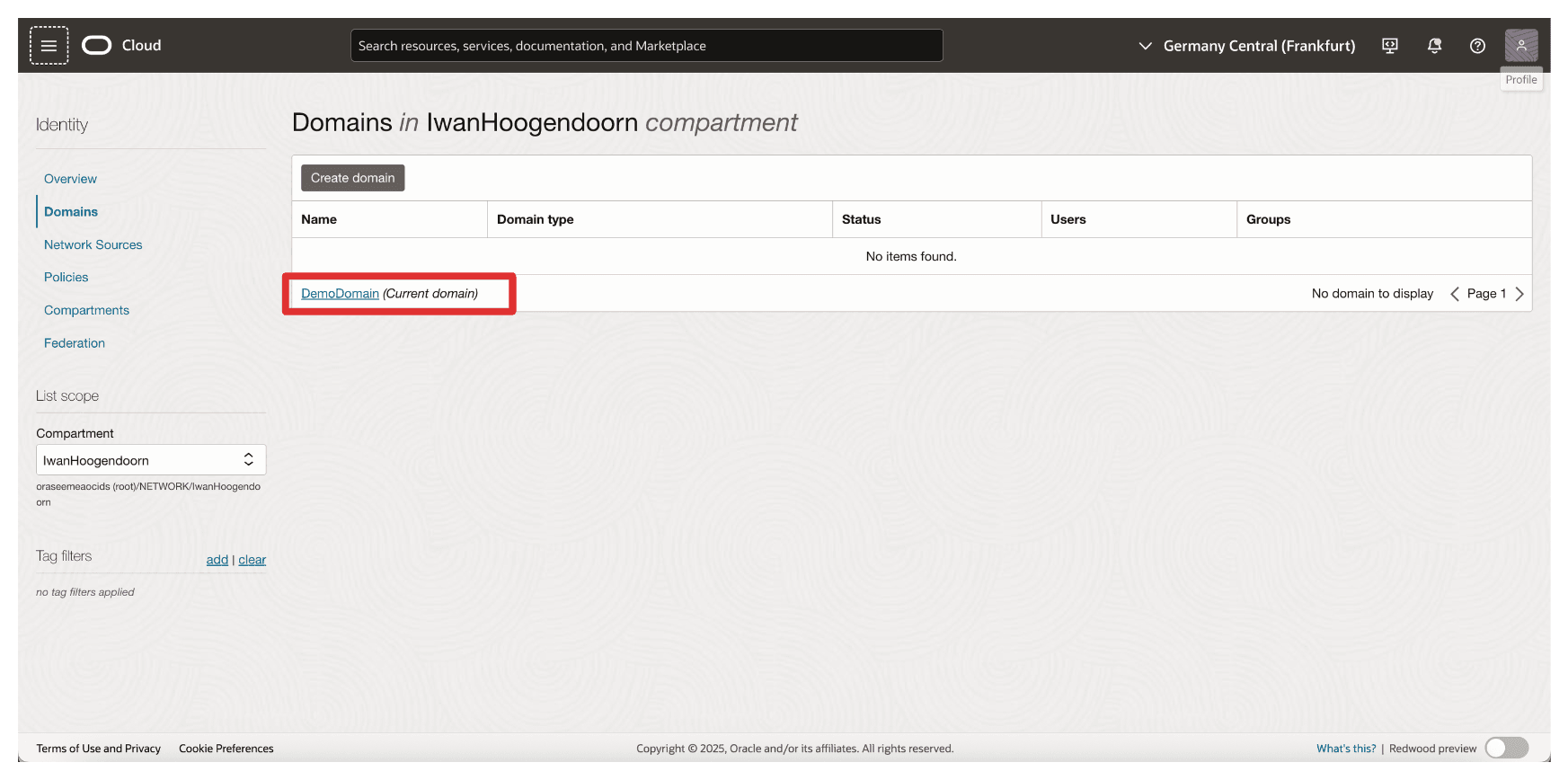

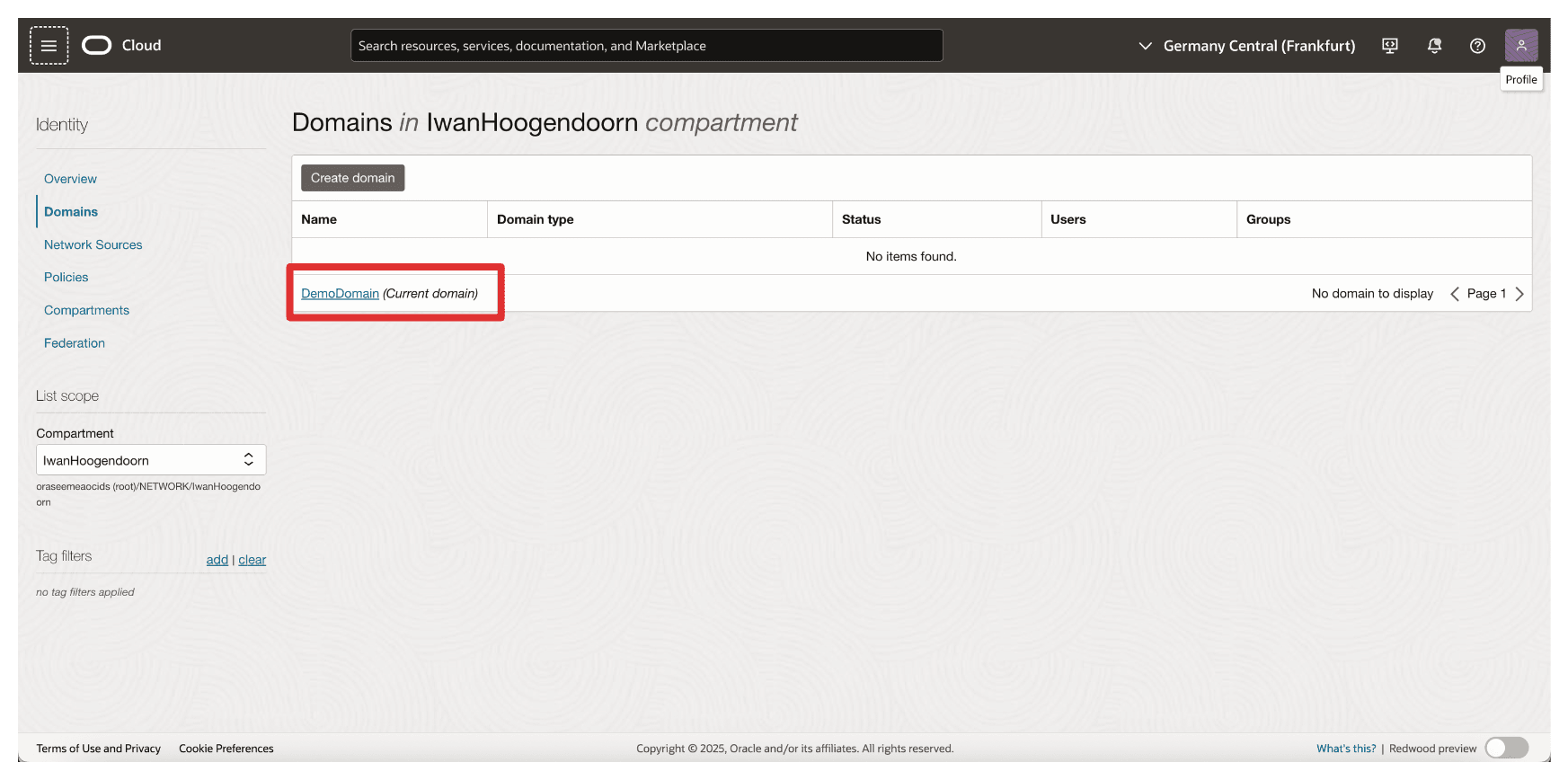

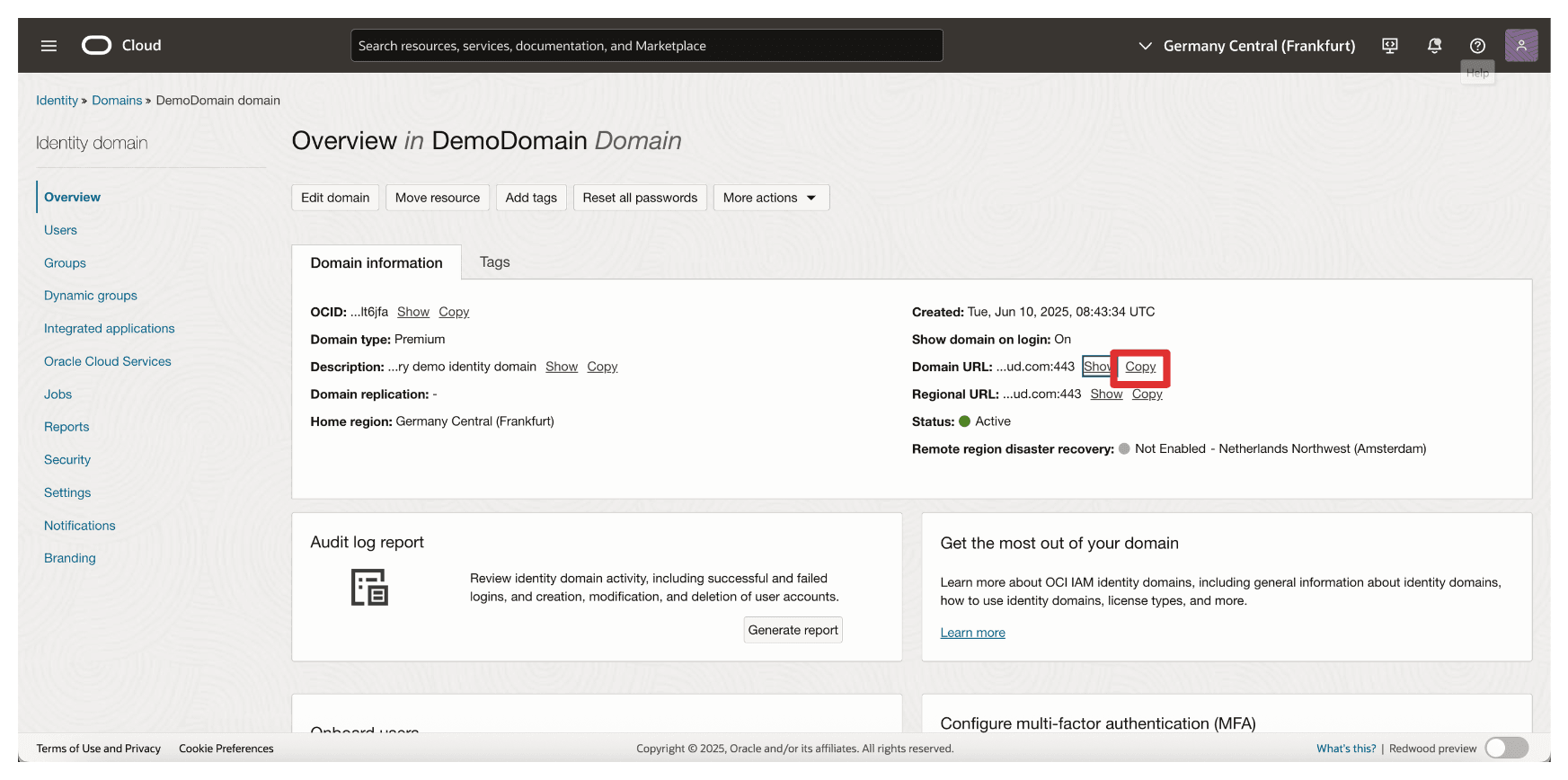

タスク3: OCIからのアイデンティティ・ドメインURLの収集

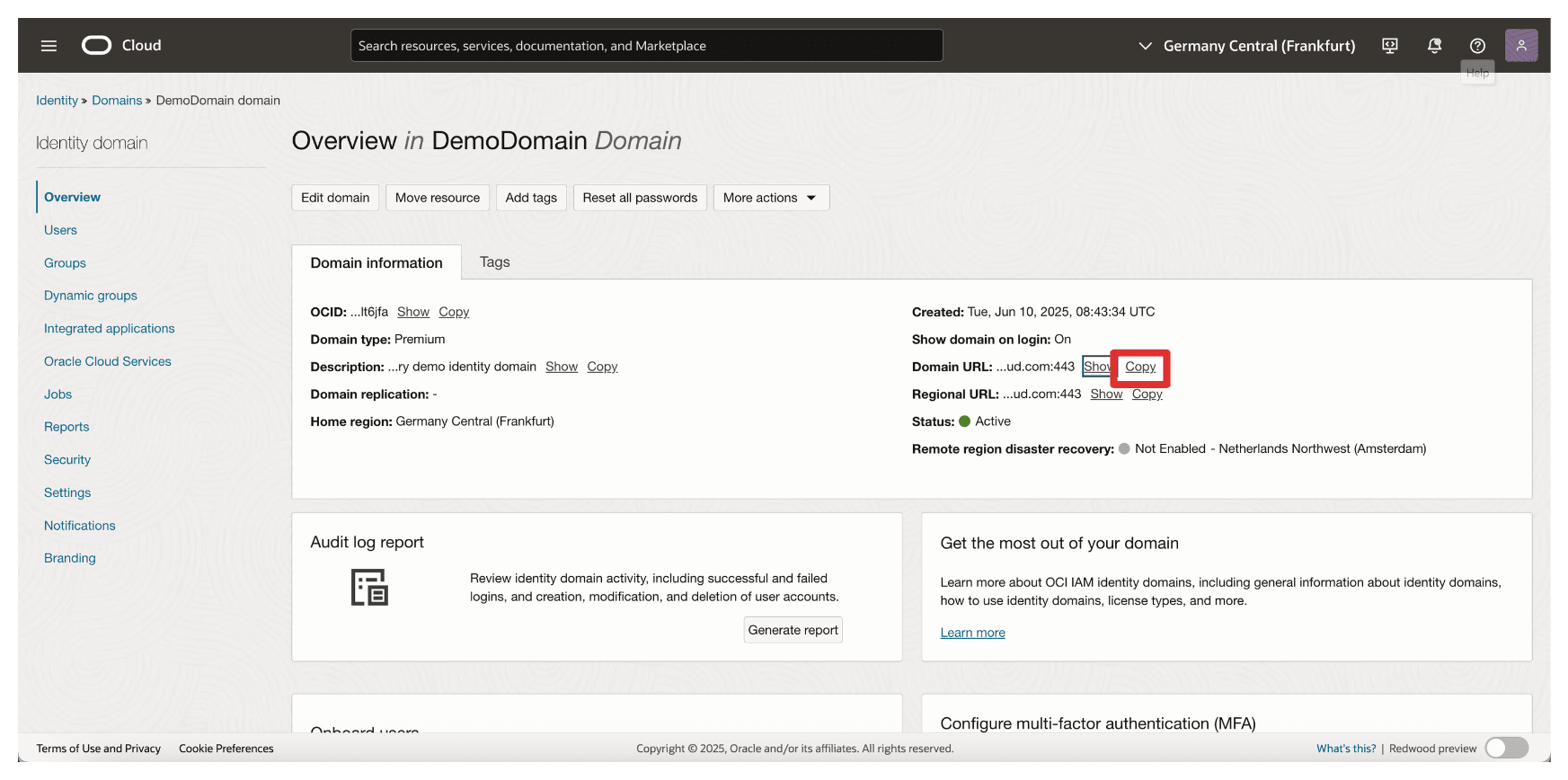

OCIとThales CipherTrust Managerの間のOAuthベースの通信を有効にするには、Thales CipherTrust Managerでのアイデンティティ・プロバイダの構成中にアイデンティティ・ドメインURLを指定する必要があります。

-

OCIコンソールに移動し、「アイデンティティとセキュリティ」に移動して、「ドメイン」をクリックします。

-

機密アプリケーションが作成されたアイデンティティ・ドメインを選択します。

-

ドメインの詳細ページで、「コピー」をクリックして「ドメインURL」をコピーし、ノートパッドに保存します。

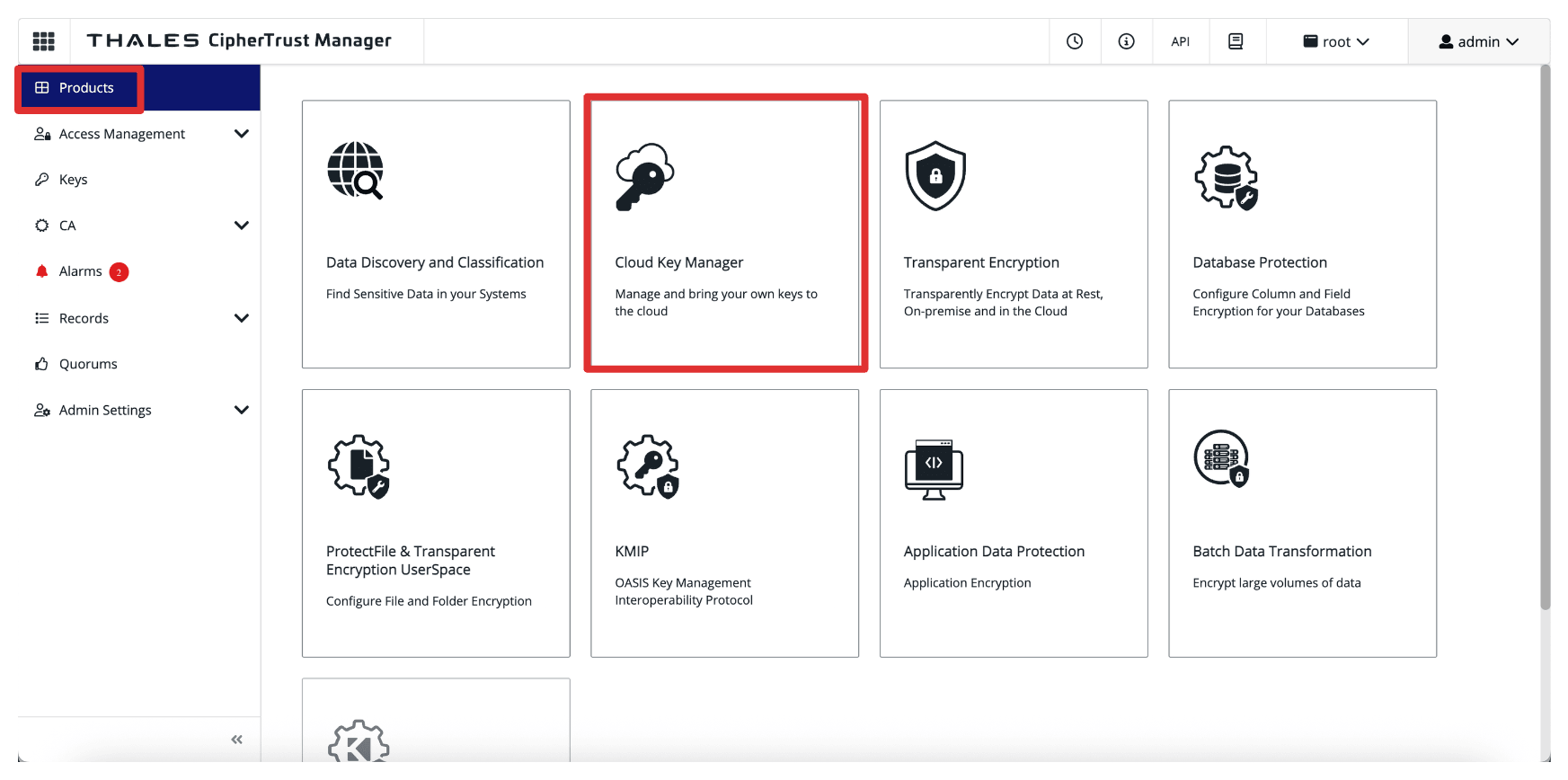

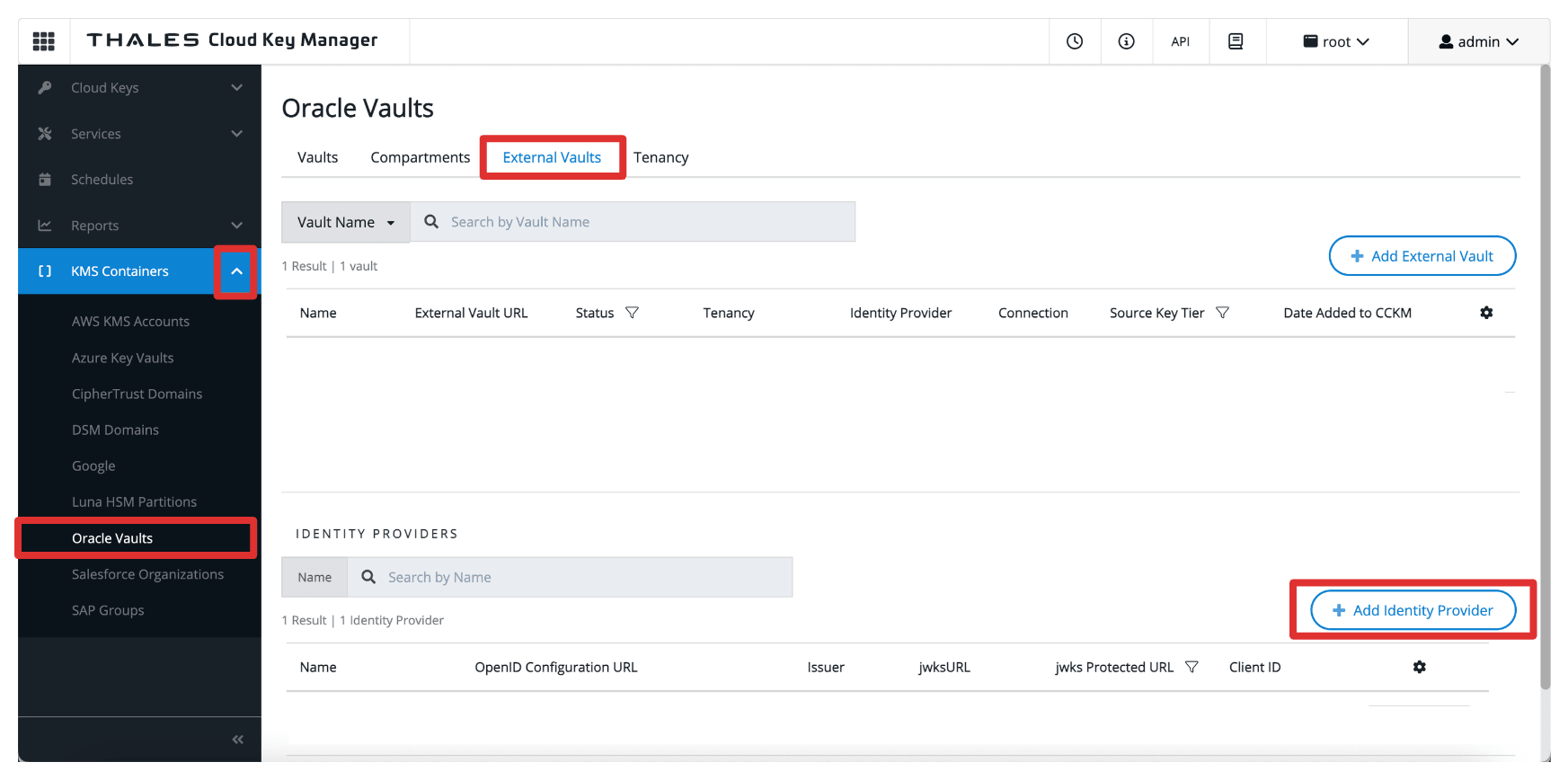

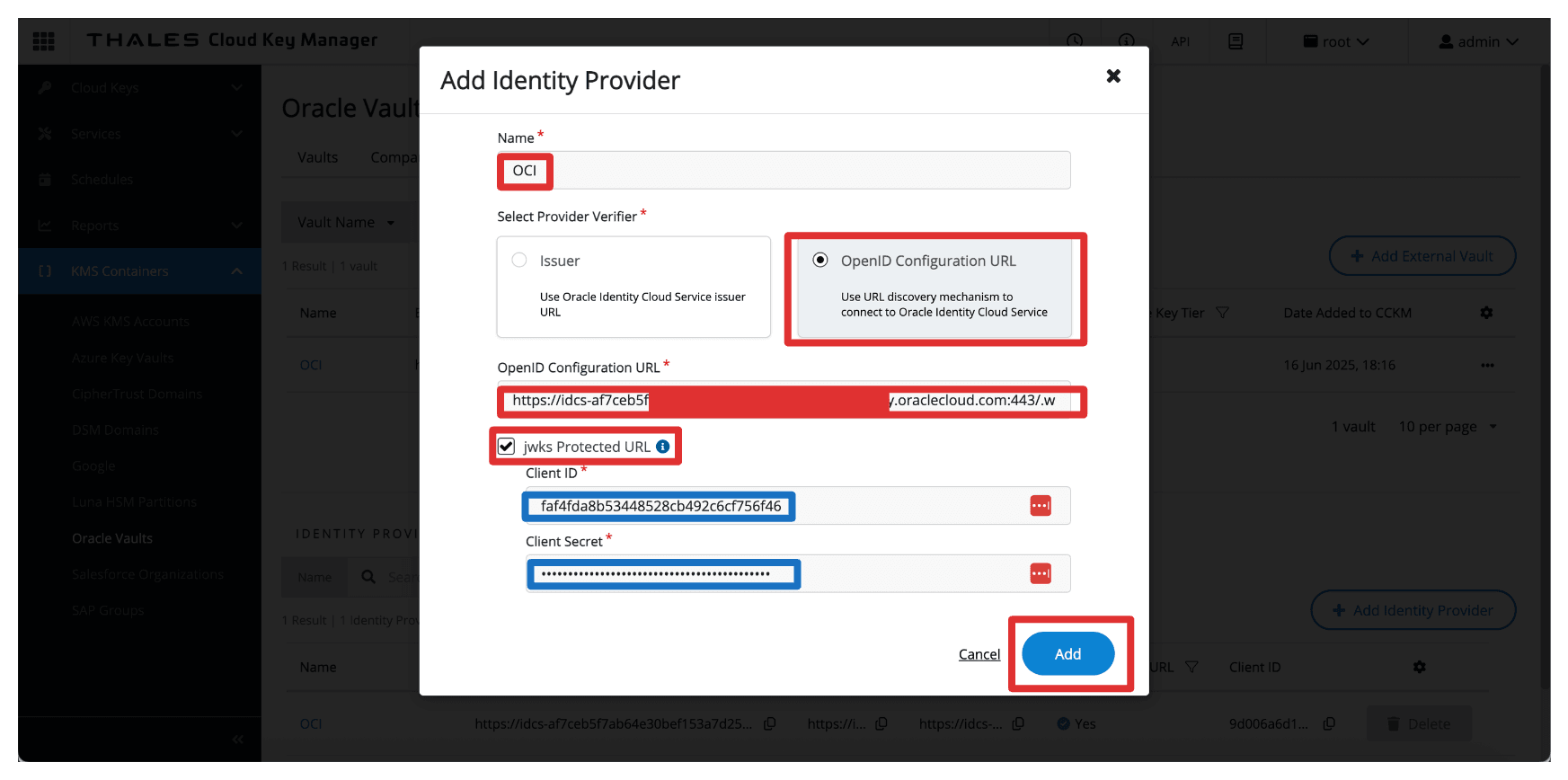

タスク4: Thales CipherTrust Managerでのアイデンティティ・プロバイダの作成

このタスクでは、Thales CipherTrust Managerでアイデンティティ・プロバイダを構成します。この設定により、Thales CipherTrust Managerは、タスク3で作成したOAuth 2.0資格証明を使用してOCIで認証できます。

次の図は、このタスクのコンポーネントおよび構成設定を示しています。

-

Thales CipherTrust Managerで、AMSのCTM1に移動し、「製品」および「クラウド・キー・マネージャ」をクリックします。

-

「KMSコンテナ」、「Oracle Vaults」の順にクリックし、「外部ボールト」を選択して「アイデンティティ・プロバイダの追加」をクリックします。

-

「アイデンティティ・プロバイダの追加」で、次の情報を入力し、「追加」をクリックします。

- 「名前」(

OCI)を入力します。 - 「プロバイダ検証」として「OpenID構成URL」を選択します。

- タスク3でコピーしたドメインURLであるOpenID構成URLを入力します。

- URLに

.well-known/openid-configurationという接尾辞を追加します。したがって、完全なOpenID構成URLはhttps://idcs-<xxx>.identity.oraclecloud.com:443/.well-known/openid-configurationになります。

- URLに

- 「jwks Protected URL」を選択します。

Resource_App統合アプリケーションの「クライアントID」および「クライアント・シークレット」を入力します。

- 「名前」(

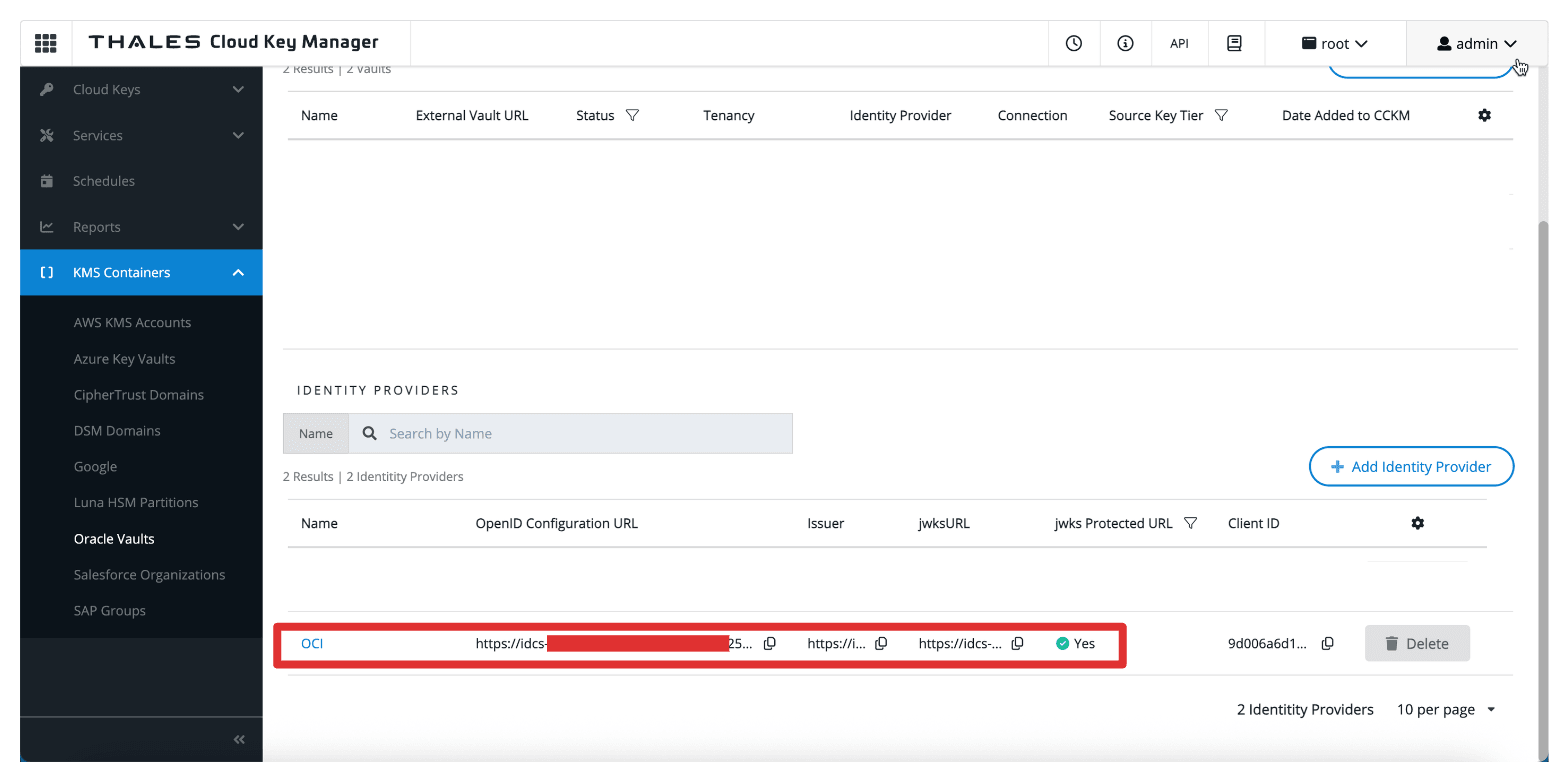

-

「アイデンティティ・プロバイダ」が作成されていることを確認します。

タスク5: Thales CipherTrust ManagerでのOCIテナンシの追加

Thales CipherTrust Managerでアイデンティティ・プロバイダを構成した後、次のタスクはOCIテナンシの登録です。これにより、Thales CipherTrust Managerは、以前に構成されたOAuth資格証明を使用して、OCI環境にかわって外部ボールトおよびキーを管理できます。

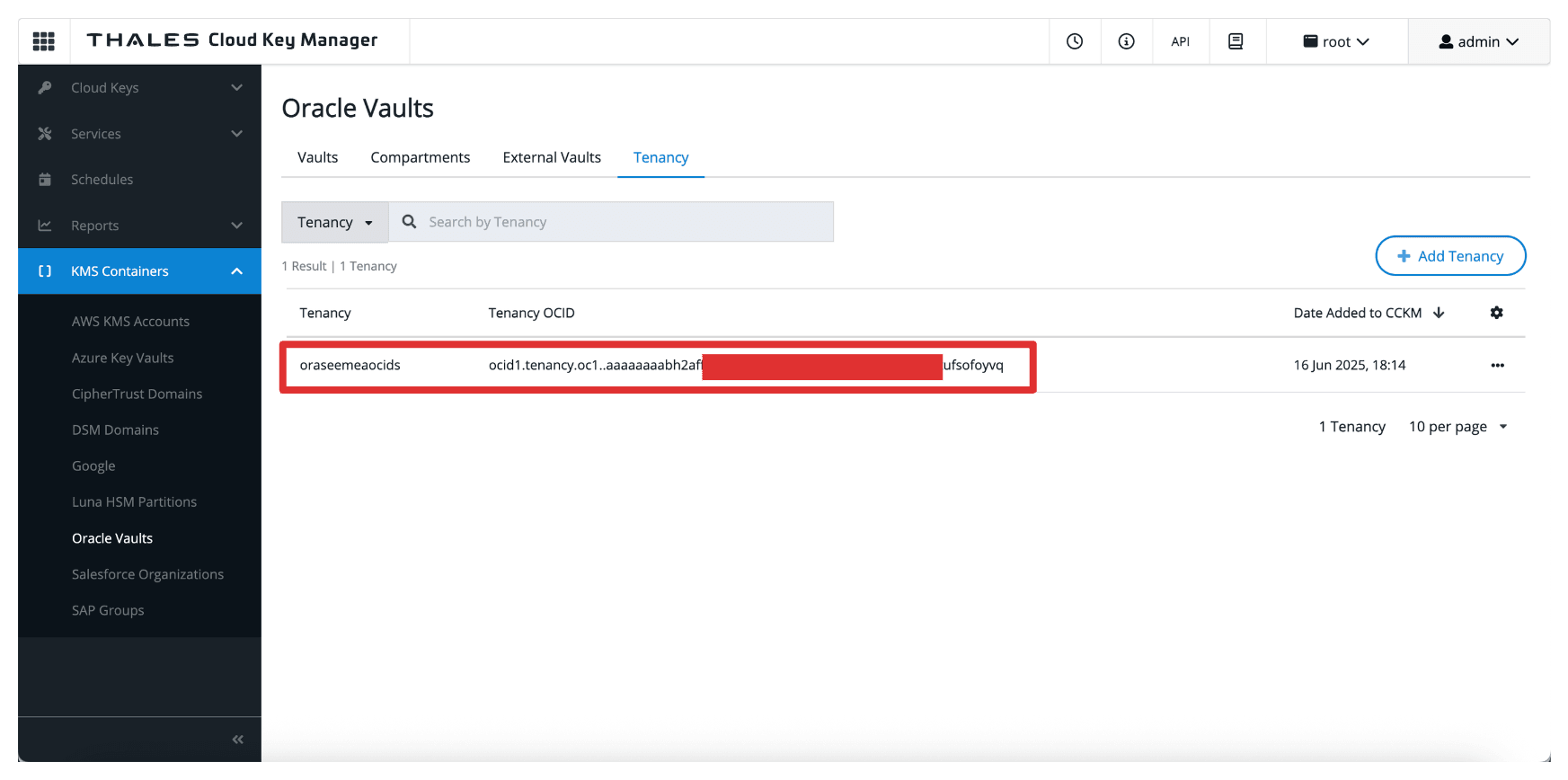

次の図は、このタスクで設定されたコンポーネントおよび構成を示しています。

-

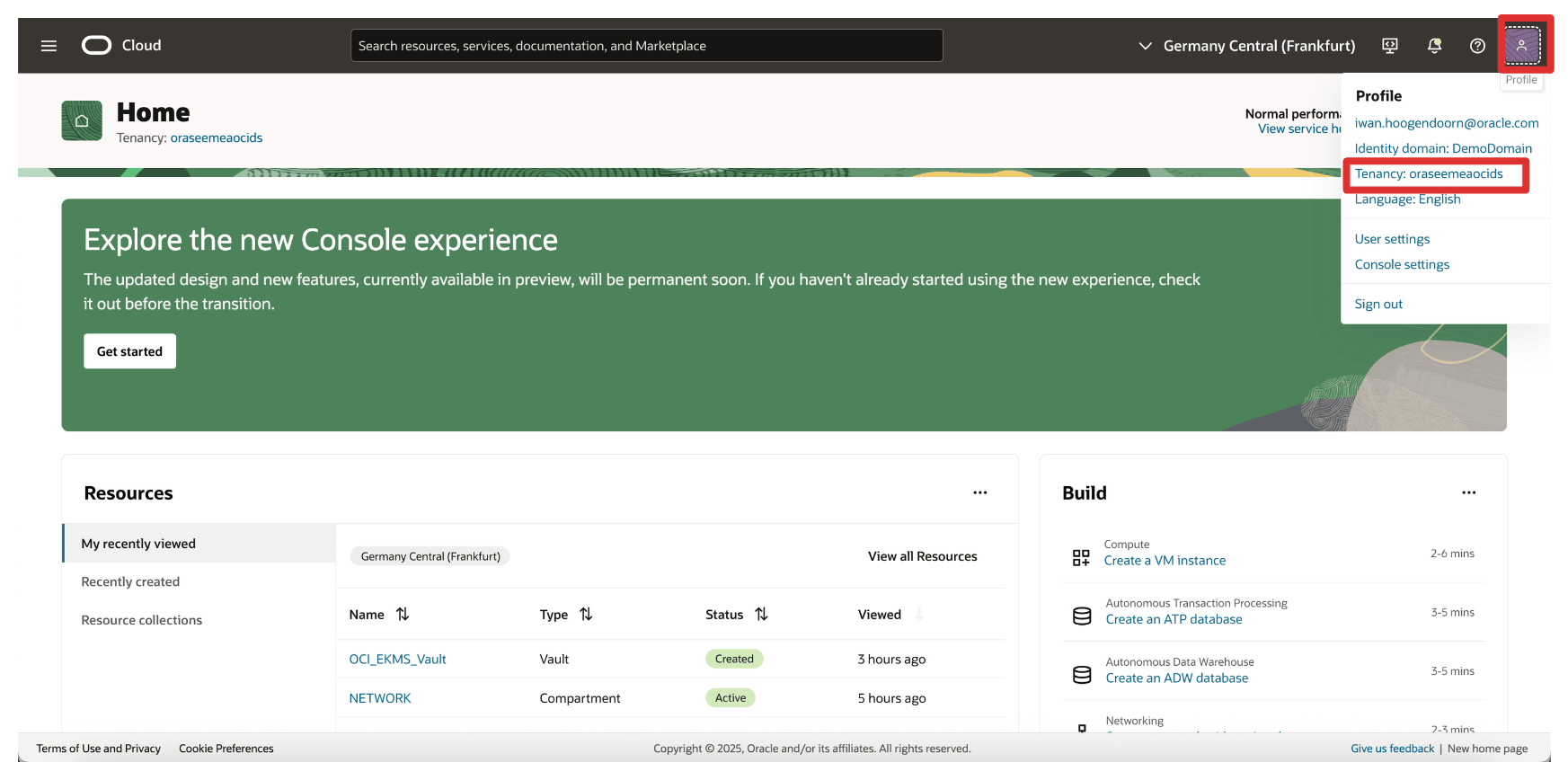

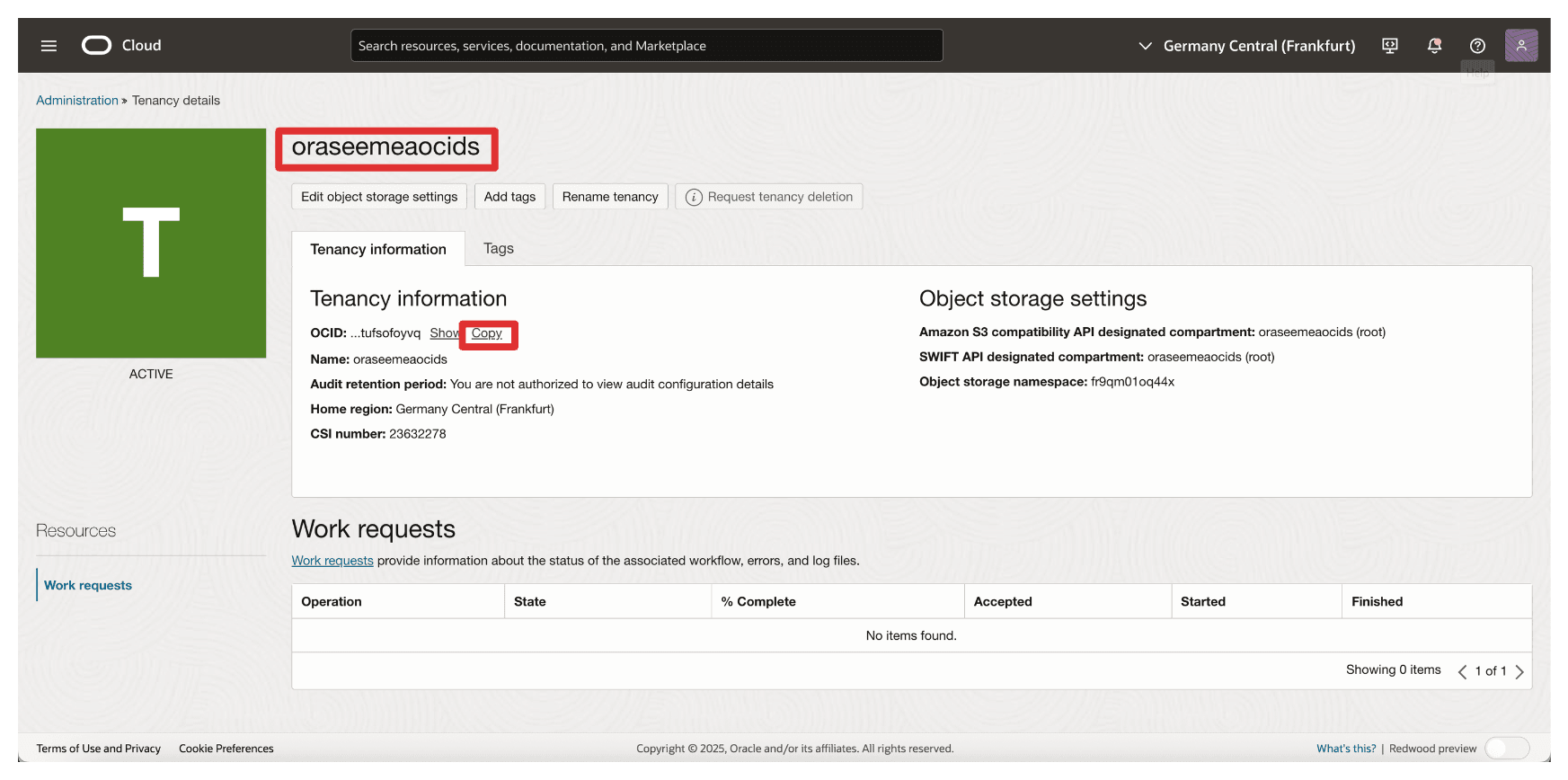

まず、OCIからテナントの名前とOCIDを取得する必要があります。右上隅にあるプロファイルをクリックし、「テナンシ」をクリックします。

-

テナントの名前とテナントのOCIDをコピーし、両方をノートパッドに格納します。

-

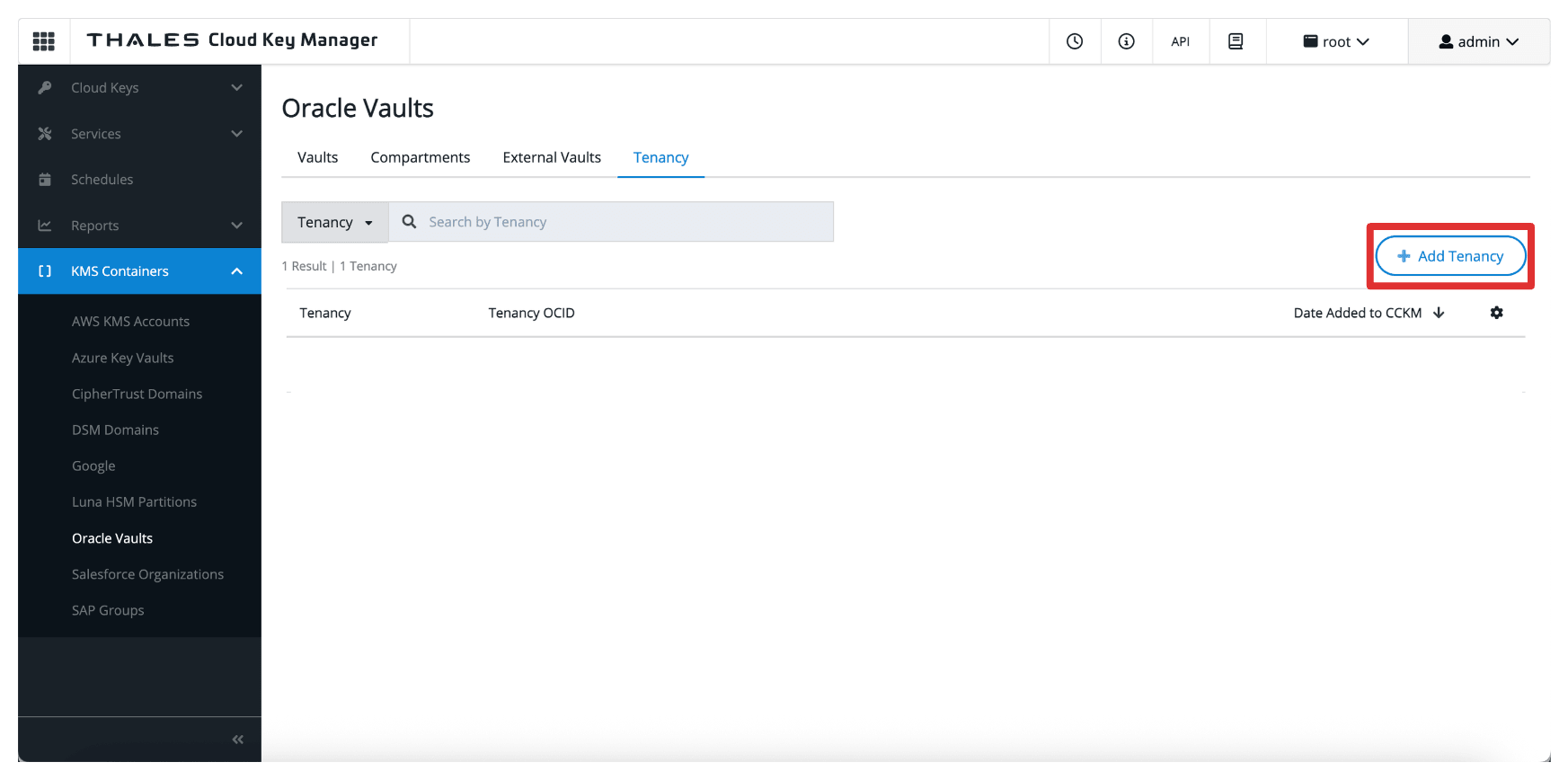

Thales Cloud Key Managerコンソールに移動します。

- 「KMSコンテナ」をクリックします。

- 「Oracle Vaults」をクリックします。

- 「テナンシ」をクリックします。

- 「テナンシの追加」をクリックします。

-

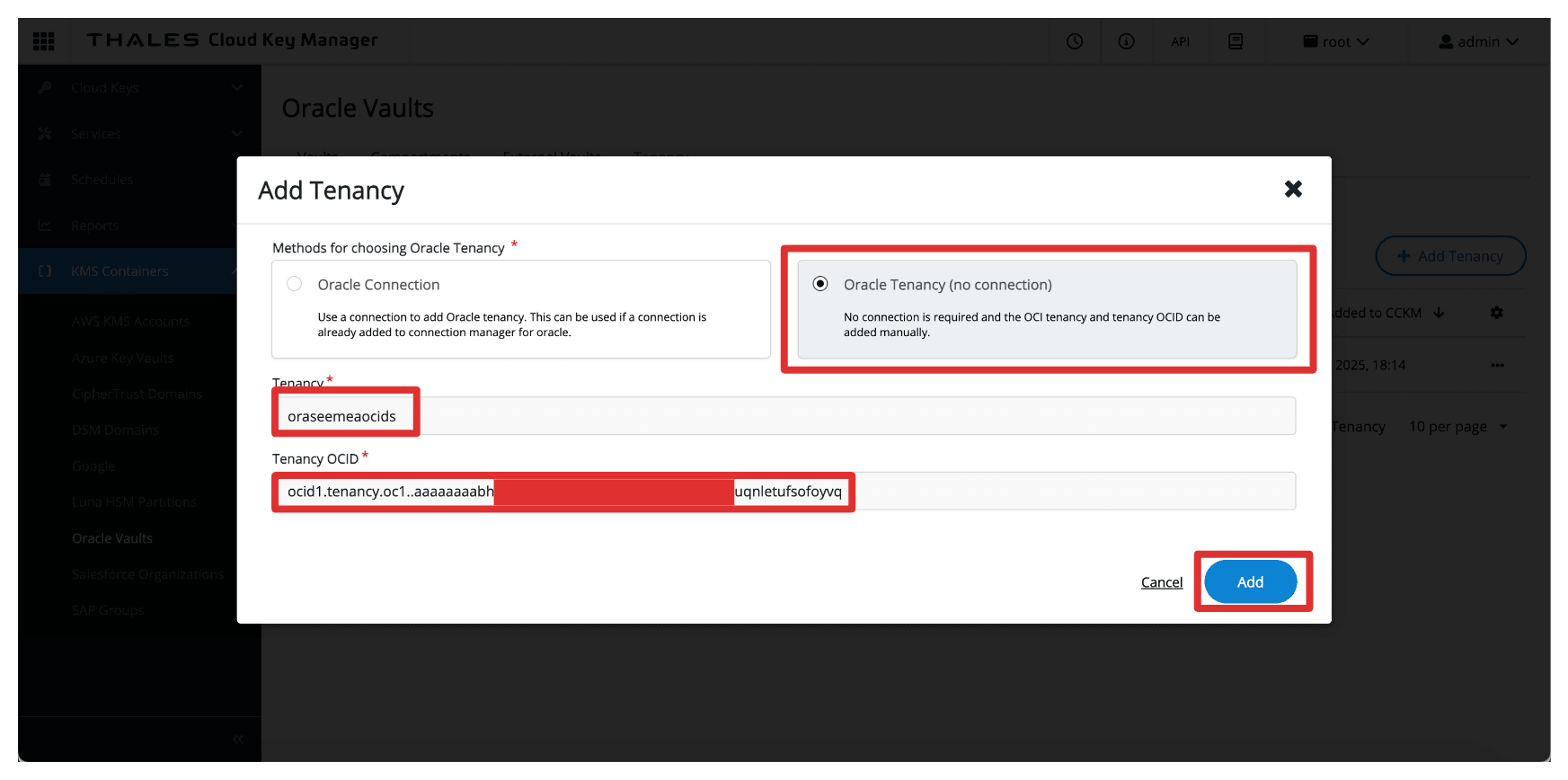

「テナンシの追加」で、次の情報を入力します。

- メソッドとして「Oracle Tenancy (no connection)」を選択します。

- OCIから収集されたテナンシの名前を入力します。

- OCIから収集されたテナンシOCIDを入力します。

- 「追加」をクリックします。

-

OCIテナントがThales CipherTrust Managerに追加されていることを確認します。

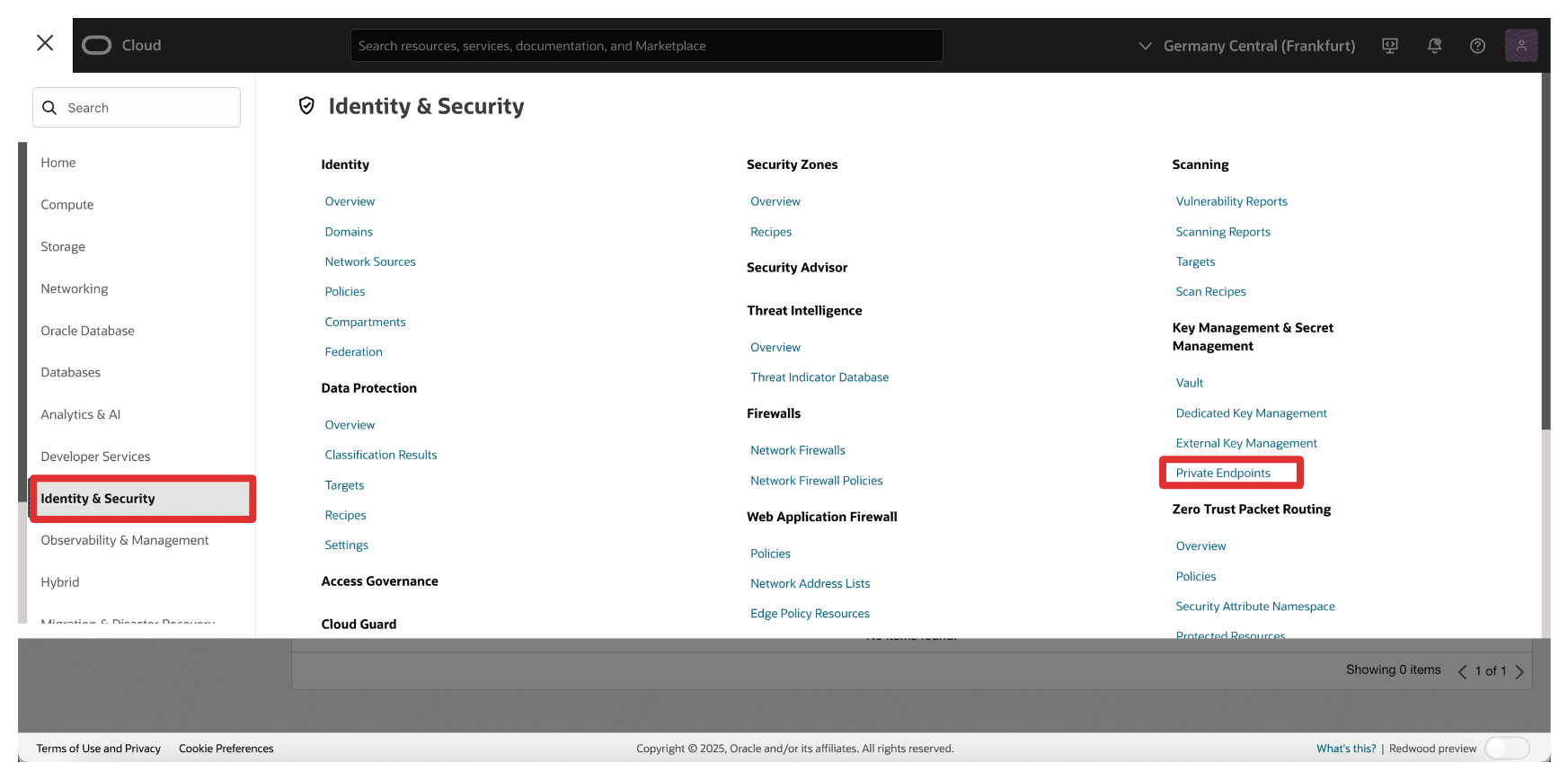

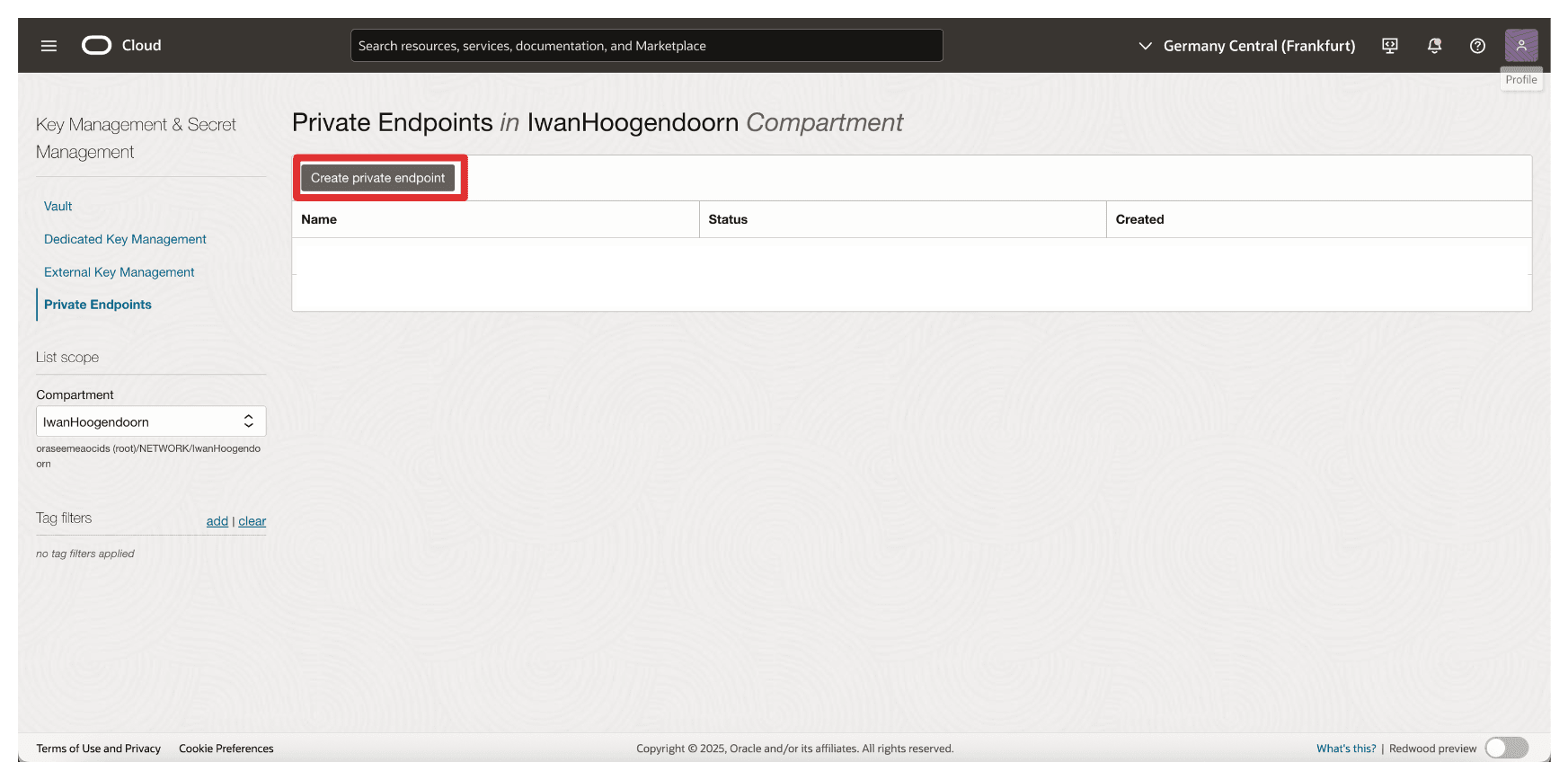

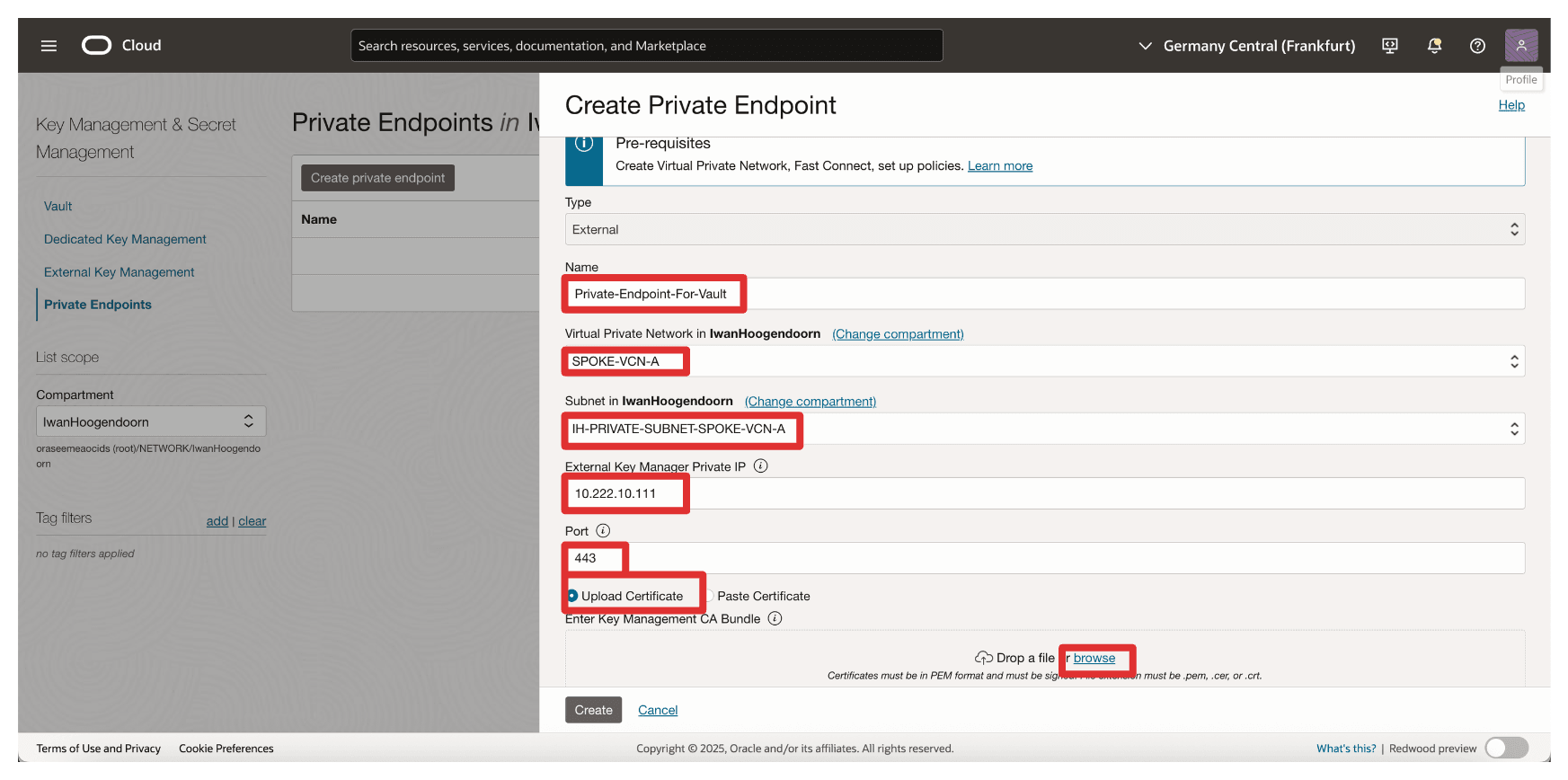

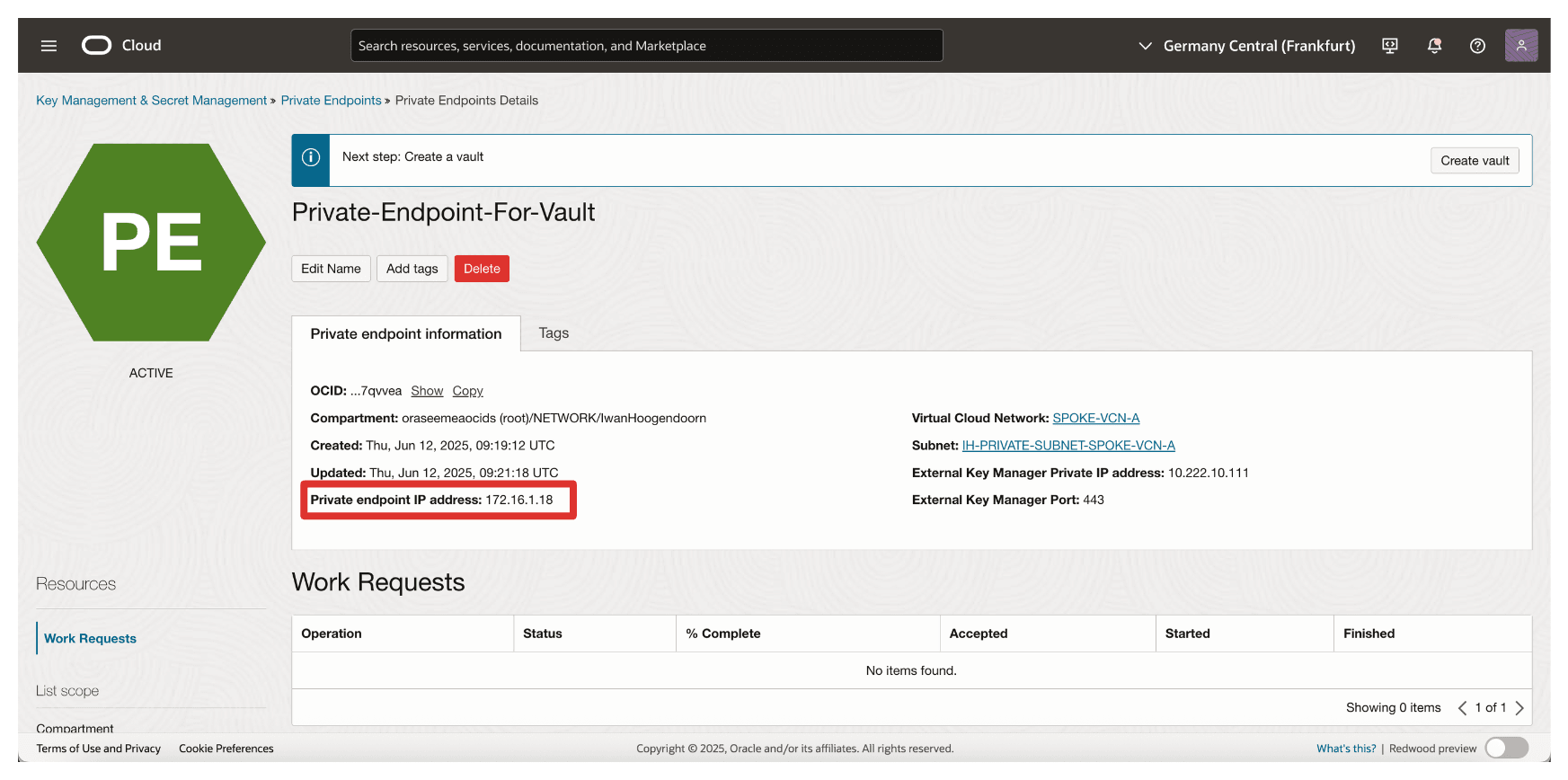

タスク6: OCIでの外部キー・マネージャ・サービスのプライベート・エンドポイントの作成

パブリック・インターネットへのトラフィックを公開せずにOCIをThales CipherTrust Managerに安全に接続するには、OCI外部キー管理サービスのプライベート・エンドポイントを作成する必要があります。

これにより、OCIとThales CipherTrust Managerの間のすべての通信が、制御されたプライベート・ネットワーク・パスを介して行われます。

次の前提条件が満たされていることを確認します。

- Thales CipherTrust Managerは、プライベート・ネットワーク設定を介してOCIからアクセス可能である必要があります。例えば、VPN。

- サブネットに、Thales CipherTrust Managerインスタンスへのトラフィックを許可するルーティングおよびセキュリティ・ルールがあることを確認します。

次の図は、このタスクのコンポーネントおよび構成設定を示しています。

-

OCIコンソールで、「アイデンティティとセキュリティ」に移動し、「プライベート・エンドポイント」をクリックします。

-

「プライベート・エンドポイント」に移動し、「プライベート・エンドポイントの作成」をクリックします。

-

「プライベート・エンドポイントの作成」で、次の情報を入力します。

- プライベート・エンドポイントの名前(

Private-Endpoint-For-Vault)を入力します。 - このプライベート・エンドポイントが存在する必要があるVCNおよびサブネットを選択します。

- 「Private IP address of the External Key Manager」に

10.222.10.111と入力します。AMS CTM1サーバーのIPアドレス。 - 「ポート」に

443と入力します。 - 外部キー管理CAバンドルをアップロードし、「参照」をクリックします。

- プライベート・エンドポイントの名前(

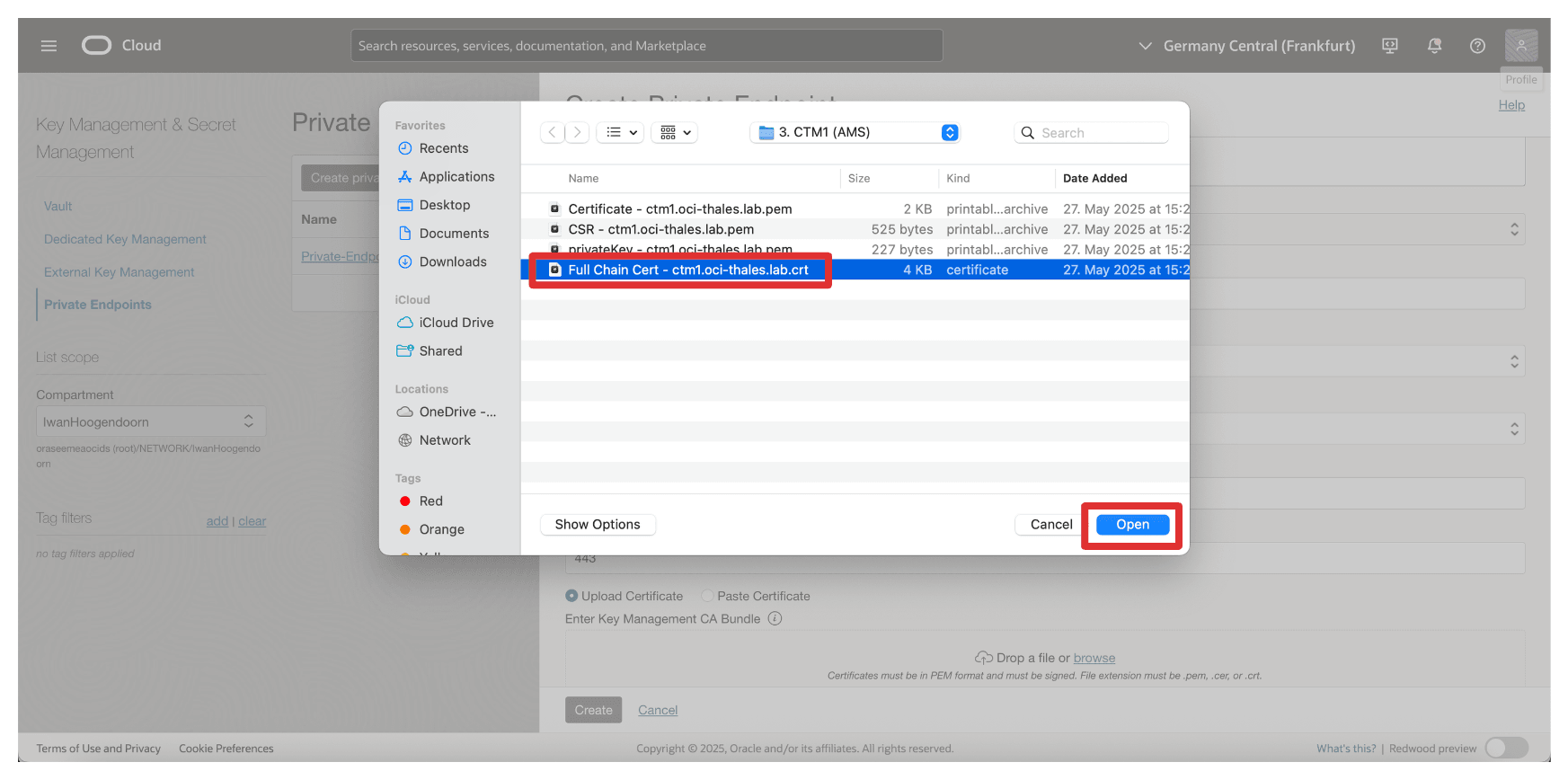

-

このチュートリアルで作成された完全なチェーン証明書を選択しました: OCIでの2つのThales CipherTrust Cloud Key Managerアプライアンスの設定、それらの間のクラスタの作成および認証局としての1つの構成。ただし、CAルート証明書のみを選択することもできます。「開く」をクリックします。

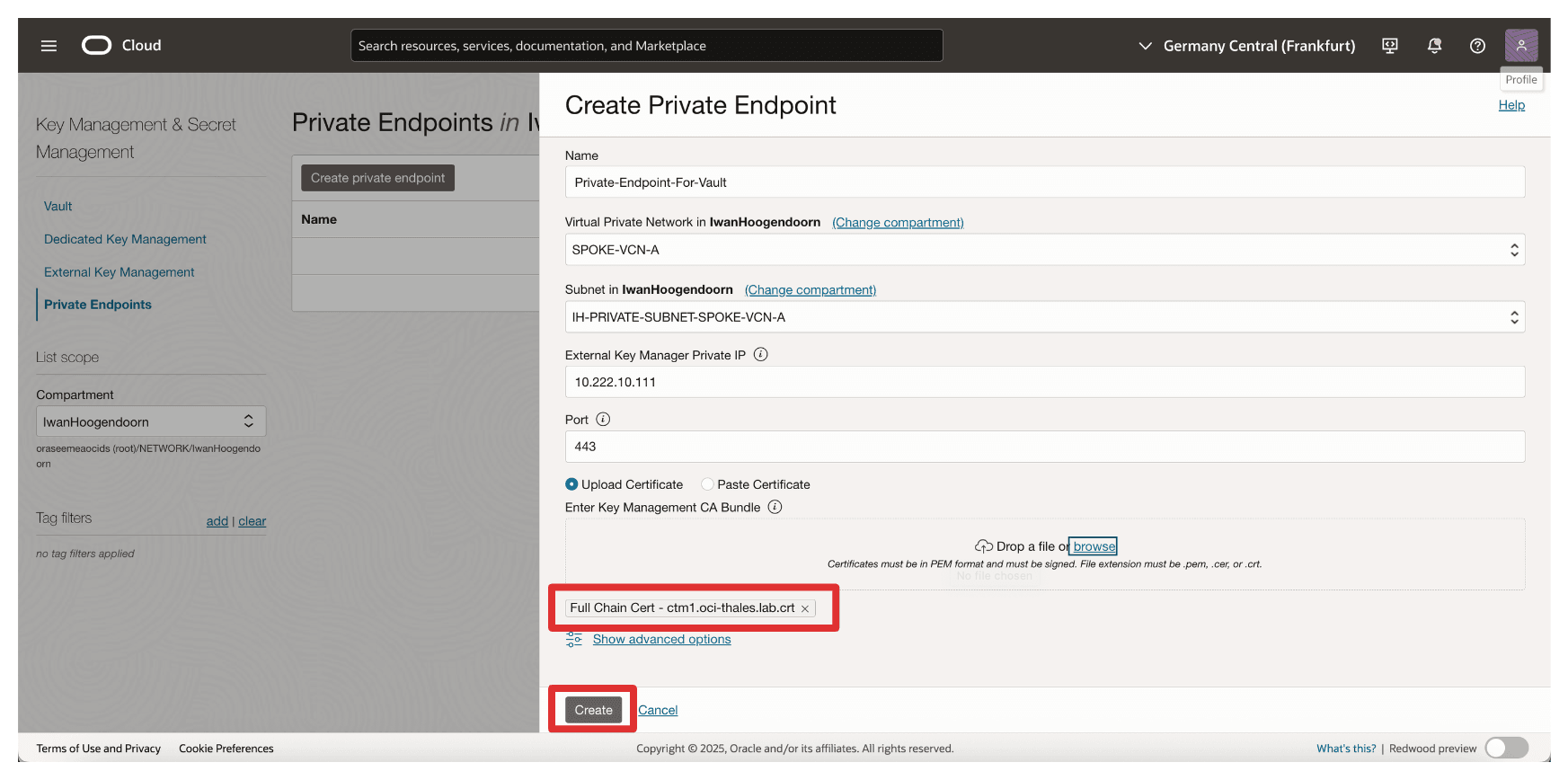

-

Thales CipherTrust Managerの証明書、ルートCAまたは完全なチェーン証明書が選択されていることを確認します。「作成」をクリックします。

-

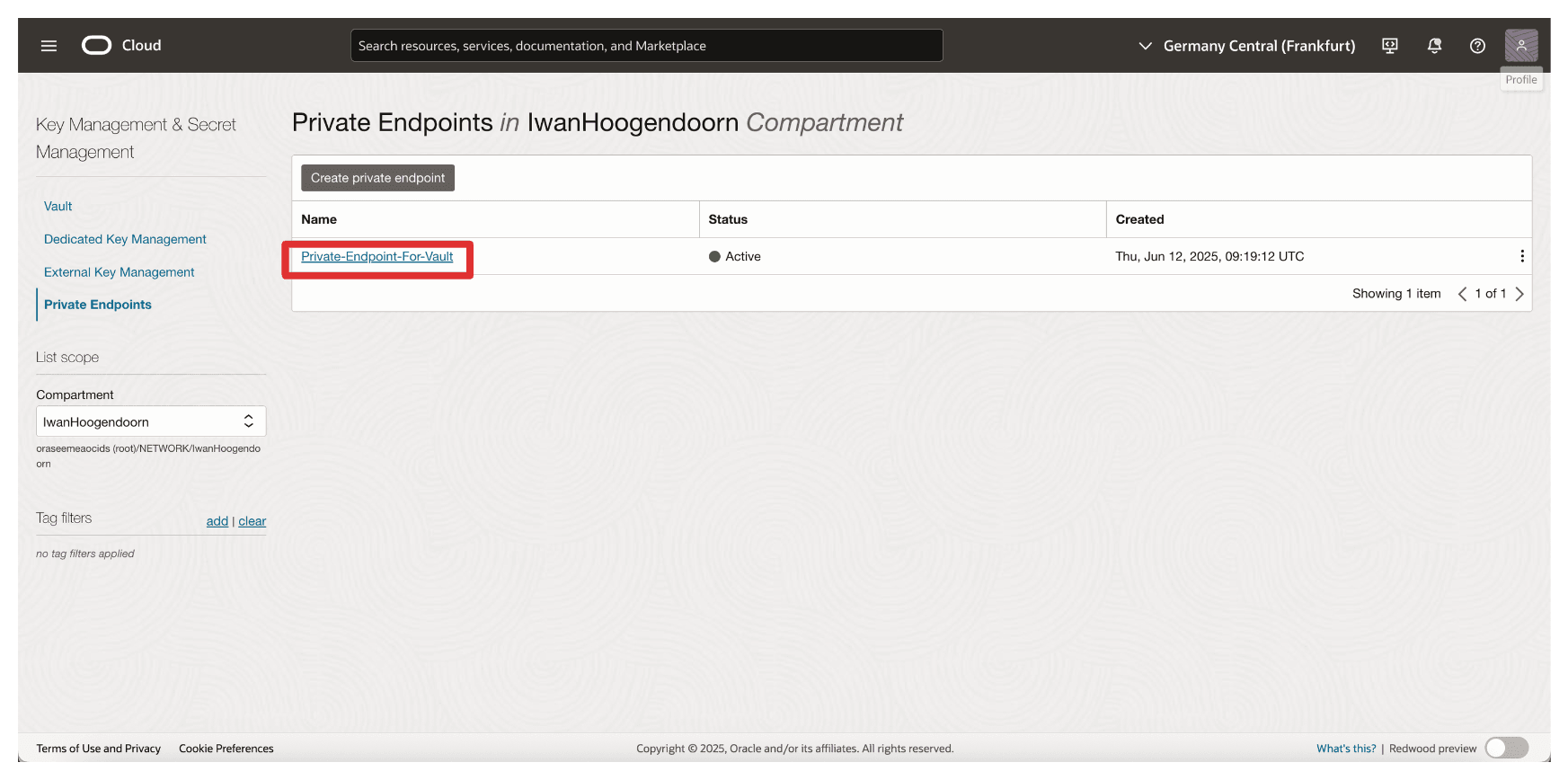

プライベート・エンドポイントが作成されることに注意してください。次に、プライベート・エンドポイントをクリックします。

-

プライベート・エンドポイントのIPアドレスが構成されていることを確認します。

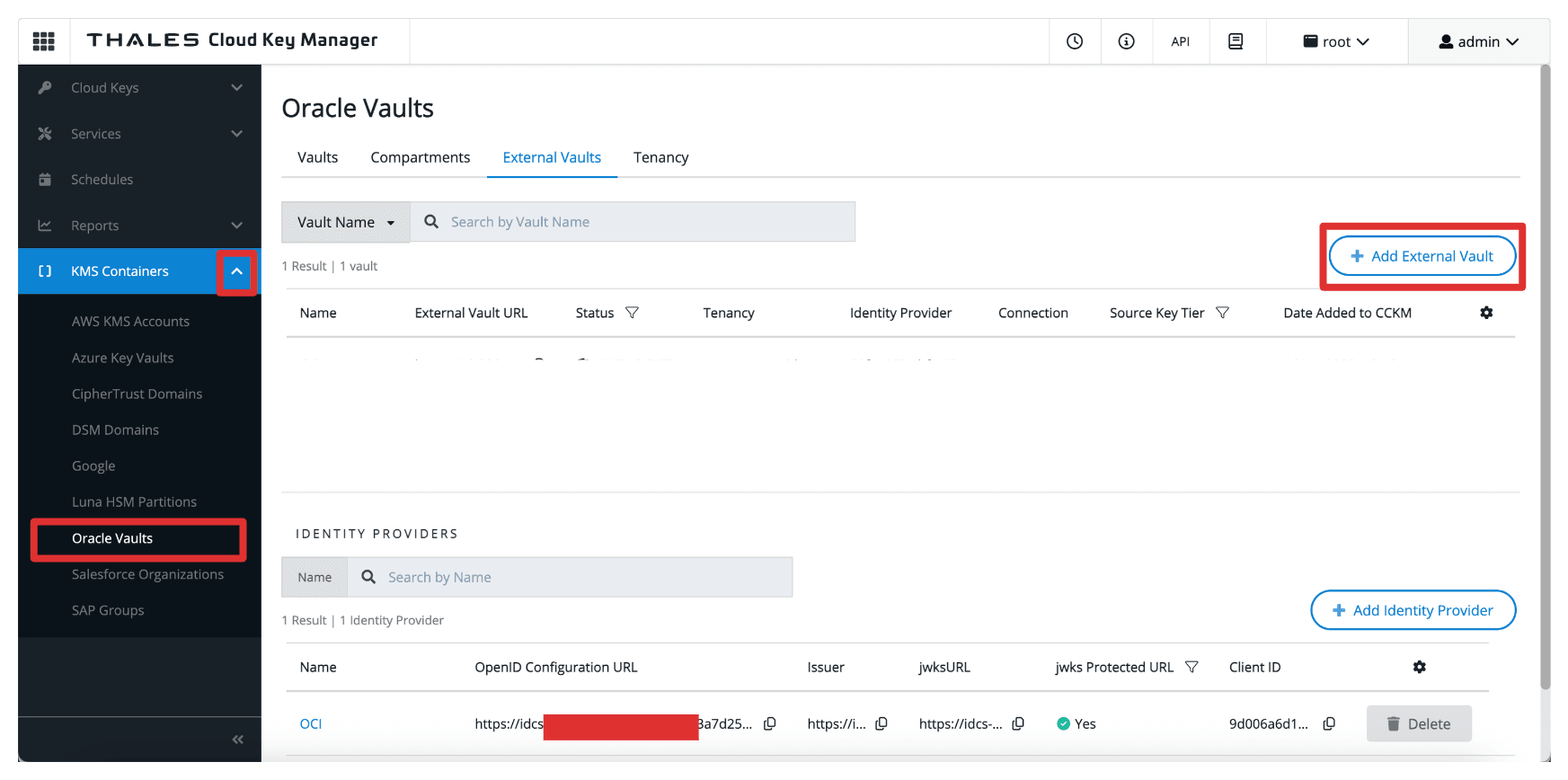

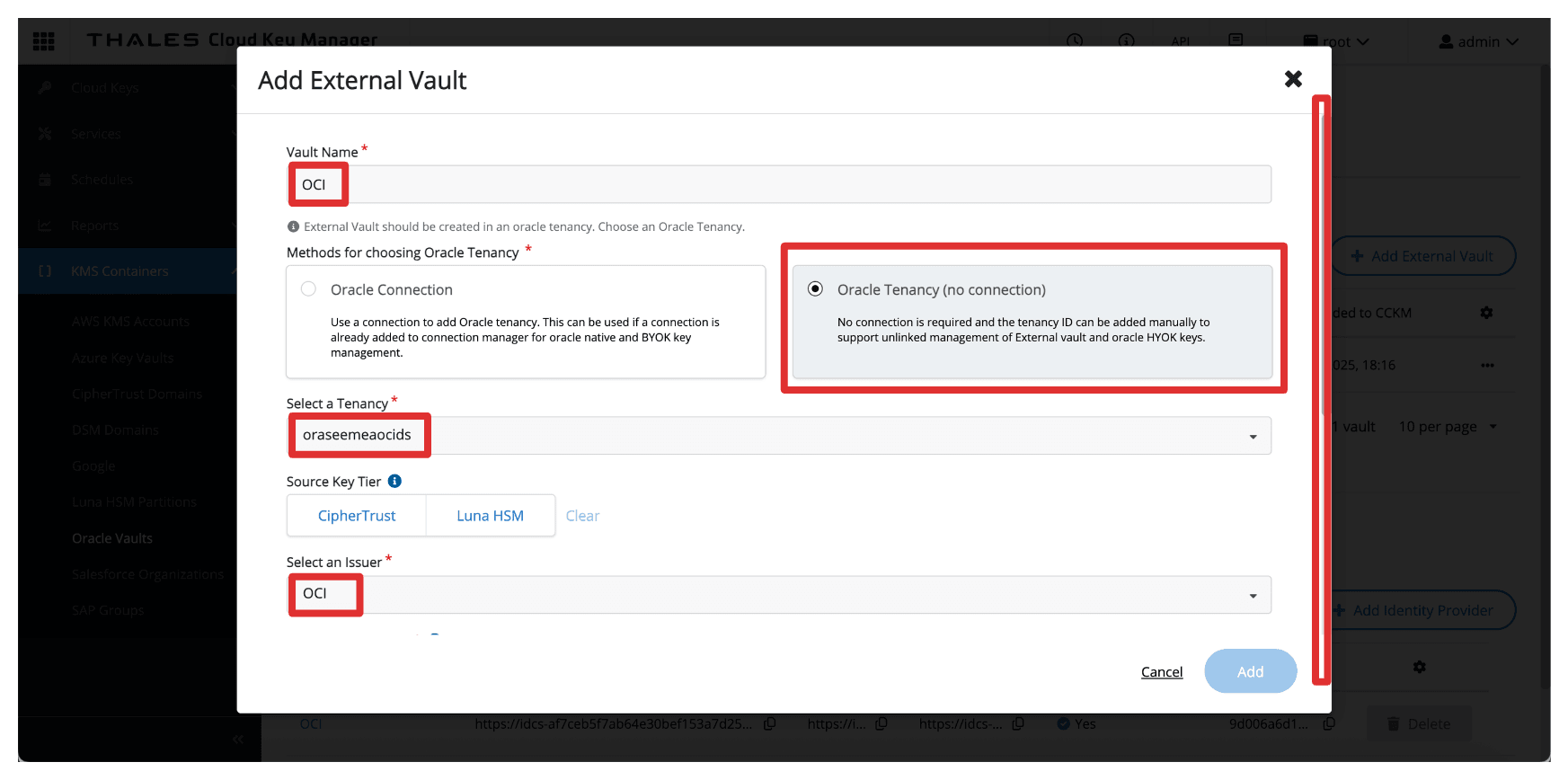

タスク7: Thales CipherTrust Managerでの外部ボールトの追加

OCIテナンシおよびプライベート・エンドポイントを配置すると、次のタスクは、Thales CipherTrust Managerに外部Vaultを追加することです。Thales CipherTrust Managerの外部vaultは、OCIの外部キー管理vaultにマップする論理コンテナで、Thales CipherTrust ManagerはHYOK暗号化に使用されるキーを管理できます。

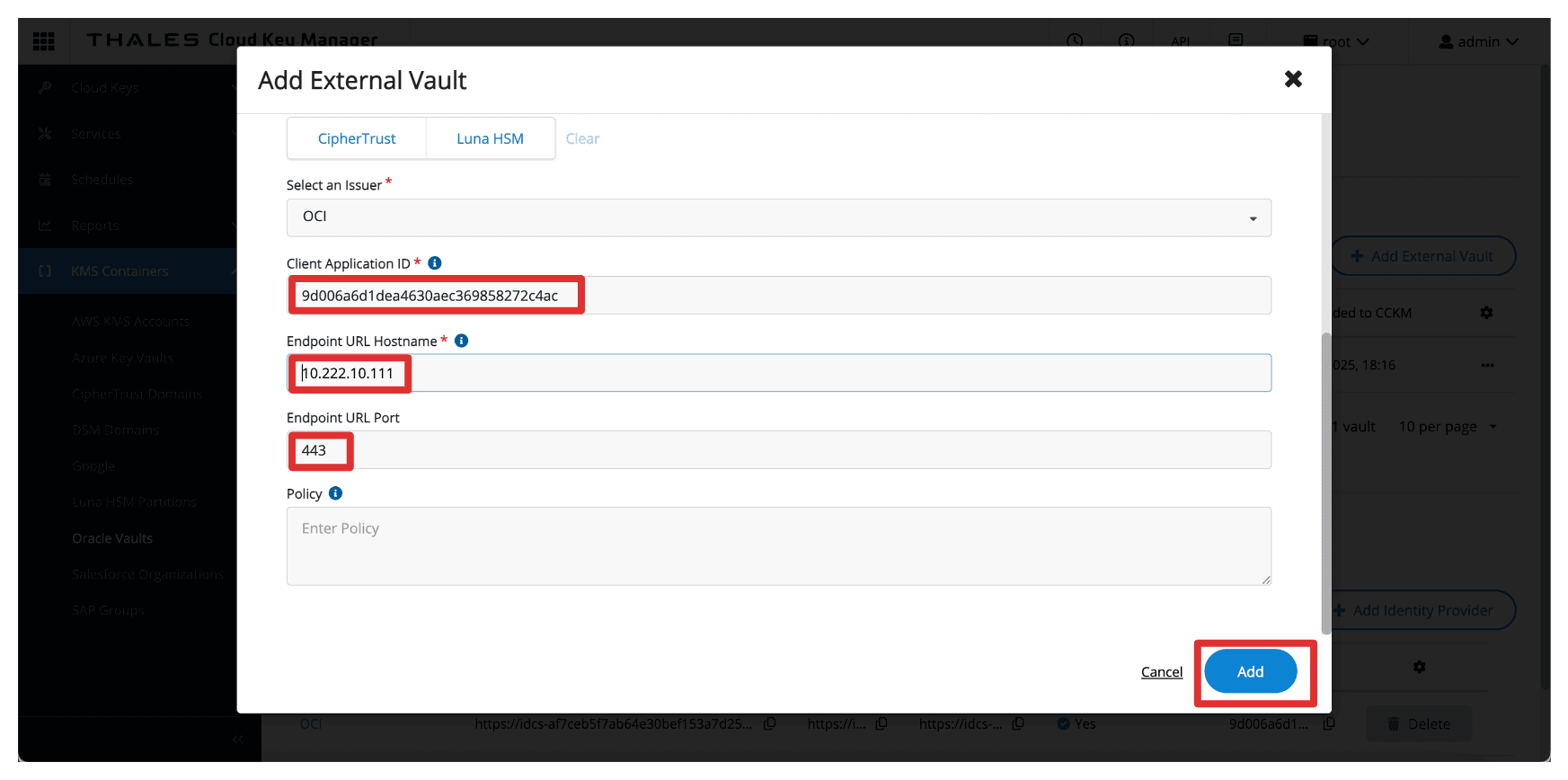

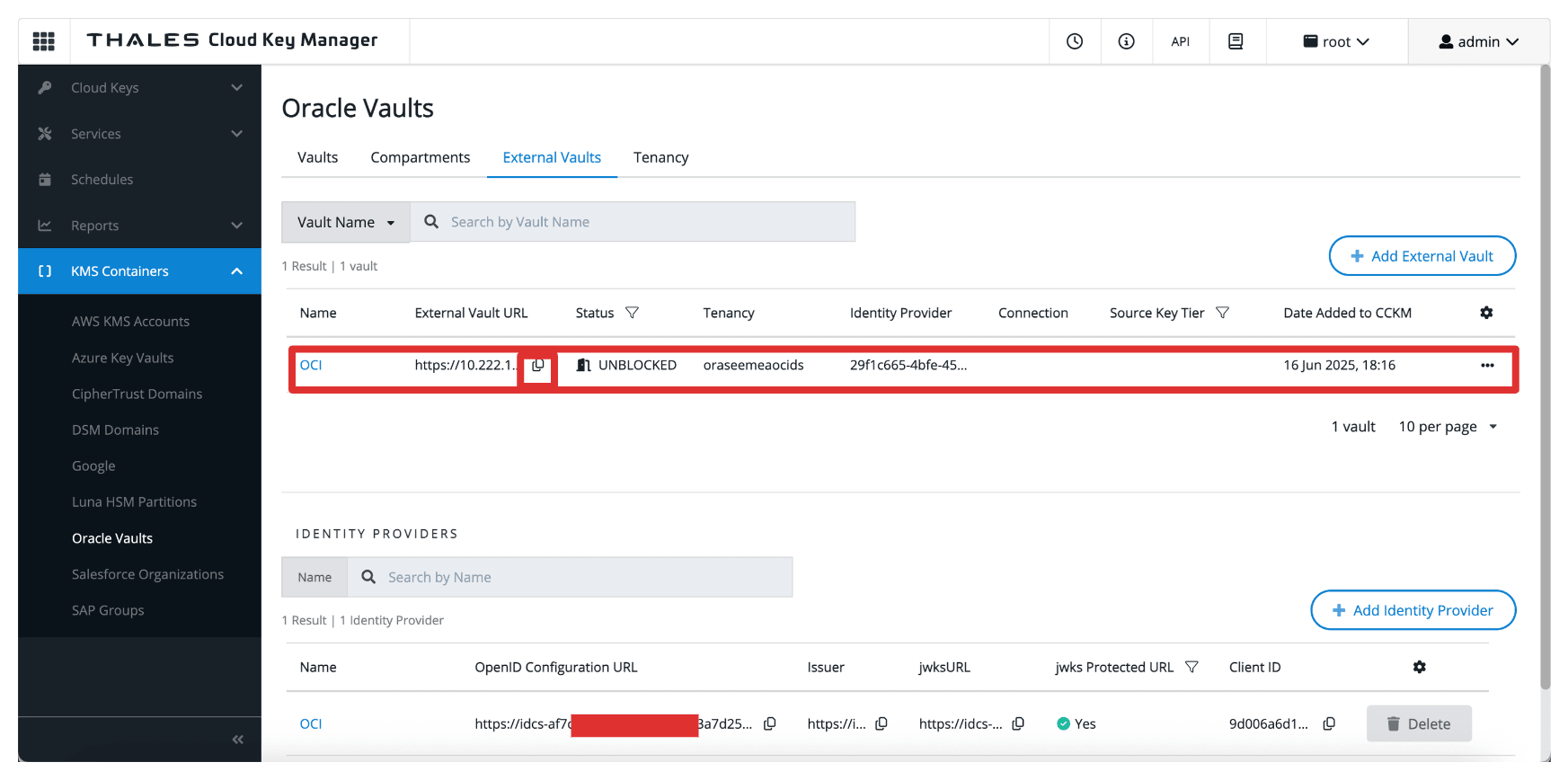

次の図は、このタスクのコンポーネントおよび構成設定を示しています。

-

Thales Cloudのキー・マネージャ・コンソールに移動します。

- 「KMSコンテナ」をクリックします。

- 「Oracle Vaults」をクリックします。

- 「外部ボールト」を選択します。

- 「外部Vaultの追加」をクリックします。

-

「外部Vaultの追加」で、次の情報を入力します。

- 「名前」(

OCI)を入力します。 - 「メソッド」として「Oracleテナンシ(接続なし)」を選択します。

- タスク5で作成するテナンシを選択します。

- タスク4で作成したアイデンティティ・プロバイダである「発行者」を選択します。

- 下へスクロール

Client_App統合アプリケーションの「クライアントID」を入力します。- 「エンドポイントURLホスト名」に

10.222.10.111、AMS CTM1サーバーのIPアドレスを入力します。 - 「ポート」に

443と入力します。 - 「追加」をクリックします。

- 「名前」(

-

外部vaultが構成されていることを確認します。外部vault URLをコピーし、これをノートパッドに格納します。

構成すると、このvaultは、OCIサービスが参照する外部キーを格納するためのターゲットの場所になります。OCI環境とCipherTrust管理キーを連結し、HYOKモデルでの暗号化操作を完全に制御できるようにします。

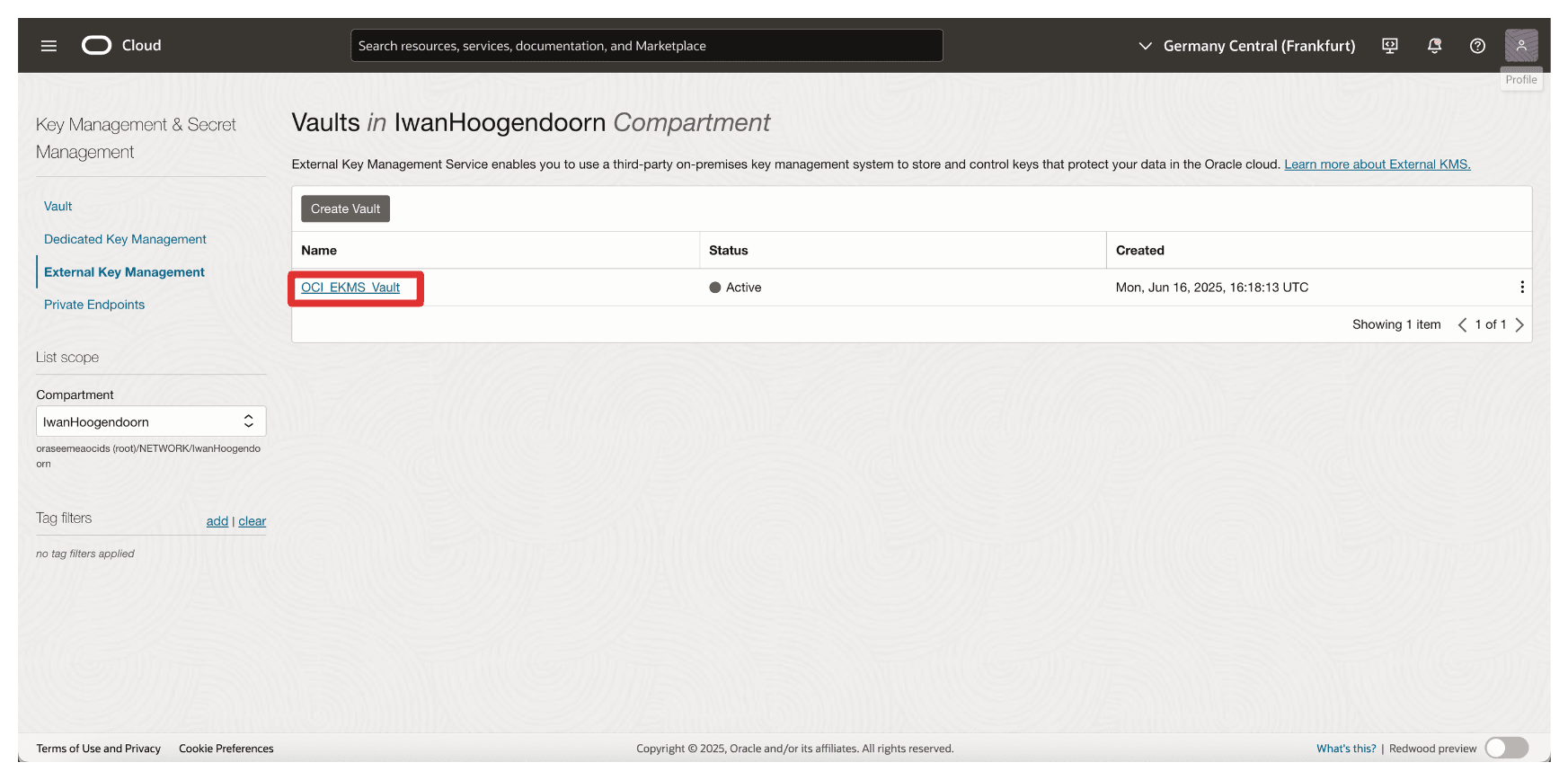

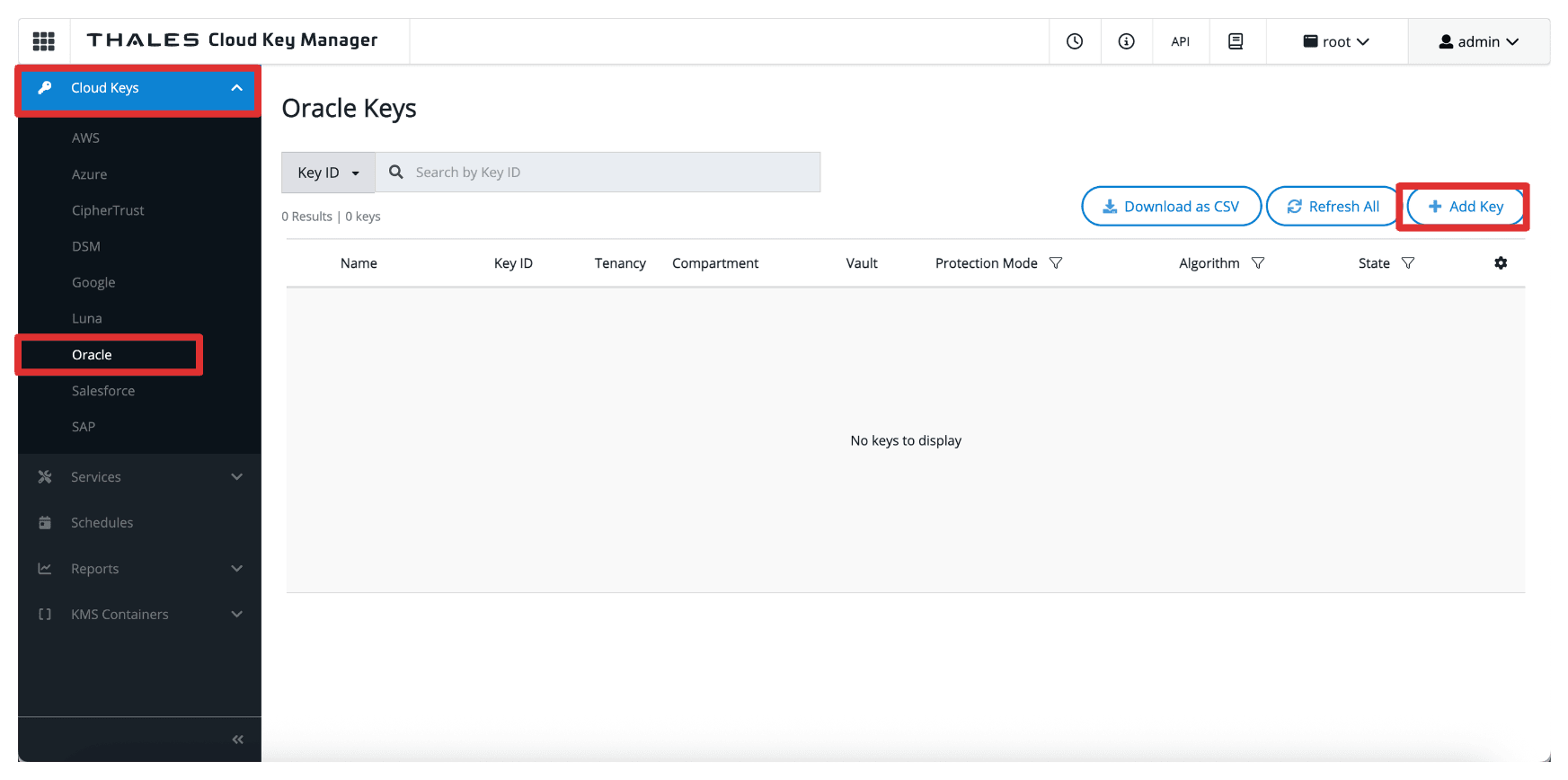

タスク8: OCI外部キー管理サービスVaultの作成

外部vaultがThales CipherTrust Managerで定義されるようになったので、次のタスクは、OCIコンソールで対応する外部Key Management Vaultを作成することです。

このOCI vaultは、Thales CipherTrust Managerにリンクされ、外部キーを使用して暗号化および復号化操作を実行するためにOCIサービスによって使用されます。

次の図は、このタスクのコンポーネントおよび構成設定を示しています。

-

タスク3からドメインURLを取得します。これは、OCIで外部キーvaultを構成するために必要です。

-

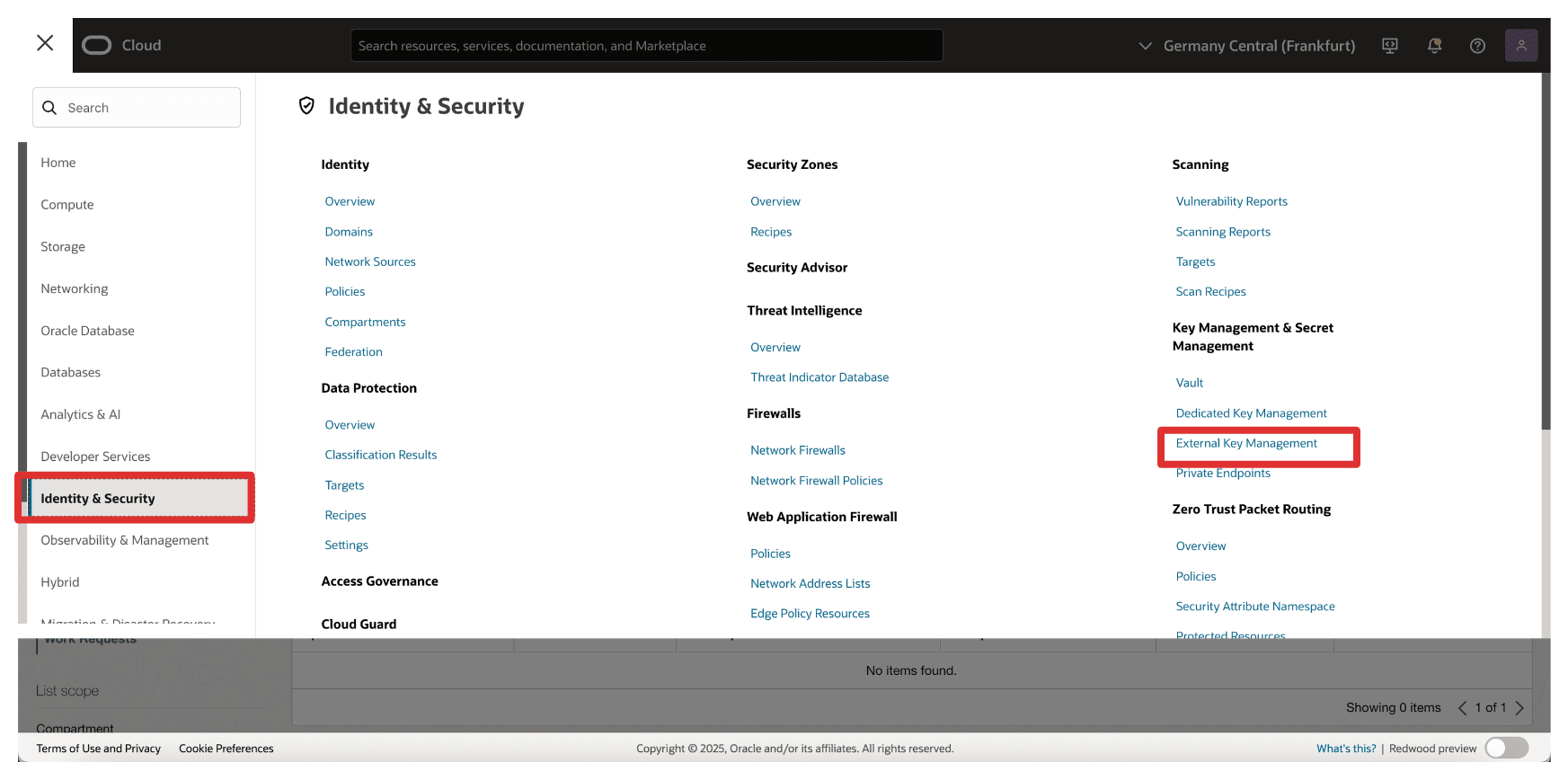

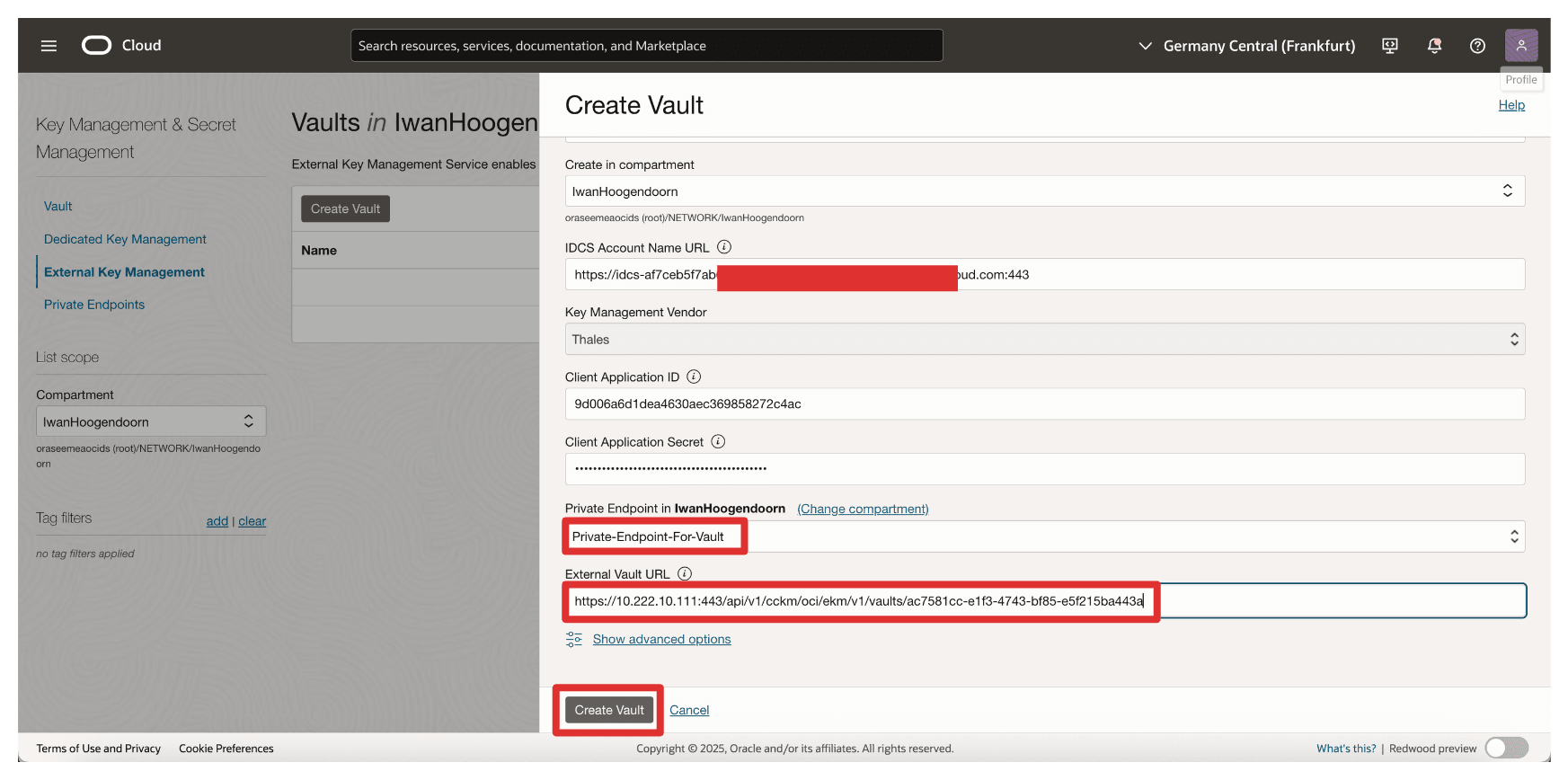

OCIコンソールで、「アイデンティティとセキュリティ」に移動し、「外部キー管理」をクリックします。

-

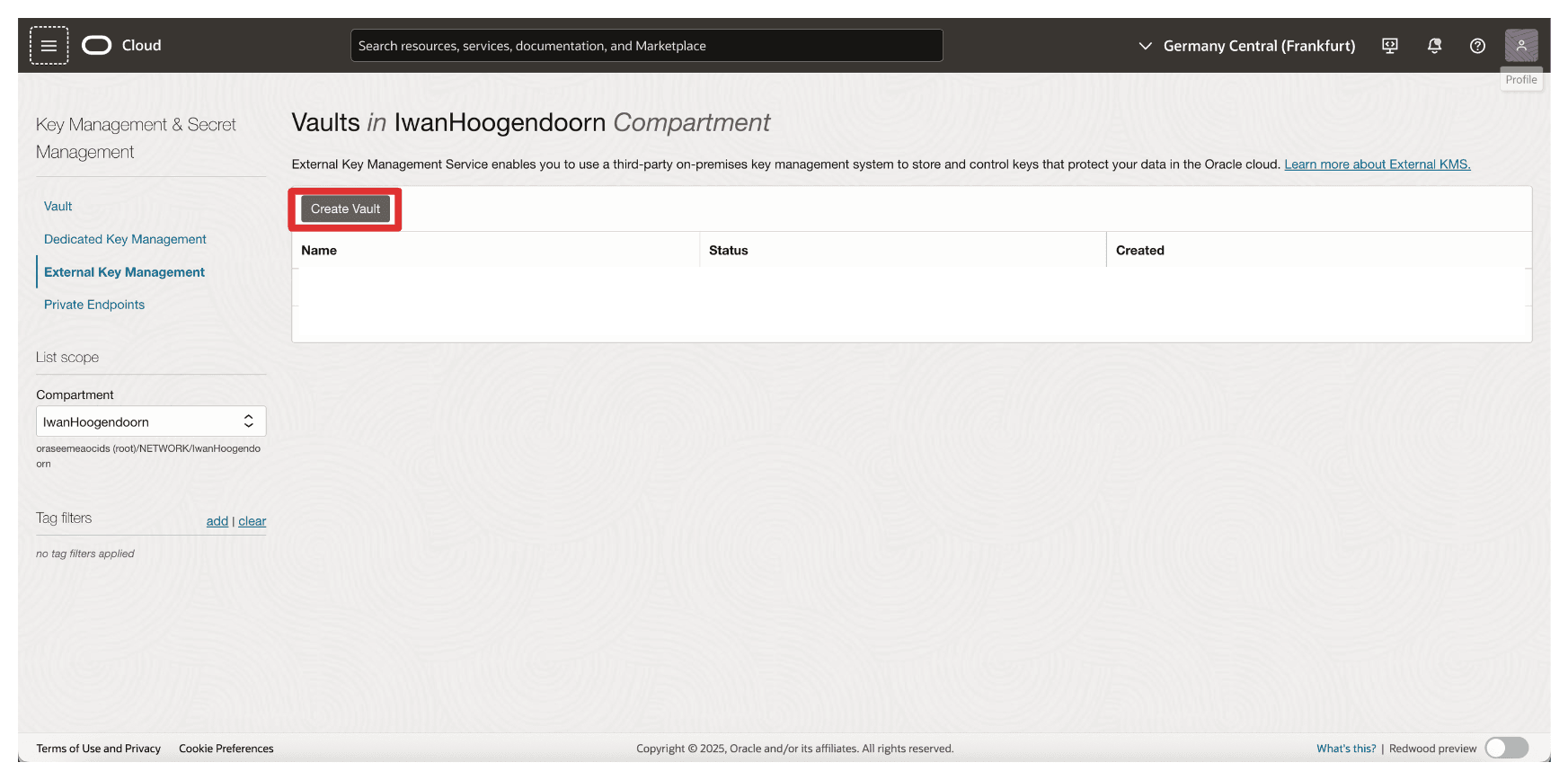

「ボールトの作成」をクリックします。

-

「Vaultの作成」で、次の情報を入力します。

- 「名前」(

OCI_EKMS_Vault)を入力します。 - 「IDCSアカウント名URL」に、タスク7からコピーされたドメインURLを入力します。したがって、完全なURLは

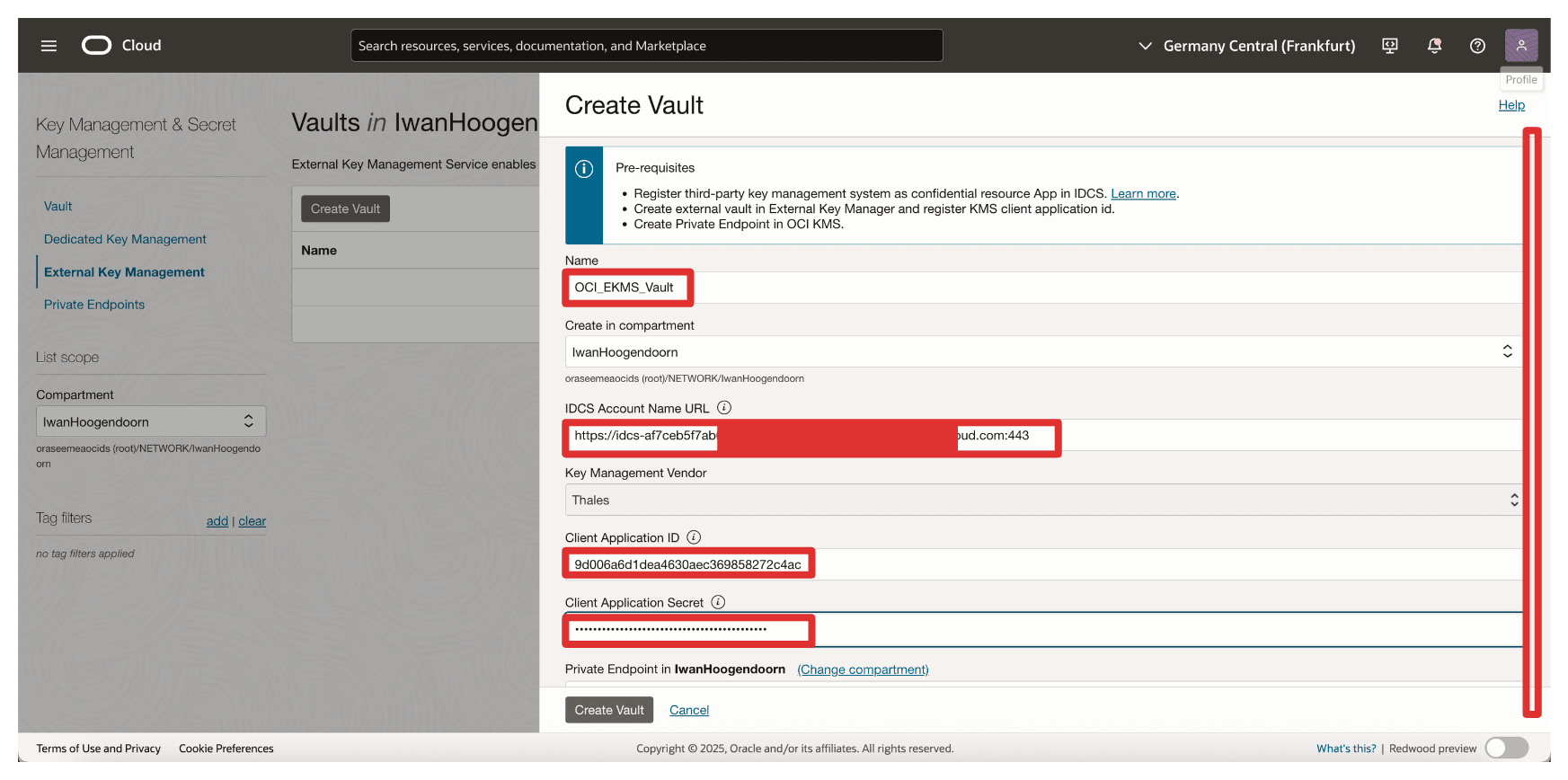

https://idcs-<xxx>.identity.oraclecloud.com:443/になります。 Client_App統合アプリケーションの「クライアントID」および「クライアント・アプリケーション・シークレット」を入力します。- 下へスクロール

- タスク6で作成したプライベート・エンドポイントを選択します。

- CTM1で外部vaultを作成したときに、タスク7からコピーした外部vault URLを入力します。

- 「ボールトの作成」をクリックします。

- 「名前」(

-

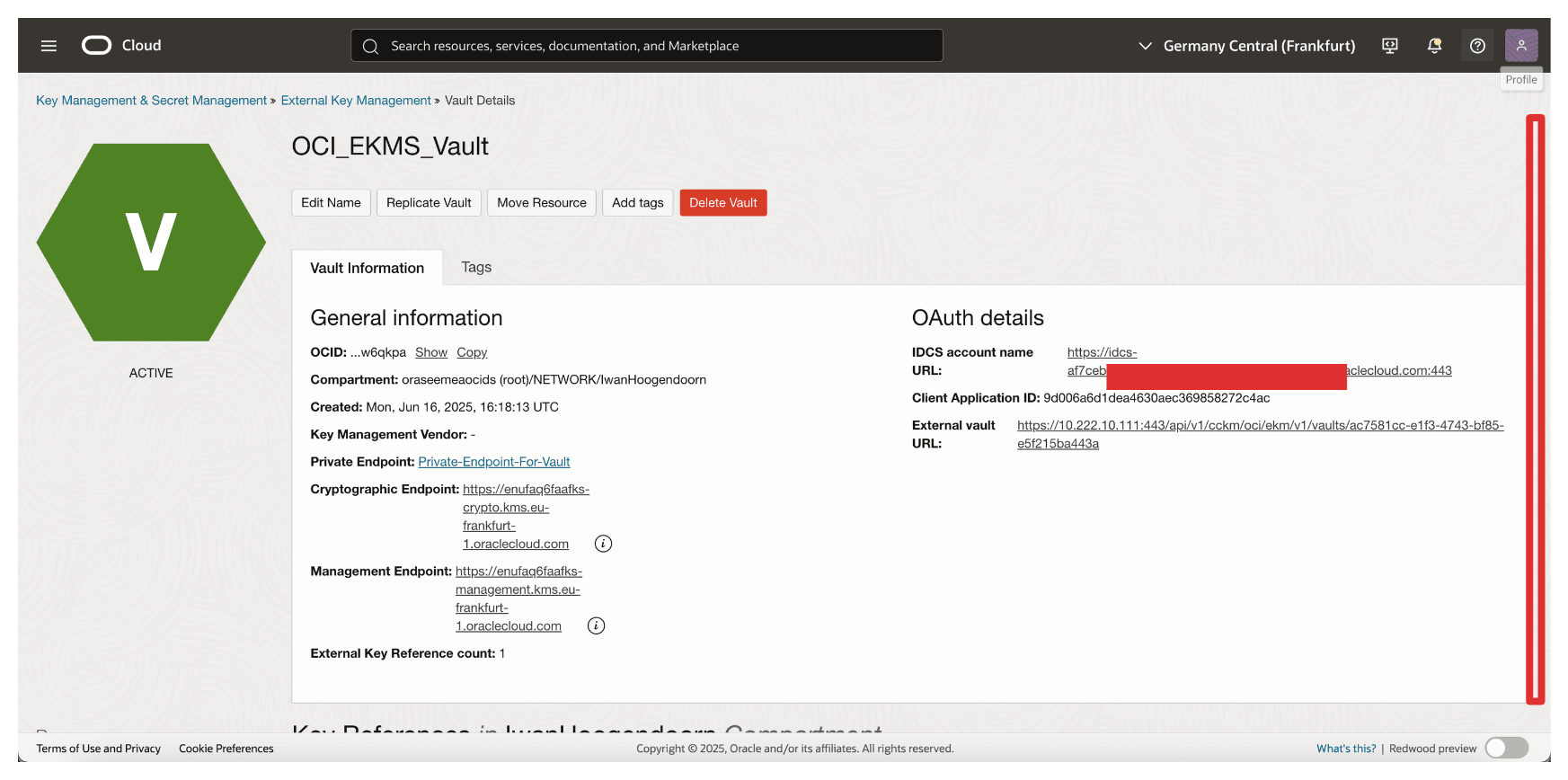

vaultが作成されていることに注意してください。次に、vaultをクリックします。

-

Vaultの詳細を確認します。

OCIは、指定されたプライベート・エンドポイントを使用して、Thales CipherTrust Managerに接続します。このvaultがアクティブになると、OCIはCCKMによって管理される外部キーと対話するインタフェースになり、OCI Object StorageやOCI Block VolumesなどのOCIサービスに対するHYOKサポートが可能になります。後で、OCI Object Storageでいくつかのテストを実行します。

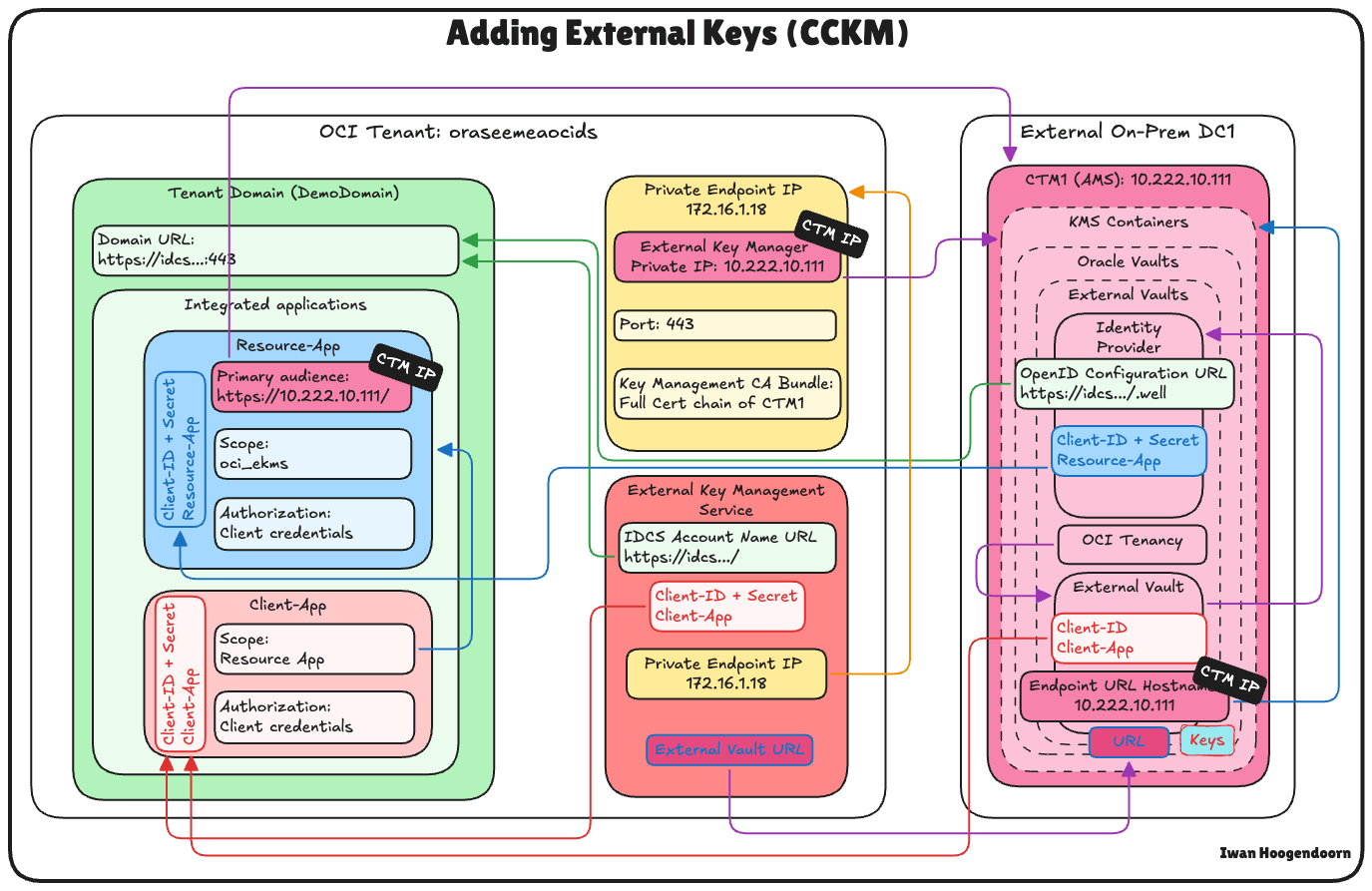

タスク9: Thales CipherTrust Managerでの外部キーの追加

Thales CipherTrust Managerで外部vaultを設定し、OCIにリンクすると、次のタスクは、OCIがHYOK対応サービスに使用する外部暗号化キーを作成またはインポートすることです。

これらのキーは、Thales CipherTrust Manager内に安全に存在し、外部キー管理インタフェースを介してOCIによって参照されます。組織の要件に応じて、Thales CipherTrust Manager内で新しいキーを直接生成するか、既存のキーをインポートできます。

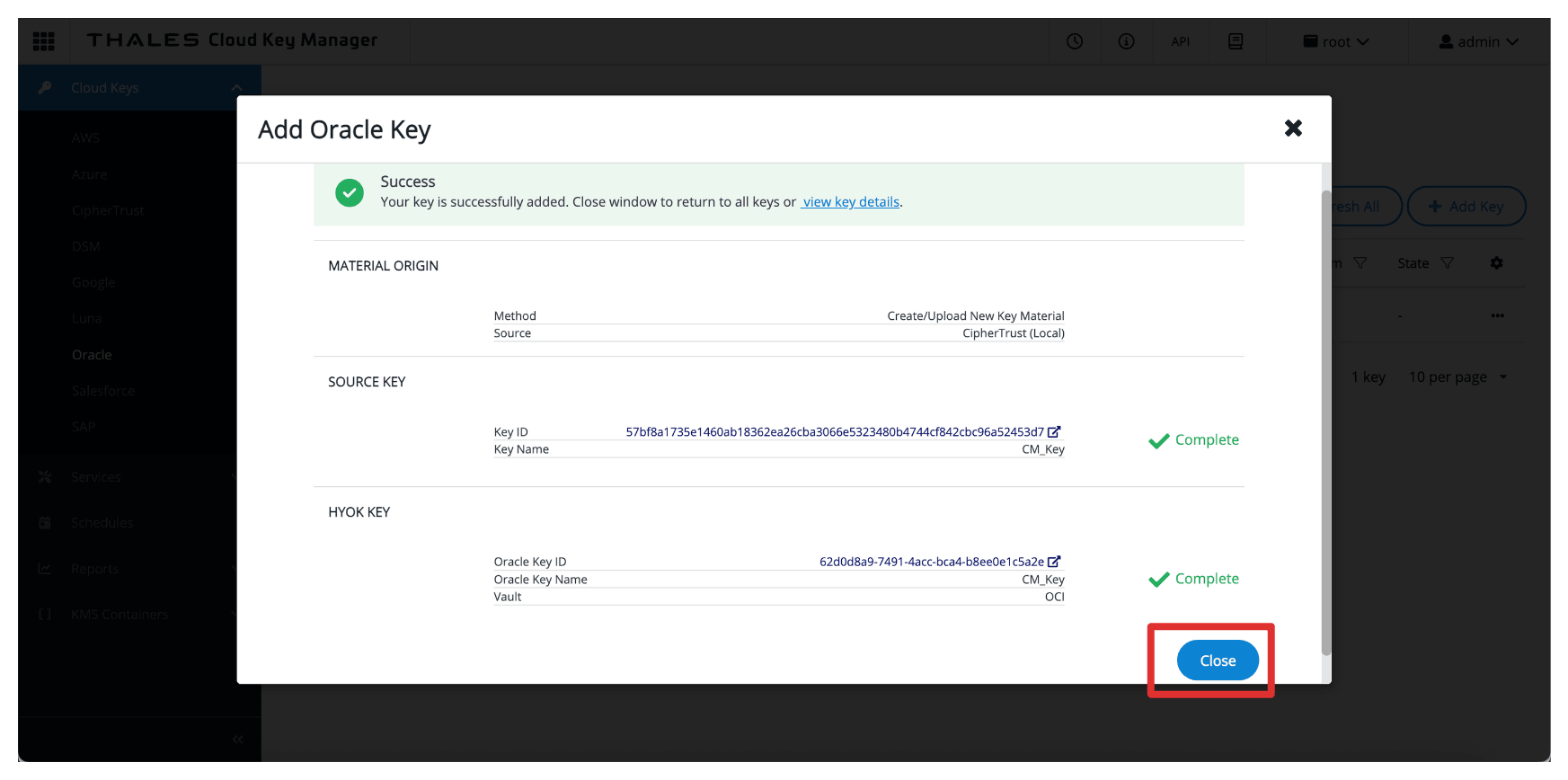

次の図は、このタスクのコンポーネントおよび構成設定を示しています。

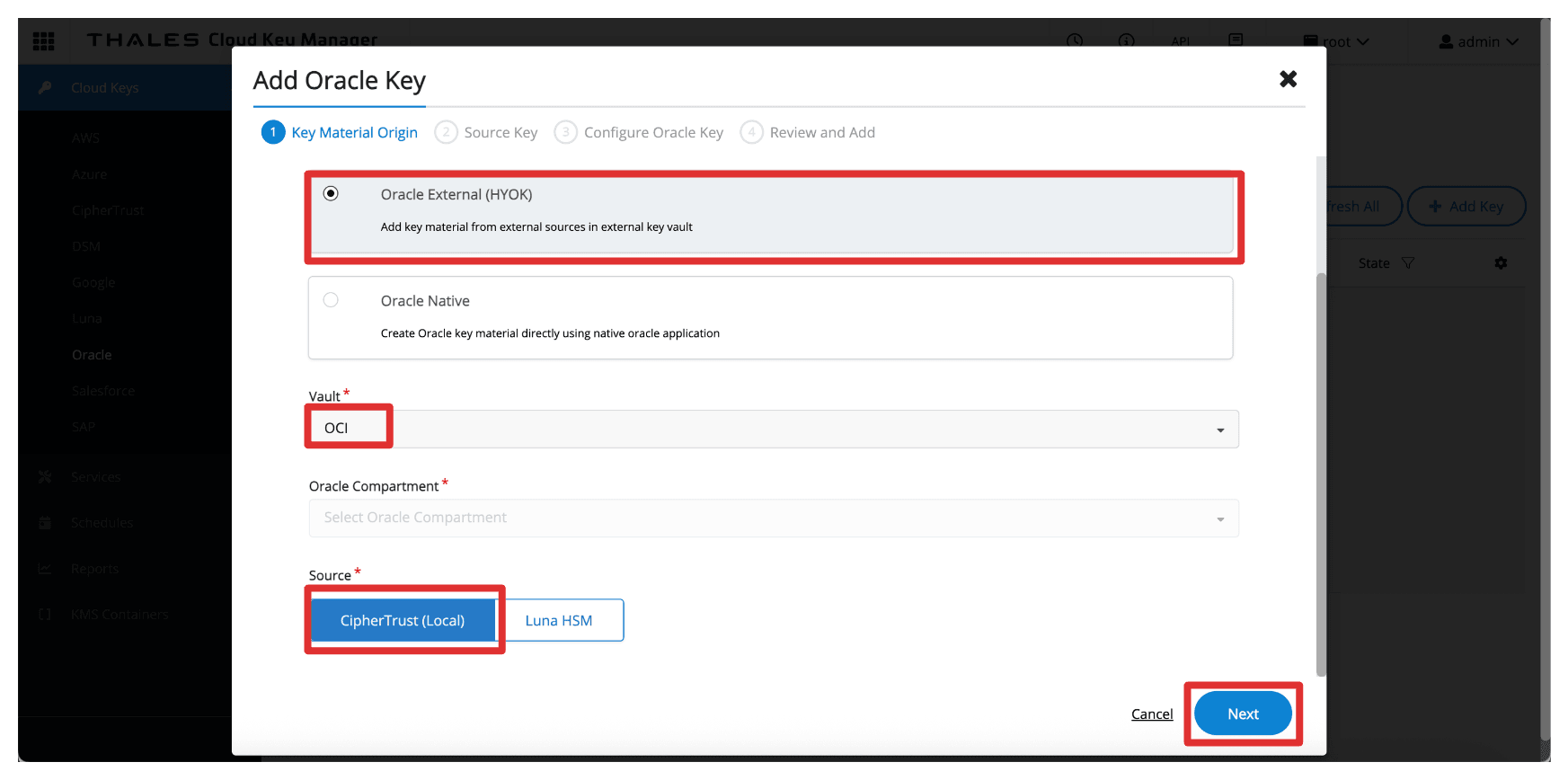

-

Thales Cloud Key Managerコンソールに移動します。

- 「Cloud Keys」をクリックします。

- 「Oracle」をクリックします。

- 「キーの追加」をクリックします。

-

「Oracleキーの追加」で、次の情報を入力します。

- 「Oracle External (HYOK)」を選択します。

- タスク8で作成したThales CipherTrust Manager Vaultを選択します。

- 「ソース」としてCipherTrust (ローカル)を選択します。

- 「次」をクリックします。

-

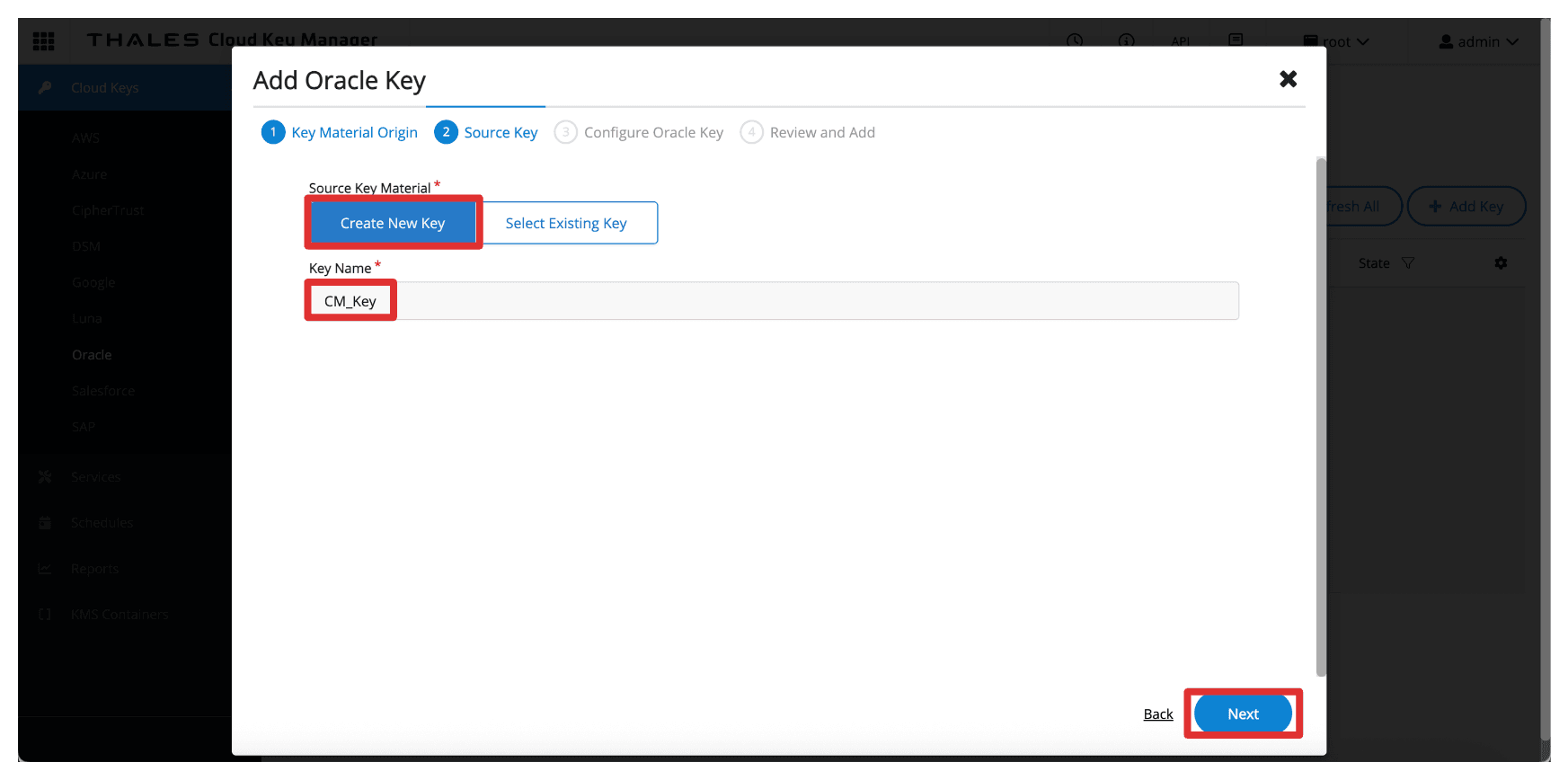

「ソース・キー」に、次の情報を入力します。

- 「ソース・キー・マテリアル」を選択し、「新規キーの作成」を選択します。

- キー「名前」(

CM_Key)を入力します。 - 「次」をクリックします。

-

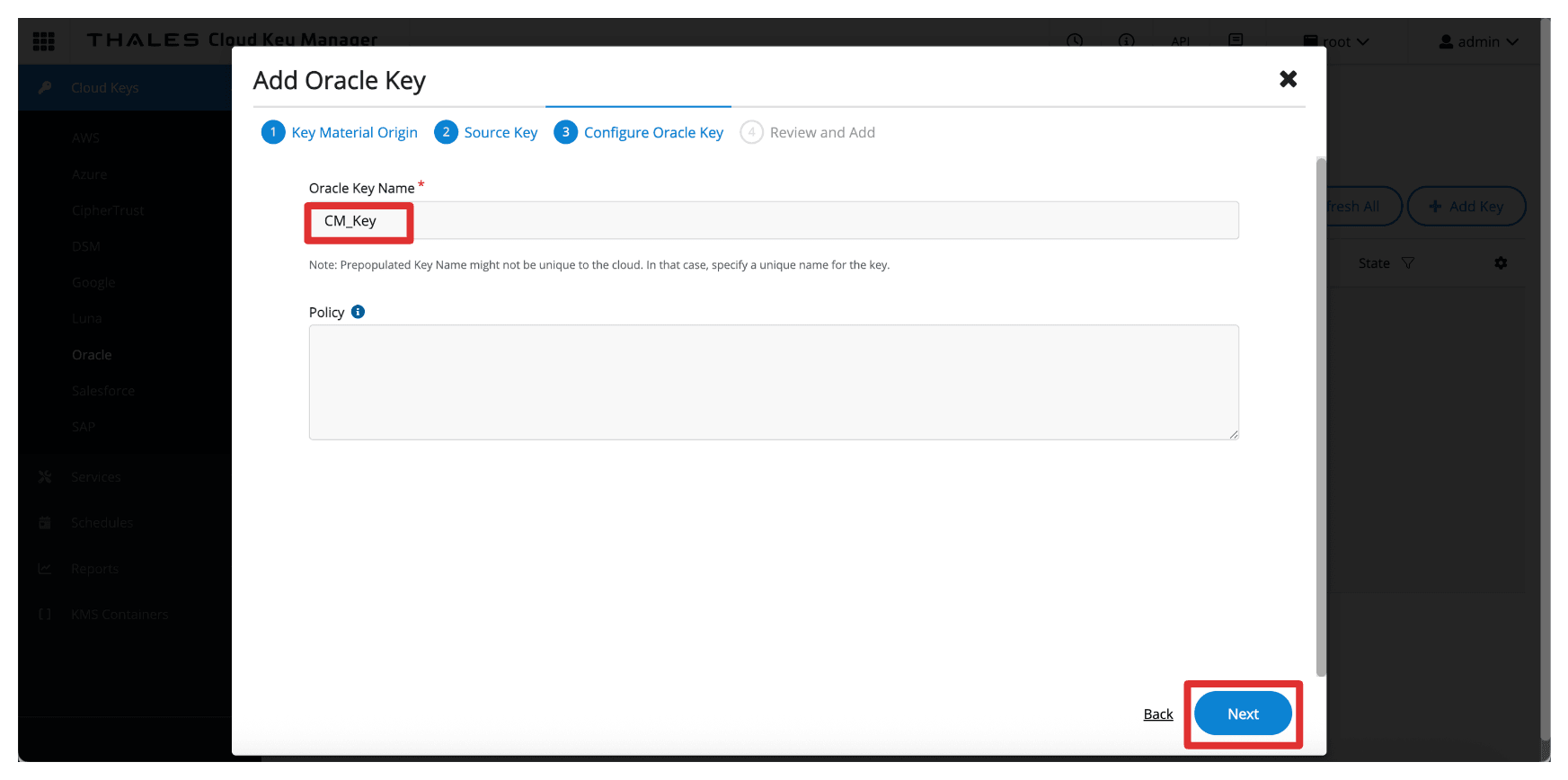

「Oracleキーの構成」で、次の情報を入力します。

- 「Oracleキー名」(

CM_Key)を入力します。 - 「次」をクリックします。

- 「Oracleキー名」(

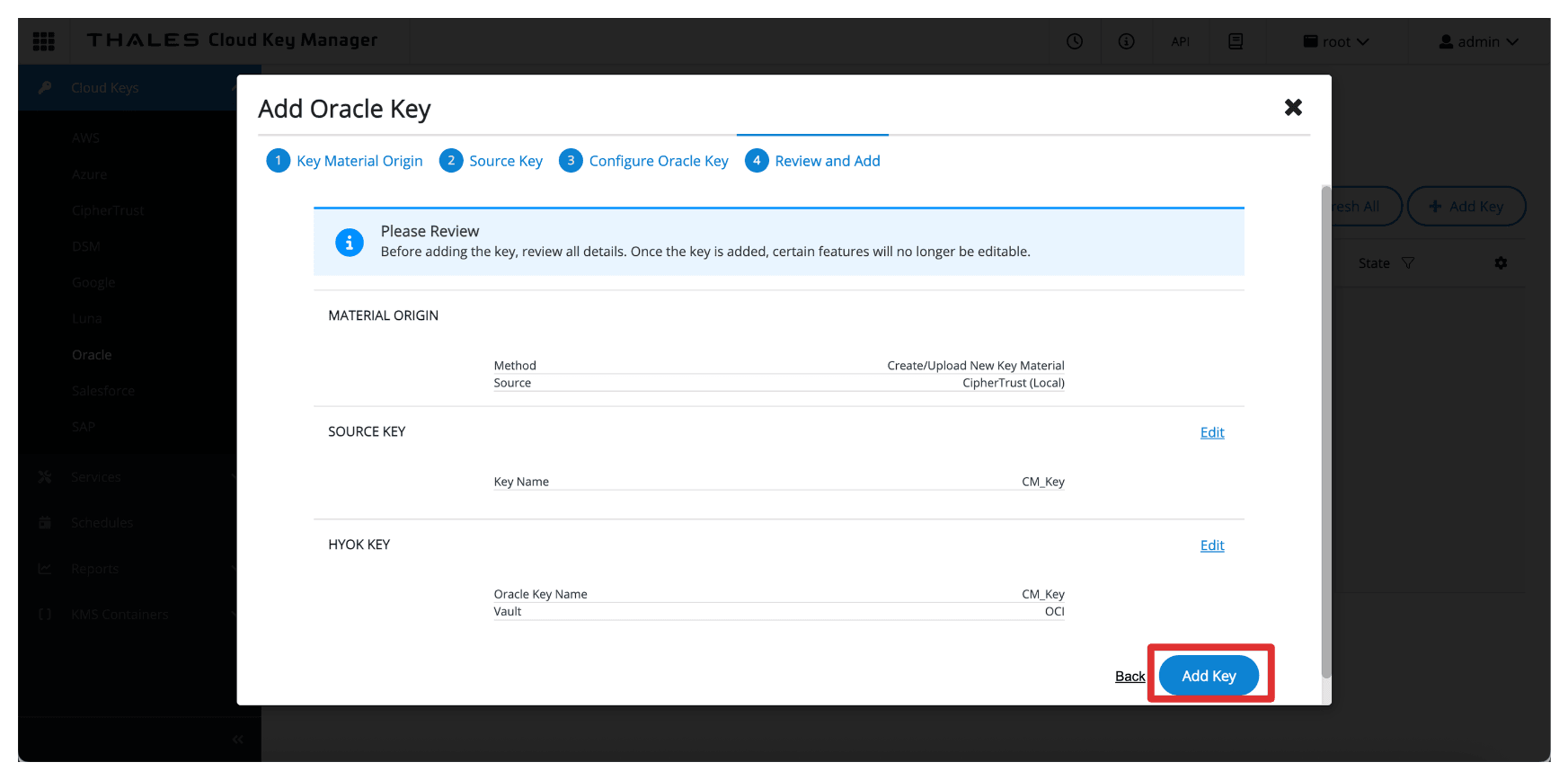

-

「キーの追加」をクリックします。

-

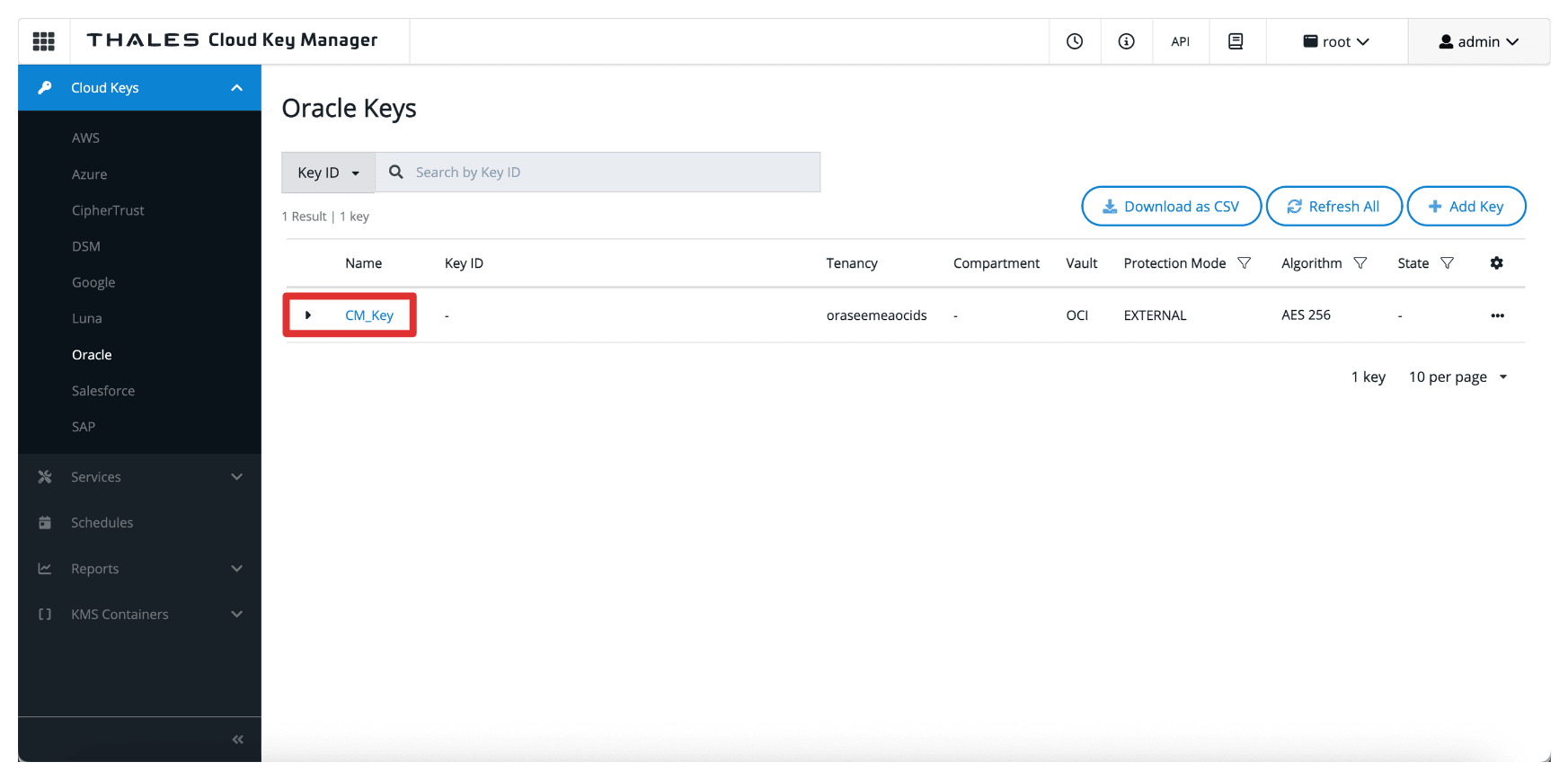

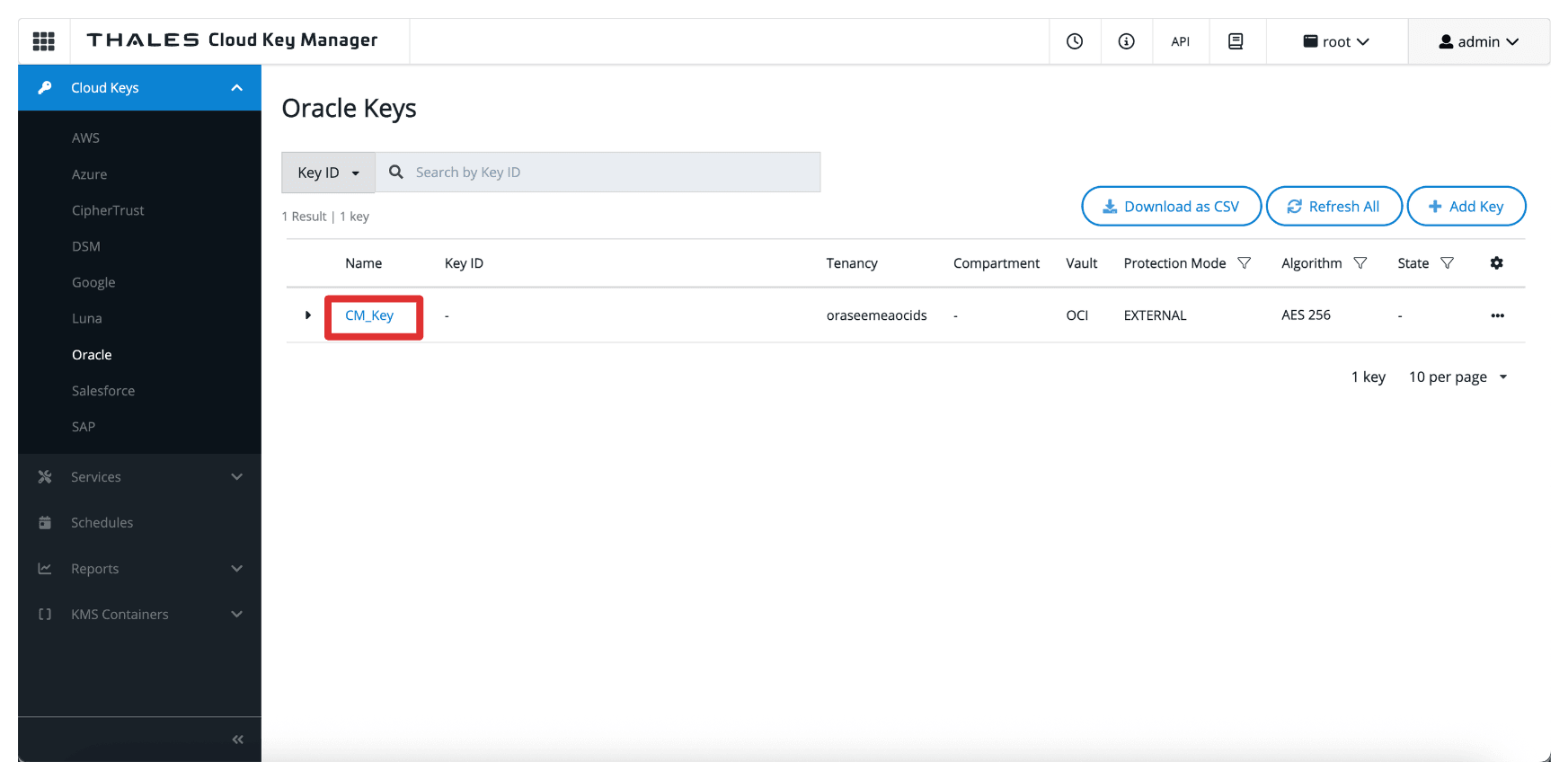

「閉じる」をクリックします。

-

作成されたキーを書き留めます。

追加すると、外部キー管理vaultを介してOCIでキーが使用可能になります。ただし、OCIサービスがキーを使用できるようにするには、OCIコンソールでキー参照を作成する必要があります。これについては、次のタスクで説明します。

ノート:

- これらのキーは、Thales CipherTrust Managerから離れることはありません。

- OCIは、外部キー・マネージャにのみ暗号化/復号化リクエストを送信するため、キー・マテリアルを完全に制御できます。

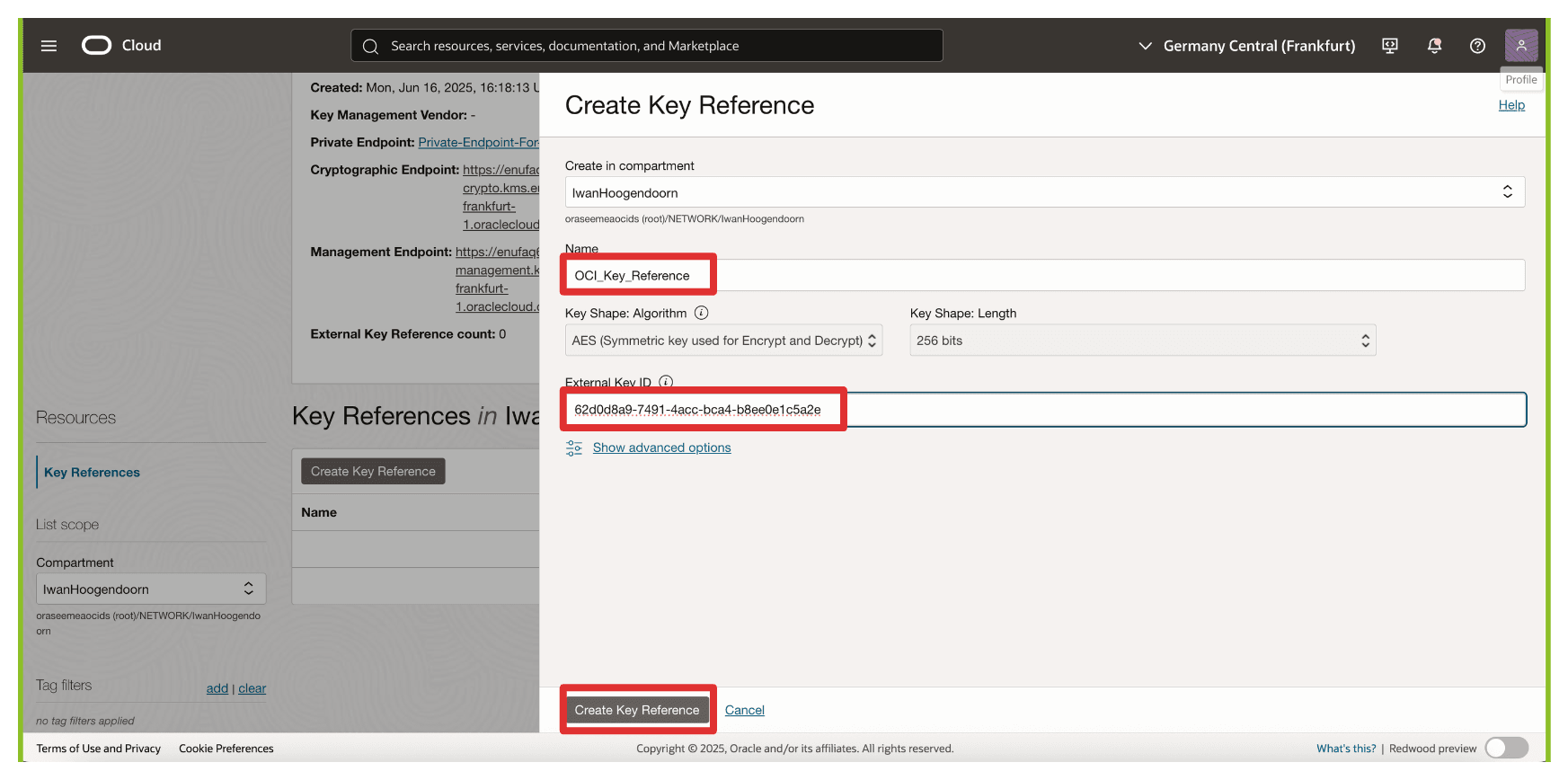

タスク10: OCIでのキー参照の作成

外部キーが作成されるか、Thales CipherTrust Managerにインポートされたら、次のタスクはOCIコンソールでキー参照を作成することです。キー参照は、外部キー管理vaultを介して、OCIサービスがThales CipherTrust Managerに格納されている外部キーにアクセスして使用できるようにするポインタとして機能します。

次の図は、このタスクのコンポーネントおよび構成設定を示しています。

-

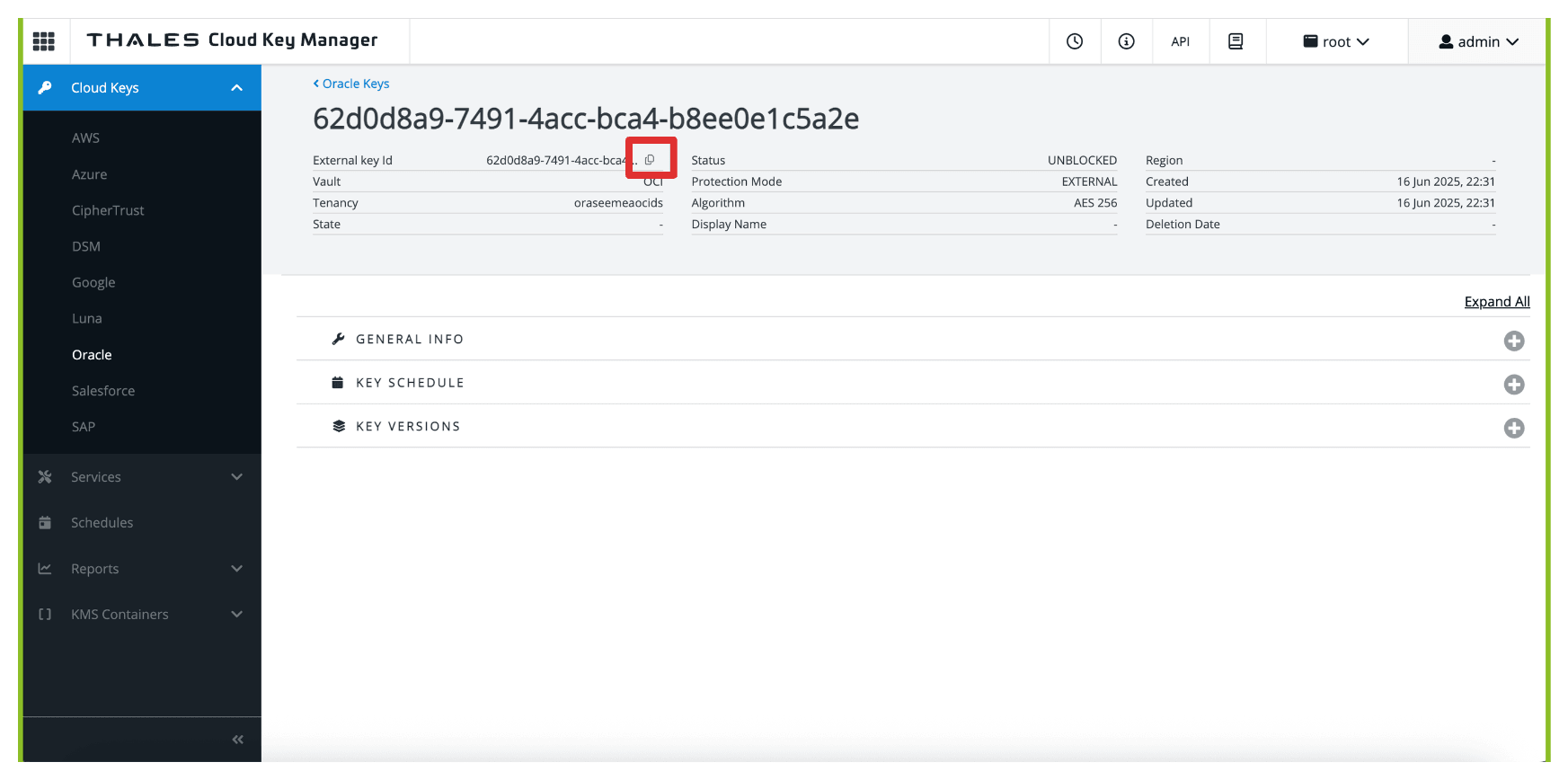

Thales Cloud Key Managerコンソールに移動します。

- 「Cloud Keys」をクリックします。

- 「Oracle」をクリックします。

- タスク9で作成した「キー」をクリックします。

-

キーには外部キーIDがあり、このIDをコピーします。

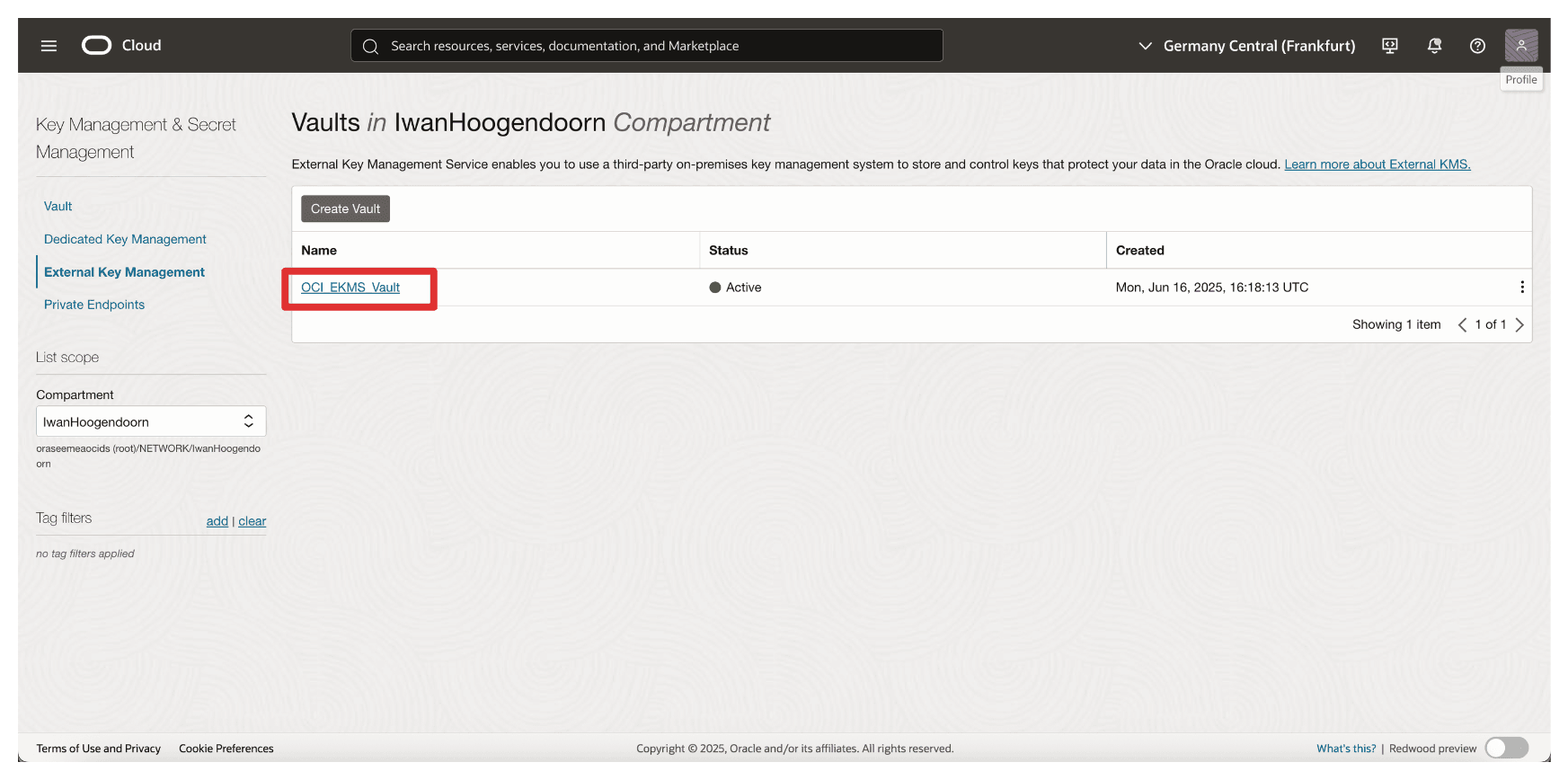

-

タスク9で作成したOCIのvaultに戻り、vaultをクリックします。

-

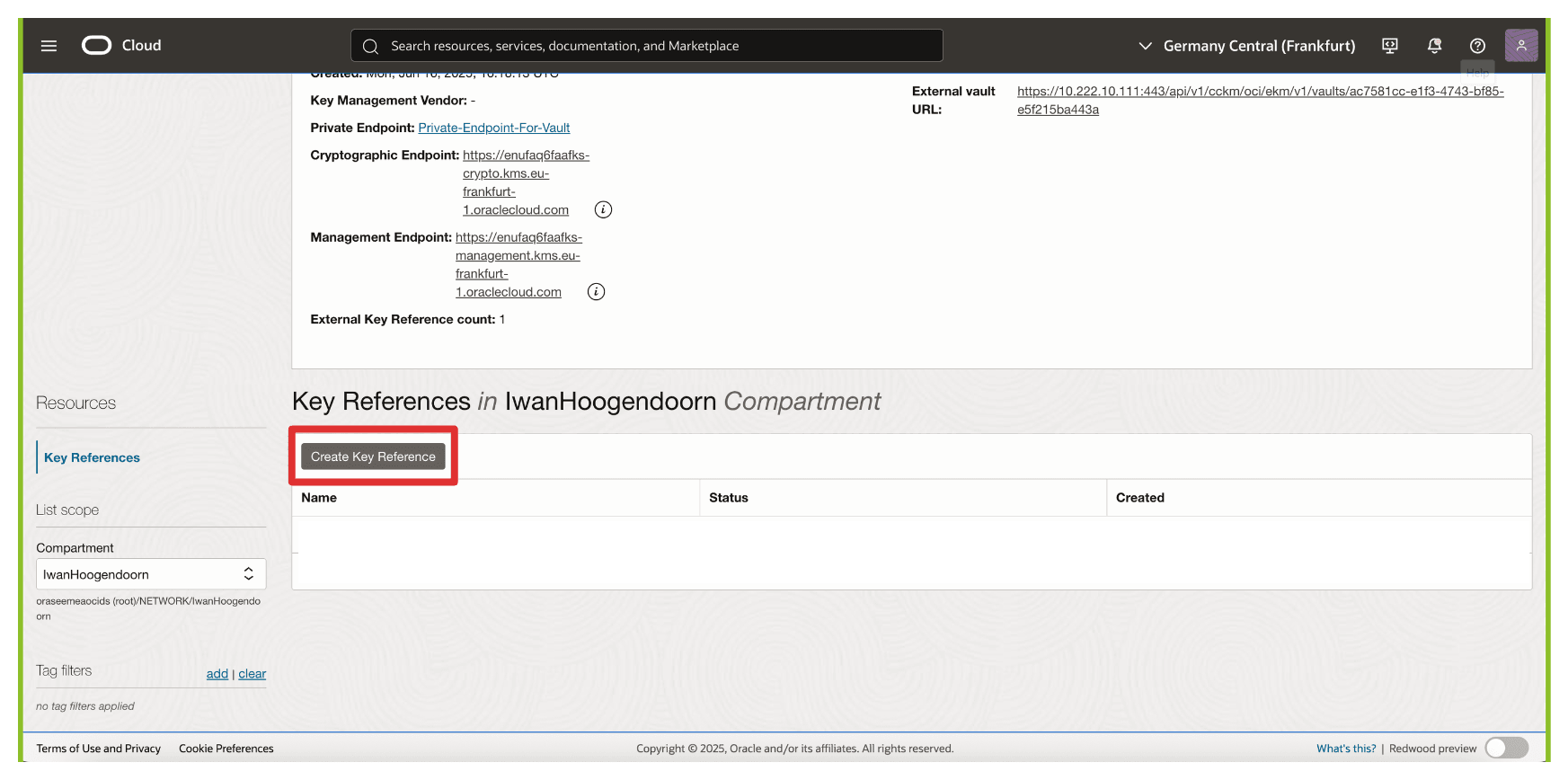

下へスクロール

-

「キー参照の作成」をクリックします。

-

「キー参照の作成」で、次の情報を入力します。

- 「名前」(

OCI_Key_Reference)を入力します。 - コピーした外部キーID (Thales CipherTrust Manager)キーを入力します。

- 「キー参照の作成」をクリックします。

- 「名前」(

-

キー参照が作成されていることに注意してください。

OCIは、このキー参照をThales CipherTrust Managerで管理される外部キーに関連付けます。これにより、OCIオブジェクト・ストレージ、OCI Block VolumesなどのOCIサービスは、プライベート・エンドポイントを介して外部キーに暗号化リクエストを送信できます。対照的に、重要な材料自体は完全にあなたの制御下にあります。

キー参照をOCIオブジェクト・ストレージ・バケットに添付してすぐにテストし、統合が期待どおりに機能していることを確認します。

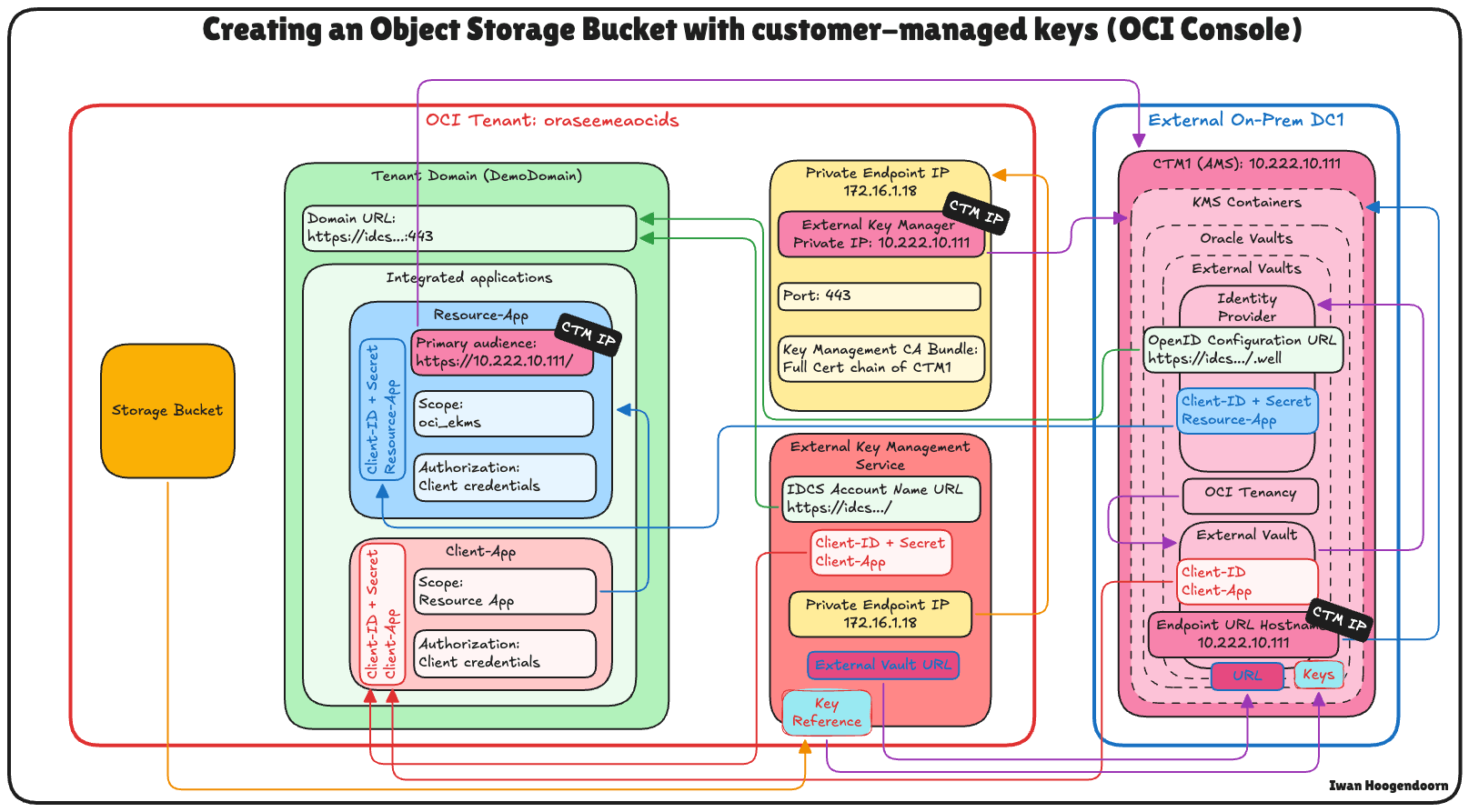

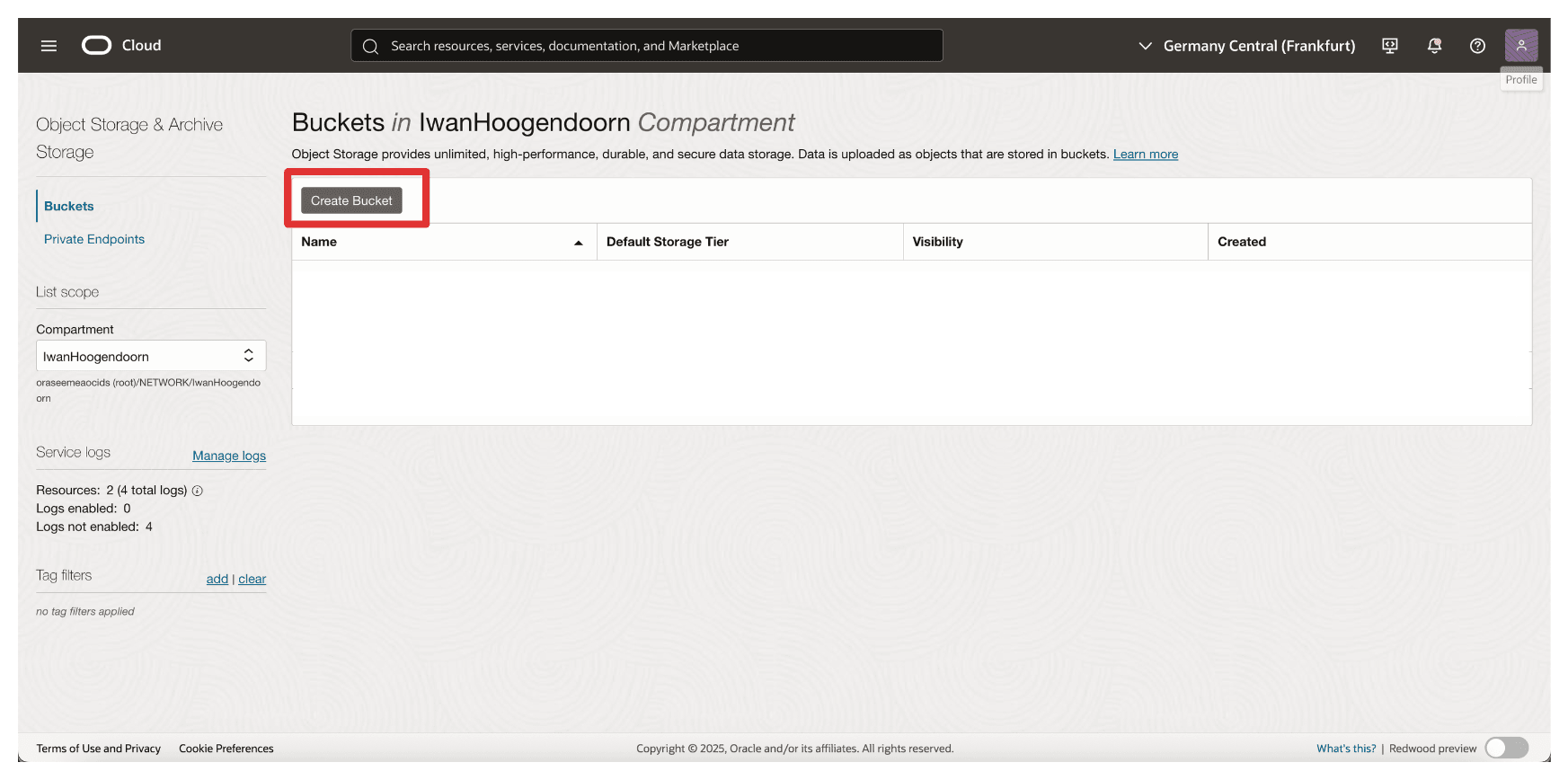

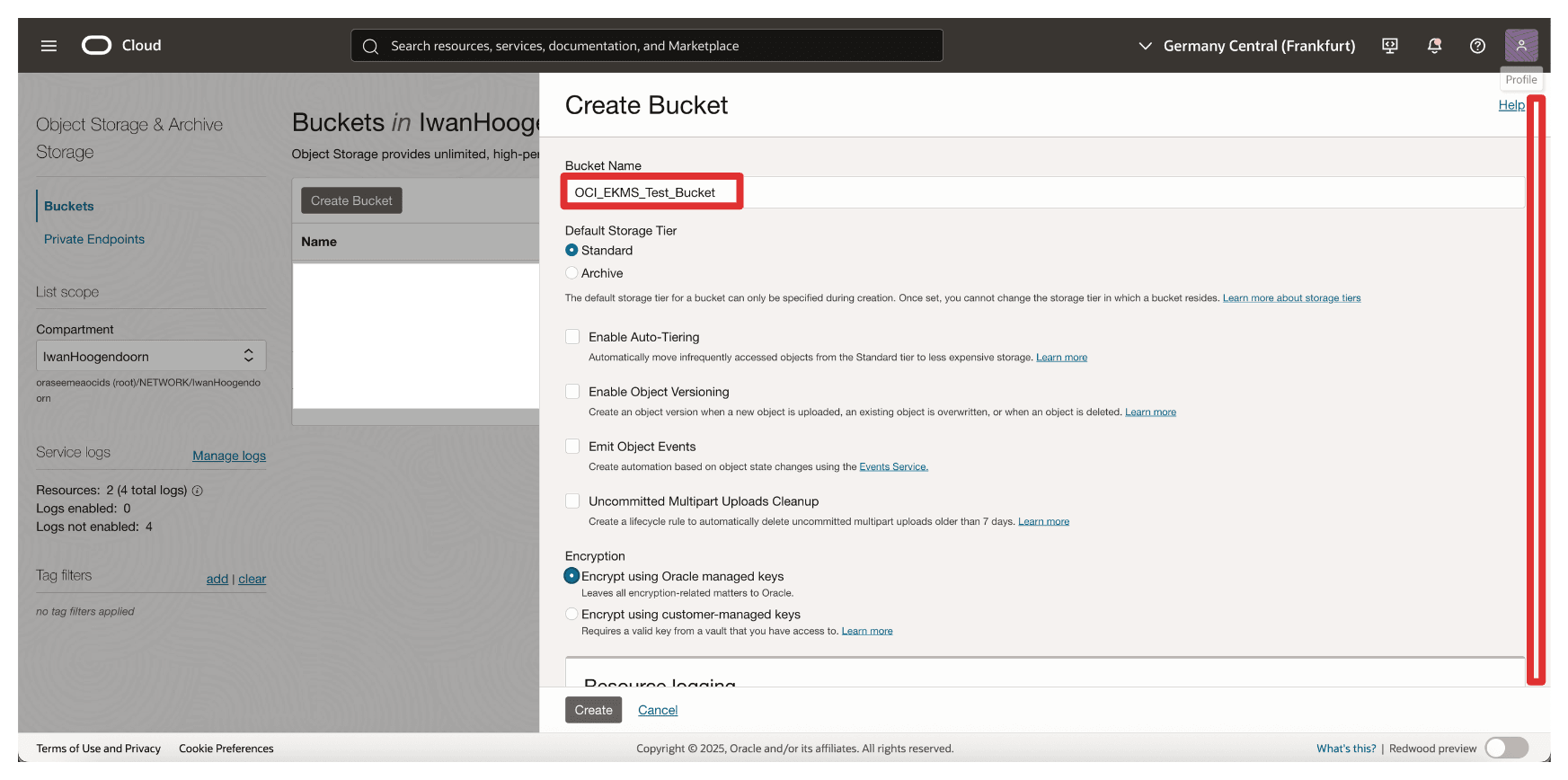

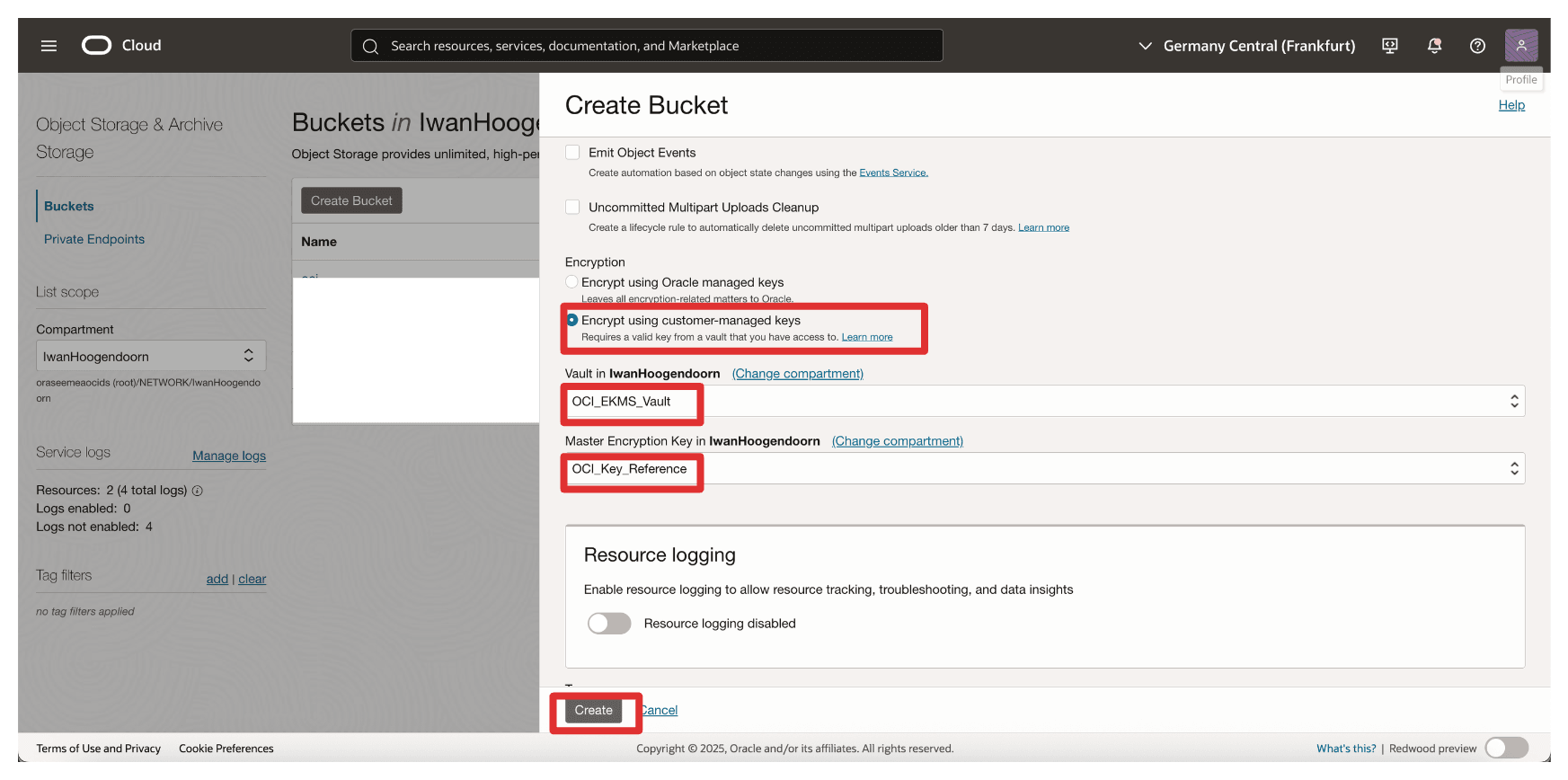

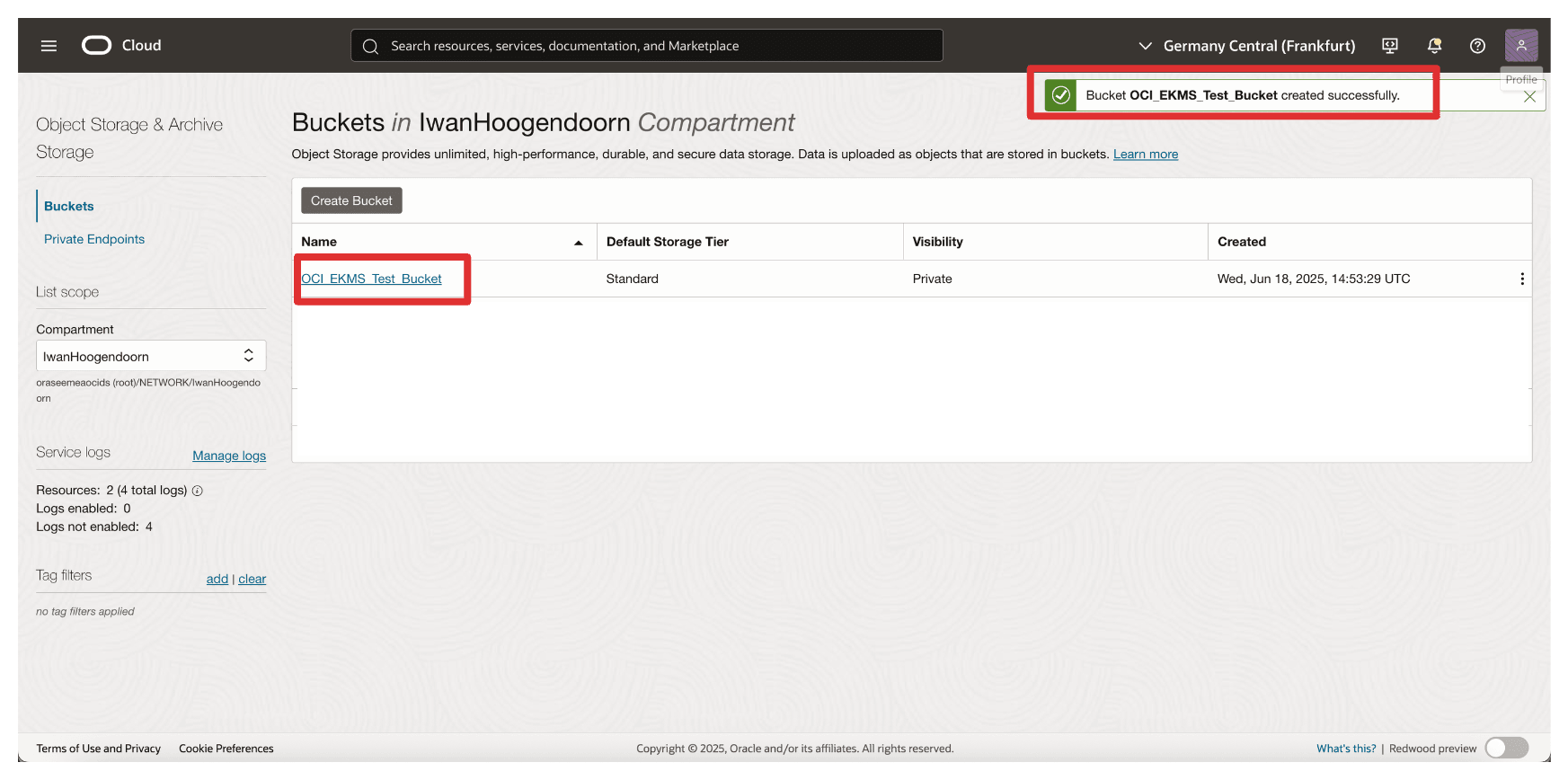

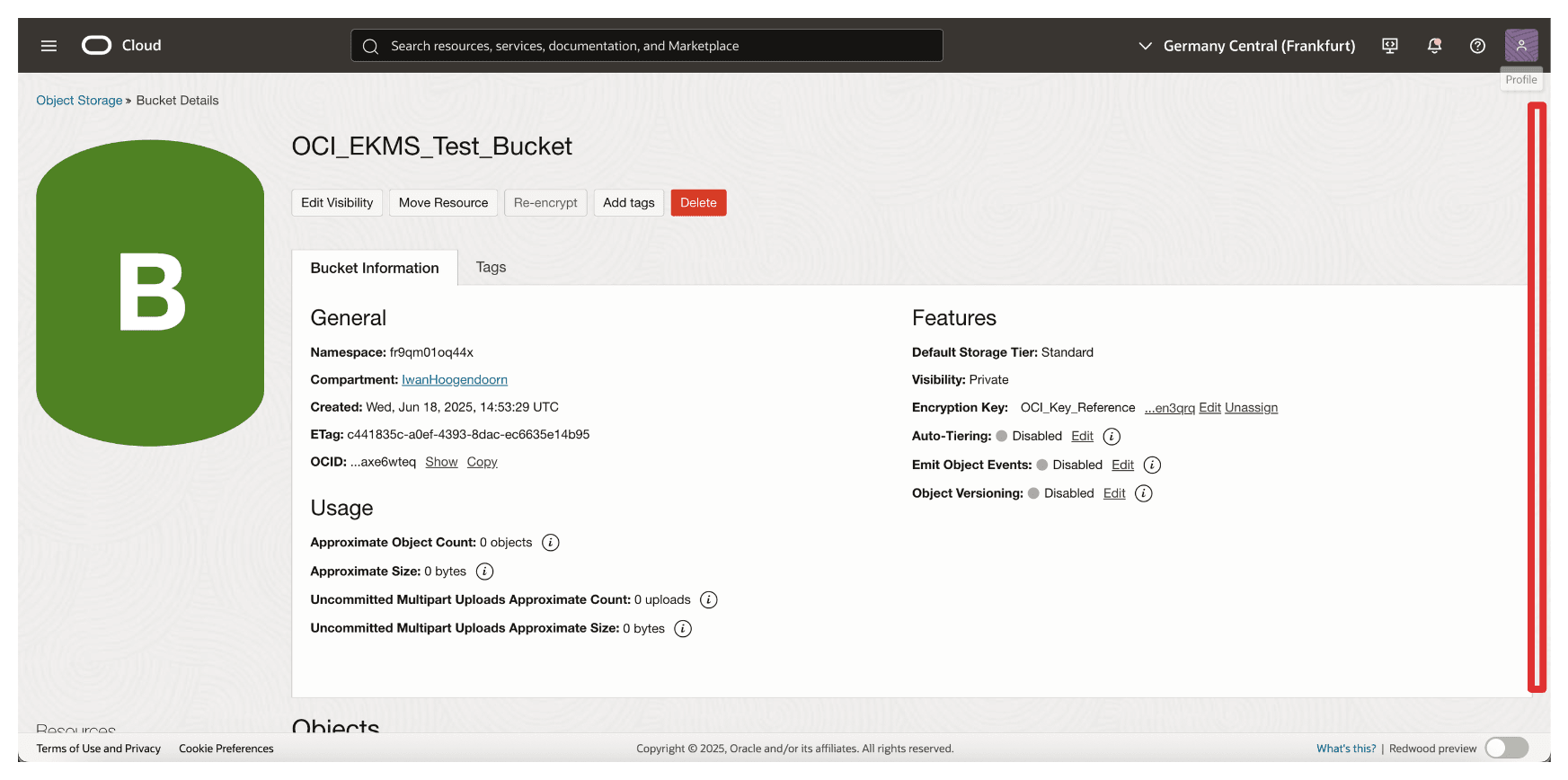

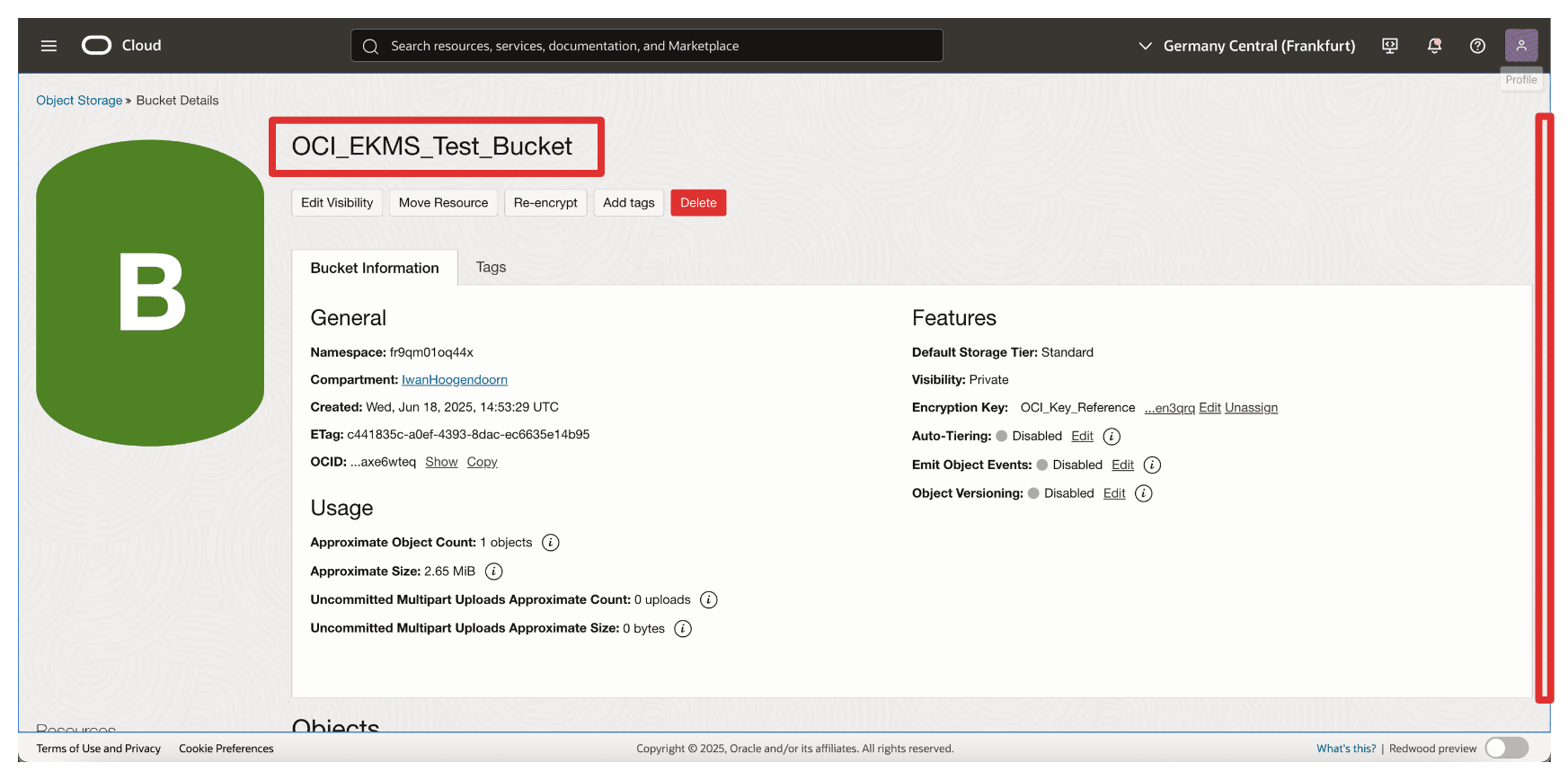

タスク11: 顧客管理キーを使用したOCIオブジェクト・ストレージ・バケットの作成

OCIで参照される外部キーを使用して、リソースを暗号化できます。このタスクでは、外部キー管理vaultを介してThales CipherTrust Managerでホストされている外部の顧客管理キーを使用するOCIオブジェクト・ストレージ・バケットを作成します。

この設定により、バケットに格納されているすべてのオブジェクトが、完全に制御するキー(厳密なコンプライアンス、主権または内部ポリシー要件を満たす)を使用して暗号化されます。

次の図は、このタスクのコンポーネントおよび構成設定を示しています。

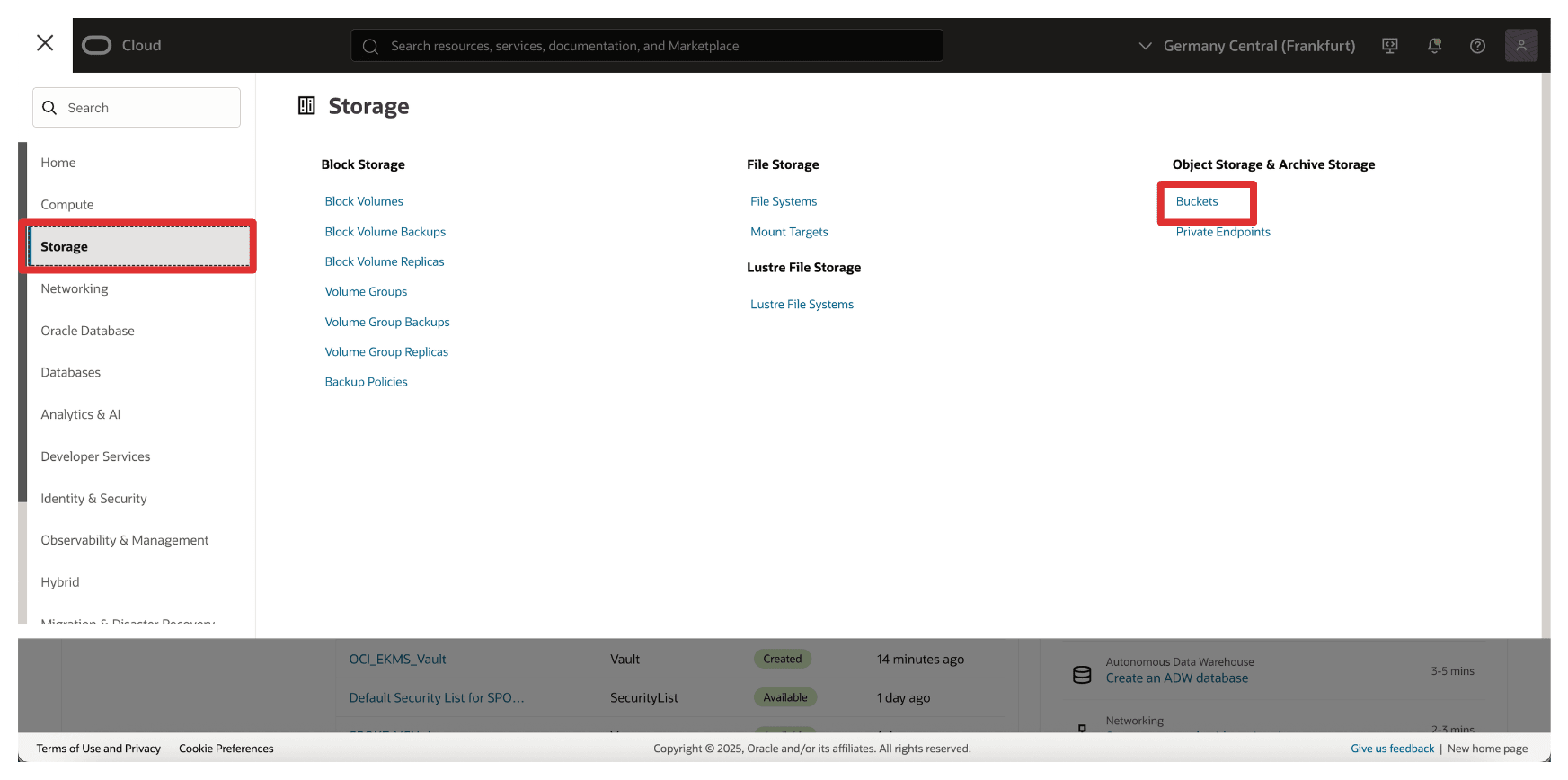

-

OCIコンソールに移動し、「ストレージ」に移動して、「バケット」をクリックします。

-

「バケットの作成」をクリックします。

-

「バケットの作成」で、次の情報を入力します。

- 「名前」(

OCI_EKMS_Test_Bucket)を入力します。 - 下へスクロール

- 「暗号化」で、「顧客管理キーを使用した暗号化」を選択します。

- Vaultで、タスク8で作成した外部キー管理Vaultを選択します。

- 「キー」で、タスク10で作成されたキー参照を選択します。

- 「作成」をクリックします。

- 「名前」(

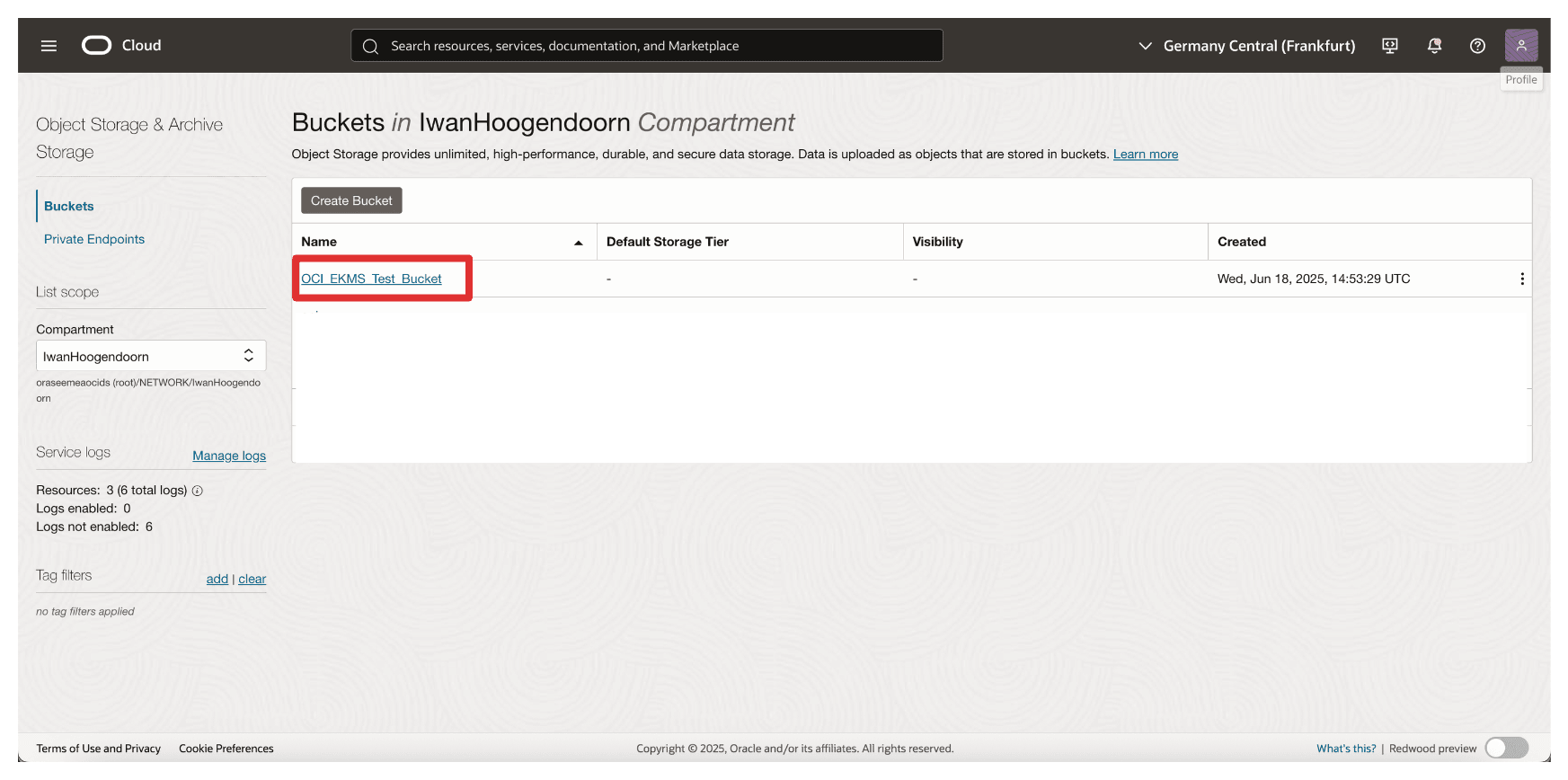

-

バケットが作成されることに注意します。バケットをクリックします。

-

下にスクロールしてファイルをアップロードするか、空のままにできます。

-

OCIコンソールまたはその他のページのホーム画面に移動します。

バケットが作成されると、そのバケットに格納されているすべてのデータは、Thales CipherTrust Managerによって管理される外部キーを使用して暗号化されます。これにより、OCIはアクセスと制御のためにキー・インフラストラクチャに依存し、完全なHold Your Own Key (HYOK)機能を実現できます。

外部キーが使用できなくなったとします(たとえば、Thales CipherTrust Managerで無効化またはブロックされている)。その場合、バケットとそのコンテンツへのアクセスが拒否され、データ・セキュリティ・ポスチャの強力な制御ポイントが提供されます。これは、次のタスクでテストします。

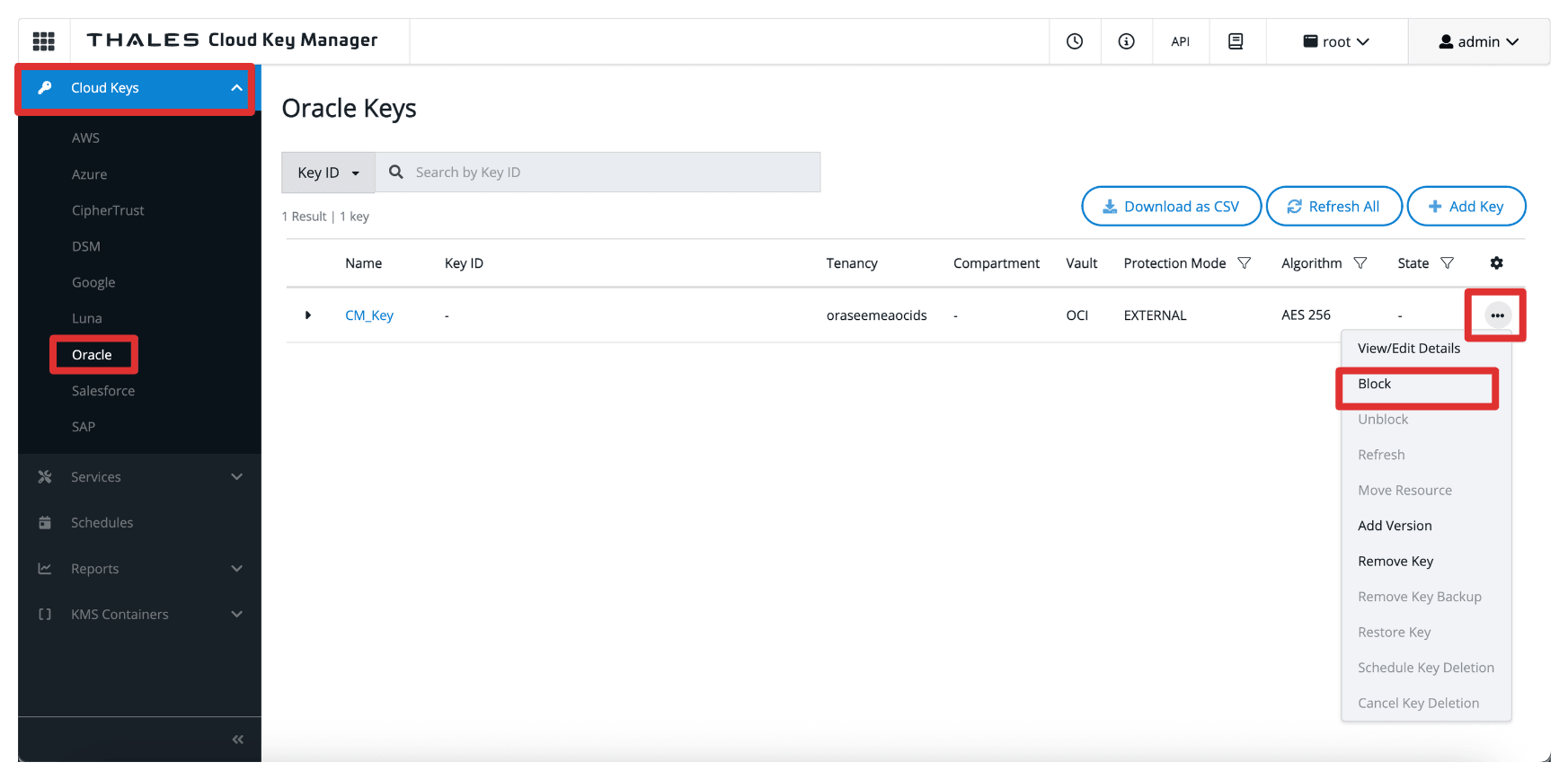

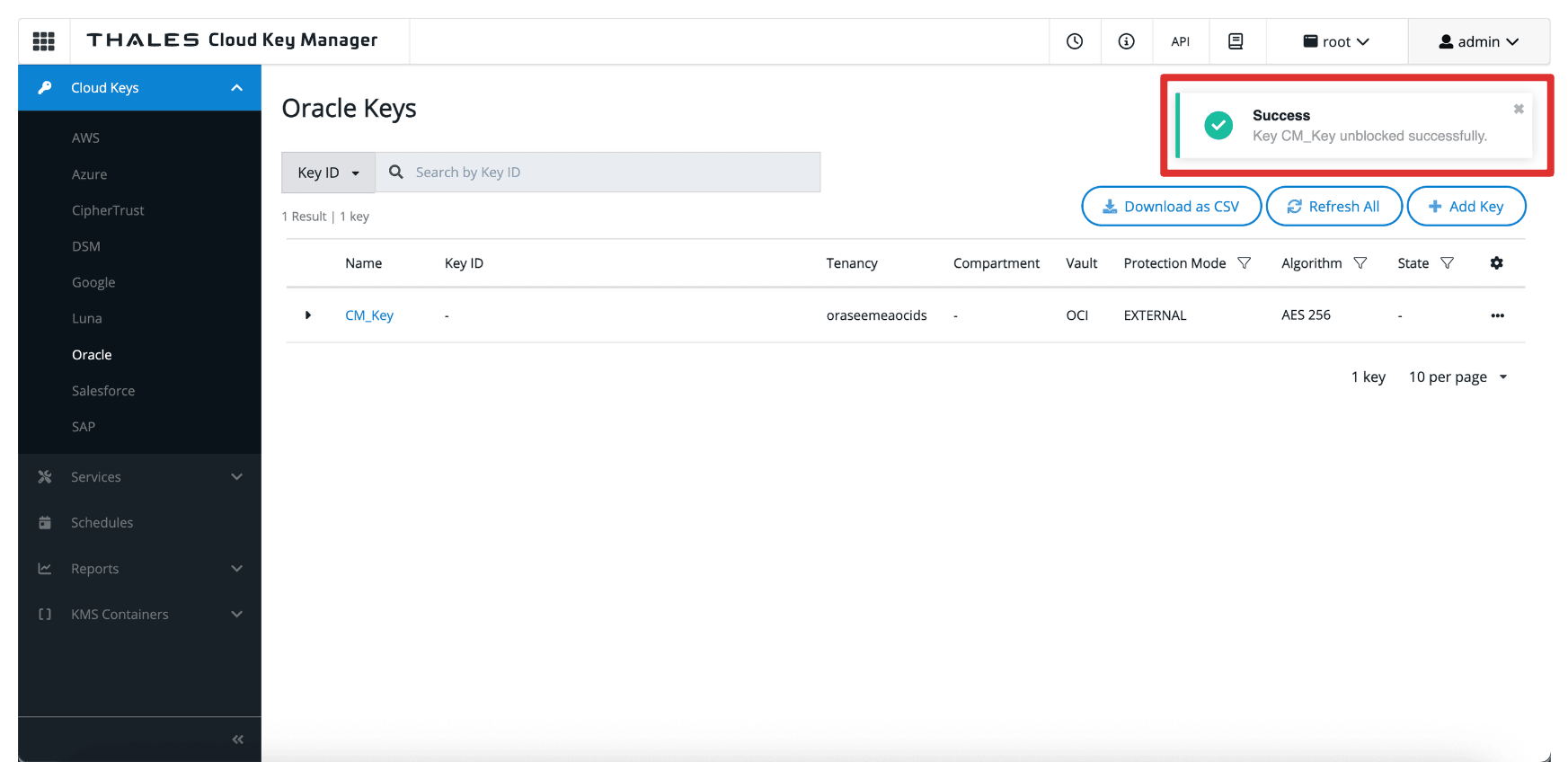

タスク12: Thales CipherTrust ManagerおよびOCIでのOracleキーのブロックおよびブロック解除およびOCIオブジェクト・ストレージ・バケットのアクセシビリティのテスト

Hold Your Own Key(HYOK)モデルの主な利点の1つは、いつでもブロックまたはブロック解除できる暗号化キーに対する完全な運用制御を維持できることです。この項では、Thales CipherTrust Managerを使用して、外部キーをブロックまたはブロック解除することで、Oracle管理オブジェクト・ストレージ・バケットへのアクセスを制御する方法を示します。

キーをブロックすると、キーまたはデータを削除することなく、そのキーで暗号化されたOCIリソースへのアクセスが効果的に制限されます。ブロック解除すると、アクセスが復元されます。

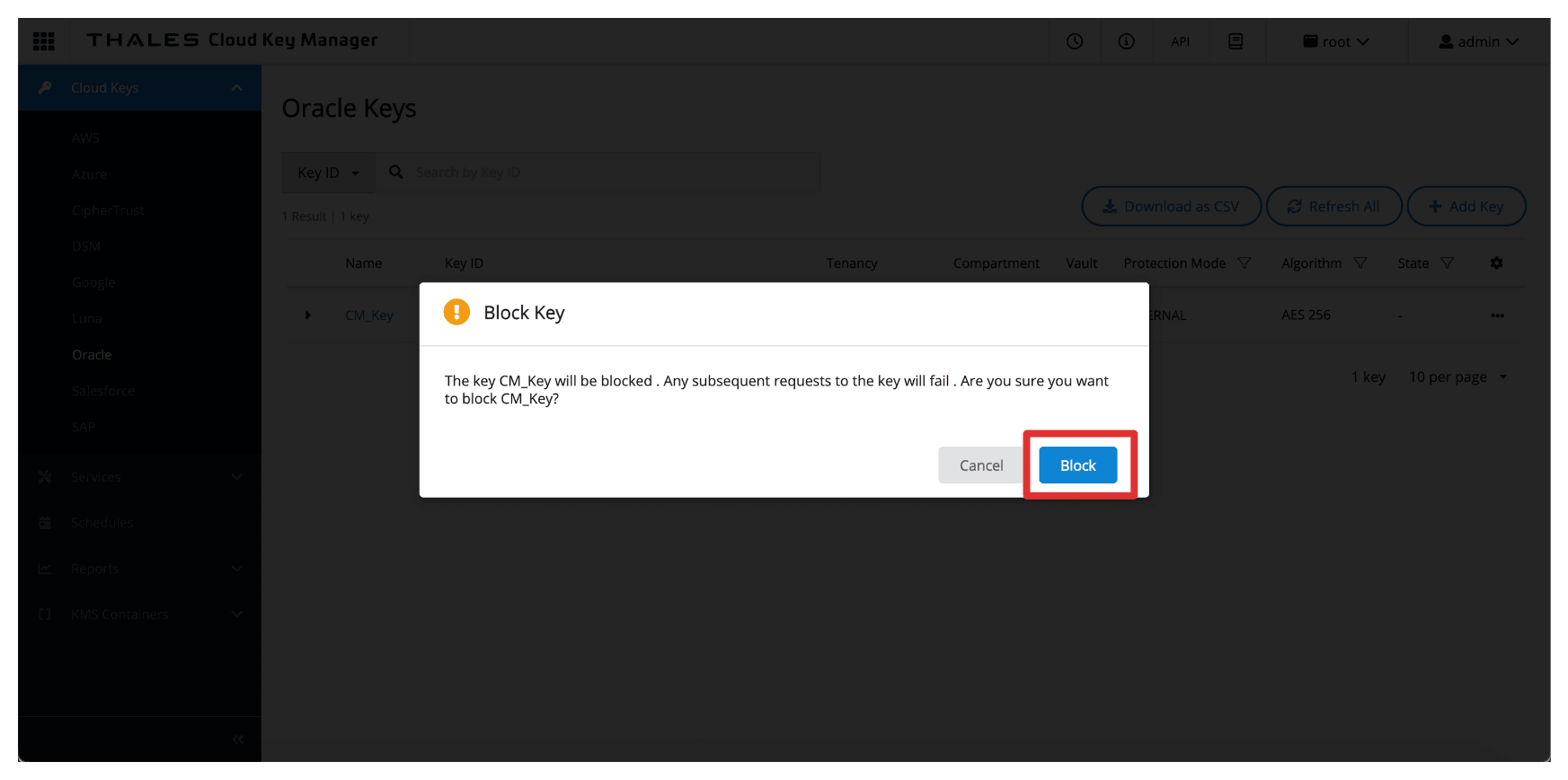

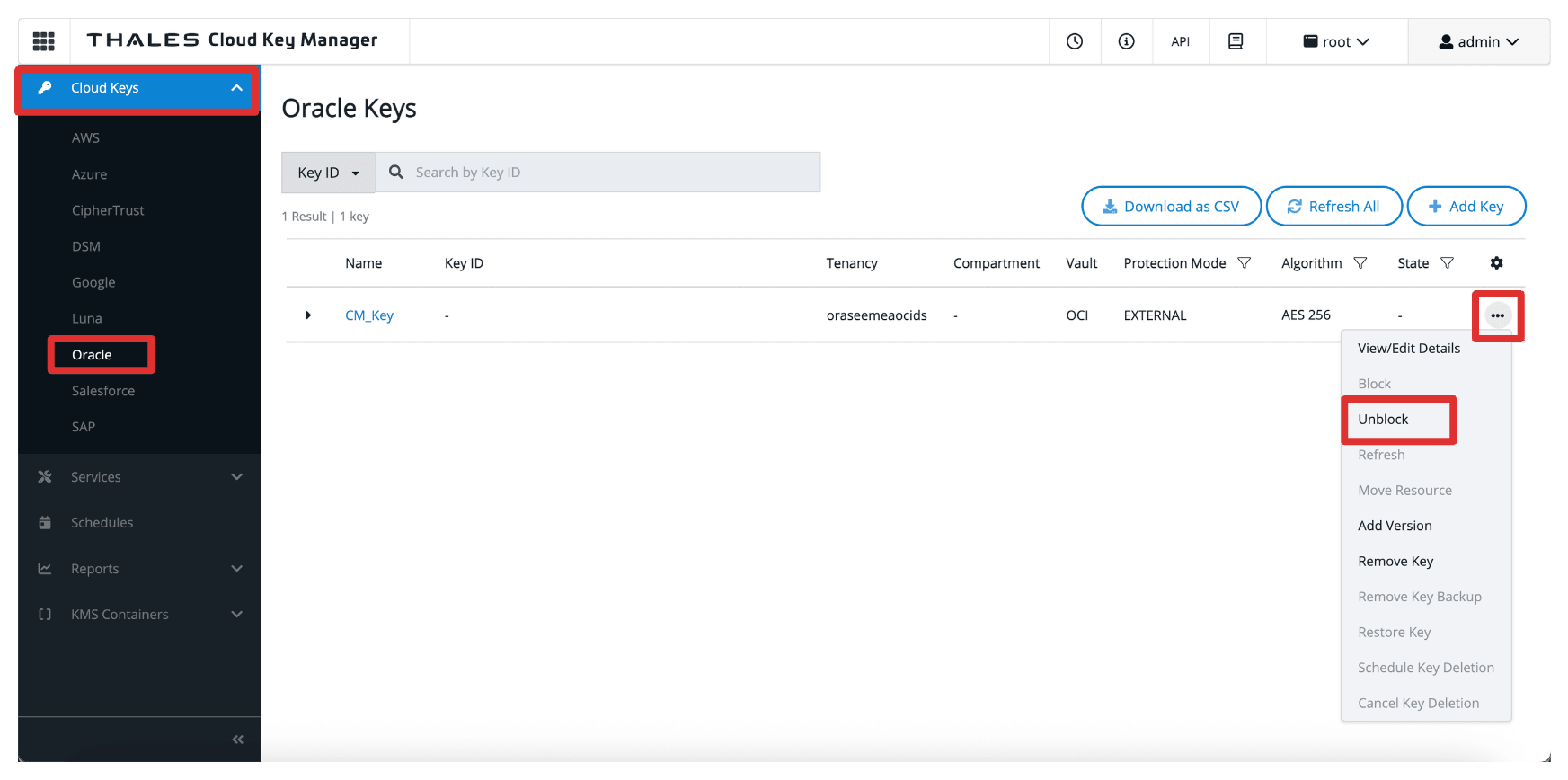

-

Thales Cloud Key Managerコンソールに移動します。

- 「Cloud Keys」をクリックします。

- 「Oracle」をクリックします。

- 「キー」の最後にある3つのドットをクリックします。

- 「ブロック」を選択します。

-

「ブロック」を選択します。

-

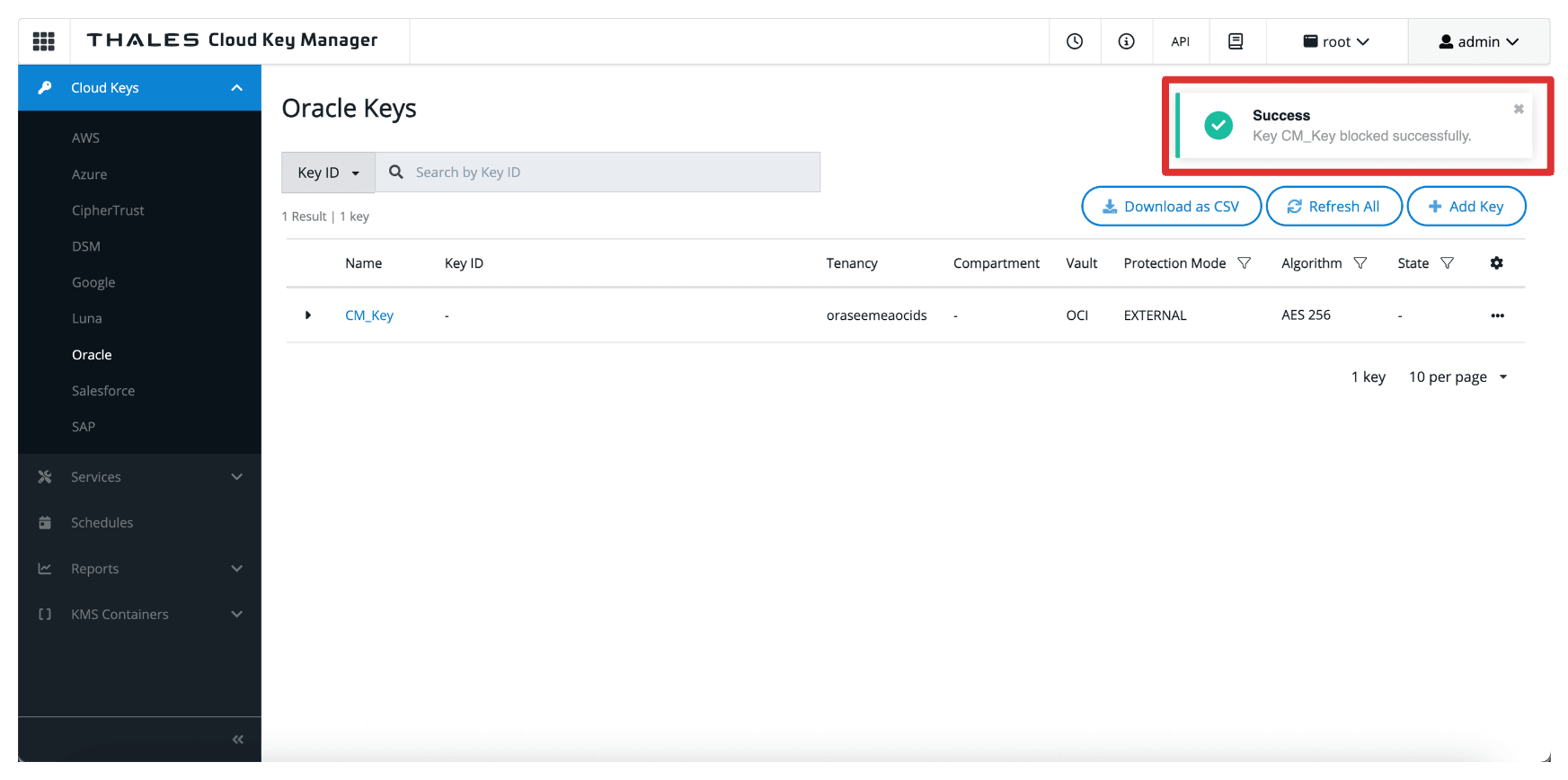

このキーは、Thales CipherTrust Managerでブロックされていることに注意してください。

-

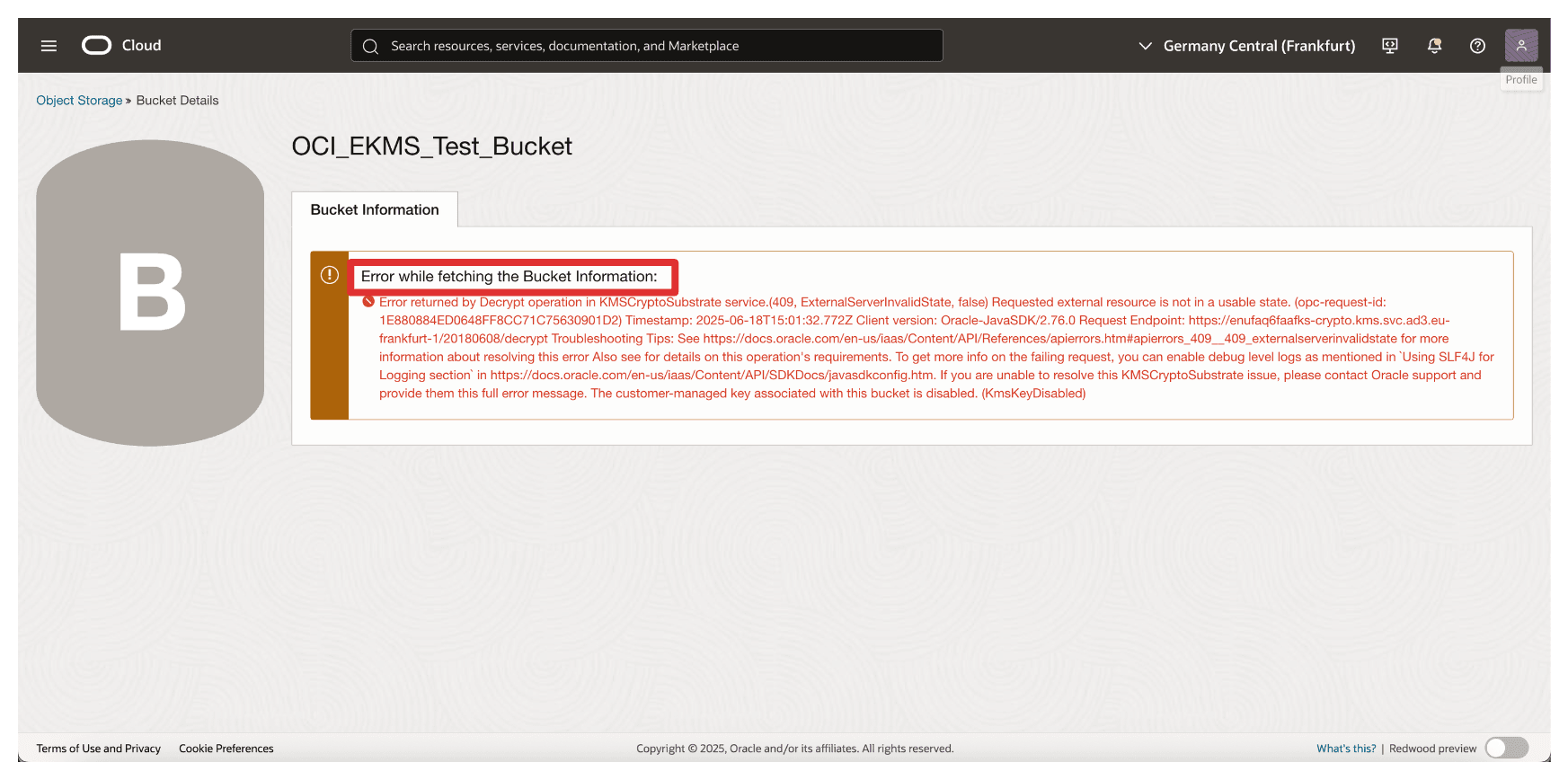

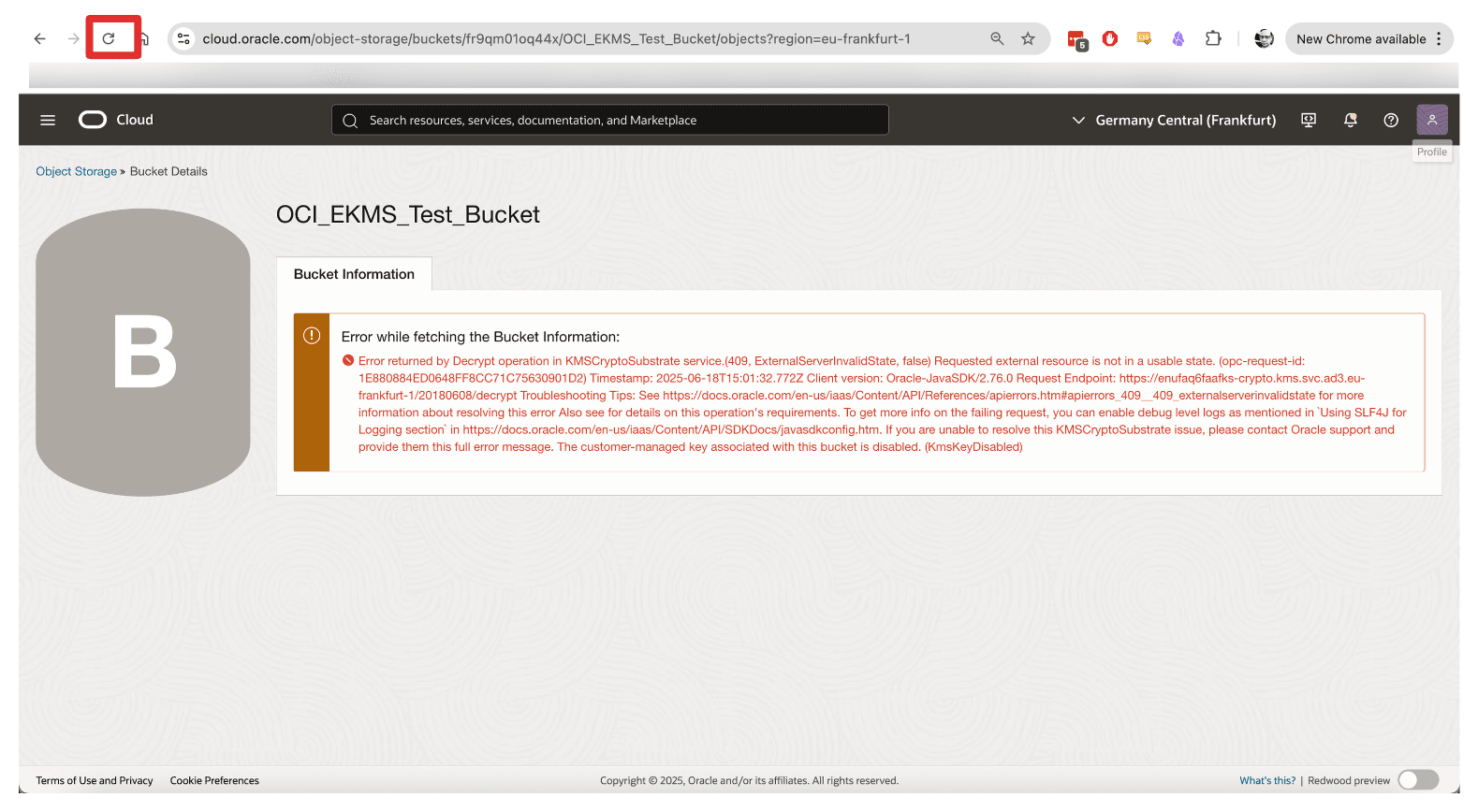

OCIコンソールに移動し、「ストレージ」に移動して「バケット」をクリックします。

-

タスク11で作成したバケットをクリックします。

-

これでエラーが発生し、バケットやバケットにアップロードされたファイルにアクセスできなくなります。

次に、Thales CipherTrust Managerのキーのブロックを解除します。

次の図は、このタスクのコンポーネントおよび構成設定を示しています。

-

Thales Cloud Key Managerコンソールに移動します。

- 「Cloud Keys」をクリックします。

- 「Oracle」をクリックします。

- キーの最後にある3つのドットをクリックします。

- 「ブロック解除」を選択します。

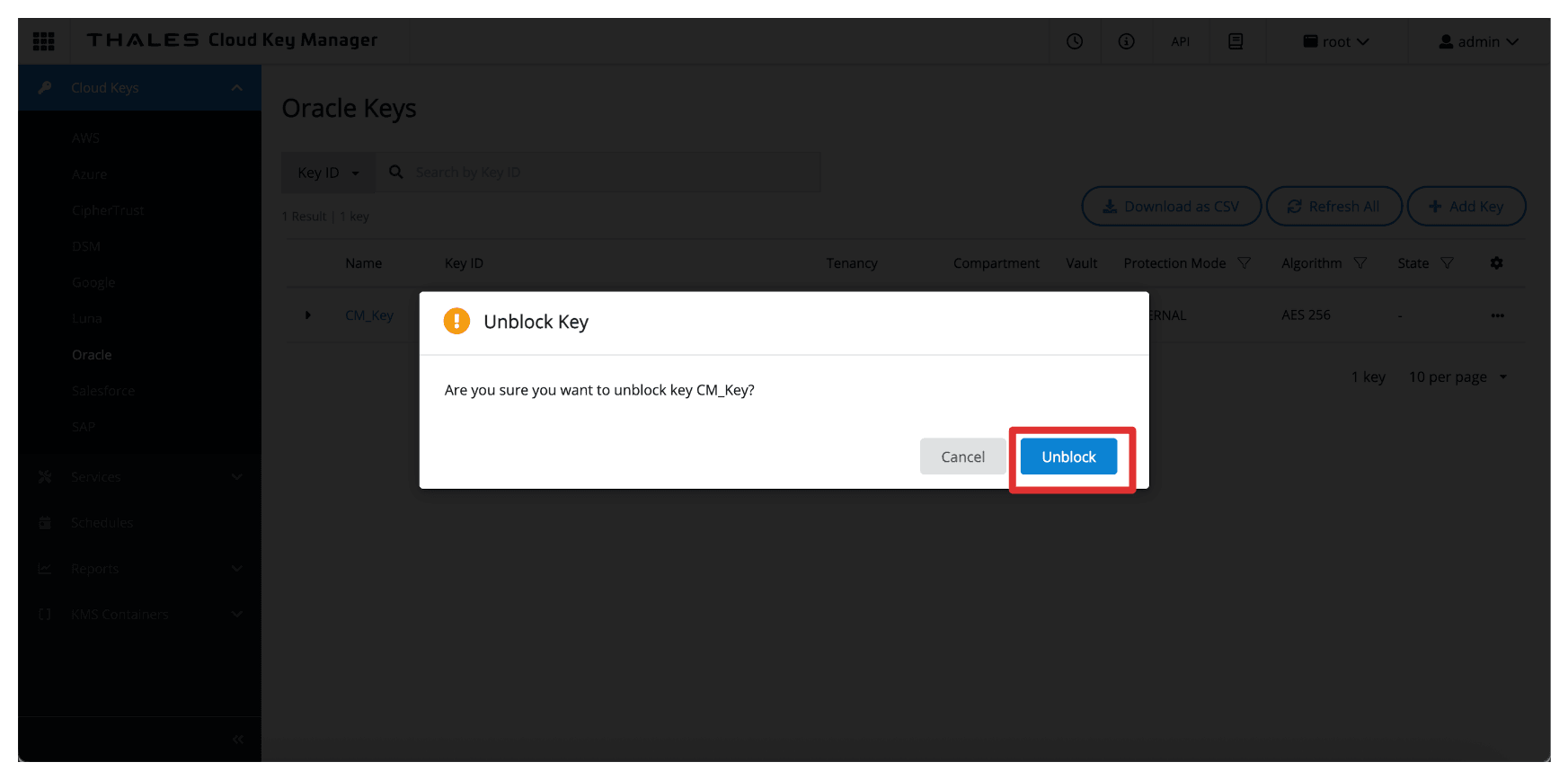

-

「ブロック解除」を選択します。

-

このキーは、Thales CipherTrust Managerでブロック解除されるようになりました。

-

「バケット詳細」ページに戻るか、そのページが表示されている場合はブラウザをリフレッシュします。

-

ブロック解除した場合、OCIオブジェクト・ストレージ・バケットには再アクセスできないことに注意してください。

この機能は、緊急対応、規制コンプライアンス、およびデータ主権執行のための強力なメカニズムを提供し、OCIでデータにアクセスできるタイミングと方法を完全に制御します。

次のステップ

このチュートリアルでは、OCI APIゲートウェイ・オプションに依存せずに、Thales CipherTrust Managerを使用したOCI Hold Your Own Keyの設定を完了しました。アイデンティティ統合およびネットワーキングの構成から外部ボールトおよびキーのデプロイまでのステップに従うことで、暗号化キーを完全に制御できるセキュアで準拠したキー管理アーキテクチャが有効になりました。

この設定により、OCI Object StorageなどのOCIサービスでは暗号化操作に外部管理キーが使用されるようになりますが、キー・マテリアルは完全にガバナンス下にあります。また、Thales CipherTrust Manager内のキー・ステータスを切り替えるだけで、クラウド・リソースへのアクセスをブロックおよびブロック解除する機能により、HYOKがいかに強力になるかがわかりました。

OCI API Gatewayを使用しないことで、アーキテクチャを簡素化しながら、プライベート・ネットワーキングとOAuthベースのアイデンティティ信頼を通じて強固なセキュリティ境界を適用できます。

これで、エンタープライズ・セキュリティ・ポリシー、規制コンプライアンスおよびデータ主権要件をサポートする本番対応のHYOK実装が可能になり、クラウド暗号化戦略を完全に制御できるようになりました。

関連リンク

確認

- 作者 - Iwan Hoogendoorn (クラウド・ネットワーキング・ブラック・ベルト)

その他の学習リソース

docs.oracle.com/learnで他のラボを確認するか、Oracle Learning YouTubeチャネルで無料のラーニング・コンテンツにアクセスしてください。また、education.oracle.com/learning-explorerにアクセスして、Oracle Learning Explorerになります。

製品ドキュメントについては、Oracle Help Centerを参照してください。

Set up an OCI Hold Your Own Key using Thales CipherTrust Manager without OCI API Gateway

G38100-01

Copyright ©2025, Oracle and/or its affiliates.