エンタープライズ・ベースライン・ランディング・ゾーン・アーキテクチャの理解

アーキテクチャ・コンポーネントの理解

- テナント

テナンシはアカウントです。これには、世界中の特定のリージョン内に構築するために選択したすべてのリソースが含まれます。複数のリージョンをサブスクライブし、必要に応じて、各新しいリージョンにランディング・ゾーンをデプロイできます。

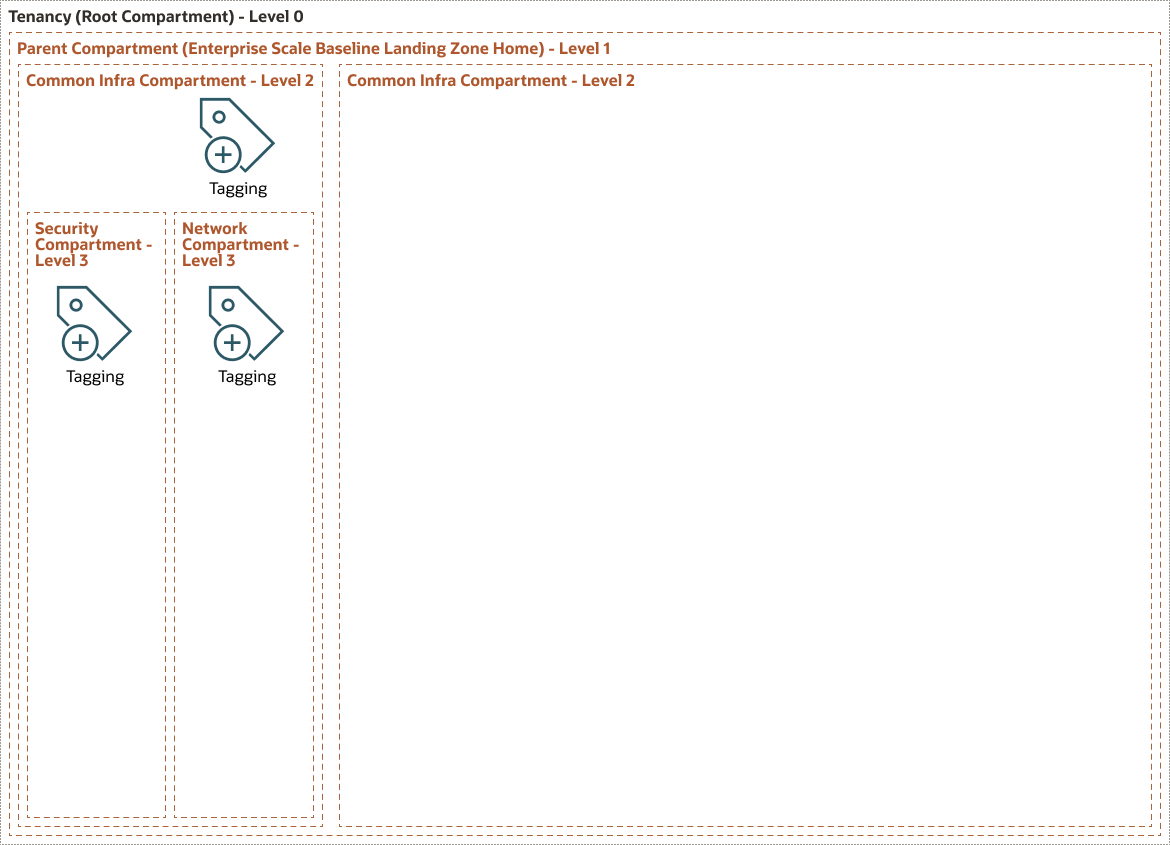

- コンパートメント

コンパートメントはテナンシ内のリソースの論理グループです。このグループでは、環境を構造化し、論理的な分離のレイヤーを作成したり、リソースへのアクセスを管理したり、予算編成の観点からレポートを作成したりできます。

- 親コンパートメント

親コンパートメントはルート・コンパートメント内にあり、関連するすべてのランディング・ゾーン・リソースが含まれます。これにより、ランディング・ゾーンに固有の追加リソースを簡単に管理し、このリソースに対してレポートして運用管理を円滑化できます。

- 共通インフラ・コンパートメント

Common Infraコンパートメントには、ネットワークおよびセキュリティに関連するリソースが含まれます。OCIに移行する準備が整った場合、追加の共通インフラストラクチャ・コンパートメントには、ワークロード拡張スタックを介してデプロイするワークロード関連リソースが含まれます。

- ネットワーク・コンパートメント

ネットワーキングおよび接続のリソースは、このコンパートメントに作成されます。これらのリソースには、仮想クラウド・ネットワーク(VCN)、サブネット、ゲートウェイおよびその他の関連コンポーネントが含まれます。

- セキュリティ・コンパートメント

セキュリティおよびモニタリングに関連するすべてのリソースがこのコンパートメントに作成されます。ロギング、通知およびイベントなどのガバナンスに関連するリソースも、このコンパートメントに作成されます。

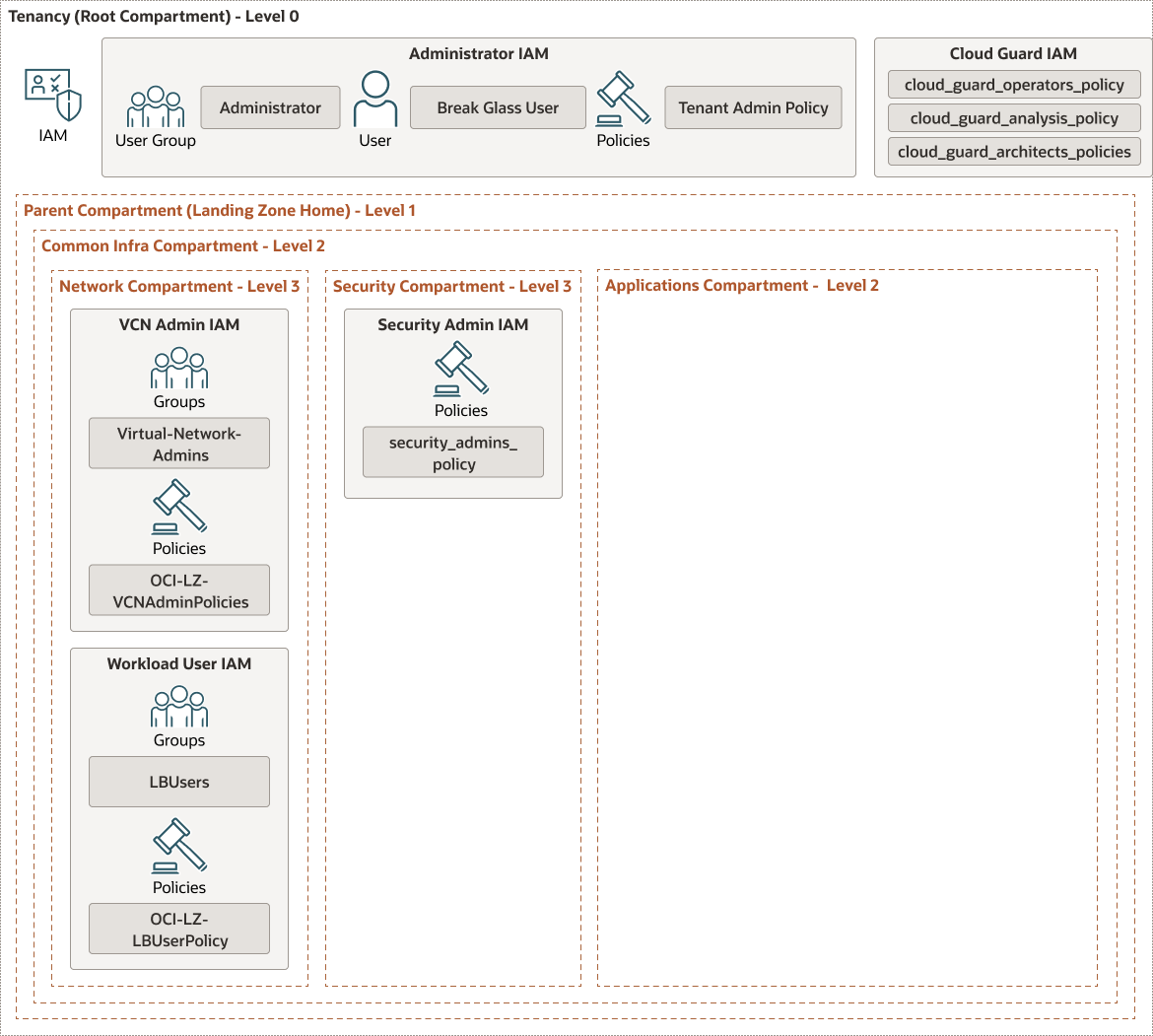

Identity and Access Managementポリシーの理解

次の図は、ベースラインのエンタープライズ・ランディング・ゾーン・アーキテクチャ全体でのIAMポリシーの分散を示しています。

図elz- identity.pngの説明

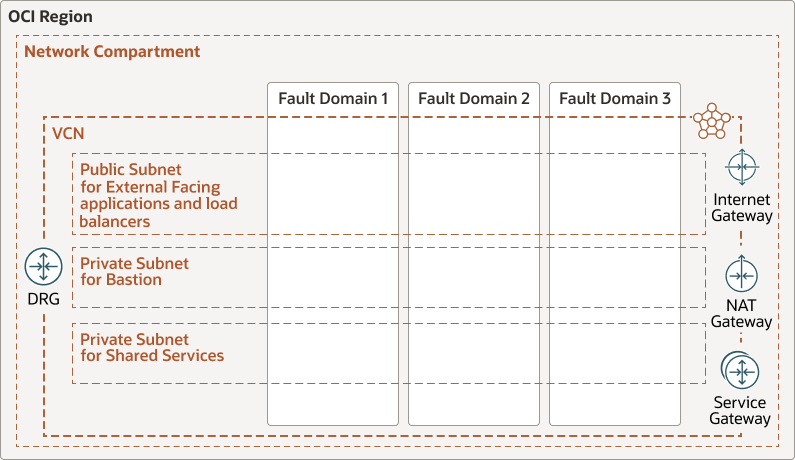

Virtual Cloud Networksの理解

この図は、コンパートメント・トポロジ内のVCNと、それらのVCNをサブネットに分割する方法を示しています:

- ルート・テーブル

ルート表は、ゲートウェイを介したサブネットからのVCNのトラフィックを外部宛先にマップするために使用されます。エンタープライズ・スケール・ベースライン・ランディング・ゾーンは、インターネット・ゲートウェイに関連付けられたルート表を作成します。必要なトラフィックがインターネット・ゲートウェイに到達できるように、ルート表にルールを作成する必要があります。ルールはワークロードによって異なります。

- ネットワーク・アドレス変換(NAT)ゲートウェイ

NATゲートウェイを使用すると、パブリックIPアドレスを持たないクラウド・リソースは、着信インターネット接続に公開されることなくインターネットにアクセスできます。エンタープライズ・スケール・ベースライン・ランディング・ゾーンは、ランディング・ゾーン・デプロイメント用のNATゲートウェイを作成します。各ワークロード・コンパートメントからのトラフィックをルーティングするルート表およびルート・ルールも作成されます。実際のルート・ルールはワークロードによって異なります。ワークロードをOCIに移動するときにルールを作成します。

サブネットの理解

- サブネット- パブリック

パブリック・サブネットは、ロード・バランサを含む、インターネットに直接接続されているすべてのサーバーおよびリソースをホストします。セキュリティの説明に従って、適切なクラウド・ガード・レシピおよびその他のセキュリティ機能を使用してこのサブネットを保護する必要があります。

- サブネット- 共有サービス

プライベート・サブネットは、組織で使用するすべての共通または共有サービスをホストします。アプリケーションに応じて、クラウド・テナンシ内のサーバー間のネットワーク・トラフィック(東/西トラフィック)がこのサブネットに出入りできるように、セキュリティ・リストを作成する必要があります。ワークロードのデプロイ中にセキュリティ・リストを作成します。

- サブネット要塞サービス

Bastionサービスをホストするプライベート・サブネット。要塞は、パブリック・エンドポイントがないターゲット・リソースへの制約および時間制限付きのアクセスを提供します。要塞の構成は、組織のクラウド管理者がプライベート・サブネットに存在するリソースにアクセスできるようにするために重要です。

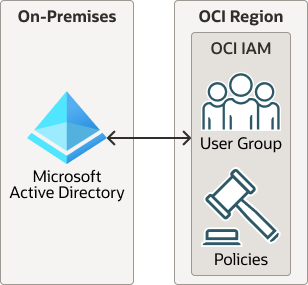

Microsoft Active Directoryを使用したランディング・ゾーンのフェデレート

Active Directoryに使用するものと同じグループ名をOCIで使用します。そのためには、Active Directoryグループ名を変数としてEnterprise Scaleベースライン・ランディング・ゾーンTerraformモジュールに渡します。グループは、ランディング・ゾーンによって作成され、Active Directoryグループにマップされます。

次の図は、エンタープライズ・スケール・ベースライン・ランディング・ゾーンでサポートされているMicrosoft Active Directoryフェデレーションを示しています。

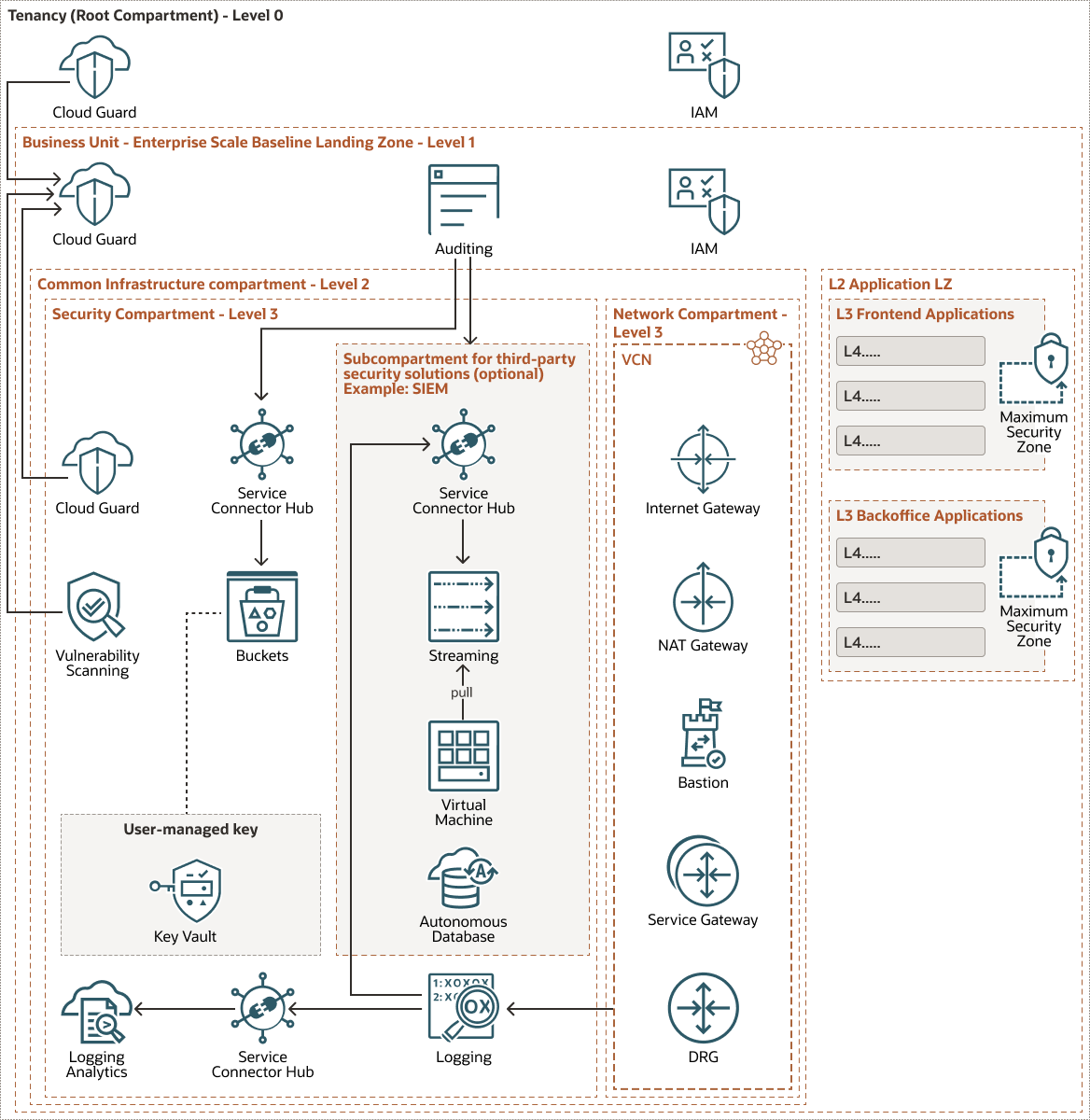

セキュリティの理解

この図は、エンタープライズ・ベースライン・ランディング・ゾーンのセキュリティ実装のトポロジを示しています。

- 要塞

要塞は、パブリック・エンドポイントのないリソースに対しセキュアでセッション・ベースのアクセスを提供します。Bastionsでは、認可されたユーザーが、Secure Shell (SSH)セッションを使用して特定のIPアドレスからターゲット・リソースに接続できます。

- クラウド・ガード

クラウド・ガードは、顧客がOracle Cloudで強力なセキュリティ・ポスチャをモニター、識別、実現および維持するのに役立つクラウドネイティブ・サービスです。

エンタープライズ・スケール・ベースライン・ランディング・ゾーン・スタックを使用してクラウド・ガード・リソースをプロビジョニングする場合、ターゲットは親コンパートメント内のすべてのリソースです。エンタープライズ・スケール・ベースライン・ランディング・ゾーンには、2つのOracle管理レシピ(OCI Configuration Detector RecipeおよびOCI Activity Detector Recipe)が含まれます。これらのディテクタ・レシピは、チェックを実行し、リソースに対する潜在的なセキュリティの問題を特定します。

- 脆弱性スキャン・サービス(VSS)

脆弱性スキャンは、クラウド・リソースに潜在的な脆弱性がないかを定期的にチェックすることで、セキュリティ・ポスチャを改善するのに役立ちます。

- セキュリティ・リスト

セキュリティ・リストは、イングレスおよび送信トラフィックを制御できる仮想ファイアウォールです。エンタープライズ・スケール・ベースライン・ランディング・ゾーンは、インターネット・ゲートウェイに関連付けられたセキュリティ・リストを作成します。実際のイングレスおよびエグレス・ルールは、ワークロードおよび許可するトラフィックによって異なります。ワークロードをOCIに移動するときにイングレスおよびエグレス・ルールを構成します。