Oracle Cloud Infrastructure向けのDDoS保護の設計

選択する設計オプションは多数ありますが、ほとんどの設計に共通する要素は次のとおりです。

- ビジネス・セキュリティ標準に準拠

- セキュアなエンドツーエンド

- 多層防御モデルに従う

- 容易

- 拡張可能

OCI DDoS保護サービスの主な目的は、組織のDDoS要件を満たす安全でスケーラブルなソリューションを提供し、本番、ステージング、開発、品質保証、障害時リカバリなどの複数の環境層をサポートすることです。OCI DDoS保護サービスは、Webアプリケーション・ファイアウォール(WAF)などのOCIクラウドネイティブ・コンポーネントを利用して、多層防御セキュリティ・モデルを使用して、可用性の高いスケーラブルなアーキテクチャを構築するのにも役立ちます。ネットワーク・ロード・バランサ(NLB)、フレキシブル・ロード・バランサ(FLB)、DDoSが有効なサード・パーティの次世代ファイアウォール(NGFW)、およびTLS/SSL証明書と、各設計に関連する利点および考慮事項。

設計オプション1: Webアプリケーション・ファイアウォールと単一ネットワークLoad Balancer

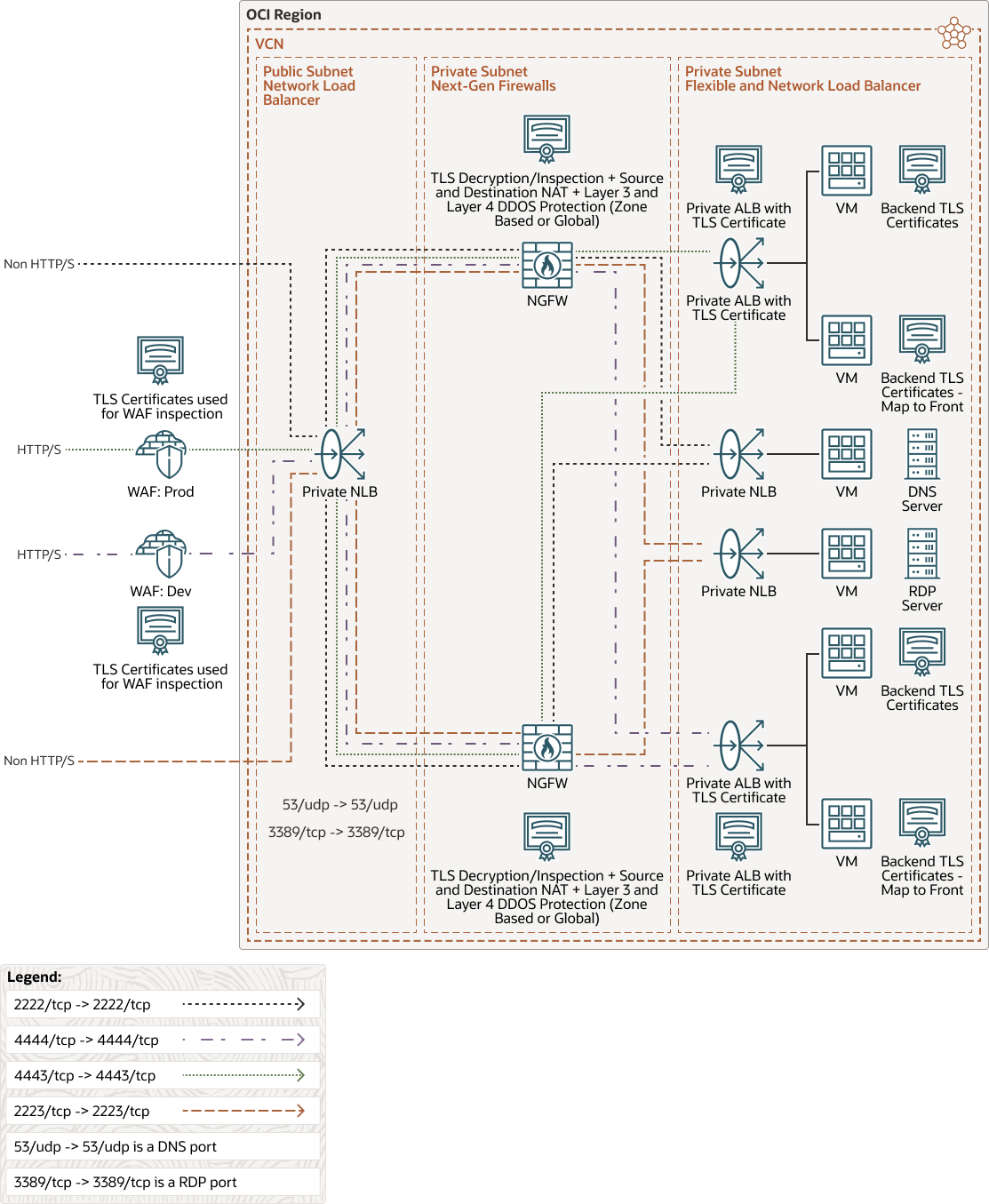

この設計では、HTTP/SフローのWAF、NGFW、プライベートFLBおよびバックエンド・サーバーでTLS証明書が使用されます。HTTP/Sフローは、常にOCI WAFエッジからイングレスし、NLB、NGFW、最後にプライベートFLBの順番に動作します。このアプローチには、環境層ごとに複数のWAFポリシー(本番、QA、DRなど)が必要で、HTTP/Sトラフィックを単一のNLB、単一のFLBおよび対応するバックエンド・セットに転送する必要があります。

ノート:

すべてのHTTP/S以外のフローでは、フローは常に、OCI WAF、NGFW、最後にプライベートNLBをバイパスして、NLB経由でイングレスします。これにより、ゾーン・ベースのレベルまたはグローバル・レベルでファイアウォールDDoSを実装して、レイヤー3およびレイヤー4攻撃に集中できます。次のダイアグラムにこのアーキテクチャを示します。

single-network-lb-ngfw-architecture.zip

OCIエッジを介したトラフィック・イングレスとして、OCI WAFエッジ・ポリシーはTLS/SSLターミネーションを実行します。次に、パケットは復号化されるため、トラフィックを特定のポートの起点に送信する前に、悪意のあるWAFレイヤー7のペイロードがないか検査できます。デフォルトでは、これは443/TCPで、特定のポートで転送するように構成できます。

OCI WAFの起点は、トラフィックを単一のNLBに転送するように構成されており、これにより、トラフィックは特定のTCPポートのサードパーティNGFWコンピュート・インスタンスに転送されます。たとえば、上の図では、OCI WAFエッジからの緑と青のトラフィック・フローが、それぞれ4443/TCPおよび4444/TCPの特定のポートのオリジン(NLBリスナーIPアドレス)に送信されます。次に、NLBは、トラフィックを同じTCPポートのバックエンド・セット(NGFW)に転送するように構成されます。

NLBはレイヤー3および4で動作し、パブリック・サブネットに配置されます。NLBは通常、クライアントのソースIPアドレスを保持するように構成されます。OCI WAFを介したトラフィック・イングレスは、OCI WAFサービス専用のドキュメント化されたOCI WAF CIDRを使用してプロキシ設定されます。トラフィックは文書化されたOCI WAF CIDRのリストからプロキシされるため、セキュリティ・リストやNSG(あるいはその両方)を利用して、有効で信頼できるOCI WAF CIDRのリストへの接続を制限することで、セキュリティのレイヤーを追加できます。また、これは、NLBサブネット・フロー・ログとサード・パーティのNGFWトラフィック・ログには、OCI WAF CIDR範囲のIPアドレスのみがソースIPとして表示されます。

この設計ではNLBを使用してアクティブ/アクティブのファイアウォールを利用するため、サードパーティーのファイアウォールは、リターントラフィックの対称パスを維持するためにプライベートFLBにトラフィックを転送する前に、ソースNATを実行する必要があります。宛先がプライベートFLBであるため、NGFWも宛先NATを実行する必要があります。

NGFWが復号化と検査をサポートしていると仮定すると、トラフィックを特定のFLBに転送する前に、NGFW上の暗号化されていないペイロードでIDS/IPSを実行するためにトラフィックを復号化できます。

提供されている要件と前述の設計オプションを考慮すると、このデプロイメントの次のベスト・プラクティスを完了できます。

- 環境層(本番、開発およびQA)ごとにWAFポリシーを分離します。

- 単一のネットワーク・ロード・バランサ(NLB)を使用します。

- 複数の環境層に同じバックエンドNGFWを再利用します。

- 多層防御アーキテクチャを設計します。

- 環境をエンドツーエンドで保護します。

- オンプレミスからのOracle Cloudへの攻撃を軽減し、制御します。

- 組織の制御により、レイヤー3およびレイヤー4のDDoS保護を取得します。

- Oracleのオファリングを補完するために、ユーザー制御を使用してファイアウォール・レイヤーでDDoSを構成します。

設計オプション2: Webアプリケーション・ファイアウォールと複数のネットワーク・ロード・バランサ

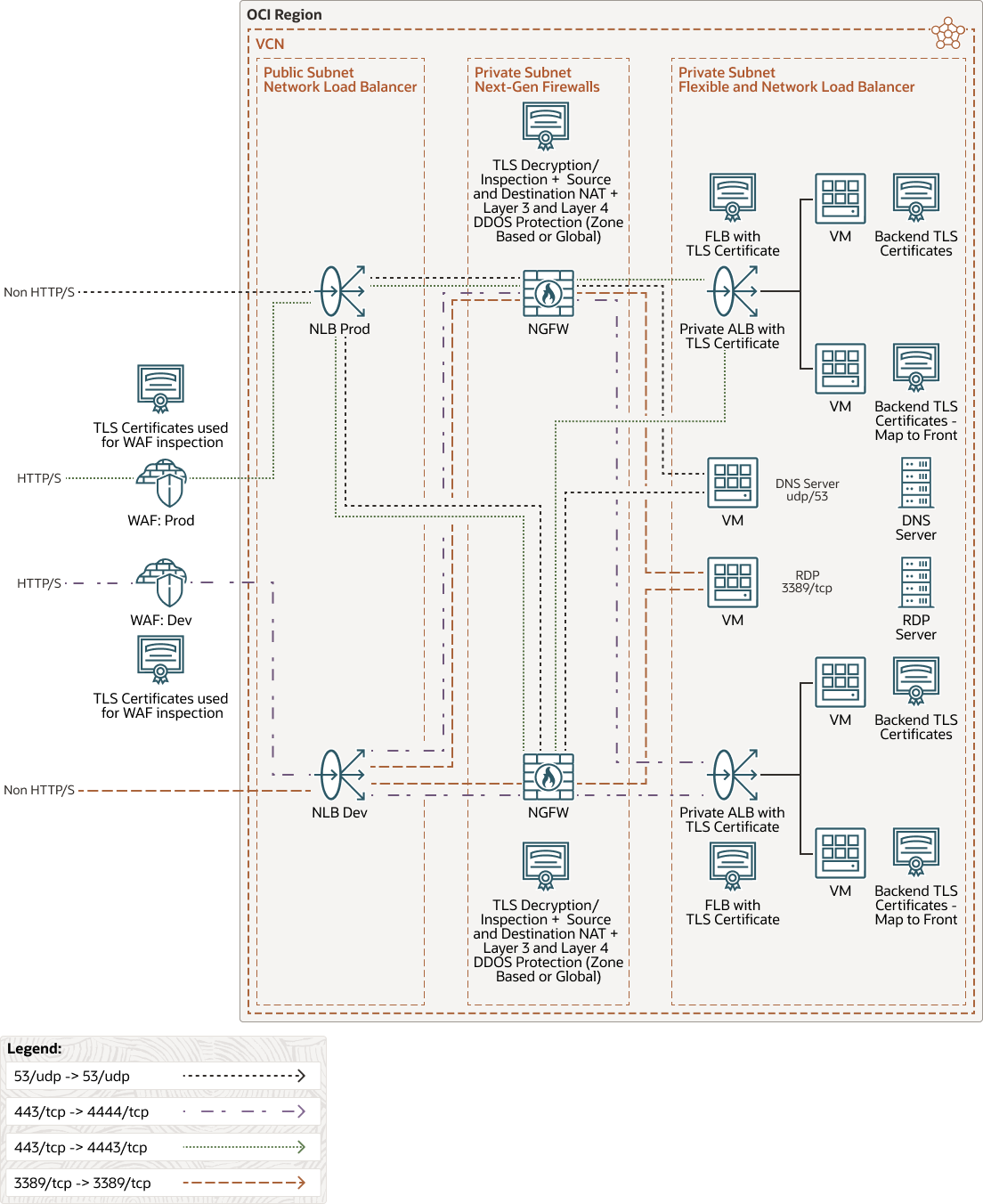

この設計では、テクノロジ、コンポーネントおよびデータ・フローは以前の設計と変わりません。OCIエッジを介してトラフィックがイングレスされると、悪意のあるWAFレイヤー7ペイロードのOCI WAFエッジ・ポリシーによって処理および検査された後、NLB、NGFWおよび最終的にはプライベートALBに送信されます。同様に、HTTP/S以外のフローはすべて、常に、OCI WAFとNGFWをバイパスし、最後にプライベートNLB経由でイングレスします。これにより、ゾーン・ベースのレベルまたはグローバル・レベルでファイアウォールDDoSを実装して、レイヤー3およびレイヤー4攻撃に集中できます。

オプション2の設計の主な違いは、環境層(本番、開発およびQA)ごとに複数のNLBを活用して、環境トラフィックを分離することです。オプション2では、各NLBは、トラフィックを転送するためのバックエンドセットとして、NGFW上の一意のセカンダリIPアドレスを使用します。トラフィックは最終的に、指定されたアプリケーションまたはサービスの指定されたFLBに移動します。この設計では、単一のNLBを使用して、50のリスナー制限を超えてスケーリングする機能も導入されています。この設計により、NLBリスナー・ポートを再利用して、各環境層(本番、開発およびQA)のトラフィック・フローを標準化することもできます。

次のダイアグラムにこのアーキテクチャを示します。