시작하기 전에

이 30분 자습서에서는 PeopleSoft 클라우드 관리자와 함께 사용할 가상 클라우드 네트워크를 계획하는 프로세스에 대해 설명합니다. Cloud Manager 설치의 일부로 또는 Oracle Cloud Infrastructure 콘솔에서 가상 클라우드 네트워크를 생성할 수 있습니다.

배경

Oracle Cloud Infrastructure에서 클라우드 관리자 인스턴스를 생성하려면 VCN(가상 클라우드 네트워크), 공용 또는 전용 서브넷, 라우트 테이블 및 보안 목록에서 액세스 규칙 및 제한 사항을 정의해야 합니다. 이 사용지침서에는 Cloud Manager와 함께 사용할 VCN 기능 생성에 대한 정보가 포함되어 있습니다. VCN에 대한 자세한 내용은 Oracle Cloud Infrastructure 설명서를 참조하십시오.

리소스 관리자를 사용하여 클라우드 관리자 스택을 설치하는 경우 리소스 관리자 프로세스의 일부로 VCN 및 필요한 네트워킹 리소스를 생성할 수 있습니다. 이 경우 이 튜토리얼을 건너뛸 수 있습니다. 이 절차는 네트워크 리소스를 수동으로 설정하려는 고급 사용자를 위한 것입니다.

Oracle Cloud Infrastructure 문서의 네트워킹 개요를 참조하십시오.

주:

이 자습서가 포트를 언급하는 위치에서는 UDP 포트로 명시적으로 언급되지 않는 한 TCP 포트를 참조합니다.PeopleSoft Cloud Manager 설치 시리즈의 세번째 자습서입니다. 자습서를 나열된 순서대로 읽습니다. 선택적 자습서에서는 설정을 위한 대체 방법을 제공합니다.

- PeopleSoft Cloud Manager 설치 준비

- PeopleSoft Cloud Manager에 대한 Oracle Cloud 계정 정보 확인

- PeopleSoft Cloud Manager에 대한 가상 클라우드 네트워크 계획(선택사항)

- Oracle Cloud Infrastructure 콘솔에서 PeopleSoft 클라우드 관리자용 가상 클라우드 네트워크 만들기(선택사항)

- PeopleSoft Cloud Manager에서 사용자정의 또는 프라이빗 네트워크 리소스 사용(선택사항)

- PeopleSoft Cloud Manager에 대한 사용자 정의 Linux 이미지 만들기(선택사항)

- Oracle Cloud Infrastructure에서 PeopleSoft Cloud Manager에 대한 사용자정의 Windows 이미지 생성(선택사항)

- PeopleSoft Cloud Manager에 대한 비밀번호 관리를 위한 저장소 리소스 생성

- PeopleSoft Cloud Manager에 대한 API 서명 키 생성

- 리소스 관리자와 함께 PeopleSoft Cloud Manager 스택 설치

- Cloud Manager 인스턴스에 로그인

- Cloud Manager 설정 지정

- PeopleSoft Cloud Manager 저장소에 파일 스토리지 서비스 사용

- 클라우드 관리자 사용자, 역할 및 권한 목록 관리

- PeopleSoft Cloud Manager에 대한 웹 프록시 구성(선택사항)

- PeopleSoft 클라우드 관리자 환경용 Oracle Cloud Infrastructure에서 로드 밸런서 생성(선택사항)

- Oracle Cloud Infrastructure에서 PeopleSoft Cloud Manager에 대해 정의된 태그 생성(선택사항)

- PeopleSoft Cloud Manager에서 자동 스케일링을 위한 데이터 과학 리소스 생성(선택사항)

가상 클라우드 네트워크 요소 검토

Cloud Manager 환경에 사용되는 네트워크 구성 요소는 다음과 같습니다.

VCN - Cloud Manager 리소스 관리자 스택 설정의 일부로 또는 Oracle Cloud Infrastructure 콘솔에서 VCN을 생성할 수 있습니다.

- 리소스 관리자에 Cloud Manager 스택을 설치할 때 새 VCN을 생성할지 아니면 기존 VCN을 사용할지 선택합니다.

새 VCN을 생성하는 경우 설치 시 Cloud Manager 인스턴스와 동일한 컴파트먼트에 게이트웨이, 서브넷 및 보안 규칙이 포함된 VCN이 생성됩니다.

- In the Oracle Cloud Infrastructure Console you can create a VCN with related resources, which creates a VCN with default components, including public or private subnets, security lists, Internet or NAT gateways, and route tables.

자습서를 참조하십시오. Oracle Cloud Infrastructure 콘솔에서 VCN 생성.

- 또한 Oracle Cloud Infrastructure 콘솔에서 VCN만 생성하고 나중에 다른 리소스를 지정할 수도 있습니다.

- 일부 프로비저닝 및 마이그레이션된 환경에는 별도의 VCN을 사용할 수 있습니다.

PeopleSoft Cloud Manager(선택 사항)에서 사용자 정의 또는 개인 네트워크 리소스 사용 자습서를 참조하십시오.

- Cloud Manager 저장소에 사용되는 파일 스토리지 서비스 파일 시스템에 대한 VCN 요구 사항은 설정에 사용하는 방법에 따라 달라집니다.

주:

파일 스토리지 서비스 파일 시스템은 마운트 대상의 IP 주소 또는 DNS를 통해 액세스되기 때문에 이 사용지침서는 파일 시스템이 아닌 마운트 대상을 가리키는 경우도 있습니다.자세한 내용은 PeopleSoft 클라우드 관리자 저장소용 파일 스토리지 서비스 사용 자습서를 참조하십시오.

서브넷 - Cloud Manager VCN에서 공용, 전용 및 지역 서브넷을 생성할 수 있습니다. 서브넷 정의 절을 참조하십시오.

- 퍼블릭 서브넷

공용 서브넷에서 만든 인스턴스는 공용 IP 주소를 가지며 인터넷에서 액세스할 수 있습니다.

- 프라이빗 서브넷

전용 서브넷에서 인스턴스를 생성하면 공용 IP 주소가 없습니다. 전용 서브넷의 인스턴스가 인바운드 인터넷 연결에 노출되지 않고 인터넷에 송신할 수 있도록 하려면 NAT(네트워크 주소 변환) 게이트웨이를 설정하거나 웹 프록시를 사용할 수 있습니다. Oracle은 웹 프록시를 설정하는 것보다 더 쉬운 NAT 게이트웨이를 사용할 것을 권장합니다. 그러나 비즈니스 또는 보안 요구 사항을 충족하기 위해 웹 프록시를 선택할 수도 있습니다.

리소스 관리자에 Cloud Manager 스택을 설치할 때 공용 또는 전용 서브넷을 생성하도록 선택할 수 있습니다. 개인 서브넷을 선택하는 경우 설치의 일부로 배스천 인스턴스 또는 "점프 호스트"를 만들도록 선택할 수 있습니다. 전용 서브넷의 IP는 인터넷에서 직접 액세스할 수 없습니다. 전용 서브넷의 CM 인스턴스에 액세스하기 위해 배스천을 설정하여 Cloud Manager 웹 서버(PIA)에 대한 SSH 터널링 및 SOCKS(소켓 보안) 프록시 연결을 사용으로 설정할 수 있습니다. 배스천 인스턴스는 Oracle Linux 플랫폼 이미지를 사용하여 생성되며 새 VCN 내에 생성됩니다.

NAT 게이트웨이 설정에 대한 자세한 내용은 Oracle Cloud Infrastructure 설명서를 참조하십시오. 웹 프록시와 함께 사용하기 위해 Cloud Manager 인스턴스에서 필요한 환경 변수를 설정하는 방법을 알아보려면 클라우드 관리자에 대한 웹 프록시 구성 자습서를 참조하십시오.

- 지역 서브넷

지역별 서브넷은 특정 가용성 도메인에 국한되지 않습니다. 리전의 가용성 도메인에 리소스가 포함될 수 있습니다. Oracle은 유연성이 뛰어나므로 권장하고 있습니다. Oracle Cloud Infrastructure 콘솔에서 지역별 서브넷을 생성할 수 있으며, Cloud Manager는 이러한 지역별 서브넷에 PeopleSoft 환경 인스턴스를 배포할 수 있습니다.

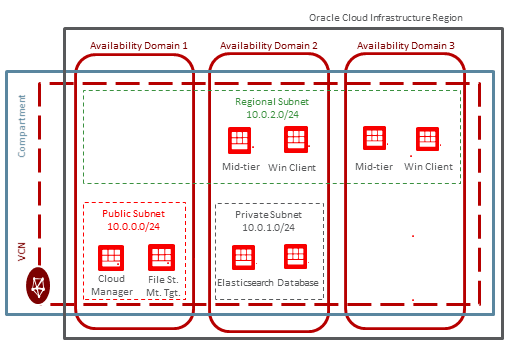

이 그림은 공용, 전용 및 지역 서브넷이 있는 간단한 VCN을 보여줍니다.

보안 목록 및 포트

- 이 자습서의 계획 서브넷 섹션에서는 클라우드 관리자, 파일 시스템에 대한 파일 스토리지 서비스 마운트 대상, 전체 계층, 중간 계층 등의 구성요소 간 필요한 통신을 수용하도록 VCN 서브넷을 설계하는 방법에 대해 설명합니다.

- [필요한 포트에 대한 보안 목록 검토] 섹션에서는 구성요소가 서로 다른 서브넷으로 구분된 Cloud Manager 인스턴스에 대한 보안 목록을 설정하는 예를 제공합니다.

- Review Cloud Manager Ports(클라우드 관리자 포트 검토) 섹션에는 Cloud Manager 구성에 사용되는 포트가 나열됩니다.

- 프로비저닝 및 마이그레이션된 PeopleSoft 환경에서 사용할 네트워크 보안 그룹을 설정할 수도 있습니다. PeopleSoft Cloud Manager(선택 사항)에서 사용자 정의 또는 개인 네트워크 리소스 사용 자습서를 참조하십시오.

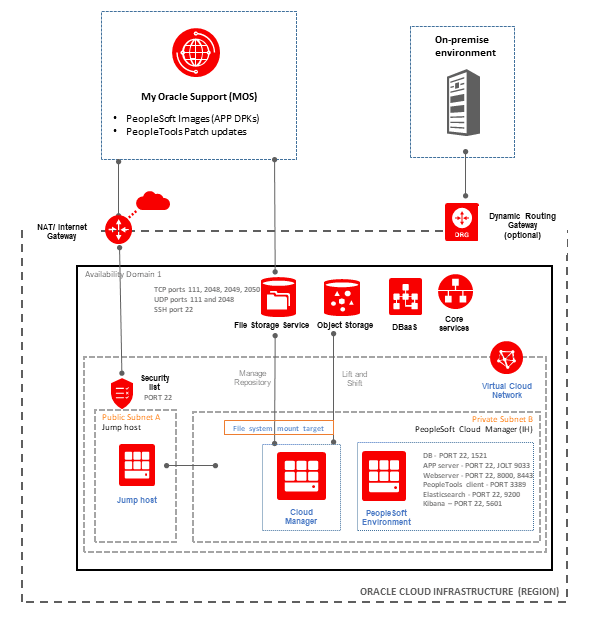

샘플 Cloud Manager 배치 검토

이 그림은 샘플 Cloud Manager 배치에 대한 네트워크 구성 요소를 보여줍니다.

- 모든 인스턴스 및 VCN이 가용성 도메인 1에 설치됩니다.

- Cloud Manager 인스턴스는 전용 서브넷 B에 설치됩니다. 즉, 인터넷에 액세스할 수 없습니다.

- 프로비저닝된 PeopleSoft 환경은 동일한 전용 서브넷 B에 설정됩니다.

- 프로비저닝된 PeopleSoft 환경에는 데이터베이스(DB), PeopleTools 클라이언트, 애플리케이션 서버(APP 서버), 웹 서버 및 검색 스택을 비롯한 다양한 노드가 포함될 수 있습니다.

검색 스택 노드에는 검색(OpenSearch 또는 Elasticsearch) 및 대시보드(OpenSearch 대시보드 또는 Kibana)가 포함될 수 있습니다. - 배스천 또는 점프 호스트가 공용 서브넷 A에 설치되고 NAT 게이트웨이를 통해 인터넷에 연결됩니다.

- Cloud Manager 인스턴스 또는 프로비전된 PeopleSoft 환경은 배스천을 통해 인터넷에 액세스해야 합니다.

- 클라우드 관리자 인스턴스는 클라우드 관리자 인스턴스와 동일한 프라이빗 서브넷 B에 있는 마운트 대상을 통해 파일 스토리지 서비스에 설정된 파일 시스템에 접속합니다.

- PeopleSoft 애플리케이션 이미지(APP DPK) 및 PeopleTools 패치는 파일 스토리지 서비스 파일 시스템으로 다운로드되어 클라우드 관리자 리포지토리에서 제공됩니다.

다운로드한 항목에는 COBOL DPK와 같은 환경을 프로비저닝할 때 선택할 수 있는 소프트웨어와 버그 및 PRP도 포함됩니다.

- 클라우드 관리자 리프트 앤 시프트 프로세스를 사용하여 온프레미스 환경을 오브젝트 스토리지에 업로드할 수 있습니다.

이 그림에서 온프레미스 환경은 동적 라우팅 게이트웨이를 통해 VCN에 연결됩니다.

- 프로비저닝된 환경의 데이터베이스는 데이터베이스 서비스(DBaaS)에서 호스팅할 수 있습니다.

- 서브넷에는 다양한 구성 요소에 필요한 포트에 액세스할 수 있는 보안 목록이 있습니다.

이 자습서의 Review Cloud Manager Ports(클라우드 관리자 포트 검토) 섹션에는 필요한 포트가 나열됩니다.

계획 서브넷

서브넷 및 보안 목록을 사용하여 보안 및 통신 요구 사항에 따라 환경 구성 요소를 구성합니다.

VCN에서 정의하는 서브넷은 PeopleSoft 환경과 Cloud Manager 구성요소 간의 통신 요구사항을 고려해야 합니다. 모든 서브넷은 Cloud Manager 인스턴스의 트래픽을 허용해야 합니다. 이를 위해서는 소스 서브넷(클라우드 관리자가 상주하는 서브넷)에서 SSH, WinRM 및 파일 스토리지 서비스 마운트 대상 포트를 허용하는 각 보안 목록에 규칙을 추가해야 합니다.

PeopleSoft 환경을 성공적으로 배포하려면 해당 서브넷에 배포할 PeopleSoft 인스턴스 유형을 기반으로 서브넷에 대한 보안 목록을 정의해야 합니다.

예를 들어, 중간 계층, 데이터베이스 계층 및 PeopleSoft Windows 클라이언트에 대해 별도의 서브넷을 생성하는 경우 중간 계층 인스턴스를 호스트하는 서브넷에 대한 보안 목록을 생성하여 사용자가 PeopleSoft 환경을 배치할 때 사용할 모든 필수 포트를 허용해야 합니다.

PeopleSoft 배포에 둘 이상의 서브넷을 사용하려는 경우 해당 서브넷은 서로 간 및 Cloud Manager가 설정된 서브넷에서 통신을 허용해야 합니다. 클라우드 관리자 및 파일 스토리지 서비스 마운트 대상이 다른 서브넷에 배치될 인스턴스와 통신할 수 있도록 허용하는 서브넷에 대한 보안 목록을 생성합니다. 또한 서브넷은 서로 통신할 수 있어야 합니다. 예를 들어, 중간 계층 서브넷과 데이터베이스 서브넷을 사용하는 경우 데이터베이스 서브넷이 클라우드 관리자 서브넷의 트래픽을 허용하는 것 외에도 중간 계층 서브넷의 트래픽을 허용하도록 각 서브넷에 대한 보안 목록을 설정해야 합니다.

클라우드 관리자용 VCN을 생성하는 경우 옵션 중 하나를 선택하여 관련 리소스가 있는 VCN을 생성하거나 VCN만 생성합니다. 자습서 Oracle Cloud Infrastructure 콘솔에서 PeopleSoft 클라우드 관리자에 대한 가상 클라우드 네트워크를 생성하면 관련 리소스를 생성하는 옵션을 사용하여 VCN이 생성됩니다. 그러면 열린 액세스가 있는 공용 서브넷, 전용 서브넷, 인터넷 게이트웨이, 라우트 테이블 및 보안 목록을 포함하여 기본 구성요소가 있는 VCN이 생성됩니다.이 경우 VCN CIDR을 소스로 사용하거나 Cloud Manager의 서브넷 CIDR을 소스로 사용하여 모든 클라우드 관리자 SSH, WinRM 및 파일 스토리지 서비스 마운트 대상 포트를 허용하려면 기본 보안 목록을 규칙으로 업데이트해야 합니다.

대신 VCN만 생성하도록 선택할 경우 서브넷을 별도로 정의합니다. 이 경우 서브넷당 하나의 보안 목록이 있으며, 클라우드 관리자가 상주하는 서브넷의 트래픽을 허용하도록 각 보안 목록을 업데이트해야 합니다.

PeopleSoft Cloud Manager 이미지에는 기본 포트 8000(HTTP) 및 8443(HTTPS)을 사용하는 웹 서버 설치가 포함되어 있습니다. 보안 프로토콜에서 다른 포트 값을 사용해야 할 수도 있습니다. 다른 포트를 사용하는 경우 여기서 구성하고 Cloud Manager 스택을 설치할 때 동일한 값을 제공하십시오.

참고. Oracle은 모든 배치에서 HTTPS 프로토콜을 사용할 것을 적극 권장합니다. PeopleTools System and Server Administration 제품 설명서에 있는 지침에 따라 SSL(Secure Sockets Layer) 암호화에 필요한 암호화 키와 인증서를 구현합니다. Oracle Help Center의 PeopleSoft PeopleTools, 온라인 도움말 및 PeopleBooks를 참조하십시오.

다음 표에서는 PeopleSoft 노드 유형에 따라 필요한 필수 보안 규칙을 보여줍니다.

| 대상 | 소스: 클라우드 관리자 및 파일 스토리지 서비스 마운트 대상 | 출처: Mid-tier | 출처: 데이터베이스 | 출처: PeopleSoft Windows Client | 출처: PUM(전체 계층) | 출처: OpenSearch 또는 Elasticsearch |

|---|---|---|---|---|---|---|

| 클라우드 관리자 및 파일 스토리지 서비스 마운트 대상 |

|

파일 스토리지 서비스 마운트 대상(TCP 포트 111, 2048, 2049, 2050, UDP 포트 111 및 2048) | 파일 스토리지 서비스 마운트 대상(TCP 포트 111, 2048, 2049, 2050, UDP 포트 111 및 2048) |

데이터베이스 포트(1521, 1522) |

파일 스토리지 서비스 마운트 대상(TCP 포트 111, 2048, 2049, 2050, UDP 포트 111 및 2048) | 파일 스토리지 서비스 마운트 대상(TCP 포트 111, 2048, 2049, 2050, UDP 포트 111 및 2048) |

| 중간 계층 | SSH(포트 22) |

|

NA |

|

NA |

NA |

| 데이터베이스 | SSH(포트 22) | 데이터베이스 포트(1521) | NA |

데이터베이스 포트 (1521, 1522) |

NA |

NA |

| PeopleSoft Windows 클라이언트 |

|

NA |

NA |

NA |

NA |

NA |

| 전체 계층(PUM) |

SSH(포트 22) |

NA |

NA |

데이터베이스 포트(1521, 1522) |

NA |

|

| OpenSearch 또는 Elasticsearch | SSH(포트 22) | OpenSearch 또는 Elasticsearch HTTP(포트 9200) |

NA |

NA |

OpenSearch 또는 Elasticsearch(포트 9200) | NA |

필요한 포트에 대한 보안 목록 검토

다음은 클라우드 관리자용 VCN에 대해 생성된 세 개의 서브넷에 대한 샘플 보안 목록입니다. 이 경우 다음 설정을 가정합니다.

- Cloud Manager 인스턴스 및 파일 스토리지 서비스 마운트 대상은 공용 서브넷 evQs: US-ASHBURN-AD-1(10.0.0.0/24)에서 호스트됩니다.

- 중간 계층 구성 요소(응용 프로그램 서버, Process Scheduler 및 웹 서버), Windows 클라이언트, 전체 계층 및 검색 스택 인스턴스는 공용(public) 서브넷 evQs: US-ASHBURN-AD-2(10.0.1.0/24)에서 호스팅됩니다.

- 데이터베이스 인스턴스는 공용(public) 서브넷 evQs: US-ASHBURN-AD-3(10.0.2.0/24)에서 호스팅됩니다.

다음 표에는 Cloud Manager 인스턴스 및 파일 시스템 마운트 대상을 호스팅하는 첫번째 공용 서브넷의 보안 목록에 필요한 규칙이 나열되어 있습니다.

| 소스 CIDR | IP 프로토콜 | 소스 포트 범위 | 대상 포트범위 |

|---|---|---|---|

| 10.0.0.0/24 | TCP |

모두 |

2048-2050(파일 스토리지 서비스 마운트 대상) |

| 10.0.0.0/24 | TCP | 모두 | 111(파일 스토리지 서비스 마운트 대상) |

| 10.0.0.0/24 | UDP | 모두 | 2048(파일 스토리지 서비스 마운트 대상) |

| 10.0.0.0/24 | UDP | 모두 | 111(파일 스토리지 서비스 마운트 대상) |

| 10.0.1.0/24 | TCP | 모두 | 2048-2050(파일 스토리지 서비스 마운트 대상) |

| 10.0.1.0/24 | TCP | 모두 | 111(파일 스토리지 서비스 마운트 대상) |

| 10.0.1.0/24 | UDP | 모두 | 2048(파일 스토리지 서비스 마운트 대상) |

| 10.0.1.0/24 | UDP | 모두 | 111(파일 스토리지 서비스 마운트 대상) |

| 10.0.2.0/24 | TCP | 모두 | 2048-2050(파일 스토리지 서비스 마운트 대상) |

| 10.0.2.0/24 | TCP | 모두 | 111(파일 스토리지 서비스 마운트 대상) |

| 10.0.2.0/24 | UDP | 모두 | 2048(파일 스토리지 서비스 마운트 대상) |

| 10.0.2.0/24 | UDP | 모두 | 111(파일 스토리지 서비스 마운트 대상) |

| 0.0.0.0/0 | TCP | 모두 | 22 (SSH) |

다음 표에는 중간 계층, PeopleSoft Windows 클라이언트, 전체 계층 및 검색 스택(OpenSearch 또는 Elasticsearch)을 호스팅하는 두번째 서브넷의 보안 목록에 필요한 규칙이 나열되어 있습니다.

| 소스 CIDR | IP 프로토콜 | 소스 포트 범위 | 대상 포트 범위를 지정합니다. |

|---|---|---|---|

| 10.0.0.0/24 | TCP |

모두 |

22 (SSH) |

| 10.0.0.0/24 | TCP | 모두 | 5985 및 5986(Winrm) 139 및 445(CIFS) |

| 10.0.0.0/24 | UDP | 모두 | 137 및 138(CIFS) |

| 10.0.1.0/24 | TCP | 모두 |

|

| 0.0.0.0/0 | TCP | 모두 | 3389 (RDP) |

다음 표에는 데이터베이스를 호스트하는 세번째 서브넷의 보안 목록에 필요한 규칙이 나열되어 있습니다.

| 소스 CIDR | IP 프로토콜 | 소스 포트 범위 | 대상 포트 범위를 지정합니다. |

|---|---|---|---|

| 10.0.0.0/24 | TCP |

모두 |

22 (SSH) |

| 10.0.0.0/24 | TCP | 모두 | 1521(데이터베이스 포트) |

공용(public) 로드 밸런서의 보안 목록 검토

Oracle Cloud Infrastructure에서 공용 또는 전용 로드 밸런서를 생성하고 PeopleSoft Cloud Manager 환경의 트래픽 분배에 사용할 수 있습니다. PeopleSoft 클라우드 관리자 환경(선택 사항)에 대한 자습서 Oracle Cloud Infrastructure에서 로드 밸런서 생성을 참조하십시오.

이 섹션에는 공용 로드 밸런서가 있는 두 서브넷에 대한 샘플 보안 목록이 포함되어 있습니다. 이 경우 다음 설정을 가정합니다.

| 서브넷 유형 | 공용 또는 전용 | 서브넷 이름 | CIDR |

|---|---|---|---|

| 외부 로드 밸런서 | 퍼블릭 |

A |

10.0.10.0/24 |

| 중간 계층 인스턴스 | 프라이빗 | C | 10.0.30.0/24 |

공용 로드 밸런서는 공용 서브넷 A(10.0.10.0/24)에서 호스팅됩니다. 그것은 인터넷에 열려 있습니다. 리스너는 SSL 포트 443을 사용합니다.

다음 표에는 공용 서브넷 A의 보안 목록에 필요한 규칙이 나열되어 있습니다.

| 소스 CIDR | IP 프로토콜 | 소스 포트 범위 | 대상 CIDR | 대상 포트 범위를 지정합니다. |

|---|---|---|---|---|

| 모든 (인터넷에서 액세스) |

TCP |

모두 |

10.0.10.0/24 (공용 로드 밸런서 CIDR, 서브넷 A) |

443(HTTPS) |

중간 계층 구성 요소(PIA, App Server, Process Scheduler, Search Stack)는 서브넷 C(10.0.30.0/24)에서 호스팅됩니다. 앱 서버 도메인은 IB로 구성됩니다. Process Scheduler는 보고서 노드로 구성됩니다.

다음 표에는 미드티어 인스턴스를 호스팅하는 서브넷 C의 보안 목록에 필요한 규칙이 나열되어 있습니다. 이 서브넷은 서브넷 A의 로드 밸런서에서 수신을 허용해야 합니다. 표시된 대상 포트가 기본값입니다.

| 소스 CIDR | IP 프로토콜 | 소스 포트 범위 | 대상 CIDR | 대상 포트 범위를 지정합니다. |

|---|---|---|---|---|

| 10.0.10.0/24 (공용 로드 밸런서의 CIDR, 서브넷 A) |

TCP |

모두 |

10.0.30.0/24 (중간 계층의 CIDR, 서브넷 C) |

8000(PIA HTTP) 5601(OpenSearch 대시보드 또는 Kibana) |

전용(private) 로드 밸런서의 보안 리스트 검토

이 섹션에는 전용 로드 밸런서가 있는 두 서브넷에 대한 샘플 보안 목록이 포함되어 있습니다. 이 경우 다음 설정을 가정합니다.

| 서브넷 유형 | 공용 또는 전용 | 서브넷 이름 | CIDR |

|---|---|---|---|

| 내부 로드 밸런서 | 프라이빗 |

B |

10.0.20.0/24 |

| 중간 계층 인스턴스 | 프라이빗 | C | 10.0.30.0/24 |

전용 로드 밸런서는 전용 서브넷 B(10.0.20.0/24)에서 호스팅됩니다. 리스너는 포트 443을 사용합니다. 서브넷 C(10.0.30.0/24)의 중간 계층 구성 요소에서 트래픽을 수락해야 합니다.

다음 표에는 전용 서브넷 B의 보안 목록에 필요한 규칙이 나열되어 있습니다.

| 소스 CIDR | IP 프로토콜 | 소스 포트 범위 | 대상 CIDR | 대상 포트 범위를 지정합니다. |

|---|---|---|---|---|

| 10.0.30.0/24 (중간 계층의 CIDR, 서브넷 C) |

TCP |

모두 |

10.0.20.0/24 (전용 로드 밸런서 CIDR, 서브넷 B) |

443(HTTPS) |

| 내부 최종 사용자를 위한 CIDR (모든 내부/인트라넷 사용자) |

TCP | 모두 | 10.0.20.0/24 (전용 로드 밸런서의 CIDR, 서브넷 B) |

443(HTTPS) |

중간 계층 구성 요소(PIA, App Server, Process Scheduler, ELK/Kibana)는 서브넷 C(10.0.30.0/24)에서 호스트됩니다. 앱 서버 도메인은 IB로 구성됩니다. Process Scheduler는 보고서 노드로 구성됩니다.

다음 표에는 미드티어 인스턴스를 호스팅하는 서브넷 C의 보안 목록에 필요한 규칙이 나열되어 있습니다. 이 서브넷은 서브넷 B의 로드 밸런서에서 수신을 허용해야 합니다. 표시된 대상 포트가 기본값입니다.

| 소스 CIDR | IP 프로토콜 | 소스 포트 범위 | 대상 CIDR | 대상 포트 범위를 지정합니다. |

|---|---|---|---|---|

| 10.0.20.0/24 (전용 로드 밸런서의 CIDR, 서브넷 B) |

TCP |

모두 |

10.0.30.0/24 (중간 계층의 CIDR, 서브넷 C) |

8000(PIA HTTP) 5601(OpenSearch 대시보드 또는 Kibana) |

Cloud Manager 포트 검토

다음 표에는 Cloud Manager 구성에 사용되는 포트가 나열되어 있습니다.

| 포트 이름 | 값 | 설명: |

|---|---|---|

| RDP | 3389 | Windows VM에 대한 원격 데스크탑 액세스에 필요합니다. |

| 파일 스토리지 서비스 마운트 대상 | TCP 포트 111, 2048, 2049 및 2050 UDP 포트 111 및 2048 |

필수* |

| Winrm | 5985 및 5986 | Winrm은 클라우드 관리자가 Windows VM에 원격으로 연결하는 데 사용하는 Windows 관리 프로토콜입니다. Oracle Cloud Infrastructure에서 PeopleSoft Cloud Manager에 대한 Windows 사용자정의 이미지 생성 자습서를 참조하십시오. |

| CIFS 프로세스 | TCP 포트 139 및 445 UDP 포트 137 및 138 |

CIFS(공통 인터넷 파일 시스템)는 Windows VM에서 Cloud Manager VM으로 파일을 전송하는 데 사용되는 프로토콜입니다. |

| NFS | TCP 포트 111, 892, 2049 및 32803 | 클라우드 관리자 자체 업데이트를 위해 PUM 인스턴스 서브넷에 필요합니다. |

| HTTP | 8000 (기본값) | 보안상의 이유로 Oracle은 기본 HTTP 포트 번호를 사용하지 않을 것을 권장합니다. Cloud Manager 스택 설정에서 변경합니다. |

| HTTPS | 8443 (기본값) | 보안상의 이유로 Oracle은 기본 HTTPS 포트 번호를 사용하지 않을 것을 권장합니다. Cloud Manager 스택 설정을 변경합니다. |

| WSL | 7000 (기본값) | 필요한 경우 Cloud Manager 스택 설정을 변경합니다. |

| 졸트 | 9033-9062 | JOLT에서 사용할 포트 범위입니다. 필요한 경우 Cloud Manager 스택 설정을 변경합니다. |

| 데이터베이스 포트 | 1521 및 1522(기본값) | Autonomous Database - Dedicated(ADB-D로 Cloud Manager 설명서 참조)를 지원하려면 Cloud Manager 서브넷에 포트 1521이 필요합니다. |

| JMX 항구 | 10100 및 10101 | 하나의 Application Server 도메인에 대한 JMX 포트입니다. PeopleSoft Health Center 및 자동 스케일링에 사용됩니다. 자동 스케일링을 사용하는 Application Server 도메인의 서브넷에서 TCP 포트 10100 및 10101에 대한 수신을 엽니다. 동일한 노드(VM)에 둘 이상의 Application Server 도메인을 배치하는 경우 다음과 같이 추가 포트를 엽니다.

|

| JMX 항구 | 10200 및 10201 | Process Scheduler 도메인 하나에 대한 JMX 포트입니다. PeopleSoft Health Center에 사용됩니다. |

| OpenSearch 또는 Elasticsearch HTTP 포트 | 9200 (기본값) | 없음 |

| OpenSearch 대시보드 또는 Kibana HTTP 포트 | 5601 (기본값) | 없음 |

| OpenSearch 클러스터 전송 포트 | 9300 (기본값) | 프로비전된 환경에서 검색 클러스터를 사용하는 경우 클러스터 전송 포트가 필요합니다. |

* 파일 스토리지 서비스 파일 시스템에는 TCP 포트 111, 2048, 2049 및 2050에 대해 Stateful 수신이 필요하며 UDP 포트 111 및 2048에 대해 Stateful 수신이 필요합니다. 파일 스토리지 서비스 파일 시스템에는 TCP 포트 111, 2048, 2049 및 2050의 Stateful 송신과 UDP 포트 111의 Stateful 송신도 필요합니다.

Oracle Cloud Infrastructure 설명서의 파일 스토리지에 대한 VCN 보안 목록 규칙 구성을 참조하십시오.

다음 단계

Oracle Cloud Infrastructure 콘솔에서 PeopleSoft 클라우드 관리자용 가상 클라우드 네트워크 생성(선택사항)

더 알아보기

- PeopleSoft Cloud Manager 홈 페이지, My Oracle Support, 문서 ID 2231255.2

- 누적 기능 개요 도구(CFO 보고서 생성을 누르고 상단에서 PeopleSoft Cloud Manager를 선택합니다.)

- Oracle Help Center의 Oracle Cloud 설명서

PeopleSoft Cloud Manager에 대한 가상 클라우드 네트워크 계획(선택사항)

G41723-01

2025년 8월

저작권 © 2025, Oracle 및/또는 그 계열사.

요구 사항을 검토하고 PeopleSoft Cloud Manager와 함께 사용할 가상 클라우드 네트워크를 만들 계획입니다.

본 소프트웨어 및 관련 설명서는 사용 제한 및 기밀 유지 규정을 포함하는 라이센스 합의서에 의거해 제공되며, 지적 재산법에 의해 보호됩니다. 라이센스 합의서에 명시적으로 허용되어 있거나 법률에서 허용하는 경우를 제외하고는 어떠한 형태나 어떠한 수단으로도 임의적인 부분을 사용, 복사, 재생성, 변환, 브로드캐스트, 수정, 라이센스, 전송, 배포, 공개, 수행, 게시 또는 표시할 수 없습니다. 상호 운용을 위해 법령상 요청된 경우를 제외하고, 본 소프트웨어를 역 분석, 분해 또는 역 파일링하는 것은 금지됩니다.

만일 본 소프트웨어나 관련 문서가 미국 정부기관 혹은 미국 정부기관을 대신하여 라이센스한 개인이나 법인에게 배송되는 경우, 다음 공지사항이 적용됩니다.

U.S. GOVERNMENT END USERS: Oracle programs (including any operating system, integrated software, any programs embedded, installed or activated on delivered hardware, and modifications of such programs) and Oracle computer documentation or other Oracle data delivered to or accessed by U.S. Government end users are "commercial computer software" or "commercial computer software documentation" pursuant to the applicable Federal Acquisition Regulation and agency-specific supplemental regulations. As such, the use, reproduction, duplication, release, display, disclosure, modification, preparation of derivative works, and/or adaptation of i) Oracle programs (including any operating system, integrated software, any programs embedded, installed or activated on delivered hardware, and modifications of such programs), ii) Oracle computer documentation and/or iii) other Oracle data, is subject to the rights and limitations specified in the license contained in the applicable contract. The terms governing the U.S. Government’s use of Oracle cloud services are defined by the applicable contract for such services. No other rights are granted to the U.S. Government.

본 소프트웨어 혹은 하드웨어는 다양한 정보 관리 애플리케이션의 일반적인 사용을 목적으로 개발되었습니다. 본 소프트웨어 혹은 하드웨어는 개인적인 상해를 초래할 수 있는 애플리케이션을 포함하여 본질적으로 위험한 애플리케이션에서 사용할 목적으로 개발된 것이 아니며, 그러한 용도로 사용될 수 없습니다. 만일 본 소프트웨어 혹은 하드웨어를 위험한 애플리케이션에서 사용할 경우, 라이센스 사용자는 해당 애플리케이션의 안전한 사용을 위해 모든 적절한 비상-안전, 백업, 대비 및 기타 조치를 반드시 취해야 합니다. Oracle Corporation과 그 자회사는 본 소프트웨어 혹은 하드웨어를 위험한 애플리케이션에서 사용함으로 인하여 발생하는 어떠한 손해에 대해서도 책임을 부담하지 아니합니다.

Oracle과 Java는 Oracle Corporation 및/또는 그 자회사의 등록상표입니다. 기타 명칭들은 각 소속 회사의 상표일 수 있습니다.

Intel 및 Intel Inside는 Intel Corporation의 상표 내지 등록상표입니다. SPARC 상표 일체는 라이센스에 의거하여 사용되며 SPARC International, Inc.의 상표 내지 등록상표입니다. AMD, Epyc, 및 AMD 로고는 Advanced Micro Devices의 상표 내지 등록상표입니다. UNIX는 The Open Group의 등록 상표입니다.

본 소프트웨어 혹은 하드웨어와 관련문서(설명서)는 제3자 컨텐츠, 제품 및 서비스에 대한 접속 내지 정보를 제공할 수 있습니다. 사용자와 오라클 간의 합의서에 별도로 규정되어 있지 않는 한 Oracle Corporation과 그 자회사는 제3자의 컨텐츠, 제품 및 서비스와 관련하여 어떠한 책임도 지지 않으며 그에 대한 일체의 보증을 명시적으로 부인합니다. Oracle Corporation과 그 자회사는 제3자의 컨텐츠, 제품 및 서비스에 접속 내지 이를 사용함으로 인해 초래되는 어떠한 손실, 비용 또는 손해에 대해 어떠한 책임도 부담하지 않습니다. 단, 사용자와 오라클 간의 합의서에 규정되어 있는 경우는 예외입니다.