시작하기 전에

이 30분 분량의 자습서에서는 여러 VCN(가상 클라우드 네트워크), 여러 구획, DNS(개인 도메인 이름 서비스) 영역 및 네트워크 보안 그룹을 포함하여 네트워킹 리소스에 사용할 수 있는 옵션에 대해 설명합니다. 고급 사용자는 이러한 옵션을 PeopleSoft Cloud Manager에서 사용할 수 있습니다.

배경

Resource Manager를 사용하여 Cloud Manager 스택을 설치할 때 Resource Manager 프로세스의 일부로 VCN 및 필요한 네트워킹 리소스를 생성할 수 있습니다. 단일 VCN을 사용하면 Cloud Manager 인스턴스와 프로비저닝된 PeopleSoft 환경이 동일한 네트워킹 리소스를 사용합니다. 이 자습서에 설명된 기능을 통해 네트워크 설정의 유연성을 확장할 수 있습니다.

여기에 설명된 Oracle Cloud Infrastructure 리소스를 사용하려면 고급 네트워킹 구성이 필요합니다. 이 자료는 네트워크 리소스를 수동으로 설계하고 설정하려는 고급 사용자를 위한 것입니다.

PeopleSoft Cloud Manager 설치 시리즈의 다섯 번째 자습서입니다. 자습서를 나열된 순서대로 읽습니다. 선택적 자습서에서는 설정을 위한 대체 방법을 제공합니다.

- PeopleSoft Cloud Manager 설치 준비

- PeopleSoft Cloud Manager에 대한 Oracle Cloud 계정 정보 확인

- PeopleSoft Cloud Manager에 대한 가상 클라우드 네트워크 계획(선택사항)

- Oracle Cloud Infrastructure 콘솔에서 PeopleSoft 클라우드 관리자용 가상 클라우드 네트워크 만들기(선택사항)

- PeopleSoft Cloud Manager에서 사용자정의 또는 프라이빗 네트워크 리소스 사용(선택사항)

- PeopleSoft Cloud Manager에 대한 사용자 정의 Linux 이미지 만들기(선택사항)

- Oracle Cloud Infrastructure에서 PeopleSoft Cloud Manager에 대한 사용자정의 Windows 이미지 생성(선택사항)

- PeopleSoft Cloud Manager에 대한 비밀번호 관리를 위한 저장소 리소스 생성

- PeopleSoft Cloud Manager에 대한 API 서명 키 생성

- 리소스 관리자와 함께 PeopleSoft Cloud Manager 스택 설치

- Cloud Manager 인스턴스에 로그인

- Cloud Manager 설정 지정

- PeopleSoft Cloud Manager 저장소에 파일 스토리지 서비스 사용

- 클라우드 관리자 사용자, 역할 및 권한 목록 관리

- PeopleSoft Cloud Manager에 대한 웹 프록시 구성(선택사항)

- PeopleSoft 클라우드 관리자 환경용 Oracle Cloud Infrastructure에서 로드 밸런서 생성(선택사항)

- Oracle Cloud Infrastructure에서 PeopleSoft Cloud Manager에 대해 정의된 태그 생성(선택사항)

- PeopleSoft Cloud Manager에서 자동 스케일링을 위한 데이터 과학 리소스 생성(선택사항)

프로비저닝 및 마이그레이션된 환경에 여러 VCN 및 구획 사용

PeopleSoft 환경을 생성하고 마이그레이션할 때 다양한 노드에 대해 서로 다른 VCN 및 서로 다른 구획을 지정할 수 있습니다. 예:

- Set up the Cloud Manager instance on one VCN, and the provisioned PeopleSoft environments on separate VCNs.

- 개발 및 테스트 환경에는 서로 다른 구획 및 VCN을 사용합니다.

- 개별 VCN에 중간 계층, 데이터베이스 계층 및 PeopleSoft Windows 클라이언트를 설정합니다.

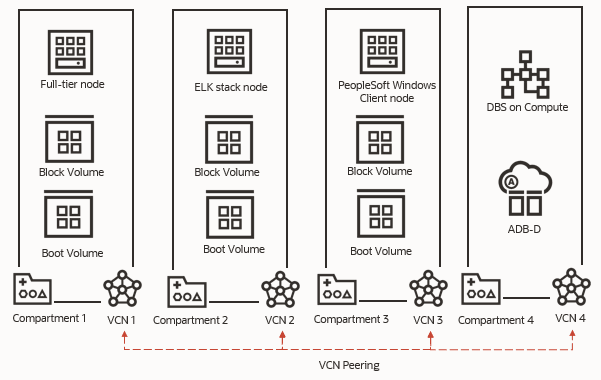

이 그림은 4개의 VCN이 있는 4개의 구획을 보여줍니다.

- 컴파트먼트 1 및 VCN 1에는 전체 계층 노드가 있습니다.

- 컴파트먼트 2 및 VCN 2에는 Elasticsearch, Logstash 및 ELK(Kibana) 노드가 있습니다.

- 컴파트먼트 3 및 VCN 3에는 PeopleSoft Windows 클라이언트 노드가 있습니다.

- 컴파트먼트 4 및 VCN 4는 DBS(Database on Compute Database Service) 및 ADB-D(Autonomous Database on Dedicated Infrastructure)를 보유합니다.

- VCN peering has been set up to allow communication between the four VCNs.

클라우드 관리자 및 프로비저닝된 PeopleSoft 환경에서 여러 VCN 및 구획을 사용하려면 다음을 수행합니다.

- VCN을 생성합니다.

리소스 관리자 스택을 사용하여 클라우드 관리자를 설치할 때 클라우드 관리자 인스턴스에 대한 VCN을 생성할 수 있습니다. Oracle Cloud Infrastructure에서 별도로 다른 VCN을 생성해야 합니다.

리소스 관리자 프로세스가 생성하는 VCN에 대한 자세한 내용은 리소스 관리자와 함께 PeopleSoft 클라우드 관리자 스택을 설치하십시오.

인터넷 게이트웨이, NAT 게이트웨이, 서비스 게이트웨이, 서브넷 및 기본 보안 규칙으로 VCN을 생성하는 예를 보려면 Oracle Cloud Infrastructure 콘솔에서 PeopleSoft 클라우드 관리자에 대한 가상 클라우드 네트워크 생성(선택사항) 자습서를 검토하십시오.

자세한 내용은 Oracle Cloud Infrastructure 설명서의 가상 네트워킹 빠른 시작을 참조하십시오.

- 로컬 VCN 피어링을 설정합니다.

VCN의 리소스가 통신할 수 있도록 로컬 VCN 피어링을 설정해야 합니다. Local VCN peering connects two VCNs in the same region so that their resources can communicate using private IP addresses without routing the traffic over the internet or through your on-premise network.

Oracle Cloud Infrastructure 설명서의 로컬 피어링 게이트웨이를 사용한 로컬 VCN 피어링을 참조하십시오.

주:

Instead of doing local VCN peering, you can set up a Dynamic Routing Gateway (DRG) to connect the different VCNs.Oracle Cloud Infrastructure 설명서에서 동적 라우팅 게이트웨이(DRG)를 참조하십시오.

- 필요한 경우 VCN 간에 DNS(도메인 이름 서비스) 분석을 설정합니다.

프라이빗 DNS 분석기에 프라이빗 DNS 뷰 추가 절을 참조하십시오.

- 항목 2 및 3의 VCN 피어링 및 DNS 구성으로 인해 첫 번째 VCN 서브넷의 VM과 두 번째 VCN 서브넷의 VM은 서로의 전용 IP 주소를 사용하고 OCI에서 할당한 FQDN을 사용하여 서로 연결할 수 있어야 합니다.

- Cloud Manager에서 여러 VCN 및 구획을 사용하여 다음을 수행합니다.

- 환경 템플리트를 생성합니다.

노드에 대해 별도의 VCN 및 구획을 선택할 수 있습니다. Oracle Help Center의 PeopleSoft Cloud Manager 페이지에서 PeopleSoft Cloud Manager 설명서의 Managing Templates(템플리트 관리)를 참조하십시오.

- 공유 FSS(Linux 중간 계층)를 사용합니다.

중간 계층 노드에 공유 FSS를 사용하는 경우 별도의 VCN에서 FSS를 설정할 수 있습니다. 이는 리프트 앤 시프트 방식으로 새로운 환경과 환경을 프로비저닝하는 데 모두 적용됩니다. 다른 구획을 선택할 수 없습니다. Oracle Help Center의 PeopleSoft Cloud Manager 페이지에 있는 PeopleSoft Cloud Manager 설명서에서 환경 관리 및 교대 프로세스를 사용하여 Oracle Cloud에서 마이그레이션된 환경 프로비저닝 항목을 참조하십시오.

주:

이는 중간 계층의 공유 FSS에만 적용됩니다. Cloud Manager 인스턴스 및 Cloud Manager 저장소에 사용되는 FSS 파일 시스템에는 여러 VCN을 사용할 수 없습니다. 네트워크 요구 사항에 대한 자세한 내용은 PeopleSoft Cloud Manager용 파일 스토리지 서비스 사용 자습서를 참조하십시오. - 이전된(리프트된) 환경을 프로비전합니다.

노드에 대해 별도의 VCN 및 구획을 선택할 수 있습니다. Oracle Help Center의 PeopleSoft Cloud Manager 페이지에 있는 PeopleSoft Cloud Manager 설명서에서 Shift 프로세스를 사용하여 Oracle Cloud에서 마이그레이션된 환경 프로비저닝을 참조하십시오.

- Cloud Manager 자동 업데이트에 대한 PeopleSoft Update Manager(PUM) 소스를 설정합니다.

전체 계층 및 PeopleSoft 클라이언트 노드에 대해 별도의 VCN을 선택할 수 있습니다. PUM 소스의 노드에 대해 다른 구획을 선택할 수 없습니다. See Automatically Applying Updates Using Manage Updates, in the PeopleSoft Cloud Manager documentation on the PeopleSoft Cloud Manager page on the Oracle Help Center.

- 환경 템플리트를 생성합니다.

프라이빗 DNS 분석기에 프라이빗 DNS 뷰 추가

다음과 같은 방식으로 VCN에서 DNS 확인을 설정합니다.

- 첫 번째 VCN 서브넷의 모든 VM은 두 번째 VCN 서브넷에 있는 모든 VM의 FQDN(정규화된 도메인 이름)을 확인할 수 있습니다.

- 그 반대의 경우도 마찬가지입니다. 두번째 VCN 서브넷의 모든 VM은 첫번째 VCN 서브넷의 모든 VM에 대해 FQDN(정규화된 도메인 이름)을 확인할 수 있습니다.

DNS 확인을 설정하는 한 가지 방법은 VCN과 연관된 프라이빗 DNS 분석기에 프라이빗 뷰를 추가하는 것입니다. VCN을 생성하고 이 VCN에서 DNS 호스트 이름 사용 옵션을 선택하면 전용 프라이빗 DNS 분석기와 시스템 관리 영역이 있는 기본 프라이빗 뷰가 생성됩니다. 프라이빗 DNS 분석기는 생성된 구성별로 VCN에 대한 DNS 쿼리에 응답합니다.

Oracle Cloud Infrastructure 설명서에서 가상 클라우드 네트워크의 DNS, 프라이빗 DNS 분석기를 참조하십시오.

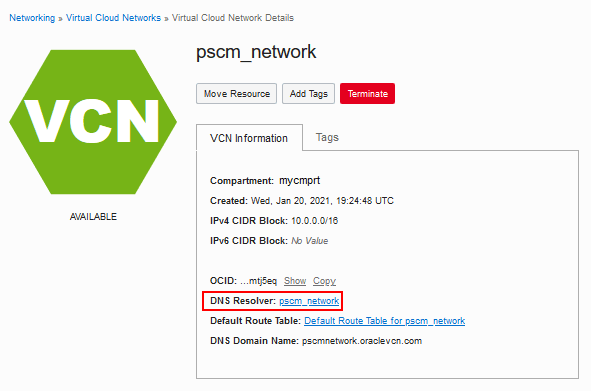

- Oracle Cloud Infrastructure에서 첫번째 VCN을 찾고 [작업] 메뉴에서 세부정보 보기를 선택합니다.

- VCN 세부정보 페이지에서 DNS 확인 링크를 선택합니다.

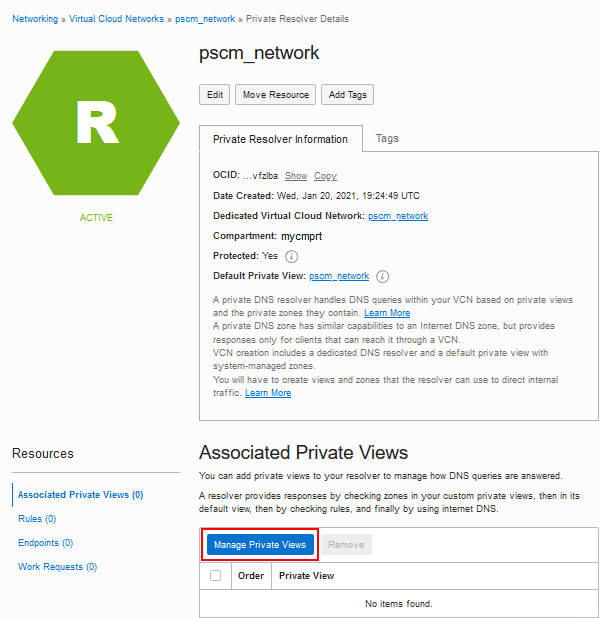

이 그림에 대한 설명(private_dns_resolver.png) - [개인 분석기 세부 정보] 페이지에서 개인 뷰 관리를 누릅니다.

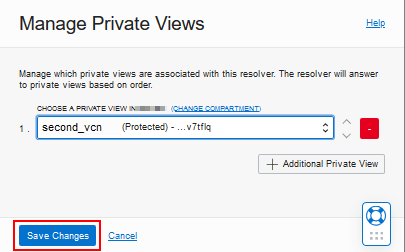

이 그림에 대한 설명(priv_dns_manage_priv_views.png) - 두번째 VCN에 대한 프라이빗 뷰를 선택합니다.

- 변경 사항 저장을 누릅니다.

이 그림에 대한 설명(prv_dns_select_priv_view.png) - 마찬가지로 두번째 VCN의 세부 사항을 보고 [프라이빗 분석기 세부 정보] 페이지에 액세스합니다.

- 첫 번째 VCN에 대한 프라이빗 뷰를 선택하고 저장합니다.

- 첫번째 VCN의 호스트에서 두번째 VCN의 FQDN을 확인하려고 시도하고 두번째 VCN의 호스트에서 첫번째 VCN의 FQDN도 확인해 보십시오.

프라이빗 DNS 영역 구성

Oracle Cloud Infrastructure에서 프라이빗 DNS 영역을 생성하여 프라이빗 도메인 이름을 해당 IP 주소와 연관시키는 레코드를 포함합니다. 이 사항은 다음 시나리오에 적용됩니다.

- 동일한 VCN에 있는 서로 다른 서브넷의 VM 인스턴스

- 피어링을 통해 연결된 VCN

- DRG(동적 라우팅 게이트웨이)를 통해 고객의 온프레미스 네트워크와 연결된 VCN

프라이빗 DNS 영역을 생성하여 VCN과 연관시키려면 Oracle Cloud Infrastructure 설명서의 프라이빗 DNS를 참조하십시오. 전용 DNS 영역, 뷰 및 분석기 구성 자습서에서는 두 개의 전용 영역 및 레코드를 설정하는 예를 제공합니다.

프라이빗 끝점 및 규칙 설정

Use listening and forwarding endpoints and rules to direct DNS queries from one VCN to another. 수신 끝점은 다른 네트워크의 DNS 질의를 모니터합니다. 전달 엔드포인트는 DNS 쿼리를 한 VCN에서 다른 네트워크로 전달합니다. 첫 번째 VCN의 전달 엔드포인트를 다른 VCN의 리스너 엔드포인트 또는 온프레미스 DNS의 리스너 엔드포인트에 연결하면 첫 번째 VCN에서 다른 VCN으로 DNS 쿼리를 전달할 수 있습니다. This will allow VMs in the first VCN to resolve DNS names in the other VCNs or on-premise network.

가상 클라우드 네트워크의 DNS, Oracle Cloud Infrastructure 설명서의 프라이빗 DNS 분석기를 참조하십시오.

네트워크 보안 그룹 사용

인스턴스를 생성할 때 VCN의 서브넷에 할당합니다. 각 서브넷에는 기본 VNIC와 보안 규칙 목록이 있습니다.NSG(네트워크 보안 그룹)를 사용하면 보안 규칙을 더 작은 그룹으로 구성할 수 있습니다. 이렇게 하면 PeopleSoft 환경의 노드와 같이 인스턴스 구성 요소와 연관된 규칙을 보다 세부적으로 제어할 수 있습니다.

NSG는 VNIC 세트와 이러한 VNIC에 적용되는 보안 규칙 세트로 구성됩니다. NSG는 보안 상황이 모두 동일한 클라우드 리소스 집합에 가상 방화벽을 제공합니다. 예를 들어, 모두 동일한 작업을 수행하므로 모두 동일한 포트 세트를 사용해야 하는 컴퓨트 인스턴스 그룹입니다.

Oracle Cloud Infrastructure 설명서의 네트워크 보안 그룹을 참조하십시오.

Oracle Cloud Infrastructure에서 하나 이상의 NSG를 생성한 후 Cloud Manager에서 프로비저닝 및 마이그레이션된 환경의 구성요소에 NSG를 연결할 수 있습니다. 다음은 단계에 대한 요약입니다.

- NSG에 사용할 VCN을 선택합니다.

Cloud Manager 설치로 생성된 VCN 외에 더 많은 VCN을 사용하려면 Oracle Cloud Infrastructure에 생성하십시오. 인터넷 게이트웨이, NAT 게이트웨이, 서비스 게이트웨이, 서브넷 및 기본 보안 규칙을 사용하여 VCN을 생성하려면 Oracle Cloud Infrastructure 설명서의 가상 네트워킹 빠른 시작을 참조하십시오.

- VCN에 하나 이상의 NSG를 추가하고 필요한 보안 규칙을 추가합니다.

Oracle Cloud Infrastructure 설명서의 네트워크 보안 그룹을 참조하십시오.

- Cloud Manager에서 다음과 같은 경우 NSG를 사용합니다.

- 환경 템플리트를 생성합니다.

각 계층에 최대 5개의 NSG를 연결할 수 있습니다. Oracle Help Center의 PeopleSoft Cloud Manager 페이지에서 PeopleSoft Cloud Manager 설명서의 Managing Templates(템플리트 관리)를 참조하십시오.

- 환경에 노드를 추가합니다.

각 노드에 최대 5개의 NSG를 연결할 수 있습니다. Oracle Help Center의 PeopleSoft Cloud Manager 페이지에서 PeopleSoft Cloud Manager 설명서의 Managing Environments를 참조하십시오.

- 이전된(리프트된) 환경을 프로비전합니다.

각 계층에 최대 5개의 NSG를 연결할 수 있습니다. Oracle Help Center의 PeopleSoft Cloud Manager 페이지에 있는 PeopleSoft Cloud Manager 설명서에서 Shift 프로세스를 사용하여 Oracle Cloud에서 마이그레이션된 환경 프로비저닝을 참조하십시오.

- 환경 템플리트를 생성합니다.

네트워크 보안 그룹 생성

이 예에서는 네트워크 보안 그룹 NSG1을 VCN pscm_network에 추가합니다. NSG1는 이 예에서 전체 계층 인스턴스의 서브넷인 CIDR 10.0.1.0/24, Elasticsearch 및 Kibana의 경우 TCP 포트 5601 및 9200, 포트 22의 SSH에서만 수신을 허용하도록 설정됩니다.

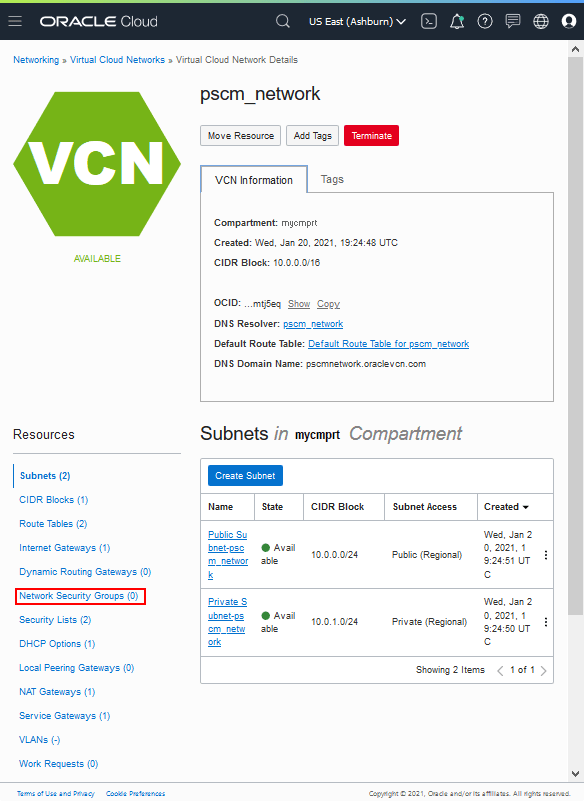

- VCN에 대한 세부 사항 페이지의 왼쪽에 있는 리소스 목록에서 Network Security Groups를 선택합니다.

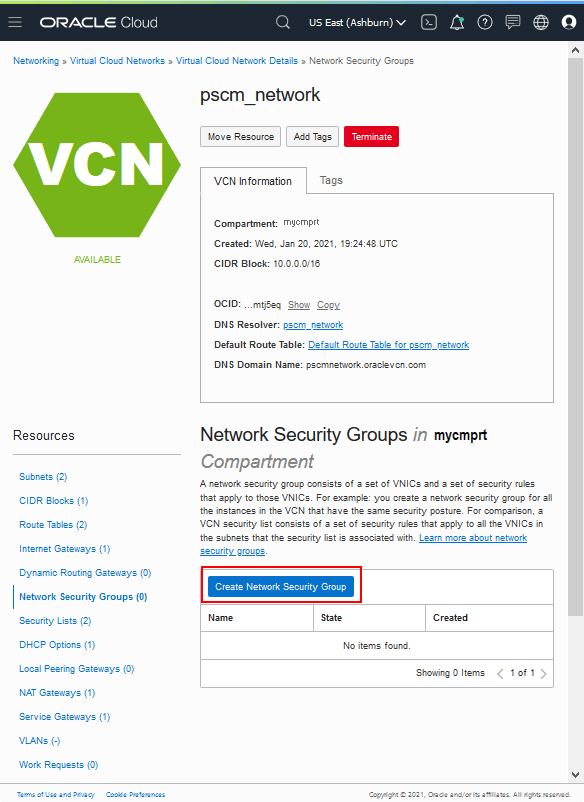

이 그림에 대한 설명(vcn_details_select_nsg.png) - 네트워크 보안 그룹 생성을 누릅니다.

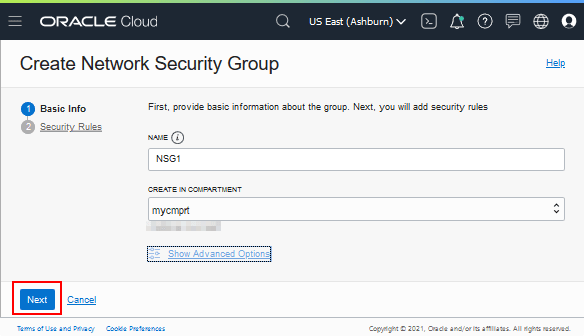

이 그림에 대한 설명(vcn_details_click_create_nsg.png) - NSG의 이름을 입력하고 생성할 컴파트먼트를 선택합니다.

다음을 누릅니다.

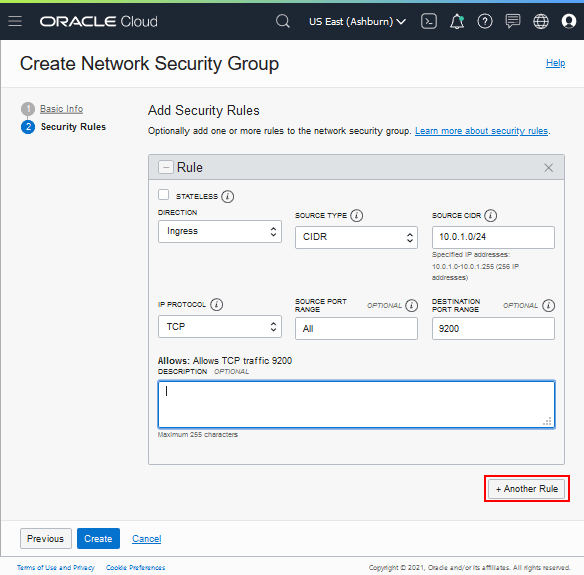

이 그림에 대한 설명(create_nsg_page.png) - Elasticsearch에 대해 포트 9200의 수신 트래픽을 허용할 값을 지정합니다.

이 그림에 대한 설명(create_nsg_add_sec_rule.png) - 방향: 수신

- 소스 유형: CIDR

- 소스 CIDR: 10.0.1.0/24

- IP Protocol(IP 프로토콜): TCP

- 소스 포트 범위: 전체

- 대상 포트 범위: 9200

- +Another 규칙을 누릅니다.

- Kibana에 대한 포트 5601의 수신 트래픽을 허용하려면 다음 값을 지정합니다.

- 방향: 수신

- 소스 유형: CIDR

- 소스 CIDR: 10.0.1.0/24

- IP Protocol(IP 프로토콜): TCP

- 소스 포트 범위: 전체

- 대상 포트 범위: 5601

- +Another 규칙을 누릅니다.

- 포트 22에서 SSH 액세스를 허용하려면 다음 값을 지정합니다.

- 방향: 수신

- 소스 유형: CIDR

- 소스 CIDR: 10.0.1.0/24

- IP Protocol(IP 프로토콜): SSH

- 소스 포트 범위: 전체

- 대상 포트 범위: 22

- 생성을 눌러 완료합니다.

- Use Network Security Groups 절에 설명된 대로 Cloud Manager에서 NSG를 사용합니다.

다음 단계

PeopleSoft Cloud Manager에 대한 사용자 정의 Linux 이미지 만들기(선택사항)

더 알아보기

- PeopleSoft Cloud Manager 홈 페이지, My Oracle Support, 문서 ID 2231255.2

- 누적 기능 개요 도구(CFO 보고서 생성을 누르고 상단에서 PeopleSoft Cloud Manager를 선택합니다.)

- Oracle Help Center의 Oracle Cloud 설명서

PeopleSoft Cloud Manager에서 사용자정의 또는 프라이빗 네트워크 리소스 사용(선택사항)

G41600-01

2025년 8월

저작권 © 2025, Oracle 및/또는 그 계열사.

PeopleSoft Cloud Manager 및 PeopleSoft 환경에서 여러 VCN, 여러 구획, 커스터마이징 DNS 영역 또는 네트워크 보안 그룹을 사용할 수 있습니다.

본 소프트웨어 및 관련 설명서는 사용 제한 및 기밀 유지 규정을 포함하는 라이센스 합의서에 의거해 제공되며, 지적 재산법에 의해 보호됩니다. 라이센스 합의서에 명시적으로 허용되어 있거나 법률에서 허용하는 경우를 제외하고는 어떠한 형태나 어떠한 수단으로도 임의적인 부분을 사용, 복사, 재생성, 변환, 브로드캐스트, 수정, 라이센스, 전송, 배포, 공개, 수행, 게시 또는 표시할 수 없습니다. 상호 운용을 위해 법령상 요청된 경우를 제외하고, 본 소프트웨어를 역 분석, 분해 또는 역 파일링하는 것은 금지됩니다.

만일 본 소프트웨어나 관련 문서가 미국 정부기관 혹은 미국 정부기관을 대신하여 라이센스한 개인이나 법인에게 배송되는 경우, 다음 공지사항이 적용됩니다.

U.S. GOVERNMENT END USERS: Oracle programs (including any operating system, integrated software, any programs embedded, installed or activated on delivered hardware, and modifications of such programs) and Oracle computer documentation or other Oracle data delivered to or accessed by U.S. Government end users are "commercial computer software" or "commercial computer software documentation" pursuant to the applicable Federal Acquisition Regulation and agency-specific supplemental regulations. As such, the use, reproduction, duplication, release, display, disclosure, modification, preparation of derivative works, and/or adaptation of i) Oracle programs (including any operating system, integrated software, any programs embedded, installed or activated on delivered hardware, and modifications of such programs), ii) Oracle computer documentation and/or iii) other Oracle data, is subject to the rights and limitations specified in the license contained in the applicable contract. The terms governing the U.S. Government’s use of Oracle cloud services are defined by the applicable contract for such services. No other rights are granted to the U.S. Government.

본 소프트웨어 혹은 하드웨어는 다양한 정보 관리 애플리케이션의 일반적인 사용을 목적으로 개발되었습니다. 본 소프트웨어 혹은 하드웨어는 개인적인 상해를 초래할 수 있는 애플리케이션을 포함하여 본질적으로 위험한 애플리케이션에서 사용할 목적으로 개발된 것이 아니며, 그러한 용도로 사용될 수 없습니다. 만일 본 소프트웨어 혹은 하드웨어를 위험한 애플리케이션에서 사용할 경우, 라이센스 사용자는 해당 애플리케이션의 안전한 사용을 위해 모든 적절한 비상-안전, 백업, 대비 및 기타 조치를 반드시 취해야 합니다. Oracle Corporation과 그 자회사는 본 소프트웨어 혹은 하드웨어를 위험한 애플리케이션에서 사용함으로 인하여 발생하는 어떠한 손해에 대해서도 책임을 부담하지 아니합니다.

Oracle과 Java는 Oracle Corporation 및/또는 그 자회사의 등록상표입니다. 기타 명칭들은 각 소속 회사의 상표일 수 있습니다.

Intel 및 Intel Inside는 Intel Corporation의 상표 내지 등록상표입니다. SPARC 상표 일체는 라이센스에 의거하여 사용되며 SPARC International, Inc.의 상표 내지 등록상표입니다. AMD, Epyc, 및 AMD 로고는 Advanced Micro Devices의 상표 내지 등록상표입니다. UNIX는 The Open Group의 등록 상표입니다.

본 소프트웨어 혹은 하드웨어와 관련문서(설명서)는 제3자 컨텐츠, 제품 및 서비스에 대한 접속 내지 정보를 제공할 수 있습니다. 사용자와 오라클 간의 합의서에 별도로 규정되어 있지 않는 한 Oracle Corporation과 그 자회사는 제3자의 컨텐츠, 제품 및 서비스와 관련하여 어떠한 책임도 지지 않으며 그에 대한 일체의 보증을 명시적으로 부인합니다. Oracle Corporation과 그 자회사는 제3자의 컨텐츠, 제품 및 서비스에 접속 내지 이를 사용함으로 인해 초래되는 어떠한 손실, 비용 또는 손해에 대해 어떠한 책임도 부담하지 않습니다. 단, 사용자와 오라클 간의 합의서에 규정되어 있는 경우는 예외입니다.