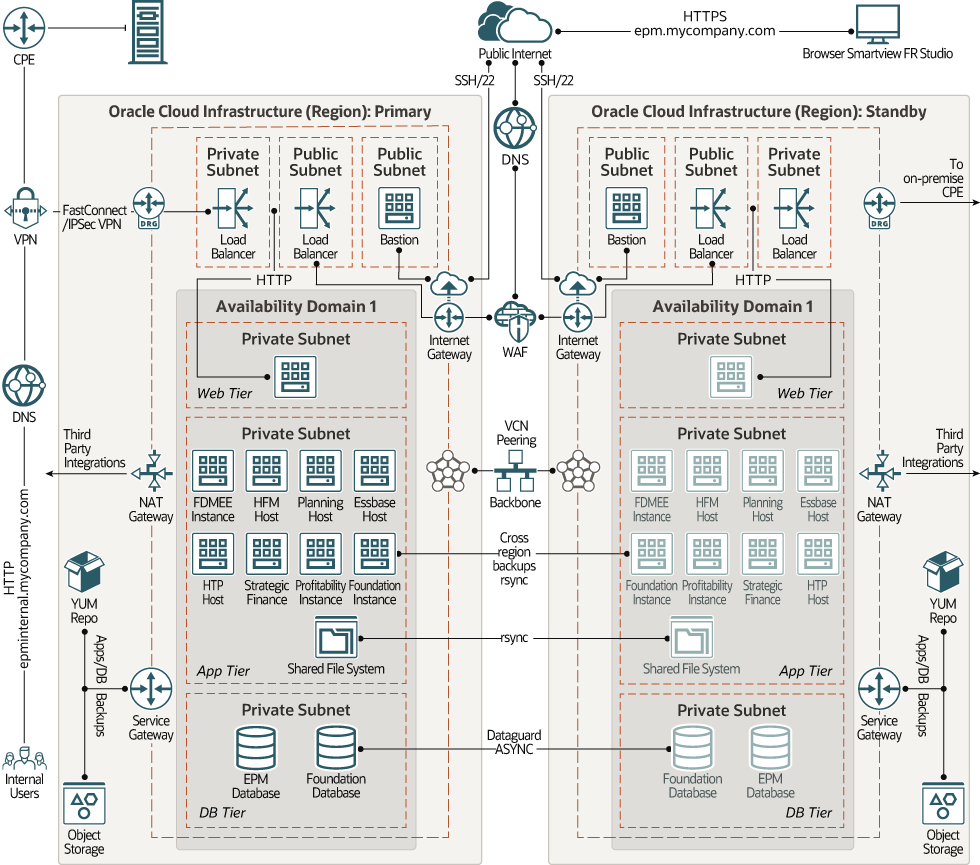

DR 구조: 여러 영역

이 구조에서는 웹 계층, 응용 프로그램 계층 및 데이터베이스 계층이 기본(활성) 사이트로 지정된 영역에 배치됩니다. 중복 토폴로지는 원격 영역에 대기(비활성) 사이트로 배치됩니다.

이 구조의 기본 및 대기 토폴로지는 대칭입니다. 즉, 두 토폴로지가 모두 동일한 컴퓨트 및 스토리지 용량을 제공합니다. 어떤 이유로든 기본 토폴로지를 사용할 수 없는 경우 원격 영역에서 응용 프로그램을 복구할 수 있습니다. 글로벌 DNS 분석기는 Hyperion Financial Reporting Web Studio 사용자와 같은 외부 사용자의 HTTPS 요청을 현재 활성 상태인 영역의 VCN에 연결된 인터넷 게이트웨이로 보냅니다.

복구 또는 전환을 수행할 경우 이전에 실행 중인 환경의 완료되지 않은 작업을 사용자가 다시 제출해야 합니다.

데이터베이스 및 애플리케이션 인스턴스에 대해 논리 호스트 이름을 사용합니다. 페일오버 또는 전환 중에 인스턴스를 재구성할 수 있는 노력을 줄이려면 기본 및 대기 환경에서 동일한 논리 호스트 이름을 사용합니다.

그림 hyperion-multi-region.png에 대한 설명

이 다중 계층 구조의 구성 요소는 두 영역에서 대칭적으로 분배됩니다. 각 영역 내에서 리소스는 단일 가용성 도메인에 배치됩니다. 각 계층의 리소스는 개별 서브넷의 네트워크 레벨에서 격리됩니다.

두 지역의 Vcn은 피어링된 것으로, 원격 영역 간의 트래픽이 공용 인터넷을 거치지 않고 개인 네트워크 백본을 사용할 수 있게 해줍니다.

기본 영역의 토폴로지는 다음 리소스를 포함합니다. 대기 영역의 토폴로지는 기본 토폴로지의 비활성 복제본입니다.

- 백 호스트

기본 호스트는 클라우드 외부의 토폴로지에 대해 보안된 제어 시작점으로 사용되는 컴퓨트 인스턴스입니다.

기본 호스트는 일반적으로 DMZ에 프로비전됩니다. 이를 통해 클라우드 외부에서 직접 액세스할 수 없는 전용 네트워크에 배치하는 방식으로 중요한 리소스를 보호할 수 있습니다. 토폴로지에는 정기적으로 모니터 및 감사할 수 있는 단일 알려진 시작점이 있습니다. 따라서 토폴로지에 대한 액세스 권한 없이 토폴로지에 더 많은 중요한 구성 요소를 표시하지 않습니다.

이 구조의 기본 호스트는 공용 서브넷에 연결되고 공용 IP 주소가 있습니다. VCN에 연결된 인터넷 게이트웨이를 통해 클라우드 플로우 외부의 관리자가 기본 호스트에 연결할 수 있습니다. 공용 인터넷에서 기본 호스트에 대한 SSH 접속을 허용하도록 수신 보안 규칙을 구성할 수 있습니다. 추가 보안 레벨을 제공하기 위해 특정 IP 주소 블록에서만 기본 호스트에 대한 SSH 액세스를 제한할 수 있습니다.

기본 호스트를 통해 전용 서브넷의 컴퓨트 인스턴스에 액세스할 수 있습니다. 기본 호스트에 접속한 다음 로컬 컴퓨터에서 인증서를 전달하여 다음 서버에 액세스할 수 있도록

ssh-agent전달을 사용으로 설정합니다.동적 SSH 터널링을 사용하여 전용 서브넷의 인스턴스에 액세스할 수도 있습니다. 동적 터널은 로컬 포트에 SOCKS 프록시를 제공하지만 이 접속은 원격 호스트에서 시작됩니다.

- 공용 로드 밸런서외부 사용자(예: Hyperion Financial Reporting Web Studio 사용자) 의 HTTPS 요청은 현재 활성 영역에 있는 VCN에 연결된 인터넷 게이트웨이를 통해 플로우됩니다. 그런 다음 요청은 악의적이고 원하지 않는 인터넷 트래픽으로부터 응용 프로그램을 보호하는 전역 WAF(Oracle Cloud Infrastructure Web Application Firewall ) 서비스를 통과합니다. WAF 규칙을 전달하는 트래픽은 공용 로드 밸런서로 전달됩니다. 로드 밸런서가 SSL/TSL을 종료하고 전용 웹 계층에 HTTP 요청을 분배합니다.

주:

응용 프로그램 끝점에 대한 도메인 분석을 수행하려면 공용 DNS에 공용 로드 밸런서의 IP 주소를 등록해야 합니다. - 전용 로드 밸런서내부 및 온프레미스 사용자의 트래픽은 IPSec VPN 터널 또는 FastConnect 가상 회로를 통해 VCN에 연결된 DRG(동적 라우팅 게이트웨이) 로 전달됩니다. 전용 로드 밸런서는 요청을 가로채서 전용 웹 계층에 배치합니다.

주:

응용 프로그램 끝점의 도메인 확인을 위해 온-프레미스 DNS에 전용 로드 밸런서의 IP 주소를 등록해야 합니다. - 웹 계층

웹 계층은 전용 서브넷에 연결된 컴퓨트 인스턴스에 호스트됩니다.

- 애플리케이션 계층

애플리케이션 계층에는 다음 Hyperion 구성요소에 대한 컴퓨트 인스턴스가 포함됩니다. 괄호 안의 약어는 구조 다이어그램에서 해당 구성 요소에 사용되는 레이블입니다.

- Oracle Hyperion Financial Data Quality Management, Enterprise Edition(FDMEE)

재무 사용자가 웹 기반 안내식 워크플로우를 사용하여 표준화된 재무 데이터 관리 프로세스를 개발하는 데 도움이 되는 패키지화된 솔루션입니다.

- Oracle Hyperion Financial Management(HFM)

RDBMS에서 웹 기반 통합, 세금 규정, QMR, JSK 애플리케이션 환경을 제공하는 다차원 온라인 분석 처리 서버입니다.

애플리케이션은 확장성이 높은 단일 소프트웨어 솔루션에서 글로벌 재무 통합, 보고 및 분석을 제공합니다.

- Oracle Hyperion Planning

재무 및 운영 계획 프로세스를 통합하고 비즈니스 예측 기능을 향상시키는 중앙 집중식, Excel 및 웹 기반 계획, 예산 편성 및 예측 솔루션입니다.

- Oracle Essbase

사전 패키지화된 애플리케이션을 배포하거나 사용자정의 애플리케이션을 개발하기 위한 환경을 제공하는 OLAP(Online Analytical Processing) 서버입니다.

- Oracle Hyperion Tax Provision(HTP)

US GAAP 또는 IFRS 아래 다국적 회사 보고를 위한 포괄적인 글로벌 법인세 준비금 솔루션입니다.

애플리케이션에서 세금 자동화, 데이터 수집, 세금 준비금 계산, 발생 후 자동화, 세금 신고 및 분석을 비롯하여 기업 법인세 준비금 프로세스의 모든 단계를 포함합니다. 애플리케이션은 Oracle Hyperion Financial Management를 사용하여 빌드되었으며, Financial Management에서 제공하는 모든 기능을 활용합니다.

- Oracle Hyperion Strategic Finance

즉시 시나리오 분석 및 모델링 기능을 갖춘 재무 예측 및 모델링 솔루션으로, 재무 시나리오를 신속히 모델링 및 평가하고 정교한 부채 및 자본 구조 관리를 위해 기본적으로 제공되는 재정 기능을 제공합니다.

- Oracle Hyperion Profitability and Cost Management

비용 및 수익성의 동인을 검색하여 작업 가능한 통찰력을 제공하는 애플리케이션으로, 사용자에게 가시성과 유연성을 제공하고, 리소스 정렬을 향상시킬 수 있습니다.

- Oracle Hyperion Foundation Services

Enterprise Performance Management 시스템의 모든 모듈을 설치 및 구성하고 애플리케이션의 사용자, 보안, 메타데이터 및 수명 주기를 관리할 수 있는 공통 기반 구조 구성요소입니다.

Foundation Services는 Hyperion Financial Management를 배포할지, 아니면 Hyperion Planning 중 어느 쪽이든 상관없이 필요합니다.

응용 프로그램 계층의 모든 컴퓨트 인스턴스는 전용 서브넷에 연결됩니다. 따라서 응용 프로그램은 토폴로지의 다른 모든 리소스에서 네트워크 레벨로 격리되며 허용되지 않은 네트워크 액세스로부터 차폐됩니다.- NAT 게이트웨이를 사용하면 응용 프로그램 계층의 전용 컴퓨트 인스턴스가 클라우드 외부의 호스트에 액세스할 수 있습니다(예: 응용 프로그램 패치 다운로드 또는 외부 통합). NAT 게이트웨이를 통해 전용 서브넷의 컴퓨트 인스턴스는 인터넷에 연결을 시작하고 응답을 수신할 수 있지만 인터넷의 호스트에서 시작된 인바운드 연결은 수신하지 않습니다.

- 서비스 게이트웨이를 사용하면 애플리케이션 계층의 전용 Oracle Linux 컴퓨트 인스턴스가 영역 내의 Yum 서버에 액세스하여 운영 체제 업데이트 및 추가 패키지를 얻을 수 있습니다.

- 또한 서비스 게이트웨이를 사용하면 공용 인터넷을 순회하지 않고도 영역 내의 Oracle Cloud Infrastructure Object Storage에 응용 프로그램을 백업할 수 있습니다.

응용 프로그램 인스턴스에 연결된 블록 볼륨에 저장된 데이터를 복제하려면 볼륨 백업을 수행하고, 원격 영역에 백업을 복사한 다음 해당 백업을 사용하여 원격 영역에 볼륨을 복원할 수 있습니다.

애플리케이션 계층의 구성요소는 Hyperion 애플리케이션에서 생성된 공유 바이너리 및 데이터를 저장하기 위해 공유 Oracle Cloud Infrastructure File Storage에 액세스할 수 있습니다.

rsync를 사용하여 기본 가용성 도메인의 파일 시스템의 데이터를 대기 가용성 도메인의 파일 시스템과 동기화할 수 있습니다. - Oracle Hyperion Financial Data Quality Management, Enterprise Edition(FDMEE)

- 데이터베이스 계층

각 영역의 데이터베이스 계층에는 Hyperion Foundation Services에 대한 데이터베이스와 Enterprise Performance Management 애플리케이션에 대한 두 개의 데이터베이스가 있습니다.

- 각 데이터베이스에 대해 대기 데이터베이스는 원격 영역에 프로비전됩니다. 비동기 모드로 Oracle Data Guard를 사용하여 두 데이터베이스를 동기화하고 두 데이터베이스 간에 페일오버하거나 다시 전환할 수 있습니다.

- 데이터베이스는 별도의 전용 서브넷에 연결됩니다. 따라서 데이터베이스는 토폴로지의 다른 모든 리소스에서 네트워크 레벨로 격리되며 권한이 없는 네트워크 액세스로부터 차례됩니다.

- 서비스 게이트웨이를 사용하면 공용 인터넷을 순회하지 않고도 영역 내의 Oracle Cloud Infrastructure Object Storage에 데이터베이스를 백업할 수 있습니다.